6c6f9bf45872fe6f08bc015d5571be9c.ppt

- Количество слайдов: 28

ЗАТ Інститут Інформаційних Технологій Досвід впровадження елементів національної інфраструктури електронного цифрового підпису в Україні Адреса: м. Харків, вул. Бакуліна, 12 Тел. /факс: (057) 714 -22 -05 Web-сайт: www. iit. com. ua E-mail: iit@iit. kharkov. ua

ЗАТ Інститут Інформаційних Технологій Досвід впровадження елементів національної інфраструктури електронного цифрового підпису в Україні Адреса: м. Харків, вул. Бакуліна, 12 Тел. /факс: (057) 714 -22 -05 Web-сайт: www. iit. com. ua E-mail: iit@iit. kharkov. ua

Система ЕЦП (інфраструктура відкритих ключів) – організаційно-технічна система, яка інтегрує сертифікати відкритих ключів, засоби ЕЦП (криптографічних перетворень), центри сертифікації ключів (ЦСК) та власників сертифікатів в єдину структуру. Основними двома елементами системи ЕЦП є ЦСК та їх користувачі. Система ЕЦП являє собою сукупність взаємодіючих між собою ЦСК та кінцевих користувачів. Основні послуги безпеки інфраструктури відкритих ключів (системи ЕЦП) ► Цілісність інформації ► Автентичність (справжність) інформації ► Неспростовність ► Конфіденційність

Система ЕЦП (інфраструктура відкритих ключів) – організаційно-технічна система, яка інтегрує сертифікати відкритих ключів, засоби ЕЦП (криптографічних перетворень), центри сертифікації ключів (ЦСК) та власників сертифікатів в єдину структуру. Основними двома елементами системи ЕЦП є ЦСК та їх користувачі. Система ЕЦП являє собою сукупність взаємодіючих між собою ЦСК та кінцевих користувачів. Основні послуги безпеки інфраструктури відкритих ключів (системи ЕЦП) ► Цілісність інформації ► Автентичність (справжність) інформації ► Неспростовність ► Конфіденційність

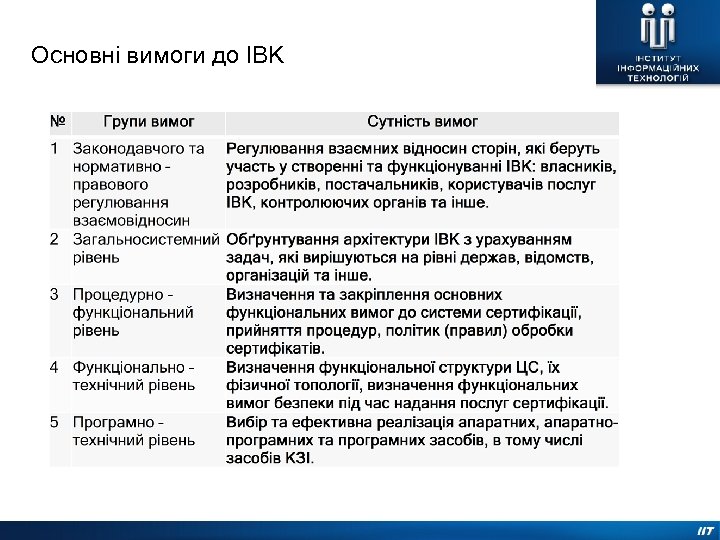

Основні вимоги до ІВК

Основні вимоги до ІВК

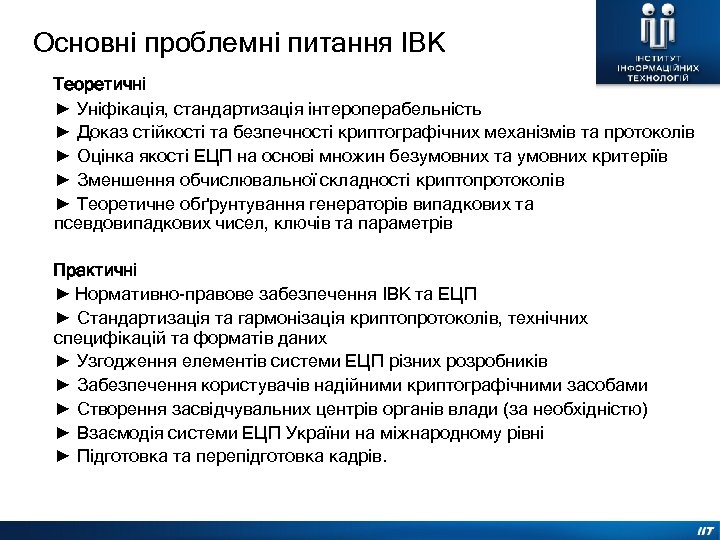

Основні проблемні питання ІВК § § § § Теоретичні ► Уніфікація, стандартизація інтероперабельність ► Доказ стійкості та безпечності криптографічних механізмів та протоколів ► Оцінка якості ЕЦП на основі множин безумовних та умовних критеріїв ► Зменшення обчислювальної складності криптопротоколів ► Теоретичне обґрунтування генераторів випадкових та псевдовипадкових чисел, ключів та параметрів Практичні ► Нормативно-правове забезпечення ІВК та ЕЦП ► Стандартизація та гармонізація криптопротоколів, технічних специфікацій та форматів даних ► Узгодження елементів системи ЕЦП різних розробників ► Забезпечення користувачів надійними криптографічними засобами ► Створення засвідчувальних центрів органів влади (за необхідністю) ► Взаємодія системи ЕЦП України на міжнародному рівні ► Підготовка та перепідготовка кадрів.

Основні проблемні питання ІВК § § § § Теоретичні ► Уніфікація, стандартизація інтероперабельність ► Доказ стійкості та безпечності криптографічних механізмів та протоколів ► Оцінка якості ЕЦП на основі множин безумовних та умовних критеріїв ► Зменшення обчислювальної складності криптопротоколів ► Теоретичне обґрунтування генераторів випадкових та псевдовипадкових чисел, ключів та параметрів Практичні ► Нормативно-правове забезпечення ІВК та ЕЦП ► Стандартизація та гармонізація криптопротоколів, технічних специфікацій та форматів даних ► Узгодження елементів системи ЕЦП різних розробників ► Забезпечення користувачів надійними криптографічними засобами ► Створення засвідчувальних центрів органів влади (за необхідністю) ► Взаємодія системи ЕЦП України на міжнародному рівні ► Підготовка та перепідготовка кадрів.

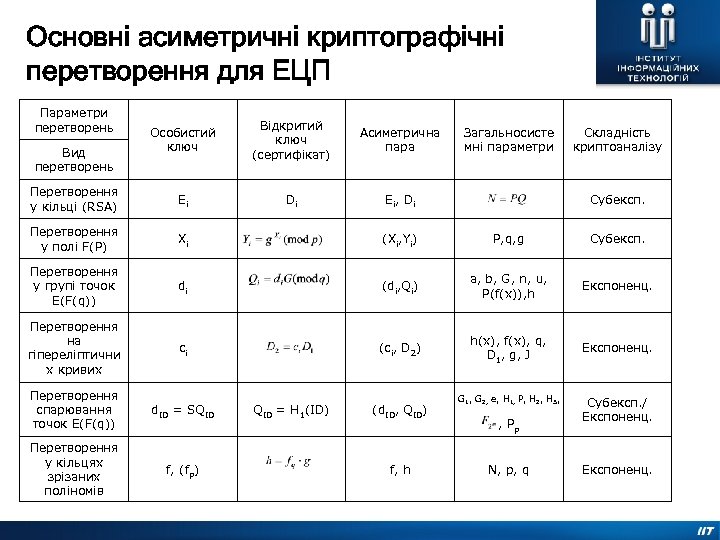

Основні асиметричні криптографічні перетворення для ЕЦП Параметри перетворень Особистий ключ Відкритий ключ (сертифікат) Асиметрична пара Перетворення у кільці (RSA) Ei Di Ei, Di Перетворення у полі F(P) Xi (Xi, Yi) P, q, g Субексп. Перетворення у групі точок E(F(q)) di (di, Qi) a, b, G, n, u, P(f(x)), h Експоненц. Перетворення на гіпереліптични х кривих ci (ci, D 2) h(x), f(x), q, D 1, g, J Експоненц. Перетворення спарювання точок E(F(q)) d. ID = SQID Перетворення у кільцях зрізаних поліномів f, (fp) Вид перетворень QID = H 1(ID) (d. ID, QID) f, h Загальносисте мні параметри Складність криптоаналізу Субексп. G 1, G 2, e, H 1, P, H 2, H 3, , Pp N, p, q Субексп. / Експоненц.

Основні асиметричні криптографічні перетворення для ЕЦП Параметри перетворень Особистий ключ Відкритий ключ (сертифікат) Асиметрична пара Перетворення у кільці (RSA) Ei Di Ei, Di Перетворення у полі F(P) Xi (Xi, Yi) P, q, g Субексп. Перетворення у групі точок E(F(q)) di (di, Qi) a, b, G, n, u, P(f(x)), h Експоненц. Перетворення на гіпереліптични х кривих ci (ci, D 2) h(x), f(x), q, D 1, g, J Експоненц. Перетворення спарювання точок E(F(q)) d. ID = SQID Перетворення у кільцях зрізаних поліномів f, (fp) Вид перетворень QID = H 1(ID) (d. ID, QID) f, h Загальносисте мні параметри Складність криптоаналізу Субексп. G 1, G 2, e, H 1, P, H 2, H 3, , Pp N, p, q Субексп. / Експоненц.

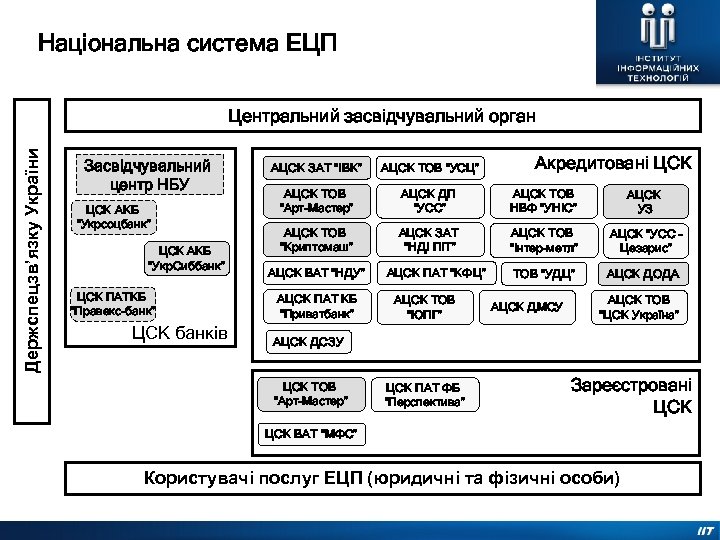

Національна система ЕЦП Держспецзв’язку України Центральний засвідчувальний орган Засвідчувальний центр НБУ ЦСК АКБ “Укрсоцбанк” ЦСК АКБ “Укр. Сиббанк” ЦСК ПАТКБ “Правекс-банк” ЦСК банків Акредитовані ЦСК АЦСК ЗАТ “ІВК” АЦСК ТОВ “УСЦ” АЦСК ТОВ “Арт-Мастер” АЦСК ДП “УСС” АЦСК ТОВ НВФ “УНІС” АЦСК УЗ АЦСК ТОВ “Криптомаш” АЦСК ЗАТ “НДІ ПІТ” АЦСК ТОВ “Інтер-метл” АЦСК “УСС – Цезарис” ТОВ “УДЦ” АЦСК ДОДА АЦСК ВАТ “НДУ” АЦСК ПАТ КБ “Приватбанк” АЦСК ПАТ “КФЦ” АЦСК ТОВ “ЮПГ” АЦСК ДМСУ АЦСК ТОВ “ЦСК Україна” АЦСК ДСЗУ ЦСК ТОВ “Арт-Мастер” ЦСК ПАТ ФБ “Перспектива” Зареєстровані ЦСК ВАТ “МФС” Користувачі послуг ЕЦП (юридичні та фізичні особи)

Національна система ЕЦП Держспецзв’язку України Центральний засвідчувальний орган Засвідчувальний центр НБУ ЦСК АКБ “Укрсоцбанк” ЦСК АКБ “Укр. Сиббанк” ЦСК ПАТКБ “Правекс-банк” ЦСК банків Акредитовані ЦСК АЦСК ЗАТ “ІВК” АЦСК ТОВ “УСЦ” АЦСК ТОВ “Арт-Мастер” АЦСК ДП “УСС” АЦСК ТОВ НВФ “УНІС” АЦСК УЗ АЦСК ТОВ “Криптомаш” АЦСК ЗАТ “НДІ ПІТ” АЦСК ТОВ “Інтер-метл” АЦСК “УСС – Цезарис” ТОВ “УДЦ” АЦСК ДОДА АЦСК ВАТ “НДУ” АЦСК ПАТ КБ “Приватбанк” АЦСК ПАТ “КФЦ” АЦСК ТОВ “ЮПГ” АЦСК ДМСУ АЦСК ТОВ “ЦСК Україна” АЦСК ДСЗУ ЦСК ТОВ “Арт-Мастер” ЦСК ПАТ ФБ “Перспектива” Зареєстровані ЦСК ВАТ “МФС” Користувачі послуг ЕЦП (юридичні та фізичні особи)

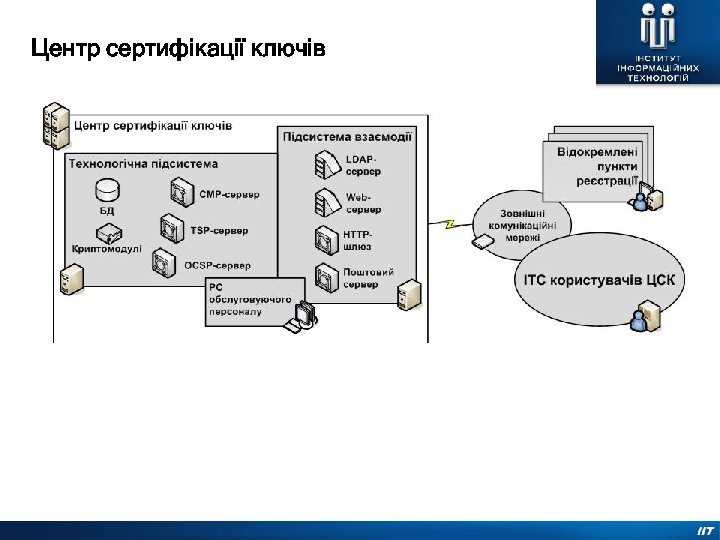

Центр сертифікації ключів

Центр сертифікації ключів

Центр сертифікації ключів ЦСК призначений для обслуговування сертифікатів та надання інших послуг (ЕЦП, фіксування часу та ін. ). ЦСК забезпечує: ► обслуговування сертифікатів відкритих ключів користувачів, що включає: • реєстрацію користувачів; • сертифікацію відкритих ключів користувачів; • розповсюдження сертифікатів; • управління статусом сертифікатів та розповсюдження інформації про статус сертифікатів; ► надання послуг фіксування часу.

Центр сертифікації ключів ЦСК призначений для обслуговування сертифікатів та надання інших послуг (ЕЦП, фіксування часу та ін. ). ЦСК забезпечує: ► обслуговування сертифікатів відкритих ключів користувачів, що включає: • реєстрацію користувачів; • сертифікацію відкритих ключів користувачів; • розповсюдження сертифікатів; • управління статусом сертифікатів та розповсюдження інформації про статус сертифікатів; ► надання послуг фіксування часу.

Криптографічні алгоритми та протоколи ► Шифрування за ДСТУ ГОСТ 28147: 2009. ► ЕЦП за ДСТУ 4145 -2002. ► Гешування за ГОСТ 34. 311 -95. ► Протокол розподілу ключових даних за ДСТУ ISO/IEC 15946 -3. ► Протокол взаємної автентифікації за ДСТУ ISO/IEC 9798 -3. Крім того, відповідно до стратегії компанії, ми оперативно відслідковуємо всі зміни у законодавстві, нормативно-правовій та нормативно-технічній базі України та впроваджуємо їх у своїх розробках.

Криптографічні алгоритми та протоколи ► Шифрування за ДСТУ ГОСТ 28147: 2009. ► ЕЦП за ДСТУ 4145 -2002. ► Гешування за ГОСТ 34. 311 -95. ► Протокол розподілу ключових даних за ДСТУ ISO/IEC 15946 -3. ► Протокол взаємної автентифікації за ДСТУ ISO/IEC 9798 -3. Крім того, відповідно до стратегії компанії, ми оперативно відслідковуємо всі зміни у законодавстві, нормативно-правовій та нормативно-технічній базі України та впроваджуємо їх у своїх розробках.

Програмно-апаратний комплекс ЦСК ► Програмний комплекс ЦСК “ІІТ ЦСК-1”. ► Програмний комплекс віддаленого адміністратора реєстрації ЦСК _ “ІІТ ЦСК-1. Віддалений адміністратор реєстрації”. ► Апаратний генератор ключів “Гряда-4”. ► Апаратний модуль підпису “Гряда-41 П”. ► Апаратні криптомодулі “Гряда-61” та “Гряда-211”. ► Мережевий криптомодуль “Гряда-301”. ► Програмний комплекс користувача ЦСК “ІІТ Користувач ЦСК-1”.

Програмно-апаратний комплекс ЦСК ► Програмний комплекс ЦСК “ІІТ ЦСК-1”. ► Програмний комплекс віддаленого адміністратора реєстрації ЦСК _ “ІІТ ЦСК-1. Віддалений адміністратор реєстрації”. ► Апаратний генератор ключів “Гряда-4”. ► Апаратний модуль підпису “Гряда-41 П”. ► Апаратні криптомодулі “Гряда-61” та “Гряда-211”. ► Мережевий криптомодуль “Гряда-301”. ► Програмний комплекс користувача ЦСК “ІІТ Користувач ЦСК-1”.

Носії ключової інформації ► Гнучкі диски 3, 5” (дискети). ► Електронні диски (flash-диски). ► Компакт-диски (CD-R, CD-RW, DVD-R або DVD-RW). ► Електронні ключі “Кристал-1”, Технотрейд ua. Token, Aladdin e. Token R 2, _ PRO, Актив ru. Token, Автор Secure. Token, та СІС Almaz. ► Смарт-карти “Карта-1”, Aladdin, Автор та Криптомаш. ► Інші модулі з бібліотеками підтримки.

Носії ключової інформації ► Гнучкі диски 3, 5” (дискети). ► Електронні диски (flash-диски). ► Компакт-диски (CD-R, CD-RW, DVD-R або DVD-RW). ► Електронні ключі “Кристал-1”, Технотрейд ua. Token, Aladdin e. Token R 2, _ PRO, Актив ru. Token, Автор Secure. Token, та СІС Almaz. ► Смарт-карти “Карта-1”, Aladdin, Автор та Криптомаш. ► Інші модулі з бібліотеками підтримки.

Інтеграція засобів ЕЦП, шифрування та автентифікації Системи електронної пошти (поштові клієнти): Microsoft Outlook, IBM Lotus Notes, Авіаінтур Захід, ФОСС FOSS-Mail та ін. Офісні пакети: Microsoft Office, Adobe Acrobat та ін. Системи електронного документообігу: Нет. Ком. Технолоджи Діло, СІТ Док. Проф, Софтлайн Мегаполіс, Інфо+ АСКОД та ін. Системи подання звітності у електронному вигляді до ДПА України, ПФУ, ДКФМ України, ДМСУ, ЄДР та ін. (Бест. Звіт+, 1 С, Парус, Інтес, НВО Поверхня). АБС та ІБС на платформах SAP for Banking, Oracle Flex. Cube, Timenos T 24 та ін. АІС бюро кредитних історій. Більше 30 корпоративних та внутрішньовідомчих систем. Власні засоби та комплекси КЗІ.

Інтеграція засобів ЕЦП, шифрування та автентифікації Системи електронної пошти (поштові клієнти): Microsoft Outlook, IBM Lotus Notes, Авіаінтур Захід, ФОСС FOSS-Mail та ін. Офісні пакети: Microsoft Office, Adobe Acrobat та ін. Системи електронного документообігу: Нет. Ком. Технолоджи Діло, СІТ Док. Проф, Софтлайн Мегаполіс, Інфо+ АСКОД та ін. Системи подання звітності у електронному вигляді до ДПА України, ПФУ, ДКФМ України, ДМСУ, ЄДР та ін. (Бест. Звіт+, 1 С, Парус, Інтес, НВО Поверхня). АБС та ІБС на платформах SAP for Banking, Oracle Flex. Cube, Timenos T 24 та ін. АІС бюро кредитних історій. Більше 30 корпоративних та внутрішньовідомчих систем. Власні засоби та комплекси КЗІ.

Апаратні засоби Мережевий криптомодуль “Гряда-301” Інтерфейси: Ethernet 100/1000 Мбіт Швидкість: 1200 ЕЦП/с, 600 формувань спільного секрету/c Апаратно реалізує криптографічні перетворення у складі центральних серверів ЦСК. Використовується також у складі серверів прикладних систем для реалізації криптографічних перетворень.

Апаратні засоби Мережевий криптомодуль “Гряда-301” Інтерфейси: Ethernet 100/1000 Мбіт Швидкість: 1200 ЕЦП/с, 600 формувань спільного секрету/c Апаратно реалізує криптографічні перетворення у складі центральних серверів ЦСК. Використовується також у складі серверів прикладних систем для реалізації криптографічних перетворень.

Апаратні засоби Модуль підпису “Гряда-41 П” Інтерфейси: PCI-32, PCI -X Швидкість: 500 ЕЦП/с (ЕК 257 біт) Криптомодуль “Гряда-211” Інтерфейси: USB та Ethernet 100/1000 Мбіт Швидкість: 300 ЕЦП/с, (ЕК 257 біт), 150 формувань спільного секрету/c Апаратно реалізують формування ЕЦП у складі центральних серверів ЦСК і забезпечує використання та захист особистого ключа ЦСК. Особистий ключ ЦСК генерується, зберігається та використовується тільки у середині пристроїв. Підтримують можливість резервного копіювання та відновлення особистого ключа ЦСК. Криптомодуль також використовуються у складі серверів прикладних систем для реалізації криптографічних перетворень.

Апаратні засоби Модуль підпису “Гряда-41 П” Інтерфейси: PCI-32, PCI -X Швидкість: 500 ЕЦП/с (ЕК 257 біт) Криптомодуль “Гряда-211” Інтерфейси: USB та Ethernet 100/1000 Мбіт Швидкість: 300 ЕЦП/с, (ЕК 257 біт), 150 формувань спільного секрету/c Апаратно реалізують формування ЕЦП у складі центральних серверів ЦСК і забезпечує використання та захист особистого ключа ЦСК. Особистий ключ ЦСК генерується, зберігається та використовується тільки у середині пристроїв. Підтримують можливість резервного копіювання та відновлення особистого ключа ЦСК. Криптомодуль також використовуються у складі серверів прикладних систем для реалізації криптографічних перетворень.

Апаратні засоби Криптомодуль “Гряда-61” Інтерфейс: USB Швидкість формування ЕЦП: 100 мс/ЕЦП Швидкість формування спільного секрету: 800 мс/формування. У складі ЦСК апаратно реалізує криптографічні перетворення у складі РС адміністраторів реєстрації ЦСК. Апаратний ГВЧ “Гряда-4” Інтерфейс: USB Реалізує апаратну генерацію ключів у складі РС генерації ключів користувачів.

Апаратні засоби Криптомодуль “Гряда-61” Інтерфейс: USB Швидкість формування ЕЦП: 100 мс/ЕЦП Швидкість формування спільного секрету: 800 мс/формування. У складі ЦСК апаратно реалізує криптографічні перетворення у складі РС адміністраторів реєстрації ЦСК. Апаратний ГВЧ “Гряда-4” Інтерфейс: USB Реалізує апаратну генерацію ключів у складі РС генерації ключів користувачів.

Апаратні засоби Електронний ключ “Кристал-1” Інтерфейс: USB Швидкість формування ЕЦП: 100 мс/ЕЦП Швидкість формування спільного секрету: 800 мс/формування Апаратно реалізує криптографічні перетворення. Апаратна реалізація забезпечує захищеність процесу виконання криптографічних перетворень та унеможливлює доступ до особистих ключів з боку зовнішнього апаратного-програмно середовища.

Апаратні засоби Електронний ключ “Кристал-1” Інтерфейс: USB Швидкість формування ЕЦП: 100 мс/ЕЦП Швидкість формування спільного секрету: 800 мс/формування Апаратно реалізує криптографічні перетворення. Апаратна реалізація забезпечує захищеність процесу виконання криптографічних перетворень та унеможливлює доступ до особистих ключів з боку зовнішнього апаратного-програмно середовища.

Апаратні засоби Смарт-карта “Карта-1” Інтерфейси: контактний та безконтактний Апаратно реалізує криптографічні перетворення. Апаратна реалізація забезпечує Швидкість формування ЕЦП: захищеність процесу виконання 200 мс/ЕЦП криптографічних перетворень та унеможливлює доступ до особистих ключів з боку зовнішнього апаратногопрограмно середовища.

Апаратні засоби Смарт-карта “Карта-1” Інтерфейси: контактний та безконтактний Апаратно реалізує криптографічні перетворення. Апаратна реалізація забезпечує Швидкість формування ЕЦП: захищеність процесу виконання 200 мс/ЕЦП криптографічних перетворень та унеможливлює доступ до особистих ключів з боку зовнішнього апаратногопрограмно середовища.

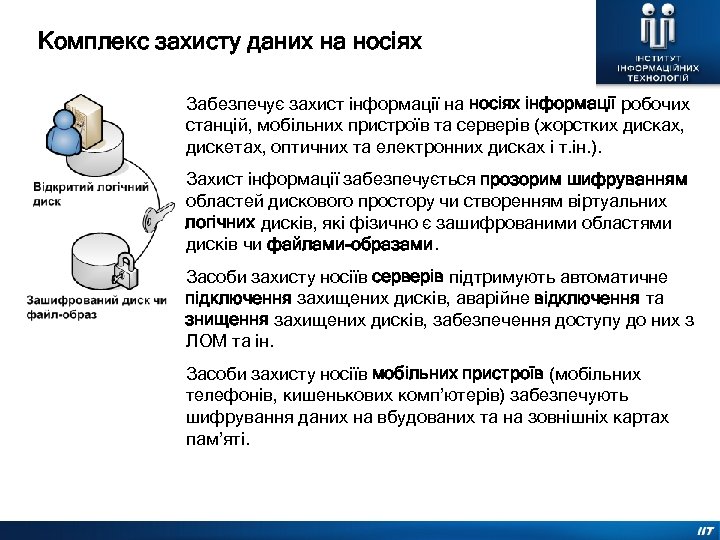

Комплекс захисту даних на носіях Забезпечує захист інформації на носіях інформації робочих станцій, мобільних пристроїв та серверів (жорстких дисках, дискетах, оптичних та електронних дисках і т. ін. ). Захист інформації забезпечується прозорим шифруванням областей дискового простору чи створенням віртуальних логічних дисків, які фізично є зашифрованими областями дисків чи файлами-образами. Засоби захисту носіїв серверів підтримують автоматичне підключення захищених дисків, аварійне відключення та знищення захищених дисків, забезпечення доступу до них з ЛОМ та ін. Засоби захисту носіїв мобільних пристроїв (мобільних телефонів, кишенькових комп’ютерів) забезпечують шифрування даних на вбудованих та на зовнішніх картах пам’яті.

Комплекс захисту даних на носіях Забезпечує захист інформації на носіях інформації робочих станцій, мобільних пристроїв та серверів (жорстких дисках, дискетах, оптичних та електронних дисках і т. ін. ). Захист інформації забезпечується прозорим шифруванням областей дискового простору чи створенням віртуальних логічних дисків, які фізично є зашифрованими областями дисків чи файлами-образами. Засоби захисту носіїв серверів підтримують автоматичне підключення захищених дисків, аварійне відключення та знищення захищених дисків, забезпечення доступу до них з ЛОМ та ін. Засоби захисту носіїв мобільних пристроїв (мобільних телефонів, кишенькових комп’ютерів) забезпечують шифрування даних на вбудованих та на зовнішніх картах пам’яті.

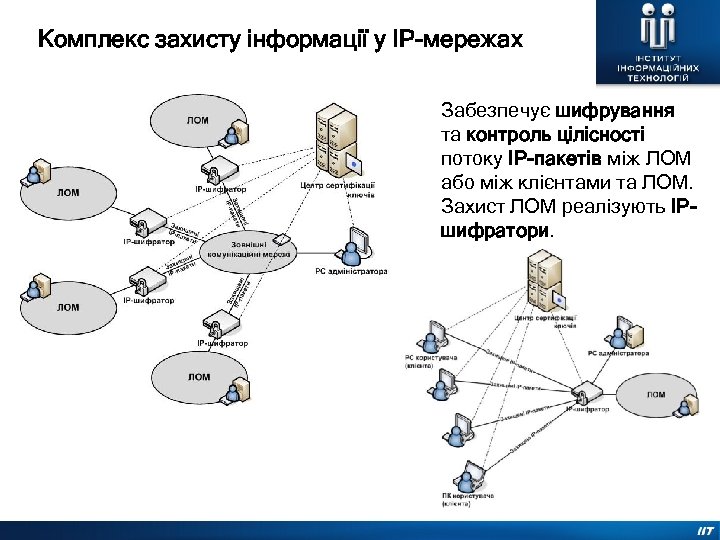

Комплекс захисту інформації у ІР-мережах Забезпечує шифрування та контроль цілісності потоку IP-пакетів між ЛОМ або між клієнтами та ЛОМ. Захист ЛОМ реалізують IPшифратори.

Комплекс захисту інформації у ІР-мережах Забезпечує шифрування та контроль цілісності потоку IP-пакетів між ЛОМ або між клієнтами та ЛОМ. Захист ЛОМ реалізують IPшифратори.

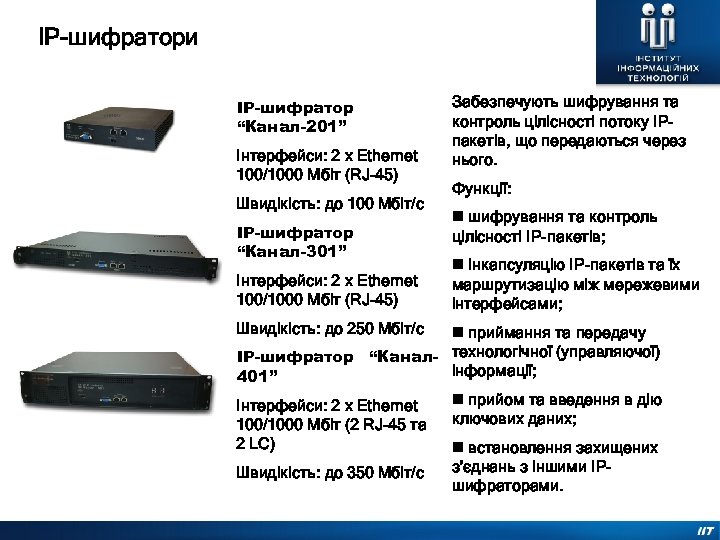

IP-шифратори ІР-шифратор “Канал-201” Інтерфейси: 2 x Ethernet 100/1000 Мбіт (RJ-45) Швидікість: до 100 Мбіт/с ІР-шифратор “Канал-301” Інтерфейси: 2 x Ethernet 100/1000 Мбіт (RJ-45) Забезпечують шифрування та контроль цілісності потоку IPпакетів, що передаються через нього. Функції: шифрування та контроль цілісності ІР-пакетів; інкапсуляцію ІР-пакетів та їх маршрутизацію між мережевими інтерфейсами; Швидікість: до 250 Мбіт/с ІР-шифратор 401” приймання та передачу “Канал- технологічної (управляючої) інформації; Інтерфейси: 2 x Ethernet 100/1000 Мбіт (2 RJ-45 та 2 LC) Швидікість: до 350 Мбіт/с прийом та введення в дію ключових даних; встановлення захищених з’єднань з іншими ІРшифраторами.

IP-шифратори ІР-шифратор “Канал-201” Інтерфейси: 2 x Ethernet 100/1000 Мбіт (RJ-45) Швидікість: до 100 Мбіт/с ІР-шифратор “Канал-301” Інтерфейси: 2 x Ethernet 100/1000 Мбіт (RJ-45) Забезпечують шифрування та контроль цілісності потоку IPпакетів, що передаються через нього. Функції: шифрування та контроль цілісності ІР-пакетів; інкапсуляцію ІР-пакетів та їх маршрутизацію між мережевими інтерфейсами; Швидікість: до 250 Мбіт/с ІР-шифратор 401” приймання та передачу “Канал- технологічної (управляючої) інформації; Інтерфейси: 2 x Ethernet 100/1000 Мбіт (2 RJ-45 та 2 LC) Швидікість: до 350 Мбіт/с прийом та введення в дію ключових даних; встановлення захищених з’єднань з іншими ІРшифраторами.

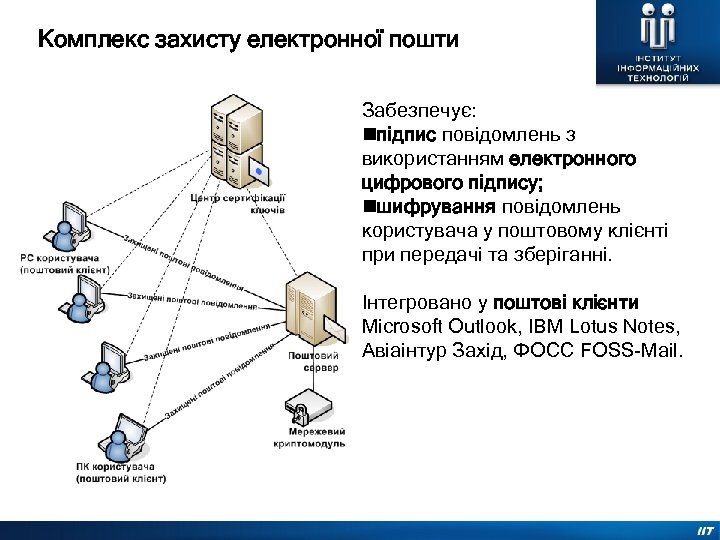

Комплекс захисту електронної пошти Забезпечує: підпис повідомлень з використанням електронного цифрового підпису; шифрування повідомлень користувача у поштовому клієнті при передачі та зберіганні. Інтегровано у поштові клієнти Microsoft Outlook, IBM Lotus Notes, Авіаінтур Захід, ФОСС FOSS-Mail.

Комплекс захисту електронної пошти Забезпечує: підпис повідомлень з використанням електронного цифрового підпису; шифрування повідомлень користувача у поштовому клієнті при передачі та зберіганні. Інтегровано у поштові клієнти Microsoft Outlook, IBM Lotus Notes, Авіаінтур Захід, ФОСС FOSS-Mail.

Комплекс захисту TCP-з’єднань Забезпечує: автентифікацію клієнтів та встановлення захищеного з’єднання; шифрування даних з’єднання.

Комплекс захисту TCP-з’єднань Забезпечує: автентифікацію клієнтів та встановлення захищеного з’єднання; шифрування даних з’єднання.

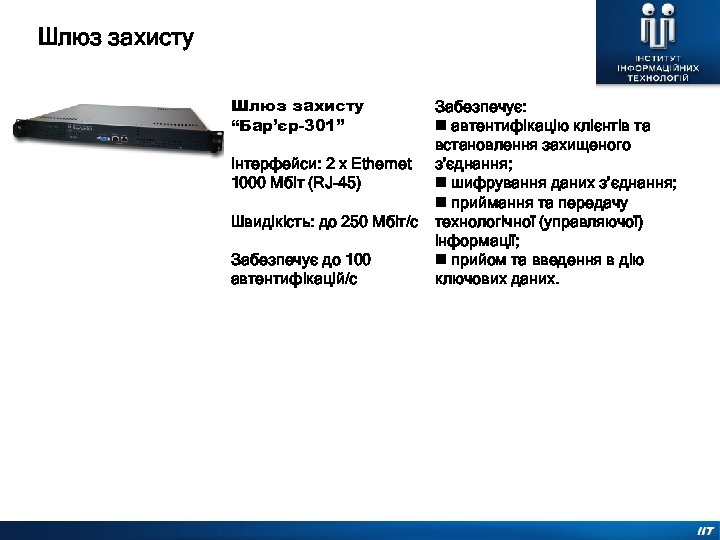

Шлюз захисту “Бар’єр-301” Інтерфейси: 2 x Ethernet 1000 Мбіт (RJ-45) Швидікість: до 250 Мбіт/с Забезпечує до 100 автентифікацій/с Забезпечує: автентифікацію клієнтів та встановлення захищеного з’єднання; шифрування даних з’єднання; приймання та передачу технологічної (управляючої) інформації; прийом та введення в дію ключових даних.

Шлюз захисту “Бар’єр-301” Інтерфейси: 2 x Ethernet 1000 Мбіт (RJ-45) Швидікість: до 250 Мбіт/с Забезпечує до 100 автентифікацій/с Забезпечує: автентифікацію клієнтів та встановлення захищеного з’єднання; шифрування даних з’єднання; приймання та передачу технологічної (управляючої) інформації; прийом та введення в дію ключових даних.

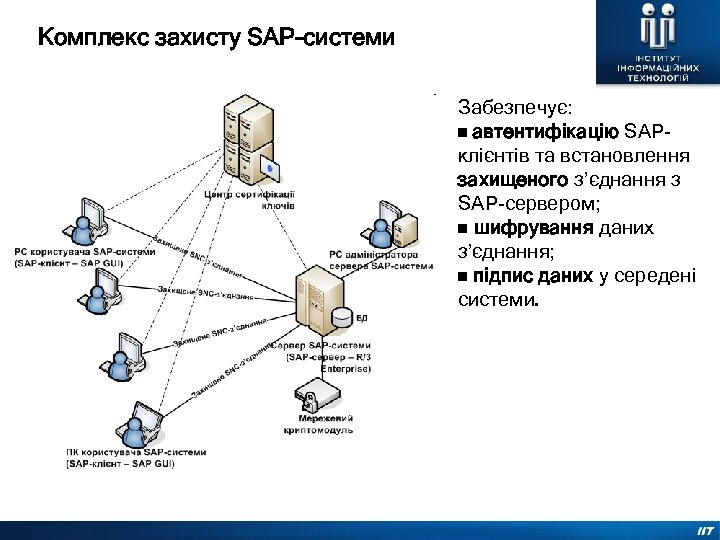

Комплекс захисту SAP-системи Забезпечує: автентифікацію SAPклієнтів та встановлення захищеного з’єднання з SAP-сервером; шифрування даних з’єднання; підпис даних у середені системи.

Комплекс захисту SAP-системи Забезпечує: автентифікацію SAPклієнтів та встановлення захищеного з’єднання з SAP-сервером; шифрування даних з’єднання; підпис даних у середені системи.

Про компанію Закрите акціонерне товариство “Інститут інформаційних технологій” має ліцензію Держспецзв’язку України АВ № 501777 від 26. 02. 2010 р. на проведення розробок і надання послуг в області криптографічного захисту інформації, а також ліцензію на право діяльності в галузі технічного захисту інформації (АВ № 340168 від 11. 07. 2007 р. ). У складі компанії функціонує випробувальна лабораторія, яка акредитована в системі акредитації в системі сертифікації Укр. СЕПРО (атестат акредитації № UA 6. 001. Т. 685 від 22. 09. 2000 р. ), що здійснює сертифікаційні іспити засобів КЗІ. Компанія має дозвіл на здійснення діяльності, яка пов'язана з державною таємницею.

Про компанію Закрите акціонерне товариство “Інститут інформаційних технологій” має ліцензію Держспецзв’язку України АВ № 501777 від 26. 02. 2010 р. на проведення розробок і надання послуг в області криптографічного захисту інформації, а також ліцензію на право діяльності в галузі технічного захисту інформації (АВ № 340168 від 11. 07. 2007 р. ). У складі компанії функціонує випробувальна лабораторія, яка акредитована в системі акредитації в системі сертифікації Укр. СЕПРО (атестат акредитації № UA 6. 001. Т. 685 від 22. 09. 2000 р. ), що здійснює сертифікаційні іспити засобів КЗІ. Компанія має дозвіл на здійснення діяльності, яка пов'язана з державною таємницею.

Основні напрямки діяльності Захист інформації у інформаційно-телекомунікаційних системах: проектування, створення і супровід комплексних систем захисту інформації; комплекси і засоби криптографічного захисту інформації (КЗІ); засоби захисту від несанкціонованого доступу; Аудит безпеки та експертиза: дослідження рівня захищеності інформаційно-телекомунікаційних систем, аналіз ризиків, розробка концепції і політик безпеки підприємства, планів захисту підприємства та інших організаційнорозпорядчих документів; експертиза КСЗІ; Навчання та підвищення кваліфікації: забезпечення захисту інформації; криптографічні системи і засоби захисту інформації; правова й організаційно-методична підтримка діяльності служби захисту інформації підприємства. адміністратор безпеки, адміністратор доступу та ін.

Основні напрямки діяльності Захист інформації у інформаційно-телекомунікаційних системах: проектування, створення і супровід комплексних систем захисту інформації; комплекси і засоби криптографічного захисту інформації (КЗІ); засоби захисту від несанкціонованого доступу; Аудит безпеки та експертиза: дослідження рівня захищеності інформаційно-телекомунікаційних систем, аналіз ризиків, розробка концепції і політик безпеки підприємства, планів захисту підприємства та інших організаційнорозпорядчих документів; експертиза КСЗІ; Навчання та підвищення кваліфікації: забезпечення захисту інформації; криптографічні системи і засоби захисту інформації; правова й організаційно-методична підтримка діяльності служби захисту інформації підприємства. адміністратор безпеки, адміністратор доступу та ін.

Експертні висновки

Експертні висновки

Комплекси та засоби КЗІ, КСЗІ ЗАТ Інститут Інформаційних Технологій Досвід впровадження елементів національної інфраструктури електронного цифрового підпису в Україні Адреса: м. Харків, вул. Бакуліна, 12 Тел. /факс: (057) 714 -22 -05 Web-сайт: www. iit. com. ua E-mail: iit@iit. kharkov. ua

Комплекси та засоби КЗІ, КСЗІ ЗАТ Інститут Інформаційних Технологій Досвід впровадження елементів національної інфраструктури електронного цифрового підпису в Україні Адреса: м. Харків, вул. Бакуліна, 12 Тел. /факс: (057) 714 -22 -05 Web-сайт: www. iit. com. ua E-mail: iit@iit. kharkov. ua