15 Защита от удаленных атак.ppt

- Количество слайдов: 42

Защита от удаленных Криптографические средства защиты

Защита от удаленных Криптографические средства защиты

Удаленные атаки – это информационно-программные разрушающие воздействия на территориально распределенную вычислительную систему, осуществляемые злоумышленниками по каналам передачи данных с целью поиска и использования какой-либо уязвимости ( «слабости» ) системы. Например, система обнаружения атак Real. Secure отслеживает более 600 различных событий, влияющих на безопасность и относящихся к возможности внешних атак. Используются: • открытость сети Интернет, свободный доступ к информации по организации сетевого взаимодействия, протоколам и процедурам защиты; • наличие ошибок в программном обеспечении, операционных системах и браузерах (сведения о них открыто публикуются в печати); • неправильное администрирование систем, ошибки конфигурирования систем и средств защиты. 2

Удаленные атаки – это информационно-программные разрушающие воздействия на территориально распределенную вычислительную систему, осуществляемые злоумышленниками по каналам передачи данных с целью поиска и использования какой-либо уязвимости ( «слабости» ) системы. Например, система обнаружения атак Real. Secure отслеживает более 600 различных событий, влияющих на безопасность и относящихся к возможности внешних атак. Используются: • открытость сети Интернет, свободный доступ к информации по организации сетевого взаимодействия, протоколам и процедурам защиты; • наличие ошибок в программном обеспечении, операционных системах и браузерах (сведения о них открыто публикуются в печати); • неправильное администрирование систем, ошибки конфигурирования систем и средств защиты. 2

«Реализация отказа в обслуживании» (Denial of Service Realization) Распространённый тип атак – действия, направленные на выведение из строя того или иного узла сети. Известно более сотни различных вариантов этих действий. Возможные последствия: • повреждение сервера платёжной системы; • блокирование клиентской базы; • и пр. Недокументированные функции программ • Условно-бесплатные коммуникационные программы • Офисные продукты Microsoft • Конфигурация: ОС, браузер и клиент электронной почты – произведены одной фирмой • Установка специальных программ или расширения программ самим пользователем Бесплатный сыр бывает только в мышеловке! 3

«Реализация отказа в обслуживании» (Denial of Service Realization) Распространённый тип атак – действия, направленные на выведение из строя того или иного узла сети. Известно более сотни различных вариантов этих действий. Возможные последствия: • повреждение сервера платёжной системы; • блокирование клиентской базы; • и пр. Недокументированные функции программ • Условно-бесплатные коммуникационные программы • Офисные продукты Microsoft • Конфигурация: ОС, браузер и клиент электронной почты – произведены одной фирмой • Установка специальных программ или расширения программ самим пользователем Бесплатный сыр бывает только в мышеловке! 3

Средства удалённого администрирования Удалённое администрирование – это управление чужим компьютером на расстоянии как своим (программа серверного типа – троянские программы) • Троянцы (или «троянские кони» ) – это программы, которые, являясь частью других программ с известными пользователю функциями, способны втайне от него выполнять дополнительные, нежелательные для пользователя операции, разрушительные действия с целью причинения определенного ущерба. Способы защиты • Сканирование диапазона IP-адресов: Чтобы связаться с «диверсантом» злоумышленник обращается наугад по множеств. IP-адресов в ожидании отклика. Работу сканирующих программ можно зафиксировать (Zone Alarm) • Защитные экраны или брандмауэры (firewall) – фиксируют всё, что отправляется с компьютера и при обнаружении нового «передатчика» выдают запрос на разрешение 4 • Межсетевое экранирование

Средства удалённого администрирования Удалённое администрирование – это управление чужим компьютером на расстоянии как своим (программа серверного типа – троянские программы) • Троянцы (или «троянские кони» ) – это программы, которые, являясь частью других программ с известными пользователю функциями, способны втайне от него выполнять дополнительные, нежелательные для пользователя операции, разрушительные действия с целью причинения определенного ущерба. Способы защиты • Сканирование диапазона IP-адресов: Чтобы связаться с «диверсантом» злоумышленник обращается наугад по множеств. IP-адресов в ожидании отклика. Работу сканирующих программ можно зафиксировать (Zone Alarm) • Защитные экраны или брандмауэры (firewall) – фиксируют всё, что отправляется с компьютера и при обнаружении нового «передатчика» выдают запрос на разрешение 4 • Межсетевое экранирование

Ошибки программного кода Наиболее критичны ошибки браузеров, что приводит к появлению новой уязвимости (от получения информации до удалённого администрирования). Способы защиты Для срочного исправления обнаруженной ошибки используются hotfix (небольшие пакеты) и service pack - пакеты для очередного обновления ОС Windows. Обновлять последние версии ОС и браузеров. windowsupdate. microsoft. com Своеобразным рекордом стал в октябрь 2010 г. для компании Microsoft: 16 бюллетеней по безопасности, закрывающих 49 различных уязвимостей. В ноябре 2012 г. : 6 бюллетеней по безопасности, закрывающих 19 различных уязвимостей. Например: делают возможным удаленное выполнение кода в случае, если пользователь откроет особым образом созданный файл 5 Excel в уязвимой версии Microsoft Excel.

Ошибки программного кода Наиболее критичны ошибки браузеров, что приводит к появлению новой уязвимости (от получения информации до удалённого администрирования). Способы защиты Для срочного исправления обнаруженной ошибки используются hotfix (небольшие пакеты) и service pack - пакеты для очередного обновления ОС Windows. Обновлять последние версии ОС и браузеров. windowsupdate. microsoft. com Своеобразным рекордом стал в октябрь 2010 г. для компании Microsoft: 16 бюллетеней по безопасности, закрывающих 49 различных уязвимостей. В ноябре 2012 г. : 6 бюллетеней по безопасности, закрывающих 19 различных уязвимостей. Например: делают возможным удаленное выполнение кода в случае, если пользователь откроет особым образом созданный файл 5 Excel в уязвимой версии Microsoft Excel.

Функциональная уязвимость браузера • Маркеры cookies - это маленькие текстовые файлы, записываемые в папки С: Windows Temporary Internet Files (С: WindowsCookies) браузером по инициативе удаленного сервера. (Spy. Log!) • Активные объекты - апплеты Java и элементы Active X. Апплеты используются для предоставления интерактивных возможностей веб -приложений, которые не могут быть предоставлены HTML. Active. X – это небольшие программы (надстройки), которые могут расширить функционал веб-страницы, поддерживая анимацию. Кроме того, они могут помочь при выполнении таких задач, как установка обновлений безопасности через Центр обновления. Можно отключить в Свойствах браузера / Безопасность. • Активные сценарии Java Script – отключать не стоит. Программа встраивается в исходный текст HTML-документа и интерпретируется брaузером по мере загрузки этого документа. С помощью Java. Script можно динамически изменять текст загружаемого HTML-документа и реагировать на события, связанные с действиями посетителя или изменениями состояния документа или окна. 6

Функциональная уязвимость браузера • Маркеры cookies - это маленькие текстовые файлы, записываемые в папки С: Windows Temporary Internet Files (С: WindowsCookies) браузером по инициативе удаленного сервера. (Spy. Log!) • Активные объекты - апплеты Java и элементы Active X. Апплеты используются для предоставления интерактивных возможностей веб -приложений, которые не могут быть предоставлены HTML. Active. X – это небольшие программы (надстройки), которые могут расширить функционал веб-страницы, поддерживая анимацию. Кроме того, они могут помочь при выполнении таких задач, как установка обновлений безопасности через Центр обновления. Можно отключить в Свойствах браузера / Безопасность. • Активные сценарии Java Script – отключать не стоит. Программа встраивается в исходный текст HTML-документа и интерпретируется брaузером по мере загрузки этого документа. С помощью Java. Script можно динамически изменять текст загружаемого HTML-документа и реагировать на события, связанные с действиями посетителя или изменениями состояния документа или окна. 6

Категории средств защиты • традиционные средства; • новые технологии; • средства криптографической защиты информации. Традиционные. Строились с учетом классических моделей разграничения доступа, разработанных в 1960 -1970 -х годах. (системы разграничения доступа и межсетевые экраны). Пример: системы семейства Secret. Net ( «Информзащита» ); Из межсетевых экранов продукты компаний Check. Point и Cyber. Guard - Firewall-1 и Cyber. Guard Firewall соответственно. К классу межсетевых экранов можно также отнести и многие маршрутизаторы, реализующие фильтрацию данных на основе специальных правил. Недостаток: могут пропустить нарушителя по поддельному или украденному идентификатору. 7

Категории средств защиты • традиционные средства; • новые технологии; • средства криптографической защиты информации. Традиционные. Строились с учетом классических моделей разграничения доступа, разработанных в 1960 -1970 -х годах. (системы разграничения доступа и межсетевые экраны). Пример: системы семейства Secret. Net ( «Информзащита» ); Из межсетевых экранов продукты компаний Check. Point и Cyber. Guard - Firewall-1 и Cyber. Guard Firewall соответственно. К классу межсетевых экранов можно также отнести и многие маршрутизаторы, реализующие фильтрацию данных на основе специальных правил. Недостаток: могут пропустить нарушителя по поддельному или украденному идентификатору. 7

Новые технологии: анализ защищённости и обнаружение атак Самым известным продуктом в области анализа защищенности является семейство SAFEsuite американской компании Internet Security Systems, которое состоит из трех систем, обнаруживающих уязвимости ("дыры") и ошибки в программном обеспечении - Internet Scanner, System Scanner и Database Scanner Обнаружение атак - это новая технология, которая получила распространение в последние годы. Ее отличительная особенность состоит в обнаружении любых атак, в том числе исходящих и от авторизованных пользователей, и пропускаемых межсетевыми экранами и средствами разграничения доступа. На этом рынке лидирует компания ISS с системой обнаружения атак Real. Secure. 8

Новые технологии: анализ защищённости и обнаружение атак Самым известным продуктом в области анализа защищенности является семейство SAFEsuite американской компании Internet Security Systems, которое состоит из трех систем, обнаруживающих уязвимости ("дыры") и ошибки в программном обеспечении - Internet Scanner, System Scanner и Database Scanner Обнаружение атак - это новая технология, которая получила распространение в последние годы. Ее отличительная особенность состоит в обнаружении любых атак, в том числе исходящих и от авторизованных пользователей, и пропускаемых межсетевыми экранами и средствами разграничения доступа. На этом рынке лидирует компания ISS с системой обнаружения атак Real. Secure. 8

Криптографические средства защиты информации • Шифрование – это преобразование открытого текста с целью сделать непонятным его смысл. В результате преобразования получают шифротекст Например: шифр Цезаря, нумерация букв, матрицы и пр. • Дешифрация –обратное преобразование, восстановление исходного текста из шифротекста. Шифрование используется для обеспечения: Ø Ø защиты паролей, применяемых для идентификации пользователей, защиты системной информации, защиты информации, передаваемой по линиям связи, защиты данных в файлах и базах данных. Криптографические средства вынесены в отдельную категорию, потому что они являют собой совершенно особый класс защитных средств, который не может быть отнесен к какомулибо другому классу. 9

Криптографические средства защиты информации • Шифрование – это преобразование открытого текста с целью сделать непонятным его смысл. В результате преобразования получают шифротекст Например: шифр Цезаря, нумерация букв, матрицы и пр. • Дешифрация –обратное преобразование, восстановление исходного текста из шифротекста. Шифрование используется для обеспечения: Ø Ø защиты паролей, применяемых для идентификации пользователей, защиты системной информации, защиты информации, передаваемой по линиям связи, защиты данных в файлах и базах данных. Криптографические средства вынесены в отдельную категорию, потому что они являют собой совершенно особый класс защитных средств, который не может быть отнесен к какомулибо другому классу. 9

Криптографические средства предназначены для защиты критически важных данных от несанкционированного прочтения и/или модификации. Криптография - это совокупность технических, математических, алгоритмических и программных методов преобразования данных (шифрование данных), которая делает их бесполезными для любого пользователя, у которого нет ключа для расшифровки. Формальные математические методы криптографии были разработаны Клодом Шенноном. Он доказал теорему о существовании такой системы шифрования, когда текст однократно зашифровывается с помощью случайного открытого ключа такой же длины. В 1976 году американские математики У. Диффи и М. Хеллман обосновали методологию асимметричного шифрования с применением открытой однонаправленной функции (функция, по значению которой нельзя восстановить значение аргумента) и открытой однонаправленной функции с секретом. 10

Криптографические средства предназначены для защиты критически важных данных от несанкционированного прочтения и/или модификации. Криптография - это совокупность технических, математических, алгоритмических и программных методов преобразования данных (шифрование данных), которая делает их бесполезными для любого пользователя, у которого нет ключа для расшифровки. Формальные математические методы криптографии были разработаны Клодом Шенноном. Он доказал теорему о существовании такой системы шифрования, когда текст однократно зашифровывается с помощью случайного открытого ключа такой же длины. В 1976 году американские математики У. Диффи и М. Хеллман обосновали методологию асимметричного шифрования с применением открытой однонаправленной функции (функция, по значению которой нельзя восстановить значение аргумента) и открытой однонаправленной функции с секретом. 10

В 1990 -е годы в США были разработаны методы шифрования с помощью особого класса функций - хэш-функций (Hash Function). Хэш-функция (дайджест-функция) - это отображение, на вход которого подается сообщение переменной длины М, а выходом является строка фиксированной длины h(M) - дайджест сообщения. Криптостойкость такого метода шифрования состоит в невозможности подобрать документ М', который обладал бы требуемым значением хэш-функции. Параметры вычисления хэш-функции h являются семейством ключей {К}N. В настоящее время на этих принципах строятся алгоритмы формирования электронной цифровой подписи (ЭЦП). 11

В 1990 -е годы в США были разработаны методы шифрования с помощью особого класса функций - хэш-функций (Hash Function). Хэш-функция (дайджест-функция) - это отображение, на вход которого подается сообщение переменной длины М, а выходом является строка фиксированной длины h(M) - дайджест сообщения. Криптостойкость такого метода шифрования состоит в невозможности подобрать документ М', который обладал бы требуемым значением хэш-функции. Параметры вычисления хэш-функции h являются семейством ключей {К}N. В настоящее время на этих принципах строятся алгоритмы формирования электронной цифровой подписи (ЭЦП). 11

Разновидности алгоритмов шифрования Симметричные криптографические системы – в процессе обмена информацией пользуются одним и тем же ключом. Недостаток: передача ключа Симметричные шифры невозможно использовать для подтверждения авторства, так ключ известен каждой стороне. Классические примеры симметричных криптографических алгоритмов: v Простая перестановка v Одиночная перестановка по ключу v Двойная перестановка v Перестановка "Магический квадрат" 12

Разновидности алгоритмов шифрования Симметричные криптографические системы – в процессе обмена информацией пользуются одним и тем же ключом. Недостаток: передача ключа Симметричные шифры невозможно использовать для подтверждения авторства, так ключ известен каждой стороне. Классические примеры симметричных криптографических алгоритмов: v Простая перестановка v Одиночная перестановка по ключу v Двойная перестановка v Перестановка "Магический квадрат" 12

v Простая перестановка один из самых простых методов шифрования. Сообщение записывается в таблицу по столбцам. После того, как открытый текст записан колонками, для образования шифровки он считывается по строкам. Для использования этого шифра отправителю и получателю нужно договориться об общем ключе в виде размера таблицы. Объединение букв в группы не входит в ключ шифра и используется лишь для удобства записи несмыслового текста. v Одиночная перестановка по ключу более практический метод шифрования, называемый одиночной перестановкой по ключу (похож на предыдущий). Отличается тем, что колонки таблицы переставляются по ключевому слову, фразе или набору чисел длиной в строку таблицы. 13

v Простая перестановка один из самых простых методов шифрования. Сообщение записывается в таблицу по столбцам. После того, как открытый текст записан колонками, для образования шифровки он считывается по строкам. Для использования этого шифра отправителю и получателю нужно договориться об общем ключе в виде размера таблицы. Объединение букв в группы не входит в ключ шифра и используется лишь для удобства записи несмыслового текста. v Одиночная перестановка по ключу более практический метод шифрования, называемый одиночной перестановкой по ключу (похож на предыдущий). Отличается тем, что колонки таблицы переставляются по ключевому слову, фразе или набору чисел длиной в строку таблицы. 13

v Двойная перестановка Для дополнительной скрытности можно повторно шифровать сообщение, которое уже было зашифровано. Для этого размер второй таблицы подбирают так, чтобы длины ее строк и столбцов были другие, чем в первой таблице. Лучше всего, если они будут взаимно простыми. Кроме того, в первой таблице можно переставлять столбцы, а во второй строки. Наконец, можно заполнять таблицу зигзагом, змейкой, по спирали или каким-то другим способом. Такие способы заполнения таблицы если и не усиливают стойкость шифра, то делают процесс шифрования гораздо более занимательным. 14

v Двойная перестановка Для дополнительной скрытности можно повторно шифровать сообщение, которое уже было зашифровано. Для этого размер второй таблицы подбирают так, чтобы длины ее строк и столбцов были другие, чем в первой таблице. Лучше всего, если они будут взаимно простыми. Кроме того, в первой таблице можно переставлять столбцы, а во второй строки. Наконец, можно заполнять таблицу зигзагом, змейкой, по спирали или каким-то другим способом. Такие способы заполнения таблицы если и не усиливают стойкость шифра, то делают процесс шифрования гораздо более занимательным. 14

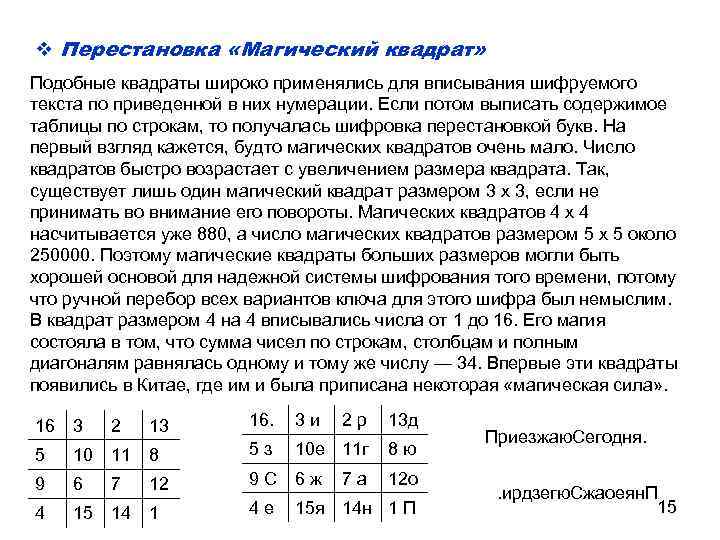

v Перестановка «Магический квадрат» Подобные квадраты широко применялись для вписывания шифруемого текста по приведенной в них нумерации. Если потом выписать содержимое таблицы по строкам, то получалась шифровка перестановкой букв. На первый взгляд кажется, будто магических квадратов очень мало. Число квадратов быстро возрастает с увеличением размера квадрата. Так, существует лишь один магический квадрат размером 3 х 3, если не принимать во внимание его повороты. Магических квадратов 4 х 4 насчитывается уже 880, а число магических квадратов размером 5 х 5 около 250000. Поэтому магические квадраты больших размеров могли быть хорошей основой для надежной системы шифрования того времени, потому что ручной перебор всех вариантов ключа для этого шифра был немыслим. В квадрат размером 4 на 4 вписывались числа от 1 до 16. Его магия состояла в том, что сумма чисел по строкам, столбцам и полным диагоналям равнялась одному и тому же числу — 34. Впервые эти квадраты появились в Китае, где им и была приписана некоторая «магическая сила» . 16 3 2 13 16. 3 и 2 р 13 д 10 е 11 г 8 ю 12 о 5 10 11 8 5 з 9 6 9 С 6 ж 4 15 14 1 4 е 15 я 14 н 1 П 7 12 7 а Приезжаю. Cегодня. . ирдзегю. Сжаоеян. П 15

v Перестановка «Магический квадрат» Подобные квадраты широко применялись для вписывания шифруемого текста по приведенной в них нумерации. Если потом выписать содержимое таблицы по строкам, то получалась шифровка перестановкой букв. На первый взгляд кажется, будто магических квадратов очень мало. Число квадратов быстро возрастает с увеличением размера квадрата. Так, существует лишь один магический квадрат размером 3 х 3, если не принимать во внимание его повороты. Магических квадратов 4 х 4 насчитывается уже 880, а число магических квадратов размером 5 х 5 около 250000. Поэтому магические квадраты больших размеров могли быть хорошей основой для надежной системы шифрования того времени, потому что ручной перебор всех вариантов ключа для этого шифра был немыслим. В квадрат размером 4 на 4 вписывались числа от 1 до 16. Его магия состояла в том, что сумма чисел по строкам, столбцам и полным диагоналям равнялась одному и тому же числу — 34. Впервые эти квадраты появились в Китае, где им и была приписана некоторая «магическая сила» . 16 3 2 13 16. 3 и 2 р 13 д 10 е 11 г 8 ю 12 о 5 10 11 8 5 з 9 6 9 С 6 ж 4 15 14 1 4 е 15 я 14 н 1 П 7 12 7 а Приезжаю. Cегодня. . ирдзегю. Сжаоеян. П 15

Требования к алгоритму симметричного шифрования Полная утрата всех статистических закономерностей исходного сообщения. Для этого шифр должен иметь «эффект лавины» — должно происходить сильное изменение шифроблока при однобитном изменении входных данных (в идеале должны меняться значения 1/2 бит шифроблока). Также важным требованием является отсутствие линейности (то есть условия f(a) xor f(b) == f(a xor b)), в противном случае облегчается применение дифференциального криптоанализа к шифру. 16

Требования к алгоритму симметричного шифрования Полная утрата всех статистических закономерностей исходного сообщения. Для этого шифр должен иметь «эффект лавины» — должно происходить сильное изменение шифроблока при однобитном изменении входных данных (в идеале должны меняться значения 1/2 бит шифроблока). Также важным требованием является отсутствие линейности (то есть условия f(a) xor f(b) == f(a xor b)), в противном случае облегчается применение дифференциального криптоанализа к шифру. 16

Общая схема алгоритма В настоящее время симметричные шифры — это: v блочные шифры. Обрабатывают информацию блоками определённой длины (обычно 64, 128 бит), применяя к блоку ключ в установленном порядке, как правило, несколькими циклами перемешивания и подстановки, называемыми раундами. Результатом повторения раундов является лавинный эффект — нарастающая потеря соответствия битов между блоками открытых и зашифрованных данных. v поточные шифры, в которых шифрование проводится над каждым битом либо байтом исходного (открытого) текста с использованием гаммирования. Поточный шифр может быть легко создан на основе блочного (например, ГОСТ 28147 -89 в режиме гаммирования), запущенного в специальном режиме. 17

Общая схема алгоритма В настоящее время симметричные шифры — это: v блочные шифры. Обрабатывают информацию блоками определённой длины (обычно 64, 128 бит), применяя к блоку ключ в установленном порядке, как правило, несколькими циклами перемешивания и подстановки, называемыми раундами. Результатом повторения раундов является лавинный эффект — нарастающая потеря соответствия битов между блоками открытых и зашифрованных данных. v поточные шифры, в которых шифрование проводится над каждым битом либо байтом исходного (открытого) текста с использованием гаммирования. Поточный шифр может быть легко создан на основе блочного (например, ГОСТ 28147 -89 в режиме гаммирования), запущенного в специальном режиме. 17

Большинство симметричных шифров используют сложную комбинацию большого количества подстановок и перестановок. Многие такие шифры исполняются в несколько (иногда до 80) проходов, используя на каждом проходе «ключ прохода» . Множество «ключей прохода» для всех проходов называется «расписанием ключей» (key schedule). Как правило, оно создается из ключа выполнением над ним неких операций, в том числе перестановок и подстановок. Типичным способом построения алгоритмов симметричного шифрования является сеть Фейстеля. Алгоритм строит схему шифрования на основе функции F(D, K), где D — порция данных, размером вдвое меньше блока шифрования, а K — «ключ прохода» для данного прохода. От функции не требуется обратимость — обратная ей функция может быть неизвестна. Достоинства сети Фейстеля — почти полное совпадение дешифровки с шифрованием (единственное отличие — обратный порядок «ключей прохода» в расписании), что сильно облегчает аппаратную реализацию. Операция перестановки перемешивает биты сообщения по некоему закону. Именно операции перестановки дают возможность 18 достижения «эффекта лавины» .

Большинство симметричных шифров используют сложную комбинацию большого количества подстановок и перестановок. Многие такие шифры исполняются в несколько (иногда до 80) проходов, используя на каждом проходе «ключ прохода» . Множество «ключей прохода» для всех проходов называется «расписанием ключей» (key schedule). Как правило, оно создается из ключа выполнением над ним неких операций, в том числе перестановок и подстановок. Типичным способом построения алгоритмов симметричного шифрования является сеть Фейстеля. Алгоритм строит схему шифрования на основе функции F(D, K), где D — порция данных, размером вдвое меньше блока шифрования, а K — «ключ прохода» для данного прохода. От функции не требуется обратимость — обратная ей функция может быть неизвестна. Достоинства сети Фейстеля — почти полное совпадение дешифровки с шифрованием (единственное отличие — обратный порядок «ключей прохода» в расписании), что сильно облегчает аппаратную реализацию. Операция перестановки перемешивает биты сообщения по некоему закону. Именно операции перестановки дают возможность 18 достижения «эффекта лавины» .

Достоинства • скорость (по данным Applied Cryptography — на 3 порядка выше) • простота реализации (за счёт более простых операций) • меньшая требуемая длина ключа для сопоставимой стойкости • изученность (за счёт большего возраста) Недостатки • сложность управления ключами в большой сети. Для сети в 10 абонентов требуется 45 ключей, для 100 уже 4950, для 1000 — 499500 и т. д. • сложность обмена ключами. Нужен секретный канал для передачи каждого ключа обеим сторонам. Для компенсации недостатков симметричного шифрования применяется комбинированная (гибридная) криптографическая схема, где с помощью асимметричного шифрования передаётся сеансовый ключ, используемый сторонами для обмена данными с помощью симметричного шифрования. 19

Достоинства • скорость (по данным Applied Cryptography — на 3 порядка выше) • простота реализации (за счёт более простых операций) • меньшая требуемая длина ключа для сопоставимой стойкости • изученность (за счёт большего возраста) Недостатки • сложность управления ключами в большой сети. Для сети в 10 абонентов требуется 45 ключей, для 100 уже 4950, для 1000 — 499500 и т. д. • сложность обмена ключами. Нужен секретный канал для передачи каждого ключа обеим сторонам. Для компенсации недостатков симметричного шифрования применяется комбинированная (гибридная) криптографическая схема, где с помощью асимметричного шифрования передаётся сеансовый ключ, используемый сторонами для обмена данными с помощью симметричного шифрования. 19

Распространенные симметричные алгоритмы AES (англ. Advanced Encryption Standard) - американский стандарт шифрования ГОСТ 28147 -89 — отечественный стандарт шифрования данных DES (англ. Data Encryption Standard) - стандарт шифрования данных в США до AES 3 DES (Triple-DES, тройной DES) RC 6 (Шифр Ривеста ) Twofish IDEA (англ. International Data Encryption Algorithm) SEED - корейский стандарт шифрования данных Camellia - сертифицированный для использовании в Японии шифр CAST (по инициалам разработчиков Carlisle Adams и Stafford Tavares) XTEA - наиболее простой в реализации алгоритм 20

Распространенные симметричные алгоритмы AES (англ. Advanced Encryption Standard) - американский стандарт шифрования ГОСТ 28147 -89 — отечественный стандарт шифрования данных DES (англ. Data Encryption Standard) - стандарт шифрования данных в США до AES 3 DES (Triple-DES, тройной DES) RC 6 (Шифр Ривеста ) Twofish IDEA (англ. International Data Encryption Algorithm) SEED - корейский стандарт шифрования данных Camellia - сертифицированный для использовании в Японии шифр CAST (по инициалам разработчиков Carlisle Adams и Stafford Tavares) XTEA - наиболее простой в реализации алгоритм 20

Несимметричные криптографические системы Используют два ключа (открытый и закрытый). Открытый ключ распространяется, а закрытый содержится в тайне. Сообщение, закодированное с помощью открытого ключа, сможет прочитать только владелец закрытого ключа. Несимметричное шифрование информации может быть использовано и для сохранения конфиденциальности переписки 21

Несимметричные криптографические системы Используют два ключа (открытый и закрытый). Открытый ключ распространяется, а закрытый содержится в тайне. Сообщение, закодированное с помощью открытого ключа, сможет прочитать только владелец закрытого ключа. Несимметричное шифрование информации может быть использовано и для сохранения конфиденциальности переписки 21

Схема функционирования асимметричной криптосистемы 22

Схема функционирования асимметричной криптосистемы 22

Принцип функционирования: 1. Безопасно создаются и распространяются асимметричные открытые и секретные ключи. 2. Секретный асимметричный ключ передается его владельцу. 3. Открытый асимметричный ключ хранится в базе данных и является доступным для всех. 4. Создается электронная подпись текста с помощью вычисления его хэшфункции. 5. Полученное значение шифруется с использованием асимметричного секретного ключа отправителя. 6. Создается секретный симметричный ключ, который будет использоваться для шифрования только этого сообщения или сеанса взаимодействия 7. При помощи симметричного алгоритма шифрования/расшифровки и этого ключа шифруется исходный текст вместе с добавленной к нему электронной подписи - получается зашифрованный текст (шифр-текст). 8. Передача сеансового ключа получателю сообщения. 9. Отправитель должен иметь асимметричный открытый ключ центра выдачи сертификатов (CA). 10. Отправитель запрашивает у CA асимметричный открытый ключ получателя сообщения. 11. После получения асимметричный открытый ключ получателя расшифровывается с помощью асимметричного открытого ключа CA и 23 алгоритма асимметричного шифрования/расшифровки.

Принцип функционирования: 1. Безопасно создаются и распространяются асимметричные открытые и секретные ключи. 2. Секретный асимметричный ключ передается его владельцу. 3. Открытый асимметричный ключ хранится в базе данных и является доступным для всех. 4. Создается электронная подпись текста с помощью вычисления его хэшфункции. 5. Полученное значение шифруется с использованием асимметричного секретного ключа отправителя. 6. Создается секретный симметричный ключ, который будет использоваться для шифрования только этого сообщения или сеанса взаимодействия 7. При помощи симметричного алгоритма шифрования/расшифровки и этого ключа шифруется исходный текст вместе с добавленной к нему электронной подписи - получается зашифрованный текст (шифр-текст). 8. Передача сеансового ключа получателю сообщения. 9. Отправитель должен иметь асимметричный открытый ключ центра выдачи сертификатов (CA). 10. Отправитель запрашивает у CA асимметричный открытый ключ получателя сообщения. 11. После получения асимметричный открытый ключ получателя расшифровывается с помощью асимметричного открытого ключа CA и 23 алгоритма асимметричного шифрования/расшифровки.

Пример: Алиса хочет отправить письмо Бобу. Для этого Боб посылает Алисе открытый ключ (при этом секретный остается у него), с помощью которого она шифрует свое сообщение. После того, как сообщение зашифровано, Алиса отправляет его Бобу. После получения сообщения Боб дешифрирует текст с помощью секретного ключа, который знает только он. При создании секретного пароля в компьютере сохраняется не сам пароль, а результат вычисления функции от этого пароля и имени пользователя. Например, пользователь Алиса придумала пароль «Гладиолус» . При сохранении этих данных вычисляется результат функции f(ГЛАДИОЛУС), пусть результатом будет строка РОМАШКА, которая и будет сохранена в системе. В результате: файл паролей Имя f(имя_пароль) АЛИСА РОМАШКА БОБ НАРЦИСС вход в систему Имя АЛИСА пароль ГЛАДИОЛУС «Секретный» пароль не хранится в компьютере ни в каком виде. 24

Пример: Алиса хочет отправить письмо Бобу. Для этого Боб посылает Алисе открытый ключ (при этом секретный остается у него), с помощью которого она шифрует свое сообщение. После того, как сообщение зашифровано, Алиса отправляет его Бобу. После получения сообщения Боб дешифрирует текст с помощью секретного ключа, который знает только он. При создании секретного пароля в компьютере сохраняется не сам пароль, а результат вычисления функции от этого пароля и имени пользователя. Например, пользователь Алиса придумала пароль «Гладиолус» . При сохранении этих данных вычисляется результат функции f(ГЛАДИОЛУС), пусть результатом будет строка РОМАШКА, которая и будет сохранена в системе. В результате: файл паролей Имя f(имя_пароль) АЛИСА РОМАШКА БОБ НАРЦИСС вход в систему Имя АЛИСА пароль ГЛАДИОЛУС «Секретный» пароль не хранится в компьютере ни в каком виде. 24

Схема передачи информации лицом А лицу В 25

Схема передачи информации лицом А лицу В 25

Пример: Схема с возможностью восстановить исходное сообщение с помощью труднодоступной информации. По большому абонентскому справочнику (по нему очень легко найти номер любого жителя города, но почти невозможно по известному номеру найти абонента) для каждой буквы из шифруемого сообщения выбирается имя, начинающееся на ту же букву. Таким образом букве ставится в соответствие номер телефона абонента. Отправляемое сообщение, например «КОРОБКА» , будет зашифровано следующим образом: сообщение выбранное имя криптотекст К Королёв 643452 О Орехов 357265 Р Рузаева 467395 О Осипов 351728 Б Батурин 335562 К Кирсанова 243526 А Арсеньева 849274 Криптотекст - цепочка номеров, записанных в порядке их выбора в справочнике. 26

Пример: Схема с возможностью восстановить исходное сообщение с помощью труднодоступной информации. По большому абонентскому справочнику (по нему очень легко найти номер любого жителя города, но почти невозможно по известному номеру найти абонента) для каждой буквы из шифруемого сообщения выбирается имя, начинающееся на ту же букву. Таким образом букве ставится в соответствие номер телефона абонента. Отправляемое сообщение, например «КОРОБКА» , будет зашифровано следующим образом: сообщение выбранное имя криптотекст К Королёв 643452 О Орехов 357265 Р Рузаева 467395 О Осипов 351728 Б Батурин 335562 К Кирсанова 243526 А Арсеньева 849274 Криптотекст - цепочка номеров, записанных в порядке их выбора в справочнике. 26

Применение • как самостоятельное средство для защиты передаваемой и хранимой информации, • как средство распределения ключей (обычно с помощью алгоритмов криптосистем с открытым ключом распределяют ключи, малые по объёму, а саму передачу больших информационных потоков осуществляют с помощью других алгоритмов), • как средство аутентификации пользователей. Преимущества • Не нужно предварительно передавать секретный ключ по надёжному каналу. • Только одной стороне известен ключ шифрования, который нужно держать в секрете (в симметричной криптографии такой ключ известен обеим сторонам и должен держаться в секрете обеими). • Пару (открытый/закрытый ключи) можно не менять значительное время (при симметричном шифровании необходимо обновлять ключ после каждого факта передачи). • В больших сетях число ключей в асимметричной криптосистеме 27 значительно меньше, чем в симметричной.

Применение • как самостоятельное средство для защиты передаваемой и хранимой информации, • как средство распределения ключей (обычно с помощью алгоритмов криптосистем с открытым ключом распределяют ключи, малые по объёму, а саму передачу больших информационных потоков осуществляют с помощью других алгоритмов), • как средство аутентификации пользователей. Преимущества • Не нужно предварительно передавать секретный ключ по надёжному каналу. • Только одной стороне известен ключ шифрования, который нужно держать в секрете (в симметричной криптографии такой ключ известен обеим сторонам и должен держаться в секрете обеими). • Пару (открытый/закрытый ключи) можно не менять значительное время (при симметричном шифровании необходимо обновлять ключ после каждого факта передачи). • В больших сетях число ключей в асимметричной криптосистеме 27 значительно меньше, чем в симметричной.

Недостатки (в сравнении с симметричным) • В алгоритм сложнее внести изменения. • Хотя сообщения надежно шифруются, но получатель и отправитель самим фактом пересылки шифрованного сообщения «засвечиваются» . • Более длинные ключи; • Шифрование-расшифрование с использованием пары ключей проходит на два-три порядка медленнее, чем шифрованиерасшифрование того же текста симметричным алгоритмом. • Требуются существенно бо льшие вычислительные ресурсы, поэтому на практике асимметричные криптосистемы используются в сочетании с другими алгоритмами: 1. Для ЭЦП сообщение предварительно подвергается хешированию, а с помощью асимметричного ключа подписывается лишь относительно небольшой результат хешфункции. 2. Для шифрования они используются в форме гибридных криптосистем, где большие объёмы данных шифруются симметричным шифром на сеансовом ключе, а с помощью асимметричного шифра передаётся только сам сеансовый 28 ключ.

Недостатки (в сравнении с симметричным) • В алгоритм сложнее внести изменения. • Хотя сообщения надежно шифруются, но получатель и отправитель самим фактом пересылки шифрованного сообщения «засвечиваются» . • Более длинные ключи; • Шифрование-расшифрование с использованием пары ключей проходит на два-три порядка медленнее, чем шифрованиерасшифрование того же текста симметричным алгоритмом. • Требуются существенно бо льшие вычислительные ресурсы, поэтому на практике асимметричные криптосистемы используются в сочетании с другими алгоритмами: 1. Для ЭЦП сообщение предварительно подвергается хешированию, а с помощью асимметричного ключа подписывается лишь относительно небольшой результат хешфункции. 2. Для шифрования они используются в форме гибридных криптосистем, где большие объёмы данных шифруются симметричным шифром на сеансовом ключе, а с помощью асимметричного шифра передаётся только сам сеансовый 28 ключ.

Примеры асимметричных шифров RSA (Rivest-Shamir-Adleman) DSA (Digital Signature Algorithm) Elgamal (Шифросистема Эль-Гамаля) Diffie-Hellman (Обмен ключами Диффи — Хелмана) ECDSA (Elliptic Curve Digital Signature Algorithm) — алгоритм с открытым ключом для создания цифровой подписи. ГОСТ Р 34. 10 -2001 Rabin Luc Mc. Eliece Williams System (Криптосистема Уильямса) Защита публичным ключом (как и большинство видов защиты) не является абсолютно надёжной. Поэтому во многих странах вопрос о применении алгоритмов шифрования данных находится в поле законодательного регулирования. Например, в России программные средства должны пройти государственную сертификацию в Федеральном агентстве правительственной связи и информации при Президенте РФ (ФАПСИ) 29

Примеры асимметричных шифров RSA (Rivest-Shamir-Adleman) DSA (Digital Signature Algorithm) Elgamal (Шифросистема Эль-Гамаля) Diffie-Hellman (Обмен ключами Диффи — Хелмана) ECDSA (Elliptic Curve Digital Signature Algorithm) — алгоритм с открытым ключом для создания цифровой подписи. ГОСТ Р 34. 10 -2001 Rabin Luc Mc. Eliece Williams System (Криптосистема Уильямса) Защита публичным ключом (как и большинство видов защиты) не является абсолютно надёжной. Поэтому во многих странах вопрос о применении алгоритмов шифрования данных находится в поле законодательного регулирования. Например, в России программные средства должны пройти государственную сертификацию в Федеральном агентстве правительственной связи и информации при Президенте РФ (ФАПСИ) 29

Свободно распространяемая программ PGP позволяет использовать механизм двойного ключа в популярных почтовых программах: The. Bat!, Outlook, Eudora, Netscape Messanger. Пакет PGP (Pretty Good Privacy) разработан в 1995 году Филом Циммерманом (Phil Zimmerman), который использовал упомянутые выше алгоритмы RSA, IDEA, и MD 5. PGP состоит из трех частей - алгоритма IDEA, сигнатуры и цифровой подписи. PGP использует три ключа - открытый ключ адресата, секретный ключ владельца и сеансовый ключ, генерируемый при помощи RSA и открытого ключа случайным образом при шифровании сообщения 30

Свободно распространяемая программ PGP позволяет использовать механизм двойного ключа в популярных почтовых программах: The. Bat!, Outlook, Eudora, Netscape Messanger. Пакет PGP (Pretty Good Privacy) разработан в 1995 году Филом Циммерманом (Phil Zimmerman), который использовал упомянутые выше алгоритмы RSA, IDEA, и MD 5. PGP состоит из трех частей - алгоритма IDEA, сигнатуры и цифровой подписи. PGP использует три ключа - открытый ключ адресата, секретный ключ владельца и сеансовый ключ, генерируемый при помощи RSA и открытого ключа случайным образом при шифровании сообщения 30

Криптографические преобразования обеспечивают решение следующих базовых задач защиты - конфиденциальности (невозможности прочитать данные и извлечь полезную информацию) и целостности (невозможности модифицировать данные для изменения смысла или внесения ложной информации). Технологии криптографии позволяют реализовать следующие процессы информационной защиты: • идентификация (отождествление) объекта или субъекта сети или информационной системы; • аутентификация (проверка подлинности) объекта или субъекта сети; • контроль/разграничение доступа к ресурсам локальной сети или внесетевым сервисам; • обеспечение и контроль целостности данных. Эти средства обеспечивают достаточно высокий уровень защищенности информации, однако в России существует специфика их использования, связанная с действиями государственных органов и не позволяющая широко применять их в коммерческом секторе. 31

Криптографические преобразования обеспечивают решение следующих базовых задач защиты - конфиденциальности (невозможности прочитать данные и извлечь полезную информацию) и целостности (невозможности модифицировать данные для изменения смысла или внесения ложной информации). Технологии криптографии позволяют реализовать следующие процессы информационной защиты: • идентификация (отождествление) объекта или субъекта сети или информационной системы; • аутентификация (проверка подлинности) объекта или субъекта сети; • контроль/разграничение доступа к ресурсам локальной сети или внесетевым сервисам; • обеспечение и контроль целостности данных. Эти средства обеспечивают достаточно высокий уровень защищенности информации, однако в России существует специфика их использования, связанная с действиями государственных органов и не позволяющая широко применять их в коммерческом секторе. 31

Электронно-цифровая подпись Электронная подпись – это вариант несимметричного шифрования (два ключа: открытый и закрытый) Электронная подпись формируется на основе самого документа (его хэша). Хеширование (hashing) - это получение "уникального имени" путём анализа файла. Получение фальшивой подписи без наличия секретного ключа — задача практически не решаемая даже для очень слабых шифров и хэшей. В России юридически значимый сертификат электронной подписи выдаёт удостоверяющий центр. Правовые условия использования электронной цифровой подписи в электронных документах регламентирует ФЕДЕРАЛЬНЫЙ ЗАКОН ОТ 10. 01. 2002 N 1 -ФЗ «ОБ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ» 32

Электронно-цифровая подпись Электронная подпись – это вариант несимметричного шифрования (два ключа: открытый и закрытый) Электронная подпись формируется на основе самого документа (его хэша). Хеширование (hashing) - это получение "уникального имени" путём анализа файла. Получение фальшивой подписи без наличия секретного ключа — задача практически не решаемая даже для очень слабых шифров и хэшей. В России юридически значимый сертификат электронной подписи выдаёт удостоверяющий центр. Правовые условия использования электронной цифровой подписи в электронных документах регламентирует ФЕДЕРАЛЬНЫЙ ЗАКОН ОТ 10. 01. 2002 N 1 -ФЗ «ОБ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ» 32

Цифровая подпись обеспечивает: • Удостоверение источника документа. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор» , «внесённые изменения» , «метка времени» и т. д. • Защиту от изменений документа. При любом случайном или преднамеренном изменении документа (или подписи) изменится хэш, следовательно, подпись станет недействительной. • Невозможность отказа от авторства. Так как создать корректную подпись можно, лишь зная закрытый ключ, а он известен только владельцу, то владелец не может отказаться от своей подписи под документом. • Предприятиям и коммерческим организациям сдачу финансовой отчетности в государственные учреждения в электронном виде; • Организацию юридически значимого электронного документооборота. 33

Цифровая подпись обеспечивает: • Удостоверение источника документа. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор» , «внесённые изменения» , «метка времени» и т. д. • Защиту от изменений документа. При любом случайном или преднамеренном изменении документа (или подписи) изменится хэш, следовательно, подпись станет недействительной. • Невозможность отказа от авторства. Так как создать корректную подпись можно, лишь зная закрытый ключ, а он известен только владельцу, то владелец не может отказаться от своей подписи под документом. • Предприятиям и коммерческим организациям сдачу финансовой отчетности в государственные учреждения в электронном виде; • Организацию юридически значимого электронного документооборота. 33

Что выбрать? Все зависит от тех целей, которые ставит перед собой руководитель организации или ИТ-отдела. Можно привести только некоторые общие рекомендации: затраты на обеспечение информационной безопасности не должны превышать стоимость защищаемого объекта или величину ущерба, который может возникнуть вследствие атаки на защищаемый объект. Основная проблема - правильно оценить возможную стоимость такого ущерба. В зависимости от масштаба деятельности компании методы и средства обеспечения ИБ могут различаться, но любая проблема в области ИБ не решается односторонне - всегда требуется комплексный, интегральный подход. 34

Что выбрать? Все зависит от тех целей, которые ставит перед собой руководитель организации или ИТ-отдела. Можно привести только некоторые общие рекомендации: затраты на обеспечение информационной безопасности не должны превышать стоимость защищаемого объекта или величину ущерба, который может возникнуть вследствие атаки на защищаемый объект. Основная проблема - правильно оценить возможную стоимость такого ущерба. В зависимости от масштаба деятельности компании методы и средства обеспечения ИБ могут различаться, но любая проблема в области ИБ не решается односторонне - всегда требуется комплексный, интегральный подход. 34

Кто должен заниматься защитой информации Вопросы определения стратегии разработки, приобретения и внедрения средств защиты информации, определение круга первоочередных задач и формирование политики информационной безопасности являются прерогативой высшего руководства компании Аргументы против проведения работ и принятия мер по обеспечению информационной безопасности: v появление дополнительных ограничений для конечных пользователей и специалистов подразделений обеспечения затрудняют использование и эксплуатацию информационной системы и сетей организации; v необходимость значительных дополнительных материальных затрат на проведение таких работ, на расширение штата специалистов, занимающихся проблемой информационной безопасности, на их обучение. 35

Кто должен заниматься защитой информации Вопросы определения стратегии разработки, приобретения и внедрения средств защиты информации, определение круга первоочередных задач и формирование политики информационной безопасности являются прерогативой высшего руководства компании Аргументы против проведения работ и принятия мер по обеспечению информационной безопасности: v появление дополнительных ограничений для конечных пользователей и специалистов подразделений обеспечения затрудняют использование и эксплуатацию информационной системы и сетей организации; v необходимость значительных дополнительных материальных затрат на проведение таких работ, на расширение штата специалистов, занимающихся проблемой информационной безопасности, на их обучение. 35

Для эффективной защиты автоматизированной системы организации необходимо решить ряд организационных задач: v создать специальное подразделение, обеспечивающее разработку правил эксплуатации корпоративной информационной системы, определяющее полномочия пользователей по доступу к ресурсам этой системы и осуществляющее административную поддержку средств защиты (правильную настройку, контроль и оперативное реагирование на поступающие сигналы о нарушениях установленных правил доступа, анализ журналов регистрации событий безопасности и т. п. ); v разработать технологию обеспечения информационной безопасности, предусматривающую порядок взаимодействия подразделений организации по вопросам безопасности при эксплуатации автоматизированной системы и модернизации ее программных и аппаратных средств; v внедрить технологию защиты информации и КИС путем разработки и утверждения необходимых нормативно-методических и организационнораспорядительных документов (концепций, положений, инструкций и т. п. ), а также организовать обучение всех сотрудников, являющихся администраторами и пользователями КИС. Вопросы определения стратегии разработки, приобретения и внедрения средств защиты информации, определение круга первоочередных задач и формирование политики информационной 36 безопасности являются прерогативой высшего руководства компании.

Для эффективной защиты автоматизированной системы организации необходимо решить ряд организационных задач: v создать специальное подразделение, обеспечивающее разработку правил эксплуатации корпоративной информационной системы, определяющее полномочия пользователей по доступу к ресурсам этой системы и осуществляющее административную поддержку средств защиты (правильную настройку, контроль и оперативное реагирование на поступающие сигналы о нарушениях установленных правил доступа, анализ журналов регистрации событий безопасности и т. п. ); v разработать технологию обеспечения информационной безопасности, предусматривающую порядок взаимодействия подразделений организации по вопросам безопасности при эксплуатации автоматизированной системы и модернизации ее программных и аппаратных средств; v внедрить технологию защиты информации и КИС путем разработки и утверждения необходимых нормативно-методических и организационнораспорядительных документов (концепций, положений, инструкций и т. п. ), а также организовать обучение всех сотрудников, являющихся администраторами и пользователями КИС. Вопросы определения стратегии разработки, приобретения и внедрения средств защиты информации, определение круга первоочередных задач и формирование политики информационной 36 безопасности являются прерогативой высшего руководства компании.

Политика безопасности В соответствующих разделах прописываются: • принципы антивирусной защиты; • применяемые стандарты; • нормативные документы, определяющие порядок действий пользователя при работе в локальной внешних сетях, его полномочия; • применяемые антивирусные средства. Например, «Основные правила пользователя» • проверять на вирусы все дискеты, CD-RW, ZIP-диски, побывавшие на другом компьютере, все приобретенные CD; • использовать только известные антивирусники и проводить ежденевное обновление их баз; • не выгружать резидентную часть (монитор) антивирусной программы из оперативной памяти компьютера; • использовать только программы и данные, полученные из надежных источников ; • никогда не открывать файлы, прикрепленные к электронным письмам, пришедшим от неизвестных отправителей, и не заходить на сайты, рекламируемые через спам-рассылки. По данным Лаборатории Касперского, в настоящее время около 90% 37 вирусов распространяются через спам-рассылки.

Политика безопасности В соответствующих разделах прописываются: • принципы антивирусной защиты; • применяемые стандарты; • нормативные документы, определяющие порядок действий пользователя при работе в локальной внешних сетях, его полномочия; • применяемые антивирусные средства. Например, «Основные правила пользователя» • проверять на вирусы все дискеты, CD-RW, ZIP-диски, побывавшие на другом компьютере, все приобретенные CD; • использовать только известные антивирусники и проводить ежденевное обновление их баз; • не выгружать резидентную часть (монитор) антивирусной программы из оперативной памяти компьютера; • использовать только программы и данные, полученные из надежных источников ; • никогда не открывать файлы, прикрепленные к электронным письмам, пришедшим от неизвестных отправителей, и не заходить на сайты, рекламируемые через спам-рассылки. По данным Лаборатории Касперского, в настоящее время около 90% 37 вирусов распространяются через спам-рассылки.

Разрабатываемая технология информационной безопасности должна обеспечивать: v дифференцированный подход к защите различных АРМ и подсистем (уровень защищенности должен определяться с позиций разумной достаточности с учетом важности обрабатываемой информации и решаемых задач); v максимальную унификацию средств защиты информации с одинаковыми требованиями к безопасности; v реализацию разрешительной системы доступа к ресурсам ИС; v минимизацию, формализацию (в идеале - автоматизацию) реальной выполнимости рутинных операций и согласованность действий различных подразделений по реализации требований разработанных положений и инструкций, не создавая больших неудобств при решении сотрудниками своих основных задач; v учет динамики развития автоматизированной системы, регламентацию не только стационарного процесса эксплуатации защищенных подсистем, но и процессов их модернизации, связанных с многочисленными изменениями аппаратно-программной конфигурации АРМ; v минимизацию необходимого числа специалистов отдела, занимающихся защитой информации. Технология обеспечения информационной безопасности должна быть 38 достаточно гибкой и предусматривать особые случаи экстренного внесения изменений в программно-аппаратные средства защищаемой ИС.

Разрабатываемая технология информационной безопасности должна обеспечивать: v дифференцированный подход к защите различных АРМ и подсистем (уровень защищенности должен определяться с позиций разумной достаточности с учетом важности обрабатываемой информации и решаемых задач); v максимальную унификацию средств защиты информации с одинаковыми требованиями к безопасности; v реализацию разрешительной системы доступа к ресурсам ИС; v минимизацию, формализацию (в идеале - автоматизацию) реальной выполнимости рутинных операций и согласованность действий различных подразделений по реализации требований разработанных положений и инструкций, не создавая больших неудобств при решении сотрудниками своих основных задач; v учет динамики развития автоматизированной системы, регламентацию не только стационарного процесса эксплуатации защищенных подсистем, но и процессов их модернизации, связанных с многочисленными изменениями аппаратно-программной конфигурации АРМ; v минимизацию необходимого числа специалистов отдела, занимающихся защитой информации. Технология обеспечения информационной безопасности должна быть 38 достаточно гибкой и предусматривать особые случаи экстренного внесения изменений в программно-аппаратные средства защищаемой ИС.

Стандартный набор средств комплексной защиты информации в составе современной ИС обычно содержит следующие компоненты: v средства обеспечения надежного хранения информации с использованием технологии защиты на файловом уровне (File Encryption System - FES); v средства авторизации и разграничения доступа к информационным ресурсам, а также защиту от несанкционированного доступа к информации с использованием систем биометрической авторизации и технологии токенов (смарт-карты, touch-memory, ключи для USB-портов и т. п. ); v средства защиты от внешних угроз при подключении к общедоступным сетям связи (Internet), а также средства управления доступом из Internet с использованием технологии межсетевых экранов (Firewall) и содержательной фильтрации (Content Inspection); v средства защиты от вирусов с использованием специализированных комплексов антивирусной профилактики; v средства обеспечения конфиденциальности, целостности, доступности и подлинности информации, передаваемой по открытым каналам связи с использованием технологии защищенных виртуальных частных сетей (VPN); v средства обеспечения активного исследования защищенности информационных ресурсов с использованием технологии обнаружения атак (Intrusion Detection); v средства обеспечения централизованного управления системой информационной безопасности в соответствии с согласованной и 39 утвержденной "Политикой безопасности компании «.

Стандартный набор средств комплексной защиты информации в составе современной ИС обычно содержит следующие компоненты: v средства обеспечения надежного хранения информации с использованием технологии защиты на файловом уровне (File Encryption System - FES); v средства авторизации и разграничения доступа к информационным ресурсам, а также защиту от несанкционированного доступа к информации с использованием систем биометрической авторизации и технологии токенов (смарт-карты, touch-memory, ключи для USB-портов и т. п. ); v средства защиты от внешних угроз при подключении к общедоступным сетям связи (Internet), а также средства управления доступом из Internet с использованием технологии межсетевых экранов (Firewall) и содержательной фильтрации (Content Inspection); v средства защиты от вирусов с использованием специализированных комплексов антивирусной профилактики; v средства обеспечения конфиденциальности, целостности, доступности и подлинности информации, передаваемой по открытым каналам связи с использованием технологии защищенных виртуальных частных сетей (VPN); v средства обеспечения активного исследования защищенности информационных ресурсов с использованием технологии обнаружения атак (Intrusion Detection); v средства обеспечения централизованного управления системой информационной безопасности в соответствии с согласованной и 39 утвержденной "Политикой безопасности компании «.

Построение системы защиты Первый этап: информационное обследование предприятия (от чего нужно защитить компанию) 1. Создание модели (облика) нарушителя: - квалификация; - имеющиеся средства для реализации тех или иных атак; - обычное время действия; - пр. 2. Выявление и анализ уязвимых мест и возможных путей реализации угроз безопасности, оценивание вероятности атак и ущерба от их осуществления. 3. Разработка политики безопасности и свода организационнораспорядительных документов, основанных на международном законодательстве и законах РФ 40

Построение системы защиты Первый этап: информационное обследование предприятия (от чего нужно защитить компанию) 1. Создание модели (облика) нарушителя: - квалификация; - имеющиеся средства для реализации тех или иных атак; - обычное время действия; - пр. 2. Выявление и анализ уязвимых мест и возможных путей реализации угроз безопасности, оценивание вероятности атак и ущерба от их осуществления. 3. Разработка политики безопасности и свода организационнораспорядительных документов, основанных на международном законодательстве и законах РФ 40

Практические шаги по формированию политики безопасности 1. Определение и разработка руководящих документов и стандартов в области ИБ, а также основных положений политики ИБ, включая: • принципы администрирования системы ИБ и управление доступом к вычислительным и телекоммуникационным средствам, программам и информационным ресурсам, а также доступом в помещения, где они располагаются; • принципы контроля состояния систем защиты информации, способы информирования об инцидентах в области ИБ и выработку корректирующих мер, направленных на устранение угроз; • принципы использования информационных ресурсов персоналом компании и внешними пользователями; • организацию антивирусной защиты и защиты против несанкционированного доступа и действий хакеров; • вопросы резервного копирования данных и информации; • порядок проведения профилактических, ремонтных и восстановительных работ; • программу обучения и повышения квалификации персонала. 41

Практические шаги по формированию политики безопасности 1. Определение и разработка руководящих документов и стандартов в области ИБ, а также основных положений политики ИБ, включая: • принципы администрирования системы ИБ и управление доступом к вычислительным и телекоммуникационным средствам, программам и информационным ресурсам, а также доступом в помещения, где они располагаются; • принципы контроля состояния систем защиты информации, способы информирования об инцидентах в области ИБ и выработку корректирующих мер, направленных на устранение угроз; • принципы использования информационных ресурсов персоналом компании и внешними пользователями; • организацию антивирусной защиты и защиты против несанкционированного доступа и действий хакеров; • вопросы резервного копирования данных и информации; • порядок проведения профилактических, ремонтных и восстановительных работ; • программу обучения и повышения квалификации персонала. 41

2. Разработка методологии выявления и оценки угроз и рисков их осуществления, определение подходов к управлению рисками: является ли достаточным базовый уровень защищенности или требуется проводить полный вариант анализа рисков. 3. Структуризацию контрмер по уровням требований к безопасности. 4. Порядок сертификации на соответствие стандартам в области ИБ. Должна быть определена периодичность проведения совещаний по тематике ИБ на уровне руководства, включая периодический пересмотр положений политики ИБ, а также порядок обучения всех категорий пользователей информационной системы по вопросам ИБ. Второй этап построения комплексной системы информационной безопасности: приобретение, установка и настройка рекомендованных на предыдущем этапе средств и механизмов защиты информации (системы защиты информации от несанкционированного доступа, системы криптографической защиты, межсетевые экраны, средства анализа защищенности и другие). Необходимо периодически пересматривать разработанные организационно-распорядительные документы, проводить обследование ИС или ее подсистем, обучать новый персонал, обновлять средства защиты. 42

2. Разработка методологии выявления и оценки угроз и рисков их осуществления, определение подходов к управлению рисками: является ли достаточным базовый уровень защищенности или требуется проводить полный вариант анализа рисков. 3. Структуризацию контрмер по уровням требований к безопасности. 4. Порядок сертификации на соответствие стандартам в области ИБ. Должна быть определена периодичность проведения совещаний по тематике ИБ на уровне руководства, включая периодический пересмотр положений политики ИБ, а также порядок обучения всех категорий пользователей информационной системы по вопросам ИБ. Второй этап построения комплексной системы информационной безопасности: приобретение, установка и настройка рекомендованных на предыдущем этапе средств и механизмов защиты информации (системы защиты информации от несанкционированного доступа, системы криптографической защиты, межсетевые экраны, средства анализа защищенности и другие). Необходимо периодически пересматривать разработанные организационно-распорядительные документы, проводить обследование ИС или ее подсистем, обучать новый персонал, обновлять средства защиты. 42