3. Защита информации в СЭУД.ppt

- Количество слайдов: 22

Защита информации в СЭУД Тема 6

Защита информации в СЭУД Тема 6

1. Понятие информационной безопасности В общей трактовке под "информационной безопасностью" понимается защищенность информации на любых носителях от случайных и преднамеренных воздействий естественного или искусственного свойства, направленных на уничтожение, видоизменение тех или иных данных, изменение степени доступности ценных сведений. Информационная безопасность должна обладать двумя принципиально важными элементами: • комплексной программой или «политикой безопасности» (безопасность расценивается в качестве желаемой цели, идеального результата, которые целесообразно достичь на уровне государства, отдельного учреждения или фирмы); • практической реализацией данной политики, выраженной в конкретной технологической системе защиты информации, гарантирующей определенную степень информационной безопасности в конкретном учреждении, фирме.

1. Понятие информационной безопасности В общей трактовке под "информационной безопасностью" понимается защищенность информации на любых носителях от случайных и преднамеренных воздействий естественного или искусственного свойства, направленных на уничтожение, видоизменение тех или иных данных, изменение степени доступности ценных сведений. Информационная безопасность должна обладать двумя принципиально важными элементами: • комплексной программой или «политикой безопасности» (безопасность расценивается в качестве желаемой цели, идеального результата, которые целесообразно достичь на уровне государства, отдельного учреждения или фирмы); • практической реализацией данной политики, выраженной в конкретной технологической системе защиты информации, гарантирующей определенную степень информационной безопасности в конкретном учреждении, фирме.

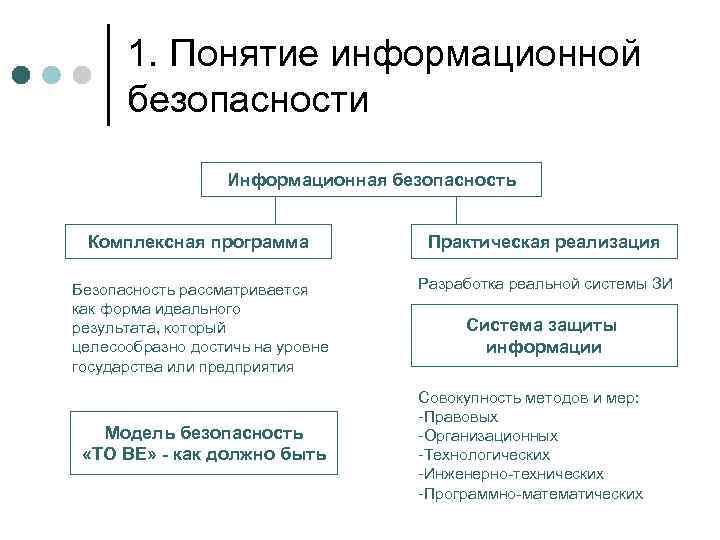

1. Понятие информационной безопасности Информационная безопасность Комплексная программа Практическая реализация Безопасность рассматривается как форма идеального результата, который целесообразно достичь на уровне государства или предприятия Разработка реальной системы ЗИ Модель безопасность «TO BE» - как должно быть Система защиты информации Совокупность методов и мер: -Правовых -Организационных -Технологических -Инженерно-технических -Программно-математических

1. Понятие информационной безопасности Информационная безопасность Комплексная программа Практическая реализация Безопасность рассматривается как форма идеального результата, который целесообразно достичь на уровне государства или предприятия Разработка реальной системы ЗИ Модель безопасность «TO BE» - как должно быть Система защиты информации Совокупность методов и мер: -Правовых -Организационных -Технологических -Инженерно-технических -Программно-математических

1. Понятие информационной безопасности "Политика безопасности" - совокупностью обеспечивающих законодательных и нормативных актов, регламентирующих порядок обращения с информационными ресурсами. Защита информации в концептуальном понимании представляет собой жестко регламентированный процесс, предупреждающий нарушение целостности, достоверности, доступности и конфиденциальности ценных информационных ресурсов учреждения или фирмы. Система защиты информации представляет собой комплекс правовых, организационных, технических, технологических и иных средств, методов и мер, снижающих уязвимость информации и препятствующих несанкционированному (незаконному) доступу к информации, ее утечке или утрате.

1. Понятие информационной безопасности "Политика безопасности" - совокупностью обеспечивающих законодательных и нормативных актов, регламентирующих порядок обращения с информационными ресурсами. Защита информации в концептуальном понимании представляет собой жестко регламентированный процесс, предупреждающий нарушение целостности, достоверности, доступности и конфиденциальности ценных информационных ресурсов учреждения или фирмы. Система защиты информации представляет собой комплекс правовых, организационных, технических, технологических и иных средств, методов и мер, снижающих уязвимость информации и препятствующих несанкционированному (незаконному) доступу к информации, ее утечке или утрате.

1. Модель обеспечения безопасности информации Способы доступа -Выпытывание -Подслушивание -Хищение -Негласное ознакомление -Копирование -Перехват -Склонение к сотрудничеству Источники информации -Люди -Документы -Публикации -Тех. носители -Тех. средства -Продукция -Отходы Объект безопасности ИНФОРМАЦИЯ ОБЪЕКТЫ УГРОЗ Сведения, составляющие КТ Способы защиты -По видам угроз (от разглашения, -от утечки, от НСД) -По видам обеспечения (правовая защита, -организационная, инженерно-техническая, -математическая) -По видам объектов (информация, -персонал, материальные средства, -финансовые средства) Источники угроз -Конкуренты -Преступники -Отказы и сбои аппаратных средств -Программные ошибки -Помехи в каналах связи -… Угрозы -Разглашение -Хищение -Уничтожение -Ознакомление -Модификация

1. Модель обеспечения безопасности информации Способы доступа -Выпытывание -Подслушивание -Хищение -Негласное ознакомление -Копирование -Перехват -Склонение к сотрудничеству Источники информации -Люди -Документы -Публикации -Тех. носители -Тех. средства -Продукция -Отходы Объект безопасности ИНФОРМАЦИЯ ОБЪЕКТЫ УГРОЗ Сведения, составляющие КТ Способы защиты -По видам угроз (от разглашения, -от утечки, от НСД) -По видам обеспечения (правовая защита, -организационная, инженерно-техническая, -математическая) -По видам объектов (информация, -персонал, материальные средства, -финансовые средства) Источники угроз -Конкуренты -Преступники -Отказы и сбои аппаратных средств -Программные ошибки -Помехи в каналах связи -… Угрозы -Разглашение -Хищение -Уничтожение -Ознакомление -Модификация

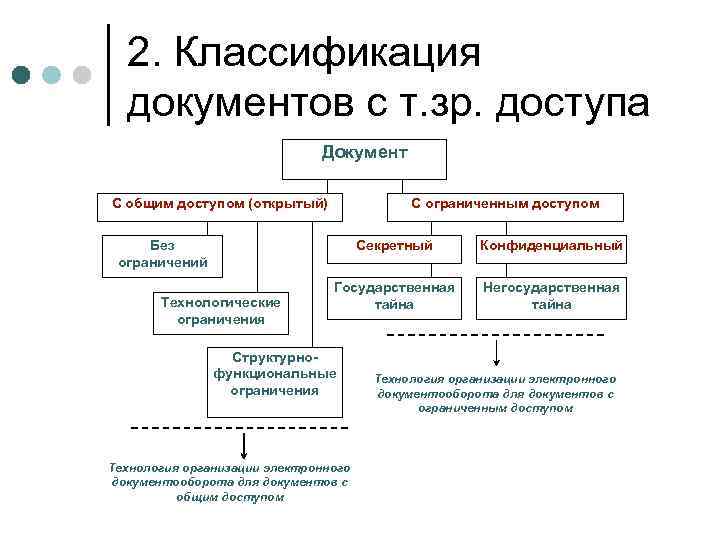

2. Классификация документов с т. зр. доступа Документ С общим доступом (открытый) С ограниченным доступом Секретный Конфиденциальный Государственная тайна Негосударственная тайна Без ограничений Технологические ограничения Структурнофункциональные ограничения Технология организации электронного документооборота для документов с общим доступом Технология организации электронного документооборота для документов с ограниченным доступом

2. Классификация документов с т. зр. доступа Документ С общим доступом (открытый) С ограниченным доступом Секретный Конфиденциальный Государственная тайна Негосударственная тайна Без ограничений Технологические ограничения Структурнофункциональные ограничения Технология организации электронного документооборота для документов с общим доступом Технология организации электронного документооборота для документов с ограниченным доступом

2. Классификация документов с т. зр. доступа Все открытые документы, которые формируются в ходе работы КИС можно разделить по уровню доступа на три категории: - без ограничения доступа; - документы, имеющие технологические ограничения, когда распределение прав доступа необходимо для поддержки целостности данных, а не для введения ограничений на базовые виды операций над документами – создание, чтение, редактирование, рассылка (т. е. требуется распределение технологических операций между конкретными сотрудниками, группами сотрудников или подразделениями); - документы, имеющие структурно-функциональные ограничения, включают ограничения на просмотр (чтение) и ограничения на действия (создание, ввод, редактирование, визирование, выполнение рассылки).

2. Классификация документов с т. зр. доступа Все открытые документы, которые формируются в ходе работы КИС можно разделить по уровню доступа на три категории: - без ограничения доступа; - документы, имеющие технологические ограничения, когда распределение прав доступа необходимо для поддержки целостности данных, а не для введения ограничений на базовые виды операций над документами – создание, чтение, редактирование, рассылка (т. е. требуется распределение технологических операций между конкретными сотрудниками, группами сотрудников или подразделениями); - документы, имеющие структурно-функциональные ограничения, включают ограничения на просмотр (чтение) и ограничения на действия (создание, ввод, редактирование, визирование, выполнение рассылки).

3. Защита информации в СЭУД Защита информации в АИС включает в себя решение следующих проблем: -обеспечение физической целостности информации, то есть, предотвращение искажения или уничтожения элементов информации; -предотвращение подмены (модификации) элементов информации при сохранении ее целостности; -предотвращение несанкционированного получения информации лицами или процессами, не имеющими на это соответствующих полномочий; -использование передаваемых данных только в соответствии с обговоренными сторонами условиями.

3. Защита информации в СЭУД Защита информации в АИС включает в себя решение следующих проблем: -обеспечение физической целостности информации, то есть, предотвращение искажения или уничтожения элементов информации; -предотвращение подмены (модификации) элементов информации при сохранении ее целостности; -предотвращение несанкционированного получения информации лицами или процессами, не имеющими на это соответствующих полномочий; -использование передаваемых данных только в соответствии с обговоренными сторонами условиями.

3. Защита информации в СЭУД К специальным мерам информационной безопасности в СУЭД можно отнести oуправление списками контроля доступа; oобеспечение безопасности хранилища; oобеспечение безопасности папок с файлами; oобеспечение безопасности документа; oобеспечение безопасности системной информации; oобеспечение безопасности индивидуальных параметров поиска. oобеспечение безопасности на уровне групп; oобеспечение безопасности на уровне пользователя; oобеспечение безопасности протоколов работы; oобеспечение безопасности протокола работы сервера.

3. Защита информации в СЭУД К специальным мерам информационной безопасности в СУЭД можно отнести oуправление списками контроля доступа; oобеспечение безопасности хранилища; oобеспечение безопасности папок с файлами; oобеспечение безопасности документа; oобеспечение безопасности системной информации; oобеспечение безопасности индивидуальных параметров поиска. oобеспечение безопасности на уровне групп; oобеспечение безопасности на уровне пользователя; oобеспечение безопасности протоколов работы; oобеспечение безопасности протокола работы сервера.

3. Защита информации в СЭУД Виды угроз электронным документам Существуют следующие виды злоумышленных действий при обмене электронными документами: 1) отказ: абонент А заявляет, что не посылал документа абоненту В, хотя на самом деле он его послал; 2) модификация: абонент В изменяет документ и утверждает, что именно таким получил его от абонента А; 3) подмена: абонент В сам формирует документ и заявляет, что получил его от абонента А; 4) активный перехват: нарушитель (подключившийся к сети) перехватывает документы (файлы) и изменяет их; 5) "маскарад": абонент С посылает документ от имени абонента А

3. Защита информации в СЭУД Виды угроз электронным документам Существуют следующие виды злоумышленных действий при обмене электронными документами: 1) отказ: абонент А заявляет, что не посылал документа абоненту В, хотя на самом деле он его послал; 2) модификация: абонент В изменяет документ и утверждает, что именно таким получил его от абонента А; 3) подмена: абонент В сам формирует документ и заявляет, что получил его от абонента А; 4) активный перехват: нарушитель (подключившийся к сети) перехватывает документы (файлы) и изменяет их; 5) "маскарад": абонент С посылает документ от имени абонента А

3. Защита информации в СЭУД Управление доступом включает следующие функции защиты - идентификация специалистов, персонала и ресурсов АИС (присвоение каждому объекту персонального идентификатора); - опознание (установление подлинности) объекта или субъекта по предъявленному им идентификатору; - проверка полномочий (соответствие дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту); - разрешение и создание условий работы в пределах установленного регламента; - регистрация (протоколирование) обращений к защищаемым ресурсам; - реагирование (сигнализация, отключение, задержка работ, отказ в запросе) при попытке несанкционированных действий.

3. Защита информации в СЭУД Управление доступом включает следующие функции защиты - идентификация специалистов, персонала и ресурсов АИС (присвоение каждому объекту персонального идентификатора); - опознание (установление подлинности) объекта или субъекта по предъявленному им идентификатору; - проверка полномочий (соответствие дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту); - разрешение и создание условий работы в пределах установленного регламента; - регистрация (протоколирование) обращений к защищаемым ресурсам; - реагирование (сигнализация, отключение, задержка работ, отказ в запросе) при попытке несанкционированных действий.

3. Защита информации в СЭУД В современных СЭУД система защиты информации включает: • средства идентификации пользователей; • средства защиты серверов: • средства защиты баз данных (БД): • средства защиты рабочих станций. Уровни ЗИ в базах данных: • защиту на уровне базы данных; • защиту на уровне документа; • защиту на уровне раздела или поля документа. Уровни ЗИ с позиции выполняемых процессов включает: • защиту на уровне идентификации пользователя; • защиту на уровне передачи документов; • защиту на уровне хранения документов.

3. Защита информации в СЭУД В современных СЭУД система защиты информации включает: • средства идентификации пользователей; • средства защиты серверов: • средства защиты баз данных (БД): • средства защиты рабочих станций. Уровни ЗИ в базах данных: • защиту на уровне базы данных; • защиту на уровне документа; • защиту на уровне раздела или поля документа. Уровни ЗИ с позиции выполняемых процессов включает: • защиту на уровне идентификации пользователя; • защиту на уровне передачи документов; • защиту на уровне хранения документов.

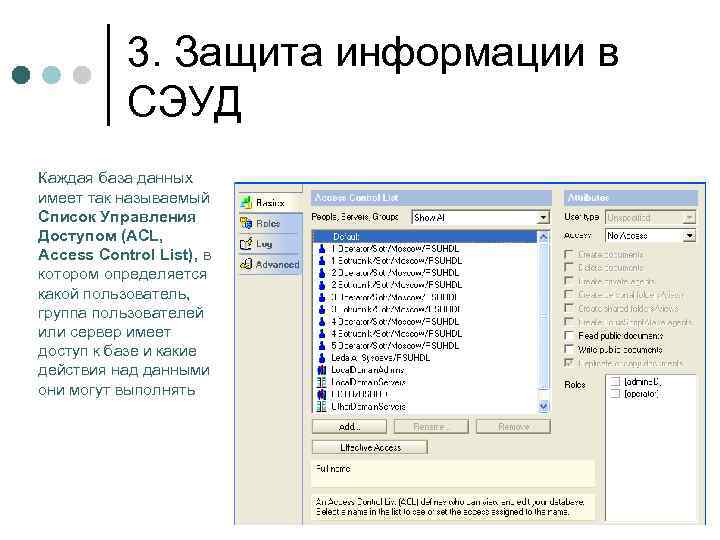

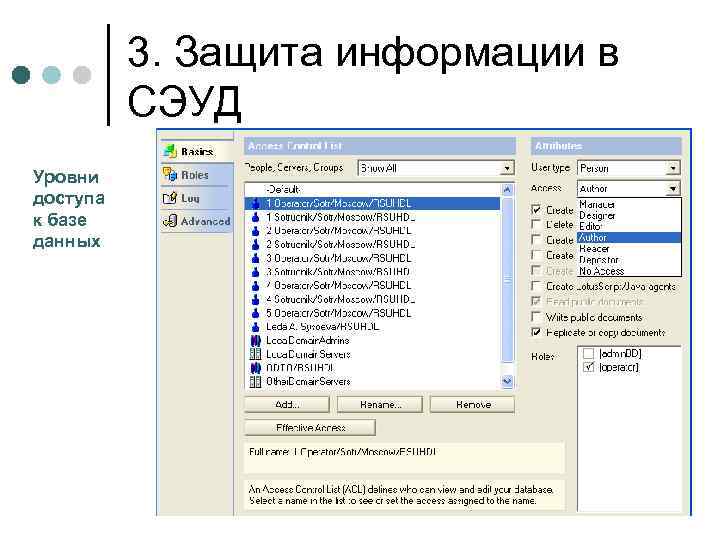

3. Защита информации в СЭУД Каждая база данных имеет так называемый Список Управления Доступом (ACL, Access Control List), в котором определяется какой пользователь, группа пользователей или сервер имеет доступ к базе и какие действия над данными они могут выполнять

3. Защита информации в СЭУД Каждая база данных имеет так называемый Список Управления Доступом (ACL, Access Control List), в котором определяется какой пользователь, группа пользователей или сервер имеет доступ к базе и какие действия над данными они могут выполнять

3. Защита информации в СЭУД Уровни доступа к базе данных

3. Защита информации в СЭУД Уровни доступа к базе данных

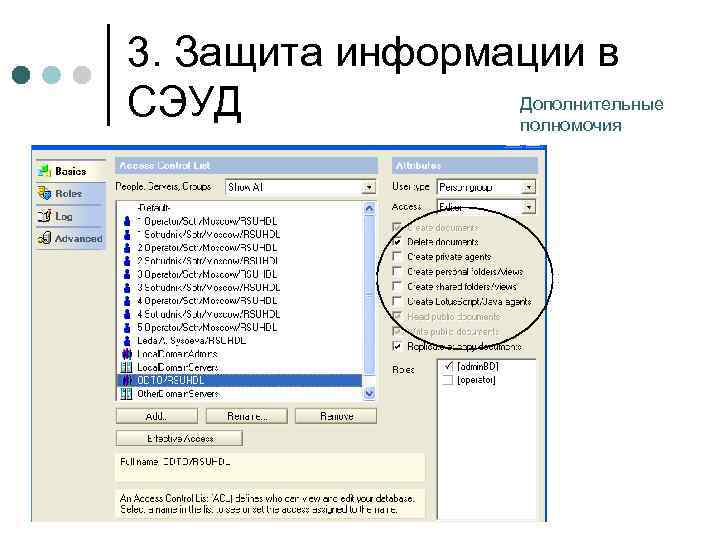

3. Защита информации в Дополнительные СЭУД полномочия

3. Защита информации в Дополнительные СЭУД полномочия

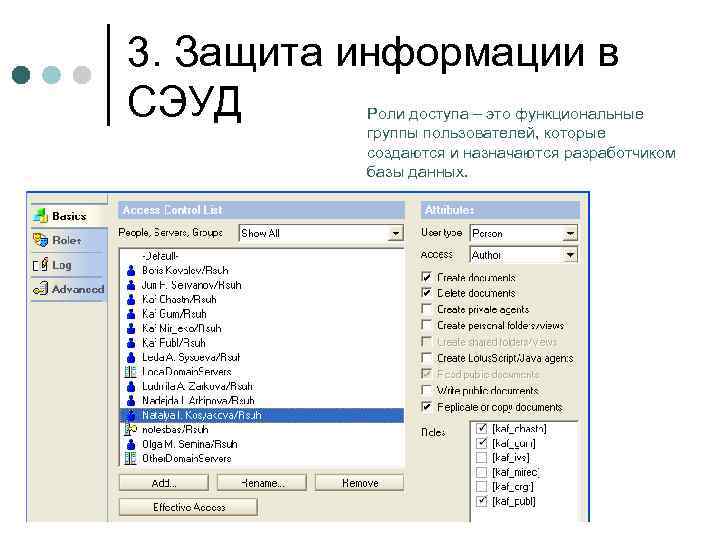

3. Защита информации в СЭУД Роли доступа – это функциональные группы пользователей, которые создаются и назначаются разработчиком базы данных.

3. Защита информации в СЭУД Роли доступа – это функциональные группы пользователей, которые создаются и назначаются разработчиком базы данных.

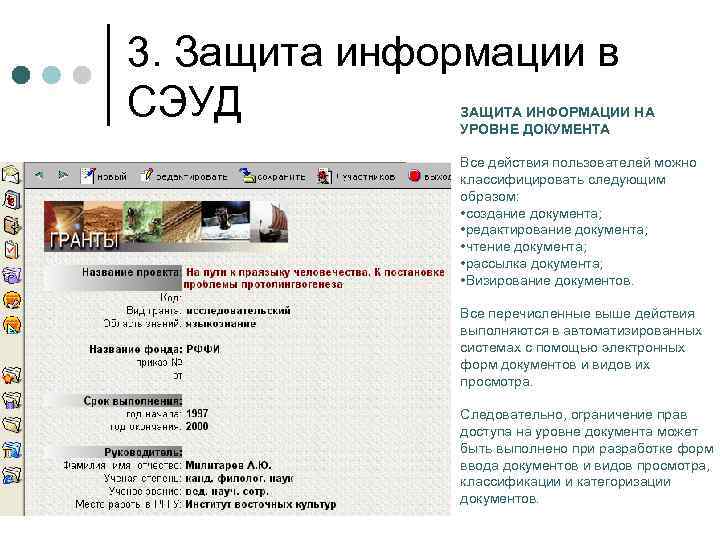

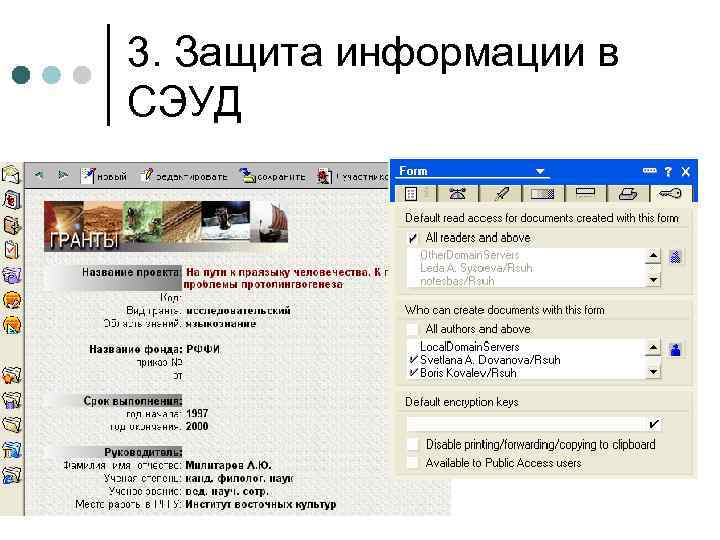

3. Защита информации в СЭУД ЗАЩИТА ИНФОРМАЦИИ НА УРОВНЕ ДОКУМЕНТА Все действия пользователей можно классифицировать следующим образом: • создание документа; • редактирование документа; • чтение документа; • рассылка документа; • Визирование документов. Все перечисленные выше действия выполняются в автоматизированных системах с помощью электронных форм документов и видов их просмотра. Следовательно, ограничение прав доступа на уровне документа может быть выполнено при разработке форм ввода документов и видов просмотра, классификации и категоризации документов.

3. Защита информации в СЭУД ЗАЩИТА ИНФОРМАЦИИ НА УРОВНЕ ДОКУМЕНТА Все действия пользователей можно классифицировать следующим образом: • создание документа; • редактирование документа; • чтение документа; • рассылка документа; • Визирование документов. Все перечисленные выше действия выполняются в автоматизированных системах с помощью электронных форм документов и видов их просмотра. Следовательно, ограничение прав доступа на уровне документа может быть выполнено при разработке форм ввода документов и видов просмотра, классификации и категоризации документов.

3. Защита информации в СЭУД

3. Защита информации в СЭУД

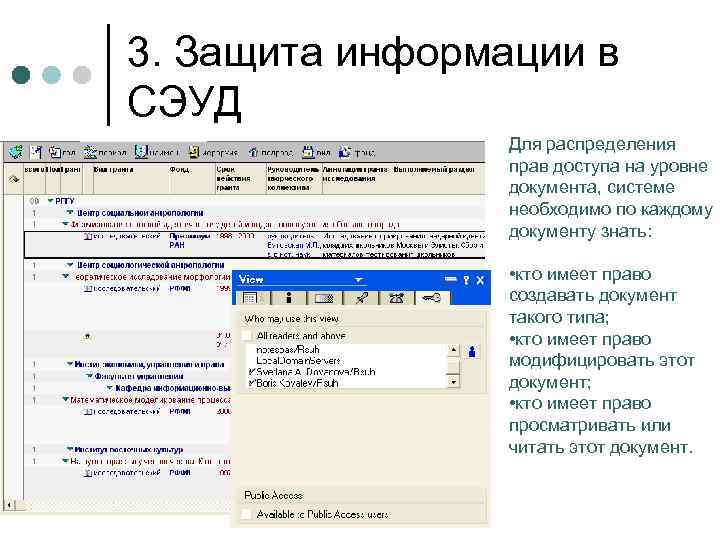

3. Защита информации в СЭУД Для распределения прав доступа на уровне документа, системе необходимо по каждому документу знать: • кто имеет право создавать документ такого типа; • кто имеет право модифицировать этот документ; • кто имеет право просматривать или читать этот документ.

3. Защита информации в СЭУД Для распределения прав доступа на уровне документа, системе необходимо по каждому документу знать: • кто имеет право создавать документ такого типа; • кто имеет право модифицировать этот документ; • кто имеет право просматривать или читать этот документ.

4. Использование ЭЦП Этап 1. Создание сертификата А Передача сертификата А Сертификатор (заверитель) Объект С Открытый ключ А Объект В Закрытый ключ А Открытый ключ А Закрытый ключ В Открытый ключ В

4. Использование ЭЦП Этап 1. Создание сертификата А Передача сертификата А Сертификатор (заверитель) Объект С Открытый ключ А Объект В Закрытый ключ А Открытый ключ А Закрытый ключ В Открытый ключ В

4. Использование ЭЦП Этап 2. Создание подписи Визирующее лицо Сообщение Визирование (нажатие на кнопку «Согласен» ) Алгоритм хэширования Сообщение Шифрование Личный ключ визирующего Хэш-код Шифрование ЭЦП Сообщение + ЭЦП + Сертификат А

4. Использование ЭЦП Этап 2. Создание подписи Визирующее лицо Сообщение Визирование (нажатие на кнопку «Согласен» ) Алгоритм хэширования Сообщение Шифрование Личный ключ визирующего Хэш-код Шифрование ЭЦП Сообщение + ЭЦП + Сертификат А

4. Использование ЭЦП Этап 3. Проверка подписи Сообщение + ЭЦП + Сообщение Алгоритм хэширования ЭЦП Сообщение Сертификат А Открытый ключ А ЭЦП Открытый ключ сертификат ора Дешифрование Шифрование ЭЦП сертификат ора Хэш-код = Хэш-код Сравнение хэш-кодов Дешифрование Сравнение хэш-кодов = Открытый ключ А

4. Использование ЭЦП Этап 3. Проверка подписи Сообщение + ЭЦП + Сообщение Алгоритм хэширования ЭЦП Сообщение Сертификат А Открытый ключ А ЭЦП Открытый ключ сертификат ора Дешифрование Шифрование ЭЦП сертификат ора Хэш-код = Хэш-код Сравнение хэш-кодов Дешифрование Сравнение хэш-кодов = Открытый ключ А