Л12.2_Защита информации в Интернете.ppt

- Количество слайдов: 12

Защита информации в Интернете!

Защита информации в Интернете!

Защита информации в Интернете! Сегодня Интернет является не только средством общения и универсальной справочной системой — в нем циркулируют договорные и финансовые обязательства, необходимость защиты которых как от просмотра, так и от фальси фикации очевидна. Начиная с 1999 года Интернет становится мощным средством обеспечения электронной коммерции, а это требует защиты данных платежных карт и других электронных платежных средств. Информация — это продукт взаимодействия данных и адекватных им методов. Если в ходе коммуникационного процесса данные передаются через открытые системы (а Интернет относится именно к таковым), то исключить доступ к ним посторонних лиц невозможно даже теоретически. Соответственно, системы защиты сосредоточены на втором компоненте информации — на методах. Их принцип действия основан на том, чтобы исключить или, по крайней мере, затруднить возможность подбора адекватного метода для преобразования данных в информацию. Одним из приемов такой защиты является шифрование данных.

Защита информации в Интернете! Сегодня Интернет является не только средством общения и универсальной справочной системой — в нем циркулируют договорные и финансовые обязательства, необходимость защиты которых как от просмотра, так и от фальси фикации очевидна. Начиная с 1999 года Интернет становится мощным средством обеспечения электронной коммерции, а это требует защиты данных платежных карт и других электронных платежных средств. Информация — это продукт взаимодействия данных и адекватных им методов. Если в ходе коммуникационного процесса данные передаются через открытые системы (а Интернет относится именно к таковым), то исключить доступ к ним посторонних лиц невозможно даже теоретически. Соответственно, системы защиты сосредоточены на втором компоненте информации — на методах. Их принцип действия основан на том, чтобы исключить или, по крайней мере, затруднить возможность подбора адекватного метода для преобразования данных в информацию. Одним из приемов такой защиты является шифрование данных.

Метод и ключ шифрования! n Метод шифрования — это формальный алгоритм, n n описывающий порядок преоб разования исходного сообщения в результирующее. Ключ шифрования — это набор параметров (данных), необходимых для применения метода. Существует бесконечное множество методов (алгоритмов) шифрования. Например: Юлий Цезарь для связи со своими военачальниками использовал метод подстановки с ключом, равным 3. В исходном сообщении каждый символ заме щался другим символом, отстоящим от него в алфавите на 3 позиции. А=D B = Е С = F и т. д. Если один и тот же ключ используется многократно для работы с различными сообщениями, его называют статическим. Если для каждого сообщения используется новый ключ, его называют динамическим. В этом случае сообщение должно нести в себе зашифрованную информацию о том, какой ключ из известного набора был в нем использован.

Метод и ключ шифрования! n Метод шифрования — это формальный алгоритм, n n описывающий порядок преоб разования исходного сообщения в результирующее. Ключ шифрования — это набор параметров (данных), необходимых для применения метода. Существует бесконечное множество методов (алгоритмов) шифрования. Например: Юлий Цезарь для связи со своими военачальниками использовал метод подстановки с ключом, равным 3. В исходном сообщении каждый символ заме щался другим символом, отстоящим от него в алфавите на 3 позиции. А=D B = Е С = F и т. д. Если один и тот же ключ используется многократно для работы с различными сообщениями, его называют статическим. Если для каждого сообщения используется новый ключ, его называют динамическим. В этом случае сообщение должно нести в себе зашифрованную информацию о том, какой ключ из известного набора был в нем использован.

Симметричные и несимметричные методы шифрования! Симметричность заключается в том, что обе стороны используют один и тот же ключ. Каким ключом сообщение шифровалось, тем же ключом оно и дешифруется (рис. 9. 1). 1.

Симметричные и несимметричные методы шифрования! Симметричность заключается в том, что обе стороны используют один и тот же ключ. Каким ключом сообщение шифровалось, тем же ключом оно и дешифруется (рис. 9. 1). 1.

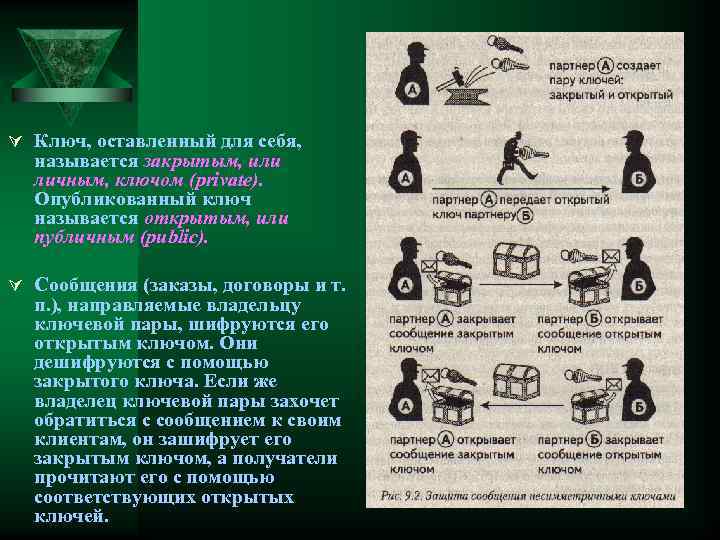

Основы несимметричной криптографии! n Лишь в последние три десятилетия появились и получили развитие новые методы, получившие название методов несимметричной криптографии. n На основе этих методов были созданы программные средства, называемые средствами ЭЦП. После применения одного из таких средств образуется пара взаимосвязанных ключей, обладающая уникальным свойством: то, что зашифровано одним ключом, может быть дешифровано только другим, и наоборот. Владелец пары ключей может оставить один ключ себе, а другой ключ распространить (опубликовать). Публикация открытого ключа может происходить прямой рассылкой через незащищенный канал, например по электронной почте. Еще удобнее выставить открытый ключ на своем (или арендованном) Web сервере где его сможет получить каждый желающий.

Основы несимметричной криптографии! n Лишь в последние три десятилетия появились и получили развитие новые методы, получившие название методов несимметричной криптографии. n На основе этих методов были созданы программные средства, называемые средствами ЭЦП. После применения одного из таких средств образуется пара взаимосвязанных ключей, обладающая уникальным свойством: то, что зашифровано одним ключом, может быть дешифровано только другим, и наоборот. Владелец пары ключей может оставить один ключ себе, а другой ключ распространить (опубликовать). Публикация открытого ключа может происходить прямой рассылкой через незащищенный канал, например по электронной почте. Еще удобнее выставить открытый ключ на своем (или арендованном) Web сервере где его сможет получить каждый желающий.

Ú Ключ, оставленный для себя, называется закрытым, или личным, ключом (private). Опубликованный ключ называется открытым, или публичным (public). Ú Сообщения (заказы, договоры и т. п. ), направляемые владельцу ключевой пары, шифруются его открытым ключом. Они дешифруются с помощью закрытого ключа. Если же владелец ключевой пары захочет обратиться с сообщением к своим клиентам, он зашифрует его закрытым ключом, а получатели прочитают его с помощью соответствующих открытых ключей.

Ú Ключ, оставленный для себя, называется закрытым, или личным, ключом (private). Опубликованный ключ называется открытым, или публичным (public). Ú Сообщения (заказы, договоры и т. п. ), направляемые владельцу ключевой пары, шифруются его открытым ключом. Они дешифруются с помощью закрытого ключа. Если же владелец ключевой пары захочет обратиться с сообщением к своим клиентам, он зашифрует его закрытым ключом, а получатели прочитают его с помощью соответствующих открытых ключей.

Особенности электронной цифровой подписи (ЭЦП)! n В отличие от рукописной подписи, электронная цифровая подпись (ЭЦП) имеет не физическую, а логическую природу — это просто последовательность символов (можно сказать, кодов), которая позволяет однозначно связать автора документа, содержание документа и владельца ЭЦП. n С ее помощью можно помечать, а впоследствии аутентифицировать документы, имеющие электронную природу (исполненные на магнитных, оптических, кристаллических и иных носителях, распределенные в компьютерных сетях и т. п. )

Особенности электронной цифровой подписи (ЭЦП)! n В отличие от рукописной подписи, электронная цифровая подпись (ЭЦП) имеет не физическую, а логическую природу — это просто последовательность символов (можно сказать, кодов), которая позволяет однозначно связать автора документа, содержание документа и владельца ЭЦП. n С ее помощью можно помечать, а впоследствии аутентифицировать документы, имеющие электронную природу (исполненные на магнитных, оптических, кристаллических и иных носителях, распределенные в компьютерных сетях и т. п. )

Положительные свойства ЭЦП: Ú Сопоставимость защитных свойств. При использовании сертифицированных средств ЭЦП защитные свойства электронной подписи выше, чем ручной. Ú Масштабируемость. Из возможности объективной оценки защитных свойств ЭЦП вытекает свойство масштабируемости. Ú Дематериализация документации. Независимость ЭЦП от носителя позволяет использовать ее в электронном документообороте. При использовании ЭЦП возможны договорные отношения между удаленными юридическими и физическими лицами без прямого или опосредованного физического контакта между ними. Это свойство ЭЦП лежит в основе электронной коммерции. Ú Равнозначность копий. Логическая природа ЭЦП позволяет не различать копии одного документа и сделать их равнозначными. Снимается естественное раз личие между оригиналом документа и его копиями, полученными в результате тиражирования (размножения).

Положительные свойства ЭЦП: Ú Сопоставимость защитных свойств. При использовании сертифицированных средств ЭЦП защитные свойства электронной подписи выше, чем ручной. Ú Масштабируемость. Из возможности объективной оценки защитных свойств ЭЦП вытекает свойство масштабируемости. Ú Дематериализация документации. Независимость ЭЦП от носителя позволяет использовать ее в электронном документообороте. При использовании ЭЦП возможны договорные отношения между удаленными юридическими и физическими лицами без прямого или опосредованного физического контакта между ними. Это свойство ЭЦП лежит в основе электронной коммерции. Ú Равнозначность копий. Логическая природа ЭЦП позволяет не различать копии одного документа и сделать их равнозначными. Снимается естественное раз личие между оригиналом документа и его копиями, полученными в результате тиражирования (размножения).

Положительные свойства ЭЦП: Ú Дополнительная функциональность. В основе механизма работы средств ЭЦП лежат криптографические средства, а это позволяет расширить функциональные свойства подписи. В электронный документ, подписанный ЭЦП, нельзя внести изменения, не нарушив подпись. Факт несоответствия подписи содержанию документа обнаруживается программными средствами, и участник электронной сделки получает сигнал о неадекватности документа и подписи. Ú Автоматизация. Механизм обслуживания ЭЦП основан на программных и аппаратных средствах вычислительной техники, поэтому он хорошо автоматизируется. Все стадии обслуживания (создание, применение, удостоверение и проверка ЭЦП) автоматизированы, что значительно повышает эффективность документооборота. Это свойство ЭЦП широко используется в электрон ной коммерции.

Положительные свойства ЭЦП: Ú Дополнительная функциональность. В основе механизма работы средств ЭЦП лежат криптографические средства, а это позволяет расширить функциональные свойства подписи. В электронный документ, подписанный ЭЦП, нельзя внести изменения, не нарушив подпись. Факт несоответствия подписи содержанию документа обнаруживается программными средствами, и участник электронной сделки получает сигнал о неадекватности документа и подписи. Ú Автоматизация. Механизм обслуживания ЭЦП основан на программных и аппаратных средствах вычислительной техники, поэтому он хорошо автоматизируется. Все стадии обслуживания (создание, применение, удостоверение и проверка ЭЦП) автоматизированы, что значительно повышает эффективность документооборота. Это свойство ЭЦП широко используется в электрон ной коммерции.

Понятие электронного сертификата! На практике сертификация открытых ключей выполняется следующим образом: n Лицо (юридическое или физическое), создавшее себе пару ключей (открытый и закрытый) с помощью средства ЭЦП, должно обратиться в орган, уполномоченный выполнить сертификацию. Этот орган называется Центром сертификации {Certification Authority, СА). n Центр сертификации проверяет принадлежность открытого ключа заявителю и удостоверяет этот факт добавлением к открытому ключу своей подписи, зашифрованной собственным закрытым ключом. n Любой партнер, желающий вступить в контакт с владельцем открытого ключа, может прочитать удостоверяющую запись с помощью открытого ключа центра сертификации. Если целостность этой записи не нарушена и он доверяет центру сертификации, то может использовать открытый ключ партнера для связи с ним.

Понятие электронного сертификата! На практике сертификация открытых ключей выполняется следующим образом: n Лицо (юридическое или физическое), создавшее себе пару ключей (открытый и закрытый) с помощью средства ЭЦП, должно обратиться в орган, уполномоченный выполнить сертификацию. Этот орган называется Центром сертификации {Certification Authority, СА). n Центр сертификации проверяет принадлежность открытого ключа заявителю и удостоверяет этот факт добавлением к открытому ключу своей подписи, зашифрованной собственным закрытым ключом. n Любой партнер, желающий вступить в контакт с владельцем открытого ключа, может прочитать удостоверяющую запись с помощью открытого ключа центра сертификации. Если целостность этой записи не нарушена и он доверяет центру сертификации, то может использовать открытый ключ партнера для связи с ним.

Две модели системы сертификации: Ú Первая модель — централизованная. Она имеет иерархический характер и соответствует потребностям служебного документооборота. Ú Вторая модель — децентрализованная. Она имеет сетевой характер и может использоваться в гражданском электронном документообороте.

Две модели системы сертификации: Ú Первая модель — централизованная. Она имеет иерархический характер и соответствует потребностям служебного документооборота. Ú Вторая модель — децентрализованная. Она имеет сетевой характер и может использоваться в гражданском электронном документообороте.

Сетевая модель сертификации. Взаимная сертификация! n Структура системы сертификации ЭЦП в государстве определяется «Законом об электронной цифровой подписи» . Если же таковой закон отсутствует, то могут действовать другие модели системы сертификации, основанные на подзаконных актах или на взаимных договоренностях сторон. Так, например, при отсутствии централизованной структуры доверенных центров сертификации, могут действовать сетевые модели сертификации. Такие модели охватывают группы юридических и физических лиц по ведомственной или, например, картельной принадлежности. n Она связывает между собой группу участников, находящихся в сложной системе взаимоотношений. Взаимно сертифицируя открытые ключи, а стало быть, и электронные подписи друга, никто не принимает на себя ответственность за деловую репутацию партнера. Речь идет только о том, что стороны либо подтверждают факт принадлежности открытого ключа данному партнеру, либо имеют основание на это полагаться. В первом случае они выражают полное, а во втором случае — ограниченное доверие.

Сетевая модель сертификации. Взаимная сертификация! n Структура системы сертификации ЭЦП в государстве определяется «Законом об электронной цифровой подписи» . Если же таковой закон отсутствует, то могут действовать другие модели системы сертификации, основанные на подзаконных актах или на взаимных договоренностях сторон. Так, например, при отсутствии централизованной структуры доверенных центров сертификации, могут действовать сетевые модели сертификации. Такие модели охватывают группы юридических и физических лиц по ведомственной или, например, картельной принадлежности. n Она связывает между собой группу участников, находящихся в сложной системе взаимоотношений. Взаимно сертифицируя открытые ключи, а стало быть, и электронные подписи друга, никто не принимает на себя ответственность за деловую репутацию партнера. Речь идет только о том, что стороны либо подтверждают факт принадлежности открытого ключа данному партнеру, либо имеют основание на это полагаться. В первом случае они выражают полное, а во втором случае — ограниченное доверие.