Кондрашенко И. 10-юр-2.ppt

- Количество слайдов: 18

Защита информации в Интернете Выполнила: Студентка гр. 10 -юр-2 Кондрашенко И.

Защита информации в Интернете Выполнила: Студентка гр. 10 -юр-2 Кондрашенко И.

Содержание: n n Проблемы защиты информации; Средства защиты информации; Информационная безопасность в сети Интернет; Ограничение доступа в WWW – серверах;

Содержание: n n Проблемы защиты информации; Средства защиты информации; Информационная безопасность в сети Интернет; Ограничение доступа в WWW – серверах;

Проблемы защиты информации Интернет и информационная безопасность несовместны по самой природе Интернет. Как известно, чем проще доступ в Сеть, тем хуже ее информационная безопасность, поэтому с полным основанием можно сказать, что изначальная простота доступа в Интернет - хуже воровства, так как пользователь может даже и не узнать, что у него были скопированы - файлы и программы, не говоря уже о возможности их порчи и корректировки.

Проблемы защиты информации Интернет и информационная безопасность несовместны по самой природе Интернет. Как известно, чем проще доступ в Сеть, тем хуже ее информационная безопасность, поэтому с полным основанием можно сказать, что изначальная простота доступа в Интернет - хуже воровства, так как пользователь может даже и не узнать, что у него были скопированы - файлы и программы, не говоря уже о возможности их порчи и корректировки.

Бурный рост Интернет, характеризующийся ежегодным удвоением числа пользователей, определяет -“халява”, то есть дешевизна программного обеспечения (TCP/IP), которое в настоящее время включено в Windows 95; легкость и дешевизна доступа в Интернет (либо с помощью IP-адреса, либо с помощью провайдера) и ко всем мировым информационным ресурсам. Как следствие - всеобщее снижение информационной безопасности…

Бурный рост Интернет, характеризующийся ежегодным удвоением числа пользователей, определяет -“халява”, то есть дешевизна программного обеспечения (TCP/IP), которое в настоящее время включено в Windows 95; легкость и дешевизна доступа в Интернет (либо с помощью IP-адреса, либо с помощью провайдера) и ко всем мировым информационным ресурсам. Как следствие - всеобщее снижение информационной безопасности…

В начале 21 века стало очевидным, что роль компьютерных сетей возросла от роста передачи информации до предоставления множества услуг, в числе которых сегодня – передача данных, речи, видео, электронной почты, WWW и др. По оценкам аналитиков, эпидемии вирусов в Интернете будут с каждым годом все масштабнее. По приблизительным оценкам финансовые потери от последних в 2003 г. превысили отметку млрд , т. е. больше, чем в 2002 г. (около млрд). Так же для обеспечения сетевой безопасности необходимо остановить поток нежелательных рекламных рассылок (спама), попадающих сеть из Интернета

В начале 21 века стало очевидным, что роль компьютерных сетей возросла от роста передачи информации до предоставления множества услуг, в числе которых сегодня – передача данных, речи, видео, электронной почты, WWW и др. По оценкам аналитиков, эпидемии вирусов в Интернете будут с каждым годом все масштабнее. По приблизительным оценкам финансовые потери от последних в 2003 г. превысили отметку млрд , т. е. больше, чем в 2002 г. (около млрд). Так же для обеспечения сетевой безопасности необходимо остановить поток нежелательных рекламных рассылок (спама), попадающих сеть из Интернета

Средства защиты информации • • установка фильтров (fire-wall) между внутренней сетью и Интернет; отход от протокола TCP/IP и доступ в Интернет через шлюз; ликвидация физической связи между Интернетом и корпоративными и ведомственными сетями, сохранив между ними лишь информационную связь через систему World Wide Web. заменить маршрутизаторов на коммутаторы, исключив обработку в узлах IP-протокола и заменив его на режим трансляции кадров Ethernet, при котором процесс коммутации сводится к простой операции сравнения MAC-адресов.

Средства защиты информации • • установка фильтров (fire-wall) между внутренней сетью и Интернет; отход от протокола TCP/IP и доступ в Интернет через шлюз; ликвидация физической связи между Интернетом и корпоративными и ведомственными сетями, сохранив между ними лишь информационную связь через систему World Wide Web. заменить маршрутизаторов на коммутаторы, исключив обработку в узлах IP-протокола и заменив его на режим трансляции кадров Ethernet, при котором процесс коммутации сводится к простой операции сравнения MAC-адресов.

Информационная безопасность в сети Интернет o o o Если проследить эволюцию локальной компьютерной сети практически любой организации, то можно увидеть, что изначально она строилась как средство обмена файлами и доступа к Интернету. Затем, с ростом организации, ее сеть начинала обзаводиться новыми сервисами: для упорядочения процессов обмена информацией появилась электронная почта; затем - система делопроизводства; потом возникла необходимость ведения архива документов и т. д.

Информационная безопасность в сети Интернет o o o Если проследить эволюцию локальной компьютерной сети практически любой организации, то можно увидеть, что изначально она строилась как средство обмена файлами и доступа к Интернету. Затем, с ростом организации, ее сеть начинала обзаводиться новыми сервисами: для упорядочения процессов обмена информацией появилась электронная почта; затем - система делопроизводства; потом возникла необходимость ведения архива документов и т. д.

Со временем сеть становится все сложнее, в ней хранится все больше информации. На определенной ступени этой эволюции организация сталкивается с проблемами: l защиты самой информационной системы (поскольку ущерб организации наносится в результате воздействия вирусов или атак при наличии самой простой информационной системы); l разграничениями и ограничениями доступа пользователей к ресурсам Интернета; l контролем за действиями пользователей в Интернет.

Со временем сеть становится все сложнее, в ней хранится все больше информации. На определенной ступени этой эволюции организация сталкивается с проблемами: l защиты самой информационной системы (поскольку ущерб организации наносится в результате воздействия вирусов или атак при наличии самой простой информационной системы); l разграничениями и ограничениями доступа пользователей к ресурсам Интернета; l контролем за действиями пользователей в Интернет.

Рассматривая информацию как товар, можно сказать, что обеспечение информационной безопасности в целом может привести к значительной экономии средств, в то время как ущерб, нанесенный ей, приводит к материальным затратам.

Рассматривая информацию как товар, можно сказать, что обеспечение информационной безопасности в целом может привести к значительной экономии средств, в то время как ущерб, нанесенный ей, приводит к материальным затратам.

Согласно ГОСТ Р 50922 -2006, обеспечение информационной безопасности - это деятельность, направленная на предотвращение утечки информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию. Информационная безопасность актуальна как для предприятий, так и для госучреждений. С целью всесторонней защиты информационных ресурсов и осуществляются работы по построению и разработке систем информационной безопасности.

Согласно ГОСТ Р 50922 -2006, обеспечение информационной безопасности - это деятельность, направленная на предотвращение утечки информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию. Информационная безопасность актуальна как для предприятий, так и для госучреждений. С целью всесторонней защиты информационных ресурсов и осуществляются работы по построению и разработке систем информационной безопасности.

Кому необходима защита информационной системы? § § § Коммерческим организациям, подключенным к сетям общего пользования; государственным организациям, подключенным к сети Интернет; территориально-распределенным организациям; операторам связи; финансово-кредитным организациям.

Кому необходима защита информационной системы? § § § Коммерческим организациям, подключенным к сетям общего пользования; государственным организациям, подключенным к сети Интернет; территориально-распределенным организациям; операторам связи; финансово-кредитным организациям.

В качестве модулей защищенного доступа в Интернет используются: • Межсетевые экраны – для пресечения возможности обхода средств контроля – для регламентирования объемов загружаемой информации • Средства контроля содержимого – для проверки входящих и исходящих почтовых сообщений; – для проверки данных Web. – Антивирусные средства - для проверки mail и web трафика на наличие вредоносного ПО

В качестве модулей защищенного доступа в Интернет используются: • Межсетевые экраны – для пресечения возможности обхода средств контроля – для регламентирования объемов загружаемой информации • Средства контроля содержимого – для проверки входящих и исходящих почтовых сообщений; – для проверки данных Web. – Антивирусные средства - для проверки mail и web трафика на наличие вредоносного ПО

Ограничения доступа в WWW серверах Можно выделить 2 из них: • Ограничить доступ по IP адресам клиентских машин; • Ввести идентификатор получателя с паролем для данного вида документов. Такого рода ввод ограничений стал использоваться достаточно часто, т. к. многие стремятся в Интернет, чтобы использовать его коммуникации для доставки своей информации потребителю. С помощью такого рода механизмов по разграничению прав доступа удобно производить саморассылку информации на получение которой существует договор.

Ограничения доступа в WWW серверах Можно выделить 2 из них: • Ограничить доступ по IP адресам клиентских машин; • Ввести идентификатор получателя с паролем для данного вида документов. Такого рода ввод ограничений стал использоваться достаточно часто, т. к. многие стремятся в Интернет, чтобы использовать его коммуникации для доставки своей информации потребителю. С помощью такого рода механизмов по разграничению прав доступа удобно производить саморассылку информации на получение которой существует договор.

Ограничения по IP адресам Доступ к приватным документам можно разрешить, либо наоборот запретить используя IP адреса конкретных машин или сеток, например: 123. 456. 78. 9 123. 456. 79. В этом случае доступ будет разрешен (или запрещен в зависимости от контекста) для машины с IP адресом 123. 456. 78. 9 и для всех машин подсетки 123. 456. 79.

Ограничения по IP адресам Доступ к приватным документам можно разрешить, либо наоборот запретить используя IP адреса конкретных машин или сеток, например: 123. 456. 78. 9 123. 456. 79. В этом случае доступ будет разрешен (или запрещен в зависимости от контекста) для машины с IP адресом 123. 456. 78. 9 и для всех машин подсетки 123. 456. 79.

Ограничения по идентификатору получателя Доступ к приватным документам можно разрешить, либо наоборот запретить, используя присвоенное имя и пароль конкретному пользователю, причем пароль в явном виде нигде не хранится. Рассмотрим такой пример: агенство печати предоставляет свою продукцию, только своим подписчикам, которые заключили договор и оплатили подписку. WWW Сервер находится в сети Интернет и общедоступен. Пример списка вестников издательства

Ограничения по идентификатору получателя Доступ к приватным документам можно разрешить, либо наоборот запретить, используя присвоенное имя и пароль конкретному пользователю, причем пароль в явном виде нигде не хранится. Рассмотрим такой пример: агенство печати предоставляет свою продукцию, только своим подписчикам, которые заключили договор и оплатили подписку. WWW Сервер находится в сети Интернет и общедоступен. Пример списка вестников издательства

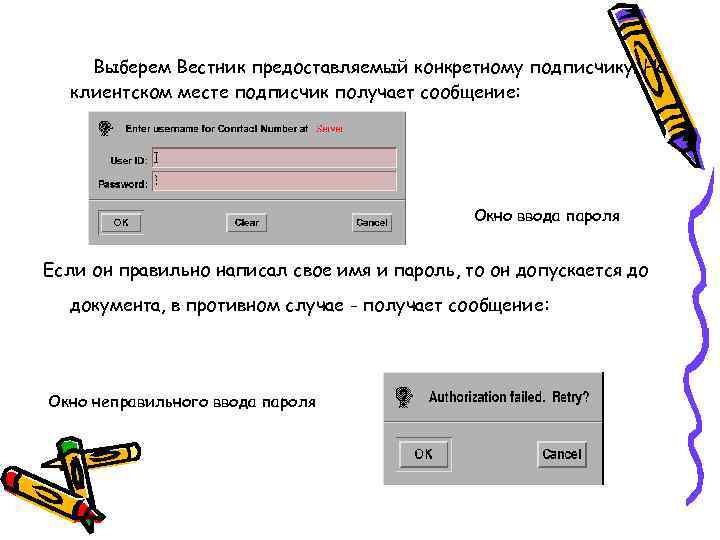

Выберем Вестник предоставляемый конкретному подписчику. На клиентском месте подписчик получает сообщение: Окно ввода пароля Если он правильно написал свое имя и пароль, то он допускается до документа, в противном случае - получает сообщение: Окно неправильного ввода пароля

Выберем Вестник предоставляемый конкретному подписчику. На клиентском месте подписчик получает сообщение: Окно ввода пароля Если он правильно написал свое имя и пароль, то он допускается до документа, в противном случае - получает сообщение: Окно неправильного ввода пароля

Используемые источники: • http: //www. analytik. ru/content/view/188/47/ • http: //www. microtest. ru/hardware/information_secu rity/1050/

Используемые источники: • http: //www. analytik. ru/content/view/188/47/ • http: //www. microtest. ru/hardware/information_secu rity/1050/