ЗАЩИТА ИНФОРМАЦИИ В БИЗНЕСЕ Коммерческая безопасность

ЗАЩИТА ИНФОРМАЦИИ В БИЗНЕСЕ Коммерческая безопасность

Угрозы безопасности • разведывательная деятельность конкурентов; • несанкционированные действия сотрудников собственной фирмы; • неправильная политика фирмы в области безопасности.

Информация, представляющая интерес при сборе и анализе сведений

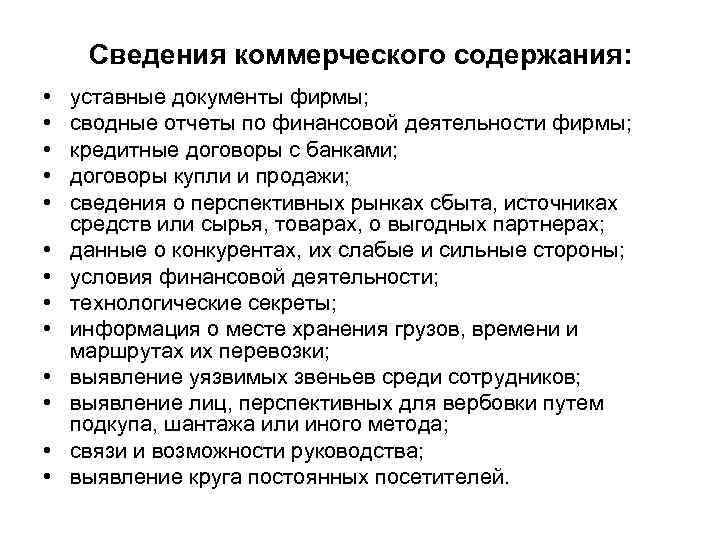

Сведения коммерческого содержания: • уставные документы фирмы; • сводные отчеты по финансовой деятельности фирмы; • кредитные договоры с банками; • договоры купли и продажи; • сведения о перспективных рынках сбыта, источниках средств или сырья, товарах, о выгодных партнерах; • данные о конкурентах, их слабые и сильные стороны; • условия финансовой деятельности; • технологические секреты; • информация о месте хранения грузов, времени и маршрутах их перевозки; • выявление уязвимых звеньев среди сотрудников; • выявление лиц, перспективных для вербовки путем подкупа, шантажа или иного метода; • связи и возможности руководства; • выявление круга постоянных посетителей.

Сведения личного характера: • источники доходов; • уклад личной жизни руководителя и членов его семьи; • расписание и адреса встреч - деловых и личных; • данные о размерах финансового благополучия; • информация о человеческих слабостях; • пагубные пристрастия; • вредные привычки; • сексуальная ориентация; • данные о друзьях, подругах, местах проведения досуга, способах и маршрутах передвижения; • информация о местах хранения ценностей; • место жительства; • супружеская неверность.

Безопасность как система мер требует обеспечения необходимого уровня защищенности по ряду направлений: • защита от организованной преступности; • защита от нарушений закона; • защита от недобросовестной конкуренции;

Эти направления реализуются на участках: • производственной деятельности; • коммерческой деятельности; • информационного обеспечения; • кадрового обеспечения; • страхования; • и др.

Письменный опрос (анкетирование) 250 московских бизнесменов, проведенный летом 2011 года показал, что наиболее типичными формами и методами экономического шпионажа они считают: • подкуп или шантаж сотрудников фирмы - 43% ответов; • съем информации с ПЭВМ спецтехникой (проникновение в базы данных, копирование программ) - 42%; • копирование или хищение документов, чертежей, экспериментальных и товарных образцов - 10%; • прослушивание телефонных разговоров, подслушивание разговоров в помещениях и автомобилях; - 5%.

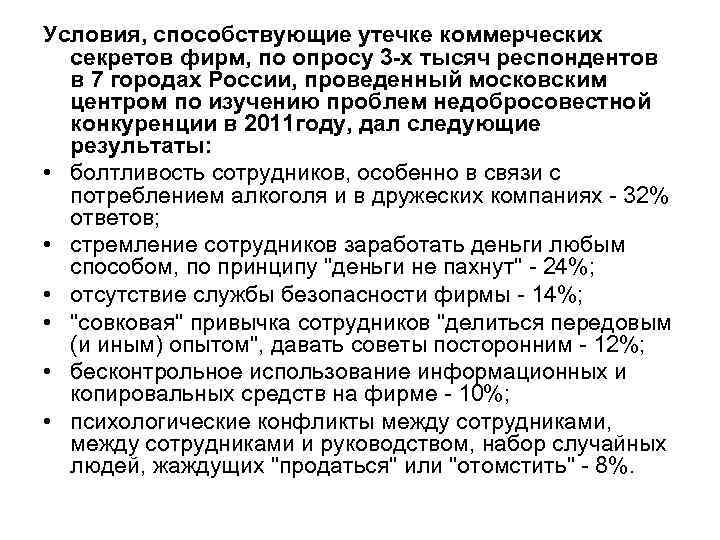

Условия, способствующие утечке коммерческих секретов фирм, по опросу 3 -х тысяч респондентов в 7 городах России, проведенный московским центром по изучению проблем недобросовестной конкуренции в 2011 году, дал следующие результаты: • болтливость сотрудников, особенно в связи с потреблением алкоголя и в дружеских компаниях - 32% ответов; • стремление сотрудников заработать деньги любым способом, по принципу "деньги не пахнут" - 24%; • отсутствие службы безопасности фирмы - 14%; • "совковая" привычка сотрудников "делиться передовым (и иным) опытом", давать советы посторонним - 12%; • бесконтрольное использование информационных и копировальных средств на фирме - 10%; • психологические конфликты между сотрудниками, между сотрудниками и руководством, набор случайных людей, жаждущих "продаться" или "отомстить" - 8%.

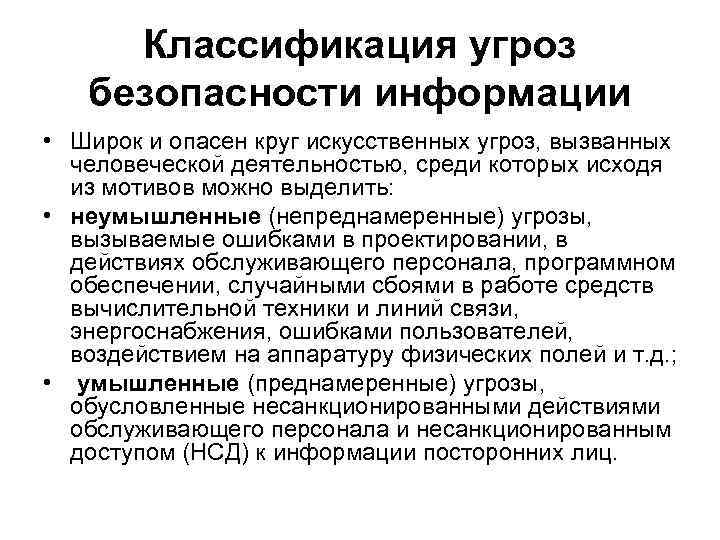

Классификация угроз безопасности информации • Широк и опасен круг искусственных угроз, вызванных человеческой деятельностью, среди которых исходя из мотивов можно выделить: • неумышленные (непреднамеренные) угрозы, вызываемые ошибками в проектировании, в действиях обслуживающего персонала, программном обеспечении, случайными сбоями в работе средств вычислительной техники и линий связи, энергоснабжения, ошибками пользователей, воздействием на аппаратуру физических полей и т. д. ; • умышленные (преднамеренные) угрозы, обусловленные несанкционированными действиями обслуживающего персонала и несанкционированным доступом (НСД) к информации посторонних лиц.

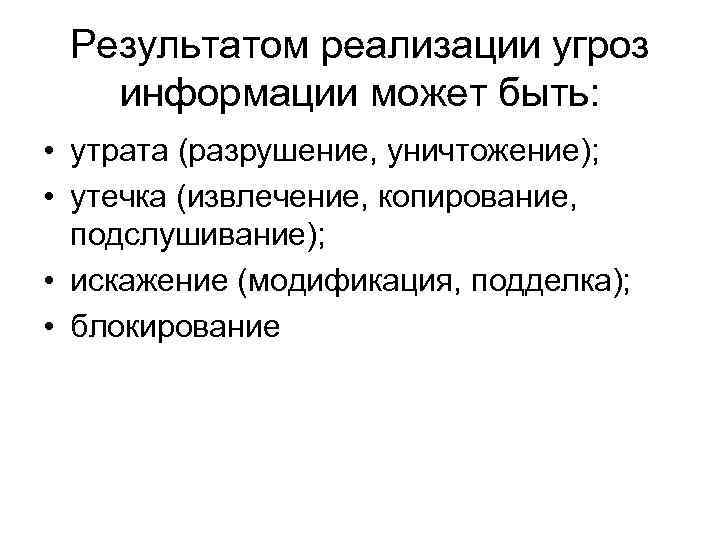

Результатом реализации угроз информации может быть: • утрата (разрушение, уничтожение); • утечка (извлечение, копирование, подслушивание); • искажение (модификация, подделка); • блокирование

Угрозы, не связанные с деятельностью человека. • угрозы нанесения ущерба системам обработки данных, вызываемые физическими воздействиями стихийных природных явлений, не зависящие от человека.

Угрозы, связанные с деятельностью человека • угрозы системе обработки информации в результате несанкционированного использования штатных технических и программных средств, а также их хищения, порчи, разрушения; • угрозы в результате использования специальных средств, не входящих в состав системы обработки данных (побочные излучения, наводки по цепям питания, использование аппаратуры звукоусиления, прием сигналов из линий связи, акустические каналы); • угрозы использования специальных методов и технических средств (фотографирование, электронные закладки, разрушающие или искажающие информацию, а также передающие обрабатываемую или речевую информацию); • облучение технических средств зондирующими сигналами, в результате чего может происходить искажение или разрушение информации, а при значительной мощности облучений и вывод из строя аппаратуры

Каналы утечки информации 1 -я группа - каналы, связанные с доступом к элементам системы обработки данных, но не требующие изменения компонентов системы. К этой группе относятся каналы образующиеся за счет: • дистанционного скрытого видеонаблюдения или фотографирования; • применения подслушивающих устройств; • перехвата электромагнитных излучений и наводок и т. д.

2 -я группа - каналы, связанные с доступом к элементам системы и изменением структуры ее компонентов. Ко второй группе относятся: • наблюдение за информацией с целью ее запоминания в процессе обработки; • хищение носителей информации; • сбор производственных отходов, содержащих обрабатываемую информацию; • преднамеренное считывание данных из файлов других пользователей; • чтение остаточной информации, т. е. данных, остающихся на магнитных носителях после выполнения заданий; • копирование носителей информации; • преднамеренное использование для доступа к информации терминалов зарегистрированных пользователей; • маскировка под зарегистрированного пользователя путем похищения паролей и других реквизитов разграничения доступа к информации, используемой в системах обработки.

3 -я группа - к которой относятся: • незаконное подключение специальной регистрирующей аппаратуры к устройствам системы или линиям связи (перехват модемной и факсимильной связи); • злоумышленное изменение программ таким образом, чтобы эти программы наряду с основными функциями обработки информации осуществляли также несанкционированный сбор и регистрацию защищаемой информации; • злоумышленный вывод из строя механизмов защиты.

4 -я группа - к которой относятся: • несанкционированное получение информации путем подкупа или шантажа должностных лиц соответствующих служб; • получение информации путем подкупа и шантажа сотрудников, знакомых, обслуживающего персонала или родственников, знающих о роде деятельности. • Далее кратко рассмотрим наиболее распространенные каналы утечки информации.

ЗАЩИТА ИНФОРМАЦИИ В БИЗНЕСЕ.ppt

- Количество слайдов: 17