04 Типы алгоритмов шифрования.pptx

- Количество слайдов: 20

Защита информации Тема 4. Типы алгоритмов шифрования 14. 02. 2018 ИГЭУ. Кафедра ПОКС

Защита информации Тема 4. Типы алгоритмов шифрования 14. 02. 2018 ИГЭУ. Кафедра ПОКС

Криптография Про бле мой защиты информации путем ее преобразования за ни ма ет ся крип то ло гия (kryptos тай ный, logos нау ка). Криптология раз де ля ет ся два на прав ле ниякрип то гра фию на и крип тоа на лиз Це ли этих. на прав ле ний прямо про ти во по лож ны. Крип то гра фия за ни ма ет ся по ис ком и ис сле до ва ни ем ма те ма ти че ских ме то дов пре об ра зо ва ния ин фор ма ции. Сфе ра ин те ре сов криптоанализа ис сле до ва ние воз мож но сти де шиф ро ва ния ин фор ма ции без зна ния клю Защита информации. Типы алгоритмов шифрования 2

Криптография Про бле мой защиты информации путем ее преобразования за ни ма ет ся крип то ло гия (kryptos тай ный, logos нау ка). Криптология раз де ля ет ся два на прав ле ниякрип то гра фию на и крип тоа на лиз Це ли этих. на прав ле ний прямо про ти во по лож ны. Крип то гра фия за ни ма ет ся по ис ком и ис сле до ва ни ем ма те ма ти че ских ме то дов пре об ра зо ва ния ин фор ма ции. Сфе ра ин те ре сов криптоанализа ис сле до ва ние воз мож но сти де шиф ро ва ния ин фор ма ции без зна ния клю Защита информации. Типы алгоритмов шифрования 2

Криптографические процессы Открытый текст, исходный текст (plaintext, cleartext) Зашифрование (encryption) Ключ 1 (Key 1) Закрытый текст, шифротекст (ciphertext) Расшифрование (decryption) Генерация ключей (key generation) Открытый текст, исходный текст (plaintext, cleartext) Ключ 2 (Key 2) Ключ конкретное секретное состояние некоторого параметра (параметров), обеспечивающее выбор одного преобразования из совокупности возможных для используемого метода шифрования. Защита информации. Типы алгоритмов шифрования 3

Криптографические процессы Открытый текст, исходный текст (plaintext, cleartext) Зашифрование (encryption) Ключ 1 (Key 1) Закрытый текст, шифротекст (ciphertext) Расшифрование (decryption) Генерация ключей (key generation) Открытый текст, исходный текст (plaintext, cleartext) Ключ 2 (Key 2) Ключ конкретное секретное состояние некоторого параметра (параметров), обеспечивающее выбор одного преобразования из совокупности возможных для используемого метода шифрования. Защита информации. Типы алгоритмов шифрования 3

Типы криптографических преобразований Существуют только два основных типа преобразований – замены (подстановки) и перестановки. В перестановочных преобразованиях при шифровании элементы открытого текста (байты, биты) изменяют свое местоположение по определённому алгоритму. А при расшифровании – возвращаются на свои места. В преобразованиях замены при шифровании элементы открытого текста (байты, биты) заменяют на другие по определённому алгоритму. А при расшифровании – происходит обратная замена. Защита информации. Типы алгоритмов шифрования 4

Типы криптографических преобразований Существуют только два основных типа преобразований – замены (подстановки) и перестановки. В перестановочных преобразованиях при шифровании элементы открытого текста (байты, биты) изменяют свое местоположение по определённому алгоритму. А при расшифровании – возвращаются на свои места. В преобразованиях замены при шифровании элементы открытого текста (байты, биты) заменяют на другие по определённому алгоритму. А при расшифровании – происходит обратная замена. Защита информации. Типы алгоритмов шифрования 4

Перестановка 1 2 3 4 5 6 7 2 3 1 4 6 7 5 Р Е К Л А М А Е К Р Л М А А - Д В И Г А Т Д В - И А Т Г Е Л Ь _ Т О Р Л Ь Е _ О Р Т Г О В Л И ! О В Г Л ! И Например, в шифрах колонной замены. Открытый текст выписывается в матрицу с нумерованными столбцами по строкам. Потом, столбцы в матрице переставляют в определённом порядке. В примере в качестве перестановки была задана последовательность 2314675. Защита информации. Типы алгоритмов шифрования 5

Перестановка 1 2 3 4 5 6 7 2 3 1 4 6 7 5 Р Е К Л А М А Е К Р Л М А А - Д В И Г А Т Д В - И А Т Г Е Л Ь _ Т О Р Л Ь Е _ О Р Т Г О В Л И ! О В Г Л ! И Например, в шифрах колонной замены. Открытый текст выписывается в матрицу с нумерованными столбцами по строкам. Потом, столбцы в матрице переставляют в определённом порядке. В примере в качестве перестановки была задана последовательность 2314675. Защита информации. Типы алгоритмов шифрования 5

Замена 1) 2) 3) 4) Различают четыре типа замены: шифры простой замены (моноалфавитной подстановки). Один символ открытого текста заменяется одним символом зашифрованного текста; шифры сложной замены. Один символ открытого текста заменяется одним или несколькими символами зашифрованного текста, например "А" может быть заменен "С" или "И 2 РТ"; шифры блочной замены. Один блок символов открытого текста заменяется блоком символов закрытого текста, например: "АБВ" может быть заменен "МЕН" или "РДЛ"; полиалфавитные шифры замены (шифры многоалфавитной подстановки), в которых к открытому тексту применяются несколько шифров простой замены. Защита информации. Типы алгоритмов шифрования 6

Замена 1) 2) 3) 4) Различают четыре типа замены: шифры простой замены (моноалфавитной подстановки). Один символ открытого текста заменяется одним символом зашифрованного текста; шифры сложной замены. Один символ открытого текста заменяется одним или несколькими символами зашифрованного текста, например "А" может быть заменен "С" или "И 2 РТ"; шифры блочной замены. Один блок символов открытого текста заменяется блоком символов закрытого текста, например: "АБВ" может быть заменен "МЕН" или "РДЛ"; полиалфавитные шифры замены (шифры многоалфавитной подстановки), в которых к открытому тексту применяются несколько шифров простой замены. Защита информации. Типы алгоритмов шифрования 6

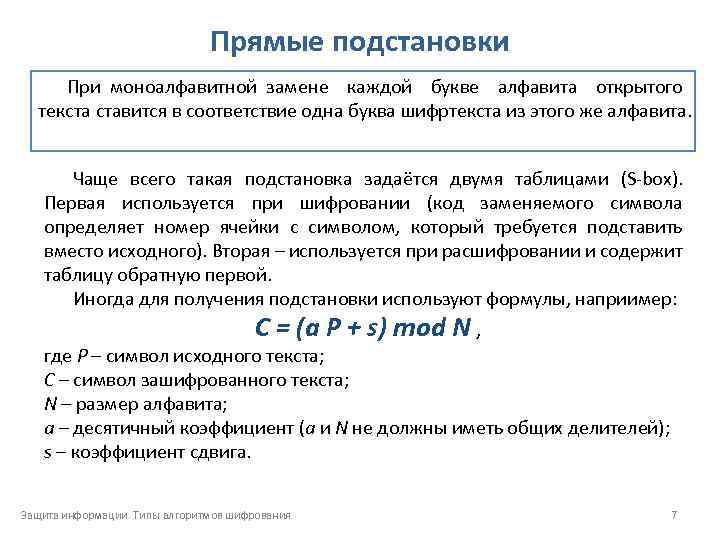

Прямые подстановки При моноалфавитной замене каждой букве алфавита открытого текста ставится в соответствие одна буква шифртекста из этого же алфавита. Чаще всего такая подстановка задаётся двумя таблицами (S box). Первая используется при шифровании (код заменяемого символа определяет номер ячейки с символом, который требуется подставить вместо исходного). Вторая – используется при расшифровании и содержит таблицу обратную первой. Иногда для получения подстановки используют формулы, наприимер: C = (a P + s) mod N , где P – символ исходного текста; C – символ зашифрованного текста; N – размер алфавита; a – десятичный коэффициент (a и N не должны иметь общих делителей); s – коэффициент сдвига. Защита информации. Типы алгоритмов шифрования 7

Прямые подстановки При моноалфавитной замене каждой букве алфавита открытого текста ставится в соответствие одна буква шифртекста из этого же алфавита. Чаще всего такая подстановка задаётся двумя таблицами (S box). Первая используется при шифровании (код заменяемого символа определяет номер ячейки с символом, который требуется подставить вместо исходного). Вторая – используется при расшифровании и содержит таблицу обратную первой. Иногда для получения подстановки используют формулы, наприимер: C = (a P + s) mod N , где P – символ исходного текста; C – символ зашифрованного текста; N – размер алфавита; a – десятичный коэффициент (a и N не должны иметь общих делителей); s – коэффициент сдвига. Защита информации. Типы алгоритмов шифрования 7

Шифр Цезаря С = (P 3 + 26) mod 26 P = (C + 3) mod 26 Гай Юлий Цезарь Plain: A B C D E F G H I J K L M N O P Q R S T U V W X Y Z Cipher: X Y Z A B C D E F G H I J K L M N O P Q R S T U V W Донесение Сенату о победе над понтийским царём могло бы выглядеть следующим образом: SBKF SFAF SFZF Защита информации. Типы алгоритмов шифрования 8

Шифр Цезаря С = (P 3 + 26) mod 26 P = (C + 3) mod 26 Гай Юлий Цезарь Plain: A B C D E F G H I J K L M N O P Q R S T U V W X Y Z Cipher: X Y Z A B C D E F G H I J K L M N O P Q R S T U V W Донесение Сенату о победе над понтийским царём могло бы выглядеть следующим образом: SBKF SFAF SFZF Защита информации. Типы алгоритмов шифрования 8

Многоалфавитные подстановки Шифрование выполняется по формуле: Ci = (Pi + Kj) mod N , где Pi – порядковый номер i го символа исходного текста (0 >= Pi >= N 1, 0 >= i >= M 1); M – число символов сообщения; Ci – порядковый номер i го символа зашифрованного текста (0 >= Ci >= N 1); N – размер алфавита; Kj – порядковый номер j го символа ключа (j = i mod L; 0 >= j >= L 1); L – длина ключа. Таблица кодов символов алфавита: _ А Б В Г Д Е Ж З И Й Пример Открытый текст: "ЗАМЕНА". Ключ: "КЛЮЧ". L=4; M=6. С 0 = С 1 = С 2 = С 3 = С 4 = С 5 = 8 + 11 (mod 33) = 19 1 + 12 (mod 33) = 13 13+ 31 (mod ЗЗ) = 11 6 + 24 (mod 33) = 30 14+11 (mod 33) = 25 1 +12 (mod 33) = 13 →Т →М →К →Э →Ш →М Защита информации. Типы алгоритмов шифрования 0 1 2 3 4 5 6 7 8 9 10 К 11 Л 12 М 13 Н 14 О 15 П 16 Р 17 С 18 Т 19 У 20 Ф 21 Х 22 Ц 23 Ч 24 Ш 25 Щ 26 Ъ 27 Ы 28 Ь 29 Э 30 Ю 31 Я 32 З К Т А Л М М Ю К Е Ч Э Н К Ш А Л М 9

Многоалфавитные подстановки Шифрование выполняется по формуле: Ci = (Pi + Kj) mod N , где Pi – порядковый номер i го символа исходного текста (0 >= Pi >= N 1, 0 >= i >= M 1); M – число символов сообщения; Ci – порядковый номер i го символа зашифрованного текста (0 >= Ci >= N 1); N – размер алфавита; Kj – порядковый номер j го символа ключа (j = i mod L; 0 >= j >= L 1); L – длина ключа. Таблица кодов символов алфавита: _ А Б В Г Д Е Ж З И Й Пример Открытый текст: "ЗАМЕНА". Ключ: "КЛЮЧ". L=4; M=6. С 0 = С 1 = С 2 = С 3 = С 4 = С 5 = 8 + 11 (mod 33) = 19 1 + 12 (mod 33) = 13 13+ 31 (mod ЗЗ) = 11 6 + 24 (mod 33) = 30 14+11 (mod 33) = 25 1 +12 (mod 33) = 13 →Т →М →К →Э →Ш →М Защита информации. Типы алгоритмов шифрования 0 1 2 3 4 5 6 7 8 9 10 К 11 Л 12 М 13 Н 14 О 15 П 16 Р 17 С 18 Т 19 У 20 Ф 21 Х 22 Ц 23 Ч 24 Ш 25 Щ 26 Ъ 27 Ы 28 Ь 29 Э 30 Ю 31 Я 32 З К Т А Л М М Ю К Е Ч Э Н К Ш А Л М 9

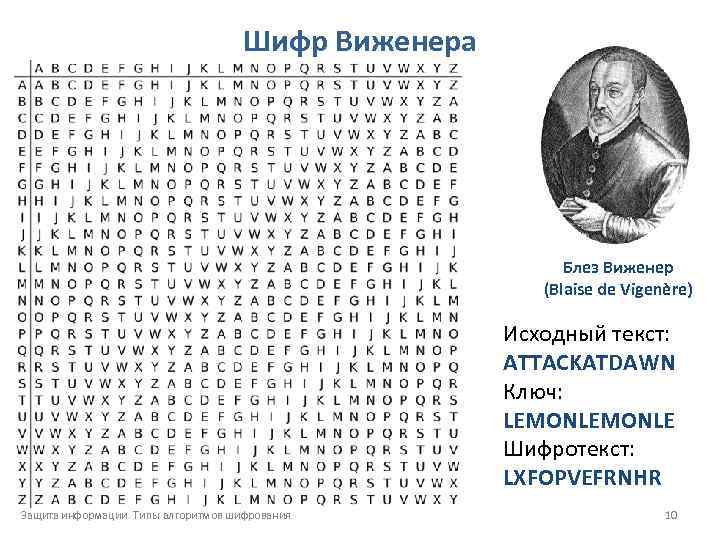

Шифр Виженера Блез Виженер (Blaise de Vigenère) Исходный текст: ATTACKATDAWN Ключ: LEMONLE Шифротекст: LXFOPVEFRNHR Защита информации. Типы алгоритмов шифрования 10

Шифр Виженера Блез Виженер (Blaise de Vigenère) Исходный текст: ATTACKATDAWN Ключ: LEMONLE Шифротекст: LXFOPVEFRNHR Защита информации. Типы алгоритмов шифрования 10

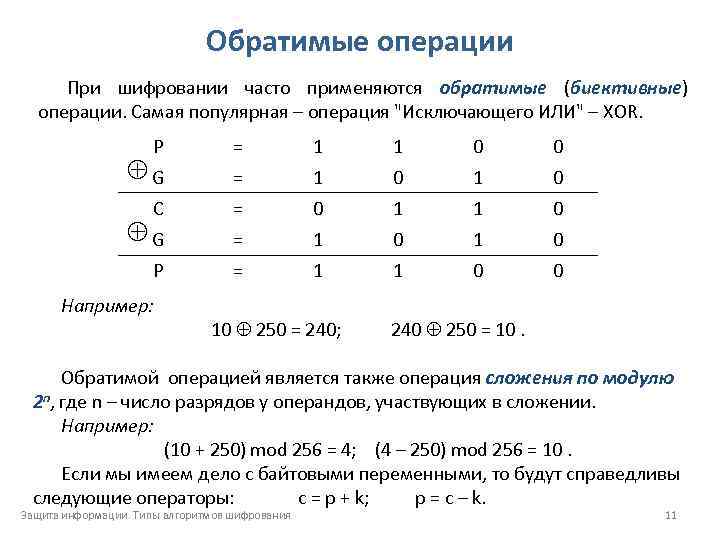

Обратимые операции При шифровании часто применяются обратимые (биективные) операции. Самая популярная – операция "Исключающего ИЛИ" – XOR. P G C G P Например: = 1 1 0 0 = 1 0 = 0 1 1 0 = 1 1 0 0 10 250 = 240; 240 250 = 10. Обратимой операцией является также операция сложения по модулю 2 n, где n – число разрядов у операндов, участвующих в сложении. Например: (10 + 250) mod 256 = 4; (4 – 250) mod 256 = 10. Если мы имеем дело с байтовыми переменными, то будут справедливы следующие операторы: c = p + k; p = c – k. Защита информации. Типы алгоритмов шифрования 11

Обратимые операции При шифровании часто применяются обратимые (биективные) операции. Самая популярная – операция "Исключающего ИЛИ" – XOR. P G C G P Например: = 1 1 0 0 = 1 0 = 0 1 1 0 = 1 1 0 0 10 250 = 240; 240 250 = 10. Обратимой операцией является также операция сложения по модулю 2 n, где n – число разрядов у операндов, участвующих в сложении. Например: (10 + 250) mod 256 = 4; (4 – 250) mod 256 = 10. Если мы имеем дело с байтовыми переменными, то будут справедливы следующие операторы: c = p + k; p = c – k. Защита информации. Типы алгоритмов шифрования 11

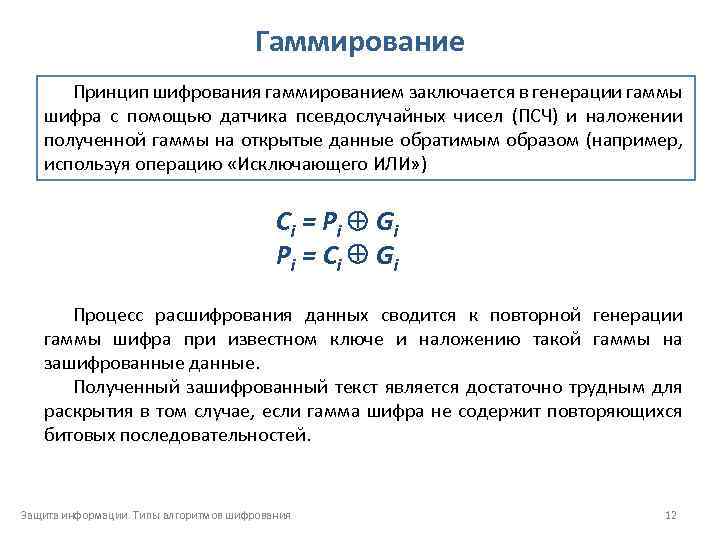

Гаммирование Принцип шифрования гаммированием заключается в генерации гаммы шифра с помощью датчика псевдослучайных чисел (ПСЧ) и наложении полученной гаммы на открытые данные обратимым образом (например, используя операцию «Исключающего ИЛИ» ) C i = P i Gi Pi = C i Gi Процесс расшифрования данных сводится к повторной генерации гаммы шифра при известном ключе и наложению такой гаммы на зашифрованные данные. Полученный зашифрованный текст является достаточно трудным для раскрытия в том случае, если гамма шифра не содержит повторяющихся битовых последовательностей. Защита информации. Типы алгоритмов шифрования 12

Гаммирование Принцип шифрования гаммированием заключается в генерации гаммы шифра с помощью датчика псевдослучайных чисел (ПСЧ) и наложении полученной гаммы на открытые данные обратимым образом (например, используя операцию «Исключающего ИЛИ» ) C i = P i Gi Pi = C i Gi Процесс расшифрования данных сводится к повторной генерации гаммы шифра при известном ключе и наложению такой гаммы на зашифрованные данные. Полученный зашифрованный текст является достаточно трудным для раскрытия в том случае, если гамма шифра не содержит повторяющихся битовых последовательностей. Защита информации. Типы алгоритмов шифрования 12

Классификация алгоритмов шифрования Алгоритмы шифрования можно разделить на классы: 1. Симметричные 1. 1. Блочные 1. 2. Поточные 1. 2. 1. Синхронные 1. 2. 2. Самосинхронизирующиеся 2. Асимметричные Защита информации. Типы алгоритмов шифрования 13

Классификация алгоритмов шифрования Алгоритмы шифрования можно разделить на классы: 1. Симметричные 1. 1. Блочные 1. 2. Поточные 1. 2. 1. Синхронные 1. 2. 2. Самосинхронизирующиеся 2. Асимметричные Защита информации. Типы алгоритмов шифрования 13

1. Симметричные алгоритмы Открытый текст, исходный текст (plaintext, cleartext) Зашифрование (encryption) Ключ 1 (Key 1) Закрытый текст, шифротекст (ciphertext) Расшифрование (decryption) Генерация ключей (key generation) Открытый текст, исходный текст (plaintext, cleartext) Ключ 2 (Key 2) В симметричных алгоритмах ключи 1 и 2, используемые соответственно для шифрования и расшифрования, являются секретными и одинаковыми и передача их должна осуществляться по надежному каналу обмена ключевой информации. Защита информации. Типы алгоритмов шифрования 14

1. Симметричные алгоритмы Открытый текст, исходный текст (plaintext, cleartext) Зашифрование (encryption) Ключ 1 (Key 1) Закрытый текст, шифротекст (ciphertext) Расшифрование (decryption) Генерация ключей (key generation) Открытый текст, исходный текст (plaintext, cleartext) Ключ 2 (Key 2) В симметричных алгоритмах ключи 1 и 2, используемые соответственно для шифрования и расшифрования, являются секретными и одинаковыми и передача их должна осуществляться по надежному каналу обмена ключевой информации. Защита информации. Типы алгоритмов шифрования 14

2. Асимметричные алгоритмы Открытый текст, исходный текст (plaintext, cleartext) Зашифрование (encryption) Ключ 1 (Key 1) Закрытый текст, шифротекст (ciphertext) Расшифрование (decryption) Генерация ключей (key generation) Открытый текст, исходный текст (plaintext, cleartext) Ключ 2 (Key 2) В асимметричных алгоритмах ключи 1 и 2 различны. В зависимости от применения один из них будет открытым, а другой необходимо хранить в секрете. Защита информации. Типы алгоритмов шифрования 15

2. Асимметричные алгоритмы Открытый текст, исходный текст (plaintext, cleartext) Зашифрование (encryption) Ключ 1 (Key 1) Закрытый текст, шифротекст (ciphertext) Расшифрование (decryption) Генерация ключей (key generation) Открытый текст, исходный текст (plaintext, cleartext) Ключ 2 (Key 2) В асимметричных алгоритмах ключи 1 и 2 различны. В зависимости от применения один из них будет открытым, а другой необходимо хранить в секрете. Защита информации. Типы алгоритмов шифрования 15

1. 1. Симметричные блочные Блочный шифр — разновидность симметричного шифра, оперирующего группами битов фиксированной длины — блоками, характерный размер которых меняется в пределах 64 — 256 бит. Защита информации. Типы алгоритмов шифрования 16

1. 1. Симметричные блочные Блочный шифр — разновидность симметричного шифра, оперирующего группами битов фиксированной длины — блоками, характерный размер которых меняется в пределах 64 — 256 бит. Защита информации. Типы алгоритмов шифрования 16

1. 2. Симметричные поточные В потоковом шифре каждый символ открытого текста преобразу ется в символ шифрованного текста в зависимости не только от используемого ключа, но и от его расположения в потоке открытого текста. К настоящему времени создано большое количество алгоритмов потокового шифрования, таких как: A 3, A 5, A 8, MUGI, PIKE, RC 4, SEAL, ORION. В поточных алгоритмах для правильного расшифрования следует подчиниться требованию синх ронности выработки гаммы ключа на приемной и передающей сторонах. Существует два метода обеспечения синхронизации работы шифраторов: 1) синхронные шифраторы; 2) самосинхронизирующиеся шифраторы. Защита информации. Типы алгоритмов шифрования 17

1. 2. Симметричные поточные В потоковом шифре каждый символ открытого текста преобразу ется в символ шифрованного текста в зависимости не только от используемого ключа, но и от его расположения в потоке открытого текста. К настоящему времени создано большое количество алгоритмов потокового шифрования, таких как: A 3, A 5, A 8, MUGI, PIKE, RC 4, SEAL, ORION. В поточных алгоритмах для правильного расшифрования следует подчиниться требованию синх ронности выработки гаммы ключа на приемной и передающей сторонах. Существует два метода обеспечения синхронизации работы шифраторов: 1) синхронные шифраторы; 2) самосинхронизирующиеся шифраторы. Защита информации. Типы алгоритмов шифрования 17

1. 2. 1. Синхронные шифраторы Синхронные потоковые шифры (СПШ) — шифры, в которых поток гаммы генерируется независимо от открытого текста и шифротекста. Синхронные шифраторы осуществляют синх ронизациюсвоей работы вставкой в передаваемое сообщение специальных маркеров (синхропосылок). Если передаваемый символ был принят искажённым, то это не приведёт к распространению ошибок на расшифровку следующих символов (только искажённый бит будет расшифрован неверно); Если при передаче символ был потерян, то это приведёт к неверному расшифрованию лишь до тех пор, пока не будет принят один из маркеров. Защита информации. Типы алгоритмов шифрования 18

1. 2. 1. Синхронные шифраторы Синхронные потоковые шифры (СПШ) — шифры, в которых поток гаммы генерируется независимо от открытого текста и шифротекста. Синхронные шифраторы осуществляют синх ронизациюсвоей работы вставкой в передаваемое сообщение специальных маркеров (синхропосылок). Если передаваемый символ был принят искажённым, то это не приведёт к распространению ошибок на расшифровку следующих символов (только искажённый бит будет расшифрован неверно); Если при передаче символ был потерян, то это приведёт к неверному расшифрованию лишь до тех пор, пока не будет принят один из маркеров. Защита информации. Типы алгоритмов шифрования 18

1. 2. 2. Самосинхронизирующиеся шифраторы Самосинхронизирующиеся потоковые шифры (асинхронные потоковые шифры (АПШ)) – шифры, в которых поток гаммы создаётся функцией ключа и фиксированного числа знаков шифротекста. Поэтому расшифрующий генератор гаммы, приняв N автоматически синхронизируется с шифрующим генератором. битов, Реализация этого режима происходит следующим образом: каждое сообщение начинается случайным заголовком длиной N битов; заголовок шифруется, передаётся и расшифровывается; расшифровка является неправильной, зато после этих N битов оба генератора будут синхронизированы. Основной недостаток этого типа шифраторов заключа ется в распространении ошибки (каждому неправильному биту шифротекста соответствуют N ошибок в открытом тексте). Защита информации. Типы алгоритмов шифрования 19

1. 2. 2. Самосинхронизирующиеся шифраторы Самосинхронизирующиеся потоковые шифры (асинхронные потоковые шифры (АПШ)) – шифры, в которых поток гаммы создаётся функцией ключа и фиксированного числа знаков шифротекста. Поэтому расшифрующий генератор гаммы, приняв N автоматически синхронизируется с шифрующим генератором. битов, Реализация этого режима происходит следующим образом: каждое сообщение начинается случайным заголовком длиной N битов; заголовок шифруется, передаётся и расшифровывается; расшифровка является неправильной, зато после этих N битов оба генератора будут синхронизированы. Основной недостаток этого типа шифраторов заключа ется в распространении ошибки (каждому неправильному биту шифротекста соответствуют N ошибок в открытом тексте). Защита информации. Типы алгоритмов шифрования 19

Разделы криптографии Современная криптография включает в себя 5 крупных разделов: 1. Симметричные криптосистемы. 2. Криптосистемы с открытым ключом. 3. Хеширование. 4. Системы электронной подписи. 5. Управление ключами. Защита информации. Типы алгоритмов шифрования 20

Разделы криптографии Современная криптография включает в себя 5 крупных разделов: 1. Симметричные криптосистемы. 2. Криптосистемы с открытым ключом. 3. Хеширование. 4. Системы электронной подписи. 5. Управление ключами. Защита информации. Типы алгоритмов шифрования 20