13 Экранирование.pptx

- Количество слайдов: 36

Защита информации Тема 13. Экранирование 07. 02. 2018 ИГЭУ. Кафедра ПОКС

Защита информации Тема 13. Экранирование 07. 02. 2018 ИГЭУ. Кафедра ПОКС

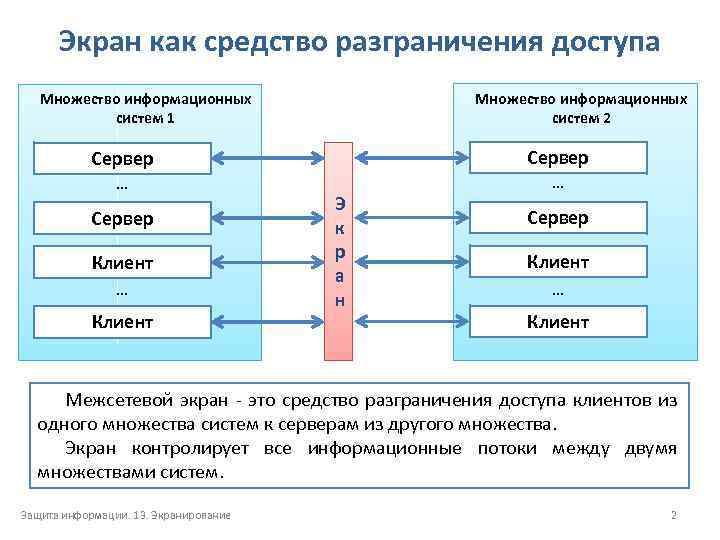

Экран как средство разграничения доступа Множество информационных систем 2 Множество информационных систем 1 Сервер … … Сервер Клиент … Клиент Э к р а н Сервер Клиент … Клиент Межсетевой экран это средство разграничения доступа клиентов из одного множества систем к серверам из другого множества. Экран контролирует все информационные потоки между двумя множествами систем. Защита информации. 13. Экранирование 2

Экран как средство разграничения доступа Множество информационных систем 2 Множество информационных систем 1 Сервер … … Сервер Клиент … Клиент Э к р а н Сервер Клиент … Клиент Межсетевой экран это средство разграничения доступа клиентов из одного множества систем к серверам из другого множества. Экран контролирует все информационные потоки между двумя множествами систем. Защита информации. 13. Экранирование 2

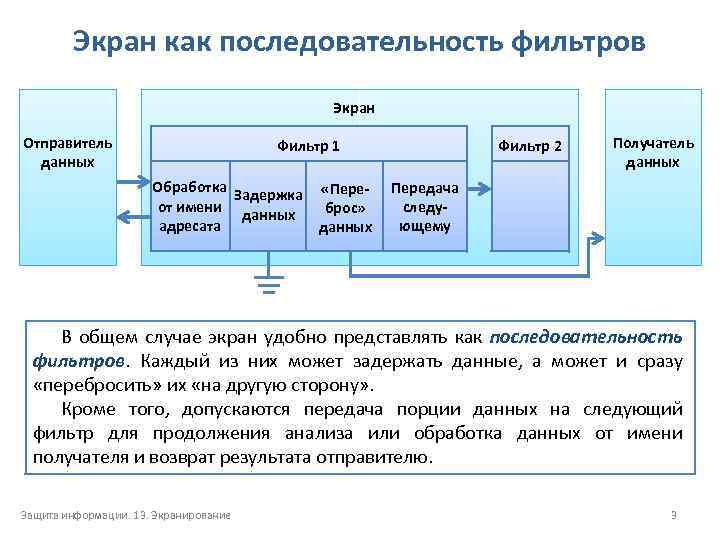

Экран как последовательность фильтров Экран Отправитель данных Фильтр 1 Обработка Задержка «Переот имени данных брос» адресата данных Фильтр 2 Получатель данных Передача следующему В общем случае экран удобно представлять как последовательность фильтров. Каждый из них может задержать данные, а может и сразу «перебросить» их «на другую сторону» . Кроме того, допускаются передача порции данных на следующий фильтр для продолжения анализа или обработка данных от имени получателя и возврат результата отправителю. Защита информации. 13. Экранирование 3

Экран как последовательность фильтров Экран Отправитель данных Фильтр 1 Обработка Задержка «Переот имени данных брос» адресата данных Фильтр 2 Получатель данных Передача следующему В общем случае экран удобно представлять как последовательность фильтров. Каждый из них может задержать данные, а может и сразу «перебросить» их «на другую сторону» . Кроме того, допускаются передача порции данных на следующий фильтр для продолжения анализа или обработка данных от имени получателя и возврат результата отправителю. Защита информации. 13. Экранирование 3

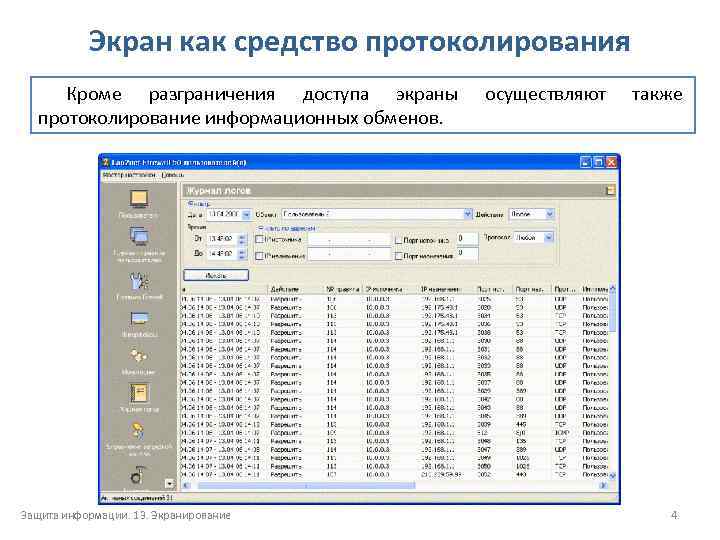

Экран как средство протоколирования Кроме разграничения доступа экраны протоколирование информационных обменов. Защита информации. 13. Экранирование осуществляют также 4

Экран как средство протоколирования Кроме разграничения доступа экраны протоколирование информационных обменов. Защита информации. 13. Экранирование осуществляют также 4

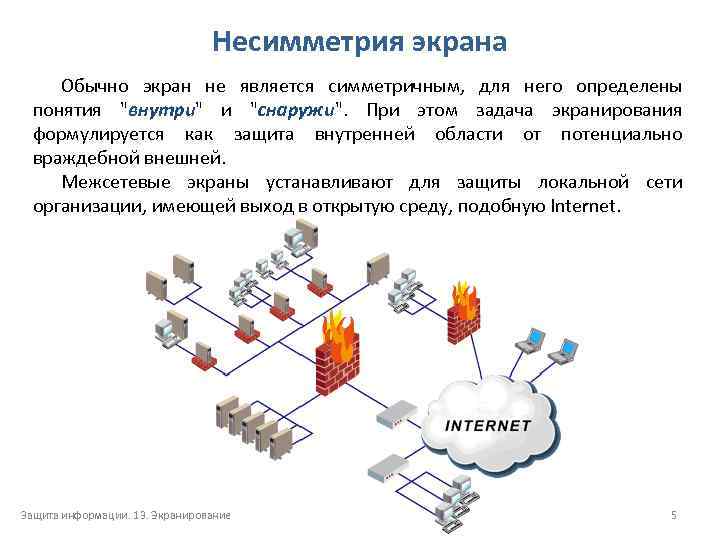

Несимметрия экрана Обычно экран не является симметричным, для него определены понятия "внутри" и "снаружи". При этом задача экранирования формулируется как защита внутренней области от потенциально враждебной внешней. Межсетевые экраны устанавливают для защиты локальной сети организации, имеющей выход в открытую среду, подобную Internet. Защита информации. 13. Экранирование 5

Несимметрия экрана Обычно экран не является симметричным, для него определены понятия "внутри" и "снаружи". При этом задача экранирования формулируется как защита внутренней области от потенциально враждебной внешней. Межсетевые экраны устанавливают для защиты локальной сети организации, имеющей выход в открытую среду, подобную Internet. Защита информации. 13. Экранирование 5

Защита портов Другой пример экрана устройство защиты порта, контролирующее доступ к коммуникационному порту компьютера независимо от всех прочих системных защитных средств. Защита информации. 13. Экранирование 6

Защита портов Другой пример экрана устройство защиты порта, контролирующее доступ к коммуникационному порту компьютера независимо от всех прочих системных защитных средств. Защита информации. 13. Экранирование 6

Уменьшение нагрузки Экранирование позволяет поддерживать доступность сервисов внутренней области, уменьшая или вообще ликвидируя нагрузку, индуцированную внешней активностью. Защита информации. 13. Экранирование 7

Уменьшение нагрузки Экранирование позволяет поддерживать доступность сервисов внутренней области, уменьшая или вообще ликвидируя нагрузку, индуцированную внешней активностью. Защита информации. 13. Экранирование 7

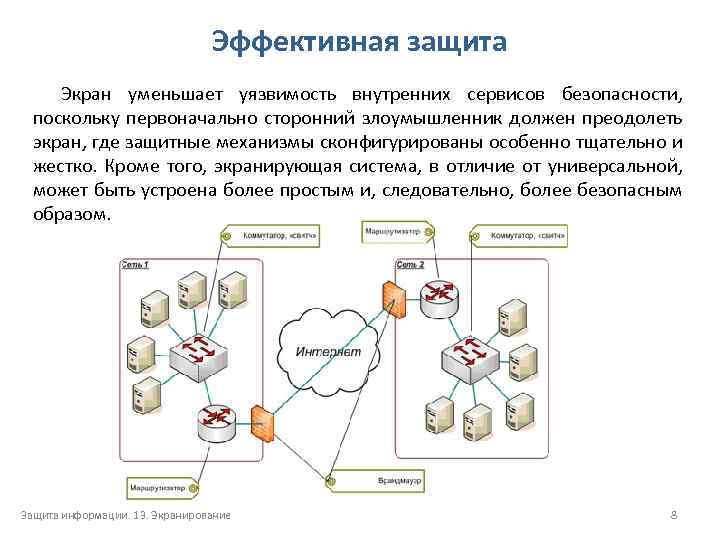

Эффективная защита Экран уменьшает уязвимость внутренних сервисов безопасности, поскольку первоначально сторонний злоумышленник должен преодолеть экран, где защитные механизмы сконфигурированы особенно тщательно и жестко. Кроме того, экранирующая система, в отличие от универсальной, может быть устроена более простым и, следовательно, более безопасным образом. Защита информации. 13. Экранирование 8

Эффективная защита Экран уменьшает уязвимость внутренних сервисов безопасности, поскольку первоначально сторонний злоумышленник должен преодолеть экран, где защитные механизмы сконфигурированы особенно тщательно и жестко. Кроме того, экранирующая система, в отличие от универсальной, может быть устроена более простым и, следовательно, более безопасным образом. Защита информации. 13. Экранирование 8

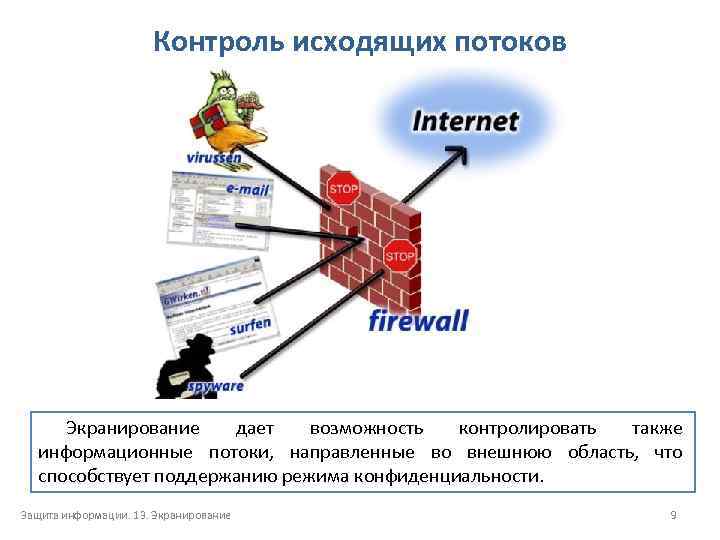

Контроль исходящих потоков Экранирование дает возможность контролировать также информационные потоки, направленные во внешнюю область, что способствует поддержанию режима конфиденциальности. Защита информации. 13. Экранирование 9

Контроль исходящих потоков Экранирование дает возможность контролировать также информационные потоки, направленные во внешнюю область, что способствует поддержанию режима конфиденциальности. Защита информации. 13. Экранирование 9

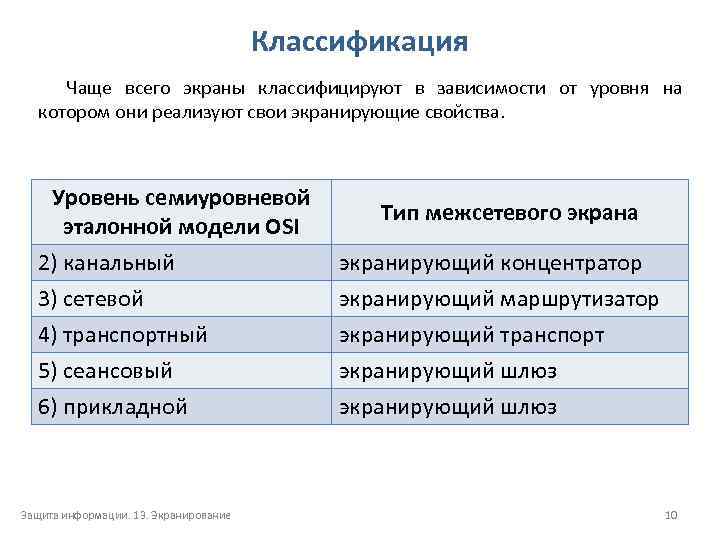

Классификация Чаще всего экраны классифицируют в зависимости от уровня на котором они реализуют свои экранирующие свойства. Уровень семиуровневой эталонной модели OSI 2) канальный 3) сетевой 4) транспортный 5) сеансовый 6) прикладной Защита информации. 13. Экранирование Тип межсетевого экрана экранирующий концентратор экранирующий маршрутизатор экранирующий транспорт экранирующий шлюз 10

Классификация Чаще всего экраны классифицируют в зависимости от уровня на котором они реализуют свои экранирующие свойства. Уровень семиуровневой эталонной модели OSI 2) канальный 3) сетевой 4) транспортный 5) сеансовый 6) прикладной Защита информации. 13. Экранирование Тип межсетевого экрана экранирующий концентратор экранирующий маршрутизатор экранирующий транспорт экранирующий шлюз 10

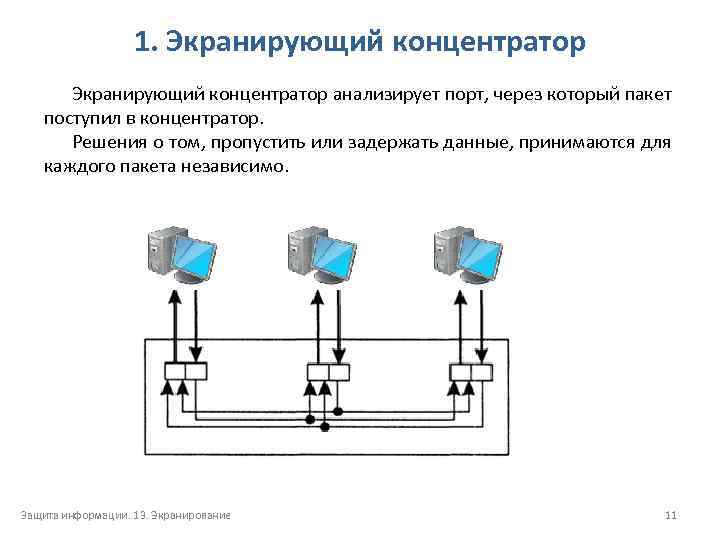

1. Экранирующий концентратор анализирует порт, через который пакет поступил в концентратор. Решения о том, пропустить или задержать данные, принимаются для каждого пакета независимо. Защита информации. 13. Экранирование 11

1. Экранирующий концентратор анализирует порт, через который пакет поступил в концентратор. Решения о том, пропустить или задержать данные, принимаются для каждого пакета независимо. Защита информации. 13. Экранирование 11

2. Экранирующий маршрутизатор Они имеют дело с отдельными пакетами данных, поэтому иногда их называют пакетными фильтрами. Решения о том, пропустить или задержать данные, принимаются для каждого пакета независимо, на основании анализа полей заголовков сетевого, а иногда и транспортного уровней, путем применения заранее заданной системы правил. Анализируются: • IP адрес отправителя; • IP адрес получателя; • порт отправителя; • порт получателя; • тип прокола (TCP, UDP, ICMP); • флаг фрагментации пакета. Еще один важный компонент анализируемой информации порт, через который пакет поступил в маршрутизатор. Защита информации. 13. Экранирование 12

2. Экранирующий маршрутизатор Они имеют дело с отдельными пакетами данных, поэтому иногда их называют пакетными фильтрами. Решения о том, пропустить или задержать данные, принимаются для каждого пакета независимо, на основании анализа полей заголовков сетевого, а иногда и транспортного уровней, путем применения заранее заданной системы правил. Анализируются: • IP адрес отправителя; • IP адрес получателя; • порт отправителя; • порт получателя; • тип прокола (TCP, UDP, ICMP); • флаг фрагментации пакета. Еще один важный компонент анализируемой информации порт, через который пакет поступил в маршрутизатор. Защита информации. 13. Экранирование 12

Достоинства экранирующих маршрутизаторов Современные маршрутизаторы, например продукты компаний Bay Networks или Cisco, позволяют связывать с каждым портом несколько десятков правил и фильтровать пакеты как при их поступлении в маршрутизатор, так и на выходе. В принципе, в качестве пакетного фильтра может использоваться и универсальный компьютер, снабженный несколькими сетевыми картами. Основные достоинства экранирующих маршрутизаторов: 1) дешевизна (на границе сетей маршрутизатор нужен практически всегда, дело лишь в том, чтобы задействовать его экранирующие возможности); 2) прозрачность для более высоких уровней модели OSI. Защита информации. 13. Экранирование 13

Достоинства экранирующих маршрутизаторов Современные маршрутизаторы, например продукты компаний Bay Networks или Cisco, позволяют связывать с каждым портом несколько десятков правил и фильтровать пакеты как при их поступлении в маршрутизатор, так и на выходе. В принципе, в качестве пакетного фильтра может использоваться и универсальный компьютер, снабженный несколькими сетевыми картами. Основные достоинства экранирующих маршрутизаторов: 1) дешевизна (на границе сетей маршрутизатор нужен практически всегда, дело лишь в том, чтобы задействовать его экранирующие возможности); 2) прозрачность для более высоких уровней модели OSI. Защита информации. 13. Экранирование 13

Недостаток экранирующих маршрутизаторов Основной недостаток ограниченность анализируемой информации и, как следствие, относительная слабость обеспечиваемой защиты. Фильтры пакетов не в состоянии отслеживать конкретный сетевой сеанс и не в силах предотвратить атаки с имитацией IP адресов. Имитация IP адресов имеет место, когда хакер присваивает IP адрес законного пользователя зачастую им является внутренний адрес того, кто имеет доступ к ресурсам. Так как фильтры пакетов «просматривают» информацию об IP адресе, то они допускают пакет с разрешенным адресом в сеть вне зависимости от того, откуда инициирован сеанс и кто скрывается за адресом. Однако динамическая фильтрация пакетов производит «пингование» (ping) для проверки адреса, с которого некто пытается осуществить доступ. Очевидно, если злоумышленник использует внутренний IP адрес компании извне, то ping не достигнет отправителя пакета и сеанс не получит продолжения. Фильтры пакетов не обеспечивают протоколирование сетевого трафика. Защита информации. 13. Экранирование 14

Недостаток экранирующих маршрутизаторов Основной недостаток ограниченность анализируемой информации и, как следствие, относительная слабость обеспечиваемой защиты. Фильтры пакетов не в состоянии отслеживать конкретный сетевой сеанс и не в силах предотвратить атаки с имитацией IP адресов. Имитация IP адресов имеет место, когда хакер присваивает IP адрес законного пользователя зачастую им является внутренний адрес того, кто имеет доступ к ресурсам. Так как фильтры пакетов «просматривают» информацию об IP адресе, то они допускают пакет с разрешенным адресом в сеть вне зависимости от того, откуда инициирован сеанс и кто скрывается за адресом. Однако динамическая фильтрация пакетов производит «пингование» (ping) для проверки адреса, с которого некто пытается осуществить доступ. Очевидно, если злоумышленник использует внутренний IP адрес компании извне, то ping не достигнет отправителя пакета и сеанс не получит продолжения. Фильтры пакетов не обеспечивают протоколирование сетевого трафика. Защита информации. 13. Экранирование 14

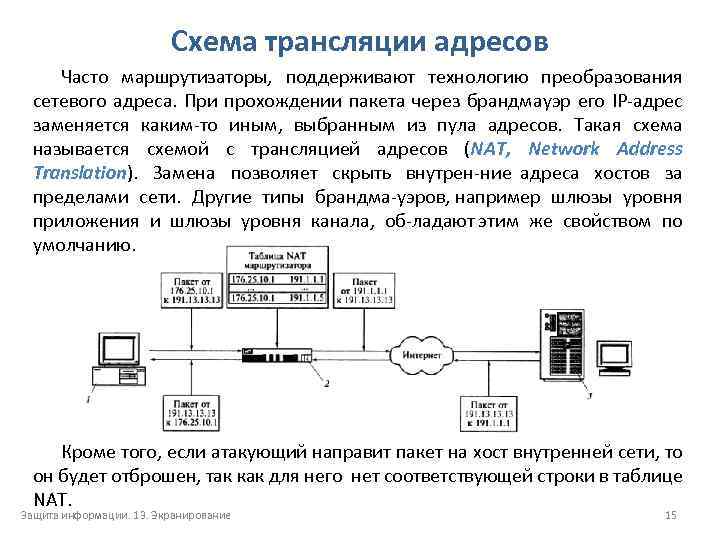

Схема трансляции адресов Часто маршрутизаторы, поддерживают технологию преобразования сетевого адреса. При прохождении пакета через брандмауэр его IP адрес заменяется каким то иным, выбранным из пула адресов. Такая схема называется схемой с трансляцией адресов (NAT, Network Address Translation). Замена позволяет скрыть внутрен ние адреса хостов за пределами сети. Другие типы брандма уэров, например шлюзы уровня приложения и шлюзы уровня канала, об ладают этим же свойством по умолчанию. Кроме того, если атакующий направит пакет на хост внутренней сети, то он будет отброшен, так как для него нет соответствующей строки в таблице NAT. Защита информации. 13. Экранирование 15

Схема трансляции адресов Часто маршрутизаторы, поддерживают технологию преобразования сетевого адреса. При прохождении пакета через брандмауэр его IP адрес заменяется каким то иным, выбранным из пула адресов. Такая схема называется схемой с трансляцией адресов (NAT, Network Address Translation). Замена позволяет скрыть внутрен ние адреса хостов за пределами сети. Другие типы брандма уэров, например шлюзы уровня приложения и шлюзы уровня канала, об ладают этим же свойством по умолчанию. Кроме того, если атакующий направит пакет на хост внутренней сети, то он будет отброшен, так как для него нет соответствующей строки в таблице NAT. Защита информации. 13. Экранирование 15

1. Экранирующий маршрутизатор Некоторые компании, производящие маршрутизаторы, поддерживают технологию преобразования сетевого адреса, которая обеспечивает обычную фильтрацию пакетов с искажением. При прохождении пакета через брандмауэр его IP адрес заменяется каким то иным, выбранным из пула адресов. Такая замена позволяет скрыть внутрен ние адреса от злоумышленника за пределами сети. Другие типы брандма уэров, например шлюзы уровня приложения и шлюзы уровня канала, об ладают этим же свойством по умолчанию. Когда дело касается протоколирования сетевого трафика, продукты, содержащие только фильтры пакетов, оказываются не в состоянии выполнить эту задачу в результате администраторы не могут определить, что их сеть была взломана. Защита информации. 13. Экранирование 16

1. Экранирующий маршрутизатор Некоторые компании, производящие маршрутизаторы, поддерживают технологию преобразования сетевого адреса, которая обеспечивает обычную фильтрацию пакетов с искажением. При прохождении пакета через брандмауэр его IP адрес заменяется каким то иным, выбранным из пула адресов. Такая замена позволяет скрыть внутрен ние адреса от злоумышленника за пределами сети. Другие типы брандма уэров, например шлюзы уровня приложения и шлюзы уровня канала, об ладают этим же свойством по умолчанию. Когда дело касается протоколирования сетевого трафика, продукты, содержащие только фильтры пакетов, оказываются не в состоянии выполнить эту задачу в результате администраторы не могут определить, что их сеть была взломана. Защита информации. 13. Экранирование 16

2. Экранирующий транспорт позволяет контролировать процесс установления виртуальных соединений и передачу информации по ним. С точки зрения реализации, экранирующий транспорт представляет собой довольно простую, а значит, надежную программу. Он способен отслеживать количество передаваемой информации и разрывать соединения после превышения определенного предела, препятствуя тем самым несанкционированному экспорту информации. Защита информации. 13. Экранирование 17

2. Экранирующий транспорт позволяет контролировать процесс установления виртуальных соединений и передачу информации по ним. С точки зрения реализации, экранирующий транспорт представляет собой довольно простую, а значит, надежную программу. Он способен отслеживать количество передаваемой информации и разрывать соединения после превышения определенного предела, препятствуя тем самым несанкционированному экспорту информации. Защита информации. 13. Экранирование 17

3. Шлюз сеансового уровня представляет собой транслятор TCP-соединения. Пользователь устанавливает соединение с определенным портом на брандмауэре, который и производит дальнейшее соединение с местом назначения по другую от себя сторону. Во время сеанса этот транслятор, копирует байты в обоих направлениях. Как правило, пункт назначения задается заранее, в то время как источников может быть много (соединение типа «один много» ). Используя разные порты, можно создавать различные конфигурации соединений. Шлюз сеансового уровня позволяет создавать транслятор для любого определенного пользователем сервиса, базирующегося на TCP, осуществлять контроль доступа к этому сервису и сбор статистики по его использованию. Защита информации. 13. Экранирование 18

3. Шлюз сеансового уровня представляет собой транслятор TCP-соединения. Пользователь устанавливает соединение с определенным портом на брандмауэре, который и производит дальнейшее соединение с местом назначения по другую от себя сторону. Во время сеанса этот транслятор, копирует байты в обоих направлениях. Как правило, пункт назначения задается заранее, в то время как источников может быть много (соединение типа «один много» ). Используя разные порты, можно создавать различные конфигурации соединений. Шлюз сеансового уровня позволяет создавать транслятор для любого определенного пользователем сервиса, базирующегося на TCP, осуществлять контроль доступа к этому сервису и сбор статистики по его использованию. Защита информации. 13. Экранирование 18

Открытие сеанса Когда авторизованный клиент запрашивает некоторую услугу, шлюз принимает этот запрос, проверяя, удовлетворяет ли клиент базовым критериям фильтрации (например, может ли DNS сервер определить IP адрес клиента и ассоциированное с ним имя). Затем, действуя от имени клиента, шлюз устанавливает соединение с внешним хостом и следит за выполнением процедуры квитирования связи по протоколу TCP. Эта процедура состоит из обмена TCP пакетами, которые помечаются флагами SYN (синхронизировать) и АСК (подтвердить). Первый пакет сеанса TCP, помеченный флагом SYN и содержащий произвольное число, например 1000, является запросом клиента на открытие сеанса. Внешний хост, получивший этот пакет, посылает в ответ пакет, помеченный флагом АСК и содержащий число, на единицу больше, чем в принятом пакете (в нашем случае 1001), подтверждая таким образом прием пакета SYN от клиента. После этого осуществляется обратная процедура: хост посылает клиенту пакет SYN с исходным числом (например, 2000), а клиент подтверждает его получение передачей пакета АСК, содержащего число 2001. На этом процесс квитирования связи завершается. Защита информации. 13. Экранирование 19

Открытие сеанса Когда авторизованный клиент запрашивает некоторую услугу, шлюз принимает этот запрос, проверяя, удовлетворяет ли клиент базовым критериям фильтрации (например, может ли DNS сервер определить IP адрес клиента и ассоциированное с ним имя). Затем, действуя от имени клиента, шлюз устанавливает соединение с внешним хостом и следит за выполнением процедуры квитирования связи по протоколу TCP. Эта процедура состоит из обмена TCP пакетами, которые помечаются флагами SYN (синхронизировать) и АСК (подтвердить). Первый пакет сеанса TCP, помеченный флагом SYN и содержащий произвольное число, например 1000, является запросом клиента на открытие сеанса. Внешний хост, получивший этот пакет, посылает в ответ пакет, помеченный флагом АСК и содержащий число, на единицу больше, чем в принятом пакете (в нашем случае 1001), подтверждая таким образом прием пакета SYN от клиента. После этого осуществляется обратная процедура: хост посылает клиенту пакет SYN с исходным числом (например, 2000), а клиент подтверждает его получение передачей пакета АСК, содержащего число 2001. На этом процесс квитирования связи завершается. Защита информации. 13. Экранирование 19

Недостаток шлюза сеансового уровня После того как шлюз определил, что доверенный клиент и внешний шлюз являются авторизованными участниками сеанса TCP, и проверил допустимость данного сеанса, он устанавливает соединение. Начиная с этого момента шлюз просто копирует и перенаправляет пакеты туда и обратно, не проводя никакой фильтрации. Он поддерживает таблицу установленных соединений, пропуская данные, относящиеся к одному из сеансов связи, которые зафиксированы в этой таблице. Когда сеанс завершается, шлюз удаляет соответствующий элемент из таблицы. Шлюзы сеансового уровня после установления связи фильтруют пакеты только на сеансовом уровне, то есть не могут проверять содержимое пакетов, передаваемых между внутренней и внешней сетью на уровне прикладных программ, и, поскольку эта передача осуществляется вслепую, хакер, находящийся во внешней сети, имеет возможность протащить свои пакеты через шлюз. После этого хакер может уже напрямую обратиться к внутреннему Web серверу, который сам по себе не способен выполнять функции межсетевого экрана. Защита информации. 13. Экранирование 20

Недостаток шлюза сеансового уровня После того как шлюз определил, что доверенный клиент и внешний шлюз являются авторизованными участниками сеанса TCP, и проверил допустимость данного сеанса, он устанавливает соединение. Начиная с этого момента шлюз просто копирует и перенаправляет пакеты туда и обратно, не проводя никакой фильтрации. Он поддерживает таблицу установленных соединений, пропуская данные, относящиеся к одному из сеансов связи, которые зафиксированы в этой таблице. Когда сеанс завершается, шлюз удаляет соответствующий элемент из таблицы. Шлюзы сеансового уровня после установления связи фильтруют пакеты только на сеансовом уровне, то есть не могут проверять содержимое пакетов, передаваемых между внутренней и внешней сетью на уровне прикладных программ, и, поскольку эта передача осуществляется вслепую, хакер, находящийся во внешней сети, имеет возможность протащить свои пакеты через шлюз. После этого хакер может уже напрямую обратиться к внутреннему Web серверу, который сам по себе не способен выполнять функции межсетевого экрана. Защита информации. 13. Экранирование 20

4. Шлюз прикладного уровня Экранирующий шлюз, функционирующий на прикладном уровне, способен обеспечить наиболее надежную защиту. Как правило, экранирующий шлюз представляет собой компьютер, на котором функционируют программные агенты по одному для каждого обслуживаемого прикладного протокола. Вместо анализа IP пакетов шлюзы этого типа изучают данные на уров не приложений в соответствие с их содержимым. В отличие от фильтра паке тов, бнаружив сетевой сеанс, шлюз приложений останавливает его и о вы зывает уполномоченное приложение для оказания запрашиваемой услу ги, пусть это будет telnet, ftp, World Wide Web или электронная почта. По большей части популярные МЭ представляют собой шлюзы прило жений, хотя они в состоянии осуществлять также фильтрацию пакетов и некоторые другие функции. По самой своей природе шлюзы приложе ний имеют много преимуществ над фильтрами пакетов. Они выполняют ся на стандартном оборудовании, в частности на рабочей станции UNIX. Защита информации. 13. Экранирование 21

4. Шлюз прикладного уровня Экранирующий шлюз, функционирующий на прикладном уровне, способен обеспечить наиболее надежную защиту. Как правило, экранирующий шлюз представляет собой компьютер, на котором функционируют программные агенты по одному для каждого обслуживаемого прикладного протокола. Вместо анализа IP пакетов шлюзы этого типа изучают данные на уров не приложений в соответствие с их содержимым. В отличие от фильтра паке тов, бнаружив сетевой сеанс, шлюз приложений останавливает его и о вы зывает уполномоченное приложение для оказания запрашиваемой услу ги, пусть это будет telnet, ftp, World Wide Web или электронная почта. По большей части популярные МЭ представляют собой шлюзы прило жений, хотя они в состоянии осуществлять также фильтрацию пакетов и некоторые другие функции. По самой своей природе шлюзы приложе ний имеют много преимуществ над фильтрами пакетов. Они выполняют ся на стандартном оборудовании, в частности на рабочей станции UNIX. Защита информации. 13. Экранирование 21

4. Шлюз прикладного уровня Субъекты из внешней сети видят только шлюзовой компьютер; соответственно, им доступна только та информация о внутренней сети, которую шлюз считает нужным экспортировать шлюз заслоняет внутреннюю сеть от внешнего мира. В то же время субъектам внутренней сети кажется, что они напрямую общаются с объектами внешнего мира. Защита информации. 13. Экранирование 22

4. Шлюз прикладного уровня Субъекты из внешней сети видят только шлюзовой компьютер; соответственно, им доступна только та информация о внутренней сети, которую шлюз считает нужным экспортировать шлюз заслоняет внутреннюю сеть от внешнего мира. В то же время субъектам внутренней сети кажется, что они напрямую общаются с объектами внешнего мира. Защита информации. 13. Экранирование 22

Недостатки прикладного шлюза Недостаток экранирующих шлюзов отсутствие полной прозрачности, что требует специальных действий для поддержки каждого прикладного протокола. Поток трафика в этом случае суще ственно замедляется, поскольку инициация уполномоченного сеанса требу ет времени. Шлюзы приложений требуют отдельного приложения для каждого сетевого сервиса, иначе МЭ, не имеющие соответствующего при ложения, не позволят осуществить к нему доступ. С технической точки зрения это означает, что при появлении новой версии какого либо прило жения она должна быть загружена на брандмауэр. Защита информации. 13. Экранирование 23

Недостатки прикладного шлюза Недостаток экранирующих шлюзов отсутствие полной прозрачности, что требует специальных действий для поддержки каждого прикладного протокола. Поток трафика в этом случае суще ственно замедляется, поскольку инициация уполномоченного сеанса требу ет времени. Шлюзы приложений требуют отдельного приложения для каждого сетевого сервиса, иначе МЭ, не имеющие соответствующего при ложения, не позволят осуществить к нему доступ. С технической точки зрения это означает, что при появлении новой версии какого либо прило жения она должна быть загружена на брандмауэр. Защита информации. 13. Экранирование 23

Схемы включения МЭ Межсетевой экран может быть установлен непосредственно на защищаемом сервере или рабочей станции. Концентратор МЭ и рабочая станция Защита информации. 13. Экранирование Рабочая станция МЭ и сервер 24

Схемы включения МЭ Межсетевой экран может быть установлен непосредственно на защищаемом сервере или рабочей станции. Концентратор МЭ и рабочая станция Защита информации. 13. Экранирование Рабочая станция МЭ и сервер 24

Схема для организации VPN Интернет МЭ МЭ Сервер Локальная сеть Ряд МЭ обладают возможностями шифрования каналов и позволяют организовывать виртуальные корпоративные сети VPN, объединяющие несколько локальных сетей, включенных в In ernet, в одну виртуальную t сеть. В принципе МЭ может работать в качестве внешнего маршрутизатора, используя поддерживаемые типы устройств для подключения к внешней сети. Защита информации. 13. Экранирование 25

Схема для организации VPN Интернет МЭ МЭ Сервер Локальная сеть Ряд МЭ обладают возможностями шифрования каналов и позволяют организовывать виртуальные корпоративные сети VPN, объединяющие несколько локальных сетей, включенных в In ernet, в одну виртуальную t сеть. В принципе МЭ может работать в качестве внешнего маршрутизатора, используя поддерживаемые типы устройств для подключения к внешней сети. Защита информации. 13. Экранирование 25

Схема с внешним маршрутизатором Интернет Маршрутизатор МЭ Защита информации. 13. Экранирование 26

Схема с внешним маршрутизатором Интернет Маршрутизатор МЭ Защита информации. 13. Экранирование 26

Схема с двумя маршрутизаторами Экранирующий шлюз Интернет Внутренний экранирующий маршрутизатор Внешний экранирующий маршрутизатор Локальная сеть Часто для повышения надежности защиты, экран реализуют как совокупность элементов. Два маршрутизатора экранируют шлюз от лишней нагрузки внешней и внутренней сети. Защита информации. 13. Экранирование 27

Схема с двумя маршрутизаторами Экранирующий шлюз Интернет Внутренний экранирующий маршрутизатор Внешний экранирующий маршрутизатор Локальная сеть Часто для повышения надежности защиты, экран реализуют как совокупность элементов. Два маршрутизатора экранируют шлюз от лишней нагрузки внешней и внутренней сети. Защита информации. 13. Экранирование 27

Защита информации. 13. Экранирование 28

Защита информации. 13. Экранирование 28

Настройка фаервола Windows 7 В настоящее время существует множество программных продуктов, способных обеспечить комплексную защиту ПК. Это: Dr. Web Security Space, Kaspersky Internet Security, Outpost Security Suite Pro и многие другие. Рассмотрим решение вопроса комплексной защиты с использованием антивирусной программы и стандартного фаервола Windows 7. Отключаем в антивирусной системе контроль сетевого трафика. Суть наших дальнейших действий будет заключена в настройке политики фаервола таким образом, что весь входящий и исходящий трафик будет блокирован, а дополнительные правила позволят выбранным приложениям, осуществлять сетевые подключения по определенным портам, а в некоторых случаях, только на определенные адреса. Защита информации. 13. Экранирование 29

Настройка фаервола Windows 7 В настоящее время существует множество программных продуктов, способных обеспечить комплексную защиту ПК. Это: Dr. Web Security Space, Kaspersky Internet Security, Outpost Security Suite Pro и многие другие. Рассмотрим решение вопроса комплексной защиты с использованием антивирусной программы и стандартного фаервола Windows 7. Отключаем в антивирусной системе контроль сетевого трафика. Суть наших дальнейших действий будет заключена в настройке политики фаервола таким образом, что весь входящий и исходящий трафик будет блокирован, а дополнительные правила позволят выбранным приложениям, осуществлять сетевые подключения по определенным портам, а в некоторых случаях, только на определенные адреса. Защита информации. 13. Экранирование 29

Нажимаем на ссылку «Свойства брандмауэра Windows» и на закладках «Общий профиль» , «Профиль домена» и «Частный профиль» в разделе «Состояние» переводим исходящие подключения в режим «Блокировать» . Нажимаем «ОК» . Этим действием мы запретили все исходящие подключения, не удивляйтесь, если престала работать аська и браузер не открывает ни один сайт. Защита информации. 13. Экранирование 30

Нажимаем на ссылку «Свойства брандмауэра Windows» и на закладках «Общий профиль» , «Профиль домена» и «Частный профиль» в разделе «Состояние» переводим исходящие подключения в режим «Блокировать» . Нажимаем «ОК» . Этим действием мы запретили все исходящие подключения, не удивляйтесь, если престала работать аська и браузер не открывает ни один сайт. Защита информации. 13. Экранирование 30

Защита информации. 13. Экранирование 31

Защита информации. 13. Экранирование 31

Защита информации. 13. Экранирование 32

Защита информации. 13. Экранирование 32

Защита информации. 13. Экранирование 33

Защита информации. 13. Экранирование 33

Защита информации. 13. Экранирование 34

Защита информации. 13. Экранирование 34

Защита информации. 13. Экранирование 35

Защита информации. 13. Экранирование 35

Экранирование может использоваться как сервис безопасности не только в сетевой, но и в любой другой среде, где происходит обмен сообщениями. Важнейший пример подобной среды объектно ориентированные программные системы, в которых для активации методов объектов выполняется передача сообщений. Вероятно, что в будущих объектно ориентированных средах экранирование станет одним из важнейших инструментов разграничения доступа к объектам. Защита информации. 13. Экранирование 36

Экранирование может использоваться как сервис безопасности не только в сетевой, но и в любой другой среде, где происходит обмен сообщениями. Важнейший пример подобной среды объектно ориентированные программные системы, в которых для активации методов объектов выполняется передача сообщений. Вероятно, что в будущих объектно ориентированных средах экранирование станет одним из важнейших инструментов разграничения доступа к объектам. Защита информации. 13. Экранирование 36