ЗАЩИТА ИНФОРМАЦИИ ПОЛУЧЕНИЕ ЧУЖИХ ДЕНЕГ

Защита информации.ppt

- Количество слайдов: 36

ЗАЩИТА ИНФОРМАЦИИ

ЗАЩИТА ИНФОРМАЦИИ

ПОЛУЧЕНИЕ ЧУЖИХ ДЕНЕГ УКЛОНЕНИЕ ОТ НАЛОГООБЛОЖЕНИЯ ПРОМЫШЛЕННЫЙ ШПИОНАЖ УНИЧТОЖЕНИЕ ПРОГРАММ КОНКУРЕНТОВ ВГПУ 2

ПОЛУЧЕНИЕ ЧУЖИХ ДЕНЕГ УКЛОНЕНИЕ ОТ НАЛОГООБЛОЖЕНИЯ ПРОМЫШЛЕННЫЙ ШПИОНАЖ УНИЧТОЖЕНИЕ ПРОГРАММ КОНКУРЕНТОВ ВГПУ 2

ХАКЕР - ПОЛУЧАЕТ УДОВОЛЬСТВИЕ ОТ ИЗУЧЕНИЯ ДЕТАЛЕЙ ФУНКЦИОНИРОВАНИЯ КОМПЬЮТЕРНЫХ СИСТЕМ И ОТ РАСШИРЕНИЯ ИХ ВОЗМОЖНОСТЕЙ КТО ТАКИЕ - ЭНТУЗИАСТ, ПОЛУЧАЮЩИЙ УДОВОЛЬСТВИЕ ОТ САМОГО ПРОЦЕССА ПРОГРАММИРОВАНИЯ И КРАКЕР – ХАКЕР, СТАВШИЙ НА ПУТЬ НАРУШЕНИЯ ЗАКОНА КРАКЕРЫ ДЕЛЯТСЯ НА ВАНДАЛОВ, "ШУТНИКОВ" И ПРОФЕССИОНАЛЬНЫХ ВЗЛОМЩИКОВ ВГПУ 3

ХАКЕР - ПОЛУЧАЕТ УДОВОЛЬСТВИЕ ОТ ИЗУЧЕНИЯ ДЕТАЛЕЙ ФУНКЦИОНИРОВАНИЯ КОМПЬЮТЕРНЫХ СИСТЕМ И ОТ РАСШИРЕНИЯ ИХ ВОЗМОЖНОСТЕЙ КТО ТАКИЕ - ЭНТУЗИАСТ, ПОЛУЧАЮЩИЙ УДОВОЛЬСТВИЕ ОТ САМОГО ПРОЦЕССА ПРОГРАММИРОВАНИЯ И КРАКЕР – ХАКЕР, СТАВШИЙ НА ПУТЬ НАРУШЕНИЯ ЗАКОНА КРАКЕРЫ ДЕЛЯТСЯ НА ВАНДАЛОВ, "ШУТНИКОВ" И ПРОФЕССИОНАЛЬНЫХ ВЗЛОМЩИКОВ ВГПУ 3

ОТ ПОТЕРИ И РАЗРУШЕНИЯ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА В КОМПЬЮТЕРНЫХ СЕТЯХ В КОРПОРАТИВНЫХ СЕТЯХ ВГПУ 4

ОТ ПОТЕРИ И РАЗРУШЕНИЯ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА В КОМПЬЮТЕРНЫХ СЕТЯХ В КОРПОРАТИВНЫХ СЕТЯХ ВГПУ 4

ОШИБОЧНЫЕ ДЕЙСТВИЯ ПОЛЬЗОВАТЕЛЯ ДЕЙСТВИЕ ОТКЛЮЧЕНИЕ ИЛИ КОМПЬЮТЕРНЫХ СБОИ ПИТАНИЯ ВИРУСОВ ПРИЧИНЫ ПОТЕРИ ИНФОРМАЦИИ ПОВРЕЖДЕНИЕ УМЫШЛЕННЫЕ НОСИТЕЛЕЙ ДЕЙСТВИЯ ИНФОРМАЦИИ НАРУШЕНИЕ ДРУГИХ ЛИЦ РАБОТЫ КОМПЬЮТЕРА ВГПУ 5

ОШИБОЧНЫЕ ДЕЙСТВИЯ ПОЛЬЗОВАТЕЛЯ ДЕЙСТВИЕ ОТКЛЮЧЕНИЕ ИЛИ КОМПЬЮТЕРНЫХ СБОИ ПИТАНИЯ ВИРУСОВ ПРИЧИНЫ ПОТЕРИ ИНФОРМАЦИИ ПОВРЕЖДЕНИЕ УМЫШЛЕННЫЕ НОСИТЕЛЕЙ ДЕЙСТВИЯ ИНФОРМАЦИИ НАРУШЕНИЕ ДРУГИХ ЛИЦ РАБОТЫ КОМПЬЮТЕРА ВГПУ 5

ОШИБОЧНЫЕ ДЕЙСТВИЯ ПОЛЬЗОВАТЕЛЯ ОТКЛЮЧЕНИЕ ИЛИ СБОИ ПИТАНИЯ ИЕ АН Р ОВ ВИ НЫХ ПРИЧИНЫ ПОТЕРИ ИНФОРМАЦИИ ЗЕР АН РЕ Д ПОВРЕЖДЕНИЕ НОСИТЕЛЕЙ ИНФОРМАЦИИ НАРУШЕНИЕ РАБОТЫ ВГПУ КОМПЬЮТЕРА 6

ОШИБОЧНЫЕ ДЕЙСТВИЯ ПОЛЬЗОВАТЕЛЯ ОТКЛЮЧЕНИЕ ИЛИ СБОИ ПИТАНИЯ ИЕ АН Р ОВ ВИ НЫХ ПРИЧИНЫ ПОТЕРИ ИНФОРМАЦИИ ЗЕР АН РЕ Д ПОВРЕЖДЕНИЕ НОСИТЕЛЕЙ ИНФОРМАЦИИ НАРУШЕНИЕ РАБОТЫ ВГПУ КОМПЬЮТЕРА 6

СОЗДАНИЕ РЕЗЕРВНЫХ КОПИЙ MS BACKUP, NORTON BACKUP ИЕ АН Р ОВ ВИ НЫХ ЗЕР АН РЕ Д СОЗДАНИЕ АРХИВОВ НА ВНЕШНИХ НОСИТЕЛЯХ ИНФОРМАЦИИ ВГПУ 7

СОЗДАНИЕ РЕЗЕРВНЫХ КОПИЙ MS BACKUP, NORTON BACKUP ИЕ АН Р ОВ ВИ НЫХ ЗЕР АН РЕ Д СОЗДАНИЕ АРХИВОВ НА ВНЕШНИХ НОСИТЕЛЯХ ИНФОРМАЦИИ ВГПУ 7

ВОССТАНОВЛЕНИЕ ДАННЫХ БЕЗ РЕЗЕРВНЫХ КОПИЙ 1. ПОСЛЕ УДАЛЕНИЯ ФАЙЛА НА ОСВОБОДИВШЕЕСЯ МЕСТО НЕ БЫЛА ЗАПИСАНА НОВАЯ ИНФОРМАЦИЯ 2. ФАЙЛ НЕ БЫЛ ФРАГМЕНТИРОВАН UNDELETE UNERASE DOS NORTON UTILITES ВГПУ 8

ВОССТАНОВЛЕНИЕ ДАННЫХ БЕЗ РЕЗЕРВНЫХ КОПИЙ 1. ПОСЛЕ УДАЛЕНИЯ ФАЙЛА НА ОСВОБОДИВШЕЕСЯ МЕСТО НЕ БЫЛА ЗАПИСАНА НОВАЯ ИНФОРМАЦИЯ 2. ФАЙЛ НЕ БЫЛ ФРАГМЕНТИРОВАН UNDELETE UNERASE DOS NORTON UTILITES ВГПУ 8

ЗАЩИТА ОТ УНИЧТОЖЕНИЯ 1. ПРИСВОЕНИЕ ФАЙЛАМ АТРИБУТА READ ONLY 2. ИСПОЛЬЗОВАНИЕ ПРОГРАММ, ИМИТИРУЮЩИХ УДАЛЕНИЕ SMARTCAN NORTON UTILITES ВГПУ 9

ЗАЩИТА ОТ УНИЧТОЖЕНИЯ 1. ПРИСВОЕНИЕ ФАЙЛАМ АТРИБУТА READ ONLY 2. ИСПОЛЬЗОВАНИЕ ПРОГРАММ, ИМИТИРУЮЩИХ УДАЛЕНИЕ SMARTCAN NORTON UTILITES ВГПУ 9

ХИЩЕНИЕ НОСИТЕЛЕЙ ИНФОРМАЦИИ И ПРОИЗВОДСТВЕННЫХ ОТХОДОВ КОПИРОВАНИЕ НОСИТЕЛЕЙ ИНФОРМАЦИИ С ПРЕОДОЛЕНИЕМ МЕР ЗАЩИТЫ ИЯ Ч ЕН ЛУ ЦИИ ИСПОЛЬЗОВАНИЕ НЕДОСТАТКОВ ОПЕРАЦИОННЫХ СИСТЕМ И ПО МА ЯЗЫКОВ ПРОГРАММИРОВАНИЯ И УТ ФОР П Н И МИСТИФИКАЦИЯ (МАСКИРОВКА ПОД ЗАПРОСЫ СИСТЕМЫ); МАСКИРОВКА ПОД ЗАРЕГИСТРИРОВАННОГО ПОЛЬЗОВАТЕЛЯ ВГПУ 10

ХИЩЕНИЕ НОСИТЕЛЕЙ ИНФОРМАЦИИ И ПРОИЗВОДСТВЕННЫХ ОТХОДОВ КОПИРОВАНИЕ НОСИТЕЛЕЙ ИНФОРМАЦИИ С ПРЕОДОЛЕНИЕМ МЕР ЗАЩИТЫ ИЯ Ч ЕН ЛУ ЦИИ ИСПОЛЬЗОВАНИЕ НЕДОСТАТКОВ ОПЕРАЦИОННЫХ СИСТЕМ И ПО МА ЯЗЫКОВ ПРОГРАММИРОВАНИЯ И УТ ФОР П Н И МИСТИФИКАЦИЯ (МАСКИРОВКА ПОД ЗАПРОСЫ СИСТЕМЫ); МАСКИРОВКА ПОД ЗАРЕГИСТРИРОВАННОГО ПОЛЬЗОВАТЕЛЯ ВГПУ 10

ИСПОЛЬЗОВАНИЕ ПРОГРАММНЫХ ЗАКЛАДОК И ПРОГРАММНЫХ БЛОКОВ ТИПА "ТРОЯНСКИЙ КОНЬ"; ЗЛОУМЫШЛЕННЫЙ ВЫВОД ИЗ СТРОЯ МЕХАНИЗМОВ ЗАЩИТЫ ПЕРЕХВАТ ЭЛЕКТРОННЫХ ИЗЛУЧЕНИЙ ПЕРЕХВАТ АКУСТИЧЕСКИХ ИЗЛУЧЕНИЙ ПРИМЕНЕНИЕ ПОДСЛУШИВАЮЩИХ УСТРОЙСТВ ДИСТАНЦИОННОЕ ФОТОГРАФИРОВАНИЕ ВГПУ 11

ИСПОЛЬЗОВАНИЕ ПРОГРАММНЫХ ЗАКЛАДОК И ПРОГРАММНЫХ БЛОКОВ ТИПА "ТРОЯНСКИЙ КОНЬ"; ЗЛОУМЫШЛЕННЫЙ ВЫВОД ИЗ СТРОЯ МЕХАНИЗМОВ ЗАЩИТЫ ПЕРЕХВАТ ЭЛЕКТРОННЫХ ИЗЛУЧЕНИЙ ПЕРЕХВАТ АКУСТИЧЕСКИХ ИЗЛУЧЕНИЙ ПРИМЕНЕНИЕ ПОДСЛУШИВАЮЩИХ УСТРОЙСТВ ДИСТАНЦИОННОЕ ФОТОГРАФИРОВАНИЕ ВГПУ 11

ОРГАНИЗАЦИОННЫЕ ПРОГРАММНЫЕ ТЕХНИЧЕСКИЕ КРИПТОГРАФИЯ ВГПУ 12

ОРГАНИЗАЦИОННЫЕ ПРОГРАММНЫЕ ТЕХНИЧЕСКИЕ КРИПТОГРАФИЯ ВГПУ 12

ПРОПУСКНОЙ РЕЖИМ ХРАНЕНИЕ НОСИТЕЛЕЙ И УСТРОЙСТВ В СЕЙФЕ ОГРАНИЧЕНИЕ ДОСТУПА В КОМПЬЮТЕРНЫЕ ПОМЕЩЕНИЯ ВГПУ 13

ПРОПУСКНОЙ РЕЖИМ ХРАНЕНИЕ НОСИТЕЛЕЙ И УСТРОЙСТВ В СЕЙФЕ ОГРАНИЧЕНИЕ ДОСТУПА В КОМПЬЮТЕРНЫЕ ПОМЕЩЕНИЯ ВГПУ 13

ПАРОЛЬНЫЙ ДОСТУП БЛОКИРОВКА ЭКРАНА И КЛАВИАТУРЫ С ПОМОЩЬЮ КОМБИНАЦИИ КЛАВИШ DISKREET NORTON UTILITES ИСПОЛЬЗОВАНИЕ СРЕДСТВ ПАРОЛЬНОЙ ЗАЩИТЫ BIOS - ВГПУ 14

ПАРОЛЬНЫЙ ДОСТУП БЛОКИРОВКА ЭКРАНА И КЛАВИАТУРЫ С ПОМОЩЬЮ КОМБИНАЦИИ КЛАВИШ DISKREET NORTON UTILITES ИСПОЛЬЗОВАНИЕ СРЕДСТВ ПАРОЛЬНОЙ ЗАЩИТЫ BIOS - ВГПУ 14

ФИЛЬТРЫ, ЭКРАНЫ НА АППАРАТУРУ ЭЛЕКТРОННЫЕ КЛЮЧИ УСТРОЙСТВА АУТЕНТИФИКАЦИИ ВГПУ 15

ФИЛЬТРЫ, ЭКРАНЫ НА АППАРАТУРУ ЭЛЕКТРОННЫЕ КЛЮЧИ УСТРОЙСТВА АУТЕНТИФИКАЦИИ ВГПУ 15

переносной жесткий диск с дистанционной активацией ВГПУ 16

переносной жесткий диск с дистанционной активацией ВГПУ 16

ВГПУ 17

ВГПУ 17

Электронный ключ Смарт -карт Электронный ключ e. Token PRO USB ВГПУ 18

Электронный ключ Смарт -карт Электронный ключ e. Token PRO USB ВГПУ 18

üПоиск активных передатчиков по радиоканалу üПоиск активных безпроводных скрытых видеокамер üОпределение работающих на передачу мобильных телефонов üОпределение наличия вредных излучений бытовой техники ВГПУ 19

üПоиск активных передатчиков по радиоканалу üПоиск активных безпроводных скрытых видеокамер üОпределение работающих на передачу мобильных телефонов üОпределение наличия вредных излучений бытовой техники ВГПУ 19

ШИФРОВАНИЕ ДАННЫХ ВГПУ 20

ШИФРОВАНИЕ ДАННЫХ ВГПУ 20

шифрование и электронная цифровая подпись файлов, передаваемых по незащищенным каналам связи ВГПУ 21

шифрование и электронная цифровая подпись файлов, передаваемых по незащищенным каналам связи ВГПУ 21

ЧТЕНИЕ ЗАПИСЬ ВВЕДЕНИЕ АТРИБУТА УСТАНОВКА АТРИБУТА HIDDEN ДЛЯ ФАЙЛОВ READ ONLY ДЛЯ ФАЙЛОВ ЗАПРЕЩЕНИЕ ЗАПИСИ ЧЕРЕЗ УСТАНОВКИ ШИФРОВАНИЕ BIOS - ДИСКОВОД НЕ УСТАНОВЛЕН. ВГПУ 22

ЧТЕНИЕ ЗАПИСЬ ВВЕДЕНИЕ АТРИБУТА УСТАНОВКА АТРИБУТА HIDDEN ДЛЯ ФАЙЛОВ READ ONLY ДЛЯ ФАЙЛОВ ЗАПРЕЩЕНИЕ ЗАПИСИ ЧЕРЕЗ УСТАНОВКИ ШИФРОВАНИЕ BIOS - ДИСКОВОД НЕ УСТАНОВЛЕН. ВГПУ 22

БОЛЬШИНСТВО ОПЕРАЦИОННЫХ СИСТЕМ НЕ СОДЕРЖАТ НАДЕЖНЫХ МЕХАНИЗМОВ ЗАЩИТЫ ИНФОРМАЦИИ ВГПУ 23

БОЛЬШИНСТВО ОПЕРАЦИОННЫХ СИСТЕМ НЕ СОДЕРЖАТ НАДЕЖНЫХ МЕХАНИЗМОВ ЗАЩИТЫ ИНФОРМАЦИИ ВГПУ 23

ЭЛЕКТРОМАГНИТНАЯ ПОДСВЕТКА ЛИНИЙ СВЯЗИ НЕЗАКОННОЕ ПОДКЛЮЧЕНИЕ К ЛИНИЯМ СВЯЗИ ДИСТАНЦИОННОЕ ПРЕОДОЛЕНИЕ СИСТЕМ ЗАЩИТЫ ОШИБКИ В КОММУТАЦИИ КАНАЛОВ НАРУШЕНИЕ РАБОТЫ ЛИНИЙ СВЯЗИ И СЕТЕВОГО ОБОРУДОВАНИЯ ДОПОЛНИТЕЛЬНЫЕ ПУТИ УТЕЧКИ ИНФОРМАЦИИ ВГПУ 24

ЭЛЕКТРОМАГНИТНАЯ ПОДСВЕТКА ЛИНИЙ СВЯЗИ НЕЗАКОННОЕ ПОДКЛЮЧЕНИЕ К ЛИНИЯМ СВЯЗИ ДИСТАНЦИОННОЕ ПРЕОДОЛЕНИЕ СИСТЕМ ЗАЩИТЫ ОШИБКИ В КОММУТАЦИИ КАНАЛОВ НАРУШЕНИЕ РАБОТЫ ЛИНИЙ СВЯЗИ И СЕТЕВОГО ОБОРУДОВАНИЯ ДОПОЛНИТЕЛЬНЫЕ ПУТИ УТЕЧКИ ИНФОРМАЦИИ ВГПУ 24

ПОД УГРОЗОЙ БЕЗОПАСНОСТИ ПОНИМАЕТСЯ ДЕЙСТВИЕ ИЛИ СОБЫТИЕ, КОТОРОЕ МОЖЕТ ПРИВЕСТИ К ØРАЗРУШЕНИЮ, ØИСКАЖЕНИЮ, ØНЕСАНКЦИОНИРОВАННОМУ ИСПОЛЬЗОВАНИЮ РЕСУРСОВ СЕТИ ВГПУ 25

ПОД УГРОЗОЙ БЕЗОПАСНОСТИ ПОНИМАЕТСЯ ДЕЙСТВИЕ ИЛИ СОБЫТИЕ, КОТОРОЕ МОЖЕТ ПРИВЕСТИ К ØРАЗРУШЕНИЮ, ØИСКАЖЕНИЮ, ØНЕСАНКЦИОНИРОВАННОМУ ИСПОЛЬЗОВАНИЮ РЕСУРСОВ СЕТИ ВГПУ 25

СЛУЧАЙНЫЕ УМЫШЛЕННЫЕ ЕСТЕСТВЕННЫЕ ПАССИВНЫЕ ИСКУССТВЕННЫЕ АКТИВНЫЕ ВГПУ 26

СЛУЧАЙНЫЕ УМЫШЛЕННЫЕ ЕСТЕСТВЕННЫЕ ПАССИВНЫЕ ИСКУССТВЕННЫЕ АКТИВНЫЕ ВГПУ 26

• РАСКРЫТИЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ; • КОМПРОМЕТАЦИЯ ИНФОРМАЦИИ; • НЕСАНКЦИОНИРОВАННЫЙ ОБМЕН ИНФОРМАЦИЕЙ; • ОТКАЗ ОТ ИНФОРМАЦИИ; непризнание получателем или отправителем • ОТКАЗ В ОБСЛУЖИВАНИИ; информации фактов ее получения или отправки • источник угрозы – сама сеть ОШИБОЧНОЕ ИСПОЛЬЗОВАНИЕ РЕСУРСОВ СЕТИ. следствие ошибок, имеющихся в программном обеспечении ЛВС ВГПУ 27

• РАСКРЫТИЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ; • КОМПРОМЕТАЦИЯ ИНФОРМАЦИИ; • НЕСАНКЦИОНИРОВАННЫЙ ОБМЕН ИНФОРМАЦИЕЙ; • ОТКАЗ ОТ ИНФОРМАЦИИ; непризнание получателем или отправителем • ОТКАЗ В ОБСЛУЖИВАНИИ; информации фактов ее получения или отправки • источник угрозы – сама сеть ОШИБОЧНОЕ ИСПОЛЬЗОВАНИЕ РЕСУРСОВ СЕТИ. следствие ошибок, имеющихся в программном обеспечении ЛВС ВГПУ 27

ØАУТЕНТИФИКАЦИЯ; ØОБЕСПЕЧЕНИЕ ЦЕЛОСТНОСТИ; ØЗАСЕКРЕЧИВАНИЕ ДАННЫХ; ØКОНТРОЛЬ ДОСТУПА; ØЗАЩИТА ОТ ОТКАЗОВ ВГПУ 28

ØАУТЕНТИФИКАЦИЯ; ØОБЕСПЕЧЕНИЕ ЦЕЛОСТНОСТИ; ØЗАСЕКРЕЧИВАНИЕ ДАННЫХ; ØКОНТРОЛЬ ДОСТУПА; ØЗАЩИТА ОТ ОТКАЗОВ ВГПУ 28

ØШИФРОВАНИЕ; ØКОНТРОЛЬ ДОСТУПА; При доступе к ресурсу через соединение ØЦИФРОВАЯ ПОДПИСЬ контроль выполняется o в точке инициализации связи, Базируется на использовании способа шифрования o в промежуточных точках, с открытым ключом. o в конечной точке Знание соответствующего открытого ключа дает возможность получателю электронного сообщения однозначно опознать его отправителя ВГПУ 29

ØШИФРОВАНИЕ; ØКОНТРОЛЬ ДОСТУПА; При доступе к ресурсу через соединение ØЦИФРОВАЯ ПОДПИСЬ контроль выполняется o в точке инициализации связи, Базируется на использовании способа шифрования o в промежуточных точках, с открытым ключом. o в конечной точке Знание соответствующего открытого ключа дает возможность получателю электронного сообщения однозначно опознать его отправителя ВГПУ 29

ТЕРРИТОРИАЛЬНО РАСПРЕДЕЛЕННАЯ ГЕТЕРОГЕННАЯ СЕТЬ СО СЛОЖНОЙ СТРУКТУРОЙ, ПРЕДНАЗНАЧЕННАЯ ДЛЯ РАСПРЕДЕЛЕННОЙ ОБРАБОТКИ ДАННЫХ В КРУПНЫХ АВТОМАТИЗИРОВАННЫХ ИНФОРМАЦИОННЫХ СИСТЕМАХ (АИС) ВГПУ 30

ТЕРРИТОРИАЛЬНО РАСПРЕДЕЛЕННАЯ ГЕТЕРОГЕННАЯ СЕТЬ СО СЛОЖНОЙ СТРУКТУРОЙ, ПРЕДНАЗНАЧЕННАЯ ДЛЯ РАСПРЕДЕЛЕННОЙ ОБРАБОТКИ ДАННЫХ В КРУПНЫХ АВТОМАТИЗИРОВАННЫХ ИНФОРМАЦИОННЫХ СИСТЕМАХ (АИС) ВГПУ 30

НА БЕЗОПАСНОСТЬ АИС ТРАТИТСЯ 10 -15% СТОИМОСТИ ИНФОРМАЦИИ ВГПУ 31

НА БЕЗОПАСНОСТЬ АИС ТРАТИТСЯ 10 -15% СТОИМОСТИ ИНФОРМАЦИИ ВГПУ 31

Изучение структуры и технологии обработки данных в ИС Концепция информационной безопасности Схема безопасности ВГПУ 32

Изучение структуры и технологии обработки данных в ИС Концепция информационной безопасности Схема безопасности ВГПУ 32

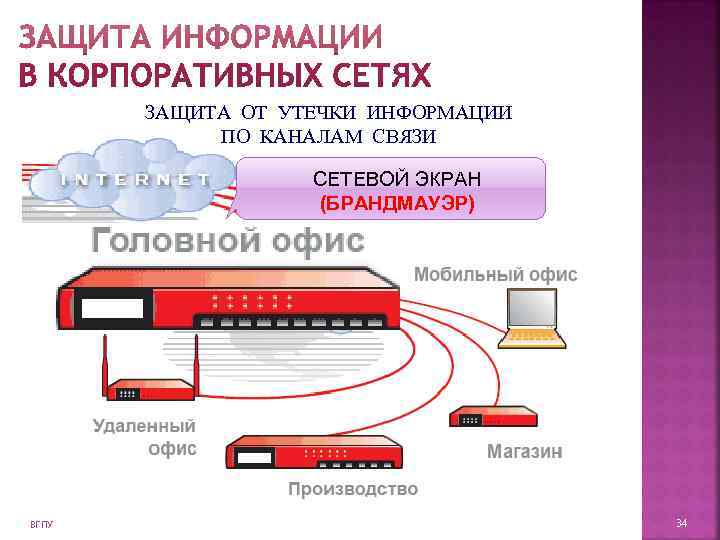

• ЗАЩИТА ОТ УТЕЧКИ ИНФОРМАЦИИ ПО КАНАЛАМ СВЯЗИ. • РАЗГРАНИЧЕНИЕ ПОТОКОВ ИНФОРМАЦИИ МЕЖДУ СЕГМЕНТАМИ СЕТИ. • ЗАЩИТА РАБОЧИХ МЕСТ И РЕСУРСОВ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА. • КРИПТОГРАФИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИОННЫХ РЕСУРСОВ СХЕМА БЕЗОПАСНОСТИ ВГПУ 33

• ЗАЩИТА ОТ УТЕЧКИ ИНФОРМАЦИИ ПО КАНАЛАМ СВЯЗИ. • РАЗГРАНИЧЕНИЕ ПОТОКОВ ИНФОРМАЦИИ МЕЖДУ СЕГМЕНТАМИ СЕТИ. • ЗАЩИТА РАБОЧИХ МЕСТ И РЕСУРСОВ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА. • КРИПТОГРАФИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИОННЫХ РЕСУРСОВ СХЕМА БЕЗОПАСНОСТИ ВГПУ 33

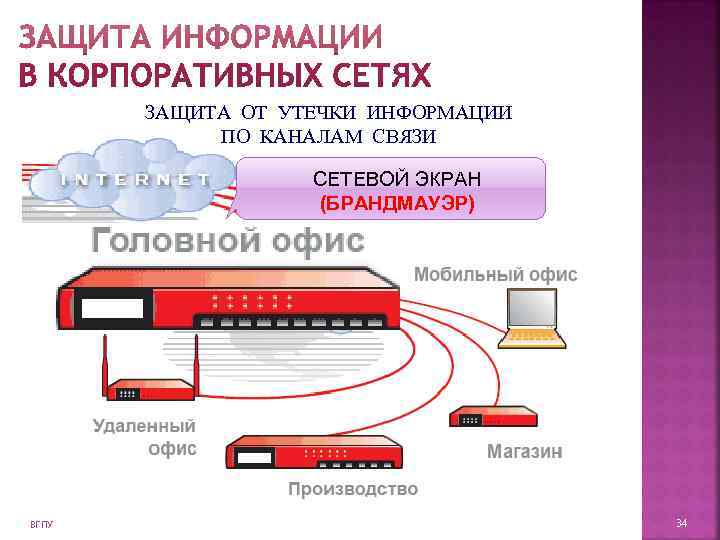

ЗАЩИТА ОТ УТЕЧКИ ИНФОРМАЦИИ ПО КАНАЛАМ СВЯЗИ СЕТЕВОЙ ЭКРАН (БРАНДМАУЭР) ВГПУ 34

ЗАЩИТА ОТ УТЕЧКИ ИНФОРМАЦИИ ПО КАНАЛАМ СВЯЗИ СЕТЕВОЙ ЭКРАН (БРАНДМАУЭР) ВГПУ 34

СЕТЕВОЙ НАКОПИТЕЛЬ С УНИКАЛЬНЫМИ ВОЗМОЖНОСТЯМИ ЗАЩИТЫ ИНФОРМАЦИИ ВГПУ 35

СЕТЕВОЙ НАКОПИТЕЛЬ С УНИКАЛЬНЫМИ ВОЗМОЖНОСТЯМИ ЗАЩИТЫ ИНФОРМАЦИИ ВГПУ 35

ВГПУ 36

ВГПУ 36