Защита информации.ppt

- Количество слайдов: 45

Защита информации

Защита информации

Отказоустойчивость ФС ( в том числе и RAID- массивы) – Восстанавливаемость ФС – все функциональные операции в случае отказа будут завершены или отменены без потери информации на диске. Для этого все операции разделяются на подоперации. Для этого вводят транзакции, неделимые работы, которые не могут быть выполнены частично. Производится протоколирование транзакций. Для восстановления ФС используется упреждающее протоколирование транзакций. Ведется журнал транзакций. – Восстанавливаемость NTFS • Журнал транзакций делится на 2 части: • Область рестарта ( с какого места считывать журнал протокола) • Область протоколирования

Отказоустойчивость ФС ( в том числе и RAID- массивы) – Восстанавливаемость ФС – все функциональные операции в случае отказа будут завершены или отменены без потери информации на диске. Для этого все операции разделяются на подоперации. Для этого вводят транзакции, неделимые работы, которые не могут быть выполнены частично. Производится протоколирование транзакций. Для восстановления ФС используется упреждающее протоколирование транзакций. Ведется журнал транзакций. – Восстанавливаемость NTFS • Журнал транзакций делится на 2 части: • Область рестарта ( с какого места считывать журнал протокола) • Область протоколирования

Дисковые системы RAID • RAID 0 – не обладает избыточностью, только ускорение. • RAID 1 - зеркальное копирование (дисковое пространство используется на 50%, т. к. 2 копии). Может быть снижено и время, т. к. данные считываются одновременно с основного и зеркально диска. • RAID 2 – расщепляет данные набитно и записывает сообщение на 1, 2 диски.

Дисковые системы RAID • RAID 0 – не обладает избыточностью, только ускорение. • RAID 1 - зеркальное копирование (дисковое пространство используется на 50%, т. к. 2 копии). Может быть снижено и время, т. к. данные считываются одновременно с основного и зеркально диска. • RAID 2 – расщепляет данные набитно и записывает сообщение на 1, 2 диски.

• RAID 2 – расщепляет данные набитно и записывает сообщение на 1, 2 диски. Использует код Хемминга. На дополнительных диска – код коррекции ( при 16. . 32 основных дисках – запись диска корректна. Используется в мейнфреймах, т. к. дорого. • RAID 3 – побайтное расщепление с выделением одного диска на весь набор для контроля четности. Повышается скорость и надежность.

• RAID 2 – расщепляет данные набитно и записывает сообщение на 1, 2 диски. Использует код Хемминга. На дополнительных диска – код коррекции ( при 16. . 32 основных дисках – запись диска корректна. Используется в мейнфреймах, т. к. дорого. • RAID 3 – побайтное расщепление с выделением одного диска на весь набор для контроля четности. Повышается скорость и надежность.

• RAID 4 – как RAID 3, но данные распределяются поблочно; 1 дополнительный диск. Возможно несколько операций чтения одновременно. • RAID 5 – аналогично RAID 4, но данные в контроле четности распределяются по всем дискам массива.

• RAID 4 – как RAID 3, но данные распределяются поблочно; 1 дополнительный диск. Возможно несколько операций чтения одновременно. • RAID 5 – аналогично RAID 4, но данные в контроле четности распределяются по всем дискам массива.

Модель сетевой файловой системы • Сетевая ФС включает следующие элементы: • • Локальную ФС Интерфейс локальной ФС Сервер сетевой ФС Клиент сетевой ФС – программа на компьютере, подключенному к сети обслуживает запросы приложений на доступ к файлам на удаление. • Интерфейс сетевой ФС • Протокол клиент-сервер сетевой ФС. • Их может быть несколько для одной локальной ФС, каждый обращается через свой сервер. И может быть несколько локальных ФС, к которой

Модель сетевой файловой системы • Сетевая ФС включает следующие элементы: • • Локальную ФС Интерфейс локальной ФС Сервер сетевой ФС Клиент сетевой ФС – программа на компьютере, подключенному к сети обслуживает запросы приложений на доступ к файлам на удаление. • Интерфейс сетевой ФС • Протокол клиент-сервер сетевой ФС. • Их может быть несколько для одной локальной ФС, каждый обращается через свой сервер. И может быть несколько локальных ФС, к которой

• Примеры сетевых файловых служб: • Протокол передачи файлов FTP • Файловая система NFS

• Примеры сетевых файловых служб: • Протокол передачи файлов FTP • Файловая система NFS

Защита, сохранение и восстановление баз данных • • Режимы использования БД Монопольный – доступ 1 пр. Защищенный - запись 1 пр. Разделенный – запись и чтение всех пр. Пути сохранения БД Защита БД от ошибок при нормальной работе Защита БД от несанкционированного доступа Восстановление БД при аварийных ситуациях

Защита, сохранение и восстановление баз данных • • Режимы использования БД Монопольный – доступ 1 пр. Защищенный - запись 1 пр. Разделенный – запись и чтение всех пр. Пути сохранения БД Защита БД от ошибок при нормальной работе Защита БД от несанкционированного доступа Восстановление БД при аварийных ситуациях

• • • Восстановление различаются при: Повреждении носителя БД Аварийном завершении программы Отказе системы Восстановление и обеспечение сохранности Запасная копия БД Журнал изменений БД Контрольные точки Создание динамической копии

• • • Восстановление различаются при: Повреждении носителя БД Аварийном завершении программы Отказе системы Восстановление и обеспечение сохранности Запасная копия БД Журнал изменений БД Контрольные точки Создание динамической копии

• Содержание журнала изменений • Текст запроса на изменение БД (журнал заявок) • Метки, характеризующие начало и коне запроса • Копии записи БД до изменения журнала • Копия записи БД после изменения журнала • Защита от несанкционированного доступа • пароли • ключи • замки-выключатели

• Содержание журнала изменений • Текст запроса на изменение БД (журнал заявок) • Метки, характеризующие начало и коне запроса • Копии записи БД до изменения журнала • Копия записи БД после изменения журнала • Защита от несанкционированного доступа • пароли • ключи • замки-выключатели

Проблемы с безопасностью: • Перехват информации • Ликвидация (порча, удаление) • Подмена авторства информации Под безопасностью подразумевается: • Аутентификация • Целостность состояния данных • Секретность

Проблемы с безопасностью: • Перехват информации • Ликвидация (порча, удаление) • Подмена авторства информации Под безопасностью подразумевается: • Аутентификация • Целостность состояния данных • Секретность

От чего защищать: • От несанкционированного доступа • От повреждения информации • От пиратского использования ПО

От чего защищать: • От несанкционированного доступа • От повреждения информации • От пиратского использования ПО

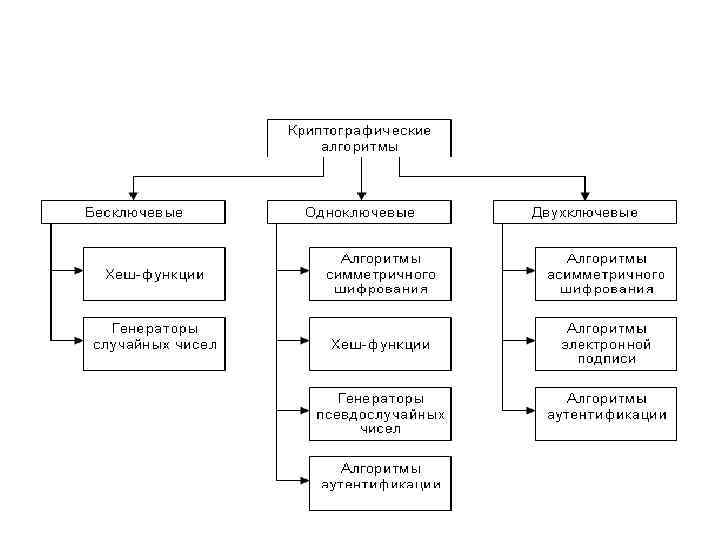

Уровни защиты: • юридические и этические нормы и правила; • административный контроль за доступом: механический и программный; • аппаратно-программные методы идентификации и аутентификации – автономное распознавание по его биометрическим характеристикам: голос, лицо, отпечатки пальцев, запах, сетчатка глаза; • криптографические методы.

Уровни защиты: • юридические и этические нормы и правила; • административный контроль за доступом: механический и программный; • аппаратно-программные методы идентификации и аутентификации – автономное распознавание по его биометрическим характеристикам: голос, лицо, отпечатки пальцев, запах, сетчатка глаза; • криптографические методы.

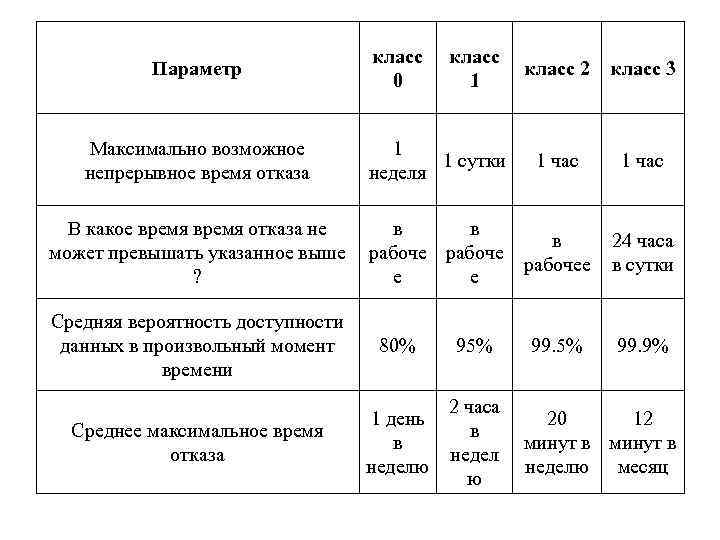

Классификация по требуемой степени безотказности • Безотказность, или надежность доступа к информации, является одной из категорий информационной безопасности. Предлагается следующая схема классификации информации на 4 уровня безотказности.

Классификация по требуемой степени безотказности • Безотказность, или надежность доступа к информации, является одной из категорий информационной безопасности. Предлагается следующая схема классификации информации на 4 уровня безотказности.

Параметр класс 0 класс 1 класс 2 класс 3 Максимально возможное непрерывное время отказа 1 1 сутки неделя 1 час В какое время отказа не может превышать указанное выше ? в в рабоче е е в рабочее 24 часа в сутки 99. 5% 99. 9% Средняя вероятность доступности данных в произвольный момент времени 80% 95% Среднее максимальное время отказа 1 день в неделю 2 часа в недел ю 20 12 минут в неделю месяц

Параметр класс 0 класс 1 класс 2 класс 3 Максимально возможное непрерывное время отказа 1 1 сутки неделя 1 час В какое время отказа не может превышать указанное выше ? в в рабоче е е в рабочее 24 часа в сутки 99. 5% 99. 9% Средняя вероятность доступности данных в произвольный момент времени 80% 95% Среднее максимальное время отказа 1 день в неделю 2 часа в недел ю 20 12 минут в неделю месяц

Классификация по уровню конфиденциальности • Уровень конфиденциальности информации является одной из самых важных категорий, принимаемых в рассмотрение при создании определенной политики безопасности учреждения. Предлагается следующая схема классификации информации на 4 класса по уровню ее конфиденциальности.

Классификация по уровню конфиденциальности • Уровень конфиденциальности информации является одной из самых важных категорий, принимаемых в рассмотрение при создании определенной политики безопасности учреждения. Предлагается следующая схема классификации информации на 4 класса по уровню ее конфиденциальности.

Кла сс 1 2 3 4

Кла сс 1 2 3 4

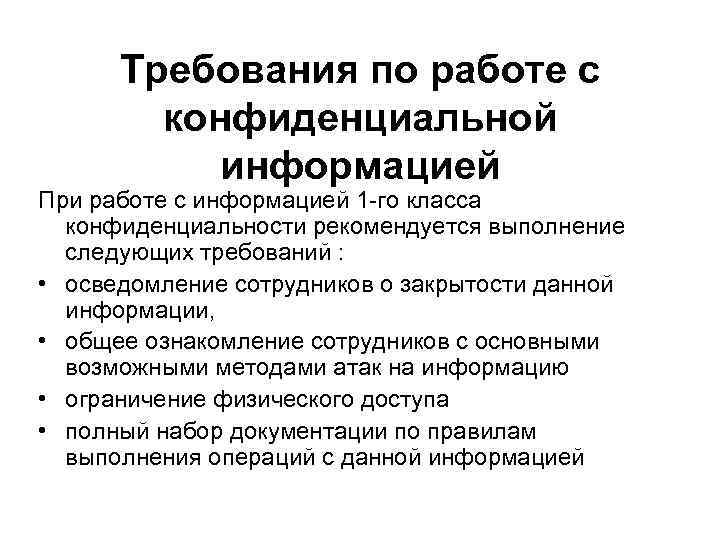

Требования по работе с конфиденциальной информацией При работе с информацией 1 -го класса конфиденциальности рекомендуется выполнение следующих требований : • осведомление сотрудников о закрытости данной информации, • общее ознакомление сотрудников с основными возможными методами атак на информацию • ограничение физического доступа • полный набор документации по правилам выполнения операций с данной информацией

Требования по работе с конфиденциальной информацией При работе с информацией 1 -го класса конфиденциальности рекомендуется выполнение следующих требований : • осведомление сотрудников о закрытости данной информации, • общее ознакомление сотрудников с основными возможными методами атак на информацию • ограничение физического доступа • полный набор документации по правилам выполнения операций с данной информацией

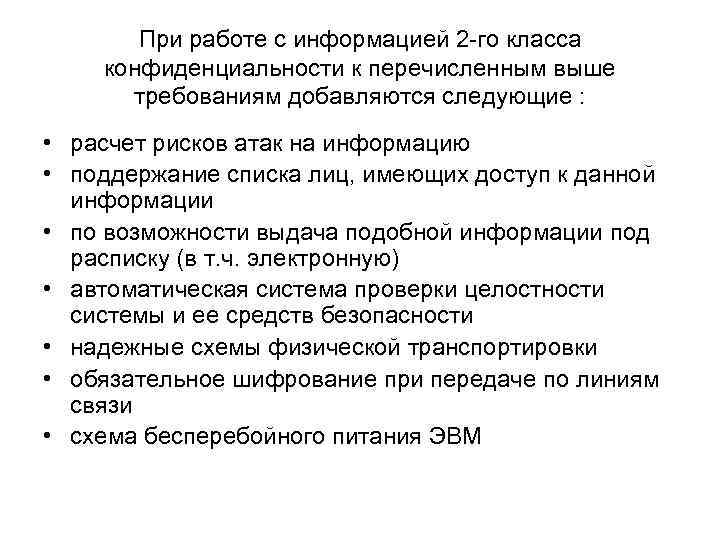

При работе с информацией 2 -го класса конфиденциальности к перечисленным выше требованиям добавляются следующие : • расчет рисков атак на информацию • поддержание списка лиц, имеющих доступ к данной информации • по возможности выдача подобной информации под расписку (в т. ч. электронную) • автоматическая система проверки целостности системы и ее средств безопасности • надежные схемы физической транспортировки • обязательное шифрование при передаче по линиям связи • схема бесперебойного питания ЭВМ

При работе с информацией 2 -го класса конфиденциальности к перечисленным выше требованиям добавляются следующие : • расчет рисков атак на информацию • поддержание списка лиц, имеющих доступ к данной информации • по возможности выдача подобной информации под расписку (в т. ч. электронную) • автоматическая система проверки целостности системы и ее средств безопасности • надежные схемы физической транспортировки • обязательное шифрование при передаче по линиям связи • схема бесперебойного питания ЭВМ

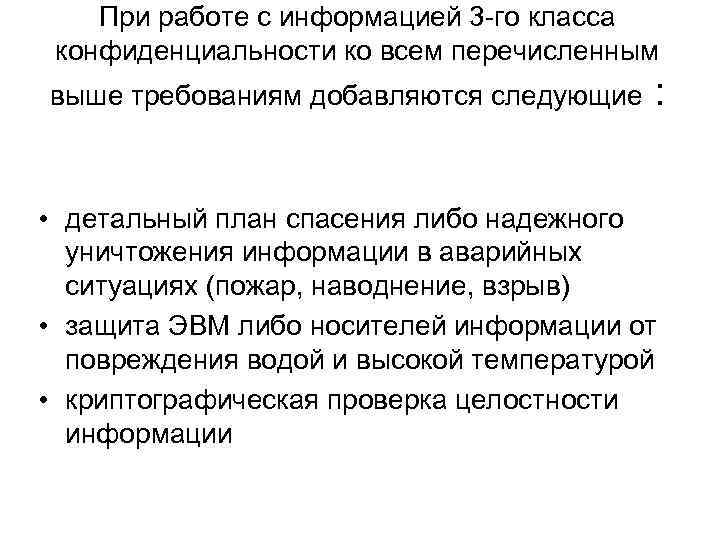

При работе с информацией 3 -го класса конфиденциальности ко всем перечисленным выше требованиям добавляются следующие : • детальный план спасения либо надежного уничтожения информации в аварийных ситуациях (пожар, наводнение, взрыв) • защита ЭВМ либо носителей информации от повреждения водой и высокой температурой • криптографическая проверка целостности информации

При работе с информацией 3 -го класса конфиденциальности ко всем перечисленным выше требованиям добавляются следующие : • детальный план спасения либо надежного уничтожения информации в аварийных ситуациях (пожар, наводнение, взрыв) • защита ЭВМ либо носителей информации от повреждения водой и высокой температурой • криптографическая проверка целостности информации

Создание политики информационной безопасности • Политика безопасности – это комплекс превентивных мер по защите конфиденциальных данных и информационных процессов на предприятии. Политика безопасности включает в себя требования в адрес персонала, менеджеров и технических служб. Основные напрвления разработки политики безопасности : • определение какие данные и насколько серьезно необходимо защищать, • определение кто и какой ущерб может нанести фирме в информационном аспекте, • вычисление рисков и определение схемы уменьшения их до приемлимой величины.

Создание политики информационной безопасности • Политика безопасности – это комплекс превентивных мер по защите конфиденциальных данных и информационных процессов на предприятии. Политика безопасности включает в себя требования в адрес персонала, менеджеров и технических служб. Основные напрвления разработки политики безопасности : • определение какие данные и насколько серьезно необходимо защищать, • определение кто и какой ущерб может нанести фирме в информационном аспекте, • вычисление рисков и определение схемы уменьшения их до приемлимой величины.

Методы обеспечения безотказности • Методы поддержания безотказности являются смежной областью в схемах комплексной информационной безопасности предприятия. Основным методом в этой сфере является внесение избыточности. Она может реализовываться в системе на трех уровнях : • уровне данных (или информации), • уровне сервисов (или приложений) • уровне аппаратного обеспечения.

Методы обеспечения безотказности • Методы поддержания безотказности являются смежной областью в схемах комплексной информационной безопасности предприятия. Основным методом в этой сфере является внесение избыточности. Она может реализовываться в системе на трех уровнях : • уровне данных (или информации), • уровне сервисов (или приложений) • уровне аппаратного обеспечения.

Компьютерные вирусы. • Компьютерные вирусы - это программы, которые могут заражать файлы, системные области компьютера и т. п. путем включения в них своей, возможно модифицируемой копии, которая также может размножаться.

Компьютерные вирусы. • Компьютерные вирусы - это программы, которые могут заражать файлы, системные области компьютера и т. п. путем включения в них своей, возможно модифицируемой копии, которая также может размножаться.

Классификация компьютерных вирусов: • Предшественники – программы «вандалы» , троянские кони, люки, программы угадывания паролей и т. п. ;

Классификация компьютерных вирусов: • Предшественники – программы «вандалы» , троянские кони, люки, программы угадывания паролей и т. п. ;

По среде обитания: – Сетевые; – Файловые; – Загрузочные; – Файлово-загрузочные; – Пакетные; – Макросовые.

По среде обитания: – Сетевые; – Файловые; – Загрузочные; – Файлово-загрузочные; – Пакетные; – Макросовые.

• По способу заражения: – Резидентные; – Нерезидентные. • По деструктивным возможностям: – Безвредные; – Неопасные; – Очень опасные.

• По способу заражения: – Резидентные; – Нерезидентные. • По деструктивным возможностям: – Безвредные; – Неопасные; – Очень опасные.

• По особенностям алгоритма: – Черви – распространяются по сети; – Вирусы-спутники – файловые вирусы, присоединяемые к *. ехе или *. соm; – Паразитические; – Стелс-вирусы; – Вирусы призраки – изменяют свой код при каждом обращении.

• По особенностям алгоритма: – Черви – распространяются по сети; – Вирусы-спутники – файловые вирусы, присоединяемые к *. ехе или *. соm; – Паразитические; – Стелс-вирусы; – Вирусы призраки – изменяют свой код при каждом обращении.

Структура компьютерных вирусов. • Компьютерный вирус состоит, как правило, из 2 -х частей: головы и хвоста. Голова – часть компьютерного вируса, которая первая получает управление и располагается в начале файла. Хвост – часть компьютерного вируса, которая является основной и производит деструктивное действие. Хвост может располагаться сразу за головой, в середине файла, в конце файла или вообще быть разбитым на две части, которые находятся в середине файла и в конце.

Структура компьютерных вирусов. • Компьютерный вирус состоит, как правило, из 2 -х частей: головы и хвоста. Голова – часть компьютерного вируса, которая первая получает управление и располагается в начале файла. Хвост – часть компьютерного вируса, которая является основной и производит деструктивное действие. Хвост может располагаться сразу за головой, в середине файла, в конце файла или вообще быть разбитым на две части, которые находятся в середине файла и в конце.

Эффекты, вызываемые компьютерными вирусами. • Отказ от выполнения той, или иной функции; • выполнение действий, не предусмотренных программой; • разрушение отдельных файлов, загрузочных блоков или всей файловой системы; • выдача ложных, раздражающих и отвлекающих сообщений; • визуальные и звуковые эффекты; • инициирование ошибок или сбоя ОС или программ; • блокирование доступа к системным ресурсам; • имитация сбоя в аппаратуре; • ускорение износа оборудования или попытки порчи его.

Эффекты, вызываемые компьютерными вирусами. • Отказ от выполнения той, или иной функции; • выполнение действий, не предусмотренных программой; • разрушение отдельных файлов, загрузочных блоков или всей файловой системы; • выдача ложных, раздражающих и отвлекающих сообщений; • визуальные и звуковые эффекты; • инициирование ошибок или сбоя ОС или программ; • блокирование доступа к системным ресурсам; • имитация сбоя в аппаратуре; • ускорение износа оборудования или попытки порчи его.

Средства защиты от компьютерных вирусов • • • Детекторы – программы, определяющие наличие компьютерного вируса; Полидетекторы – детекторы, обнаруживающие большое количество вирусов; Фаг – программа для восстановления исходного состояния программы; Сторож – резидентная программа, контролирующая среду компьютера. Она должна занимать мало места и потреблять минимальное количество ресурсов; Ревизор – программа, осуществляющая подсчет контрольных сумм и других параметров файла и сравнение их с эталонными при вызове программы на выполнение; Вакцина – изменяет среду функционирования вируса таким образом, что он теряет возможность размножения: – Активные вакцины – резидентные программы, которая имитирует присутствие вируса в оперативной памяти. – Пассивные вакцины – обрабатывают файл с тем, чтобы компьютерный вирус не мог определить, что эта программа заражена. • • Поливакцина – имитирует присутствие нескольких вирусов. Эвристические анализаторы – Dr. Web. – борются с полиморфными вирусами ( т. е. с вирусами, которые изменяют свой код при каждом обращении). Недостатки Dr. Web – долгое время работы, самая скандальная и самая надежная программа.

Средства защиты от компьютерных вирусов • • • Детекторы – программы, определяющие наличие компьютерного вируса; Полидетекторы – детекторы, обнаруживающие большое количество вирусов; Фаг – программа для восстановления исходного состояния программы; Сторож – резидентная программа, контролирующая среду компьютера. Она должна занимать мало места и потреблять минимальное количество ресурсов; Ревизор – программа, осуществляющая подсчет контрольных сумм и других параметров файла и сравнение их с эталонными при вызове программы на выполнение; Вакцина – изменяет среду функционирования вируса таким образом, что он теряет возможность размножения: – Активные вакцины – резидентные программы, которая имитирует присутствие вируса в оперативной памяти. – Пассивные вакцины – обрабатывают файл с тем, чтобы компьютерный вирус не мог определить, что эта программа заражена. • • Поливакцина – имитирует присутствие нескольких вирусов. Эвристические анализаторы – Dr. Web. – борются с полиморфными вирусами ( т. е. с вирусами, которые изменяют свой код при каждом обращении). Недостатки Dr. Web – долгое время работы, самая скандальная и самая надежная программа.

Особенности антивирусных программ • Включение защиты иногда вызывает неработоспособность некоторых ОС. ОС WIN 95 не будет инсталлироваться при включении защиты ( Шутка в том, что WIN 95 – это большой вирус со встроенной ОС). • Вирусы Stealth обладают защитным свойством, заключающимся в том, что он перехватывает представление ОС и выдает сообщение, что все в порядке. Приклеившись к программе, он сообщает, что та не изменилась. • Среди вирусов: • 3% - новые; • 97% - это явные заимствования и типовые произведения начинающих. • Резидентные вирусы могут обмануть Adinf, изменяя информацию, которую он хотел бы получить. • Пакет Norton Anti. Virus обнаруживает Stealth-вирусы.

Особенности антивирусных программ • Включение защиты иногда вызывает неработоспособность некоторых ОС. ОС WIN 95 не будет инсталлироваться при включении защиты ( Шутка в том, что WIN 95 – это большой вирус со встроенной ОС). • Вирусы Stealth обладают защитным свойством, заключающимся в том, что он перехватывает представление ОС и выдает сообщение, что все в порядке. Приклеившись к программе, он сообщает, что та не изменилась. • Среди вирусов: • 3% - новые; • 97% - это явные заимствования и типовые произведения начинающих. • Резидентные вирусы могут обмануть Adinf, изменяя информацию, которую он хотел бы получить. • Пакет Norton Anti. Virus обнаруживает Stealth-вирусы.

Основная технологическая схема защиты от компьютерных вирусов. 1. Организация входного контроля программного обеспечения: • Использование детекторов, фагов и т. п. • Контроль длины и других параметров файла • Контроль тестовых строк в файле • Использование отладчиков и дизассемблеров для обнаружения прерываний • Карантин – тщательная обработка всех файлов. 2. сегментация информации на винчестере 3. использование более поздних версий ОС 4. использование мишеней 5. исключение путей доступа из списка PATH 6. использование копий FAT 7. архивирование файлов по схеме «день – неделя – месяц - год»

Основная технологическая схема защиты от компьютерных вирусов. 1. Организация входного контроля программного обеспечения: • Использование детекторов, фагов и т. п. • Контроль длины и других параметров файла • Контроль тестовых строк в файле • Использование отладчиков и дизассемблеров для обнаружения прерываний • Карантин – тщательная обработка всех файлов. 2. сегментация информации на винчестере 3. использование более поздних версий ОС 4. использование мишеней 5. исключение путей доступа из списка PATH 6. использование копий FAT 7. архивирование файлов по схеме «день – неделя – месяц - год»

Аутентификация пользователей. • Информация, по которой опознается пользователь, может быть 3 видов. • Пользователь знает что-то уникальное и демонстрирует это знание компьютеру. • Основные недостатки: - пароль , часто выбираются легко угадываемые пароли; • Пароль можно перехватить или подсмотреть при вводе; • Пароль может быть получен путем насилия или обманным путем( фишинг). • Пользователь имеет предмет с уникальным содержанием или уникальными характеристиками: • смарт-карта • карта с магнитной полоской • электронная таблетка с Button • USB-токен • Недостатки: • Предмет может быть похищен • Требуется специальное оборудование для работы с предметом • Возможность изготовления копии или эмулятора предмета

Аутентификация пользователей. • Информация, по которой опознается пользователь, может быть 3 видов. • Пользователь знает что-то уникальное и демонстрирует это знание компьютеру. • Основные недостатки: - пароль , часто выбираются легко угадываемые пароли; • Пароль можно перехватить или подсмотреть при вводе; • Пароль может быть получен путем насилия или обманным путем( фишинг). • Пользователь имеет предмет с уникальным содержанием или уникальными характеристиками: • смарт-карта • карта с магнитной полоской • электронная таблетка с Button • USB-токен • Недостатки: • Предмет может быть похищен • Требуется специальное оборудование для работы с предметом • Возможность изготовления копии или эмулятора предмета

Биометрическая аутентификация Аутентификационная информация является неотъемлемой частью пользователя: • отпечатки пальцев - ЭД • рисунок радужной оболочки глаза(Дороже ЭД, надежность ~ равна ЭД) • черты лица • характеристики голоса • образец рукописной подписи • клавиатурный почерк • геометрия руки( информация) • Генетический код • схема расположения кровеносных сосудов лица (лицевая термография – карта t 0 различных участков лица)

Биометрическая аутентификация Аутентификационная информация является неотъемлемой частью пользователя: • отпечатки пальцев - ЭД • рисунок радужной оболочки глаза(Дороже ЭД, надежность ~ равна ЭД) • черты лица • характеристики голоса • образец рукописной подписи • клавиатурный почерк • геометрия руки( информация) • Генетический код • схема расположения кровеносных сосудов лица (лицевая термография – карта t 0 различных участков лица)

Устройства охранные • • • Замки, в том числе электронные: пароли пластиковые карты электронные таблетки (Touch Memory) Биометрические характеристики человека • Идентификация ЭВМ

Устройства охранные • • • Замки, в том числе электронные: пароли пластиковые карты электронные таблетки (Touch Memory) Биометрические характеристики человека • Идентификация ЭВМ

Защита, сохранение и восстановление баз данных Режимы использования БД • Монопольный – доступ 1 пр. • Защищенный - запись 1 пр. • Разделенный – запись и чтение всех пр. Пути сохранения БД • Защита БД от ошибок при нормальной работе • Защита БД от несанкционированного доступа • Восстановление БД при аварийных ситуациях

Защита, сохранение и восстановление баз данных Режимы использования БД • Монопольный – доступ 1 пр. • Защищенный - запись 1 пр. • Разделенный – запись и чтение всех пр. Пути сохранения БД • Защита БД от ошибок при нормальной работе • Защита БД от несанкционированного доступа • Восстановление БД при аварийных ситуациях

• • • Восстановление различается при: Повреждении носителя БД Аварийном завершении программы Отказе системы Восстановление и обеспечение сохранности Запасная копия БД Журнал изменений БД Контрольные точки Создание динамической копии

• • • Восстановление различается при: Повреждении носителя БД Аварийном завершении программы Отказе системы Восстановление и обеспечение сохранности Запасная копия БД Журнал изменений БД Контрольные точки Создание динамической копии

• Содержание журнала изменений • Текст запроса на изменение БД (журнал заявок) • Метки, характеризующие начало и конец запроса • Копии записи БД до изменения журнала • Копия записи БД после изменения журнала • Защита от несанкционированного доступа • пароли • ключи • замки-выключатели

• Содержание журнала изменений • Текст запроса на изменение БД (журнал заявок) • Метки, характеризующие начало и конец запроса • Копии записи БД до изменения журнала • Копия записи БД после изменения журнала • Защита от несанкционированного доступа • пароли • ключи • замки-выключатели

• • • Программы шифрования данных Тестирование 4 программы Secret. Agent (AT&T) – 7, 74 балла Via Gujpt PGB Buseness Edition (Pretty Good Privacy) – 7, 04 балла • RSA Secure (RSA Data Security) – 6, 09 балла • Norton Your Eyes Only (Symantec) – 7, 81 балла

• • • Программы шифрования данных Тестирование 4 программы Secret. Agent (AT&T) – 7, 74 балла Via Gujpt PGB Buseness Edition (Pretty Good Privacy) – 7, 04 балла • RSA Secure (RSA Data Security) – 6, 09 балла • Norton Your Eyes Only (Symantec) – 7, 81 балла

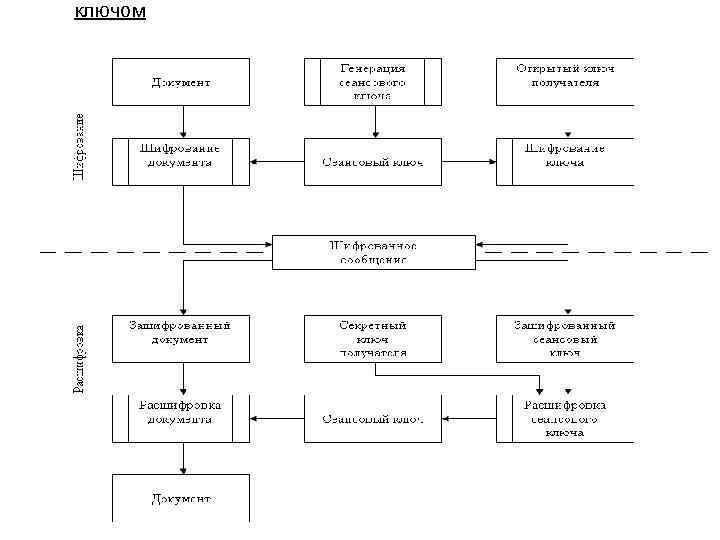

Шифрование и расшифровка сообщений с открытым ключом • • Программы шифрования данных Тестирование 4 программы Secret. Agent (AT&T) – 7, 74 балла Via Gujpt PGB Buseness Edition (Pretty Good Privacy) – 7, 04 балла • RSA Secure (RSA Data Security) – 6, 09 балла • Norton Your Eyes Only (Symantec) – 7, 81 балла • •

Шифрование и расшифровка сообщений с открытым ключом • • Программы шифрования данных Тестирование 4 программы Secret. Agent (AT&T) – 7, 74 балла Via Gujpt PGB Buseness Edition (Pretty Good Privacy) – 7, 04 балла • RSA Secure (RSA Data Security) – 6, 09 балла • Norton Your Eyes Only (Symantec) – 7, 81 балла • •

Windows 7 Достоинства: • Лучший доступ к файлам (чем в Vista) • Организация библиотек • Мышечный и/ф Word. Pad и Paint • Гаджеты расположены в любом месте Рабочего Стола • Более быстрая загрузка (по сравнению с Vista) • Возможность управления раскрытыми окнами • Упрощение сетевых подключений • Повышение безопасности • ПУ, поддерживаемые в Vista, будут работать и в Windows 7 • Возможность исследования мультимедиа других производителей (не только MS) • Возможность выбора устанавливаемых приложений при инсталляции ОС

Windows 7 Достоинства: • Лучший доступ к файлам (чем в Vista) • Организация библиотек • Мышечный и/ф Word. Pad и Paint • Гаджеты расположены в любом месте Рабочего Стола • Более быстрая загрузка (по сравнению с Vista) • Возможность управления раскрытыми окнами • Упрощение сетевых подключений • Повышение безопасности • ПУ, поддерживаемые в Vista, будут работать и в Windows 7 • Возможность исследования мультимедиа других производителей (не только MS) • Возможность выбора устанавливаемых приложений при инсталляции ОС

ключом •

ключом •

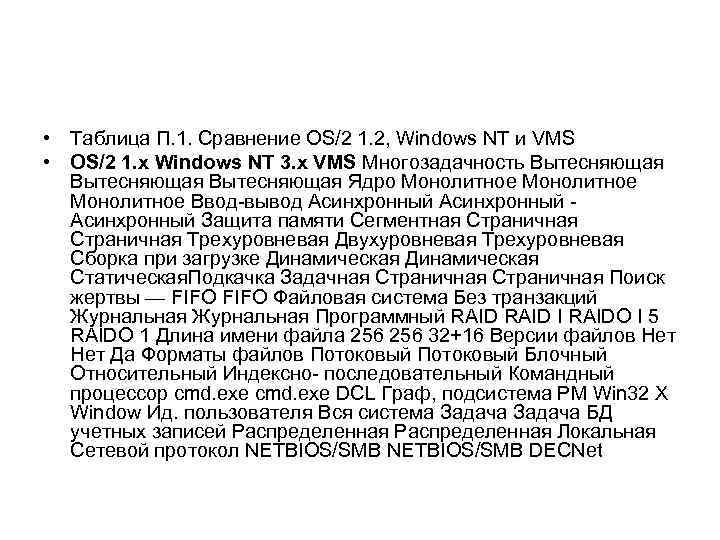

• Таблица П. 1. Сравнение OS/2 1. 2, Windows NT и VMS • OS/2 1. x Windows NT 3. x VMS Mногозадачность Вытесняющая Ядро Монолитное Ввод-вывод Асинхронный - Асинхронный Защита памяти Сегментная Страничная Трехуровневая Двухуровневая Трехуровневая Сборка при загрузке Динамическая Статическая. Подкачка Задачная Страничная Поиск жертвы — FIFO Файловая система Без транзакций Журнальная Программный RAID I RAIDO I 5 RAIDO 1 Длина имени файла 256 32+16 Версии файлов Нет Да Форматы файлов Потоковый Блочный Относительный Индексно- последовательный Командный процессор cmd. exe DCL Граф, подсистема РМ Win 32 X Window Ид. пользователя Вся система Задача БД учетных записей Распределенная Локальная Сетевой протокол NETBIOS/SMB DECNet

• Таблица П. 1. Сравнение OS/2 1. 2, Windows NT и VMS • OS/2 1. x Windows NT 3. x VMS Mногозадачность Вытесняющая Ядро Монолитное Ввод-вывод Асинхронный - Асинхронный Защита памяти Сегментная Страничная Трехуровневая Двухуровневая Трехуровневая Сборка при загрузке Динамическая Статическая. Подкачка Задачная Страничная Поиск жертвы — FIFO Файловая система Без транзакций Журнальная Программный RAID I RAIDO I 5 RAIDO 1 Длина имени файла 256 32+16 Версии файлов Нет Да Форматы файлов Потоковый Блочный Относительный Индексно- последовательный Командный процессор cmd. exe DCL Граф, подсистема РМ Win 32 X Window Ид. пользователя Вся система Задача БД учетных записей Распределенная Локальная Сетевой протокол NETBIOS/SMB DECNet