Защита информации Лямин Андрей Владимирович

Защита информации Лямин Андрей Владимирович

Методы защиты • Создать абсолютно надежный канал связи. • Использовать общедоступный канал связи, но скрыть факт передачи (стеганография). • Использовать общедоступный канал связи, но передавать информацию в таком виде, чтобы восстановить ее мог только адресат (криптография).

Методы защиты • Создать абсолютно надежный канал связи. • Использовать общедоступный канал связи, но скрыть факт передачи (стеганография). • Использовать общедоступный канал связи, но передавать информацию в таком виде, чтобы восстановить ее мог только адресат (криптография).

Защищаемая информация • • • Государственная тайна Военная тайна Коммерческая тайна Юридическая тайна Врачебная тайна

Защищаемая информация • • • Государственная тайна Военная тайна Коммерческая тайна Юридическая тайна Врачебная тайна

Признаки защищаемой информации • Имеется какой-то определенный круг законных пользователей, которые имеют право владеть этой информацией. • Имеются незаконные пользователи, которые стремятся овладеть этой информацией с тем, чтобы обратить ее себе во благо, а законным пользователям во вред.

Признаки защищаемой информации • Имеется какой-то определенный круг законных пользователей, которые имеют право владеть этой информацией. • Имеются незаконные пользователи, которые стремятся овладеть этой информацией с тем, чтобы обратить ее себе во благо, а законным пользователям во вред.

Виды угроз • Перехват и вскрытие шифра • Агентурный способ доступа к информации • Уничтожение или модификация информации

Виды угроз • Перехват и вскрытие шифра • Агентурный способ доступа к информации • Уничтожение или модификация информации

Выбор средств защиты • Является ли она для противника более ценной, чем стоимость атаки? • Является ли она для вас более ценной, чем стоимость защиты?

Выбор средств защиты • Является ли она для противника более ценной, чем стоимость атаки? • Является ли она для вас более ценной, чем стоимость защиты?

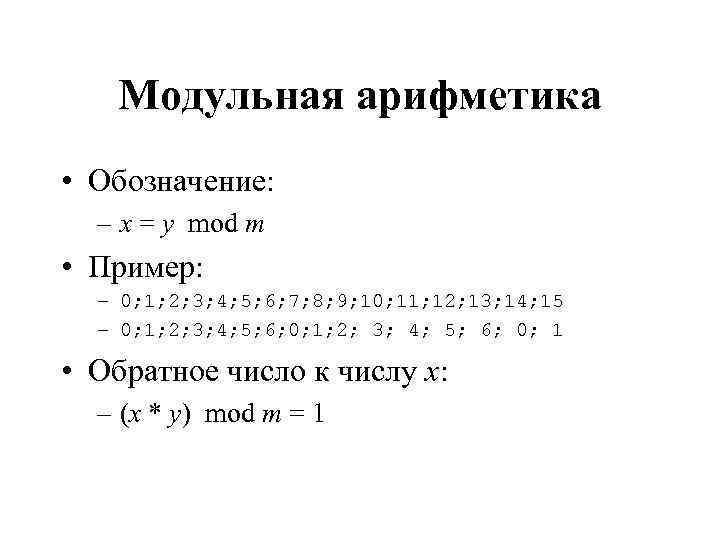

Модульная арифметика • Обозначение: – х = у mod m • Пример: – 0; 1; 2; 3; 4; 5; 6; 7; 8; 9; 10; 11; 12; 13; 14; 15 – 0; 1; 2; 3; 4; 5; 6; 0; 1 • Обратное число к числу х: – (х * у) mod m = 1

Модульная арифметика • Обозначение: – х = у mod m • Пример: – 0; 1; 2; 3; 4; 5; 6; 7; 8; 9; 10; 11; 12; 13; 14; 15 – 0; 1; 2; 3; 4; 5; 6; 0; 1 • Обратное число к числу х: – (х * у) mod m = 1

Криптография с использованием открытых ключей • a 0, a 1, …, an-1, • • (x y) mod m = 1 • b 0, b 1, . . . , bn-1,

Криптография с использованием открытых ключей • a 0, a 1, …, an-1, • • (x y) mod m = 1 • b 0, b 1, . . . , bn-1,

Криптография с использованием открытых ключей • исходная информация тем или иным способом представляется в двоичной форме и разбивается на n-разрядные двоичные числа; • каждому двоичному числу C 2=сn-1 сn-2. . . с0 ставится в соответствие десятичное число С 10, которое рассчитывается по формуле С 10= с0 b 0+ с1 b 1+. . . + сn-1 bn-1; • С 10 передается получателю сообщения, который определяет числа из последовательности a 0, a 1, . . . , an-1, суммой которых является результат умножения переданного числа С 10 на y по модулю m; • индексы найденных чисел из последовательности a 0, a 1, . . . , an-1 указывают на положение единиц в двоичном числе C 2 и тем самым позволяют его восстановить.

Криптография с использованием открытых ключей • исходная информация тем или иным способом представляется в двоичной форме и разбивается на n-разрядные двоичные числа; • каждому двоичному числу C 2=сn-1 сn-2. . . с0 ставится в соответствие десятичное число С 10, которое рассчитывается по формуле С 10= с0 b 0+ с1 b 1+. . . + сn-1 bn-1; • С 10 передается получателю сообщения, который определяет числа из последовательности a 0, a 1, . . . , an-1, суммой которых является результат умножения переданного числа С 10 на y по модулю m; • индексы найденных чисел из последовательности a 0, a 1, . . . , an-1 указывают на положение единиц в двоичном числе C 2 и тем самым позволяют его восстановить.

Пример: • 'Ok' • С 2 = 01001111 01101011 • 1, 3, 5, 10, 22, 42, 90, 185, 375, 774, 1605, 3235, 6524, 13936, 28725, 61892 • m = 135757, x = 47515 и y = 20 • 47515, 6788, 101818, 67879, 95031, 95032, 67883, 101827, 33958, 122220, 101898, 34101, 54629, 82151, 103254, 30246 • С 10 = 680528

Пример: • 'Ok' • С 2 = 01001111 01101011 • 1, 3, 5, 10, 22, 42, 90, 185, 375, 774, 1605, 3235, 6524, 13936, 28725, 61892 • m = 135757, x = 47515 и y = 20 • 47515, 6788, 101818, 67879, 95031, 95032, 67883, 101827, 33958, 122220, 101898, 34101, 54629, 82151, 103254, 30246 • С 10 = 680528

Компьютерные вирусы - разновидность вредоносных программ, отличительной особенностью которых является способность к размножению (саморепликации).

Компьютерные вирусы - разновидность вредоносных программ, отличительной особенностью которых является способность к размножению (саморепликации).

Классификация вирусов • По поражаемым объектам: – – • файловые вирусы, загрузочные вирусы, скриптовые вирусы, сетевые черви. По поражаемым операционным системам и платформам: – DOS, – Microsoft Windows, – Unix. • По технологиям используемым вирусом: – полиморфные вирусы, – стелс-вирусы. • По языку, на котором написан вирус: – ассемблер, – высокоуровневый язык программирования, – язык сценариев.

Классификация вирусов • По поражаемым объектам: – – • файловые вирусы, загрузочные вирусы, скриптовые вирусы, сетевые черви. По поражаемым операционным системам и платформам: – DOS, – Microsoft Windows, – Unix. • По технологиям используемым вирусом: – полиморфные вирусы, – стелс-вирусы. • По языку, на котором написан вирус: – ассемблер, – высокоуровневый язык программирования, – язык сценариев.