Общая по курсу ЗАНЯТИЕ 24.12.2013.pptx

- Количество слайдов: 129

ЗАНЯТИЕ В ГРУППЕ ВЕЧЕРНЕГО ОБУЧЕНИЯ Лектор к. в. н. , доцент КУЛИШКИН ВИТАЛИЙ АЛЕКСАНДРОВИЧ ФГБОУ ВПО ПГУПС Кафедра Информатика и информационная безопасность 2013 -2014 уч. год

Информационная безопасность и защита информации. Нормативно-правовая база обеспечения безопасности информации на ж/д транспорте ФГБОУ ВПО «ПГУПС» Доцент кафедры «Информатика и информационная безопасность» Кандидат военных наук, доцент В. А. Кулишкин Санкт-Петербург 2014 год

Информационная безопасность и защита информации. Нормативно-правовая база обеспечения безопасности информации на ж/д транспорте 1. Основы информационной безопасности. Общие методы обеспечения безопасности информации. 2. Содержание правовых методов обеспечения безопасности на ж/д транспорте. 3. Проблемы при реализации способов и методов обеспечения транспортной безопасности.

![ОРГАНЫ ИСПОЛНИТЕЛЬНОЙ ВЛАСТИ, РЕГУЛИРУЮЩИЕ ИБ • ФОИВ, уполномоченный в области обеспечения безопасности [ФСБ России] ОРГАНЫ ИСПОЛНИТЕЛЬНОЙ ВЛАСТИ, РЕГУЛИРУЮЩИЕ ИБ • ФОИВ, уполномоченный в области обеспечения безопасности [ФСБ России]](https://present5.com/presentation/35033708_333239762/image-4.jpg)

ОРГАНЫ ИСПОЛНИТЕЛЬНОЙ ВЛАСТИ, РЕГУЛИРУЮЩИЕ ИБ • ФОИВ, уполномоченный в области обеспечения безопасности [ФСБ России] • ФОИВ, уполномоченный в области противодействия техническим разведкам и технической защиты информации [ФСТЭК России] • Министерство связи и массовых коммуникаций РФ [выработка требования по ИБ для ИС, в том числе ИСПДн, информационнотелекоммуникационных сетей и других сетей связи]

Официальный сайт Федеральной службы по техническому и экспортному контролю (ФСТЭК России) www. fstec. ru

Основные понятия Информация – сведения (сообщения, данные) независимо от формы их представления (ФЗ «Об информации, информационных технологиях и о защите информации» , 2006 г. ) Может выступать как: 12. 02. 2018 1: 28 10

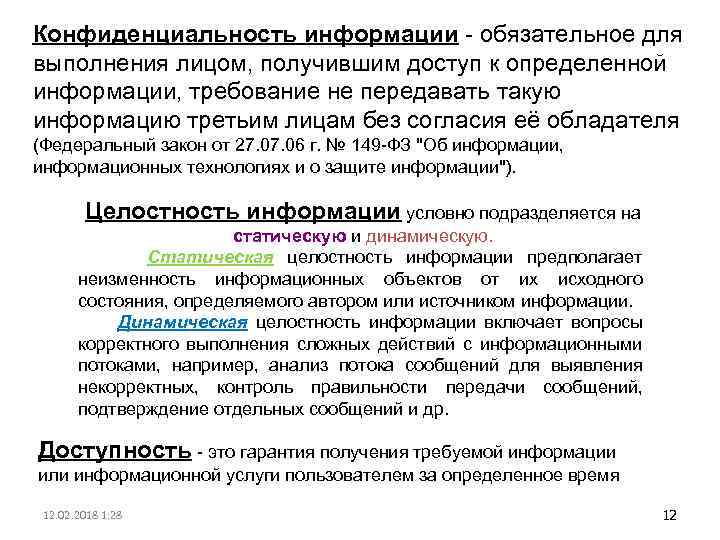

Свойства информации Достоверность информации Доступность информации Конфиденциальность информации 12. 02. 2018 1: 28 11

Конфиденциальность информации - обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия её обладателя (Федеральный закон от 27. 06 г. № 149 -ФЗ "Об информации, информационных технологиях и о защите информации"). Целостность информации условно подразделяется на статическую и динамическую. Статическая целостность информации предполагает неизменность информационных объектов от их исходного состояния, определяемого автором или источником информации. Динамическая целостность информации включает вопросы корректного выполнения сложных действий с информационными потоками, например, анализ потока сообщений для выявления некорректных, контроль правильности передачи сообщений, подтверждение отдельных сообщений и др. Доступность - это гарантия получения требуемой информации или информационной услуги пользователем за определенное время 12. 02. 2018 1: 28 12

Основные понятия и определения Защита информации - деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию (ГОСТ Р 50922 -06 «Защита информации. Основные термины и определения» ) 12. 02. 2018 1: 28 13

ОБЪЕКТЫ ИНФОРМАЦИОННЫХ ПРАВООТНОШЕНИЙ (оип) ДОКУМЕНТИРОВАННАЯ ИНФОРМАЦИЯ ИНФОРИАЦИОННЫЕ СИСТЕМЫ (оип) 12. 02. 2018 1: 28 14

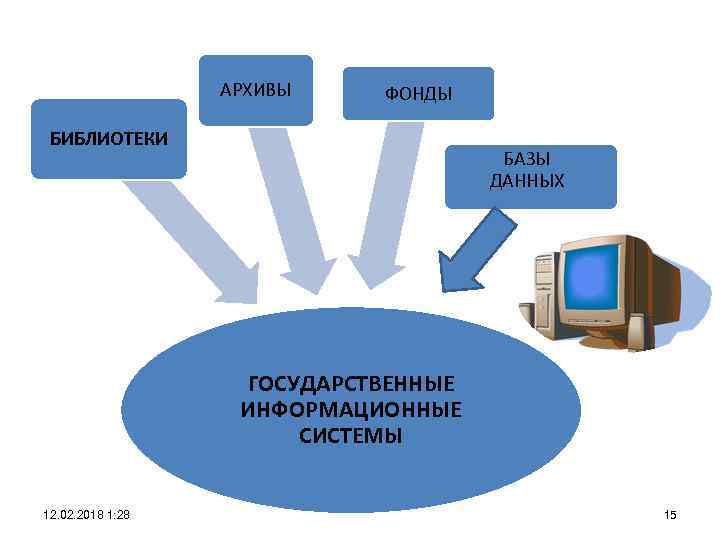

АРХИВЫ ФОНДЫ БИБЛИОТЕКИ БАЗЫ ДАННЫХ ГОСУДАРСТВЕННЫЕ ИНФОРМАЦИОННЫЕ СИСТЕМЫ 12. 02. 2018 1: 28 15

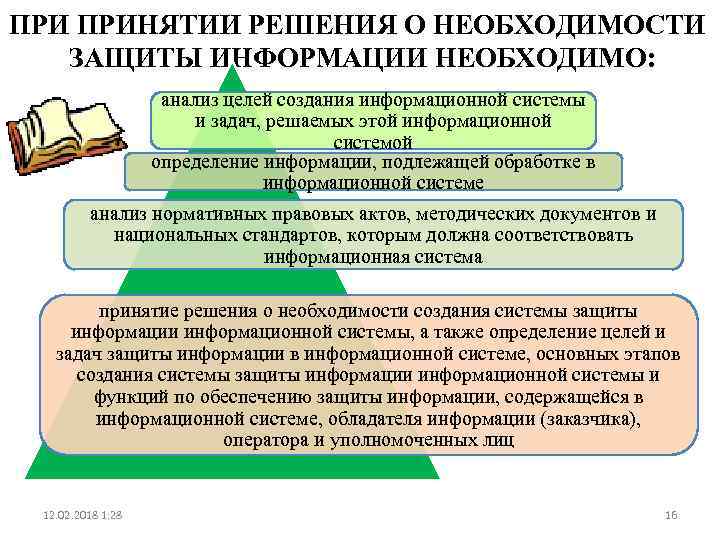

ПРИ ПРИНЯТИИ РЕШЕНИЯ О НЕОБХОДИМОСТИ ЗАЩИТЫ ИНФОРМАЦИИ НЕОБХОДИМО: анализ целей создания информационной системы и задач, решаемых этой информационной системой определение информации, подлежащей обработке в информационной системе анализ нормативных правовых актов, методических документов и национальных стандартов, которым должна соответствовать информационная система принятие решения о необходимости создания системы защиты информации информационной системы, а также определение целей и задач защиты информации в информационной системе, основных этапов создания системы защиты информации информационной системы и функций по обеспечению защиты информации, содержащейся в информационной системе, обладателя информации (заказчика), оператора и уполномоченных лиц 12. 02. 2018 1: 28 16

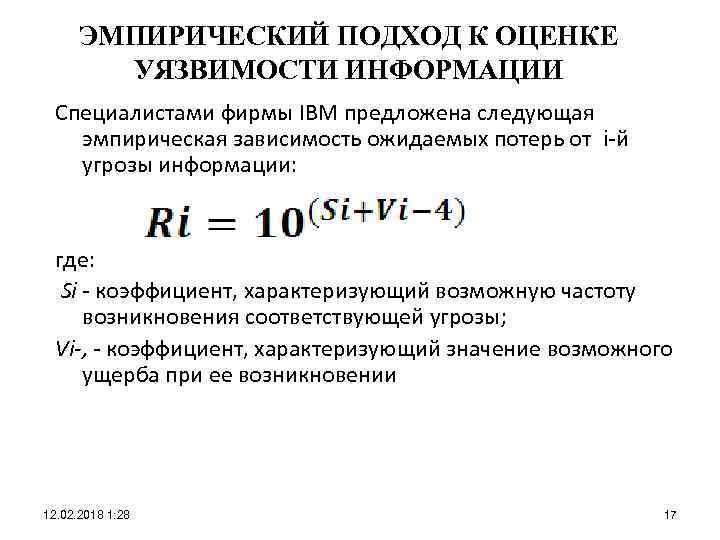

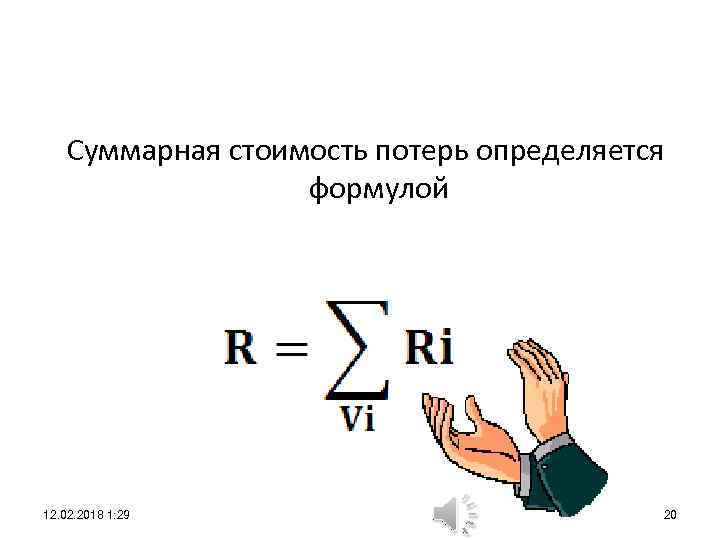

ЭМПИРИЧЕСКИЙ ПОДХОД К ОЦЕНКЕ УЯЗВИМОСТИ ИНФОРМАЦИИ Специалистами фирмы IBM предложена следующая эмпирическая зависимость ожидаемых потерь от i-й угрозы информации: где: Si - коэффициент, характеризующий возможную частоту возникновения соответствующей угрозы; Vi-, - коэффициент, характеризующий значение возможного ущерба при ее возникновении 12. 02. 2018 1: 28 17

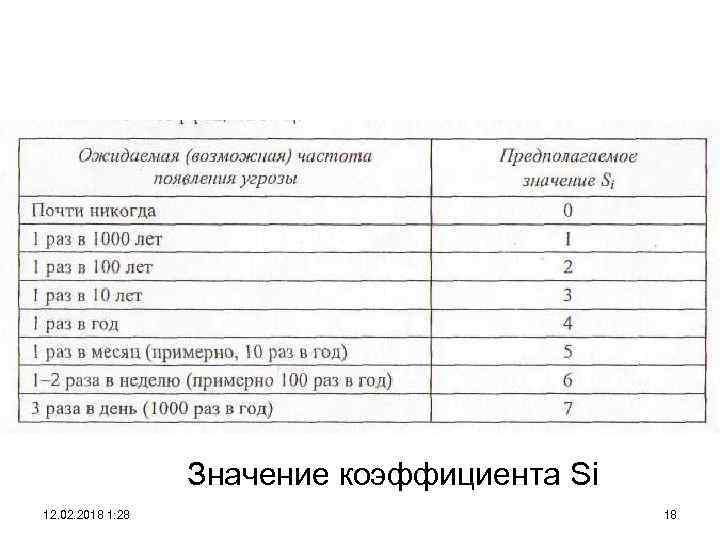

Значение коэффициента Si 12. 02. 2018 1: 28 18

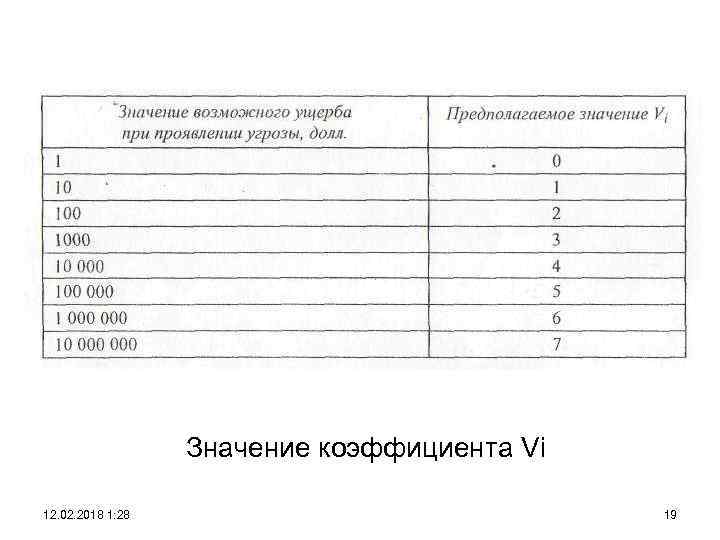

Значение коэффициента Vi 12. 02. 2018 1: 28 19

Суммарная стоимость потерь определяется формулой 12. 02. 2018 1: 29 20

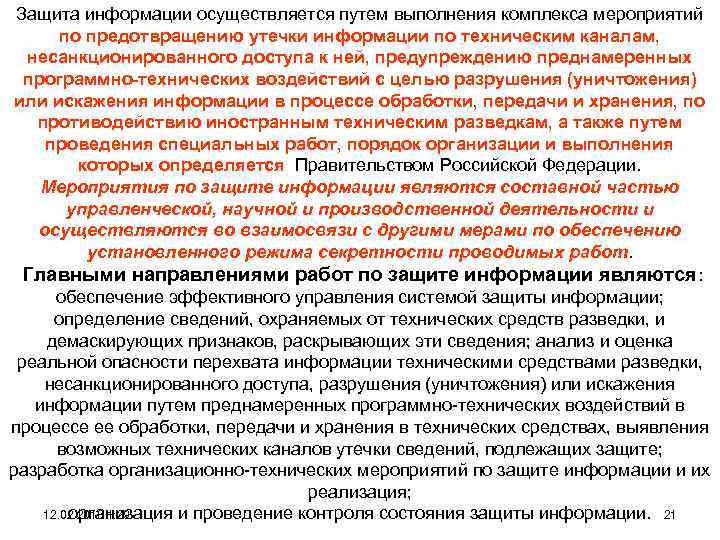

Защита информации осуществляется путем выполнения комплекса мероприятий по предотвращению утечки информации по техническим каналам, несанкционированного доступа к ней, предупреждению преднамеренных программно-технических воздействий с целью разрушения (уничтожения) или искажения информации в процессе обработки, передачи и хранения, по противодействию иностранным техническим разведкам, а также путем проведения специальных работ, порядок организации и выполнения которых определяется Правительством Российской Федерации. Мероприятия по защите информации являются составной частью управленческой, научной и производственной деятельности и осуществляются во взаимосвязи с другими мерами по обеспечению установленного режима секретности проводимых работ. Главными направлениями работ по защите информации являются: обеспечение эффективного управления системой защиты информации; определение сведений, охраняемых от технических средств разведки, и демаскирующих признаков, раскрывающих эти сведения; анализ и оценка реальной опасности перехвата информации техническими средствами разведки, несанкционированного доступа, разрушения (уничтожения) или искажения информации путем преднамеренных программно-технических воздействий в процессе ее обработки, передачи и хранения в технических средствах, выявления возможных технических каналов утечки сведений, подлежащих защите; разработка организационно-технических мероприятий по защите информации и их реализация; 12. 02. 2018 1: 29 организация и проведение контроля состояния защиты информации. 21

НАПРАВЛЕНИЯ ЗАЩИТЫ ИНФОРМАЦИИ ЗАЩИТА ОТ НСД Защита от утечки по ТКУИ и ПЭМИН Защита речевой информации

Под СВТ в стандарте (ГОСТ Р 50739 -95) понимается совокупность программных и технических элементов систем обработки данных, способных функционировать самостоятельно или в составе других систем СВТ - средства вычислительной техники; НСД - несанкционированный доступ; КСЗ - комплекс средств защиты; ПРД - правила разграничения доступа

Требования к защите реализуются в СВТ в виде совокупности программнотехнических средств защиты. Совокупность всех средств защиты составляет КОМПЛЕКС СРЕДСТВ ЗАЩИТЫ (КСЗ) В связи с тем, что показатели защищенности СВТ описываются требованиями, варьируемыми по уровню и глубине в зависимости от класса защищенности СВТ, стандартом (50739 -95) для любого показателя приводится набор требований, соответствующий ВЫСШЕМУ КЛАССУ защищенности от НСД

Защищенность от НСД к информации при ее обработке СВТ характеризуется тем, что только надлежащим образом уполномоченные лица или процессы, инициированные ими, будут иметь доступ к чтению, записи, созданию или уничтожению информации

Основные существенные особенности функционирования современных КС • Возможность реализации в КС доверенных и недоверенных субъектов с различными условиями функционирования; • Различие в условиях реализации в КС информационных потоков по памяти и по времени; • Наличие в современных КС иерархической структуры сущностей и возможность ее использования при реализации информационных потоков по времени; • Возможность кооперации или, наоборот, противодействия субъектов другу при передаче прав доступа и реализации информационных потоков. • Возможность изменения функциональности субъекта при реализации информационного потока по памяти на функционально ассоциированные с ним сущности. 26

Защищенность обеспечивается тремя группами требований к средствам защиты, реализуемым в СВТ требования к разграничению доступа, предусматривающие то, что СВТ должны поддерживать непротиворечивые, однозначно определенные правила разграничения доступа требования к учету, предусматривающие то, что СВТ должны поддерживать регистрацию событий, имеющих отношение к защищаемой информации требования к гарантиям, предусматривающие необходимость наличия в составе СВТ технических и программных механизмов, позволяющих получить гарантии того, что СВТ обеспечивают выполнение требований к разграничению доступа и к учету

Требования к разграничению доступа определяют следующие показатели защищенности, которые должны поддерживаться СВТ: а) дискретизационный принцип контроля доступа; б) мандатный принцип контроля доступа; в) идентификация и аутентификация; г) очистка памяти; д) изоляция модулей; е) защита ввода и вывода на отчуждаемый физический носитель информации; ж) сопоставление пользователя с устройством

Для реализации ДИСКРЕТИЗАЦИОННОГО принципа контроля доступа КСЗ должен контролировать доступ именованных субъектов (пользователей) к именованным объектам (например, файлам, программам, томам)

Для каждой пары (субъект-объект) в СВТ должно быть задано явное и недвусмысленное перечисление допустимых типов доступа (например, читать, писать), т. е. тех типов доступа, которые являются санкционированными для данного субъекта (индивида или группы индивидов) к данному ресурсу СВТ (объекту). Контроль доступа должен быть применим к каждому объекту и каждому субъекту (индивиду или группе равноправных индивидов) Механизм, регулирующий дискретизационный принцип контроля доступа, должен предусматривать санкционированное изменение правил разграничения доступа (ПРД), в том числе санкционированное изменение списка пользователей СВТ и списка защищаемых объектов

Для реализации МАНДАТНОГО принципа контроля доступа каждому субъекту и каждому объекту присваивают классификационные метки, отражающие их место в соответствующей иерархии. С помощью этих меток субъектам и объектам должны быть назначены классификационные уровни, являющиеся комбинациями уровня иерархической классификации и иерархических категорий. Данные метки должны служить ОСНОВОЙ мандатного принципа разграничения доступа КСЗ при вводе новых данных в систему должен запрашивать и получать от санкционированного пользователя классификационные метки этих данных. При санкционированном внесении в список пользователей нового субъекта ему должны быть назначены классификационные метки. Внешние классификационные метки (субъектов, объектов)должны точно соответствовать внутренним меткам (внутри КСЗ)

КСЗ должен реализовывать МАНДАТНЫЙ принцип контроля доступа применительно ко всем объектам при явном и скрытом доступе со стороны любого из субъектов: а) субъект может читать объект, если уровень иерархической классификации в классификационном уровне субъекта не меньше, чем уровень иерархической классификации в классификационном уровне объекта, и неиерархические категории в классификационном уровне субъекта включают в себя все неиерархические категории в классификационном уровне объекта; б) субъект осуществляет запись в объект, если классификационный уровень субъекта в иерархической классификации не больше, чем классификационный уровень объекта в иерархической классификации, и все неиерархические категории в классификационном уровне субъекта включены в неиерархические категории в классификационном уровне объекта.

В СВТ должен быть реализован диспетчер доступа, т. е. средство, осуществляющее перехват всех сообщений субъектов к объектам, а также разграничение доступа в соответствии с заданным принципом разграничения доступа. При этом решение о санкционированности запроса на доступ следует принимать только при ОДНОВРЕМЕННОМ разрешении его дискретизационными и мандатными ПРД. Таким образом, должны быть контролируемыми не только единичный акт доступа, но и потоки информации

КСЗ должен обеспечивать идентификацию субъектов при запросах на доступ, должен проверять подлинность идентификатора субъекта - осуществлять аутентификацию. КСЗ должен располагать необходимыми данными для идентификации и аутентификации и препятствовать доступу к защищаемым ресурсам неидентифицированных субъектов или субъектов, чья подлинность при аутентификации не подтвердилась. КСЗ должен обладать способностью связывать полученный результат идентификации и аутентификации со всеми действиями, относящимися к контролю, предпринимаемыми в отношении данного субъекта

Требования к учету определяют следующие показатели защищенности, которые должны поддерживаться СВТ: • - регистрация; • - маркировка документов. КСЗ должен осуществлять регистрацию следующих событий: • а) использование идентификационного и аутентификационного механизма; • б) запрос на доступ к защищаемому ресурсу (например, открытие файла, запуск программы); • в) создание и уничтожение объекта; • г) действия, связанные с изменением ПРД

Для каждого из выше перечисленных событий должна быть зарегистрирована следующая информация: • - дата и время; • - субъект, осуществляющий регистрируемое действие; • - тип события (если регистрируется запрос на доступ, то отмечают объект и тип доступа); • - успешно ли осуществилось событие (обслужен запрос на доступ или нет) КСЗ должен обеспечивать вывод защищаемой информации на документ вместе с ее классификационной меткой

Требования к гарантиям определяют следующие показатели защищенности, которые должны поддерживаться СВТ: а) гарантии проектирования; б) надежное восстановление; в) целостность КСЗ; г) контроль модификации; д) контроль дистрибуции; е) гарантии архитектуры; ж) взаимодействие пользователя с КСЗ; з) тестирование

Основные понятия и определения Информационная безопасность. Под информационной безопасностью Российской Федерации понимается состояние защищенности ее национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства (Доктрина информационной безопасности РФ от 09. 2000 г. ) 12. 02. 2018 1: 29 38

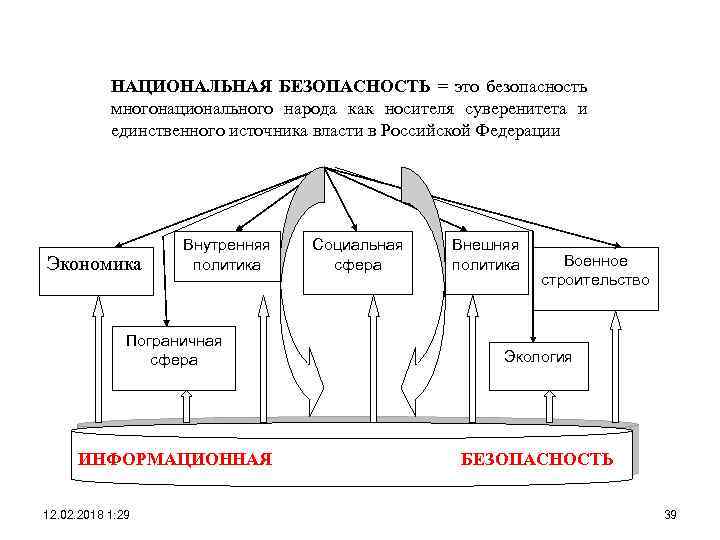

НАЦИОНАЛЬНАЯ БЕЗОПАСНОСТЬ = это безопасность многонационального народа как носителя суверенитета и единственного источника власти в Российской Федерации Экономика Внутренняя политика Пограничная сфера Социальная сфера Внешняя политика Военное строительство Экология ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ 12. 02. 2018 1: 29 39

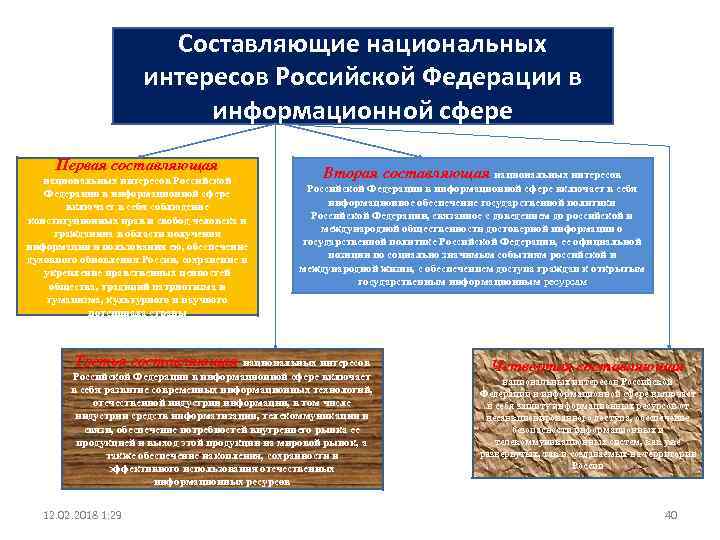

Составляющие национальных интересов Российской Федерации в информационной сфере Первая составляющая национальных интересов Российской Федерации в информационной сфере включает в себя соблюдение конституционных прав и свобод человека и гражданина в области получения информации и пользования ею, обеспечение духовного обновления России, сохранение и укрепление нравственных ценностей общества, традиций патриотизма и гуманизма, культурного и научного потенциала страны Вторая составляющая национальных интересов Российской Федерации в информационной сфере включает в себя информационное обеспечение государственной политики Российской Федерации, связанное с доведением до российской и международной общественности достоверной информации о государственной политике Российской Федерации, ее официальной позиции по социально значимым событиям российской и международной жизни, с обеспечением доступа граждан к открытым государственным информационным ресурсам Третья составляющая национальных интересов Российской Федерации в информационной сфере включает в себя развитие современных информационных технологий, отечественной индустрии информации, в том числе индустрии средств информатизации, телекоммуникации и связи, обеспечение потребностей внутреннего рынка ее продукцией и выход этой продукции на мировой рынок, а также обеспечение накопления, сохранности и эффективного использования отечественных информационных ресурсов 12. 02. 2018 1: 29 Четвертая составляющая национальных интересов Российской Федерации в информационной сфере включает в себя защиту информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем, как уже развернутых, так и создаваемых на территории России 40

Структура государственной системы ПД ТР и ТЗИ Аппараты органов государственной власти, федеральные органы исполнительной власти Структурные Технические подразделения по ПД ТР и ТЗИ комиссии Организации, проводящие работы по оборонной тематике и другие работы с использованием сведений, составляющих государственную или служебную тайну Подразделения Технические по ПД ТР комиссии и ТЗИ ФСТЭК России Управления ФСТЭК Головная НИО по России по проблемам ПД ТР и федеральным округам ТЗИ Отраслевые и региональные аттестационные центры Органы и испытательные центры (лаборатории) по сертификации Органы аттестации Учебные заведения Организации, оказывающие услуги в области ПД ТР и ТЗИ - координация и функциональное регулирование Головные НИО по проблемам ПД ТР в федеральных органах исполнительной власти Головные НИО по ПД отдельным видам ТР Организации - разработчики средств ПД ТР, ТЗИ и контроля Аппараты органов государственной власти субъектов РФ, органы исполнительной власти субъектов РФ, органы местного самоуправления Структурные Технические подразделения комиссии по ТЗИ Организации, проводящие работы с использованием сведений, составляющих государственную или служебную тайну Технические Подразделения комиссии по ТЗИ - ведомственное управление

Элементы государственной системы ТЗИ ФСБ России Минобороны СВР России Системы ТЗИ в федеральных округах Системы ТЗИ в субъектах Российской Федерации ФСТЭК России Управления ФСТЭК России по федеральным округам Системы ТЗИ в федеральных органах исполнительной власти Функциональные подсистемы и организации, обеспечивающие деятельность в области ТЗИ Подсистема контроля состояния ТЗИ Подсистема проведения НИОКР в области ТЗИ Подсистема лицензирования деятельности в области защиты государственной тайны в части ТЗИ, а также технической защиты конфиденциальной информации Организации – разработчики и производители средств ТЗИ и контроля (общего применения) Подсистема подготовки, переподготовки и повышения квалификации специалистов в области ТЗИ Подсистема аттестации (оценки соответствия) средств защиты информации требованиям безопасности информации Организации, оказывающие услуги в области ТЗИ

ОБЪЕКТЫ МЕЖОТРАСЛЕВОЙ КООРДИНАЦИИ И ФУНКЦИОНАЛЬНОГО РЕГУЛИРОВАНИЯ ДЕЯТЕЛЬНОСТИ ПО ОБЕСПЕЧЕНИЮ ТЕХНИЧЕСКОЙ ЗАЩИТЫ ИНФОРМАЦИИ Аппараты органов государственной власти Российской Федерации Аппараты органов государственной власти субъектов Российской Федерации Федеральные органы исполнительной власти Органы исполнительной власти субъектов Российской Федерации Органы местного самоуправления Предприятия, организации, учреждения

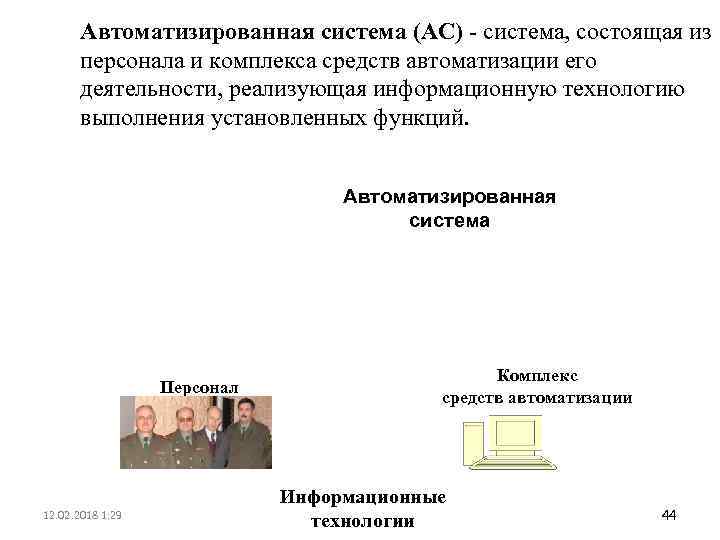

Автоматизированная система (АС) - система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций. Автоматизированная система Персонал 12. 02. 2018 1: 29 Комплекс средств автоматизации Информационные технологии 44

БЕЗОПАСНОСТЬ - состояние защищенности жизненно важных интересов личности, предприятия, государства от внутренних и внешних угроз ПЕРСОНАЛ МАТЕРИАЛЬНЫЕ И ФИНАНСОВЫЕ РЕСУРСЫ (технические средства) ИНФОРМАЦИЯ, ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ УГРОЗЫ - потенциально или реально существующие воздействия, приводящие к моральному или материальному ущербу

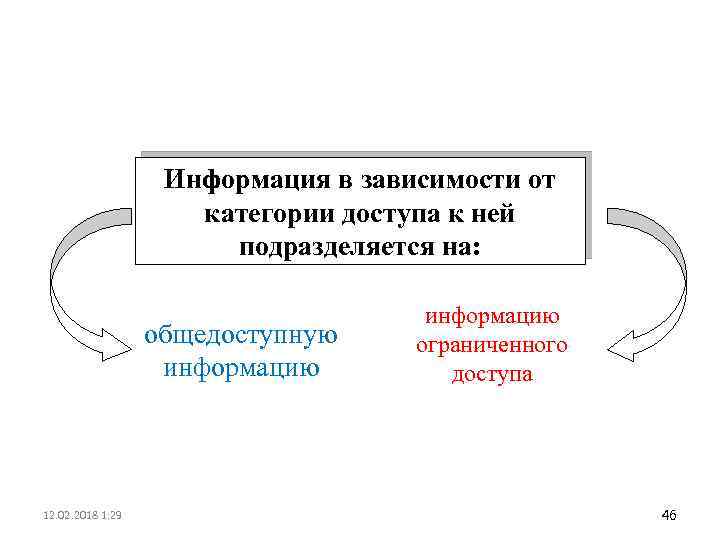

Информация в зависимости от категории доступа к ней подразделяется на: общедоступную информацию 12. 02. 2018 1: 29 информацию ограниченного доступа 46

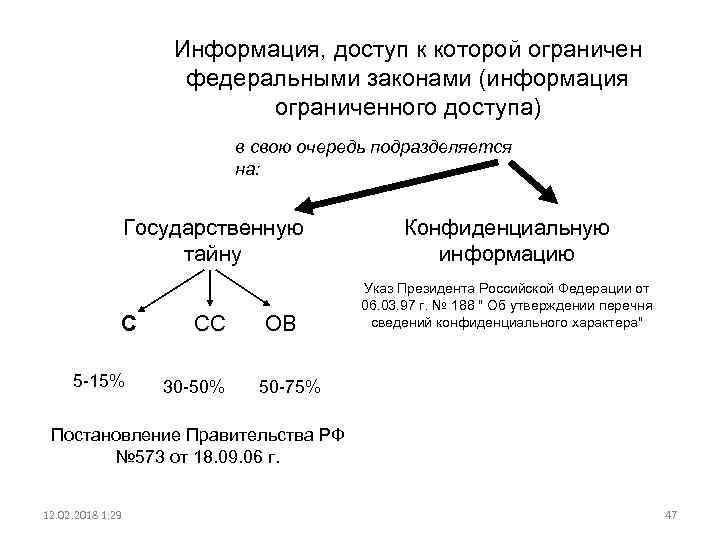

Информация, доступ к которой ограничен федеральными законами (информация ограниченного доступа) в свою очередь подразделяется на: Государственную тайну С 5 -15% СС 30 -50% ОВ Конфиденциальную информацию Указ Президента Российской Федерации от 06. 03. 97 г. № 188 " Об утверждении перечня сведений конфиденциального характера" 50 -75% Постановление Правительства РФ № 573 от 18. 09. 06 г. 12. 02. 2018 1: 29 47

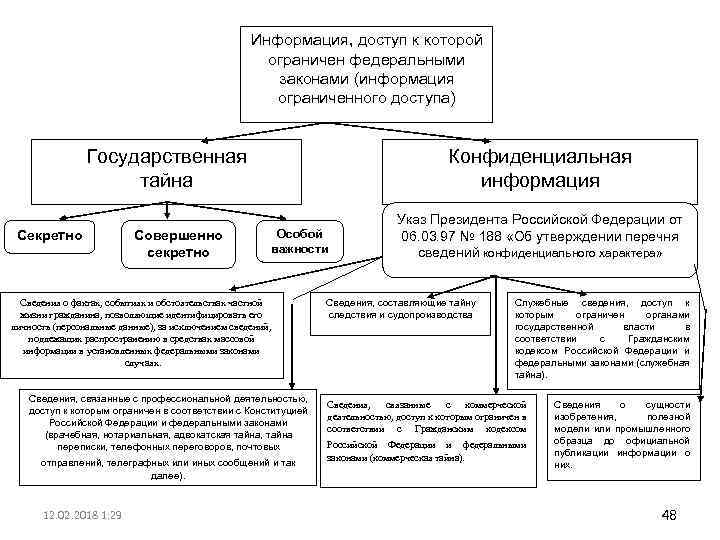

Информация, доступ к которой ограничен федеральными законами (информация ограниченного доступа) Государственная тайна Секретно Совершенно секретно Конфиденциальная информация Особой важности Сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность (персональные данные), за исключением сведений, подлежащих распространению в средствах массовой информации в установленных федеральными законами случаях. Сведения, связанные с профессиональной деятельностью, доступ к которым ограничен в соответствии с Конституцией Российской Федерации и федеральными законами (врачебная, нотариальная, адвокатская тайна, тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных или иных сообщений и так далее). 12. 02. 2018 1: 29 Указ Президента Российской Федерации от 06. 03. 97 № 188 «Об утверждении перечня сведений конфиденциального характера» Сведения, составляющие тайну следствия и судопроизводства Служебные сведения, доступ к которым ограничен органами государственной власти в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (служебная тайна). Сведения, связанные с коммерческой деятельностью, доступ к которым ограничен в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (коммерческая тайна). Сведения о сущности изобретения, полезной модели или промышленного образца до официальной публикации информации о них. 48

Нормативные правовые акты, регламентирующие защиту информации

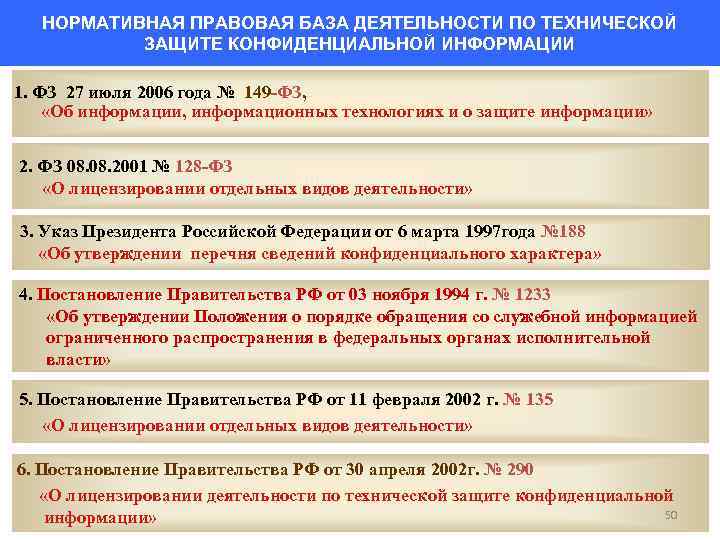

НОРМАТИВНАЯ ПРАВОВАЯ БАЗА ДЕЯТЕЛЬНОСТИ ПО ТЕХНИЧЕСКОЙ ЗАЩИТЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ 1. ФЗ 27 июля 2006 года № 149 -ФЗ, «Об информации, информационных технологиях и о защите информации» 2. ФЗ 08. 2001 № 128 -ФЗ «О лицензировании отдельных видов деятельности» 3. Указ Президента Российской Федерации от 6 марта 1997 года № 188 «Об утверждении перечня сведений конфиденциального характера» 4. Постановление Правительства РФ от 03 ноября 1994 г. № 1233 «Об утверждении Положения о порядке обращения со служебной информацией ограниченного распространения в федеральных органах исполнительной власти» 5. Постановление Правительства РФ от 11 февраля 2002 г. № 135 «О лицензировании отдельных видов деятельности» 6. Постановление Правительства РФ от 30 апреля 2002 г. № 290 «О лицензировании деятельности по технической защите конфиденциальной 50 информации»

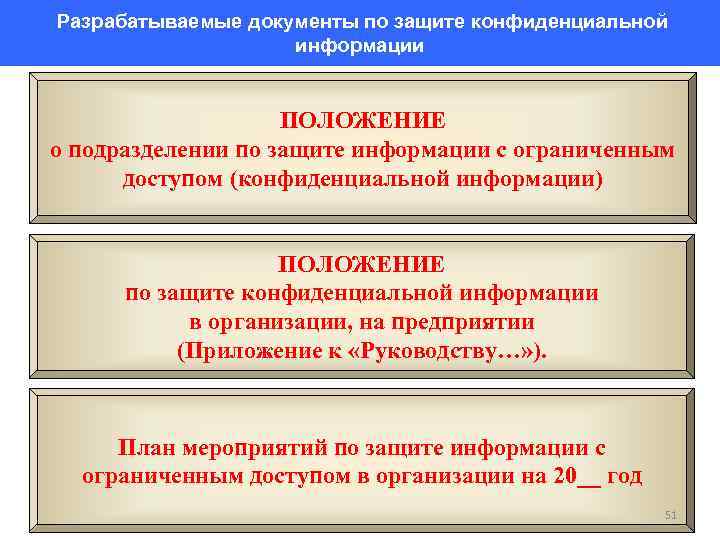

Разрабатываемые документы по защите конфиденциальной информации ПОЛОЖЕНИЕ о подразделении по защите информации с ограниченным доступом (конфиденциальной информации) ПОЛОЖЕНИЕ по защите конфиденциальной информации в организации, на предприятии (Приложение к «Руководству…» ). План мероприятий по защите информации с ограниченным доступом в организации на 20__ год 51

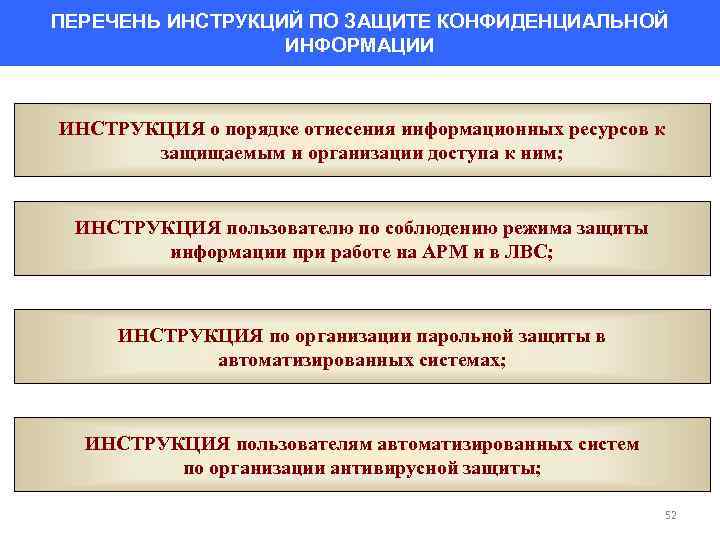

ПЕРЕЧЕНЬ ИНСТРУКЦИЙ ПО ЗАЩИТЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ ИНСТРУКЦИЯ о порядке отнесения информационных ресурсов к защищаемым и организации доступа к ним; ИНСТРУКЦИЯ пользователю по соблюдению режима защиты информации при работе на АРМ и в ЛВС; ИНСТРУКЦИЯ по организации парольной защиты в автоматизированных системах; ИНСТРУКЦИЯ пользователям автоматизированных систем по организации антивирусной защиты; 52

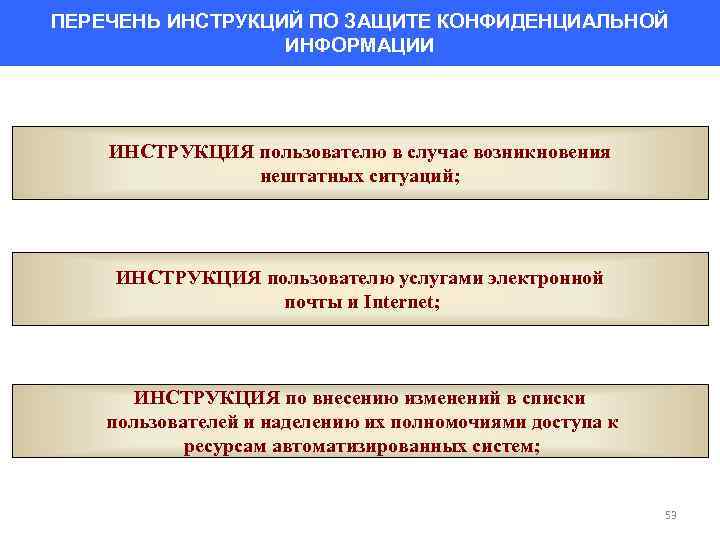

ПЕРЕЧЕНЬ ИНСТРУКЦИЙ ПО ЗАЩИТЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ ИНСТРУКЦИЯ пользователю в случае возникновения нештатных ситуаций; ИНСТРУКЦИЯ пользователю услугами электронной почты и Internet; ИНСТРУКЦИЯ по внесению изменений в списки пользователей и наделению их полномочиями доступа к ресурсам автоматизированных систем; 53

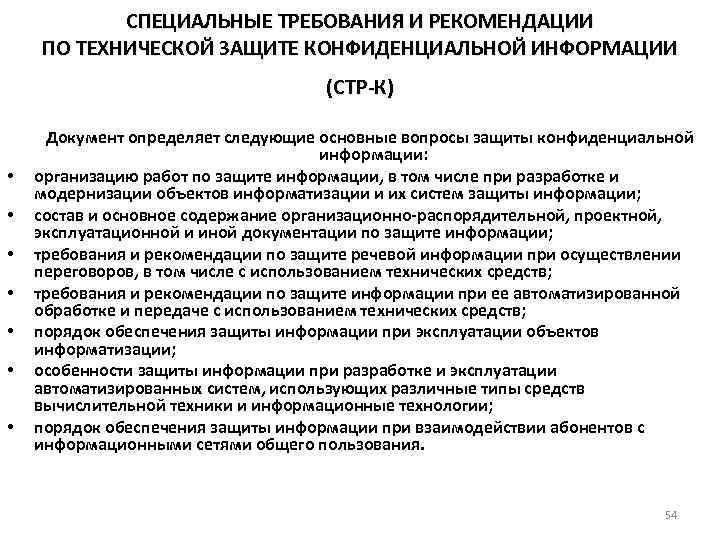

СПЕЦИАЛЬНЫЕ ТРЕБОВАНИЯ И РЕКОМЕНДАЦИИ ПО ТЕХНИЧЕСКОЙ ЗАЩИТЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ (СТР-К) • • Документ определяет следующие основные вопросы защиты конфиденциальной информации: организацию работ по защите информации, в том числе при разработке и модернизации объектов информатизации и их систем защиты информации; состав и основное содержание организационно-распорядительной, проектной, эксплуатационной и иной документации по защите информации; требования и рекомендации по защите речевой информации при осуществлении переговоров, в том числе с использованием технических средств; требования и рекомендации по защите информации при ее автоматизированной обработке и передаче с использованием технических средств; порядок обеспечения защиты информации при эксплуатации объектов информатизации; особенности защиты информации при разработке и эксплуатации автоматизированных систем, использующих различные типы средств вычислительной техники и информационные технологии; порядок обеспечения защиты информации при взаимодействии абонентов с информационными сетями общего пользования. 54

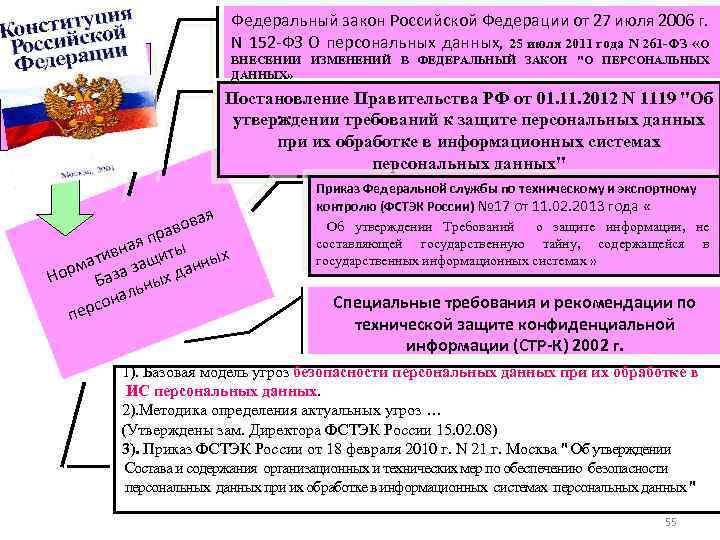

Федеральный закон Российской Федерации от 27 июля 2006 г. N 152 -ФЗ О персональных данных, 25 июля 2011 года N 261 -ФЗ «О Конституция Российской Федерации ВНЕСЕНИИ ИЗМЕНЕНИЙ В ФЕДЕРАЛЬНЫЙ ЗАКОН "О ПЕРСОНАЛЬНЫХ ДАННЫХ» Постановление Правительства РФ от 01. 11. 2012 N 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных" ая вов ра ая п ты вн ати защи анных м Нор База ных д ль она с пер Приказ Федеральной службы по техническому и экспортному контролю (ФСТЭК России) № 17 от 11. 02. 2013 года « Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах » Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К) 2002 г. 1). Базовая модель угроз безопасности персональных данных при их обработке в ИС персональных данных. 2). Методика определения актуальных угроз … (Утверждены зам. Директора ФСТЭК России 15. 02. 08) 3). Приказ ФСТЭК России от 18 февраля 2010 г. N 21 г. Москва " Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных " 55

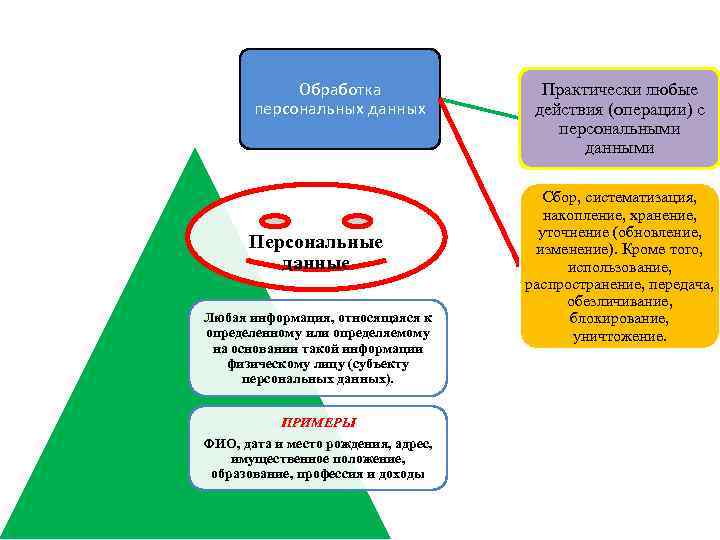

Обработка персональных данных Персональные данные Любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных). ПРИМЕРЫ ФИО, дата и место рождения, адрес, имущественное положение, образование, профессия и доходы Практически любые действия (операции) с персональными данными Сбор, систематизация, накопление, хранение, уточнение (обновление, изменение). Кроме того, использование, распространение, передача, обезличивание, блокирование, уничтожение.

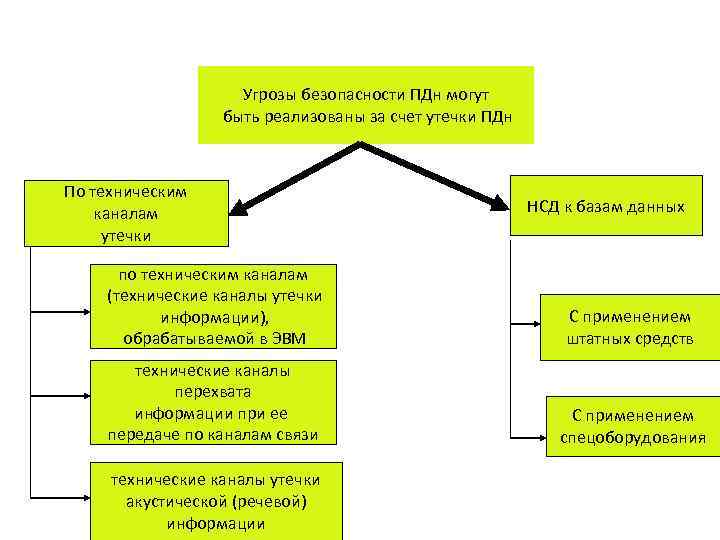

Угрозы безопасности ПДн могут быть реализованы за счет утечки ПДн По техническим каналам утечки НСД к базам данных по техническим каналам (технические каналы утечки информации), обрабатываемой в ЭВМ С применением штатных средств технические каналы перехвата информации при ее передаче по каналам связи С применением спецоборудования технические каналы утечки акустической (речевой) информации

Система защиты персональных данных включает определенные с учетом актуальных угроз безопасности персональных данных и информационных технологий, используемых в информационных системах Организационные меры 01: 29 Технические меры 58

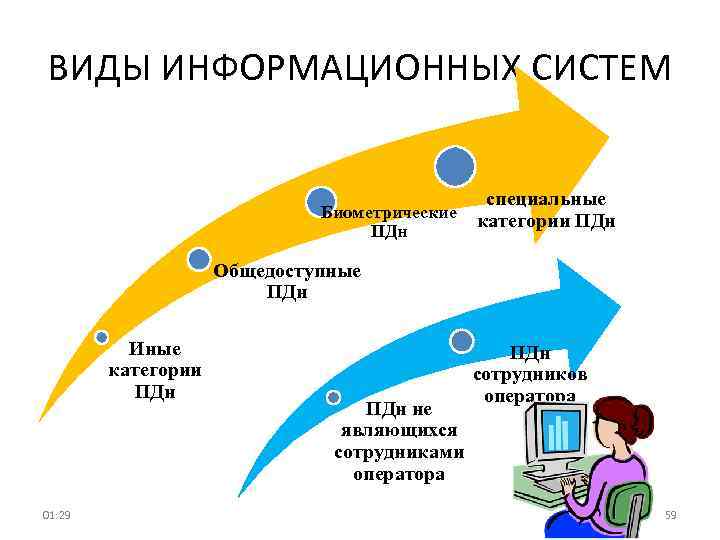

ВИДЫ ИНФОРМАЦИОННЫХ СИСТЕМ специальные Биометрические категории ПДн Общедоступные ПДн Иные категории ПДн 01: 29 ПДн не являющихся сотрудниками оператора ПДн сотрудников оператора 59

Общая схема организации работ по защите персональных данных Президент Российской Федерации Правительство Российской Федерации Федеральное Собрание Российской Федерации Уровни защищённости и требования по защите Реестр операторов информационных систем персональных данных Отчёт Уполномоченный орган по защите прав субъектов персональных данныхфедеральный орган исполнительной власти, осуществляющий функции по контролю и надзору в сфере информационных технологий и связи (Роскомнадзор) Оператор Информационные системы персональных данных Персональные данные Специальные категории персональных данных ФСБ России 12. 02. 2018 1: 29 Биометрические персональные данные ФСТЭК России Субъект персональных данных (граждане Российской Федерации) Минкомсвязь России 60 60

Определение уровня защищённости персональных данных при их обработке в информационных системах персональных данных 01: 29 61

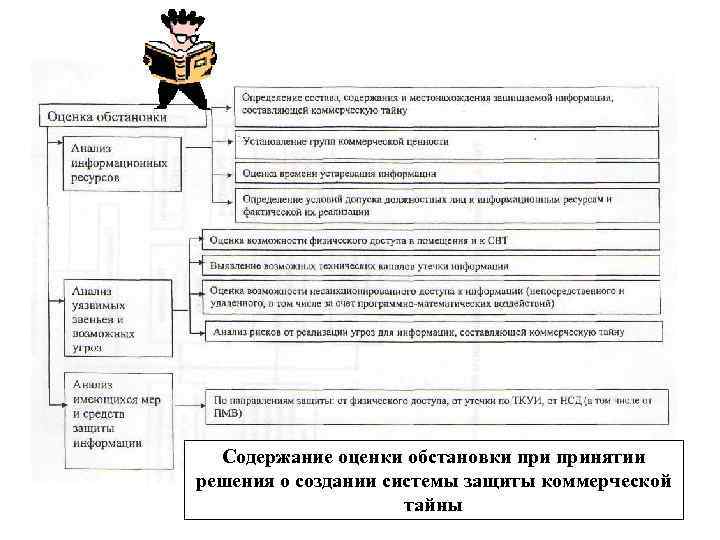

Содержание оценки обстановки принятии решения о создании системы защиты коммерческой тайны

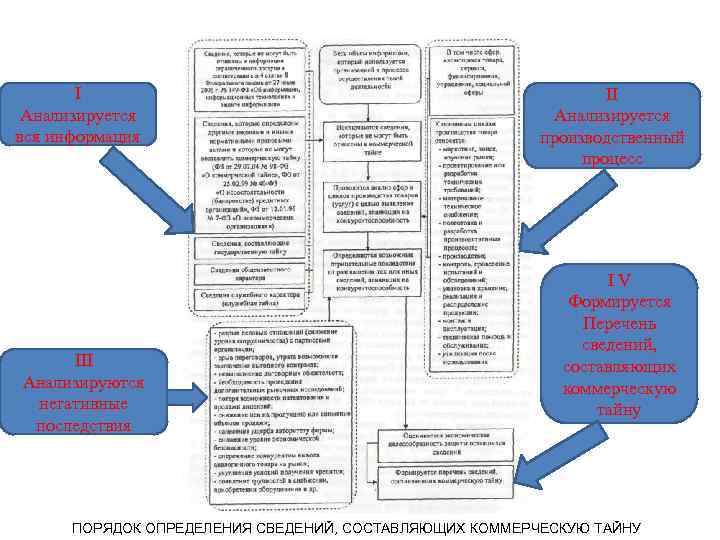

I Анализируется вся информация III Анализируются негативные последствия II Анализируется производственный процесс I V Формируется Перечень сведений, составляющих коммерческую тайну ПОРЯДОК ОПРЕДЕЛЕНИЯ СВЕДЕНИЙ, СОСТАВЛЯЮЩИХ КОММЕРЧЕСКУЮ ТАЙНУ

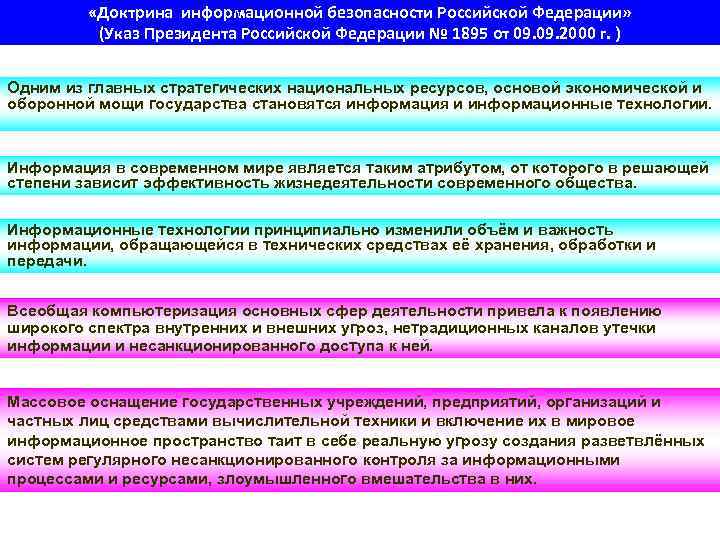

«Доктрина информационной безопасности Российской Федерации» (Указ Президента Российской Федерации № 1895 от 09. 2000 г. ) Одним из главных стратегических национальных ресурсов, основой экономической и оборонной мощи государства становятся информация и информационные технологии. Информация в современном мире является таким атрибутом, от которого в решающей степени зависит эффективность жизнедеятельности современного общества. Информационные технологии принципиально изменили объём и важность информации, обращающейся в технических средствах её хранения, обработки и передачи. Всеобщая компьютеризация основных сфер деятельности привела к появлению широкого спектра внутренних и внешних угроз, нетрадиционных каналов утечки информации и несанкционированного доступа к ней. Массовое оснащение государственных учреждений, предприятий, организаций и частных лиц средствами вычислительной техники и включение их в мировое информационное пространство таит в себе реальную угрозу создания разветвлённых систем регулярного несанкционированного контроля за информационными процессами и ресурсами, злоумышленного вмешательства в них.

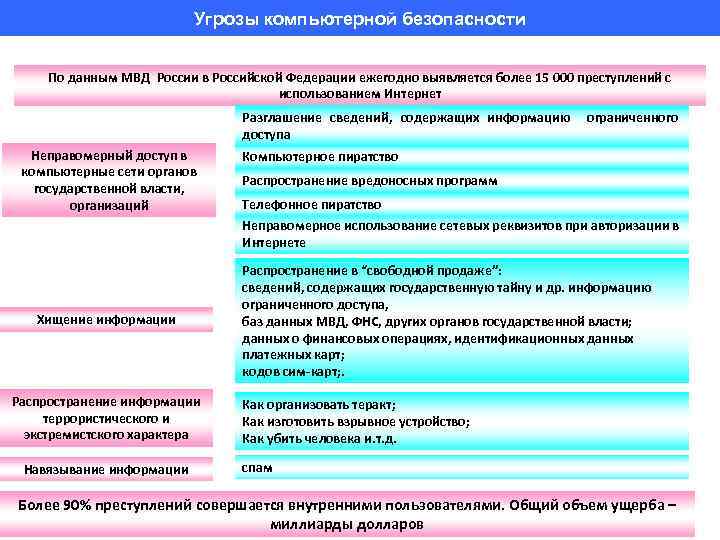

Угрозы компьютерной безопасности По данным МВД России в Российской Федерации ежегодно выявляется более 15 000 преступлений с использованием Интернет Разглашение сведений, содержащих информацию ограниченного доступа Неправомерный доступ в компьютерные сети органов государственной власти, организаций Компьютерное пиратство Распространение вредоносных программ Телефонное пиратство Неправомерное использование сетевых реквизитов при авторизации в Интернете Хищение информации Распространение информации террористического и экстремистского характера Навязывание информации Распространение в “свободной продаже”: сведений, содержащих государственную тайну и др. информацию ограниченного доступа, баз данных МВД, ФНС, других органов государственной власти; данных о финансовых операциях, идентификационных данных платежных карт; кодов сим-карт; . Как организовать теракт; Как изготовить взрывное устройство; Как убить человека и. т. д. спам Более 90% преступлений совершается внутренними пользователями. Общий объем ущерба – миллиарды долларов

С О С Т О Я Н И Е информационной безопасности Российской Федерации «Доктрина информационной безопасности Российской Федерации» (Указ Президента Российской Федерации от 09. 2000 г. № 1895 ) 1. Уровень состояния информационной безопасности Российской Федерации не в полной мере соответствует потребностям общества и государства 2. Неудовлетворительно организована защита собираемых органами государственной власти субъектов РФ, органами местного самоуправления данных о физических лицах 3. Ухудшается ситуация с обеспечением сохранности сведений, составляющих государственную тайну и конфиденциальную информацию 4. В связи с интенсивным внедрением зарубежных информационных технологий, а также с широким применением открытых информационно-телекоммуникационных систем возросли угрозы применения «информационного оружия» против информационной инфраструктуры России

В Ы В О Д «Доктрина информационной безопасности Российской Федерации» (Указ Президента Российской Федерации № 1895 от 09. 2000 г. ) 1. Разработка основных направлений в области обеспечения информационной безопасности, а также мероприятий и механизмов, связанных с реализацией этой политики 2. Развитие и совершенствование системы обеспечения информационной безопасности Российской Федерации, реализующей единую государственную политику в этой области 3. Разработка федеральных целевых программ обеспечения информационной безопасности 4. Разработка критериев и методов оценки эффективности систем и средств обеспечения информационной безопасности Российской Федерации Сложившееся положение дел в области обеспечения информационной безопасности Российской Федерации требует безотлагательных решений таких з а д а ч, как: 7. Развитие и совершенствование государственной системы защиты информации и системы защиты государственной тайны 5. Совершенствование нормативной базы обеспечения информационной безопасности 6. Установление ответственности должностных лиц органов государственной власти субъектов РФ, органов местного самоуправления, юридических лиц за соблюдением требований информационной безопасности

12. 02. 2018 1: 29 И С Т О Ч Н И К И угроз безопасности информации «Доктрина информационной безопасности Российской Федерации» (Указ Президента Российской Федерации №Пр 1895 от 09. 2000 г. ) Внешние источники угроз безопасности информации Внутренние источники угроз безопасности информации 68

В Н Е Ш Н И Е И С Т О Ч Н И К И угроз безопасности информации 12. 02. 2018 1: 29 деятельность иностранных политических, экономических, военных, разведывательных и информационных структур, направленная против интересов Российской Федерации в информационной сфере; стремление ряда стран к доминированию и ущемлению интересов России в мировом информационном пространстве, вытеснению ее с внешнего и внутреннего информационных рынков; обострение международной конкуренции за информационными технологиями и ресурсами; обладание деятельность международных террористических организаций; : увеличение технологического отрыва ведущих держав мира и наращивание их возможностей по противодействию созданию конкурентоспособных российских информационных технологий; деятельность космических, воздушных, морских и наземных технических и иных средств (видов) разведки иностранных государств разработка рядом государств концепций информационных войн; 69

12. 02. 2018 1: 29 ВОЗДУШНАЯ РАЗВЕДКА “Нимрод” (Великобр. ) RC-135 (США) Для ведения разведки используются : • стратегические самолеты-разведчики; • самолеты базовой авиации ВМС; • самолеты дальнего радиолокационного обнаружения и управления (ДРЛОУ); • самолеты иностранных авиакомпаний; • самолеты наблюдения по режиму “открытого неба”. “Орион” (США, Норвегия) Е-3 Авакс (США) Ан-30 (Польша) 70

НАЗЕМНАЯ РАЗВЕДКА «Глобус-2» , г. Вардё 12. 02. 2018 1: 29 71

12. 02. 2018 1: 29 (ТКИУ) 72

12. 02. 2018 1: 29 Потенциальные технические каналы утечки информации Разведка ПЭМИН Перехват основных радиоизлучений, несущих информацию Радиоразве дка ОТСС Несанкциониро ванный доступ к информации Несанкциониро ванное воздействие на информацию Средства радиосвязи Охранная пожарная сигнализация ПЭВМ Система радиовещания, часофикации Средства оргтехники и др. УЧРЕЖДЕНИЕ Контролируемая зона Фотографич еская разведка Радиозакладн ое устройство Скрытое уство звукозаписи Прием отраженного лазерного излучения, промодулированн ого речевым сигналом за счет вибрации стекол Акустическая речевая разведка Сетевые и телефонные закладки Прослушивание с помощью направленного микрофона вибродатчик Охранные телесистемы КПП Информация, содержащаяся в изображениях Визуальная оптическая разведка Передача по радиоканалу акустической информации Выделенные помещения ВТСС АС Компьютерная разведка Электромагнитные наводки ПЭМИ ОТСС на ВТСС ПЭМИ ОТСС Визуальная оптико. Телевизионная электронная разведка Оптико-электронная разведка Акустические преобразования, передача акустической информации по сетям электроснабжения и телефонным линиям Передача акустической информации по проводам или радиоканалу 73

УТЕЧКА ИНФОРМАЦИИ ЗА СЧЕТ ПЭМИН Перехват ЭМИ на частотах работы ВЧ-генераторов в ТСПИ и ВТСС 12. 02. 2018 1: 29 Перехват ЭМИ Элементов ТСПИ Перехват ЭМИ на Частотах Самовозбуждения Узлов ТСПИ 74

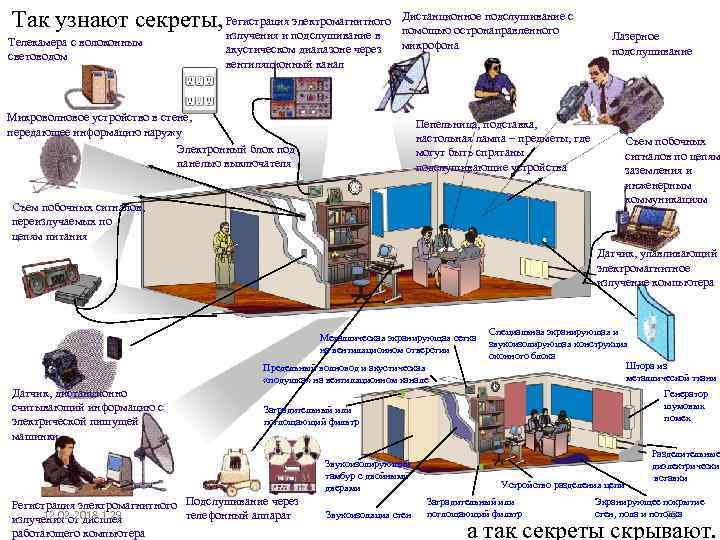

Так узнают секреты, Регистрация электромагнитного Телекамера с волоконным световодом излучения и подслушивание в акустическом диапазоне через вентиляционный канал Дистанционное подслушивание с помощью остронаправленного микрофона Микроволновое устройство в стене, передающее информацию наружу Электронный блок под панелью выключателя Лазерное подслушивание Пепельница, подставка, настольная лампа – предметы, где могут быть спрятаны подслушивающие устройства Съем побочных сигналов по цепям заземления и инженерным коммуникациям Съем побочных сигналов, переизлучаемых по цепям питания Датчик, улавливающий электромагнитное излучение компьютера Металлическая экранирующая сетка на вентиляционном отверстии Предельный волновод и акустическая «подушка» на вентиляционном канале Датчик, дистанционно считывающий информацию с электрической пишущей машинки Специальная экранирующая и звукоизолирующая конструкция оконного блока Штора из металлической ткани Генератор шумовых помех Заградительный или поглощающий фильтр Звукоизолирующий тамбур с двойными дверями Регистрация электромагнитного Подслушивание через 12. 02. 2018 1: 29 телефонный аппарат излучения от дисплея работающего компьютера Звукоизоляция стен Устройство разделения цепи Заградительный или поглощающий фильтр Разделительные диэлектрические вставки Экранирующее покрытие стен, пола и потолка 75 а так секреты скрывают.

Информационная система персональных данных в защищённом исполнении Средства предотвращения утечки информации по техническим каналам Интернет Средства защиты речевой информации: Барон, ЛГШ-402(403), SEL SP-21 B 1 Баррикада, Шорох-2, Соната-АВ, Шторм-105… Средства защиты информации, представленной в виде информативных электрических сигналов, физических полей: Гном-3, ГШ-1000 К, ГШ-2500, Октава-РС 1, Гром-ЗИ-4 Б МП-2, МП-3, МП-5, ЛФС-10 -1 Ф… Средства защиты носителей информации на бумажной, магнитоопрической и иной основе: e. Token PRO 64 K и e. Token NG-OTP, Secret Disk 4… Используемые в информационной системе информационные технологии Межсетевые экраны Cisco, Z-2, Watch. Guard Firebox… 1. Защищенные ОС: Red Hat Enterprise Linux, QNX, МСВС 3. 0. . 2. Системы обнаружения вторжений и компьютерных атак: ФОРПОСТ, Proventia Network… 3. Шлюзы безопасности: CSP VPN Gate, CSP RVPN… Шифровальные (криптографические) средства защиты информации Средства предотвращения несанкционированного доступа к информации: Блокхост-сеть, Аккорд-Рубеж, Аккорд-NT/2000, Secret Net 5. 0, Соболь, Dallas Lock 7. 0, Лабиринт-М, Страж NT 76 Средства предотвращения программно-технических воздействий на технические средства обработки персональных данных 1. Антивирусные средства: Dr. Web, Антивирус Касперского… 2. Программное обеспечение, сертифицированное на отсутствие НДВ. 12. 02. 2018 1: 29

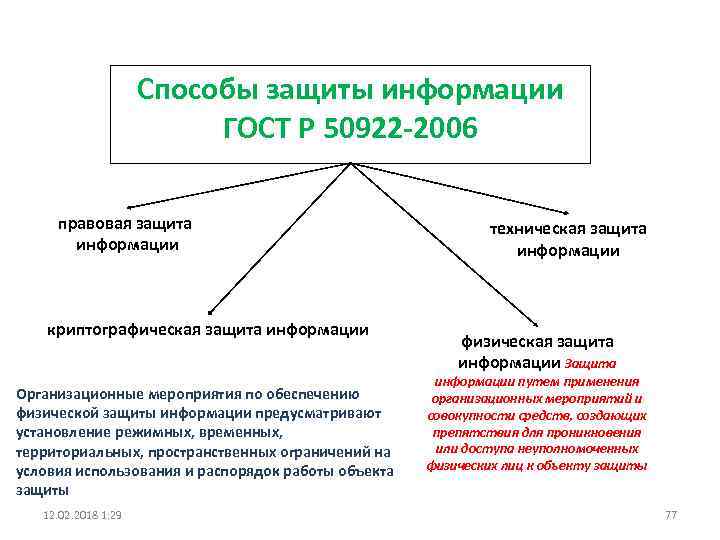

Способы защиты информации ГОСТ Р 50922 -2006 правовая защита информации криптографическая защита информации Организационные мероприятия по обеспечению физической защиты информации предусматривают установление режимных, временных, территориальных, пространственных ограничений на условия использования и распорядок работы объекта защиты 12. 02. 2018 1: 29 техническая защита информации физическая защита информации Защита информации путем применения организационных мероприятий и совокупности средств, создающих препятствия для проникновения или доступа неуполномоченных физических лиц к объекту защиты 77

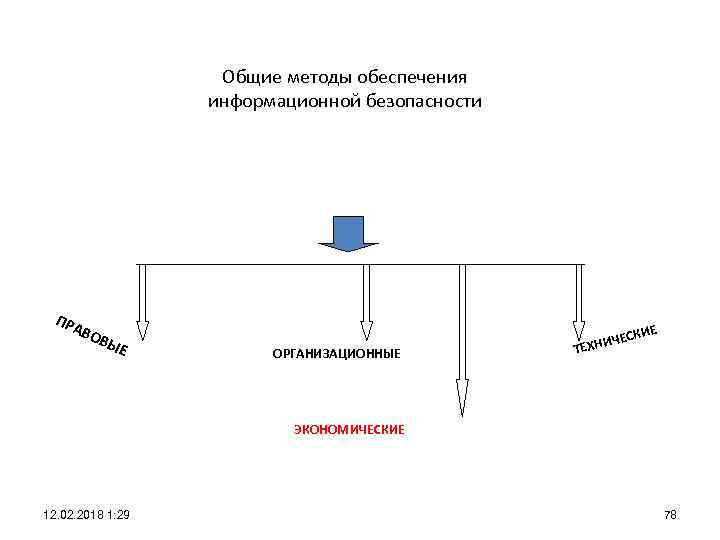

Общие методы обеспечения информационной безопасности ПРА В ОВ Ы Е ОРГАНИЗАЦИОННЫЕ Т КИЕ ЧЕС ЕХНИ ЭКОНОМИЧЕСКИЕ 12. 02. 2018 1: 29 78

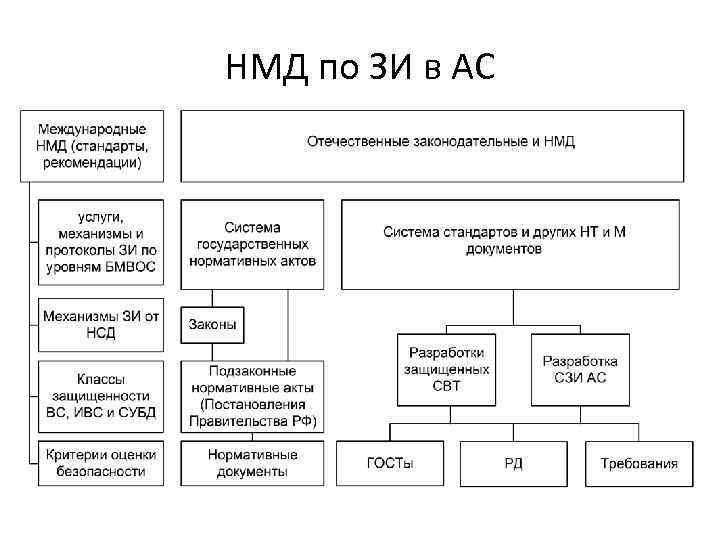

НМД по ЗИ в АС

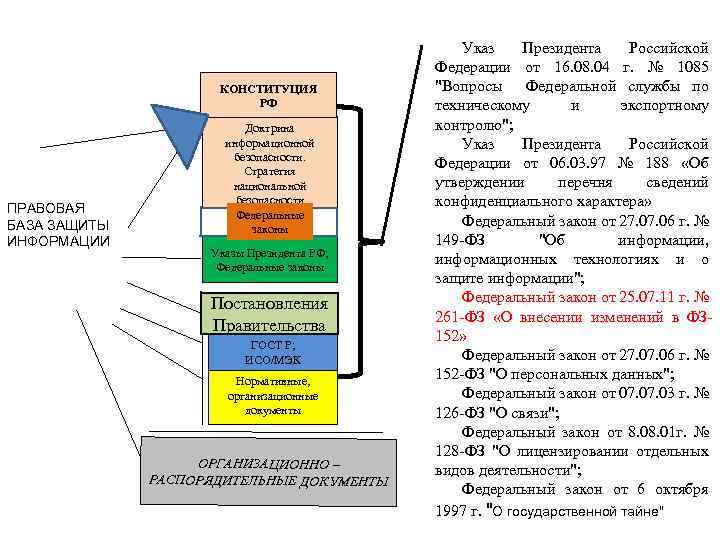

КОНСТИТУЦИЯ РФ ПРАВОВАЯ БАЗА ЗАЩИТЫ ИНФОРМАЦИИ Доктрина информационной безопасности. Стратегия национальной безопасности Федеральные законы Указы Президента РФ; Федеральные законы Постановления Правительства ГОСТ Р; ИСО/МЭК Нормативные, организационные документы ОРГАНИЗАЦИОННО – РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ Указ Президента Российской Федерации от 16. 08. 04 г. № 1085 "Вопросы Федеральной службы по техническому и экспортному контролю"; Указ Президента Российской Федерации от 06. 03. 97 № 188 «Об утверждении перечня сведений конфиденциального характера» Федеральный закон от 27. 06 г. № 149 -ФЗ "Об информации, информационных технологиях и о защите информации"; Федеральный закон от 25. 07. 11 г. № 261 -ФЗ «О внесении изменений в ФЗ 152» Федеральный закон от 27. 06 г. № 152 -ФЗ "О персональных данных"; Федеральный закон от 07. 03 г. № 126 -ФЗ "О связи"; Федеральный закон от 8. 01 г. № 128 -ФЗ "О лицензировании отдельных видов деятельности"; Федеральный закон от 6 октября 1997 г. "О государственной тайне"

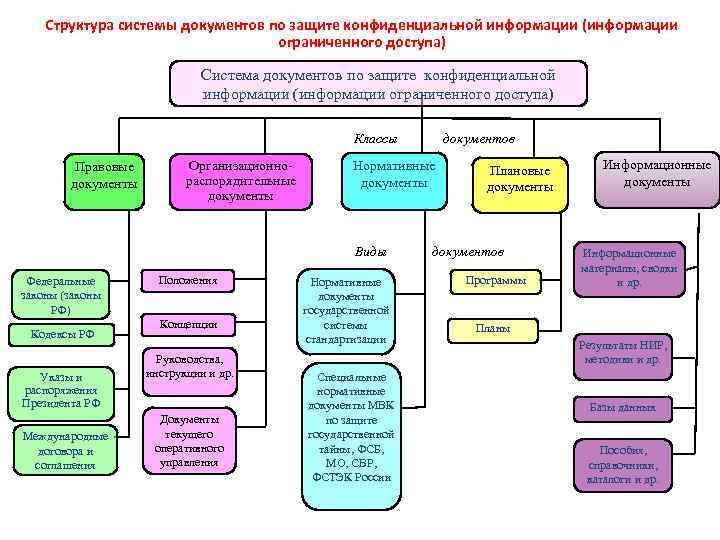

Структура системы документов по защите конфиденциальной информации (информации ограниченного доступа) Система документов по защите конфиденциальной информации (информации ограниченного доступа) Классы Правовые документы Организационнораспорядительные документы Нормативные документы Виды Федеральные законы (законы РФ) Кодексы РФ Указы и распоряжения Президента РФ Международные договора и соглашения Положения Концепции Руководства, инструкции и др. Документы текущего оперативного управления документов Нормативные документы государственной системы стандартизации Специальные нормативные документы МВК по защите государственной тайны, ФСБ, МО, СВР, ФСТЭК России Плановые документы документов Программы Информационные документы Информационные материалы, сводки и др. Планы Результаты НИР, методики и др. Базы данных Пособия, справочники, каталоги и др.

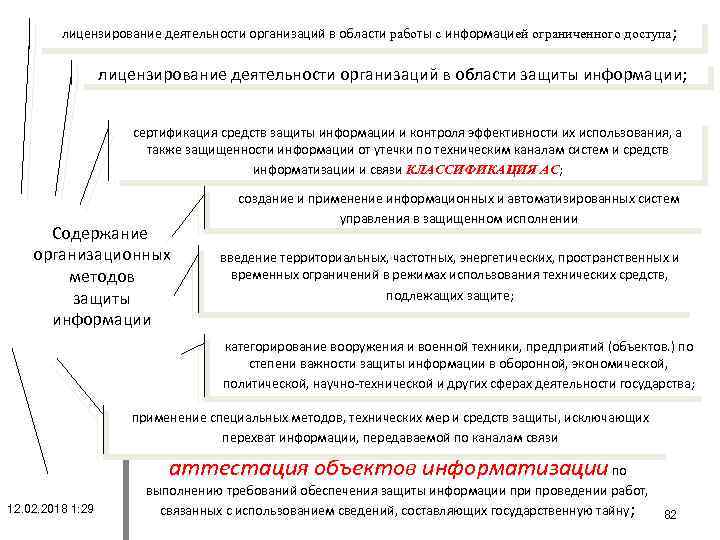

лицензирование деятельности организаций в области работы с информацией ограниченного доступа; лицензирование деятельности организаций в области защиты информации; сертификация средств защиты информации и контроля эффективности их использования, а также защищенности информации от утечки по техническим каналам систем и средств информатизации и связи КЛАССИФИКАЦИЯ АС; Содержание организационных методов защиты информации создание и применение информационных и автоматизированных систем управления в защищенном исполнении введение территориальных, частотных, энергетических, пространственных и временных ограничений в режимах использования технических средств, подлежащих защите; категорирование вооружения и военной техники, предприятий (объектов. ) по степени важности защиты информации в оборонной, экономической, политической, научно-технической и других сферах деятельности государства; применение специальных методов, технических мер и средств защиты, исключающих перехват информации, передаваемой по каналам связи аттестация объектов информатизации по 12. 02. 2018 1: 29 выполнению требований обеспечения защиты информации проведении работ, связанных с использованием сведений, составляющих государственную тайну; 82

Место технической защиты информации в обеспечении национальной безопасности Национальная безопасность Виды безопасности Государственная Экологическая Экономическая … Военная Ключевые уязвимые объекты, влияющие на безопасность Объекты органов управления Информационные ресурсы Объекты информатизации Объекты обороннопромышленного комплекса Технологии оборонного назначения Военные объекты Вооружение и военная техника Методы защиты информации Правовая защита информации Физическая защита объектов Режимносекретные методы Техническая защита информации Криптографи- Радиоэлектрон ческая защита -ная защита объектов информации

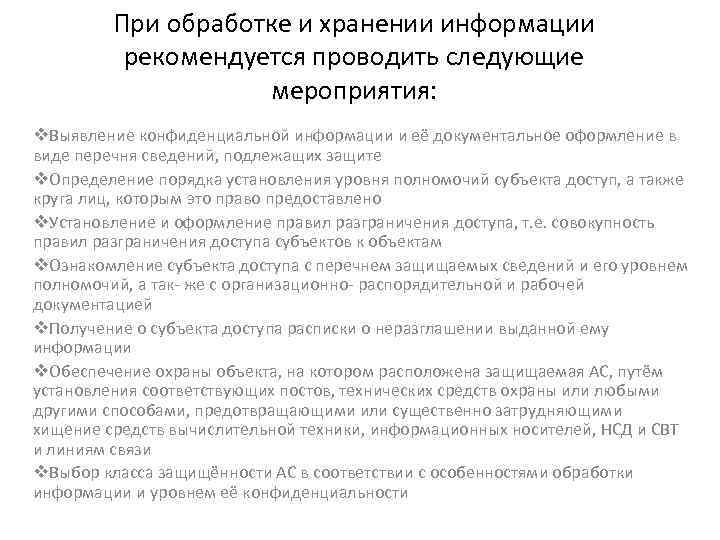

При обработке и хранении информации рекомендуется проводить следующие мероприятия: v. Выявление конфиденциальной информации и её документальное оформление в виде перечня сведений, подлежащих защите v. Определение порядка установления уровня полномочий субъекта доступ, а также круга лиц, которым это право предоставлено v. Установление и оформление правил разграничения доступа, т. е. совокупность правил разграничения доступа субъектов к объектам v. Ознакомление субъекта доступа с перечнем защищаемых сведений и его уровнем полномочий, а так- же с организационно- распорядительной и рабочей документацией v. Получение о субъекта доступа расписки о неразглашении выданной ему информации v. Обеспечение охраны объекта, на котором расположена защищаемая АС, путём установления соответствующих постов, технических средств охраны или любыми другими способами, предотвращающими или существенно затрудняющими хищение средств вычислительной техники, информационных носителей, НСД и СВТ и линиям связи v. Выбор класса защищённости АС в соответствии с особенностями обработки информации и уровнем её конфиденциальности

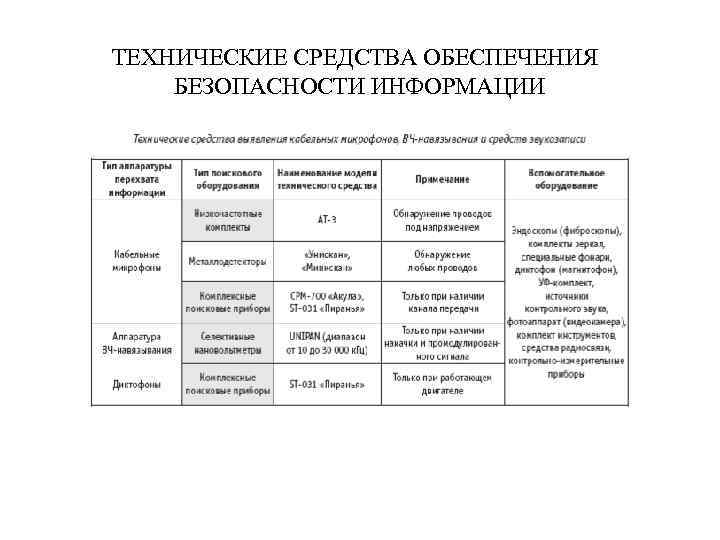

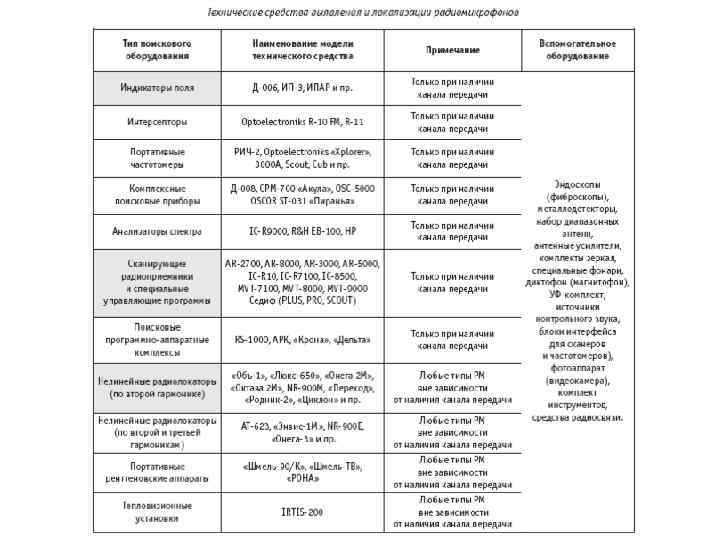

ТЕХНИЧЕСКИЕ СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ ИНФОРМАЦИИ

Классификация информационных систем

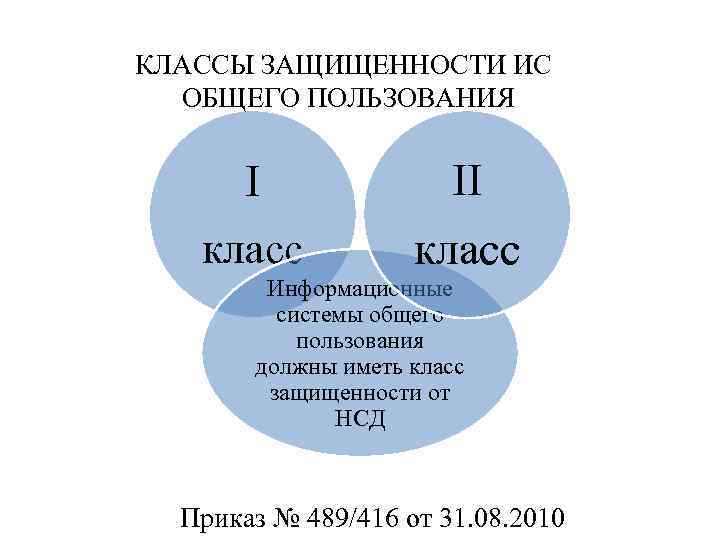

КЛАССЫ ЗАЩИЩЕННОСТИ ИС ОБЩЕГО ПОЛЬЗОВАНИЯ І класс ІІ класс Информационные системы общего пользования должны иметь класс защищенности от НСД Приказ № 489/416 от 31. 08. 2010

Основные этапы классификации АС 1. Разработка и анализ исходных данных; 2. Выявление основных признаков АС, необходимых для классификации; 3. Сравнение выявленных признаков АС с классифицируемыми; 4. Присвоение АС соответствующего класса защиты информации от НСД. 5. Оформление документов. 12. 02. 2018 1: 29 89

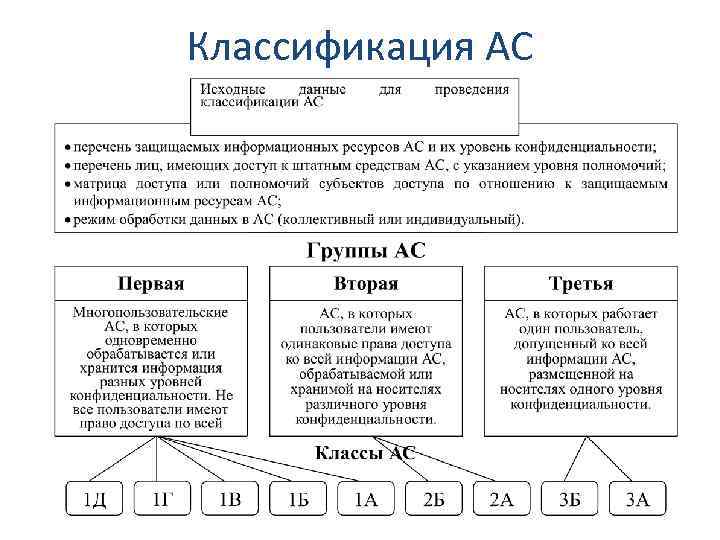

Исходными данными для проведения классификации конкретной АС являются: 1. Перечень защищаемых информационных ресурсов АС и их уровень конфиденциальности; 2. Перечень лиц, имеющих доступ к штатным средствам АС, с указанием их уровня полномочий; 3. Матрица доступа или полномочий субъектов доступа по отношению к защищаемым информационным ресурсам АС; 4. Режим обработки данных в АС.

К числу определяющих признаков, по которым производится группировка АС в различные классы, относятся: • 1. Наличие в АС информации различного уровня конфиденциальности; • 2. Уровень полномочий субъектов доступа АС на доступ к конфиденциальной информации; • 3. Режим обработки данных в АС: коллективный или индивидуальный. 12. 02. 2018 1: 29 91

Устанавливается девять классов защищенности АС от НСД к информации. Каждый класс характеризуется определенной минимальной совокупностью требований по защите. Классы подразделяются на три группы, отличающиеся особенностями обработки информации в АС. В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС. 12. 02. 2018 1: 29 92

Третья группа классифицирует АС, в которых работает один пользователь, допущенный ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса - 3 Б и 3 А. 12. 02. 2018 1: 29 93

Вторая группа классифицирует АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и ( или ) хранимой на носителях различного уровня конфиденциальности. Группа содержит два класса-2 Б и 2 А. 12. 02. 2018 1: 29 94

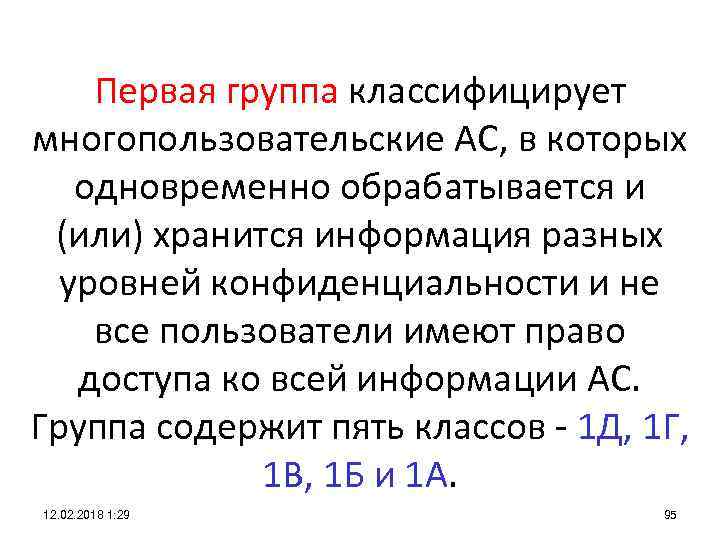

Первая группа классифицирует многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС. Группа содержит пять классов - 1 Д, 1 Г, 1 В, 1 Б и 1 А. 12. 02. 2018 1: 29 95

Классификация АС

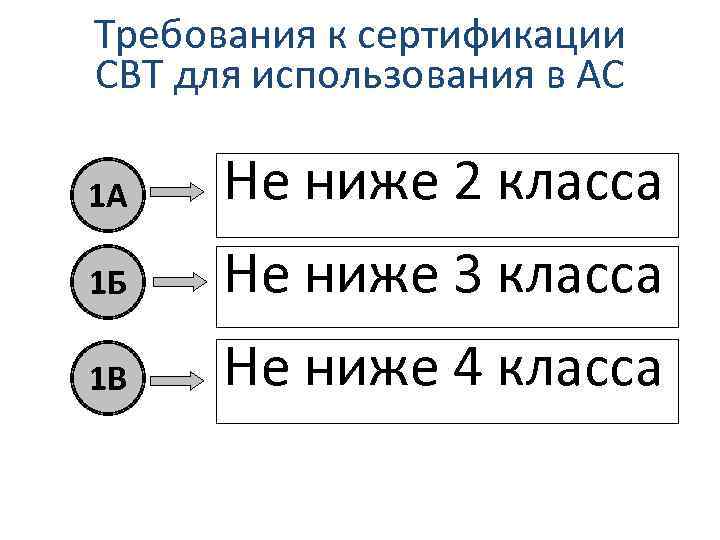

Требования к сертификации СВТ для использования в АС 1 А Не ниже 2 класса 1 Б Не ниже 3 класса 1 В Не ниже 4 класса

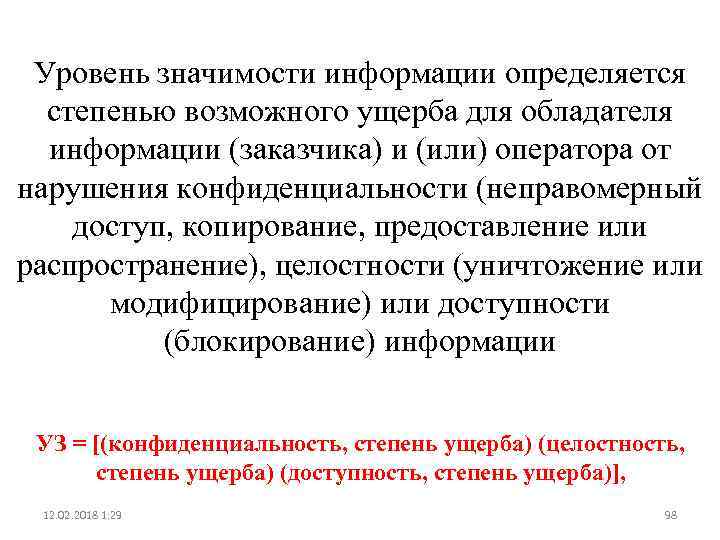

Уровень значимости информации определяется степенью возможного ущерба для обладателя информации (заказчика) и (или) оператора от нарушения конфиденциальности (неправомерный доступ, копирование, предоставление или распространение), целостности (уничтожение или модифицирование) или доступности (блокирование) информации УЗ = [(конфиденциальность, степень ущерба) (целостность, степень ущерба) (доступность, степень ущерба)], 12. 02. 2018 1: 29 98

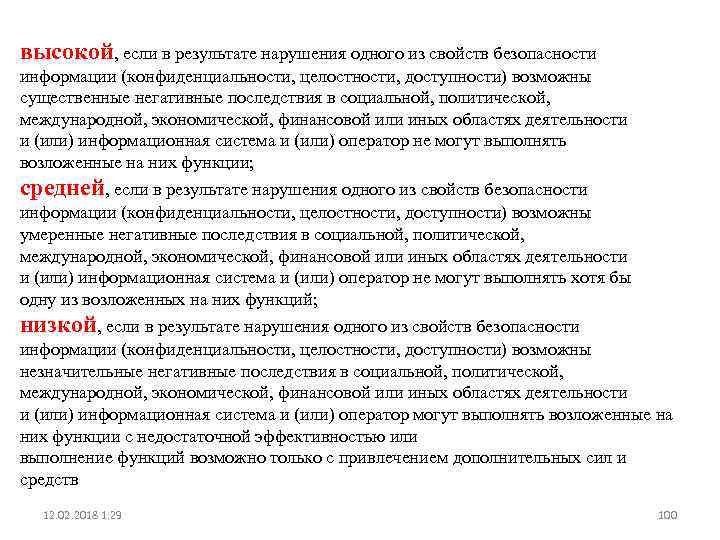

где степень возможного ущерба определяется обладателем информации, заказчиком и (или) оператором самостоятельно экспертным или иными методами и может быть: ВЫСОКОЙ СРЕДНЕЙ НИЗКОЙ 12. 02. 2018 1: 29 99

высокой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны существенные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор не могут выполнять возложенные на них функции; средней, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны умеренные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор не могут выполнять хотя бы одну из возложенных на них функций; низкой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны незначительные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор могут выполнять возложенные на них функции с недостаточной эффективностью или выполнение функций возможно только с привлечением дополнительных сил и средств 12. 02. 2018 1: 29 100

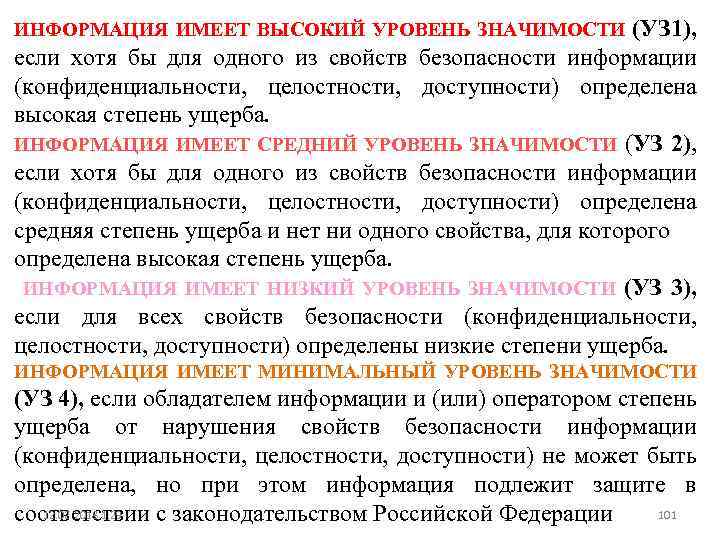

ИНФОРМАЦИЯ ИМЕЕТ ВЫСОКИЙ УРОВЕНЬ ЗНАЧИМОСТИ (УЗ 1), если хотя бы для одного из свойств безопасности информации (конфиденциальности, целостности, доступности) определена высокая степень ущерба. ИНФОРМАЦИЯ ИМЕЕТ СРЕДНИЙ УРОВЕНЬ ЗНАЧИМОСТИ (УЗ 2), если хотя бы для одного из свойств безопасности информации (конфиденциальности, целостности, доступности) определена средняя степень ущерба и нет ни одного свойства, для которого определена высокая степень ущерба. ИНФОРМАЦИЯ ИМЕЕТ НИЗКИЙ УРОВЕНЬ ЗНАЧИМОСТИ (УЗ 3), если для всех свойств безопасности (конфиденциальности, целостности, доступности) определены низкие степени ущерба. ИНФОРМАЦИЯ ИМЕЕТ МИНИМАЛЬНЫЙ УРОВЕНЬ ЗНАЧИМОСТИ (УЗ 4), если обладателем информации и (или) оператором степень ущерба от нарушения свойств безопасности информации (конфиденциальности, целостности, доступности) не может быть определена, но при этом информация подлежит защите в 12. 02. 2018 1: 29 101 соответствии с законодательством Российской Федерации

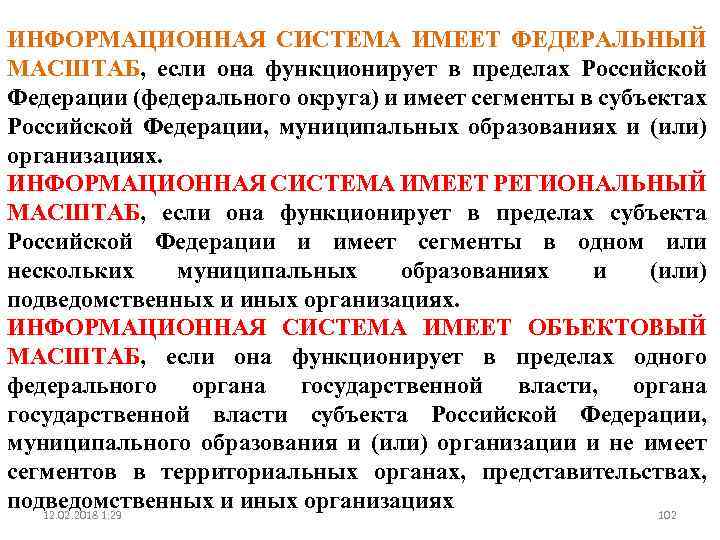

ИНФОРМАЦИОННАЯ СИСТЕМА ИМЕЕТ ФЕДЕРАЛЬНЫЙ МАСШТАБ, если она функционирует в пределах Российской Федерации (федерального округа) и имеет сегменты в субъектах Российской Федерации, муниципальных образованиях и (или) организациях. ИНФОРМАЦИОННАЯ СИСТЕМА ИМЕЕТ РЕГИОНАЛЬНЫЙ МАСШТАБ, если она функционирует в пределах субъекта Российской Федерации и имеет сегменты в одном или нескольких муниципальных образованиях и (или) подведомственных и иных организациях. ИНФОРМАЦИОННАЯ СИСТЕМА ИМЕЕТ ОБЪЕКТОВЫЙ МАСШТАБ, если она функционирует в пределах одного федерального органа государственной власти, органа государственной власти субъекта Российской Федерации, муниципального образования и (или) организации и не имеет сегментов в территориальных органах, представительствах, подведомственных и иных организациях 12. 02. 2018 1: 29 102

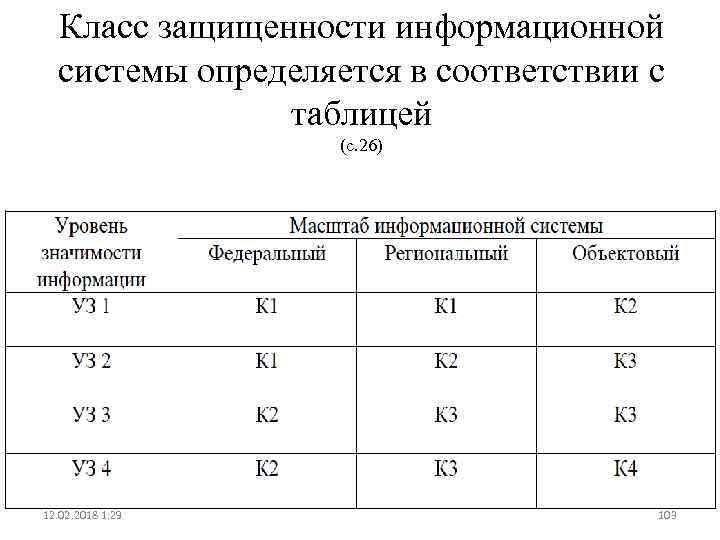

Класс защищенности информационной системы определяется в соответствии с таблицей (с. 26) 12. 02. 2018 1: 29 103

Распоряжение Правительства РФ от 30. 07. 2010 N 1285 -р (ред. от 20. 12. 2010) <Об утверждении Комплексной программы обеспечения безопасности населения на транспорте>

Минтранс России Департаменты Департамент государственной политики в области гражданской авиации Департамент государственной политики в области дорожного хозяйства Департамент государственной политики в области автомобильного и городского пассажирского транспорта Департамент государственной политики в области железнодорожного транспорта Департамент государственной политики в области морского и речного транспорта Департамент международного сотрудничества Департамент правового обеспечения и законопроектной деятельности Департамент программ развития Департамент имущественных отношений и территориального планирования Административный департамент Департамент транспортной безопасности и специальных программ Департамент экономики и финансов

Рост. Транснадзор Фед. Феральная служба по надзору в сфере транспорта Росавиация Федеральное агентство воздушного транспорта Росавтодор Федеральное дорожное агентство Росжелдор Федеральное агентство железнодорожного транспорта Росморречфлот Федеральное агентство морского и речного транспорта Росавтотранс Федеральное бюджетное учреждение "Агентство автомобильного транспорта

Росжелдор Федеральное агентство железнодорожного транспорта Структура центрального аппарата

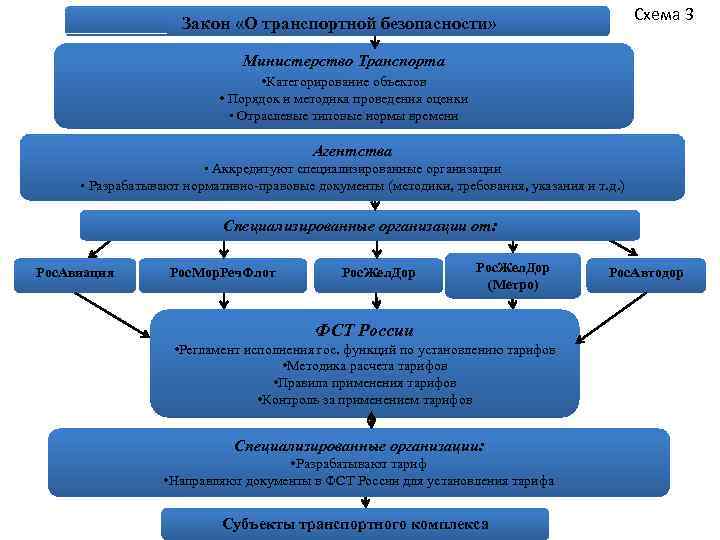

Схема 3 Закон «О транспортной безопасности» Министерство Транспорта • Категорирование объектов • Порядок и методика проведения оценки • Отраслевые типовые нормы времени Агентства • Аккредитуют специализированные организации • Разрабатывают нормативно-правовые документы (методики, требования, указания и т. д. ) Специализированные организации от: Рос. Авиация Рос. Мор. Реч. Флот Рос. Жел. Дор (Метро) ФСТ России • Регламент исполнения гос. функций по установлению тарифов • Методика расчета тарифов • Правила применения тарифов • Контроль за применением тарифов Специализированные организации: • Разрабатывают тариф • Направляют документы в ФСТ России для установления тарифа Субъекты транспортного комплекса Рос. Автодор

: Объекты, где должен быть реализован Федеральный закон «О транспортной безопасности»

МНОГООБРАЗИЕ ФАКТОРОВ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ Качество технологических процессов организации движения Состояние объектов инфраструктуры (локомотив, вагон, путь, энергоснабжение, сети связи, аппаратура РС. ) Соблюдение участниками ПТЭ и инструкций Силовые воздействия (гроза) Качество аппаратуры БЕЗОПАСНОСТЬ ДВИЖЕНИЯ Качество схемных решений Вандализм Техническое содержание Недостаточная автоматизация Возраст устройств

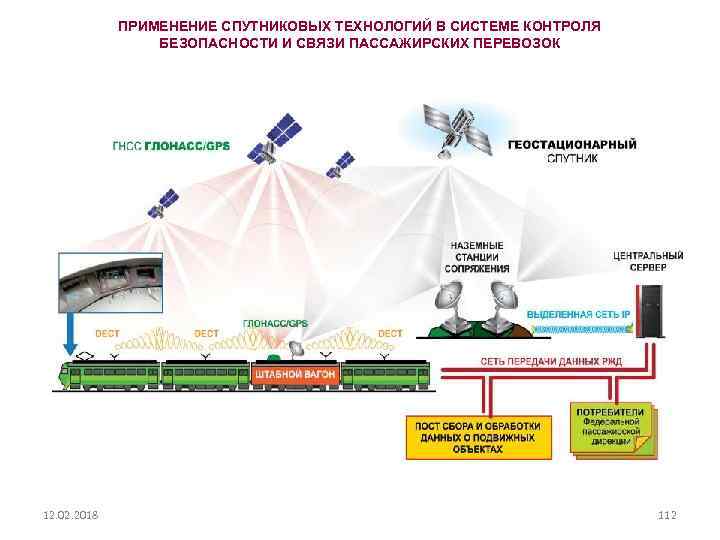

ОСНОВНЫЕ НАПРАВЛЕНИЯ ПРИМЕНЕНИЯ СПУТНИКОВЫХ ТЕХНОЛОГИЙ НА ЖЕЛЕЗНОДОРОЖНОМ ТРАНСПОРТЕ Навигация, управление движением и обеспечение безопасности Строительство железных дорог Модернизация и ремонт действующих железных дорог Путевое хозяйство и эксплуатация железных дорог Управление имуществом и окружающая среда Определение координат и скорости поезда Выбор, проектирование трассы и перенос ее в натуру Замена, восстановление и исправление рельсового пути Инвентаризация земли и кадастр недвижимости Разбивка осей зданий и сооружений Усиление земляного полотна и балластные работы Мониторинг магистрали: - геометрия пути, почвы и подстилающие поверхности - земляное полотно, балласт, дренажные системы, мосты, тоннели, платформы, контактная сеть Контроль местоположения и скорости по карте Навигационное сопровождение в центрах управления перевозками Использование данных в бортовых системах управления (КЛУБУ) Позиционирование подвижного состава и маневровые работы Пространственная поддержка автоматизированных систем ОАО «РЖД» 12. 02. 2018 Исполнительная съемка и создание отчетной документации Периодическая инвентаризация инфраструктуры элементов дороги Реестр имущества и управление активами Создание и ведение геоинформационны х систем Взаимоотношение и обмен информацией со смежными землепользователя м Экология и окружающая среда 111

ПРИМЕНЕНИЕ СПУТНИКОВЫХ ТЕХНОЛОГИЙ В СИСТЕМЕ КОНТРОЛЯ БЕЗОПАСНОСТИ И СВЯЗИ ПАССАЖИРСКИХ ПЕРЕВОЗОК 12. 02. 2018 112

Спутниковые технологии в системе оповещения приближения поездов ДИСПЕТЧЕР ПЧ ПОСТ ДАННЫЕ О РАБОТАЮЩИХ НА ПУТЯХ ИНФОРМАЦИЯ О МЕСТОНАХОЖДЕНИИ, СКОРОСТИ ЭЦ КЛУБ ! ЭКСТРЕННОЕ ТОРМОЖЕНИЕ 163, 5 160 V=50 км/ч Т=7 мин МЕСТО РАБОТ Ы ТРЕВОГА СТ ОП 12. 02. 2018 113

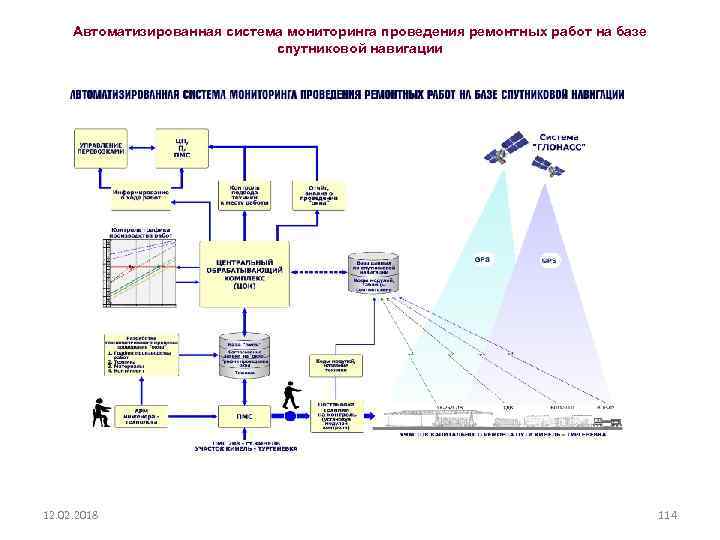

Автоматизированная система мониторинга проведения ремонтных работ на базе спутниковой навигации 12. 02. 2018 114

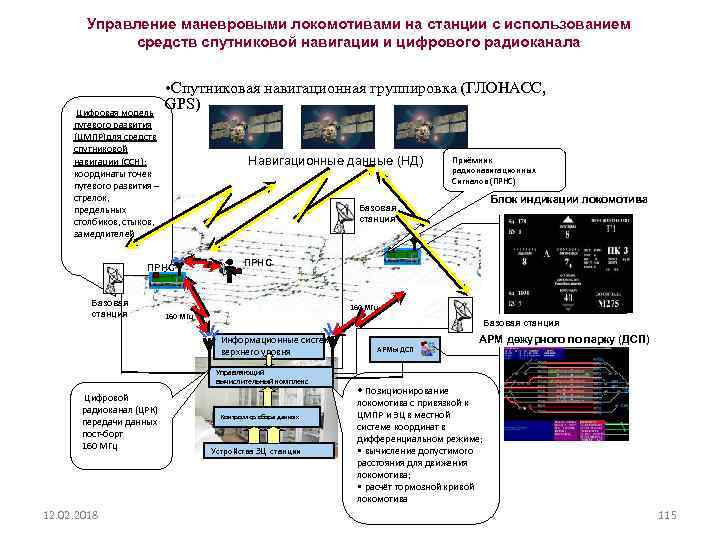

Управление маневровыми локомотивами на станции с использованием средств спутниковой навигации и цифрового радиоканала Цифровая модель путевого развития (ЦМПР)для средств спутниковой навигации (ССН): координаты точек путевого развития – стрелок, предельных столбиков, стыков, замедлителей • Спутниковая навигационная группировка (ГЛОНАСС, GPS) Навигационные данные (НД) ПРНС 160 МГц Базовая станция Информационные системы верхнего уровня Управляющий вычислительный комплекс Цифровой радиоканал (ЦРК) передачи данных пост-борт 160 МГц 12. 02. 2018 Блок индикации локомотива Базовая станция ПРНС Базовая станция Приёмник радионавигационных Сигналов (ПРНС) Контроллер сбора данных Устройства ЭЦ станции АРМы ДСП АРМ дежурного по парку (ДСП) • Позиционирование локомотива с привязкой к ЦМПР и ЭЦ в местной системе координат в дифференциальном режиме; • вычисление допустимого расстояния для движения локомотива; • расчёт тормозной кривой локомотива 115

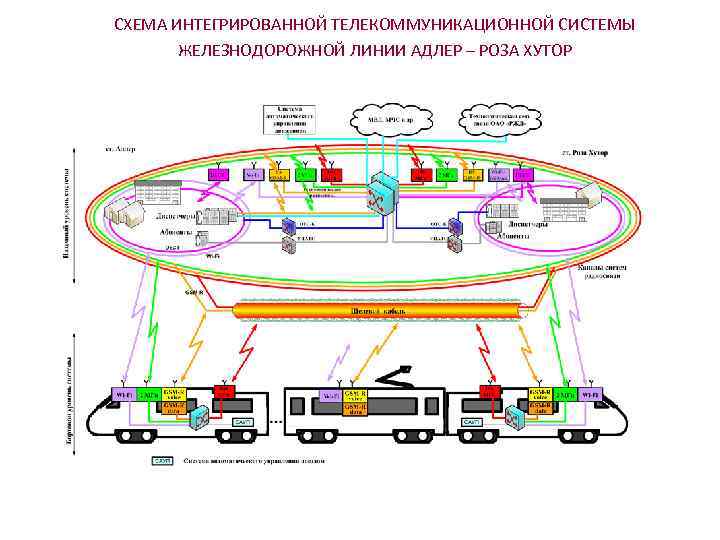

СХЕМА ИНТЕГРИРОВАННОЙ ТЕЛЕКОММУНИКАЦИОННОЙ СИСТЕМЫ ЖЕЛЕЗНОДОРОЖНОЙ ЛИНИИ АДЛЕР – РОЗА ХУТОР

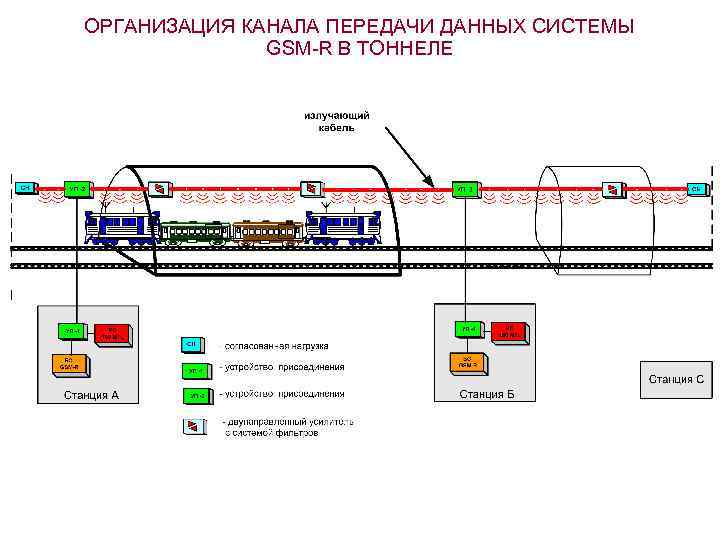

ОРГАНИЗАЦИЯ КАНАЛА ПЕРЕДАЧИ ДАННЫХ СИСТЕМЫ GSM-R В ТОННЕЛЕ

УПРАВЛЕНИЕ РЕСУРСАМИ, РИСКАМИ НА ВСЕХ ЭТАПАХ ЖИЗНЕННОГО ЦИКЛА НА ОСНОВЕ АНАЛИЗА НАДЕЖНОСТИ Система УРРАН

КОМПЛЕКСНОЕ РЕШЕНИЕ ПО БЕЗОПАСНОСТИ Решения по обеспечению безопасности на транспорте Управление движением Информационная безопасность § § § Система принятия решений Управление в чрезвычайных ситуациях Управление движением поездов Управление безопасностью движения и СЦБ § Охрана правопорядка Управление графиком движения поездов § § § Анти-террористические функции Система контроля доступа Система идентификации § § § Защищенные системы передачи данных Шифрование данных Система идентификации пользователей Беспроводные системы безопасности Видеонаблюдение Система обнаружения взрывчатых и пожароопасных веществ Современная система распознавания по лицу

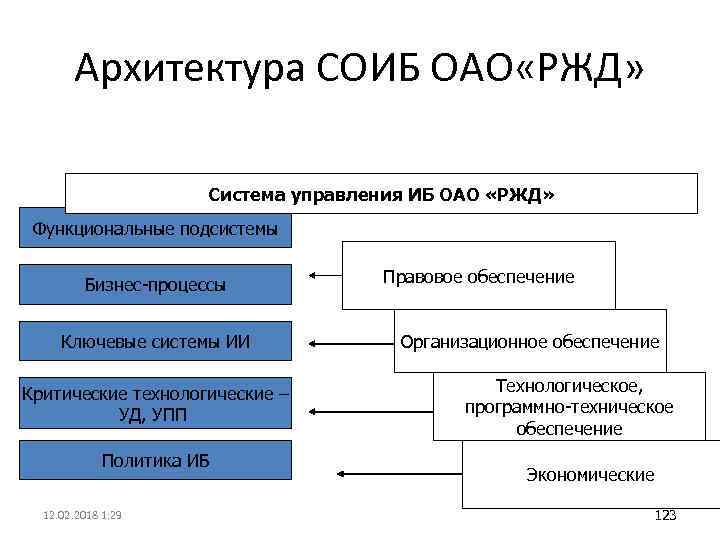

Архитектура СОИБ ОАО «РЖД» Система управления ИБ ОАО «РЖД» Функциональные подсистемы Бизнес-процессы Ключевые системы ИИ Критические технологические – УД, УПП Политика ИБ 12. 02. 2018 1: 29 Правовое обеспечение Организационное обеспечение Технологическое, программно-техническое обеспечение Экономические 123

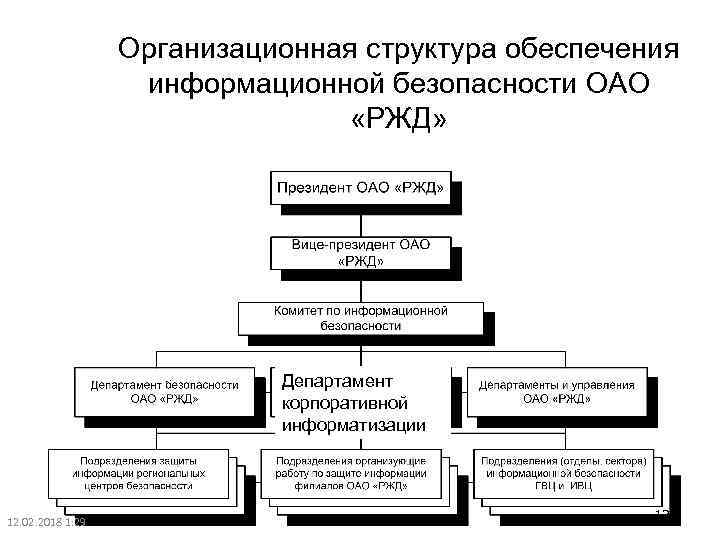

Организационная структура обеспечения информационной безопасности ОАО «РЖД» Департамент корпоративной информатизации 12. 02. 2018 1: 29 124

Система обеспечения информационной безопасности (СОИБ) на железнодорожном транспорте: цели • Поддержание требуемого уровня безопасности движения, грузовых и пассажирских перевозок железнодорожного транспорта в условиях динамичной информатизации отрасли; • Минимизация или поддержание приемлемого уровня информационных рисков, экономического и других видов ущерба при нарушении безопасности информации • Предоставление информационных услуг, в том числе по защите информации. 12. 02. 2018 1: 29 126

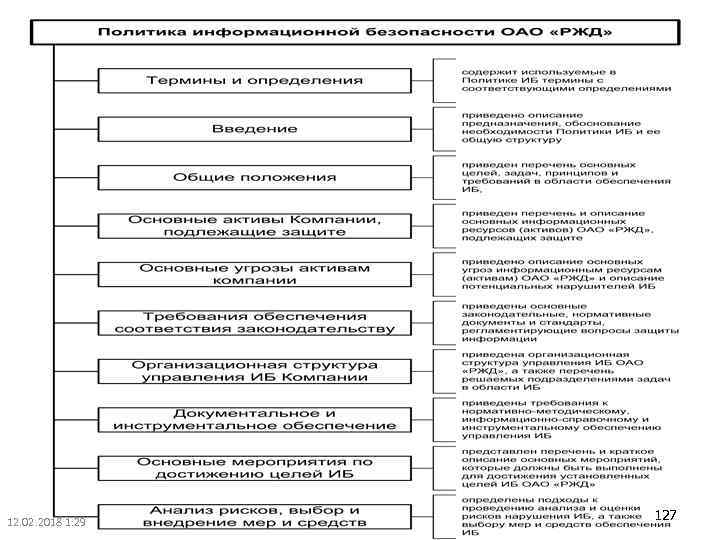

12. 02. 2018 1: 29 127

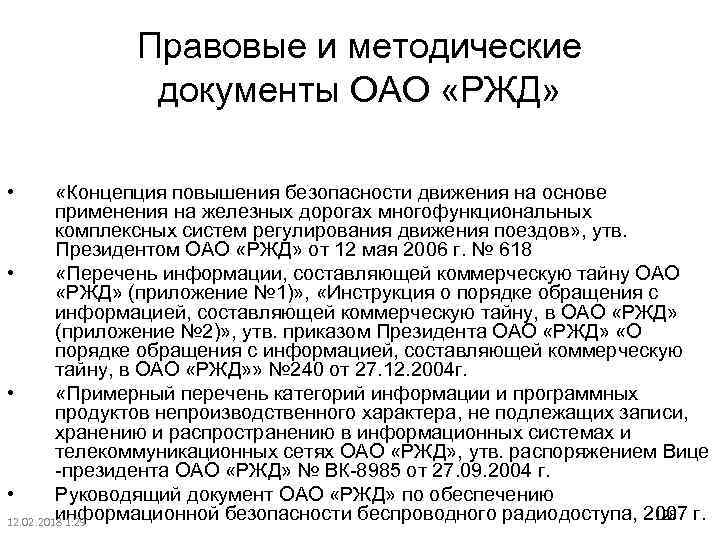

Правовые и методические документы ОАО «РЖД» • «Концепция повышения безопасности движения на основе применения на железных дорогах многофункциональных комплексных систем регулирования движения поездов» , утв. Президентом ОАО «РЖД» от 12 мая 2006 г. № 618 • «Перечень информации, составляющей коммерческую тайну ОАО «РЖД» (приложение № 1)» , «Инструкция о порядке обращения с информацией, составляющей коммерческую тайну, в ОАО «РЖД» (приложение № 2)» , утв. приказом Президента ОАО «РЖД» «О порядке обращения с информацией, составляющей коммерческую тайну, в ОАО «РЖД» » № 240 от 27. 12. 2004 г. • «Примерный перечень категорий информации и программных продуктов непроизводственного характера, не подлежащих записи, хранению и распространению в информационных системах и телекоммуникационных сетях ОАО «РЖД» , утв. распоряжением Вице -президента ОАО «РЖД» № ВК-8985 от 27. 09. 2004 г. • Руководящий документ ОАО «РЖД» по обеспечению информационной безопасности беспроводного радиодоступа, 2007 г. 128 12. 02. 2018 1: 29

С Новым 2014 годом

Общая по курсу ЗАНЯТИЕ 24.12.2013.pptx