4c3bf89f5185aea6935c0d2b41dd986e.ppt

- Количество слайдов: 13

Законодательная база в области защиты персональных данных при их обработке в ИСПДн 1 Федеральный закон от 27 июля 2006 г. № 152 -ФЗ «О персональных данных» Федеральный закон от 27 июля 2006 г. № 149 -ФЗ «Об информации, информационных технологиях и о защите информации» Постановление Правительства 17 2007 «Об РФ от ноября № г. 781 утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных» Постановление Правительства РФ от 15 мая 2010 г. № 330 ДСП «Об особенностях оценки соответствия продукции (работ, услуг), используемой в целях защиты сведений, относимых к охраняемой в соответствии с законодательством Российской Федерации информации ограниченного доступа, не содержащей сведения, составляющие государственную тайну, а также процессов ее проектирования (включая изыскания), производства, строительства, монтажа, наладки, эксплуатации, хранения, перевозки, реализации, утилизации и захоронения, об особенностях аккредитации органов по сертификации и испытательных лабораторий (центров), выполняющих работы по подтверждению соответствия указанной продукции (работ, услуг)» Постановление Правительства РФ от 21. 03. 2012 г. № 211 «Перечень мер направленных на обеспечение выполнения обязанностей , предусмотренных Федеральным Законом «О персональных данных» и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами»

Нормативно-методические документы ФСТЭК России, регламентирующие обеспечение безопасности ПДн 2 «Порядок проведения классификации информационных систем персональных данных» , утвержденным приказом ФСТЭК России, ФСБ России и Мининформсвязи России от 13 февраля 2008 г. N 55/86/20; «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных» Утверждена ФСТЭК России 14 февраля 2008 г; «Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных» Утверждена ФСТЭК России 15 февраля 2008 г. ; «Положение о методах и способах защиты информации в информационных системах персональных данных» Утверждено приказом ФСТЭК России от 5 февраля 2010 г. № 58; «Требования к системам обнаружения вторжений» Утверждено приказом ФСТЭК России 6 декабря 2011 г. № 638. Находятся в разработке и планируются утверждение в 2012 г. : Приказ ФСТЭК России «Об утверждении требований к средствам антивирусной защиты информации» ; Приказ ФСТЭК России «Об утверждении состава и содержания необходимых для выполнения установленных Правительством Российской Федерации требований к защите персональных данных для каждого из уровней защищенности, организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» .

Методические рекомендации по организации и 3 проведению мероприятий по технической защите ИСПДн органов власти - определение информационных ресурсов и технических средств с ПДн; - определение перечня информационных систем; - анализ структуры информационных систем ПДн; - определение перечня АРМ, оборудования программного обеспечения; - проведение классификации; - назначение структурного подразделения или должностного лица; - разработка документов по защите информации; - разработка положения по организации и проведению работ по обеспечению безопасности ПДн при их обработке в информационных системах ПДн; - определение требований по обеспечению безопасности ПДн; - разработка частной модели угроз; - составление списка лиц, допущенных к ПДн; - проведение сертификации средств защиты информации; - организация резервирования и ПДн восстановления ПДн; - учет машинных носителей ПД. - получение лицензии ФСТЭК России или оценка соответствия автоматизированных систем (аттестованных и (или) сертифицированных по требованиям безопасности информации)

Первый этап построения системы ЗИ в ИСПДн (предпроектное обследование ИС, сбор и анализ исходных данных) 4 Главной точкой отсчета при построении системы защиты ПДн при их обработке в ИСПДн является анализ информационных потоков, циркулирующих в технических средствах. С целью определения ИСПДн оператор коллегиально, в рамках деятельности созданных постоянно-действующих комиссий с привлечением специалистов структурных подразделений, эксплуатирующих и обслуживающих средства автоматизации, специалистов по защите информации и кадровых подразделений проводит инвентаризацию информационных ресурсов. При этом из всей совокупности обрабатываемой информации определяются информационные ресурсы, содержащие в себе ПДн, а также технические средства и программное обеспечение, позволяющие осуществлять обработку ПДн. По результатам анализа составляется перечень ИСПДн, подлежащих защите, утверждаемый руководителем. После определения ИСПДн оператором осуществляется анализ структуры информационных систем, в ходе которого определяются: - перечень автоматизированных рабочих мест, обрабатывающих ПДн; - перечень серверного, коммутационного и сетевого оборудования; - используемое в ИСПДн общесистемное и прикладное программное обеспечение; - наличие и типы средств межсетевого экранирования в распределенных ИСПДн; - наличие подключений ИСПДн к сетям связи общего пользования и (или) сетям международного информационного обмена.

Второй этап построения системы ЗИ в ИСПДн (классификация ИСПДн) 5 ИСПДн классифицируются оператором в зависимости от объема обрабатываемых ими ПДн и угроз безопасности жизненно важным интересам личности, общества и государства. Для проведения классификации оператором создается комиссия из компетентных специалистов, способных правильно определить исходные данные по классифицируемой ИСПДн. При проведении классификации ИСПДн определяются исходные данные: - категория обрабатываемых в ИСПДн; - объем обрабатываемых ПДн. Существует четыре категории обрабатываемых в ИСПДн: - категория 1– ПДн, касающиеся расовой, национальной принадлежности, политических взглядов, религиозных и философских убеждений, состояния здоровья, интимной жизни; - категория 2 – ПДн, позволяющие идентифицировать субъекта ПДн и получить о нем дополнительную информацию, за исключением ПДн, относящихся к категории 1; - категория 3 – ПДн, позволяющие идентифицировать субъекта ПДн; - категория 4 – обезличенные и (или) общедоступные ПДн. По результатам анализа исходных данных ИСПДн присваивается один из четырех классов. По заданным оператором характеристикам безопасности ИСПДн подразделяются на типовые ИС и специальные ИС – ИСПДН, в которых вне зависимости от необходимости обеспечения конфиденциальности ПДн требуется обеспечить хотя бы одну из характеристик безопасности ПДн, отличную от конфиденциальности (защищенность от уничтожения, изменения, блокирования, а также иных несанкционированных действий).

Третий этап построения системы ЗИ в ИСПДн (правовые и организационные мероприятия) 6 Для разработки и осуществления мероприятий по обеспечению безопасности ПДн при их обработке в ИСПДн, в зависимости от объема обрабатываемых данных, оператором назначается структурное подразделение или должностное лицо, ответственные за обеспечение безопасности ПДн. Решение о назначении оформляется соответствующим приказом (распоряжением). Оператором должно быть организовано периодическое обучение сотрудников подразделения или должностных лиц, ответственных за обеспечение безопасности ПДн, на специализированных курсах повышения квалификации по вопросам защиты информации ограниченного доступа. Оператор на договорной основе может привлекать сторонние организации для формирования и сопровождения баз данных и информационного взаимодействия (центры обработки информации), выполняющие функции операторов и администраторов системы централизованной обработки данных. В этом случае безопасность ПДн обеспечивает привлекаемая организация. При этом существенным условием договора является обязанность привлекаемой организации обеспечить конфиденциальность ПДн и безопасность ПДн при их обработке в ИСПДн, а также наличие у привлекаемой организации лицензии ФСТЭК России на осуществление деятельности по технической защите конфиденциальной информации. Оператор организует систему допуска и учета лиц, допущенных к работе с ПДн в ИСПДн. С этой целью: - утверждается список лиц, доступ которых к ПДн необходим для выполнения служебных обязанностей; - формируется журнал учета допуска к работе пользователей в ИСПДн.

Четвертый этап построения системы защиты информации ИСПДн (разработка частной модели угроз безопасности ПДн) 7 Применительно к каждой ИСПДн оператором разрабатывается в виде отельного документа частная модель угроз на основе Базовой модели угроз безопасности персональных данных при их обработке в информационных системах персональных данных, утвержденной заместителем директора ФСТЭК России 15 февраля 2008 г. , содержащей систематизированный перечень угроз безопасности ПДн при их обработке в ИСПДн. Разработанная модель угроз утверждается руководителем и подлежит согласованию с ФСТЭК России и ФСБ России (при наличии криптографических средств защиты). Для разработки модели угроз оператор вправе на договорной основе привлекать организации-лицензиаты. В этом случае модель угроз ИСПДн также согласовывается с организацией - лицензиатом, оказавшей услуги.

Пятый этап построения системы ЗИ в ИСПДн (составление технического задания и разработка проектной документации) 8 На основании утвержденной модели угроз ИСПДн оператором или организацией лицензиатом на договорной основе в виде отдельного документа разрабатываются требования по обеспечению безопасности ПДн при их обработке в ИСПДн. Требования утверждаются руководителем организации-оператора и согласовываются с организацией- лицензиатом (при условии оказания им услуг). Оператором разрабатывается Положение, определяющее организацию и порядок проведения работ по обеспечению безопасности ПДн при их обработке в ИСПДн, утверждаемое руководителем. (Система защиты ПДн и ее описание) Средства защиты информации, предназначенные для обеспечения безопасности ПДн при их обработке в ИСПДн, в обязательном порядке должны пройти в установленном порядке процедуру оценки соответствия ФСТЭК России и ФСБ России и подлежат учету в журналах учета средств защиты информации (а также, эксплуатационная и техническая документация к ним). Необходимо заключение о возможности эксплуатации применяемых СЗИ и наличие правил пользования СЗИ, предназначенных для обеспечения безопасности ПДн. До ввода в эксплуатацию ИСПДн должна быть проведена оценка эффективности применяемых мер по обеспечению безопасности ПДн. С целью обеспечения возможности незамедлительного восстановления ПДн, модифицированных или уничтоженных вследствие несанкционированного доступа к ним, оператором должно быть организовано резервирование обрабатываемых ПДн. Периодичность и порядок проведения резервирования и восстановления ПДн определяется инструкцией, разрабатываемой оператором. Все магнитные, оптические и другие машинные носители ПДн подлежат обязательному учету. На носители информации наносится маркировка, позволяющая идентифицировать и организовать их учет. Машинные носители информации регистрируются в журнале учета машинных носителей ПДн.

Шестой этап построения системы ЗИ в ИСПДн (реализация проектной документации и построение системы защиты ПДн) 9 Мероприятия по обеспечению безопасности ПДн при их обработке в ИСПДн могут проводиться как силами структурных подразделений по защите информации оператора, так и с привлечением на договорной основе организаций-лицензиатов. В случае самостоятельного выполнения мероприятий по обеспечению безопасности ПДн операторы, эксплуатирующие ИСПДн должны получить лицензию ФСТЭК России на осуществление деятельности по технической защите конфиденциальной информации. Для обеспечения безопасности ПДн в зависимости от установленного класса информационной системы должны быть реализованы: - мероприятия по защите от НСД к ПДн при их обработке в ИСПДн; - мероприятия по защите информации от утечки по техническим каналам; - мероприятия по обеспечению безопасности межсетевого взаимодействия. Должны быть установлены правила доступа к ПДн, обрабатываемых в ИСПДн и обеспечена регистрация и учет всех действий, совершаемых с ПДн в ИСПДн (наличие электронного журнала обращений пользователей ИСПДн на получение ПДн). Защита ПДн, передаваемых по каналам связи, за пределами контролируемой зоны должна обеспечиваться путем использования сертифицированных ФСБ России средств криптографической защиты информации. Необходимо обеспечить постоянный контроль за обеспечением уровня защищенности ПДн, обнаружение фактов НСД к ПДн и принятием мер. Уничтожение информации с магнитных носителей информации должно осуществляться средствами гарантированного уничтожения информации. В целях оценки соответствия ИСПДн по требованиям безопасности ПДн проводится аттестация по требованиям безопасности информации.

Основные нарушения и недостатки, выявленные в организации работы по вопросам обеспечения безопасности персональных данных 10 - отсутствуют сертифицированные средства защиты от НСД к конфиденциальной информации, обрабатываемой в локальных вычислительных системах; - не разработана модель угроз безопасности персональных данных; - не проводилась классификация вновь созданных информационных систем; - не определен порядок ремонта и уничтожения средств вычислительной техники, на которых ведется обработка персональных данных; - межсетевое экранирование обеспечивается программно- аппаратными средствами, не имеющими сертификатов соответствия по требованиям безопасности информации; - лица, ответственные за обеспечение безопасности персональных данных специальную подготовку в области обеспечения безопасности информации не проходили.

Основные причины нарушений в организации работы по 11 вопросам обеспечения безопасности ПДн - отсутствие требований со стороны заказчика по технической защите персональных данных в технических заданиях и проектной документации на введенные в эксплуатацию информационные системы персональных данных; - незавершенность классификации информационных систем; - невыполнение работ по анализу угроз безопасности информационных систем и разработке частных моделей угроз; - отсутствие документов, регламентирующих порядок передачи персональных данных другим пользователям; - использование не сертифицированных программных и технических средств защиты информации для защиты персональных данных от несанкционированного доступа; - непринятие мер по учету машинных носителей информации, содержащих персональные данные; - отсутствие в должностных регламентах лиц, ответственных за обеспечение безопасности персональных данных, их полномочий по контролю выполнения требований по защите информации; - отсутствие достаточного количества квалифицированных специалистов, ответственных за обеспечение безопасности персональных данных; отсутствие в отдельных органах исполнительной власти подразделений по защите информации; - недостаточное финансирование работ по ТЗИ; - недостаточный уровень подготовки специалистов по вопросам ТЗИ

Пример документов для 1 класса 12 1. Технический паспорт на ОИ 2. Программа и методики аттестационных испытаний 3. Предписание на эксплуатацию технических средств с приложением протокола контроля требованиям по ПЭМИН (специальные исследования) (Сертификат) 4. Протокол(ы) контроля соответствия ОИ требованиям по ПЭМИН (экспертнодокументальным методом) 5. Протокол контроля соответствия ОИ требованиям по защите от НСД (экспертнодокументальным методом и проведением необходимых спец. исследований). 6. Акты установки СЗИ с инструкциями на эксплуатацию. 7. Заключение по результатам аттестационных испытаний ОИ 8. Аттестат соответствия

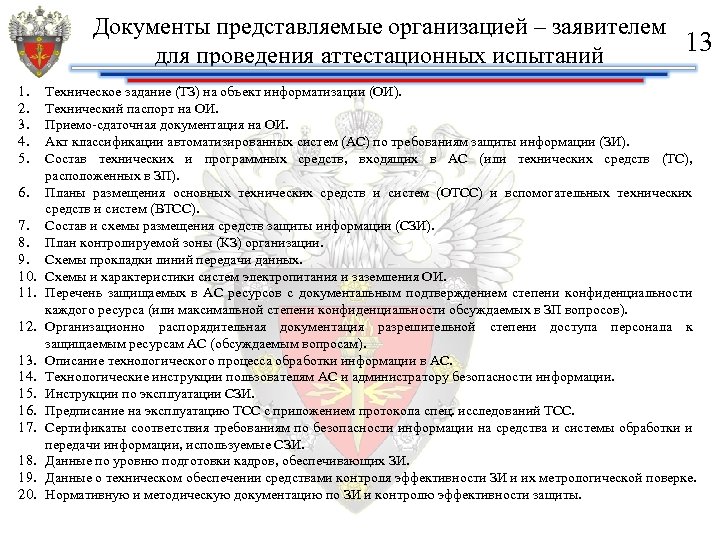

Документы представляемые организацией – заявителем 13 для проведения аттестационных испытаний 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. 12. 13. 14. 15. 16. 17. 18. 19. 20. Техническое задание (ТЗ) на объект информатизации (ОИ). Технический паспорт на ОИ. Приемо-сдаточная документация на ОИ. Акт классификации автоматизированных систем (АС) по требованиям защиты информации (ЗИ). Состав технических и программных средств, входящих в АС (или технических средств (ТС), расположенных в ЗП). Планы размещения основных технических средств и систем (ОТСС) и вспомогательных технических средств и систем (ВТСС). Состав и схемы размещения средств защиты информации (СЗИ). План контролируемой зоны (КЗ) организации. Схемы прокладки линий передачи данных. Схемы и характеристики систем электропитания и заземления ОИ. Перечень защищаемых в АС ресурсов с документальным подтверждением степени конфиденциальности каждого ресурса (или максимальной степени конфиденциальности обсуждаемых в ЗП вопросов). Организационно распорядительная документация разрешительной степени доступа персонала к защищаемым ресурсам АС (обсуждаемым вопросам). Описание технологического процесса обработки информации в АС. Технологические инструкции пользователям АС и администратору безопасности информации. Инструкции по эксплуатации СЗИ. Предписание на эксплуатацию ТСС с приложением протокола спец. исследований ТСС. Сертификаты соответствия требованиям по безопасности информации на средства и системы обработки и передачи информации, используемые СЗИ. Данные по уровню подготовки кадров, обеспечивающих ЗИ. Данные о техническом обеспечении средствами контроля эффективности ЗИ и их метрологической поверке. Нормативную и методическую документацию по ЗИ и контролю эффективности защиты.

4c3bf89f5185aea6935c0d2b41dd986e.ppt