Хакеры и трояяны.ppt

- Количество слайдов: 8

ХАКЕР — квалифицированный компьютерный взломщик, злоумышленник, специализирующийся на поиске и использовании несанкционированного доступа в вычислительные сети или другое компьютеризированное оборудование для незаконного получения информации, извлечения выгоды, нанесения ущерба.

ХАКЕР — квалифицированный компьютерный взломщик, злоумышленник, специализирующийся на поиске и использовании несанкционированного доступа в вычислительные сети или другое компьютеризированное оборудование для незаконного получения информации, извлечения выгоды, нанесения ущерба.

Известные хакеры Роберт Моррис — автор Червя Морриса 1988 года. (На самом деле червь Морриса был лабораторным опытом, поэтому взломщиком его можно считать условно. ) Адриан Ламо — известен взломом Yahoo, Citigroup, Bank of America и Cingular. Джонатан Джозеф Джеймс — американский хакер, стал первым несовершеннолетним, осужденным за хакерство. Джон Дрейпер — один из первых хакеров в истории компьютерного мира.

Известные хакеры Роберт Моррис — автор Червя Морриса 1988 года. (На самом деле червь Морриса был лабораторным опытом, поэтому взломщиком его можно считать условно. ) Адриан Ламо — известен взломом Yahoo, Citigroup, Bank of America и Cingular. Джонатан Джозеф Джеймс — американский хакер, стал первым несовершеннолетним, осужденным за хакерство. Джон Дрейпер — один из первых хакеров в истории компьютерного мира.

Трояны Троян - вредоносная программа, распространяемая людьми. В отличие от вирусов и червей, которые распространяются самопроизвольно. Название «троянская» восходит к легенде о «Троянском коне» — дарёном деревянном коне, послужившим причиной падения Трои. В коне, подаренном в знак лже-перемирия, прятались греческие воины, ночью открывшие ворота армии завоевателя. Больша я часть троянских программ действует подобным образом — маскируется под безвредные или полезные программы, чтобы пользователь запустил их на своем компьютере. Считается, что первым этот термин в контексте компьютерной безопасности употребил Дэниэл Эдвардс, сотрудник NSA, в своём отчёте «Computer Security Technology Planning Study» . Трояны — самый простой вид вредоносных программ, сложность которых зависит исключительно от сложности истинной задачи и средств маскировки. Самые примитивные экземпляры (например, стирающие содержимое диска при запуске) могут иметь исходный код в несколько строк.

Трояны Троян - вредоносная программа, распространяемая людьми. В отличие от вирусов и червей, которые распространяются самопроизвольно. Название «троянская» восходит к легенде о «Троянском коне» — дарёном деревянном коне, послужившим причиной падения Трои. В коне, подаренном в знак лже-перемирия, прятались греческие воины, ночью открывшие ворота армии завоевателя. Больша я часть троянских программ действует подобным образом — маскируется под безвредные или полезные программы, чтобы пользователь запустил их на своем компьютере. Считается, что первым этот термин в контексте компьютерной безопасности употребил Дэниэл Эдвардс, сотрудник NSA, в своём отчёте «Computer Security Technology Planning Study» . Трояны — самый простой вид вредоносных программ, сложность которых зависит исключительно от сложности истинной задачи и средств маскировки. Самые примитивные экземпляры (например, стирающие содержимое диска при запуске) могут иметь исходный код в несколько строк.

Распространение Троянские программы распространяются людьми — как непосредственно загружаются в компьютерные системы злоумышленниками-инсайдерами, так и побуждают пользователей загружать, и запускать их на своих системах. Для достижения последнего, троянские программы помещаются злоумышленниками на открытые или индексируемые ресурсы (файл-серверы и системы файлообмена), носители информации, присылаются с помощью служб обмена сообщениями (например, электронной почтой), попадают на компьютер через бреши безопасности или загружаются самим пользователем с адресов полученных одним из перечисленных способов. Иногда использование троянов является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы (в том числе, третьи).

Распространение Троянские программы распространяются людьми — как непосредственно загружаются в компьютерные системы злоумышленниками-инсайдерами, так и побуждают пользователей загружать, и запускать их на своих системах. Для достижения последнего, троянские программы помещаются злоумышленниками на открытые или индексируемые ресурсы (файл-серверы и системы файлообмена), носители информации, присылаются с помощью служб обмена сообщениями (например, электронной почтой), попадают на компьютер через бреши безопасности или загружаются самим пользователем с адресов полученных одним из перечисленных способов. Иногда использование троянов является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы (в том числе, третьи).

Методы удаления В целом, троянские программы обнаруживаются и удаляются антивирусным и антишпионским ПО точно так же, как и остальные вредоносные программы. Троянские программы хуже обнаруживаются контекстными методами антивирусов (основанных на поиске известных программ), потому что их распространение лучше контролируется, и экземпляры программ попадают к специалистам антивирусной индустрии с большей задержкой, нежели самопроизвольно распространяемые вредоносные программы. Однако эвристические (поиск алгоритмов) и проактивные (слежение) методы для них столь же эффективны.

Методы удаления В целом, троянские программы обнаруживаются и удаляются антивирусным и антишпионским ПО точно так же, как и остальные вредоносные программы. Троянские программы хуже обнаруживаются контекстными методами антивирусов (основанных на поиске известных программ), потому что их распространение лучше контролируется, и экземпляры программ попадают к специалистам антивирусной индустрии с большей задержкой, нежели самопроизвольно распространяемые вредоносные программы. Однако эвристические (поиск алгоритмов) и проактивные (слежение) методы для них столь же эффективны.

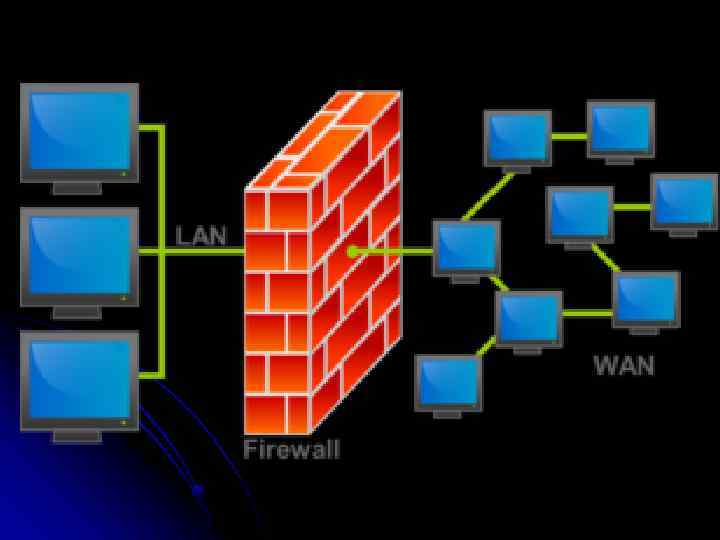

Межсетевой экран (фаервол, брандма уэр) уэр Межсетевой экран или сетевой экран — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами. Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача — не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации. Некоторые сетевые экраны также позволяют осуществлять трансляцию адресов — динамическую замену внутрисетевых (серых) адресов или портов на внешние, используемые за пределами ЛВС.

Межсетевой экран (фаервол, брандма уэр) уэр Межсетевой экран или сетевой экран — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами. Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача — не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации. Некоторые сетевые экраны также позволяют осуществлять трансляцию адресов — динамическую замену внутрисетевых (серых) адресов или портов на внешние, используемые за пределами ЛВС.