8ae458ac90f725ffe7bd75e4762e2e7a.ppt

- Количество слайдов: 40

www. devicelock. com Информационная безопасность и защита от инсайдеров Арсений Евмененко Технический специалист Компания Softline www. softline. ru sv@devicelock. com www. devicelock. com

www. devicelock. com О чем речь? «ЦИФРОВЫЕ АБОРИГЕНЫ» (Digital Natives) радикально меняют управление и инструментарий корпоративных информационных технологий “CORPORATE” ≈ “CONSUMER” потребительские ПО и электроника проникают в производственные информационные процессы ЗНАЧИТЕЛЬНЫЕ ИЗМЕНЕНИЯ в управлении и средствах корпоративной ИБ • рост мощности и расширение функционала персональных мобильных устройств • изменения профиля инсайдерских угроз ИБ ОТРАЖЕНИЕ НОВЫХ УГРОЗ требует создания эффективных решений для каждого аспекта Endpoint Security 2

www. devicelock. com Широко известные факты утечки информации База данных Центробанка РФ База данных Пенсионного Фонда РФ. База данных Министерства по налогам и сборам Данные из ядерной лаборатории Los Alamos База данных NASA (данные о новых проектах) База данных клиентов крупнейшего японского банка Mizuho Секретные документы и разработки Lokheed Martin (ущерб более 1 млрд. $$) Формула-1: утечка данных из Феррари в Мак. Ларен

www. devicelock. com Потенциальные ИТ-угрозы Вирусы Шпионские модули Спам Кража оборудования Нецелевое Использование ресурсов Внутренние угрозы Хакерские атаки Шпионские модули Кражи конфиденциальных данных Внешние угрозы

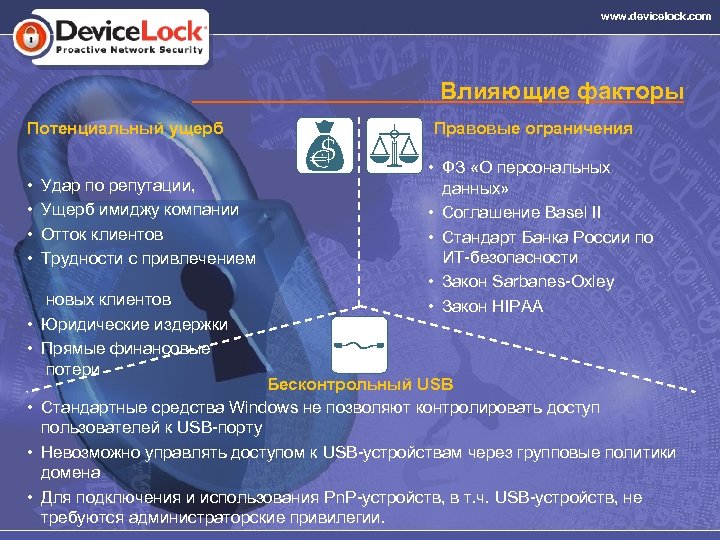

www. devicelock. com Влияющие факторы Потенциальный ущерб • • Удар по репутации, Ущерб имиджу компании Отток клиентов Трудности с привлечением новых клиентов • Юридические издержки • Прямые финансовые потери $ Правовые ограничения • ФЗ «О персональных данных» • Соглашение Basel II • Стандарт Банка России по ИТ-безопасности • Закон Sarbanes-Oxley • Закон HIPAA Бесконтрольный USB • Стандартные средства Windows не позволяют контролировать доступ пользователей к USB-порту • Невозможно управлять доступом к USB-устройствам через групповые политики домена • Для подключения и использования Pn. P-устройств, в т. ч. USB-устройств, не требуются администраторские привилегии.

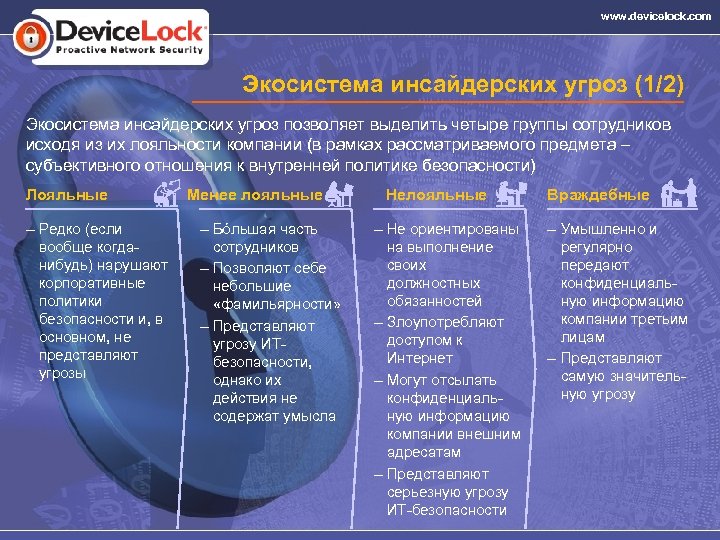

www. devicelock. com Экосистема инсайдерских угроз (1/2) Экосистема инсайдерских угроз позволяет выделить четыре группы сотрудников исходя из их лояльности компании (в рамках рассматриваемого предмета – субъективного отношения к внутренней политике безопасности) Лояльные – Редко (если вообще когданибудь) нарушают корпоративные политики безопасности и, в основном, не представляют угрозы Менее лояльные – Бóльшая часть сотрудников – Позволяют себе небольшие «фамильярности» – Представляют угрозу ИТбезопасности, однако их действия не содержат умысла Нелояльные – Не ориентированы на выполнение своих должностных обязанностей – Злоупотребляют доступом к Интернет – Могут отсылать конфиденциальную информацию компании внешним адресатам – Представляют серьезную угрозу ИТ-безопасности Враждебные – Умышленно и регулярно передают конфиденциальную информацию компании третьим лицам – Представляют самую значительную угрозу

www. devicelock. com Экосистема инсайдерских угроз (2/2) Почтовый сервер (электронная почта) Веб-сервер (открытые почтовые системы) @ Адаптеры передачи данных, подключаемые к компьютеру через USB или другие порты (модемы, Wi. Fi адаптеры) –. . . Мобильные устройства со встроенным модулем памяти, персональные мобильные устройства (КПК, смартфоны) Каналы утечки данных Принтер (печать документов) FDD, CD, USB drive (копирование на носители)

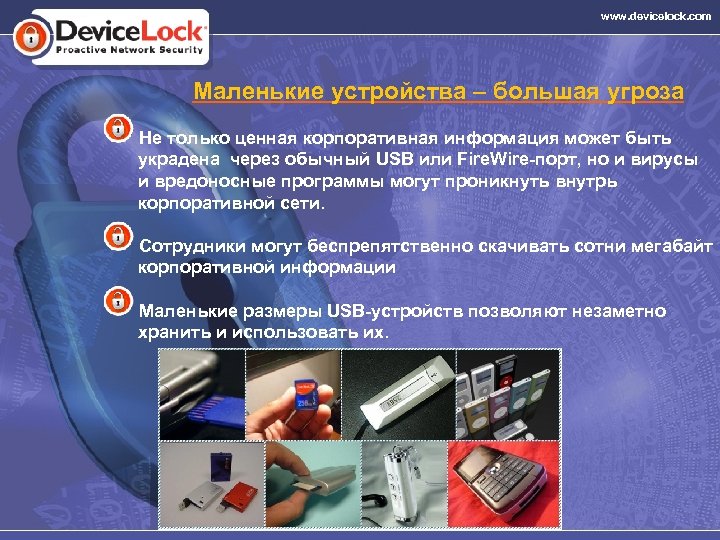

www. devicelock. com Маленькие устройства – большая угроза Не только ценная корпоративная информация может быть украдена через обычный USB или Fire. Wire-порт, но и вирусы и вредоносные программы могут проникнуть внутрь корпоративной сети. Сотрудники могут беспрепятственно скачивать сотни мегабайт корпоративной информации Маленькие размеры USB-устройств позволяют незаметно хранить и использовать их.

www. devicelock. com Маленькие устройства – большая угроза Через USB-порт могут быть подключены устройства хранения и передачи данных, в том числе Wi. Fi, Bluetooth, Ir. DA. Поскольку данный вид атаки на данные осуществляется изнутри корпоративной сети, то сетевые файрволы, средства обнаружения вторжения (IDS), системы шифрования данных и антивирусы оказываются не у дел.

www. devicelock. com «Мобильная» утечка данных УГРОЗА УТЕЧКИ КОРПОРАТИВНЫХ ДАННЫХ ЧЕРЕЗ ПЕРСОНАЛЬНЫЕ МОБИЛЬНЫЕ УСТРОЙСТВА РАБОТНИКОВ • Неизбежна – человеческая натура: случайные ошибки, халатность, злой умысел, кражи и утери мобильных устройств • Насущна – реальна сегодня – новые технологии умножат последствия 1

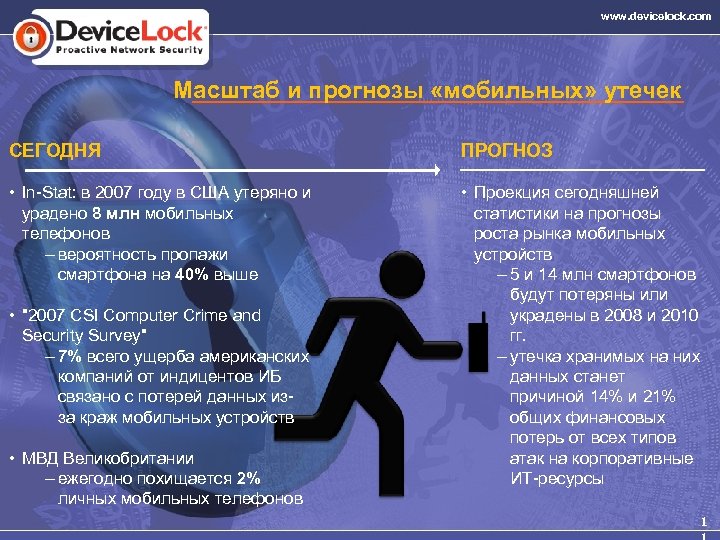

www. devicelock. com Масштаб и прогнозы «мобильных» утечек СЕГОДНЯ ПРОГНОЗ • In-Stat: в 2007 году в США утеряно и урадено 8 млн мобильных телефонов – вероятность пропажи смартфона на 40% выше • Проекция сегодняшней статистики на прогнозы роста рынка мобильных устройств – 5 и 14 млн смартфонов будут потеряны или украдены в 2008 и 2010 гг. – утечка хранимых на них данных станет причиной 14% и 21% общих финансовых потерь от всех типов атак на корпоративные ИТ-ресурсы • "2007 CSI Computer Crime and Security Survey" – 7% всего ущерба американских компаний от индицентов ИБ связано с потерей данных изза краж мобильных устройств • МВД Великобритании – ежегодно похищается 2% личных мобильных телефонов 1

www. devicelock. com Маленькие устройства – не только USB Wi. Fi, Bluetooth, Ir. DA – могут быть подключены не только через USB-порт. Ноутбук с USB-адаптером Wi. Fi ПК с USB-адаптером Wi. Fi-роутер Ноутбук с PCMCIA-адаптером Wi. Fi ПК с PCI-адаптером Wi. Fi

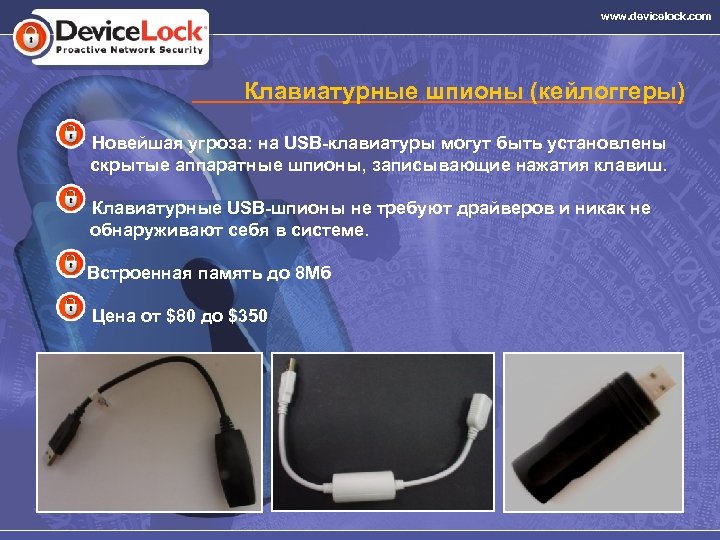

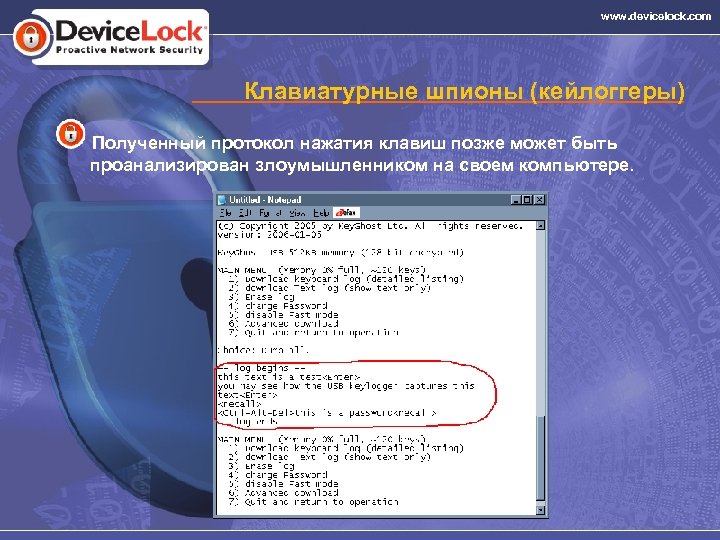

www. devicelock. com Клавиатурные шпионы (кейлоггеры) Новейшая угроза: на USB-клавиатуры могут быть установлены скрытые аппаратные шпионы, записывающие нажатия клавиш. Клавиатурные USB-шпионы не требуют драйверов и никак не обнаруживают себя в системе. Встроенная память до 8 Мб Цена от $80 до $350

www. devicelock. com Клавиатурные шпионы (кейлоггеры) До После

www. devicelock. com Клавиатурные шпионы (кейлоггеры) Полученный протокол нажатия клавиш позже может быть проанализирован злоумышленником на своем компьютере.

www. devicelock. com Способы решения проблемы USB-устройств USB-порт отключается через установки BIOS. USB-порт физически удаляется (выпаивается) из материнской платы. USB-порт заливается клеем. Корпус компьютера заключается в специальный дополнительный корпус без отверстий для USB-порта. Запрет драйверов USB-контроллера. Доступ к USB-порту контролируется при помощи специальных программных решений.

www. devicelock. com Общие требования к специальному ПО Интеграция в существующую инфраструктуру (Active Directory, Novell e. Directory и т. д. ) Настраиваемый контроль ВСЕГО спектра «опасных» устройств (внешних и внутренних) Возможность задания исключений для отдельных устройств Контроль доступа по пользователям (группам) и времени Протоколирование (аудит) действий пользователей и администраторов Формирование отчетов Противодействие попыткам неавторизованного изменения политик безопасности и/или отключения контроля

www. devicelock. com Device. Lock – 11 лет на рынке! Ноутбук с USB-адаптером Wi. Fi ПК с USB-адаптером Wi. Fi ® Device. Lock Ноутбук с PCMCIA-адаптером Wi. Fi ПК с PCI-адаптером Wi. Fi Смарт Лайн Инк – российская компания, основанная в 1996 году, специализируется на разработке программного обеспечения, контролирующего доступ сотрудников к портам и мобильным устройствам. За 11 лет клиентами «Смарт Лайн Инк» стали более 50 тысяч компаний в более 80 -ти странах мира. Общий объем инсталляций Device. Lock превышает 2, 5 миллиона экземпляров (самая большая – 68 тыс. )

www. devicelock. com Device. Lock контролирует устройства Device. Lock контролирует доступ пользователей или групп к USB-устройствам. Device. Lock - это программное решение. Device. Lock устанавливается и управляется централизованно. Device. Lock работает на Windows NT/2000/XP/2004/Vista, в т. ч. Windows XP/2003/Vista 64 bit. Кроме доступа к USB-портам, Device. Lock позволяет контролировать весь спектр потенциально опасных устройств: дисководы, CD-ROM'ы, а также Fire. Wire, инфракрасные, последовательные и параллельные порты, Wi. Fi и Bluetooth-адаптеры. Device. Lock имеет сертификат № 1018 ФСТЭК России

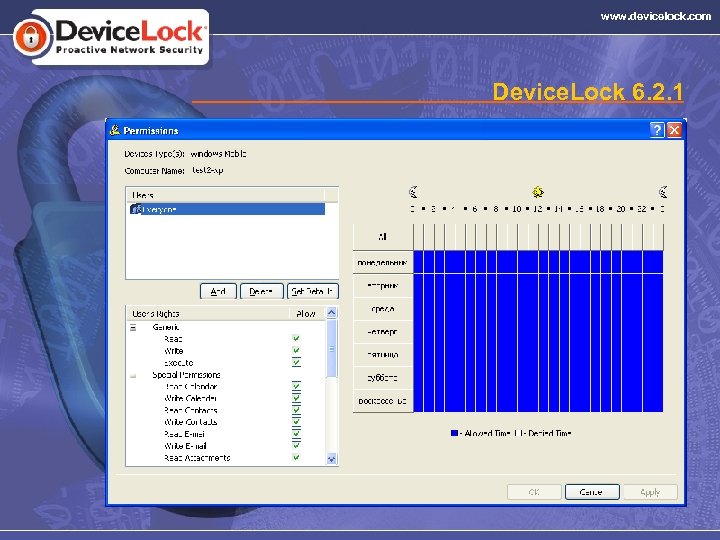

www. devicelock. com Возможности Device. Lock (1/4) Контроль доступа пользователей и групп к устройствам и портам ввода-вывода в зависимости от времени и дня недели. Установка разрешений «Только чтение» , Только чтение «Запрет форматирования» для CD/DVD, Запрет форматирования сменных носителей, жестких дисков, ленточных накопителей. Полная интеграция в групповые политики Windows (Active Directory): управление Device. Lock через групповые политики в домене Active Directory посредством стандартной оснастки Group Policy, автоматическая установка на новые компьютеры, настройка компьютеров в автоматическом режиме, с поддержкой RSo. P. Последняя выпущенная версия Device. Lock: Device. Lock® 6. 2. 1

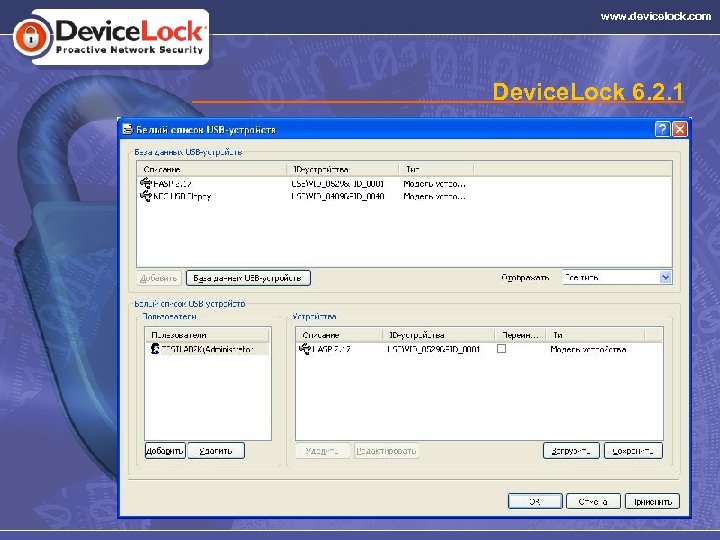

www. devicelock. com Возможности Device. Lock (2/4) Белый список устройств (White List): разрешение для пользователей или групп заранее авторизованных устройств, в том числе по модели и уникальному серийному номеру. Белый список носителей: разрешение использования только определенных Белый список носителей (авторизованных) CD/DVD даже при блокировке привода CD/DVD – для пользователей/групп пользователей. Временный белый список (Temporary White List): возможность получения временного доступа к блокированным устройствам без подключения к локальной сети. Детальный аудит: протоколирование всех действий пользователей, Детальный аудит: протоколирование изменений в настройках, системных событий. Теневое копирование: сохранение точной копии данных, копируемых Теневое копирование на внешние устройства и передаваемых через COM и LPT порты. Централизованное хранение журналов аудита и теневого Централизованное хранение копирования в базе данных SQL-серверов.

www. devicelock. com Возможности Device. Lock (3/4) Защита от «продвинутых» пользователей, обладающих правами Защита локального администратора. Централизованное управление – доступ ко всем функциям программы Централизованное управление с рабочего места администратора системы. Консоль управления для больших сетей без Active Directory – Device. Lock Enterprise Manager. Поддержка LDAP-деревьев (Novell e. Directory, MS Active Directory, …) Обнаружение и блокирование работы USB-кейлоггеров, кейлоггеров предотвращение записи данных на PS/2 -кейлоггеры (скремблирование) кейлоггеры Поддержка шифрования данных (интеграция с PGP Whole Disk Encryption True. Crypt * / Lexar SAFE PSD). Расширенный контроль, аудит и теневое копирование для КПК, Расширенный контроль, аудит и теневое копирование для КПК работающих под управлением ОС Windows Mobile. * True. Crypt – бесплатный продукт, распространяемый в исходных кодах

www. devicelock. com Возможности Device. Lock (4/4) Централизованный мониторинг для автоматического контроля Централизованный мониторинг текущего состояния агентов и текущих политик безопасности на удаленных компьютерах путем периодического опроса с сохранением результатов анализа в журнале мониторинга. Автоматическое сравнение текущих политик безопасности с эталонными политиками При этом возможна автоматическая замена текущих политик безопасности на эталонные. Импорт-экспорт политик безопасности (параметров) Импорт-экспорт политик безопасности Создание MSI-пакетов с предопределенными настройками Настраиваемое сообщение пользователю при отказе в доступе. Настраиваемое сообщение пользователю Русифицированный пользовательский интерфейс Формирование отчетов по собственным настройкам Формирование отчетов и по устройствам, используемым пользователями на компьютерах.

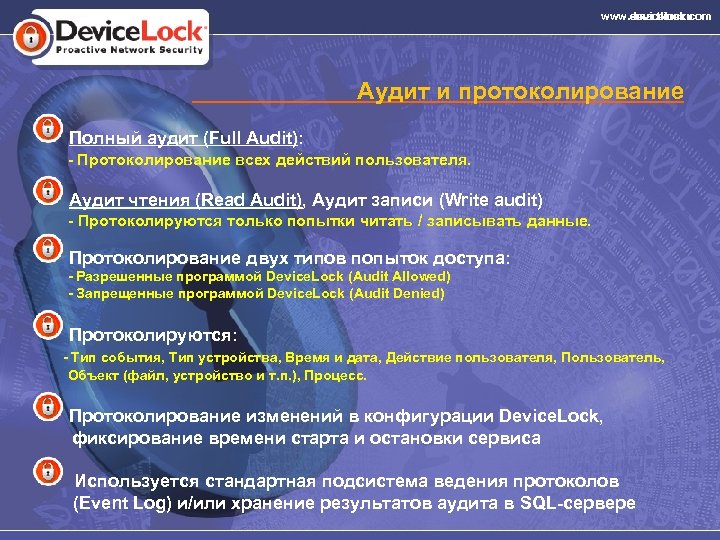

www. devicelock. com www. smartline. ru Аудит и протоколирование Полный аудит (Full Audit): - Протоколирование всех действий пользователя. Аудит чтения (Read Audit), Аудит записи (Write audit) - Протоколируются только попытки читать / записывать данные. Протоколирование двух типов попыток доступа: - Разрешенные программой Device. Lock (Audit Allowed) - Запрещенные программой Device. Lock (Audit Denied) Протоколируются: - Тип события, Тип устройства, Время и дата, Действие пользователя, Пользователь, Объект (файл, устройство и т. п. ), Процесс. Протоколирование изменений в конфигурации Device. Lock, фиксирование времени старта и остановки сервиса Используется стандартная подсистема ведения протоколов (Event Log) и/или хранение результатов аудита в SQL-сервере

www. devicelock. com Теневое копирование файлов и данных Все файлы и данные, копируемые пользователем на внешние носители (CD/DVD-диски, дискеты и любые другие сменные носители) и передаваемые через COM и LPT-порты, будут "зеркалироваться" и сохраняться для последующего просмотра администратором. Сохраняются полные копии файлов и данных. Данные теневого копирования централизованно собираются Device. Lock Enterprise Server и хранятся в базе данных SQL-сервера. Для передачи данных возможно использование потокового сжатия в целях снижения нагрузки на сеть.

www. devicelock. com Media White List (Белый список носителей) «Белый список» носителей позволяет идентифицировать определенный CD/DVD-диск на основе записанных на него данных и разрешить его использование, даже если сам привод CD/DVD-ROM заблокирован. Любое изменение в авторизованных данных приведет к изменению уникального идентификатора носителя и диск перестанет распознаваться как авторизованный. Каждому пользователю и/или группе может назначаться свой «белый список» носителей.

www. devicelock. com Поддержка шифрования данных Device. Lock обнаруживает диски, зашифрованные PGP Whole Disk Encryption или True. Crypt (USB-флешки и другие съемные накопители), а также распознает флеш-диски Lexar SAFE PSD, поддерживающие аппаратное шифрование данных, и применяет специальные "политики шифрования" к ним. Используя такие политики, Вы можете, например, разрешить запись только зашифрованных данных на съемные устройства и запретить запись незашифрованных данных.

www. devicelock. com Расширенный контроль КПК Device. Lock позволяет контролировать, осуществлять аудит и теневое копирование для КПК, работающих под управлением ОС Windows Mobile. Вы можете задавать разрешения для различных объектов (файлы, контакты, почта и т. д. ), передаваемых с/на КПК. Также возможно включить аудит и теневое копирование для файлов и других объектов (контакты, почта и т. д. ), копируемых с компьютера на КПК. Поддерживаются все интерфейсы (USB, COM, Ir. DA, Bluetooth, Wi. Fi). Поддерживается Windows Mobile Device Center (WMDC) В будущих версиях Device. Lock будет реализован расширенный контроль Palm, Blackberry, Symbian

www. devicelock. com Device. Lock – базисная платформа контроля Local Sync Единственный продукт на рынке ИБ, обеспечивающий контроль и фильтрацию каналов локальной синхронизации мобильных устройств - патентуемая технология Платформы - Windows Mobile 5, Windows Mobile 6 Протоколы - Microsoft Active. Sync®, Windows Mobile Device Center Гранулированность фильтрации: протокольные типы/объекты - Files, pictures, calendars, emails, tasks, notes, . . Remote Code Execution Control: удаленное управление инсталляцией и исполнением приложений на мобильных устройствах

www. devicelock. com Device. Lock – базисная платформа контроля Local Sync Детектирование присутствия мобильного устройства на любом порту и интерфейсе: USB, COM, Ir. DA, Bluetooth Централизованное администирование и управление доступом к мобильным устройствам на основе политик - включая GPO-оснастку, полностью интегрированную в Microsoft AD - контроль USB-доступа к мобильному устройству по его модели и серийному номеру Детальное событийное протоколирование и теневое копирование с автоматическим централизованным сбором и хранением данных файлы и прочие данные, передаваемые на Windows Mobile устройства Инструментарий просмотра и генерации отчетов

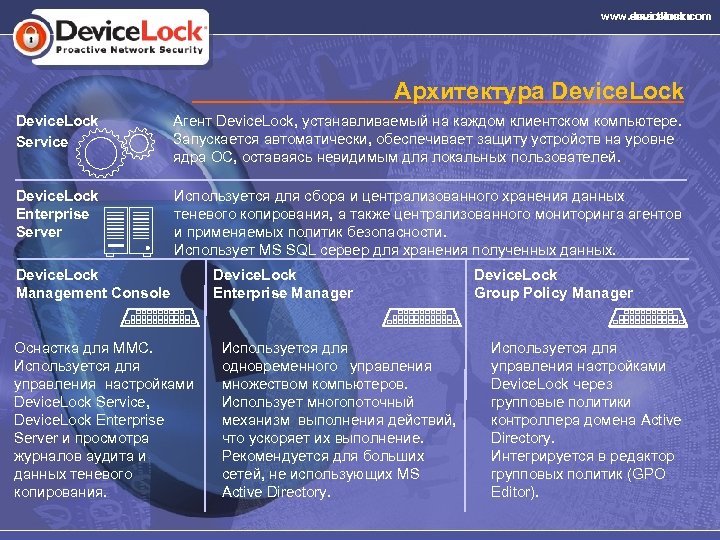

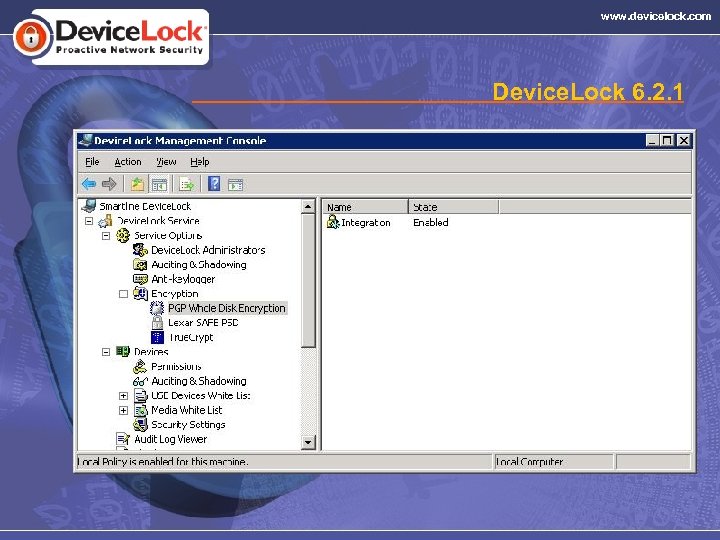

www. devicelock. com www. smartline. ru Архитектура Device. Lock Service Агент Device. Lock, устанавливаемый на каждом клиентском компьютере. Запускается автоматически, обеспечивает защиту устройств на уровне ядра ОС, оставаясь невидимым для локальных пользователей. Device. Lock Enterprise Server Используется для сбора и централизованного хранения данных теневого копирования, а также централизованного мониторинга агентов и применяемых политик безопасности. Использует MS SQL сервер для хранения полученных данных. Device. Lock Management Console Оснастка для MMC. Используется для управления настройками Device. Lock Service, Device. Lock Enterprise Server и просмотра журналов аудита и данных теневого копирования. Device. Lock Enterprise Manager Используется для одновременного управления множеством компьютеров. Использует многопоточный механизм выполнения действий, что ускоряет их выполнение. Рекомендуется для больших сетей, не использующих MS Active Directory. Device. Lock Group Policy Manager Используется для управления настройками Device. Lock через групповые политики контроллера домена Active Directory. Интегрируется в редактор групповых политик (GPO Editor).

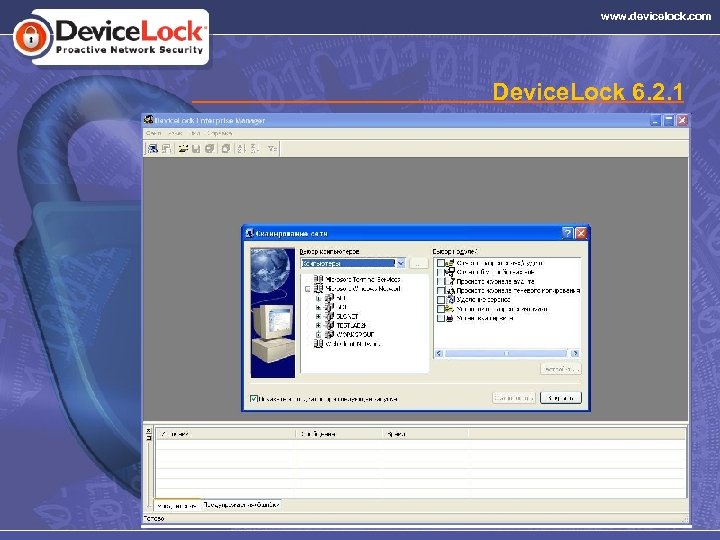

www. devicelock. com Device. Lock 6. 2. 1

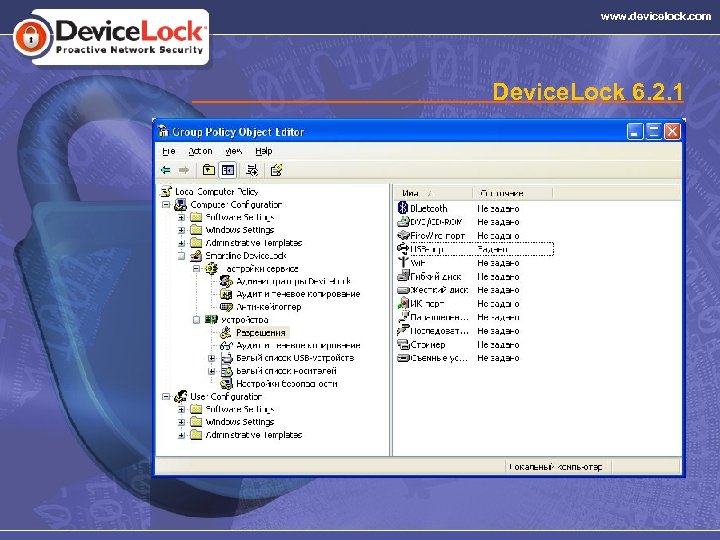

www. devicelock. com Device. Lock 6. 2. 1

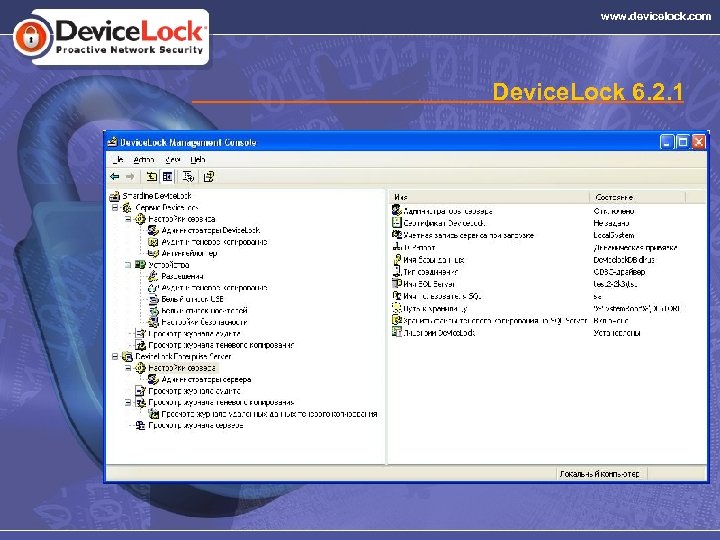

www. devicelock. com Device. Lock 6. 2. 1

www. devicelock. com Device. Lock 6. 2. 1

www. devicelock. com Device. Lock 6. 2. 1

www. devicelock. com Device. Lock 6. 2. 1

www. devicelock. com Что будет в ближайших версиях Device. Lock Аудит и теневое копирование документов, печатаемых на принтерах. Контроль доступа пользователей к принтерам (вне зависимости от способа подключения принтера). Контроль доступа, аудит и теневое копирование для мобильных устройств под управлением Palm. OS. Бета-версия Device. Lock 6. 3 Beta 1 уже доступна на вебсайте www. devicelock. com

www. devicelock. com Клиенты Банк ВТБ-24 (Внешторгбанк), Ханты-Мансийский банк, Среднерусский банк Сбербанка России, Центральный Банк РФ, МДМ банк, ЗАО «ТД Перекрёсток» , ЛУКОЙЛ-Информ, Библиотека им. Ленина, НИИ «Атомэнергопроект» , ЗАО «Силовые машины» , «Гута-Страхование» , «Капитал. Ъ-Страхование» (филиал в г. Москве), АО Народный Банк Казахстана и др. US Air force, US Navy, London Police, Microsoft UK, BNP Paribas bank, HSBC Bank, Barclays Bank, Chase Manhattan Bank, AEROTEC Engineering Gmb. H, Triodos Bank, Ferrari, Lamborghini, etc.

www. devicelock. com Вопросы www. devicelock. com ? ? ? Сергей Вахонин ИТ-директор ЗАО «Смарт Лайн Инк» www. devicelock. com sv@devicelock. com спасибо за внимание!

8ae458ac90f725ffe7bd75e4762e2e7a.ppt