007fca010c97b57393c5eecf1a1f2a2a.ppt

- Количество слайдов: 16

WLAN 보안 1

WLAN Security • Requirements for Secure Wireless LANs – Authentication – Access Control – Data Privacy – Data Integrity – Protection Against Replay 2

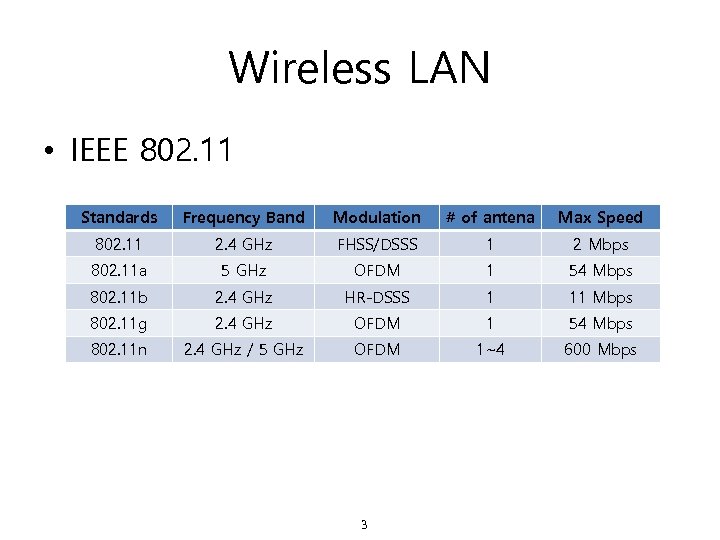

Wireless LAN • IEEE 802. 11 Standards Frequency Band Modulation # of antena Max Speed 802. 11 2. 4 GHz FHSS/DSSS 1 2 Mbps 802. 11 a 5 GHz OFDM 1 54 Mbps 802. 11 b 2. 4 GHz HR-DSSS 1 11 Mbps 802. 11 g 2. 4 GHz OFDM 1 54 Mbps 802. 11 n 2. 4 GHz / 5 GHz OFDM 1~4 600 Mbps 3

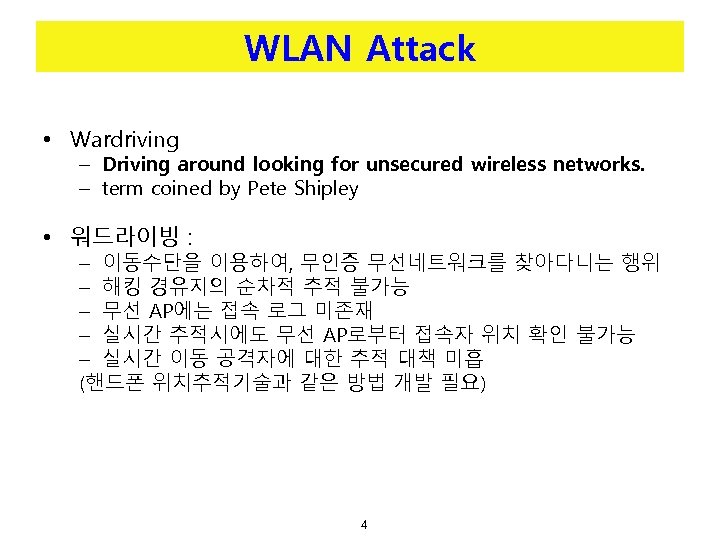

WLAN Attack • Wardriving – Driving around looking for unsecured wireless networks. – term coined by Pete Shipley • 워드라이빙 : – 이동수단을 이용하여, 무인증 무선네트워크를 찾아다니는 행위 – 해킹 경유지의 순차적 추적 불가능 – 무선 AP에는 접속 로그 미존재 – 실시간 추적시에도 무선 AP로부터 접속자 위치 확인 불가능 – 실시간 이동 공격자에 대한 추적 대책 미흡 (핸드폰 위치추적기술과 같은 방법 개발 필요) 4

MAC address Authentication Attack • Strengths (장점) – MAC 주소를 기반으로 AP에 접속하고자 하는 Station들을 제어 • Weaknesses (단점) – MAC 주소는 쉽게 위조 가능 – 무선랜 네트워크를 모니터링(sniffing)함으로써 쉽게 MAC 주소를 획득 – 공격자들은 무선랜 통신을 계속 감시 가능 – MAC 주소의 Brute-force 공격이 가능 – Man in the middle attack 기술로 네트워크가 공격에 노출 - TOOL - Windows üAiro. Peek : Wireless Network Management Tool üSMAC : MAC address Changer - Linux üKismet : Wireless Network Sniffing Tool ümacchanger : MAC address Changer 5

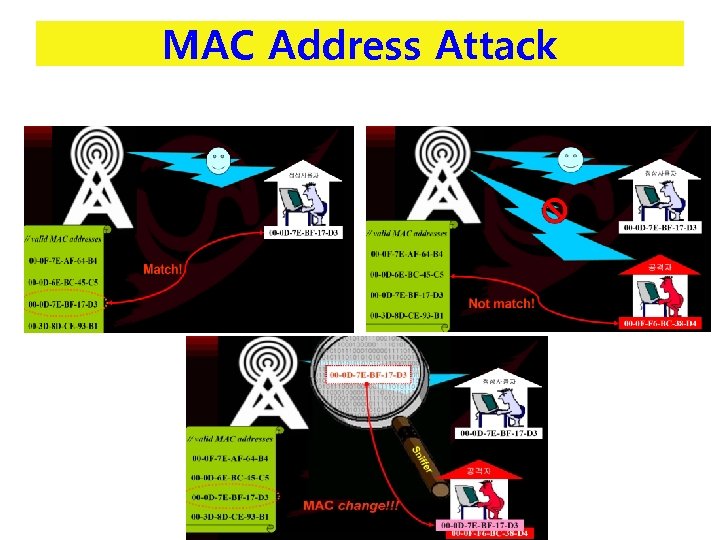

MAC Address Attack 6

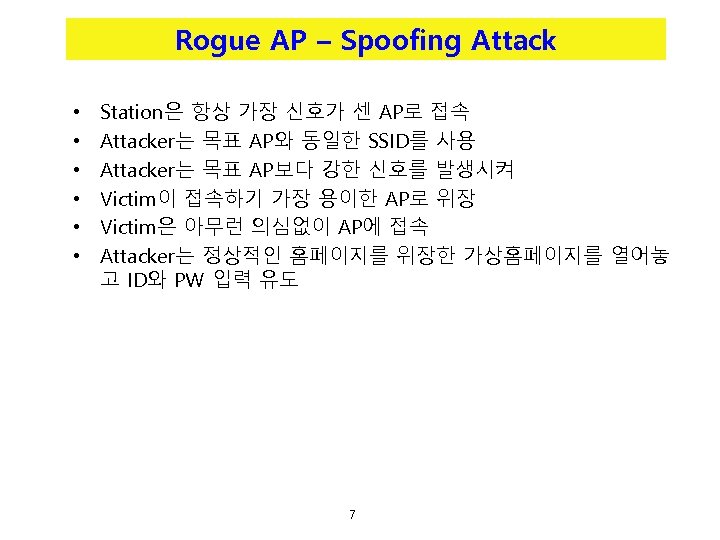

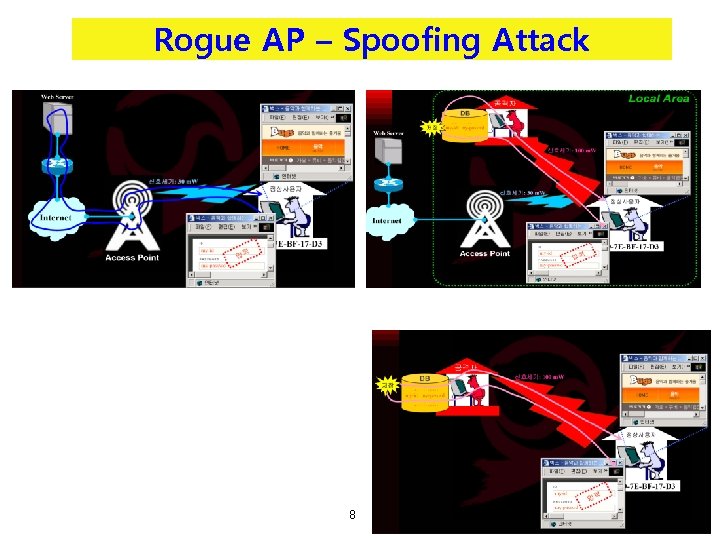

Rogue AP – Spoofing Attack • • • Station은 항상 가장 신호가 센 AP로 접속 Attacker는 목표 AP와 동일한 SSID를 사용 Attacker는 목표 AP보다 강한 신호를 발생시켜 Victim이 접속하기 가장 용이한 AP로 위장 Victim은 아무런 의심없이 AP에 접속 Attacker는 정상적인 홈페이지를 위장한 가상홈페이지를 열어놓 고 ID와 PW 입력 유도 7

Rogue AP – Spoofing Attack 8

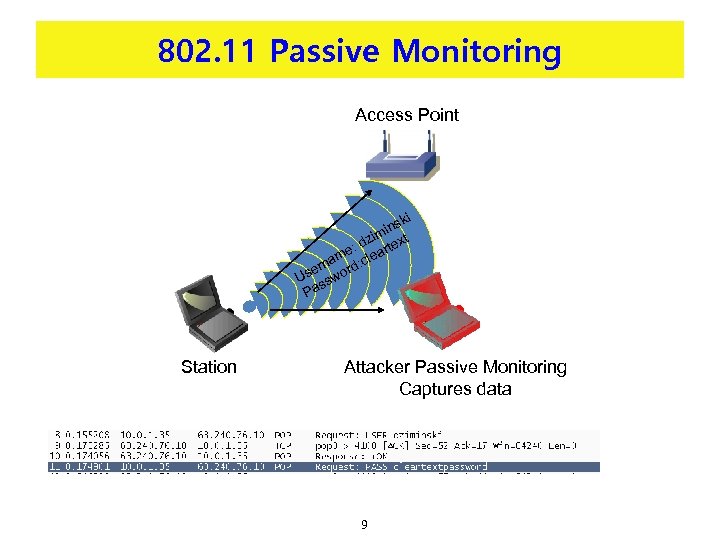

802. 11 Passive Monitoring Access Point ki ins im dz rtext e: a am d: cle rn or e Us ssw Pa Station Attacker Passive Monitoring Captures data 9

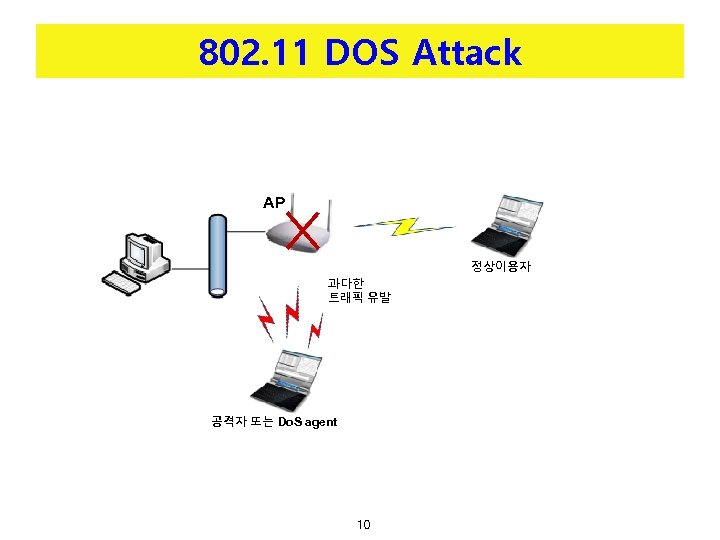

802. 11 DOS Attack AP 정상이용자 과다한 트래픽 유발 공격자 또는 Do. S agent 10

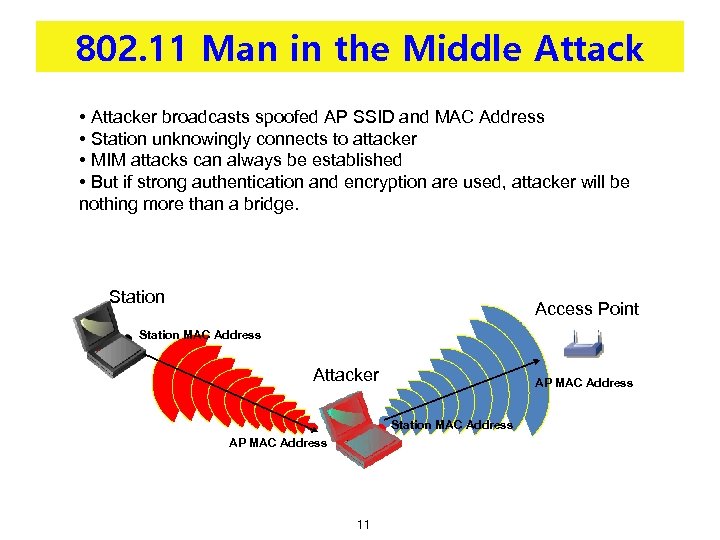

802. 11 Man in the Middle Attack • Attacker broadcasts spoofed AP SSID and MAC Address • Station unknowingly connects to attacker • MIM attacks can always be established • But if strong authentication and encryption are used, attacker will be nothing more than a bridge. Station Access Point Station MAC Address Attacker AP MAC Address Station MAC Address AP MAC Address 11

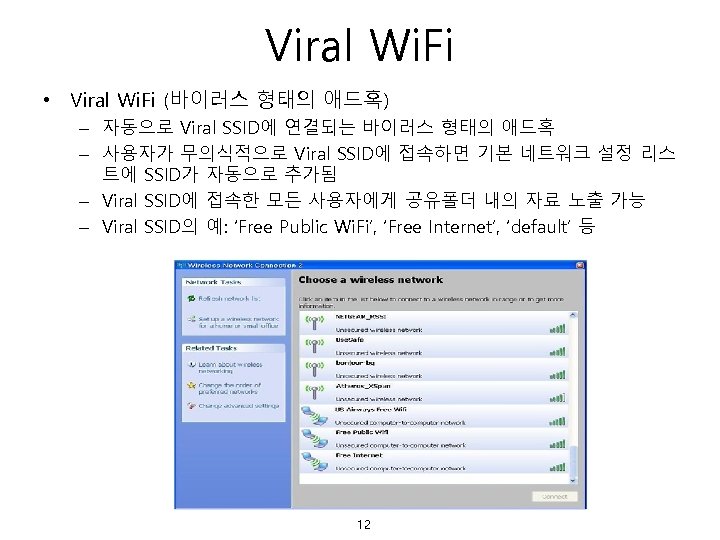

Viral Wi. Fi • Viral Wi. Fi (바이러스 형태의 애드혹) – 자동으로 Viral SSID에 연결되는 바이러스 형태의 애드혹 – 사용자가 무의식적으로 Viral SSID에 접속하면 기본 네트워크 설정 리스 트에 SSID가 자동으로 추가됨 – Viral SSID에 접속한 모든 사용자에게 공유폴더 내의 자료 노출 가능 – Viral SSID의 예: ‘Free Public Wi. Fi’, ‘Free Internet’, ‘default’ 등 12

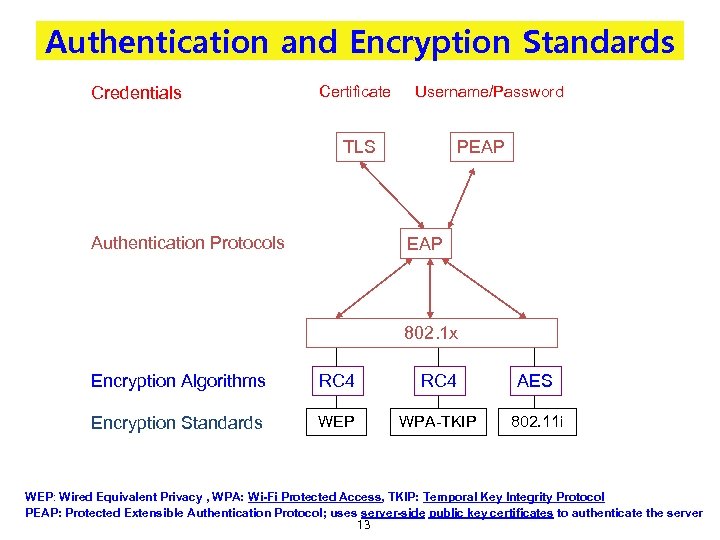

Authentication and Encryption Standards Credentials Certificate Username/Password TLS Authentication Protocols PEAP 802. 1 x Encryption Algorithms RC 4 AES Encryption Standards WEP WPA-TKIP 802. 11 i WEP: Wired Equivalent Privacy , WPA: Wi-Fi Protected Access, TKIP: Temporal Key Integrity Protocol PEAP: Protected Extensible Authentication Protocol; uses server-side public key certificates to authenticate the server 13

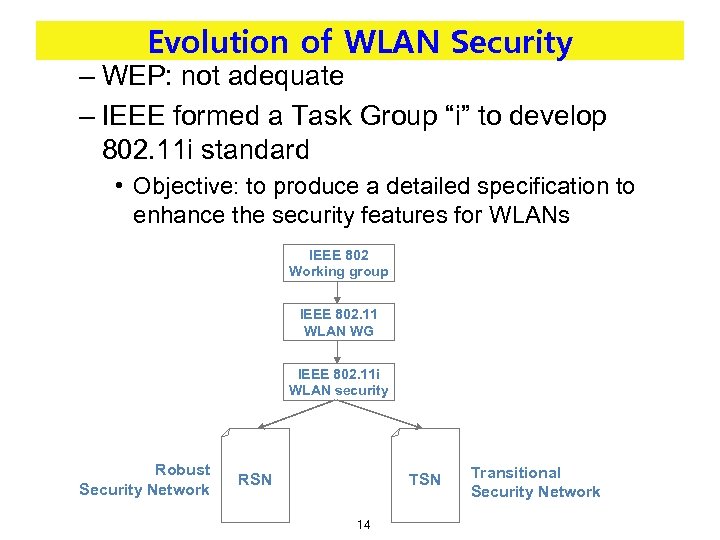

Evolution of WLAN Security – WEP: not adequate – IEEE formed a Task Group “i” to develop 802. 11 i standard • Objective: to produce a detailed specification to enhance the security features for WLANs IEEE 802 Working group IEEE 802. 11 WLAN WG IEEE 802. 11 i WLAN security Robust Security Network RSN TSN 14 Transitional Security Network

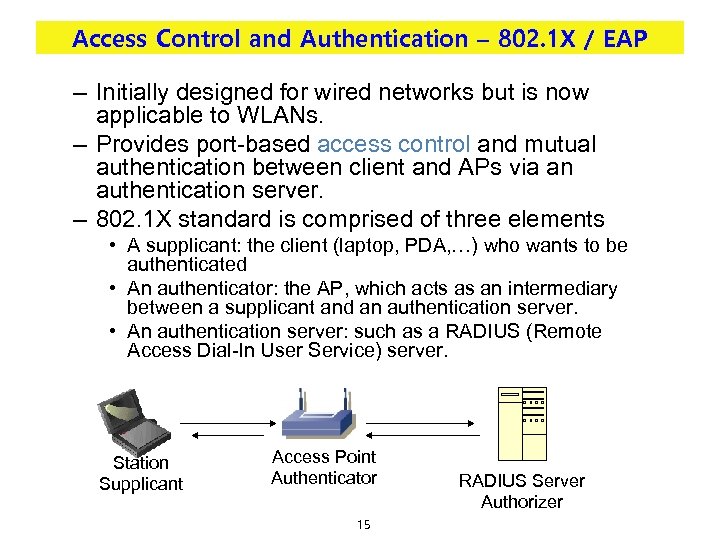

Access Control and Authentication – 802. 1 X / EAP – Initially designed for wired networks but is now applicable to WLANs. – Provides port-based access control and mutual authentication between client and APs via an authentication server. – 802. 1 X standard is comprised of three elements • A supplicant: the client (laptop, PDA, …) who wants to be authenticated • An authenticator: the AP, which acts as an intermediary between a supplicant and an authentication server. • An authentication server: such as a RADIUS (Remote Access Dial-In User Service) server. Station Supplicant Access Point Authenticator 15 RADIUS Server Authorizer

Thank you for your joining this semester 16

007fca010c97b57393c5eecf1a1f2a2a.ppt