Л 1.1 Системный подход к ИТЗИ 12г..pptx

- Количество слайдов: 55

ВВЕДЕНИЕ В ДИСЦИПЛИНУ ОПД: ИНЖЕНЕРНО ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ 1

ВВЕДЕНИЕ В ДИСЦИПЛИНУ ОПД: ИНЖЕНЕРНО ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ 1

• • • ИНЖЕНЕРНО ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ Всего 150 часов Лекции — 54 часов; Практические занятия — 54 часов; Самостоятельная работа — 42 часов; Зачет — 6 часов (7 семестр); Экзамен 8 часов (8 семестр). 2

• • • ИНЖЕНЕРНО ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ Всего 150 часов Лекции — 54 часов; Практические занятия — 54 часов; Самостоятельная работа — 42 часов; Зачет — 6 часов (7 семестр); Экзамен 8 часов (8 семестр). 2

Основные разделы дисциплины: 1. Концепция инженерно технической защиты информации. Лекции 1. 1, 1. 2. 2. Теоретические основы инженерно технической защиты информации. Лекции 2. 16. 3. Методическое обеспечение инженерно технической защиты информации. Лекции 3. 1 3. 4 4. Технические основы разведки и системы инженерно технической защиты информации. Лекции 4. 1 4. 3. 5. Организационные основы инженерно технической защиты информации. Лекции 5. 1, 5. 2. 3

Основные разделы дисциплины: 1. Концепция инженерно технической защиты информации. Лекции 1. 1, 1. 2. 2. Теоретические основы инженерно технической защиты информации. Лекции 2. 16. 3. Методическое обеспечение инженерно технической защиты информации. Лекции 3. 1 3. 4 4. Технические основы разведки и системы инженерно технической защиты информации. Лекции 4. 1 4. 3. 5. Организационные основы инженерно технической защиты информации. Лекции 5. 1, 5. 2. 3

Последующие курсы: • Защита и обработка конфиденциальных документов; • Технические средства защиты информации; • Технические средства охраны; • Криптографические методы и средства обеспечения информационной безопасности; • Программно аппаратная защита информации; • Защита информационных процессов в компьютерных системах; • Комплексные системы защиты информации на предприятии. • Информационная безопасность GPRS и IP телефонии. 4

Последующие курсы: • Защита и обработка конфиденциальных документов; • Технические средства защиты информации; • Технические средства охраны; • Криптографические методы и средства обеспечения информационной безопасности; • Программно аппаратная защита информации; • Защита информационных процессов в компьютерных системах; • Комплексные системы защиты информации на предприятии. • Информационная безопасность GPRS и IP телефонии. 4

Список литературы: 1. Торокин А. А. Инженерно техническая защита информации. Учебное пособие. Москва, «Гелиос АРВ» , 2005. 2. Гарсиа М. Проектирование и оценка систем физической защиты. Пер. с англ. — М. : ACT, 2002 3. Каторин Ю. Ф. , Куренное Е. В. , Лысое А. В. , Остапенко А. Н. Энциклопедия промышленного шпионажа. — СПб. : Полигон, 2000. 4. Меньшаков Ю. К. Защита информации от технических средств раз ведки. — М. : РГГУ, 2002. 5. Петраков А. В. , Дорошенко П. С. , Савлуков. Н. В. Охрана и защита современного предприятия. — М. : Энергоатомиздат, 1999. 6. Специальная техника и информационная безопасность: Учебник. Т. 1 / Под ред. В. И. Кирина. — М. : Академия управления МВД России, 2000. 7. Хорев А. А. Способы и средства защиты информации. — М. : МО РФ, 1998. 8. Костин Н. А. Теория информационной борьбы. Монография. 2010. 390 с. Интернет – ресурс. http: //www. kostin infowar. narod. ru Периодическая литература: Защита информации. Confident Безопасность информационных технологий Безопасность и достоверность информации 5

Список литературы: 1. Торокин А. А. Инженерно техническая защита информации. Учебное пособие. Москва, «Гелиос АРВ» , 2005. 2. Гарсиа М. Проектирование и оценка систем физической защиты. Пер. с англ. — М. : ACT, 2002 3. Каторин Ю. Ф. , Куренное Е. В. , Лысое А. В. , Остапенко А. Н. Энциклопедия промышленного шпионажа. — СПб. : Полигон, 2000. 4. Меньшаков Ю. К. Защита информации от технических средств раз ведки. — М. : РГГУ, 2002. 5. Петраков А. В. , Дорошенко П. С. , Савлуков. Н. В. Охрана и защита современного предприятия. — М. : Энергоатомиздат, 1999. 6. Специальная техника и информационная безопасность: Учебник. Т. 1 / Под ред. В. И. Кирина. — М. : Академия управления МВД России, 2000. 7. Хорев А. А. Способы и средства защиты информации. — М. : МО РФ, 1998. 8. Костин Н. А. Теория информационной борьбы. Монография. 2010. 390 с. Интернет – ресурс. http: //www. kostin infowar. narod. ru Периодическая литература: Защита информации. Confident Безопасность информационных технологий Безопасность и достоверность информации 5

Материалы для студентов 1. 2. БАЛЛЬНО-РЕЙТИНГОВАЯ СИСТЕМА по дисциплине «ИНЖЕНЕРНО-ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМЦИИ » КАЛЕНДАРНО ТЕМАТИЧЕСКИЙ ПЛАН 3. СОДЕРЖАНИЕ дисциплины ИТЗИ 4. Дисциплина ИТЗИ группа КЗО – 4, 4 курс, 7 семестр, 2011 - 2012 у. г. Вопросы для самопроверки, практических занятий, зачета и экзамена (основное, 2012 -2013 у. г. ) 5. Темы рефератов по дисциплине ИТЗИ 4 курс, группы КЗО – 401, 402, 7 семестр, 2012 - 2013 у. г. 6. А. А. Торокин ИНЖЕНЕРНО-ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ 6

Материалы для студентов 1. 2. БАЛЛЬНО-РЕЙТИНГОВАЯ СИСТЕМА по дисциплине «ИНЖЕНЕРНО-ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМЦИИ » КАЛЕНДАРНО ТЕМАТИЧЕСКИЙ ПЛАН 3. СОДЕРЖАНИЕ дисциплины ИТЗИ 4. Дисциплина ИТЗИ группа КЗО – 4, 4 курс, 7 семестр, 2011 - 2012 у. г. Вопросы для самопроверки, практических занятий, зачета и экзамена (основное, 2012 -2013 у. г. ) 5. Темы рефератов по дисциплине ИТЗИ 4 курс, группы КЗО – 401, 402, 7 семестр, 2012 - 2013 у. г. 6. А. А. Торокин ИНЖЕНЕРНО-ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ 6

Костин Н. А. Раздел 1. Концепция инженерно технической защиты информации Системный подход к инженерно технической защите информации Лекция 1. 1 Москва, 2011 7

Костин Н. А. Раздел 1. Концепция инженерно технической защиты информации Системный подход к инженерно технической защите информации Лекция 1. 1 Москва, 2011 7

Вопросы лекции: 1. Основные положения системного подхода к инженерно технической защите информации 2. Цели, задачи и ресурсы системы защиты информации 3. Угрозы безопасности информации и меры по их предотвращению 8

Вопросы лекции: 1. Основные положения системного подхода к инженерно технической защите информации 2. Цели, задачи и ресурсы системы защиты информации 3. Угрозы безопасности информации и меры по их предотвращению 8

Литература: 1. Торокин А. А. Инженерно техническая защита информации. — М. : Гелиос АРВ, 2005. 2. Ожегов С. И. Словарь русского языка. — М. : Советская энциклопедия, 1968. 3. Оптнер С. Л. Системный анализ для решения деловых и промышленных проблем. — М. : Советское радио, 1969. 4. Расторгуев С. П. Абсолютная система защиты // Системы безопас ности, связи и телекоммуникаций. — 1996. 5. Поздняков Е. Н. Защита объектов (Рекомендации для руководителей и сотрудников служб безопасности). — М. : Банковский Деловой Центр, 1997. 9

Литература: 1. Торокин А. А. Инженерно техническая защита информации. — М. : Гелиос АРВ, 2005. 2. Ожегов С. И. Словарь русского языка. — М. : Советская энциклопедия, 1968. 3. Оптнер С. Л. Системный анализ для решения деловых и промышленных проблем. — М. : Советское радио, 1969. 4. Расторгуев С. П. Абсолютная система защиты // Системы безопас ности, связи и телекоммуникаций. — 1996. 5. Поздняков Е. Н. Защита объектов (Рекомендации для руководителей и сотрудников служб безопасности). — М. : Банковский Деловой Центр, 1997. 9

Введение Концепция инженерно технической защиты информации — это система взглядов на защиту информации с помощью инженерных и технических средств. Необходимыми условиями успешного решения любой задачи, в том числе и инженерно технической защиты информации, яв ляются постановка задачи и определение принципов ее решения. Содержание этих двух условий составляют основу концепции ин женерно технической защиты информации. 10

Введение Концепция инженерно технической защиты информации — это система взглядов на защиту информации с помощью инженерных и технических средств. Необходимыми условиями успешного решения любой задачи, в том числе и инженерно технической защиты информации, яв ляются постановка задачи и определение принципов ее решения. Содержание этих двух условий составляют основу концепции ин женерно технической защиты информации. 10

Существует очень большая группа задач, для решения которых отсутствует адекватный математический аппарат. К ним относятся задачи, результаты решения которых зависят от многих факторов, в том числе от деятельности людей. Попытки формализовать поведение или деятельность людей пока не привели к положительным результатам, за исключением достаточно простых вариантов, например деятельности операторов, реагирующих на показания приборов. Наиболее сложными являются задачи противоборства людей. Из за невозможности формального решения такие задачи в военной сфере относят к военному искусству. Задачи инженерно-технической защиты представляют собой задачи противоборства органов и специалистов по информационной безопасности, с одной стороны, и злоумышленников, с другой стороны. 11

Существует очень большая группа задач, для решения которых отсутствует адекватный математический аппарат. К ним относятся задачи, результаты решения которых зависят от многих факторов, в том числе от деятельности людей. Попытки формализовать поведение или деятельность людей пока не привели к положительным результатам, за исключением достаточно простых вариантов, например деятельности операторов, реагирующих на показания приборов. Наиболее сложными являются задачи противоборства людей. Из за невозможности формального решения такие задачи в военной сфере относят к военному искусству. Задачи инженерно-технической защиты представляют собой задачи противоборства органов и специалистов по информационной безопасности, с одной стороны, и злоумышленников, с другой стороны. 11

Под злоумышленниками в дальнейшем понимаются органы и сотрудники зарубежных спецслужб, конкуренты, криминал и любые другие люди, которые незаконным путем пытаются добыть, изменить или уничтожить информацию законных владельцев или пользователей. 12

Под злоумышленниками в дальнейшем понимаются органы и сотрудники зарубежных спецслужб, конкуренты, криминал и любые другие люди, которые незаконным путем пытаются добыть, изменить или уничтожить информацию законных владельцев или пользователей. 12

Задачи, не имеющие формальных методов решения, называются неформальными, корректнее — слабо формализуемыми. Так как основу методологии решения слабо формализуемых задач составляют системный подход и системный анализ, то для понимания концепции инженерно технической защиты информации необходимо понять сущность системного подхода к защите информации. 13

Задачи, не имеющие формальных методов решения, называются неформальными, корректнее — слабо формализуемыми. Так как основу методологии решения слабо формализуемых задач составляют системный подход и системный анализ, то для понимания концепции инженерно технической защиты информации необходимо понять сущность системного подхода к защите информации. 13

1. Основные положения системного подхода к инженерно технической защите информации 14

1. Основные положения системного подхода к инженерно технической защите информации 14

Слабо-формализуемые большинство задачи, к которым относится инженерно технической защиты, характеризуются следующими основными особенностями: • наличием большого числа факторов, влияющих на эффективность решения задачи; • отсутствием количественных достоверных исходных данных об этих факторах; • отсутствием формальных (математических) методов получения оптимальных результатов решения слабо формализованных задач по совокупности исходных данных. 15

Слабо-формализуемые большинство задачи, к которым относится инженерно технической защиты, характеризуются следующими основными особенностями: • наличием большого числа факторов, влияющих на эффективность решения задачи; • отсутствием количественных достоверных исходных данных об этих факторах; • отсутствием формальных (математических) методов получения оптимальных результатов решения слабо формализованных задач по совокупности исходных данных. 15

Слабо формализуемые задачи решаются в основном эвристическими методами. Однако эти методы не обеспечивают получение оптимального результата, а определяют область рациональных решений, т. е. тех, которые с определенными допусками соответствуют постановке задачи. Как правило, задача имеет несколько рациональных решений, которые в пространстве результатов образуют область, внутри которой расположено оптимальное решение. 16

Слабо формализуемые задачи решаются в основном эвристическими методами. Однако эти методы не обеспечивают получение оптимального результата, а определяют область рациональных решений, т. е. тех, которые с определенными допусками соответствуют постановке задачи. Как правило, задача имеет несколько рациональных решений, которые в пространстве результатов образуют область, внутри которой расположено оптимальное решение. 16

Эвристические методы реализуют на подсознательном уровне знания и опыт специалистов. Подсознательный уровень на современном этапе развития биологической и психологической наук пока представляет собой «черный ящик» , алгоритм работы которого неизвестен. Специалисты по психоанализу пытаются по отдельным проявлениям бессознательного на сознательном уровне выявить психические болезни пациентов, причины которых кроются в неосознаваемых психических травмах в предшествующие годы. Тем не менее эвристические методы решения (на основе «здравого смысла» ) слабо формализуемых задач часто обеспечивают более точные результаты, чем формальные на основе грубых математических моделей или при недостоверных и недостаточных исходных данных. 17

Эвристические методы реализуют на подсознательном уровне знания и опыт специалистов. Подсознательный уровень на современном этапе развития биологической и психологической наук пока представляет собой «черный ящик» , алгоритм работы которого неизвестен. Специалисты по психоанализу пытаются по отдельным проявлениям бессознательного на сознательном уровне выявить психические болезни пациентов, причины которых кроются в неосознаваемых психических травмах в предшествующие годы. Тем не менее эвристические методы решения (на основе «здравого смысла» ) слабо формализуемых задач часто обеспечивают более точные результаты, чем формальные на основе грубых математических моделей или при недостоверных и недостаточных исходных данных. 17

Однако возможности эвристических методов имеют ограничения, определяемые числом учитываемых при решении задачи факторов влияния. В силу малого объема у человека оперативной памяти количество учитываемых факторов невелико и составляет 5 9. Только отдельные выдающиеся личности способны интуитивно учитывать большее количество факторов, в силу чего принимаемые ими решения более эффективны, чем решения человека со средними способностями. В силу этих же ограничений должностные лица, которым приходится оперативно решать многофакторные задачи, имеют помощников, которые готовят им информацию в сжатом систематизированном виде. 18

Однако возможности эвристических методов имеют ограничения, определяемые числом учитываемых при решении задачи факторов влияния. В силу малого объема у человека оперативной памяти количество учитываемых факторов невелико и составляет 5 9. Только отдельные выдающиеся личности способны интуитивно учитывать большее количество факторов, в силу чего принимаемые ими решения более эффективны, чем решения человека со средними способностями. В силу этих же ограничений должностные лица, которым приходится оперативно решать многофакторные задачи, имеют помощников, которые готовят им информацию в сжатом систематизированном виде. 18

Если число факторов влияния велико, что имеет место при решении задач инженерно технической защиты информации, то точность эвристических методов низка. В общем случае задачи инженерно технической защиты информации характеризуются большим количеством и многообразием факторов, влияющих на результат решения, причем это влияние часто не удается однозначно выявить и строго описать. К ним, в первую очередь, относятся задачи, результаты решения которых зависят от людей. Только в отдельных простейших случаях удается однозначно и формально описать реакции человека на внешние воздействия. В большинстве других вариантов сделать это не удается. Однако из этого утверждения не следует, что организация эффективной защиты информации зависит исключительно от искусства специалистов по защите информации. Человечеством накоплен достаточно большой опыт по решению слабо формализуемых проблем. 19

Если число факторов влияния велико, что имеет место при решении задач инженерно технической защиты информации, то точность эвристических методов низка. В общем случае задачи инженерно технической защиты информации характеризуются большим количеством и многообразием факторов, влияющих на результат решения, причем это влияние часто не удается однозначно выявить и строго описать. К ним, в первую очередь, относятся задачи, результаты решения которых зависят от людей. Только в отдельных простейших случаях удается однозначно и формально описать реакции человека на внешние воздействия. В большинстве других вариантов сделать это не удается. Однако из этого утверждения не следует, что организация эффективной защиты информации зависит исключительно от искусства специалистов по защите информации. Человечеством накоплен достаточно большой опыт по решению слабо формализуемых проблем. 19

Решение любых задач производится на основе моделей исследуемых объектов и процессов. Решаемая задача или проблема представляет собой разницу между реальным объектом или процессом и тем, что надо достигнуть или получить. Наиболее универсальной моделью любого объекта или процесса является представление его в виде системы. Системный подход — это исследование объекта или процесса с помощью модели, называемой системой. Этот подход предусматривает самый высокий уровень описания объекта исследования — системный. Самым низким уровнем является уровень описания параметров объекта — параметрический. Между ними располагаются 20 структурный и функциональный уровни.

Решение любых задач производится на основе моделей исследуемых объектов и процессов. Решаемая задача или проблема представляет собой разницу между реальным объектом или процессом и тем, что надо достигнуть или получить. Наиболее универсальной моделью любого объекта или процесса является представление его в виде системы. Системный подход — это исследование объекта или процесса с помощью модели, называемой системой. Этот подход предусматривает самый высокий уровень описания объекта исследования — системный. Самым низким уровнем является уровень описания параметров объекта — параметрический. Между ними располагаются 20 структурный и функциональный уровни.

Сущность системного подхода состоит в следующем: • • • совокупность сил и средств, обеспечивающих решение задачи, представляется в виде модели, называемой системой; система описывается совокупностью параметров; любая система рассматривается как подсистема более сложной системы, влияющей на структуру и функционирование рассматриваемой; любая система имеет иерархическую структуру, элементами и связями которой нельзя пренебрегать без достаточных оснований; при анализе системы необходим учет внешних и внутренних влияющих факторов, принятие решений на основе части из них без рассмотрения остальных может привести к неверным результатам; свойства системы превышают сумму свойств ее элементов за счет качественно новых свойств, отсутствующих у ее элементов — системных свойств. 21

Сущность системного подхода состоит в следующем: • • • совокупность сил и средств, обеспечивающих решение задачи, представляется в виде модели, называемой системой; система описывается совокупностью параметров; любая система рассматривается как подсистема более сложной системы, влияющей на структуру и функционирование рассматриваемой; любая система имеет иерархическую структуру, элементами и связями которой нельзя пренебрегать без достаточных оснований; при анализе системы необходим учет внешних и внутренних влияющих факторов, принятие решений на основе части из них без рассмотрения остальных может привести к неверным результатам; свойства системы превышают сумму свойств ее элементов за счет качественно новых свойств, отсутствующих у ее элементов — системных свойств. 21

Совокупность элементов образует систему, когда у них появляются общие цели. Если представить цели элементов в виде векторов, то векторы целей элементов простой совокупности (набора элементов) ориентированы произвольно. При сложении векторов результирующий вектор набора элементов не будет существенно отличаться от векторов элементов. Однако если векторы целей элементов ориентированы в одном направлении, то результирующий вектор будет существенно отличаться от векторов элементов. В этом случае набор элементов трансформируется в систему с дополнительными возможностями. 22

Совокупность элементов образует систему, когда у них появляются общие цели. Если представить цели элементов в виде векторов, то векторы целей элементов простой совокупности (набора элементов) ориентированы произвольно. При сложении векторов результирующий вектор набора элементов не будет существенно отличаться от векторов элементов. Однако если векторы целей элементов ориентированы в одном направлении, то результирующий вектор будет существенно отличаться от векторов элементов. В этом случае набор элементов трансформируется в систему с дополнительными возможностями. 22

Примером системного свойства является сознание человека, которое отсутствует у его частей. Мыслительные способности автономно функционирующего мозга как органа обработки и хранения информации и мозга в теле человека существенно отличаются. 23

Примером системного свойства является сознание человека, которое отсутствует у его частей. Мыслительные способности автономно функционирующего мозга как органа обработки и хранения информации и мозга в теле человека существенно отличаются. 23

Эффективность реализации системного подхода на практике зависит от умения специалиста выявлять и объективно анализировать все многообразие факторов и связей достаточно сложного объекта исследования, каким является, например, организация как объект защиты. Необходимым условием такого умения является наличие у специалиста так называемого системного мышления, формируемого в результате соответствующего обучения и практики решения слабо формализуемых задач. Системное мышление — это форма мышления, характеризующая способность человека на бессознательном уровне решать задачи дедуктивным методом. 24

Эффективность реализации системного подхода на практике зависит от умения специалиста выявлять и объективно анализировать все многообразие факторов и связей достаточно сложного объекта исследования, каким является, например, организация как объект защиты. Необходимым условием такого умения является наличие у специалиста так называемого системного мышления, формируемого в результате соответствующего обучения и практики решения слабо формализуемых задач. Системное мышление — это форма мышления, характеризующая способность человека на бессознательном уровне решать задачи дедуктивным методом. 24

Эти методы применительно к инженерно технической защите информации предусматривают: • четкую постановку задачи, включающую определение тематических вопросов защищаемой информации и ее источников как объектов защиты, выявление угроз этой информации и формулирование целей и задач защиты информации; • разработку принципов и путей решения задачи; • разработку методов решения задач; • создание программного, технического и методического обеспечения решения задачи. 25

Эти методы применительно к инженерно технической защите информации предусматривают: • четкую постановку задачи, включающую определение тематических вопросов защищаемой информации и ее источников как объектов защиты, выявление угроз этой информации и формулирование целей и задач защиты информации; • разработку принципов и путей решения задачи; • разработку методов решения задач; • создание программного, технического и методического обеспечения решения задачи. 25

Системное мышление — важнейшее качество не только специалиста по защите информации, но и любого организатора и руководителя. Если руководитель не может быстро выявить факторы, влияющие на то или иное решение, и оценить их вес, то неучтенные или необоснованно отброшенные факторы постоянно будут о себе напоминать. Такой руководитель превращается в борца с им же создаваемыми проблемами. Если системный поход характеризует концептуальные взгляды на пути решения слабо-формализуемых задач, то основу их решения составляет системный анализ. 26

Системное мышление — важнейшее качество не только специалиста по защите информации, но и любого организатора и руководителя. Если руководитель не может быстро выявить факторы, влияющие на то или иное решение, и оценить их вес, то неучтенные или необоснованно отброшенные факторы постоянно будут о себе напоминать. Такой руководитель превращается в борца с им же создаваемыми проблемами. Если системный поход характеризует концептуальные взгляды на пути решения слабо-формализуемых задач, то основу их решения составляет системный анализ. 26

Системный анализ предусматривает применение комплекса методов, методик и процедур, позволяющих выработать в результате анализа модели системы рациональные рекомендации по решению проблем системы. Математическим обеспечением системного анализа является аппарат исследования операций. Исследование операций представляет собой комплекс научных методов для решения задач эффективного управления организационными системами, в которых основным элементом является человек. 27

Системный анализ предусматривает применение комплекса методов, методик и процедур, позволяющих выработать в результате анализа модели системы рациональные рекомендации по решению проблем системы. Математическим обеспечением системного анализа является аппарат исследования операций. Исследование операций представляет собой комплекс научных методов для решения задач эффективного управления организационными системами, в которых основным элементом является человек. 27

В соответствии с требованиями системного подхода совокупность взаимосвязанных элементов, функционирование которых направлено на обеспечение безопасности информации, образует систему защиты информации. Такими элементами являются люди, инженерные конструкции и технические средства, обеспечивающие защиту информации независимо от их принадлежности к другим системам. Ядро системы защиты образуют силы и средства, основными функциями которых является обеспечение информационной безопасности. 28

В соответствии с требованиями системного подхода совокупность взаимосвязанных элементов, функционирование которых направлено на обеспечение безопасности информации, образует систему защиты информации. Такими элементами являются люди, инженерные конструкции и технические средства, обеспечивающие защиту информации независимо от их принадлежности к другим системам. Ядро системы защиты образуют силы и средства, основными функциями которых является обеспечение информационной безопасности. 28

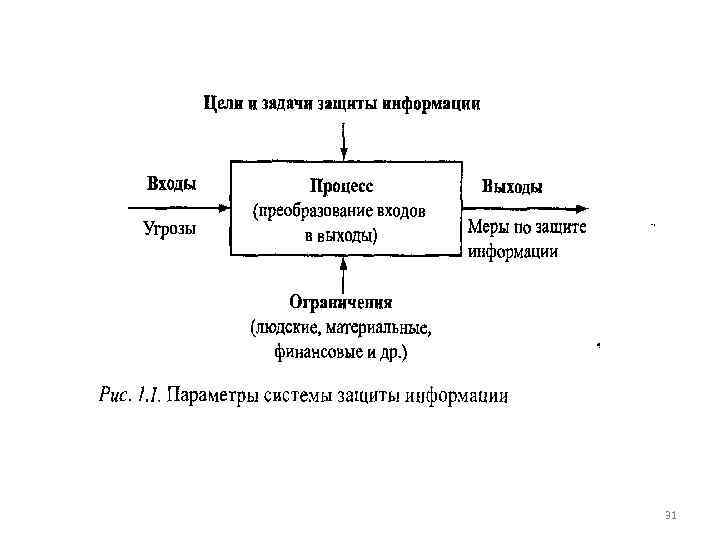

Для системы защиты информации очень трудно точно указать места входов и выходов. Входами любой системы являются силы и воздействия, изменяющие состояние системы. Такими силами и воздействиями являются угрозы. Угрозы могут быть внутренними и внешними, в том числе такие трудно локализуемые как слабая правовая дисциплина сотрудников, некачественная эксплуатация средств обработки информации или наличие в помещении радио и электрических приборов, побочные физические процессы в которых способствуют несанкционированному распространению защищаемой информации. Источниками угроз могут быть злоумышленники, технические средства внутри организации, сотрудники организации, внутренние и 29 внешние поля, стихийные силы и т. д.

Для системы защиты информации очень трудно точно указать места входов и выходов. Входами любой системы являются силы и воздействия, изменяющие состояние системы. Такими силами и воздействиями являются угрозы. Угрозы могут быть внутренними и внешними, в том числе такие трудно локализуемые как слабая правовая дисциплина сотрудников, некачественная эксплуатация средств обработки информации или наличие в помещении радио и электрических приборов, побочные физические процессы в которых способствуют несанкционированному распространению защищаемой информации. Источниками угроз могут быть злоумышленники, технические средства внутри организации, сотрудники организации, внутренние и 29 внешние поля, стихийные силы и т. д.

Выходы системы представляют собой реакцию системы на входы. Выходами системы являются меры по защите информации. Однако локализовать в пространстве выходы системы так же сложно, как и входы. Каждый сотрудник, например, в меру своей ответственности обязан заниматься задачами защиты информации и принимать меры по обеспечению ее безопасности. Меры по защите информации также включают разнообразные способы и средства, в том числе документы, определяющие доступ сотрудников к защищаемой информации в конкретном структурном подразделении организации. Следовательно, система защиты информации представляет собой модель системы, объединяющей силы и средства организации, обеспечивающие 30

Выходы системы представляют собой реакцию системы на входы. Выходами системы являются меры по защите информации. Однако локализовать в пространстве выходы системы так же сложно, как и входы. Каждый сотрудник, например, в меру своей ответственности обязан заниматься задачами защиты информации и принимать меры по обеспечению ее безопасности. Меры по защите информации также включают разнообразные способы и средства, в том числе документы, определяющие доступ сотрудников к защищаемой информации в конкретном структурном подразделении организации. Следовательно, система защиты информации представляет собой модель системы, объединяющей силы и средства организации, обеспечивающие 30

31

31

Цели представляют собой ожидаемые результаты функционирования системы защиты информации, а задачи то, что надо сделать для того, чтобы система могла обеспечить достижение поставленных целей. Возможность решения задач зависит от ресурса, выделяемого на защиту информации. Ресурс включает в себя людей, решающих задачи защиты информации, финансовые, технические и другие средства, расходуемые на защиту информации. Входами системы защиты информации являются угрозы информации, а выходами — меры, которые надо применить для предотвращения угроз или снизив их до допустимого уровня. Наконец, мероприятия, действия и технологии, определяющие меры защиты, соответствующие угрозам, образуют процесс. 32

Цели представляют собой ожидаемые результаты функционирования системы защиты информации, а задачи то, что надо сделать для того, чтобы система могла обеспечить достижение поставленных целей. Возможность решения задач зависит от ресурса, выделяемого на защиту информации. Ресурс включает в себя людей, решающих задачи защиты информации, финансовые, технические и другие средства, расходуемые на защиту информации. Входами системы защиты информации являются угрозы информации, а выходами — меры, которые надо применить для предотвращения угроз или снизив их до допустимого уровня. Наконец, мероприятия, действия и технологии, определяющие меры защиты, соответствующие угрозам, образуют процесс. 32

Процесс выбора должен включать также показатели эффективности, по которым производится выбор мер из множества известных. При отсутствии формальных методов решения слабо формализуемых задач в общем случае можно обеспечить лишь выбор рациональных решений, удовлетворяющих определенным требованиям и образующих область решений, внутри которой находится оптимальное решение. Решение проблемы защиты информации с точки зрения системного подхода можно сформулировать как трансформацию существующей системы, не обеспечивающей требуемый уровень защищенности, в систему с заданным уровнем безопасности информации. 33

Процесс выбора должен включать также показатели эффективности, по которым производится выбор мер из множества известных. При отсутствии формальных методов решения слабо формализуемых задач в общем случае можно обеспечить лишь выбор рациональных решений, удовлетворяющих определенным требованиям и образующих область решений, внутри которой находится оптимальное решение. Решение проблемы защиты информации с точки зрения системного подхода можно сформулировать как трансформацию существующей системы, не обеспечивающей требуемый уровень защищенности, в систему с заданным уровнем безопасности информации. 33

1. 2. Цели, задачи и ресурсы системы защиты информации 34

1. 2. Цели, задачи и ресурсы системы защиты информации 34

Цели защиты информации сформулированы в ст. 20 Закона РФ «Об информации, информатизации и защите информации» : • предотвращение утечки, хищения, искажения, подделки информации; • предотвращение угроз безопасности личности, общества, государства; . предотвращение несанкционированных действий по уничтожению, модификации, копированию, блокированию информации, предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы, обеспечение правового режима как объекта собственности; • защита конституционных прав граждан по сохранению личной тайны, конфиденциальности персональных данных, имеющихся в информационных системах; • сохранение государственной тайны, конфиденциальности документированной информации в соответствии с законодательством; • обеспечение прав субъектов в информационных процессах и при разработке, производстве и применении информационных систем, технологии и средств их обеспечения. 35

Цели защиты информации сформулированы в ст. 20 Закона РФ «Об информации, информатизации и защите информации» : • предотвращение утечки, хищения, искажения, подделки информации; • предотвращение угроз безопасности личности, общества, государства; . предотвращение несанкционированных действий по уничтожению, модификации, копированию, блокированию информации, предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы, обеспечение правового режима как объекта собственности; • защита конституционных прав граждан по сохранению личной тайны, конфиденциальности персональных данных, имеющихся в информационных системах; • сохранение государственной тайны, конфиденциальности документированной информации в соответствии с законодательством; • обеспечение прав субъектов в информационных процессах и при разработке, производстве и применении информационных систем, технологии и средств их обеспечения. 35

Информация — первичное понятие, используемое в понятийном аппарате информационной безопасности. Предпринимаются многочисленные попытки дать корректное определение понятию «информация» , но список попыток пока не закрыт. Учитывая, что любой материальный объект или физическое явление отображаются в виде совокупности признаков (свойств), а человек, кроме того, на основе этих признаков формирует их модели или образы, то информацию можно представить как отображение реального или виртуального мира на языке признаков материальных объектов или абстрактных символов. 36

Информация — первичное понятие, используемое в понятийном аппарате информационной безопасности. Предпринимаются многочисленные попытки дать корректное определение понятию «информация» , но список попыток пока не закрыт. Учитывая, что любой материальный объект или физическое явление отображаются в виде совокупности признаков (свойств), а человек, кроме того, на основе этих признаков формирует их модели или образы, то информацию можно представить как отображение реального или виртуального мира на языке признаков материальных объектов или абстрактных символов. 36

Основной целью защиты информации является обеспечение заданного уровня ее безопасности. Под заданным уровнем безопасности информации понимается такое состояние защищенности информации от угроз, при котором обеспечивается допустимый риск ее уничтожения, изменения и хищения. При этом под уничтожением информации понимается не только ее физическое уничтожение, но и стойкое блокирование санкционированного доступа к ней. 37

Основной целью защиты информации является обеспечение заданного уровня ее безопасности. Под заданным уровнем безопасности информации понимается такое состояние защищенности информации от угроз, при котором обеспечивается допустимый риск ее уничтожения, изменения и хищения. При этом под уничтожением информации понимается не только ее физическое уничтожение, но и стойкое блокирование санкционированного доступа к ней. 37

Угроза может быть реализована с различной вероятностью. Вероятность реализации угрозы безопасности информации определяет риск ее владельца. Допустимость риска означает, что ущерб в результате реализации угроз не приведет к серьезным последствиям для собственника информации. Ущерб может проявляться в разнообразных формах: неполучение прибыли, ожидаемой от информации при ее материализации в новой продукции или принятии более обоснованного решения; дополнительные затраты на замену образцов военной техники, характеристики которой стали известны вероятному противнику; и другие. По некоторым оценкам, например, попадание к конкуренту около 20% объема конфиденциальной информации фирмы может привести к ее банкротству. 38

Угроза может быть реализована с различной вероятностью. Вероятность реализации угрозы безопасности информации определяет риск ее владельца. Допустимость риска означает, что ущерб в результате реализации угроз не приведет к серьезным последствиям для собственника информации. Ущерб может проявляться в разнообразных формах: неполучение прибыли, ожидаемой от информации при ее материализации в новой продукции или принятии более обоснованного решения; дополнительные затраты на замену образцов военной техники, характеристики которой стали известны вероятному противнику; и другие. По некоторым оценкам, например, попадание к конкуренту около 20% объема конфиденциальной информации фирмы может привести к ее банкротству. 38

Риск владельца информации зависит от уровня инженерно технической защиты информации, который, в свою очередь, определяется ресурсами системы. Ресурс может быть определен в виде количества людей, привлекаемых к защите информации, в виде инженерных конструкций и технических средств, применяемых для защиты, денежных сумм для оплаты труда людей, строительства, разработки и покупки технических средств, их эксплуатационных и др. расходов. Наиболее, общей формой представления ресурса является денежная мера. 39

Риск владельца информации зависит от уровня инженерно технической защиты информации, который, в свою очередь, определяется ресурсами системы. Ресурс может быть определен в виде количества людей, привлекаемых к защите информации, в виде инженерных конструкций и технических средств, применяемых для защиты, денежных сумм для оплаты труда людей, строительства, разработки и покупки технических средств, их эксплуатационных и др. расходов. Наиболее, общей формой представления ресурса является денежная мера. 39

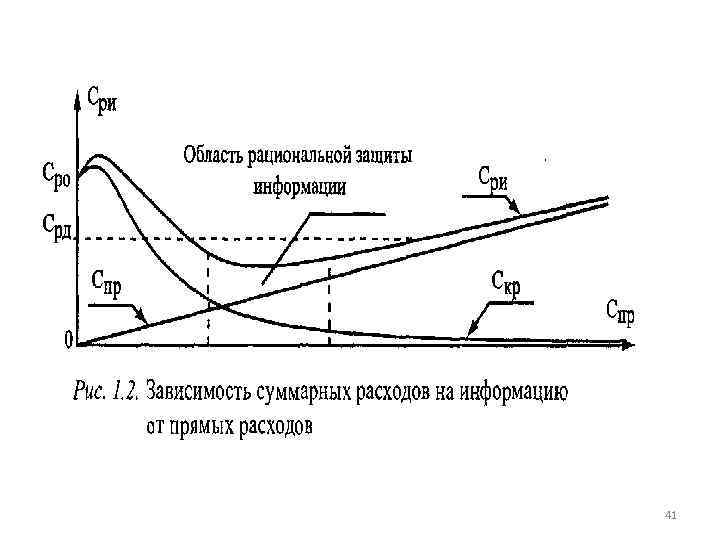

Если обозначить через Си и Ру цену информации и вероятность реализации угрозы соответственно, то ущерб от реализации угрозы можно оценить величиной Су = Си. Ру. Величину ущерба можно рассматривать как возможные (потенциальные) косвенные расходы Су=Скр , а ресурс — как прямые (учитываемые бухгалтерией) расходы Спр на защиту информации. Следовательно, владелец (пользователь) информации объективно вынужден нести расходы на нее, равные сумме прямых и косвенных расходов: Сри = Спр + Скр. Между этими слагаемыми существует тесная связь — косвенные расходы обратно пропорциональны прямым расходам. 40

Если обозначить через Си и Ру цену информации и вероятность реализации угрозы соответственно, то ущерб от реализации угрозы можно оценить величиной Су = Си. Ру. Величину ущерба можно рассматривать как возможные (потенциальные) косвенные расходы Су=Скр , а ресурс — как прямые (учитываемые бухгалтерией) расходы Спр на защиту информации. Следовательно, владелец (пользователь) информации объективно вынужден нести расходы на нее, равные сумме прямых и косвенных расходов: Сри = Спр + Скр. Между этими слагаемыми существует тесная связь — косвенные расходы обратно пропорциональны прямым расходам. 40

41

41

Рост суммарных расходов на информацию при малых прямых расходах вызван тем обстоятельством, что эффект защиты, начинает проявляться, когда прямые расходы превышают некоторую критическую массу. Например, для получения эффекта от средства защиты необходимо предварительно вложить средства в его покупку и установку. Из этого рисунка следует, что при некоторых прямых расходах наблюдается область с минимальными суммарными расходами на информацию. Эта область является областью рациональной защиты информации. 42

Рост суммарных расходов на информацию при малых прямых расходах вызван тем обстоятельством, что эффект защиты, начинает проявляться, когда прямые расходы превышают некоторую критическую массу. Например, для получения эффекта от средства защиты необходимо предварительно вложить средства в его покупку и установку. Из этого рисунка следует, что при некоторых прямых расходах наблюдается область с минимальными суммарными расходами на информацию. Эта область является областью рациональной защиты информации. 42

Задачи инженерно технической защиты, как любые иные задачи, — не микроцели, как часто их определяют, а четкое и конкретное описание того, что надо сделать для достижения цели. Сформулировать задачи можно только тогда, когда определена защищаемая информация и угрозы ей. В постановке задачи указывается необходимость определения рациональных защищаемой информации имеющегося ресурса. и мер для угрозы ей конкретной с учетом 43

Задачи инженерно технической защиты, как любые иные задачи, — не микроцели, как часто их определяют, а четкое и конкретное описание того, что надо сделать для достижения цели. Сформулировать задачи можно только тогда, когда определена защищаемая информация и угрозы ей. В постановке задачи указывается необходимость определения рациональных защищаемой информации имеющегося ресурса. и мер для угрозы ей конкретной с учетом 43

1. 3. Угрозы безопасности информации и меры по их предотвращению 44

1. 3. Угрозы безопасности информации и меры по их предотвращению 44

Угрозы безопасности информации — состояния и действия субъектов и материальных объектов, которые могут привести к изменению, уничтожению и хищению информации. К угрозам безопасности информации относят также блокирование доступа к ней. Недоступность информации для ее законного владельца или пользователя в моменты времени, когда в ней возникает необходимость, по последствиям равносильна ее уничтожению. 45

Угрозы безопасности информации — состояния и действия субъектов и материальных объектов, которые могут привести к изменению, уничтожению и хищению информации. К угрозам безопасности информации относят также блокирование доступа к ней. Недоступность информации для ее законного владельца или пользователя в моменты времени, когда в ней возникает необходимость, по последствиям равносильна ее уничтожению. 45

Наибольшую угрозу для информации, содержащей государственную тайну, создает зарубежная разведка. Основной интерес для нее представляют сведения в военной области, в области экономики, науки и техники, во внешней политике, в области разведывательной, контрразведывательной и оперативно розыскной деятельности зарубежных государств, прежде всего, потенциальных противников и конкурентов, в том числе: • о состоянии и прогнозах развития военного, научно технического и экономического потенциалов государств; • о достижениях науки и техники, содержании научно исследовательских, опытно конструкторских, проектных работ и технологий, имеющих важное оборонное и экономическое значение; • о тактико технических характеристиках и возможностях боевого применения образцов вооружения и боевой техники; • о дислокации, составе, вооружении войск и состоянии их боевого обеспечения; • об объемах запасов, добычи, поставки и потребления стратегических видов сырья, материалов и полезных ископаемых; • о выполнении условий международных договоров, прежде всего, об ограничении вооружений и др. 46

Наибольшую угрозу для информации, содержащей государственную тайну, создает зарубежная разведка. Основной интерес для нее представляют сведения в военной области, в области экономики, науки и техники, во внешней политике, в области разведывательной, контрразведывательной и оперативно розыскной деятельности зарубежных государств, прежде всего, потенциальных противников и конкурентов, в том числе: • о состоянии и прогнозах развития военного, научно технического и экономического потенциалов государств; • о достижениях науки и техники, содержании научно исследовательских, опытно конструкторских, проектных работ и технологий, имеющих важное оборонное и экономическое значение; • о тактико технических характеристиках и возможностях боевого применения образцов вооружения и боевой техники; • о дислокации, составе, вооружении войск и состоянии их боевого обеспечения; • об объемах запасов, добычи, поставки и потребления стратегических видов сырья, материалов и полезных ископаемых; • о выполнении условий международных договоров, прежде всего, об ограничении вооружений и др. 46

Задачи органов коммерческой разведки, их состав и возможности зависят от назначения и капитала фирмы, но принципы добывания информации существенно не отличаются. Основными предметными областями, представляющими интерес для коммерческой разведки, являются: • коммерческая философия и деловая стратегия руководителей фирм конкурентов, их личные и деловые качества; • научно исследовательские и конструкторские работы; • финансовые операции фирм; • организация производства, в том числе данные о вводе в строй новых, расширении и модернизации существующих производственных мощностей, объединение с другими фирмами; • технологические процессы при производстве новой продукции, результаты ее испытаний; • маркетинг фирмы, в том числе режимы поставок, сведения о заказчиках и заключаемых сделках, показатели реализации продукции. 47

Задачи органов коммерческой разведки, их состав и возможности зависят от назначения и капитала фирмы, но принципы добывания информации существенно не отличаются. Основными предметными областями, представляющими интерес для коммерческой разведки, являются: • коммерческая философия и деловая стратегия руководителей фирм конкурентов, их личные и деловые качества; • научно исследовательские и конструкторские работы; • финансовые операции фирм; • организация производства, в том числе данные о вводе в строй новых, расширении и модернизации существующих производственных мощностей, объединение с другими фирмами; • технологические процессы при производстве новой продукции, результаты ее испытаний; • маркетинг фирмы, в том числе режимы поставок, сведения о заказчиках и заключаемых сделках, показатели реализации продукции. 47

Кроме того, коммерческая разведка занимается: • изучением и выявлением организаций, потенциально являющихся союзниками или конкурентами; • добыванием, сбором и обработкой сведений о деятельности потенциальных и реальных конкурентов; • учетом и анализом попыток несанкционированного получения коммерческих секретов конкурентами; • оценкой реальных отношений между сотрудничающими и конкурирующими организациями; • анализом возможных каналов утечки конфиденциальной информации 48

Кроме того, коммерческая разведка занимается: • изучением и выявлением организаций, потенциально являющихся союзниками или конкурентами; • добыванием, сбором и обработкой сведений о деятельности потенциальных и реальных конкурентов; • учетом и анализом попыток несанкционированного получения коммерческих секретов конкурентами; • оценкой реальных отношений между сотрудничающими и конкурирующими организациями; • анализом возможных каналов утечки конфиденциальной информации 48

Коммерческая разведка осуществляется методами промышленного шпионажа и бизнес разведки (деловой, конкурентной, экономической разведки). Если основной целью промышленного шпионажа является добывание данных о разрабатываемой продукции, то основное направление бизнес разведки — получение информации для руководства, необходимой для принятия им обоснованных управленческих решений. К этой информации относятся сведения о глобальных процессах в экономике, политике, технологии производства, партнерах и конкурентах, тенденциях рынка и других вопросах. 49

Коммерческая разведка осуществляется методами промышленного шпионажа и бизнес разведки (деловой, конкурентной, экономической разведки). Если основной целью промышленного шпионажа является добывание данных о разрабатываемой продукции, то основное направление бизнес разведки — получение информации для руководства, необходимой для принятия им обоснованных управленческих решений. К этой информации относятся сведения о глобальных процессах в экономике, политике, технологии производства, партнерах и конкурентах, тенденциях рынка и других вопросах. 49

За рубежом разведки. созданы Например, конкурентной работы в различные США (Society органы общество of конкурентной профессионалов Competitive Intelligence Proffessionals SCIP) насчитывает около 6 тысяч человек и имеет отделения во многих странах мира. В Японии разветвленная система конкурентной разведки включает в себя службы разведки крупных фирм и государственных организаций. Основные проблемы конкурентной разведки вызваны не только и не столько недостоверностью и недостаточностью информации, что характерно для промышленного шпионажа, но и чрезмерно большим количеством противоречивых данных и сведений по ее тематике. 50

За рубежом разведки. созданы Например, конкурентной работы в различные США (Society органы общество of конкурентной профессионалов Competitive Intelligence Proffessionals SCIP) насчитывает около 6 тысяч человек и имеет отделения во многих странах мира. В Японии разветвленная система конкурентной разведки включает в себя службы разведки крупных фирм и государственных организаций. Основные проблемы конкурентной разведки вызваны не только и не столько недостоверностью и недостаточностью информации, что характерно для промышленного шпионажа, но и чрезмерно большим количеством противоречивых данных и сведений по ее тематике. 50

Знание конкретных угроз защищаемой информации создает возможность постановки задач по определению рациональных мер защиты информации, предотвращающих угрозы или снижающих до допустимых значений вероятность их реализации. Меры по защите информации с позиции системного подхода рассматриваются как результаты функционирования системы защиты. Они могут представлять собой: конкретные действия персонала, предложения по приобретению и установке технических и программных средств, требования к сотрудникам, определенные в соответствующих правовых документах, и т. д. 51

Знание конкретных угроз защищаемой информации создает возможность постановки задач по определению рациональных мер защиты информации, предотвращающих угрозы или снижающих до допустимых значений вероятность их реализации. Меры по защите информации с позиции системного подхода рассматриваются как результаты функционирования системы защиты. Они могут представлять собой: конкретные действия персонала, предложения по приобретению и установке технических и программных средств, требования к сотрудникам, определенные в соответствующих правовых документах, и т. д. 51

Многообразие угроз безопасности информации порождает многообразие мер ее защиты. Эффективность каждой меры защиты безопасности информации оценивается своими локальными (частными) показателями эффективности. Их можно разделить на функциональные (оперативные) и экономические. Функциональные показатели характеризуют уровень безопасности информации, экономические — расходы на ее обеспечение. 52

Многообразие угроз безопасности информации порождает многообразие мер ее защиты. Эффективность каждой меры защиты безопасности информации оценивается своими локальными (частными) показателями эффективности. Их можно разделить на функциональные (оперативные) и экономические. Функциональные показатели характеризуют уровень безопасности информации, экономические — расходы на ее обеспечение. 52

Так как уровень безопасности информации определяется величиной потенциального ущерба от реализации угроз, то в качестве локальных функциональных показателей эффективности защиты информации используются как показатели количества и качества информации, которая может попасть к злоумышленнику, так и характеристики реально возникающих угроз безопасности информации. 53

Так как уровень безопасности информации определяется величиной потенциального ущерба от реализации угроз, то в качестве локальных функциональных показателей эффективности защиты информации используются как показатели количества и качества информации, которая может попасть к злоумышленнику, так и характеристики реально возникающих угроз безопасности информации. 53

Эффективность системы защиты информации в целом определяется глобальными функциональным и экономическим критериями или показателями. В качестве функционального глобального критерия часто используется «взвешенная» сумма функциональных локальных показателей. Если обозначить через значение i ro локального показателя, то глобальный показатель определяется как = Wr характеризует «вес» локального показателя. Физического смысла такой показатель не имеет. Глобальный экономический показатель представляет собой меру суммарных расходов на информацию. Эффективность тем выше, чем ниже расходы при одинаковом уровне безопасности информации или чем больше уровень ее безопасности при одинаковых расходах. Первый подход к оценке эффективности используется при отсутствии жестких ограничений на ресурс, выделяемый для защиты информации, второй — при заданном ресурсе. 54

Эффективность системы защиты информации в целом определяется глобальными функциональным и экономическим критериями или показателями. В качестве функционального глобального критерия часто используется «взвешенная» сумма функциональных локальных показателей. Если обозначить через значение i ro локального показателя, то глобальный показатель определяется как = Wr характеризует «вес» локального показателя. Физического смысла такой показатель не имеет. Глобальный экономический показатель представляет собой меру суммарных расходов на информацию. Эффективность тем выше, чем ниже расходы при одинаковом уровне безопасности информации или чем больше уровень ее безопасности при одинаковых расходах. Первый подход к оценке эффективности используется при отсутствии жестких ограничений на ресурс, выделяемый для защиты информации, второй — при заданном ресурсе. 54

Вопросы для самопроверки 1. Почему для слабо формализуемых задач сложно найти оптимальное решение? 2. Чем отличается система от совокупности ее элементов? 3. Особенности системы инженерно технической защиты по сравнению с системой в виде структурного подразделения, органи зации или учебного заведения. 4. Параметры системы защиты. 5. Что представляет собой процесс системы инженерно техничес кой защиты информации? 6. Особенности системного мышления. 7. Что надо априори знать для формулирования целей и задач инженерно технической защиты информации? 8. Что представляет собой ресурс системы защиты информации? 9. Чему равны суммарные расходы на информацию? 10. Физический смысл рациональной области защиты информации. 11. Что надо определить перед выбором мер защиты информации? 12. Что представляют собой локальные и глобальный показатели эффективности защиты информации? 55

Вопросы для самопроверки 1. Почему для слабо формализуемых задач сложно найти оптимальное решение? 2. Чем отличается система от совокупности ее элементов? 3. Особенности системы инженерно технической защиты по сравнению с системой в виде структурного подразделения, органи зации или учебного заведения. 4. Параметры системы защиты. 5. Что представляет собой процесс системы инженерно техничес кой защиты информации? 6. Особенности системного мышления. 7. Что надо априори знать для формулирования целей и задач инженерно технической защиты информации? 8. Что представляет собой ресурс системы защиты информации? 9. Чему равны суммарные расходы на информацию? 10. Физический смысл рациональной области защиты информации. 11. Что надо определить перед выбором мер защиты информации? 12. Что представляют собой локальные и глобальный показатели эффективности защиты информации? 55