Защита информации 2015.pptx

- Количество слайдов: 49

Все тайное становится явным! Информация стала товаром, который можно приобрести, продать, обменять. При этом стоимость информации часто в сотни раз превосходит стоимость компьютерной системы, в которой она хранится. От степени безопасности информационных технологий в настоящее время зависит благополучие, а порой и жизнь многих людей.

Все тайное становится явным! Информация стала товаром, который можно приобрести, продать, обменять. При этом стоимость информации часто в сотни раз превосходит стоимость компьютерной системы, в которой она хранится. От степени безопасности информационных технологий в настоящее время зависит благополучие, а порой и жизнь многих людей.

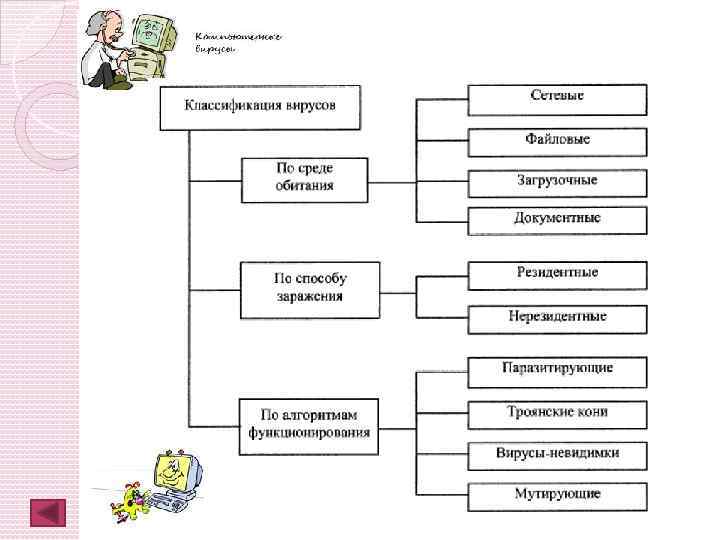

План 1. 2. 3. 4. 5. Типы угроз безопасности. Понятие о криптографии Архивация файлов Вирусы и их классификация Защита от вирусов. Антивирусные программы, их назначение и классификация

План 1. 2. 3. 4. 5. Типы угроз безопасности. Понятие о криптографии Архивация файлов Вирусы и их классификация Защита от вирусов. Антивирусные программы, их назначение и классификация

Компьютерная безопасность это совокупность средств и методов информационных технологий, используемых с целью обеспечения сохранности информации на машинных носителях.

Компьютерная безопасность это совокупность средств и методов информационных технологий, используемых с целью обеспечения сохранности информации на машинных носителях.

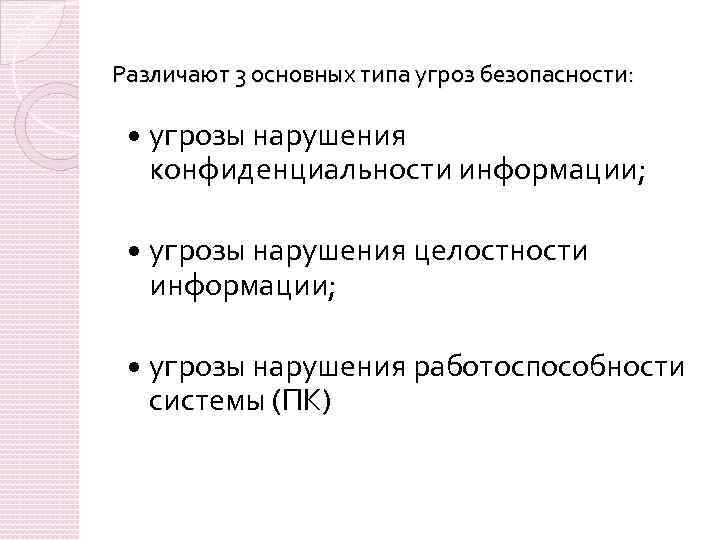

Различают 3 основных типа угроз безопасности: угрозы нарушения конфиденциальности информации; угрозы нарушения целостности информации; угрозы нарушения работоспособности системы (ПК)

Различают 3 основных типа угроз безопасности: угрозы нарушения конфиденциальности информации; угрозы нарушения целостности информации; угрозы нарушения работоспособности системы (ПК)

угрозы Метод защиты информации

угрозы Метод защиты информации

угрозы Метод защиты информации

угрозы Метод защиты информации

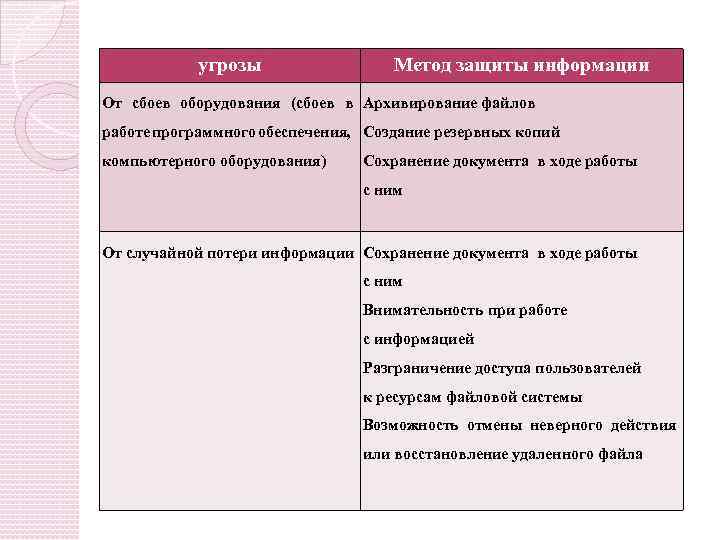

угрозы Метод защиты информации От сбоев оборудования (сбоев в Архивирование файлов работе программного обеспечения, Создание резервных копий компьютерного оборудования) Сохранение документа в ходе работы с ним От случайной потери информации Сохранение документа в ходе работы с ним Внимательность при работе с информацией Разграничение доступа пользователей к ресурсам файловой системы Возможность отмены неверного действия или восстановление удаленного файла

угрозы Метод защиты информации От сбоев оборудования (сбоев в Архивирование файлов работе программного обеспечения, Создание резервных копий компьютерного оборудования) Сохранение документа в ходе работы с ним От случайной потери информации Сохранение документа в ходе работы с ним Внимательность при работе с информацией Разграничение доступа пользователей к ресурсам файловой системы Возможность отмены неверного действия или восстановление удаленного файла

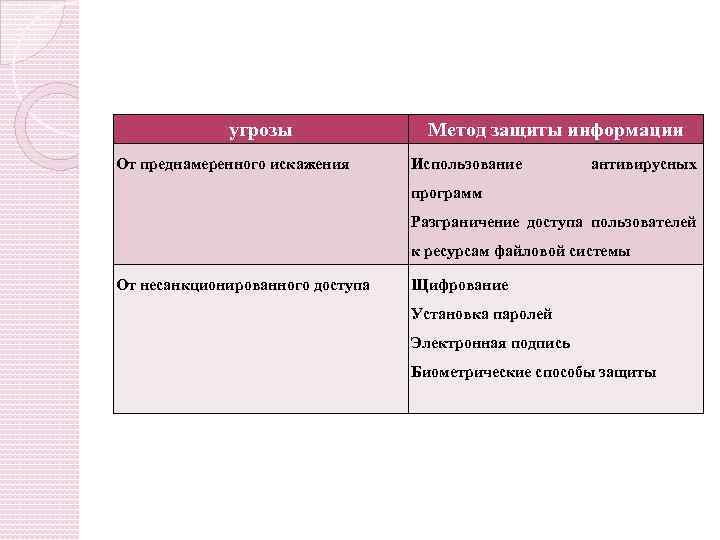

угрозы От преднамеренного искажения Метод защиты информации Использование антивирусных программ Разграничение доступа пользователей к ресурсам файловой системы От несанкционированного доступа Щифрование Установка паролей Электронная подпись Биометрические способы защиты

угрозы От преднамеренного искажения Метод защиты информации Использование антивирусных программ Разграничение доступа пользователей к ресурсам файловой системы От несанкционированного доступа Щифрование Установка паролей Электронная подпись Биометрические способы защиты

Закон РФ № 1 -ФЗ Об электронной цифровой подписи Закон РФ № 128 О лицензировании отдельных видов деятельности Закон РФ № 149 -ФЗ Об информации, информационных технологиях и о защите информации Закон РФ № 15 -Ф 3 О связи Закон РФ № 63 -ФЗ Уголовный кодекс РФ (УК РФ) Закон РФ № 3523 -1 О правовой охране программ для электронных вычислительных машин и баз данных Закон РФ № 5154 -1 О стандартизации Закон РФ № 5485 -1 О Государственной тайне Закон РФ № 85 -ФЗ Об участии в международном информационном обмене

Закон РФ № 1 -ФЗ Об электронной цифровой подписи Закон РФ № 128 О лицензировании отдельных видов деятельности Закон РФ № 149 -ФЗ Об информации, информационных технологиях и о защите информации Закон РФ № 15 -Ф 3 О связи Закон РФ № 63 -ФЗ Уголовный кодекс РФ (УК РФ) Закон РФ № 3523 -1 О правовой охране программ для электронных вычислительных машин и баз данных Закон РФ № 5154 -1 О стандартизации Закон РФ № 5485 -1 О Государственной тайне Закон РФ № 85 -ФЗ Об участии в международном информационном обмене

По данным агентства, специалисты "Лаборатории Касперского", обнаружили персональные компьютеры в 30 странах, зараженные одной или несколькими подобными шпионскими программами. Наибольшее количество зараженных компьютеров оказалось в Иране, за ними следуют Россия, Пакистан, Афганистан, Китай, Мали, Сирия, Йемен и Алжир. Чаще всего целью хакеров становились компьютеры в правительственных и военных учреждениях, телекоммуникационных компаниях, банках, энергетических компаниях, исследованиями занимающихся ядерными

По данным агентства, специалисты "Лаборатории Касперского", обнаружили персональные компьютеры в 30 странах, зараженные одной или несколькими подобными шпионскими программами. Наибольшее количество зараженных компьютеров оказалось в Иране, за ними следуют Россия, Пакистан, Афганистан, Китай, Мали, Сирия, Йемен и Алжир. Чаще всего целью хакеров становились компьютеры в правительственных и военных учреждениях, телекоммуникационных компаниях, банках, энергетических компаниях, исследованиями занимающихся ядерными

Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом, волновала человечество с давних времен. 13

Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом, волновала человечество с давних времен. 13

2. Понятие о криптографии Слово Криптография в переводе с греческого означает тайнопись. Основное предназначение криптографии – защита или сохранение в тайне необходимой информации.

2. Понятие о криптографии Слово Криптография в переводе с греческого означает тайнопись. Основное предназначение криптографии – защита или сохранение в тайне необходимой информации.

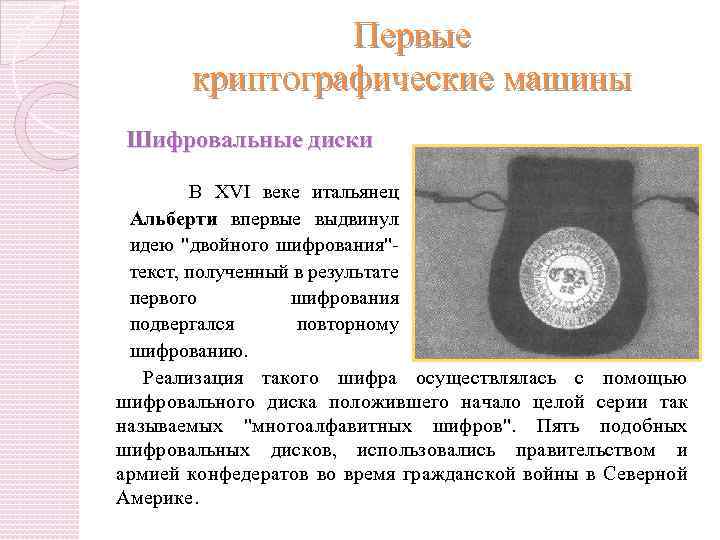

Первые криптографические машины Шифровальные диски В XVI веке итальянец Альберти впервые выдвинул идею "двойного шифрования"- текст, полученный в результате первого шифрования подвергался повторному шифрованию. Реализация такого шифра осуществлялась с помощью шифровального диска положившего начало целой серии так называемых "многоалфавитных шифров". Пять подобных шифровальных дисков, использовались правительством и армией конфедератов во время гражданской войны в Северной Америке.

Первые криптографические машины Шифровальные диски В XVI веке итальянец Альберти впервые выдвинул идею "двойного шифрования"- текст, полученный в результате первого шифрования подвергался повторному шифрованию. Реализация такого шифра осуществлялась с помощью шифровального диска положившего начало целой серии так называемых "многоалфавитных шифров". Пять подобных шифровальных дисков, использовались правительством и армией конфедератов во время гражданской войны в Северной Америке.

Шифратор Джефферсона В начале XIX века криптография обогатилась замечательным изобретением. Его автор - государственный деятель и президент США Томас Джефферсон. Свою систему шифрования он назвал "дисковым шифром". Этот шифр реализовывался с помощью специального устройства, которое впоследствии назвали шифратором Джефферсона. Шифрованный текст образовывался путем считывания последовательности букв с любой линии параллельной выделенной.

Шифратор Джефферсона В начале XIX века криптография обогатилась замечательным изобретением. Его автор - государственный деятель и президент США Томас Джефферсон. Свою систему шифрования он назвал "дисковым шифром". Этот шифр реализовывался с помощью специального устройства, которое впоследствии назвали шифратором Джефферсона. Шифрованный текст образовывался путем считывания последовательности букв с любой линии параллельной выделенной.

Великий французский код В XIX веке значительный вклад в криптографию внесла целая плеяда французских специалистов. Офицер французской армии маркиз де Виари изобрёл шифровальное устройство с печатающим механизмом. Этьен Базери увлекался историческими шифрами. Ему удалось почти полностью восстановить несложный код Наполеона I, который тот использовал в низовых звеньях своей армии. Также этот код был раскрыт и русскими специалистами.

Великий французский код В XIX веке значительный вклад в криптографию внесла целая плеяда французских специалистов. Офицер французской армии маркиз де Виари изобрёл шифровальное устройство с печатающим механизмом. Этьен Базери увлекался историческими шифрами. Ему удалось почти полностью восстановить несложный код Наполеона I, который тот использовал в низовых звеньях своей армии. Также этот код был раскрыт и русскими специалистами.

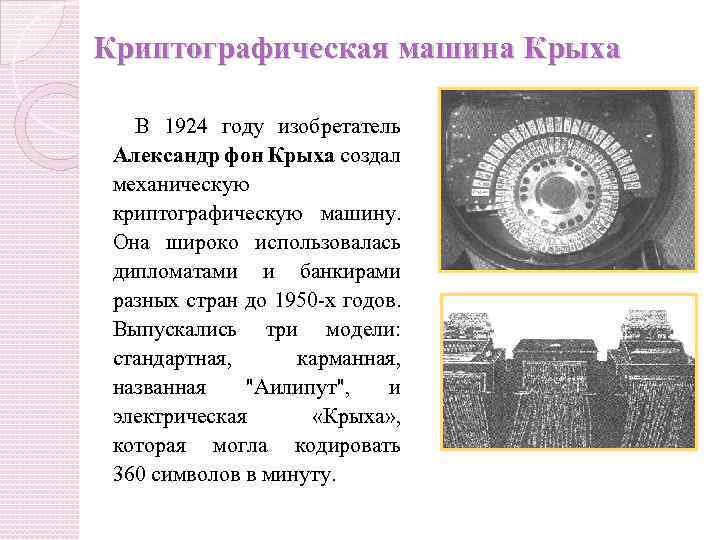

Криптографическая машина Крыха В 1924 году изобретатель Александр фон Крыха создал механическую криптографическую машину. Она широко использовалась дипломатами и банкирами разных стран до 1950 -х годов. Выпускались три модели: стандартная, карманная, названная "Аилипут", и электрическая «Крыха» , которая могла кодировать 360 символов в минуту.

Криптографическая машина Крыха В 1924 году изобретатель Александр фон Крыха создал механическую криптографическую машину. Она широко использовалась дипломатами и банкирами разных стран до 1950 -х годов. Выпускались три модели: стандартная, карманная, названная "Аилипут", и электрическая «Крыха» , которая могла кодировать 360 символов в минуту.

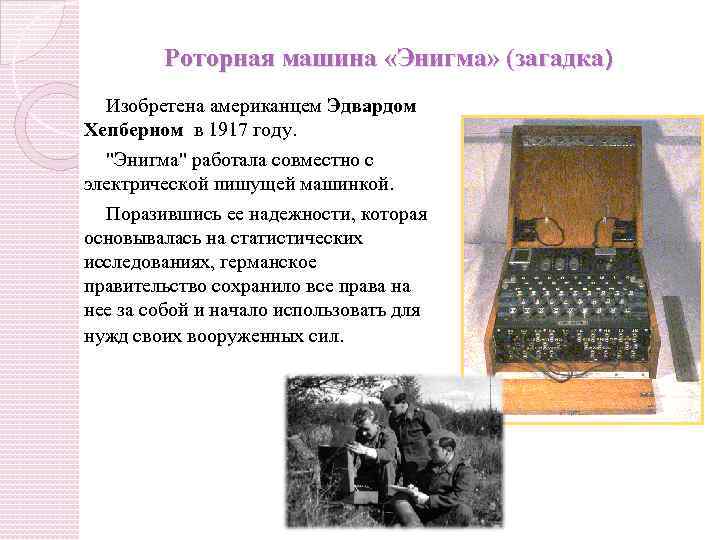

Роторная машина «Энигма» (загадка) Изобретена американцем Эдвардом Хепберном в 1917 году. "Энигма" работала совместно с электрической пишущей машинкой. Поразившись ее надежности, которая основывалась на статистических исследованиях, германское правительство сохранило все права на нее за собой и начало использовать для нужд своих вооруженных сил.

Роторная машина «Энигма» (загадка) Изобретена американцем Эдвардом Хепберном в 1917 году. "Энигма" работала совместно с электрической пишущей машинкой. Поразившись ее надежности, которая основывалась на статистических исследованиях, германское правительство сохранило все права на нее за собой и начало использовать для нужд своих вооруженных сил.

Примеры. Блочный шифр на основе магического квадрата размера Nx. N. Символы блоков исходного текста записываются в ячейки таблицы в порядке, соответствующем значениям чисел магического квадрата, а считываются по строкам.

Примеры. Блочный шифр на основе магического квадрата размера Nx. N. Символы блоков исходного текста записываются в ячейки таблицы в порядке, соответствующем значениям чисел магического квадрата, а считываются по строкам.

ТАБЛИЧНЫЙ ЛБЫЙИТАНЧ

ТАБЛИЧНЫЙ ЛБЫЙИТАНЧ

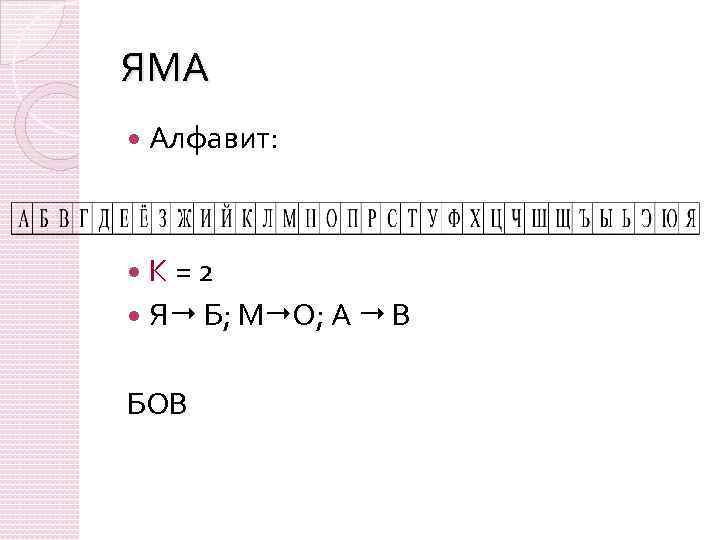

Метод Цезаря Каждая буква исходного текста заменяется на букву, номер которой на К единиц больше. Если номер буквы больше номера последней буквы алфавита, то выполняется переход к первой букве алфавита, затем ко второй и т. д.

Метод Цезаря Каждая буква исходного текста заменяется на букву, номер которой на К единиц больше. Если номер буквы больше номера последней буквы алфавита, то выполняется переход к первой букве алфавита, затем ко второй и т. д.

ЯМА Алфавит: К=2 Я Б; М О; А В БОВ

ЯМА Алфавит: К=2 Я Б; М О; А В БОВ

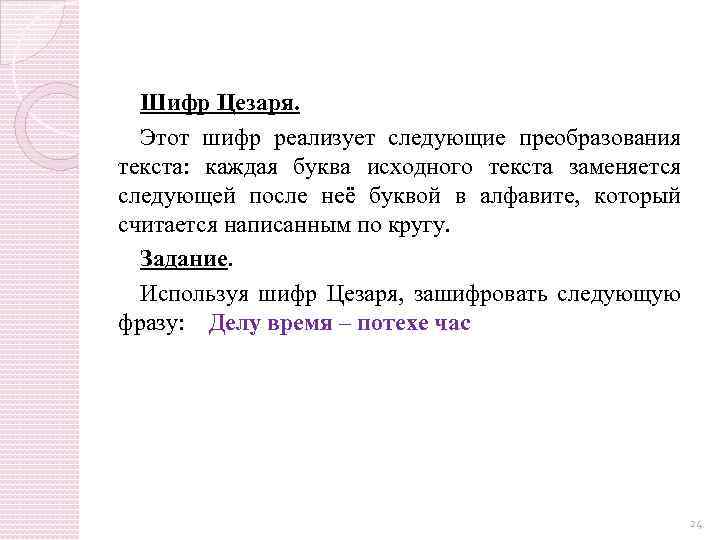

Шифр Цезаря. Этот шифр реализует следующие преобразования текста: каждая буква исходного текста заменяется следующей после неё буквой в алфавите, который считается написанным по кругу. Задание. Используя шифр Цезаря, зашифровать следующую фразу: Делу время – потехе час 24

Шифр Цезаря. Этот шифр реализует следующие преобразования текста: каждая буква исходного текста заменяется следующей после неё буквой в алфавите, который считается написанным по кругу. Задание. Используя шифр Цезаря, зашифровать следующую фразу: Делу время – потехе час 24

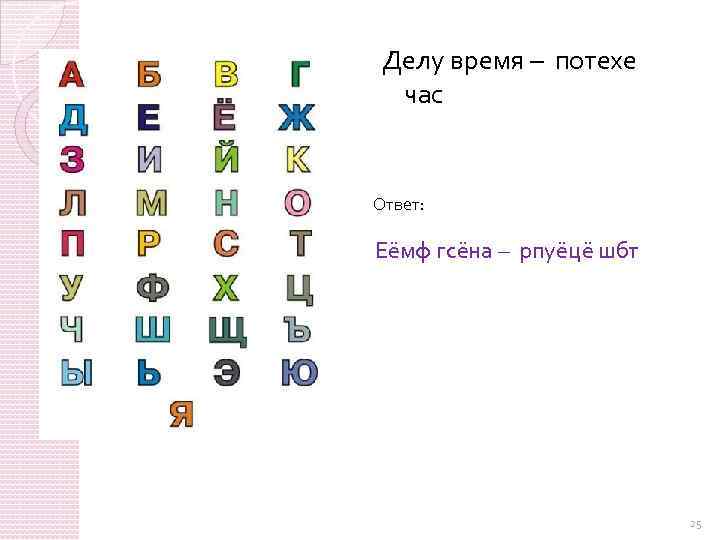

Делу время – потехе час Ответ: Еёмф гсёна – рпуёцё шбт 25

Делу время – потехе час Ответ: Еёмф гсёна – рпуёцё шбт 25

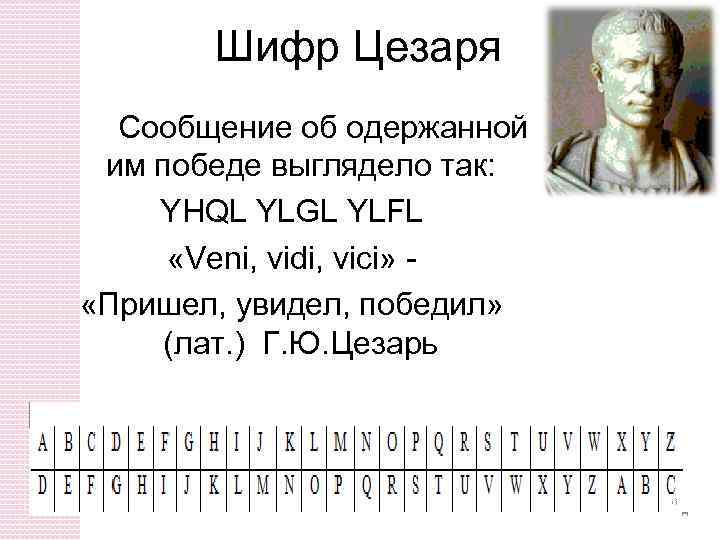

Шифр Цезаря Сообщение об одержанной им победе выглядело так: YHQL YLGL YLFL «Veni, vidi, vici» «Пришел, увидел, победил» (лат. ) Г. Ю. Цезарь 26

Шифр Цезаря Сообщение об одержанной им победе выглядело так: YHQL YLGL YLFL «Veni, vidi, vici» «Пришел, увидел, победил» (лат. ) Г. Ю. Цезарь 26

Тайнопись в России Первое известное применение тайнописи в России относится к XIII в. Эту систему называли «тарабарской грамотой» . В этой системе согласные буквы заменяются по схеме: «МЫЩАЛ ЧОСОШ ЫСПИЕК» «Рыба с головы гниет»

Тайнопись в России Первое известное применение тайнописи в России относится к XIII в. Эту систему называли «тарабарской грамотой» . В этой системе согласные буквы заменяются по схеме: «МЫЩАЛ ЧОСОШ ЫСПИЕК» «Рыба с головы гниет»

В эпоху Петра I в качестве системы шифрования широко употреблялась «цифирь» или «цифирная азбукаэто шифр простой замены 28

В эпоху Петра I в качестве системы шифрования широко употреблялась «цифирь» или «цифирная азбукаэто шифр простой замены 28

Пушкин А. С. зашифровал 10 главу «Евгения Онегина» Грибоедов А. С. в письмах жене посылал зашифрованные дипломатические донесения 29

Пушкин А. С. зашифровал 10 главу «Евгения Онегина» Грибоедов А. С. в письмах жене посылал зашифрованные дипломатические донесения 29

Почему проблема использования криптографических методов в информационных системах стала в настоящий момент особенно актуальна?

Почему проблема использования криптографических методов в информационных системах стала в настоящий момент особенно актуальна?

Приватная, конфиденциальная, секретная информация: государственная тайна; военная тайна; коммерческая тайна; юридическая тайна; врачебная тайна. 31

Приватная, конфиденциальная, секретная информация: государственная тайна; военная тайна; коммерческая тайна; юридическая тайна; врачебная тайна. 31

Защита информации - это комплекс мероприятий, направленных на обеспечение информационной безопасности. Информационная безопасность - защита целостности, доступности и конфиденциальности информации. Под информационной безопасностью понимается защищенность информационной системы от случайного или преднамеренного вмешательства, наносящего ущерб владельцам или пользователям информации.

Защита информации - это комплекс мероприятий, направленных на обеспечение информационной безопасности. Информационная безопасность - защита целостности, доступности и конфиденциальности информации. Под информационной безопасностью понимается защищенность информационной системы от случайного или преднамеренного вмешательства, наносящего ущерб владельцам или пользователям информации.

Архивация файлов Архивация информации – это процесс преобразования информации, при котором ее объем уменьшается, а количество остается прежним. При этом имеется возможность закрыть доступ к упакованной в архив информации паролем.

Архивация файлов Архивация информации – это процесс преобразования информации, при котором ее объем уменьшается, а количество остается прежним. При этом имеется возможность закрыть доступ к упакованной в архив информации паролем.

Целью упаковки файлов обычно являются обеспечение более компактного размещения информации на диске, сокращение времени и, соответственно, стоимости передачи информации по каналам связи в компьютерных сетях. Кроме того, упаковка в один архивный файл группы файлов существенно упрощает их перенос с одного компьютера на другой, сокращает время копирования файлов на диски, позволяет защитить информацию от несанкционированного доступа, способствует защите от заражения вирусами.

Целью упаковки файлов обычно являются обеспечение более компактного размещения информации на диске, сокращение времени и, соответственно, стоимости передачи информации по каналам связи в компьютерных сетях. Кроме того, упаковка в один архивный файл группы файлов существенно упрощает их перенос с одного компьютера на другой, сокращает время копирования файлов на диски, позволяет защитить информацию от несанкционированного доступа, способствует защите от заражения вирусами.

Процесс архивации состоит в удалении избыточной информации из файла путем кодирования его содержимого по определенным алгоритмам с помощью программы-архиватора. Все алгоритмы сжатия подразделяются на две большие категории: алгоритмы сжатия с информационными потерями и без потерь.

Процесс архивации состоит в удалении избыточной информации из файла путем кодирования его содержимого по определенным алгоритмам с помощью программы-архиватора. Все алгоритмы сжатия подразделяются на две большие категории: алгоритмы сжатия с информационными потерями и без потерь.

При сжатии с потерями допускается изъятие из информации элементов, которые в рамках этого процесса не способны исказить информацию. Это относится, в частности, к сжатию речевой и графической информации.

При сжатии с потерями допускается изъятие из информации элементов, которые в рамках этого процесса не способны исказить информацию. Это относится, в частности, к сжатию речевой и графической информации.

Принцип сжатия без потерь состоит в том, файл вначале рассматривается на наличие одинаковых последовательностей символов, которые, кроме первой, заменяются ссылкой на нее.

Принцип сжатия без потерь состоит в том, файл вначале рассматривается на наличие одинаковых последовательностей символов, которые, кроме первой, заменяются ссылкой на нее.

Результатом любого сжатия является уменьшение исходной информации в некоторое число раз. Сокращение объема данных называется степенью компрессии, или коэффициентом сжатия. Он определяется как отношение объема сжатого файла к объему исходного файла, выраженное в процентах.

Результатом любого сжатия является уменьшение исходной информации в некоторое число раз. Сокращение объема данных называется степенью компрессии, или коэффициентом сжатия. Он определяется как отношение объема сжатого файла к объему исходного файла, выраженное в процентах.

Программы - архиваторы различаются используемыми математическими методами, скоростью архивирования и разархивирования, степенью сжатия информации, удобством использования.

Программы - архиваторы различаются используемыми математическими методами, скоростью архивирования и разархивирования, степенью сжатия информации, удобством использования.

Архивы, создаваемые разными архиваторами, отличаются один от другого по структуре и формату. Для обозначения формата используется расширение архивного файла, полученного в результате работы конкретного архиватора.

Архивы, создаваемые разными архиваторами, отличаются один от другого по структуре и формату. Для обозначения формата используется расширение архивного файла, полученного в результате работы конкретного архиватора.

Архивный файл это специальным образом организованный файл, содержащий в себе один или несколько файлов в сжатом или несжатом виде и служебную информацию об именах файлов, дате и времени их создания или модификации, размерах и т. д.

Архивный файл это специальным образом организованный файл, содержащий в себе один или несколько файлов в сжатом или несжатом виде и служебную информацию об именах файлов, дате и времени их создания или модификации, размерах и т. д.

Наиболее распространены архиваторы PKZIP (формат ZIP), ARJ (формат ARJ), RAR (формат RAR), а для среды Windows – Win. Arj, Win. Zip, Win. Rar.

Наиболее распространены архиваторы PKZIP (формат ZIP), ARJ (формат ARJ), RAR (формат RAR), а для среды Windows – Win. Arj, Win. Zip, Win. Rar.

Программы-архиваторы выполняют следующие основные функции: Упаковывают файлы, создавая архив; Добавляют файлы в архив; Перемещают файлы в архив – сначала упаковывают, затем удаляют исходные файлы; Извлекают (распаковывают) файлы из архива; Выводят содержимое архива – перечень имен упакованных файлов с их исходными и результирующими размерами; Модифицируют содержимое архива, добавляя в него только те файлы, которых нет в архиве; Обновляют содержимое архива, добавляя в него только последние версии ранее помещенных в архив файлов.

Программы-архиваторы выполняют следующие основные функции: Упаковывают файлы, создавая архив; Добавляют файлы в архив; Перемещают файлы в архив – сначала упаковывают, затем удаляют исходные файлы; Извлекают (распаковывают) файлы из архива; Выводят содержимое архива – перечень имен упакованных файлов с их исходными и результирующими размерами; Модифицируют содержимое архива, добавляя в него только те файлы, которых нет в архиве; Обновляют содержимое архива, добавляя в него только последние версии ранее помещенных в архив файлов.

Многие архиваторы могут создавать самораспаковывающиеся архивы. Такой архивный файл представляет собой исполняемый файл с расширением СОМ или ЕХЕ, при запуске которого автоматически извлекаются, распаковываются и записываются на диск все содержащиеся в этом архиве файлы без использования архиватора.

Многие архиваторы могут создавать самораспаковывающиеся архивы. Такой архивный файл представляет собой исполняемый файл с расширением СОМ или ЕХЕ, при запуске которого автоматически извлекаются, распаковываются и записываются на диск все содержащиеся в этом архиве файлы без использования архиватора.

Обнаружить заражение компьютера вирусом можно по следующим признакам: Прекращение работы или неправильная работа ранее успешно функционировавших программ; Медленная работа компьютера; Невозможность загрузки операционной системы; Исчезновение файлов и каталогов или искажение их содержимого;

Обнаружить заражение компьютера вирусом можно по следующим признакам: Прекращение работы или неправильная работа ранее успешно функционировавших программ; Медленная работа компьютера; Невозможность загрузки операционной системы; Исчезновение файлов и каталогов или искажение их содержимого;

Изменение даты и времени модификации файлов; Изменение размеров файлов; Неожиданное значительное увеличение количества файлов на диске; Существенное уменьшение размера свободной оперативной памяти;

Изменение даты и времени модификации файлов; Изменение размеров файлов; Неожиданное значительное увеличение количества файлов на диске; Существенное уменьшение размера свободной оперативной памяти;

Вывод на экран непредусмотренных сообщений или изображений; Подача непредусмотренных звуковых сигналов; Частые зависания и сбои в работе компьютера.

Вывод на экран непредусмотренных сообщений или изображений; Подача непредусмотренных звуковых сигналов; Частые зависания и сбои в работе компьютера.