Вирусы. Виды и классификация.ppt

- Количество слайдов: 36

Вирусы. Виды и классификация

Вирусы. Виды и классификация

ВИРУС ДЛЯ ИСПОЛНЯЕМОГО ФАЙЛА вирус создает в памяти дополнительную область для своего размещения. l После этого он прочитывает заголовок ЕХЕ-файла и переделывает его так, чтобы он содержал информацию о месте в памяти и изменяет информацию и размере, занимаемом вирусом. l

ВИРУС ДЛЯ ИСПОЛНЯЕМОГО ФАЙЛА вирус создает в памяти дополнительную область для своего размещения. l После этого он прочитывает заголовок ЕХЕ-файла и переделывает его так, чтобы он содержал информацию о месте в памяти и изменяет информацию и размере, занимаемом вирусом. l

Действия вируса, проникшего в ЕХЕ-файл: 1. 2. Вирус считывает текущий заголовок файла и сохраняет его для дальнейшего использования. В этом заголовке хранится информация о длине файла, значении контрольной суммы и т. д. После этого вирус определяет, какое количество памяти он должен прибавить к текущему размеру файла, чтобы разместить там свое тело.

Действия вируса, проникшего в ЕХЕ-файл: 1. 2. Вирус считывает текущий заголовок файла и сохраняет его для дальнейшего использования. В этом заголовке хранится информация о длине файла, значении контрольной суммы и т. д. После этого вирус определяет, какое количество памяти он должен прибавить к текущему размеру файла, чтобы разместить там свое тело.

Действия вируса, проникшего в ЕХЕ-файл: 3. 4. 5. Вирус копирует свое тело в файл. Размер вируса и внесенных им изменений в заголовок файла составляют сигнатуру вируса. Вирус снова записывает информацию заголовка в программу. Теперь заголовок содержит информацию о месте, занимаемом вирусом. Вирус сохраняет измененную

Действия вируса, проникшего в ЕХЕ-файл: 3. 4. 5. Вирус копирует свое тело в файл. Размер вируса и внесенных им изменений в заголовок файла составляют сигнатуру вируса. Вирус снова записывает информацию заголовка в программу. Теперь заголовок содержит информацию о месте, занимаемом вирусом. Вирус сохраняет измененную

l Вирус-паразит добавляет свое тело к программе и после этого продолжает свою жизнь наравне с программой. Если же вы удалите инфицированный файл, то вместе с ним исчезнет и вирус. Кроме вирусов-паразитов существуют так называемые загрузочные вирусы, размещающие свое тело в подпрограмме загрузки операционной системы

l Вирус-паразит добавляет свое тело к программе и после этого продолжает свою жизнь наравне с программой. Если же вы удалите инфицированный файл, то вместе с ним исчезнет и вирус. Кроме вирусов-паразитов существуют так называемые загрузочные вирусы, размещающие свое тело в подпрограмме загрузки операционной системы

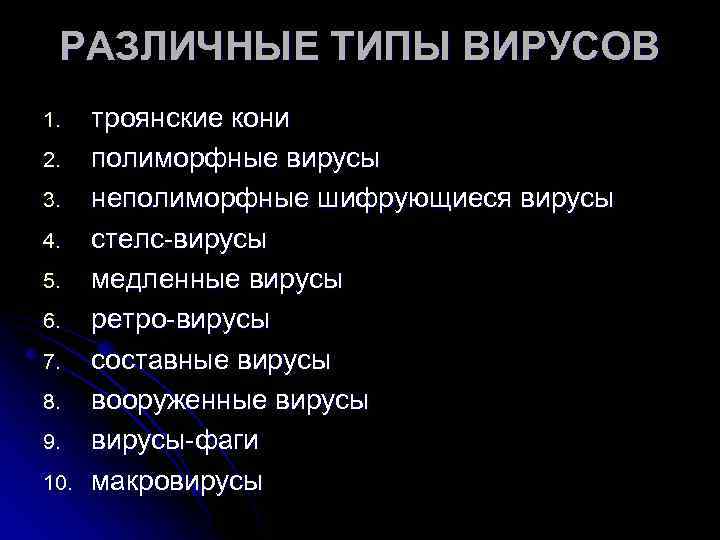

РАЗЛИЧНЫЕ ТИПЫ ВИРУСОВ 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. троянские кони полиморфные вирусы неполиморфные шифрующиеся вирусы стелс-вирусы медленные вирусы ретро-вирусы составные вирусы вооруженные вирусы-фаги макровирусы

РАЗЛИЧНЫЕ ТИПЫ ВИРУСОВ 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. троянские кони полиморфные вирусы неполиморфные шифрующиеся вирусы стелс-вирусы медленные вирусы ретро-вирусы составные вирусы вооруженные вирусы-фаги макровирусы

ТРОЯНСКИЕ КОНИ l Троя нская программа (также — троя н, троя нец, троя нский конь) — вредоносная программа, распространяемая людьми, в отличие от вирусов и червей, которые распространяются самопроизвольно.

ТРОЯНСКИЕ КОНИ l Троя нская программа (также — троя н, троя нец, троя нский конь) — вредоносная программа, распространяемая людьми, в отличие от вирусов и червей, которые распространяются самопроизвольно.

ТРОЯНСКИЕ КОНИ l Примеры троянских программ: Back Orifice, Pinch, TDL-4, Trojan. Winlock – по классификации компании Доктор Веб. l Trojan-Ransom – по классификации компании Лаборатория Касперского. l Trojan. Lock. Screen – по классификации компании ESET. l

ТРОЯНСКИЕ КОНИ l Примеры троянских программ: Back Orifice, Pinch, TDL-4, Trojan. Winlock – по классификации компании Доктор Веб. l Trojan-Ransom – по классификации компании Лаборатория Касперского. l Trojan. Lock. Screen – по классификации компании ESET. l

ТРОЯНСКИЕ КОНИ. Распространение l Троянские программы распространяются людьми — как непосредственно загружаются в компьютерные системы злоумышленниками-инсайдерами, так и побуждают пользователей загружать и/или запускать их на своих системах.

ТРОЯНСКИЕ КОНИ. Распространение l Троянские программы распространяются людьми — как непосредственно загружаются в компьютерные системы злоумышленниками-инсайдерами, так и побуждают пользователей загружать и/или запускать их на своих системах.

ТРОЯНСКИЕ КОНИ. Маскировка l Троянская программа может в той или иной мере имитировать или даже полноценно выполнять задачу, под которую она маскируется

ТРОЯНСКИЕ КОНИ. Маскировка l Троянская программа может в той или иной мере имитировать или даже полноценно выполнять задачу, под которую она маскируется

ПОЛИМОРФНЫЕ ВИРУСЫ l Полиморфные вирусы — это вирусы, которые зашифровывают свое тело и благодаря этому могут избежать обнаружения путем проверки сигнатуры вируса

ПОЛИМОРФНЫЕ ВИРУСЫ l Полиморфные вирусы — это вирусы, которые зашифровывают свое тело и благодаря этому могут избежать обнаружения путем проверки сигнатуры вируса

ПОЛИМОРФНЫЕ ВИРУСЫ l Прежде чем приступить к работе, такой вирус расшифровывает себя с помощью специальной процедуры расшифровки

ПОЛИМОРФНЫЕ ВИРУСЫ l Прежде чем приступить к работе, такой вирус расшифровывает себя с помощью специальной процедуры расшифровки

ПОЛИМОРФНЫЕ ВИРУСЫ. Маскировка Для изменения процедуры шифрования используется достаточно простой генератор машинного кода, называющийся генератором мутаций. l Полиморфный вирус изменяет свою сигнатуру при создании очередной копии. от файла к файлу. l

ПОЛИМОРФНЫЕ ВИРУСЫ. Маскировка Для изменения процедуры шифрования используется достаточно простой генератор машинного кода, называющийся генератором мутаций. l Полиморфный вирус изменяет свою сигнатуру при создании очередной копии. от файла к файлу. l

ПОЛИМОРФНЫЕ ВИРУСЫ. Защита l На сегодняшний день, для противодействия данному методу в антивирусном программном обеспечении применяются такие технологии, как эвристический анализ и эмуляция

ПОЛИМОРФНЫЕ ВИРУСЫ. Защита l На сегодняшний день, для противодействия данному методу в антивирусном программном обеспечении применяются такие технологии, как эвристический анализ и эмуляция

СТЕЛС-ВИРУСЫ l Стелс-вирус (англ. stealth virus — вирус -невидимка) — вирус, полностью или частично скрывающий свое присутствие в системе, путем перехвата обращений к операционной системе, осуществляющих чтение, запись, чтение дополнительной информации о зараженных объектах

СТЕЛС-ВИРУСЫ l Стелс-вирус (англ. stealth virus — вирус -невидимка) — вирус, полностью или частично скрывающий свое присутствие в системе, путем перехвата обращений к операционной системе, осуществляющих чтение, запись, чтение дополнительной информации о зараженных объектах

Виды Stealth-вирусов l Загрузочный вирус перехватывает функцию ОС, предназначенную для посекторного доступа к дискам, с целью «показать» пользователю или программе-антивирусу оригинальное содержимое сектора до заражения.

Виды Stealth-вирусов l Загрузочный вирус перехватывает функцию ОС, предназначенную для посекторного доступа к дискам, с целью «показать» пользователю или программе-антивирусу оригинальное содержимое сектора до заражения.

Виды Stealth-вирусов l Файловый вирус перехватывает функции чтения/установки позиции в файле, чтения/записи в файл, чтения каталога и т. д. , чтобы скрыть увеличение размера зараженных программ; перехватывает функции чтения/записи/отображения файла в память, чтобы скрыть факт изменения файла.

Виды Stealth-вирусов l Файловый вирус перехватывает функции чтения/установки позиции в файле, чтения/записи в файл, чтения каталога и т. д. , чтобы скрыть увеличение размера зараженных программ; перехватывает функции чтения/записи/отображения файла в память, чтобы скрыть факт изменения файла.

Виды Stealth-вирусов l Макровирусы. Это разновидность компьютерных вирусов разработанных на макроязыках, встроенных в такие прикладные пакеты ПО, как Microsoft Office. Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносятся из одного зараженного файла в другие. Большая часть таких вирусов написана для MS Word.

Виды Stealth-вирусов l Макровирусы. Это разновидность компьютерных вирусов разработанных на макроязыках, встроенных в такие прикладные пакеты ПО, как Microsoft Office. Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносятся из одного зараженного файла в другие. Большая часть таких вирусов написана для MS Word.

МЕДЛЕННЫЕ ВИРУСЫ Медленный вирус заражает любой исполняемый файл, причем делает это в тот момент, когда пользователь выполняет некоторые операции с этим файлом l Особенность: может заразить копию файла, не заразив при этом файлисточник. l

МЕДЛЕННЫЕ ВИРУСЫ Медленный вирус заражает любой исполняемый файл, причем делает это в тот момент, когда пользователь выполняет некоторые операции с этим файлом l Особенность: может заразить копию файла, не заразив при этом файлисточник. l

МЕДЛЕННЫЕ ВИРУСЫ. Обнаружение Хранитель целостности — это антивирусная программа, наблюдающая за содержанием жестких дисков, а также за размером и контрольной суммой каждого из расположенных на них файлов. l Наиболее удачным средством против медленных вирусов являются оболочки целостности. Оболочки целостности — это резидентные хранители целостности. l

МЕДЛЕННЫЕ ВИРУСЫ. Обнаружение Хранитель целостности — это антивирусная программа, наблюдающая за содержанием жестких дисков, а также за размером и контрольной суммой каждого из расположенных на них файлов. l Наиболее удачным средством против медленных вирусов являются оболочки целостности. Оболочки целостности — это резидентные хранители целостности. l

МЕДЛЕННЫЕ ВИРУСЫ Еще одним способом проверки целостности является создание ловушек. l Специальная антивирусная программа (служба) создает несколько СОМ- и ЕХЕ -файлов определенного содержания. Затем программа проверяет содержимое этих файлов. l

МЕДЛЕННЫЕ ВИРУСЫ Еще одним способом проверки целостности является создание ловушек. l Специальная антивирусная программа (служба) создает несколько СОМ- и ЕХЕ -файлов определенного содержания. Затем программа проверяет содержимое этих файлов. l

РЕТРО-ВИРУСЫ Ретро-вирус — это вирус, который пытается обойти или помешать действиям антивирусных программ. l Другими словами, эти вирусы атакуют антивирусное программное обеспечение. l

РЕТРО-ВИРУСЫ Ретро-вирус — это вирус, который пытается обойти или помешать действиям антивирусных программ. l Другими словами, эти вирусы атакуют антивирусное программное обеспечение. l

РЕТРО-ВИРУСЫ Некоторые ретро-вирусы изменяют оболочку вычислений антивируса и таким образом влияют на выполнение антивирусных программ. l Кроме того, существуют ретро-вирусы, использующие недостатки антивирусного программного обеспечения, чтобы замедлить его работу или свести на нет эффективность программы. l

РЕТРО-ВИРУСЫ Некоторые ретро-вирусы изменяют оболочку вычислений антивируса и таким образом влияют на выполнение антивирусных программ. l Кроме того, существуют ретро-вирусы, использующие недостатки антивирусного программного обеспечения, чтобы замедлить его работу или свести на нет эффективность программы. l

СОСТАВНЫЕ ВИРУСЫ Составные вирусы заражают как исполняемые файлы, так и загрузочные сектора дисков. l Они не ограничиваются одним типом файлов или определенным местом на диске. l Если запустить инфицированную программу, вирус заразит загрузочную запись жесткого диска. l

СОСТАВНЫЕ ВИРУСЫ Составные вирусы заражают как исполняемые файлы, так и загрузочные сектора дисков. l Они не ограничиваются одним типом файлов или определенным местом на диске. l Если запустить инфицированную программу, вирус заразит загрузочную запись жесткого диска. l

ВООРУЖЕННЫЕ ВИРУСЫ Вооруженные вирусы защищают себя с помощью специального кода, благодаря которому сильно усложняется отслеживание и дизассемблирование вируса. l Вооруженные вирусы могут воспользоваться для защиты «пустышкой» . l Это — код, позволяющий увести разработчика антивирусных программ от настоящего кода вируса. l

ВООРУЖЕННЫЕ ВИРУСЫ Вооруженные вирусы защищают себя с помощью специального кода, благодаря которому сильно усложняется отслеживание и дизассемблирование вируса. l Вооруженные вирусы могут воспользоваться для защиты «пустышкой» . l Это — код, позволяющий увести разработчика антивирусных программ от настоящего кода вируса. l

ВИРУСЫ-ФАГИ l l Вирус-фаг — это программа, которая изменяет другие программы или базы данных Обычно фаги замещают текст программы своим собственным кодом. Фаги — это наиболее опасный вид вирусов. Они не только размножаются и заражают другие программы, но и стремятся уничтожить все зараженные программы. Чаще всего они являются генераторами вирусов компаньонов.

ВИРУСЫ-ФАГИ l l Вирус-фаг — это программа, которая изменяет другие программы или базы данных Обычно фаги замещают текст программы своим собственным кодом. Фаги — это наиболее опасный вид вирусов. Они не только размножаются и заражают другие программы, но и стремятся уничтожить все зараженные программы. Чаще всего они являются генераторами вирусов компаньонов.

ВИРУСЫ-КОМПАНЬОНЫ l Свое название эти вирусы получили потому, что параллельно с заражаемым файлом они создают файл с таким же именем, но с другим расширением.

ВИРУСЫ-КОМПАНЬОНЫ l Свое название эти вирусы получили потому, что параллельно с заражаемым файлом они создают файл с таким же именем, но с другим расширением.

Сетевой червь l Сетевой червь — разновидность вредоносной программы, самостоятельно распространяющейся через локальные и глобальные компьютерные сети.

Сетевой червь l Сетевой червь — разновидность вредоносной программы, самостоятельно распространяющейся через локальные и глобальные компьютерные сети.

Сетевой червь. Механизмы распространения Использование уязвимостей и ошибок администрирования в программном обеспечении, установленном на компьютере. l Используя средства так называемой социальной инженерии, провоцируется запуск вредоносной программы самим пользователем. l

Сетевой червь. Механизмы распространения Использование уязвимостей и ошибок администрирования в программном обеспечении, установленном на компьютере. l Используя средства так называемой социальной инженерии, провоцируется запуск вредоносной программы самим пользователем. l

Сетевой червь Структура l Существуют черви, которые после успешного инфицирования памяти сохраняют код на жёстком диске и принимают меры для последующего запуска этого кода. Зачастую инфекционная часть таких червей (эксплойт, шелл-код) содержит небольшую полезную нагрузку, которая загружается в ОЗУ и может «догрузить» по сети непосредственно само тело червя в виде отдельного файла.

Сетевой червь Структура l Существуют черви, которые после успешного инфицирования памяти сохраняют код на жёстком диске и принимают меры для последующего запуска этого кода. Зачастую инфекционная часть таких червей (эксплойт, шелл-код) содержит небольшую полезную нагрузку, которая загружается в ОЗУ и может «догрузить» по сети непосредственно само тело червя в виде отдельного файла.

Сетевой червь Структура l Часто выделяют так называемые резидентные черви, которые могут инфицировать работающую программу и находиться в ОЗУ, при этом не затрагивая жёсткие диски.

Сетевой червь Структура l Часто выделяют так называемые резидентные черви, которые могут инфицировать работающую программу и находиться в ОЗУ, при этом не затрагивая жёсткие диски.

Сетевой червь Распространение l Большинство червей распространяются как один файл. Им не нужна отдельная «инфекционная» часть, так как обычно пользователь-жертва при помощи почтового клиента или Интернетбраузера добровольно скачивает и запускает червя целиком

Сетевой червь Распространение l Большинство червей распространяются как один файл. Им не нужна отдельная «инфекционная» часть, так как обычно пользователь-жертва при помощи почтового клиента или Интернетбраузера добровольно скачивает и запускает червя целиком

Эксплойт l Эксплойт, эксплоит, сплоит — компьютерная программа, фрагмент программного кода или последовательность команд, использующие уязвимости в программном обеспечении и применяемые для проведения атаки на вычислительную систему.

Эксплойт l Эксплойт, эксплоит, сплоит — компьютерная программа, фрагмент программного кода или последовательность команд, использующие уязвимости в программном обеспечении и применяемые для проведения атаки на вычислительную систему.

Эксплойт Классификация 1. 2. Удалённый эксплойт работает через сеть и использует уязвимость в защите без какого-либо предварительного доступа к уязвимой системе; Локальный эксплойт запускается непосредственно в уязвимой системе, требуя предварительного доступа к ней. Обычно используется для получения взломщиком прав суперпользователя.

Эксплойт Классификация 1. 2. Удалённый эксплойт работает через сеть и использует уязвимость в защите без какого-либо предварительного доступа к уязвимой системе; Локальный эксплойт запускается непосредственно в уязвимой системе, требуя предварительного доступа к ней. Обычно используется для получения взломщиком прав суперпользователя.

Виды эксплойтов l l l Эксплойты для операционных систем Эксплойты для прикладного ПО (музыкальные проигрыватели, офисные пакеты и т. д. ) Эксплойты для браузеров (Internet Explorer, Mozilla Firefox, Opera и другие) Эксплойты для интернет-продуктов (IPB, Word. Press, VBulletin, php. BB) Эксплойты для интернет-сайтов (facebook. com, hi 5. com, livejournal. com)

Виды эксплойтов l l l Эксплойты для операционных систем Эксплойты для прикладного ПО (музыкальные проигрыватели, офисные пакеты и т. д. ) Эксплойты для браузеров (Internet Explorer, Mozilla Firefox, Opera и другие) Эксплойты для интернет-продуктов (IPB, Word. Press, VBulletin, php. BB) Эксплойты для интернет-сайтов (facebook. com, hi 5. com, livejournal. com)

l 1. 2. 3. 4. Эксплойты могут быть классифицированы также по типу используемой ими уязвимости, такой как: переполнение буфера, SQL-инъекция, межсайтовый скриптинг, подделка межсайтовых запросов и т. д.

l 1. 2. 3. 4. Эксплойты могут быть классифицированы также по типу используемой ими уязвимости, такой как: переполнение буфера, SQL-инъекция, межсайтовый скриптинг, подделка межсайтовых запросов и т. д.