Виртуальные частные сети

Виртуальные частные сети

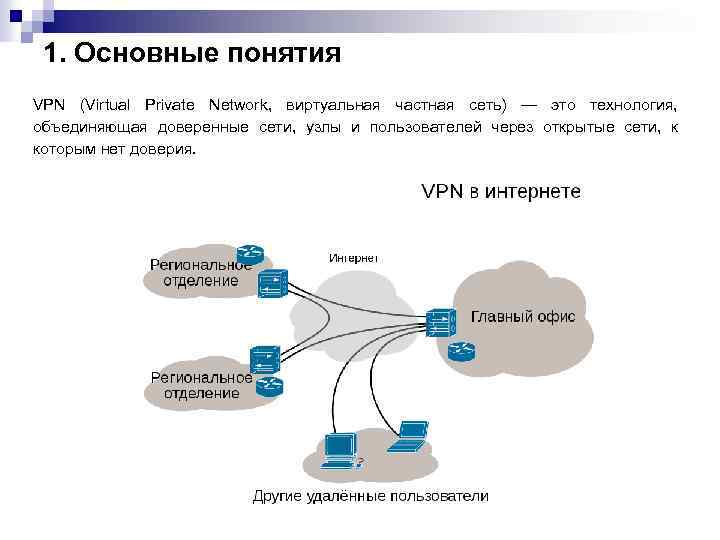

1. Основные понятия VPN (Virtual Private Network, виртуальная частная сеть) — это технология, объединяющая доверенные сети, узлы и пользователей через открытые сети, к которым нет доверия.

1. Основные понятия VPN (Virtual Private Network, виртуальная частная сеть) — это технология, объединяющая доверенные сети, узлы и пользователей через открытые сети, к которым нет доверия.

2. Структура VPN n Защищенные компьютерные сети на сегодняшний день применяют технологию защиты информации, включающую в себя как элементы межсетевого экранирования, так и механизмы криптографической защиты сетевого трафика. n VPN состоит из двух частей: «внутренняя» (подконтрольная) сеть, которых может быть несколько, и «внешняя» сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет). Возможно также подключение к виртуальной сети отдельного компьютера. n Подключение удалённого пользователя к VPN производится посредством сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети. n При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов, удалённый пользователь (удаленная сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

2. Структура VPN n Защищенные компьютерные сети на сегодняшний день применяют технологию защиты информации, включающую в себя как элементы межсетевого экранирования, так и механизмы криптографической защиты сетевого трафика. n VPN состоит из двух частей: «внутренняя» (подконтрольная) сеть, которых может быть несколько, и «внешняя» сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет). Возможно также подключение к виртуальной сети отдельного компьютера. n Подключение удалённого пользователя к VPN производится посредством сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети. n При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов, удалённый пользователь (удаленная сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

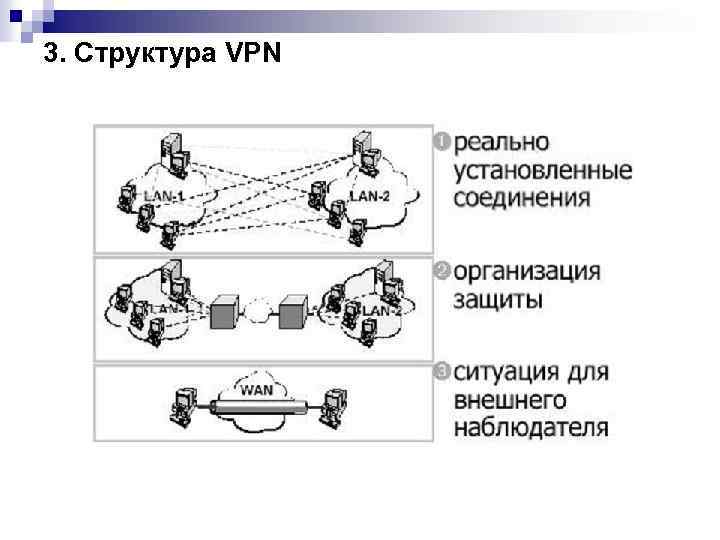

3. Структура VPN

3. Структура VPN

4. Задачи VPN n n Обеспечение защиты (конфиденциальность, целостность, передаваемой по сетям информации. Обеспечение защиты внутренних сегментов сети от НСД извне. Обеспечение идентификации и аутентификации пользователей. Экономия финансовых ресурсов организации. подлинность) Требования к VPN: − масштабируемость, т. е. возможность со временем подключать новые локальные сети без необходимости изменения структуры имеющейся VPN; − интегрируемость, т. е. возможность внедрения VPN-системы в имеющуюся технологию обмена информацией; − легальность и стойкость используемых крипоалгоритмов; − пропускная способность сети, т. е. система не должна существенно увеличивать объем передаваемого трафика, а также уменьшать скорость его передачи; − унифицируемость, т. е. возможность устанавливать защищенные соединения с коллегами по бизнесу, у которых уже установлена иная VPN-система; − общая совокупная стоимость, т. е. затраты на приобретение, развертывание и обслуживание системы не должны превосходить стоимость самой информации, особенно если речь идет о защите коммерческой тайны.

4. Задачи VPN n n Обеспечение защиты (конфиденциальность, целостность, передаваемой по сетям информации. Обеспечение защиты внутренних сегментов сети от НСД извне. Обеспечение идентификации и аутентификации пользователей. Экономия финансовых ресурсов организации. подлинность) Требования к VPN: − масштабируемость, т. е. возможность со временем подключать новые локальные сети без необходимости изменения структуры имеющейся VPN; − интегрируемость, т. е. возможность внедрения VPN-системы в имеющуюся технологию обмена информацией; − легальность и стойкость используемых крипоалгоритмов; − пропускная способность сети, т. е. система не должна существенно увеличивать объем передаваемого трафика, а также уменьшать скорость его передачи; − унифицируемость, т. е. возможность устанавливать защищенные соединения с коллегами по бизнесу, у которых уже установлена иная VPN-система; − общая совокупная стоимость, т. е. затраты на приобретение, развертывание и обслуживание системы не должны превосходить стоимость самой информации, особенно если речь идет о защите коммерческой тайны.

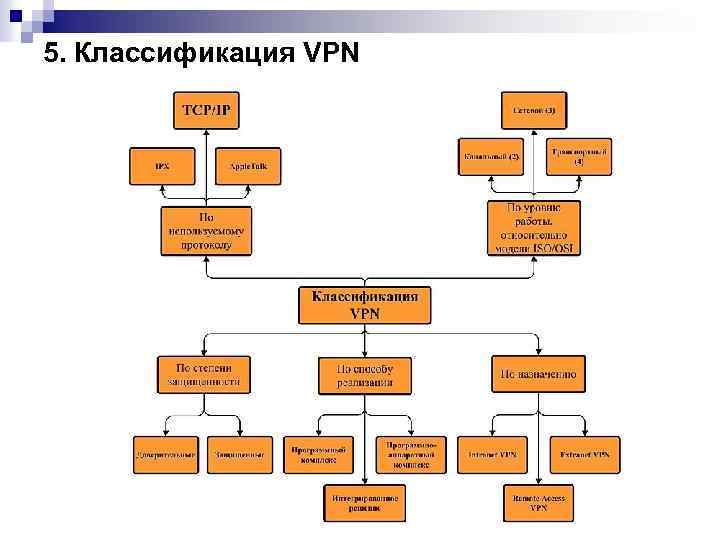

5. Классификация VPN

5. Классификация VPN

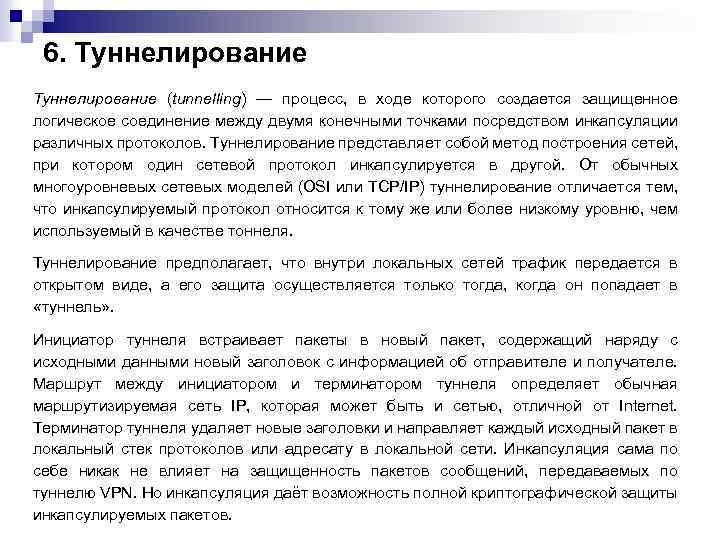

6. Туннелирование (tunnelling) — процесс, в ходе которого создается защищенное логическое соединение между двумя конечными точками посредством инкапсуляции различных протоколов. Туннелирование представляет собой метод построения сетей, при котором один сетевой протокол инкапсулируется в другой. От обычных многоуровневых сетевых моделей (OSI или TCP/IP) туннелирование отличается тем, что инкапсулируемый протокол относится к тому же или более низкому уровню, чем используемый в качестве тоннеля. Туннелирование предполагает, что внутри локальных сетей трафик передается в открытом виде, а его защита осуществляется только тогда, когда он попадает в «туннель» . Инициатор туннеля встраивает пакеты в новый пакет, содержащий наряду с исходными данными новый заголовок с информацией об отправителе и получателе. Маршрут между инициатором и терминатором туннеля определяет обычная маршрутизируемая сеть IP, которая может быть и сетью, отличной от Internet. Терминатор туннеля удаляет новые заголовки и направляет каждый исходный пакет в локальный стек протоколов или адресату в локальной сети. Инкапсуляция сама по себе никак не влияет на защищенность пакетов сообщений, передаваемых по туннелю VPN. Но инкапсуляция даёт возможность полной криптографической защиты инкапсулируемых пакетов.

6. Туннелирование (tunnelling) — процесс, в ходе которого создается защищенное логическое соединение между двумя конечными точками посредством инкапсуляции различных протоколов. Туннелирование представляет собой метод построения сетей, при котором один сетевой протокол инкапсулируется в другой. От обычных многоуровневых сетевых моделей (OSI или TCP/IP) туннелирование отличается тем, что инкапсулируемый протокол относится к тому же или более низкому уровню, чем используемый в качестве тоннеля. Туннелирование предполагает, что внутри локальных сетей трафик передается в открытом виде, а его защита осуществляется только тогда, когда он попадает в «туннель» . Инициатор туннеля встраивает пакеты в новый пакет, содержащий наряду с исходными данными новый заголовок с информацией об отправителе и получателе. Маршрут между инициатором и терминатором туннеля определяет обычная маршрутизируемая сеть IP, которая может быть и сетью, отличной от Internet. Терминатор туннеля удаляет новые заголовки и направляет каждый исходный пакет в локальный стек протоколов или адресату в локальной сети. Инкапсуляция сама по себе никак не влияет на защищенность пакетов сообщений, передаваемых по туннелю VPN. Но инкапсуляция даёт возможность полной криптографической защиты инкапсулируемых пакетов.

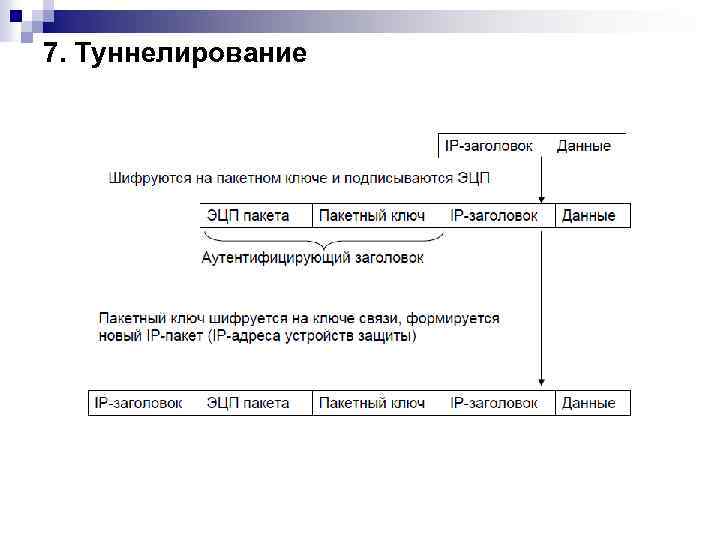

7. Туннелирование

7. Туннелирование

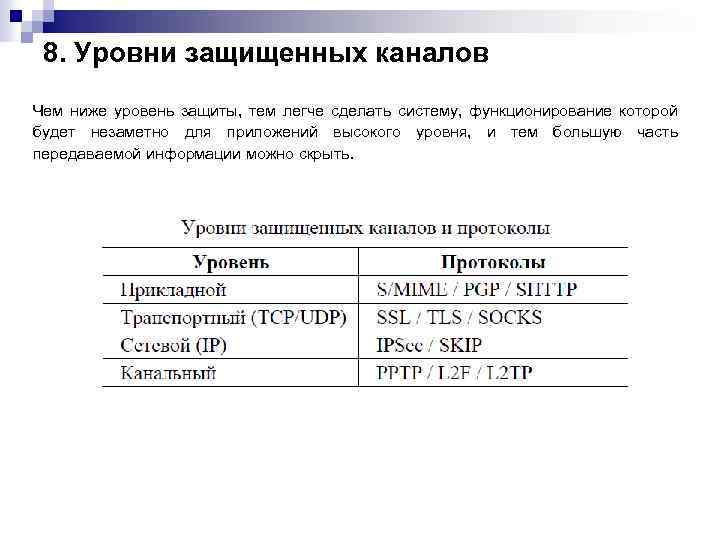

8. Уровни защищенных каналов Чем ниже уровень защиты, тем легче сделать систему, функционирование которой будет незаметно для приложений высокого уровня, и тем большую часть передаваемой информации можно скрыть.

8. Уровни защищенных каналов Чем ниже уровень защиты, тем легче сделать систему, функционирование которой будет незаметно для приложений высокого уровня, и тем большую часть передаваемой информации можно скрыть.

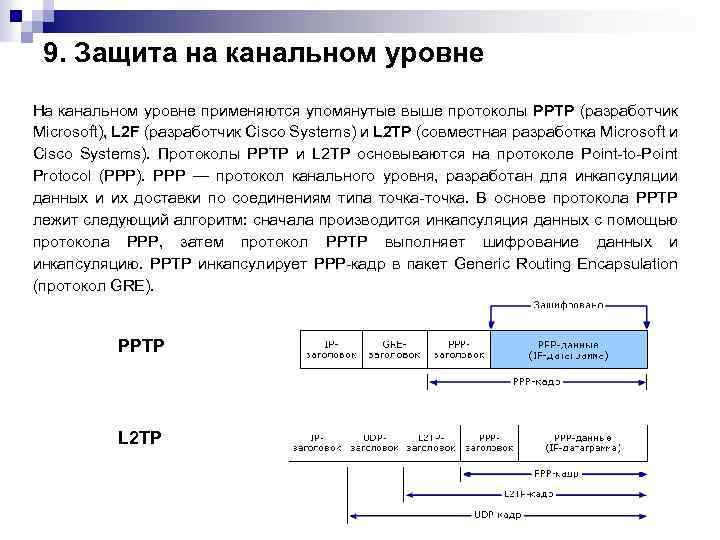

9. Защита на канальном уровне На канальном уровне применяются упомянутые выше протоколы PPTP (разработчик Microsoft), L 2 F (разработчик Cisco Systems) и L 2 TP (совместная разработка Microsoft и Cisco Systems). Протоколы PPTP и L 2 TP основываются на протоколе Point-to-Point Protocol (PPP). PPP — протокол канального уровня, разработан для инкапсуляции данных и их доставки по соединениям типа точка-точка. В основе протокола PPTP лежит следующий алгоритм: сначала производится инкапсуляция данных с помощью протокола PPP, затем протокол PPTP выполняет шифрование данных и инкапсуляцию. PPTP инкапсулирует PPP-кадр в пакет Generic Routing Encapsulation (протокол GRE). PPTP L 2 TP

9. Защита на канальном уровне На канальном уровне применяются упомянутые выше протоколы PPTP (разработчик Microsoft), L 2 F (разработчик Cisco Systems) и L 2 TP (совместная разработка Microsoft и Cisco Systems). Протоколы PPTP и L 2 TP основываются на протоколе Point-to-Point Protocol (PPP). PPP — протокол канального уровня, разработан для инкапсуляции данных и их доставки по соединениям типа точка-точка. В основе протокола PPTP лежит следующий алгоритм: сначала производится инкапсуляция данных с помощью протокола PPP, затем протокол PPTP выполняет шифрование данных и инкапсуляцию. PPTP инкапсулирует PPP-кадр в пакет Generic Routing Encapsulation (протокол GRE). PPTP L 2 TP

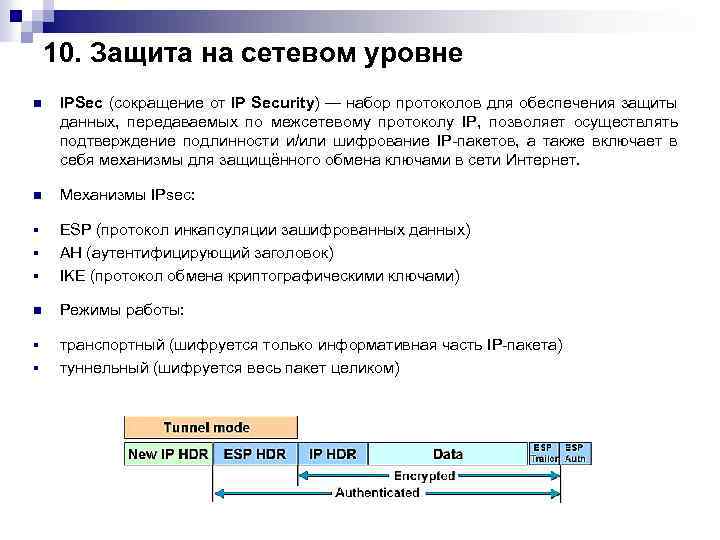

10. Защита на сетевом уровне n IPSec (сокращение от IP Security) — набор протоколов для обеспечения защиты данных, передаваемых по межсетевому протоколу IP, позволяет осуществлять подтверждение подлинности и/или шифрование IP-пакетов, а также включает в себя механизмы для защищённого обмена ключами в сети Интернет. n Механизмы IPsec: § § ESP (протокол инкапсуляции зашифрованных данных) AH (аутентифицирующий заголовок) IKE (протокол обмена криптографическими ключами) n Режимы работы: § транспортный (шифруется только информативная часть IP-пакета) туннельный (шифруется весь пакет целиком) § §

10. Защита на сетевом уровне n IPSec (сокращение от IP Security) — набор протоколов для обеспечения защиты данных, передаваемых по межсетевому протоколу IP, позволяет осуществлять подтверждение подлинности и/или шифрование IP-пакетов, а также включает в себя механизмы для защищённого обмена ключами в сети Интернет. n Механизмы IPsec: § § ESP (протокол инкапсуляции зашифрованных данных) AH (аутентифицирующий заголовок) IKE (протокол обмена криптографическими ключами) n Режимы работы: § транспортный (шифруется только информативная часть IP-пакета) туннельный (шифруется весь пакет целиком) § §