b460e710d3373f42c2659daeac786f67.ppt

- Количество слайдов: 23

Uwierzytelnianie i autoryzacja System Użytkowników Wirtualnych Michał Jankowski Paweł Wolniewicz Poznańskie Centrum Superkomputerowo Sieciowe jankowsk@man. poznan. pl pawelw@man. poznan. pl

Uwierzytelnianie i autoryzacja System Użytkowników Wirtualnych Michał Jankowski Paweł Wolniewicz Poznańskie Centrum Superkomputerowo Sieciowe jankowsk@man. poznan. pl pawelw@man. poznan. pl

Spis treści • • • Podstawowe pojęcia Uwierzytelnianie w Globusie Autoryzacja w Globusie System Użytkowników Wirtualnych Informacje praktyczne

Spis treści • • • Podstawowe pojęcia Uwierzytelnianie w Globusie Autoryzacja w Globusie System Użytkowników Wirtualnych Informacje praktyczne

Uwierzytelnianie (Authentication) • Udowodnienie tożsamości – Skąd komputer ma wiedzieć, że łączy się z nim Kowalski – Skąd Kowalski ma wiedzieć, że łączy się z tym komputerem z którym chciał (np. z serwisem bankowym)

Uwierzytelnianie (Authentication) • Udowodnienie tożsamości – Skąd komputer ma wiedzieć, że łączy się z nim Kowalski – Skąd Kowalski ma wiedzieć, że łączy się z tym komputerem z którym chciał (np. z serwisem bankowym)

Autoryzacja (authorisation) • Sprawdzenie prawa do przeprowadzenia określonej operacji Przykłady operacji: – Logowanie na maszynę – Zlecenie zadania – Dostęp do plików

Autoryzacja (authorisation) • Sprawdzenie prawa do przeprowadzenia określonej operacji Przykłady operacji: – Logowanie na maszynę – Zlecenie zadania – Dostęp do plików

Certyfikat • Plik zawierający dane identyfikujące użytkownika (lub komputer, lub usługę) podpisany cyfrowo przez kogoś komu ufamy. • Analogia – certyfikat jest pewnego rodzaju dowodem osobistym pozwalającym ustalić tożsamość właściciela.

Certyfikat • Plik zawierający dane identyfikujące użytkownika (lub komputer, lub usługę) podpisany cyfrowo przez kogoś komu ufamy. • Analogia – certyfikat jest pewnego rodzaju dowodem osobistym pozwalającym ustalić tożsamość właściciela.

Centrum certyfikacji (Certificate authority) • Organizacja (lub osoba) wystawiająca certyfikaty. • Obowiązuje zasada zaufania – uznajemy, że dane centrum certyfikacji jest wiarygodne w ramach danej grupy, organizacji lub projektu • Analogia – urząd miasta wystawiający dowody osobiste

Centrum certyfikacji (Certificate authority) • Organizacja (lub osoba) wystawiająca certyfikaty. • Obowiązuje zasada zaufania – uznajemy, że dane centrum certyfikacji jest wiarygodne w ramach danej grupy, organizacji lub projektu • Analogia – urząd miasta wystawiający dowody osobiste

Łańcuch certyfikatów Przykład: • Certyfikat Kowalskiego może być podpisany certyfikatem Nowaka, który ma certyfikat podpisany przez PCSS, który ma certyfikat podpisany przez VERISIGN. • Plik z certyfikatem Kowalskiego zawiera certyfikat Nowaka i PCSS • Klucz publiczny VERISIGN jest na liście domyślnie akceptowanych certyfikatów (np. w Netscape i MSIE) • Kowalski jest uwierzytelniony

Łańcuch certyfikatów Przykład: • Certyfikat Kowalskiego może być podpisany certyfikatem Nowaka, który ma certyfikat podpisany przez PCSS, który ma certyfikat podpisany przez VERISIGN. • Plik z certyfikatem Kowalskiego zawiera certyfikat Nowaka i PCSS • Klucz publiczny VERISIGN jest na liście domyślnie akceptowanych certyfikatów (np. w Netscape i MSIE) • Kowalski jest uwierzytelniony

Certyfikat proxy • Certyfikat jest standardowo chroniony hasłem • Użycie zwykłego certyfikatu do komunikacji wymagałoby podawania hasła przy przesyłaniu każdej wiadomości lub zlecaniu każdego zadania • Certyfikat proxy jest certyfikatem podpisanym przez użytkownika, nie wymagającym hasła, za to o krótkim terminie ważności.

Certyfikat proxy • Certyfikat jest standardowo chroniony hasłem • Użycie zwykłego certyfikatu do komunikacji wymagałoby podawania hasła przy przesyłaniu każdej wiadomości lub zlecaniu każdego zadania • Certyfikat proxy jest certyfikatem podpisanym przez użytkownika, nie wymagającym hasła, za to o krótkim terminie ważności.

Uwierzytelnianie w Globusie • Każde połączenie sieciowe w Globusie wykorzystuje certyfikat użytkownika i serwera (lub usługi) • Administrator serwera definiuje listę akceptowanych CA w zależności od potrzeb (umieszcza klucze publiczne CA w katalogu /etc/grid-security/certificates)

Uwierzytelnianie w Globusie • Każde połączenie sieciowe w Globusie wykorzystuje certyfikat użytkownika i serwera (lub usługi) • Administrator serwera definiuje listę akceptowanych CA w zależności od potrzeb (umieszcza klucze publiczne CA w katalogu /etc/grid-security/certificates)

UWAGA!!!!! • Akceptowanie certyfikatów CA nie oznacza zezwolenia na dostęp do zasobów. • Sprawdzenie i akceptacja certyfikatu gwarantuje jedynie tożsamość osoby łączącej się przez sieć. • Administrator zasobów nadaje prawa dostępu do zasobów.

UWAGA!!!!! • Akceptowanie certyfikatów CA nie oznacza zezwolenia na dostęp do zasobów. • Sprawdzenie i akceptacja certyfikatu gwarantuje jedynie tożsamość osoby łączącej się przez sieć. • Administrator zasobów nadaje prawa dostępu do zasobów.

Autoryzacja w Globusie • Aby uruchamiać zadania w gridzie TRZEBA być wpisanym do pliku gridmapfile na każdym klastrze w gridzie. • Jest to mało praktyczne, dlatego powstał System Użytkowników Wirtualnych (VUS)

Autoryzacja w Globusie • Aby uruchamiać zadania w gridzie TRZEBA być wpisanym do pliku gridmapfile na każdym klastrze w gridzie. • Jest to mało praktyczne, dlatego powstał System Użytkowników Wirtualnych (VUS)

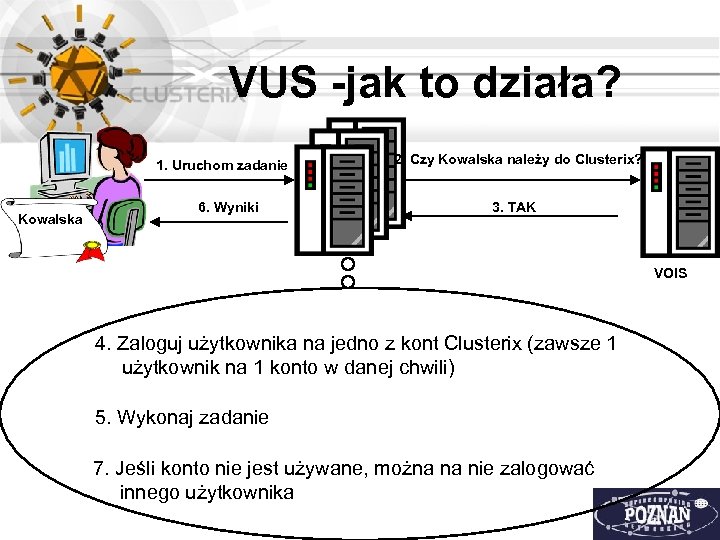

VUS -jak to działa? 1. Uruchom zadanie Kowalska 6. Wyniki 2. Czy Kowalska należy do Clusterix? 3. TAK VOIS 4. Zaloguj użytkownika na jedno z kont Clusterix (zawsze 1 użytkownik na 1 konto w danej chwili) 5. Wykonaj zadanie 7. Jeśli konto nie jest używane, można na nie zalogować innego użytkownika

VUS -jak to działa? 1. Uruchom zadanie Kowalska 6. Wyniki 2. Czy Kowalska należy do Clusterix? 3. TAK VOIS 4. Zaloguj użytkownika na jedno z kont Clusterix (zawsze 1 użytkownik na 1 konto w danej chwili) 5. Wykonaj zadanie 7. Jeśli konto nie jest używane, można na nie zalogować innego użytkownika

VUS -charakterystyka • Użytkownik zamiast ubiegać się o założenie konta w każdym ośrodku, ubiega się o 1 wpis do serwisu VOIS • W danej chwili tylko 1 użytkownik korzysta z konta • Konta nie są przypisane na stałe, nie można na nich przechowywać własnych danych lub programów

VUS -charakterystyka • Użytkownik zamiast ubiegać się o założenie konta w każdym ośrodku, ubiega się o 1 wpis do serwisu VOIS • W danej chwili tylko 1 użytkownik korzysta z konta • Konta nie są przypisane na stałe, nie można na nich przechowywać własnych danych lub programów

Jak uzyskać certyfikat? Polish Grid CA • http: //www. man. poznan. pl/plgrid-ca • Certyfikat może dostać każda osoba z Polski związana niekomercyjnie z Gridem. • Należy utworzyć „certificate request” i wysłać go do RA lub plgrid-ca@man. poznan. pl • W Globusie polecenie grid-cert-request • Niezbędny jest kontakt osobisty z osobą współpracującą z CA “Registration Authority” - RA dla potwierdzenia tożsamości. • Takie osoby są zdefiniowane w kilku miastach Polski

Jak uzyskać certyfikat? Polish Grid CA • http: //www. man. poznan. pl/plgrid-ca • Certyfikat może dostać każda osoba z Polski związana niekomercyjnie z Gridem. • Należy utworzyć „certificate request” i wysłać go do RA lub plgrid-ca@man. poznan. pl • W Globusie polecenie grid-cert-request • Niezbędny jest kontakt osobisty z osobą współpracującą z CA “Registration Authority” - RA dla potwierdzenia tożsamości. • Takie osoby są zdefiniowane w kilku miastach Polski

Jak uzyskać dostęp do Clusterixa? • Skontaktować się z administratorem w najbliższym ośrodku w celu założenia konta. • Uzyskać certyfikat podpisany przez Polish Grid CA. • Uzyskać wpis do serwisu VOIS – za pośrednictwem administratora w ośrodku.

Jak uzyskać dostęp do Clusterixa? • Skontaktować się z administratorem w najbliższym ośrodku w celu założenia konta. • Uzyskać certyfikat podpisany przez Polish Grid CA. • Uzyskać wpis do serwisu VOIS – za pośrednictwem administratora w ośrodku.

Pytania? http: //vus. psnc. pl http: //www. clusterix. pl vus@man. poznan. pl

Pytania? http: //vus. psnc. pl http: //www. clusterix. pl vus@man. poznan. pl

Szyfrowanie • Algorytm z kluczem symetrycznym • Ten sam klucz jest używany do szyfrowania i odszyfrowywania. • Algorytm z kluczami asymetrycznymi • Wiadomość zaszyfrowaną przy pomocy jednego klucza można odszyfrować WYŁĄCZNIE przy użyciu drugiego klucza • Duża złożoność obliczeniowa

Szyfrowanie • Algorytm z kluczem symetrycznym • Ten sam klucz jest używany do szyfrowania i odszyfrowywania. • Algorytm z kluczami asymetrycznymi • Wiadomość zaszyfrowaną przy pomocy jednego klucza można odszyfrować WYŁĄCZNIE przy użyciu drugiego klucza • Duża złożoność obliczeniowa

Klucze • Klucz prywatny – używany tylko przez właściciela – należy go chronić i nikomu nie udostępniać – Dla bezpieczeństwa klucz prywatny może być chroniony hasłem • Klucz publiczny – dostępny dla wszystkich

Klucze • Klucz prywatny – używany tylko przez właściciela – należy go chronić i nikomu nie udostępniać – Dla bezpieczeństwa klucz prywatny może być chroniony hasłem • Klucz publiczny – dostępny dla wszystkich

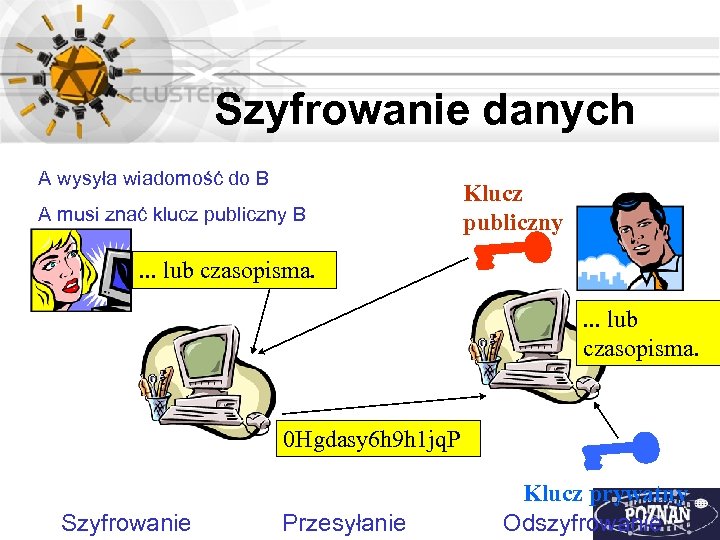

Szyfrowanie danych A wysyła wiadomość do B A musi znać klucz publiczny B Klucz publiczny . . . lub czasopisma. 0 Hgdasy 6 h 9 h 1 jq. P Szyfrowanie Przesyłanie Klucz prywatny Odszyfrowanie

Szyfrowanie danych A wysyła wiadomość do B A musi znać klucz publiczny B Klucz publiczny . . . lub czasopisma. 0 Hgdasy 6 h 9 h 1 jq. P Szyfrowanie Przesyłanie Klucz prywatny Odszyfrowanie

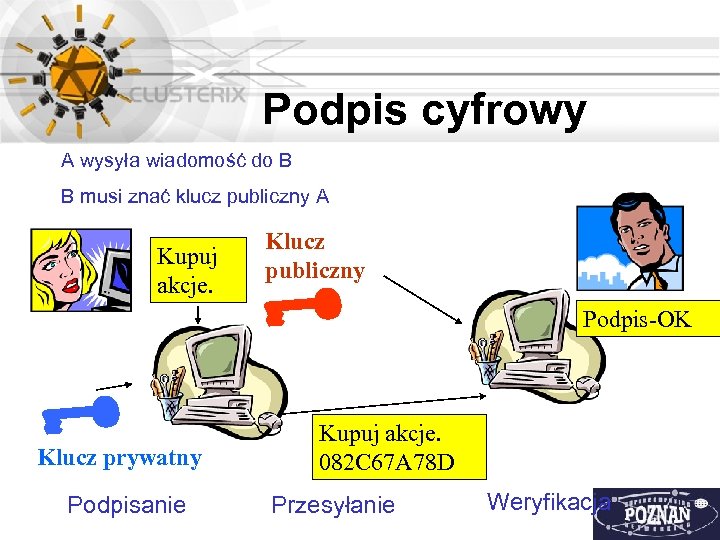

Podpis cyfrowy A wysyła wiadomość do B B musi znać klucz publiczny A Kupuj akcje. Klucz publiczny Podpis-OK Klucz prywatny Podpisanie Kupuj akcje. 082 C 67 A 78 D Przesyłanie Weryfikacja

Podpis cyfrowy A wysyła wiadomość do B B musi znać klucz publiczny A Kupuj akcje. Klucz publiczny Podpis-OK Klucz prywatny Podpisanie Kupuj akcje. 082 C 67 A 78 D Przesyłanie Weryfikacja

Certyfikat X 509 • Tekst zawierający: – Unikalną nazwę użytkownika (maszyny, serwisu) – Datę ważności (najczęściej 1 rok) – Klucz publiczny • Powyższy tekst jest podpisany kluczem prywatnym CA

Certyfikat X 509 • Tekst zawierający: – Unikalną nazwę użytkownika (maszyny, serwisu) – Datę ważności (najczęściej 1 rok) – Klucz publiczny • Powyższy tekst jest podpisany kluczem prywatnym CA

Certyfikat A wysyła wiadomość do B z kluczem publicznym w certyfikacie B musi ufać (znać klucz publiczny) wystawcy certyfikatu Kupuj akcje. 082 C 67 A 78 D Kupuj akcje. Klucz publiczny A Certyfikat. OK Klucz prywatny + (hasło) Podpisanie Przesyłanie Weryfikacja

Certyfikat A wysyła wiadomość do B z kluczem publicznym w certyfikacie B musi ufać (znać klucz publiczny) wystawcy certyfikatu Kupuj akcje. 082 C 67 A 78 D Kupuj akcje. Klucz publiczny A Certyfikat. OK Klucz prywatny + (hasło) Podpisanie Przesyłanie Weryfikacja

CA • Jest to certyfikat podpisany samym sobą (Subject=Issuer) • Tylko od użytkownika/administratora zależy zaufanie dla danego CA • Ufamy, że CA prawidłowo wystawia certyfikaty i tylko dla osób o potwierdzonej tożsamości • Każdy może utworzyć CA

CA • Jest to certyfikat podpisany samym sobą (Subject=Issuer) • Tylko od użytkownika/administratora zależy zaufanie dla danego CA • Ufamy, że CA prawidłowo wystawia certyfikaty i tylko dla osób o potwierdzonej tożsamości • Każdy może utworzyć CA