Установка и настройка серверов. Практическое занятие

Сервер_практика.ppt

- Количество слайдов: 23

Установка и настройка серверов. Практическое занятие К. т. н. Алёшин А. В.

Установка и настройка серверов. Практическое занятие К. т. н. Алёшин А. В.

Системная интеграция. Введение 2 Каждая компания на определенном этапе своего развития сталкивается с необходимостью автоматизации тех или иных бизнес-процессов. Со временем число внедренных IT-решений возрастает и оказывается, что не все они совместимы между собой, при этом некоторые уже морально устарели и не справляются с решением текущих задач, а другие по-прежнему удовлетворяют требованиям заказчика. На этом этапе необходимо создание единой IT-системы. Работу по созданию IT-структуры компании можно разделить на следующие этапы: • Аудит существующей IT-структуры и тщательное изучение тех бизнес-процессов компании, которые требуется автоматизировать. • Разработка IT-стратегии, учитывающей потребности различных подразделений заказчика. • Поставка аппаратного и программного обеспечения. • Внедрение прикладных информационных систем, установка и настройка аппаратного обеспечения и системного ПО. При необходимости разработка отдельных компонент, соответствующих стандартам используемых приложений. • Интеграционное тестирование модулей информационной системы, разработанных различными поставщиками: сквозные тестовые сценарии, учитывающие бизнес-процессы организации, функциональное и нагрузочное тестирование всего внедряемого комплекса в целом. • Разработка и помощь в реализации IT-стратегии компании заказчика, построение работы IT-службы. Обучение персонала заказчика. • Техническое сопровождение. В ходе создания информационных систем могут быть использованы следующие решения: • Установка и настройка серверов. • Защита информации. • Монтаж компьютерных и телефонных сетей. • Видеонаблюдение. • Телефония. • Объединение точек продаж и филиалов. • Аудит безопасности IT-инфраструктуры. • Разработка программного обеспечения на базе системы "1 С: Предприятие". • Web-решения.

Системная интеграция. Введение 2 Каждая компания на определенном этапе своего развития сталкивается с необходимостью автоматизации тех или иных бизнес-процессов. Со временем число внедренных IT-решений возрастает и оказывается, что не все они совместимы между собой, при этом некоторые уже морально устарели и не справляются с решением текущих задач, а другие по-прежнему удовлетворяют требованиям заказчика. На этом этапе необходимо создание единой IT-системы. Работу по созданию IT-структуры компании можно разделить на следующие этапы: • Аудит существующей IT-структуры и тщательное изучение тех бизнес-процессов компании, которые требуется автоматизировать. • Разработка IT-стратегии, учитывающей потребности различных подразделений заказчика. • Поставка аппаратного и программного обеспечения. • Внедрение прикладных информационных систем, установка и настройка аппаратного обеспечения и системного ПО. При необходимости разработка отдельных компонент, соответствующих стандартам используемых приложений. • Интеграционное тестирование модулей информационной системы, разработанных различными поставщиками: сквозные тестовые сценарии, учитывающие бизнес-процессы организации, функциональное и нагрузочное тестирование всего внедряемого комплекса в целом. • Разработка и помощь в реализации IT-стратегии компании заказчика, построение работы IT-службы. Обучение персонала заказчика. • Техническое сопровождение. В ходе создания информационных систем могут быть использованы следующие решения: • Установка и настройка серверов. • Защита информации. • Монтаж компьютерных и телефонных сетей. • Видеонаблюдение. • Телефония. • Объединение точек продаж и филиалов. • Аудит безопасности IT-инфраструктуры. • Разработка программного обеспечения на базе системы "1 С: Предприятие". • Web-решения.

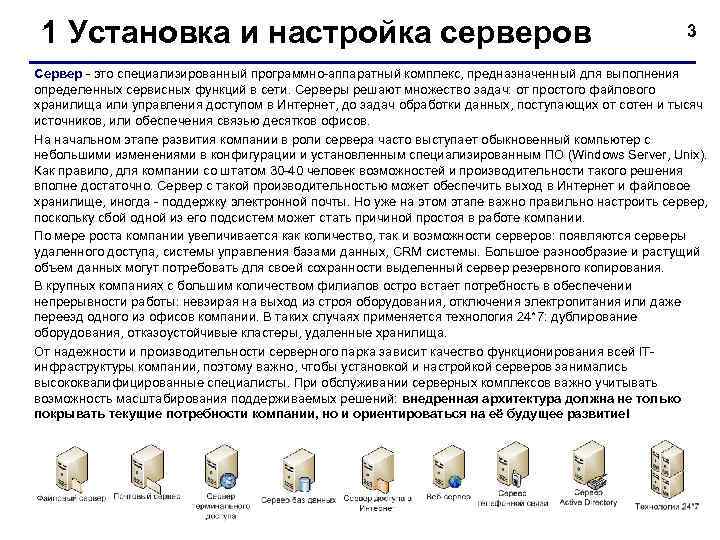

1 Установка и настройка серверов 3 Сервер - это специализированный программно-аппаратный комплекс, предназначенный для выполнения определенных сервисных функций в сети. Серверы решают множество задач: от простого файлового хранилища или управления доступом в Интернет, до задач обработки данных, поступающих от сотен и тысяч источников, или обеспечения связью десятков офисов. На начальном этапе развития компании в роли сервера часто выступает обыкновенный компьютер с небольшими изменениями в конфигурации и установленным специализированным ПО (Windows Server, Unix). Как правило, для компании со штатом 30 -40 человек возможностей и производительности такого решения вполне достаточно. Сервер с такой производительностью может обеспечить выход в Интернет и файловое хранилище, иногда - поддержку электронной почты. Но уже на этом этапе важно правильно настроить сервер, поскольку сбой одной из его подсистем может стать причиной простоя в работе компании. По мере роста компании увеличивается как количество, так и возможности серверов: появляются серверы удаленного доступа, системы управления базами данных, CRM системы. Большое разнообразие и растущий объем данных могут потребовать для своей сохранности выделенный сервер резервного копирования. В крупных компаниях с большим количеством филиалов остро встает потребность в обеспечении непрерывности работы: невзирая на выход из строя оборудования, отключения электропитания или даже переезд одного из офисов компании. В таких случаях применяется технология 24*7: дублирование оборудования, отказоустойчивые кластеры, удаленные хранилища. От надежности и производительности серверного парка зависит качество функционирования всей IT- инфраструктуры компании, поэтому важно, чтобы установкой и настройкой серверов занимались высококвалифицированные специалисты. При обслуживании серверных комплексов важно учитывать возможность масштабирования поддерживаемых решений: внедренная архитектура должна не только покрывать текущие потребности компании, но и ориентироваться на её будущее развитие!

1 Установка и настройка серверов 3 Сервер - это специализированный программно-аппаратный комплекс, предназначенный для выполнения определенных сервисных функций в сети. Серверы решают множество задач: от простого файлового хранилища или управления доступом в Интернет, до задач обработки данных, поступающих от сотен и тысяч источников, или обеспечения связью десятков офисов. На начальном этапе развития компании в роли сервера часто выступает обыкновенный компьютер с небольшими изменениями в конфигурации и установленным специализированным ПО (Windows Server, Unix). Как правило, для компании со штатом 30 -40 человек возможностей и производительности такого решения вполне достаточно. Сервер с такой производительностью может обеспечить выход в Интернет и файловое хранилище, иногда - поддержку электронной почты. Но уже на этом этапе важно правильно настроить сервер, поскольку сбой одной из его подсистем может стать причиной простоя в работе компании. По мере роста компании увеличивается как количество, так и возможности серверов: появляются серверы удаленного доступа, системы управления базами данных, CRM системы. Большое разнообразие и растущий объем данных могут потребовать для своей сохранности выделенный сервер резервного копирования. В крупных компаниях с большим количеством филиалов остро встает потребность в обеспечении непрерывности работы: невзирая на выход из строя оборудования, отключения электропитания или даже переезд одного из офисов компании. В таких случаях применяется технология 24*7: дублирование оборудования, отказоустойчивые кластеры, удаленные хранилища. От надежности и производительности серверного парка зависит качество функционирования всей IT- инфраструктуры компании, поэтому важно, чтобы установкой и настройкой серверов занимались высококвалифицированные специалисты. При обслуживании серверных комплексов важно учитывать возможность масштабирования поддерживаемых решений: внедренная архитектура должна не только покрывать текущие потребности компании, но и ориентироваться на её будущее развитие!

1. 1 Базовый комплект 4 «Базовый комплект» — это минимальный необходимый набор серверного программного обеспечения для организации работы офиса. Сюда входят: • сервер Active Directory, DHCP, DNS; • подключение к интернету сотрудников компании без ограничения доступа; • файловый сервер; • сервер печати. Сервер Active Directory (сокращенно AD) — это база данных пользователей компании. Он позволяет объединить все компьютеры и большую часть оборудования (принтеры, точки доступа Wi. Fi, сервера выхода в интернет) в единую систему. C помощью сервера AD можно организовать распределение прав доступа к компьютерам и оборудованию, сделать компьютеры взаимозаменяемыми (любой сотрудник может работать за любым компьютером офиса, и все необходимые для его работы программы и документы будут ему доступны). Также эта технология обеспечивает систему «единого входа» — сотрудник один раз указывает свое имя и пароль, и далее сервер Active Directory автоматически передает эту информацию при каждой попытке доступа сотрудника к тем или иным ресурсам. DHCP (Dynamic Host Configuration Protocol). Это технология автоматической выдачи сетевых настроек подключаемым устройствам. Она позволяет не указывать параметры сети на Вашем ноутбуке каждый раз, когда Вы приходите домой, а потом опять в офис — DHCP сделает это за Вас. Также исчезнет необходимость вести списки выделенных сотрудникам IP-адресов — DHCP сервер сам будет выделять IP-адреса и не допустит их повторения. DNS (Domain Name System). Это сервер разрешения имен. Он превращает указанное имя компьютера или web-страницы в понятный компьютеру вид. Без этой технологии невозможна нормальная работы сети и функционирование интернета. Базовый доступ в интернет. Организация доступа к сети Интернет требуется практически любой компании, но если в компании не большой штат сотрудников, то установка отдельного сервера под эти нужды может быть неоправданной. В таких случаях выход в Интернет обеспечивается с минимальными затратами, используя встроенные средства базового сервера, или специальное устройство для выхода в интернет — роутер. Файловый сервер — это центральное хранилище документов компании. На нем можно создать как личные папки для каждого сотрудника, так и общий ресурс для совместной работы с документами. Обеспечивается разделение прав доступа по пользователям, резервное копирование документов и быстрый доступ к предыдущим версиям документов. Файловый сервер защищает от потери информации в случае аппаратного сбоя одного из жестких дисков системы. Сервер печати. Использование сервера печати позволяет настроить автоматическое подключение принтеров без утомительной установки драйверов и настройки параметров печати. Сервер печати позволит вести статистику печати, даст возможность оценить ресурс расходных материалов (картриджей) и оптимизировать размещение принтеров согласно потребностям отделов компании. Для некоторых видов МФУ (принтер-копир-сканер) возможна также настройка сетевого сканирования.

1. 1 Базовый комплект 4 «Базовый комплект» — это минимальный необходимый набор серверного программного обеспечения для организации работы офиса. Сюда входят: • сервер Active Directory, DHCP, DNS; • подключение к интернету сотрудников компании без ограничения доступа; • файловый сервер; • сервер печати. Сервер Active Directory (сокращенно AD) — это база данных пользователей компании. Он позволяет объединить все компьютеры и большую часть оборудования (принтеры, точки доступа Wi. Fi, сервера выхода в интернет) в единую систему. C помощью сервера AD можно организовать распределение прав доступа к компьютерам и оборудованию, сделать компьютеры взаимозаменяемыми (любой сотрудник может работать за любым компьютером офиса, и все необходимые для его работы программы и документы будут ему доступны). Также эта технология обеспечивает систему «единого входа» — сотрудник один раз указывает свое имя и пароль, и далее сервер Active Directory автоматически передает эту информацию при каждой попытке доступа сотрудника к тем или иным ресурсам. DHCP (Dynamic Host Configuration Protocol). Это технология автоматической выдачи сетевых настроек подключаемым устройствам. Она позволяет не указывать параметры сети на Вашем ноутбуке каждый раз, когда Вы приходите домой, а потом опять в офис — DHCP сделает это за Вас. Также исчезнет необходимость вести списки выделенных сотрудникам IP-адресов — DHCP сервер сам будет выделять IP-адреса и не допустит их повторения. DNS (Domain Name System). Это сервер разрешения имен. Он превращает указанное имя компьютера или web-страницы в понятный компьютеру вид. Без этой технологии невозможна нормальная работы сети и функционирование интернета. Базовый доступ в интернет. Организация доступа к сети Интернет требуется практически любой компании, но если в компании не большой штат сотрудников, то установка отдельного сервера под эти нужды может быть неоправданной. В таких случаях выход в Интернет обеспечивается с минимальными затратами, используя встроенные средства базового сервера, или специальное устройство для выхода в интернет — роутер. Файловый сервер — это центральное хранилище документов компании. На нем можно создать как личные папки для каждого сотрудника, так и общий ресурс для совместной работы с документами. Обеспечивается разделение прав доступа по пользователям, резервное копирование документов и быстрый доступ к предыдущим версиям документов. Файловый сервер защищает от потери информации в случае аппаратного сбоя одного из жестких дисков системы. Сервер печати. Использование сервера печати позволяет настроить автоматическое подключение принтеров без утомительной установки драйверов и настройки параметров печати. Сервер печати позволит вести статистику печати, даст возможность оценить ресурс расходных материалов (картриджей) и оптимизировать размещение принтеров согласно потребностям отделов компании. Для некоторых видов МФУ (принтер-копир-сканер) возможна также настройка сетевого сканирования.

1. 2 Почтовый сервер 5 Роль электронной почты в наше время переоценить сложно — 90% электронного документооборота с компаниями-партнерами происходит именно посредством электронной почты. Небольшие организации обходятся электронной почтой, размещенной на бесплатных общедоступных серверах, но это отрицательно влияет на имидж компании — нормой стало иметь собственный домен в Интернете и электронная почта должна располагаться в этом домене. Поддержку электронной почты в таком случае можно передать компании, обеспечивающей хостинг Вашего сайта, но это не совсем удобно: • возможности такой почты, как правило, ограничены набором сервисов, предлагаемым хостером; • объем хранимой базы писем существенно ограничен; • функции фильтрации и перенаправления почты как правило, отсутствуют, а создание новых почтовых ящиков неудобно, и требует дополнительных настроек на сайте хостера; • хранить почту на сервере хостера небезопасно, т. к. фактически технический персонал хостера имеет неконтролируемый доступ к вашей почте. Если в компании больше 20 сотрудников, то поддержка общей корпоративной почты и контроль за ее сохранностью становится фактически невозможным. А в случае, если функции фильтрации спама у хостера настроены некачественно (а зачастую они просто отсутствуют) — на очистку почты от спама может уходить около получаса рабочего времени ежедневно. В такой ситуации разумным решением будет установка собственного почтового сервера. Использование программного продукта Microsoft Exchange и ведущих систем антивирусной и антиспам защиты дают следующие преимущества: • неограниченный объем почтовых ящиков (ограничен лишь размером жесткого диска); • значительно более высокая скорость доставки сообщений — сервер занят только одной компанией, а не должен обрабатывать очереди из десятков тысяч сообщений от других клиентов хостинговой компании; • настроенная персонально под задачи клиента антиспам-система быстро и качественно (эффективность на уровне 98%) очистит почту от нежелательной корреспонденции; • антивирусная защита не только не допустит попадания зараженного письма на компьютер (уведомив при этом клиента о блокировке письма), но и сообщит о проблеме партнерам по бизнесу; • системы общих папок предоставят удобный инструмент совместной работы сотрудникам: теперь потери важных писем из-за того, что кто-то из сотрудников недоглядел, заболел или в отпуске — исключены; • увольняющийся сотрудник не может забрать электронную почту "с собой" — его почта перенаправляется секретарю (обращающиеся на личный адрес уволившегося сотрудника клиенты не останутся без внимания); • система резервного копирования позволит восстановить переписку как в случае аппаратного или программного сбоя, так и в случае намеренного уничтожения электронной переписки увольняющимся сотрудником.

1. 2 Почтовый сервер 5 Роль электронной почты в наше время переоценить сложно — 90% электронного документооборота с компаниями-партнерами происходит именно посредством электронной почты. Небольшие организации обходятся электронной почтой, размещенной на бесплатных общедоступных серверах, но это отрицательно влияет на имидж компании — нормой стало иметь собственный домен в Интернете и электронная почта должна располагаться в этом домене. Поддержку электронной почты в таком случае можно передать компании, обеспечивающей хостинг Вашего сайта, но это не совсем удобно: • возможности такой почты, как правило, ограничены набором сервисов, предлагаемым хостером; • объем хранимой базы писем существенно ограничен; • функции фильтрации и перенаправления почты как правило, отсутствуют, а создание новых почтовых ящиков неудобно, и требует дополнительных настроек на сайте хостера; • хранить почту на сервере хостера небезопасно, т. к. фактически технический персонал хостера имеет неконтролируемый доступ к вашей почте. Если в компании больше 20 сотрудников, то поддержка общей корпоративной почты и контроль за ее сохранностью становится фактически невозможным. А в случае, если функции фильтрации спама у хостера настроены некачественно (а зачастую они просто отсутствуют) — на очистку почты от спама может уходить около получаса рабочего времени ежедневно. В такой ситуации разумным решением будет установка собственного почтового сервера. Использование программного продукта Microsoft Exchange и ведущих систем антивирусной и антиспам защиты дают следующие преимущества: • неограниченный объем почтовых ящиков (ограничен лишь размером жесткого диска); • значительно более высокая скорость доставки сообщений — сервер занят только одной компанией, а не должен обрабатывать очереди из десятков тысяч сообщений от других клиентов хостинговой компании; • настроенная персонально под задачи клиента антиспам-система быстро и качественно (эффективность на уровне 98%) очистит почту от нежелательной корреспонденции; • антивирусная защита не только не допустит попадания зараженного письма на компьютер (уведомив при этом клиента о блокировке письма), но и сообщит о проблеме партнерам по бизнесу; • системы общих папок предоставят удобный инструмент совместной работы сотрудникам: теперь потери важных писем из-за того, что кто-то из сотрудников недоглядел, заболел или в отпуске — исключены; • увольняющийся сотрудник не может забрать электронную почту "с собой" — его почта перенаправляется секретарю (обращающиеся на личный адрес уволившегося сотрудника клиенты не останутся без внимания); • система резервного копирования позволит восстановить переписку как в случае аппаратного или программного сбоя, так и в случае намеренного уничтожения электронной переписки увольняющимся сотрудником.

1. 3 Доступ в интернет 6 Организовать доступ в Интернет сотрудникам офиса можно несколькими способами: • использовать штатные средства Windows для разделения одного интернет-подключения между несколькими компьютерами; • применить управляемое сетевое оборудование; • установить сервер интернет-доступа. Самое простое решение по организации коллективного доступа сотрудников офиса в сеть Интернет реализуется за счет недорогого оборудования и программного обеспечения, входящего в состав операционной системы Windows. Но существует целый ряд задач, которые могут быть решены только за счет внедрения сервера интернет-доступа. Помимо основной функции по предоставлению пользователям доступа в интернет и защиты от основных видов атак, сервер интернет-доступа обладает следующими возможностями: • ведение статистики и учета интернет подключений с детализацией по периодам времени, пользователям, посещенным сайтам и ip-адресам; • разделение доступа и ограничение скорости подключения по пользователям; • создание шифрованных подключений для защищенного подключения удаленных пользователей к головному офису; • организация защищенного доступа извне к ресурсам Ваших серверов; • создание межофисных защищенных туннелей для осуществления связи между головным офисом и филиалами; • организация резервного канала доступа в интернет при наличии нескольких интернет-подключений; • при наличии нескольких серверов осуществляется распределение нагрузки между ними, и обеспечение бесперебойной работы в случае выхода одного из серверов из строя. Кроме того, специализированное ПО реализует функции безопасного выхода пользователей в интернет, что значительно уменьшает опасность взлома или заражения через интернет вирусами. Статистика использования интернет подключений позволит пользователям контролировать объемы скачиваемой информации, а руководителям – даст возможность видеть картину интернет-подключений своих сотрудников в целом. Кроме того, предусмотрена возможность удобного блокирования доступа сотрудников к сайтам, не имеющим отношения к работе. Доступ к статистике удобно настраивается через веб-интерфейс.

1. 3 Доступ в интернет 6 Организовать доступ в Интернет сотрудникам офиса можно несколькими способами: • использовать штатные средства Windows для разделения одного интернет-подключения между несколькими компьютерами; • применить управляемое сетевое оборудование; • установить сервер интернет-доступа. Самое простое решение по организации коллективного доступа сотрудников офиса в сеть Интернет реализуется за счет недорогого оборудования и программного обеспечения, входящего в состав операционной системы Windows. Но существует целый ряд задач, которые могут быть решены только за счет внедрения сервера интернет-доступа. Помимо основной функции по предоставлению пользователям доступа в интернет и защиты от основных видов атак, сервер интернет-доступа обладает следующими возможностями: • ведение статистики и учета интернет подключений с детализацией по периодам времени, пользователям, посещенным сайтам и ip-адресам; • разделение доступа и ограничение скорости подключения по пользователям; • создание шифрованных подключений для защищенного подключения удаленных пользователей к головному офису; • организация защищенного доступа извне к ресурсам Ваших серверов; • создание межофисных защищенных туннелей для осуществления связи между головным офисом и филиалами; • организация резервного канала доступа в интернет при наличии нескольких интернет-подключений; • при наличии нескольких серверов осуществляется распределение нагрузки между ними, и обеспечение бесперебойной работы в случае выхода одного из серверов из строя. Кроме того, специализированное ПО реализует функции безопасного выхода пользователей в интернет, что значительно уменьшает опасность взлома или заражения через интернет вирусами. Статистика использования интернет подключений позволит пользователям контролировать объемы скачиваемой информации, а руководителям – даст возможность видеть картину интернет-подключений своих сотрудников в целом. Кроме того, предусмотрена возможность удобного блокирования доступа сотрудников к сайтам, не имеющим отношения к работе. Доступ к статистике удобно настраивается через веб-интерфейс.

1. 4 Базы данных 7 Для успешного ведения бизнеса компании используют различные базы данных: справочно-информационные системы, учетные системы, CRM и т. д. Любая современная система, работающая с большими объемами данных, использует для хранения информации базы данных, основанные на языке SQL. Для гибкой одновременной работы нескольких сотен, а то и тысяч пользователей с одними и теми же данными необходима система управления базами данных (СУБД). В качестве СУБД могут использоваться программные продукты Oracle, Microsoft SQL Server, Sybase или другие системы. В любом случае, требуется квалифицированная поддержка системы управления базами данных – ведь от нее зависит сохранность и доступность основной информации, используемой компанией. Программные продукты « 1 С: Предприятие» также могут использовать базы данных на основе SQL, получая следующие преимущества: • резервное копирование баз данных можно выполнять без остановки работы с базой; • повышается надежность системы за счет обеспечения сохранности данных при некорректном завершении работы с базой (отключение электричества, сбои в сети); • несанкционированный доступ и хищение базы значительно усложняется, т. к. сервер баз данных осуществляет дополнительную защиту хранимых данных; • при использовании « 1 С: Предприятие 8. 1» часть нагрузки переносится на сервер БД, что снимает нагрузку с компьютера пользователя, позволяя ему выполнять другую работу и уменьшая требования, предъявляемые к мощности компьютера. Задача специалистов по внедрению продуктов, использующих базы данных для хранения информации, заключается в: • оптимальном подборе программного и аппаратного обеспечения подставленные задачи; • безболезненном обновлении имеющихся систем для хранения информации в базах данных; • своевременной профилактики и настройки систем управления базами данных на оптимальную производительность; • регулярном резервном копировании без остановки работы, а при необходимости и восстановление баз данных.

1. 4 Базы данных 7 Для успешного ведения бизнеса компании используют различные базы данных: справочно-информационные системы, учетные системы, CRM и т. д. Любая современная система, работающая с большими объемами данных, использует для хранения информации базы данных, основанные на языке SQL. Для гибкой одновременной работы нескольких сотен, а то и тысяч пользователей с одними и теми же данными необходима система управления базами данных (СУБД). В качестве СУБД могут использоваться программные продукты Oracle, Microsoft SQL Server, Sybase или другие системы. В любом случае, требуется квалифицированная поддержка системы управления базами данных – ведь от нее зависит сохранность и доступность основной информации, используемой компанией. Программные продукты « 1 С: Предприятие» также могут использовать базы данных на основе SQL, получая следующие преимущества: • резервное копирование баз данных можно выполнять без остановки работы с базой; • повышается надежность системы за счет обеспечения сохранности данных при некорректном завершении работы с базой (отключение электричества, сбои в сети); • несанкционированный доступ и хищение базы значительно усложняется, т. к. сервер баз данных осуществляет дополнительную защиту хранимых данных; • при использовании « 1 С: Предприятие 8. 1» часть нагрузки переносится на сервер БД, что снимает нагрузку с компьютера пользователя, позволяя ему выполнять другую работу и уменьшая требования, предъявляемые к мощности компьютера. Задача специалистов по внедрению продуктов, использующих базы данных для хранения информации, заключается в: • оптимальном подборе программного и аппаратного обеспечения подставленные задачи; • безболезненном обновлении имеющихся систем для хранения информации в базах данных; • своевременной профилактики и настройки систем управления базами данных на оптимальную производительность; • регулярном резервном копировании без остановки работы, а при необходимости и восстановление баз данных.

1. 5 Удаленный доступ 8 Организация удаленного доступа к ресурсам рабочей сети позволяет обеспечить работу сотрудников во время командировок или болезни, предоставить доступ к необходимой информации партнерам по бизнесу или потенциальным клиентам. Существуют несколько способов организации удаленного доступа: Веб-доступ к базам данных, электронной почте или файлам корпоративной сети предполагает наличие специального программного обеспечения, которое создает Веб-интерфейс, через который пользователям предоставляется доступ к серверу головного офиса. При работе через Веб-интерфейс клиент подключается стандартным веб-браузером (например Internet Explorer) к определенному сайту, набирает имя пользователя и пароль, и получает доступ к почте или базе данных компании с небольшими ограничениями функционала. Данный способ организации удаленного доступа обладает неоспоримым преимуществом: для Веб- доступа не нужно никаких дополнительных настроек и установки программного обеспечения на компьютере пользователя. Удаленный доступ через Веб возможен только при наличии соответствующего сервера (например, для доступа к почте требуется почтовый сервер, а для работы с документами – сервер Share. Point) и сервера интернет-доступа. Серверы терминалов Это наиболее распространенный и удобный способ доступа к головному офису. В офисе устанавливается специальный сервер, рассчитанный на одновременную работу нескольких десятков пользователей. Установив на свой компьютер небольшую и простую в настройке программу, пользователи, находящиеся за пределами офиса, подключаются к серверу, получая в свое распоряжение рабочий стол и все программы и документы, как если бы они работали за своим компьютером в офисе. Пользователь получает полноценную рабочую среду, включая все программы и базы данных, доступные в офисе, при этом ему становятся доступными принтеры, расположенные в месте его подключения. Скорость работы компьютера удаленного сотрудника не отличается от скорости компьютеров сотрудников офиса, а требования к пропускной способности интернет-подключения – минимальны. Дополнительным преимуществом серверов терминалов является возможность использования устаревшего оборудования как клиентов сервера терминалов (тонкие клиенты), когда устаревший компьютер занимается только прорисовкой изображения на экране монитора сотрудника, а всю работу выполняет сервер терминалов. Если новое рабочее место обходится с учетом стоимости всех лицензий в сумму порядка 25 000 рублей, то стоимость сервера терминалов на 30 сотрудников составляет порядка 100 000 рублей плюс 3 000 рублей за лицензии на подключение каждого пользователя. Таким образом, уже 5 -ый пользователь сервера терминалов дает экономию расходования средств. Учитывая же, что офисные задачи довольно просты, и фактически компьютеры 90% времени ничем не заняты, более мощный сервер терминалов, даже несмотря на обслуживание одновременно нескольких десятков пользователей, в большинстве случаев оказывается быстрее в работе. VPN-подключения VPN-подключение – это защищенный туннель, проложенный между компьютером сотрудника и головным офисом. Туннель создает соединение, которое предполагает не только доступ к серверу терминалов, но и дает возможность использовать все программы и оборудование, как если бы сотрудник находился в офисе. По сравнению с терминальным доступом VPN-туннель требует более сложной настройки и предъявляет большие требования к скорости интернет-подключения. Это оправданно, когда сотрудник работает со специфическим программным обеспечением (как, например, клиент-банки), которое не может быть установлено на сервер терминалов. VPN-подключения возможны не только для одного сотрудника, но и для целых офисов.

1. 5 Удаленный доступ 8 Организация удаленного доступа к ресурсам рабочей сети позволяет обеспечить работу сотрудников во время командировок или болезни, предоставить доступ к необходимой информации партнерам по бизнесу или потенциальным клиентам. Существуют несколько способов организации удаленного доступа: Веб-доступ к базам данных, электронной почте или файлам корпоративной сети предполагает наличие специального программного обеспечения, которое создает Веб-интерфейс, через который пользователям предоставляется доступ к серверу головного офиса. При работе через Веб-интерфейс клиент подключается стандартным веб-браузером (например Internet Explorer) к определенному сайту, набирает имя пользователя и пароль, и получает доступ к почте или базе данных компании с небольшими ограничениями функционала. Данный способ организации удаленного доступа обладает неоспоримым преимуществом: для Веб- доступа не нужно никаких дополнительных настроек и установки программного обеспечения на компьютере пользователя. Удаленный доступ через Веб возможен только при наличии соответствующего сервера (например, для доступа к почте требуется почтовый сервер, а для работы с документами – сервер Share. Point) и сервера интернет-доступа. Серверы терминалов Это наиболее распространенный и удобный способ доступа к головному офису. В офисе устанавливается специальный сервер, рассчитанный на одновременную работу нескольких десятков пользователей. Установив на свой компьютер небольшую и простую в настройке программу, пользователи, находящиеся за пределами офиса, подключаются к серверу, получая в свое распоряжение рабочий стол и все программы и документы, как если бы они работали за своим компьютером в офисе. Пользователь получает полноценную рабочую среду, включая все программы и базы данных, доступные в офисе, при этом ему становятся доступными принтеры, расположенные в месте его подключения. Скорость работы компьютера удаленного сотрудника не отличается от скорости компьютеров сотрудников офиса, а требования к пропускной способности интернет-подключения – минимальны. Дополнительным преимуществом серверов терминалов является возможность использования устаревшего оборудования как клиентов сервера терминалов (тонкие клиенты), когда устаревший компьютер занимается только прорисовкой изображения на экране монитора сотрудника, а всю работу выполняет сервер терминалов. Если новое рабочее место обходится с учетом стоимости всех лицензий в сумму порядка 25 000 рублей, то стоимость сервера терминалов на 30 сотрудников составляет порядка 100 000 рублей плюс 3 000 рублей за лицензии на подключение каждого пользователя. Таким образом, уже 5 -ый пользователь сервера терминалов дает экономию расходования средств. Учитывая же, что офисные задачи довольно просты, и фактически компьютеры 90% времени ничем не заняты, более мощный сервер терминалов, даже несмотря на обслуживание одновременно нескольких десятков пользователей, в большинстве случаев оказывается быстрее в работе. VPN-подключения VPN-подключение – это защищенный туннель, проложенный между компьютером сотрудника и головным офисом. Туннель создает соединение, которое предполагает не только доступ к серверу терминалов, но и дает возможность использовать все программы и оборудование, как если бы сотрудник находился в офисе. По сравнению с терминальным доступом VPN-туннель требует более сложной настройки и предъявляет большие требования к скорости интернет-подключения. Это оправданно, когда сотрудник работает со специфическим программным обеспечением (как, например, клиент-банки), которое не может быть установлено на сервер терминалов. VPN-подключения возможны не только для одного сотрудника, но и для целых офисов.

1. 6 Объединение точек продаж и филиалов 9 Компаниям, имеющим территориально-распределенную структуру, для корректной работы требуется оперативный обмен информацией между отдельными объектами. Например, точкам продаж требуются данные о состоянии центрального склада, возможность резервирования товара и планирования перевозок между объектами. Кроме того, холдинговой компании требуется консолидация управленческой и бухгалтерской отчетности. В таких ситуациях остро встает необходимость надежного и качественного объединения информационных баз компании с учетом объемов и защиты передаваемой информации. Для небольших дополнительных офисов или точек продаж: При небольших объемах обмена данными с дополнительными офисами можно рассматривать организацию VPN-туннеля для удаленного подключения сотрудников дополнительного офиса к головному серверу компании. В случаях необходимости обращения к большим объемам данных, размещенным на серверах центрального офиса, предпочтительно использовать технологию терминального доступа. Для обеспечения офиса телефонией удобно использовать IP-телефоны, подключаемые к АТС головного офиса. При этом во всех офисах будет единая система внутренней нумерации телефонов, а для исходящих звонков можно использовать городские линий АТС головного офиса, что позволит сократить расходы на дополнительные телефонные линии и услуги междугородней связи. Для дополнительных офисов или небольших филиалов (от 10 до 20 сотрудников): Установка собственного сервера для офиса такого размера еще под вопросом – накладные расходы на его поддержание могут превысить плюсы, связанные с его установкой. При этом дополнительный офис уже достаточно большой, что предполагает наличие собственных базы данных, файловых архивов и учетных систем, что требует наличия средств обмена данными с центральным офисом и механизмов дополнительного контроля защиты данных в филиале. В таких филиалах, в зависимости от требований клиента, возможна как организация подключения клиентской части программного обеспечения филиала к центральной базе данных, так и организация терминального доступа, при котором сотрудники филиала будут работать на сервере центрального офиса. При этом второй способ более надежен, поскольку обеспечивает соответствие стандартам безопасности компании всех удаленных подразделений. Количество сотрудников в таком филиале предполагает наличие собственной телефонной станции, а также организацию общей внутренней телефонной нумерации для связи между сотрудниками. Для создание единой телефонной сети с таким филиалом необходима настройка и объединение всех АТС удаленных подразделений в единую сеть. Такое решение позволит не только повысить удобство связи, но и обеспечит дополнительную экономию на междугородних звонках, за счет использования для выхода в город линий той станции, которая расположена ближе (в более выгодной тарифной зоне) к вызываемому абоненту. Для крупных (более 20 сотрудников) филиалов компании: Объемы передаваемой информации предполагают объединение филиала с головным офисом надежными каналами связи. В филиале организуется собственная IT-инфраструктура, обеспечивается интеграция созданной структуры с системой головного офиса. Филиал включается в единую телефонную сеть компании, что обеспечивает единую внутреннюю нумерацию и значительную экономию на междугородних переговорах. Наличие единого Call-центра позволяет иметь один рекламный номер для всей компании и обеспечить прозрачность структуры компании заказчика для конечного потребителя.

1. 6 Объединение точек продаж и филиалов 9 Компаниям, имеющим территориально-распределенную структуру, для корректной работы требуется оперативный обмен информацией между отдельными объектами. Например, точкам продаж требуются данные о состоянии центрального склада, возможность резервирования товара и планирования перевозок между объектами. Кроме того, холдинговой компании требуется консолидация управленческой и бухгалтерской отчетности. В таких ситуациях остро встает необходимость надежного и качественного объединения информационных баз компании с учетом объемов и защиты передаваемой информации. Для небольших дополнительных офисов или точек продаж: При небольших объемах обмена данными с дополнительными офисами можно рассматривать организацию VPN-туннеля для удаленного подключения сотрудников дополнительного офиса к головному серверу компании. В случаях необходимости обращения к большим объемам данных, размещенным на серверах центрального офиса, предпочтительно использовать технологию терминального доступа. Для обеспечения офиса телефонией удобно использовать IP-телефоны, подключаемые к АТС головного офиса. При этом во всех офисах будет единая система внутренней нумерации телефонов, а для исходящих звонков можно использовать городские линий АТС головного офиса, что позволит сократить расходы на дополнительные телефонные линии и услуги междугородней связи. Для дополнительных офисов или небольших филиалов (от 10 до 20 сотрудников): Установка собственного сервера для офиса такого размера еще под вопросом – накладные расходы на его поддержание могут превысить плюсы, связанные с его установкой. При этом дополнительный офис уже достаточно большой, что предполагает наличие собственных базы данных, файловых архивов и учетных систем, что требует наличия средств обмена данными с центральным офисом и механизмов дополнительного контроля защиты данных в филиале. В таких филиалах, в зависимости от требований клиента, возможна как организация подключения клиентской части программного обеспечения филиала к центральной базе данных, так и организация терминального доступа, при котором сотрудники филиала будут работать на сервере центрального офиса. При этом второй способ более надежен, поскольку обеспечивает соответствие стандартам безопасности компании всех удаленных подразделений. Количество сотрудников в таком филиале предполагает наличие собственной телефонной станции, а также организацию общей внутренней телефонной нумерации для связи между сотрудниками. Для создание единой телефонной сети с таким филиалом необходима настройка и объединение всех АТС удаленных подразделений в единую сеть. Такое решение позволит не только повысить удобство связи, но и обеспечит дополнительную экономию на междугородних звонках, за счет использования для выхода в город линий той станции, которая расположена ближе (в более выгодной тарифной зоне) к вызываемому абоненту. Для крупных (более 20 сотрудников) филиалов компании: Объемы передаваемой информации предполагают объединение филиала с головным офисом надежными каналами связи. В филиале организуется собственная IT-инфраструктура, обеспечивается интеграция созданной структуры с системой головного офиса. Филиал включается в единую телефонную сеть компании, что обеспечивает единую внутреннюю нумерацию и значительную экономию на междугородних переговорах. Наличие единого Call-центра позволяет иметь один рекламный номер для всей компании и обеспечить прозрачность структуры компании заказчика для конечного потребителя.

1. 7 Технологии 24*7 10 Технологии доступа 24*7 обеспечивают работоспособность IT-инфраструктуры круглосуточно, семь дней в неделю и 365 дней в году, невзирая ни на какие внутренние или внешние условия, будь то выход из строя оборудования или коммуникаций, технические работы и даже переезд или пожар в одном из офисов компании. Крупные компании прекрасно знают, как важна непрерывная работа IT-инфраструктуры компании — многофилиальная территориально разветвленная сеть должна функционировать в круглосуточном режиме, без выходных и праздников. Но даже небольшой компании могут понадобиться технологии постоянного надежного доступа к данным, особенно если компания дорожит своей репутацией и следит за выполнением взятых на себя обязательств. Кластерные технологии В основе технологии лежит архитектурное решение, при котором на выполнение одной задачи выделено более одного физического устройства, или же в системе присутствует большее количество устройств, чем требуется для выполнения комплекса возложенных на них задач. Например, возьмем компанию среднего размера, где используются следующие технологии: • файловый сервер; • система интернет-доступа; • система управления базами данных. В компании среднего уровня вышеперечисленные задачи, скорее всего, будут выполняться на отдельных серверах, и в случае выхода из строя одного из них компания останется без почты или интернета. Кластерные решения предполагают, что каждая из этих задач может выполняться на любом из серверов. В нормальном режиме ситуация ничем не отличается от классической: каждая задача выполняется на своем сервере. Но в случае отказа одного из серверов другой сервер возьмет на себя выполнение задачи отказавшего сервера. Возможно, скорость работы несколько упадет (это зависит от мощности серверов и их загруженности), но работа компании не остановится. Если же в системе будет 4 сервера (один из них — резервный) — удастся избежать даже падения производительности! Мгновенность переноса отказавшей задачи в кластерной системе обеспечивается путем выноса хранилища данных за пределы конкретного сервера. Все серверы подключены к общему хранилищу высокоскоростными шинами данных (скорость шины Fibre Channel составляет 4 Гбит/сек, то есть 400 Мбайт/сек, что находится на уровне лучших существующих систем хранения данных) и обмениваются между собой служебной информации о "здоровье". Таким образом, время задержки выполнения задачи с момента отказа до момента, когда другой сервер полностью возьмет на себя ее выполнение, составляет около 20 секунд. После возвращения в строй отказавшего сервера система автоматически вернет на него задачи, которые выполнялись на нем до отказа сервера. Использование для связи серверов и хранилищ данных оптиковолоконных или медных каналов связи позволяет размещать хранилища и сервера на значительном расстоянии друг от друга, что еще больше повышает надежность системы. Технологии виртуализации серверов Данные технологии предполагают, что Вы используете для выполнения задач не физические серверы, а так называемые "виртуальные машины". Виртуальная машина — это эмулятор компьютера, запущенный на мощном сервере. Сервер предоставляет виртуальной машине доступ к необходимому ей оборудованию, сетевым и дисковым ресурсам. В случае отказа оборудования виртуальную машину можно запустить на любом другом сервере: нет необходимости переустанавливать операционную систему и программы под новое оборудование. Более того, виртуализация серверов поддерживает работу в кластере! Это означает, что в случае отказа одного из серверов, выполняющих виртуальные машины, они будут автоматически перезапущены на других серверах без участия технического персонала, причем все это займет не больше 10 секунд. Также возможно построение обычных кластеров внутри виртуальных машин: как в пределах одного сервера виртуальных машин (для этого даже не потребуется дополнительного оборудования), так и между несколькими серверами (при наличии у них общего хранилища данных). В первом случае клиент получает защиту только от сбоев программного обеспечения, а во втором варианте — как от программного, так и от аппаратного сбоя.

1. 7 Технологии 24*7 10 Технологии доступа 24*7 обеспечивают работоспособность IT-инфраструктуры круглосуточно, семь дней в неделю и 365 дней в году, невзирая ни на какие внутренние или внешние условия, будь то выход из строя оборудования или коммуникаций, технические работы и даже переезд или пожар в одном из офисов компании. Крупные компании прекрасно знают, как важна непрерывная работа IT-инфраструктуры компании — многофилиальная территориально разветвленная сеть должна функционировать в круглосуточном режиме, без выходных и праздников. Но даже небольшой компании могут понадобиться технологии постоянного надежного доступа к данным, особенно если компания дорожит своей репутацией и следит за выполнением взятых на себя обязательств. Кластерные технологии В основе технологии лежит архитектурное решение, при котором на выполнение одной задачи выделено более одного физического устройства, или же в системе присутствует большее количество устройств, чем требуется для выполнения комплекса возложенных на них задач. Например, возьмем компанию среднего размера, где используются следующие технологии: • файловый сервер; • система интернет-доступа; • система управления базами данных. В компании среднего уровня вышеперечисленные задачи, скорее всего, будут выполняться на отдельных серверах, и в случае выхода из строя одного из них компания останется без почты или интернета. Кластерные решения предполагают, что каждая из этих задач может выполняться на любом из серверов. В нормальном режиме ситуация ничем не отличается от классической: каждая задача выполняется на своем сервере. Но в случае отказа одного из серверов другой сервер возьмет на себя выполнение задачи отказавшего сервера. Возможно, скорость работы несколько упадет (это зависит от мощности серверов и их загруженности), но работа компании не остановится. Если же в системе будет 4 сервера (один из них — резервный) — удастся избежать даже падения производительности! Мгновенность переноса отказавшей задачи в кластерной системе обеспечивается путем выноса хранилища данных за пределы конкретного сервера. Все серверы подключены к общему хранилищу высокоскоростными шинами данных (скорость шины Fibre Channel составляет 4 Гбит/сек, то есть 400 Мбайт/сек, что находится на уровне лучших существующих систем хранения данных) и обмениваются между собой служебной информации о "здоровье". Таким образом, время задержки выполнения задачи с момента отказа до момента, когда другой сервер полностью возьмет на себя ее выполнение, составляет около 20 секунд. После возвращения в строй отказавшего сервера система автоматически вернет на него задачи, которые выполнялись на нем до отказа сервера. Использование для связи серверов и хранилищ данных оптиковолоконных или медных каналов связи позволяет размещать хранилища и сервера на значительном расстоянии друг от друга, что еще больше повышает надежность системы. Технологии виртуализации серверов Данные технологии предполагают, что Вы используете для выполнения задач не физические серверы, а так называемые "виртуальные машины". Виртуальная машина — это эмулятор компьютера, запущенный на мощном сервере. Сервер предоставляет виртуальной машине доступ к необходимому ей оборудованию, сетевым и дисковым ресурсам. В случае отказа оборудования виртуальную машину можно запустить на любом другом сервере: нет необходимости переустанавливать операционную систему и программы под новое оборудование. Более того, виртуализация серверов поддерживает работу в кластере! Это означает, что в случае отказа одного из серверов, выполняющих виртуальные машины, они будут автоматически перезапущены на других серверах без участия технического персонала, причем все это займет не больше 10 секунд. Также возможно построение обычных кластеров внутри виртуальных машин: как в пределах одного сервера виртуальных машин (для этого даже не потребуется дополнительного оборудования), так и между несколькими серверами (при наличии у них общего хранилища данных). В первом случае клиент получает защиту только от сбоев программного обеспечения, а во втором варианте — как от программного, так и от аппаратного сбоя.

2 Защита информации 11 В каждой компании существуют риски утраты информации. Причиной может послужить отказ оборудования, хищение или уничтожение важных данных – намеренное или случайное, отсутствие безопасного доступа к общей информации филиалов и точек продаж, неопытность IT-персонала и множество других факторов. Не стоит забывать и о риске утечки информации к конкурентам. Набор взаимосвязанных методов повышения безопасности хранения и организации доступа к информации, в комплексе позволяющих свести риски ее утечки или утраты практически к нулю: – резервное копирование данных. В отличие от общепринятых методов, оптимальным является решение по резервированию данных за пределы офиса (в идеале – на территорию, не связанную с ведением бизнеса) по шифрованным каналам на надежные серверы резервного копирования. Информация на них также хранится в шифрованном виде, что исключает возможность ее кражи с места размещения сервера резервного копирования. – шифрование данных рабочих серверов. Комплекс решений по шифрованию данных позволит подобрать оптимальный по цене и возможностям вариант системы шифрования: от простой парольной защиты до кворума ключей для доступа к информации, когда для получения доступа к ней необходимо присутствие одновременно нескольких (но не обязательно всех) владельцев части ключа. При желании возможна установка систем автоматического блокирования или физического уничтожения данных при проникновении в помещение, а также организация «тревожных кнопок» - брелков, по команде с которых происходит блокирование доступа к информации, причем радиус действия этих брелков может варьироваться от нескольких метров до зоны действия сетей GSM. – защита данных от хищения. Особо важная информация, утрата которой недопустима ни при каких условиях, размещается на выделенном сервере, оснащенном программно-аппаратным комплексом. Он полностью исключает возможность кражи информации, за исключением, естественно, метода ее съемки с экрана рабочего компьютера на фотоаппарат. – защищенный удаленный доступ для точек продаж и филиалов. Сервер удаленного терминального доступа с возможностью применения двухфакторной авторизации принимает подключения по шифрованному каналу связи, исключающему возможность подключения «со стороны» . Возможность применения тонких клиентов на конечных рабочих местах пользователей снижают расходы на организацию рабочего места сотрудника в 2 -3 раза и убирают громоздкие персональные компьютеры с рабочих мест. Метод предусматривает корректную работу кассового оборудования и сканеров штрих-кодов, что не создаст неудобств на рабочих местах сотрудников. – защита данных на ноутбуках сотрудников.

2 Защита информации 11 В каждой компании существуют риски утраты информации. Причиной может послужить отказ оборудования, хищение или уничтожение важных данных – намеренное или случайное, отсутствие безопасного доступа к общей информации филиалов и точек продаж, неопытность IT-персонала и множество других факторов. Не стоит забывать и о риске утечки информации к конкурентам. Набор взаимосвязанных методов повышения безопасности хранения и организации доступа к информации, в комплексе позволяющих свести риски ее утечки или утраты практически к нулю: – резервное копирование данных. В отличие от общепринятых методов, оптимальным является решение по резервированию данных за пределы офиса (в идеале – на территорию, не связанную с ведением бизнеса) по шифрованным каналам на надежные серверы резервного копирования. Информация на них также хранится в шифрованном виде, что исключает возможность ее кражи с места размещения сервера резервного копирования. – шифрование данных рабочих серверов. Комплекс решений по шифрованию данных позволит подобрать оптимальный по цене и возможностям вариант системы шифрования: от простой парольной защиты до кворума ключей для доступа к информации, когда для получения доступа к ней необходимо присутствие одновременно нескольких (но не обязательно всех) владельцев части ключа. При желании возможна установка систем автоматического блокирования или физического уничтожения данных при проникновении в помещение, а также организация «тревожных кнопок» - брелков, по команде с которых происходит блокирование доступа к информации, причем радиус действия этих брелков может варьироваться от нескольких метров до зоны действия сетей GSM. – защита данных от хищения. Особо важная информация, утрата которой недопустима ни при каких условиях, размещается на выделенном сервере, оснащенном программно-аппаратным комплексом. Он полностью исключает возможность кражи информации, за исключением, естественно, метода ее съемки с экрана рабочего компьютера на фотоаппарат. – защищенный удаленный доступ для точек продаж и филиалов. Сервер удаленного терминального доступа с возможностью применения двухфакторной авторизации принимает подключения по шифрованному каналу связи, исключающему возможность подключения «со стороны» . Возможность применения тонких клиентов на конечных рабочих местах пользователей снижают расходы на организацию рабочего места сотрудника в 2 -3 раза и убирают громоздкие персональные компьютеры с рабочих мест. Метод предусматривает корректную работу кассового оборудования и сканеров штрих-кодов, что не создаст неудобств на рабочих местах сотрудников. – защита данных на ноутбуках сотрудников.

2. 1 Резервное копирование данных 12 Резервное копирование является средством, позволяющим выйти из казалось бы безнадежной ситуации, вроде случайного или намеренного удаления важных данных, ошибок в программах или сбоях оборудования. Хорошим решением является хранение носителей резервных копий за пределами места размещения серверов, а лучше вообще за пределами здания. Но как показывает практика, необходимостью хранения резервных копий вне здания часто пренебрегают даже при наличии регламента – долгое время ничего не случается, а ежедневно менять и носить с собой носители с копиями неудобно и лень. Оптимальным решением в данном случае является создание резервных копий сразу за пределами офиса. Пути решения: По специально созданному каналу связи резервное копирование выполняется на сервер резервных копий компании провайдера. Передача по каналам связи шифруется, как и сами резервные копии, причем ключем для получения доступа к ним обладает только владелец информации. Решение аналогично предыдущему, но резервное копирование выполняется на собственный сервер компании, расположенный за пределами офиса. Настройками определяется срок хранения резервных копий и максимальный объем резервируемой информации. Стоимость решения складывается из следующих факторов: территория размещения сервера резервного копирования. В случае аренды дискового пространства на серверах провайдера исключаются расходы на приобретение сервера резервного копирования, но увеличивается абонентская плата. При использовании собственного сервера клиент платит только за аренду места для его размещения. стоимость аренды сервера резервного копирования. В случае использования собственного сервера клиент платит только за аренду площадей для его размещения. стоимость канала связи между офисом и сервером резервного копирования. Сильно зависит от текущего поставщика услуг связи, и возможности его замены при необходимости. Еще одним определяющим фактором является объем резервируемых данных – это определяет объем трафика, передаваемого по каналам связи, и задает их тип и условия подключения. в случае аренды сервера провайдера резервного копирования – требуемый объем памяти для размещения резервных копий. Он складывается из требуемого объема резервируемых данных, частоты резервного копирования и сроков хранения копий. В случае использования собственного сервера допустимый объем определяется возможностями оборудования клиента.

2. 1 Резервное копирование данных 12 Резервное копирование является средством, позволяющим выйти из казалось бы безнадежной ситуации, вроде случайного или намеренного удаления важных данных, ошибок в программах или сбоях оборудования. Хорошим решением является хранение носителей резервных копий за пределами места размещения серверов, а лучше вообще за пределами здания. Но как показывает практика, необходимостью хранения резервных копий вне здания часто пренебрегают даже при наличии регламента – долгое время ничего не случается, а ежедневно менять и носить с собой носители с копиями неудобно и лень. Оптимальным решением в данном случае является создание резервных копий сразу за пределами офиса. Пути решения: По специально созданному каналу связи резервное копирование выполняется на сервер резервных копий компании провайдера. Передача по каналам связи шифруется, как и сами резервные копии, причем ключем для получения доступа к ним обладает только владелец информации. Решение аналогично предыдущему, но резервное копирование выполняется на собственный сервер компании, расположенный за пределами офиса. Настройками определяется срок хранения резервных копий и максимальный объем резервируемой информации. Стоимость решения складывается из следующих факторов: территория размещения сервера резервного копирования. В случае аренды дискового пространства на серверах провайдера исключаются расходы на приобретение сервера резервного копирования, но увеличивается абонентская плата. При использовании собственного сервера клиент платит только за аренду места для его размещения. стоимость аренды сервера резервного копирования. В случае использования собственного сервера клиент платит только за аренду площадей для его размещения. стоимость канала связи между офисом и сервером резервного копирования. Сильно зависит от текущего поставщика услуг связи, и возможности его замены при необходимости. Еще одним определяющим фактором является объем резервируемых данных – это определяет объем трафика, передаваемого по каналам связи, и задает их тип и условия подключения. в случае аренды сервера провайдера резервного копирования – требуемый объем памяти для размещения резервных копий. Он складывается из требуемого объема резервируемых данных, частоты резервного копирования и сроков хранения копий. В случае использования собственного сервера допустимый объем определяется возможностями оборудования клиента.

2. 2 Шифрование данных рабочих серверов 13 Одним из действенных способов повышения уровня безопасности важных данных, хранящихся на сервере, является их шифрование. Шифрование позволяет защититься от таких рисков, как кража дисков и резервных копий, или изъятие данных при рейдерских захватах. Для сотрудников, постоянно бывающих в командировках, шифрование данных особенно актуально в связи с высокой вероятностью утери или кражи ноутбуков. Безусловно, шифрование не позволит решить всех проблем с защитой конфиденциальных данных – существует множество других способов получения информации. Но наличие шифрования вносит существенный вклад в комплексе мер по ее защите. Существуют несколько программных и аппаратных решений, связанных с шифрованием данных. Они различаются по возможностям, удобству, и конечно, по цене. Ниже перечислен перечень вопросов, на которые нужно ответить при выборе системы шифрования: Требуется ли шифрование диска/раздела, на котором размещена операционная система? Наличие этой функции позволяет скрыть операционную систему и установленное на ней программное обеспечение. Также это позволяет защитить служебные файлы системы, в которых могут оказаться части секретной информации, временно перемещенные программами на время работы с данными. Требуется ли применение смарт-карт или токенов на этапе загрузки? Токены значительно повышают надежность шифрования. Это USB брелки, на которых хранится ключ от диска, необходимый для его расшифровки. Доступ к ключу осуществляется по пин-коду, а неверный ввод пин-кода более оговоренного числа раз уничтожает ключ. Таким образом, даже если токен и диск с данными попадут в руки злоумышленника, у него будет очень ограниченное число попыток угадать пароль. Требуется ли кворум ключей на этапе загрузки? Кворум ключей – это режим, когда для открытия одного диска используется несколько ключей, и диск откроется только при их одновременном присутствии при включении сервера. Здесь возможны варианты: например, у вас 5 ключей, но для старта сервера требуется только 3 любых из них. Таким образом один человек не может получить доступ к информации, но и утрата некоторого количества ключей не смертельна. Требуется ли кворум ключей для других (не загрузочных) разделов? Существуют решения, не способные шифровать в режиме кворума ключей загрузочные диски, но способные шифровать в этом режиме остальные диски. Такие решения значительно дешевле, и в случае, когда шифрование загрузочного раздела не требуется – они могут оказаться оптимальными. Также возможно комбинирование: для старта операционной системы достаточно любого ключа кворума, но для получения доступа к диску с данными уже требуется большее количество ключей. Требование к сертификации системы шифрования во ФСТЭк (Федеральная служба по техническому и экспортному контролю) Для государственных учреждений часто требуется наличие сертификации во ФСТЭк системы шифрования – на это тоже требуется обращать внимание. Наличие «тревожной кнопки» для удаленного оперативного отключения защищаемых дисков Решение с тревожной кнопкой предполагает наличие у ответственных лиц радиобрелка, по сигналу с которого происходит блокирование диска с данными. Вариантами тревожной кнопки может быть проводное решение, программа на компьютере, сигнализация на входе в серверную и даже GSM-брелок, передающий команду блокировки по сетям мобильных операторов и действующий практически из любой точки земного шара. Расширением системы шифрования может выступить система электромагнитного уничтожения дисков. Она оснащена отдельным набором средств управления, и в случае необходимости может физически уничтожить информацию с жестких дисков. В некоторых случаях такое решение более оправдано, чем шифрование, поскольку не предполагает возможностей утечки ключей шифрования или мер принуждения по отношению к владеющим ключом лицам. Естественно, применении данного решения наличие резервных копий обязательно.

2. 2 Шифрование данных рабочих серверов 13 Одним из действенных способов повышения уровня безопасности важных данных, хранящихся на сервере, является их шифрование. Шифрование позволяет защититься от таких рисков, как кража дисков и резервных копий, или изъятие данных при рейдерских захватах. Для сотрудников, постоянно бывающих в командировках, шифрование данных особенно актуально в связи с высокой вероятностью утери или кражи ноутбуков. Безусловно, шифрование не позволит решить всех проблем с защитой конфиденциальных данных – существует множество других способов получения информации. Но наличие шифрования вносит существенный вклад в комплексе мер по ее защите. Существуют несколько программных и аппаратных решений, связанных с шифрованием данных. Они различаются по возможностям, удобству, и конечно, по цене. Ниже перечислен перечень вопросов, на которые нужно ответить при выборе системы шифрования: Требуется ли шифрование диска/раздела, на котором размещена операционная система? Наличие этой функции позволяет скрыть операционную систему и установленное на ней программное обеспечение. Также это позволяет защитить служебные файлы системы, в которых могут оказаться части секретной информации, временно перемещенные программами на время работы с данными. Требуется ли применение смарт-карт или токенов на этапе загрузки? Токены значительно повышают надежность шифрования. Это USB брелки, на которых хранится ключ от диска, необходимый для его расшифровки. Доступ к ключу осуществляется по пин-коду, а неверный ввод пин-кода более оговоренного числа раз уничтожает ключ. Таким образом, даже если токен и диск с данными попадут в руки злоумышленника, у него будет очень ограниченное число попыток угадать пароль. Требуется ли кворум ключей на этапе загрузки? Кворум ключей – это режим, когда для открытия одного диска используется несколько ключей, и диск откроется только при их одновременном присутствии при включении сервера. Здесь возможны варианты: например, у вас 5 ключей, но для старта сервера требуется только 3 любых из них. Таким образом один человек не может получить доступ к информации, но и утрата некоторого количества ключей не смертельна. Требуется ли кворум ключей для других (не загрузочных) разделов? Существуют решения, не способные шифровать в режиме кворума ключей загрузочные диски, но способные шифровать в этом режиме остальные диски. Такие решения значительно дешевле, и в случае, когда шифрование загрузочного раздела не требуется – они могут оказаться оптимальными. Также возможно комбинирование: для старта операционной системы достаточно любого ключа кворума, но для получения доступа к диску с данными уже требуется большее количество ключей. Требование к сертификации системы шифрования во ФСТЭк (Федеральная служба по техническому и экспортному контролю) Для государственных учреждений часто требуется наличие сертификации во ФСТЭк системы шифрования – на это тоже требуется обращать внимание. Наличие «тревожной кнопки» для удаленного оперативного отключения защищаемых дисков Решение с тревожной кнопкой предполагает наличие у ответственных лиц радиобрелка, по сигналу с которого происходит блокирование диска с данными. Вариантами тревожной кнопки может быть проводное решение, программа на компьютере, сигнализация на входе в серверную и даже GSM-брелок, передающий команду блокировки по сетям мобильных операторов и действующий практически из любой точки земного шара. Расширением системы шифрования может выступить система электромагнитного уничтожения дисков. Она оснащена отдельным набором средств управления, и в случае необходимости может физически уничтожить информацию с жестких дисков. В некоторых случаях такое решение более оправдано, чем шифрование, поскольку не предполагает возможностей утечки ключей шифрования или мер принуждения по отношению к владеющим ключом лицам. Естественно, применении данного решения наличие резервных копий обязательно.

2. 3 Защита данных от хищения 14 Как известно, самым слабым звеном во всех системах защиты информации является так называемый «человеческий фактор» : сотрудники компании халатно относятся к регламентам безопасности, хранят конфиденциальные данные на незащищенных носителях или просто уносят информацию, потому что «плохо лежит» и «вдруг пригодится» . Полностью исключить возможность утечки информации через «инсайдеров» нельзя, но можно значительно снизить ее вероятность. Для этого могут быть внедрены в компании ряд программных, аппаратных и организационных решений: 1. Внедрение сервера терминалов для работы с конфиденциальной информацией Решение на базе сервера терминального доступа позволяет ограничить работу сотрудников с информацией только пределами данного сервера, не позволяя выгрузить данные на внешние носители. Сам сервер может быть размещен за пределами офиса и даже сотрудники ИТ служб могут не иметь к нему доступа. 2. Внедрение двухфакторной авторизации пользователей в сети Один из самых распространенных вариантов повышения привилегий пользователя в сети – это получение доступа к информации с чужими учетными данными. Для того, чтобы получить учетные данные другого пользователя, совершенно не обязательно быть «хакером» и взламывать систему: сотрудники вполне охотно делятся друг с другом своими паролями в случае производственной необходимости, и не считают нужным сменить пароли доступа в дальнейшем. Для минимизации таких рисков используется решение на базе смарт-карт, при котором для авторизации пользователю помимо пароля понадобится специальный брелок, который также может использоваться для доступа в помещение и работать с дверным ключом (магнитной карточкой). Это не позволит сотруднику «поделиться» брелоком с коллегой, поскольку он не сможет покинуть помещение без брелка. Возможно также внедрение и решений с применением биометрической идентификации пользователей. 3. Шифрование рабочих ноутбуков и внешних носителей сотрудников Если сотрудники компании работают с конфиденциальной информацией за пределами офиса и переносят ее на ноутбуки и внешние носители, это повышает риск ее утечки. Для защиты информации в случае хищения носителей используются программно-аппаратные комплексы по шифрованию конфиденциальных данных. 4. Разделение функций администрирования информационных систем с конфиденциальной информацией Система распределения прав доступа к информации не должна замыкаться на одном человеке (системном администраторе) или одной службе (IT департаменте). Система должна быть организована таким образом, чтобы всегда была возможность осуществлять независимый контроль действий IT специалистов, а доступ к данным в корпоративные системы должен регулироваться специалистами различных структурных подразделений. Для решения таких задач используется комплекс организационных и технических мероприятий.

2. 3 Защита данных от хищения 14 Как известно, самым слабым звеном во всех системах защиты информации является так называемый «человеческий фактор» : сотрудники компании халатно относятся к регламентам безопасности, хранят конфиденциальные данные на незащищенных носителях или просто уносят информацию, потому что «плохо лежит» и «вдруг пригодится» . Полностью исключить возможность утечки информации через «инсайдеров» нельзя, но можно значительно снизить ее вероятность. Для этого могут быть внедрены в компании ряд программных, аппаратных и организационных решений: 1. Внедрение сервера терминалов для работы с конфиденциальной информацией Решение на базе сервера терминального доступа позволяет ограничить работу сотрудников с информацией только пределами данного сервера, не позволяя выгрузить данные на внешние носители. Сам сервер может быть размещен за пределами офиса и даже сотрудники ИТ служб могут не иметь к нему доступа. 2. Внедрение двухфакторной авторизации пользователей в сети Один из самых распространенных вариантов повышения привилегий пользователя в сети – это получение доступа к информации с чужими учетными данными. Для того, чтобы получить учетные данные другого пользователя, совершенно не обязательно быть «хакером» и взламывать систему: сотрудники вполне охотно делятся друг с другом своими паролями в случае производственной необходимости, и не считают нужным сменить пароли доступа в дальнейшем. Для минимизации таких рисков используется решение на базе смарт-карт, при котором для авторизации пользователю помимо пароля понадобится специальный брелок, который также может использоваться для доступа в помещение и работать с дверным ключом (магнитной карточкой). Это не позволит сотруднику «поделиться» брелоком с коллегой, поскольку он не сможет покинуть помещение без брелка. Возможно также внедрение и решений с применением биометрической идентификации пользователей. 3. Шифрование рабочих ноутбуков и внешних носителей сотрудников Если сотрудники компании работают с конфиденциальной информацией за пределами офиса и переносят ее на ноутбуки и внешние носители, это повышает риск ее утечки. Для защиты информации в случае хищения носителей используются программно-аппаратные комплексы по шифрованию конфиденциальных данных. 4. Разделение функций администрирования информационных систем с конфиденциальной информацией Система распределения прав доступа к информации не должна замыкаться на одном человеке (системном администраторе) или одной службе (IT департаменте). Система должна быть организована таким образом, чтобы всегда была возможность осуществлять независимый контроль действий IT специалистов, а доступ к данным в корпоративные системы должен регулироваться специалистами различных структурных подразделений. Для решения таких задач используется комплекс организационных и технических мероприятий.

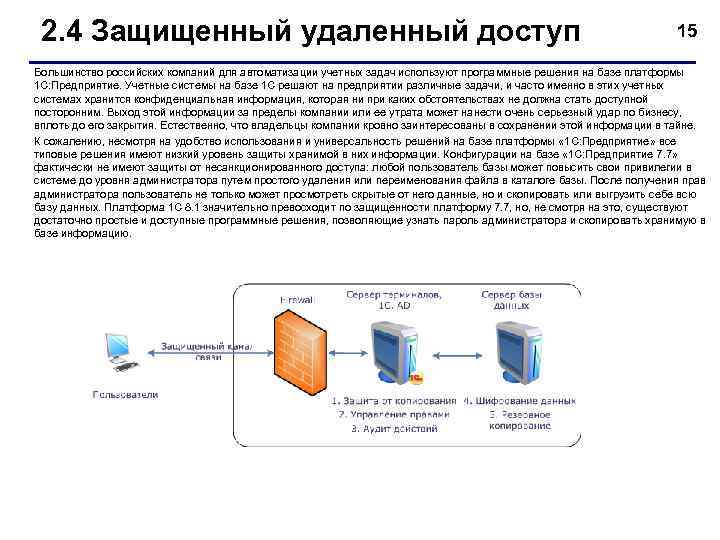

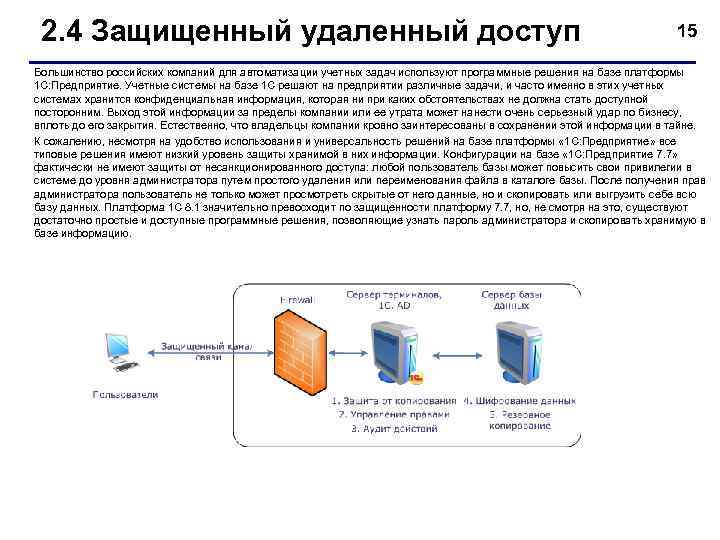

2. 4 Защищенный удаленный доступ 15 Большинство российских компаний для автоматизации учетных задач используют программные решения на базе платформы 1 С: Предприятие. Учетные системы на базе 1 С решают на предприятии различные задачи, и часто именно в этих учетных системах хранится конфиденциальная информация, которая ни при каких обстоятельствах не должна стать доступной посторонним. Выход этой информации за пределы компании или ее утрата может нанести очень серьезный удар по бизнесу, вплоть до его закрытия. Естественно, что владельцы компании кровно заинтересованы в сохранении этой информации в тайне. К сожалению, несмотря на удобство использования и универсальность решений на базе платформы « 1 С: Предприятие» все типовые решения имеют низкий уровень защиты хранимой в них информации. Конфигурации на базе « 1 С: Предприятие 7. 7» фактически не имеют защиты от несанкционированного доступа: любой пользователь базы может повысить свои привилегии в системе до уровня администратора путем простого удаления или переименования файла в каталоге базы. После получения прав администратора пользователь не только может просмотреть скрытые от него данные, но и скопировать или выгрузить себе всю базу данных. Платформа 1 С 8. 1 значительно превосходит по защищенности платформу 7. 7, но, не смотря на это, существуют достаточно простые и доступные программные решения, позволяющие узнать пароль администратора и скопировать хранимую в базе информацию.

2. 4 Защищенный удаленный доступ 15 Большинство российских компаний для автоматизации учетных задач используют программные решения на базе платформы 1 С: Предприятие. Учетные системы на базе 1 С решают на предприятии различные задачи, и часто именно в этих учетных системах хранится конфиденциальная информация, которая ни при каких обстоятельствах не должна стать доступной посторонним. Выход этой информации за пределы компании или ее утрата может нанести очень серьезный удар по бизнесу, вплоть до его закрытия. Естественно, что владельцы компании кровно заинтересованы в сохранении этой информации в тайне. К сожалению, несмотря на удобство использования и универсальность решений на базе платформы « 1 С: Предприятие» все типовые решения имеют низкий уровень защиты хранимой в них информации. Конфигурации на базе « 1 С: Предприятие 7. 7» фактически не имеют защиты от несанкционированного доступа: любой пользователь базы может повысить свои привилегии в системе до уровня администратора путем простого удаления или переименования файла в каталоге базы. После получения прав администратора пользователь не только может просмотреть скрытые от него данные, но и скопировать или выгрузить себе всю базу данных. Платформа 1 С 8. 1 значительно превосходит по защищенности платформу 7. 7, но, не смотря на это, существуют достаточно простые и доступные программные решения, позволяющие узнать пароль администратора и скопировать хранимую в базе информацию.

2. 5 Защита данных на ноутбуках 16 сотрудников Практика показывает, что одним из самых уязвимых звеньев в обеспечении безопасности конфиденциальной информации в компании являются ноутбуки сотрудников, причем выше должность сотрудника в компании, тем чаще он пользуется ноутбуком и хранит на нем конфиденциальные данные. Если в корпоративной сети IT-подразделение или служба безопасности контролирует доступ к информации и оборудованию, то доступ к ноутбукам сотрудников за пределами компании отслеживать крайне сложно. Ноутбук может быть украден или изъят, а при физическом доступе к ноутбуку злоумышленник легко может получить права администратора и скопировать все конфиденциальные данные. Также нередки случаи, когда ноутбуки с конфиденциальной информацией просто забывались в такси или аэропортах. При этом защита информации на персональных ноутбуках руководителей компаний часто упрощена и в связи с человеческим фактором – руководство слишком занято решением рабочих вопросов, чтобы еще усложнять себе жизнь вводом дополнительных паролей и выполнением каких-либо процедур, обеспечивающих еще один уровень защиты информации. Одно из возможных решений это использование технологии шифрования информации и двухфакторную авторизацию. Что это значит на практике? Чтобы получить доступ к конфиденциальной информации, пользователю придётся подключить в USB-порт компьютера специальный ключ (токен) и ввести свой пароль. При этом ключ можно извлечь после авторизации, чтобы он не мешал. А используемый пароль не обязательно должен быть длинным и сложным – система защищена от перебора паролей и в случае ввода 3 -х неверных pin-кодов система автоматически заблокирует ключ. Злоумышленнику при отсутствии у него ключа (токена) и pin-кода даже не удастся загрузить компьютер, поэтому при краже или потере ноутбука клиент лишается только самой «железки» , но не хранимой на нем информации. Стоимость решения (включена стоимость 1 -ого токена) зависит от количества защищаемых ноутбуков: 1 -10 – 3 500 руб. за ноутбук 10 -50 – 3 000 руб. за ноутбук Более 50 – 2 000 руб. за ноутбук