ec722c609ed14ec44f1ccd6675801779.ppt

- Количество слайдов: 37

Université Paris II Michel de Rougemont mdr@lri. fr http: //www. lri. fr/~mdr La sécurité informatique Cryptographie PKI’s Alger : 28 mars 2001 1

Université Paris II Michel de Rougemont mdr@lri. fr http: //www. lri. fr/~mdr La sécurité informatique Cryptographie PKI’s Alger : 28 mars 2001 1

Fonctions de la sécurité 1. Confidentialité des messages 2. Authentification • Protection contre virus et intrusions • • Marquage de données Protection de l’utilisateur sur les données utilisées à son insu Alger : 28 mars 2001 2

Fonctions de la sécurité 1. Confidentialité des messages 2. Authentification • Protection contre virus et intrusions • • Marquage de données Protection de l’utilisateur sur les données utilisées à son insu Alger : 28 mars 2001 2

Situations • Envoyer un message (ou un document) confidentiel sur le réseau Internet (Netscape Messenger, Outlook express). • Signer un message (TéléTVA, déclaration d’impôts) • Echanger des données avec un serveur (www. amawon. com) Alger : 28 mars 2001 S/MIME SSL 3

Situations • Envoyer un message (ou un document) confidentiel sur le réseau Internet (Netscape Messenger, Outlook express). • Signer un message (TéléTVA, déclaration d’impôts) • Echanger des données avec un serveur (www. amawon. com) Alger : 28 mars 2001 S/MIME SSL 3

1. Chiffrement (Cryptage) • But : Confidentialité et Authenticité • Historique : militaire depuis toujours. (Jules César, Enigma, …. ) • Méthode secrète • Méthode publique (clé) – Chiffrement à clé secrète : DES – Chiffrement à clé publique : RSA Alger : 28 mars 2001 4

1. Chiffrement (Cryptage) • But : Confidentialité et Authenticité • Historique : militaire depuis toujours. (Jules César, Enigma, …. ) • Méthode secrète • Méthode publique (clé) – Chiffrement à clé secrète : DES – Chiffrement à clé publique : RSA Alger : 28 mars 2001 4

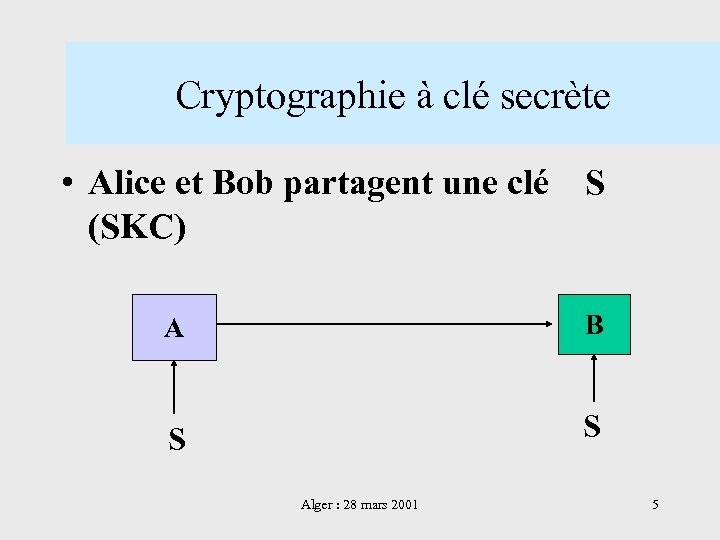

Cryptographie à clé secrète • Alice et Bob partagent une clé S (SKC) A B S S Alger : 28 mars 2001 5

Cryptographie à clé secrète • Alice et Bob partagent une clé S (SKC) A B S S Alger : 28 mars 2001 5

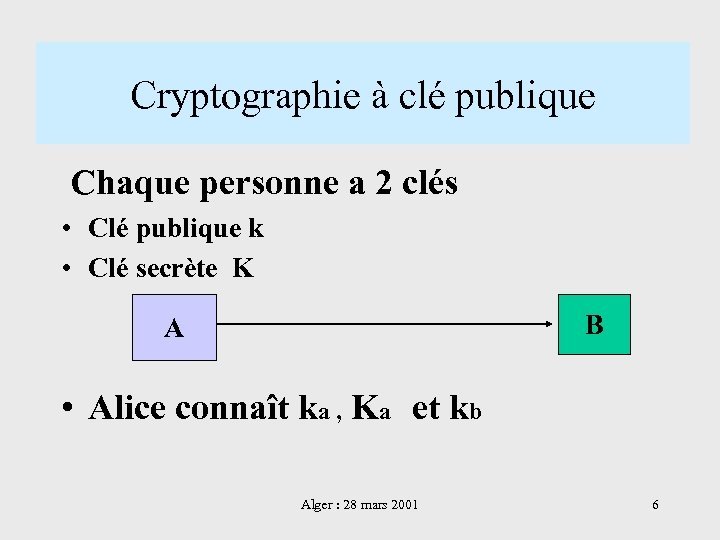

Cryptographie à clé publique Chaque personne a 2 clés • Clé publique k • Clé secrète K B A • Alice connaît ka , Ka et kb Alger : 28 mars 2001 6

Cryptographie à clé publique Chaque personne a 2 clés • Clé publique k • Clé secrète K B A • Alice connaît ka , Ka et kb Alger : 28 mars 2001 6

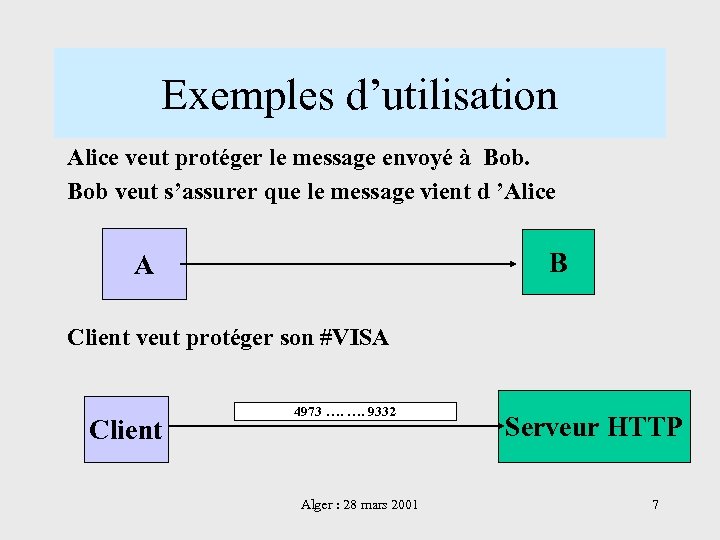

Exemples d’utilisation Alice veut protéger le message envoyé à Bob veut s’assurer que le message vient d ’Alice B A Client veut protéger son #VISA Client 4973 …. …. 9332 Alger : 28 mars 2001 Serveur HTTP 7

Exemples d’utilisation Alice veut protéger le message envoyé à Bob veut s’assurer que le message vient d ’Alice B A Client veut protéger son #VISA Client 4973 …. …. 9332 Alger : 28 mars 2001 Serveur HTTP 7

Système à clé publique • Diffie-Helman 1975 : RSA 1976 • Chaque client possède deux clés – clé publique (sur une page WEB ou dans un annuaire) – clé secrète (connue du seul client) • Les deux clés sont utilisées Alger : 28 mars 2001 8

Système à clé publique • Diffie-Helman 1975 : RSA 1976 • Chaque client possède deux clés – clé publique (sur une page WEB ou dans un annuaire) – clé secrète (connue du seul client) • Les deux clés sont utilisées Alger : 28 mars 2001 8

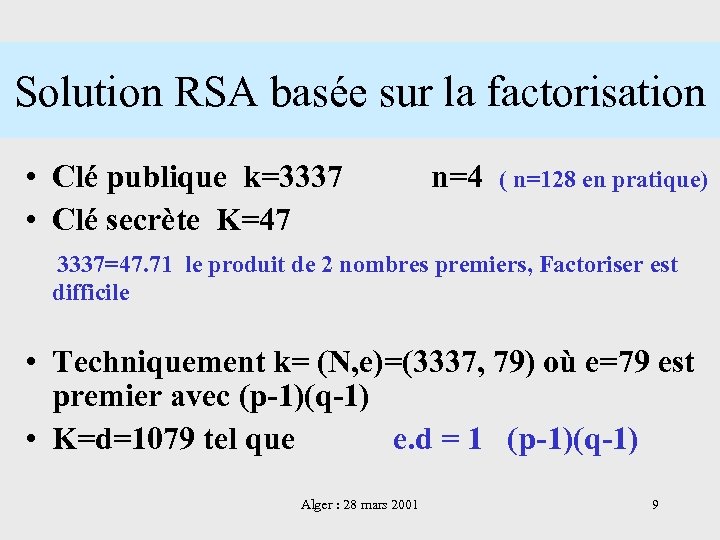

Solution RSA basée sur la factorisation • Clé publique k=3337 n=4 ( n=128 en pratique) • Clé secrète K=47 3337=47. 71 le produit de 2 nombres premiers, Factoriser est difficile • Techniquement k= (N, e)=(3337, 79) où e=79 est premier avec (p-1)(q-1) • K=d=1079 tel que e. d = 1 (p-1)(q-1) Alger : 28 mars 2001 9

Solution RSA basée sur la factorisation • Clé publique k=3337 n=4 ( n=128 en pratique) • Clé secrète K=47 3337=47. 71 le produit de 2 nombres premiers, Factoriser est difficile • Techniquement k= (N, e)=(3337, 79) où e=79 est premier avec (p-1)(q-1) • K=d=1079 tel que e. d = 1 (p-1)(q-1) Alger : 28 mars 2001 9

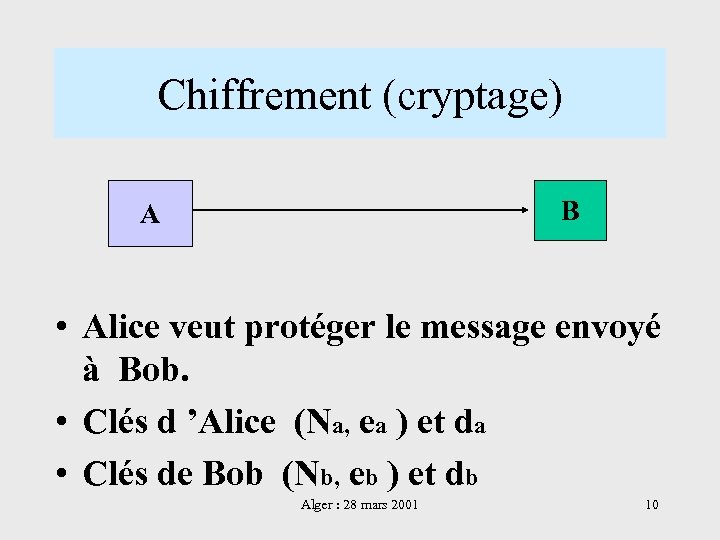

Chiffrement (cryptage) B A • Alice veut protéger le message envoyé à Bob. • Clés d ’Alice (Na, ea ) et da • Clés de Bob (Nb, eb ) et db Alger : 28 mars 2001 10

Chiffrement (cryptage) B A • Alice veut protéger le message envoyé à Bob. • Clés d ’Alice (Na, ea ) et da • Clés de Bob (Nb, eb ) et db Alger : 28 mars 2001 10

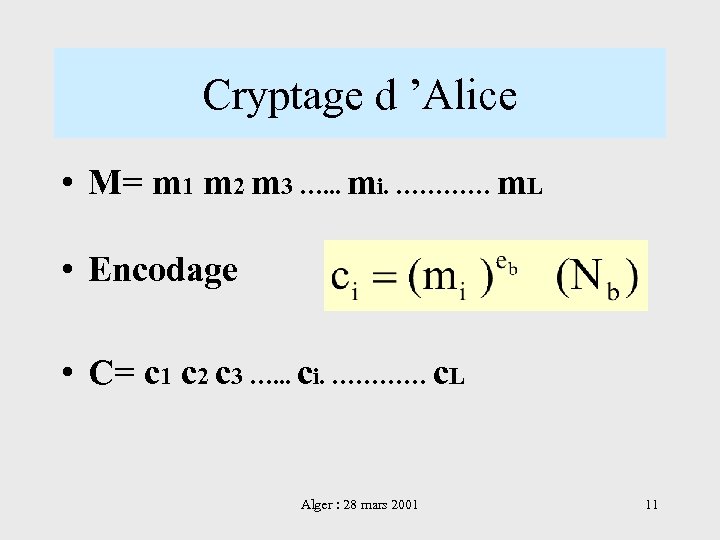

Cryptage d ’Alice • M= m 1 m 2 m 3 …. . . mi. ………… m. L • Encodage • C= c 1 c 2 c 3 …. . . ci. ………… c. L Alger : 28 mars 2001 11

Cryptage d ’Alice • M= m 1 m 2 m 3 …. . . mi. ………… m. L • Encodage • C= c 1 c 2 c 3 …. . . ci. ………… c. L Alger : 28 mars 2001 11

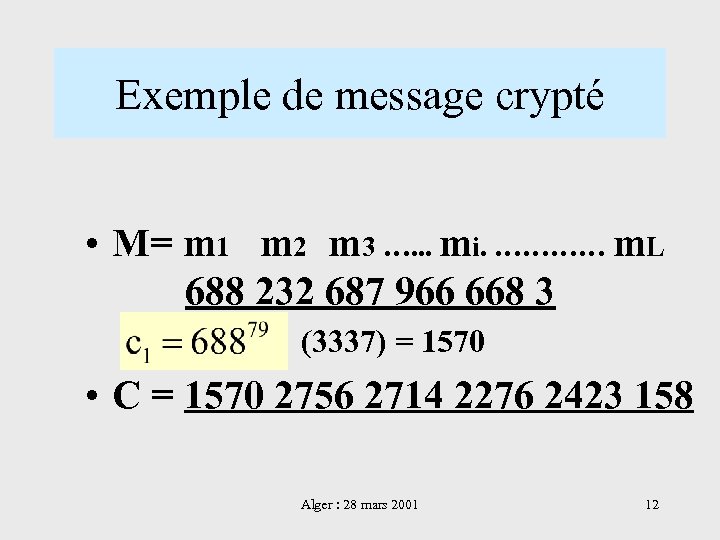

Exemple de message crypté • M= m 1 m 2 m 3 …. . . mi. ………… m. L 688 232 687 966 668 3 (3337) = 1570 • C = 1570 2756 2714 2276 2423 158 Alger : 28 mars 2001 12

Exemple de message crypté • M= m 1 m 2 m 3 …. . . mi. ………… m. L 688 232 687 966 668 3 (3337) = 1570 • C = 1570 2756 2714 2276 2423 158 Alger : 28 mars 2001 12

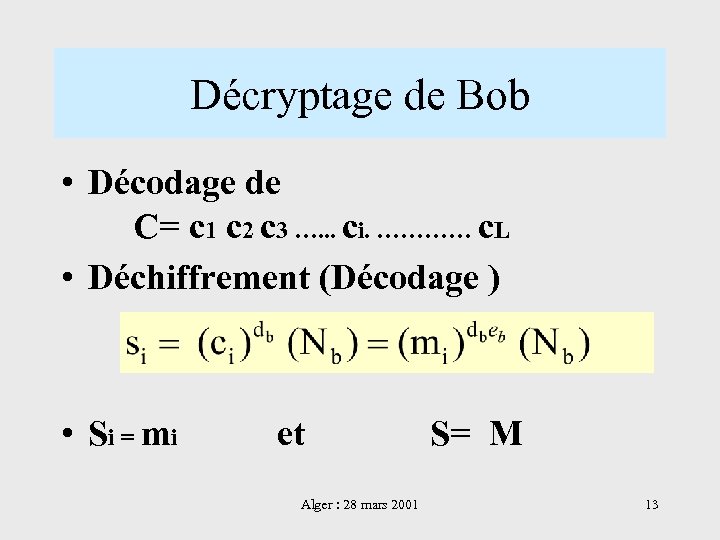

Décryptage de Bob • Décodage de C= c 1 c 2 c 3 …. . . ci. ………… c. L • Déchiffrement (Décodage ) • Si = mi et Alger : 28 mars 2001 S= M 13

Décryptage de Bob • Décodage de C= c 1 c 2 c 3 …. . . ci. ………… c. L • Déchiffrement (Décodage ) • Si = mi et Alger : 28 mars 2001 S= M 13

2. Authentification B A • Bob veut s ’assurer que le message vient bien d ’Alice. • Le message peut être crypté Alger : 28 mars 2001 14

2. Authentification B A • Bob veut s ’assurer que le message vient bien d ’Alice. • Le message peut être crypté Alger : 28 mars 2001 14

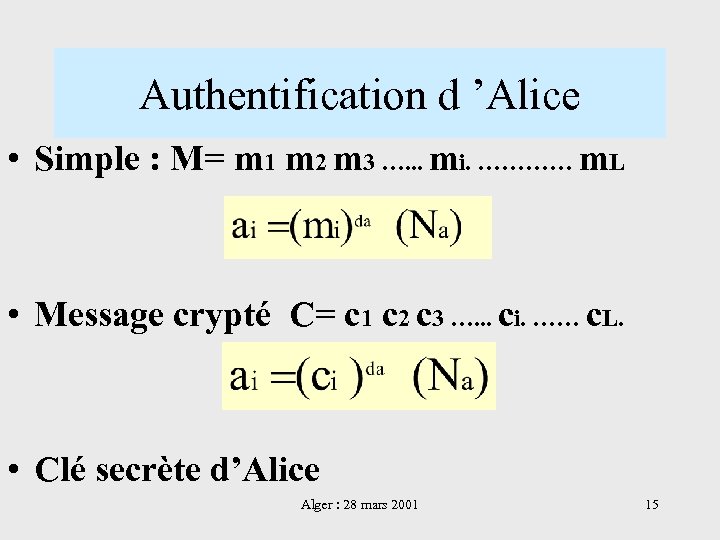

Authentification d ’Alice • Simple : M= m 1 m 2 m 3 …. . . mi. ………… m. L • Message crypté C= c 1 c 2 c 3 …. . . ci. …… c. L. • Clé secrète d’Alice Alger : 28 mars 2001 15

Authentification d ’Alice • Simple : M= m 1 m 2 m 3 …. . . mi. ………… m. L • Message crypté C= c 1 c 2 c 3 …. . . ci. …… c. L. • Clé secrète d’Alice Alger : 28 mars 2001 15

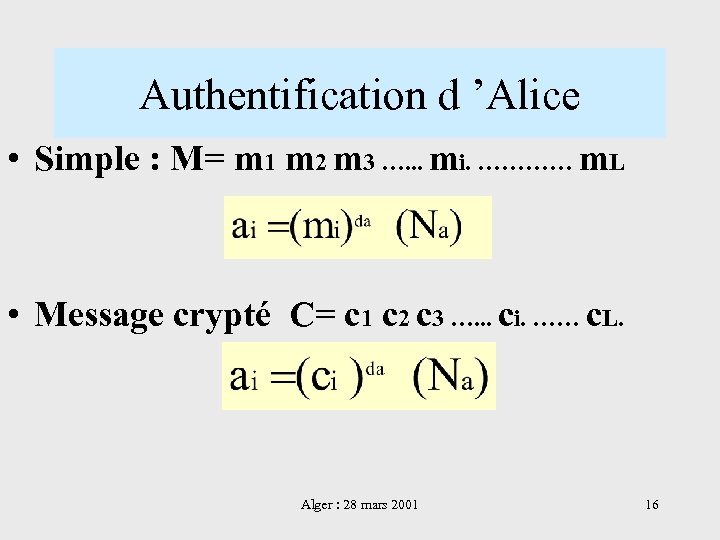

Authentification d ’Alice • Simple : M= m 1 m 2 m 3 …. . . mi. ………… m. L • Message crypté C= c 1 c 2 c 3 …. . . ci. …… c. L. Alger : 28 mars 2001 16

Authentification d ’Alice • Simple : M= m 1 m 2 m 3 …. . . mi. ………… m. L • Message crypté C= c 1 c 2 c 3 …. . . ci. …… c. L. Alger : 28 mars 2001 16

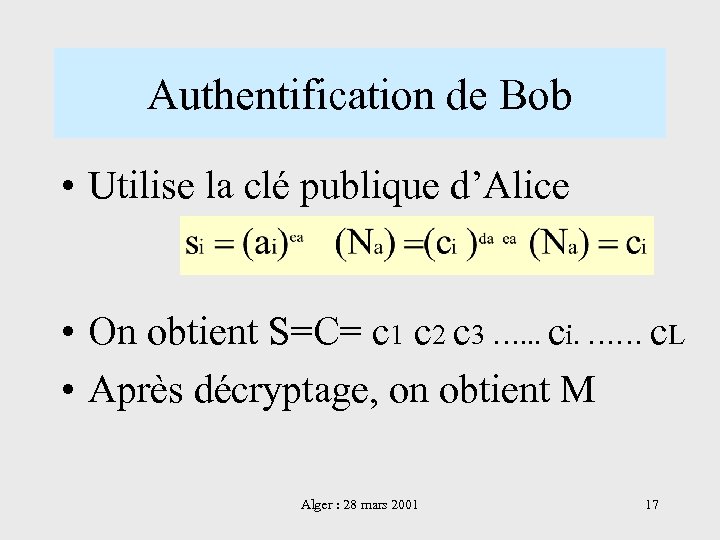

Authentification de Bob • Utilise la clé publique d’Alice • On obtient S=C= c 1 c 2 c 3 …. . . ci. …… c. L • Après décryptage, on obtient M Alger : 28 mars 2001 17

Authentification de Bob • Utilise la clé publique d’Alice • On obtient S=C= c 1 c 2 c 3 …. . . ci. …… c. L • Après décryptage, on obtient M Alger : 28 mars 2001 17

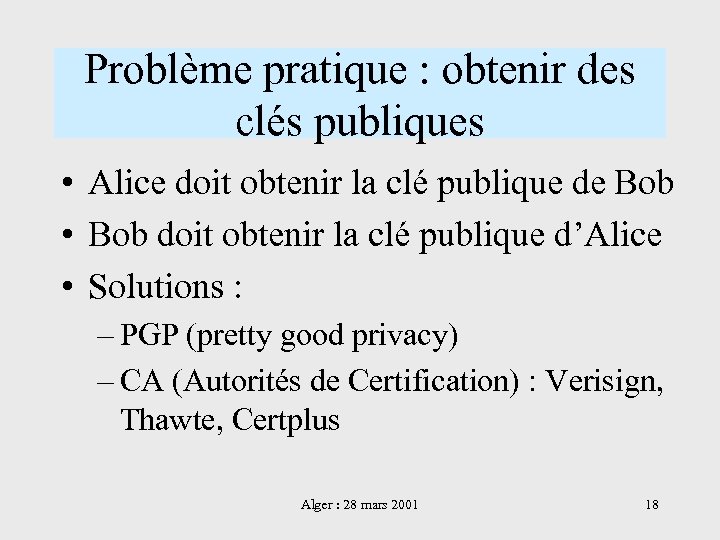

Problème pratique : obtenir des clés publiques • Alice doit obtenir la clé publique de Bob • Bob doit obtenir la clé publique d’Alice • Solutions : – PGP (pretty good privacy) – CA (Autorités de Certification) : Verisign, Thawte, Certplus Alger : 28 mars 2001 18

Problème pratique : obtenir des clés publiques • Alice doit obtenir la clé publique de Bob • Bob doit obtenir la clé publique d’Alice • Solutions : – PGP (pretty good privacy) – CA (Autorités de Certification) : Verisign, Thawte, Certplus Alger : 28 mars 2001 18

Certificats • Passeport, Carte d’identité Nom: mdr Clé publique : ABX 454 FRTAGH Signature de l’autorité : QZXDZAEHGTT 4! • Certificats Thawte – Mail (gratuits) – Serveur, SSL Alger : 28 mars 2001 19

Certificats • Passeport, Carte d’identité Nom: mdr Clé publique : ABX 454 FRTAGH Signature de l’autorité : QZXDZAEHGTT 4! • Certificats Thawte – Mail (gratuits) – Serveur, SSL Alger : 28 mars 2001 19

Certificats de mail: www. thawte. com This Certificate belongs To: Thawte Freemail Member mdr@free. fr This Certificate was issued by: Personal Freemail RSA 2000. 8. 30 Certificate Services Thawte Cape Town, Western Cape, ZA Serial Number: 04: 64: 22 This Certificate is valid from Thu Mar 15, 2001 to Fri Mar 15, 2002 Certificate Fingerprint: 83: 67: 79: FD: 2 D: 14: 87: B 0: 6 B: 52: F 2: 97: 4 A: F 8: 84: B 9 Alger : 28 mars 2001 20

Certificats de mail: www. thawte. com This Certificate belongs To: Thawte Freemail Member mdr@free. fr This Certificate was issued by: Personal Freemail RSA 2000. 8. 30 Certificate Services Thawte Cape Town, Western Cape, ZA Serial Number: 04: 64: 22 This Certificate is valid from Thu Mar 15, 2001 to Fri Mar 15, 2002 Certificate Fingerprint: 83: 67: 79: FD: 2 D: 14: 87: B 0: 6 B: 52: F 2: 97: 4 A: F 8: 84: B 9 Alger : 28 mars 2001 20

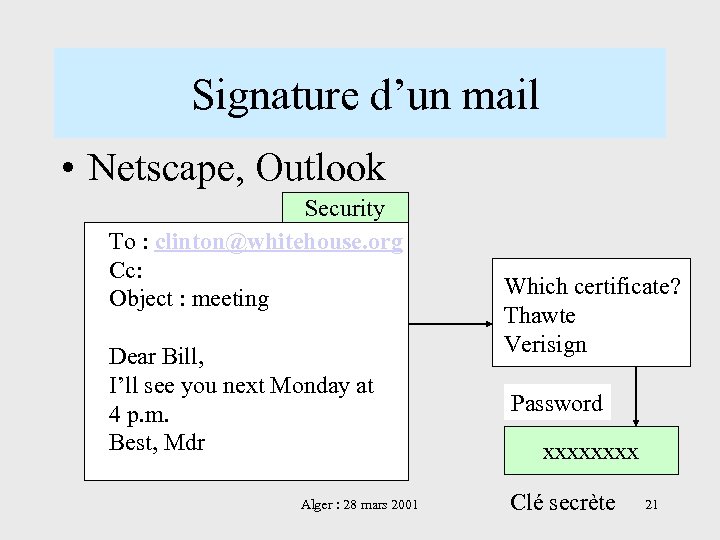

Signature d’un mail • Netscape, Outlook Security To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 Which certificate? Thawte Verisign Password xxxx Clé secrète 21

Signature d’un mail • Netscape, Outlook Security To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 Which certificate? Thawte Verisign Password xxxx Clé secrète 21

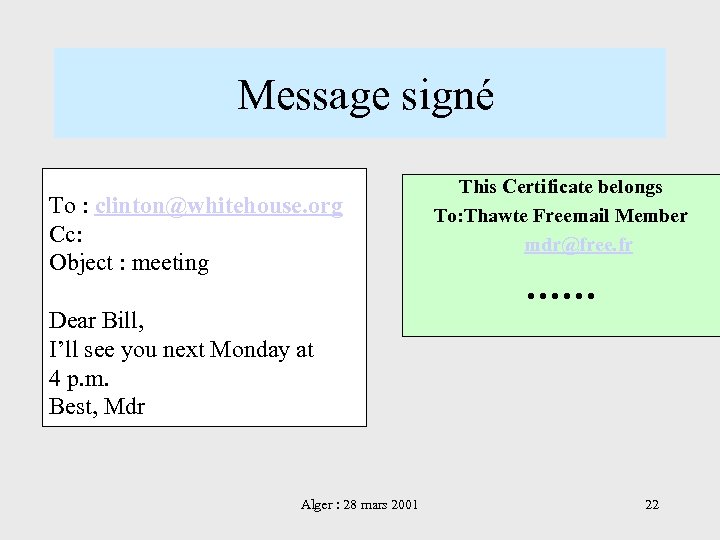

Message signé To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 This Certificate belongs To: Thawte Freemail Member mdr@free. fr …… 22

Message signé To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 This Certificate belongs To: Thawte Freemail Member mdr@free. fr …… 22

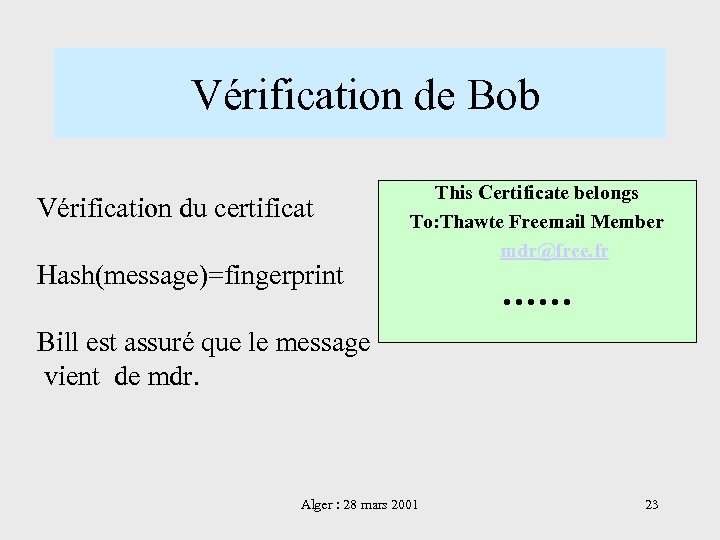

Vérification de Bob Vérification du certificat Hash(message)=fingerprint This Certificate belongs To: Thawte Freemail Member mdr@free. fr …… Bill est assuré que le message vient de mdr. Alger : 28 mars 2001 23

Vérification de Bob Vérification du certificat Hash(message)=fingerprint This Certificate belongs To: Thawte Freemail Member mdr@free. fr …… Bill est assuré que le message vient de mdr. Alger : 28 mars 2001 23

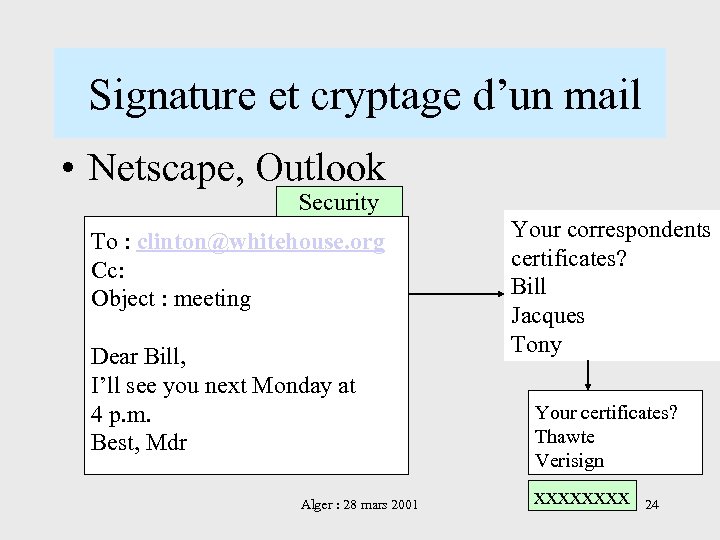

Signature et cryptage d’un mail • Netscape, Outlook Security To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 Your correspondents certificates? Bill Jacques Tony Your certificates? Thawte Verisign xxxx 24

Signature et cryptage d’un mail • Netscape, Outlook Security To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 Your correspondents certificates? Bill Jacques Tony Your certificates? Thawte Verisign xxxx 24

Message signé et crypté ASX 4 3 RTY YUOG GHTUO AJU 8 AYUI …… …. …. ATUH CT 67 3 YUY This Certificate belongs To: Thawte Freemail Member mdr@free. fr Alger : 28 mars 2001 …… 25

Message signé et crypté ASX 4 3 RTY YUOG GHTUO AJU 8 AYUI …… …. …. ATUH CT 67 3 YUY This Certificate belongs To: Thawte Freemail Member mdr@free. fr Alger : 28 mars 2001 …… 25

Décryptage de Bob ASX 4 3 RTY YUOG GHTUO AJU 8 AYUI …… …. …. ATUH CT 67 3 YUY Alger : 28 mars 2001 Password: xxxxxxx 26

Décryptage de Bob ASX 4 3 RTY YUOG GHTUO AJU 8 AYUI …… …. …. ATUH CT 67 3 YUY Alger : 28 mars 2001 Password: xxxxxxx 26

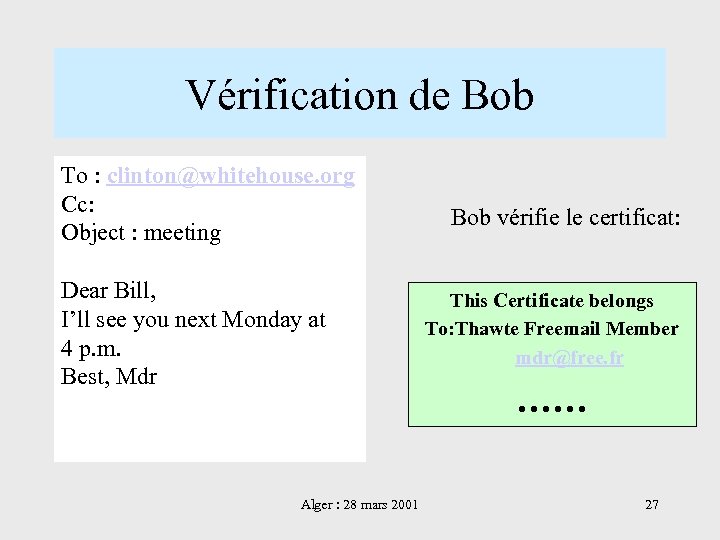

Vérification de Bob To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 Bob vérifie le certificat: This Certificate belongs To: Thawte Freemail Member mdr@free. fr …… 27

Vérification de Bob To : clinton@whitehouse. org Cc: Object : meeting Dear Bill, I’ll see you next Monday at 4 p. m. Best, Mdr Alger : 28 mars 2001 Bob vérifie le certificat: This Certificate belongs To: Thawte Freemail Member mdr@free. fr …… 27

Protocole SSL (Secure Socket Layer) Serveur HTTP Client • Serveur : www. amazon. com • Le serveur envoie un certificat qui contient sa clé publique • Le client n’est pas authentifié Alger : 28 mars 2001 28

Protocole SSL (Secure Socket Layer) Serveur HTTP Client • Serveur : www. amazon. com • Le serveur envoie un certificat qui contient sa clé publique • Le client n’est pas authentifié Alger : 28 mars 2001 28

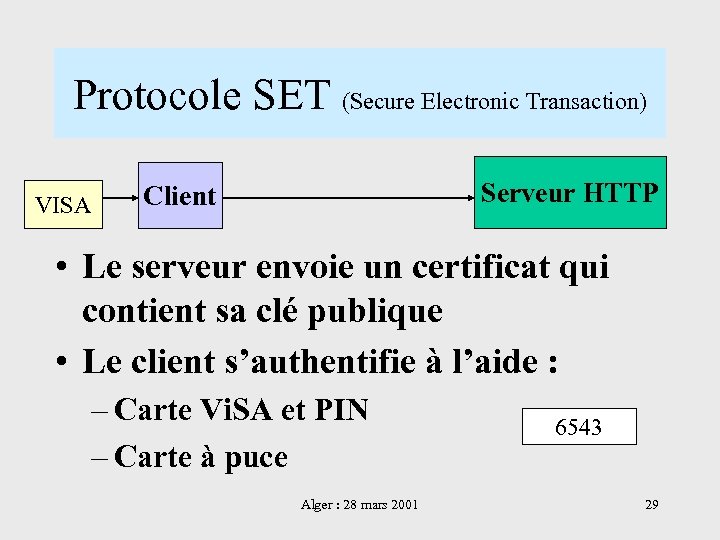

Protocole SET (Secure Electronic Transaction) VISA Serveur HTTP Client • Le serveur envoie un certificat qui contient sa clé publique • Le client s’authentifie à l’aide : – Carte Vi. SA et PIN – Carte à puce Alger : 28 mars 2001 6543 29

Protocole SET (Secure Electronic Transaction) VISA Serveur HTTP Client • Le serveur envoie un certificat qui contient sa clé publique • Le client s’authentifie à l’aide : – Carte Vi. SA et PIN – Carte à puce Alger : 28 mars 2001 6543 29

Gestion des clés : PKIs • • PKI : Public Key Infrastructures Comment gérer des clés à grande échelle ? Clés publiques, Autorisations d’accès … Carte à puce et Autorité de Certification – Gemplus / Certplus en France – Security Business aux USA Alger : 28 mars 2001 30

Gestion des clés : PKIs • • PKI : Public Key Infrastructures Comment gérer des clés à grande échelle ? Clés publiques, Autorisations d’accès … Carte à puce et Autorité de Certification – Gemplus / Certplus en France – Security Business aux USA Alger : 28 mars 2001 30

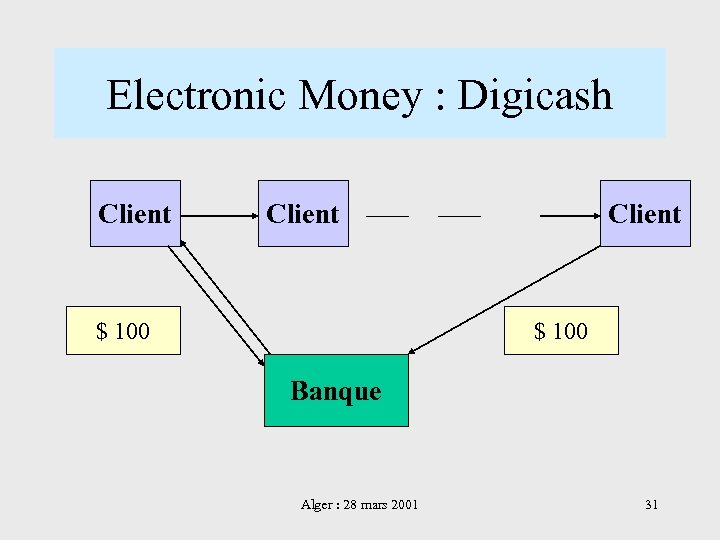

Electronic Money : Digicash Client $ 100 Banque Alger : 28 mars 2001 31

Electronic Money : Digicash Client $ 100 Banque Alger : 28 mars 2001 31

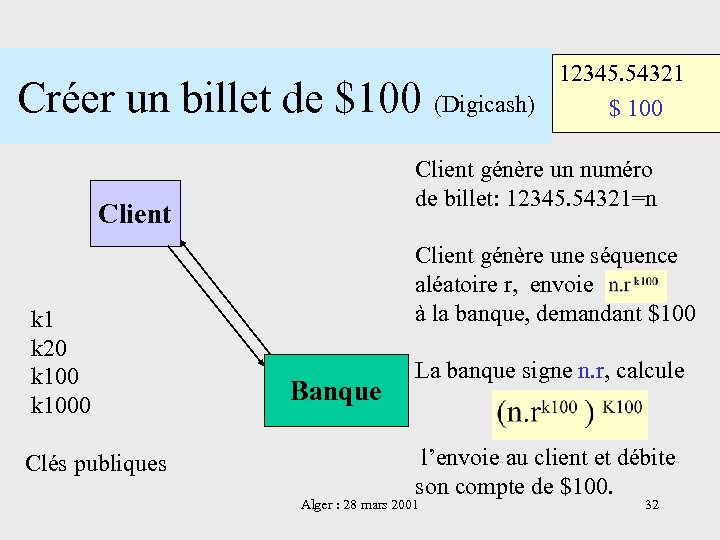

Créer un billet de $100 (Digicash) Client génère un numéro de billet: 12345. 54321=n Client k 1 k 20 k 1000 Clés publiques 12345. 54321 $ 100 Client génère une séquence aléatoire r, envoie à la banque, demandant $100 Banque La banque signe n. r, calcule l’envoie au client et débite son compte de $100. Alger : 28 mars 2001 32

Créer un billet de $100 (Digicash) Client génère un numéro de billet: 12345. 54321=n Client k 1 k 20 k 1000 Clés publiques 12345. 54321 $ 100 Client génère une séquence aléatoire r, envoie à la banque, demandant $100 Banque La banque signe n. r, calcule l’envoie au client et débite son compte de $100. Alger : 28 mars 2001 32

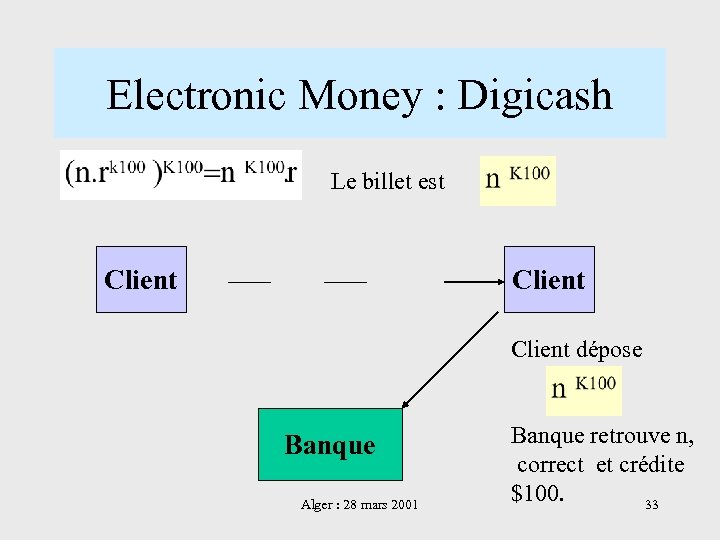

Electronic Money : Digicash Le billet est Client dépose Banque Alger : 28 mars 2001 Banque retrouve n, correct et crédite $100. 33

Electronic Money : Digicash Le billet est Client dépose Banque Alger : 28 mars 2001 Banque retrouve n, correct et crédite $100. 33

Fondements de la sécurité • Fonctions difficiles à calculer – Factorisation – Isomorphisme de graphes • Sécurité « prouvée » mathématiquement • Rôle du hasard et de la logique Alger : 28 mars 2001 34

Fondements de la sécurité • Fonctions difficiles à calculer – Factorisation – Isomorphisme de graphes • Sécurité « prouvée » mathématiquement • Rôle du hasard et de la logique Alger : 28 mars 2001 34

Besoins de sécurité • Protection des droits digitaux – Marquage des données (Watermarking) – Exemple : www. napster. com • Gestion des droits digitaux : DRMs • Sécurité du citoyen Alger : 28 mars 2001 35

Besoins de sécurité • Protection des droits digitaux – Marquage des données (Watermarking) – Exemple : www. napster. com • Gestion des droits digitaux : DRMs • Sécurité du citoyen Alger : 28 mars 2001 35

Conclusion 1. 2. 3. 4. Confidentialité des messages Authentification Certificats pour la gestion des clés PKIs Protection des données : O-connaissance Alger : 28 mars 2001 36

Conclusion 1. 2. 3. 4. Confidentialité des messages Authentification Certificats pour la gestion des clés PKIs Protection des données : O-connaissance Alger : 28 mars 2001 36

Formation sur ce sujet Diplôme Uni. de Commerce. Electronique (Université Paris II) • Informatique (Bases, Sécurité, Bases de données) • Economie, Droit • Méthodes • http: //dup 2. free. fr Alger : 28 mars 2001 37

Formation sur ce sujet Diplôme Uni. de Commerce. Electronique (Université Paris II) • Informatique (Bases, Sécurité, Bases de données) • Economie, Droit • Méthodes • http: //dup 2. free. fr Alger : 28 mars 2001 37