УК_Л_18_МЕТОДЫ КРИПТОГРАФИИ_2011.ppt

- Количество слайдов: 72

Ульяновское высшее авиационное училище гражданской авиации Кафедра информатики Лекция 18/1: «МЕТОДЫ КРИПТОГРАФИИ » Лектор: доцент кафедры информатики кандидат технических наук, доцент Капитанчук Василий Вячеславович Ульяновск – 2011 г. 1

Ульяновское высшее авиационное училище гражданской авиации Кафедра информатики Лекция 18/1: «МЕТОДЫ КРИПТОГРАФИИ » Лектор: доцент кафедры информатики кандидат технических наук, доцент Капитанчук Василий Вячеславович Ульяновск – 2011 г. 1

2 Учебные вопросы: 1. ИСТОРИЧЕСКАЯ СПРАВКА 2. СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ. 3. АСИММЕТРИЧНЫЕ (ДВУХКЛЮЧЕВЫЕ) КРИПТОСИСТЕМЫ 2

2 Учебные вопросы: 1. ИСТОРИЧЕСКАЯ СПРАВКА 2. СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ. 3. АСИММЕТРИЧНЫЕ (ДВУХКЛЮЧЕВЫЕ) КРИПТОСИСТЕМЫ 2

Литература: 1. 2. 3. 4. 3 Основная литература Белов Е. Б. и др. Основы информационной безопасности. Учебное пособие для Вузов. – М. : Горячая линия Телеком, 2006. – 544 с. Гаценко О. Ю. Защита информации. Основы организационного управления. СПб. : Изд. дом "Сентябрь", 2001. – 228 с. Малюк А. А. Информационная безопасность: концептуальные и методологические основы защиты информации. Учеб. пособие для вузов – М. : Горячая линия – Телеком, 2004. 280 с. Семкин С. Н. , Беляков Э. В. , Гребенев С. В. , Козачок В. И. Основы организационного обеспечения информационной безопасности объектов информатизации: Учебное пособие. – М. : Гелиос АРВ, 3 2005. 192 с.

Литература: 1. 2. 3. 4. 3 Основная литература Белов Е. Б. и др. Основы информационной безопасности. Учебное пособие для Вузов. – М. : Горячая линия Телеком, 2006. – 544 с. Гаценко О. Ю. Защита информации. Основы организационного управления. СПб. : Изд. дом "Сентябрь", 2001. – 228 с. Малюк А. А. Информационная безопасность: концептуальные и методологические основы защиты информации. Учеб. пособие для вузов – М. : Горячая линия – Телеком, 2004. 280 с. Семкин С. Н. , Беляков Э. В. , Гребенев С. В. , Козачок В. И. Основы организационного обеспечения информационной безопасности объектов информатизации: Учебное пособие. – М. : Гелиос АРВ, 3 2005. 192 с.

Эпиграф Существует только один путь стать хорошим разработчиком криптографических алгоритмов быть хорошим криптоаналитиком и взламывать алгоритмы. Множество. Снова и снова. Только после того, как обучающийся продемонстрирует способности к криптоанализу чужих алгоритмов, он сможет серьезно браться за разработку собственных алгоритмов. Брюс Шнайер (Bruce Schneier) 4

Эпиграф Существует только один путь стать хорошим разработчиком криптографических алгоритмов быть хорошим криптоаналитиком и взламывать алгоритмы. Множество. Снова и снова. Только после того, как обучающийся продемонстрирует способности к криптоанализу чужих алгоритмов, он сможет серьезно браться за разработку собственных алгоритмов. Брюс Шнайер (Bruce Schneier) 4

Что такое криптография? § § Наука о том l как сделать информацию конфиденциальной, избирательно доступной (шифрование) l как обеспечить целостность данных l как обеспечить аутентификацию (достоверную идентификацию) • субъекта: аутентичность информационного источника • объекта: пользователя, процесса l как обеспечить доказательность действия (неотказуемость) l как обеспечить контроль доступа (авторизацию) Предмет науки: v криптографические алгоритмы (математика) v криптографические протоколы (процессы с использованием криптографических алгоритмов) Принцип (Август Керхоффс, 1835 -1903): Ø вся защита должна основываться только на качестве (длине, энтропии) ключа Ø алгоритмы должны быть тщательно выверены и публично доступны Метод: q для того, чтобы выполнить криптографическую операцию (за исключением, м. б. , обеспечения целостности данных), нужно знать секретную информацию (ключ) q незнающий ключа должен «искать иголку в стоге сена» (а «стог» должен быть достаточно большим в математическим смысле) 5

Что такое криптография? § § Наука о том l как сделать информацию конфиденциальной, избирательно доступной (шифрование) l как обеспечить целостность данных l как обеспечить аутентификацию (достоверную идентификацию) • субъекта: аутентичность информационного источника • объекта: пользователя, процесса l как обеспечить доказательность действия (неотказуемость) l как обеспечить контроль доступа (авторизацию) Предмет науки: v криптографические алгоритмы (математика) v криптографические протоколы (процессы с использованием криптографических алгоритмов) Принцип (Август Керхоффс, 1835 -1903): Ø вся защита должна основываться только на качестве (длине, энтропии) ключа Ø алгоритмы должны быть тщательно выверены и публично доступны Метод: q для того, чтобы выполнить криптографическую операцию (за исключением, м. б. , обеспечения целостности данных), нужно знать секретную информацию (ключ) q незнающий ключа должен «искать иголку в стоге сена» (а «стог» должен быть достаточно большим в математическим смысле) 5

Основные задачи криптографии § В узком контексте сетевой безопасности основными задачами криптографии являются l конфиденциальность данных: • цель: сделать данные «нечитаемыми» для непосвященных • метод: шифрование l целостность и имитостойкость данных • цель: исключить возможность умышленного и неумышленного изменения (искажения) данных неуполномоченными лицами • метод: хэш, имитовставка, электронно-цифровая подпись l аутентификация субъекта – доказательство того, что субъект действия является именно тем, за кого себя выдает l аутентификация источника данных – доказательство того, что данные изданы определенным субъектом и являются подлинными (т. е. никем другим не искажены; в этом смысле – аутентификация источника данных автоматически обеспечивает их целостность) l обеспечение неотказуемости – невозможности для субъекта, выполнившего некоторое действие, впоследствии отказаться от факта выполнения этого действия 6

Основные задачи криптографии § В узком контексте сетевой безопасности основными задачами криптографии являются l конфиденциальность данных: • цель: сделать данные «нечитаемыми» для непосвященных • метод: шифрование l целостность и имитостойкость данных • цель: исключить возможность умышленного и неумышленного изменения (искажения) данных неуполномоченными лицами • метод: хэш, имитовставка, электронно-цифровая подпись l аутентификация субъекта – доказательство того, что субъект действия является именно тем, за кого себя выдает l аутентификация источника данных – доказательство того, что данные изданы определенным субъектом и являются подлинными (т. е. никем другим не искажены; в этом смысле – аутентификация источника данных автоматически обеспечивает их целостность) l обеспечение неотказуемости – невозможности для субъекта, выполнившего некоторое действие, впоследствии отказаться от факта выполнения этого действия 6

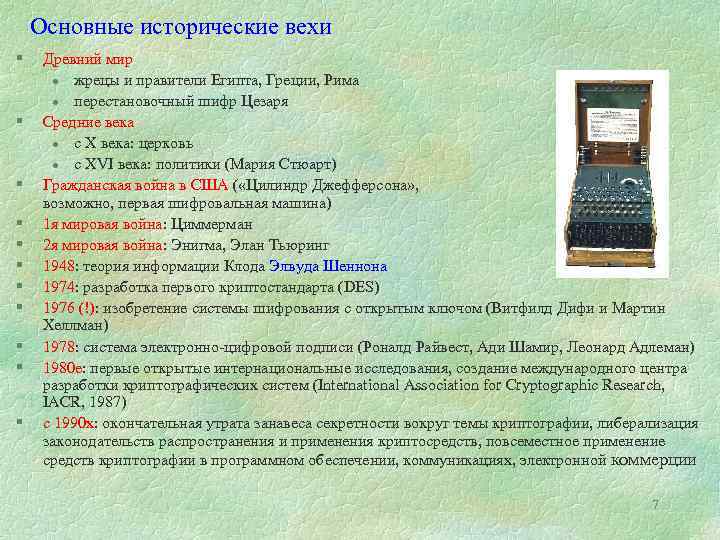

Основные исторические вехи § § § Древний мир l жрецы и правители Египта, Греции, Рима l перестановочный шифр Цезаря Средние века l c Х века: церковь l с XVI века: политики (Мария Стюарт) Гражданская война в США ( «Цилиндр Джефферсона» , возможно, первая шифровальная машина) 1 я мировая война: Циммерман 2 я мировая война: Энигма, Элан Тьюринг 1948: теория информации Клода Элвуда Шеннона 1974: разработка первого криптостандарта (DES) 1976 (!): изобретение системы шифрования с открытым ключом (Витфилд Дифи и Мартин Хеллман) 1978: система электронно-цифровой подписи (Роналд Райвест, Ади Шамир, Леонард Адлеман) 1980 е: первые открытые интернациональные исследования, создание международного центра разработки криптографических систем (International Association for Cryptographic Research, IACR, 1987) c 1990 х: окончательная утрата занавеса секретности вокруг темы криптографии, либерализация законодательств распространения и применения криптосредств, повсеместное применение средств криптографии в программном обеспечении, коммуникациях, электронной коммерции 7

Основные исторические вехи § § § Древний мир l жрецы и правители Египта, Греции, Рима l перестановочный шифр Цезаря Средние века l c Х века: церковь l с XVI века: политики (Мария Стюарт) Гражданская война в США ( «Цилиндр Джефферсона» , возможно, первая шифровальная машина) 1 я мировая война: Циммерман 2 я мировая война: Энигма, Элан Тьюринг 1948: теория информации Клода Элвуда Шеннона 1974: разработка первого криптостандарта (DES) 1976 (!): изобретение системы шифрования с открытым ключом (Витфилд Дифи и Мартин Хеллман) 1978: система электронно-цифровой подписи (Роналд Райвест, Ади Шамир, Леонард Адлеман) 1980 е: первые открытые интернациональные исследования, создание международного центра разработки криптографических систем (International Association for Cryptographic Research, IACR, 1987) c 1990 х: окончательная утрата занавеса секретности вокруг темы криптографии, либерализация законодательств распространения и применения криптосредств, повсеместное применение средств криптографии в программном обеспечении, коммуникациях, электронной коммерции 7

Шифр Цезаря § А Б В Г Д Е Ж З И Й К… § Я тебя люблю § В хидв обдоб 8

Шифр Цезаря § А Б В Г Д Е Ж З И Й К… § Я тебя люблю § В хидв обдоб 8

Шифр Виженера (ключ 631245) § Я тебя люблю § Е хжгг рддма 9

Шифр Виженера (ключ 631245) § Я тебя люблю § Е хжгг рддма 9

Прибор Сциталла 10

Прибор Сциталла 10

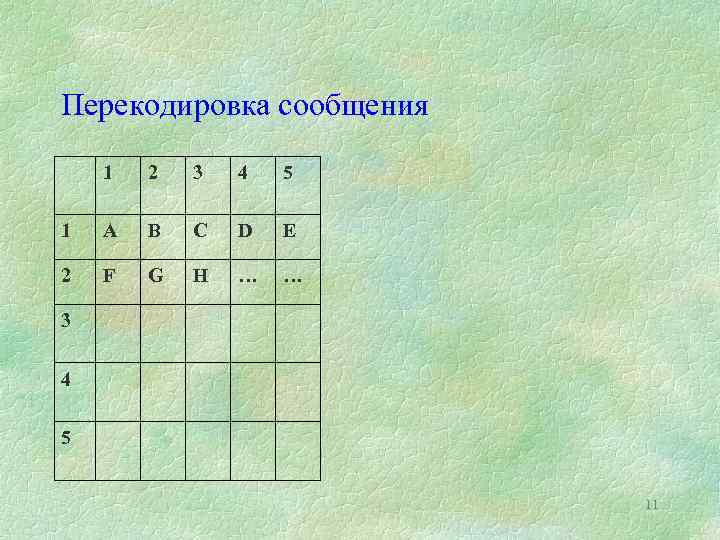

Перекодировка сообщения 1 2 3 4 5 1 A B C D E 2 F G H … … 3 4 5 11

Перекодировка сообщения 1 2 3 4 5 1 A B C D E 2 F G H … … 3 4 5 11

Тюремный шифр 1 2 3 4 5 1 C R Y P T 2 O L G A B 3 D E F H I 4 … … 5 12

Тюремный шифр 1 2 3 4 5 1 C R Y P T 2 O L G A B 3 D E F H I 4 … … 5 12

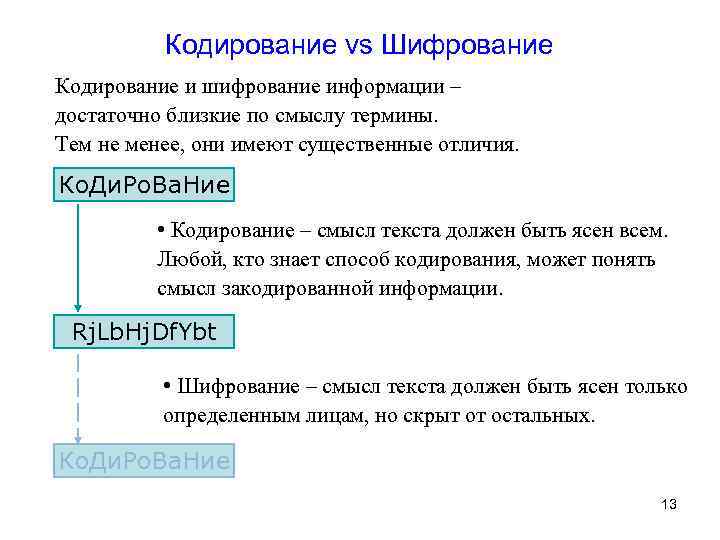

Кодирование vs Шифрование Кодирование и шифрование информации – достаточно близкие по смыслу термины. Тем не менее, они имеют существенные отличия. Ко. Ди. Ро. Ва. Ние • Кодирование – смысл текста должен быть ясен всем. Любой, кто знает способ кодирования, может понять смысл закодированной информации. Rj. Lb. Hj. Df. Ybt • Шифрование – смысл текста должен быть ясен только определенным лицам, но скрыт от остальных. Ко. Ди. Ро. Ва. Ние 13

Кодирование vs Шифрование Кодирование и шифрование информации – достаточно близкие по смыслу термины. Тем не менее, они имеют существенные отличия. Ко. Ди. Ро. Ва. Ние • Кодирование – смысл текста должен быть ясен всем. Любой, кто знает способ кодирования, может понять смысл закодированной информации. Rj. Lb. Hj. Df. Ybt • Шифрование – смысл текста должен быть ясен только определенным лицам, но скрыт от остальных. Ко. Ди. Ро. Ва. Ние 13

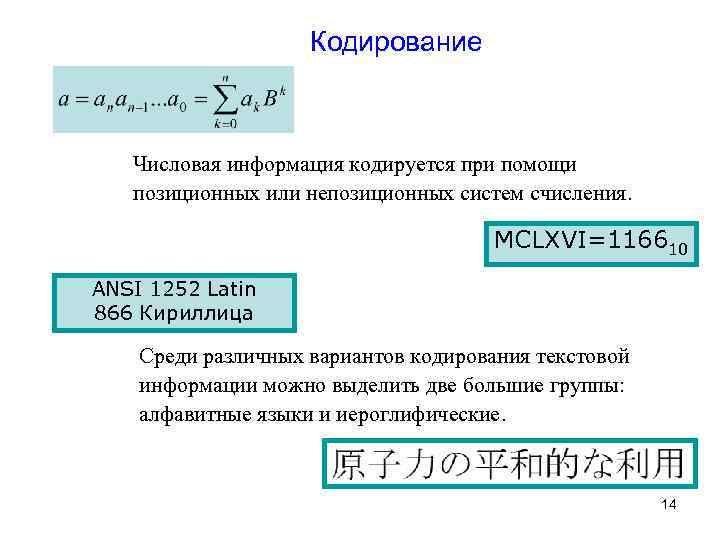

Кодирование Числовая информация кодируется при помощи позиционных или непозиционных систем счисления. MCLXVI=116610 ANSI 1252 Latin 866 Кириллица Среди различных вариантов кодирования текстовой информации можно выделить две большие группы: алфавитные языки и иероглифические. 14

Кодирование Числовая информация кодируется при помощи позиционных или непозиционных систем счисления. MCLXVI=116610 ANSI 1252 Latin 866 Кириллица Среди различных вариантов кодирования текстовой информации можно выделить две большие группы: алфавитные языки и иероглифические. 14

Знаки и пиктограммы являются символическими рисунками, понятными всем и не требующими дополнительных комментариев или, тем более, перевода на какой-либо язык. 15

Знаки и пиктограммы являются символическими рисунками, понятными всем и не требующими дополнительных комментариев или, тем более, перевода на какой-либо язык. 15

Шифр и ключ Шифр (cipher) – совокупность алгоритмов или отображений открытой информации, представленной в формализованном виде, в недоступный для восприятия шифрованный текст (также представленный в формализованном виде), который зависит от внешнего параметра (ключа). Не зная ключа, невозможно по шифрованной информации определить открытую информацию, а по шифрованной и открытой информации – ключ. Ключ (key) – некоторый неизвестный параметр шифра, позволяющий выбрать для шифрования и расшифрования конкретное преобразование из всего множества преобразований, составляющих шифр. 16

Шифр и ключ Шифр (cipher) – совокупность алгоритмов или отображений открытой информации, представленной в формализованном виде, в недоступный для восприятия шифрованный текст (также представленный в формализованном виде), который зависит от внешнего параметра (ключа). Не зная ключа, невозможно по шифрованной информации определить открытую информацию, а по шифрованной и открытой информации – ключ. Ключ (key) – некоторый неизвестный параметр шифра, позволяющий выбрать для шифрования и расшифрования конкретное преобразование из всего множества преобразований, составляющих шифр. 16

Шифртекст и открытый текст Открытый текст (plain text) – массив незашифрованных данных. В Багдаде все спокойно Шифртекст (ciphertext) – массив зашифрованных данных. v b@7 d@d# v$# $^0 q 0 j. N 0 17

Шифртекст и открытый текст Открытый текст (plain text) – массив незашифрованных данных. В Багдаде все спокойно Шифртекст (ciphertext) – массив зашифрованных данных. v b@7 d@d# v$# $^0 q 0 j. N 0 17

Шифрование (Encoding) – процесс создания шифрованного текста при наличии ключа. Шифратор – аппарат или программа, реализующая шифр. T’ = E(T) СКЗИ – средство криптографической защиты информации. T = D(T’) Дешифрование (Decoding) – восстановление открытого текста или ключа из шифрованнного текста. 18

Шифрование (Encoding) – процесс создания шифрованного текста при наличии ключа. Шифратор – аппарат или программа, реализующая шифр. T’ = E(T) СКЗИ – средство криптографической защиты информации. T = D(T’) Дешифрование (Decoding) – восстановление открытого текста или ключа из шифрованнного текста. 18

Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом волновала человеческий ум с давних времен. История криптографии ровесница истории человеческого языка. Более того, первоначально письменность сама по себе была криптографической системой, так как в древних обществах ею владели только избранные. Священные книги Древнего Египта, Древней Индии тому примеры. С широким распространением письменности криптография стала формироваться как самостоятельная наука. Первые криптосистемы встречаются уже в начале нашей эры. Так, Цезарь в своей переписке использовал уже более менее систематический шифр, получивший его имя. Бурное развитие криптографические системы получили в годы первой и второй мировых войн. Начиная с послевоенного времени и по нынешний день появление вычислительных средств ускорило разработку и совершенствование криптографических методов. 19

Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом волновала человеческий ум с давних времен. История криптографии ровесница истории человеческого языка. Более того, первоначально письменность сама по себе была криптографической системой, так как в древних обществах ею владели только избранные. Священные книги Древнего Египта, Древней Индии тому примеры. С широким распространением письменности криптография стала формироваться как самостоятельная наука. Первые криптосистемы встречаются уже в начале нашей эры. Так, Цезарь в своей переписке использовал уже более менее систематический шифр, получивший его имя. Бурное развитие криптографические системы получили в годы первой и второй мировых войн. Начиная с послевоенного времени и по нынешний день появление вычислительных средств ускорило разработку и совершенствование криптографических методов. 19

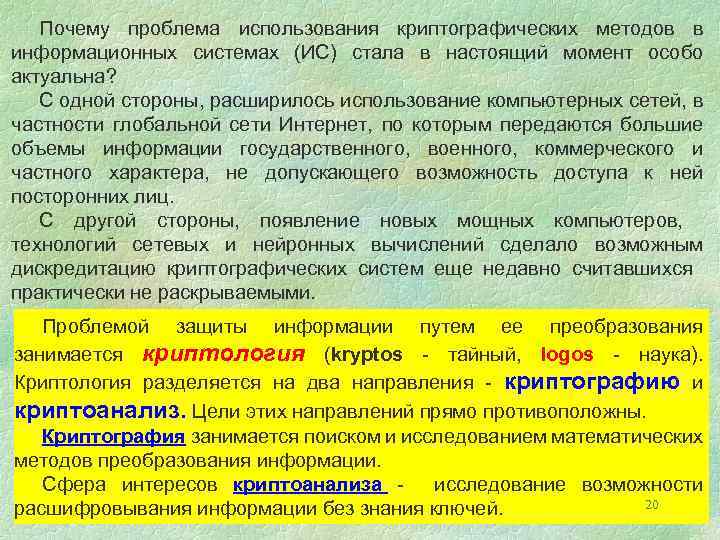

Почему проблема использования криптографических методов в информационных системах (ИС) стала в настоящий момент особо актуальна? С одной стороны, расширилось использование компьютерных сетей, в частности глобальной сети Интернет, по которым передаются большие объемы информации государственного, военного, коммерческого и частного характера, не допускающего возможность доступа к ней посторонних лиц. С другой стороны, появление новых мощных компьютеров, технологий сетевых и нейронных вычислений сделало возможным дискредитацию криптографических систем еще недавно считавшихся практически не раскрываемыми. Проблемой защиты информации путем ее преобразования занимается криптология (kryptos тайный, logos наука). Криптология разделяется на два направления криптографию и криптоанализ. Цели этих направлений прямо противоположны. Криптография занимается поиском и исследованием математических методов преобразования информации. Сфера интересов криптоанализа исследование возможности 20 расшифровывания информации без знания ключей.

Почему проблема использования криптографических методов в информационных системах (ИС) стала в настоящий момент особо актуальна? С одной стороны, расширилось использование компьютерных сетей, в частности глобальной сети Интернет, по которым передаются большие объемы информации государственного, военного, коммерческого и частного характера, не допускающего возможность доступа к ней посторонних лиц. С другой стороны, появление новых мощных компьютеров, технологий сетевых и нейронных вычислений сделало возможным дискредитацию криптографических систем еще недавно считавшихся практически не раскрываемыми. Проблемой защиты информации путем ее преобразования занимается криптология (kryptos тайный, logos наука). Криптология разделяется на два направления криптографию и криптоанализ. Цели этих направлений прямо противоположны. Криптография занимается поиском и исследованием математических методов преобразования информации. Сфера интересов криптоанализа исследование возможности 20 расшифровывания информации без знания ключей.

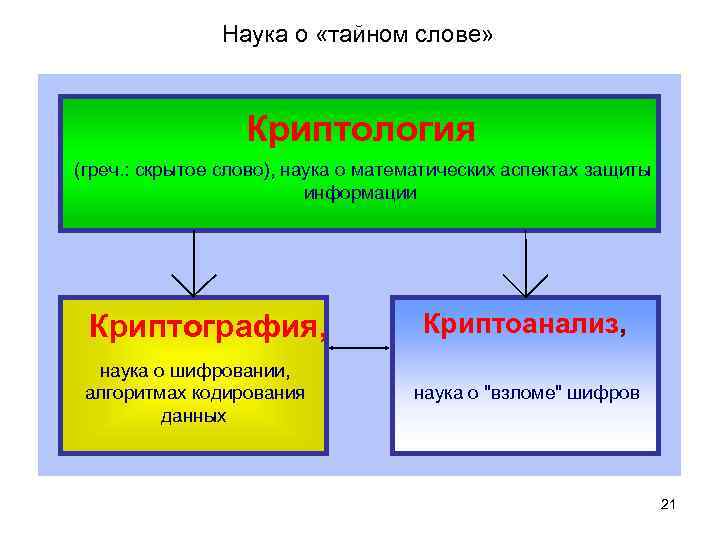

Наука о «тайном слове» Криптология (греч. : скрытое слово), наука о математических аспектах защиты информации Криптография, наука о шифровании, алгоритмах кодирования данных Криптоанализ, наука о "взломе" шифров 21

Наука о «тайном слове» Криптология (греч. : скрытое слово), наука о математических аспектах защиты информации Криптография, наука о шифровании, алгоритмах кодирования данных Криптоанализ, наука о "взломе" шифров 21

Классификация криптографических алгоритмов Криптографических алгоритмов существует множество. Их назначение в общих чертах понятно: защита информации. Защищать же информацию нужно от разных угроз и разными способами. Чтобы правильно задействовать криптоалгоритм (КА), требуется понимать, какие бывают КА и какой тип алгоритма лучше приспособлен для решения конкретной задачи 22

Классификация криптографических алгоритмов Криптографических алгоритмов существует множество. Их назначение в общих чертах понятно: защита информации. Защищать же информацию нужно от разных угроз и разными способами. Чтобы правильно задействовать криптоалгоритм (КА), требуется понимать, какие бывают КА и какой тип алгоритма лучше приспособлен для решения конкретной задачи 22

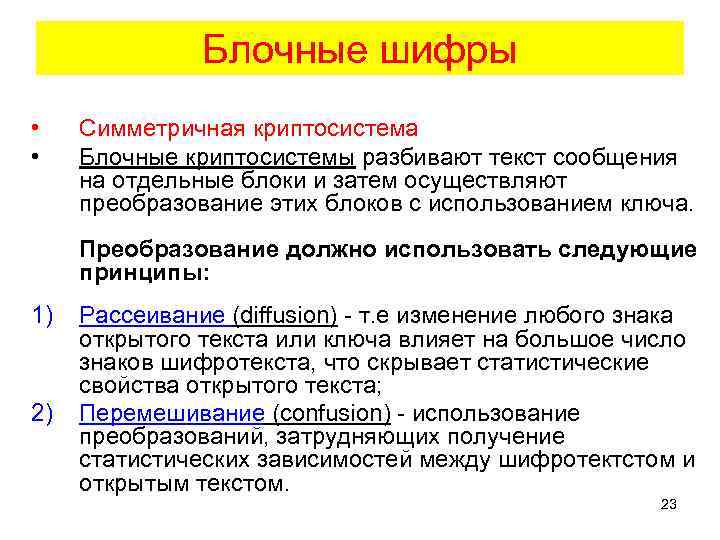

Блочные шифры • • Симметричная криптосистема Блочные криптосистемы разбивают текст сообщения на отдельные блоки и затем осуществляют преобразование этих блоков с использованием ключа. Преобразование должно использовать следующие принципы: 1) 2) Рассеивание (diffusion) т. е изменение любого знака открытого текста или ключа влияет на большое число знаков шифротекста, что скрывает статистические свойства открытого текста; Перемешивание (confusion) использование преобразований, затрудняющих получение статистических зависимостей между шифротектстом и открытым текстом. 23

Блочные шифры • • Симметричная криптосистема Блочные криптосистемы разбивают текст сообщения на отдельные блоки и затем осуществляют преобразование этих блоков с использованием ключа. Преобразование должно использовать следующие принципы: 1) 2) Рассеивание (diffusion) т. е изменение любого знака открытого текста или ключа влияет на большое число знаков шифротекста, что скрывает статистические свойства открытого текста; Перемешивание (confusion) использование преобразований, затрудняющих получение статистических зависимостей между шифротектстом и открытым текстом. 23

Свойства стойкого шифра 0011 1011 0110 1000 1110 1001 0000 0101 0010 0100 1010 1101 1111 Каким же условиям должен удовлетворять стойкий блочный шифр? Эти условия сформулировал Шеннон в ряде своих основополагающих работ по теории шифрования: такой шифр должен обладать свойствами ПЕРЕМЕШИВАНИЯ и РАССЕИВАНИЯ. 24

Свойства стойкого шифра 0011 1011 0110 1000 1110 1001 0000 0101 0010 0100 1010 1101 1111 Каким же условиям должен удовлетворять стойкий блочный шифр? Эти условия сформулировал Шеннон в ряде своих основополагающих работ по теории шифрования: такой шифр должен обладать свойствами ПЕРЕМЕШИВАНИЯ и РАССЕИВАНИЯ. 24

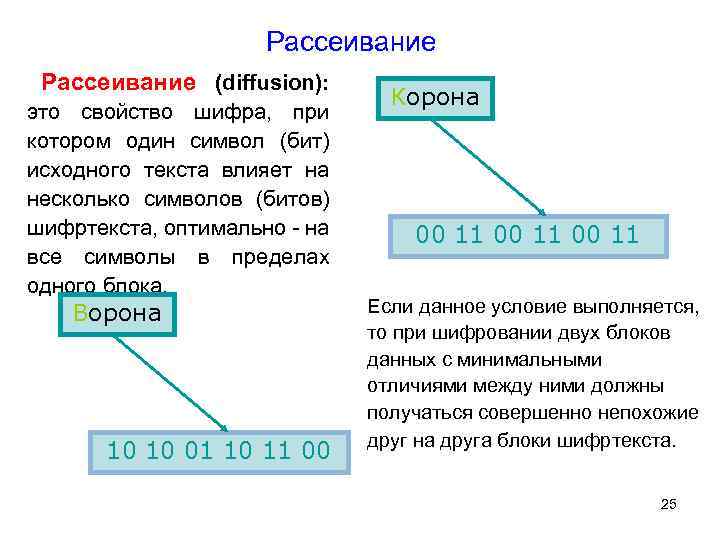

Рассеивание (diffusion): это свойство шифра, при котором один символ (бит) исходного текста влияет на несколько символов (битов) шифртекста, оптимально на все символы в пределах одного блока. Ворона 10 10 01 10 11 00 Корона 00 11 Если данное условие выполняется, то при шифровании двух блоков данных с минимальными отличиями между ними должны получаться совершенно непохожие друг на друга блоки шифртекста. 25

Рассеивание (diffusion): это свойство шифра, при котором один символ (бит) исходного текста влияет на несколько символов (битов) шифртекста, оптимально на все символы в пределах одного блока. Ворона 10 10 01 10 11 00 Корона 00 11 Если данное условие выполняется, то при шифровании двух блоков данных с минимальными отличиями между ними должны получаться совершенно непохожие друг на друга блоки шифртекста. 25

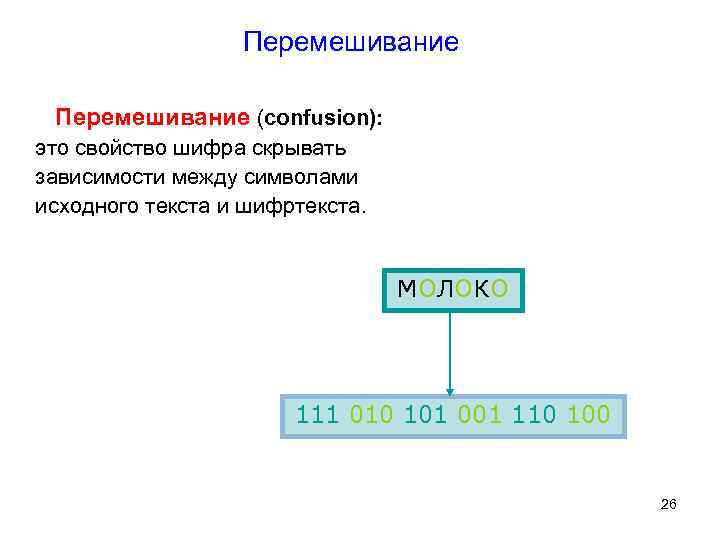

Перемешивание (confusion): это свойство шифра скрывать зависимости между символами исходного текста и шифртекста. МОЛОКО 111 010 101 001 110 100 26

Перемешивание (confusion): это свойство шифра скрывать зависимости между символами исходного текста и шифртекста. МОЛОКО 111 010 101 001 110 100 26

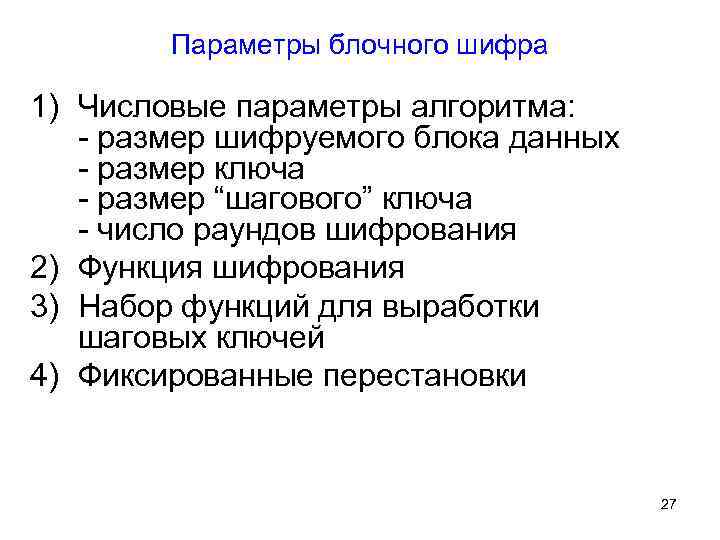

Параметры блочного шифра 1) Числовые параметры алгоритма: размер шифруемого блока данных размер ключа размер “шагового” ключа число раундов шифрования 2) Функция шифрования 3) Набор функций для выработки шаговых ключей 4) Фиксированные перестановки 27

Параметры блочного шифра 1) Числовые параметры алгоритма: размер шифруемого блока данных размер ключа размер “шагового” ключа число раундов шифрования 2) Функция шифрования 3) Набор функций для выработки шаговых ключей 4) Фиксированные перестановки 27

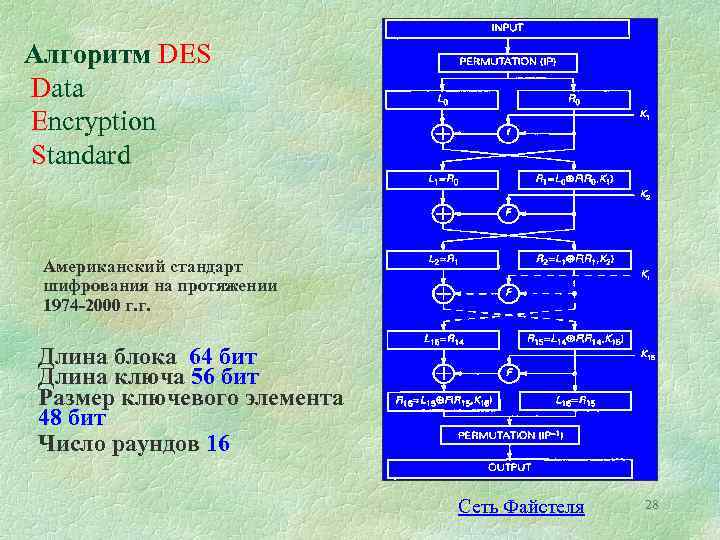

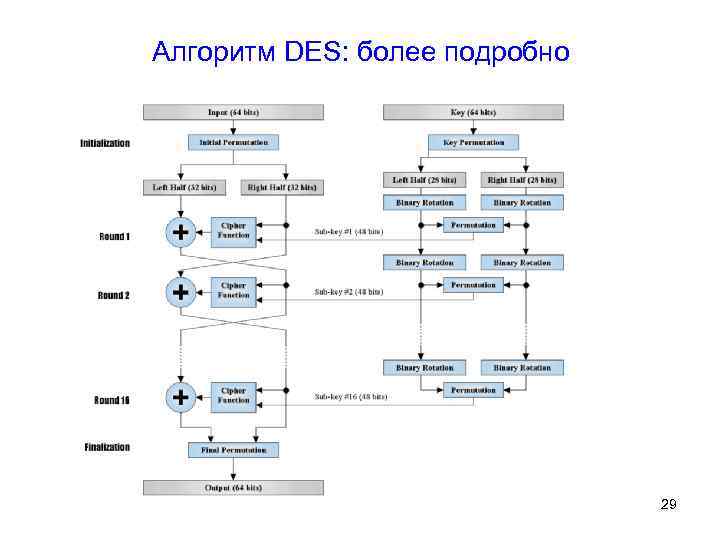

Алгоритм DES Data Encryption Standard Американский стандарт шифрования на протяжении 1974 -2000 г. г. Длина блока 64 бит Длина ключа 56 бит Размер ключевого элемента 48 бит Число раундов 16 Сеть Файстеля 28

Алгоритм DES Data Encryption Standard Американский стандарт шифрования на протяжении 1974 -2000 г. г. Длина блока 64 бит Длина ключа 56 бит Размер ключевого элемента 48 бит Число раундов 16 Сеть Файстеля 28

Алгоритм DES: более подробно 29

Алгоритм DES: более подробно 29

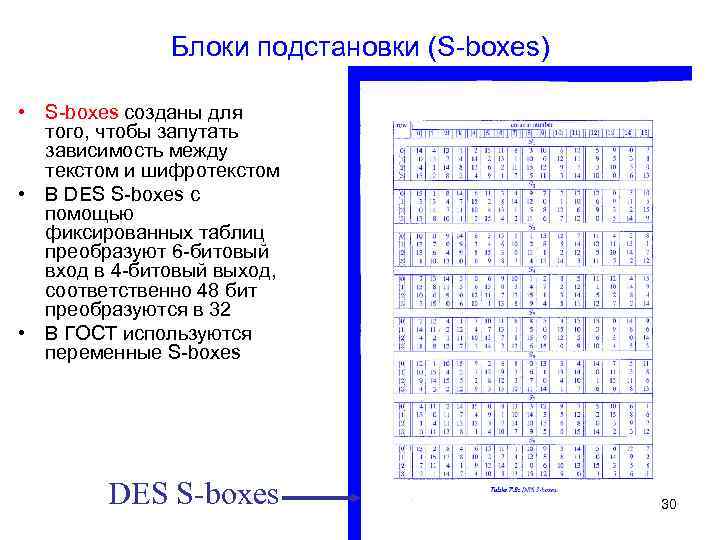

Блоки подстановки (S boxes) • S boxes созданы для того, чтобы запутать зависимость между текстом и шифротекстом • В DES S boxes c помощью фиксированных таблиц преобразуют 6 битовый вход в 4 битовый выход, соответственно 48 бит преобразуются в 32 • В ГОСТ используются переменные S boxes DES S-boxes 30

Блоки подстановки (S boxes) • S boxes созданы для того, чтобы запутать зависимость между текстом и шифротекстом • В DES S boxes c помощью фиксированных таблиц преобразуют 6 битовый вход в 4 битовый выход, соответственно 48 бит преобразуются в 32 • В ГОСТ используются переменные S boxes DES S-boxes 30

Функции и механизмы Криптографические системы и примитивы "Бесключевые" "однонаправленные" функции (прямая функция считается легко, обратная, в идеале бесконечно трудно) хэш функции генераторы случайных чисел математические примитивы для работы с большими простыми числами Алгоритмы с секретным ключом, Алгоритмы с (два или более объектов делят один секретный ключ) (секретный ключ знает только один объект, криптофункции выподняются при помощи пары "свой" секретный + "чужой" открытый ключ) симметричные шифры имитовставки (message authentication code) псевдо-случайные генераторы чисел открытым ключом, асимметричные шифры электронно цифровая подпись Криптографические протоколы 31

Функции и механизмы Криптографические системы и примитивы "Бесключевые" "однонаправленные" функции (прямая функция считается легко, обратная, в идеале бесконечно трудно) хэш функции генераторы случайных чисел математические примитивы для работы с большими простыми числами Алгоритмы с секретным ключом, Алгоритмы с (два или более объектов делят один секретный ключ) (секретный ключ знает только один объект, криптофункции выподняются при помощи пары "свой" секретный + "чужой" открытый ключ) симметричные шифры имитовставки (message authentication code) псевдо-случайные генераторы чисел открытым ключом, асимметричные шифры электронно цифровая подпись Криптографические протоколы 31

Алгоритмы, используемые в криптографии Симметричные С блочным шифрованием с поточным шифрованием DES, New DES, AES, Blowfish, RC 2, CAST, ГОСТ 28147 -89 RC 4, ARC 4, DESS, IBAA, JEROBOAM, ISAAK, Rabbit С открытым ключом Хэшфункции RSA, ECDH MD-2, MD-5, SHA-1 Каждый пользователь компьютера, сам того не подозревая, так или иначе использует механизмы криптозащиты. Ядро этих механизмов — алгоритмы шифрования, которых на сегодняшний день насчитывается немало. Обычно пользователю нет необходимости изучать все тонкости криптографической науки, но, безусловно, полезно знать, как “устроены” эти алгоритмы и каковы 32 их сравнительные характеристики.

Алгоритмы, используемые в криптографии Симметричные С блочным шифрованием с поточным шифрованием DES, New DES, AES, Blowfish, RC 2, CAST, ГОСТ 28147 -89 RC 4, ARC 4, DESS, IBAA, JEROBOAM, ISAAK, Rabbit С открытым ключом Хэшфункции RSA, ECDH MD-2, MD-5, SHA-1 Каждый пользователь компьютера, сам того не подозревая, так или иначе использует механизмы криптозащиты. Ядро этих механизмов — алгоритмы шифрования, которых на сегодняшний день насчитывается немало. Обычно пользователю нет необходимости изучать все тонкости криптографической науки, но, безусловно, полезно знать, как “устроены” эти алгоритмы и каковы 32 их сравнительные характеристики.

Алиса и Боб • В криптографических протоколах часто приходится строить примеры взаимодействия двух объектов А и Б • Криптографы (математики!) придумали для этих объектов имена – Алиса и Боб – это удобно произносится (положим, на лекции) – герои разнополые, поэтому когда о них говорят в третьем лице – он или она – ясно, о ком речь • Иногда в криптографических теоремах появляется третий герой – злоумышленник, его мы обозначим «В» , враг 33

Алиса и Боб • В криптографических протоколах часто приходится строить примеры взаимодействия двух объектов А и Б • Криптографы (математики!) придумали для этих объектов имена – Алиса и Боб – это удобно произносится (положим, на лекции) – герои разнополые, поэтому когда о них говорят в третьем лице – он или она – ясно, о ком речь • Иногда в криптографических теоремах появляется третий герой – злоумышленник, его мы обозначим «В» , враг 33

1. 2. 3. 4. Современная криптография включает в себя четыре крупных раздела: Симметричные криптосистемы. Криптосистемы с открытым ключом. Системы электронной подписи. Управление ключами. Основные направления использования криптографи ческих методов передача конфиденциальной информации по каналам связи (например, электронная почта), установление подлинности передаваемых сообщений, хранение информации (документов, баз данных) на носителях в зашифрованном виде. 34

1. 2. 3. 4. Современная криптография включает в себя четыре крупных раздела: Симметричные криптосистемы. Криптосистемы с открытым ключом. Системы электронной подписи. Управление ключами. Основные направления использования криптографи ческих методов передача конфиденциальной информации по каналам связи (например, электронная почта), установление подлинности передаваемых сообщений, хранение информации (документов, баз данных) на носителях в зашифрованном виде. 34

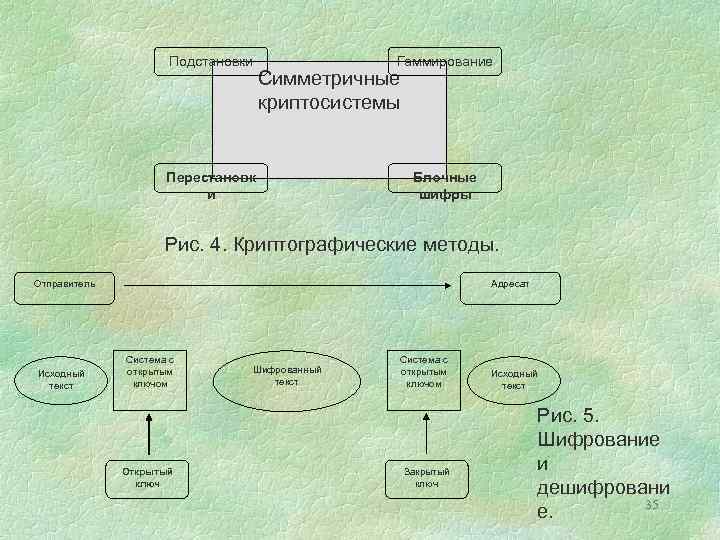

Подстановки Гаммирование Симметричные криптосистемы Перестановк и Блочные шифры Рис. 4. Криптографические методы. Отправитель Исходный текст Адресат Система с открытым ключом Открытый ключ Шифрованный текст Система с открытым ключом Закрытый ключ Исходный текст Рис. 5. Шифрование и дешифровани 35 е.

Подстановки Гаммирование Симметричные криптосистемы Перестановк и Блочные шифры Рис. 4. Криптографические методы. Отправитель Исходный текст Адресат Система с открытым ключом Открытый ключ Шифрованный текст Система с открытым ключом Закрытый ключ Исходный текст Рис. 5. Шифрование и дешифровани 35 е.

Моно и много алфавитныеподстановки. Наиболее простой вид преобразований, заключающийся в замене символов исходного текста на другие (того же алфавита) по более или менее сложно му правилу. Для обеспечения высокой криптостойкости требуется использование больших клю чей. Перестановки. Также несложный метод криптографического преобразования. Используется как правило в сочетании с другими методами. Гаммирование. Этот метод заключается в наложении на исходный текст некоторой псевдослучайной последовательности, генерируемой на основе ключа. Блочные шифры. Представляют собой последовательность (с возможным повторением и чередованием) основных методов преобразования, применяемую к блоку (части) шифруемого текста. Блочные шифры на практике встречаются чаще, чем “чистые” преобразования того или иного класса в силу их более высокой криптостойкости. Российский и американский стандарты шифрования основаны именно на этом классе шифров. 36

Моно и много алфавитныеподстановки. Наиболее простой вид преобразований, заключающийся в замене символов исходного текста на другие (того же алфавита) по более или менее сложно му правилу. Для обеспечения высокой криптостойкости требуется использование больших клю чей. Перестановки. Также несложный метод криптографического преобразования. Используется как правило в сочетании с другими методами. Гаммирование. Этот метод заключается в наложении на исходный текст некоторой псевдослучайной последовательности, генерируемой на основе ключа. Блочные шифры. Представляют собой последовательность (с возможным повторением и чередованием) основных методов преобразования, применяемую к блоку (части) шифруемого текста. Блочные шифры на практике встречаются чаще, чем “чистые” преобразования того или иного класса в силу их более высокой криптостойкости. Российский и американский стандарты шифрования основаны именно на этом классе шифров. 36

2. Симметричные алгоритмы 37

2. Симметричные алгоритмы 37

Симметричное шифрование 38

Симметричное шифрование 38

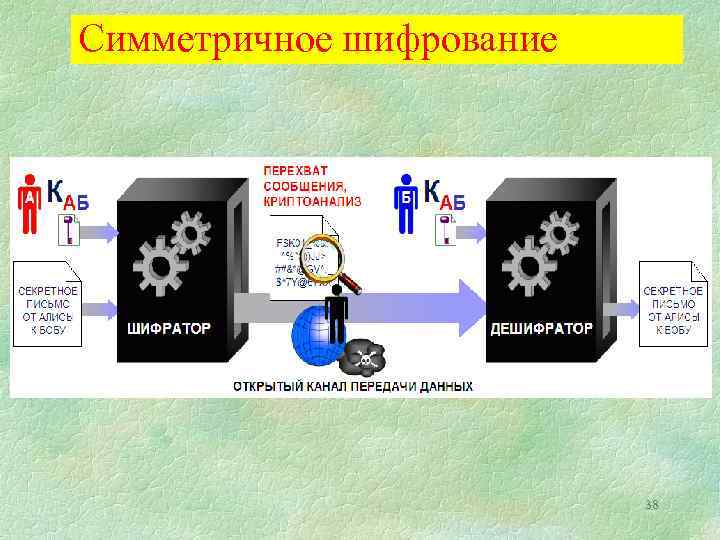

§ Задача: передать от объекта А объекту Б сообщение, которое никто не сможет прочитать (конфиденциальность) § Используется симметричное шифрование l симметричными называются алгоритмы, в которых для шифрования и дешифрования используется один и тот же (известный только отправителю и получателю) секретный ключ § Задача управления ключами: l l l требуется создать и доставить ключ абоненту необходимо согласовать, какой контекст на каких ключах шифруется иногда требуется заменить компрометированный или «отживший» отведенное время ключ 39

§ Задача: передать от объекта А объекту Б сообщение, которое никто не сможет прочитать (конфиденциальность) § Используется симметричное шифрование l симметричными называются алгоритмы, в которых для шифрования и дешифрования используется один и тот же (известный только отправителю и получателю) секретный ключ § Задача управления ключами: l l l требуется создать и доставить ключ абоненту необходимо согласовать, какой контекст на каких ключах шифруется иногда требуется заменить компрометированный или «отживший» отведенное время ключ 39

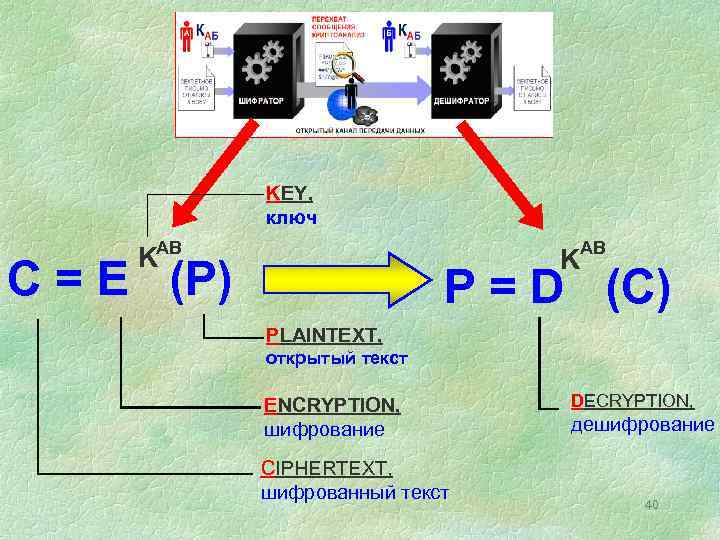

KEY, ключ KAB K C = E (P) AB P = D (C) PLAINTEXT, открытый текст ENCRYPTION, шифрование СIPHERTEXT, шифрованный текст DECRYPTION, дешифрование 40

KEY, ключ KAB K C = E (P) AB P = D (C) PLAINTEXT, открытый текст ENCRYPTION, шифрование СIPHERTEXT, шифрованный текст DECRYPTION, дешифрование 40

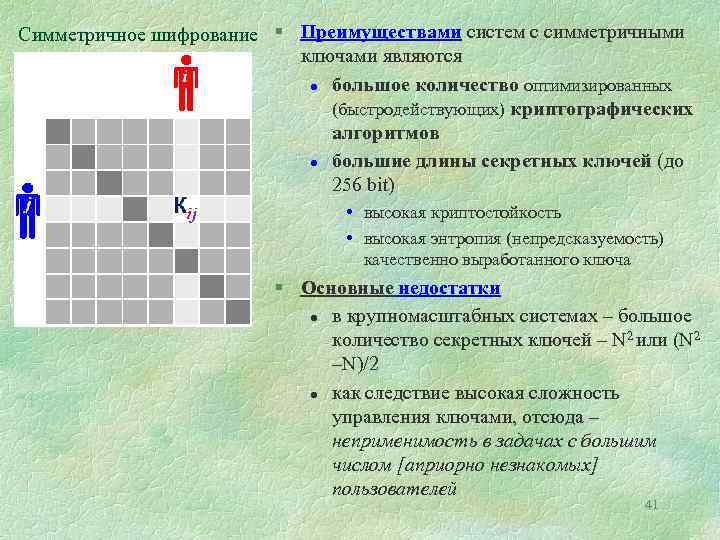

Симметричное шифрование § Преимуществами систем с симметричными ключами являются l большое количество оптимизированных (быстродействующих) криптографических алгоритмов l большие длины секретных ключей (до 256 bit) • высокая криптостойкость • высокая энтропия (непредсказуемость) качественно выработанного ключа § Основные недостатки l в крупномасштабных системах – большое количество секретных ключей – N 2 или (N 2 –N)/2 l как следствие высокая сложность управления ключами, отсюда – неприменимость в задачах с большим числом [априорно незнакомых] пользователей 41

Симметричное шифрование § Преимуществами систем с симметричными ключами являются l большое количество оптимизированных (быстродействующих) криптографических алгоритмов l большие длины секретных ключей (до 256 bit) • высокая криптостойкость • высокая энтропия (непредсказуемость) качественно выработанного ключа § Основные недостатки l в крупномасштабных системах – большое количество секретных ключей – N 2 или (N 2 –N)/2 l как следствие высокая сложность управления ключами, отсюда – неприменимость в задачах с большим числом [априорно незнакомых] пользователей 41

Симметричные криптоалгоритмы § Западные стандарты: l l DES, ключ 56 бит, утратил стойкость в силу малой длины ключа 3 DES, ключ 168 бит AES, ключ 256 бит Blow. Fish, RC 2, RC 4, CAST, IDEA … § Российский стандарт l ГОСТ 28147 -89, ключ 256 бит 42

Симметричные криптоалгоритмы § Западные стандарты: l l DES, ключ 56 бит, утратил стойкость в силу малой длины ключа 3 DES, ключ 168 бит AES, ключ 256 бит Blow. Fish, RC 2, RC 4, CAST, IDEA … § Российский стандарт l ГОСТ 28147 -89, ключ 256 бит 42

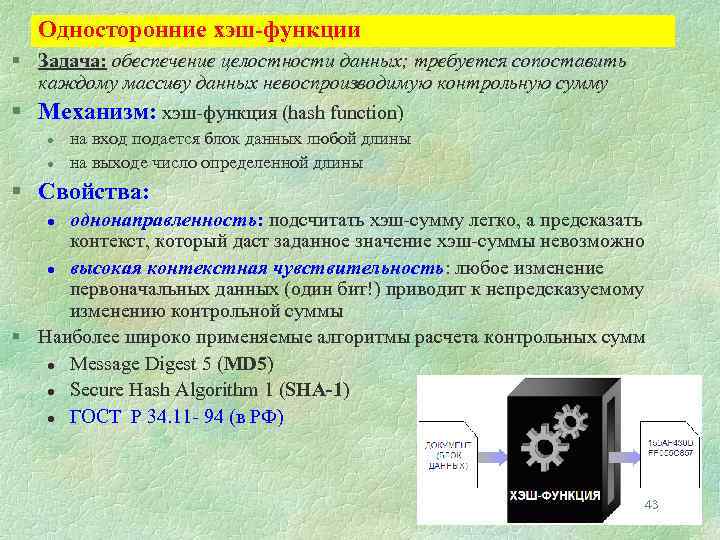

Односторонние хэш-функции § Задача: обеспечение целостности данных; требуется сопоставить каждому массиву данных невоспроизводимую контрольную сумму § Механизм: хэш-функция (hash function) l l на вход подается блок данных любой длины на выходе число определенной длины § Свойства: однонаправленность: подсчитать хэш-сумму легко, а предсказать контекст, который даст заданное значение хэш-суммы невозможно l высокая контекстная чувствительность: любое изменение первоначальных данных (один бит!) приводит к непредсказуемому изменению контрольной суммы § Наиболее широко применяемые алгоритмы расчета контрольных сумм l Message Digest 5 (MD 5) l Secure Hash Algorithm 1 (SHA-1) l ГОСТ Р 34. 11 - 94 (в РФ) l 43

Односторонние хэш-функции § Задача: обеспечение целостности данных; требуется сопоставить каждому массиву данных невоспроизводимую контрольную сумму § Механизм: хэш-функция (hash function) l l на вход подается блок данных любой длины на выходе число определенной длины § Свойства: однонаправленность: подсчитать хэш-сумму легко, а предсказать контекст, который даст заданное значение хэш-суммы невозможно l высокая контекстная чувствительность: любое изменение первоначальных данных (один бит!) приводит к непредсказуемому изменению контрольной суммы § Наиболее широко применяемые алгоритмы расчета контрольных сумм l Message Digest 5 (MD 5) l Secure Hash Algorithm 1 (SHA-1) l ГОСТ Р 34. 11 - 94 (в РФ) l 43

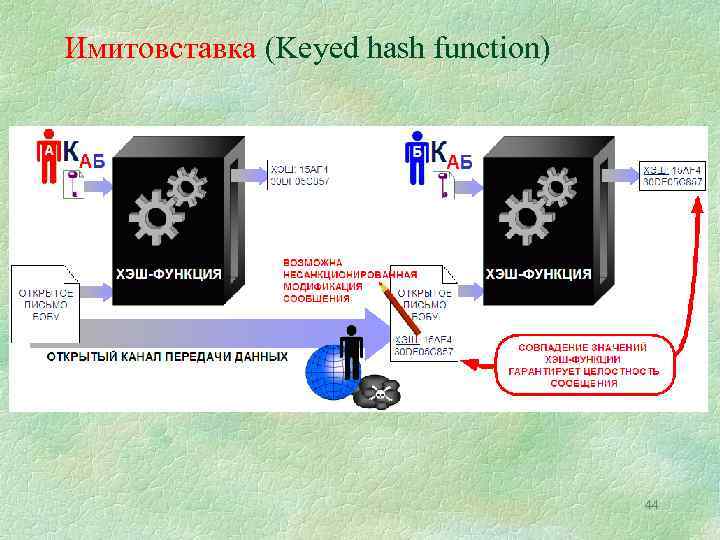

Имитовставка (Keyed hash function) 44

Имитовставка (Keyed hash function) 44

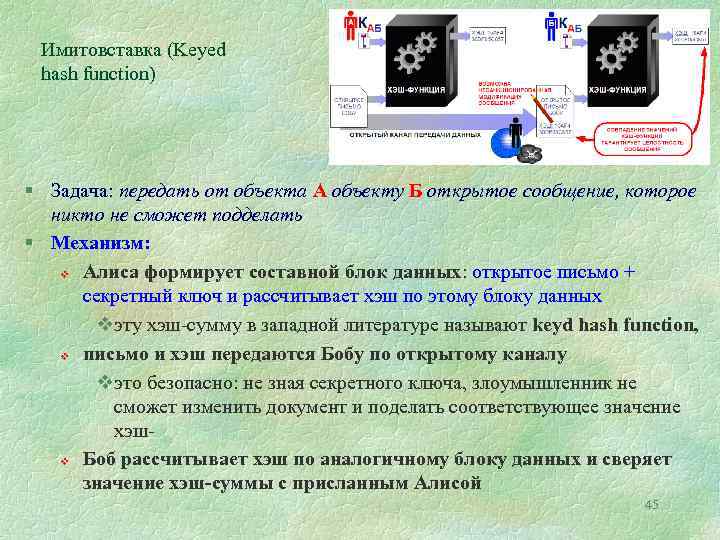

Имитовставка (Keyed hash function) § Задача: передать от объекта А объекту Б открытое сообщение, которое никто не сможет подделать § Механизм: v Алиса формирует составной блок данных: открытое письмо + секретный ключ и рассчитывает хэш по этому блоку данных vэту хэш-сумму в западной литературе называют keyd hash function, v письмо и хэш передаются Бобу по открытому каналу vэто безопасно: не зная секретного ключа, злоумышленник не сможет изменить документ и поделать соответствующее значение хэшv Боб рассчитывает хэш по аналогичному блоку данных и сверяет значение хэш-суммы с присланным Алисой 45

Имитовставка (Keyed hash function) § Задача: передать от объекта А объекту Б открытое сообщение, которое никто не сможет подделать § Механизм: v Алиса формирует составной блок данных: открытое письмо + секретный ключ и рассчитывает хэш по этому блоку данных vэту хэш-сумму в западной литературе называют keyd hash function, v письмо и хэш передаются Бобу по открытому каналу vэто безопасно: не зная секретного ключа, злоумышленник не сможет изменить документ и поделать соответствующее значение хэшv Боб рассчитывает хэш по аналогичному блоку данных и сверяет значение хэш-суммы с присланным Алисой 45

Имитовставка «у нас» и «у них» § § Режим расчета имитовставки описан в ГОСТ 28147 -89 Однако в логика применения различна для традиционной западной Keyed hash function (Keyed HMAC) и имитовставки ГОСТ 28147 -89: l Keyed HMAC обычно рассчитывают по контексту, целостность которого требуется контролировать; дополнительные операции могут не выполняться l ГОСТ 28147 рассчитывает имитовставку по открытому тексту, который всегда затем шифрует § В результате v v российский алгоритм выглядит довольно высоко защищенным западный алгоритм позволяет «отбраковать» нецелостное сообщение только по хэш-сумме, не выполняя трудоемкой операции дешифрования; как следствие – системы Keyed HMAC более устойчивы к Do. S-атакам 46

Имитовставка «у нас» и «у них» § § Режим расчета имитовставки описан в ГОСТ 28147 -89 Однако в логика применения различна для традиционной западной Keyed hash function (Keyed HMAC) и имитовставки ГОСТ 28147 -89: l Keyed HMAC обычно рассчитывают по контексту, целостность которого требуется контролировать; дополнительные операции могут не выполняться l ГОСТ 28147 рассчитывает имитовставку по открытому тексту, который всегда затем шифрует § В результате v v российский алгоритм выглядит довольно высоко защищенным западный алгоритм позволяет «отбраковать» нецелостное сообщение только по хэш-сумме, не выполняя трудоемкой операции дешифрования; как следствие – системы Keyed HMAC более устойчивы к Do. S-атакам 46

3. Асимметричные алгоритмы 47

3. Асимметричные алгоритмы 47

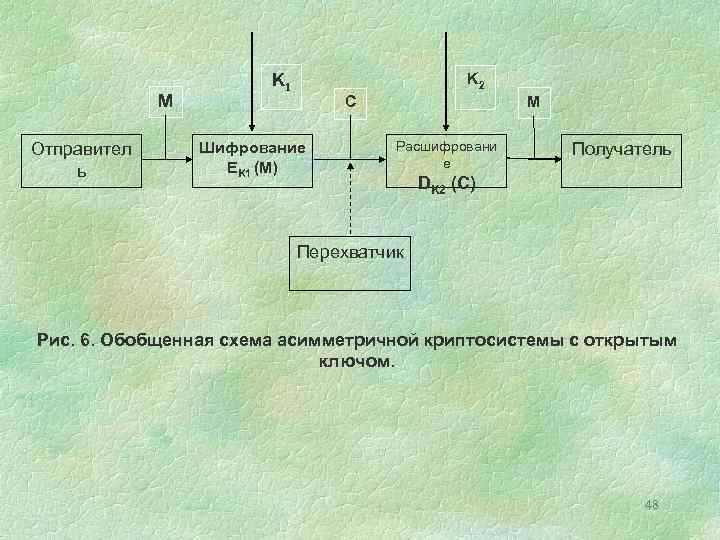

M Отправител ь K 1 K 2 M C Шифрование EK 1 (M) Расшифровани е Получатель DK 2 (C) Перехватчик Рис. 6. Обобщенная схема асимметричной криптосистемы с открытым ключом. 48

M Отправител ь K 1 K 2 M C Шифрование EK 1 (M) Расшифровани е Получатель DK 2 (C) Перехватчик Рис. 6. Обобщенная схема асимметричной криптосистемы с открытым ключом. 48

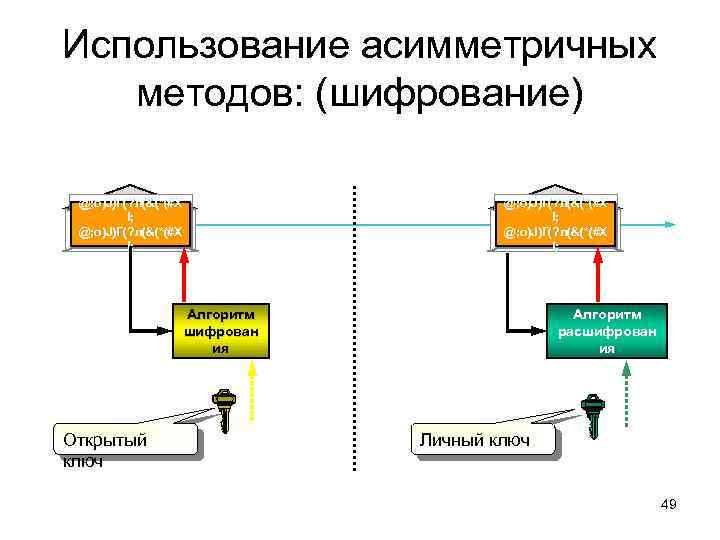

Использование асимметричных методов: (шифрование) @; o)J)Г(? л(&(*(#X l; @; o)J)Г(? л(&(*(#X @; l; Алгоритм шифрован ия Открытый ключ Алгоритм расшифрован ия Личный ключ 49

Использование асимметричных методов: (шифрование) @; o)J)Г(? л(&(*(#X l; @; o)J)Г(? л(&(*(#X @; l; Алгоритм шифрован ия Открытый ключ Алгоритм расшифрован ия Личный ключ 49

Асимметричные криптосистемы § Задача: обеспечить конфиденциальность информации в больших открытых системах § Задача решается при помощи асимметричных алгоритмов l l l каждый участник обмена создает ключевую пару – секретный (КС) и открытый (КО) ключ открытый ключ можно передать партнеру без риска компрометации секретного ключа шифрование и дешифрование асимметричны: • отправитель (А) шифрует, используя пару ( + С KА • получатель (Б) расшифровывает, используя пару ( § Ключевое управление существенно проще: l )KО Б + С K Б )KО А N вместо ~N 2 секретных ключей 50

Асимметричные криптосистемы § Задача: обеспечить конфиденциальность информации в больших открытых системах § Задача решается при помощи асимметричных алгоритмов l l l каждый участник обмена создает ключевую пару – секретный (КС) и открытый (КО) ключ открытый ключ можно передать партнеру без риска компрометации секретного ключа шифрование и дешифрование асимметричны: • отправитель (А) шифрует, используя пару ( + С KА • получатель (Б) расшифровывает, используя пару ( § Ключевое управление существенно проще: l )KО Б + С K Б )KО А N вместо ~N 2 секретных ключей 50

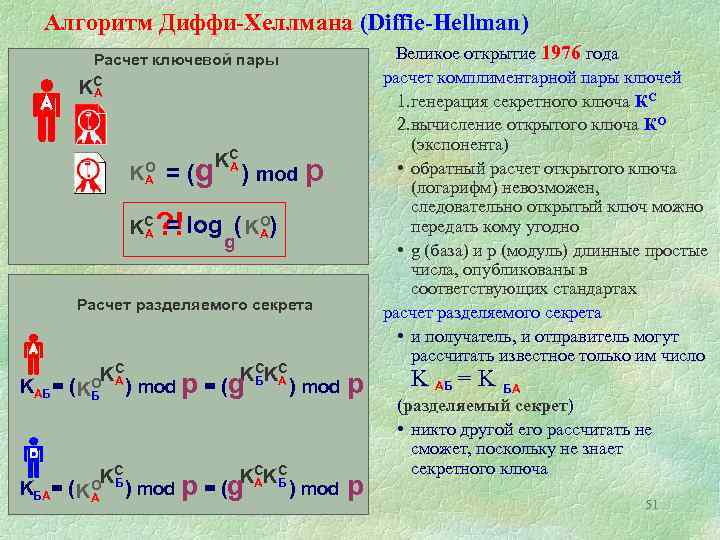

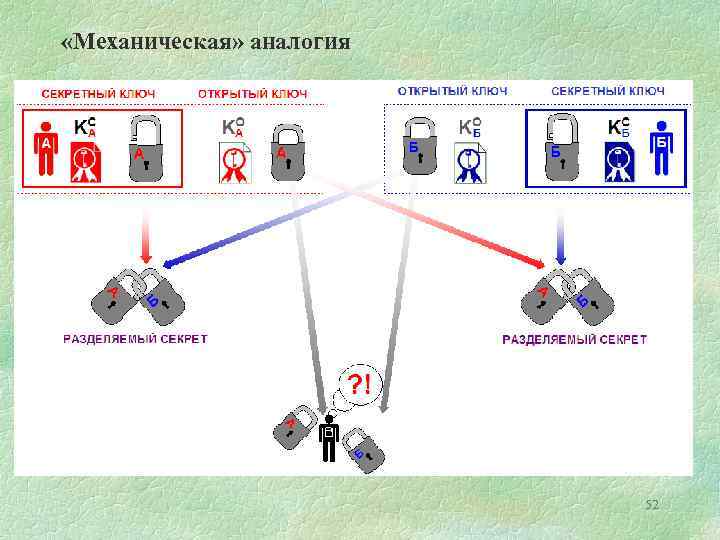

Алгоритм Диффи-Хеллмана (Diffie-Hellman) Великое открытие 1976 года расчет комплиментарной пары ключей 1. генерация секретного ключа КС 2. вычисление открытого ключа КО (экспонента) • обратный расчет открытого ключа (логарифм) невозможен, следовательно открытый ключ можно передать кому угодно • g (база) и p (модуль) длинные простые числа, опубликованы в соответствующих стандартах расчет разделяемого секрета • и получатель, и отправитель могут рассчитать известное только им число Расчет ключевой пары KС А KО А KС А = (g KС А ) mod p = ? ! log g( KО) А Расчет разделяемого секрета KС О А KАБ = ( KБ KС О Б KБА= ( KА KСKС Б А ) mod p = (g KСKС А Б ) mod p = (g ) mod p K АБ = K БА (разделяемый секрет) • никто другой его рассчитать не сможет, поскольку не знает секретного ключа 51

Алгоритм Диффи-Хеллмана (Diffie-Hellman) Великое открытие 1976 года расчет комплиментарной пары ключей 1. генерация секретного ключа КС 2. вычисление открытого ключа КО (экспонента) • обратный расчет открытого ключа (логарифм) невозможен, следовательно открытый ключ можно передать кому угодно • g (база) и p (модуль) длинные простые числа, опубликованы в соответствующих стандартах расчет разделяемого секрета • и получатель, и отправитель могут рассчитать известное только им число Расчет ключевой пары KС А KО А KС А = (g KС А ) mod p = ? ! log g( KО) А Расчет разделяемого секрета KС О А KАБ = ( KБ KС О Б KБА= ( KА KСKС Б А ) mod p = (g KСKС А Б ) mod p = (g ) mod p K АБ = K БА (разделяемый секрет) • никто другой его рассчитать не сможет, поскольку не знает секретного ключа 51

«Механическая» аналогия 52

«Механическая» аналогия 52

Асимметричные криптоалгоритмы Слева направо: Ади Шамир, Рональд Райвист, Леонард Адлеман, Ральф Меркль, Мартин Хеллман, Витфилд Диффи § Diffie-Hellmann – основан на невозможности дискретного логарифмирования больших чисел § RSA – Rivest, Shamir, Adelman – дополняет NP-сложную задачу логарифмирования сложной задачей разложения на множители § El Hamal § DSA – Digital Signature algorithm, стандарт США § ГОСТ Р 34. 10 – 94, 2001, стандарты РФ 53

Асимметричные криптоалгоритмы Слева направо: Ади Шамир, Рональд Райвист, Леонард Адлеман, Ральф Меркль, Мартин Хеллман, Витфилд Диффи § Diffie-Hellmann – основан на невозможности дискретного логарифмирования больших чисел § RSA – Rivest, Shamir, Adelman – дополняет NP-сложную задачу логарифмирования сложной задачей разложения на множители § El Hamal § DSA – Digital Signature algorithm, стандарт США § ГОСТ Р 34. 10 – 94, 2001, стандарты РФ 53

54

54

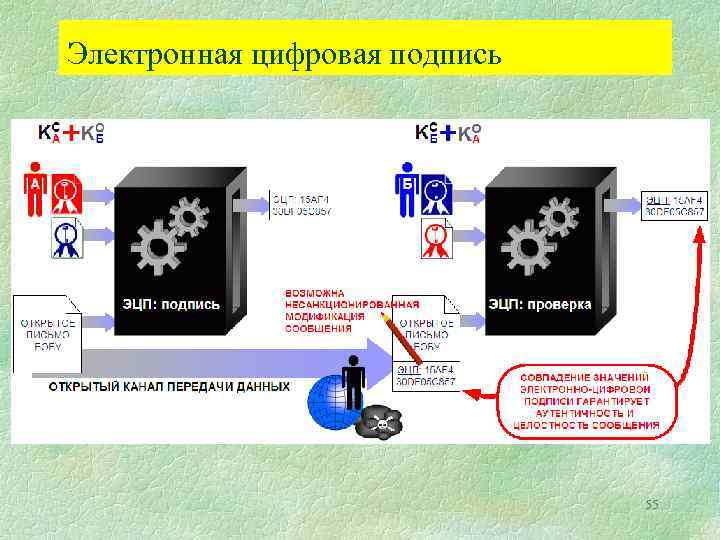

Электронная цифровая подпись 55

Электронная цифровая подпись 55

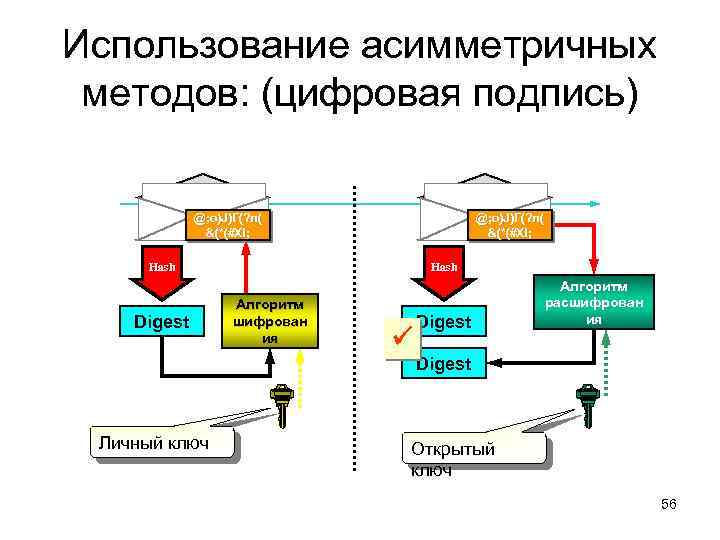

Использование асимметричных методов: (цифровая подпись) @; o)J)Г(? л( &(*(#Xl; Hash Digest Личный ключ Hash Алгоритм шифрован ия Digest Алгоритм расшифрован ия Digest Открытый ключ 56

Использование асимметричных методов: (цифровая подпись) @; o)J)Г(? л( &(*(#Xl; Hash Digest Личный ключ Hash Алгоритм шифрован ия Digest Алгоритм расшифрован ия Digest Открытый ключ 56

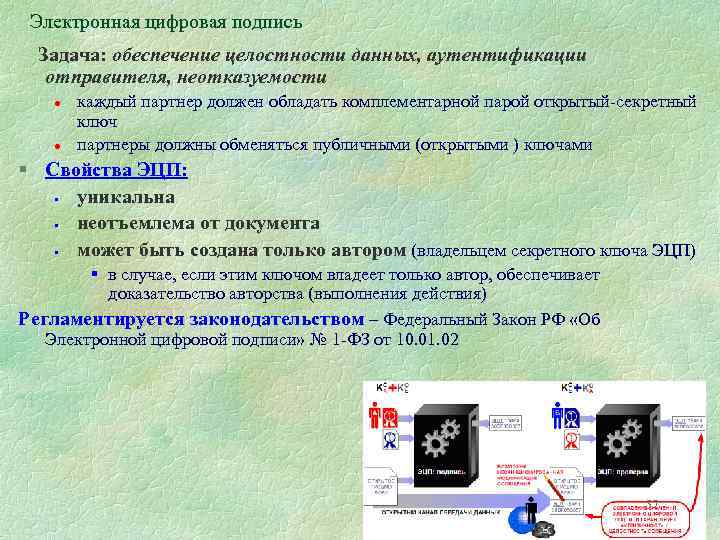

Электронная цифровая подпись Задача: обеспечение целостности данных, аутентификации отправителя, неотказуемости l l каждый партнер должен обладать комплементарной парой открытый-секретный ключ партнеры должны обменяться публичными (открытыми ) ключами § Свойства ЭЦП: § уникальна § неотъемлема от документа § может быть создана только автором (владельцем секретного ключа ЭЦП) § в случае, если этим ключом владеет только автор, обеспечивает доказательство авторства (выполнения действия) Регламентируется законодательством – Федеральный Закон РФ «Об Электронной цифровой подписи» № 1 -ФЗ от 10. 01. 02 57

Электронная цифровая подпись Задача: обеспечение целостности данных, аутентификации отправителя, неотказуемости l l каждый партнер должен обладать комплементарной парой открытый-секретный ключ партнеры должны обменяться публичными (открытыми ) ключами § Свойства ЭЦП: § уникальна § неотъемлема от документа § может быть создана только автором (владельцем секретного ключа ЭЦП) § в случае, если этим ключом владеет только автор, обеспечивает доказательство авторства (выполнения действия) Регламентируется законодательством – Федеральный Закон РФ «Об Электронной цифровой подписи» № 1 -ФЗ от 10. 01. 02 57

От чего защищает электронноцифровая подпись? ü Отказ от выполненных действий. Субъект утверждает, что он не посылал некоторый документ, хотя на самом деле он его послал. ü Модификация документа. Получатель модифицирует полученный документ и утверждает, что именно такую версию документа он и получил. ü Подделка. Субъект фабрикует сообщение и утверждает, что оно ему прислано. ü Перехват. Злоумышленник С перехватывает сообщение, посланное А к В с целью модификации. ü Маскировка. Посылка сообщения от чужого имени. ü Повтор. Злоумышленник С посылает повторно сообщение от А к Б, перехваченное им ранее. 58

От чего защищает электронноцифровая подпись? ü Отказ от выполненных действий. Субъект утверждает, что он не посылал некоторый документ, хотя на самом деле он его послал. ü Модификация документа. Получатель модифицирует полученный документ и утверждает, что именно такую версию документа он и получил. ü Подделка. Субъект фабрикует сообщение и утверждает, что оно ему прислано. ü Перехват. Злоумышленник С перехватывает сообщение, посланное А к В с целью модификации. ü Маскировка. Посылка сообщения от чужого имени. ü Повтор. Злоумышленник С посылает повторно сообщение от А к Б, перехваченное им ранее. 58

Электронно цифровая подпись Использование ЭЦП позволит: ü значительно сократить время, затрачиваемое на оформление сделки и обмен документацией; ü усовершенствовать и удешевить процедуру подготовки, доставки, учета и хранения документов; гарантировать достоверность документации; ü минимизировать риск финансовых потерь за счет повышения конфиденциальности информационного обмена; ü построить корпоративную систему обмена документами 59

Электронно цифровая подпись Использование ЭЦП позволит: ü значительно сократить время, затрачиваемое на оформление сделки и обмен документацией; ü усовершенствовать и удешевить процедуру подготовки, доставки, учета и хранения документов; гарантировать достоверность документации; ü минимизировать риск финансовых потерь за счет повышения конфиденциальности информационного обмена; ü построить корпоративную систему обмена документами 59

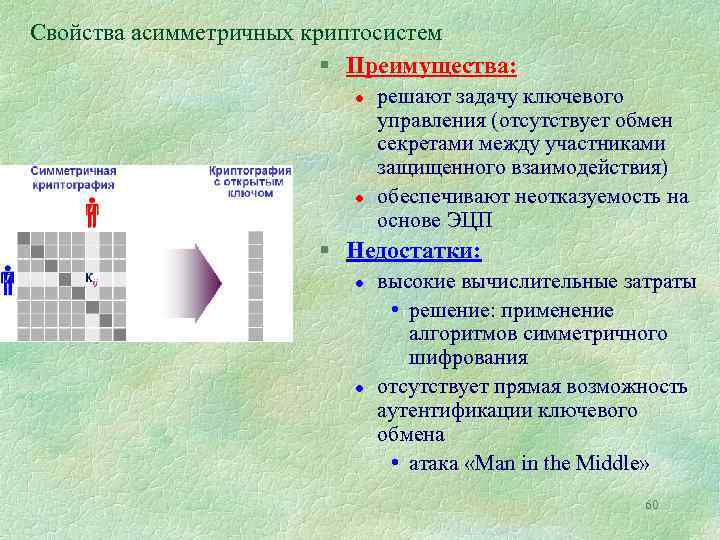

Свойства асимметричных криптосистем § Преимущества: l l решают задачу ключевого управления (отсутствует обмен секретами между участниками защищенного взаимодействия) обеспечивают неотказуемость на основе ЭЦП § Недостатки: l l высокие вычислительные затраты • решение: применение алгоритмов симметричного шифрования отсутствует прямая возможность аутентификации ключевого обмена • атака «Man in the Middle» 60

Свойства асимметричных криптосистем § Преимущества: l l решают задачу ключевого управления (отсутствует обмен секретами между участниками защищенного взаимодействия) обеспечивают неотказуемость на основе ЭЦП § Недостатки: l l высокие вычислительные затраты • решение: применение алгоритмов симметричного шифрования отсутствует прямая возможность аутентификации ключевого обмена • атака «Man in the Middle» 60

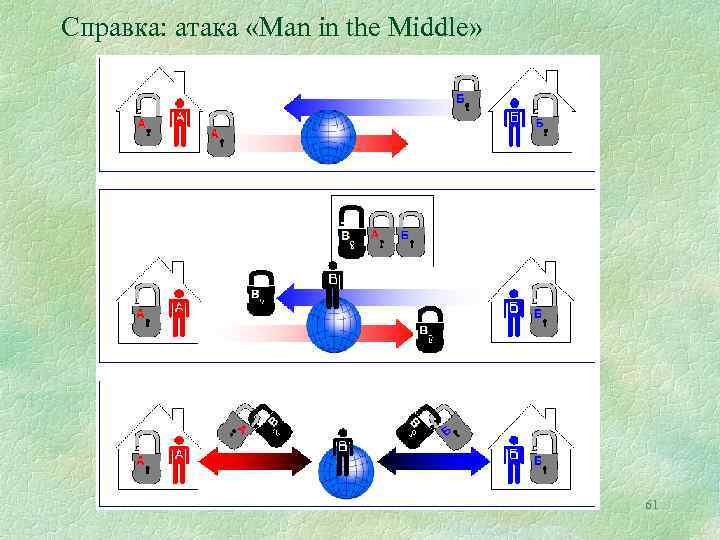

Справка: атака «Man in the Middle» 61

Справка: атака «Man in the Middle» 61

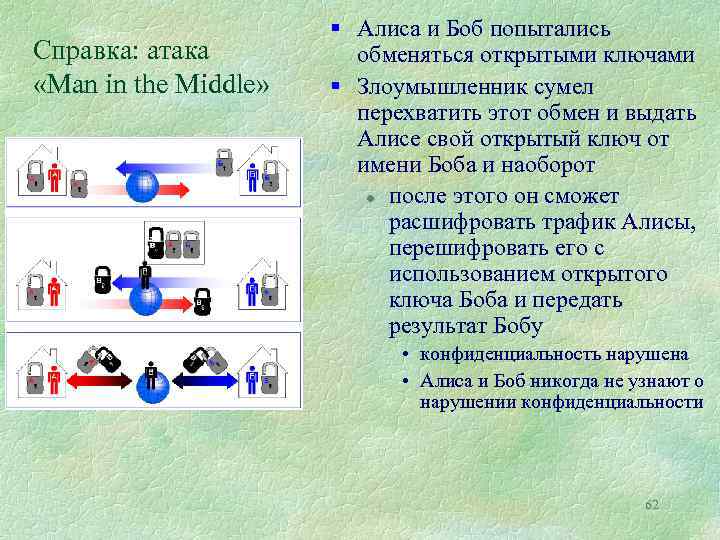

Справка: атака «Man in the Middle» § Алиса и Боб попытались обменяться открытыми ключами § Злоумышленник сумел перехватить этот обмен и выдать Алисе свой открытый ключ от имени Боба и наоборот l после этого он сможет расшифровать трафик Алисы, перешифровать его с использованием открытого ключа Боба и передать результат Бобу • конфиденциальность нарушена • Алиса и Боб никогда не узнают о нарушении конфиденциальности 62

Справка: атака «Man in the Middle» § Алиса и Боб попытались обменяться открытыми ключами § Злоумышленник сумел перехватить этот обмен и выдать Алисе свой открытый ключ от имени Боба и наоборот l после этого он сможет расшифровать трафик Алисы, перешифровать его с использованием открытого ключа Боба и передать результат Бобу • конфиденциальность нарушена • Алиса и Боб никогда не узнают о нарушении конфиденциальности 62

Управление ключами 63

Управление ключами 63

Проблема обмена открытыми ключами § Асимметричные криптосистемы привлекательны, но требуют специальных мер защиты обмена открытыми ключами (защита от атаки «Man in the Middle» ) § Возможные сценарии защиты: l Обмен открытыми ключами по доверительному каналу или проверка контрольных сумм открытых ключей по доверительному каналу • крайне неудобно, устраняет все преимущества асимметричной системы l Инфраструктура открытых ключей (Public Key Infrastructure, PKI) • Удостоверяющий центр (Certificate Authority, CA) • ЭЦП удостоверяющего центра оформляется в виде «Сертификата» открытого ключа 64

Проблема обмена открытыми ключами § Асимметричные криптосистемы привлекательны, но требуют специальных мер защиты обмена открытыми ключами (защита от атаки «Man in the Middle» ) § Возможные сценарии защиты: l Обмен открытыми ключами по доверительному каналу или проверка контрольных сумм открытых ключей по доверительному каналу • крайне неудобно, устраняет все преимущества асимметричной системы l Инфраструктура открытых ключей (Public Key Infrastructure, PKI) • Удостоверяющий центр (Certificate Authority, CA) • ЭЦП удостоверяющего центра оформляется в виде «Сертификата» открытого ключа 64

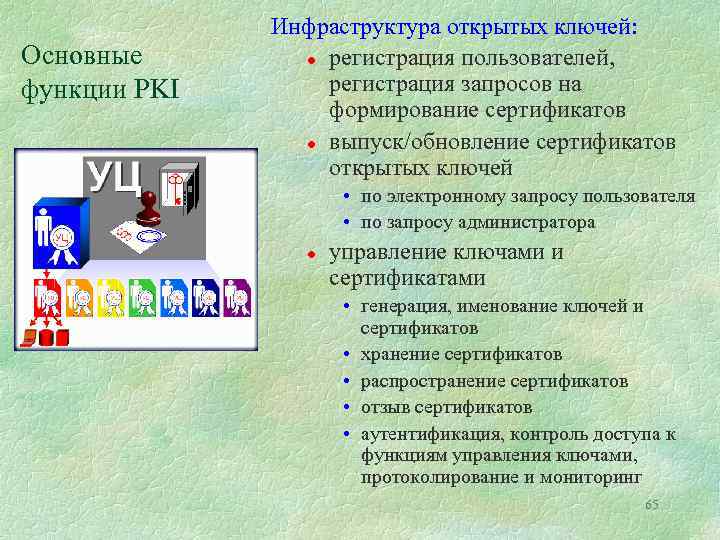

Основные функции PKI Инфраструктура открытых ключей: l регистрация пользователей, регистрация запросов на формирование сертификатов l выпуск/обновление сертификатов открытых ключей • по электронному запросу пользователя • по запросу администратора l управление ключами и сертификатами • генерация, именование ключей и сертификатов • хранение сертификатов • распространение сертификатов • отзыв сертификатов • аутентификация, контроль доступа к функциям управления ключами, протоколирование и мониторинг 65

Основные функции PKI Инфраструктура открытых ключей: l регистрация пользователей, регистрация запросов на формирование сертификатов l выпуск/обновление сертификатов открытых ключей • по электронному запросу пользователя • по запросу администратора l управление ключами и сертификатами • генерация, именование ключей и сертификатов • хранение сертификатов • распространение сертификатов • отзыв сертификатов • аутентификация, контроль доступа к функциям управления ключами, протоколирование и мониторинг 65

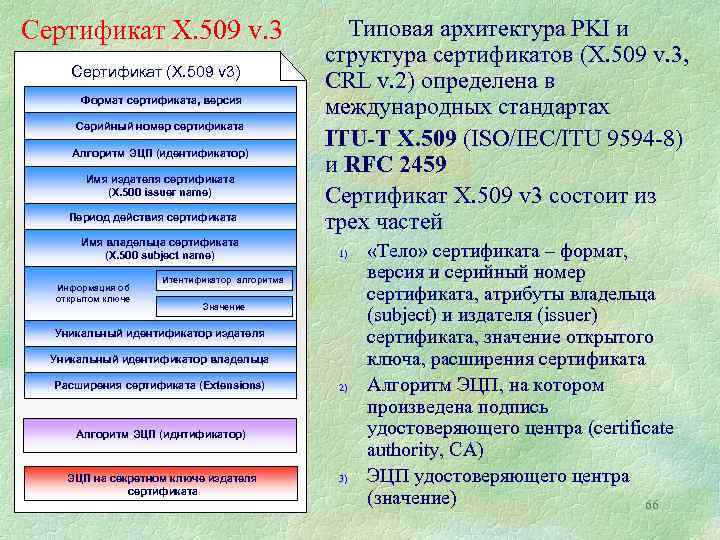

Сертификат X. 509 v. 3 Сертификат (X. 509 v 3) Формат сертификата, версия Серийный номер сертификата Алгоритм ЭЦП (идентификатор) Имя издателя сертификата (X. 500 issuer name) Период действия сертификата Имя владельца сертификата (X. 500 subject name) Информация об открытом ключе Типовая архитектура PKI и структура сертификатов (X. 509 v. 3, CRL v. 2) определена в международных стандартах ITU-T X. 509 (ISO/IEC/ITU 9594 -8) и RFC 2459 Сертификат X. 509 v 3 состоит из трех частей 1) Итентификатор алгоритма Значение Уникальный идентификатор издателя Уникальный идентификатор владельца Расширения сертификата (Extensions) 2) Алгоритм ЭЦП (иднтификатор) ЭЦП на секретном ключе издателя сертификата 3) «Тело» сертификата – формат, версия и серийный номер сертификата, атрибуты владельца (subject) и издателя (issuer) сертификата, значение открытого ключа, расширения сертификата Алгоритм ЭЦП, на котором произведена подпись удостоверяющего центра (certificate authority, CA) ЭЦП удостоверяющего центра (значение) 66

Сертификат X. 509 v. 3 Сертификат (X. 509 v 3) Формат сертификата, версия Серийный номер сертификата Алгоритм ЭЦП (идентификатор) Имя издателя сертификата (X. 500 issuer name) Период действия сертификата Имя владельца сертификата (X. 500 subject name) Информация об открытом ключе Типовая архитектура PKI и структура сертификатов (X. 509 v. 3, CRL v. 2) определена в международных стандартах ITU-T X. 509 (ISO/IEC/ITU 9594 -8) и RFC 2459 Сертификат X. 509 v 3 состоит из трех частей 1) Итентификатор алгоритма Значение Уникальный идентификатор издателя Уникальный идентификатор владельца Расширения сертификата (Extensions) 2) Алгоритм ЭЦП (иднтификатор) ЭЦП на секретном ключе издателя сертификата 3) «Тело» сертификата – формат, версия и серийный номер сертификата, атрибуты владельца (subject) и издателя (issuer) сертификата, значение открытого ключа, расширения сертификата Алгоритм ЭЦП, на котором произведена подпись удостоверяющего центра (certificate authority, CA) ЭЦП удостоверяющего центра (значение) 66

Архитектурная модель PKI • Выдает сертификаты и CRL • Распространяет сертификаты и CRL • Позволяет контролировать время действия сертификатов 67

Архитектурная модель PKI • Выдает сертификаты и CRL • Распространяет сертификаты и CRL • Позволяет контролировать время действия сертификатов 67

Децентрализованное издание сертификатов А § Конечный пользователь генерирует секретный ключ, включает открытый ключ в запрос на сертификат и направляет его для сертификации в удостоверяющий центр l l схема обеспечивает уникальность и полную секретность личного ключа пользователя в этой схеме реализуется строго функция неотказуемости, поэтому такая схема имеет преимущество в юридически значимом электронном документообороте 68

Децентрализованное издание сертификатов А § Конечный пользователь генерирует секретный ключ, включает открытый ключ в запрос на сертификат и направляет его для сертификации в удостоверяющий центр l l схема обеспечивает уникальность и полную секретность личного ключа пользователя в этой схеме реализуется строго функция неотказуемости, поэтому такая схема имеет преимущество в юридически значимом электронном документообороте 68

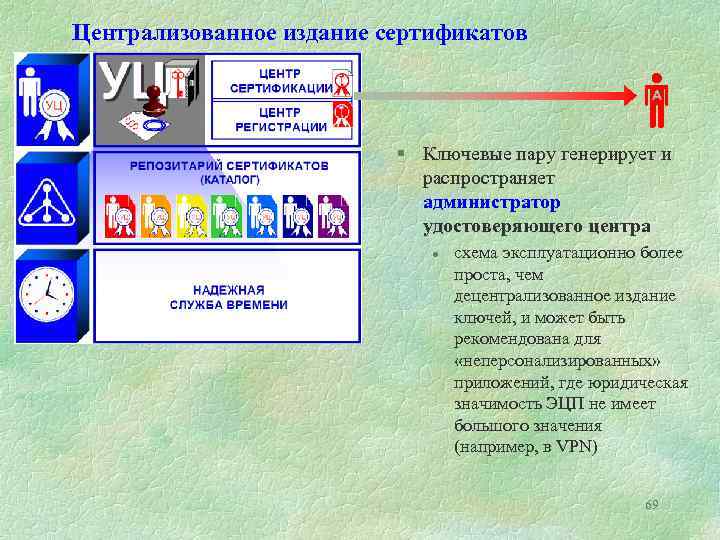

Централизованное издание сертификатов А § Ключевые пару генерирует и распространяет администратор удостоверяющего центра l схема эксплуатационно более проста, чем децентрализованное издание ключей, и может быть рекомендована для «неперсонализированных» приложений, где юридическая значимость ЭЦП не имеет большого значения (например, в VPN) 69

Централизованное издание сертификатов А § Ключевые пару генерирует и распространяет администратор удостоверяющего центра l схема эксплуатационно более проста, чем децентрализованное издание ключей, и может быть рекомендована для «неперсонализированных» приложений, где юридическая значимость ЭЦП не имеет большого значения (например, в VPN) 69

Масштабируемость: иерархия PKI 70

Масштабируемость: иерархия PKI 70

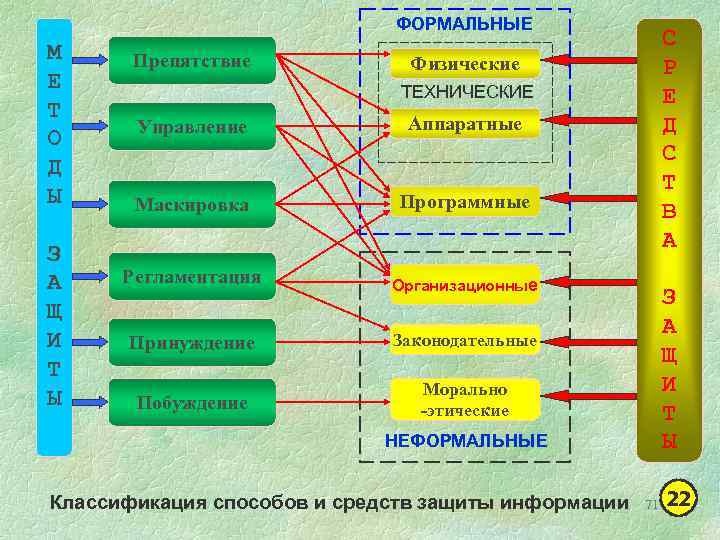

ФОРМАЛЬНЫЕ М Е Т О Д Ы З А Щ И Т Ы Препятствие С Р Е Д С Т В А Физические ТЕХНИЧЕСКИЕ Управление Аппаратные Маскировка Программные Регламентация Организационные Принуждение Законодательные Побуждение Морально -этические З А Щ И Т Ы НЕФОРМАЛЬНЫЕ Классификация способов и средств защиты информации 71 22

ФОРМАЛЬНЫЕ М Е Т О Д Ы З А Щ И Т Ы Препятствие С Р Е Д С Т В А Физические ТЕХНИЧЕСКИЕ Управление Аппаратные Маскировка Программные Регламентация Организационные Принуждение Законодательные Побуждение Морально -этические З А Щ И Т Ы НЕФОРМАЛЬНЫЕ Классификация способов и средств защиты информации 71 22

72

72