Тема7_зан1.ppt

- Количество слайдов: 30

Учебный курс Операционные среды, системы и оболочки доктор технических наук Агеев Юрий Дмитриевич

Тема 7. Безопасность операционных систем Занятие 1. Защищенные операционные системы Занятие 2. Средства безопасности в Windows Занятие 3. Безопасность ОС семейства UNIX Занятие 4. Стратегия безопасности Windows

Занятие 1. Защищенные операционные системы 1. Типичные атаки на операционную систему 2. Понятие защищенной операционной системы

1. Типичные атаки на операционную систему 1. 2. 3. 4. 5. 6. Сканирование файловой системы Кража ключевой информации Подбор пароля Сборка мусора Превышение полномочий Программные закладки

1. Типичные атаки на операционную систему Сканирование файловой системы Данная атака тривиальна, но наиболее опасна. Суть атаки заключается в том, что злоумышленник просматривает файловую систему компьютера и пытается прочесть (или скопировать или удалить) все файлы подряд. Если он не получает доступ к какому-то файлу или каталогу, то продолжает сканирование. Если объем файловой системы достаточно велик, рано или поздно обнаруживается хотя бы одна ошибка администратора. В результате злоумышленник получает доступ к информации, доступ к которой должен быть ему запрещен. Данная атака может осуществляться специальной программой, которая выполняет вышеописанные действия в автоматическом режиме. l

1. Типичные атаки на операционную систему l Несмотря на примитивность атаки, защита от нее сложна. Если политика безопасности допускает анонимный или гостевой вход в систему, для защиты должны быть определены абсолютно корректно права доступа ко всем файлам системы. Если же анонимный и гостевой вход в систему запрещен, поддержание адекватной политики регистрации потенциально опасных событий (аудита) позволяет организовать эффективную защиту от этой угрозы. Если данная атака осуществляется злоумышленником от имени другого пользователя, аудит совершенно неэффективен.

1. Типичные атаки на операционную систему Кража ключевой информации Возможные варианты 1. Все современные ОС не высвечивают на экране вводимый пользователем пароль, но для того, чтобы восстановить набираемый пользователем пароль только по движениям рук на клавиатуре, достаточно всего несколько недель тренировок. 2. Достаточно часто встречается ситуация, когда пользователь ошибочно набирает пароль вместо своего имени, которое, в отличие от пароля, на экране высвечивается. 3. Некоторые программы входа в ОС удаленного сервера допускают ввод пароля из командной строки. 4. Если ключевая информация хранится пользователем на внешнем носителе, этот носитель может быть потерян и затем найден злоумышленником, а может быть просто украден. l

1. Типичные атаки на операционную систему l Подбор пароля Подбор может осуществляться разными методами: l вручную l с помощью специальных программ l в интерактивном режиме l с использованием имеющихся в распоряжении злоумышленника баз данных учетных записей.

1. Типичные атаки на операционную систему Сборка мусора В ОС информация, уничтоженная пользователем, не уничтожается физически, а помечается как уничтоженная. С помощью специальных программных средств эта информация (так называемый мусор) может быть в дальнейшем восстановлена. Суть данной атаки заключается в том, что злоумышленник восстанавливает эту информацию, просматривает ее и копирует интересующие его фрагменты. Сборка мусора может осуществляться в оперативной памяти. В этом случае специальная программа, запущенная злоумышленником, выделяет доступную оперативную память, просматривает ее содержимое и копирует фрагменты, содержащие заранее определенные ключевые слова. l

1. Типичные атаки на операционную систему Превышение полномочий При реализации угрозы злоумышленник, используя ошибки в программном обеспечении ОС и/или политике безопасности, получает полномочия, превышающие те, которые ему предоставлены в соответствии с политикой безопасности. Обычно это достигается путем запуска программы от имени другого пользователя или подмены динамически подгружаемой библиотеки. l Программные закладки, внедряемые в ОС, не имеют существенных отличий от других классов программных закладок. l

2. Понятие защищенной операционной системы Защищенная операционная система (ЗОС) регулирует доступ к системным ресурсам исходя из соображений не только возможности их совместного использования конкурирующими приложениями, но и исходя из принятой в данной конкретной ЗОС политики безопасности (ПБ). ПБ оперирует абстрактными понятиями субъекта и объекта. Конкретные наборы правил, на основании которых делается вывод о предоставлении доступа субъекта к объекту, сведены в различные модели безопасности (МБ). Основным отличием ЗОС от ОС является наличие в первой ПБ.

2. Понятие защищенной операционной системы Защищенная ОС

2. Понятие защищенной операционной системы Основной задачей при проектировании ЗОС является задача внедрения абстрактной ПБ в конкретную ОС (две основные проблемы): l необходимо адекватно отобразить множество субъектов и объектов ОС на множество субъектов и объектов ПБ; l необходимо обеспечить такой механизм взаимодействия всех компонент ВС друг с другом, чтобы он однозначно соответствовал правилам взаимодействия объектов и субъектов внедряемой ПБ.

2. Понятие защищенной операционной системы Теория построения ОС в настоящее время достаточно хорошо разработана, теории по созданию ЗОС как таковой еще нет. ЗОС включает в себя ОС, и механизмы ПБ неизбежно будут использовать механизмы ОС, однако общепринятых правил, по которым должны взаимодействовать эти два уровня ЗОС, еще не существует. Необходима разработка специального слоя в ЗОС, являющимся соединительным звеном между конкретной реализацией архитектуры ОС и абстрактной ПБ. Данный слой должен обеспечить четкий интерфейс между двумя уровнями ЗОС, гарантирующий адекватное внедрение любой ПБ.

2. Понятие защищенной операционной системы Промежуточный интерфейсный слой в ЗОС между абстрактной ПБ и ОС

2. Понятие защищенной операционной системы Разработка интерфейса возможна если определен набор функций, выполняемый каждой из сторон. Для ОС - над ресурсом можно определить четыре действия: l чтение данных; l запись данных; l чтение параметров; l установка параметров. Ресурсы с одинаковым набором параметров называются ресурсами одного типа. В ОС существует модуль, отвечающий за взаимодействие с ресурсами определенного типа (сервер ресурса). На уровне ОС доступ к ресурсам осуществляется через соответствующие сервера, которые, зная специфику своих ресурсов, обеспечивают их корректное использование различными субъектами.

2. Понятие защищенной операционной системы Сервер ресурсов

2. Понятие защищенной операционной системы Функции сервера ресурсов 1. Поддержка совместного использования ресурса (информация, заключенная в ресурсах, не разрушается). Для сервера не имеет значения, какие именно субъекты используют ресурс в данный момент, важно только – в каких режимах. ОС должна предоставить набор серверов ресурсов, каждый из которых должен позволять совершать над ресурсами своего типа описанные ранее действия. Сервер добавляет действия над ресурсом, связанные с организацией его совместного использования - захват (или открытие) и освобождение (или закрытие) ресурса. 2. Обязанность по созданию и уничтожению ресурса

2. Понятие защищенной операционной системы Сервер ресурса предоставляет субъекту восемь интерфейсных функций работы с ресурсом: l чтение данных; l запись данных; l чтение параметров; l установка параметров; l открытие; l закрытие; l создание; l уничтожение.

2. Понятие защищенной операционной системы Модель безопасности (МБ) не различает типы ресурсов, но ассоциирует с каждым субъектом и объектом системы набор определенных атрибутов, на основании которых делает вывод о правомочности обращения субъекта к объекту. Модуль, реализующий в ЗОС конкретную МБ называется сервером модели безопасности (СМБ). Основным предназначением СМБ является вынесение суждения о правомочности предполагаемого действия субъекта над каким-либо ресурсом системы. СМБ должен хранить собственную базу данных атрибутов субъектов и объектов системы и обеспечивать интерфейс с ней для администрирования системы.

2. Понятие защищенной операционной системы l l l l Для работы базой данных определены восемь функций: чтение атрибутов субъекта; установка атрибутов субъекта; чтение атрибутов объекта; установка атрибутов объекта; занесение субъекта в базу; удаление субъекта из базы; занесение объекта в базу; удаление объекта из базы. Девять интерфейсных функций, предоставляемых СМБ, которые необходимы для интеграции МБ в ЗОС - восемь функции работы с базой данных СМБ и функция определения правомочности запроса субъекта на действие над ресурсом.

2. Понятие защищенной операционной системы Сервер модели безопасности Запрос может быть отклонен как МБ, реализуемой СМБ, так и сервером ресурса.

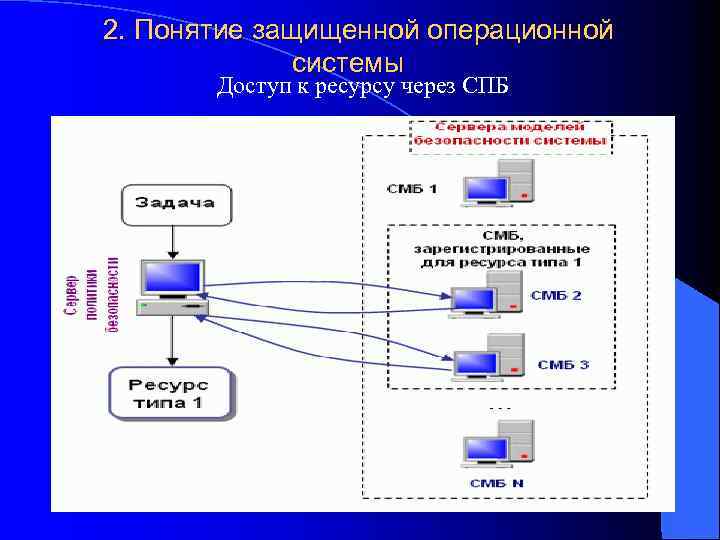

2. Понятие защищенной операционной системы Доступ к ресурсу системы может регулироваться сразу несколькими МБ (в ЗОС может функционировать сразу несколько СМБ). Для каждого типа системного ресурса можно определить свой набор СМБ из числа присутствующих в системе (число СМБ не ограничено). Для поддержания списка СМБ вводится специальный сервер, который называется сервером политики безопасности (СПБ). В обязанности СПБ входит (кроме поддержки списков СМБ, ассоциированных с конкретным типом ресурсов) вынесение окончательного суждения о правомочности запроса субъекта к серверу ресурса на основании опроса всех СМБ, связанных с ресурсом данного типа.

2. Понятие защищенной операционной системы Доступ к ресурсу через СПБ

2. Понятие защищенной операционной системы СПБ транслирует интерфейсные функции СМБ и добавляет функции по изменению набора СМБ, ассоциируемых с ресурсами определенного типа. СПБ может реализовывать дополнительные, специфические для конкретной системы функции проверки, которые не предусмотрены обычными МБ. СПБ реализует следующие специфические функции (кроме транслируемых функций СМБ): l добавить СМБ в список ассоциированных с типом ресурса СМБ; l удалить СМБ из списка ассоциированных с типом ресурса СМБ; l чтение списка ассоциированных с типом ресурса СМБ; l определение правомочности запроса субъекта на действие над объектом с учетом списка ассоциированных с типом ресурса СМБ.

2. Понятие защищенной операционной системы Многообразие методов работы со сложными объектами можно выразить через установку их свойств, но это приведет к чрезмерно жесткой и неудобной организации системы. Вводится понятие иерархии ресурсов - возможность конструирования более сложных ресурсов не путем увеличения сложности их серверов, а путем наследования свойств базовых ресурсов. При этом базовый ресурс остается самостоятельным элементом системы, но закрепленным за сервером производного ресурса. Сервер производного ресурса обращается к серверу базового по такой же схеме, что и обычный субъект, но система должна обеспечить возможность запрещения доступа к базовому ресурсу для серверов, отличных от сервера производного ресурса. Когда сервер производного ресурса обращается к серверу базового ресурса, он должен нести на себе метку безопасности субъекта, обратившегося к нему самому.

2. Понятие защищенной операционной системы Поддержка иерархии ресурсов - удобный механизм создания сложных объектов, гибкая система управления безопасностью. Возможность установки своего набора СМБ для производного и базовых ресурсов вместе с возможностью блокировки базовых ресурсов сервером производного ресурса предоставляет мощный механизм построения сколь угодно сложной ПБ. Возможность использования одного ресурса в качестве базового для нескольких производных ресурсов зависит от природы как базового, так и производного ресурса. Базовый ресурс может создаваться вместе с производным ресурсом, или производный ресурс может захватить в эксклюзивное пользование уже существующий ресурс. Эксклюзивное использование ресурса в общем случае связано не с его природой, а, с природой производного ресурса. Поэтому механизм эксклюзивного использования ресурса в общем случае не может быть связан с сервером ресурса.

2. Понятие защищенной операционной системы Поддержка иерархии ресурсов осуществляться отдельной службой в системе, называемой сервером иерархии ресурсов (СИР). СИР обеспечивает: 1. функции установки и снятия режима эксклюзивного использования ресурса конкретным сервером, 2. функцию проверки возможности доступа конкретного субъекта к серверу ресурса для получения доступа к ресурсу: l установить режим эксклюзивного использования ресурса сервером; l отменить режим эксклюзивного использования ресурса сервером; l проверить возможность доступа сервера к ресурсу.

2. Понятие защищенной операционной системы В модели промежуточного слоя функционируют следующие модули: сервера ресурсов; сервера моделей безопасности; сервер политики безопасности; сервер иерархии ресурсов.

2. Понятие защищенной операционной системы l Использование понятий серверов с четко определенным интерфейсом позволяет повысить модульность системы, что, в свою очередь, позволяет легко модифицировать ее как на этапе проектирования, так и на этапе разработки. l При использовании соответствующей архитектуры уровня ОС изменение набора серверов может происходить на этапе инсталляции системы, и даже в процессе ее эксплуатации. l В рамках промежуточного слоя между ОС и ПБ задача создания ЗОС сводится к определению необходимого набора серверов ресурсов и набора СМБ. Описанные правила их взаимодействия u 1086 обеспечат корректное внедрение ПБ в систему.

Тема7_зан1.ppt