ТРАДИЦИОННЫЕ СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ Основные понятия

древняя криптография.ppt

- Количество слайдов: 54

ТРАДИЦИОННЫЕ СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ

ТРАДИЦИОННЫЕ СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ

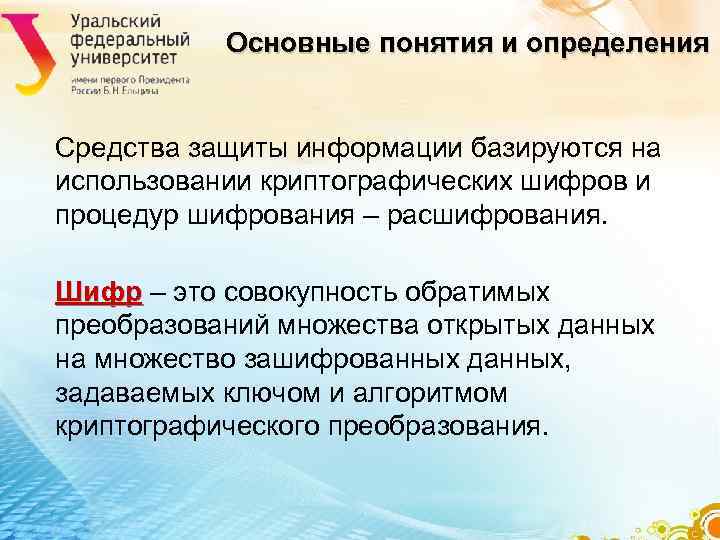

Основные понятия и определения Средства защиты информации базируются на использовании криптографических шифров и процедур шифрования – расшифрования. Шифр – это совокупность обратимых Шифр преобразований множества открытых данных на множество зашифрованных данных, задаваемых ключом и алгоритмом криптографического преобразования.

Основные понятия и определения Средства защиты информации базируются на использовании криптографических шифров и процедур шифрования – расшифрования. Шифр – это совокупность обратимых Шифр преобразований множества открытых данных на множество зашифрованных данных, задаваемых ключом и алгоритмом криптографического преобразования.

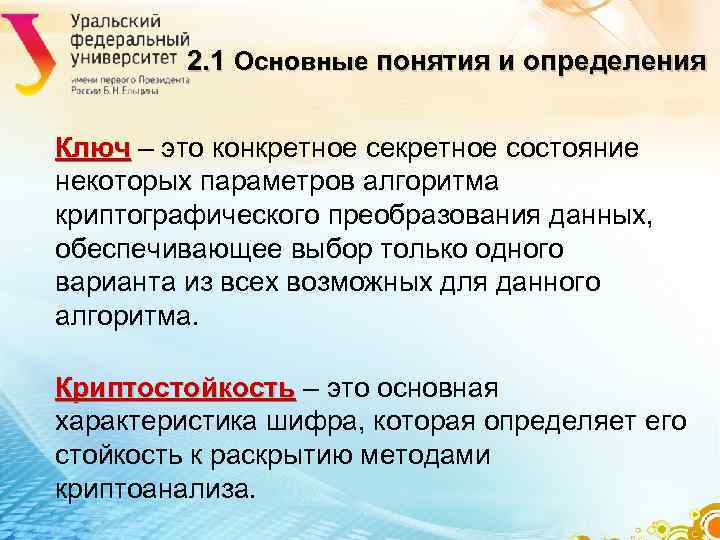

2. 1 Основные понятия и определения Ключ – это конкретное секретное состояние Ключ некоторых параметров алгоритма криптографического преобразования данных, обеспечивающее выбор только одного варианта из всех возможных для данного алгоритма. Криптостойкость – это основная Криптостойкость характеристика шифра, которая определяет его стойкость к раскрытию методами криптоанализа.

2. 1 Основные понятия и определения Ключ – это конкретное секретное состояние Ключ некоторых параметров алгоритма криптографического преобразования данных, обеспечивающее выбор только одного варианта из всех возможных для данного алгоритма. Криптостойкость – это основная Криптостойкость характеристика шифра, которая определяет его стойкость к раскрытию методами криптоанализа.

2. 1 Основные понятия и определения Требования к шифрам: • достаточная криптостойкость; • простота процедур шифрования и расшифрования; • незначительная избыточность информации за счет шифрования; • нечувствительность к небольшим ошибкам шифрования и др.

2. 1 Основные понятия и определения Требования к шифрам: • достаточная криптостойкость; • простота процедур шифрования и расшифрования; • незначительная избыточность информации за счет шифрования; • нечувствительность к небольшим ошибкам шифрования и др.

2. 1 Основные понятия и определения Этим требованиям отвечают: • шифры перестановок; • шифры замены; • шифры гаммирования; • шифры, основанные на аналитических преобразованиях шифруемых данных.

2. 1 Основные понятия и определения Этим требованиям отвечают: • шифры перестановок; • шифры замены; • шифры гаммирования; • шифры, основанные на аналитических преобразованиях шифруемых данных.

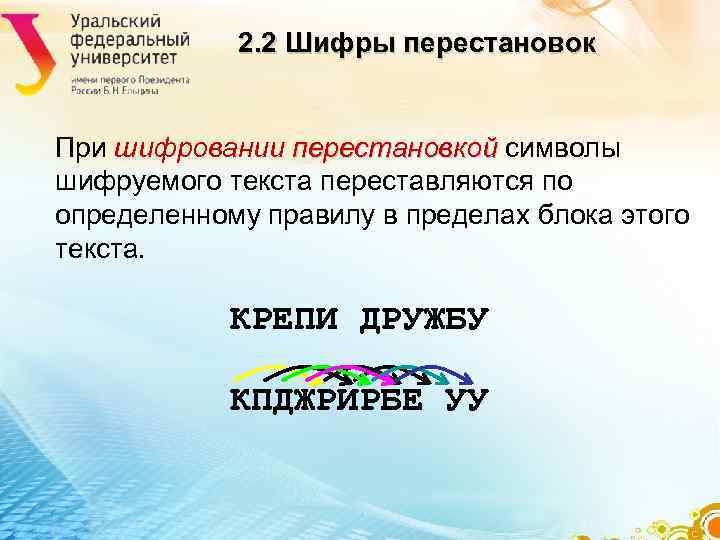

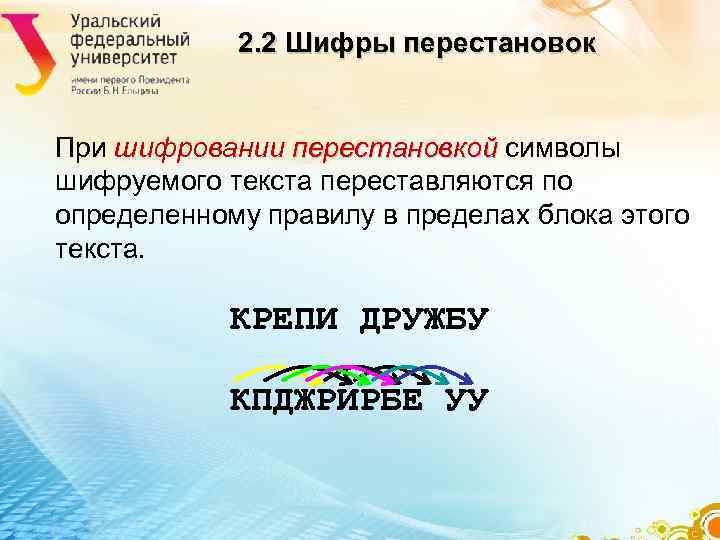

2. 2 Шифры перестановок При шифровании перестановкой символы перестановкой шифруемого текста переставляются по определенному правилу в пределах блока этого текста. КРЕПИ ДРУЖБУ КПДЖРИРБЕ УУ

2. 2 Шифры перестановок При шифровании перестановкой символы перестановкой шифруемого текста переставляются по определенному правилу в пределах блока этого текста. КРЕПИ ДРУЖБУ КПДЖРИРБЕ УУ

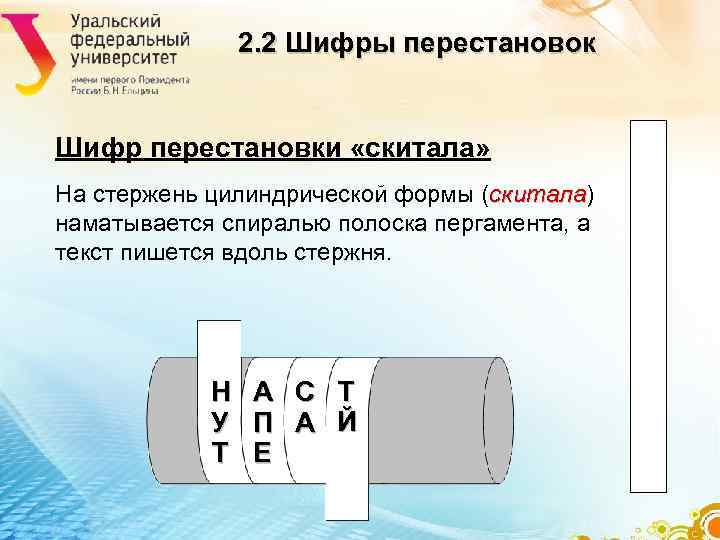

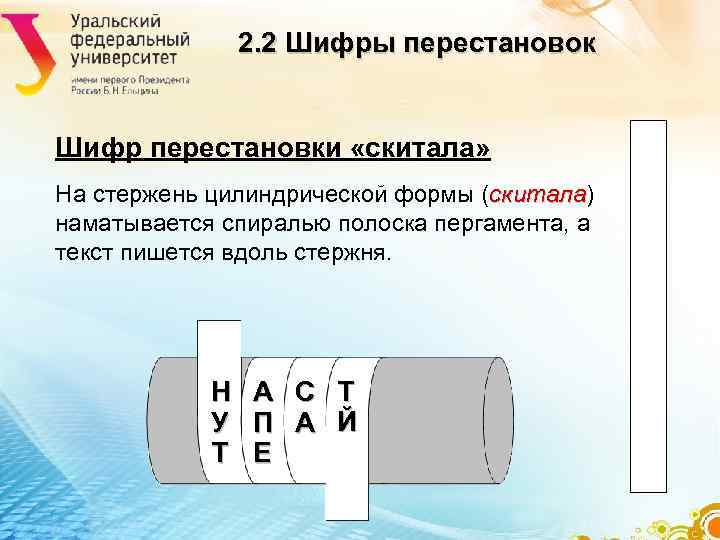

2. 2 Шифры перестановок Шифр перестановки «скитала» На стержень цилиндрической формы (скитала) скитала наматывается спиралью полоска пергамента, а текст пишется вдоль стержня. Н А С Т У П А Й Т Е

2. 2 Шифры перестановок Шифр перестановки «скитала» На стержень цилиндрической формы (скитала) скитала наматывается спиралью полоска пергамента, а текст пишется вдоль стержня. Н А С Т У П А Й Т Е

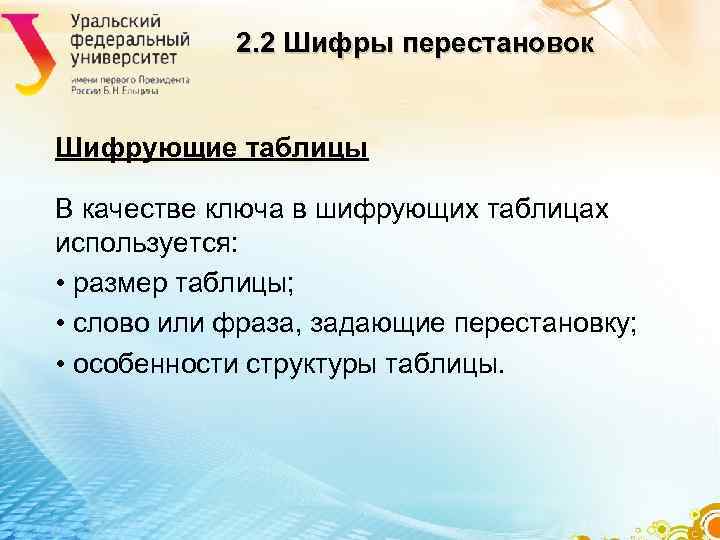

2. 2 Шифры перестановок Шифрующие таблицы В качестве ключа в шифрующих таблицах используется: • размер таблицы; • слово или фраза, задающие перестановку; • особенности структуры таблицы.

2. 2 Шифры перестановок Шифрующие таблицы В качестве ключа в шифрующих таблицах используется: • размер таблицы; • слово или фраза, задающие перестановку; • особенности структуры таблицы.

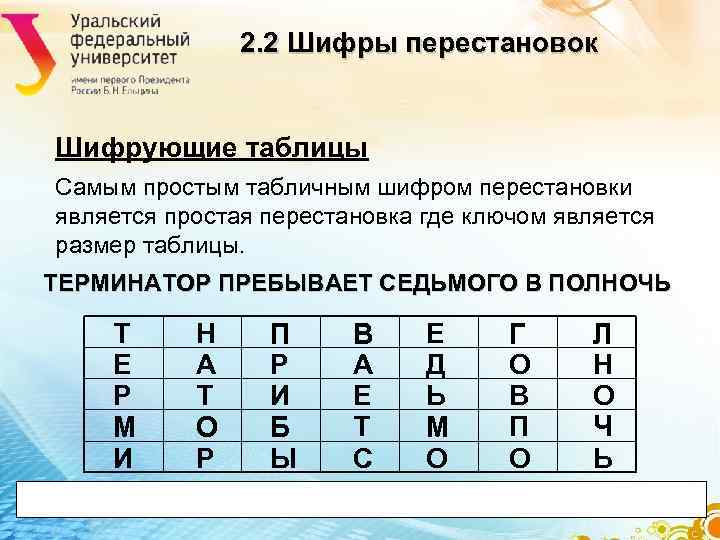

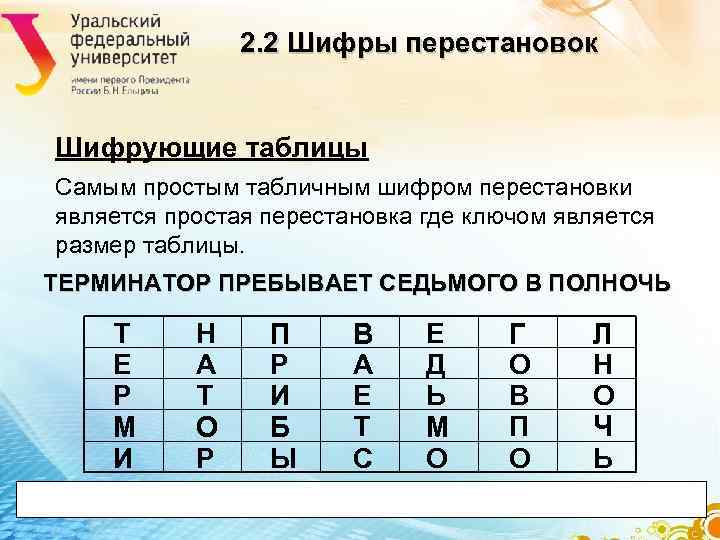

2. 2 Шифры перестановок Шифрующие таблицы Самым простым табличным шифром перестановки является простая перестановка где ключом является размер таблицы. ТЕРМИНАТОР ПРЕБЫВАЕТ СЕДЬМОГО В ПОЛНОЧЬ Т Н П В Е Г Л Е А Р А Д О Н Р Т И Е Ь В О М О Б Т М П Ч И Р Ы С О О Ь

2. 2 Шифры перестановок Шифрующие таблицы Самым простым табличным шифром перестановки является простая перестановка где ключом является размер таблицы. ТЕРМИНАТОР ПРЕБЫВАЕТ СЕДЬМОГО В ПОЛНОЧЬ Т Н П В Е Г Л Е А Р А Д О Н Р Т И Е Ь В О М О Б Т М П Ч И Р Ы С О О Ь

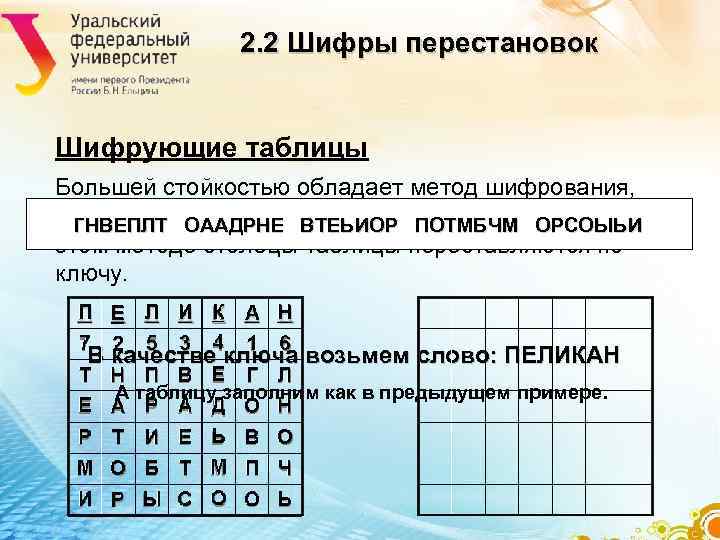

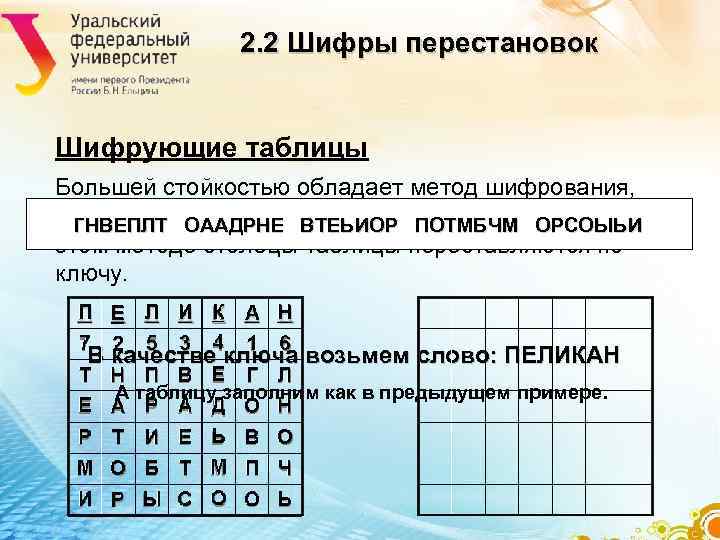

2. 2 Шифры перестановок Шифрующие таблицы Большей стойкостью обладает метод шифрования, называемый одиночной перестановкой по. ОРСОЫЬИ ГНВЕПЛТ ОААДРНЕ ВТЕЬИОР ПОТМБЧМ ключу. В ключу этом методе столбцы таблицы переставляются по ключу. П Е Л И К А Н 7 В качестве 4 ключа возьмем слово: ПЕЛИКАН 2 5 3 1 6 Т Н П В Е Г Л А таблицу заполним как в предыдущем примере. Е А Р А Д О Н Р Т И Е Ь В О М О Б Т М П Ч И Р Ы С О О Ь

2. 2 Шифры перестановок Шифрующие таблицы Большей стойкостью обладает метод шифрования, называемый одиночной перестановкой по. ОРСОЫЬИ ГНВЕПЛТ ОААДРНЕ ВТЕЬИОР ПОТМБЧМ ключу. В ключу этом методе столбцы таблицы переставляются по ключу. П Е Л И К А Н 7 В качестве 4 ключа возьмем слово: ПЕЛИКАН 2 5 3 1 6 Т Н П В Е Г Л А таблицу заполним как в предыдущем примере. Е А Р А Д О Н Р Т И Е Ь В О М О Б Т М П Ч И Р Ы С О О Ь

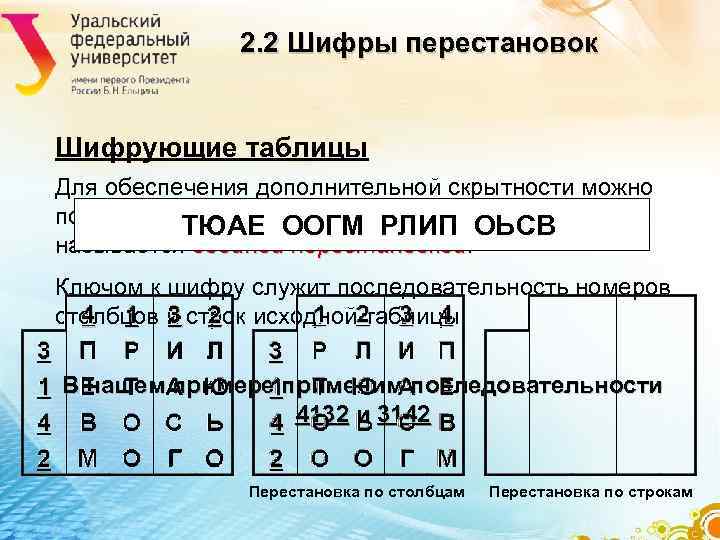

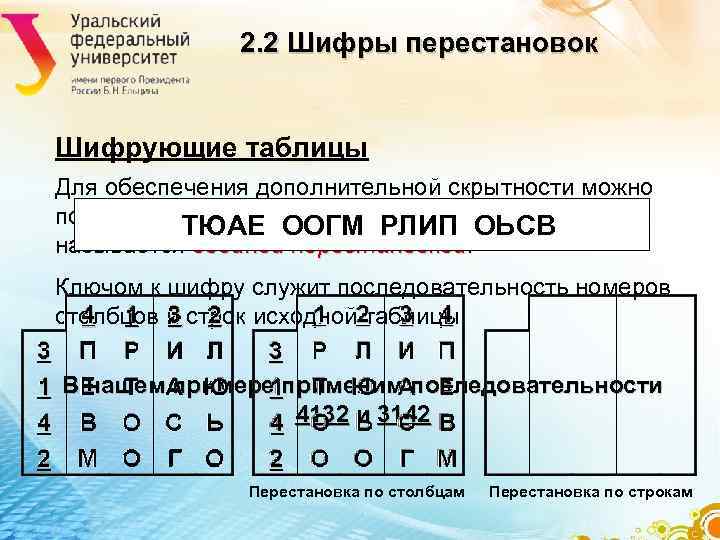

2. 2 Шифры перестановок Шифрующие таблицы Для обеспечения дополнительной скрытности можно повторно зашифровать сообщение. Такой метод ТЮАЕ ООГМ РЛИП ОЬСВ называется двойной перестановкой. перестановкой Ключом к шифру служит последовательность номеров столбцов и строк исходной таблицы. В нашем примере применим последовательности 4132 и 3142 Перестановка по столбцам Перестановка по строкам

2. 2 Шифры перестановок Шифрующие таблицы Для обеспечения дополнительной скрытности можно повторно зашифровать сообщение. Такой метод ТЮАЕ ООГМ РЛИП ОЬСВ называется двойной перестановкой. перестановкой Ключом к шифру служит последовательность номеров столбцов и строк исходной таблицы. В нашем примере применим последовательности 4132 и 3142 Перестановка по столбцам Перестановка по строкам

2. 2 Шифры перестановок Шифрующие таблицы Число вариантов двойной перестановки быстро возрастает при увеличении размера таблицы: • для таблицы 3 x 3 36 вариантов; • для таблицы 4 x 4 576 вариантов; • для таблицы 5 x 5 14400 вариантов.

2. 2 Шифры перестановок Шифрующие таблицы Число вариантов двойной перестановки быстро возрастает при увеличении размера таблицы: • для таблицы 3 x 3 36 вариантов; • для таблицы 4 x 4 576 вариантов; • для таблицы 5 x 5 14400 вариантов.

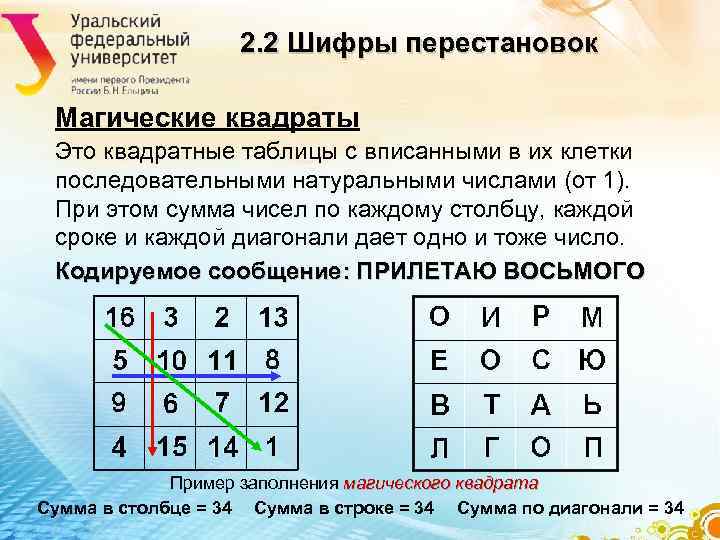

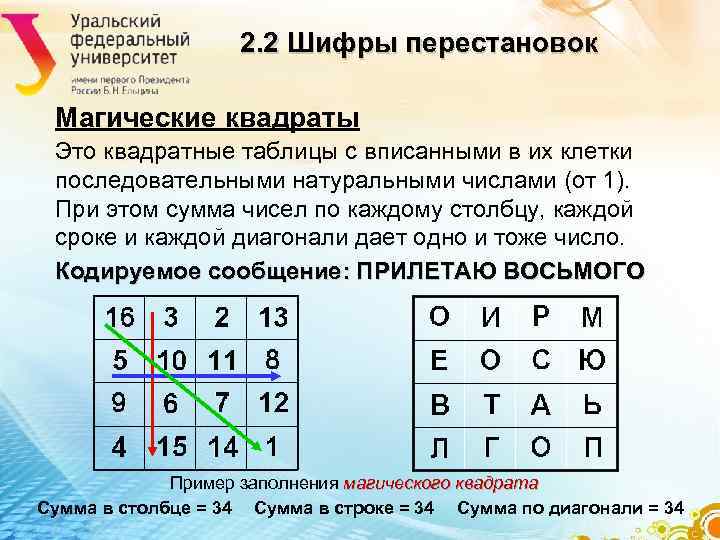

2. 2 Шифры перестановок Магические квадраты Это квадратные таблицы с вписанными в их клетки последовательными натуральными числами (от 1). При этом сумма чисел по каждому столбцу, каждой сроке и каждой диагонали дает одно и тоже число. Кодируемое сообщение: ПРИЛЕТАЮ ВОСЬМОГО Пример заполнения магического квадрата Сумма в столбце = 34 Сумма в строке = 34 Сумма по диагонали = 34

2. 2 Шифры перестановок Магические квадраты Это квадратные таблицы с вписанными в их клетки последовательными натуральными числами (от 1). При этом сумма чисел по каждому столбцу, каждой сроке и каждой диагонали дает одно и тоже число. Кодируемое сообщение: ПРИЛЕТАЮ ВОСЬМОГО Пример заполнения магического квадрата Сумма в столбце = 34 Сумма в строке = 34 Сумма по диагонали = 34

2. 3 Шифры простой замены При шифровании заменой (подстановкой) (подстановкой) символы шифруемого текста заменяются символами того же или другого алфавита с заранее установленным правилом замены. К О Т КОТ ГЕП Г Е П В шифре простой замены каждый символ замены исходного текста заменяется символами того же алфавита одинаково на протяжении всего текста.

2. 3 Шифры простой замены При шифровании заменой (подстановкой) (подстановкой) символы шифруемого текста заменяются символами того же или другого алфавита с заранее установленным правилом замены. К О Т КОТ ГЕП Г Е П В шифре простой замены каждый символ замены исходного текста заменяется символами того же алфавита одинаково на протяжении всего текста.

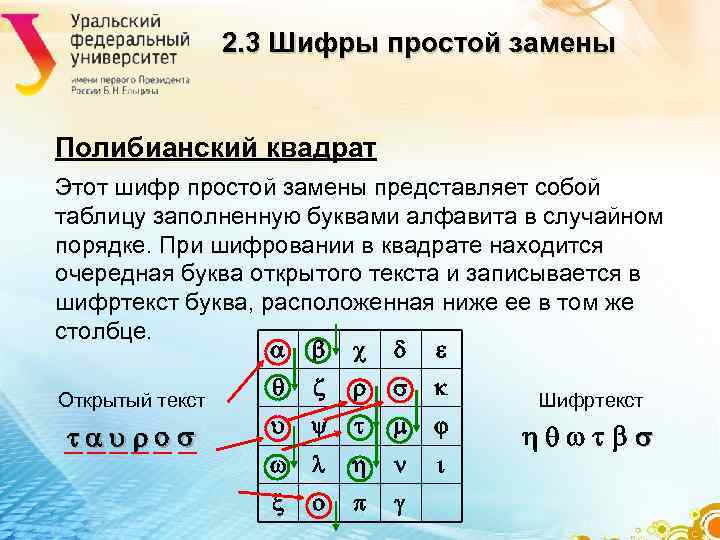

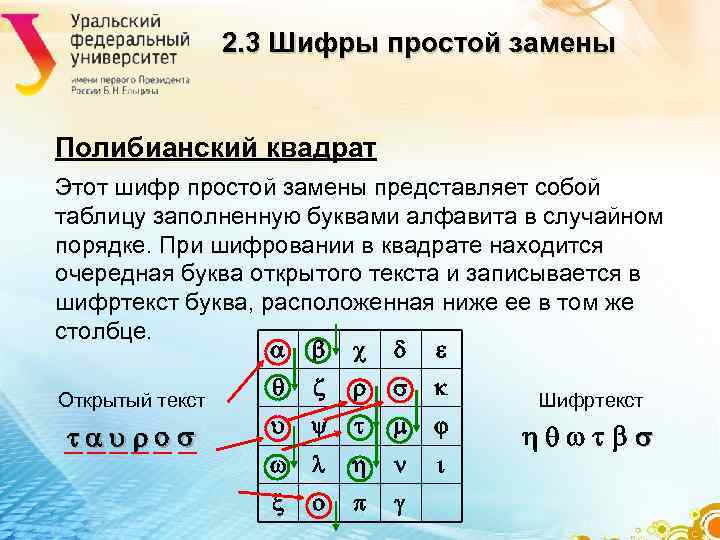

2. 3 Шифры простой замены Полибианский квадрат Этот шифр простой замены представляет собой таблицу заполненную буквами алфавита в случайном порядке. При шифровании в квадрате находится очередная буква открытого текста и записывается в шифртекст буква, расположенная ниже ее в том же столбце. Открытый текст Шифртекст

2. 3 Шифры простой замены Полибианский квадрат Этот шифр простой замены представляет собой таблицу заполненную буквами алфавита в случайном порядке. При шифровании в квадрате находится очередная буква открытого текста и записывается в шифртекст буква, расположенная ниже ее в том же столбце. Открытый текст Шифртекст

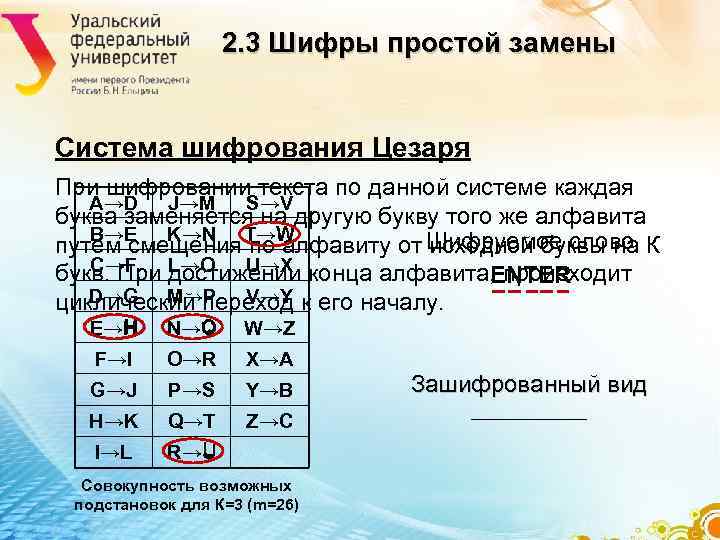

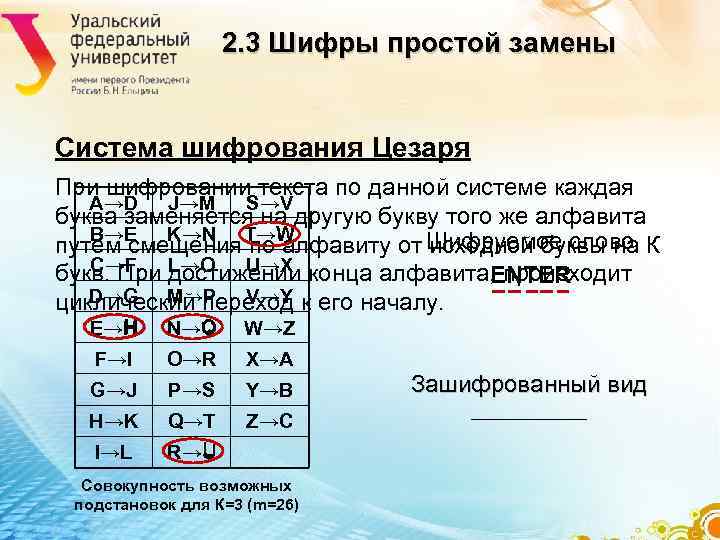

2. 3 Шифры простой замены Система шифрования Цезаря При шифровании текста по данной системе каждая A→D J→M S→V буква заменяется на другую букву того же алфавита B→E K→N T→W Шифруемое слово путем смещения по алфавиту от исходной буквы на К C→F L→O U→X букв. При достижении конца алфавита, происходит ENTER D→G M→P V→Y циклический переход к его началу. E→H N→Q W→Z F→I O→R X→A G→J P→S Y→B Зашифрованный вид _______ H→K Q→T Z→C I→L R→U Совокупность возможных подстановок для К=3 (m=26)

2. 3 Шифры простой замены Система шифрования Цезаря При шифровании текста по данной системе каждая A→D J→M S→V буква заменяется на другую букву того же алфавита B→E K→N T→W Шифруемое слово путем смещения по алфавиту от исходной буквы на К C→F L→O U→X букв. При достижении конца алфавита, происходит ENTER D→G M→P V→Y циклический переход к его началу. E→H N→Q W→Z F→I O→R X→A G→J P→S Y→B Зашифрованный вид _______ H→K Q→T Z→C I→L R→U Совокупность возможных подстановок для К=3 (m=26)

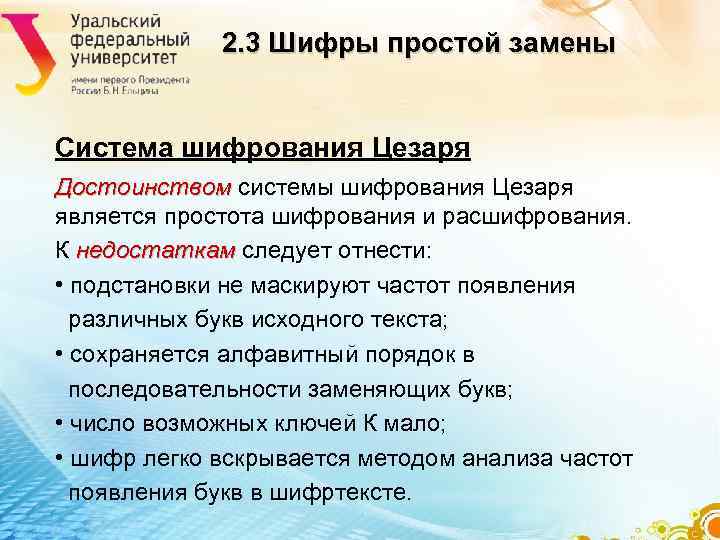

2. 3 Шифры простой замены Система шифрования Цезаря Достоинством системы шифрования Цезаря Достоинством является простота шифрования и расшифрования. К недостаткам следует отнести: недостаткам • подстановки не маскируют частот появления различных букв исходного текста; • сохраняется алфавитный порядок в последовательности заменяющих букв; • число возможных ключей К мало; • шифр легко вскрывается методом анализа частот появления букв в шифртексте.

2. 3 Шифры простой замены Система шифрования Цезаря Достоинством системы шифрования Цезаря Достоинством является простота шифрования и расшифрования. К недостаткам следует отнести: недостаткам • подстановки не маскируют частот появления различных букв исходного текста; • сохраняется алфавитный порядок в последовательности заменяющих букв; • число возможных ключей К мало; • шифр легко вскрывается методом анализа частот появления букв в шифртексте.

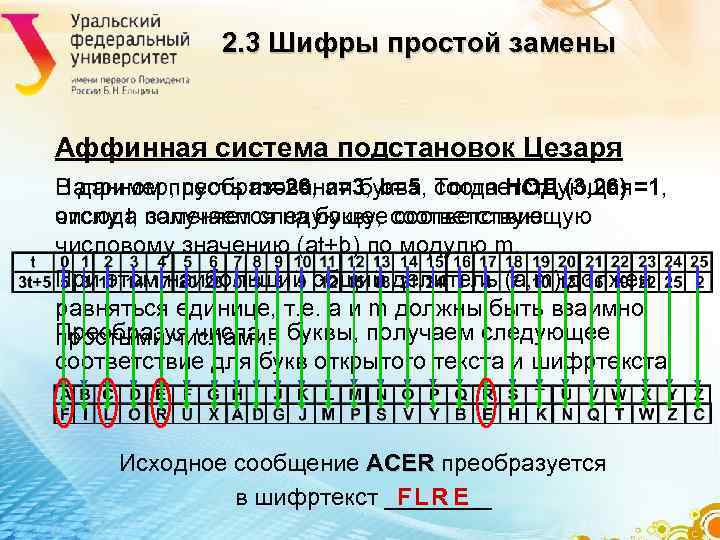

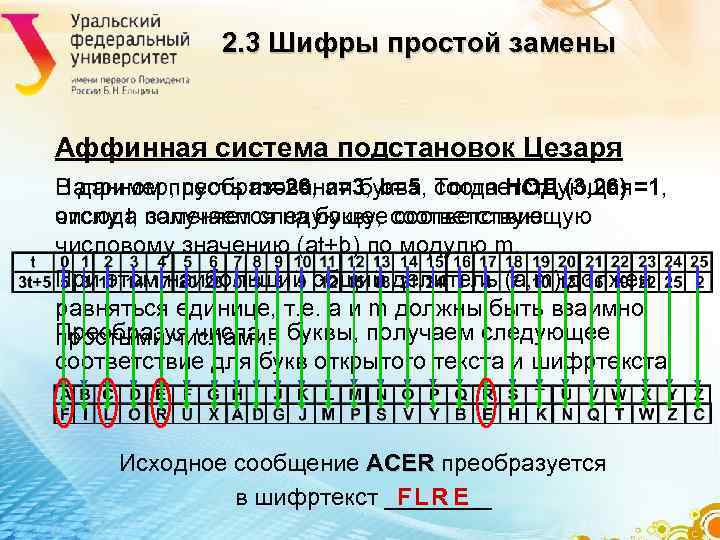

2. 3 Шифры простой замены Аффинная система подстановок Цезаря Например, пусть m=26, a=3, b=5. Тогда НОД (3, 26) =1, В данном преобразовании буква, соответствующая отсюда получаем следующее соответствие: числу t, заменяется на букву, соответствующую числовому значению (at+b) по модулю m. При этом наибольший общий делитель (a, m) должен равняться единице, т. е. a и m должны быть взаимно Преобразуя числа в буквы, получаем следующее простыми числами. соответствие для букв открытого текста и шифртекста: Исходное сообщение ACER преобразуется ACER FLR E в шифртекст ____

2. 3 Шифры простой замены Аффинная система подстановок Цезаря Например, пусть m=26, a=3, b=5. Тогда НОД (3, 26) =1, В данном преобразовании буква, соответствующая отсюда получаем следующее соответствие: числу t, заменяется на букву, соответствующую числовому значению (at+b) по модулю m. При этом наибольший общий делитель (a, m) должен равняться единице, т. е. a и m должны быть взаимно Преобразуя числа в буквы, получаем следующее простыми числами. соответствие для букв открытого текста и шифртекста: Исходное сообщение ACER преобразуется ACER FLR E в шифртекст ____

2. 3 Шифры простой замены Аффинная система подстановок Цезаря Достоинством аффинной системы является удобное управление ключами – они представляются в виде пары чисел (a, b). Недостатки аффинной системы аналогичны недостаткам системы шифрования Цезаря.

2. 3 Шифры простой замены Аффинная система подстановок Цезаря Достоинством аффинной системы является удобное управление ключами – они представляются в виде пары чисел (a, b). Недостатки аффинной системы аналогичны недостаткам системы шифрования Цезаря.

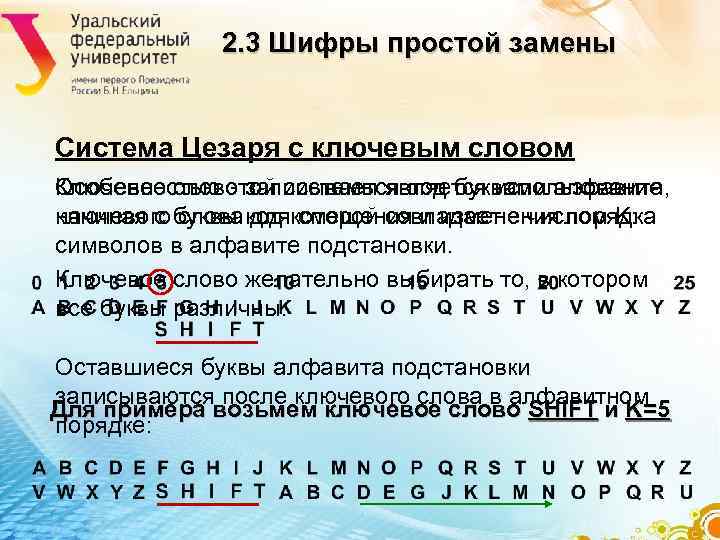

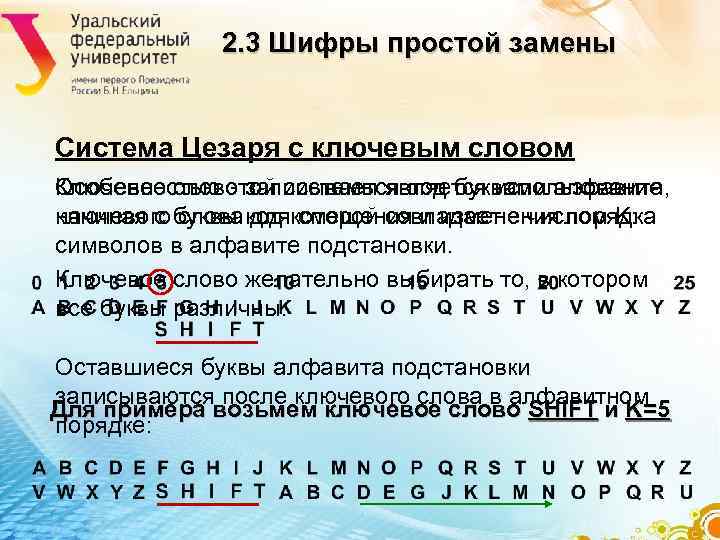

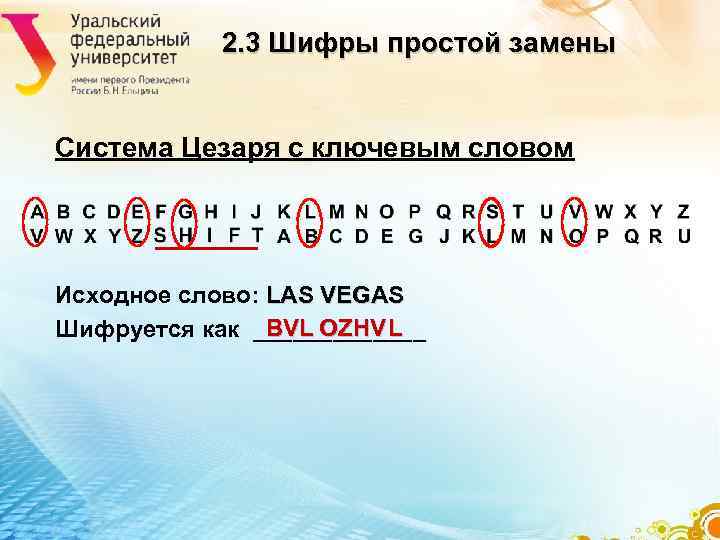

2. 3 Шифры простой замены Система Цезаря с ключевым словом Ключевое слово записывается под буквами алфавита, Особенностью этой системы является использование начиная с буквы код которой совпадает с числом K: ключевого слова для смещения и изменения порядка символов в алфавите подстановки. Ключевое слово желательно выбирать то, в котором все буквы различны. Оставшиеся буквы алфавита подстановки записываются после ключевого слова в алфавитном Для примера возьмем ключевое слово SHIFT и K=5 порядке:

2. 3 Шифры простой замены Система Цезаря с ключевым словом Ключевое слово записывается под буквами алфавита, Особенностью этой системы является использование начиная с буквы код которой совпадает с числом K: ключевого слова для смещения и изменения порядка символов в алфавите подстановки. Ключевое слово желательно выбирать то, в котором все буквы различны. Оставшиеся буквы алфавита подстановки записываются после ключевого слова в алфавитном Для примера возьмем ключевое слово SHIFT и K=5 порядке:

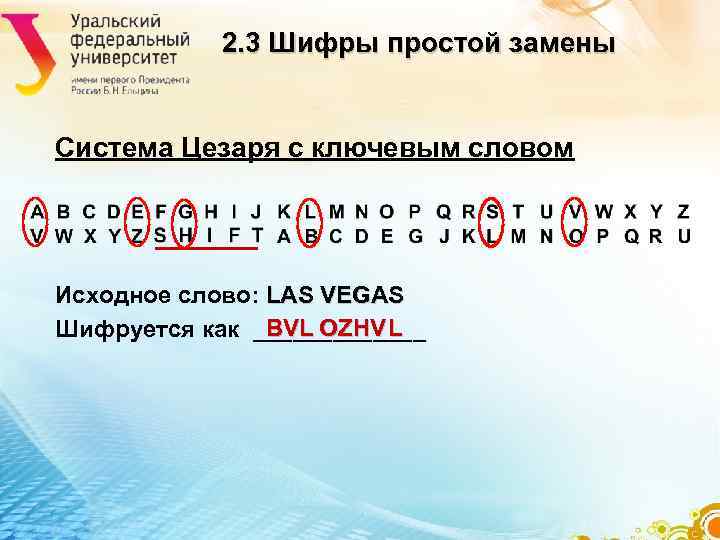

2. 3 Шифры простой замены Система Цезаря с ключевым словом Исходное слово: LAS VEGAS BVL OZHV L Шифруется как _______

2. 3 Шифры простой замены Система Цезаря с ключевым словом Исходное слово: LAS VEGAS BVL OZHV L Шифруется как _______

2. 3 Шифры простой замены Шифрующие таблицы Трисемуса Для получения такого шифра в таблицу сначала вписывается по строкам ключевое слово, причем повторяющиеся буквы отбрасываются. Затем таблица дополняется не вошедшими в нее буква в алфавитном порядке. Как и в случае полибианского квадрата, при шифровании находится очередная буква открытого текста и записывается в шифр буква расположенная ниже в том же столбце.

2. 3 Шифры простой замены Шифрующие таблицы Трисемуса Для получения такого шифра в таблицу сначала вписывается по строкам ключевое слово, причем повторяющиеся буквы отбрасываются. Затем таблица дополняется не вошедшими в нее буква в алфавитном порядке. Как и в случае полибианского квадрата, при шифровании находится очередная буква открытого текста и записывается в шифр буква расположенная ниже в том же столбце.

2. 3 Шифры простой замены Шифрующие таблицы Трисемуса В качестве ключа выбирем слово БАНДЕРОЛЬ Б А Н Д Е Р О Л Ь В Г Ж З И Й К М П С Т У Ф Х Ц Ч Ш Щ Ы Ъ Э Ю Я Шифруемое слово: СОФТ Щ Й ЭЫ зашифрованное слово _______

2. 3 Шифры простой замены Шифрующие таблицы Трисемуса В качестве ключа выбирем слово БАНДЕРОЛЬ Б А Н Д Е Р О Л Ь В Г Ж З И Й К М П С Т У Ф Х Ц Ч Ш Щ Ы Ъ Э Ю Я Шифруемое слово: СОФТ Щ Й ЭЫ зашифрованное слово _______

2. 3 Шифры простой замены Биграммный шифр Плейфейра Процедура шифрования включает следующие шаги: 1. Разбитие текста на биграммы; 2. Последовательность биграмм текста преобразуется с помощью шифрующей таблицы в последовательность биграмм шифртекста по следующим правилам: a) если буквы биграммы находятся в разных строках и столбцах – находят буквы в углах треугольника определяемого данной парой букв; b) если буквы принадлежат одному столбцу – буквами шифртекста считаются буквы лежащие под ними; c) если буквы принадлежат одной строке – буквами шифртекста считаются буквы лежащие справа от них.

2. 3 Шифры простой замены Биграммный шифр Плейфейра Процедура шифрования включает следующие шаги: 1. Разбитие текста на биграммы; 2. Последовательность биграмм текста преобразуется с помощью шифрующей таблицы в последовательность биграмм шифртекста по следующим правилам: a) если буквы биграммы находятся в разных строках и столбцах – находят буквы в углах треугольника определяемого данной парой букв; b) если буквы принадлежат одному столбцу – буквами шифртекста считаются буквы лежащие под ними; c) если буквы принадлежат одной строке – буквами шифртекста считаются буквы лежащие справа от них.

2. 3 Шифры простой замены Биграммный шифр Плейфейра Зашифруем текст: ВСЕ ТАЙНОЕ СТАНЕТ ЯВНЫМ Разбитие на биграммы: ВС ЕТ АЙ НО ЕС ТА НЕ ТЯ ВН ЫМ Б А Н Д Е Р О Л Ь В Г Ж З И Й К М П С Т У Ф Х Ц Ч Ш Щ Ы Ъ Э Ю Я ГП ДУ ОВ ДЛ НУ ПД ДР ЦЫ ГА ЧТ

2. 3 Шифры простой замены Биграммный шифр Плейфейра Зашифруем текст: ВСЕ ТАЙНОЕ СТАНЕТ ЯВНЫМ Разбитие на биграммы: ВС ЕТ АЙ НО ЕС ТА НЕ ТЯ ВН ЫМ Б А Н Д Е Р О Л Ь В Г Ж З И Й К М П С Т У Ф Х Ц Ч Ш Щ Ы Ъ Э Ю Я ГП ДУ ОВ ДЛ НУ ПД ДР ЦЫ ГА ЧТ

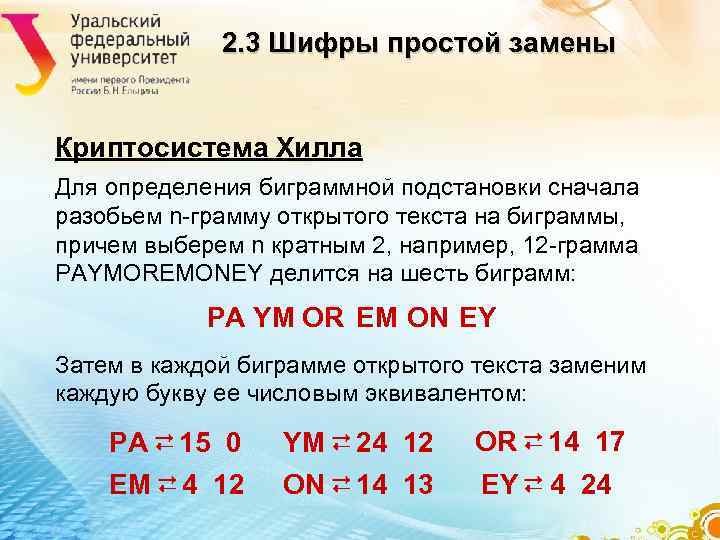

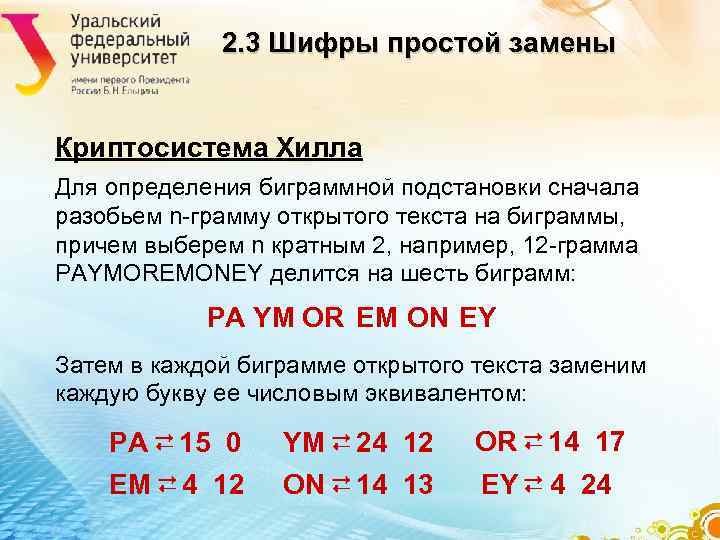

2. 3 Шифры простой замены Криптосистема Хилла Для определения биграммной подстановки сначала разобьем n-грамму открытого текста на биграммы, причем выберем n кратным 2, например, 12 -грамма PAYMOREMONEY делится на шесть биграмм: PA YM OR EM ON EY Затем в каждой биграмме открытого текста заменим каждую букву ее числовым эквивалентом: PA 15 0 YM 24 12 OR 14 17 EM 4 12 ON 14 13 EY 4 24

2. 3 Шифры простой замены Криптосистема Хилла Для определения биграммной подстановки сначала разобьем n-грамму открытого текста на биграммы, причем выберем n кратным 2, например, 12 -грамма PAYMOREMONEY делится на шесть биграмм: PA YM OR EM ON EY Затем в каждой биграмме открытого текста заменим каждую букву ее числовым эквивалентом: PA 15 0 YM 24 12 OR 14 17 EM 4 12 ON 14 13 EY 4 24

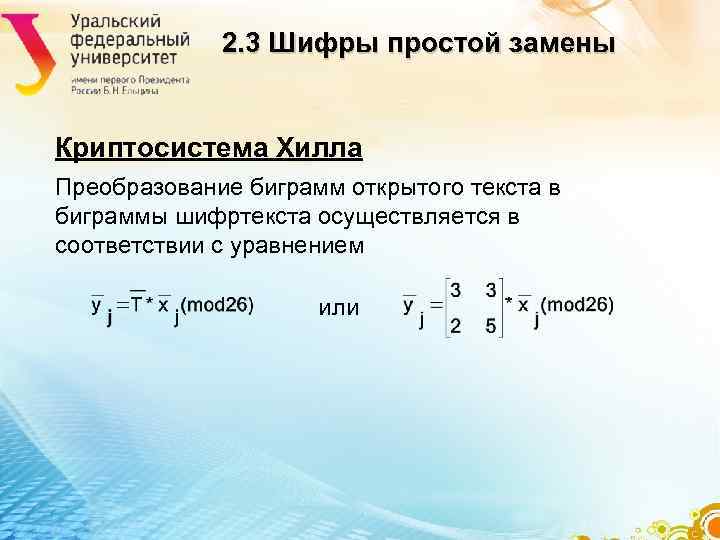

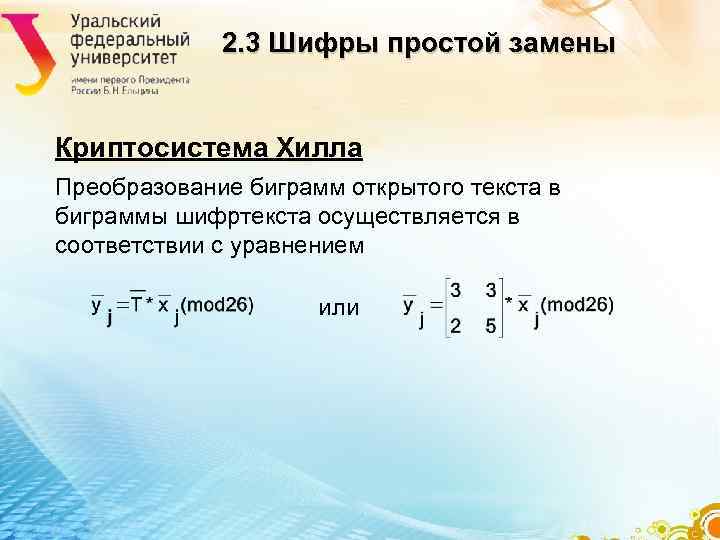

2. 3 Шифры простой замены Криптосистема Хилла Преобразование биграмм открытого текста в биграммы шифртекста осуществляется в соответствии с уравнением или

2. 3 Шифры простой замены Криптосистема Хилла Преобразование биграмм открытого текста в биграммы шифртекста осуществляется в соответствии с уравнением или

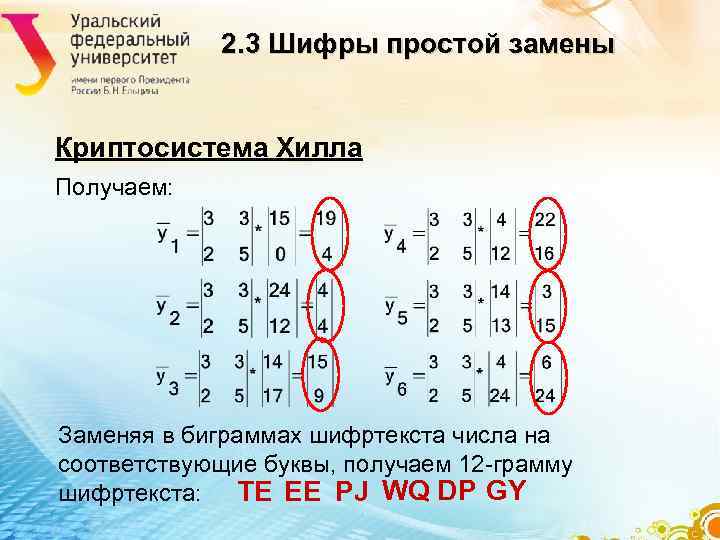

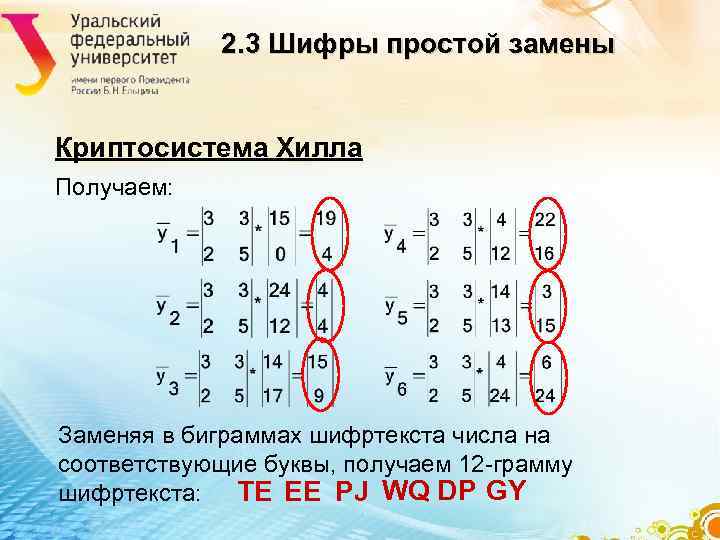

2. 3 Шифры простой замены Криптосистема Хилла Получаем: Заменяя в биграммах шифртекста числа на соответствующие буквы, получаем 12 -грамму шифртекста: ТЕ ЕЕ PJ WQ DP GY

2. 3 Шифры простой замены Криптосистема Хилла Получаем: Заменяя в биграммах шифртекста числа на соответствующие буквы, получаем 12 -грамму шифртекста: ТЕ ЕЕ PJ WQ DP GY

2. 3 Шифры простой замены Система омофонов обеспечивает простейшую защиту от криптоаналитических атак, основанных на подсчете частот появления букв в шифртексте. Система омофонов является одноалфавитной, хотя при этом буквы исходного сообщения имеют несколько замен. Число замен берется пропорциональным вероятности появления буквы в открытом тексте.

2. 3 Шифры простой замены Система омофонов обеспечивает простейшую защиту от криптоаналитических атак, основанных на подсчете частот появления букв в шифртексте. Система омофонов является одноалфавитной, хотя при этом буквы исходного сообщения имеют несколько замен. Число замен берется пропорциональным вероятности появления буквы в открытом тексте.

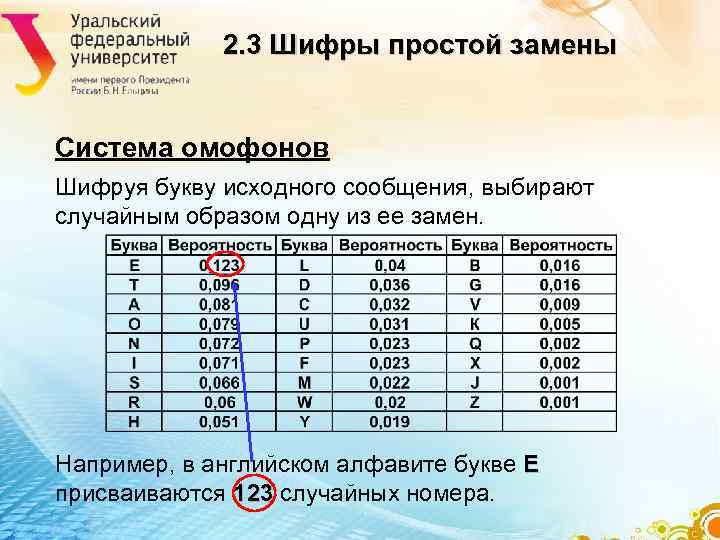

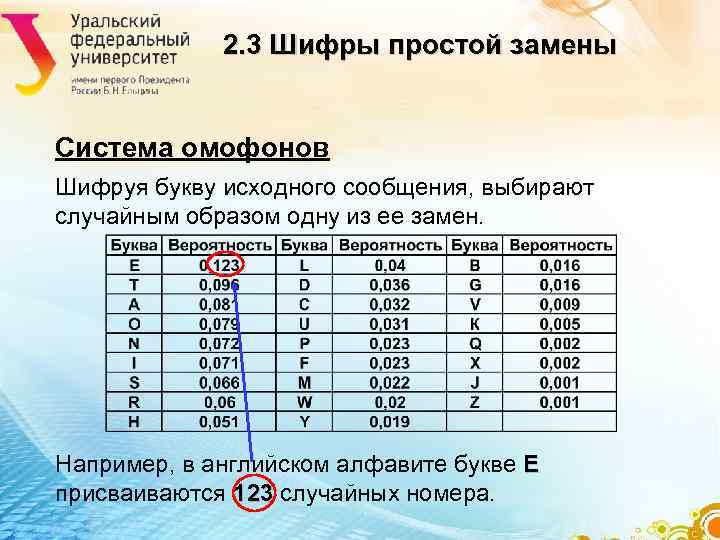

2. 3 Шифры простой замены Система омофонов Шифруя букву исходного сообщения, выбирают случайным образом одну из ее замен. Например, в английском алфавите букве Е присваиваются 123 случайных номера. 123

2. 3 Шифры простой замены Система омофонов Шифруя букву исходного сообщения, выбирают случайным образом одну из ее замен. Например, в английском алфавите букве Е присваиваются 123 случайных номера. 123

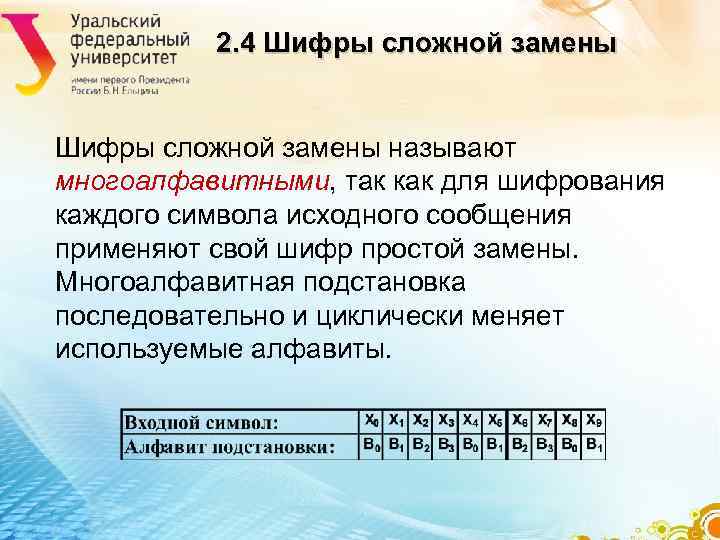

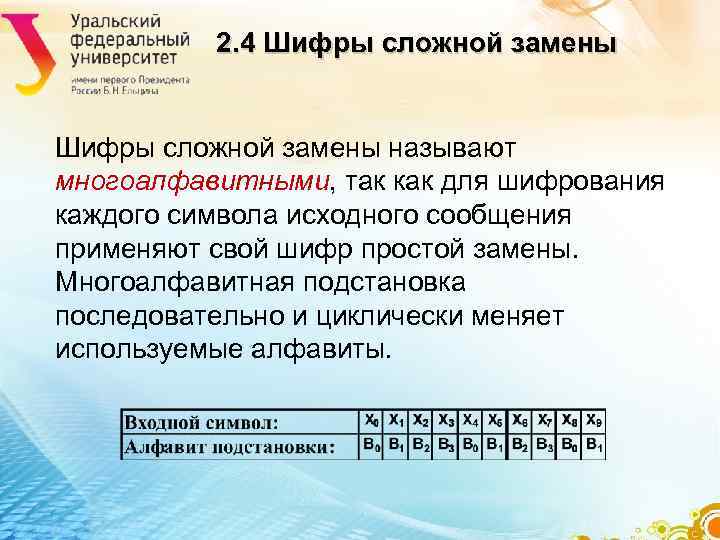

2. 4 Шифры сложной замены называют многоалфавитными, так как для шифрования каждого символа исходного сообщения применяют свой шифр простой замены. Многоалфавитная подстановка последовательно и циклически меняет используемые алфавиты.

2. 4 Шифры сложной замены называют многоалфавитными, так как для шифрования каждого символа исходного сообщения применяют свой шифр простой замены. Многоалфавитная подстановка последовательно и циклически меняет используемые алфавиты.

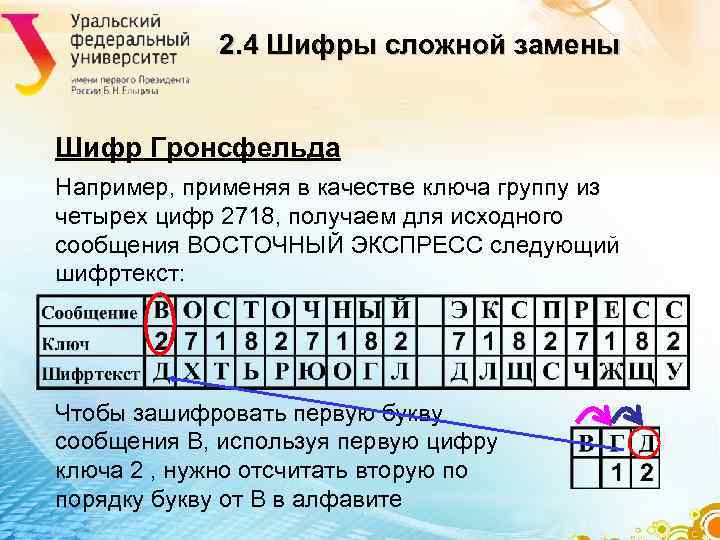

2. 4 Шифры сложной замены Шифр Гронсфельда Этот шифр сложной замены, представляет собой модификацию шифра Цезаря с числовым ключом. Для этого под буквами исходного сообщения записывают цифры числового ключа. Если ключ короче сообщения, то его запись циклически повторяют. Шифртекст получают примерно, как в шифре Цезаря, но выбирают ту букву, которая смещена по алфавиту на соответствующую цифру ключа.

2. 4 Шифры сложной замены Шифр Гронсфельда Этот шифр сложной замены, представляет собой модификацию шифра Цезаря с числовым ключом. Для этого под буквами исходного сообщения записывают цифры числового ключа. Если ключ короче сообщения, то его запись циклически повторяют. Шифртекст получают примерно, как в шифре Цезаря, но выбирают ту букву, которая смещена по алфавиту на соответствующую цифру ключа.

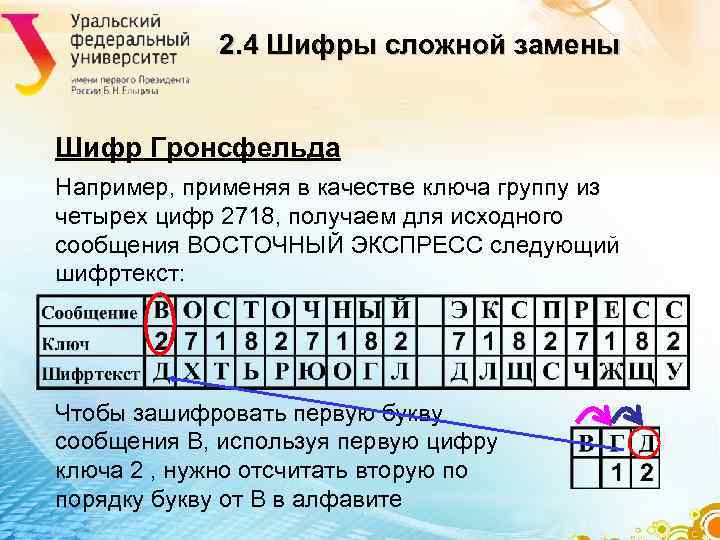

2. 4 Шифры сложной замены Шифр Гронсфельда Например, применяя в качестве ключа группу из четырех цифр 2718, получаем для исходного сообщения ВОСТОЧНЫЙ ЭКСПРЕСС следующий шифртекст: Чтобы зашифровать первую букву сообщения В, используя первую цифру ключа 2 , нужно отсчитать вторую по порядку букву от В в алфавите

2. 4 Шифры сложной замены Шифр Гронсфельда Например, применяя в качестве ключа группу из четырех цифр 2718, получаем для исходного сообщения ВОСТОЧНЫЙ ЭКСПРЕСС следующий шифртекст: Чтобы зашифровать первую букву сообщения В, используя первую цифру ключа 2 , нужно отсчитать вторую по порядку букву от В в алфавите

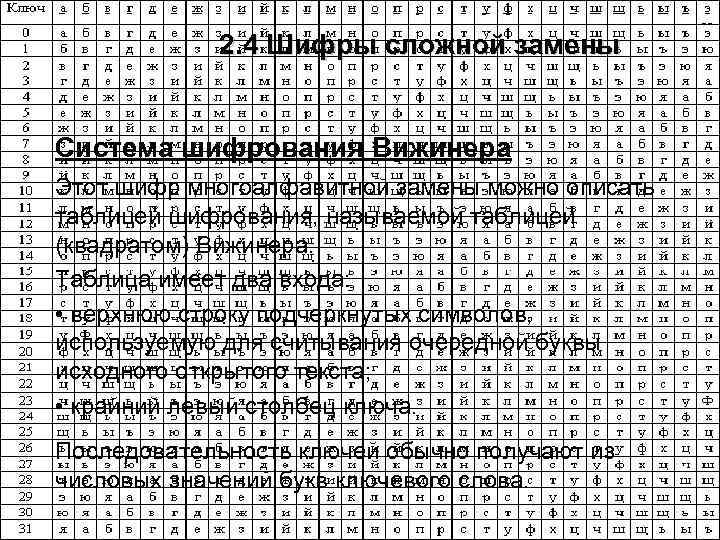

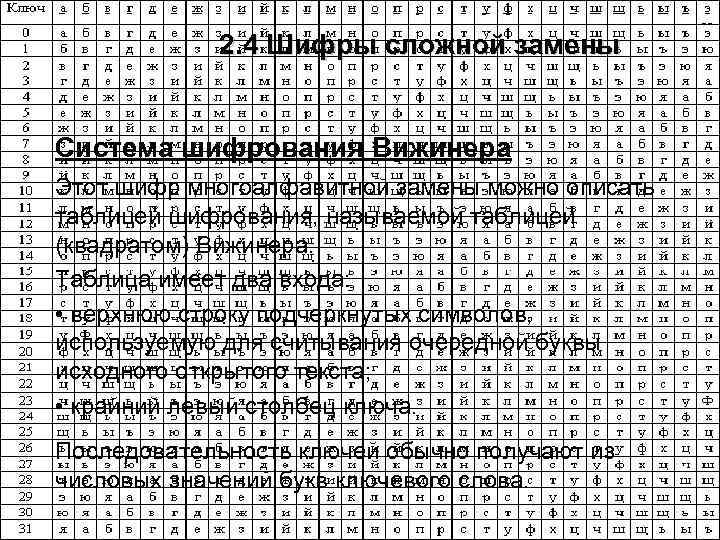

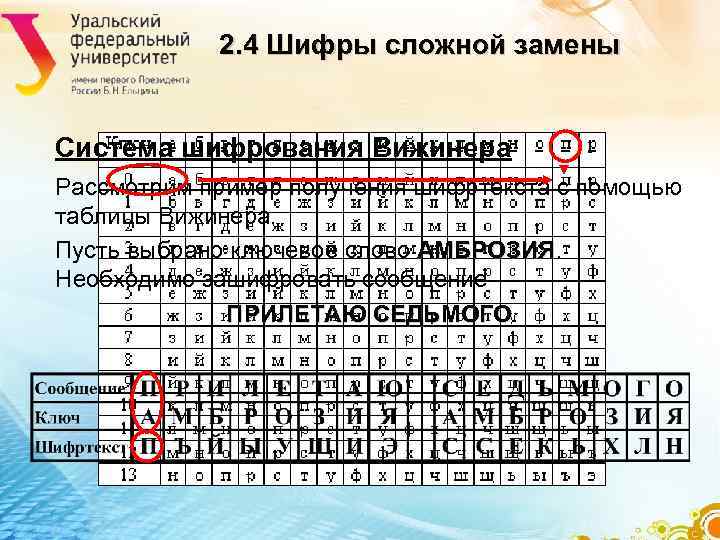

2. 4 Шифры сложной замены Система шифрования Вижинера Этот шифр многоалфавитной замены можно описать таблицей шифрования, называемой таблицей (квадратом) Вижинера. Таблица имеет два входа: • верхнюю строку подчеркнутых символов, используемую для считывания очередной буквы исходного открытого текста; • крайний левый столбец ключа. Последовательность ключей обычно получают из числовых значений букв ключевого слова.

2. 4 Шифры сложной замены Система шифрования Вижинера Этот шифр многоалфавитной замены можно описать таблицей шифрования, называемой таблицей (квадратом) Вижинера. Таблица имеет два входа: • верхнюю строку подчеркнутых символов, используемую для считывания очередной буквы исходного открытого текста; • крайний левый столбец ключа. Последовательность ключей обычно получают из числовых значений букв ключевого слова.

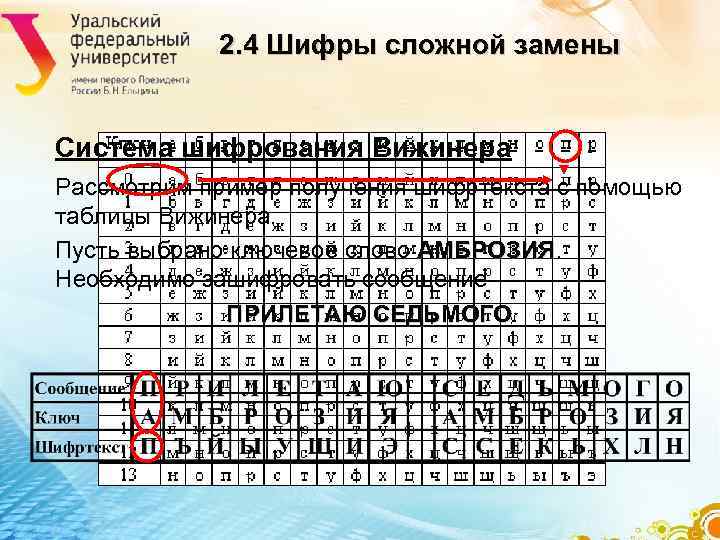

2. 4 Шифры сложной замены Система шифрования Вижинера Рассмотрим пример получения шифртекста с помощью таблицы Вижинера. Пусть выбрано ключевое слово АМБРОЗИЯ. АМБРОЗИЯ Необходимо зашифровать сообщение ПРИЛЕТАЮ СЕДЬМОГО. СЕДЬМОГО

2. 4 Шифры сложной замены Система шифрования Вижинера Рассмотрим пример получения шифртекста с помощью таблицы Вижинера. Пусть выбрано ключевое слово АМБРОЗИЯ. АМБРОЗИЯ Необходимо зашифровать сообщение ПРИЛЕТАЮ СЕДЬМОГО. СЕДЬМОГО

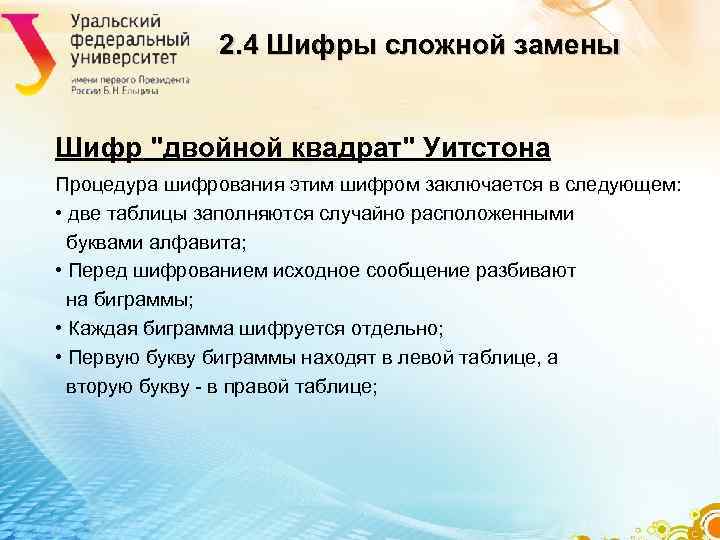

2. 4 Шифры сложной замены Шифр "двойной квадрат" Уитстона Процедура шифрования этим шифром заключается в следующем: • две таблицы заполняются случайно расположенными буквами алфавита; • Перед шифрованием исходное сообщение разбивают на биграммы; • Каждая биграмма шифруется отдельно; • Первую букву биграммы находят в левой таблице, а вторую букву - в правой таблице;

2. 4 Шифры сложной замены Шифр "двойной квадрат" Уитстона Процедура шифрования этим шифром заключается в следующем: • две таблицы заполняются случайно расположенными буквами алфавита; • Перед шифрованием исходное сообщение разбивают на биграммы; • Каждая биграмма шифруется отдельно; • Первую букву биграммы находят в левой таблице, а вторую букву - в правой таблице;

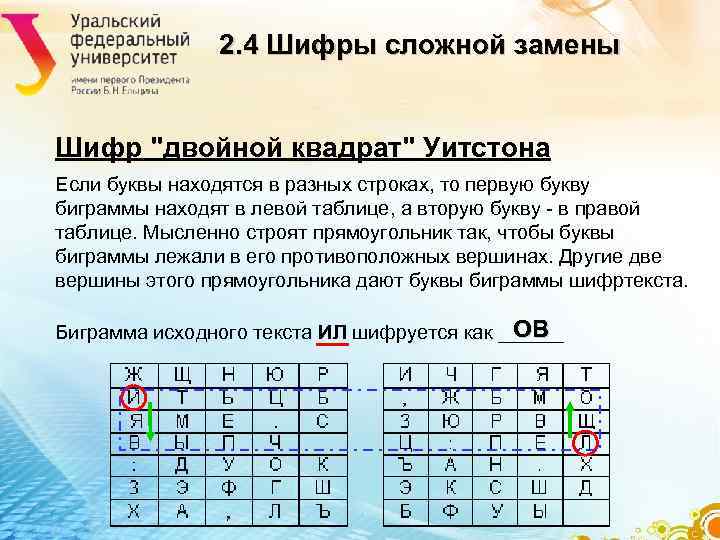

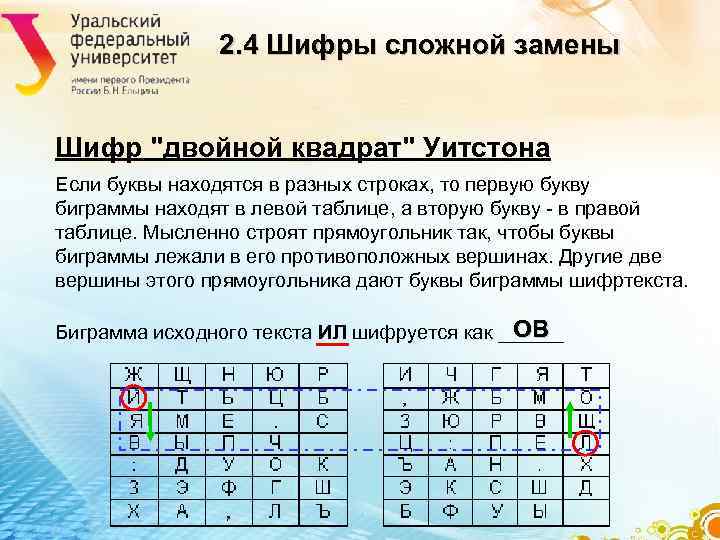

2. 4 Шифры сложной замены Шифр "двойной квадрат" Уитстона Если буквы находятся в разных строках, то первую букву биграммы находят в левой таблице, а вторую букву - в правой таблице. Мысленно строят прямоугольник так, чтобы буквы биграммы лежали в его противоположных вершинах. Другие две вершины этого прямоугольника дают буквы биграммы шифртекста. ОВ Биграмма исходного текста ИЛ шифруется как ______

2. 4 Шифры сложной замены Шифр "двойной квадрат" Уитстона Если буквы находятся в разных строках, то первую букву биграммы находят в левой таблице, а вторую букву - в правой таблице. Мысленно строят прямоугольник так, чтобы буквы биграммы лежали в его противоположных вершинах. Другие две вершины этого прямоугольника дают буквы биграммы шифртекста. ОВ Биграмма исходного текста ИЛ шифруется как ______

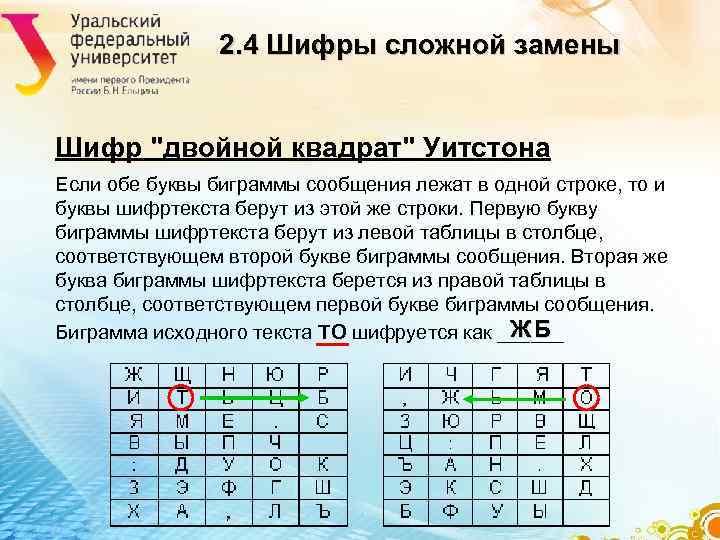

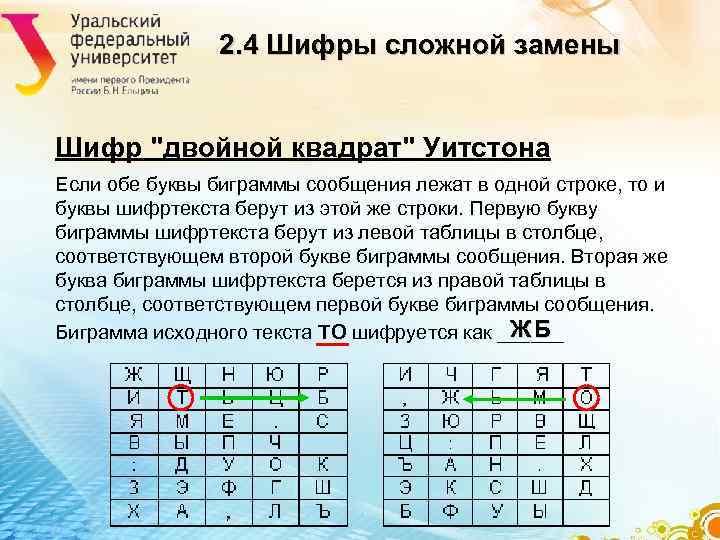

2. 4 Шифры сложной замены Шифр "двойной квадрат" Уитстона Если обе буквы биграммы сообщения лежат в одной строке, то и буквы шифртекста берут из этой же строки. Первую букву биграммы шифртекста берут из левой таблицы в столбце, соответствующем второй букве биграммы сообщения. Вторая же буква биграммы шифртекста берется из правой таблицы в столбце, соответствующем первой букве биграммы сообщения. ЖБ Биграмма исходного текста ТО шифруется как ______

2. 4 Шифры сложной замены Шифр "двойной квадрат" Уитстона Если обе буквы биграммы сообщения лежат в одной строке, то и буквы шифртекста берут из этой же строки. Первую букву биграммы шифртекста берут из левой таблицы в столбце, соответствующем второй букве биграммы сообщения. Вторая же буква биграммы шифртекста берется из правой таблицы в столбце, соответствующем первой букве биграммы сообщения. ЖБ Биграмма исходного текста ТО шифруется как ______

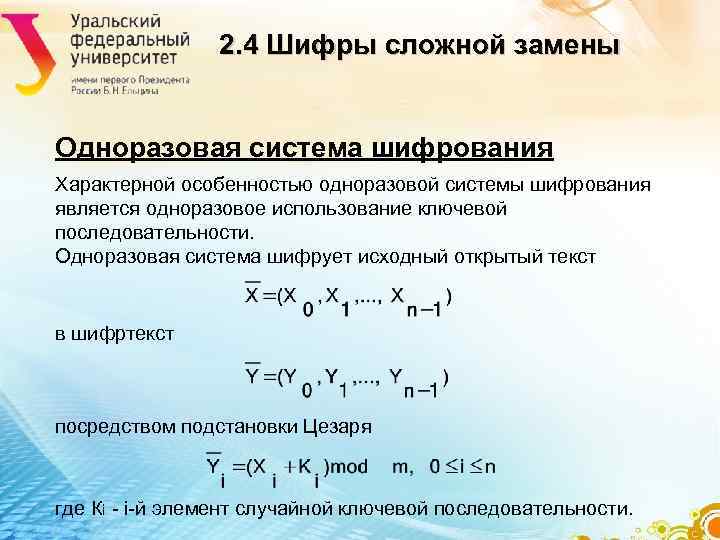

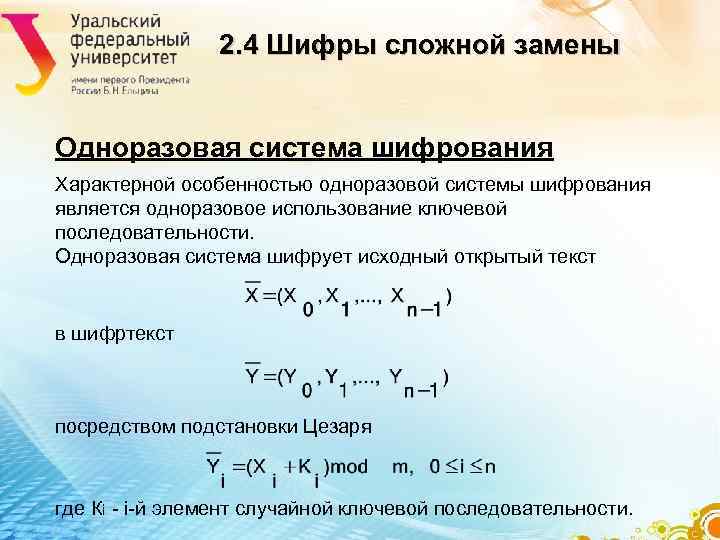

2. 4 Шифры сложной замены Одноразовая система шифрования Характерной особенностью одноразовой системы шифрования является одноразовое использование ключевой последовательности. Одноразовая система шифрует исходный открытый текст в шифртекст посредством подстановки Цезаря где Кi - i-й элемент случайной ключевой последовательности.

2. 4 Шифры сложной замены Одноразовая система шифрования Характерной особенностью одноразовой системы шифрования является одноразовое использование ключевой последовательности. Одноразовая система шифрует исходный открытый текст в шифртекст посредством подстановки Цезаря где Кi - i-й элемент случайной ключевой последовательности.

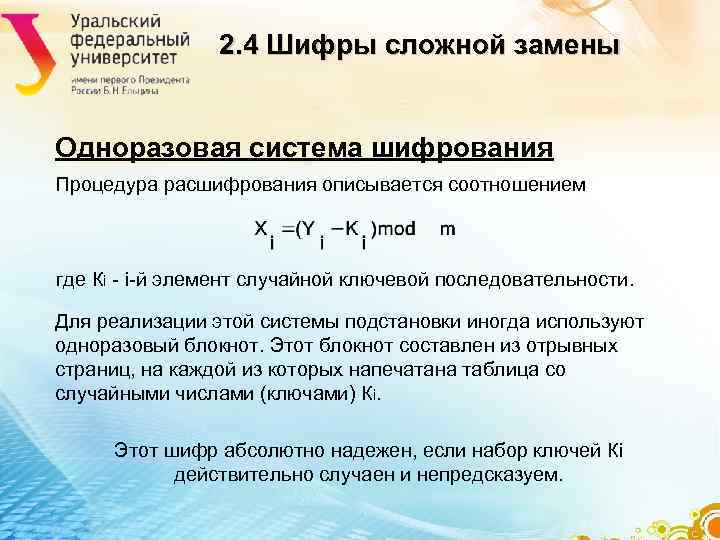

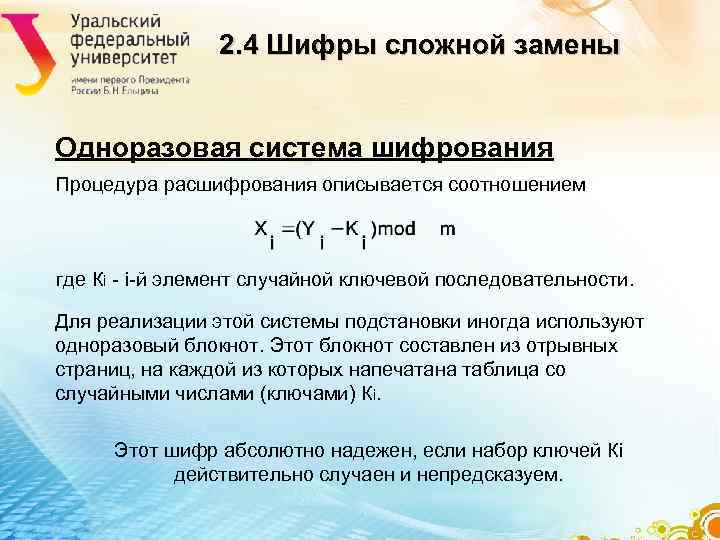

2. 4 Шифры сложной замены Одноразовая система шифрования Процедура расшифрования описывается соотношением где Кi - i-й элемент случайной ключевой последовательности. Для реализации этой системы подстановки иногда используют одноразовый блокнот. Этот блокнот составлен из отрывных страниц, на каждой из которых напечатана таблица со случайными числами (ключами) Кi. Этот шифр абсолютно надежен, если набор ключей Кi действительно случаен и непредсказуем.

2. 4 Шифры сложной замены Одноразовая система шифрования Процедура расшифрования описывается соотношением где Кi - i-й элемент случайной ключевой последовательности. Для реализации этой системы подстановки иногда используют одноразовый блокнот. Этот блокнот составлен из отрывных страниц, на каждой из которых напечатана таблица со случайными числами (ключами) Кi. Этот шифр абсолютно надежен, если набор ключей Кi действительно случаен и непредсказуем.

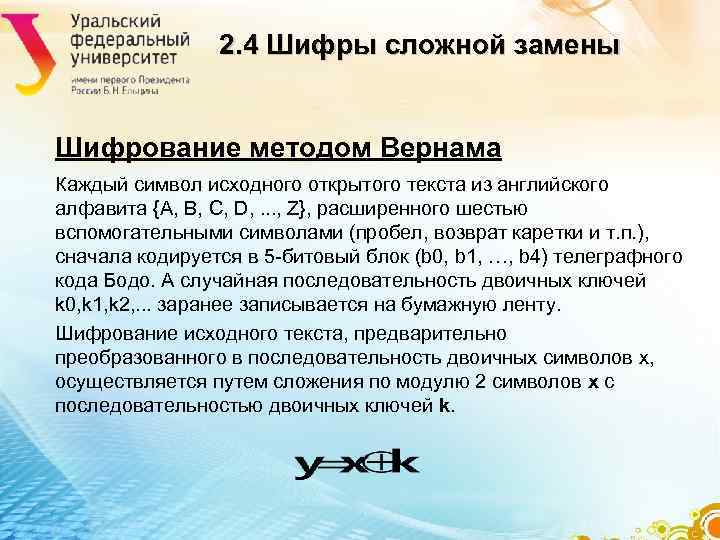

2. 4 Шифры сложной замены Шифрование методом Вернама Каждый символ исходного открытого текста из английского алфавита {А, В, С, D, . . . , Z}, расширенного шестью вспомогательными символами (пробел, возврат каретки и т. п. ), сначала кодируется в 5 -битовый блок (b 0, b 1, …, b 4) телеграфного кода Бодо. А случайная последовательность двоичных ключей k 0, k 1, k 2, . . . заранее записывается на бумажную ленту. Шифрование исходного текста, предварительно преобразованного в последовательность двоичных символов x, осуществляется путем сложения по модулю 2 символов x с последовательностью двоичных ключей k.

2. 4 Шифры сложной замены Шифрование методом Вернама Каждый символ исходного открытого текста из английского алфавита {А, В, С, D, . . . , Z}, расширенного шестью вспомогательными символами (пробел, возврат каретки и т. п. ), сначала кодируется в 5 -битовый блок (b 0, b 1, …, b 4) телеграфного кода Бодо. А случайная последовательность двоичных ключей k 0, k 1, k 2, . . . заранее записывается на бумажную ленту. Шифрование исходного текста, предварительно преобразованного в последовательность двоичных символов x, осуществляется путем сложения по модулю 2 символов x с последовательностью двоичных ключей k.

2. 4 Шифры сложной замены Шифрование методом Вернама Схема шифрования и расшифрования сообщений по методу Вернама

2. 4 Шифры сложной замены Шифрование методом Вернама Схема шифрования и расшифрования сообщений по методу Вернама

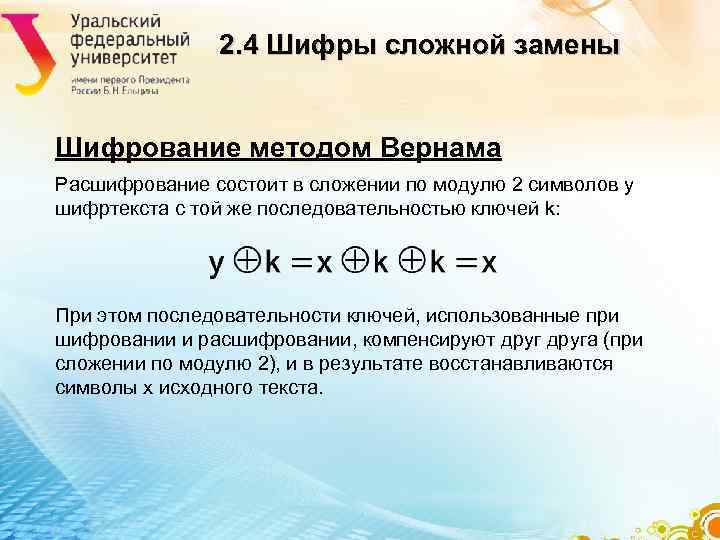

2. 4 Шифры сложной замены Шифрование методом Вернама Расшифрование состоит в сложении по модулю 2 символов у шифртекста с той же последовательностью ключей k: При этом последовательности ключей, использованные при шифровании и расшифровании, компенсируют друга (при сложении по модулю 2), и в результате восстанавливаются символы x исходного текста.

2. 4 Шифры сложной замены Шифрование методом Вернама Расшифрование состоит в сложении по модулю 2 символов у шифртекста с той же последовательностью ключей k: При этом последовательности ключей, использованные при шифровании и расшифровании, компенсируют друга (при сложении по модулю 2), и в результате восстанавливаются символы x исходного текста.

2. 4 Шифры сложной замены Роторные машины Принцип работы таких машин основан на многоалфавитной замене символов исходного текста по длинному ключу согласно версии шифра Вижинера. Главной деталью роторной машины является ротор (или колесо) с проволочными перемычками внутри. На каждой стороне диска расположены равномерно по окружности m электрических контактов, где m - число знаков алфавита. Каждый контакт на передней стороне диска соединен с одним из контактов на задней стороне.

2. 4 Шифры сложной замены Роторные машины Принцип работы таких машин основан на многоалфавитной замене символов исходного текста по длинному ключу согласно версии шифра Вижинера. Главной деталью роторной машины является ротор (или колесо) с проволочными перемычками внутри. На каждой стороне диска расположены равномерно по окружности m электрических контактов, где m - число знаков алфавита. Каждый контакт на передней стороне диска соединен с одним из контактов на задней стороне.

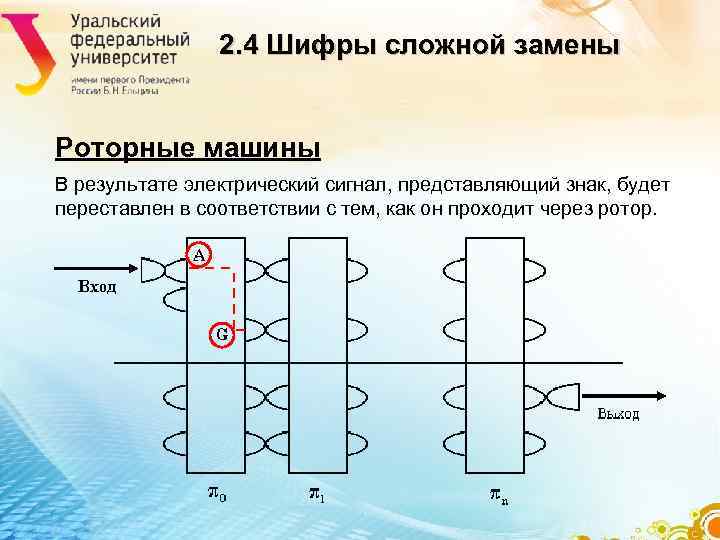

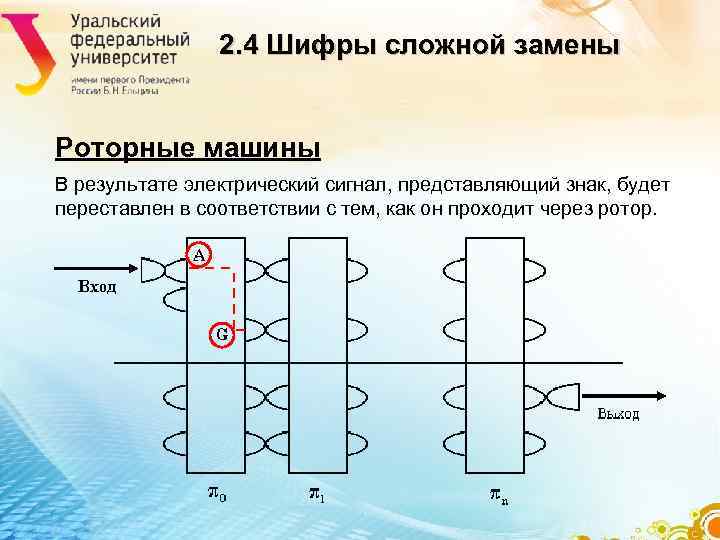

2. 4 Шифры сложной замены Роторные машины В результате электрический сигнал, представляющий знак, будет переставлен в соответствии с тем, как он проходит через ротор.

2. 4 Шифры сложной замены Роторные машины В результате электрический сигнал, представляющий знак, будет переставлен в соответствии с тем, как он проходит через ротор.

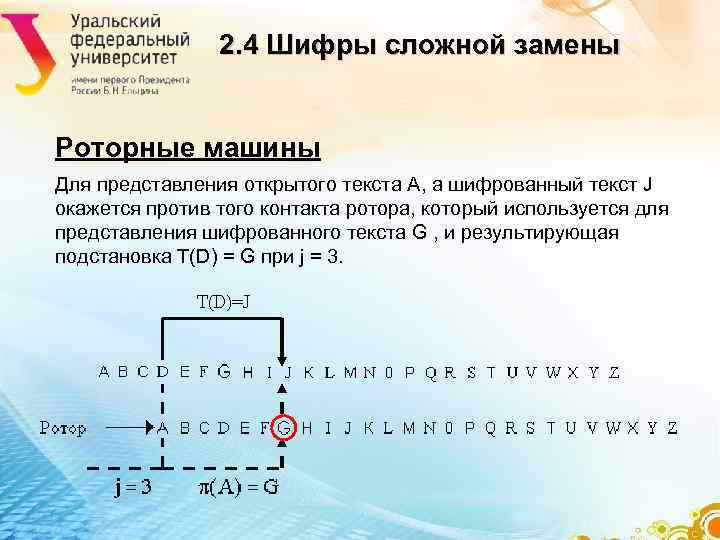

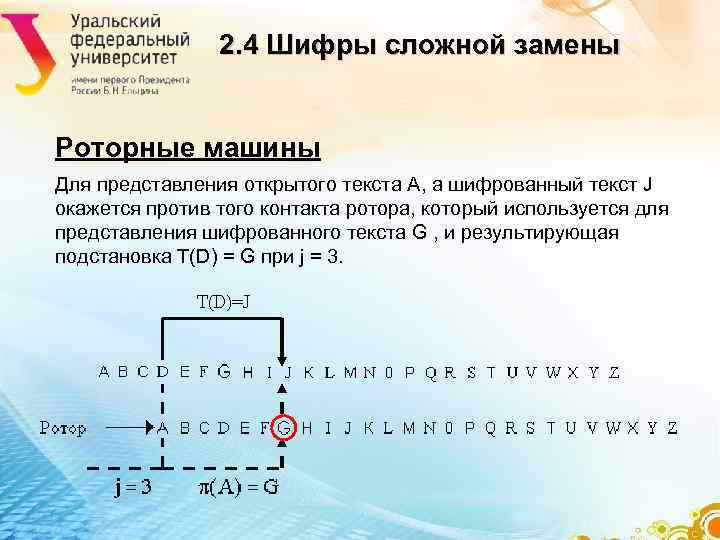

2. 4 Шифры сложной замены Роторные машины Для представления открытого текста А, а шифрованный текст J окажется против того контакта ротора, который используется для представления шифрованного текста G , и результирующая подстановка Т(D) = G при j = 3.

2. 4 Шифры сложной замены Роторные машины Для представления открытого текста А, а шифрованный текст J окажется против того контакта ротора, который используется для представления шифрованного текста G , и результирующая подстановка Т(D) = G при j = 3.

2. 4 Шифры сложной замены Роторные машины Роторы можно объединить в банк роторов. При этом можно реализовывать большое число подстановок, соответствующих различным комбинациям положений роторов. Роторная машина может быть настроена по ключу изменением любых ее переменных: • роторов; • порядка расположения роторов; • числа мест остановки на колесо; • характера движения и т. д.

2. 4 Шифры сложной замены Роторные машины Роторы можно объединить в банк роторов. При этом можно реализовывать большое число подстановок, соответствующих различным комбинациям положений роторов. Роторная машина может быть настроена по ключу изменением любых ее переменных: • роторов; • порядка расположения роторов; • числа мест остановки на колесо; • характера движения и т. д.

2. 4 Шифры сложной замены Роторные машины Роторы можно объединить в банк роторов. При этом можно реализовывать большое число подстановок, соответствующих различным комбинациям положений роторов. Роторная машина может быть настроена по ключу изменением любых ее переменных: • роторов; • порядка расположения роторов; • числа мест остановки на колесо; • характера движения и т. д.

2. 4 Шифры сложной замены Роторные машины Роторы можно объединить в банк роторов. При этом можно реализовывать большое число подстановок, соответствующих различным комбинациям положений роторов. Роторная машина может быть настроена по ключу изменением любых ее переменных: • роторов; • порядка расположения роторов; • числа мест остановки на колесо; • характера движения и т. д.

2. 5 Шифрование методом гаммирования Под гаммированием понимают процесс наложения по определенному закону гаммы шифра на открытые данные. Гамма шифра - это псевдослучайная последовательность, выработанная по заданному алгоритму для зашифрования открытых данных и расшифрования зашифрованных данных. Процесс зашифрования заключается в генерации гаммы шифра и наложении полученной гаммы на исходный открытый текст обратимым образом, например с использованием операции сложения по модулю 2.

2. 5 Шифрование методом гаммирования Под гаммированием понимают процесс наложения по определенному закону гаммы шифра на открытые данные. Гамма шифра - это псевдослучайная последовательность, выработанная по заданному алгоритму для зашифрования открытых данных и расшифрования зашифрованных данных. Процесс зашифрования заключается в генерации гаммы шифра и наложении полученной гаммы на исходный открытый текст обратимым образом, например с использованием операции сложения по модулю 2.

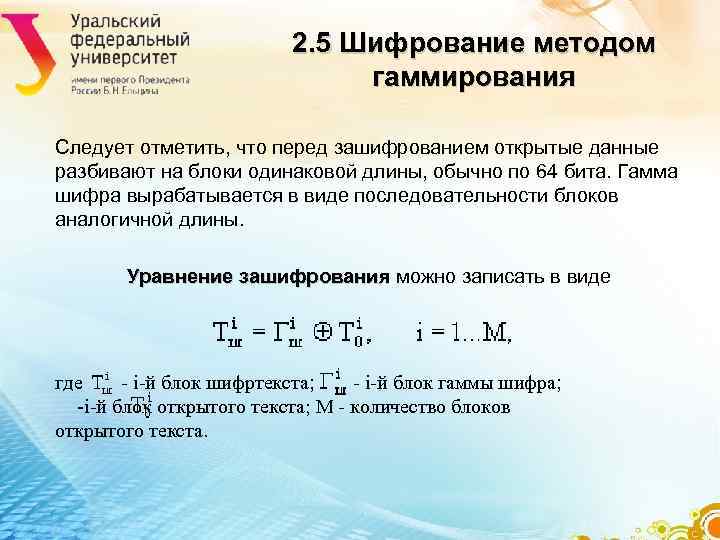

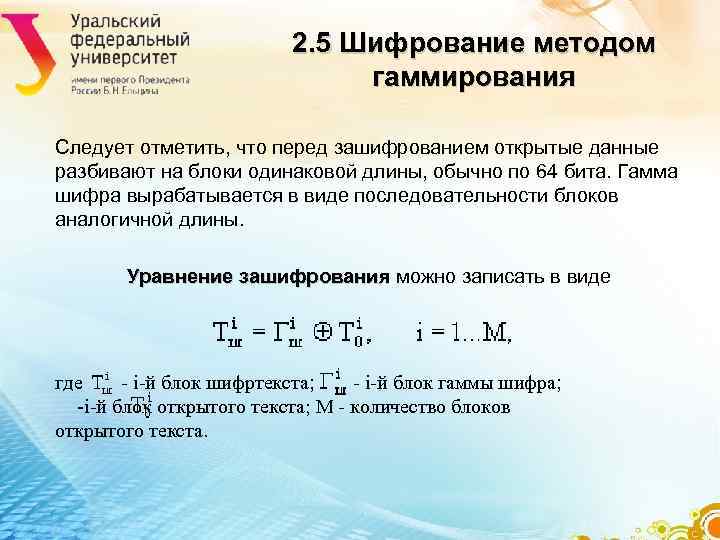

2. 5 Шифрование методом гаммирования Следует отметить, что перед зашифрованием открытые данные разбивают на блоки одинаковой длины, обычно по 64 бита. Гамма шифра вырабатывается в виде последовательности блоков аналогичной длины. Уравнение зашифрования можно записать в виде зашифрования где - i-й блок шифртекста; - i-й блок гаммы шифра; -i-й блок открытого текста; М - количество блоков открытого текста.

2. 5 Шифрование методом гаммирования Следует отметить, что перед зашифрованием открытые данные разбивают на блоки одинаковой длины, обычно по 64 бита. Гамма шифра вырабатывается в виде последовательности блоков аналогичной длины. Уравнение зашифрования можно записать в виде зашифрования где - i-й блок шифртекста; - i-й блок гаммы шифра; -i-й блок открытого текста; М - количество блоков открытого текста.

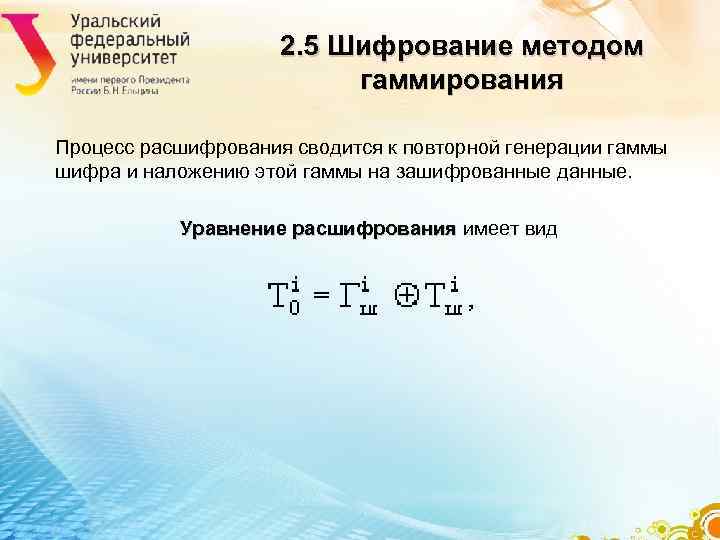

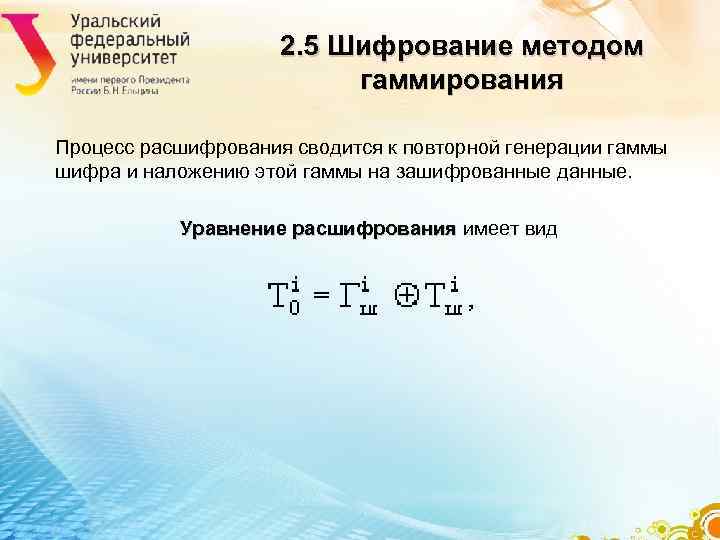

2. 5 Шифрование методом гаммирования Процесс расшифрования сводится к повторной генерации гаммы шифра и наложению этой гаммы на зашифрованные данные. Уравнение расшифрования имеет вид

2. 5 Шифрование методом гаммирования Процесс расшифрования сводится к повторной генерации гаммы шифра и наложению этой гаммы на зашифрованные данные. Уравнение расшифрования имеет вид

2. 5 Шифрование методом гаммирования Синхропосылка S Накопитель N 2 Накопитель N 1 К 0 + К 1 … Таблица подстановок К 6 К 7 Регистр сдвига <<11

2. 5 Шифрование методом гаммирования Синхропосылка S Накопитель N 2 Накопитель N 1 К 0 + К 1 … Таблица подстановок К 6 К 7 Регистр сдвига <<11

2. 5 Шифрование методом гаммирования Гамма шифра Накопитель N 2 Накопитель N 1 Шифртекст Открытый текст2 Открытый текст1 Выход

2. 5 Шифрование методом гаммирования Гамма шифра Накопитель N 2 Накопитель N 1 Шифртекст Открытый текст2 Открытый текст1 Выход

2. 5 Шифрование методом гаммирования Гамма шифра Накопитель N 2 Накопитель N 1 Шифртекст Выход

2. 5 Шифрование методом гаммирования Гамма шифра Накопитель N 2 Накопитель N 1 Шифртекст Выход