028a907b33d8293b570ed548e740cdf8.ppt

- Количество слайдов: 21

Titkosítás Digitális aláírás Szabványosított tanúsítványok

Kriptológia o Kriptográfia n o Rejtjelezési módszerek kidolgozása Kriptoanalízis n Üzenetek megfejtése

Rejtjelezés o Rejtjelezéshez szükséges n n o Rejtjelező kulcs (titokban tartandó) Titkositó algoritmus (nem szükséges titokban tartani) Ceasar féle rejtjelezés n n Kulcs: egy szám ami kisebb mint a betűk száma pl: 4. Algoritmus: a nyílt szöveg karaktereit helyettesítjük azzal a betűvel ami az ABC-ben annyi hellyel áll utána amennyi a kulcs.

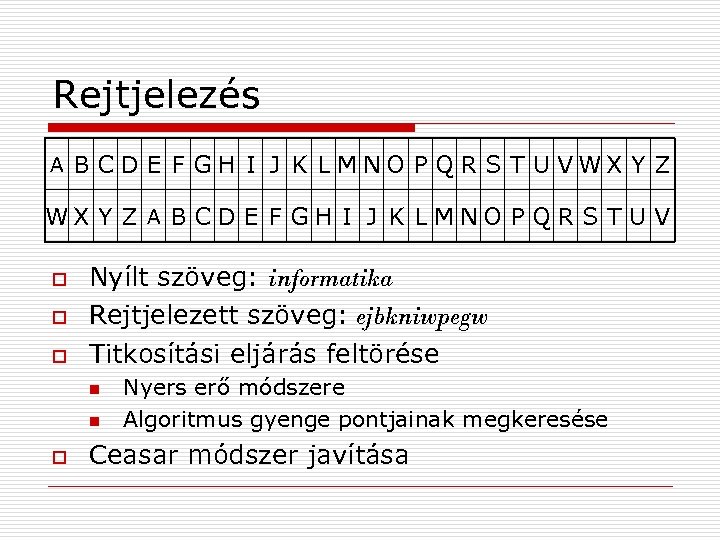

Rejtjelezés A B C D E F G H I J K L MN O P Q R S T U VWX Y Z A B C D E F G H I J K L MN O P Q R S T U V o Nyílt szöveg: informatika Rejtjelezett szöveg: ejbkniwpegw o Titkosítási eljárás feltörése o n n o Nyers erő módszere Algoritmus gyenge pontjainak megkeresése Ceasar módszer javítása

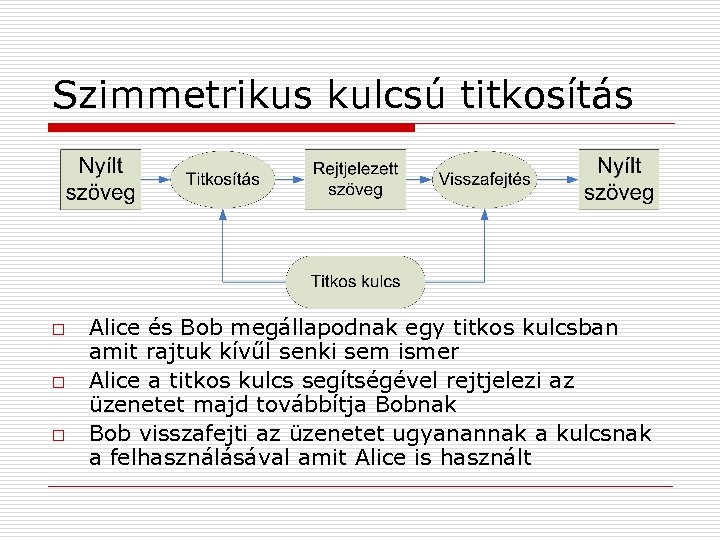

Szimmetrikus kulcsú titkosítás o o o Alice és Bob megállapodnak egy titkos kulcsban amit rajtuk kívűl senki sem ismer Alice a titkos kulcs segítségével rejtjelezi az üzenetet majd továbbítja Bobnak Bob visszafejti az üzenetet ugyanannak a kulcsnak a felhasználásával amit Alice is használt

Szimmetrikus kulcsú titkosítás o o o A tikosítás erőssége a kulcs hosszúságától függ 40 bit – 256 bit DES (Data Encryption Standard), IDEA, AES Ma semmiképpen ne használjunk 82 bitnél rövidebb kulcsot. Legnagyobb előnye a gyorsaság Hátránya a kulcs eljuttatása, több személy részvétele az eljárásban

Asszimetrikus kulcsú titkosítás o Valamennyi felhasználó két összetartozó kulccsal rendelkezik n n o o Nyilvános kulcs Magán kulcs Nyilvános kulcs a rejtjelezésre szolgál A magán kulcs a rejtjelezett üzenet visszafejtésére szolgál

Nyilvános kulcsú titkosítás o o o Alice kulcspárt generál magának, összetartozó nyilvános és magán kulcsot A nyilvános kulcsot közzéteszi egy bárki számára hozzáférhető helyen A magán kulcsot biztonságos helyen elrejti

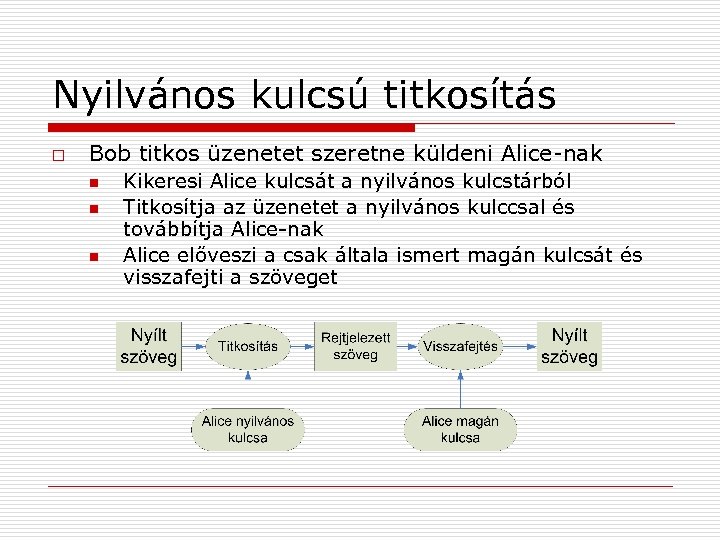

Nyilvános kulcsú titkosítás o Bob titkos üzenetet szeretne küldeni Alice-nak n n n Kikeresi Alice kulcsát a nyilvános kulcstárból Titkosítja az üzenetet a nyilvános kulccsal és továbbítja Alice-nak Alice előveszi a csak általa ismert magán kulcsát és visszafejti a szöveget

Nyilvános kulcsú titkosítás o o o Feltalálók: Rivest, Shamir, Adleman RSA algoritmusnak nevezik Biztonságos rejtjelezéshez 1024 vagy 2048 bites kulcs szükséges Előnyök n o Nem igényel előzetes kooperációt a titkos üzenetküldés Hátrány n A sebesség (1000 szeres különbség a szimmetrikushoz képest)

Digitális aláírások o Elvárások a digitális aláírással szemben: n n n Legyen egyedi, személyhez köthető Ne legyen hamisítható Az aláírás kötődjön az aláírt elektronikus üzenethez Ne legyen átvihető egyik dokumentumról egy másikra A digitális aláírást bárki ellenőrizhesse

Digitális aláírások o Hash algoritmus n o Olyan matematikai eljárás, amely képes tetszőleges hosszúságú bájtsorozatból előállítani annak digitális ujjlenyomatát Hash függvény jellemzői n n n Különböző fájlokhoz különböző ujjlenyomatot készít Az ujjlenyomatból az erdeti fájl nem rekonstruálható Ha az eredeti fájl egyetlen bitje megváltozik akkor más ujjlenyomat tartozik hozzá

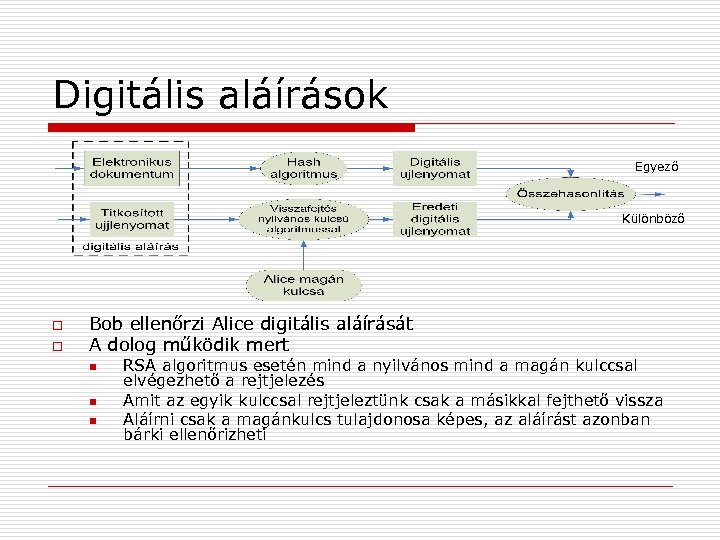

Digitális aláírások Aláírt dokumentum o RSA titkosítás speciális tulajdonsága n o Nyilvános és a titkos kulcsok szerepe felcserélhető Alice egy fájlt ellát digitális aláírással

Digitális aláírások Egyező Különböző o o Bob ellenőrzi Alice digitális aláírását A dolog működik mert n n n RSA algoritmus esetén mind a nyilvános mind a magán kulccsal elvégezhető a rejtjelezés Amit az egyik kulccsal rejtjeleztünk csak a másikkal fejthető vissza Aláírni csak a magánkulcs tulajdonosa képes, az aláírást azonban bárki ellenőrizheti

Nyilvános kulcsú tanúsítványok o Probléma: n o Valaki más nevében teszi közzé nyilvános kulcsát, tehát ki kell küszöbölni, hogy bárki másnak adja ki magát mint ami valójában Megoldás: n n Egy megbízható harmadik személy kijelölése (elektronikus közjegyző) A közjegyző mindenkihez biztonságos módon eljuttatja saját nyilvános kulcsát

Alice belépése a nyilvános kulcsú titkosítók közé o o o Nyilvános és magán kulcspárt generál Magán kulcsát biztonságos helyre teszi, a nyilvános kulccsal felkeresi a közjegyzőt A közjegyző elkéri Alice személyi igazolványát és meggyőződik hogy az-e akinek mondja magát Közjegyző kiállít egy elektronikus (digitális) tanusítványt (certificate) amelyben igazolja, hogy a nyilvános kulcs Alice-é Alice a nyilvános kulcsát és a tanúsítványt elhelyezi a kulcstárba

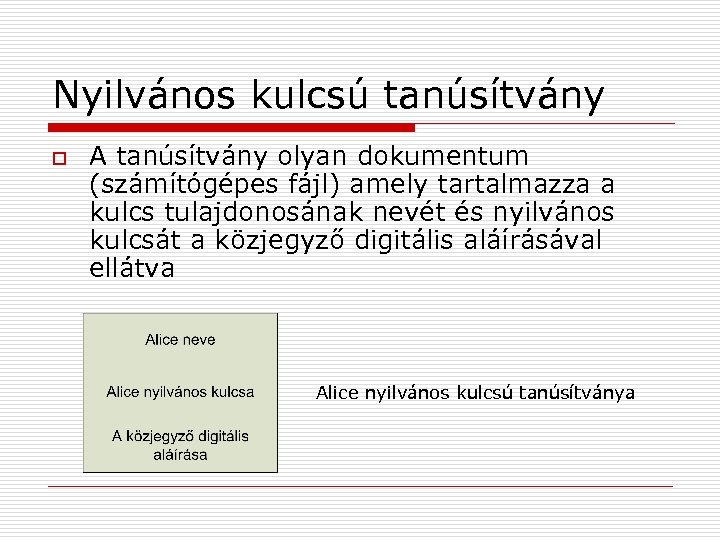

Nyilvános kulcsú tanúsítvány o A tanúsítvány olyan dokumentum (számítógépes fájl) amely tartalmazza a kulcs tulajdonosának nevét és nyilvános kulcsát a közjegyző digitális aláírásával ellátva Alice nyilvános kulcsú tanúsítványa

Implementációs problémák o Implementáció a kriptográfiai algoritmusok számítógépes megvalósítása, azaz olyan számítógép programok amik elvégzik a titkosítás, visszafejtés digitális aláírás készítés ellenőrzés valamint a kulcskezelés feladatait

Implementációs problémák o 1. Feltétel n Az implementáció pontosan kövesse az algoritmus lépéseit o Csak olyan programot használjunk amelyik cégről feltételezzük, hogy birtokában van mindazoknak az ismereteknek ami a helyes implementációhoz nélkülözhetetlen

Implementációs problémák o 2. Feltétel n Előnyös ha a kriptográfiai program szabványokat követ o Szabványosítás területei n n Szimmetrikus és aszimmetrikus algoritmusok Tanúsítvány formátumok Üzenet formátumok Kulcsok, kulcstárak szerkezete

Implementációs problémák o 3. feltétel n A kulcsok védelméről gondoskodni kell o o A kulcsot a tulajdonos fejben tartja Nem a kulcsot kérik hanem jelszót amelyből a kulcs kiszámítható Floppy lemezen vagy pen drive-n tárolva Smart card-on történő tárolás n A magán kulcs teljes életciklusa alatt nem hagyja el a kártya védett környezetét

028a907b33d8293b570ed548e740cdf8.ppt