lec 4.pptx

- Количество слайдов: 43

Технології захисту інформації

Технології захисту інформації

План.

План.

Література. 1. Виявлення та розслідування злочинів, що вичиняються у сфері інформаційних технологій: Наук. -практ. посіб. / За заг. ред. проф. Я. Ю. Кондратьєва. – К. , 2004. 2. Ніколаюк С. І. , Никифорчук Д. Й. , Томма Р. П. , Барко В. І. Протидія злочинам у сфері інтелектуальної власності. – К. , 2006. 3. К. Мандиа, К. Просис. Защита от вторжений. Расследование компьютерных преступлений. – М. , 2005. 4. Соціально-правові основи інформаційної безпеки: Навч. посіб. /За ред. В. В. Остроухова. – К. , 2007. 5. Гуз А. М. Історія захисту інформації в Україні та провідних країнах світу: Навч. посібник. – К. , 2007. 6. Луцкер А. Авторское право в цифровых технологиях и СМИ. – М. , 2005.

Література. 1. Виявлення та розслідування злочинів, що вичиняються у сфері інформаційних технологій: Наук. -практ. посіб. / За заг. ред. проф. Я. Ю. Кондратьєва. – К. , 2004. 2. Ніколаюк С. І. , Никифорчук Д. Й. , Томма Р. П. , Барко В. І. Протидія злочинам у сфері інтелектуальної власності. – К. , 2006. 3. К. Мандиа, К. Просис. Защита от вторжений. Расследование компьютерных преступлений. – М. , 2005. 4. Соціально-правові основи інформаційної безпеки: Навч. посіб. /За ред. В. В. Остроухова. – К. , 2007. 5. Гуз А. М. Історія захисту інформації в Україні та провідних країнах світу: Навч. посібник. – К. , 2007. 6. Луцкер А. Авторское право в цифровых технологиях и СМИ. – М. , 2005.

Проблеми захисту інформації у сучасних ІС Інформаційні ресурси України Інформаційний суверенітет Інформаційна безпека суспільства та його громадян Інформаційна безпека держави

Проблеми захисту інформації у сучасних ІС Інформаційні ресурси України Інформаційний суверенітет Інформаційна безпека суспільства та його громадян Інформаційна безпека держави

Проблеми захисту інформації у сучасних ІС Інформаційні ресурси України – вся інформація, яка належить нашій державі, незалежно від змісту, форм, часу й місця створення. Закон України «Про державну таємницю» від 21. 01. 1994 р. (у ред. 24. 02. 2011 р. ) Інформаційний суверенітет – невід’ємне право людини, суспільства, держави на самовизначення та участь у формуванні, розвитку та здійсненні національної інформаційної політики відповідно до Конституції, чинного законодавства України, міжнародного права в національному інформаційному просторі України.

Проблеми захисту інформації у сучасних ІС Інформаційні ресурси України – вся інформація, яка належить нашій державі, незалежно від змісту, форм, часу й місця створення. Закон України «Про державну таємницю» від 21. 01. 1994 р. (у ред. 24. 02. 2011 р. ) Інформаційний суверенітет – невід’ємне право людини, суспільства, держави на самовизначення та участь у формуванні, розвитку та здійсненні національної інформаційної політики відповідно до Конституції, чинного законодавства України, міжнародного права в національному інформаційному просторі України.

Проблеми захисту інформації у сучасних ІС Головною передумовою існування ІС є належний стан інформаційної безпеки держави, суспільства та його громадян. Інформаційна безпека суспільства, громадян – можливість безперешкодної реалізації суспільством та окремими його членами своїх конституційних прав, пов’язаних з можливістю вільного одержання, створення й поширення інформації та ступінь їх захисту від деструктивного інформаційного впливу. Інформаційна безпека держави – стан її інформаційної захищеності, при якій спеціальні інформаційні операції, акти зовнішньої інформаційної агресії, інформаційний тероризм та комп’ютерні злочини не завдають суттєвої шкоди національним інтересам.

Проблеми захисту інформації у сучасних ІС Головною передумовою існування ІС є належний стан інформаційної безпеки держави, суспільства та його громадян. Інформаційна безпека суспільства, громадян – можливість безперешкодної реалізації суспільством та окремими його членами своїх конституційних прав, пов’язаних з можливістю вільного одержання, створення й поширення інформації та ступінь їх захисту від деструктивного інформаційного впливу. Інформаційна безпека держави – стан її інформаційної захищеності, при якій спеціальні інформаційні операції, акти зовнішньої інформаційної агресії, інформаційний тероризм та комп’ютерні злочини не завдають суттєвої шкоди національним інтересам.

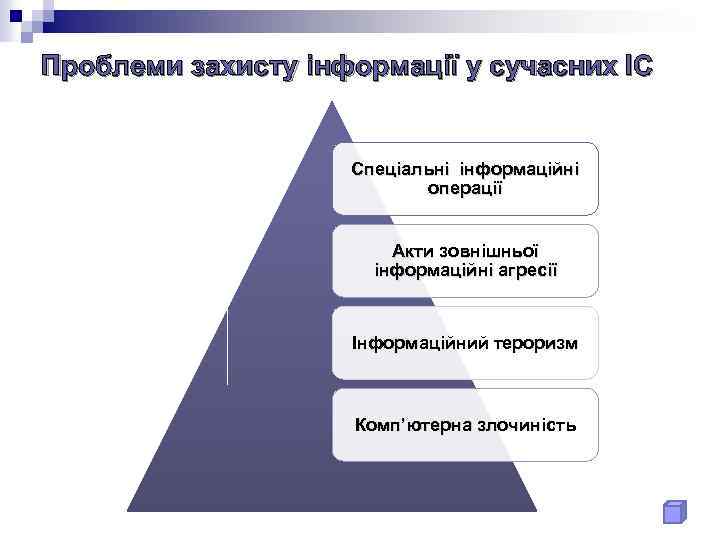

Проблеми захисту інформації у сучасних ІС Спеціальні інформаційні операції Акти зовнішньої інформаційні агресії Інформаційний тероризм Комп’ютерна злочиність

Проблеми захисту інформації у сучасних ІС Спеціальні інформаційні операції Акти зовнішньої інформаційні агресії Інформаційний тероризм Комп’ютерна злочиність

Проблеми захисту інформації у сучасних ІС Спеціальні інформаційні операції – сплановані дії, спрямовані на ворожу, дружню або нейтральну аудиторію, які передбачають вплив на її свідомість і поведінку за допомогою використання організованої інформації та ІТ для досягнення певної мети. Дезінформування Пропаганда Диверсифікація громадської думки Психологічний тиск Поширення чуток

Проблеми захисту інформації у сучасних ІС Спеціальні інформаційні операції – сплановані дії, спрямовані на ворожу, дружню або нейтральну аудиторію, які передбачають вплив на її свідомість і поведінку за допомогою використання організованої інформації та ІТ для досягнення певної мети. Дезінформування Пропаганда Диверсифікація громадської думки Психологічний тиск Поширення чуток

Проблеми захисту інформації у сучасних ІС Акти зовнішньої інформаційної агресії – легальні та/або протиправні акції, реалізація яких може мати негативний вплив на безпеку інформаційного простору держави. Інформаційна війна – вид протиборства між різними суб’єктами (державами, неурядовими, економічними структурами), який здійснюється з метою досягнення односторонніх воєнних, соціально-політичних чи економічних переваг над противником. Форми інформаційних війн • вплив на форму повідомлень, механізми їх передачі, зберігання, обробку • блокування передавання повідомлень • вплив на зміст повідомлень шляхом проведення СІО

Проблеми захисту інформації у сучасних ІС Акти зовнішньої інформаційної агресії – легальні та/або протиправні акції, реалізація яких може мати негативний вплив на безпеку інформаційного простору держави. Інформаційна війна – вид протиборства між різними суб’єктами (державами, неурядовими, економічними структурами), який здійснюється з метою досягнення односторонніх воєнних, соціально-політичних чи економічних переваг над противником. Форми інформаційних війн • вплив на форму повідомлень, механізми їх передачі, зберігання, обробку • блокування передавання повідомлень • вплив на зміст повідомлень шляхом проведення СІО

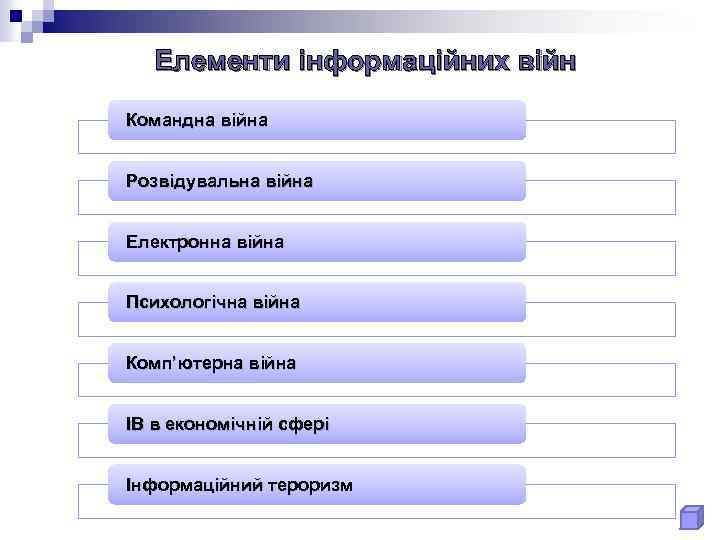

Елементи інформаційних війн Командна війна Розвідувальна війна Електронна війна Психологічна війна Комп’ютерна війна ІВ в економічній сфері Інформаційний тероризм

Елементи інформаційних війн Командна війна Розвідувальна війна Електронна війна Психологічна війна Комп’ютерна війна ІВ в економічній сфері Інформаційний тероризм

Проблеми захисту інформації у сучасних ІС Інформаційний тероризм – небезпечні діяння з інформаційного впливу на соціальні групи осіб, державні органи влади та управління, пов’язані з поширенням інформації, яка містить погрози переслідуванням, розправою, вбивствами. Комп’ютерна злочинність – протиправні діяння у сфері використання ЕОМ, автоматизованих систем та комп’ютерних мереж, за які Кримінальним кодексом України передбачено відповідальність.

Проблеми захисту інформації у сучасних ІС Інформаційний тероризм – небезпечні діяння з інформаційного впливу на соціальні групи осіб, державні органи влади та управління, пов’язані з поширенням інформації, яка містить погрози переслідуванням, розправою, вбивствами. Комп’ютерна злочинність – протиправні діяння у сфері використання ЕОМ, автоматизованих систем та комп’ютерних мереж, за які Кримінальним кодексом України передбачено відповідальність.

Проблеми захисту інформації у сучасних ІС Захист інформації — це сукупність організаційно-технічних заходів і правових норм для запобігання заподіянню шкоди інтересам власника інформації чи АС та осіб, які користуються інформацією. забезпечення цілісності інформації, конфіденційність доступність для всіх авторизованих користувачів

Проблеми захисту інформації у сучасних ІС Захист інформації — це сукупність організаційно-технічних заходів і правових норм для запобігання заподіянню шкоди інтересам власника інформації чи АС та осіб, які користуються інформацією. забезпечення цілісності інформації, конфіденційність доступність для всіх авторизованих користувачів

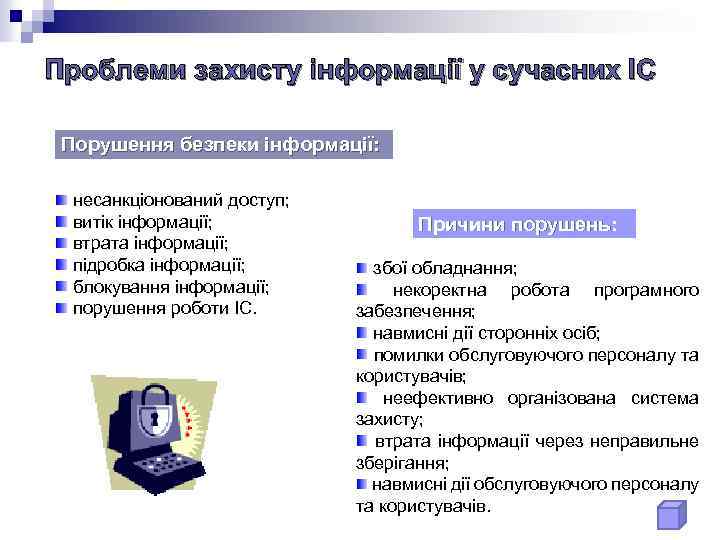

Проблеми захисту інформації у сучасних ІС Порушення безпеки інформації: несанкціонований доступ; витік інформації; втрата інформації; підробка інформації; блокування інформації; порушення роботи ІC. Причини порушень: збої обладнання; некоректна робота програмного забезпечення; навмисні дії сторонніх осіб; помилки обслуговуючого персоналу та користувачів; неефективно організована система захисту; втрата інформації через неправильне зберігання; навмисні дії обслуговуючого персоналу та користувачів.

Проблеми захисту інформації у сучасних ІС Порушення безпеки інформації: несанкціонований доступ; витік інформації; втрата інформації; підробка інформації; блокування інформації; порушення роботи ІC. Причини порушень: збої обладнання; некоректна робота програмного забезпечення; навмисні дії сторонніх осіб; помилки обслуговуючого персоналу та користувачів; неефективно організована система захисту; втрата інформації через неправильне зберігання; навмисні дії обслуговуючого персоналу та користувачів.

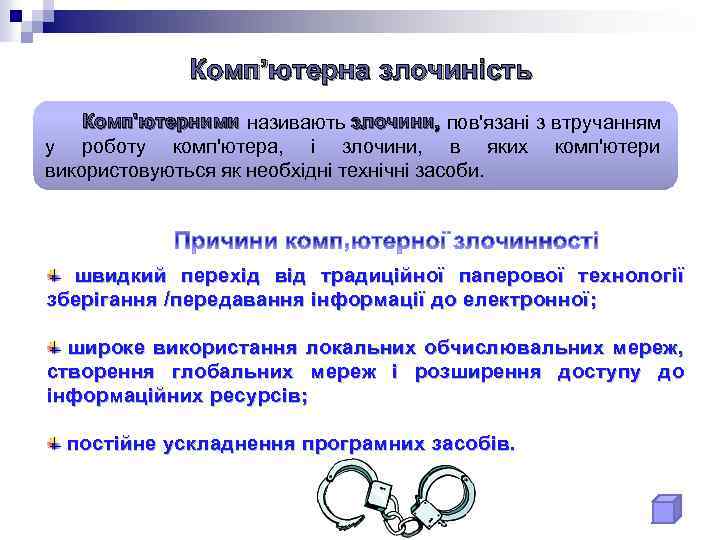

Комп’ютерна злочиність Комп'ютерними називають злочини, пов'язані з втручанням у роботу комп'ютера, і злочини, в яких комп'ютери використовуються як необхідні технічні засоби. швидкий перехід від традиційної паперової технології зберігання /передавання інформації до електронної ; широке використання локальних обчислювальних мереж, створення глобальних мереж і розширення доступу до інформаційних ресурсів ; постійне ускладнення програмних засобів.

Комп’ютерна злочиність Комп'ютерними називають злочини, пов'язані з втручанням у роботу комп'ютера, і злочини, в яких комп'ютери використовуються як необхідні технічні засоби. швидкий перехід від традиційної паперової технології зберігання /передавання інформації до електронної ; широке використання локальних обчислювальних мереж, створення глобальних мереж і розширення доступу до інформаційних ресурсів ; постійне ускладнення програмних засобів.

Комп’ютерна злочиність Особливості комп’ютерних злочинів: Встановлення факту злочину Відсутність міждержавних кордонів для злочинів Європейська конвенція про кіберзлочини рекомендує уніфікувати кримінальне законодавство з питань комп’ютерних правопорушень та передбачити відповідальність за такі злочини.

Комп’ютерна злочиність Особливості комп’ютерних злочинів: Встановлення факту злочину Відсутність міждержавних кордонів для злочинів Європейська конвенція про кіберзлочини рекомендує уніфікувати кримінальне законодавство з питань комп’ютерних правопорушень та передбачити відповідальність за такі злочини.

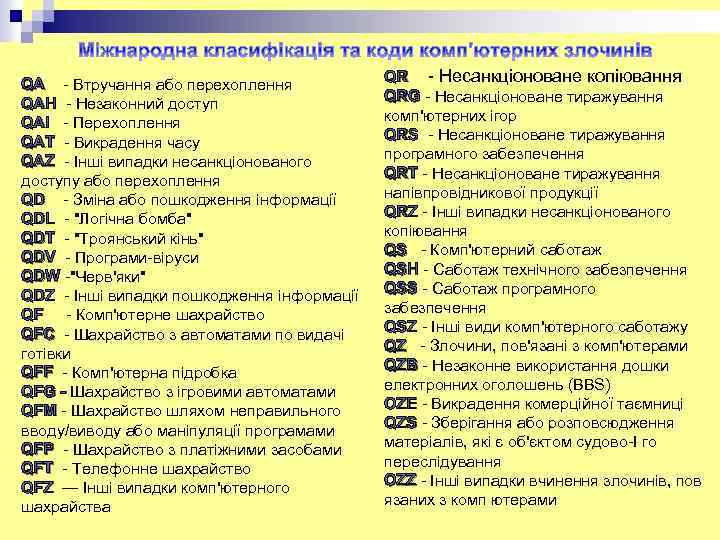

QA - Втручання або перехоплення QAH - Незаконний доступ QAI - Перехоплення QAT - Викрадення часу QAZ - Інші випадки несанкціонованого доступу або перехоплення QD - Зміна або пошкодження інформації QDL - "Логічна бомба" QDT - "Троянський кінь" QDV - Програми-віруси QDW -"Черв'яки" QDZ - Інші випадки пошкодження інформації QF - Комп'ютерне шахрайство QFC - Шахрайство з автоматами по видачі готівки QFF - Комп'ютерна підробка QFG - Шахрайство з ігровими автоматами QFM - Шахрайство шляхом неправильного вводу/виводу або маніпуляції програмами QFP - Шахрайство з платіжними засобами QFT - Телефонне шахрайство QFZ — Інші випадки комп'ютерного шахрайства QR - Несанкціоноване копіювання QRG - Несанкціоноване тиражування комп'ютерних ігор QRS - Несанкціоноване тиражування програмного забезпечення QRT - Несанкціоноване тиражування напівпровідникової продукції QRZ - Інші випадки несанкціонованого копіювання QS - Комп'ютерний саботаж QSH - Саботаж технічного забезпечення QSS - Саботаж програмного забезпечення QSZ - Інші види комп'ютерного саботажу QZ - Злочини, пов'язані з комп'ютерами QZB - Незаконне використання дошки електронних оголошень (BBS) OZE - Викрадення комерційної таємниці QZS - Зберігання або розповсюдження матеріалів, які є об'єктом судово-I го переслідування OZZ - Інші випадки вчинення злочинів, пов язаних з комп ютерами

QA - Втручання або перехоплення QAH - Незаконний доступ QAI - Перехоплення QAT - Викрадення часу QAZ - Інші випадки несанкціонованого доступу або перехоплення QD - Зміна або пошкодження інформації QDL - "Логічна бомба" QDT - "Троянський кінь" QDV - Програми-віруси QDW -"Черв'яки" QDZ - Інші випадки пошкодження інформації QF - Комп'ютерне шахрайство QFC - Шахрайство з автоматами по видачі готівки QFF - Комп'ютерна підробка QFG - Шахрайство з ігровими автоматами QFM - Шахрайство шляхом неправильного вводу/виводу або маніпуляції програмами QFP - Шахрайство з платіжними засобами QFT - Телефонне шахрайство QFZ — Інші випадки комп'ютерного шахрайства QR - Несанкціоноване копіювання QRG - Несанкціоноване тиражування комп'ютерних ігор QRS - Несанкціоноване тиражування програмного забезпечення QRT - Несанкціоноване тиражування напівпровідникової продукції QRZ - Інші випадки несанкціонованого копіювання QS - Комп'ютерний саботаж QSH - Саботаж технічного забезпечення QSS - Саботаж програмного забезпечення QSZ - Інші види комп'ютерного саботажу QZ - Злочини, пов'язані з комп'ютерами QZB - Незаконне використання дошки електронних оголошень (BBS) OZE - Викрадення комерційної таємниці QZS - Зберігання або розповсюдження матеріалів, які є об'єктом судово-I го переслідування OZZ - Інші випадки вчинення злочинів, пов язаних з комп ютерами

Категорії комп'ютерних злочинців Хакери (хекери) — узагальнююча назва людей, які зламують комп'ютерні системи. Кракери — професійні зламувачі Пірати — спеціалізуються на крадіжках текстів нових комерційних програмних продуктів, технологічних ноу-хау. Шкідники (вандали) заражають кіберпростір вірусами, руйнують комп'ютерні системи Експериментатори ( «піонери» )

Категорії комп'ютерних злочинців Хакери (хекери) — узагальнююча назва людей, які зламують комп'ютерні системи. Кракери — професійні зламувачі Пірати — спеціалізуються на крадіжках текстів нових комерційних програмних продуктів, технологічних ноу-хау. Шкідники (вандали) заражають кіберпростір вірусами, руйнують комп'ютерні системи Експериментатори ( «піонери» )

Види комп’ютерних злочинів Несанкціонований доступ до інформації, та її розкрадання Підробка комп'ютерної інформації Уведення у програмне забезпечення «логічних бомб» Комп'ютерні злочини в мережі Інтернет Розробка і поширення комп'ютерних вірусів Злочинна недбалість у розробці, виготовленні й експлуатації комп'ютерної техніки та програмного забезпечення

Види комп’ютерних злочинів Несанкціонований доступ до інформації, та її розкрадання Підробка комп'ютерної інформації Уведення у програмне забезпечення «логічних бомб» Комп'ютерні злочини в мережі Інтернет Розробка і поширення комп'ютерних вірусів Злочинна недбалість у розробці, виготовленні й експлуатації комп'ютерної техніки та програмного забезпечення

Комп’ютерні злочини в мережі Інтернет Ø промисловий шпіонаж Ø шахрайство Ø поширення дитячої порнографії Ø розповсюдження вірусів та зламування сайтів Ø “нюкання” Ø “спам” Ø мережні атаки Ø “серверний трикутник”

Комп’ютерні злочини в мережі Інтернет Ø промисловий шпіонаж Ø шахрайство Ø поширення дитячої порнографії Ø розповсюдження вірусів та зламування сайтів Ø “нюкання” Ø “спам” Ø мережні атаки Ø “серверний трикутник”

Види комп’ютерних злочинів Злочини, що вчинюються організованими злочинними групами з використанням ІТ: Злочини насильницького характеру Злочини ненасильницького характеру “відмивання” грошей кібертероризм загроза фізичної розправи дитяча порнографія крадіжка грошей з банківських рахунків шахрайство з платіжними картками розповсюдження інформації про наркотики через Інтернет

Види комп’ютерних злочинів Злочини, що вчинюються організованими злочинними групами з використанням ІТ: Злочини насильницького характеру Злочини ненасильницького характеру “відмивання” грошей кібертероризм загроза фізичної розправи дитяча порнографія крадіжка грошей з банківських рахунків шахрайство з платіжними картками розповсюдження інформації про наркотики через Інтернет

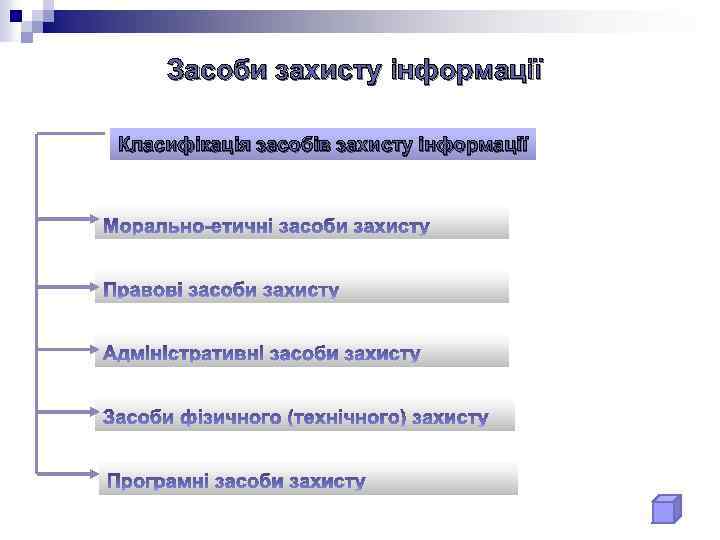

Засоби захисту інформації Класифікація засобів захисту інформації

Засоби захисту інформації Класифікація засобів захисту інформації

Морально-етичний захист інформації - норми поведінки, які традиційно склались з поширенням ЕОМ та мереж, ці норми здебільшого не є обов'язковими і не затверджені в законодавчому порядку.

Морально-етичний захист інформації - норми поведінки, які традиційно склались з поширенням ЕОМ та мереж, ці норми здебільшого не є обов'язковими і не затверджені в законодавчому порядку.

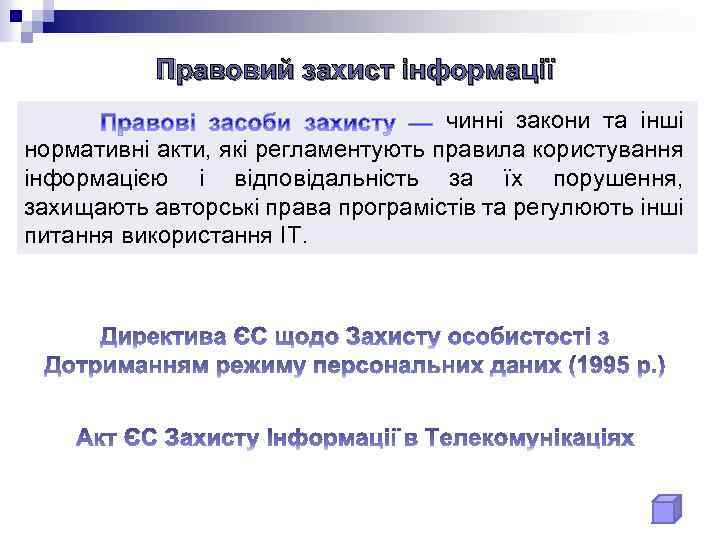

Правовий захист інформації чинні закони та інші нормативні акти, які регламентують правила користування інформацією і відповідальність за їх порушення, захищають авторські права програмістів та регулюють інші питання використання IT.

Правовий захист інформації чинні закони та інші нормативні акти, які регламентують правила користування інформацією і відповідальність за їх порушення, захищають авторські права програмістів та регулюють інші питання використання IT.

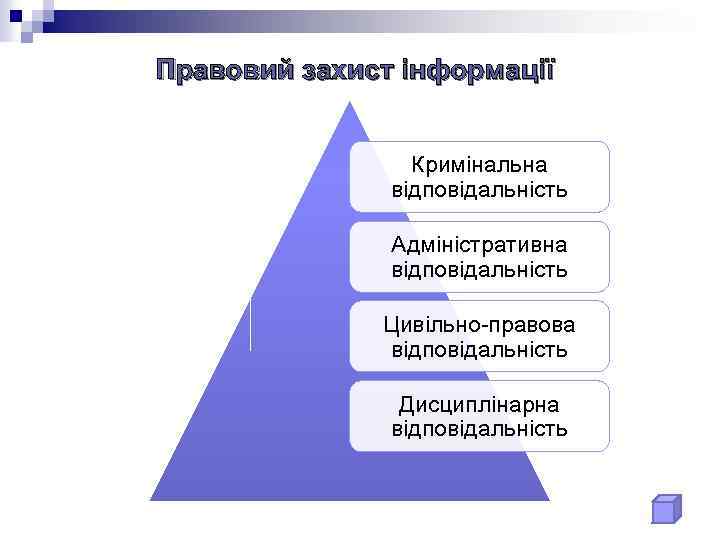

Правовий захист інформації Кримінальна відповідальність Адміністративна відповідальність Цивільно-правова відповідальність Дисциплінарна відповідальність

Правовий захист інформації Кримінальна відповідальність Адміністративна відповідальність Цивільно-правова відповідальність Дисциплінарна відповідальність

Адміністративний захист інформації регламентують процеси функціонування ІC, використання її ресурсів, діяльність персоналу, а також порядок взаємодії користувачів із системою таким чином, щоб найбільшою мірою ускладнити або не допустити порушень безпеки.

Адміністративний захист інформації регламентують процеси функціонування ІC, використання її ресурсів, діяльність персоналу, а також порядок взаємодії користувачів із системою таким чином, щоб найбільшою мірою ускладнити або не допустити порушень безпеки.

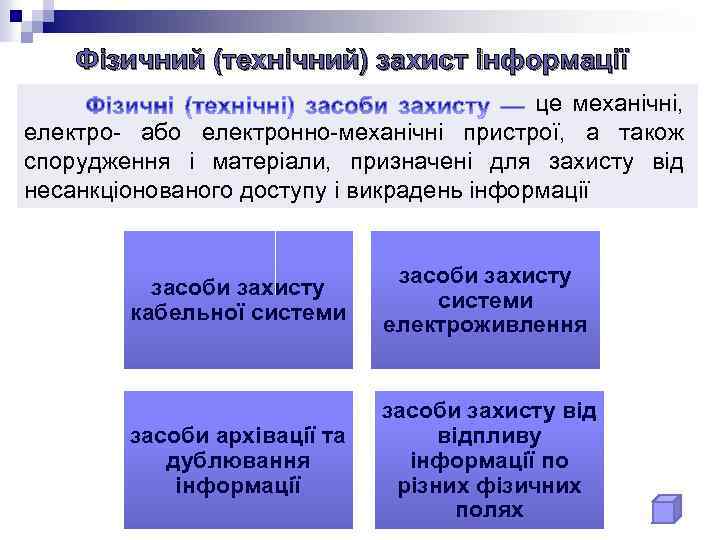

Фізичний (технічний) захист інформації це механічні, електро- або електронно-механічні пристрої, а також спорудження і матеріали, призначені для захисту від несанкціонованого доступу і викрадень інформації засоби захисту кабельної системи засоби захисту системи електроживлення засоби архівації та дублювання інформації засоби захисту відпливу інформації по різних фізичних полях

Фізичний (технічний) захист інформації це механічні, електро- або електронно-механічні пристрої, а також спорудження і матеріали, призначені для захисту від несанкціонованого доступу і викрадень інформації засоби захисту кабельної системи засоби захисту системи електроживлення засоби архівації та дублювання інформації засоби захисту відпливу інформації по різних фізичних полях

Програмний захист інформації забезпечують: ідентифікацію та аутентифікацію користувачів, розмежування доступу до повноваженнями користувачів, ресурсів реєстрацію подій в ІC, криптографічний захист інформації, захист від комп'ютерних вірусів тощо. згідно з

Програмний захист інформації забезпечують: ідентифікацію та аутентифікацію користувачів, розмежування доступу до повноваженнями користувачів, ресурсів реєстрацію подій в ІC, криптографічний захист інформації, захист від комп'ютерних вірусів тощо. згідно з

Комп’ютерні віруси як загроза ІС Комп'ютерний вірус — спеціально написана невелика за розмірами програма, яка може створювати свої копії, впроваджуючи їх у файли, оперативну пам'ять, завантажувальні області і т. ін. (заражати їх), та виконувати різноманітні небажані дії. “Жучок кохання” – квітень 2000 р. . Результат: перевантаження електронної пошти, затримка, збої в комп’ютерних мережах, паралізована Інтернет-комерція, знищення файлів в комп’ютері користувача

Комп’ютерні віруси як загроза ІС Комп'ютерний вірус — спеціально написана невелика за розмірами програма, яка може створювати свої копії, впроваджуючи їх у файли, оперативну пам'ять, завантажувальні області і т. ін. (заражати їх), та виконувати різноманітні небажані дії. “Жучок кохання” – квітень 2000 р. . Результат: перевантаження електронної пошти, затримка, збої в комп’ютерних мережах, паралізована Інтернет-комерція, знищення файлів в комп’ютері користувача

Класифікація комп’ютерних вірусів Ознаки зараження ІC вірусами: припинення роботи або неправильна робота програм, які раніше функціонували успішно; неможливість завантаження операційної системи; зменшення вільного обсягу пам'яті; уповільнення роботи комп'ютера; затримки під час виконання програм, збої в роботі комп’ютера; раптове збільшення кількості файлів на диску; зникнення файлів і каталогів або перекручування їхнього вмісту; незрозумілі зміни у файлах; зміни дати і часу модифікації файлів без очевидних причин; незрозумілі зміни розмірів файлів; видача непередбачених звукових сигналів; виведення на екран непередбачених повідомлень або зображень.

Класифікація комп’ютерних вірусів Ознаки зараження ІC вірусами: припинення роботи або неправильна робота програм, які раніше функціонували успішно; неможливість завантаження операційної системи; зменшення вільного обсягу пам'яті; уповільнення роботи комп'ютера; затримки під час виконання програм, збої в роботі комп’ютера; раптове збільшення кількості файлів на диску; зникнення файлів і каталогів або перекручування їхнього вмісту; незрозумілі зміни у файлах; зміни дати і часу модифікації файлів без очевидних причин; незрозумілі зміни розмірів файлів; видача непередбачених звукових сигналів; виведення на екран непередбачених повідомлень або зображень.

Класифікація комп’ютерних вірусів За середовищем існування Файлові віруси Завантажувальні віруси Мережні віруси Пакетні віруси Комбіновані віруси (файлово-завантажувальні)

Класифікація комп’ютерних вірусів За середовищем існування Файлові віруси Завантажувальні віруси Мережні віруси Пакетні віруси Комбіновані віруси (файлово-завантажувальні)

Класифікація комп’ютерних вірусів За способом зараження середовища резидентні нерезидентні Файли з розширеннями. com та. ехе

Класифікація комп’ютерних вірусів За способом зараження середовища резидентні нерезидентні Файли з розширеннями. com та. ехе

Класифікація комп’ютерних вірусів Завантажувальні віруси переносяться із системи в систему через завантажувальні сектори. Комбіновані віруси можуть поширюватись як через завантажувальні сектори, так і через файли — це порівняно прості і старі віруси, написані мовою управління завданнями операційної системи

Класифікація комп’ютерних вірусів Завантажувальні віруси переносяться із системи в систему через завантажувальні сектори. Комбіновані віруси можуть поширюватись як через завантажувальні сектори, так і через файли — це порівняно прості і старі віруси, написані мовою управління завданнями операційної системи

Класифікація комп’ютерних вірусів Мережні віруси ( «черв'яки» ) розмножуються по комп'ютерній мережі, зменшуючи тим самим її пропускну здатність, уповільнюючи роботу серверів і т. ін. Посідають І місце за швидкістю поширення. За ступенем деструктивності Порівняно безпечні Небезпечні Дуже небезпечні

Класифікація комп’ютерних вірусів Мережні віруси ( «черв'яки» ) розмножуються по комп'ютерній мережі, зменшуючи тим самим її пропускну здатність, уповільнюючи роботу серверів і т. ін. Посідають І місце за швидкістю поширення. За ступенем деструктивності Порівняно безпечні Небезпечні Дуже небезпечні

1. Не поспішайте і не приймайте необачних рішень. 2. Слід негайно вимкнути комп'ютер, щоб вірус не продовжував своєї руйнівної дії. 3. Усі дії з виявлення вірусу і лікування системи обов'язково слід виконувати після завантаження комп'ютера із захищеної від запису чистої від вірусів дискети (диску) з ОС. 4. Якщо Ви не маєте досить знань і досвіду для лікування комп'ютера, скористайтесь досвідом фахівців.

1. Не поспішайте і не приймайте необачних рішень. 2. Слід негайно вимкнути комп'ютер, щоб вірус не продовжував своєї руйнівної дії. 3. Усі дії з виявлення вірусу і лікування системи обов'язково слід виконувати після завантаження комп'ютера із захищеної від запису чистої від вірусів дискети (диску) з ОС. 4. Якщо Ви не маєте досить знань і досвіду для лікування комп'ютера, скористайтесь досвідом фахівців.

Програмні засоби захисту інформації 2000 Антивірусні програми — спеціальні програми, призначені для виявлення і знищення комп'ютерних вірусів. Програми-детектори Програми-доктори Програми-ревізори Програми-фільтри Програми-вакціни

Програмні засоби захисту інформації 2000 Антивірусні програми — спеціальні програми, призначені для виявлення і знищення комп'ютерних вірусів. Програми-детектори Програми-доктори Програми-ревізори Програми-фільтри Програми-вакціни

Програмні засоби захисту інформації Поліфаг Dr. Web і резидентний сторож Sp. IDer Guard, розроблені антивірусною лабораторією Ігоря Данилова — http: //www. drweb. ru

Програмні засоби захисту інформації Поліфаг Dr. Web і резидентний сторож Sp. IDer Guard, розроблені антивірусною лабораторією Ігоря Данилова — http: //www. drweb. ru

Програмні засоби захисту інформації Поліфаг Antiviral Toolkit Pro (AVP) Євгена Касперського — http: //www. avp. ru

Програмні засоби захисту інформації Поліфаг Antiviral Toolkit Pro (AVP) Євгена Касперського — http: //www. avp. ru

Програмні засоби захисту інформації Антивірусний пакет Norton Antivirus компанії Symantec — http: //www. symantec. com.

Програмні засоби захисту інформації Антивірусний пакет Norton Antivirus компанії Symantec — http: //www. symantec. com.

Методи криптографічного захисту Криптографічний захист (шифрування) інформації - вид захисту, який реалізується шляхом перетворення інформації з використанням спеціальних (ключових) даних з метою приховування змісту інформації, підтвердження її справжності, цілісності, авторства тощо. Методи криптографії підставлення (заміни) переставлення

Методи криптографічного захисту Криптографічний захист (шифрування) інформації - вид захисту, який реалізується шляхом перетворення інформації з використанням спеціальних (ключових) даних з метою приховування змісту інформації, підтвердження її справжності, цілісності, авторства тощо. Методи криптографії підставлення (заміни) переставлення

Методи криптографічного захисту Електронний (цифровий) підпис — сукупність даних, які дають змогу підтвердити цілісність електронного документа та ідентифікувати особу, що його підписала. Електронний цифровий підпис – вид електронного підпису, отриманого за результатом криптографічного перетворення набору електронних даних, який додається до цього набору або логічно з ним поєднується і дає змогу підтвердити його цілісність та ідентифікувати підписувача. Електронний цифровий підпис накладається за допомогою особистого ключа та перевіряється за допомогою відкритого ключа

Методи криптографічного захисту Електронний (цифровий) підпис — сукупність даних, які дають змогу підтвердити цілісність електронного документа та ідентифікувати особу, що його підписала. Електронний цифровий підпис – вид електронного підпису, отриманого за результатом криптографічного перетворення набору електронних даних, який додається до цього набору або логічно з ним поєднується і дає змогу підтвердити його цілісність та ідентифікувати підписувача. Електронний цифровий підпис накладається за допомогою особистого ключа та перевіряється за допомогою відкритого ключа

Біометричний захист інформації Системи біометричного захисту використовують унікальні для кожної людини вимірювані фізіологічні характеристики для перевірки особи індивіда (електронна аутентифікація). Суть біометрії — визначити, чи справді індивід є тією особою, якою він або вона себе називає. Мета ідентифікації — перевірити, чи відомий індивід системі, наприклад перевіркою пароля Авторизація полягає в наданні користувачеві доступу до певних ресурсів залежно від його особи.

Біометричний захист інформації Системи біометричного захисту використовують унікальні для кожної людини вимірювані фізіологічні характеристики для перевірки особи індивіда (електронна аутентифікація). Суть біометрії — визначити, чи справді індивід є тією особою, якою він або вона себе називає. Мета ідентифікації — перевірити, чи відомий індивід системі, наприклад перевіркою пароля Авторизація полягає в наданні користувачеві доступу до певних ресурсів залежно від його особи.

Біометричний захист інформації розпізнавання стилю набирання символів на клавіатурі розпізнавання динаміки підпису розпізнавання відбитків пальців розпізнавання голосу Сучасні біометричні технології аналіз геометрії руки розпізнавання обличчя сканування райдужної оболонки сканування сітківки ока

Біометричний захист інформації розпізнавання стилю набирання символів на клавіатурі розпізнавання динаміки підпису розпізнавання відбитків пальців розпізнавання голосу Сучасні біометричні технології аналіз геометрії руки розпізнавання обличчя сканування райдужної оболонки сканування сітківки ока

Принципи організації захисту комп’ютерних ІС 1. Розробка комплексної системи (правова, організаційна, технічна). захисту інформації 2. Боротьба з кіберзлочинністю – справа держави! 3. Залучення до захисту інформації як кваліфікованих фахівців, так і звичайних користувачів. 4. Будувати систему захисту, виходячи з того, що основну загрозу становлять співробітники підприємства (організації, установи).

Принципи організації захисту комп’ютерних ІС 1. Розробка комплексної системи (правова, організаційна, технічна). захисту інформації 2. Боротьба з кіберзлочинністю – справа держави! 3. Залучення до захисту інформації як кваліфікованих фахівців, так і звичайних користувачів. 4. Будувати систему захисту, виходячи з того, що основну загрозу становлять співробітники підприємства (організації, установи).