fbabf21d12f6231d82d3f93a375a1508.ppt

- Количество слайдов: 12

Технические аспекты хранения электронных документов с электронной подписью Любые информационные системы (ИС), в которых хранятся электронные документы (ЭД) с электронной подписью (ЭП), в том числе и архивы, сталкиваются с задачей определения действительности подписи спустя некоторое время, в том числе и по истечению периода действительности сертификата открытого ключа. Основная причина ограничения действительности сертификата – это потенциальная опасность незафиксированная компрометации закрытого ключа для конкретной технической реализации средства подписи. Для отечественных сертифицированных средств подписи время действительности ключей указывается в эксплуатационной документации на средства и для открытого ключа (сертификата открытого ключа) не превышает 15 лет. 2013

Технические аспекты хранения электронных документов с электронной подписью Любые информационные системы (ИС), в которых хранятся электронные документы (ЭД) с электронной подписью (ЭП), в том числе и архивы, сталкиваются с задачей определения действительности подписи спустя некоторое время, в том числе и по истечению периода действительности сертификата открытого ключа. Основная причина ограничения действительности сертификата – это потенциальная опасность незафиксированная компрометации закрытого ключа для конкретной технической реализации средства подписи. Для отечественных сертифицированных средств подписи время действительности ключей указывается в эксплуатационной документации на средства и для открытого ключа (сертификата открытого ключа) не превышает 15 лет. 2013

На чём заострять внимание не будем Преемственность форматов - Существует также и другая проблема – преемственность спустя годы хранения форматов используемых ЭП, да и самих форматов ЭД, но эту задачу мы сейчас пока рассматривать не будем. Снятие подписи - Достаточно часто на практике, чтобы не связываться с особенностями ключевой криптографии на входе в систему хранения выполняют проверку и «снятие» электронной подписи, а далее в системе хранят только непосредственно сами ЭД, считая факт авторства установленным и зафиксированным где то в метаданных к ЭД. При таком способе хранении за системой остаётся единственная задача – обеспечение целостности, решать которую можно различными способами от обеспечения НСД внешними инструментами, до создания «дерева хэшей» (hashe chain). Более подробно останавливаться на этом не будем, ввиду того, что способ хранения более не затрагивает непосредственно ЭП. Тем не менее можно обратить внимание на RFC 4810 (март 2007), RFC 4998 (август 2007) и X. 842. 2013

На чём заострять внимание не будем Преемственность форматов - Существует также и другая проблема – преемственность спустя годы хранения форматов используемых ЭП, да и самих форматов ЭД, но эту задачу мы сейчас пока рассматривать не будем. Снятие подписи - Достаточно часто на практике, чтобы не связываться с особенностями ключевой криптографии на входе в систему хранения выполняют проверку и «снятие» электронной подписи, а далее в системе хранят только непосредственно сами ЭД, считая факт авторства установленным и зафиксированным где то в метаданных к ЭД. При таком способе хранении за системой остаётся единственная задача – обеспечение целостности, решать которую можно различными способами от обеспечения НСД внешними инструментами, до создания «дерева хэшей» (hashe chain). Более подробно останавливаться на этом не будем, ввиду того, что способ хранения более не затрагивает непосредственно ЭП. Тем не менее можно обратить внимание на RFC 4810 (март 2007), RFC 4998 (август 2007) и X. 842. 2013

1. Способ. Время хранения ограничено сроком в 15 лет(*) Если период хранения ЭД ограничен периодом в 15 лет, то - выпускать для авторов ЭД сертификаты сроком действительности до 15 лет, разнеся в стороны периоды действия закрытого и открытого ключей. Спецификация Х. 509 позволяет создавать такие сертификаты, в которых: период действия открытого ключа (а значит и возможность проверять созданную ЭП на действительность) определяется периодом действия самого сертификата, период же действия закрытого ключа должен указываться в специальном расширении сертификата private. Key. Usage. Period. Данный подход позволяет в любой момент на протяжении 15 лет использовать стандартные инструменты для проверки действительности ЭП. На практике, наложить указанные выше требования на УЦ редко когда удаётся. 2013

1. Способ. Время хранения ограничено сроком в 15 лет(*) Если период хранения ЭД ограничен периодом в 15 лет, то - выпускать для авторов ЭД сертификаты сроком действительности до 15 лет, разнеся в стороны периоды действия закрытого и открытого ключей. Спецификация Х. 509 позволяет создавать такие сертификаты, в которых: период действия открытого ключа (а значит и возможность проверять созданную ЭП на действительность) определяется периодом действия самого сертификата, период же действия закрытого ключа должен указываться в специальном расширении сертификата private. Key. Usage. Period. Данный подход позволяет в любой момент на протяжении 15 лет использовать стандартные инструменты для проверки действительности ЭП. На практике, наложить указанные выше требования на УЦ редко когда удаётся. 2013

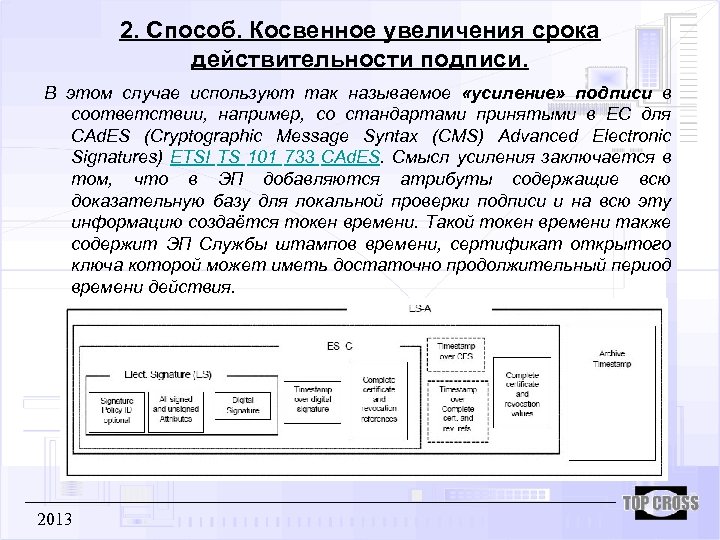

2. Способ. Косвенное увеличения срока действительности подписи. В этом случае используют так называемое «усиление» подписи в соответствии, например, со стандартами принятыми в ЕС для CAd. ES (Cryptographic Message Syntax (CMS) Advanced Electronic Signatures) ETSI TS 101 733 CAd. ES. Смысл усиления заключается в том, что в ЭП добавляются атрибуты содержащие всю доказательную базу для локальной проверки подписи и на всю эту информацию создаётся токен времени. Такой токен времени также содержит ЭП Службы штампов времени, сертификат открытого ключа которой может иметь достаточно продолжительный период времени действия. 2013

2. Способ. Косвенное увеличения срока действительности подписи. В этом случае используют так называемое «усиление» подписи в соответствии, например, со стандартами принятыми в ЕС для CAd. ES (Cryptographic Message Syntax (CMS) Advanced Electronic Signatures) ETSI TS 101 733 CAd. ES. Смысл усиления заключается в том, что в ЭП добавляются атрибуты содержащие всю доказательную базу для локальной проверки подписи и на всю эту информацию создаётся токен времени. Такой токен времени также содержит ЭП Службы штампов времени, сертификат открытого ключа которой может иметь достаточно продолжительный период времени действия. 2013

Данный подход не решает задачи хранения ЭД с ЭП спустя время действия сертификата автора штампа времени, хотя технически возможно перед завершением действительности ЭП на штампе времени выполнить процедуру проверки автора исходной ЭП на ЭД и выработать новый штамп на следующий срок и т. д. Следует иметь ввиду, что факт того, что перед созданием штампа времени, исходная подпись вообще проверялась с конкретным результатом ни где не фиксируется и документально не указывается. Процедуру выработки штампа времени следует закреплять в нормативно-распорядительной документации на систему, поскольку указанная выше техническая норма не является нормой прямого действия и не закреплена на законодательном уровне. Следует также отметить, что на настоящий момент у нас в РФ отсутствую отечественные стандарты и на формат ЭП и на штампы времени, но это как бы глобальная проблема касающаяся в том числе и процедуры хранения ЭД с ЭП. 2013

Данный подход не решает задачи хранения ЭД с ЭП спустя время действия сертификата автора штампа времени, хотя технически возможно перед завершением действительности ЭП на штампе времени выполнить процедуру проверки автора исходной ЭП на ЭД и выработать новый штамп на следующий срок и т. д. Следует иметь ввиду, что факт того, что перед созданием штампа времени, исходная подпись вообще проверялась с конкретным результатом ни где не фиксируется и документально не указывается. Процедуру выработки штампа времени следует закреплять в нормативно-распорядительной документации на систему, поскольку указанная выше техническая норма не является нормой прямого действия и не закреплена на законодательном уровне. Следует также отметить, что на настоящий момент у нас в РФ отсутствую отечественные стандарты и на формат ЭП и на штампы времени, но это как бы глобальная проблема касающаяся в том числе и процедуры хранения ЭД с ЭП. 2013

3. Способ. Фиксирование факта проверки подписи с последующим осуществлением доверия к данному факту. В декабре 2011 года вступил в действие Приказ Министерства связи и массовых коммуникаций Российской Федерации (Минкомсвязь России) от 2 сентября 2011 г. N 221 г. Москва "Об утверждении Требований к информационным системам электронного документооборота федеральных органов исполнительной власти, учитывающих в том числе необходимость обработки посредством данных систем служебной информации ограниченного распространения", который содержит весьма любопытную норму: 15. Для проверки аутентичности, целостности и достоверности электронных документов СЭД ФОИВ должна обеспечивать: проверку и сохранность электронных подписей, связанных с ними сертификатов ключей проверки электронной подписи; хранить результат проверки электронной подписи в виде метаданных электронного документа; информировать пользователя СЭД ФОИВ о результатах проверки электронной подписи. 2013

3. Способ. Фиксирование факта проверки подписи с последующим осуществлением доверия к данному факту. В декабре 2011 года вступил в действие Приказ Министерства связи и массовых коммуникаций Российской Федерации (Минкомсвязь России) от 2 сентября 2011 г. N 221 г. Москва "Об утверждении Требований к информационным системам электронного документооборота федеральных органов исполнительной власти, учитывающих в том числе необходимость обработки посредством данных систем служебной информации ограниченного распространения", который содержит весьма любопытную норму: 15. Для проверки аутентичности, целостности и достоверности электронных документов СЭД ФОИВ должна обеспечивать: проверку и сохранность электронных подписей, связанных с ними сертификатов ключей проверки электронной подписи; хранить результат проверки электронной подписи в виде метаданных электронного документа; информировать пользователя СЭД ФОИВ о результатах проверки электронной подписи. 2013

В части документирования процедур проверки электронной подписи аж с 2001 года существуют международные рекомендации RFC 3029 (Internet X. 509 Public Key Infrastructure. Data Validation and Certification Server Protocols) в которых расписывается протокол создания квитанции – электронного документа с ЭП сервиса, фиксирующего во времени факт и результат проверки электронной подписи. Соответственно утверждать о действительности или недействительности исходно ЭП можно аргументировано только в течении действительности ЭП на квитанции проверки. НО квитанция сама является ЭД с ЭП и если перед прекращением действия ЭП на квитанции выпустить последующую квитанцию, т. с. произойдёт её пролонгирование и следом будут созданы основания делать заключение о действительности ЭП автора исходного ЭД. Вот что дословно написано в RFC с переводом: 2013

В части документирования процедур проверки электронной подписи аж с 2001 года существуют международные рекомендации RFC 3029 (Internet X. 509 Public Key Infrastructure. Data Validation and Certification Server Protocols) в которых расписывается протокол создания квитанции – электронного документа с ЭП сервиса, фиксирующего во времени факт и результат проверки электронной подписи. Соответственно утверждать о действительности или недействительности исходно ЭП можно аргументировано только в течении действительности ЭП на квитанции проверки. НО квитанция сама является ЭД с ЭП и если перед прекращением действия ЭП на квитанции выпустить последующую квитанцию, т. с. произойдёт её пролонгирование и следом будут созданы основания делать заключение о действительности ЭП автора исходного ЭД. Вот что дословно написано в RFC с переводом: 2013

Алгоритм подписи и ключи имеют конечный срок действия. Таким образом, и подписи имеют конечный срок действия. DVCS может быть использован для продления этого срока. Ключи уполномоченного лица DVCS ОБЯЗАНЫ иметь достаточную продолжительность действия, что позволит ему действовать достаточно долгое время. Даже если это условие выполнено, ключ уполномоченного лица DVCS будет иметь конечное время действия. Но в данном случае надо учитывать, что DVC-квитанция (как электронный документ, определяющий факт проверки действительности сертификата автора и ЭЦП) всего лишь другой тип защищенного ЭЦП электронного документа и действительность которого может быть заверена другой (на действительных ключами другого уполномоченного лица) Службой DVCS. (Декларируемая пролонгация квитанций, позволяет обеспечить действительность исходной ЭЦП сколь угодно долго!) 2013

Алгоритм подписи и ключи имеют конечный срок действия. Таким образом, и подписи имеют конечный срок действия. DVCS может быть использован для продления этого срока. Ключи уполномоченного лица DVCS ОБЯЗАНЫ иметь достаточную продолжительность действия, что позволит ему действовать достаточно долгое время. Даже если это условие выполнено, ключ уполномоченного лица DVCS будет иметь конечное время действия. Но в данном случае надо учитывать, что DVC-квитанция (как электронный документ, определяющий факт проверки действительности сертификата автора и ЭЦП) всего лишь другой тип защищенного ЭЦП электронного документа и действительность которого может быть заверена другой (на действительных ключами другого уполномоченного лица) Службой DVCS. (Декларируемая пролонгация квитанций, позволяет обеспечить действительность исходной ЭЦП сколь угодно долго!) 2013

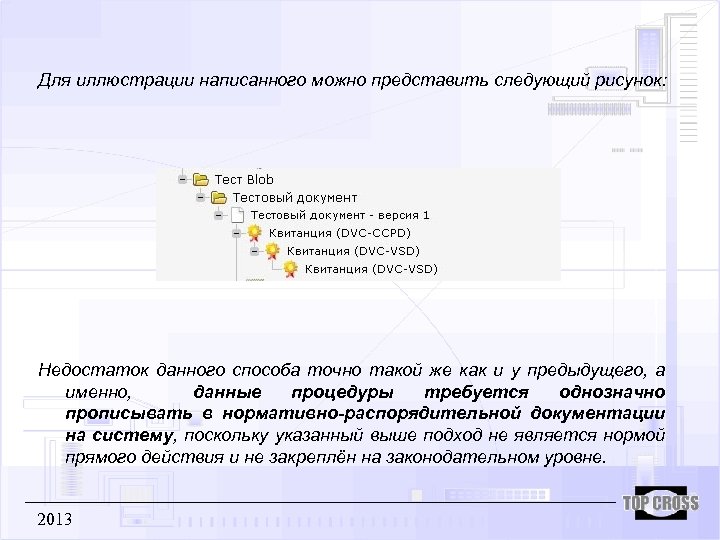

Для иллюстрации написанного можно представить следующий рисунок: Недостаток данного способа точно такой же как и у предыдущего, а именно, данные процедуры требуется однозначно прописывать в нормативно-распорядительной документации на систему, поскольку указанный выше подход не является нормой прямого действия и не закреплён на законодательном уровне. 2013

Для иллюстрации написанного можно представить следующий рисунок: Недостаток данного способа точно такой же как и у предыдущего, а именно, данные процедуры требуется однозначно прописывать в нормативно-распорядительной документации на систему, поскольку указанный выше подход не является нормой прямого действия и не закреплён на законодательном уровне. 2013

Справедливости ради, следует сказать, что попытку «узаконить» процедуры использующие «штампы времени» и квитанции по проверке подписи были предприняты. Так в конце 2012 года Комитетом Совета Федерации по экономической политике утверждены Рекомендации парламентских слушаний «Об использовании электронной подписи: состояние нормативноправовой базы и практика ее применения» , в тексте которых был вписан вот такой абзац: 2013

Справедливости ради, следует сказать, что попытку «узаконить» процедуры использующие «штампы времени» и квитанции по проверке подписи были предприняты. Так в конце 2012 года Комитетом Совета Федерации по экономической политике утверждены Рекомендации парламентских слушаний «Об использовании электронной подписи: состояние нормативноправовой базы и практика ее применения» , в тексте которых был вписан вот такой абзац: 2013

С учетом вышеизложенного участники парламентских слушаний р е к о мендуют: Федеральному Собранию Российской Федерации совместно с Правительством Российской Федерации: 1) подготовить и внести в Государственную Думу Федерального Собрания Российской Федерации проект федерального закона о внесении изменений и дополнений в Федеральный закон «Об электронной подписи» , обеспечивающих: … - закрепление правового статуса «штампов времени» , а также правовую регламентацию получения информации о действительности электронной подписи после завершения срока действия сертификата ключа проверки первой подписи при использовании цепочек заверяющих электронных подписей или связанных цепочек электронных документов, содержащих результат проверки электронной подписи; К сожалению, эти слава так на бумаге и остались. 2013

С учетом вышеизложенного участники парламентских слушаний р е к о мендуют: Федеральному Собранию Российской Федерации совместно с Правительством Российской Федерации: 1) подготовить и внести в Государственную Думу Федерального Собрания Российской Федерации проект федерального закона о внесении изменений и дополнений в Федеральный закон «Об электронной подписи» , обеспечивающих: … - закрепление правового статуса «штампов времени» , а также правовую регламентацию получения информации о действительности электронной подписи после завершения срока действия сертификата ключа проверки первой подписи при использовании цепочек заверяющих электронных подписей или связанных цепочек электронных документов, содержащих результат проверки электронной подписи; К сожалению, эти слава так на бумаге и остались. 2013

В презентации использованы решения и материалы: ООО «Топ Кросс» - Технические решения PKI http: //www. top-cross. ru/ © 2013 ООО «Топ Кросс» Муругов Сергей Михайлович msm@top-cross. ru Вопросы ? . . .

В презентации использованы решения и материалы: ООО «Топ Кросс» - Технические решения PKI http: //www. top-cross. ru/ © 2013 ООО «Топ Кросс» Муругов Сергей Михайлович msm@top-cross. ru Вопросы ? . . .