Лекция_2.ppt

- Количество слайдов: 19

Теоретические основы компьютерной безопасности 1

ГОС 075200 «Компьютерная безопасность» 2 ОПД. Ф. 10 «Теоретические основы компьютерной безопасности» Раздел 1. Структура теории компьютерной безопасности. ЦЕННОСТЬ ИНФОРМАЦИИ Лекция 1. 2. 2

3 Учебные вопросы: 1. Аддитивная модель 2. Порядковая шкала 3. Решетка ценности 3

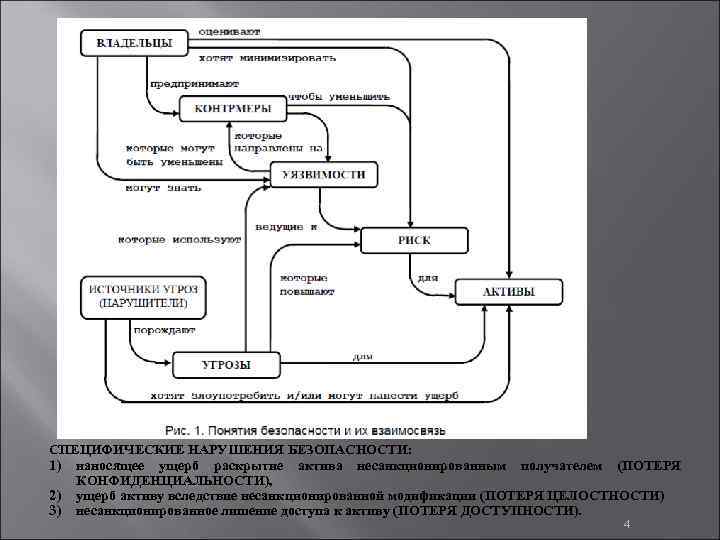

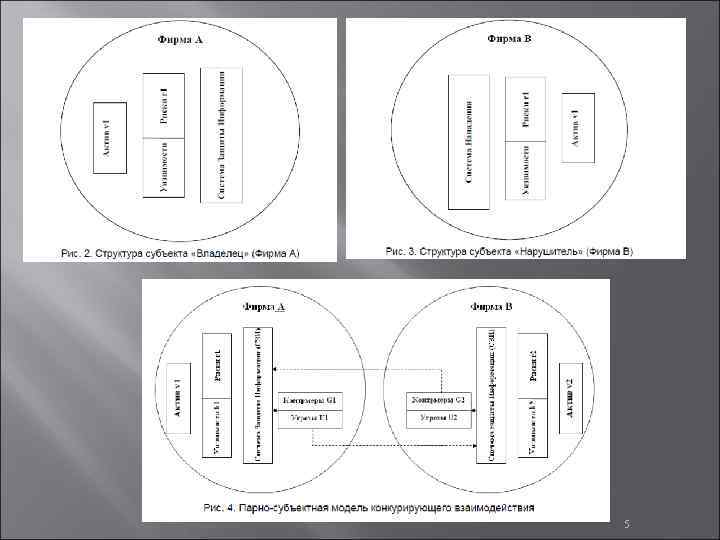

CПЕЦИФИЧЕСКИЕ НАРУШЕНИЯ БЕЗОПАСНОСТИ: 1) наносящее ущерб раскрытие актива несанкционированным получателем (ПОТЕРЯ КОНФИДЕНЦИАЛЬНОСТИ), 2) ущерб активу вследствие несанкционированной модификации (ПОТЕРЯ ЦЕЛОСТНОСТИ) 3) несанкционированное лишение доступа к активу (ПОТЕРЯ ДОСТУПНОСТИ). 4

5

ОРГАНИЗАЦИЯ ЗАЩИТЫ ИНФОРМАЦИИ? ? ЦЕННОСТЬ ЗАЩИЩАЕМОЙ ИНФОРМАЦИИ ? ПОТЕРИ НА ОРГАНИЗАЦИ Ю ЗАЩИТЫ ИНФОРМАЦИИ 6

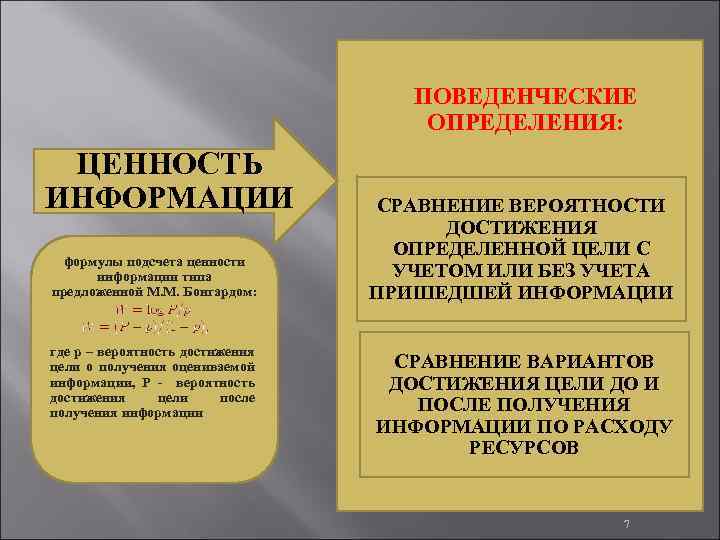

ПОВЕДЕНЧЕСКИЕ ОПРЕДЕЛЕНИЯ: ЦЕННОСТЬ ИНФОРМАЦИИ формулы подсчета ценности информации типа предложенной М. М. Бонгардом: где р – вероятность достижения цели о получения оцениваемой информации, Р - вероятность достижения цели после получения информации СРАВНЕНИЕ ВЕРОЯТНОСТИ ДОСТИЖЕНИЯ ОПРЕДЕЛЕННОЙ ЦЕЛИ С УЧЕТОМ ИЛИ БЕЗ УЧЕТА ПРИШЕДШЕЙ ИНФОРМАЦИИ СРАВНЕНИЕ ВАРИАНТОВ ДОСТИЖЕНИЯ ЦЕЛИ ДО И ПОСЛЕ ПОЛУЧЕНИЯ ИНФОРМАЦИИ ПО РАСХОДУ РЕСУРСОВ 7

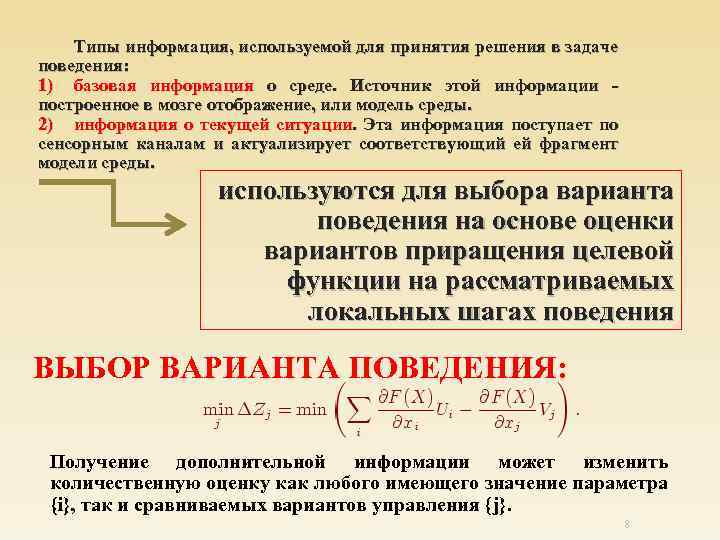

Типы информация, используемой для принятия решения в задаче поведения: 1) базовая информация о среде. Источник этой информации - построенное в мозге отображение, или модель среды. 2) информация о текущей ситуации. Эта информация поступает по сенсорным каналам и актуализирует соответствующий ей фрагмент модели среды. используются для выбора варианта поведения на основе оценки вариантов приращения целевой функции на рассматриваемых локальных шагах поведения ВЫБОР ВАРИАНТА ПОВЕДЕНИЯ: Получение дополнительной информации может изменить количественную оценку как любого имеющего значение параметра {i}, так и сравниваемых вариантов управления {j}. 8

Получение неверной информации может приводить к неверным управляющим решениям, которые ухудшают состояние управляемой системы, оцениваемое по значению целевой функции. (отрицательная ценность информации) ! 9

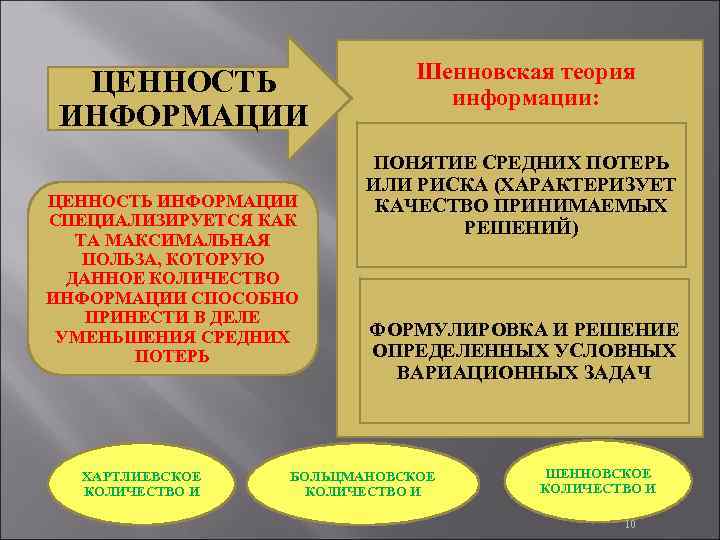

ЦЕННОСТЬ ИНФОРМАЦИИ СПЕЦИАЛИЗИРУЕТСЯ КАК ТА МАКСИМАЛЬНАЯ ПОЛЬЗА, КОТОРУЮ ДАННОЕ КОЛИЧЕСТВО ИНФОРМАЦИИ СПОСОБНО ПРИНЕСТИ В ДЕЛЕ УМЕНЬШЕНИЯ СРЕДНИХ ПОТЕРЬ ХАРТЛИЕВСКОЕ КОЛИЧЕСТВО И Шенновская теория информации: ПОНЯТИЕ СРЕДНИХ ПОТЕРЬ ИЛИ РИСКА (ХАРАКТЕРИЗУЕТ КАЧЕСТВО ПРИНИМАЕМЫХ РЕШЕНИЙ) ФОРМУЛИРОВКА И РЕШЕНИЕ ОПРЕДЕЛЕННЫХ УСЛОВНЫХ ВАРИАЦИОННЫХ ЗАДАЧ БОЛЬЦМАНОВСКОЕ КОЛИЧЕСТВО И ШЕННОВСКОЕ КОЛИЧЕСТВО И 10

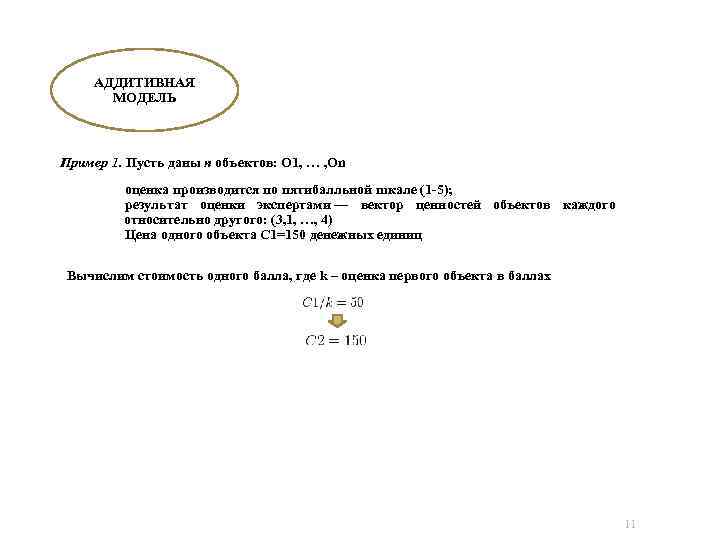

АДДИТИВНАЯ МОДЕЛЬ Пример 1. Пусть даны n объектов: O 1, … , On оценка производится по пятибалльной шкале (1 -5); результат оценки экспертами — вектор ценностей объектов каждого относительно другого: (3, 1, …, 4) Цена одного объекта С 1=150 денежных единиц Вычислим стоимость одного балла, где k – оценка первого объекта в баллах 11

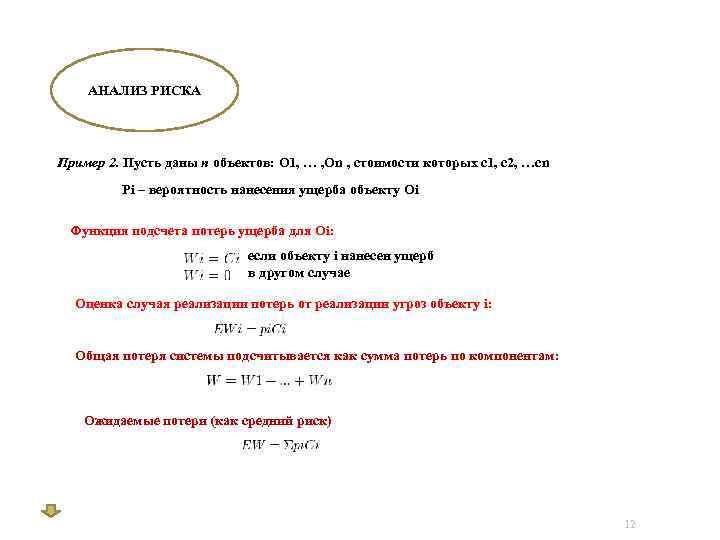

АНАЛИЗ РИСКА Пример 2. Пусть даны n объектов: O 1, … , On , стоимости которых с1, с2, …сn Pi – вероятность нанесения ущерба объекту Oi Функция подсчета потерь ущерба для Oi: если объекту i нанесен ущерб в другом случае Оценка случая реализации потерь от реализации угроз объекту i: Общая потеря системы подсчитывается как сумма потерь по компонентам: Ожидаемые потери (как средний риск) 12

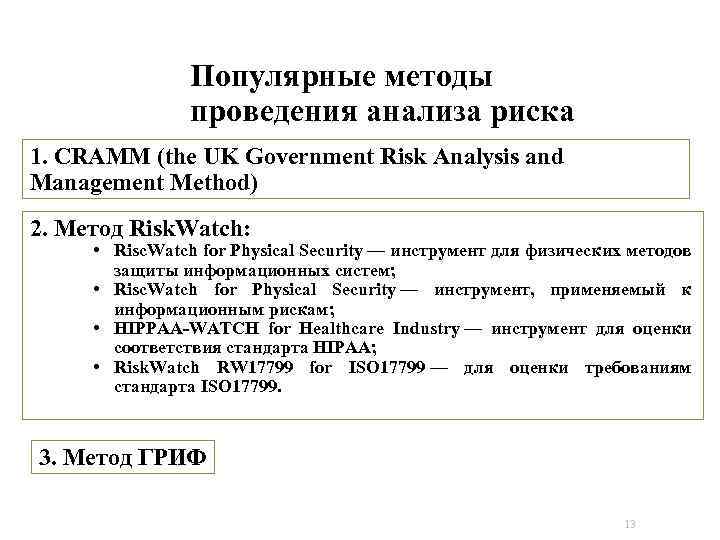

Популярные методы проведения анализа риска 1. CRAMM (the UK Government Risk Analysis and Management Method) 2. Метод Risk. Watch: • Risc. Watch for Physical Security — инструмент для физических методов защиты информационных систем; • Risc. Watch for Physical Security — инструмент, применяемый к информационным рискам; • HIPPAA-WATCH for Healthcare Industry — инструмент для оценки соответствия стандарта HIPAA; • Risk. Watch RW 17799 for ISO 17799 — для оценки требованиям стандарта ISO 17799. 3. Метод ГРИФ 13

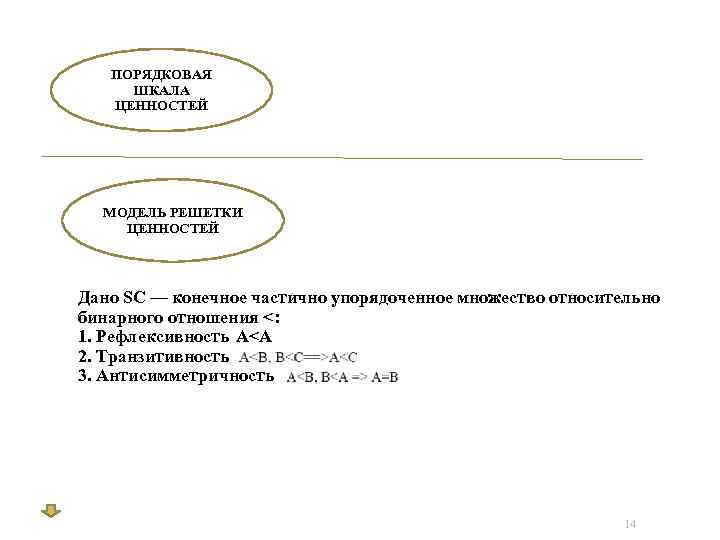

ПОРЯДКОВАЯ ШКАЛА ЦЕННОСТЕЙ МОДЕЛЬ РЕШЕТКИ ЦЕННОСТЕЙ Дано SC — конечное частично упорядоченное множество относительно бинарного отношения <: 1. Рефлексивность: A<A 2. Транзитивность 3. Антисимметричность 14

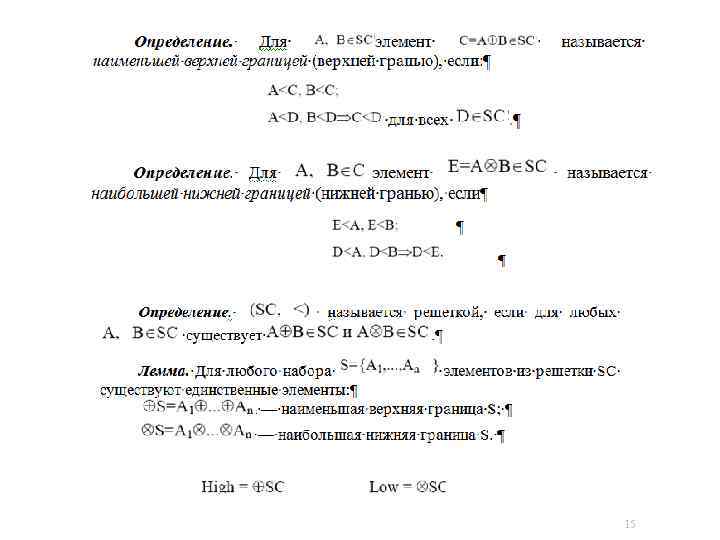

15

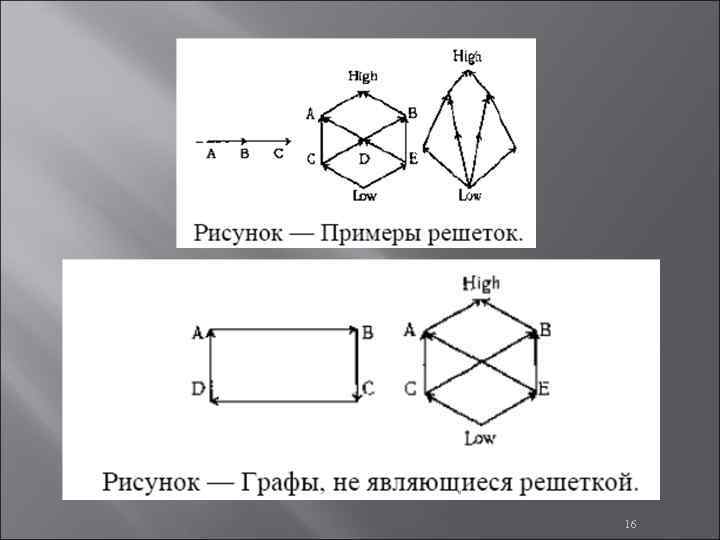

16

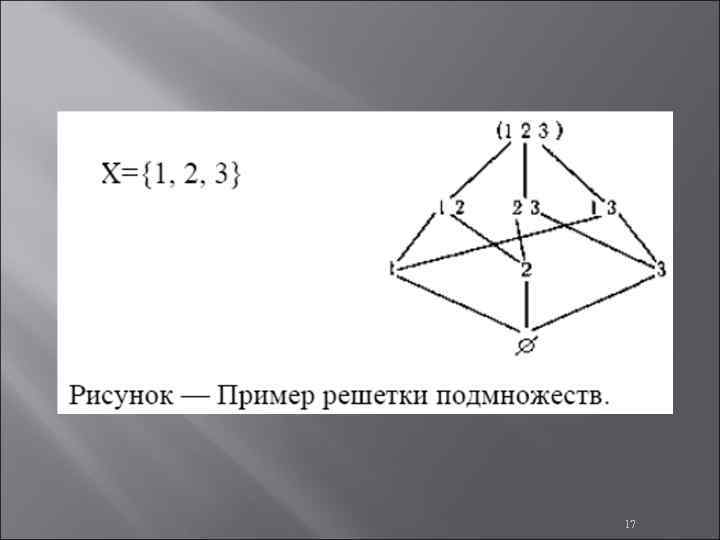

17

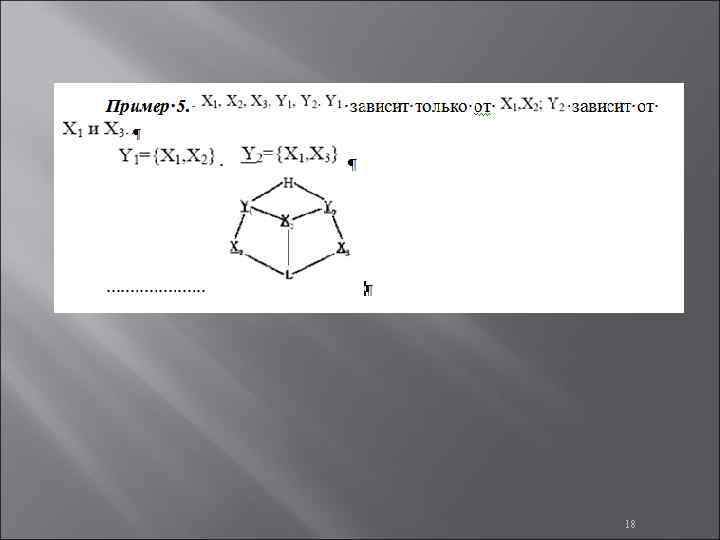

18

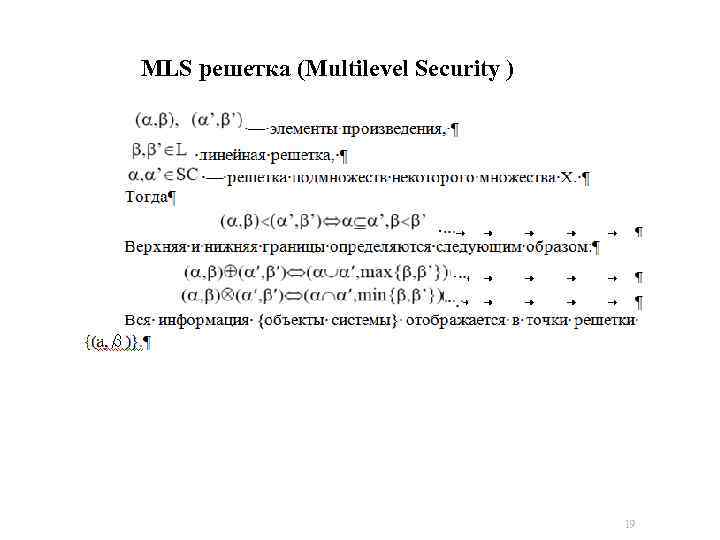

MLS решетка (Multilevel Security ) 19

Лекция_2.ppt