Тема Защита информации в экономических информационных системах (ЭИС)

Защита информации.ppt

- Количество слайдов: 33

Тема Защита информации в экономических информационных системах (ЭИС) Понятие угрозы информации, виды угроз, необходимость защиты экономической информации в компьютерных системах. Методы и средства защиты экономической информации, их назначение. Основные виды защиты экономической информации, роль криптографических и других способов защиты информации.

Тема Защита информации в экономических информационных системах (ЭИС) Понятие угрозы информации, виды угроз, необходимость защиты экономической информации в компьютерных системах. Методы и средства защиты экономической информации, их назначение. Основные виды защиты экономической информации, роль криптографических и других способов защиты информации.

Понятие угрозы информации, виды угроз, необходимость защиты экономической информации в компьютерных системах. Понятие угрозы информации. Подразделение угроз. Виды угроз. Пути несанкционированного доступа

Понятие угрозы информации, виды угроз, необходимость защиты экономической информации в компьютерных системах. Понятие угрозы информации. Подразделение угроз. Виды угроз. Пути несанкционированного доступа

Понятие угрозы информации Под угрозой безопасности информации понимается действие или событие, которое может привести к разрушению, искажению и ли несанкционированному использованию информационных ресурсов, включая хранимую, передаваемую и обрабатываемую информацию, а также программные и аппаратные средства

Понятие угрозы информации Под угрозой безопасности информации понимается действие или событие, которое может привести к разрушению, искажению и ли несанкционированному использованию информационных ресурсов, включая хранимую, передаваемую и обрабатываемую информацию, а также программные и аппаратные средства

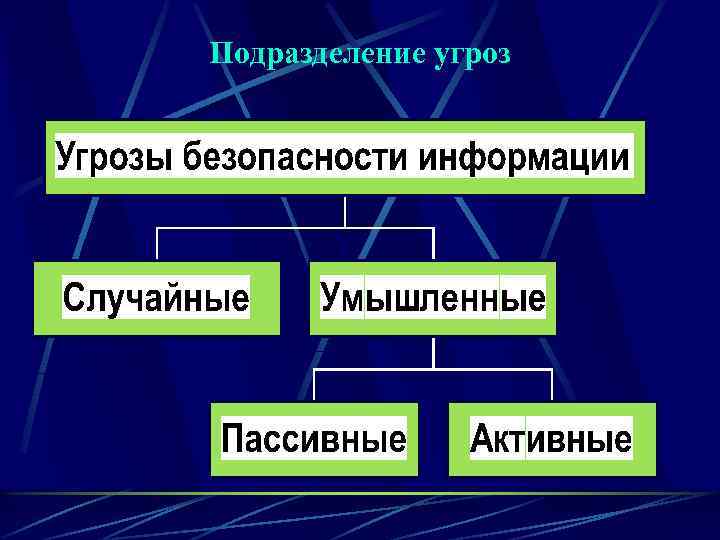

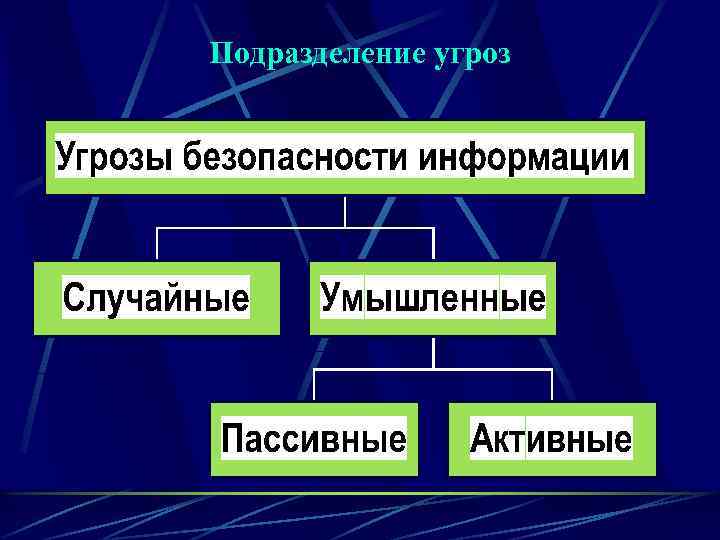

Подразделение угроз

Подразделение угроз

Основные угрозы üраскрытие конфиденциальной информации; üкомпрометация информации; üнесанкционированное использование информационных ресурсов; üошибочное использование информационных ресурсов; üнесанкционированный обмен информацией; üотказ от информации; üотказ в обслуживании.

Основные угрозы üраскрытие конфиденциальной информации; üкомпрометация информации; üнесанкционированное использование информационных ресурсов; üошибочное использование информационных ресурсов; üнесанкционированный обмен информацией; üотказ от информации; üотказ в обслуживании.

Пути несанкционированного доступа üперехват электронных излучений; üпринудительное электромагнитное облучение линий связи; üприменение подслушивающих устройств; üдистанционное фотографирование; üперехват акустических излучений и восстановление текста принтера; üхищение носителей информации и документальных отходов;

Пути несанкционированного доступа üперехват электронных излучений; üпринудительное электромагнитное облучение линий связи; üприменение подслушивающих устройств; üдистанционное фотографирование; üперехват акустических излучений и восстановление текста принтера; üхищение носителей информации и документальных отходов;

Пути несанкционированного доступа üчтение остаточной информации в памяти системы после выполнения санкционированных запросов; üкопирование носителей информации с преодолением мер защиты; üмаскировка под зарегистрированного пользователя; üмистификация (маскировка под запросы системы);

Пути несанкционированного доступа üчтение остаточной информации в памяти системы после выполнения санкционированных запросов; üкопирование носителей информации с преодолением мер защиты; üмаскировка под зарегистрированного пользователя; üмистификация (маскировка под запросы системы);

Пути несанкционированного доступа üиспользование программных ловушек; üиспользование недостатков языков программирования и операционных систем; üвключение в библиотеки программ специальных блоков типа «Троянский конь» ; üнезаконное подключение к аппаратуре и линиям связи; üзлоумышленный вывод из строя механизмов защиты; üвнедрение и использование компьютерных вирусов.

Пути несанкционированного доступа üиспользование программных ловушек; üиспользование недостатков языков программирования и операционных систем; üвключение в библиотеки программ специальных блоков типа «Троянский конь» ; üнезаконное подключение к аппаратуре и линиям связи; üзлоумышленный вывод из строя механизмов защиты; üвнедрение и использование компьютерных вирусов.

Методы и средства защиты экономической информации, их назначение. Классификация методов и средств. Характеристика методов и средств.

Методы и средства защиты экономической информации, их назначение. Классификация методов и средств. Характеристика методов и средств.

Классификация методов и средств

Классификация методов и средств

Препятствие Метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т. д. ).

Препятствие Метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т. д. ).

Управление доступом Метод защиты информации регулированием использования всех ресурсов компьютерной информационной системы.

Управление доступом Метод защиты информации регулированием использования всех ресурсов компьютерной информационной системы.

Маскировка Метод защиты информации путем ее криптографического закрытия.

Маскировка Метод защиты информации путем ее криптографического закрытия.

Регламентирование Метод защиты информации, создающий такие условия автоматизированной обработки, хранения и передачи защищаемой информации, при которых возможности несанкционированного доступа сводились бы к минимуму.

Регламентирование Метод защиты информации, создающий такие условия автоматизированной обработки, хранения и передачи защищаемой информации, при которых возможности несанкционированного доступа сводились бы к минимуму.

Принуждение Метод защиты информации, при котором пользователи и персонал системы вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

Принуждение Метод защиты информации, при котором пользователи и персонал системы вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

Побуждение Метод защиты информации, который побуждает пользователя и персонал системы не нарушать установленный порядок за счет соблюдения сложившихся моральных и этических норм (как регламентированных, так и неписаных).

Побуждение Метод защиты информации, который побуждает пользователя и персонал системы не нарушать установленный порядок за счет соблюдения сложившихся моральных и этических норм (как регламентированных, так и неписаных).

Технические средства Аппаратные технические средства - устройства, встраиваемые непосредственно в вычислительную технику или устройства, которые сопрягаются с ней по стандартному интерфейсу. Физические технические средства - автономные устройства и системы (замки на дверях, где размещена аппаратура, решетки на дверях, электронно-механическое оборудование охранной сигнализации).

Технические средства Аппаратные технические средства - устройства, встраиваемые непосредственно в вычислительную технику или устройства, которые сопрягаются с ней по стандартному интерфейсу. Физические технические средства - автономные устройства и системы (замки на дверях, где размещена аппаратура, решетки на дверях, электронно-механическое оборудование охранной сигнализации).

Программные средства Представляют собой программное обеспечение, специально предназначенное для выполнения функций защиты информации.

Программные средства Представляют собой программное обеспечение, специально предназначенное для выполнения функций защиты информации.

Организационные средства Представляют собой организационно- технические и организационно-правовые мероприятия, осуществляемые в процессе создания и эксплуатации вычислительной техники, аппаратуры телекоммуникаций для обеспечения защиты информации.

Организационные средства Представляют собой организационно- технические и организационно-правовые мероприятия, осуществляемые в процессе создания и эксплуатации вычислительной техники, аппаратуры телекоммуникаций для обеспечения защиты информации.

Морально-этические средства Реализуются в виде различных норм (традиций), которые складываются по мере распространения вычислительной техники и средств связи в обществе. Пример: Кодекс профессионального поведения членов Ассоциации пользователей ЭВМ США.

Морально-этические средства Реализуются в виде различных норм (традиций), которые складываются по мере распространения вычислительной техники и средств связи в обществе. Пример: Кодекс профессионального поведения членов Ассоциации пользователей ЭВМ США.

Законодательные средства Определяются законодательными актами, которые регламентируют правила пользования, обработки и передачи информации ограниченного доступа и устанавливают меры ответственности за нарушение этих правил.

Законодательные средства Определяются законодательными актами, которые регламентируют правила пользования, обработки и передачи информации ограниченного доступа и устанавливают меры ответственности за нарушение этих правил.

Основные виды защиты экономической информации, роль криптографических и других способов защиты информации. Сущность криптографических методов Шифрующий ключ Симметричное и асимметричное шифрование Другие механизмы безопасности

Основные виды защиты экономической информации, роль криптографических и других способов защиты информации. Сущность криптографических методов Шифрующий ключ Симметричное и асимметричное шифрование Другие механизмы безопасности

Сущность криптографических методов Подготовленное для передачи сообщение, зашифровывается, в результате чего превращается в шифрограмму или закрытый текст. Санкционированный пользователь получает сообщение, дешифрует или раскрывает его посредством обратного преобразования криптограммы, вследствие чего получается исходный открытый текст.

Сущность криптографических методов Подготовленное для передачи сообщение, зашифровывается, в результате чего превращается в шифрограмму или закрытый текст. Санкционированный пользователь получает сообщение, дешифрует или раскрывает его посредством обратного преобразования криптограммы, вследствие чего получается исходный открытый текст.

Шифрующий ключ Методу преобразования в криптографической системе соответствует использование специального алгоритма, действие которого запускается так называемым шифрующим ключом – битовой последовательностью. Схема генератора ключа может представлять собой либо набор инструкций команд, либо часть (узел) аппаратуры, либо компьютерную программу.

Шифрующий ключ Методу преобразования в криптографической системе соответствует использование специального алгоритма, действие которого запускается так называемым шифрующим ключом – битовой последовательностью. Схема генератора ключа может представлять собой либо набор инструкций команд, либо часть (узел) аппаратуры, либо компьютерную программу.

Симметричное и асимметричное шифрование Симметричное основывается на использовании одного и того же секретного ключа для шифрования и дешифрования. Асимметричное характеризуется тем, что для шифрования используется один ключ, являющийся общедоступным, а для дешифрования – другой, являющийся секретным, при этом знание общедоступного ключа не позволяет определить секретный ключ.

Симметричное и асимметричное шифрование Симметричное основывается на использовании одного и того же секретного ключа для шифрования и дешифрования. Асимметричное характеризуется тем, что для шифрования используется один ключ, являющийся общедоступным, а для дешифрования – другой, являющийся секретным, при этом знание общедоступного ключа не позволяет определить секретный ключ.

Другие механизмы шифрования üцифровая (электронная) подпись; üконтроль доступа; üобеспечение целостности данных; üобеспечения аутентификации; üпостановка графика; üуправление маршрутизацией; üарбитраж и освидетельствование.

Другие механизмы шифрования üцифровая (электронная) подпись; üконтроль доступа; üобеспечение целостности данных; üобеспечения аутентификации; üпостановка графика; üуправление маршрутизацией; üарбитраж и освидетельствование.

Механизмы цифровой подписи Основываются на алгоритмах асимметричного шифрования. Включают две процедуры: формирование подписи отправителем и ее опознавание (верификацию) получателем. Первая процедура обеспечивает шифрование блока данных либо его дополнение криптографической контрольной суммой, причем в обоих случаях используется секретный ключ отправителя. Вторая процедура основывается на использовании общедоступного ключа, знания которого достаточно для опознавания отправителя

Механизмы цифровой подписи Основываются на алгоритмах асимметричного шифрования. Включают две процедуры: формирование подписи отправителем и ее опознавание (верификацию) получателем. Первая процедура обеспечивает шифрование блока данных либо его дополнение криптографической контрольной суммой, причем в обоих случаях используется секретный ключ отправителя. Вторая процедура основывается на использовании общедоступного ключа, знания которого достаточно для опознавания отправителя

Механизмы контроля доступа Осуществляют проверку полномочий объектов АИТ (программ и пользователей) на доступ к ресурсам сети. При доступе к ресурсу через соединение контроль выполняется как в точке инициализации, так и в промежуточных точках, а также в конечной точке

Механизмы контроля доступа Осуществляют проверку полномочий объектов АИТ (программ и пользователей) на доступ к ресурсам сети. При доступе к ресурсу через соединение контроль выполняется как в точке инициализации, так и в промежуточных точках, а также в конечной точке

Механизмы обеспечения целостности Реализуются шифрованием отдельных блоков и потока данных посредством использования ключей, изменяемых в зависимости от предшествующих блоков

Механизмы обеспечения целостности Реализуются шифрованием отдельных блоков и потока данных посредством использования ключей, изменяемых в зависимости от предшествующих блоков

Обеспечение аутентификации В основе лежит проверка взаимодействующих объектов. Различают одностороннюю аутентификацию и взаимную. В первом случае один из взаимодействующих объектов проверяет подлинность другого. Во втором случае проверка является взаимной

Обеспечение аутентификации В основе лежит проверка взаимодействующих объектов. Различают одностороннюю аутентификацию и взаимную. В первом случае один из взаимодействующих объектов проверяет подлинность другого. Во втором случае проверка является взаимной

Механизмы постановки графика Основываются на генерации объектами АИТ фиктивных блоков, их шифровании и организации передачи по каналам связи. Этим нейтрализуется возможность получения информации посредством наблюдения на внешними характеристиками потоков, циркулирующих по каналам связи.

Механизмы постановки графика Основываются на генерации объектами АИТ фиктивных блоков, их шифровании и организации передачи по каналам связи. Этим нейтрализуется возможность получения информации посредством наблюдения на внешними характеристиками потоков, циркулирующих по каналам связи.

Механизмы управления маршрутизацией Обеспечивают выбор маршрутов движения информации по коммуникационной сети таким образом, чтобы исключить передачу сведений по скомпрометированным (небезопасным), физически ненадежным каналам.

Механизмы управления маршрутизацией Обеспечивают выбор маршрутов движения информации по коммуникационной сети таким образом, чтобы исключить передачу сведений по скомпрометированным (небезопасным), физически ненадежным каналам.

Механизмы арбитража Обеспечивают подтверждение характеристик данных, передаваемых между объектами АИТ, третьей стороной (арбитром). Для этого вся информация, отправляемая или получаемая объектами, проходит и через арбитра, что позволяет последнему впоследствии подтверждать упомянутые характеристики.

Механизмы арбитража Обеспечивают подтверждение характеристик данных, передаваемых между объектами АИТ, третьей стороной (арбитром). Для этого вся информация, отправляемая или получаемая объектами, проходит и через арбитра, что позволяет последнему впоследствии подтверждать упомянутые характеристики.