безопасность.ppt

- Количество слайдов: 17

Тема: Информационные технологии

Тема: Информационные технологии

ОСНОВНЫЕ НОРМАТИВНЫЕ ПРАВОВЫЕ ДОКУМЕНТЫ В ОБЛАСТИ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ 1. Об информации, информатизации и защите информации: Федеральный Закон // Российская газета, 1995, 22 февраля. 2. О связи: Федеральный Закон // Российская газета, 1995, 22 февраля. 3. О правовой охране программ для ЭВМ и баз данных: Закон РФ // Ведомости Советов народных депутатов и Верховного совета РФ, 1992, № 42. 4. ГОСТ 34. 201 -89, 34/602 -89, РД 50 -682 -89. Информационная технология. Комплекс стандартов и руководящих документов на автоматизированные системы. - М. : Издательство стандартов, 1989.

ОСНОВНЫЕ НОРМАТИВНЫЕ ПРАВОВЫЕ ДОКУМЕНТЫ В ОБЛАСТИ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ 1. Об информации, информатизации и защите информации: Федеральный Закон // Российская газета, 1995, 22 февраля. 2. О связи: Федеральный Закон // Российская газета, 1995, 22 февраля. 3. О правовой охране программ для ЭВМ и баз данных: Закон РФ // Ведомости Советов народных депутатов и Верховного совета РФ, 1992, № 42. 4. ГОСТ 34. 201 -89, 34/602 -89, РД 50 -682 -89. Информационная технология. Комплекс стандартов и руководящих документов на автоматизированные системы. - М. : Издательство стандартов, 1989.

ОСНОВНЫЕ НОРМАТИВНЫЕ ПРАВОВЫЕ ДОКУМЕНТЫ В ОБЛАСТИ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ 4. ГОСТ 34. 003 -90 "Автоматизированные системы. Термины и определения". 5. Федеральный закон РФ “Об авторском праве и смежных правах” от 09. 07. 1993 г. № 5351 -1 6. Федеральный закон РФ “Об электронной цифровой подписи” от 10. 01. 2002 г. № 1 -ФЗ

ОСНОВНЫЕ НОРМАТИВНЫЕ ПРАВОВЫЕ ДОКУМЕНТЫ В ОБЛАСТИ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ 4. ГОСТ 34. 003 -90 "Автоматизированные системы. Термины и определения". 5. Федеральный закон РФ “Об авторском праве и смежных правах” от 09. 07. 1993 г. № 5351 -1 6. Федеральный закон РФ “Об электронной цифровой подписи” от 10. 01. 2002 г. № 1 -ФЗ

ВИДЫ ОБЕСПЕЧИВАЮЩИХ СИСТЕМ (ВИДЫ ОБЕСПЕЧЕНИЯ) 1. Математическое обеспечение (мат. методы, модели, алгоритмы…). 2. Программное обеспечение (программы ЭВМ и инструкции к ним). 3. Информационное обеспечение (описание информ. потоков, БД, СУБД, …). 4. Техническое обеспечение (ЭВМ, средства связи и т. д. ). 5. Организационное обеспечение (регламентация взаимодействия человека и ЭВМ). 6. Правовое обеспечение (правовая регламентация, юрид. сила документов на МН и т. д. ) 7. Лингвистическое обеспечение (языковые средства). 8. Метрологическое обеспечение (средства и системы измерений).

ВИДЫ ОБЕСПЕЧИВАЮЩИХ СИСТЕМ (ВИДЫ ОБЕСПЕЧЕНИЯ) 1. Математическое обеспечение (мат. методы, модели, алгоритмы…). 2. Программное обеспечение (программы ЭВМ и инструкции к ним). 3. Информационное обеспечение (описание информ. потоков, БД, СУБД, …). 4. Техническое обеспечение (ЭВМ, средства связи и т. д. ). 5. Организационное обеспечение (регламентация взаимодействия человека и ЭВМ). 6. Правовое обеспечение (правовая регламентация, юрид. сила документов на МН и т. д. ) 7. Лингвистическое обеспечение (языковые средства). 8. Метрологическое обеспечение (средства и системы измерений).

4. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ ДИНАМИКА ИНЦИДЕНТОВ, СВЯЗАННЫХ С НАРУШЕНИЯМИ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ 2000 2001 2002 2003 2004 2005 2006 2007

4. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ ДИНАМИКА ИНЦИДЕНТОВ, СВЯЗАННЫХ С НАРУШЕНИЯМИ КОМПЬЮТЕРНОЙ БЕЗОПАСНОСТИ 2000 2001 2002 2003 2004 2005 2006 2007

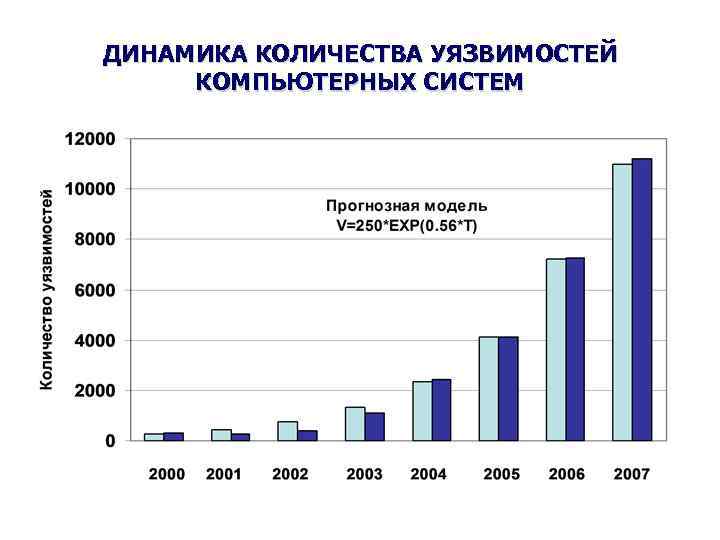

ДИНАМИКА КОЛИЧЕСТВА УЯЗВИМОСТЕЙ КОМПЬЮТЕРНЫХ СИСТЕМ

ДИНАМИКА КОЛИЧЕСТВА УЯЗВИМОСТЕЙ КОМПЬЮТЕРНЫХ СИСТЕМ

УГРОЗЫ БЕЗОПАСНОСТИ И СПОСОБЫ ЗАЩИТЫ ИНФОРМАЦИИ В соответствии с Доктриной информационной безопасности РФ, утвержденной Президентом РФ 9 сентября 2000 г. , которая является официальной основой для формирования национальной политики в области обеспечения информационной безопасности, должна обеспечиваться защита информации, используемой в системе.

УГРОЗЫ БЕЗОПАСНОСТИ И СПОСОБЫ ЗАЩИТЫ ИНФОРМАЦИИ В соответствии с Доктриной информационной безопасности РФ, утвержденной Президентом РФ 9 сентября 2000 г. , которая является официальной основой для формирования национальной политики в области обеспечения информационной безопасности, должна обеспечиваться защита информации, используемой в системе.

Обеспечение безопасности компьютерной информации требует защиты информационных ресурсов, которыми принято считать: v общесистемное программное обеспечение (ОС, СУБД, средства защиты информации, офисные приложения и др. ); v прикладное программное обеспечение; v информационное обеспечение (БД, файлы)

Обеспечение безопасности компьютерной информации требует защиты информационных ресурсов, которыми принято считать: v общесистемное программное обеспечение (ОС, СУБД, средства защиты информации, офисные приложения и др. ); v прикладное программное обеспечение; v информационное обеспечение (БД, файлы)

Нарушителями нормального функционирования ЛВС могут быть: § администраторы ЛВС; § пользователи, допущенные к обработке информации в ЛВС; § технический персонал, обслуживающий вычислительную технику, но не допущенный к обработке информации в ЛВС в повседневной деятельности; § удаленные пользователи, информации в ЛВС; не допущенные к обработке § разработчики программного обеспечения и вычислительной техники, используемых в ЛВС

Нарушителями нормального функционирования ЛВС могут быть: § администраторы ЛВС; § пользователи, допущенные к обработке информации в ЛВС; § технический персонал, обслуживающий вычислительную технику, но не допущенный к обработке информации в ЛВС в повседневной деятельности; § удаленные пользователи, информации в ЛВС; не допущенные к обработке § разработчики программного обеспечения и вычислительной техники, используемых в ЛВС

Основными угрозами информационным ресурсам ЛВС являются: ü нарушение конфиденциальности информации, обрабатываемой в ЛВС; ü нарушение целостности информационных ресурсов ЛВС (требует защиты от сбоев, ведущих к потере информации, а также авторизации создания или уничтожения данных); ü нарушение доступности к информационным ресурсам ЛВС для авторизованных пользователей сети.

Основными угрозами информационным ресурсам ЛВС являются: ü нарушение конфиденциальности информации, обрабатываемой в ЛВС; ü нарушение целостности информационных ресурсов ЛВС (требует защиты от сбоев, ведущих к потере информации, а также авторизации создания или уничтожения данных); ü нарушение доступности к информационным ресурсам ЛВС для авторизованных пользователей сети.

Угрозы информационным ресурсам: Несанкционированный доступ (НСД) злоумышленников: • копирование, уничтожение или подделка информации; • ознакомление с конфиденциальной информацией посторонних лиц. Ошибки обслуживающего персонала и пользователей: • случайное уничтожение или изменение данных; • некорректное использование программного и аппаратного обеспечения, ведущее к уничтожению или изменению данных. Некорректная работа программного обеспечения: • при ошибках в программном обеспечении или внесении в него недекларированных возможностей; • при заражении системы компьютерными вирусами. Неправильное хранение архивных данных. Сбои оборудования: кабельной системы; электропитания; дисковых систем; систем архивации данных; серверов, рабочих станций, сетевых карт и т. д.

Угрозы информационным ресурсам: Несанкционированный доступ (НСД) злоумышленников: • копирование, уничтожение или подделка информации; • ознакомление с конфиденциальной информацией посторонних лиц. Ошибки обслуживающего персонала и пользователей: • случайное уничтожение или изменение данных; • некорректное использование программного и аппаратного обеспечения, ведущее к уничтожению или изменению данных. Некорректная работа программного обеспечения: • при ошибках в программном обеспечении или внесении в него недекларированных возможностей; • при заражении системы компьютерными вирусами. Неправильное хранение архивных данных. Сбои оборудования: кабельной системы; электропитания; дисковых систем; систем архивации данных; серверов, рабочих станций, сетевых карт и т. д.

Пути несанкционированного доступа к защищаемой информации: Øперехват побочных электромагнитных излучений; Øперехват в радиосетях; Øпринудительное электромагнитное облучение (подсветка) линий связи с целью паразитной модуляции несущей частоты; Øприменение подслушивающих устройств (закладок); Øперехват акустических излучений и восстановление текста принтера; Øхищение носителей информации; Øкопирование информации с ее носителей с преодолением мер защиты; Øмаскировка под зарегистрированного пользователя; Øмаскировка под запросы системы; Øиспользование программных ловушек; Øвключение в библиотеки программ специальных блоков типа "Троянский конь"; Øнезаконное подключение к аппаратуре и линиям связи; Øзлоумышленный вывод из строя механизмов защиты; Øвнедрение и использование компьютерных вирусов.

Пути несанкционированного доступа к защищаемой информации: Øперехват побочных электромагнитных излучений; Øперехват в радиосетях; Øпринудительное электромагнитное облучение (подсветка) линий связи с целью паразитной модуляции несущей частоты; Øприменение подслушивающих устройств (закладок); Øперехват акустических излучений и восстановление текста принтера; Øхищение носителей информации; Øкопирование информации с ее носителей с преодолением мер защиты; Øмаскировка под зарегистрированного пользователя; Øмаскировка под запросы системы; Øиспользование программных ловушек; Øвключение в библиотеки программ специальных блоков типа "Троянский конь"; Øнезаконное подключение к аппаратуре и линиям связи; Øзлоумышленный вывод из строя механизмов защиты; Øвнедрение и использование компьютерных вирусов.

Эффекты, вызываемые вирусами, принято делить на следующие целевые группы: v искажение информации в файлах либо таблицы размещения файлов, которое может привести к разрушению файловой системы в целом; v имитация сбоев аппаратных средств; v создание визуальных и звуковых эффектов, включая отображения сообщений, вводящих операторов в заблуждение или затрудняющих их работу; v инициирование ошибок в программах пользователей или операционных системах; v имитация сбоев программных средств.

Эффекты, вызываемые вирусами, принято делить на следующие целевые группы: v искажение информации в файлах либо таблицы размещения файлов, которое может привести к разрушению файловой системы в целом; v имитация сбоев аппаратных средств; v создание визуальных и звуковых эффектов, включая отображения сообщений, вводящих операторов в заблуждение или затрудняющих их работу; v инициирование ошибок в программах пользователей или операционных системах; v имитация сбоев программных средств.

Концепция обеспечения безопасности информационных ресурсов ЛВС должна базироваться на технологии многоуровневой защиты (MLS-Multilevel Security), в которую входят: Ø физическая защита кабельной системы, электропитания, средств архивации, дисковых массивов и т. д. ; Ø организационные меры защиты вычислительной техники, включающие подбор и расстановку персонала, контроль доступа в помещения и их противопожарную защиту, планы действий в чрезвычайных ситуациях и т. д. ; Øпрограммно-технические средства

Концепция обеспечения безопасности информационных ресурсов ЛВС должна базироваться на технологии многоуровневой защиты (MLS-Multilevel Security), в которую входят: Ø физическая защита кабельной системы, электропитания, средств архивации, дисковых массивов и т. д. ; Ø организационные меры защиты вычислительной техники, включающие подбор и расстановку персонала, контроль доступа в помещения и их противопожарную защиту, планы действий в чрезвычайных ситуациях и т. д. ; Øпрограммно-технические средства

Ø программно-технические средства защиты информации, вычисли-тельной техники и систем передачи данных: программные, программно-аппаратные и аппаратные средства защиты от НСД, в том числе средства поиска и обнаружения закладных устройств НСД к информации; межсетевые экраны; средства шифрования (криптографии) ин-формации, передаваемой по каналам связи; электромагнитное экранирование техники или помещений, в которых расположена техника; активная радиотехническая маскировка с использованием широкополосных генераторов шума; электронносетевая подпись; антивирусные программы; системы мониторинга и анализа уязвимостей ЛВС; системы активного аудита; серверы аутентификации, системы разграничения доступа.

Ø программно-технические средства защиты информации, вычисли-тельной техники и систем передачи данных: программные, программно-аппаратные и аппаратные средства защиты от НСД, в том числе средства поиска и обнаружения закладных устройств НСД к информации; межсетевые экраны; средства шифрования (криптографии) ин-формации, передаваемой по каналам связи; электромагнитное экранирование техники или помещений, в которых расположена техника; активная радиотехническая маскировка с использованием широкополосных генераторов шума; электронносетевая подпись; антивирусные программы; системы мониторинга и анализа уязвимостей ЛВС; системы активного аудита; серверы аутентификации, системы разграничения доступа.

Темпы создания новых механизмов и средств защиты информации заметно отстают от темпов развития информационных технологий, существенно ограничивая их применение. Разработка, производство, реализация, установка, монтаж, наладка, испытания, ремонт и сервисное обслуживание средств защиты информации (кроме средств криптографической защиты), включая средства обработки информации, выполненные в защищенном исполнении, относятся к лицензируемым видам деятельности.

Темпы создания новых механизмов и средств защиты информации заметно отстают от темпов развития информационных технологий, существенно ограничивая их применение. Разработка, производство, реализация, установка, монтаж, наладка, испытания, ремонт и сервисное обслуживание средств защиты информации (кроме средств криптографической защиты), включая средства обработки информации, выполненные в защищенном исполнении, относятся к лицензируемым видам деятельности.

Проводятся работы по использованию в целях идентификации пользователя его биометрических параметров: голоса, сетчатки и радужной оболочки глаз, руки, лица и т. д.

Проводятся работы по использованию в целях идентификации пользователя его биометрических параметров: голоса, сетчатки и радужной оболочки глаз, руки, лица и т. д.