Тема 7 Обеспечение безопасности ИС Компьютерные информационные технологии

Тема 7 Обеспечение безопасности ИС Компьютерные информационные технологии Старший преподаватель ИБМТ БГУ Васильева Ирина Леонидовна

Тема 7 Обеспечение безопасности ИС Основы информационной безопасности (ИБ). Критерии оценки ИБ Классы безопасности информационных систем. Политика безопасности Классификация угроз ИБ. Факторы угроз Компьютерная преступность и ее виды Методы и средства защиты информации Правовое обеспечение безопасности ИС Обеспечение безопасности в КС Построение многоуровневой системы ИБ КИС

Информационная безопасность ИБ – защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений

Исследования в области обеспечения ИБ Национальный центр компьютерной безопасности (NCSC) Министерства обороны США «Критерии оценки надежных компьютерных систем» («Оранжевая книга») (1983г.) Международная Организация по Стандартизации (ISO) «Общие критерии оценки безопасности информационных технологий» (международный стандарт ISO 15408) (1999г.)

Объекты оценки ИБ Произвольный продукт ИТ КИС в целом Данные, процессы обработки данных Программные коды Коммуникационная аппаратура и каналы связи Периферийные устройства коллективного пользования Помещения

Критерии оценки ИБ по ISO 15408 Функциональные – определяют совокупность функций объекта оценки, обеспечивающих его безопасность Требования адекватности (гарантированности) механизмов безопасности, дающих определенную степень уверенности , что механизмы безопасности достаточно эффективны и реализованы правильно.

Политика безопасности (ПБ) Политика безопасности – набор законов, правил и норм поведения, определяющих, как организация обрабатывает, защищает и распространяет информацию. Компьютерная безопасность – совокупность технологических и административных мер, которая обеспечивает доступность, целостность и конфиденциальность ресурсам, связанным с данным компьютером. Безопасность данных – защита данных от несанкционированной модификации, разрушения или раскрытия их. Безопасность коммуникаций – это меры по предотвращению предоставления неавторизованным лицам информации, которая может быть выдана системой в ответ на запрос по каналам связи. Безопасность ПО – организация и защита ПО в КИС.

Разделы политики безопасности Предмет политики Описание позиции организации Преемственность Роли и обязанности Соблюдение политики

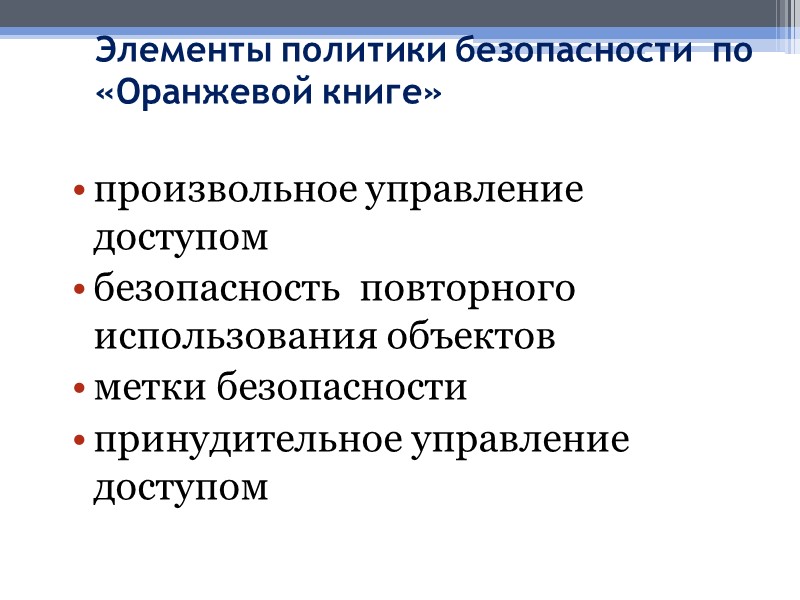

Элементы политики безопасности по «Оранжевой книге» произвольное управление доступом безопасность повторного использования объектов метки безопасности принудительное управление доступом

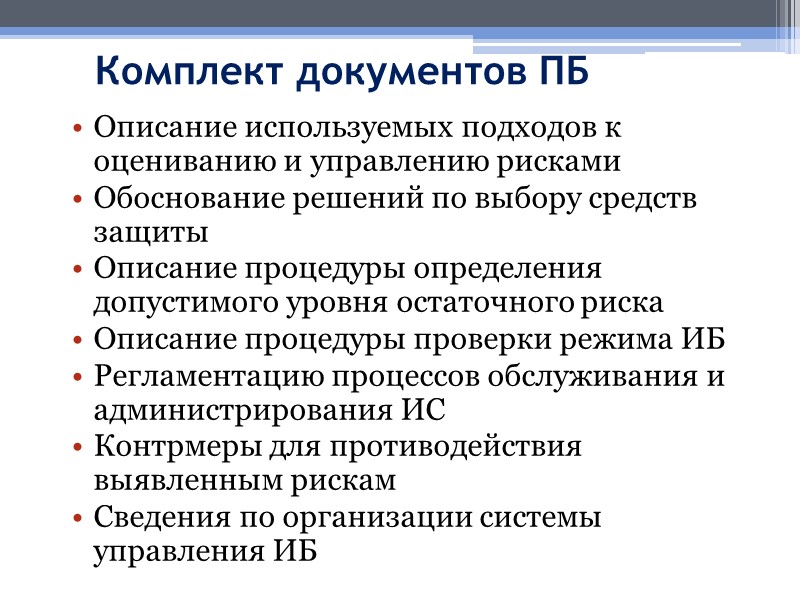

Комплект документов ПБ Описание используемых подходов к оцениванию и управлению рисками Обоснование решений по выбору средств защиты Описание процедуры определения допустимого уровня остаточного риска Описание процедуры проверки режима ИБ Регламентацию процессов обслуживания и администрирования ИС Контрмеры для противодействия выявленным рискам Сведения по организации системы управления ИБ

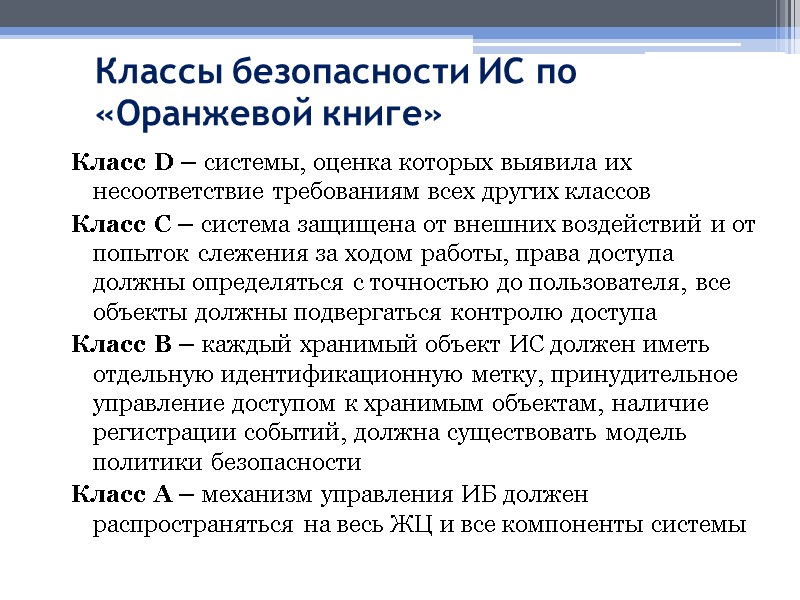

Классы безопасности ИС по «Оранжевой книге» Класс D – системы, оценка которых выявила их несоответствие требованиям всех других классов Класс C – система защищена от внешних воздействий и от попыток слежения за ходом работы, права доступа должны определяться с точностью до пользователя, все объекты должны подвергаться контролю доступа Класс B – каждый хранимый объект ИС должен иметь отдельную идентификационную метку, принудительное управление доступом к хранимым объектам, наличие регистрации событий, должна существовать модель политики безопасности Класс A – механизм управления ИБ должен распространяться на весь ЖЦ и все компоненты системы

Классификация угроз ИБ. Факторы угроз

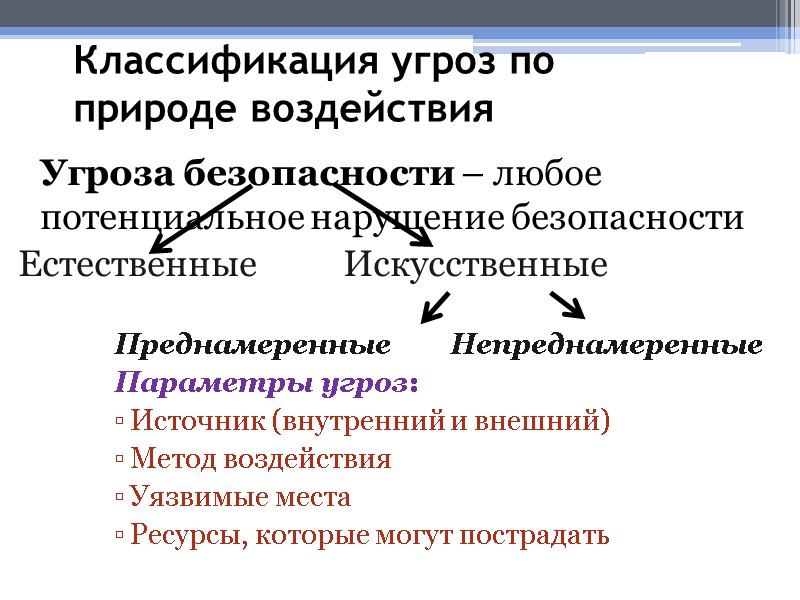

Классификация угроз по природе воздействия Угроза безопасности – любое потенциальное нарушение безопасности Естественные Искусственные Преднамеренные Непреднамеренные Параметры угроз: Источник (внутренний и внешний) Метод воздействия Уязвимые места Ресурсы, которые могут пострадать

Классификация угроз по цели Конструктивные - получение копии информации (разведка) Деструктивные – приводят к потере данных или сервиса

Классификация угроз по цели Конструктивные - получение копии информации (разведка) Деструктивные – приводят к потере данных или сервиса

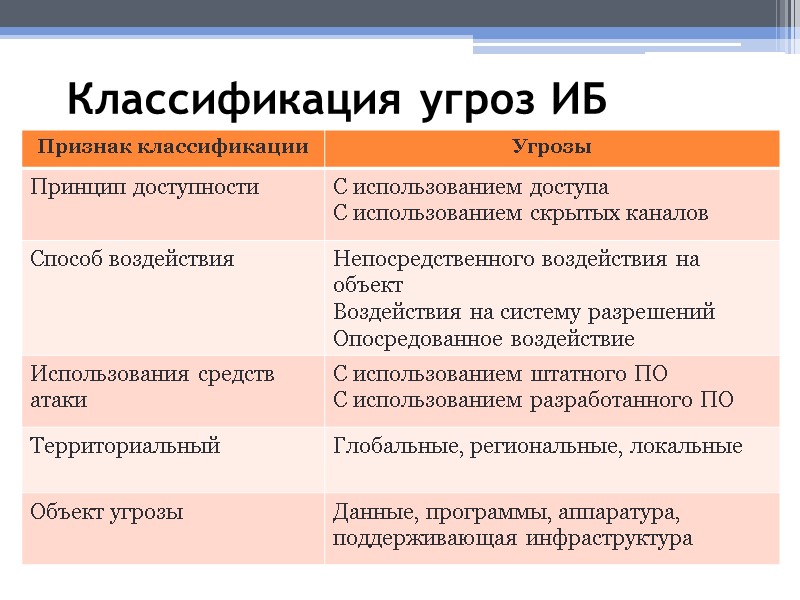

Классификация угроз ИБ

Классификация вредоносных программ по виду среды обитания Файловые вирусы, заражающие программные файлы (файлы с компонентами операционной системы; EXE- и COM-файлы; внешние драйверы устройств – SYS- и BIN-файлы; объектные файла – OBJ-файлы; файлы с программами на языках программирования; пакетные файлы – BAT-файлы, объектные библиотеки – LIB-файлы и др.) Загрузочные вирусы – заражают загрузочную область диска. Загрузочный вирус получает управление в процессе загрузки операционной системы, выполняет запрограммированные в нем действия, а затем передает управление операционной системе Файлово-загрузочные вирусы – заражают как программные файлы, так и загрузочные записи дисков.

Классификация вредоносных программ по способу запуска Нерезидентные вирусы, запускающиеся на выполнение после загрузки инфицированной программы однократно. Эти вирусы не заражают память компьютера и являются активными ограниченное время Резидентные вирусы, остающиеся после завершения выполнения инфицированной программы в оперативной памяти, выполняя при этом деструктивные действия и заражая программные файлы многократно

Классификация вредоносных программ по способу маскировки Не маскирующиеся вирусы Маскирующиеся вирусы: Самошифрующиеся вирусы Невидимые вирусы («стелс-вирусы») Мутирующие вирусы

Классификация вредоносных программ по способу распространения Троянские программы Программы репликаторы («черви») Захватчики паролей

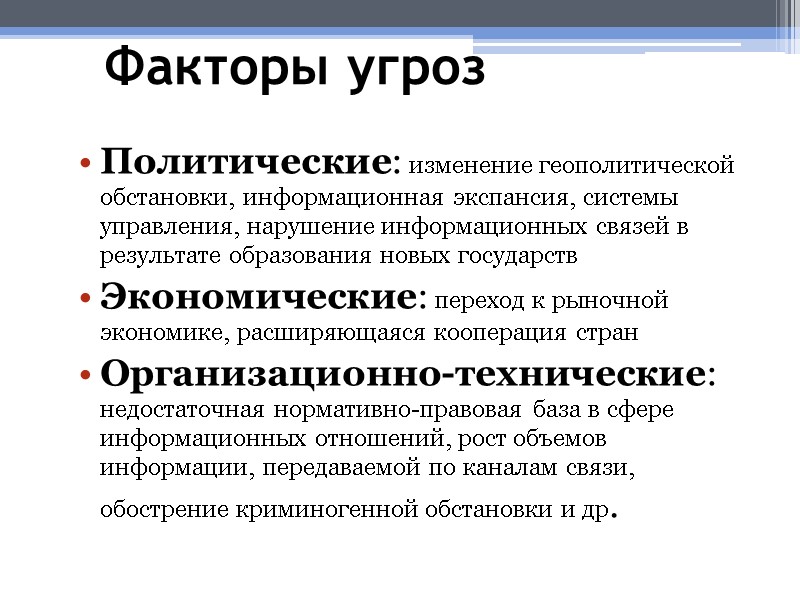

Факторы угроз Политические: изменение геополитической обстановки, информационная экспансия, системы управления, нарушение информационных связей в результате образования новых государств Экономические: переход к рыночной экономике, расширяющаяся кооперация стран Организационно-технические: недостаточная нормативно-правовая база в сфере информационных отношений, рост объемов информации, передаваемой по каналам связи, обострение криминогенной обстановки и др.

Компьютерная преступность и ее виды

Компьютерное преступление – несанкционированный доступ к компьютерным системам и базам данных и причинение ущерба, а также совершение уголовно наказуемого преступления посредством компьютера

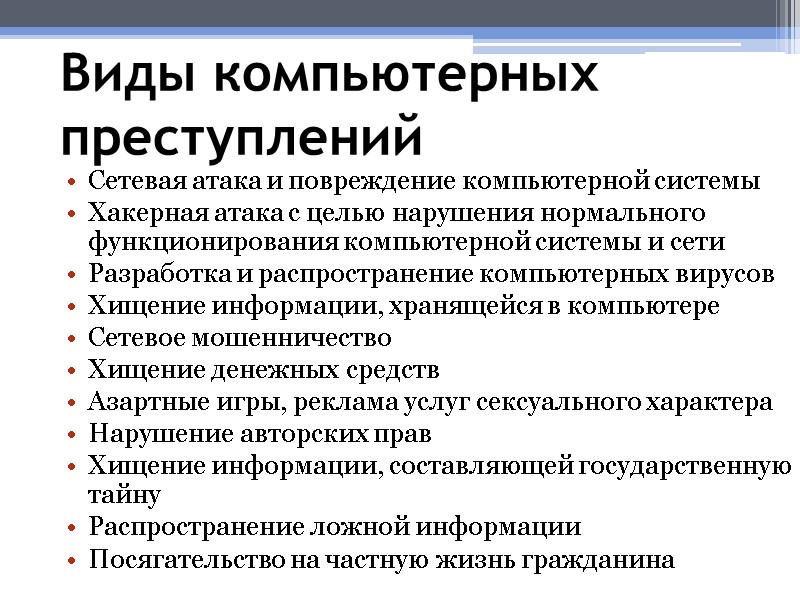

Виды компьютерных преступлений Сетевая атака и повреждение компьютерной системы Хакерная атака с целью нарушения нормального функционирования компьютерной системы и сети Разработка и распространение компьютерных вирусов Хищение информации, хранящейся в компьютере Сетевое мошенничество Хищение денежных средств Азартные игры, реклама услуг сексуального характера Нарушение авторских прав Хищение информации, составляющей государственную тайну Распространение ложной информации Посягательство на частную жизнь гражданина

Методы и средства защиты

Подходы к организации защиты Фрагментарный – направлен на противодействие четко определенным угрозам в заданных условиях Комплексный – объединяет в единый комплекс разнородные меры противодействия угрозам

Методы защиты Законодательные - комплекс мер, направленных на создание и поддержание в обществе негативного отношения к КП и нарушителям Административно-организационные – политика безопасности, реализуемые методы, инструкции Программно-технические

Программно-технические методы защиты Технические средства: аппаратные – устройства, встраиваемые непосредственно в аппаратуру, или устройства, которые сопрягаются с аппаратурой систем (например, электронные ключи) физические – реализуются в виде автономных устройств и систем (электронно-механическое оборудование охранной сигнализации и наблюдения, замки на дверях, решетки на окнах)

Программно-технические методы защиты Программные средства: антивирусные приложения ключи криптографической защиты система паролей резервирование файлов восстановление файлов

Правовое обеспечение безопасности ИС

Средства правового обеспечения ИБ Правовое обеспечение ИБ – совокупность средств, регламентирующих правила и нормы поведения при обработке и использовании информации, ИР и ИС Законодательные Морально-этические

Законодательные средства правового обеспечения ИБ в РБ Уголовный кодекс (Глава «Преступления против информационной безопасности» ст.349-355) Закон «О защите государственных секретов» Закон «Об электронном документе и электронной цифровой подписи» Закон об информации, информатизации и защите информации

Законы, указы, постановления правового обеспечения ИБ в РБ «О патентах на изобретения» «О патентах на промышленные образцы» «О Национальном архивном фонде и архивах в Республике Беларусь» «О печати и других средствах массовой информации» «О введении в действие Единой системы классификации и кодирования технико-экономической и социальной информации Республики Беларусь» « О мерах по совершенствованию использования национального сегмента сети Интернет» (Указ Президента РБ № 60 от 1.02.2010г.) и др.

Обеспечение безопасности в компьютерных сетях

Задачи обеспечения безопасности в КС Защита от проникновения в КС и утечки информации по каналам связи Разграничение потоков информации между сегментами сети Защита наиболее критичных ресурсов сети от вмешательства в нормальный процесс функционирования Защита важных рабочих мест и ресурсов от несанкционированного доступа Криптографическая защита наиболее важных информационных ресурсов

Ключевые механизмы обеспечения ИБ в КС Идентификация и аутентификация Управление доступом Технологии обнаружения атак Протоколирование и регистрация Криптография и сетевая защита Экранирование

Построение многоуровневой системы ИБ КИС

Ключевые механизмы построения многоуровневой СИБ КИС Сегментация сети Контроль доступа Эшелонированная оборона Классификация доменов безопасности Укрепляемые хосты Пограничный патруль Ограничение исходящего трафика

Эшелонированная оборона - наращивание числа линий обороны с целью повышения степени защищенности охраняемого объекта «+» предотвращает прямые атаки и попытки атак, обеспечивает временной резерв, необходимый для обнаружения «бреши» и ее устранения «-» многократно увеличивает затраты

Классификация доменов безопасности – введение сетевых доменов безопасности, т.е. областей, в которых действует единая политика безопасности «+» создание дополнительной преграды для злоумышленников, выигрыш во времени для предотвращения ущерба «-» сложность сегментации

Укрепление хостов – конфигурирование хоста операционной системой таким образом, чтобы она обеспечивала большую защиту «+» существенно снижает вероятность взлома хостов «-» требуется специальная высокозащищенная конфигурация ОС

Пограничный патруль – конфигурация демилитаризованной зоны (ДМЗ), включающая средства обнаружения вторжений «+» существенно усиливает защиту «-» требует высокой точности настройки систем обнаружения вторжений и корректности в определении процедур автоматического реагирования ДМЗ – сетевой сегмент, расположенный между внешним интерфейсом межсетевого экрана и внутренним интерфейсом внешнего маршрутизатора

Ограничение исходящего трафика– управление доступом к Интернет и сетям Extranet, защита внутренней сети «+» допускает только самый необходимый трафик, как следствие, резко снижается вероятность атаки «-» проблема передачи некоторых видов и форматов данных

Продолжение следует ? Ваши вопросы? Ваши пожелания? Старший преподаватель ИБМТ БГУ Васильева Ирина Леонидовна

34330-kit_7_bezopasnost.ppt

- Количество слайдов: 44