Лекция 18.pptx

- Количество слайдов: 9

ТЕМА № 6: АВТОРИЗАЦИЯ. ОСНОВНЫЕ МЕТОДЫ ИДЕНТИФИКАЦИИ И АУТЕНТИФИКАЦИИ ПОЛЬЗОВАТЕЛЕЙ. Лекция № 18: Задачи авторизации. Механизмы парольной защиты ОС.

ТЕМА № 6: АВТОРИЗАЦИЯ. ОСНОВНЫЕ МЕТОДЫ ИДЕНТИФИКАЦИИ И АУТЕНТИФИКАЦИИ ПОЛЬЗОВАТЕЛЕЙ. Лекция № 18: Задачи авторизации. Механизмы парольной защиты ОС.

Учебные вопросы: 1. Идентификация и аутентификация. 2. Механизмы парольной защиты. Литература: 1. Безбогов А. А. , Яковлев А. В. , Мартемьянов Ю. Ф. Безопасность операционных систем. ‑ М. : Гелиос АРВ, 2008. 2. Проскурин В. Г. , Крутов С. В. , Мацкевич И. В. . Защита в операционных системах. М. Радио и связь. 2000. 3. Хорев П. Б. Методы и средства защиты информации в компьютерных системах: учебное пособие для студентов высших учебных заведений. ‑ М. : Академия, 2008. 4. Щеглов А. Ю. Защита компьютерной информации от несанкционированного доступа. С-Пб. : Наука и техника, 2004.

Учебные вопросы: 1. Идентификация и аутентификация. 2. Механизмы парольной защиты. Литература: 1. Безбогов А. А. , Яковлев А. В. , Мартемьянов Ю. Ф. Безопасность операционных систем. ‑ М. : Гелиос АРВ, 2008. 2. Проскурин В. Г. , Крутов С. В. , Мацкевич И. В. . Защита в операционных системах. М. Радио и связь. 2000. 3. Хорев П. Б. Методы и средства защиты информации в компьютерных системах: учебное пособие для студентов высших учебных заведений. ‑ М. : Академия, 2008. 4. Щеглов А. Ю. Защита компьютерной информации от несанкционированного доступа. С-Пб. : Наука и техника, 2004.

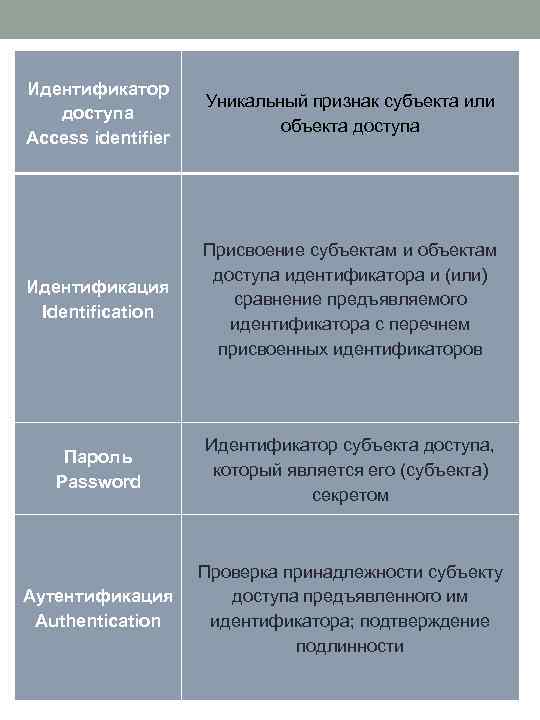

Идентификатор доступа Access identifier Уникальный признак субъекта или объекта доступа Идентификация Identification Присвоение субъектам и объектам доступа идентификатора и (или) сравнение предъявляемого идентификатора с перечнем присвоенных идентификаторов Пароль Password Идентификатор субъекта доступа, который является его (субъекта) секретом Аутентификация Authentication Проверка принадлежности субъекту доступа предъявленного им идентификатора; подтверждение подлинности

Идентификатор доступа Access identifier Уникальный признак субъекта или объекта доступа Идентификация Identification Присвоение субъектам и объектам доступа идентификатора и (или) сравнение предъявляемого идентификатора с перечнем присвоенных идентификаторов Пароль Password Идентификатор субъекта доступа, который является его (субъекта) секретом Аутентификация Authentication Проверка принадлежности субъекту доступа предъявленного им идентификатора; подтверждение подлинности

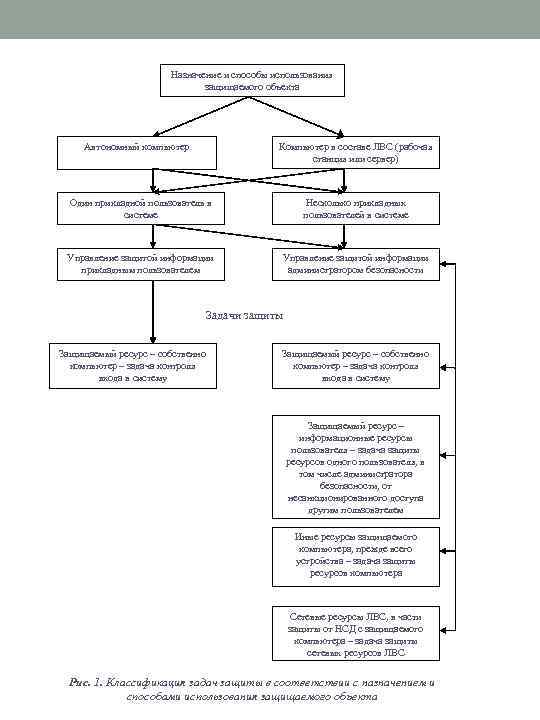

Назначение и способы использования защищаемого объекта Автономный компьютер Компьютер в составе ЛВС (рабочая станция или сервер) Один прикладной пользователь в системе Несколько прикладных пользователей в системе Управление защитой информации прикладным пользователем Управление защитой информации администратором безопасности Задачи защиты Защищаемый ресурс – собственно компьютер – задача контроля входа в систему Защищаемый ресурс – информационные ресурсы пользователя – задача защиты ресурсов одного пользователя, в том числе администратора безопасности, от несанкционированного доступа другим пользователем Иные ресурсы защищаемого компьютера, прежде всего устройства – задача защиты ресурсов компьютера Сетевые ресурсы ЛВС, в части защиты от НСД с защищаемого компьютера – задача защиты сетевых ресурсов ЛВС Рис. 1. Классификация задач защиты в соответствии с назначением и способами использования защищаемого объекта

Назначение и способы использования защищаемого объекта Автономный компьютер Компьютер в составе ЛВС (рабочая станция или сервер) Один прикладной пользователь в системе Несколько прикладных пользователей в системе Управление защитой информации прикладным пользователем Управление защитой информации администратором безопасности Задачи защиты Защищаемый ресурс – собственно компьютер – задача контроля входа в систему Защищаемый ресурс – информационные ресурсы пользователя – задача защиты ресурсов одного пользователя, в том числе администратора безопасности, от несанкционированного доступа другим пользователем Иные ресурсы защищаемого компьютера, прежде всего устройства – задача защиты ресурсов компьютера Сетевые ресурсы ЛВС, в части защиты от НСД с защищаемого компьютера – задача защиты сетевых ресурсов ЛВС Рис. 1. Классификация задач защиты в соответствии с назначением и способами использования защищаемого объекта

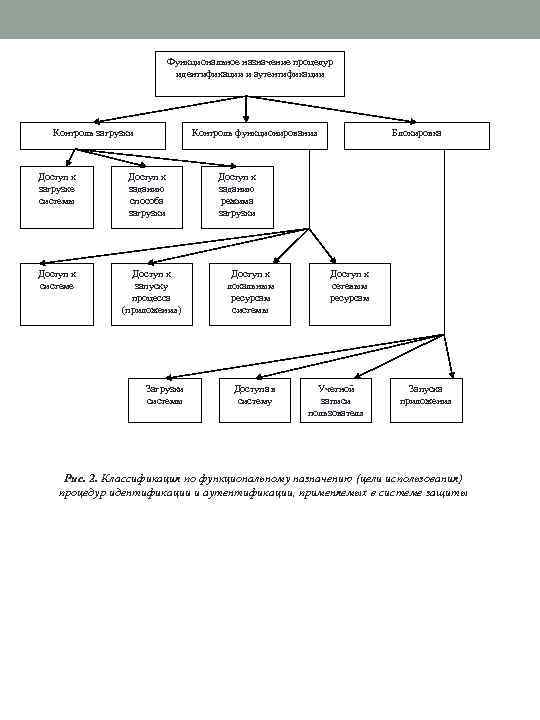

Функциональное назначение процедур идентификации и аутентификации Контроль загрузки Доступ к загрузке системы Доступ к системе Контроль функционирования Доступ к заданию способа загрузки Блокировка Доступ к заданию режима загрузки Доступ к запуску процесса (приложения) Доступ к локальным ресурсам системы Загрузки системы Доступа в систему Доступ к сетевым ресурсам Учетной записи пользователя Запуска приложения Рис. 2. Классификация по функциональному назначению (цели использования) процедур идентификации и аутентификации, применяемых в системе защиты

Функциональное назначение процедур идентификации и аутентификации Контроль загрузки Доступ к загрузке системы Доступ к системе Контроль функционирования Доступ к заданию способа загрузки Блокировка Доступ к заданию режима загрузки Доступ к запуску процесса (приложения) Доступ к локальным ресурсам системы Загрузки системы Доступа в систему Доступ к сетевым ресурсам Учетной записи пользователя Запуска приложения Рис. 2. Классификация по функциональному назначению (цели использования) процедур идентификации и аутентификации, применяемых в системе защиты

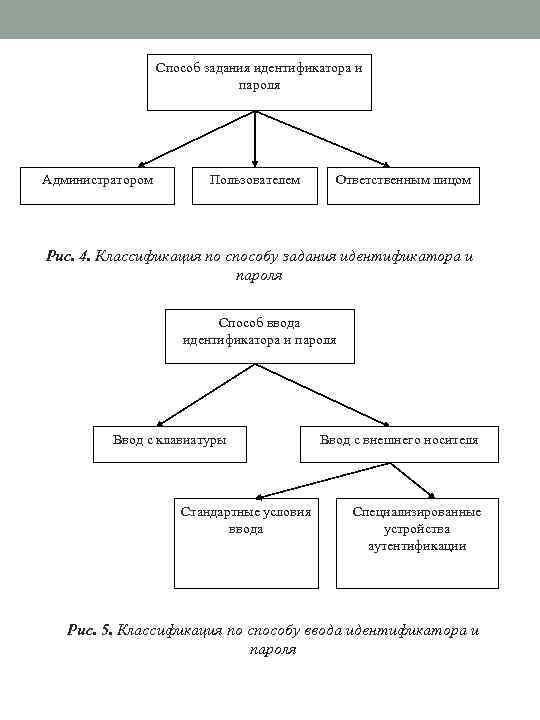

Способ задания идентификатора и пароля Администратором Пользователем Ответственным лицом Рис. 4. Классификация по способу задания идентификатора и пароля Способ ввода идентификатора и пароля Ввод с клавиатуры Стандартные условия ввода Ввод с внешнего носителя Специализированные устройства аутентификации Рис. 5. Классификация по способу ввода идентификатора и пароля

Способ задания идентификатора и пароля Администратором Пользователем Ответственным лицом Рис. 4. Классификация по способу задания идентификатора и пароля Способ ввода идентификатора и пароля Ввод с клавиатуры Стандартные условия ввода Ввод с внешнего носителя Специализированные устройства аутентификации Рис. 5. Классификация по способу ввода идентификатора и пароля

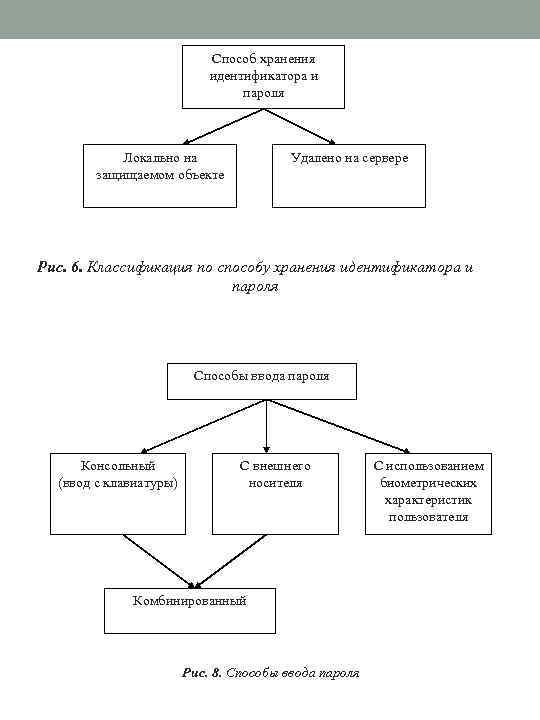

Способ хранения идентификатора и пароля Локально на защищаемом объекте Удалено на сервере Рис. 6. Классификация по способу хранения идентификатора и пароля Способы ввода пароля Консольный (ввод с клавиатуры) С внешнего носителя Комбинированный Рис. 8. Способы ввода пароля С использованием биометрических характеристик пользователя

Способ хранения идентификатора и пароля Локально на защищаемом объекте Удалено на сервере Рис. 6. Классификация по способу хранения идентификатора и пароля Способы ввода пароля Консольный (ввод с клавиатуры) С внешнего носителя Комбинированный Рис. 8. Способы ввода пароля С использованием биометрических характеристик пользователя

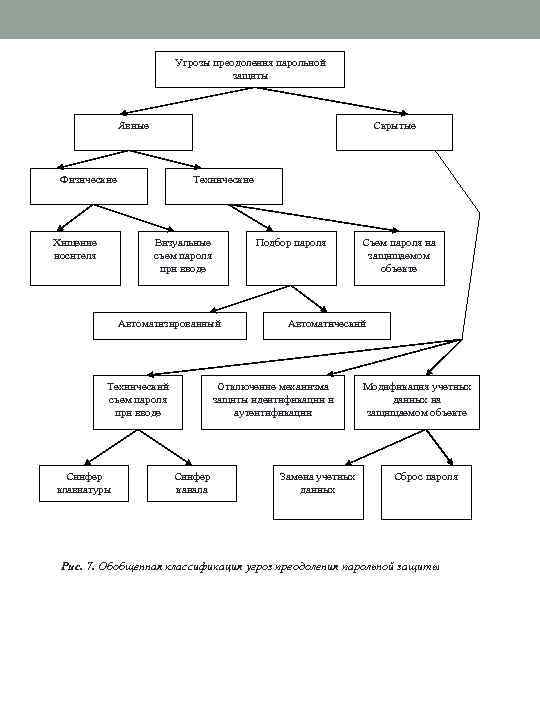

Угрозы преодоления парольной защиты Явные Скрытые Физические Хищение носителя Технические Визуальные съем пароля при вводе Подбор пароля Автоматизированный Технический съем пароля при вводе Снифер клавиатуры Автоматический Отключение механизма защиты идентификации и аутентификации Снифер канала Съем пароля на защищаемом объекте Замена учетных данных Модификация учетных данных на защищаемом объекте Сброс пароля Рис. 7. Обобщенная классификация угроз преодоления парольной защиты

Угрозы преодоления парольной защиты Явные Скрытые Физические Хищение носителя Технические Визуальные съем пароля при вводе Подбор пароля Автоматизированный Технический съем пароля при вводе Снифер клавиатуры Автоматический Отключение механизма защиты идентификации и аутентификации Снифер канала Съем пароля на защищаемом объекте Замена учетных данных Модификация учетных данных на защищаемом объекте Сброс пароля Рис. 7. Обобщенная классификация угроз преодоления парольной защиты

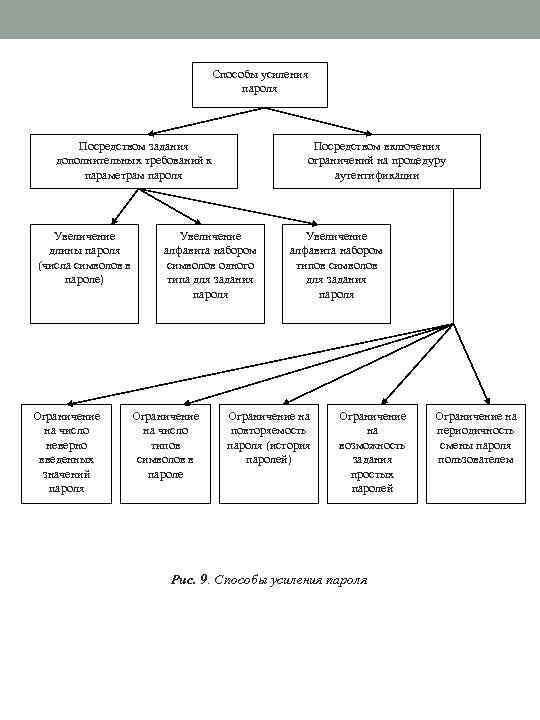

Способы усиления пароля Посредством задания дополнительных требований к параметрам пароля Увеличение длины пароля (числа символов в пароле) Ограничение на число неверно введенных значений пароля Посредством включения ограничений на процедуру аутентификации Увеличение алфавита набором символов одного типа для задания пароля Ограничение на число типов символов в пароле Увеличение алфавита набором типов символов для задания пароля Ограничение на повторяемость пароля (история паролей) Ограничение на возможность задания простых паролей Рис. 9. Способы усиления пароля Ограничение на периодичность смены пароля пользователем

Способы усиления пароля Посредством задания дополнительных требований к параметрам пароля Увеличение длины пароля (числа символов в пароле) Ограничение на число неверно введенных значений пароля Посредством включения ограничений на процедуру аутентификации Увеличение алфавита набором символов одного типа для задания пароля Ограничение на число типов символов в пароле Увеличение алфавита набором типов символов для задания пароля Ограничение на повторяемость пароля (история паролей) Ограничение на возможность задания простых паролей Рис. 9. Способы усиления пароля Ограничение на периодичность смены пароля пользователем