4618e0887c98e13b71e69a0f19a4ae0b.ppt

- Количество слайдов: 38

Стек TCP/IP Click to add Text

Стек TCP/IP Click to add Text

Стек TCP/IP — набор сетевых протоколов передачи данных, используемых в сетях, включая сеть Интернет. Уровни его протоколов расположены по принципу стека, что означает, чо протокол, располагающийся на уровне выше, работает «поверх» нижнего, используя механизмы инкапсуляции (TCP поверх IP).

Стек TCP/IP — набор сетевых протоколов передачи данных, используемых в сетях, включая сеть Интернет. Уровни его протоколов расположены по принципу стека, что означает, чо протокол, располагающийся на уровне выше, работает «поверх» нижнего, используя механизмы инкапсуляции (TCP поверх IP).

Стек TCP/IP Протоколы этих уровней реализуют функциональные возможности модели OSI и соответствие уровням модели OSI достаточно условно. • Прикладной; • Транспортный; • Сетевой; • Канальный.

Стек TCP/IP Протоколы этих уровней реализуют функциональные возможности модели OSI и соответствие уровням модели OSI достаточно условно. • Прикладной; • Транспортный; • Сетевой; • Канальный.

Уровни стека TCP/IP

Уровни стека TCP/IP

Архитектура TCP/IP - является одной из самых распространенных, т. к. ее протоколы используются для создания глобальной сети Интернет. Основные особенности архитектуры состоят в следующем: OSI не использует дополнительный уровень — «Internetworking» — между канальным и сетевым уровнями. Примером спорного протокола может быть ARP. Протокол TCP для передачи использует прикладные протоколы SMTP, telnet, FTP и др.

Архитектура TCP/IP - является одной из самых распространенных, т. к. ее протоколы используются для создания глобальной сети Интернет. Основные особенности архитектуры состоят в следующем: OSI не использует дополнительный уровень — «Internetworking» — между канальным и сетевым уровнями. Примером спорного протокола может быть ARP. Протокол TCP для передачи использует прикладные протоколы SMTP, telnet, FTP и др.

Уровень IV – канальный Этот уровень в протоколах TCP/IP не регламентируется, но поддерживает все популярные стандарты физического и канального уровней для локальных сетей: Ethernet — семейство технологий пакетной передачи данных, 10 Мбит/c. Fast Ethernet —до 100 Мбит/с (4 жилы витой пары). Gigabit Ethernet – до 1 Гбит/c (8 жил, каждой паре 250 Мбит/c, создан в 1999). FDDI — оптоволоконный интерфейс для передачи данных в ЛС на расстоянии до 200 км. PPP (Point-to-Point Protocol) — протокол прямой связи между двумя узлами сети.

Уровень IV – канальный Этот уровень в протоколах TCP/IP не регламентируется, но поддерживает все популярные стандарты физического и канального уровней для локальных сетей: Ethernet — семейство технологий пакетной передачи данных, 10 Мбит/c. Fast Ethernet —до 100 Мбит/с (4 жилы витой пары). Gigabit Ethernet – до 1 Гбит/c (8 жил, каждой паре 250 Мбит/c, создан в 1999). FDDI — оптоволоконный интерфейс для передачи данных в ЛС на расстоянии до 200 км. PPP (Point-to-Point Protocol) — протокол прямой связи между двумя узлами сети.

Уровень IV – канальный Обычно при появлении сетевых технологий, они быстро включаются в стек TCP/IP за счет разработки документа RFC (Request for Comments) — рабочего предложения «запрос на отзывы» . В документе определяется метод инкапсуляции (иерархического вложения) пакетов IP в ее кадры. Уровень описывает среду передачи данных (коаксиальный кабель, витая пара, оптоволокно, радиоканал), характеристику среды, принцип передачи данных (частота сигналов, время ожидания ответа и максимальное расстояние).

Уровень IV – канальный Обычно при появлении сетевых технологий, они быстро включаются в стек TCP/IP за счет разработки документа RFC (Request for Comments) — рабочего предложения «запрос на отзывы» . В документе определяется метод инкапсуляции (иерархического вложения) пакетов IP в ее кадры. Уровень описывает среду передачи данных (коаксиальный кабель, витая пара, оптоволокно, радиоканал), характеристику среды, принцип передачи данных (частота сигналов, время ожидания ответа и максимальное расстояние).

Уровень III – сетевой - для передачи данных из одной сети в другую, также занимается передачей пакетов с использованием различных транспортных технологий локальных сетей. В качестве основного протокола сетевого уровня (в терминах модели OSI) в стеке используется протокол IP. Протокол IP является дейтаграммным протоколом, т. е. он не гарантирует доставку пакетов до узла назначения, но старается это сделать. IP-пакеты могут содержать код, указывающий, какой именно протокол следующего уровня нужно использовать, чтобы извлечь данные из пакета. Коды ICMP – 1, IGMP – 2. Они расположены над IP, и должны попасть транспортный, но функционально протоколы сетевого уровня, поэтому в OSI не вписываются.

Уровень III – сетевой - для передачи данных из одной сети в другую, также занимается передачей пакетов с использованием различных транспортных технологий локальных сетей. В качестве основного протокола сетевого уровня (в терминах модели OSI) в стеке используется протокол IP. Протокол IP является дейтаграммным протоколом, т. е. он не гарантирует доставку пакетов до узла назначения, но старается это сделать. IP-пакеты могут содержать код, указывающий, какой именно протокол следующего уровня нужно использовать, чтобы извлечь данные из пакета. Коды ICMP – 1, IGMP – 2. Они расположены над IP, и должны попасть транспортный, но функционально протоколы сетевого уровня, поэтому в OSI не вписываются.

ICMP — протокол для обмена информацией об ошибках между маршрутизаторами сети и узлом - источником пакета. С помощью специальных пакетов ICMP сообщается о невозможности доставки пакета, превышение времени жизни или продолжительности сборки пакета из фрагментов, об аномальных величинах параметров, изменении маршрута пересылки и типа обслуживания, о состоянии системы и т. п.

ICMP — протокол для обмена информацией об ошибках между маршрутизаторами сети и узлом - источником пакета. С помощью специальных пакетов ICMP сообщается о невозможности доставки пакета, превышение времени жизни или продолжительности сборки пакета из фрагментов, об аномальных величинах параметров, изменении маршрута пересылки и типа обслуживания, о состоянии системы и т. п.

IGMP - Протокол управления группами интернета, т. е. групповая (multicast) передача данных в сетях, основанных на протоколе IP. - Аналогичен ICMP для одноадресной передачи. - Используется маршрутизаторами и IP-узлами для организации сетевых устройств группы. - Также используется для просмотра потокового видео и онлайн-игр, используя сетевые ресурсы эффективно.

IGMP - Протокол управления группами интернета, т. е. групповая (multicast) передача данных в сетях, основанных на протоколе IP. - Аналогичен ICMP для одноадресной передачи. - Используется маршрутизаторами и IP-узлами для организации сетевых устройств группы. - Также используется для просмотра потокового видео и онлайн-игр, используя сетевые ресурсы эффективно.

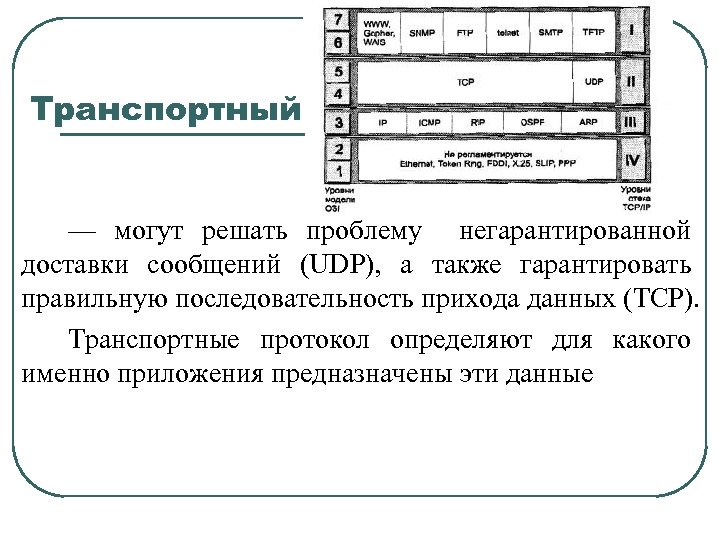

Транспортный — могут решать проблему негарантированной доставки сообщений (UDP), а также гарантировать правильную последовательность прихода данных (TCP). Транспортные протокол определяют для какого именно приложения предназначены эти данные

Транспортный — могут решать проблему негарантированной доставки сообщений (UDP), а также гарантировать правильную последовательность прихода данных (TCP). Транспортные протокол определяют для какого именно приложения предназначены эти данные

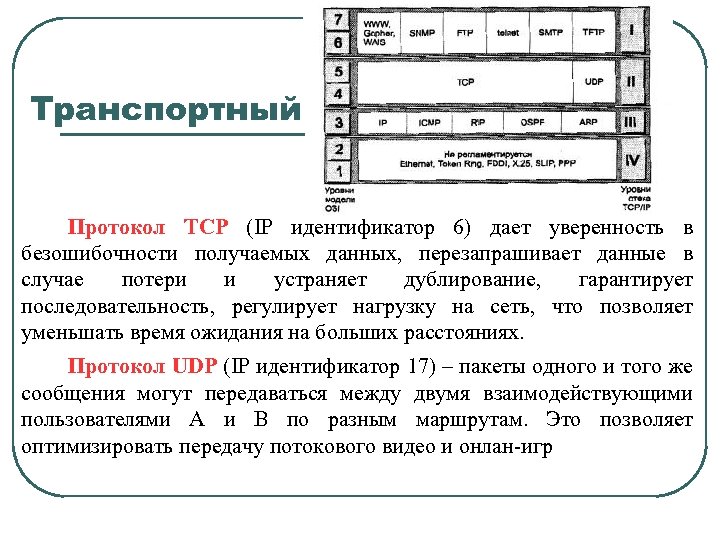

Транспортный Протокол TCP (IP идентификатор 6) дает уверенность в безошибочности получаемых данных, перезапрашивает данные в случае потери и устраняет дублирование, гарантирует последовательность, регулирует нагрузку на сеть, что позволяет уменьшать время ожидания на больших расстояниях. Протокол UDP (IP идентификатор 17) – пакеты одного и того же сообщения могут передаваться между двумя взаимодействующими пользователями А и В по разным маршрутам. Это позволяет оптимизировать передачу потокового видео и онлан-игр

Транспортный Протокол TCP (IP идентификатор 6) дает уверенность в безошибочности получаемых данных, перезапрашивает данные в случае потери и устраняет дублирование, гарантирует последовательность, регулирует нагрузку на сеть, что позволяет уменьшать время ожидания на больших расстояниях. Протокол UDP (IP идентификатор 17) – пакеты одного и того же сообщения могут передаваться между двумя взаимодействующими пользователями А и В по разным маршрутам. Это позволяет оптимизировать передачу потокового видео и онлан-игр

Архитектура TCP/IP • Все протоколы прикладного уровня работают поверх транспортных и привязаны к определённому порту (N, в заголовке транспортного протокола, для определения процесса-получателя пакет).

Архитектура TCP/IP • Все протоколы прикладного уровня работают поверх транспортных и привязаны к определённому порту (N, в заголовке транспортного протокола, для определения процесса-получателя пакет).

Порты • HTTP на TCP-порт 80 (оф. ) 81 (неоф. ) или 8080 (оф. ), • FTP на TCP-порт 20 (для передачи данных) и 21 (для управляющих команд), • SSH на TCP-порт 22, • Telnet – UDP, 23, • SMTP – UDP, 25, • запросы DNS на порт UDP (реже TCP) 53, • TFTP – UDP, 69 • обновление маршрутов по протоколу RIP на UDP-порт 520.

Порты • HTTP на TCP-порт 80 (оф. ) 81 (неоф. ) или 8080 (оф. ), • FTP на TCP-порт 20 (для передачи данных) и 21 (для управляющих команд), • SSH на TCP-порт 22, • Telnet – UDP, 23, • SMTP – UDP, 25, • запросы DNS на порт UDP (реже TCP) 53, • TFTP – UDP, 69 • обновление маршрутов по протоколу RIP на UDP-порт 520.

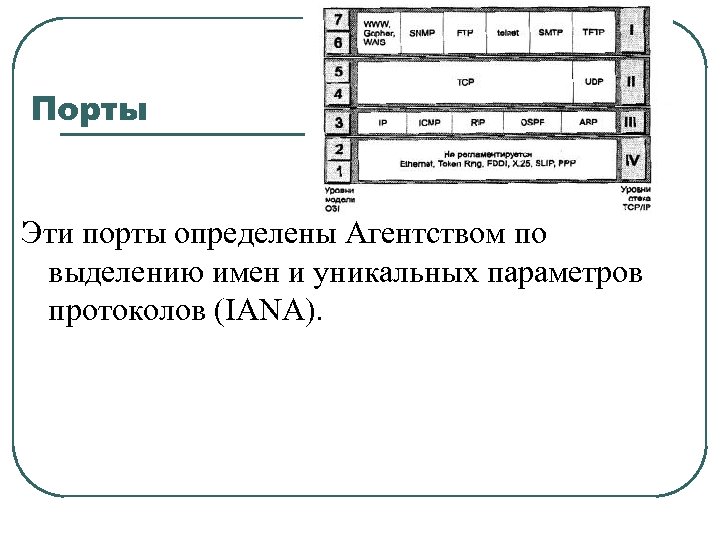

Порты Эти порты определены Агентством по выделению имен и уникальных параметров протоколов (IANA).

Порты Эти порты определены Агентством по выделению имен и уникальных параметров протоколов (IANA).

Уровень I — верхний, прикладной. За долгие годы использования в сетях различных стран и организаций стек TCP/IP накопил большое количество и сервисов прикладного уровня. К ним относятся: FTP — протокол пересылки файлов; Telnet — протокол эмуляции терминала, т. е. текстовый интерфейс по сети (не имеет аутентификации и шифрования, вместо него ssh); SNMP — простой сетевой протокол управления; WWW — гипертекстовый сервис доступа к удаленной информации; SMTP, POP, IMAP — почтовые протоколы, используемые в электронной почте сети Интернет.

Уровень I — верхний, прикладной. За долгие годы использования в сетях различных стран и организаций стек TCP/IP накопил большое количество и сервисов прикладного уровня. К ним относятся: FTP — протокол пересылки файлов; Telnet — протокол эмуляции терминала, т. е. текстовый интерфейс по сети (не имеет аутентификации и шифрования, вместо него ssh); SNMP — простой сетевой протокол управления; WWW — гипертекстовый сервис доступа к удаленной информации; SMTP, POP, IMAP — почтовые протоколы, используемые в электронной почте сети Интернет.

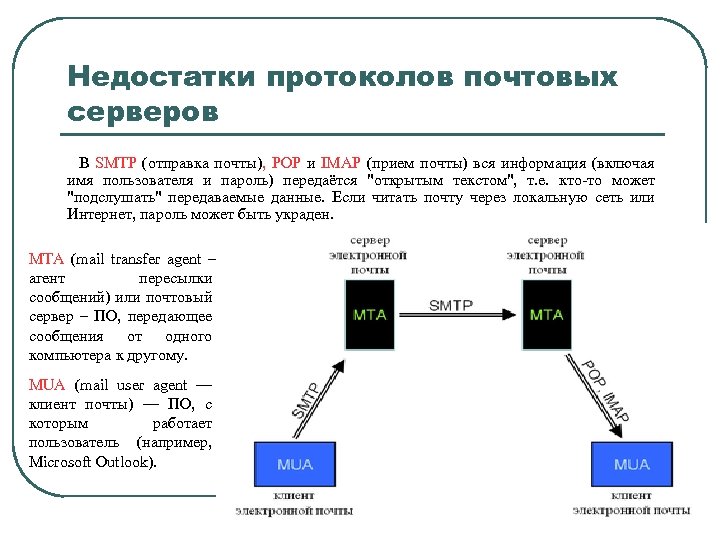

Недостатки протоколов почтовых серверов В SMTP (отправка почты), POP и IMAP (прием почты) вся информация (включая имя пользователя и пароль) передаётся "открытым текстом", т. е. кто-то может "подслушать" передаваемые данные. Если читать почту через локальную сеть или Интернет, пароль может быть украден. MTA (mail transfer agent – агент пересылки сообщений) или почтовый сервер – ПО, передающее сообщения от одного компьютера к другому. MUA (mail user agent — клиент почты) — ПО, с которым работает пользователь (например, Microsoft Outlook).

Недостатки протоколов почтовых серверов В SMTP (отправка почты), POP и IMAP (прием почты) вся информация (включая имя пользователя и пароль) передаётся "открытым текстом", т. е. кто-то может "подслушать" передаваемые данные. Если читать почту через локальную сеть или Интернет, пароль может быть украден. MTA (mail transfer agent – агент пересылки сообщений) или почтовый сервер – ПО, передающее сообщения от одного компьютера к другому. MUA (mail user agent — клиент почты) — ПО, с которым работает пользователь (например, Microsoft Outlook).

Решение проблем уязвимых протоколов Применение шифрования всех данных, передаваемых приёме почты при помощи протокола SSL/TLS протоколы являются фактическим стандартом на шифрование данных в Интернете.

Решение проблем уязвимых протоколов Применение шифрования всех данных, передаваемых приёме почты при помощи протокола SSL/TLS протоколы являются фактическим стандартом на шифрование данных в Интернете.

Решение проблем уязвимых протоколов SSL/TLS используют так называемую технологию "открытых ключей" (т. е. существует удостоверяющий центр, который подтверждает или опровергает принадлежность ОК заданному лицу, которое владеет соответствующим ЗК).

Решение проблем уязвимых протоколов SSL/TLS используют так называемую технологию "открытых ключей" (т. е. существует удостоверяющий центр, который подтверждает или опровергает принадлежность ОК заданному лицу, которое владеет соответствующим ЗК).

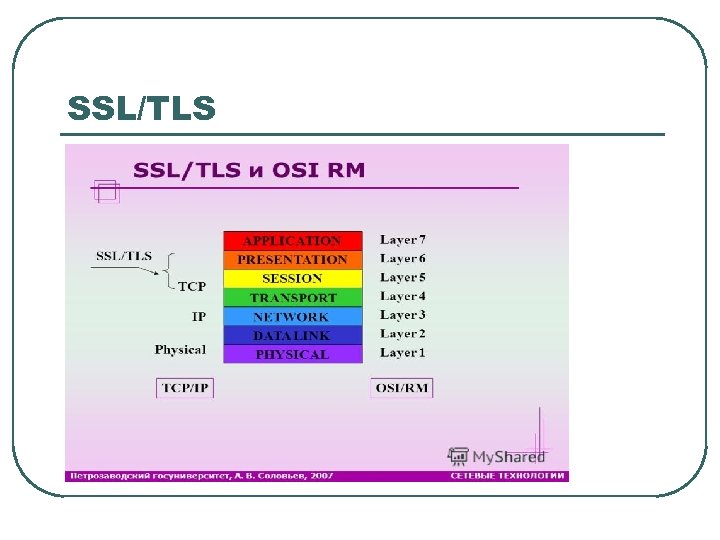

SSL/TLS Secure Sockets Layer — криптографический протокол, который обеспечивает безопасность связи. Transport Layer Security (безопасность транспортного уровня) — как и его предшественник SSL, криптографические протоколы, обеспечивающие защищённую передачу данных между узлами в сети Интернет.

SSL/TLS Secure Sockets Layer — криптографический протокол, который обеспечивает безопасность связи. Transport Layer Security (безопасность транспортного уровня) — как и его предшественник SSL, криптографические протоколы, обеспечивающие защищённую передачу данных между узлами в сети Интернет.

Основное назначение SSL/TLS аутентификация сервера (+клиента); защищённая передача данных на основе криптоалгоритмов: - предотвращение подслушивания; - предотвращение подмены данных; - контроль целостности данных.

Основное назначение SSL/TLS аутентификация сервера (+клиента); защищённая передача данных на основе криптоалгоритмов: - предотвращение подслушивания; - предотвращение подмены данных; - контроль целостности данных.

TLS и SSL • SSL является более ранней системой, TLS появился позднее и он основан на спецификации SSL 3. 0. • Задача у этих протоколов одна — обеспечение защищенной передачи данных между двумя компьютерами в сети Интернет. • Такую передачу используют для различных сайтов, для электронной почты, для обмена сообщениями, в принципе, можно передавать любую информацию.

TLS и SSL • SSL является более ранней системой, TLS появился позднее и он основан на спецификации SSL 3. 0. • Задача у этих протоколов одна — обеспечение защищенной передачи данных между двумя компьютерами в сети Интернет. • Такую передачу используют для различных сайтов, для электронной почты, для обмена сообщениями, в принципе, можно передавать любую информацию.

TLS и SSL • Безопасная передача обеспечивается при помощи аутентификации и шифрования передаваемой информации. • По сути эти протоколы, TLS и SSL, работают одинаково, принципиальных различий нет. • TLS, можно сказать, является преемником SSL, хотя они и могут использоваться одновременно, причем даже на одном и том же сервере. Такая поддержка необходима для того, чтобы обеспечить работу как с новыми клиентами (устройствами и браузерами), так и с устаревшими, которые TLS не поддерживают.

TLS и SSL • Безопасная передача обеспечивается при помощи аутентификации и шифрования передаваемой информации. • По сути эти протоколы, TLS и SSL, работают одинаково, принципиальных различий нет. • TLS, можно сказать, является преемником SSL, хотя они и могут использоваться одновременно, причем даже на одном и том же сервере. Такая поддержка необходима для того, чтобы обеспечить работу как с новыми клиентами (устройствами и браузерами), так и с устаревшими, которые TLS не поддерживают.

SSL/TLS для почты Рекомендуется использовать шифрование всего почтового трафика по протоколу SSL/TLS. Все современные почтовые клиенты поддерживают его корректно (возможно, придётся обновлять старые версии почтовых программ).

SSL/TLS для почты Рекомендуется использовать шифрование всего почтового трафика по протоколу SSL/TLS. Все современные почтовые клиенты поддерживают его корректно (возможно, придётся обновлять старые версии почтовых программ).

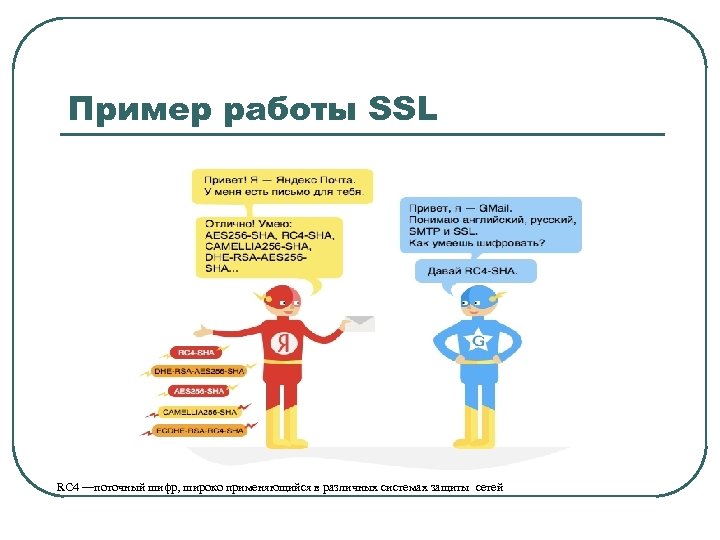

Пример работы SSL RC 4 —поточный шифр, широко применяющийся в различных системах защиты сетей

Пример работы SSL RC 4 —поточный шифр, широко применяющийся в различных системах защиты сетей

SSL/TLS

SSL/TLS

Принцип работы SSL и TLS Данные по прикладному протоколу передаются по TCP/IP, но они зашифрованы. И расшифровать передаваемые данные может только та машина, которая установила соединение. Для всех остальных, кто получит передаваемые пакеты, эта информация будет бессмысленной, если они не смогут ее расшифровать.

Принцип работы SSL и TLS Данные по прикладному протоколу передаются по TCP/IP, но они зашифрованы. И расшифровать передаваемые данные может только та машина, которая установила соединение. Для всех остальных, кто получит передаваемые пакеты, эта информация будет бессмысленной, если они не смогут ее расшифровать.

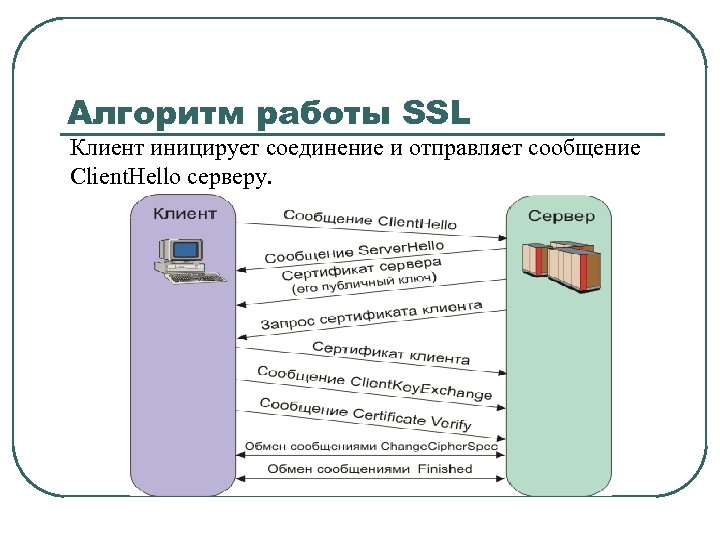

Алгоритм работы SSL Клиент иницирует соединение и отправляет сообщение Client. Hello серверу.

Алгоритм работы SSL Клиент иницирует соединение и отправляет сообщение Client. Hello серверу.

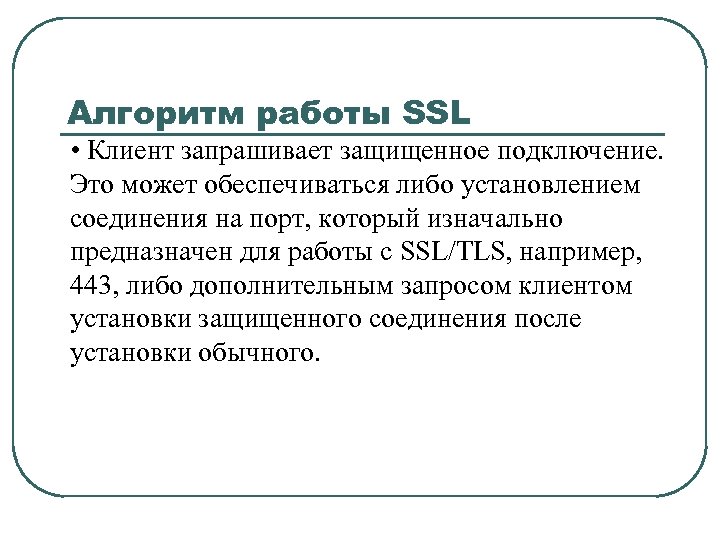

Алгоритм работы SSL • Клиент запрашивает защищенное подключение. Это может обеспечиваться либо установлением соединения на порт, который изначально предназначен для работы с SSL/TLS, например, 443, либо дополнительным запросом клиентом установки защищенного соединения после установки обычного.

Алгоритм работы SSL • Клиент запрашивает защищенное подключение. Это может обеспечиваться либо установлением соединения на порт, который изначально предназначен для работы с SSL/TLS, например, 443, либо дополнительным запросом клиентом установки защищенного соединения после установки обычного.

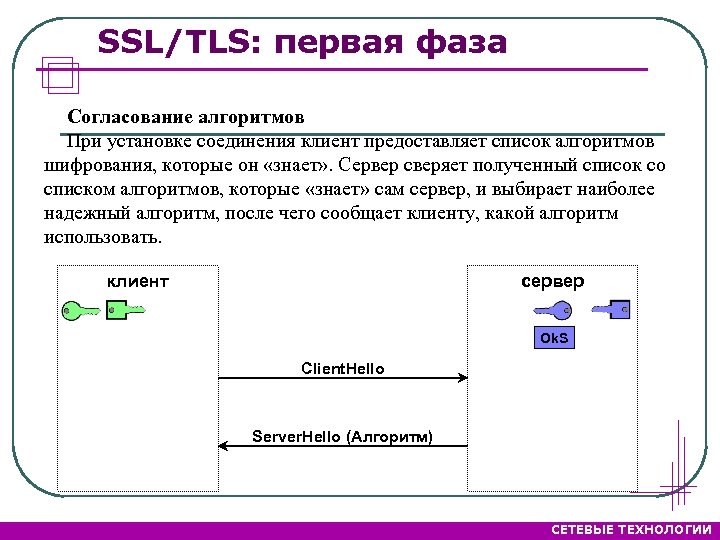

SSL/TLS: первая фаза Согласование алгоритмов При установке соединения клиент предоставляет список алгоритмов шифрования, которые он «знает» . Сервер сверяет полученный список со списком алгоритмов, которые «знает» сам сервер, и выбирает наиболее надежный алгоритм, после чего сообщает клиенту, какой алгоритм использовать. клиент сервер Ok. S Client. Hello Server. Hello (Алгоритм) СЕТЕВЫЕ ТЕХНОЛОГИИ

SSL/TLS: первая фаза Согласование алгоритмов При установке соединения клиент предоставляет список алгоритмов шифрования, которые он «знает» . Сервер сверяет полученный список со списком алгоритмов, которые «знает» сам сервер, и выбирает наиболее надежный алгоритм, после чего сообщает клиенту, какой алгоритм использовать. клиент сервер Ok. S Client. Hello Server. Hello (Алгоритм) СЕТЕВЫЕ ТЕХНОЛОГИИ

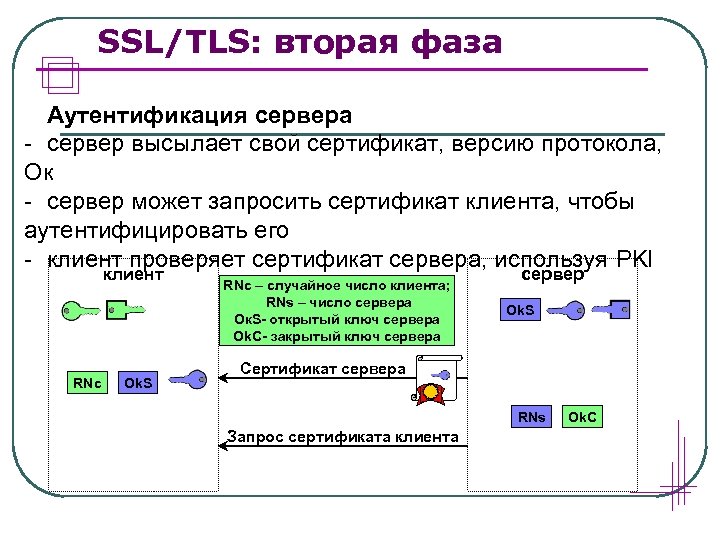

SSL/TLS: вторая фаза Аутентификация сервера - сервер высылает свой сертификат, версию протокола, Ок - сервер может запросить сертификат клиента, чтобы аутентифицировать его - клиент проверяет сертификат сервера, используя PKI клиент RNc Ok. S RNc – случайное число клиента; RNs – число сервера Ок. S- открытый ключ сервера Ok. C- закрытый ключ сервера сервер Ok. S Сертификат сервера RNs Ok. C Запрос сертификата клиента Петрозаводский госуниверситет, А. В. Соловьев, 2007 СЕТЕВЫЕ ТЕХНОЛОГИИ

SSL/TLS: вторая фаза Аутентификация сервера - сервер высылает свой сертификат, версию протокола, Ок - сервер может запросить сертификат клиента, чтобы аутентифицировать его - клиент проверяет сертификат сервера, используя PKI клиент RNc Ok. S RNc – случайное число клиента; RNs – число сервера Ок. S- открытый ключ сервера Ok. C- закрытый ключ сервера сервер Ok. S Сертификат сервера RNs Ok. C Запрос сертификата клиента Петрозаводский госуниверситет, А. В. Соловьев, 2007 СЕТЕВЫЕ ТЕХНОЛОГИИ

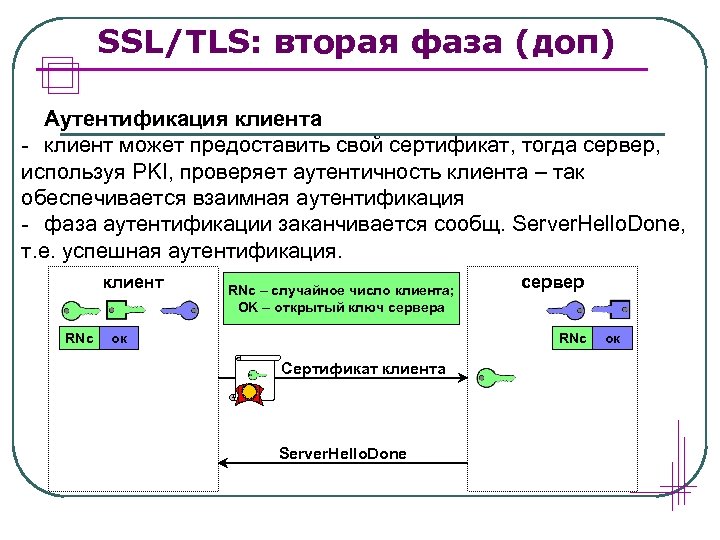

SSL/TLS: вторая фаза (доп) Аутентификация клиента - клиент может предоставить свой сертификат, тогда сервер, используя PKI, проверяет аутентичность клиента – так обеспечивается взаимная аутентификация - фаза аутентификации заканчивается сообщ. Server. Hello. Done, т. е. успешная аутентификация. клиент RNc – случайное число клиента; OK – открытый ключ сервера ок сервер RNc ок Сертификат клиента Server. Hello. Done Петрозаводсий госуниверситет, А. В. Соловьев, 2007 СЕТЕВЫЕ ТЕХНОЛОГИИ

SSL/TLS: вторая фаза (доп) Аутентификация клиента - клиент может предоставить свой сертификат, тогда сервер, используя PKI, проверяет аутентичность клиента – так обеспечивается взаимная аутентификация - фаза аутентификации заканчивается сообщ. Server. Hello. Done, т. е. успешная аутентификация. клиент RNc – случайное число клиента; OK – открытый ключ сервера ок сервер RNc ок Сертификат клиента Server. Hello. Done Петрозаводсий госуниверситет, А. В. Соловьев, 2007 СЕТЕВЫЕ ТЕХНОЛОГИИ

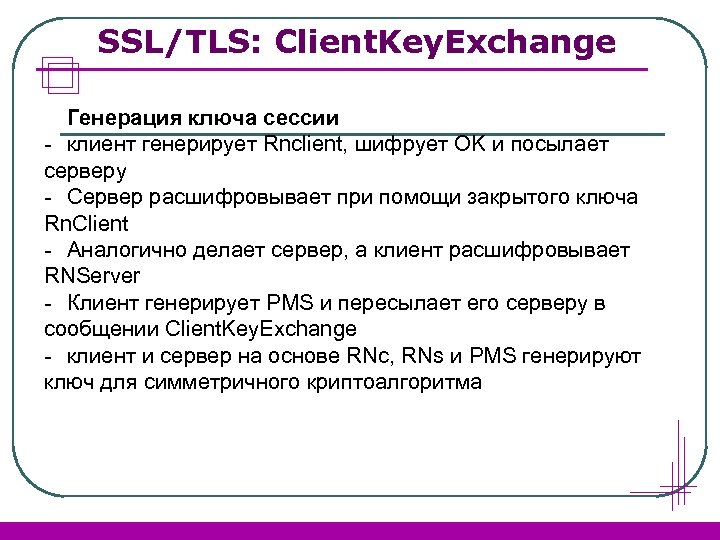

SSL/TLS: Client. Key. Exchange Генерация ключа сессии - клиент генерирует Rnclient, шифрует OK и посылает серверу - Сервер расшифровывает при помощи закрытого ключа Rn. Client - Аналогично делает сервер, а клиент расшифровывает RNServer - Клиент генерирует PMS и пересылает его серверу в сообщении Client. Key. Exchange - клиент и сервер на основе RNc, RNs и PMS генерируют ключ для симметричного криптоалгоритма

SSL/TLS: Client. Key. Exchange Генерация ключа сессии - клиент генерирует Rnclient, шифрует OK и посылает серверу - Сервер расшифровывает при помощи закрытого ключа Rn. Client - Аналогично делает сервер, а клиент расшифровывает RNServer - Клиент генерирует PMS и пересылает его серверу в сообщении Client. Key. Exchange - клиент и сервер на основе RNc, RNs и PMS генерируют ключ для симметричного криптоалгоритма

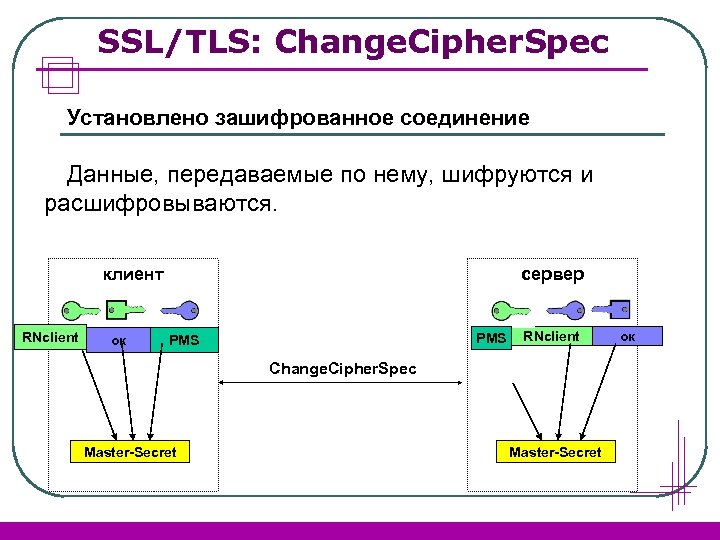

SSL/TLS: Change. Cipher. Spec Установлено зашифрованное соединение Данные, передаваемые по нему, шифруются и расшифровываются. клиент RNclient ок сервер PMS RNclient Change. Cipher. Spec Master-Secret ок

SSL/TLS: Change. Cipher. Spec Установлено зашифрованное соединение Данные, передаваемые по нему, шифруются и расшифровываются. клиент RNclient ок сервер PMS RNclient Change. Cipher. Spec Master-Secret ок

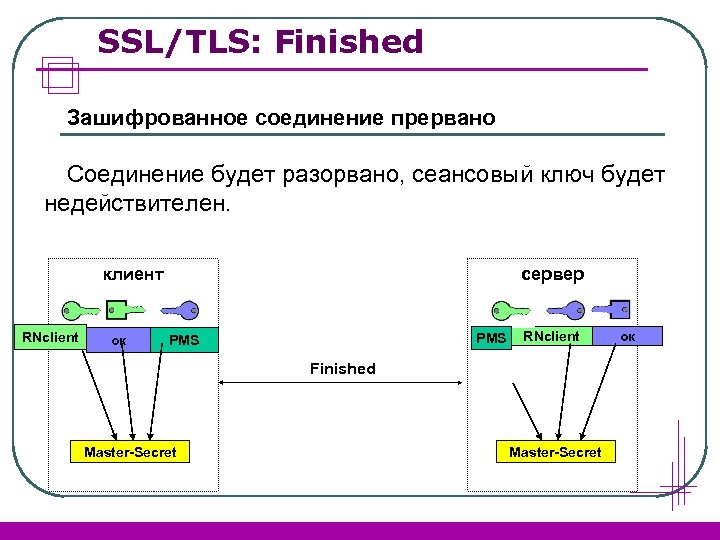

SSL/TLS: Finished Зашифрованное соединение прервано Соединение будет разорвано, сеансовый ключ будет недействителен. клиент RNclient ок сервер PMS RNclient Finished Master-Secret ок

SSL/TLS: Finished Зашифрованное соединение прервано Соединение будет разорвано, сеансовый ключ будет недействителен. клиент RNclient ок сервер PMS RNclient Finished Master-Secret ок

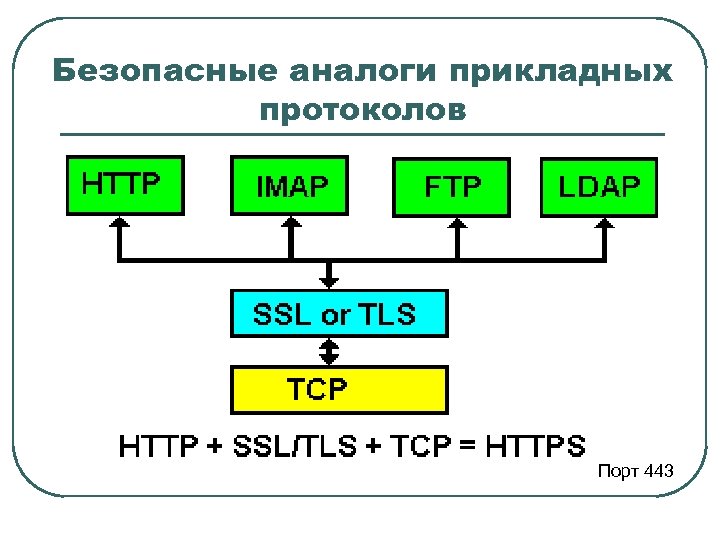

Безопасные аналоги прикладных протоколов Порт 443

Безопасные аналоги прикладных протоколов Порт 443

Соединение с файловым сервером FTP (File Transfer Protocol — протокол передачи файлов) позволяет передавать файлы между двумя компьютерами, соединенными средствами Internet.

Соединение с файловым сервером FTP (File Transfer Protocol — протокол передачи файлов) позволяет передавать файлы между двумя компьютерами, соединенными средствами Internet.

Соединение с сервером

Соединение с сервером