lec_9_sem_2_inf.ppt

- Количество слайдов: 18

Средства обеспечения компьютерной безопасности Средства сжатия данных и создания архивов

К этой весьма широкой категории относятся средства пассивной и активной защиты данных от повреждения, а также средства защиты данных от несанкционированного доступа, просмотра и изменения. В качестве средств пассивной защиты используют служебные программы, предназначенные для резервного копирования. Нередко они обладают и базовыми свойствами диспетчеров архивов (архиваторов). Архивирование данных упрощает их хранение за счет того, что большие группы файлов и каталогов сводятся в один архивный файл. При этом повышается и эффективность использования носителя за счет того, что архивные файлы обычно имеют повышенную плотность записи информации. Архиваторы часто используют для создания резервных копий ценных данных. В настоящее время самыми распространенными программами архиваторами являются программы Win. Zip и Win. Rar.

В качестве средств активной защиты применяют антивирусное программное обеспечение. Компьютерный вирус - специально написанная небольшая компьютерная программа, которая может приписывать себя другим программам и саморепредуцироваться (размножаться). Компьютерный вирус – это программный код, встроенный в другую программу, или в документ, или в определенные области носителя данных и предназначенный для выполнения несанкционированных действий на несущем компьютере. Существует множество компьютерных вирусов, которые мешают успешной работе пользователей на компьютерах. Часто их классифицируют следующим образом.

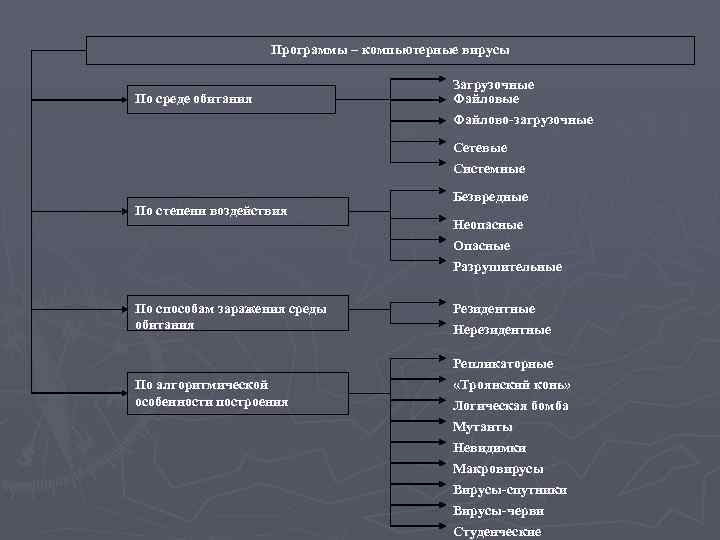

Программы – компьютерные вирусы По среде обитания Загрузочные Файлово-загрузочные Сетевые Системные По степени воздействия По способам заражения среды обитания По алгоритмической особенности построения Безвредные Неопасные Опасные Разрушительные Резидентные Нерезидентные Репликаторные «Троянский конь» Логическая бомба Мутанты Невидимки Макровирусы Вирусы-спутники Вирусы-черви Студенческие

В первую очередь вирусы классифицируют по среде обитания. ь сетевые – вирусы, распространяющиеся через компьютерные сети; ь файловые – такие вирусы внедряются в выполняемые файлы, которые имеют расширение exe и com; ь загрузочные – эти вирусы приписываются к программе загрузки. ь файлово-загрузочные (многофункциональные) – поражают загрузочные секторы дисков и файлы прикладных программ; ь системные вирусы – эти вирусы проникают в системные модули и драйверы периферийных устройств, таблицы размещения файлов и таблицы разделов. по способам заражения, выделяя две группы вирусов: ь резидентные – эти вирусы при инфицировании попадают в оперативную память компьютера и остаются там до его выключения, при этом они заражают все запускаемые на этом компьютере программы; ь нерезидентные – эта группа вирусов не заражает память и является действующей только некоторое время.

по деструктивным возможностям выделяют следующие группы вирусов: ь безвредные – эти вирусы не влияют на работу компьютера, но в то же время они занимают место в оперативной памяти, что естественно замедляет его выполнение программ; ь неопасные – их влияние ограничивается уменьшением свободной памяти на диске, а также графическими и звуковыми эффектами; ь опасные – эти вирусы приводят к серьезным сбоям в работе компьютера; ь очень опасные (разрушительные)– работа таких вирусов приводит к потере программ и уничтожению данных. По особенностям алгоритма. При таком подходе к классификации выделяют следующие группы вирусов: ь вирусы - спутники – эти вирусы не изменяют файлы, к которым они себя приписывают; ь репликаторные (паразитические) – вирусы, которые распространяют копии, изменяя содержимое дисковых секторов или файлов;

ь вирусы - черви – так обычно строятся вирусы, которые распространяются по компьютерной сети, они вычисляют адреса сетевых компьютеров и рассылают по этим адресам свои копии, при этом поддерживая между собой связь, а в случае прекращения существования «червя» на каком-либо компьютере оставшиеся отыскивают свободный компьютер и внедряют в него такую же программу; ь «Троянский конь» – это программа, которая, маскируясь под полезную программу, выполняет дополнительные функции, о чем пользователь и не догадывается (например, собирает информацию об именах и паролях, записывая их в специальный файл, доступный лишь создателю данного вируса), либо разрушает файловую систему; ь логическая бомба – это программа, которая встраивается в большой программный комплекс. Она безвредна до наступления определенного события, после которого реализуется ее логический механизм. Например, такая вирусная программа начинает работать после некоторого числа, или в какую-то конкретную дату (например, вирус «Чернобыль» срабатывает 26 апреля), при наличии или отсутствии определенного файла или записи файла и т. д.

ь программы-мутанты – это программы, которые самовоспроизводясь, воссоздают копии отличающиеся от оригинала; ь студенческие – как правило, это крайне примитивные по алгоритму вирусы с непредсказуемыми последствиями; ь вирусы-призраки (невидимки) – оригинальные программы, позволяющие обманывать программы-антивирусы, труднообнаруживаемые вирусы, редко бывают опасными, но иногда дают о себе знать, часто их называют стелс-вирусы; ь макровирусы – эти программы используют возможности макроязыков, встроенные в офисные программы обработки данных (текстовые процессоры, электронные таблицы и т. д. ).

Существует три рубежа защиты от компьютерных вирусов: ь предотвращение поступления вирусов; ь предотвращение вирусной атаки, если вирус все-таки поступил в компьютер; ь предотвращение разрушительных последствий, если атака все-таки произошла. Существуют три метода реализации защиты: ь программные методы защиты; ь аппаратные методы защиты; ь организационные методы защиты. Для борьбы с вирусами на рынке программных продуктов постоянно появляется большое количество антивирусных программ.

Среди них выделяют следующие группы программ: ь программы - детекторы – позволяют только обнаруживать файлы, зараженные каким-либо вирусом; ь программы - вакцины – модифицируют программы и диски так, что вирус считает эти программные диски уже зараженными, а на работу компьютера это не влияет; ь программы - доктора – лечат зараженные программы, выкусывая тело вируса; ь программы - ревизоры – сначала запоминают сведения о состоянии системных программных областей, а затем сравнивают их с текущим состоянием; ь программы - фильтры – перехватывают обращения к операционной системе, которые обычно используют вирусы, дают пользователю информацию об этом; ь программы доктора - ревизоры – обнаруживают вирусы, а затем их лечат; ь программы доктора - детекторы – обнаруживают и лечат вирусы, однако недостатком таких программ является то, что они лечат только известные вирусы.

Основные рекомендации по защите от вирусов и лечению: ь регулярно делайте копии важных файлов и системных областей диска; ь получайте программное обеспечение законным способом; ь при подозрении о том, что у вас вирус надо немедленно выключить компьютер; ь при лечении используйте чистую операционную систему, загружаемую с дискеты, защищенной от записи или диска CD; ь регулярно обновляйте антивирусные программы; ь никогда не следует запускать программы, полученные по электронной почте, особенно вложения. Следует сохранить файл на диске, проверить его антивирусной программой и только потом запускать. Если имеется подозрение, что в письме вирус, то его лучше удалить; ь не доверять адресам «солидных» отправителей. Поскольку адрес отправителя можно подделать, пользователь может получить «антинужную» информацию или вирус;

ь не сообщать свой пароль и личные данные, если отправитель предлагает адресату даже нечто очень заманчивое; ь открывая файлы MS Office по возможности не использовать макросы; ь если сомневаетесь в своих силах, позовите специалиста, не лечитесь сами. Защита данных от несанкционированного доступа Проблема решается распределением доступа пользователей различных групп к данным средствами операционных систем и систем управления базами данных. Разрабатывается система паролей. Однако стандартных средств бывает недостаточно и при необходимости в каждом конкретном случае разрабатываются индивидуальные программы защиты Кроме того, для защиты данных от несанкционированного доступа, их просмотра и изменения служат специальные системы, основанные на криптографии.

Криптография состоит в том, что к документу применяют некий метод шифрования, который называют ключом, после чего документ становится недоступен для чтения обычными средствами. Если в процессе обмена информацией для шифрования и чтения пользуются одним и тем же ключом, то такой криптографический процесс является симметричным. В настоящее время используют несимметричные криптографические системы, основанные на использовании не одного, а двух ключей. один открытый (public – публичный) ключ, а другой – закрытый (private – личный) ключ. На самом деле это как бы две «половинки» одного целого ключа, связанные друг с другом.

Принцип достаточности защиты Защиту информации принято считать достаточной, если затраты на ее преодоление превышают ожидаемую ценность самой информации. Принцип достаточности защиты состоит в том, что хоть защита и несовершенна и приемы ее снятия известны, но она все же достаточна для того, чтобы сделать это мероприятие целесообразным. Существуют специальные методы, основанные на исследовании особенностей взаимодействия открытого ключа с определенными структурами данных. Область науки, посвященная этим исследованиям, называется криптоанализом, а средняя продолжительность времени, необходимого для реконструкции закрытого ключа по его опубликованному открытому ключу, называется криптостойкостью.

Принцип несимметричного шифрования используется, например, для создания электронной подписи. Для создания электронной подписи используют специальную программу, полученную из банка, и создаются те же два ключа: закрытый и публичный. Сертификация даты выполняется при участии третьей, независимой стороны, например, сервером организации. Документ, зашифрованный открытым ключом партнера и снабженный электронной подписью, отправляется сначала на сервер сертифицирующий организации, где получает «приписку» с точным указанием даты и времени. Сертифицировать можно не только даты, но и Web-узлы. При заказе товаров в Интернете важно убедиться в том, что сервер, принимающей заказы и платежи от имени некой фирмы, действительно представляет эту фирму. Прежде чем выполнить платежи через Интернет или отправлять данные о своей кредитной карте кому-либо, следует проверить наличие действующего сертификата у получателя путем обращения в сертификационный центр. Это и называется сертификацией Web-узлов.

В программное обеспечение получаемое через Интернет могут быть имплантированы «Трояны» , «Компьютерные вирусы» , «часовые бомбы» и прочие нежелательные объекты, в том числе такие, которые невозможно обнаружить антивирусными средствами. Для того, чтобы избежать этого существует сертификация издателей, она организована аналогично сертификации Web-узлов. Защита программных продуктов преследует следующие цели: Ш ограничить несанкционированный доступ отдельных категорий пользователей к работе с ними; Ш исключить преднамеренную порчу программ с целью нарушения нормального хода обработки данных; Шисключить преднамеренную модификацию программы с целью порчи репутации производителя программной продукции;

Ш исключить несанкционированное тиражирование программ; Ш исключить несанкционированное изучение содержания, структуры и механизма работы программы. Самым простым и доступным способом защиты программных продуктов является ограничение доступа к ним путем: Ш парольной защиты программ при их запуске; Ш использования ключевой дискеты; Шиспользования специального технического устройства (электронного ключа), подключаемого к порту ввода-вывода компьютера. Во избежание несанкционированного копирования программ специальные программные средства защиты должны: Ш идентифицировать среду, из которой запускается программа; Швести учет количества выполненных санкционированных инсталляций или копирования; Ш противодействовать (вплоть до саморазрушения) изучению алгоритмов и программ работы системы.

Эффективными защитными мерами для программных продуктов являются: Ш нестандартное форматирование запускающей дискеты; Ш закрепление местоположения программы на жестком диске; Ш привязка к электронному ключу, вставляемому в порт ввода/вывода; Ш привязка к номеру BIOS; Ш др. и Защита программных продуктов должна обязательно осуществляться и правовыми методами, в числе которых лицензированные соглашения и договоры, патентная защита, авторские права, технологическая и производственная секретность и др.

lec_9_sem_2_inf.ppt