ТЗИ - Лекция 7_2011.pptx

- Количество слайдов: 22

Современные крипотографические системы Лекция 7 Технологии защиты информации

Современные крипотографические системы Лекция 7 Технологии защиты информации

Классы криптосистем ПРЕОБРАЗОВАНИЕ ШИФРОВАНИЯ относительно преобразования расшифрования может быть СИММЕТРИЧНЫМ АСИММЕТРИЧНЫМ различают два класса криптосистем СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ (с единым ключом) АСИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ (с двумя ключами)

Классы криптосистем ПРЕОБРАЗОВАНИЕ ШИФРОВАНИЯ относительно преобразования расшифрования может быть СИММЕТРИЧНЫМ АСИММЕТРИЧНЫМ различают два класса криптосистем СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ (с единым ключом) АСИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ (с двумя ключами)

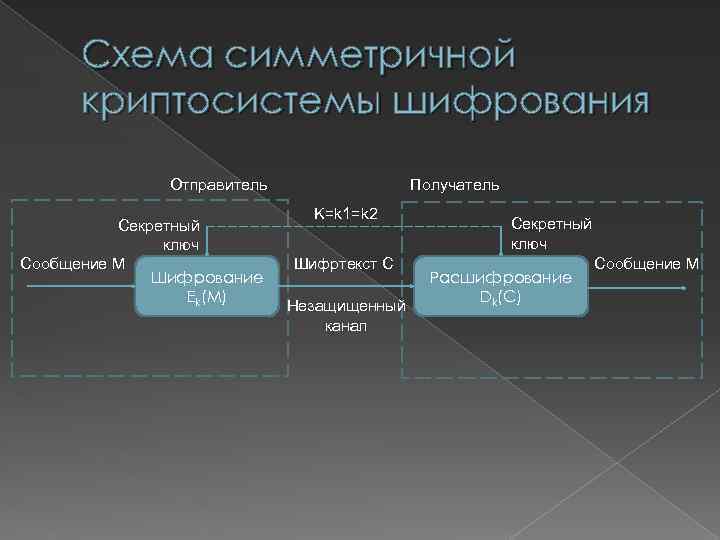

Схема симметричной криптосистемы шифрования Отправитель Секретный ключ Сообщение М Шифрование Ek(M) Получатель K=k 1=k 2 Шифртекст С Незащищенный канал Секретный ключ Расшифрование Dk(C) Сообщение М

Схема симметричной криптосистемы шифрования Отправитель Секретный ключ Сообщение М Шифрование Ek(M) Получатель K=k 1=k 2 Шифртекст С Незащищенный канал Секретный ключ Расшифрование Dk(C) Сообщение М

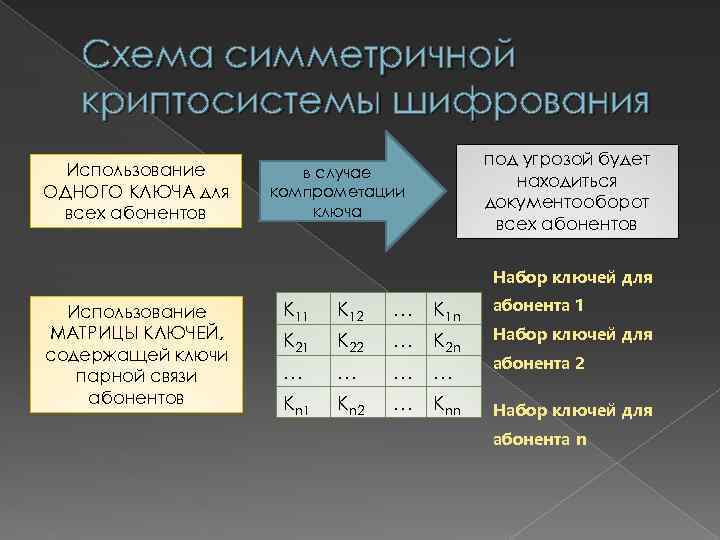

Схема симметричной криптосистемы шифрования Использование ОДНОГО КЛЮЧА для всех абонентов под угрозой будет находиться документооборот всех абонентов в случае компрометации ключа Набор ключей для Использование МАТРИЦЫ КЛЮЧЕЙ, содержащей ключи парной связи абонентов К 11 К 12 … К 1 n К 21 К 22 … К 2 n … … Кn 1 Kn 2 … Knn абонента 1 Набор ключей для абонента 2 Набор ключей для абонента n

Схема симметричной криптосистемы шифрования Использование ОДНОГО КЛЮЧА для всех абонентов под угрозой будет находиться документооборот всех абонентов в случае компрометации ключа Набор ключей для Использование МАТРИЦЫ КЛЮЧЕЙ, содержащей ключи парной связи абонентов К 11 К 12 … К 1 n К 21 К 22 … К 2 n … … Кn 1 Kn 2 … Knn абонента 1 Набор ключей для абонента 2 Набор ключей для абонента n

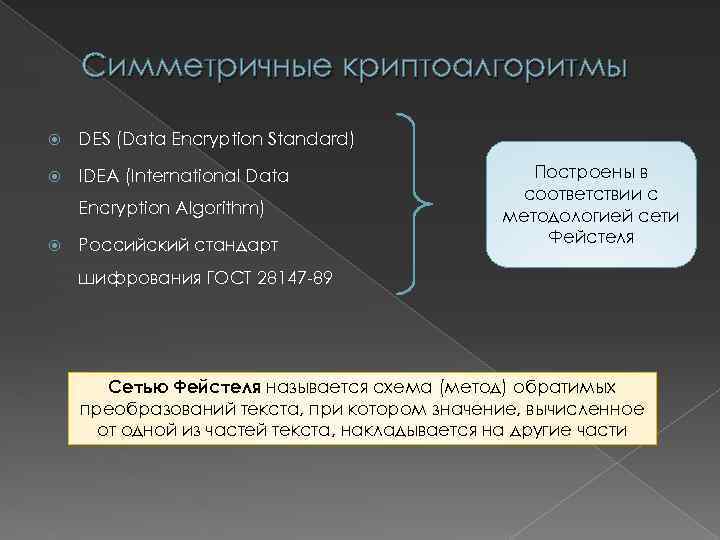

Симметричные криптоалгоритмы DES (Data Encryption Standard) IDEA (International Data Encryption Algorithm) Российский стандарт Построены в соответствии с методологией сети Фейстеля шифрования ГОСТ 28147 -89 Сетью Фейстеля называется схема (метод) обратимых преобразований текста, при котором значение, вычисленное от одной из частей текста, накладывается на другие части

Симметричные криптоалгоритмы DES (Data Encryption Standard) IDEA (International Data Encryption Algorithm) Российский стандарт Построены в соответствии с методологией сети Фейстеля шифрования ГОСТ 28147 -89 Сетью Фейстеля называется схема (метод) обратимых преобразований текста, при котором значение, вычисленное от одной из частей текста, накладывается на другие части

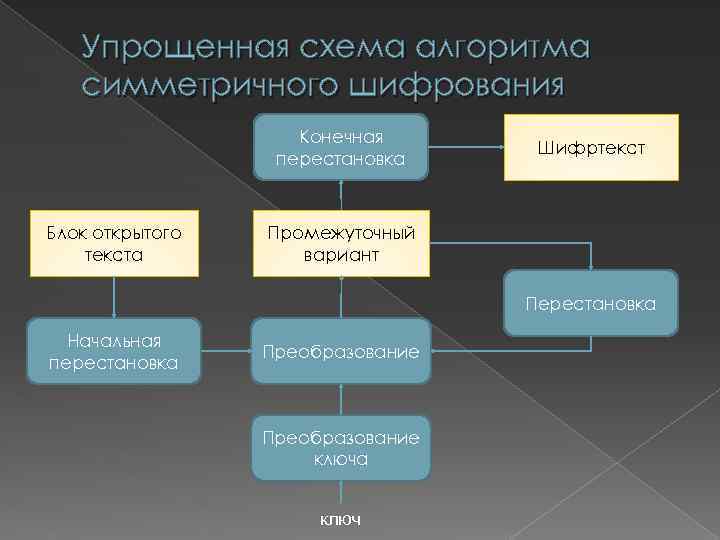

Упрощенная схема алгоритма симметричного шифрования Конечная перестановка Блок открытого текста Шифртекст Промежуточный вариант Перестановка Начальная перестановка Преобразование ключа ключ

Упрощенная схема алгоритма симметричного шифрования Конечная перестановка Блок открытого текста Шифртекст Промежуточный вариант Перестановка Начальная перестановка Преобразование ключа ключ

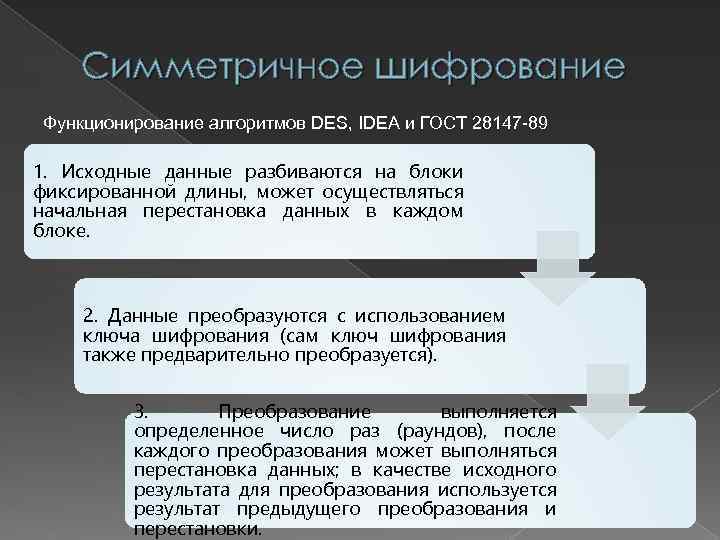

Симметричное шифрование Функционирование алгоритмов DES, IDEA и ГОСТ 28147 -89 1. Исходные данные разбиваются на блоки фиксированной длины, может осуществляться начальная перестановка данных в каждом блоке. 2. Данные преобразуются с использованием ключа шифрования (сам ключ шифрования также предварительно преобразуется). 3. Преобразование выполняется определенное число раз (раундов), после каждого преобразования может выполняться перестановка данных; в качестве исходного результата для преобразования используется результат предыдущего преобразования и перестановки.

Симметричное шифрование Функционирование алгоритмов DES, IDEA и ГОСТ 28147 -89 1. Исходные данные разбиваются на блоки фиксированной длины, может осуществляться начальная перестановка данных в каждом блоке. 2. Данные преобразуются с использованием ключа шифрования (сам ключ шифрования также предварительно преобразуется). 3. Преобразование выполняется определенное число раз (раундов), после каждого преобразования может выполняться перестановка данных; в качестве исходного результата для преобразования используется результат предыдущего преобразования и перестановки.

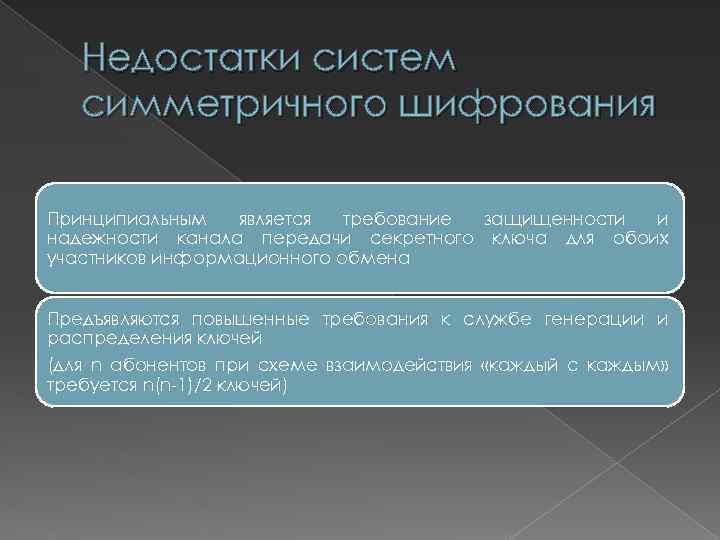

Недостатки систем симметричного шифрования Принципиальным является требование защищенности и надежности канала передачи секретного ключа для обоих участников информационного обмена Предъявляются повышенные требования к службе генерации и распределения ключей (для n абонентов при схеме взаимодействия «каждый с каждым» требуется n(n-1)/2 ключей)

Недостатки систем симметричного шифрования Принципиальным является требование защищенности и надежности канала передачи секретного ключа для обоих участников информационного обмена Предъявляются повышенные требования к службе генерации и распределения ключей (для n абонентов при схеме взаимодействия «каждый с каждым» требуется n(n-1)/2 ключей)

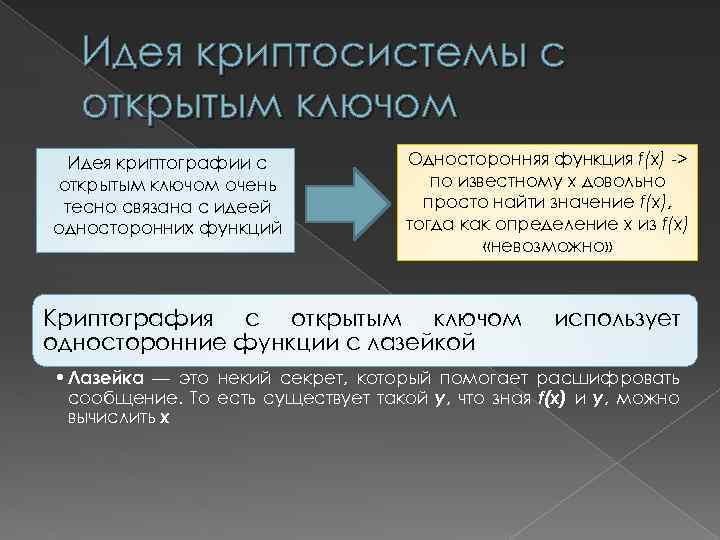

Идея криптосистемы с открытым ключом Идея криптографии с открытым ключом очень тесно связана с идеей односторонних функций Односторонняя функция f(x) -> по известному x довольно просто найти значение f(x), тогда как определение x из f(x) «невозможно» Криптография с открытым ключом односторонние функции с лазейкой использует • Лазейка — это некий секрет, который помогает расшифровать сообщение. То есть существует такой y, что зная f(x) и y, можно вычислить x

Идея криптосистемы с открытым ключом Идея криптографии с открытым ключом очень тесно связана с идеей односторонних функций Односторонняя функция f(x) -> по известному x довольно просто найти значение f(x), тогда как определение x из f(x) «невозможно» Криптография с открытым ключом односторонние функции с лазейкой использует • Лазейка — это некий секрет, который помогает расшифровать сообщение. То есть существует такой y, что зная f(x) и y, можно вычислить x

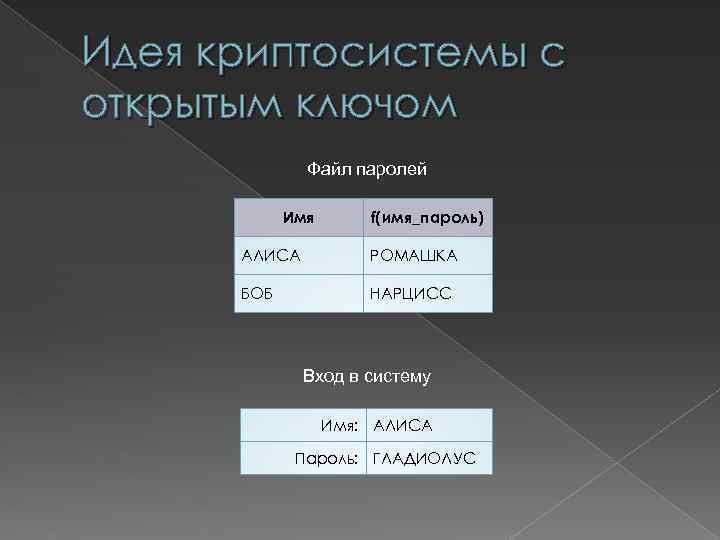

Идея криптосистемы с открытым ключом Файл паролей Имя f(имя_пароль) АЛИСА РОМАШКА БОБ НАРЦИСС Вход в систему Имя: АЛИСА Пароль: ГЛАДИОЛУС

Идея криптосистемы с открытым ключом Файл паролей Имя f(имя_пароль) АЛИСА РОМАШКА БОБ НАРЦИСС Вход в систему Имя: АЛИСА Пароль: ГЛАДИОЛУС

Асимметричные криптоалгоритмы Обобщенная схема асимметричной криптосистемы шифрования

Асимметричные криптоалгоритмы Обобщенная схема асимметричной криптосистемы шифрования

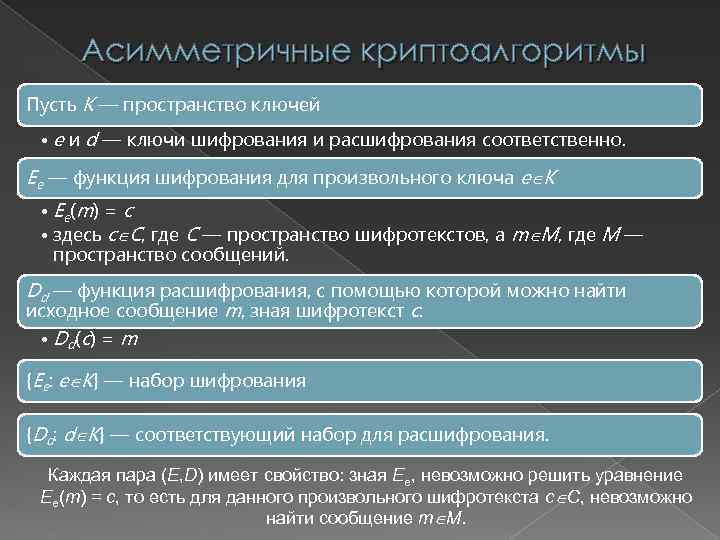

Асимметричные криптоалгоритмы Пусть K — пространство ключей • e и d — ключи шифрования и расшифрования соответственно. Ee — функция шифрования для произвольного ключа e K • Ee(m) = c • здесь c C, где C — пространство шифротекстов, а m M, где M — пространство сообщений. Dd — функция расшифрования, с помощью которой можно найти исходное сообщение m, зная шифротекст c: • Dd(c) = m {Ee: e K} — набор шифрования {Dd: d K} — соответствующий набор для расшифрования. Каждая пара (E, D) имеет свойство: зная Ee, невозможно решить уравнение Ee(m) = c, то есть для данного произвольного шифротекста c C, невозможно найти сообщение m M.

Асимметричные криптоалгоритмы Пусть K — пространство ключей • e и d — ключи шифрования и расшифрования соответственно. Ee — функция шифрования для произвольного ключа e K • Ee(m) = c • здесь c C, где C — пространство шифротекстов, а m M, где M — пространство сообщений. Dd — функция расшифрования, с помощью которой можно найти исходное сообщение m, зная шифротекст c: • Dd(c) = m {Ee: e K} — набор шифрования {Dd: d K} — соответствующий набор для расшифрования. Каждая пара (E, D) имеет свойство: зная Ee, невозможно решить уравнение Ee(m) = c, то есть для данного произвольного шифротекста c C, невозможно найти сообщение m M.

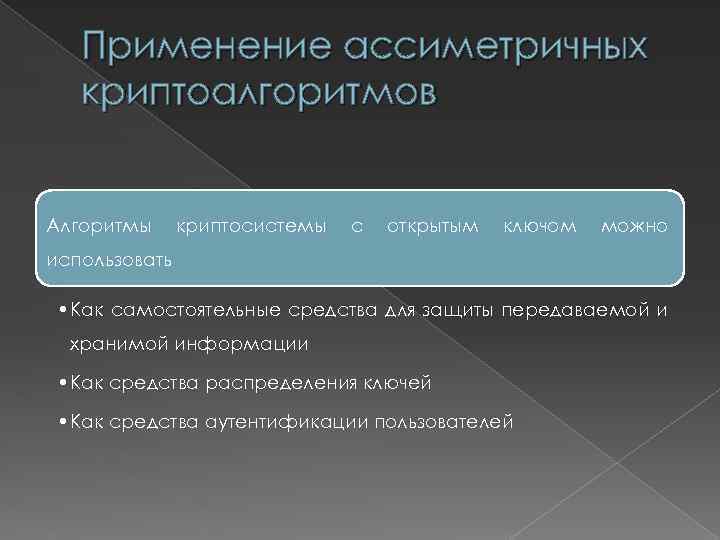

Применение ассиметричных криптоалгоритмов Алгоритмы криптосистемы с открытым ключом можно использовать • Как самостоятельные средства для защиты передаваемой и хранимой информации • Как средства распределения ключей • Как средства аутентификации пользователей

Применение ассиметричных криптоалгоритмов Алгоритмы криптосистемы с открытым ключом можно использовать • Как самостоятельные средства для защиты передаваемой и хранимой информации • Как средства распределения ключей • Как средства аутентификации пользователей

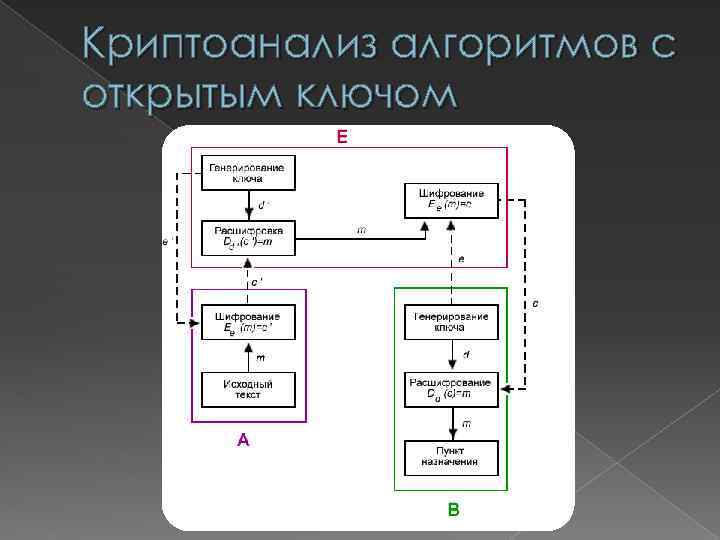

Криптоанализ алгоритмов с открытым ключом

Криптоанализ алгоритмов с открытым ключом

Криптоанализ алгоритмов с открытым ключом

Криптоанализ алгоритмов с открытым ключом

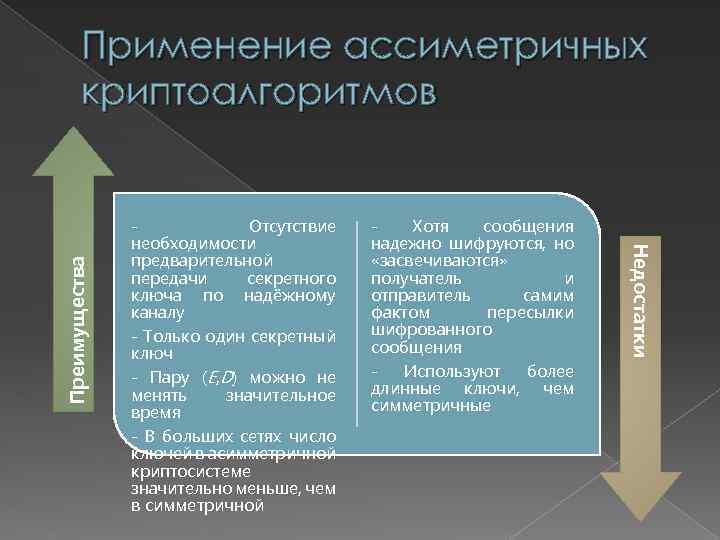

- Отсутствие необходимости предварительной передачи секретного ключа по надёжному каналу - Только один секретный ключ - Пару (E, D) можно не менять значительное время - В больших сетях число ключей в асимметричной криптосистеме значительно меньше, чем в симметричной - Хотя сообщения надежно шифруются, но «засвечиваются» получатель и отправитель самим фактом пересылки шифрованного сообщения - Используют более длинные ключи, чем симметричные Недостатки Преимущества Применение ассиметричных криптоалгоритмов

- Отсутствие необходимости предварительной передачи секретного ключа по надёжному каналу - Только один секретный ключ - Пару (E, D) можно не менять значительное время - В больших сетях число ключей в асимметричной криптосистеме значительно меньше, чем в симметричной - Хотя сообщения надежно шифруются, но «засвечиваются» получатель и отправитель самим фактом пересылки шифрованного сообщения - Используют более длинные ключи, чем симметричные Недостатки Преимущества Применение ассиметричных криптоалгоритмов

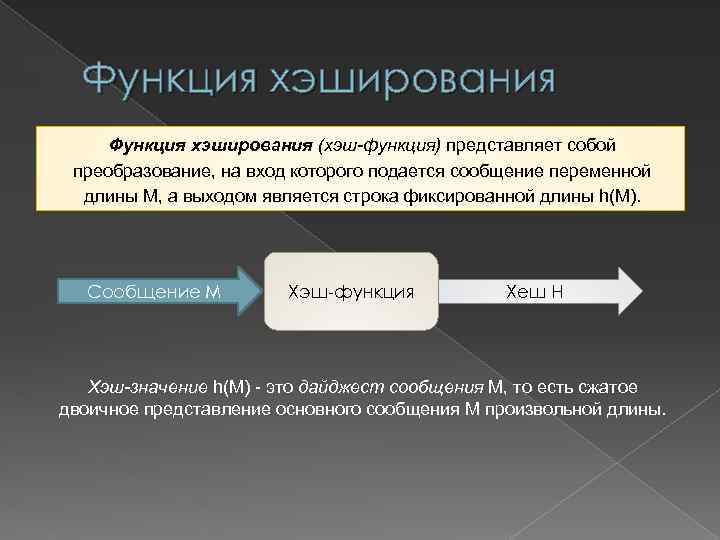

Функция хэширования (хэш-функция) представляет собой преобразование, на вход которого подается сообщение переменной длины М, а выходом является строка фиксированной длины h(М). Сообщение М Хэш-функция Хеш Н Хэш-значение h(M) - это дайджест сообщения М, то есть сжатое двоичное представление основного сообщения М произвольной длины.

Функция хэширования (хэш-функция) представляет собой преобразование, на вход которого подается сообщение переменной длины М, а выходом является строка фиксированной длины h(М). Сообщение М Хэш-функция Хеш Н Хэш-значение h(M) - это дайджест сообщения М, то есть сжатое двоичное представление основного сообщения М произвольной длины.

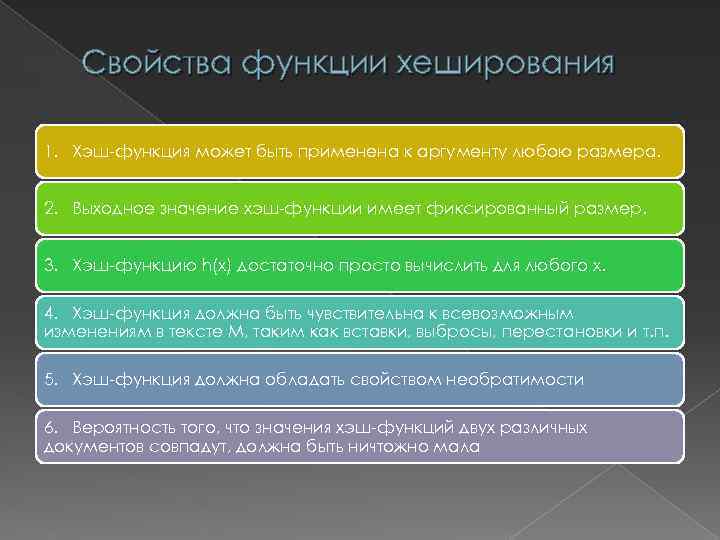

Свойства функции хеширования 1. Хэш-функция может быть применена к аргументу любою размера. 2. Выходное значение хэш-функции имеет фиксированный размер. 3. Хэш-функцию h(x) достаточно просто вычислить для любого х. 4. Хэш-функция должна быть чувствительна к всевозможным изменениям в тексте М, таким как вставки, выбросы, перестановки и т. п. 5. Хэш-функция должна обладать свойством необратимости 6. Вероятность того, что значения хэш-функций двух различных документов совпадут, должна быть ничтожно мала

Свойства функции хеширования 1. Хэш-функция может быть применена к аргументу любою размера. 2. Выходное значение хэш-функции имеет фиксированный размер. 3. Хэш-функцию h(x) достаточно просто вычислить для любого х. 4. Хэш-функция должна быть чувствительна к всевозможным изменениям в тексте М, таким как вставки, выбросы, перестановки и т. п. 5. Хэш-функция должна обладать свойством необратимости 6. Вероятность того, что значения хэш-функций двух различных документов совпадут, должна быть ничтожно мала

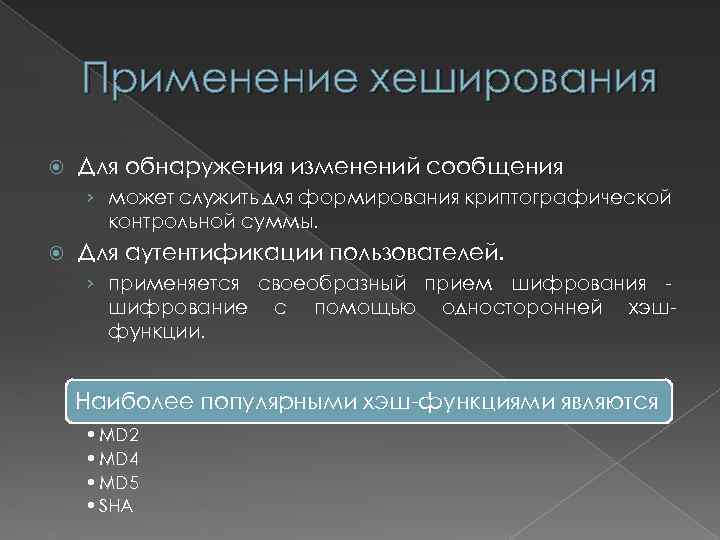

Применение хеширования Для обнаружения изменений сообщения › может служить для формирования криптографической контрольной суммы. Для аутентификации пользователей. › применяется своеобразный прием шифрования шифрование с помощью односторонней хэшфункции. Наиболее популярными хэш-функциями являются • MD 2 • MD 4 • MD 5 • SHA

Применение хеширования Для обнаружения изменений сообщения › может служить для формирования криптографической контрольной суммы. Для аутентификации пользователей. › применяется своеобразный прием шифрования шифрование с помощью односторонней хэшфункции. Наиболее популярными хэш-функциями являются • MD 2 • MD 4 • MD 5 • SHA

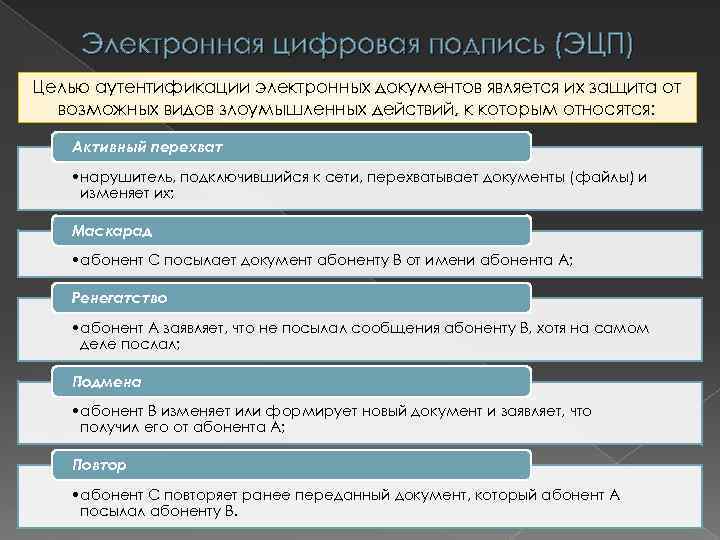

Электронная цифровая подпись (ЭЦП) Целью аутентификации электронных документов является их защита от возможных видов злоумышленных действий, к которым относятся: Активный перехват • нарушитель, подключившийся к сети, перехватывает документы (файлы) и изменяет их; Маскарад • абонент С посылает документ абоненту В от имени абонента А; Ренегатство • абонент А заявляет, что не посылал сообщения абоненту В, хотя на самом деле послал; Подмена • абонент В изменяет или формирует новый документ и заявляет, что получил его от абонента А; Повтор • абонент С повторяет ранее переданный документ, который абонент А посылал абоненту В.

Электронная цифровая подпись (ЭЦП) Целью аутентификации электронных документов является их защита от возможных видов злоумышленных действий, к которым относятся: Активный перехват • нарушитель, подключившийся к сети, перехватывает документы (файлы) и изменяет их; Маскарад • абонент С посылает документ абоненту В от имени абонента А; Ренегатство • абонент А заявляет, что не посылал сообщения абоненту В, хотя на самом деле послал; Подмена • абонент В изменяет или формирует новый документ и заявляет, что получил его от абонента А; Повтор • абонент С повторяет ранее переданный документ, который абонент А посылал абоненту В.

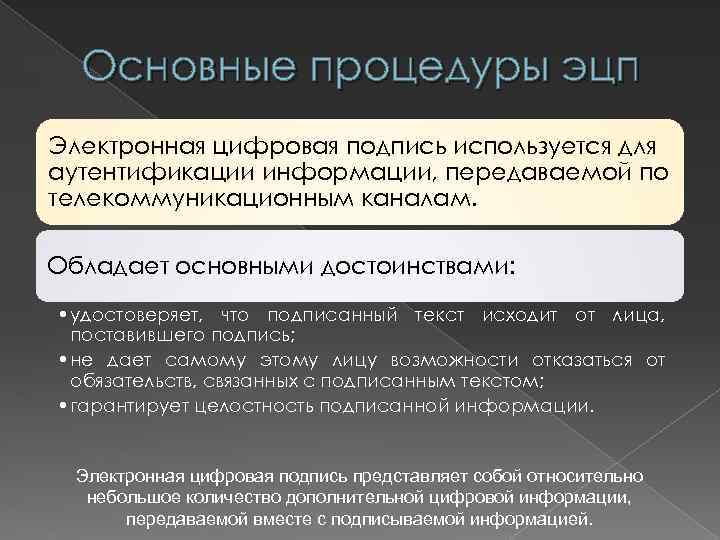

Основные процедуры эцп Электронная цифровая подпись используется для аутентификации информации, передаваемой по телекоммуникационным каналам. Обладает основными достоинствами: • удостоверяет, что подписанный текст исходит от лица, поставившего подпись; • не дает самому этому лицу возможности отказаться от обязательств, связанных с подписанным текстом; • гарантирует целостность подписанной информации. Электронная цифровая подпись представляет собой относительно небольшое количество дополнительной цифровой информации, передаваемой вместе с подписываемой информацией.

Основные процедуры эцп Электронная цифровая подпись используется для аутентификации информации, передаваемой по телекоммуникационным каналам. Обладает основными достоинствами: • удостоверяет, что подписанный текст исходит от лица, поставившего подпись; • не дает самому этому лицу возможности отказаться от обязательств, связанных с подписанным текстом; • гарантирует целостность подписанной информации. Электронная цифровая подпись представляет собой относительно небольшое количество дополнительной цифровой информации, передаваемой вместе с подписываемой информацией.

Проверка Подписывание Хешфункция 10110101 Хеш Данные с цифровой подписью 111101101110 Подпись 111101101110 Сертификат Подпись Данные Хешфункция ? 101100110101 Хеш Если хеши равны, то подпись правильная Данные с цифровой подписью

Проверка Подписывание Хешфункция 10110101 Хеш Данные с цифровой подписью 111101101110 Подпись 111101101110 Сертификат Подпись Данные Хешфункция ? 101100110101 Хеш Если хеши равны, то подпись правильная Данные с цифровой подписью