5afb097e5c03f87b6d0bf8bbca044c39.ppt

- Количество слайдов: 40

Современные IT-угрозы и средства противодействия Марина Усова региональный представитель. ЗАО "Лаборатория Касперского" Екатеринбург тел: +7 (343) 290 -81 -81

Современные IT-угрозы и средства противодействия Марина Усова региональный представитель. ЗАО "Лаборатория Касперского" Екатеринбург тел: +7 (343) 290 -81 -81

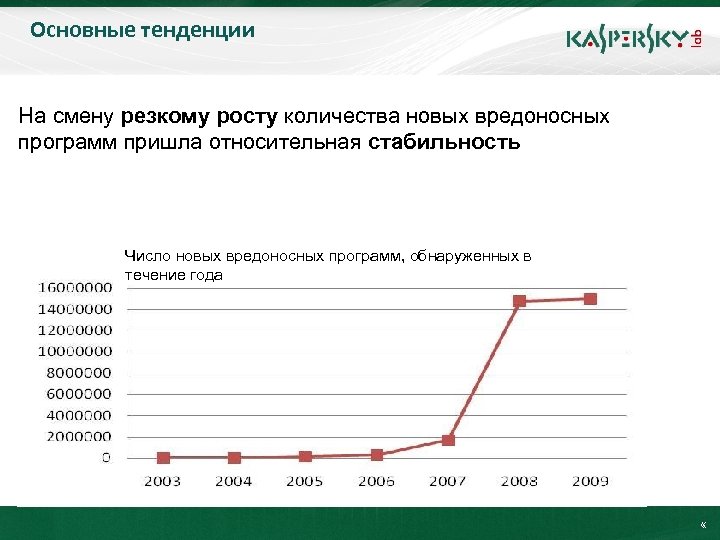

Основные тенденции Click to edit Master title style На смену резкому росту количества новых вредоносных • Click to edit Master text styles программ пришла относительная стабильность – Second level • Third level – Fourth level » Fifth level June 10 th, 2009 Число новых вредоносных программ, обнаруженных в течение года Event details (title, place) «

Основные тенденции Click to edit Master title style На смену резкому росту количества новых вредоносных • Click to edit Master text styles программ пришла относительная стабильность – Second level • Third level – Fourth level » Fifth level June 10 th, 2009 Число новых вредоносных программ, обнаруженных в течение года Event details (title, place) «

Основные тенденции Click to edit Master title style • • С 1992 по 2007 год мы Click to edit Master text styles обнаружили около 2 млн • уникальных вредоносных Third level – программ Fourth level – Second level » Fifth level • За 2008 год – 15 млн • В 2009 году число вредоносных программ в коллекции «Лаборатории Касперского» достигло 33, 9 млн June 10 th, 2009 Event details (title, place)

Основные тенденции Click to edit Master title style • • С 1992 по 2007 год мы Click to edit Master text styles обнаружили около 2 млн • уникальных вредоносных Third level – программ Fourth level – Second level » Fifth level • За 2008 год – 15 млн • В 2009 году число вредоносных программ в коллекции «Лаборатории Касперского» достигло 33, 9 млн June 10 th, 2009 Event details (title, place)

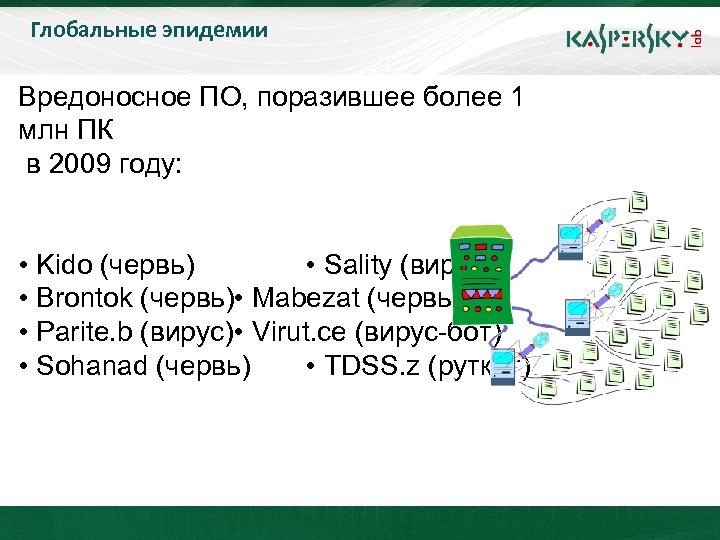

Глобальные эпидемии Click to edit Master title style Вредоносное ПО, поразившее более 1 • Click to edit Master text styles млн ПК – Second level в 2009 году: • Third level – Fourth level » Fifth level • Kido (червь) • Sality (вирус) • Brontok (червь) • Mabezat (червь) • Parite. b (вирус) • Virut. ce (вирус-бот) • Sohanad (червь) • TDSS. z (руткит) June 10 th, 2009 Event details (title, place)

Глобальные эпидемии Click to edit Master title style Вредоносное ПО, поразившее более 1 • Click to edit Master text styles млн ПК – Second level в 2009 году: • Third level – Fourth level » Fifth level • Kido (червь) • Sality (вирус) • Brontok (червь) • Mabezat (червь) • Parite. b (вирус) • Virut. ce (вирус-бот) • Sohanad (червь) • TDSS. z (руткит) June 10 th, 2009 Event details (title, place)

Глобальные эпидемии: Kido Click to edit Master title style Эпидемия Kido (Conficker) продолжалась на протяжении • всего 2009 года. В ноябре количество зараженных Click to edit Master text styles – систем превысило 7 млн. Second level • Для борьбы с Kido была создана специальная группа Third level – Fourth level » Conficker Working Group. Fifth level Источник: www. shadowserver. org June 10 th, 2009 Event details (title, place)

Глобальные эпидемии: Kido Click to edit Master title style Эпидемия Kido (Conficker) продолжалась на протяжении • всего 2009 года. В ноябре количество зараженных Click to edit Master text styles – систем превысило 7 млн. Second level • Для борьбы с Kido была создана специальная группа Third level – Fourth level » Conficker Working Group. Fifth level Источник: www. shadowserver. org June 10 th, 2009 Event details (title, place)

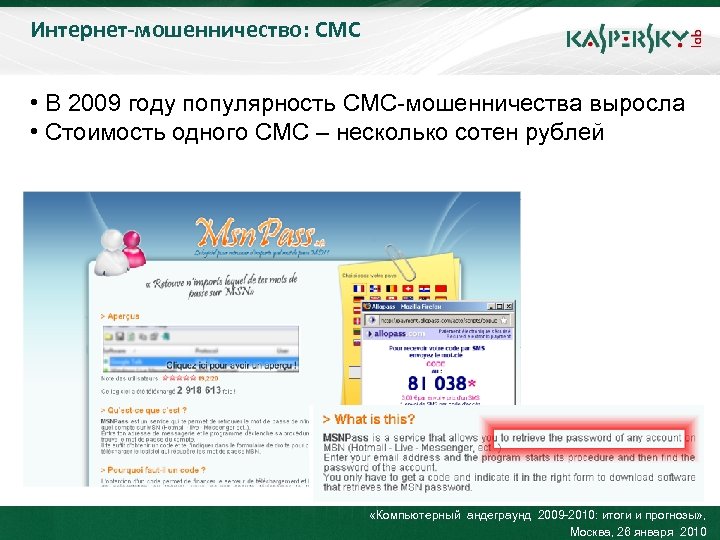

Интернет-мошенничество: СМС Click to edit Master title style • В 2009 году популярность СМС-мошенничества выросла • Click to edit Master text styles • Стоимость одного СМС – несколько сотен рублей – Second level • Third level – Fourth level » Fifth level June 10 th, 2009 «Компьютерный андеграунд 2009 -2010: итоги и прогнозы» , Event details (title, place) Москва, 26 января 2010

Интернет-мошенничество: СМС Click to edit Master title style • В 2009 году популярность СМС-мошенничества выросла • Click to edit Master text styles • Стоимость одного СМС – несколько сотен рублей – Second level • Third level – Fourth level » Fifth level June 10 th, 2009 «Компьютерный андеграунд 2009 -2010: итоги и прогнозы» , Event details (title, place) Москва, 26 января 2010

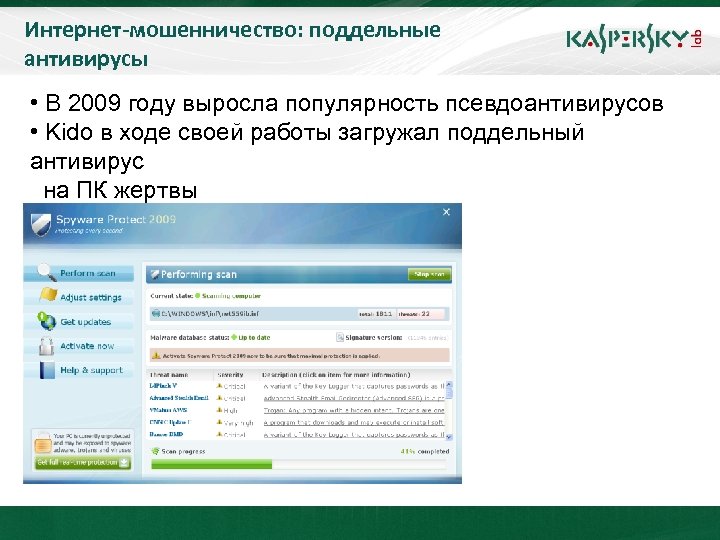

Интернет-мошенничество: поддельные антивирусы • В 2009 году выросла популярность псевдоантивирусов • Kido в ходе своей работы загружал поддельный антивирус на ПК жертвы

Интернет-мошенничество: поддельные антивирусы • В 2009 году выросла популярность псевдоантивирусов • Kido в ходе своей работы загружал поддельный антивирус на ПК жертвы

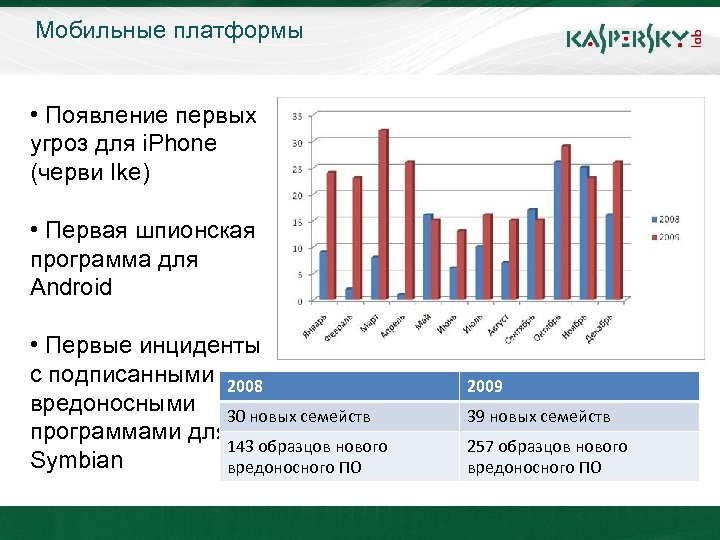

Мобильные платформы • Появление первых угроз для i. Phone (черви Ike) • Первая шпионская программа для Android • Первые инциденты с подписанными 2008 вредоносными 30 новых семейств программами для 143 образцов нового Symbian вредоносного ПО 2009 39 новых семейств 257 образцов нового вредоносного ПО

Мобильные платформы • Появление первых угроз для i. Phone (черви Ike) • Первая шпионская программа для Android • Первые инциденты с подписанными 2008 вредоносными 30 новых семейств программами для 143 образцов нового Symbian вредоносного ПО 2009 39 новых семейств 257 образцов нового вредоносного ПО

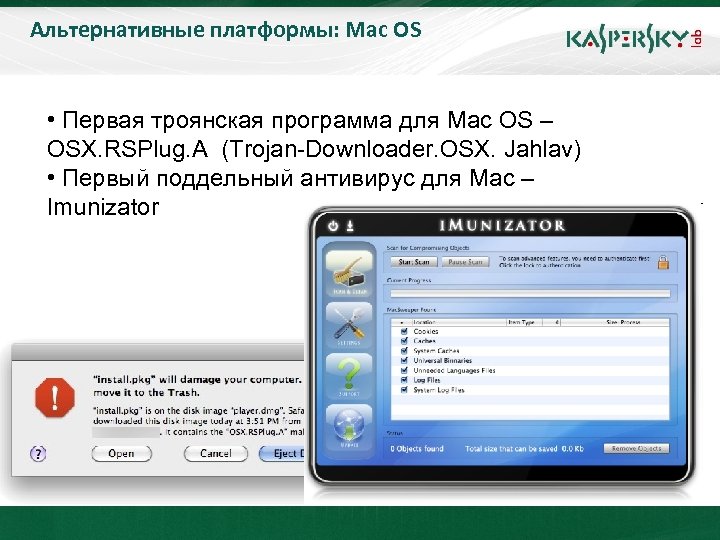

Альтернативные платформы: Mac OS Click to edit Master title style • • Первая троянская программа для Mac OS – Click to edit Master text styles OSX. RSPlug. A (Trojan-Downloader. OSX. Jahlav) – Second level • Первый поддельный антивирус для Mac – • Imunizator Third level – Fourth level » Fifth level June 10 th, 2009 Event details (title, place)

Альтернативные платформы: Mac OS Click to edit Master title style • • Первая троянская программа для Mac OS – Click to edit Master text styles OSX. RSPlug. A (Trojan-Downloader. OSX. Jahlav) – Second level • Первый поддельный антивирус для Mac – • Imunizator Third level – Fourth level » Fifth level June 10 th, 2009 Event details (title, place)

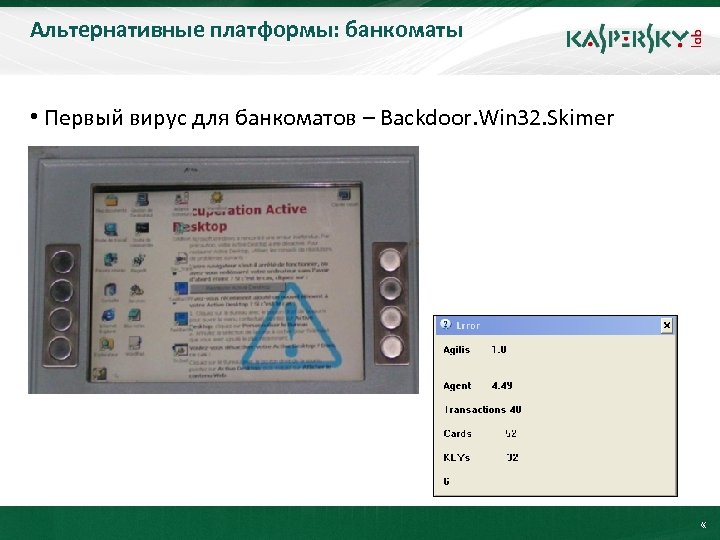

Альтернативные платформы: банкоматы Click to edit Master title style • Первый вирус для банкоматов – Backdoor. Win 32. Skimer • Click to edit Master text styles – Second level • Third level – Fourth level » Fifth level June 10 th, 2009 Event details (title, place) «

Альтернативные платформы: банкоматы Click to edit Master title style • Первый вирус для банкоматов – Backdoor. Win 32. Skimer • Click to edit Master text styles – Second level • Third level – Fourth level » Fifth level June 10 th, 2009 Event details (title, place) «

Click to edit Master title style • Click to edit Master text styles – Second level • Third level – Fourth level » Fifth level Прогнозы June 10 th, 2009 Event details (title, place)

Click to edit Master title style • Click to edit Master text styles – Second level • Third level – Fourth level » Fifth level Прогнозы June 10 th, 2009 Event details (title, place)

Атаки через файлообменные сети Click to edit Master title style • 2000 -2005 – атаки через email; • Click to edit Master text styles • 2005 -2006 – атаки через интернет; – Second level • Third level • 2006 -2009 – атаки через веб– Fourth level сайты (включая социальные » Fifth level сети) 2010 – значительное увеличение подобных инцидентов в P 2 P-сетях June 10 th, 2009 Event details (title, place)

Атаки через файлообменные сети Click to edit Master title style • 2000 -2005 – атаки через email; • Click to edit Master text styles • 2005 -2006 – атаки через интернет; – Second level • Third level • 2006 -2009 – атаки через веб– Fourth level сайты (включая социальные » Fifth level сети) 2010 – значительное увеличение подобных инцидентов в P 2 P-сетях June 10 th, 2009 Event details (title, place)

Атаки на Google Wave Click to edit Master title style • Спам-рассылки Click to edit Master text styles – Second level • Third level Фишинг-атаки – Fourth level » е ПО Fifth level Использование уязвимостей Распространени вредоносного June 10 th, 2009 Event details (title, place)

Атаки на Google Wave Click to edit Master title style • Спам-рассылки Click to edit Master text styles – Second level • Third level Фишинг-атаки – Fourth level » е ПО Fifth level Использование уязвимостей Распространени вредоносного June 10 th, 2009 Event details (title, place)

Мобильные платформы Click to edit Master title style • Click to edit Master text styles – Second level • Появление новых угроз • Third level для i. Phone и Android – Fourth level • Слабая технология контроля » Fifth level публикуемых приложений ОС Android June 10 th, 2009 Event details (title, place)

Мобильные платформы Click to edit Master title style • Click to edit Master text styles – Second level • Появление новых угроз • Third level для i. Phone и Android – Fourth level • Слабая технология контроля » Fifth level публикуемых приложений ОС Android June 10 th, 2009 Event details (title, place)

Причины процветания кибер-преступности v Прибыльность Ø Ø Ø v Простота исполнения Ø Ø v 9 млн долларов за 30 мин. – такова «добыча» киберпреступников от одной глобальной атаки на банкоматы Взломы автоматов для обмена валюты : за $800 - 1, 2 млн рублей Взлом компьютерной системы Sumitomo Bank чуть не стоил банку 229 млн фунтов стерлингов Достаточно простой код программ Наличие «вспомогательных» Интернет-ресурсов, создание на заказ, обучение, распространение, сопровождение Низкий уровень риска Ø Отсутствие организованного противодействия в рамках Интернета

Причины процветания кибер-преступности v Прибыльность Ø Ø Ø v Простота исполнения Ø Ø v 9 млн долларов за 30 мин. – такова «добыча» киберпреступников от одной глобальной атаки на банкоматы Взломы автоматов для обмена валюты : за $800 - 1, 2 млн рублей Взлом компьютерной системы Sumitomo Bank чуть не стоил банку 229 млн фунтов стерлингов Достаточно простой код программ Наличие «вспомогательных» Интернет-ресурсов, создание на заказ, обучение, распространение, сопровождение Низкий уровень риска Ø Отсутствие организованного противодействия в рамках Интернета

Страны, на ресурсах которых размещены вредоносные программы v 73 619 767 атак, зафиксированных нами в 2009 году, проводились с интернет- ресурсов, размещенных в 174 странах мира. Более 97% всех зафиксирован TOP 20: 99% всех атак v. TOP 5: Ø Китай (52, 70% ) Ø США (19, 02%) Ø Голландия (5, 86% ) Ø Германия (5, 07% ) Ø Россия (2, 58%)

Страны, на ресурсах которых размещены вредоносные программы v 73 619 767 атак, зафиксированных нами в 2009 году, проводились с интернет- ресурсов, размещенных в 174 странах мира. Более 97% всех зафиксирован TOP 20: 99% всех атак v. TOP 5: Ø Китай (52, 70% ) Ø США (19, 02%) Ø Голландия (5, 86% ) Ø Германия (5, 07% ) Ø Россия (2, 58%)

Страны, в которых пользователи подвергались атакам в 2009 году: v. Всего 215 стран мира v. TOP 20: 89% всех атак v. TOP 5: Ø Китай (46, 75% ) Ø США (6, 64%) Ø Россия (5, 83% ) Ø Индия (4, 54%) Ø Германия(2, 53%) • Россия в 2008 г. - 7 место

Страны, в которых пользователи подвергались атакам в 2009 году: v. Всего 215 стран мира v. TOP 20: 89% всех атак v. TOP 5: Ø Китай (46, 75% ) Ø США (6, 64%) Ø Россия (5, 83% ) Ø Индия (4, 54%) Ø Германия(2, 53%) • Россия в 2008 г. - 7 место

Персональные продукты ЛК Kaspersky Home. Space Security KAV 2010 KIS 2010 Антивирусная защита домашнего ПК Полноценная защита для дома и малого офиса (SOHO) KAV Mobile Защита мобильного устройства 1

Персональные продукты ЛК Kaspersky Home. Space Security KAV 2010 KIS 2010 Антивирусная защита домашнего ПК Полноценная защита для дома и малого офиса (SOHO) KAV Mobile Защита мобильного устройства 1

Kaspersky Mobile Security 9. 0 v. SMS-Find вы можете обнаружить точное местонахождение потерянного смартфона (если устройство поддерживает GPS). Отослав SMS с паролем на номер потерянного устройства, пользователь получит в ответ ссылку с точными координатами на карте Google Maps. v Если смартфон был утерян или украден, модуль "Антивор" позволяет владельцу дистанционно заблокировать доступ к смартфону или удалить все хранящиеся на нем данные, послав SMS с кодовым словом на номер потерянного устройства. v. В случае если SIM-карта устройства была заменена похитителем, модуль SIM-Watch незаметно отправит владельцу сообщение с новым телефонным номером устройства. Это позволяет осуществлять блокировку и очистку памяти смартфона даже при смене SIM-карты. v создать "секретную папку" для особо важных документов: содержание этой папки шифруется, а доступ к ней осуществляется по паролю, заданному пользователем. 1

Kaspersky Mobile Security 9. 0 v. SMS-Find вы можете обнаружить точное местонахождение потерянного смартфона (если устройство поддерживает GPS). Отослав SMS с паролем на номер потерянного устройства, пользователь получит в ответ ссылку с точными координатами на карте Google Maps. v Если смартфон был утерян или украден, модуль "Антивор" позволяет владельцу дистанционно заблокировать доступ к смартфону или удалить все хранящиеся на нем данные, послав SMS с кодовым словом на номер потерянного устройства. v. В случае если SIM-карта устройства была заменена похитителем, модуль SIM-Watch незаметно отправит владельцу сообщение с новым телефонным номером устройства. Это позволяет осуществлять блокировку и очистку памяти смартфона даже при смене SIM-карты. v создать "секретную папку" для особо важных документов: содержание этой папки шифруется, а доступ к ней осуществляется по паролю, заданному пользователем. 1

Sandbox – Безопасная виртуальная среда Безопасный запуск подозрительных программ и вебсайтов в изолированной виртуальной среде Когда Безопасная среда может быть полезна v Переход по сомнительным ссылкам в почтовых и IMсообщениях, а также в социальной сети v Посещение сайтов, которые могут содержать вредоносный код v Запуск подозрительных и потенциально уязвимых программ v Желание полностью уничтожить следы вашей активности на компьютере

Sandbox – Безопасная виртуальная среда Безопасный запуск подозрительных программ и вебсайтов в изолированной виртуальной среде Когда Безопасная среда может быть полезна v Переход по сомнительным ссылкам в почтовых и IMсообщениях, а также в социальной сети v Посещение сайтов, которые могут содержать вредоносный код v Запуск подозрительных и потенциально уязвимых программ v Желание полностью уничтожить следы вашей активности на компьютере

“Облачные” (in-the-cloud) технологии В чем суть этих загадочных технологий v Автоматизированный сбор информации с компьютеров пользователей - Kaspersky Security Network v Использование при работе защиты онлайн-баз, находящихся на серверах “Лаборатории Касперского”: • • для вредоносных программ – база Urgent Detection System для доверенных (“чистых”) программ – база Whitelisting Зачем это нужно • Скорость реакции на угрозы – защита через 40 сек. • Не нужно хранить гигантские объемы информации на компьютерах пользователей

“Облачные” (in-the-cloud) технологии В чем суть этих загадочных технологий v Автоматизированный сбор информации с компьютеров пользователей - Kaspersky Security Network v Использование при работе защиты онлайн-баз, находящихся на серверах “Лаборатории Касперского”: • • для вредоносных программ – база Urgent Detection System для доверенных (“чистых”) программ – база Whitelisting Зачем это нужно • Скорость реакции на угрозы – защита через 40 сек. • Не нужно хранить гигантские объемы информации на компьютерах пользователей

Обновленные приложения Release 2: v Антивирус Касперского для Windows Workstations v Антивирус Касперского для Window Servers v Антивирус Касперского Second Opinion Solution v Kaspersky Administration Kit 8. 0

Обновленные приложения Release 2: v Антивирус Касперского для Windows Workstations v Антивирус Касперского для Window Servers v Антивирус Касперского Second Opinion Solution v Kaspersky Administration Kit 8. 0

Оценка производительности нового ядра Время сканирования (сек. ) 180 Скорость 160 200 загрузки системы (сек. ) Время копирования файлов (сек. ) 140 180 160 120 140 110 100 120 105 80 100 80 60 60 100 40 40 20 20 0 95 Новое ядро* 90 0 6. 0 Без AV Новое ядро* 6. 0 85 Без AV Новое ядро* 6. 0

Оценка производительности нового ядра Время сканирования (сек. ) 180 Скорость 160 200 загрузки системы (сек. ) Время копирования файлов (сек. ) 140 180 160 120 140 110 100 120 105 80 100 80 60 60 100 40 40 20 20 0 95 Новое ядро* 90 0 6. 0 Без AV Новое ядро* 6. 0 85 Без AV Новое ядро* 6. 0

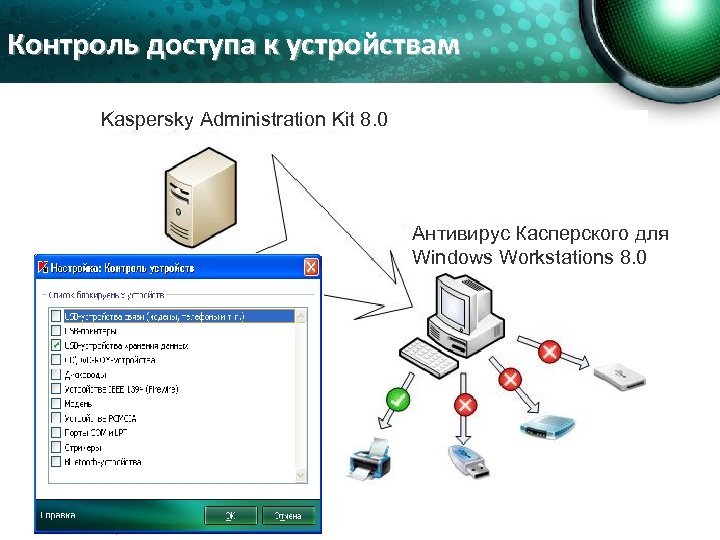

Контроль доступа к устройствам Kaspersky Administration Kit 8. 0 Антивирус Касперского для Windows Workstations 8. 0

Контроль доступа к устройствам Kaspersky Administration Kit 8. 0 Антивирус Касперского для Windows Workstations 8. 0

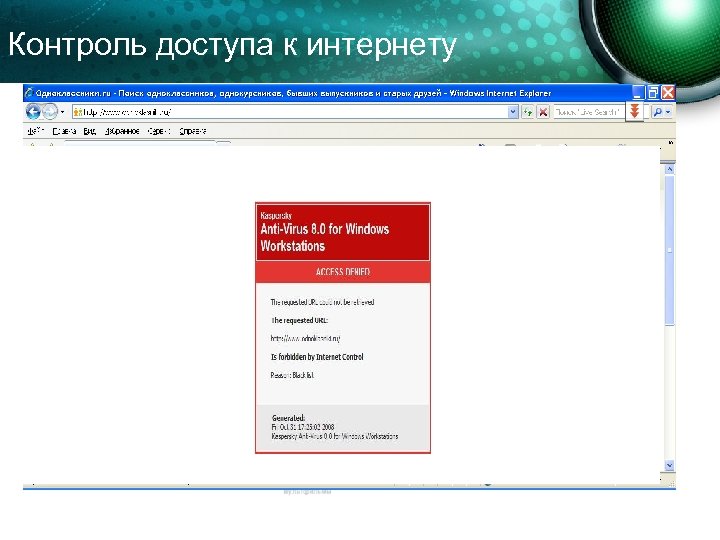

Контроль доступа к интернету

Контроль доступа к интернету

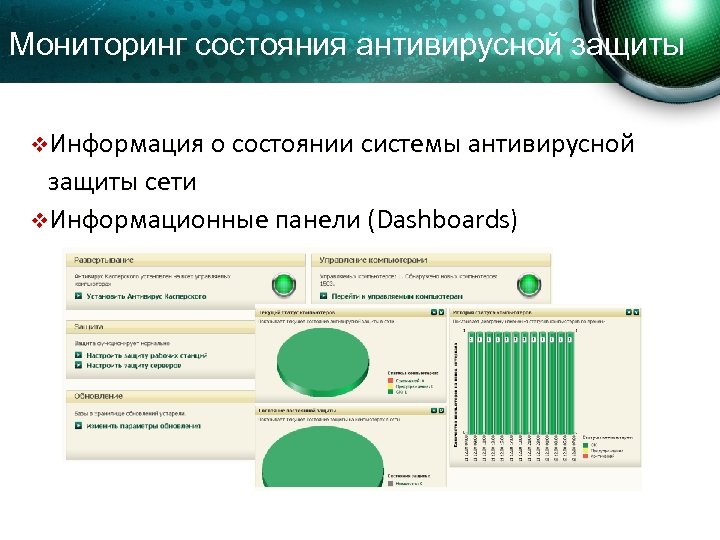

Мониторинг состояния антивирусной защиты v. Информация о состоянии системы антивирусной защиты сети v. Информационные панели (Dashboards)

Мониторинг состояния антивирусной защиты v. Информация о состоянии системы антивирусной защиты сети v. Информационные панели (Dashboards)

Контроль доступа к устройствам и интернету v. Защита от внутренних угроз v. Значительное снижение трафика v. Уменьшение риска утечек данных v. Удобная настройка с помощью средства управления и администрирования

Контроль доступа к устройствам и интернету v. Защита от внутренних угроз v. Значительное снижение трафика v. Уменьшение риска утечек данных v. Удобная настройка с помощью средства управления и администрирования

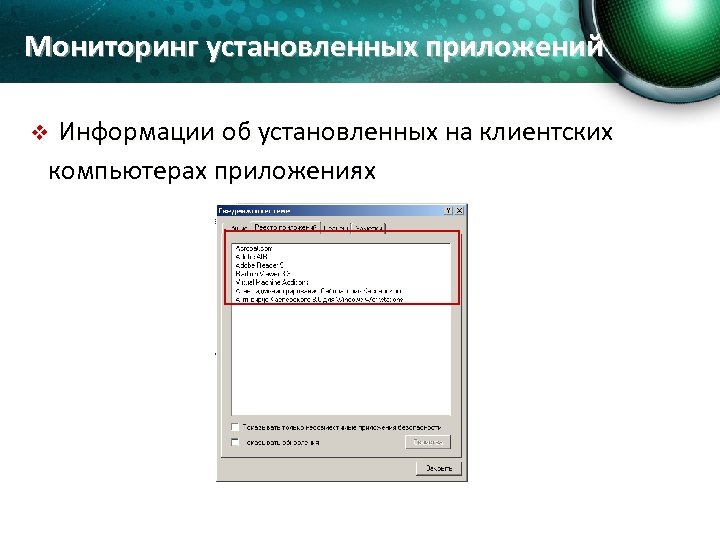

Мониторинг установленных приложений Информации об установленных на клиентских компьютерах приложениях v

Мониторинг установленных приложений Информации об установленных на клиентских компьютерах приложениях v

Мы готовы! v 4 сентября 2009 v v «Эффективное сотрудничество» Подмосковье, Артурс spa отель, 3 -5 сентября 2009 г.

Мы готовы! v 4 сентября 2009 v v «Эффективное сотрудничество» Подмосковье, Артурс spa отель, 3 -5 сентября 2009 г.

Защита персональных данных.

Защита персональных данных.

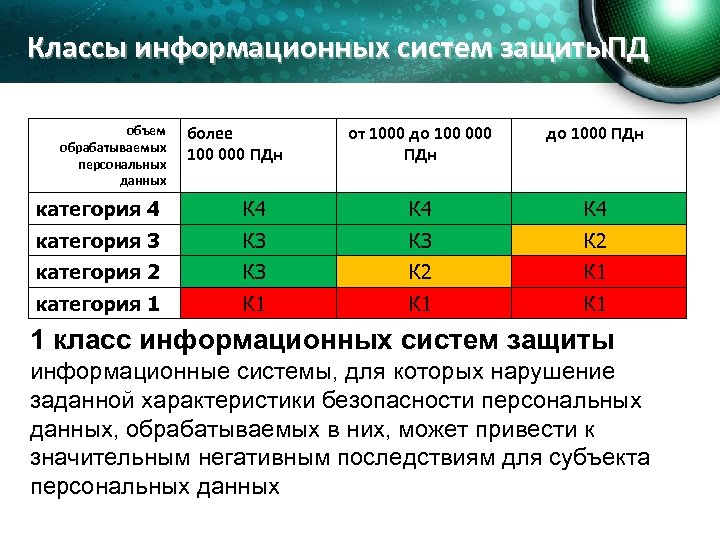

Классы информационных систем защиты. ПД объем обрабатываемых персональных данных более 100 000 ПДн от 1000 до 100 000 ПДн до 1000 ПДн категория 4 К 4 К 4 категория 3 КЗ КЗ К 2 категория 2 КЗ К 2 К 1 категория 1 К 1 К 1 1 класс информационных систем защиты информационные системы, для которых нарушение заданной характеристики безопасности персональных данных, обрабатываемых в них, может привести к значительным негативным последствиям для субъекта персональных данных

Классы информационных систем защиты. ПД объем обрабатываемых персональных данных более 100 000 ПДн от 1000 до 100 000 ПДн до 1000 ПДн категория 4 К 4 К 4 категория 3 КЗ КЗ К 2 категория 2 КЗ К 2 К 1 категория 1 К 1 К 1 1 класс информационных систем защиты информационные системы, для которых нарушение заданной характеристики безопасности персональных данных, обрабатываемых в них, может привести к значительным негативным последствиям для субъекта персональных данных

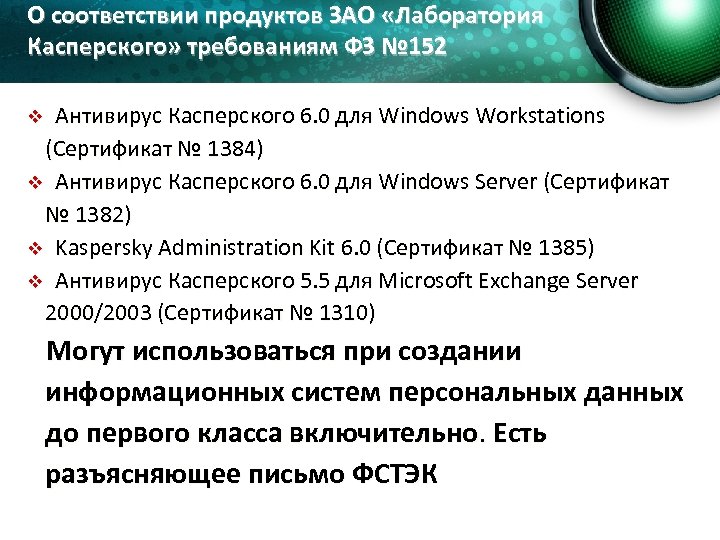

О соответствии продуктов ЗАО «Лаборатория Касперского» требованиям ФЗ № 152 Антивирус Касперского 6. 0 для Windows Workstations (Сертификат № 1384) v Антивирус Касперского 6. 0 для Windows Server (Сертификат № 1382) v Kaspersky Administration Kit 6. 0 (Сертификат № 1385) v Антивирус Касперского 5. 5 для Microsoft Exchange Server 2000/2003 (Сертификат № 1310) v Могут использоваться при создании информационных систем персональных данных до первого класса включительно. Есть разъясняющее письмо ФСТЭК

О соответствии продуктов ЗАО «Лаборатория Касперского» требованиям ФЗ № 152 Антивирус Касперского 6. 0 для Windows Workstations (Сертификат № 1384) v Антивирус Касперского 6. 0 для Windows Server (Сертификат № 1382) v Kaspersky Administration Kit 6. 0 (Сертификат № 1385) v Антивирус Касперского 5. 5 для Microsoft Exchange Server 2000/2003 (Сертификат № 1310) v Могут использоваться при создании информационных систем персональных данных до первого класса включительно. Есть разъясняющее письмо ФСТЭК

v согласно приказу Министерства связи и массовых коммуникаций РФ № 104 от 25 августа 2009 года (зарегистрировано в Минюсте РФ 25 сентября 2009 года), антивирусные средства защиты информации в органах государственной власти должны пройти сертификацию ФСБ России. Такие сертификаты "Лаборатория Касперского" получила 13 июня 2007 года. v Наличие сертификатов ФСБ России дает право использовать продукты ЛК для защиты информации, составляющей государственную тайну.

v согласно приказу Министерства связи и массовых коммуникаций РФ № 104 от 25 августа 2009 года (зарегистрировано в Минюсте РФ 25 сентября 2009 года), антивирусные средства защиты информации в органах государственной власти должны пройти сертификацию ФСБ России. Такие сертификаты "Лаборатория Касперского" получила 13 июня 2007 года. v Наличие сертификатов ФСБ России дает право использовать продукты ЛК для защиты информации, составляющей государственную тайну.

Состав сертифицированной поставки Дистрибутив с сертифицированной версией Формуляр Голограмма Заверенная копия сертификата Certified

Состав сертифицированной поставки Дистрибутив с сертифицированной версией Формуляр Голограмма Заверенная копия сертификата Certified

Акции

Акции

Программа «Мигрируй» Официальные пользователи антивирусного программного обеспечения третьих производителей могут приобретать программные продукты ЗАО «Лаборатория Касперского» по льготной цене: - поставка продуктов ЗАО «Лаборатория Касперского» с 50% скидкой от стоимости, указанной в прайс-листе. Скидка предоставляется на то же количество лицензий и на тот же продукт, что указано в лицензионном соглашении третьего производителя. - приобретение продуктов по данной программе возможно как во время действия лицензионного соглашения, так и в течении 1 месяца после его окончания.

Программа «Мигрируй» Официальные пользователи антивирусного программного обеспечения третьих производителей могут приобретать программные продукты ЗАО «Лаборатория Касперского» по льготной цене: - поставка продуктов ЗАО «Лаборатория Касперского» с 50% скидкой от стоимости, указанной в прайс-листе. Скидка предоставляется на то же количество лицензий и на тот же продукт, что указано в лицензионном соглашении третьего производителя. - приобретение продуктов по данной программе возможно как во время действия лицензионного соглашения, так и в течении 1 месяца после его окончания.

Партнер ли? § Документальное подтверждение официального партнерства § Размещение реквизитов Партнера на корпоративном сайте ЛК: http: //www. kaspersky. ru/partners

Партнер ли? § Документальное подтверждение официального партнерства § Размещение реквизитов Партнера на корпоративном сайте ЛК: http: //www. kaspersky. ru/partners

Лаборатория Касперского сегодня • 12 лет на рынке • № 4 в мире, № 1 в России

Лаборатория Касперского сегодня • 12 лет на рынке • № 4 в мире, № 1 в России

Why Kaspersky? Качество Скорость Функционал Техническая поддержка специалистов высочайшего уровня на русском языке v Сильный российский бренд v Выбор большинства v Сертификаты v Удобная система управления, уменьшающая общую стоимости владения (TCO) v Многоуровневая проактивная защита в сочетании с минимальной нагрузкой на систему v …и v v

Why Kaspersky? Качество Скорость Функционал Техническая поддержка специалистов высочайшего уровня на русском языке v Сильный российский бренд v Выбор большинства v Сертификаты v Удобная система управления, уменьшающая общую стоимости владения (TCO) v Многоуровневая проактивная защита в сочетании с минимальной нагрузкой на систему v …и v v

Вопросы?

Вопросы?