cob_Snort_c_zaklyucheniem.pptx

- Количество слайдов: 17

СОВ Snort

СОВ Snort

Что такое Snort? l Snort – облегченная система обнаружения вторжения. Snort обычно называют “облегченным” NIDS - потому что это он разработан прежде всего для маленьких сетей. Программа может исполнять анализ протокола и может использоваться, чтобы обнаружить разнообразные нападения.

Что такое Snort? l Snort – облегченная система обнаружения вторжения. Snort обычно называют “облегченным” NIDS - потому что это он разработан прежде всего для маленьких сетей. Программа может исполнять анализ протокола и может использоваться, чтобы обнаружить разнообразные нападения.

Принцип работы Snort Схема обработки пакета компонентами Snort.

Принцип работы Snort Схема обработки пакета компонентами Snort.

Основные режимы функционирования l l l Режим сниффера Режим журналирования пакетов Режим обнаружения вторжений (NIDS)

Основные режимы функционирования l l l Режим сниффера Режим журналирования пакетов Режим обнаружения вторжений (NIDS)

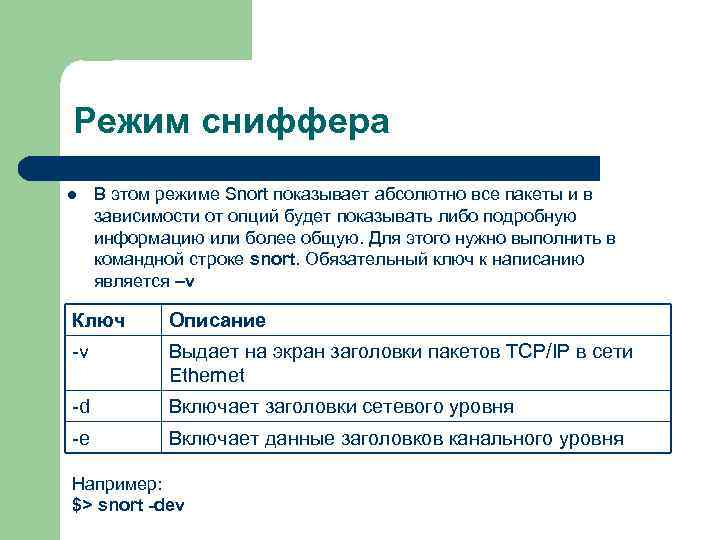

Режим сниффера l В этом режиме Snort показывает абсолютно все пакеты и в зависимости от опций будет показывать либо подробную информацию или более общую. Для этого нужно выполнить в командной строке snort. Обязательный ключ к написанию является –v Ключ Описание -v Выдает на экран заголовки пакетов TCP/IP в сети Ethernet -d Включает заголовки сетевого уровня -e Включает данные заголовков канального уровня Например: $> snort -dev

Режим сниффера l В этом режиме Snort показывает абсолютно все пакеты и в зависимости от опций будет показывать либо подробную информацию или более общую. Для этого нужно выполнить в командной строке snort. Обязательный ключ к написанию является –v Ключ Описание -v Выдает на экран заголовки пакетов TCP/IP в сети Ethernet -d Включает заголовки сетевого уровня -e Включает данные заголовков канального уровня Например: $> snort -dev

Режим журналирования пакетов l Snort позволяет записывать записать всю собранную информацию в файл, для этого необходимо добавить к уже известным ключам добавить –l путь к файлу, в который будет писаться лог. Например, если необходимо сохранить информацию в файл c: snortlog, нужно выполнить $>snort –dev – l c: snortlog

Режим журналирования пакетов l Snort позволяет записывать записать всю собранную информацию в файл, для этого необходимо добавить к уже известным ключам добавить –l путь к файлу, в который будет писаться лог. Например, если необходимо сохранить информацию в файл c: snortlog, нужно выполнить $>snort –dev – l c: snortlog

Режим обнаружения вторжений (NIDS) l l Третий режим Snort, это режим обнаружения сетевых вторжений (Network Intrusion Detection, NIDS). В своей базовой форме правило Snort имеет две части: заголовок и параметры. Для создания правила этого откроем любой из файлов папки snortrules и впишем его туда. Модель структуры правил можно представить по следующей схеме: <действие><протокол> <отправитель> <порт> <направление> <получатель> <порт> Например, запись alert tcp any → any Говорит о том, что информация о каждом файле протокола tcp, будет занесена в соответствующий файл отчета

Режим обнаружения вторжений (NIDS) l l Третий режим Snort, это режим обнаружения сетевых вторжений (Network Intrusion Detection, NIDS). В своей базовой форме правило Snort имеет две части: заголовок и параметры. Для создания правила этого откроем любой из файлов папки snortrules и впишем его туда. Модель структуры правил можно представить по следующей схеме: <действие><протокол> <отправитель> <порт> <направление> <получатель> <порт> Например, запись alert tcp any → any Говорит о том, что информация о каждом файле протокола tcp, будет занесена в соответствующий файл отчета

Дополнительные утилиты для системы Snort l Analysis Console for Intrusion Databases (ACID) – аналитическая система, предоставляющая Web -интерфейс (используется PHP) для просмотра результатов анализа лог-файлов брандмауэров, NIDS, сетевых диагностирующих программ. Версия 0. 9. 6. работает в среде всех ОС, поддерживающих PHP

Дополнительные утилиты для системы Snort l Analysis Console for Intrusion Databases (ACID) – аналитическая система, предоставляющая Web -интерфейс (используется PHP) для просмотра результатов анализа лог-файлов брандмауэров, NIDS, сетевых диагностирующих программ. Версия 0. 9. 6. работает в среде всех ОС, поддерживающих PHP

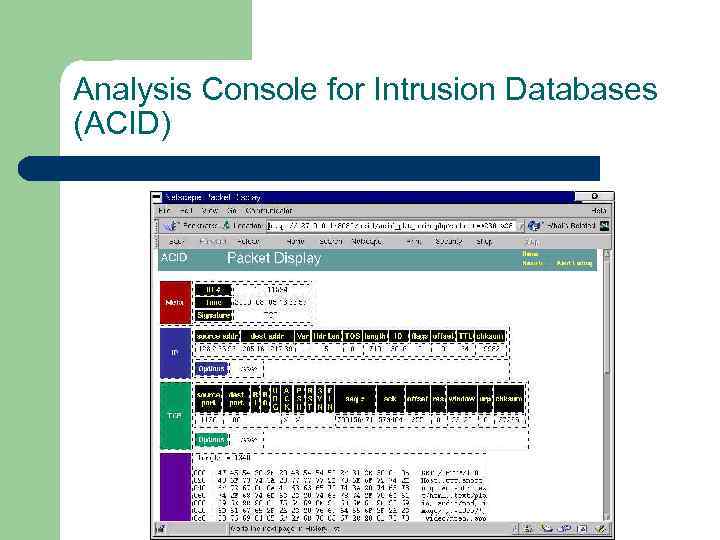

Analysis Console for Intrusion Databases (ACID)

Analysis Console for Intrusion Databases (ACID)

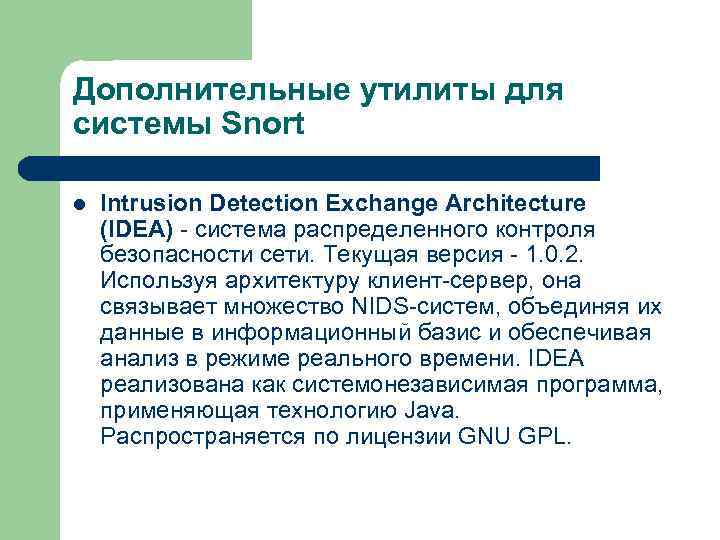

Дополнительные утилиты для системы Snort l Intrusion Detection Exchange Architecture (IDEA) - система распределенного контроля безопасности сети. Текущая версия - 1. 0. 2. Используя архитектуру клиент-сервер, она связывает множество NIDS-систем, объединяя их данные в информационный базис и обеспечивая анализ в режиме реального времени. IDEA реализована как системонезависимая программа, применяющая технологию Java. Распространяется по лицензии GNU GPL.

Дополнительные утилиты для системы Snort l Intrusion Detection Exchange Architecture (IDEA) - система распределенного контроля безопасности сети. Текущая версия - 1. 0. 2. Используя архитектуру клиент-сервер, она связывает множество NIDS-систем, объединяя их данные в информационный базис и обеспечивая анализ в режиме реального времени. IDEA реализована как системонезависимая программа, применяющая технологию Java. Распространяется по лицензии GNU GPL.

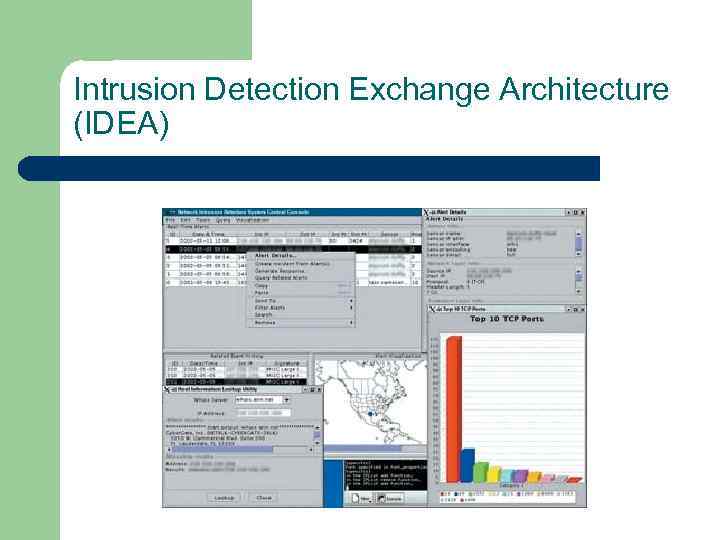

Intrusion Detection Exchange Architecture (IDEA)

Intrusion Detection Exchange Architecture (IDEA)

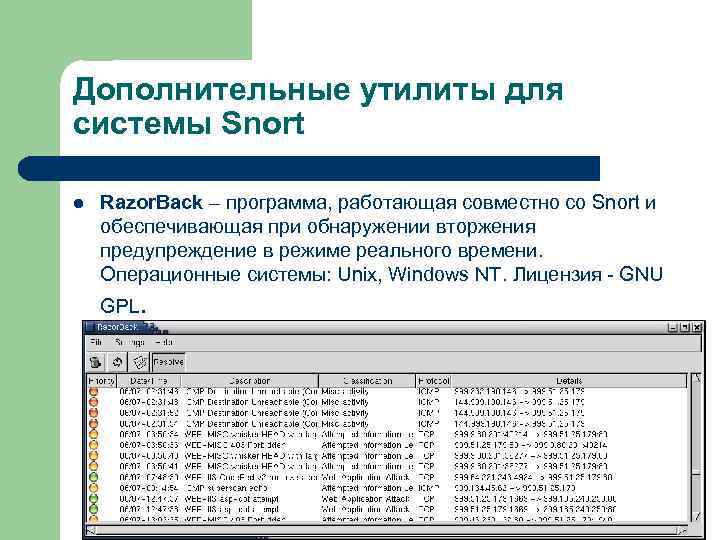

Дополнительные утилиты для системы Snort l Razor. Back – программа, работающая совместно со Snort и обеспечивающая при обнаружении вторжения предупреждение в режиме реального времени. Операционные системы: Unix, Windows NT. Лицензия - GNU GPL.

Дополнительные утилиты для системы Snort l Razor. Back – программа, работающая совместно со Snort и обеспечивающая при обнаружении вторжения предупреждение в режиме реального времени. Операционные системы: Unix, Windows NT. Лицензия - GNU GPL.

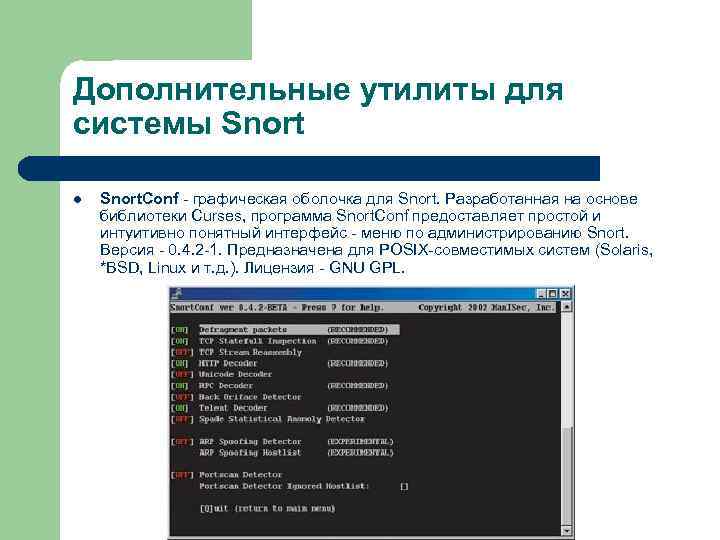

Дополнительные утилиты для системы Snort l Snort. Conf - графическая оболочка для Snort. Разработанная на основе библиотеки Curses, программа Snort. Conf предоставляет простой и интуитивно понятный интерфейс - меню по администрированию Snort. Версия - 0. 4. 2 -1. Предназначена для POSIX-совместимых систем (Solaris, *BSD, Linux и т. д. ). Лицензия - GNU GPL.

Дополнительные утилиты для системы Snort l Snort. Conf - графическая оболочка для Snort. Разработанная на основе библиотеки Curses, программа Snort. Conf предоставляет простой и интуитивно понятный интерфейс - меню по администрированию Snort. Версия - 0. 4. 2 -1. Предназначена для POSIX-совместимых систем (Solaris, *BSD, Linux и т. д. ). Лицензия - GNU GPL.

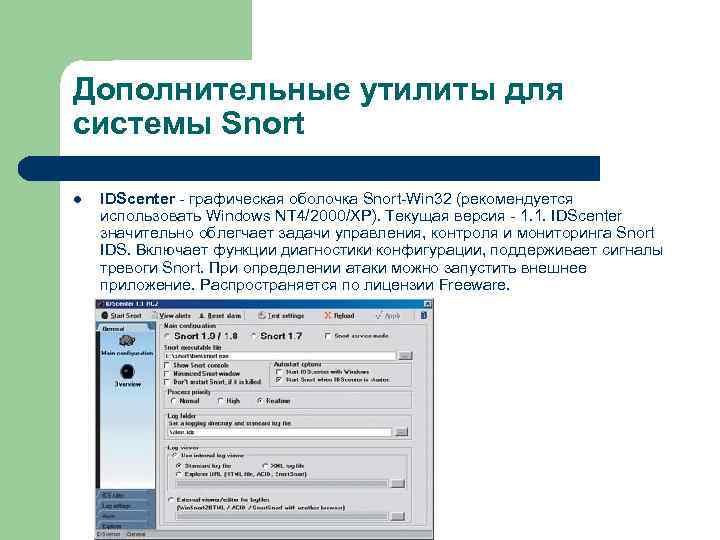

Дополнительные утилиты для системы Snort l IDScenter - графическая оболочка Snort-Win 32 (рекомендуется использовать Windows NT 4/2000/XP). Текущая версия - 1. 1. IDScenter значительно облегчает задачи управления, контроля и мониторинга Snort IDS. Включает функции диагностики конфигурации, поддерживает сигналы тревоги Snort. При определении атаки можно запустить внешнее приложение. Распространяется по лицензии Freeware.

Дополнительные утилиты для системы Snort l IDScenter - графическая оболочка Snort-Win 32 (рекомендуется использовать Windows NT 4/2000/XP). Текущая версия - 1. 1. IDScenter значительно облегчает задачи управления, контроля и мониторинга Snort IDS. Включает функции диагностики конфигурации, поддерживает сигналы тревоги Snort. При определении атаки можно запустить внешнее приложение. Распространяется по лицензии Freeware.

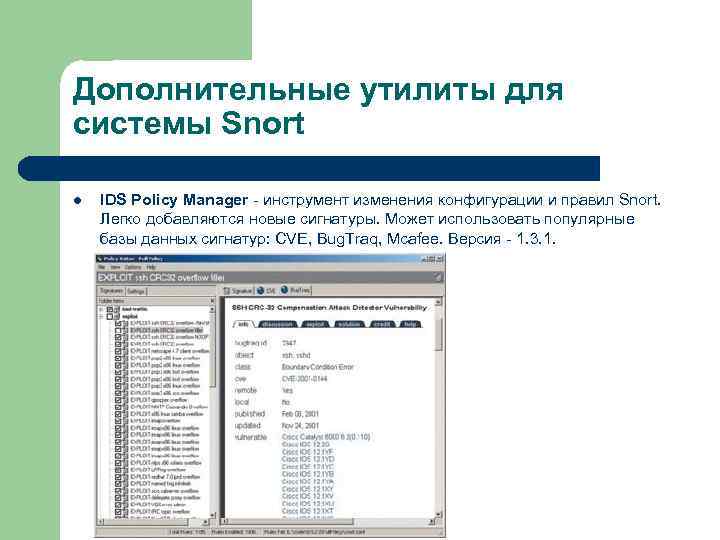

Дополнительные утилиты для системы Snort l IDS Policy Manager - инструмент изменения конфигурации и правил Snort. Легко добавляются новые сигнатуры. Может использовать популярные базы данных сигнатур: CVE, Bug. Traq, Mcafee. Версия - 1. 3. 1.

Дополнительные утилиты для системы Snort l IDS Policy Manager - инструмент изменения конфигурации и правил Snort. Легко добавляются новые сигнатуры. Может использовать популярные базы данных сигнатур: CVE, Bug. Traq, Mcafee. Версия - 1. 3. 1.

Взаимодействие с БД и Mysql l Snort напрямую поддерживает четыре вида вывода в базу даных посредством своих модулей вывода. К числу поддерживаемых форматов принадлежат My. SQL, Postgre. SQL, Oracle и unix. ODBC. Это должно удовлетворить потребности большинства пользователей баз данных.

Взаимодействие с БД и Mysql l Snort напрямую поддерживает четыре вида вывода в базу даных посредством своих модулей вывода. К числу поддерживаемых форматов принадлежат My. SQL, Postgre. SQL, Oracle и unix. ODBC. Это должно удовлетворить потребности большинства пользователей баз данных.

Заключение l l l Snort является свободной сетевой системой предотвращения вторжений (IPS) и сетевой системой обнаружения вторжений(IDS) с открытым исходным кодом. Способна выполнять регистрацию пакетов и в реальном времени осуществлять анализ трафика в IP сетях. Snort может работать совместно с другим программным обеспечением, обеспечивающий визуальное представление данных вторжения. Является кроссплатформенным ПО. SNORT использует язык описания правил, который сочетает преимущества методов обследования, основанных на подписях, протоколах и аномалиях. В настоящее время, SNORT это наиболее широко используемая технология обнаружения вторжения в мире, ставшая индустриальным стандартом

Заключение l l l Snort является свободной сетевой системой предотвращения вторжений (IPS) и сетевой системой обнаружения вторжений(IDS) с открытым исходным кодом. Способна выполнять регистрацию пакетов и в реальном времени осуществлять анализ трафика в IP сетях. Snort может работать совместно с другим программным обеспечением, обеспечивающий визуальное представление данных вторжения. Является кроссплатформенным ПО. SNORT использует язык описания правил, который сочетает преимущества методов обследования, основанных на подписях, протоколах и аномалиях. В настоящее время, SNORT это наиболее широко используемая технология обнаружения вторжения в мире, ставшая индустриальным стандартом