2016 Тимченко СМИБ.ppt

- Количество слайдов: 174

Системы менеджмента информационной безопасности Доцент кафедры управления образованием и кадрового менеджмента Тимченко Виктор Владимирович к. пед. н. , аудитор систем качества EOQ http: //manag. herzen. spb. ru моб. 8 921 334 6207 (812) 5700875

Структура курса СМИБ l l Основные подходы по управлению информационной безопасностью организации Стандарты ISO 270 хх Содержание деятельности по управлению ИБ Документация СМИБ

Стандарты СМИБ l l l l ISO/IEC 27001: 2013 — Информационные технологии. Методы обеспечения безопасности. Системы управления информационной безопасностью. Требования ISO/IEC 27002: 2013 — «Информационные технологии. Методы обеспечения безопасности. Практические правила управления информационной безопасностью» Переименованный стандарт ISO/IEC 17799 ISO/IEC 27003: 2010 — «Информационные технологии. Методы обеспечения безопасности. Руководство по внедрению Системы Менеджмента Информационной Безопасности» ISO/IEC 27004: 2009 — «Информационные технологии. Методы обеспечения безопасности. Измерение эффективности системы управления информационной безопасностью» ISO/IEC 27005: 2011 — «Информационные технологии. Методы обеспечения безопасности. Управление рисками информационной безопасности» ISO/IEC 27006: 2011 — «Информационные технологии. Методы обеспечения безопасности. Требования к органам аудита и сертификации систем управления информационной безопасностью» ГОСТ Р ИСО/МЭК 27033 -1 -2011 Информационная технология. Методы и средства обеспечения безопасности. Безопасность сетей. Часть 1. Обзор и концепции

Стандарт ISO/IEC 27001 l Информационные технологии. Методы защиты. Системы менеджмента безопасности информации. Требования

Предназначение ISO/IEC 27001 l ISO/IEC 27001: 2013 объединяет в себе процессно-ориентированный подход стандартов систем управления серии ISO, включая цикл Деминга Plan-Do-Check-Act (PDCA) и необходимость непрерывного усовершенствования системы.

Процессный подход в СМИБ a) понимание требований по безопасности информации и потребности установить политику и цели в этой области для организации; b) средства реализации и управления менеджмента рисков организации, связанные с безопасностью информации в контексте общих деловых рисков организации; c) постоянный контроль и анализ качества и результативности СМИБ; d) непрерывное улучшение, основанное на объективном измерении.

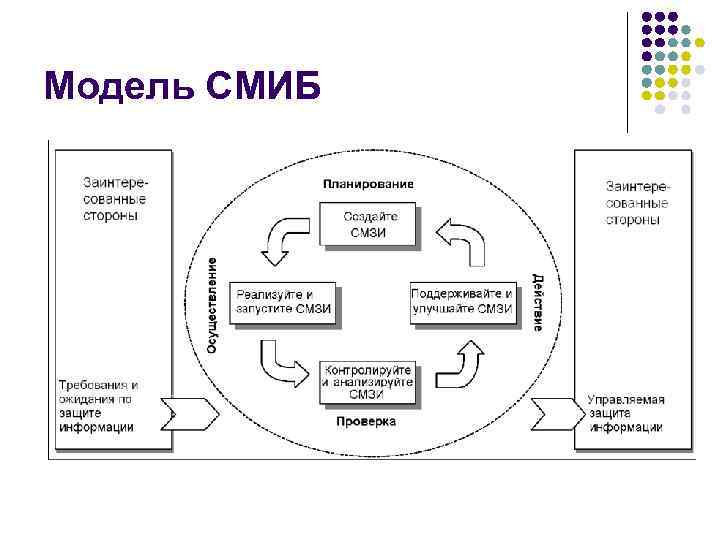

Модель СМИБ

Составляющие СМИБ l Процессы стратегического уровня — управление рисками, управление непрерывностью работы, разработка и развитие политики ИБ верхнего уровня. l Тактические процессы — разработка и развитие процедур ИБ, технической архитектуры системы ИБ, классификация ИТ-ресурсов, мониторинг и управление инцидентами и другие. l Процессы операционного уровня — управление доступом, управление сетевой безопасностью, проверка соответствия и др.

Модель СМИБ Планирование (создайте СМИБ) Установите политику, цели, процессы и процедуры, относящиеся к менеджменту рисков и улучшению защиты информации для выдачи результатов в соответствии с общей политикой и целями организации. Осуществление (внедрите и эксплуатируйте СМИБ) Реализуйте и эксплуатируйте политику, средства управления, процессы и процедуры в области СМИБ; Действие (постоянно контролируйте и анализируйте СМИБ): Оценивайте и, где применимо, измеряйте показатели процессов по отношению к политике, целям и практическому опыту в области СМИБ, доложите результаты руководству для анализа. Проверка (поддерживайте Осуществляйте корректирующие и предупреждающие в рабочем состоянии и действия, основанные на результатах внутреннего улучшайте СМИБ) аудита СМИБ и анализа со стороны руководства, или на другой значимой информации для того, чтобы достичь постоянного улучшения СМИБ.

![Термины и определения актив [asset] что-либо, что имеет ценность для организации l доступность [availability] Термины и определения актив [asset] что-либо, что имеет ценность для организации l доступность [availability]](https://present5.com/presentation/3/-62670670_437886895.pdf-img/-62670670_437886895.pdf-10.jpg)

Термины и определения актив [asset] что-либо, что имеет ценность для организации l доступность [availability] свойство быть годным к употреблению по требованию уполномоченного лица l конфиденциальность [confidentiality] свойство, что информация недоступна и не разглашена неуполномоченным лицам, организациям или процессам l событие в системе безопасности информации [information security event] выявленный случай системы, услуги или состояния сети, указывающий на возможное нарушение политики безопасности информации или нарушения в работе средств безопасности, или прежде неизвестная ситуация, которая может иметь значение для безопасности l

![Термины и определения инцидент в системе безопасности информации [information security incident] одно или серия Термины и определения инцидент в системе безопасности информации [information security incident] одно или серия](https://present5.com/presentation/3/-62670670_437886895.pdf-img/-62670670_437886895.pdf-11.jpg)

Термины и определения инцидент в системе безопасности информации [information security incident] одно или серия нежелательных или неожиданных событий в системе безопасности информации, которые имеют большой шанс скомпрометировать деловые операции и поставить под угрозу безопасность информации l система менеджмента безопасности информации СМБИ [information security management system] часть общей системы менеджмента, основанная на управлении деловыми рисками, с целью создать, внедрить, эксплуатировать, постоянно контролировать, анализировать, поддерживать в рабочем состоянии и улучшать безопасность информации l безопасность информации [information security] сохранение конфиденциальности, целостности и доступности информации; а также могут быть включены другие свойства, такие как аутентичность, подотчетность, надежность и др. l

![Термины и определения целостность [integrity] свойство сохранения точности и полноты активов l принятие рисков Термины и определения целостность [integrity] свойство сохранения точности и полноты активов l принятие рисков](https://present5.com/presentation/3/-62670670_437886895.pdf-img/-62670670_437886895.pdf-12.jpg)

Термины и определения целостность [integrity] свойство сохранения точности и полноты активов l принятие рисков [risk acceptance] решение взять на себя ответственность за риски l анализ рисков [risk analysis] систематическое использование информации для выявления источников и для оценки степени рисков l оценка рисков [risk assessment] целостный процесс определения и оценки степени риска l остаточные риски [residual risk] риски, остающиеся после обработки (приемлемые уровни рисков) l

![Термины и определения оценка значительности рисков [risk evaluation] процесс сравнения оцениваемых уровней рисков с Термины и определения оценка значительности рисков [risk evaluation] процесс сравнения оцениваемых уровней рисков с](https://present5.com/presentation/3/-62670670_437886895.pdf-img/-62670670_437886895.pdf-13.jpg)

Термины и определения оценка значительности рисков [risk evaluation] процесс сравнения оцениваемых уровней рисков с заданными критериями с целью определить значительность рисков l менеджмент рисков [risk management] скоординированная деятельность по управлению организацией применительно к рискам l обработка рисков [risk treatment] процесс выбора и реализации мер по снижению уровня рисков l заявление о применимости [statement of applicability] документированное заявление, описывающее цели и средства управления, которые имеют отношение и применимы к СМИБ организации. l

Связь персонала с ценностями фирмы l l Персонал – носитель информации, представляющей ценность для фирмы Персонал – обладатель профессиональных компетенций, необходимых для создания ценности Персонал – часть корпоративной культуры Персонал отвечает за материальные и финансовые ценности

Кадровая безопасность - состояние приемлемого уровня защищённости жизненно-важных интересов организации от потенциально и реально существующих угроз, связанных с персоналом.

ШИРИНЕ ОХВАТА ИНТЕНСИВНОСТИ ПРОДОЛЖИТЕЛЬНОСТИ ХАРАКТЕРИСТИКИ УГРОЗ НОСИТЕЛЯМ НАПРАВЛЕНИЮ ДЕЙСТВИЯ ВЕЛИЧИНЕ УЩЕРБА Отдельный человек Социальная группа, Процесс, проект. фирма Регион, государство Глобальный низкая средняя высокая очень высокая краткая средняя длительная Человеческий фактор Технико-технологический Биологический Природный Извне организации ИЗНУТРИ Незначительный Средний Большой Катастрофический

Анонимность Экономическая эффективность Доступность Зависимый характер IS технические организационные личные Прослеживаемость Полезность интегральность Аутентичность Прозрачность Конфиденциальность Мотивация – Требования ИБ - Цели контрактные

Пути достижения информационной безопасности ИТ Менеджмент Пользователи Администратор безопасности

Пути достижения информационной безопасности Топ менеджмент

Пути достижения информационной безопасности ИТ менеджмент ? ? !

Пути достижения информационной безопасности Пользователь Пароли: S&g 11ÿww} Правила Умный фильтр

Пути достижения информационной безопасности Klasse 1 Klasse 2 Klasse 3 Klasse 4 Klasse 5 Администратор ИБ level 1 level 2 level 3 level 4 level 5 level 6 W 2003

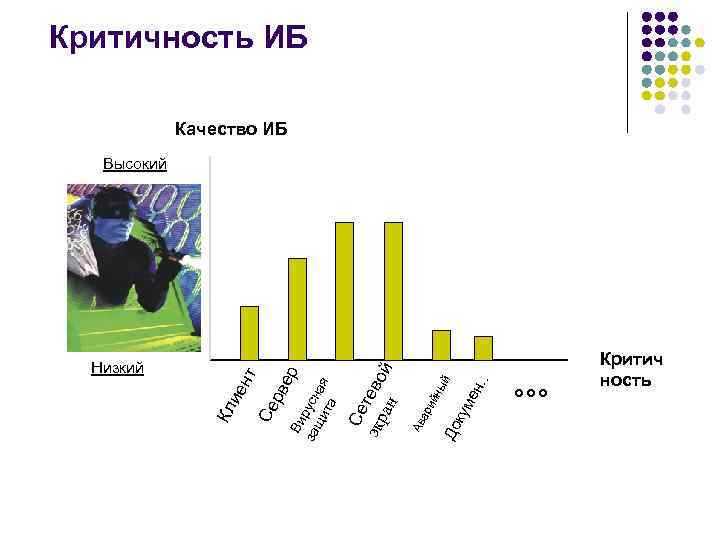

е й н. . ме До ку ны ий ар Ав Се экр тево ан й р Ви ру за щи сная та рв Се нт ие Низкий Кл Критичность ИБ Качество ИБ Высокий Критич ность

Калейдоскоп охвата ИБ Человечек Доступ Веб сервисы PKI * Центр управления * Public Key Infrastructure – инфраструктура публичных разрешений

Риски, влияние, уязвимость СМИБ

Системы менеджмента информационной безопасности Управление: важные аспекты • управляйте; • планируйте; • проверяйте; • мониторьте; • контролируйте Установление системы управления для информационной безопасности помогает идентифицировать и оценивать соответствующие риски. Используя надлежащий контроль помогает делать их терпимыми.

Система менеджмента информационной безопасности ISO 27001: 2013 Информационные технологии – Методы обеспечения информационной безопасности – Система менеджмента информационной безопасности - Требования

Система менеджмента информационной безопасности ISO 27001: 2013 В данном стандарте произошло существенное изменение его структуры для обеспечения согласованности с другими стандартами систем управления. В основу стандарта легла Директива ISO, в обязательном порядке применяемая всеми группами разработки стандартов: ISO/IEC Directive, Часть 1 Приложение SL “Предложения для стандартов системы менеджмента” Это помогло создать общую концепцию, которая позволит организациям применять несколько стандартов (совместимой тематики) в рамках единой системы управления.

ISO 27001: 2013 - структура Ø Контекст организации Ø Лидерство и приверженность Ø Планирование Ø Поддержка Ø Эксплуатация Ø Оценка эффективности Ø Улучшение

Контекст организации (1) Базовое требование: Информационная безопасность должна быть неотъемлемой частью организационных процессов и процедур во всех его особенностях и вопросах. Это означает: Информационная безопасность – фундаментальное требование при проектировании: Ø процессов и процедур; Ø информационных комплексов и систем обработки; Ø процедур контроля.

Ситуация в организации (2) Сбор сведений для понимания проблем и потребностей, касающихся обеспечения информационной безопасности организации (анализ имеющихся информационных систем, корпоративной стратегии …) Содействие пониманию требований и ожиданий внешних заинтересованных сторон, относящихся к СМИБ; заинтересованных сторон в ИБ Определение сферы действия СМИБ

Определение сферы действия СМИБ Получение Особо важные бизнес-процессы требований Основные фонды исходя из Структура организации контекста организации Требования, предъявляемые к заинтересованным сторонам Границы информационных Организационные и коммуникационных технологий. (ИКТ) границы Сферы действий Физические границы

Организационные границы Один из способов структуризации состоит в выборе зон ответственности внутри организации, которые связаны с наиболее важными бизнес-процессами. В этом контексте следует иметь в виду: Выбор должен влиять на состав менеджмента информационной безопасности ØПолная ответственность должна однозначно установлена для одного единственного общего офиса ØВсе соответствующие активы будут оцениваться в ходе анализа риска и поэтому должны быть в пределах границ ØДля СМИБ PDCA (Plan Do Check Act) цикл выполняется только в пределах сферы действия

Области в сфере информационных и коммуникационных технологий (ИКТ) Все ИКТ - системы обработки, хранения и транспортировки критически важной информации должны быть интегрированы. В этом контексте следует иметь в виду: Ø Внимание: это не ограничение из-за технологии Ø Как правило системы ИКТ разных организаций взаимодействуют между собой ØОсобенно важно отметить следующие последствия, которые могут возникнуть, если корпоративные границы или национальные границы пройдены: § социально-культурной среды; §юридических и договорных обязательств; §основных обязанностей; §технические ограничения (производительность, доступность, . . . )

Физические границы Они охватывают филиалы, отделения на местах и объекты, которые являются частью СУИБ. В связи с этим необходимо иметь ввиду: Необходимость мобильного доступа к системе; Возможность удаленной работы Требования, предъявляемые к поставщикам (служба доставки); Требования, касающиеся беспроводной связи (из внешней среды) Организационные, технические и физические ограничения формируют сферу действий. Сферы действий

ISO 27001: 2013 - структура Контекст организации Лидерство и приверженность Планирование Поддержка Операция Оценка эффективности Улучшение

Лидерство и приверженность (1) è обеспечение политики информационной безопасности и безопасности целей, совмещенных со стратегическими направлениями деятельности организации; èобеспечение интеграции системы управления информационной безопасностью в необходимые процессы организации; èобеспечение того, чтобы ресурсы, необходимые для системы управления информационной безопасности были доступны; èважность эффективного управления информационной безопасностью и соответствия системы управления информационной безопасности требованиям; èнаправляющие и поддерживающие персоны вносят свой вклад в эффективность системы управления информационной безопасностью; èсодействие постоянному улучшению; èподдержка других соответствующих ролей управления, чтобы продемонстрировать их лидерство, как они относятся к их области ответственности

Лидерство и приверженность (2) Обязательства руководства: Лица, принимающие решения, должны понимать смысл и целенаправленность информационной безопасности и функционирования СУИБ. Таким образом гарантируется поддержка со стороны управления, интерес и приверженность. Приверженность руководства отражается: Ø периодические обзоры управления и тесная связь между информационной безопасности и бизнес-деятельностью; Øзаинтересованность в реализации и анализ хода реализации; Øпредоставление специального бюджета для создания СУИБ; Øсоздание форума информационной безопасности, в котором ключевые позиции, участники, менеджеры и владельцы процессов, оперативно сотрудничают в проектах по информационной безопасности; Øрассмотрение остаточные риски, даже тех, которые находятся ниже порога приемлемости; Øобеспечение лиц, имеющих соответствующие навыки

Политика Топ-менеджмент должен установить политику информационной безопасности, которая: è включает в себя цели информационной безопасности и служит основой для установки задач информационной безопасности; è включает в себя обязательство соответствовать действующим требованиям, связанным с информационной безопасностью; è включает в себя обязательства по постоянному улучшению системы управления информационной безопасности = Направление высшего руководства

Организационные функции, обязанности и полномочия Высшее руководство должно обеспечить назначение и взаимодействие ответственных за выполнение функций, относящихся к информационной безопасности. Высшее руководство должно определить зоны ответственности и полномочия для: è обеспечения соответствия системы управления информационной безопасностью требованиям стандарта ISO 27001: 2013; èотчетности высшего руководства по результатам деятельности системы управления информационной безопасностью.

ISO 27001: 2013 - структура Контекст организации Лидерство и приверженность Планирование Поддержка Операция Оценка эффективности Улучшение

Планирование è Действия для идентификации рисков и возможностей è анализ рисков информационной безопасности; è обработка рисков информационной безопасности è Планирование помогает достичь целей информационной безопасности

Анализ рисков è определение и применение оценки рисков информационной безопасности – это процесс, который è устанавливает и поддерживает критерии риска информационной безопасности, которые включают в себя критерии принятия риска; è гарантирует, что повторные оценки рисков информационной безопасности обеспечат стабильные, действительные и сопоставимые результаты то есть è идентификация рисков информационной безопасности; è их анализ; è их оценка (расстановка приоритетов в соответствии с критериями)

Обработка рисков è Определение и применение процесса обработки рисков информационной безопасности, чтобы è выбрать варианты обработки, соответствующие рискам информационной безопасности; è связать их с «Положением о применимости» ; è сформулировать план обработки рисков информационной безопасности; èПолучить одобрение и поддержку плана обработки рисков информационной безопасности со стороны владельцев рисков

Заявление о применимости Выделение «целей для контроля» и «элементов управления» è ссылки на приложение А, 11 положения стандарта ISO 27002, выступающие в качестве основы! Обоснование выбора è обоснование использования элементов управления и целей, которые будут достигнуты Обоснование для включения, осуществляются ли они или нет и обоснование для исключения элементов из Приложение A!

Цели информационной безопасности и планирование деятельности по информационной безопасности (1) è Организация должна установить цели информационной безопасности для соответствующих функций и уровней. Цели информационной безопасности должны быть : èв соответствии с политикой информационной безопасности; èизмеримыми (если это возможно); è учитывать имеющиеся результаты оценки рисков и обработки рисков информационной безопасности; è доведены до сведения персонала; и è актуальны.

Цели информационной безопасности и планирование деятельности по информационной безопасности (2) è При планировании достижения целей своей информационной безопасности, организация должна определить: è что будет сделано; è какие ресурсы потребуются; è кто будет нести ответственность; è когда это будет завершено; è как результаты будут оценены.

ISO 27001: 2013 - структура Контекст организации Лидерство и приверженность Планирование Поддержка Операция Оценка эффективности Улучшение

Поддержка è Ресурсы Организация должна определить и предоставить ресурсы, необходимые для установления, внедрения, поддержания и постоянного совершенствования системы управления информационной безопасностью èкомпетенции è осведомленность; è коммуникации

Поддержка èКомпетенции è определить роль конкретных компетенций (например training requirements for a CISO (Chief Information Security Officer)) è проверьте, является ли работающий персонал компетентным (обучение, опыт…. ) è если возможно (? ? ) принять меры, чтобы приобрести необходимые навыки è сохранение соответствующей документированной информации в качестве доказательства компетентности

Поддержка è Осведомленность Лица, выполняющие работы по организации управления должны быть в курсе: è политики информационной безопасности; è ее вклада в эффективность системы управления информационной безопасностью, включая выгоды от улучшения информационной безопасности, производительности; è последствий не соответствия требованиям системы информационной безопасности.

Поддержка è Коммуникации (инф. взаимодействие) Организация должна определить потребности внутренних и внешних коммуникаций, актуальных для системы управления информационной безопасностью, в том числе: è о чем взаимодействовать; è когда взаимодействовать; è с кем взаимодействовать; è кто должен взаимодействовать; и è процессы по которым осуществляется коммуникация.

Документирование политика информационной безопасности; сфера системы управления информационной безопасностью; документация по управлению рисками (методология); документация по оценке рисков; план по осуществлению контроля; записи / журналы в соответствии с ISO 27001 и ISO 27002; обоснование выбора элементов управления и связанных с ними задач; Документация по информационной безопасности процессов и процедур (аудит планов и процедур, обзора управления, постоянное совершенствование процесса)

Документирование документированная информация должна быть доступна и подходить для использования, где и когда это необходимо; организация должна проводить обзоры СМИБ и обеспечить доказательства пригодности и адекватности approval for suitability and adequacy; устаревшие документы должны изыматься из обращения; изменения в документ и его новые версии должны быть идентифицируемы; документы внешнего происхождения, необходимые для планирования и деятельности, должны быть определены и управляемы.

Документированная информация 3 Помимо общих требований, касающихся управления документацией интересны следующие примечания: Количество документированной информации для системы управления информационной безопасностью может отличаться в разных организациях из-за: è размера организации и типа ее деятельности, процессов, продуктов и услуг; è сложности процессов и их взаимодействия; è компетенции персонала.

ISO 27001: 2013 - структура Контекст организации Лидерство и приверженность Планирование Поддержка Операция Оценка эффективности Улучшение

Операция Новое: Организация должна обеспечить определение и контроль процессов, отданных на аутсорсинг Все остальное – как это было: • планировать и осуществлять действия; • планируемые изменения и обзор последствий непредвиденных изменений; • продолжить анализ рисков и риска лечение

Оперативное планирование и контроль, оценка рисков безопасности информации и обработка èпланирование, внедрение и контроль процессов необходимых для осуществления информационной Безопасности разработка планов для достижения ИБ è Хранение документально подтвержденной информации в целях необходимом иметь уверенность, что процессы былипроведены как планировалось; èКонтроль изменений и пересмотр последствий непредвиденных изм енений; è Оценка рисков безопасности информации; è реализации плана информация лечения угрозы безопасности

Оценка эффективности(1) Мониторьте, измеряйте, анализируйте и оценивайте Организация должна определить: Что необходимо мониторить и измерять; методы мониторинга, измерения, анализа и оценки, в соответствующих случаях, для обеспечения достоверных результатов; когда должны проводиться наблюдения и измерения; кто должен отслеживания и измерения; кто должен анализировать и оценивать эти результаты.

Оценка эффективности(2) Внутренний аудит: Организация должна проводить внутренние ревизии в запланированные интервалы предоставить информацию о том, следует ли системе менеджмента информационной безопасности: в соответствии с потребностями организации, а так же в соответствии с требованиями ISO 27011: 2013; эффективно реализовано и поддерживаться. Описание основных процессов(квалификация, охват, частота, методология, обязанности, …) Аудиторская документация(план аудита, чеклист, результаты, …)

Оценка эффективности(3) Анализ со стороны руководства 1: Топ-менеджмент организует систему управления информационной безопасностью, подразделяя на планируемые интервалы для обеспечения ее постоянной пригодности, адекватности и эффективности. Анализ со стороны руководства должен иметь определенные интервалы; Организация должна хранить задокументированную Информацию как свидетельства о результатах анализа руководства достаточность, устойчивость и эффективность должны обеспечивается, например, рассматривая конкретные предложения или требования, связанные с улучшением

Оценка эффективности(4) Анализ со стороны руководства 2: Темы для рассмотрения: Результаты аудита; Результаты мониторинга и измерений; Результаты оценки рисков и план исправления состояние дел при предыдущем анализе тенденции, касающиеся новых угроз; Возможности для улучшения; внутренние и внешние изменения, которые могут повлиять на СМИБ

Для усовершенствования СМИБ необходимо: принимать меры по контролю и исправлению несоответствий; Исправлять потенциальные несоответствия; определять и устранять причины несоответствия; мониторить эффективность предпринятых корректирующих действий; сохранить документированную информацию в качестве доказательства о характере несоответствий и любых последующих принятых мерах Организация должна постоянно улучшать пригодность, адекватность и эффективность СМИБ

ISO 27001: 2013 - структура Контекст организации Лидерство и приверженность Планирование Поддержка Эксплуатация Оценка эффективности Усовершенствование

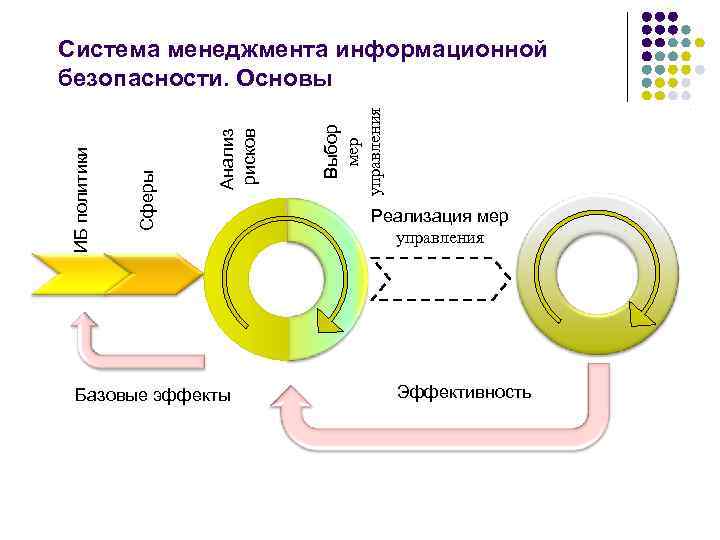

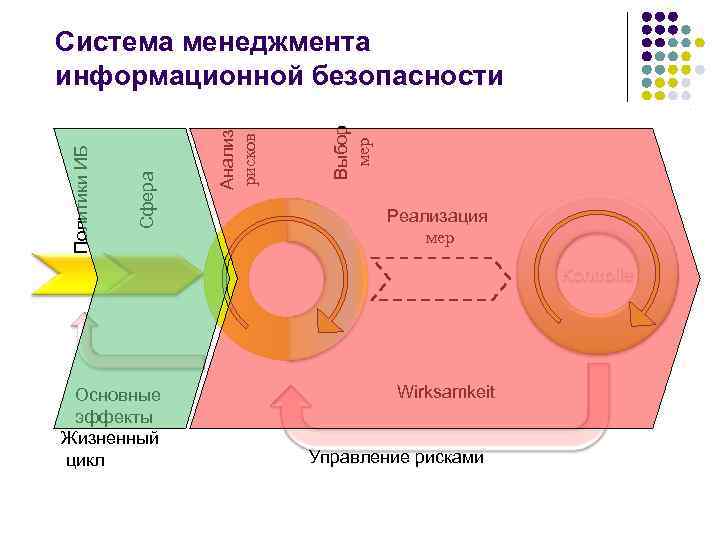

Базовые эффекты Выбор мер управления Анализ рисков Сферы ИБ политики Система менеджмента информационной безопасности. Основы Реализация мер управления Эффективность

Выбор мер Анализ рисков Сфера Политики ИБ Система менеджмента информационной безопасности Реализация мер Kontrolle Основные эффекты Жизненный цикл Wirksamkeit Управление рисками

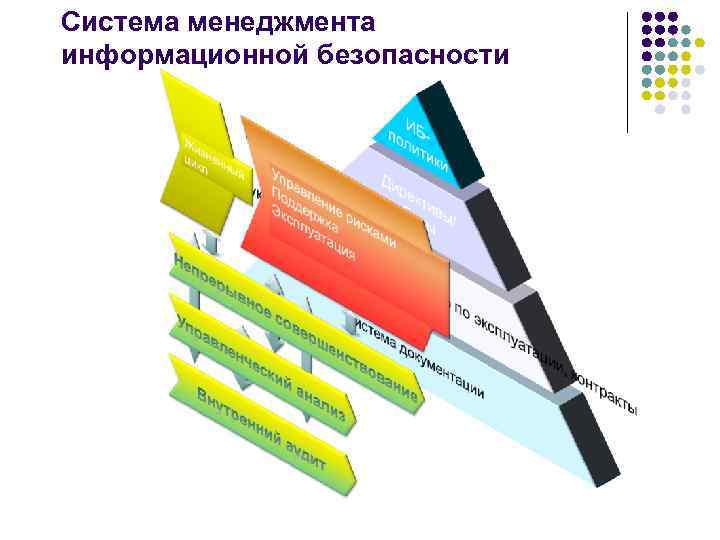

Система менеджмента информационной безопасности Жизненный цикл Управление рисками Поддержка Эксплуатация СУИБ

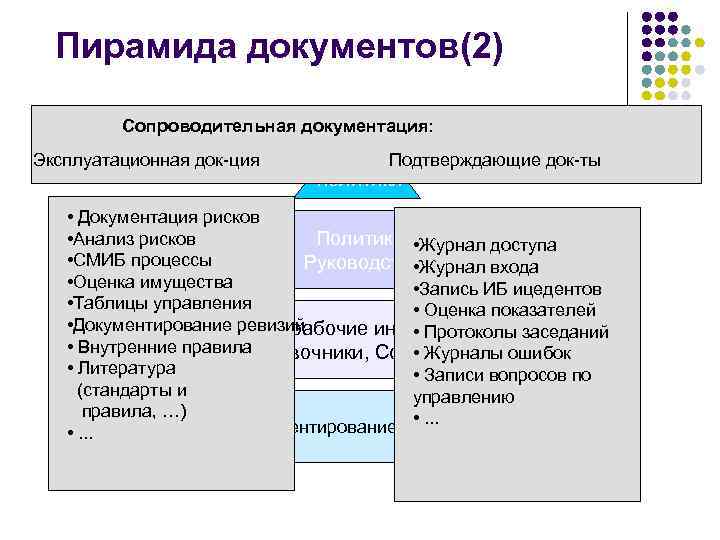

Пирамида документов(1) ИБ политики Руководство по ИБ ИБ рабочие инструкции справочники, Соглашения Документирование информации (записи)

Пирамида документов(2) Сопроводительная документация: Эксплуатационная док-ция ИБ Подтверждающие док-ты политики • Документация рисков • Анализ рисков Политика/ • Журнал доступа • СМИБ процессы Руководство. Журнал входа • • Оценка имущества • Запись ИБ ицедентов • Таблицы управления • Оценка показателей • Документирование ревизий ИБ рабочие инструкции • Протоколы заседаний • Внутренние правила справочники, Соглашения • Журналы ошибок • Литература • Записи вопросов по (стандарты и управлению правила, …) • . . . Документирование системы • . . .

Система менеджмента информационной безопасности

ISO 270 xx, состояние развития ISO 27000, ISO 27001 и 17 подчиненные стандарты в ISO 270 xx серии

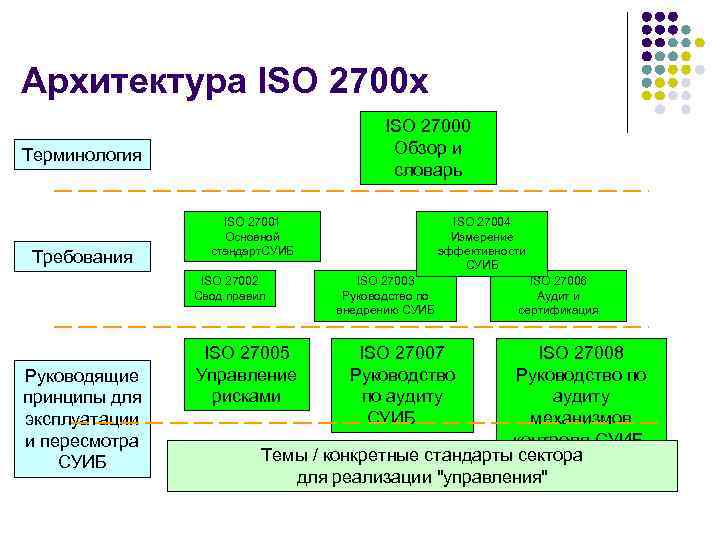

Архитектура ISO 2700 x ISO 27000 Обзор и словарь Терминология Требования ISO 27001 Основной стандарт. СУИБ ISO 27002 Свод правил Руководящие принципы для эксплуатации и пересмотра СУИБ ISO 27005 Управление рисками ISO 27004 Измерение эффективности СУИБ ISO 27003 Руководство по внедрению СУИБ ISO 27007 Руководство по аудиту СУИБ ISO 27006 Аудит и сертификация ISO 27008 Руководство по аудиту механизмов контроля СУИБ. Темы / конкретные стандарты сектора для реализации "управления"

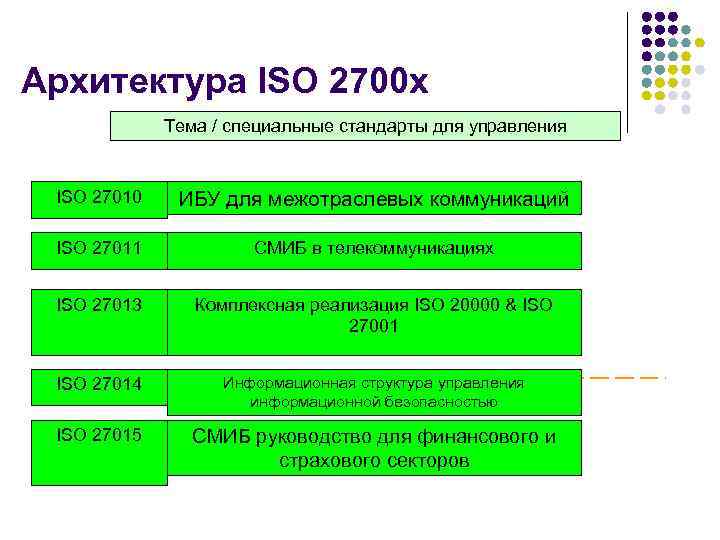

Архитектура ISO 2700 x Тема / специальные стандарты для управления ISO 27010 ИБУ для межотраслевых коммуникаций ISO 27011 СМИБ в телекоммуникациях ISO 27013 Комплексная реализация ISO 20000 & ISO 27001 ISO 27014 Информационная структура управления информационной безопасностью ISO 27015 СМИБ руководство для финансового и страхового секторов

Архитектура ISO 2700 x ISO 27010 ISM Inter Sector Communication ISO 27011 ISMS for Telecommunications ISO 27012 СМИБ для электронного правительства ISO 27013 Integrated Implementation of ISO 20000 & ISO 27001 ISO 27014 Структура управления ИБ ISO 27015 ISM Guidelines for Financial & Insurance Services

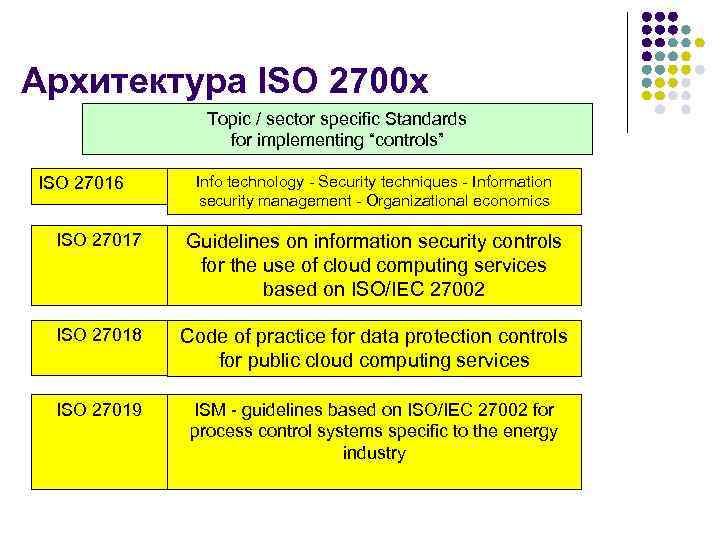

Архитектура ISO 2700 x Topic / sector specific Standards for implementing “controls” ISO 27016 Info technology - Security techniques - Information security management - Organizational economics ISO 27017 Guidelines on information security controls for the use of cloud computing services based on ISO/IEC 27002 ISO 27018 Code of practice for data protection controls for public cloud computing services ISO 27019 ISM - guidelines based on ISO/IEC 27002 for process control systems specific to the energy industry

Архитектура ISO 2700 x Topic / sector specific Standards for implementing “controls” ISO 27031 Guidelines for ICT Readiness for Business Continuity ISO 27032 Guidelines for Cyber Security ISO 27033 1 -7 Network Security ISO 27034 1 -6 Application Security ISO 27035 ISO 27036 IS Incident Management (ISO 18044) Guidelines for Sec. of Outsourcing

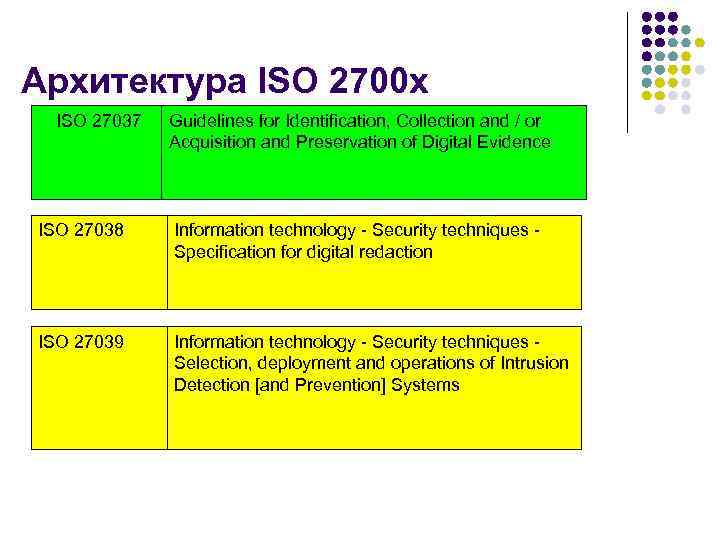

Архитектура ISO 2700 x ISO 27037 Guidelines for Identification, Collection and / or Acquisition and Preservation of Digital Evidence ISO 27038 Information technology - Security techniques - Specification for digital redaction ISO 27039 Information technology - Security techniques - Selection, deployment and operations of Intrusion Detection [and Prevention] Systems

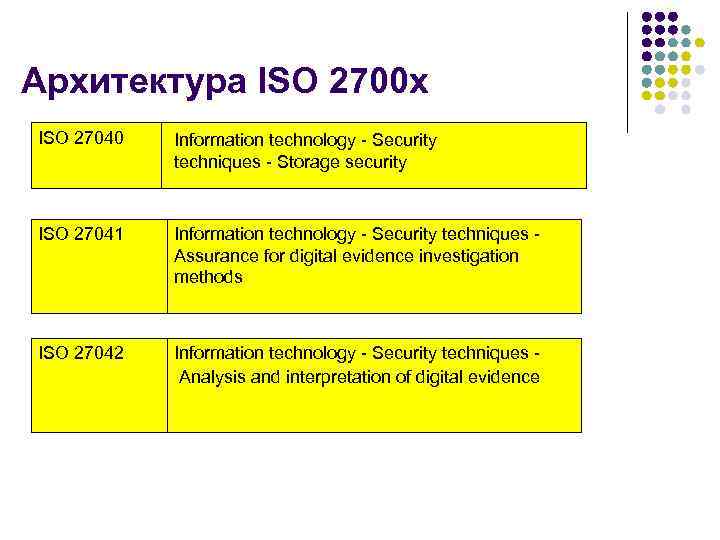

Архитектура ISO 2700 x ISO 27040 Information technology - Security techniques - Storage security ISO 27041 Information technology - Security techniques - Assurance for digital evidence investigation methods ISO 27042 Information technology - Security techniques Analysis and interpretation of digital evidence

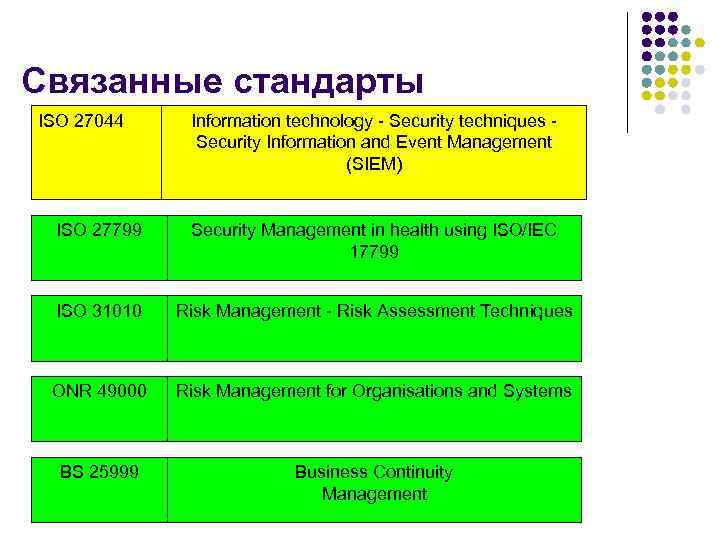

Связанные стандарты ISO 27044 Information technology - Security techniques - Security Information and Event Management (SIEM) ISO 27799 Security Management in health using ISO/IEC 17799 ISO 31010 Risk Management - Risk Assessment Techniques ONR 49000 Risk Management for Organisations and Systems BS 25999 Business Continuity Management

ISO 27002: 2013 Информационные технологии – Техники безопасности – регулирующие нормы для системы управления безопасностью

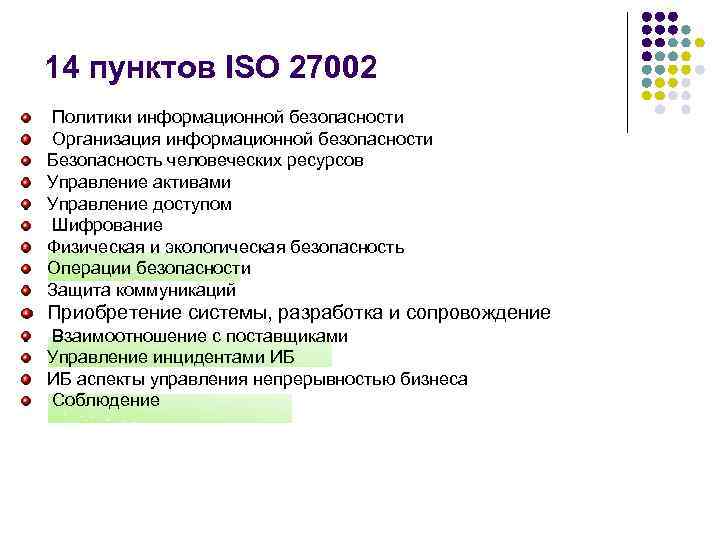

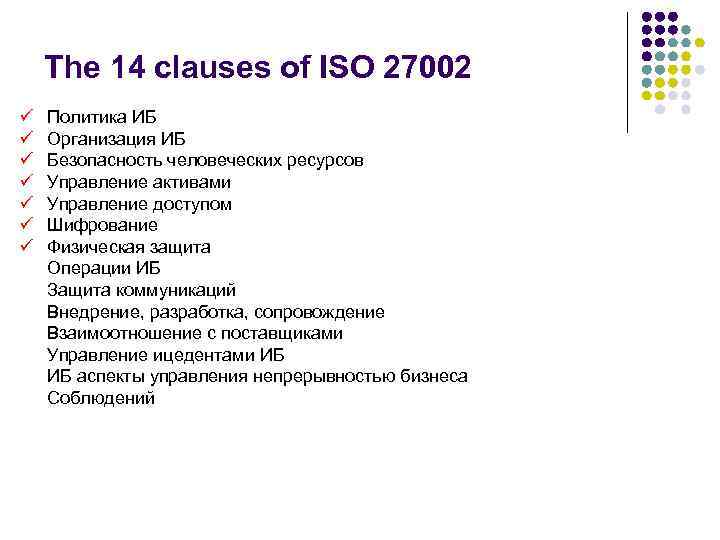

14 пунктов ISO 27002 Политики информационной безопасности Организация информационной безопасности Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая и экологическая безопасность Операции безопасности Защита коммуникаций Приобретение системы, разработка и сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдение

Три источника требований безопасности правовые, нормативные и договорные требования, опираются на социально-культурное окружение; технические характеристики и правила, а также требования, относящиеся к управлению услугами и службы эксплуатации

Политики ИБ предполагаются два уровня: 1. Политики ИБ 1. 2. 3. 2. определение информационной безопасности, цели и принципы; выделение общих и конкретных обязанностей ИБ; процессы для исправления несоответствий Конкретные политики

Содержание политики информационной безопасности определение информации и информационной безопасности цели и принципы в качестве основы для деятельности, связанной с ИБ распределение полномочий и выделение ролей процессы для обработки исключительных случеев

Что такое политики информационной безопасности? СМИБ процессы Политики ИБ Контроль

Политики ИБ Примеры специфики политик Контроль доступа; Классификация информации(и обработка); Физическая безопасность информационного окружения; Ориентация на конечного пользователя; Резервное копирование; Защита от вредоносных программ; Безопасность связи; Взаимоотношение с поставщиками

Обзор политик безопасности Аудит Владелец политики Структурны е изменения Дефицит ИБ обработка Эффект от технической адаптации Результат управленческого обзора Полис ИБ

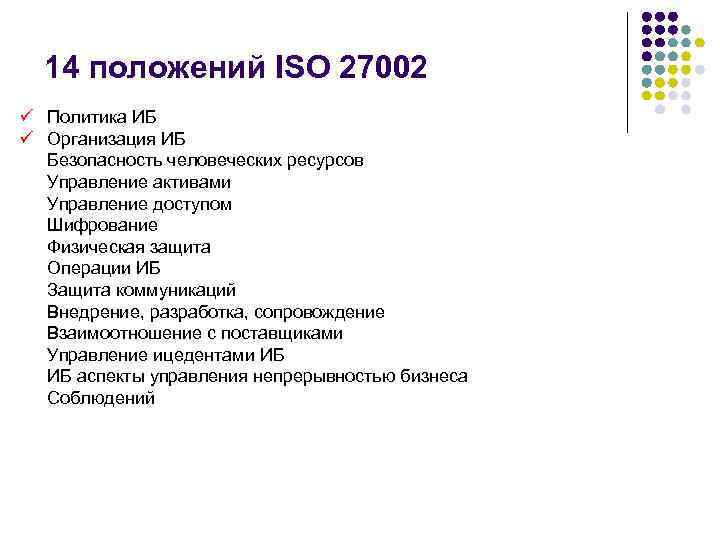

14 положений ISO 27002 ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Внутренняя организация Цель: Установить управление рамки для инициирования управления внедрения и эксплуатации информационная безопасности в организации. Роли и обязанности ИБ Разделение обязанностей Связь с властями Связь с группами по интересам Информационная безопасность в области управления проектами

Роли и обязанности Выделение задач, для которых должны быть определены ответственные лица (собственники) ИБ процессы и процедуры Активы (включая локальные обязанности); Управление рисками и принятие рисков координация аспектов ИБ во взаимоотношениями с постащиками Важно: Определите, какие задачи соответствующая роль включает в себя и/или исключает и какую ответственность означает в соответствующем контексте!

Дополнительные требования / Задачи (1) Разделение обязанностей Противоречивые обязанности и сферы ответственностей должны быть отделены, чтобы уменьшить возможности для несанкционированного или случайного изменения или неправильного использования активов организации. Способ реализации: разделение обязанностей зависит от ситуации и рисков. Взаимодействие с внешними органами ИБ (власти, аудиторы, …); Контактирование с группами интересов, имеющие ноу-хау в области ИБ

Дополнительные требования / Задачи (2) Разделение обязанностей; Взаимодействие с внешними органами ИБ (власти, аудиторы, …); Организация должна определить кто(какая роль) отвечает за взаимодействие и контролирует: Управление инцидентами, аварийного управления, планами; Информируются об измененных законов и других нормативных требований в установленные сроки; Контактирует с аварийно-спасательными службами, поставщиками (коммуникации, электричество, вода, . . . ) и муниципалитетами. Контактирование с группами интересов, имеющие ноу-хау в области ИБ

Дополнительные требования / Задачи (3) Разделение обязанностей; Взаимодействие с внешними органами ИБ (власти, аудиторы, …); Контактирование с группами интересов, имеющие ноу-хау в области ИБ Контактирование с группами интересов означает: ü ü ü совершенствовать знания о наилучших практик и оставаться в курсе новведений в ИБ информационной безопасности; Обеспечение объемного понимания информационной среды получение раннего оповещения, предупреждения, бюллетени и патчей в отношении атак и уязвимостей; делиться и обмениваться информацией о новых технологиях, продуктах, угрозах и уязвимостях; Позволяют обсуждать инциденты информационной безопасности

A. 6. 1 Внутренняя организация ИБ в управлении проектами Регуляция: Информационная безопасность должна иметь место в управлении проектами независимо от типа(ов) проекта, методы управления проектов должны включать в себя: ИБ цели должны быть включены в цели проектов; оценка рисков информационной безопасности должна проводиться на ранней стадии проектов, для определения потребностей управления Информационная безопасность должна быть частью всех этапов проекта

Мобильные устройства и дистанционная работа 1 Для обеспечения безопасности удаленной работы и использования мобильных устройств. Политики мобильных устройств Политики удаленной работы

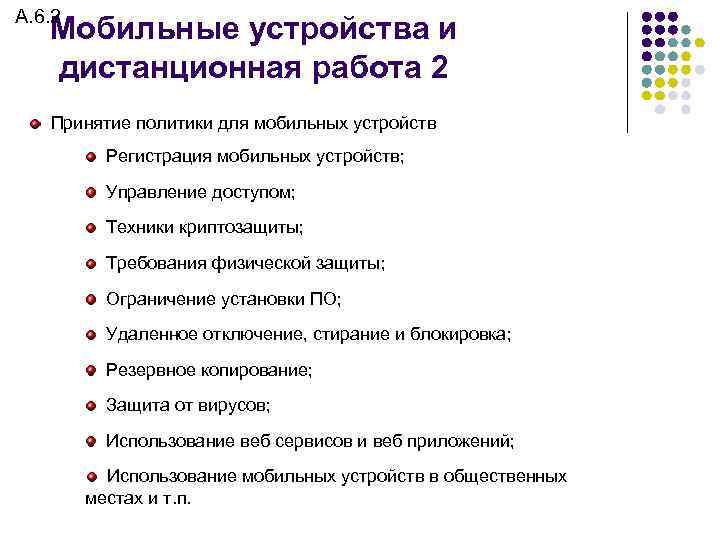

A. 6. 2 Мобильные устройства и дистанционная работа 2 Принятие политики для мобильных устройств Регистрация мобильных устройств; Управление доступом; Техники криптозащиты; Требования физической защиты; Ограничение установки ПО; Удаленное отключение, стирание и блокировка; Резервное копирование; Защита от вирусов; Использование веб сервисов и веб приложений; Использование мобильных устройств в общественных местах и т. п.

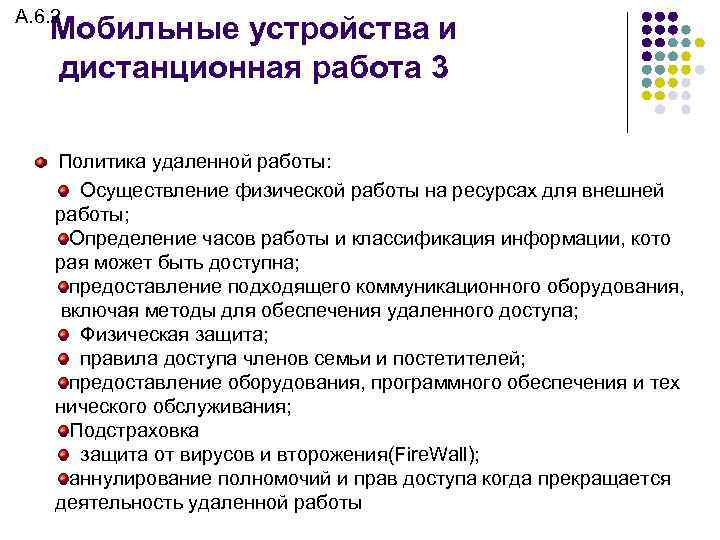

A. 6. 2 Мобильные устройства и дистанционная работа 3 Политика удаленной работы: Осуществление физической работы на ресурсах для внешней работы; Определение часов работы и классификация информации, кото рая может быть доступна; предоставление подходящего коммуникационного оборудования, включая методы для обеспечения удаленного доступа; Физическая защита; правила доступа членов семьи и постетителей; предоставление оборудования, программного обеспечения и тех нического обслуживания; Подстраховка защита от вирусов и второжения(Fire. Wall); аннулирование полномочий и прав доступа когда прекращается деятельность удаленной работы

14 положений ISO 27002 ü Политика ИБ ü Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление ицедентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

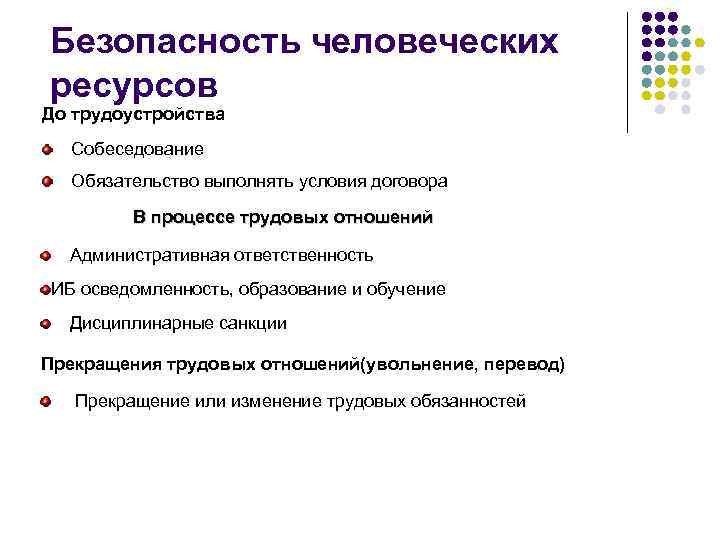

Безопасность человеческих ресурсов До трудоустройства Собеседование Обязательство выполнять условия договора В процессе трудовых отношений Административная ответственность ИБ осведомленность, образование и обучение Дисциплинарные санкции Прекращения трудовых отношений(увольнение, перевод) Прекращение или изменение трудовых обязанностей

Собеседование Фоновая проверка всех кандидатов для приема на работу должна осуществляться в соответствии с соответствующими законами, правилами и этикой, должна быть пропорциональна бизнес-требованиям, классификации информации для доступа и предполагаемым рискам. Наличие рекомендаций, как личных, так от предыдущего работодателя Проверка (для полноты и точности) биографических данных заяви теля; Иметь подтверждение заявленных академических и профессиональных квалификаций; Проверка личности(паспорт или аналогичный документ); Более детальная проверка, например кредитная история или наличие судимостей

Условия договора Контрактные соглашения с сотрудниками и подрядчиками следует указывать в соответствии с политикой организации информационной безопасности. Все сотрудники и подрядчики должны подписать документ о неразглашении информации, предоставленной в процессе работ правовые обязанности и права работника или подрядчика например, относительно законов об авторских правах или законодательством о защите данных; ответственность по классификации информации и управлению организационными активами, связанными с информацией, обработкой информации и информационных услуг, находящихся под опекой сотрудника или подрядчика ; Ответственность работника или подрядчика за обработку информации, полученной от других компаний или внешних сторон; действия, предпринимаемые, если работник или подрядчик игнорирует требования безопасности организации.

В процессе трудовых отношений Обязанности менеджмента Управленцы должны требовать от всех сотрудников и подрядчиков применить политику безопасности в соответствии с установленной политикой и процедурами организации. Функции управления должны включать обеспечение того, чтобы сотрудники и подрядчики: были должным образом проинформированы о своих ролях в контексте ИБ и обязанностей до получения доступа к конфиденциальной информации; обеспечиваются руководящими принципами, которые заявляют ожидания информационной безопасности в контексте их роли в организации; мотивированы для выполнения политики ИБ организации; достигли уровня осведомленности по информационной безопасности, имеющих отношение к своей роли и ответственности в рамках организации; соответствовать условиям занятости, которая включает политику информационной безопасности организации и соответствующие методы работы; продолжать иметь соответствующие навыки и квалификацию и регулярно повышать свои компетенции в отношении ИБ; Анонимно сообщать о нарушениях политики или процедур информационной безопасности

В процессе трудовых отношений Образования в области ИБ и профессиональная подготовка • Политики ИБ; • Специальные роли; • современный технический уровень; • новые тенденции; • . . . Обучение по приему на работу и на протяжении трудовой деятельности Менеджмер должен быть образцом для подражания

В процессе трудовых отношений Дисциплинарные санкции • • • Обязательны формальные и коммуникативные дициплинарные санкции направленные против сотрудников, имеющих нарушения в области ИБ. 8. 3

Прекращения трудовых отношений обязанности, которые остаются в силе после прекращения или изменения занятости должны быть определены, доведены до работника или подрядчика, и принудительно. Необходимо обеспечить возвращение имущество компании Доступ, въезд и права доступа должны быть изъяты или адаптированы своевременно.

14 положений ISO 27002 ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление ицедентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Управление активами (1) Управление активами из ISO 27000: 2009 Актив Все, что имеет ценность для организации N. B. : Имеется много видов активов, например: a) Информация; b) Софтверные, ПО, компьютерные программы; c) физические, например компьютер; d) Сервисы; e) Люди, их квалификация и опыт; и f) нематериальные активы, такие как репутация и имидж

Управление активами(2) организация должна идентифицировать активы, соответствующие жизненным циклом информации; Инвентаризация активов должна быть точной, последовательной и своевременной; каждый из выявленных активов должен иметь собственника и соответствующую классификацию Все работники и внешние заинтересованные стороны должны вернуть активы их владельцам в случае прекращения проекта или трудового контракта.

Классификация информации Цель: Обеспечить, чтобы информация получала соответствующий у ровень защиты в соответствии с ее значением для Организации. Классификация информации Маркировка информации Обработка активов

Обработка активов Процедуры обработки активов должно быть разработаны и внедрены в соответствии с Схема классификации информации, принятая организация адекватные ограничения доступа; протоколирование уполномоченных пользователей активов; Защита временных или постоянных копий; ; Ограничение раздачи, насколько возможно; Очищать все съемные носители

14 положений ISO 27002 ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление ицедентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Управление доступом базовое требование: бизнес и информация требует защиты; политика распространения и авторизации информаци (необходимо знать, . . . ); согласованность между правами доступа и политиками в области классификации информационных систем и сетей; соответствующее исполнение договорных обязательств; управление доступом в сетевой среде; разделение и контроль доступа, например запрос доступа, авторизация доступа, администрация доступа; архивирование записей всех значимых событий, касающихся использования и управление идентификацией пользователей; роли с привилегированным доступом; требования в области официальной авторизации запросов доступа; периодический обзор прав доступа

Доступ к сетям и сетевым сервисам Пользователям должен быть предоставлен доступ к сети и сетевым сервисам, только к тем, которые они уполномочены использовать. Политика должна быть сформулирована в отношении использования сетей и сетевых сервисов. Эта политика должна охватывать: Сети и сетевые сервисы к которым разрешен доступ; Процедуры авторизации подразумевают определение кто может разрешать доступ и к каким сетям и сетевым сервисам; Управление процедурами защиты сетевых соединений и сервисов; пользователи должны авторизоваться при подключении к сетевым ресурсам и сервисам; Необходим мониторинг использования сети.

Управление правами доступа использование уникальных идентификаторов пользователя; Двухфазовая процедура авторизации; Немедленная блокировка и удаление идентификаторов пользователей, уволенных; периодическое выявление и удаление лишних идентификаторов; обеспечение не передачи личных идентификаторов другим пользователям; Периодическое сопоставление прав доступа с владельцами информационных ресурсов систем или услуг

Управление привилегированными правами доступа 1 привилегированные права доступа должны быть привязаны к выполняемому процессу; привилегированные права должны быть предоставлены только нуждающимся пользователям, в соответствиями с политиками доступа; Должна поддерживаться запись моментов привилегированного доступа; Должны быть определены требования к истечению прав доступа; Необходимы создавать и поддерживать процедуры во избежание несанкционированного доступа

Управление привилегированными правами доступа 2 Формально процесс авторизации в соответствии с соответствующей политикой контроля доступа. Следует рассмотреть следующие шаги: привилегированные права доступа, ассоциированные с каждой системой или процессом (операционная система; база данных, сети и системам менеджмента ERP, CRM); Основа: “необходимо для использования” и “от события к событию”; Процесс авторизации и запись всех привилегий; Требования к истечению прав доступа; Назначение особых пользовательских идентификаторов для привилегированных прав доступа, отличных от обычных пользовательских идентификаторов; Регулярная проверка компетенций пользователей.

Храните в секрете пользовательскую информацию осознайте: необходимо держать в секрете авторизационную информацию (пароли), это должно быть частью соглашения о конфиденциальности; Меняйте первоначальные пароли; Выбирайте качественные пароли с достаточной длинны (от 8 символов и более), не создавайте ассоциированные пароли(такие как дата рождения, имена детей и т. п. ), используйте цифровые и буквенные символы совместно При наличия временного пароля, меняйте пароль при первом входе в систему; Не записывайте пароли, если записывайте не оставляйте их в легкодоступных местах; Девиз: воздерживайтесь от действий наущающих ИБ

Приложения и системы контроля доступа Следует рассматривать в целях поддержки требования ограничения доступа: Управляйте данными, которые доступны конкретным пользователям; Управляйте правами доступа к другим приложениям; Делайте возможным ограничение доступа к данным, а так же обеспечивайте функциональные ограничения Ограничивайте выход информации наружу; Контролируйте физические или логические системы контроля доступа для выделения чувствительных приложений, данных приложений или систем (антихакерские, . . . ); Включите ведение журнала для приложений

Обзор пользовательских прав доступа Учетные Записи пользователей: На регулярной основе; При переходе от одной роли к другой в пределах одной организации; после любых изменений, таких, как продви жение, понижение в должности или прекращения трудовых отношений Привилегированные УЗ: разрешение на привилегированный доступ, должно быть предоставлено на более короткие промежу тки времени; Изменения привилегированных учетных записей должны регистрироваться для периодических о бзоров

Использование привилегированных служебных программ Следующие рекомендации по использованию утилит, которые могут переопределять параметры системы и приложений управления следует учитывать: Использование идентификации, процедуры аутентификации и авторизации; Разделение программ и утилит от прикладного ПО; ограничение доступности программ, например в течение всего срока авторизованного изменения; определение и документирование уровней авторизации программ Внимание: Процессы управления правами доступа к утилит должны быть задокументированы

Доступ к исходному коду программ и связанных элементов (например, чертежи, спецификации, планы проверки и планов проверки) должны строго контролироваться, чтобы предотвратить введение несанкционированной функциональности и, чтобы избежать нежелательных изменений. где это возможно, исходный код программы не должен храниться в операционных системах (например, просим администраторам назначать права доступа); как и с другими информационными активами, с исходным кодом следует обращаться в соответствии с заданными уровнями классификации

14 положений of ISO 27002 ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

14 положений of ISO 27002 ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Контроль физического доступа дата и время въезда и выезда(входа и выхода) посетителей должны быть задокументированы, и все посетители должны быть под присмотром, если их доступ был ранее утвержден, им следует предоставить доступ только для конкретных уставных целей и должны быть выданы инструкции по требованиям безопасности и на случай аварийной ситуации. Личности посетителей должны быть подтверждены соответствующими документами; физический журнал или электронный эквивалент журнала доступа, должен поддерживаться и контролироваться; все сотрудники, подрядчики и внешние посетители обязаны носить определенную форму идентифицирующую их и должны немедленно уведомить сотрудников службы безопасности, если они сталкиваются с посетителями без идентификатора Внештатному поддерживающему и обслуживающему персоналу должен быть предоставлен ограниченный доступ к защищаемым местам или конфиденциальной информации, доступ предоставлять только в случае необходимости, таковой должен быть учтен; права доступа к защищаемым местам должны регулярно пересматриваться и обновляться, и отзываться при необходимости

Работа в защищенных зонах Персоналу следует знать только о существования или деятельности в безопасной зоне, если их работа связана с защищаемым объектом; Следует избегать оставлять работников без присмотра работающий в защищаемых областях, по соображениям безопасности и недопущению любых возможностей для злонамеренных действий; свободные защищаемые зоны должны быть физически заблокированы и периодически проверяться; фотографические, видео, аудио или другие регистрирующие средства, как камеры в мобильных устройствах, не следует допускать в защищаемые объекты, без разрешения;

Защита от внешней среды опасные вещества и материалы должны храниться на достаточном расстоянии, в безопасных зонах; запасное оборудование и резервные средства резервного копирования должны храниться на безопасном расстоянии; оборудование для обеспечения безопасности, которое служит для обнаружения и борьбы с пагубными инцидентами, должно быть установлено (и должно быть проверено); Поставляемые материалы и агрегаты, должны быть проверены на наличие взрывчатых, токсических или других естественных или искусственных рисков и опасностей; при необходимости, должен быть установлен карантин

Зоны доставки и погрузки • Доступ на погрузочно-разгрузочные площадки и другие пункты, где посторонние лица могут проникнуть в помещение, должны контролироваться и, если возможно, изолированы от информационных процессов, чтобы избежать несанкционированного доступа; • Доступ к зонам доставки и/или погрузки от за пределами здания должен быть ограничен; • Зоны доставки и погрузки должны быть сконструированы таким образом, чтобы поставки или отгрузки могли осуществляться без доступа персонала к другим частям здания; • Вход в зону, доставки/погрузки должны быть закрыты, когда все внутренние двери открыты; • Доставляемые материалы должны быть зарегистрированы в соответствии с процедурами управления • Входящий материал должен быть проверен на предмет наличия следов вскрытия (уплотнения, упаковка, соответствующие повреждения, . . . )

Оборудование, размещение и защита оборудование должно быть расположено так, чтобы свести к минимуму ненужный доступ в рабочие зоны; средства для обработки информации, обращающиеся с уязвимыми данными, должны быть защищены, чтобы снизить риск доступа к ней неавторизованных пользователей; должны быть приняты для сведения меры для седения к минимуму риска потенциальных физических и внешних угроз, например кражи, пожара, дыма, воды (или сбоя подачи воды), пыли, вибрации, химического воздействия, сбоев электроснабжения, радиопомех, электромагнитного излучения и вандализма молниезащиты следует применять для всех зданий и молниезащитные фильтры должны быть установлены для всех входящих линий питания и связи; Следует разработать и установить рекомендации по еде, питью и курению в непосредственной близости от средств обработки информации

Коммунальные сервисы Резервирование питающих линий, разными маршрутами (включая телекоммуникацию); источники бесперебойного питания (ИБП); источники аварийного питания; планирование мощностей источников аварийного и Бесперебойного питания; Переключатель аварийной остановки для эвакуационных выходов; периодическая инспекция коммунальных сервисов для минимизации рисков со стороны коммунальных сервисов

Техническое обслуживание оборудования Оборудование должно поддерживаться в соответствии инструкциями поставщика Соблюдать рекомендуется интервалы обслуживания; только уполномоченный персонал должен проводить ремонт и сервисное обслуживание оборудования; Необходимо протоколировать все подозрительные или фактические ошибки, и весь процедур текущего обслуживания и ремонта; при необходимости, конфиденциальная информация должна быть удалена из устройств, подвергающихся наладке и ремонту прежде чем положить внедрять оборудование в эксплуатацию после его техническое обслуживания, оно должно быть проверено, чтобы гарантировать, что оборудование не были подделано и не содержит неисправности

Безопасность оборудования и активов вне помещений оборудование и медианосители не следует оставлять без присмотра в общественных местах, за пределами предприятия; инструкции производителей защиты оборудования необходимо соблюдать для доступа извне предприятия необходимо оценить риски и осуществлять контроль такого доступа Необходимо протоколировать когда и какое оборудование выдается и/или выделяется вовне Внимание: процессы управления правами доступа к служебным программам должны быть задокументированы.

Безопасная утилизация или повторное использование оборудования носители информации, содержащие конфиденциальную информацию или охраняемую авторским правом, должны быть физически уничтожены или информация должна быть уничтожена, удалена или перезаписана с помощью специальных техник, для предотвращения восстановления удаленной информации, не с помощью стандартного удаления или форматирования; соответствующие договоры должны быть заключены с предприятиями по утилизации отходов; риск: безопасная утилизация лучше, чем ремонт Disposal or re-use оборудования

Политика чистого стола и чистого экрана конфиденциальная или критически важная деловая информация должна быть недоступна следует иметь в виду, что нельзя оставлять информацию на доске и флипчартах; Компьютеры и терминалы(ноутбуки/телефоны) после окончания работы с ними должны быть защищены от доступа или кражи следует не допускать несанкционированного использования копировальных машин; содержащие конфиденциальную или секретную информацию носи тели должны быть немедленно удалены из принтеров и копиров

The 14 clauses of ISO 27002 ü ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление ицедентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

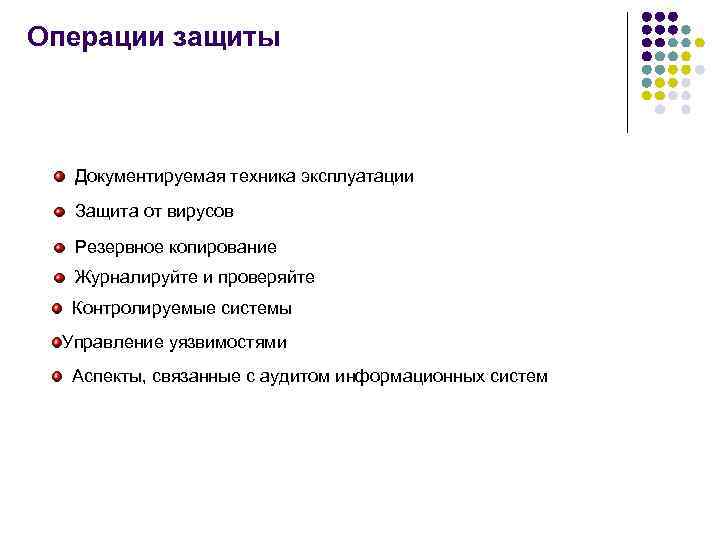

Операции защиты Документируемая техника эксплуатации Защита от вирусов Резервное копирование Журналируйте и проверяйте Контролируемые системы Управление уязвимостями Аспекты, связанные с аудитом информационных систем

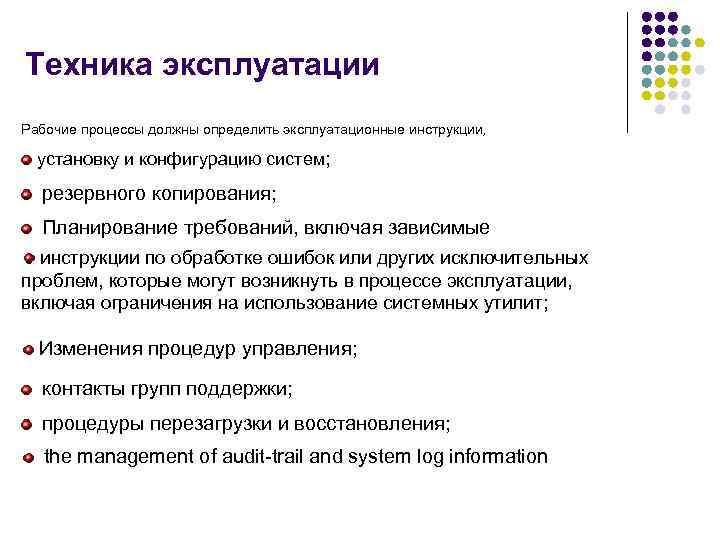

Техника эксплуатации Рабочие процессы должны определить эксплуатационные инструкции, включая: установку и конфигурацию систем; резервного копирования; Планирование требований, включая зависимые инструкции по обработке ошибок или других исключительных проблем, которые могут возникнуть в процессе эксплуатации, включая ограничения на использование системных утилит; Изменения процедур управления; контакты групп поддержки; процедуры перезагрузки и восстановления; the management of audit-trail and system log information

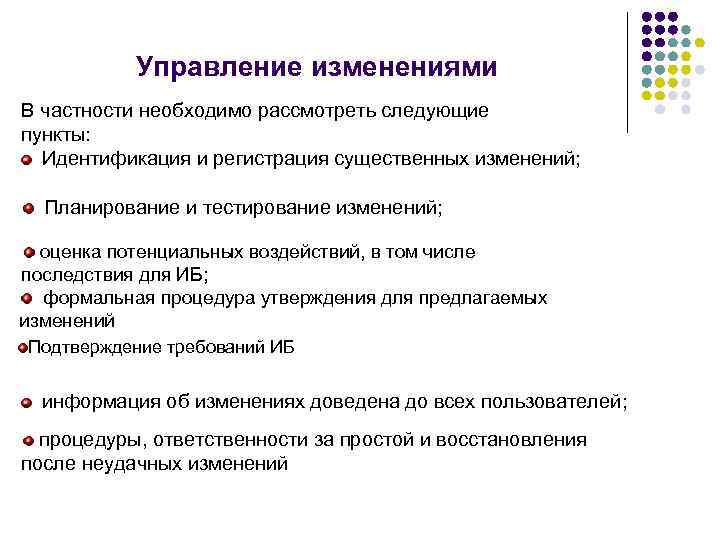

Управление изменениями В частности необходимо рассмотреть следующие пункты: Идентификация и регистрация существенных изменений; Планирование и тестирование изменений; оценка потенциальных воздействий, в том числе последствия для ИБ; формальная процедура утверждения для предлагаемых изменений Подтверждение требований ИБ информация об изменениях доведена до всех пользователей; процедуры, ответственности за простой и восстановления после неудачных изменений

Управление производительностью Использование ресурсов должно контролироваться, прогнозироваться, включая будущие требования к емкости для обеспечения необходимой производительности системы. Требования к производительности должны быть определены с учетом бизнес-критичности рассматриваемой системы. Примеры: Удаление устаревших данных (дисковое пространство); вывод из эксплуатации приложений, систем, баз данных оптимизация процессов пакетной обработки и планирование; оптимизации логики приложений или запросов к базе данных; отказ или ограничение полосы пропускания для ресурсоемких услуг, если они не являются критически важными для бизнеса (например, потоковое видео).

Разделение разработки, тестирование и условие эксплуатации правила передачи программного обеспечения от разработки до рабочего состояния должны быть определены и документально; разработка и оперативное обеспечение должно работать на разных системах или компьютерных процессах и в разных доменах или каталогах; разные учетные записи должны быть использованы для тестирования, разработки и эксплуатации; классифицированные данные не должны использоваться в тестовых средах если только те же средства безопасности не были установлены; Только в исключительных случаях тестирование может проводиться в рабочих средах

Защита от вирусов Политика: Организация должна использовать исключительно одобренное и лицензионное программное обеспечение. установка и регулярное обновление ПО для обнаружения вредоносных программ, а так же использование ПО для восстановления регулярный обзор программного обеспечения и данных систем, поддерживающих критически важные бизнес-процессы; определение процедур и обязанностей для работы с ПО по борьбе с вредоносными программами, обучение их использованию, представления отчетности и восстановление от атак вредоносного ПО Разработка процессов раннего реагирования; Планы восстановления после вирусных атак; создания изолированных сред для систем с очень высоким уровнем воздействия

Резервное копирование копии должны храниться удаленно, на достаточно большом расстоянии дабы избежать повреждения от стихийных бедствий на основном объекте; в ситуациях, когда конфиденциальность имеет важное значение, резервные копии должны быть защищены с помощью шифрования; Должна быть задокументирована процедура создания точных и полных копий и задокументирована процедура восстановления; резервные носители информации должны быть использованы в соответствии с требованием изготовителя; Процессы резервного копирования должны постоянно документироваться Организация должна установить правила для настольных компьютеров; политика резервного копирования должна быть определена, с учетом требований организации к резервному копированию, ПО и ОС

Протоколирование и мониторинг даты, время и детали ключевых событий, например входвыход из системы; системные ошибки и корректирующие действия; обработка критических данных; использования Интернет; использования системных утилит и прил-ний; события зафиксированные системой доступа; Активация и деактивация систем защиты, например систем антивирусной защиты и системы обнаружения вторжений ü дата, время, польз идент (user ID)

Протокол администратора и оператора синхронизация часов Порядок и контроль уровень протоколирования в зависимости от уровня рисков частота пересмотра зависит от анализа рисков Clock synchronisation обзор сделан независимыми органами Конфиденциально !!!

Установка программного обеспечения в операционных системах Обновление программного обеспечения, операционной системы, приложений и программных библиотек должны выполняться обученным администратором; операционные системы должны содержать только испытанный исполняемый код, а не бетаверсии и компиляторы; приложения и программное обеспечение операционной системы должны внедрятьс только после тщательного тестирования; Должна иметься стратегия отката( к более раннему состоянию системы); журнал аудита должен содержать сведения обо всех обновлениях программных библиотек и ПО; Предыдущие версии прикладного программного обеспечения должны быть сохранены в качестве резервных

Техническое управление уязвимостями Организация должна определить и установить роли и обязанности, связанные с управлением техническими уязвимостями; информационные ресурсы, которые будут использоваться для выявления соответствующих технических уязвимостей и поддерживать осведомленность о них должны быть определены для программного обеспечения и другой техники; организация должна разработать политику для стандартизированного лечения потенциальных уязвимостей; эффективный техпроцесс управления уязвимостями должен быть согласован с деятельностью управления инцидентами, в целях реагирования на инциденты функционировать и предоставлять технические процедуры, которые будут проводиться если инцидент произойдет; патчи должны быть проверены и оценены, прежде чем они будут установлены, чтобы обеспечить их эффективные эффекты

14 положений of ISO 27002 ü ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление ицедентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Управление безопасностью сети обязанности и процедуры управления сетевым оборудованием должны быть установлены; эксплуатационная ответственность сетей должны быть отделена от компьютерных операций в соответствующих случаях; специальные элементы управления должны быть установлены для защиты конфиденциальности и целостности данных, проходящих по общедоступным сетям или через беспроводные сети; управленческая деятельность должна осуществляться в тесной координации (например, с помощью системы операций, внешних партнеров или ITIL (библиотека инфраструктуры информационных технологий)); соответствующие протоколирование и мониторинг должны быть применены; системы в сети должен быть аутентифицированы; подключения систем к сети, должна быть ограничено

Передача информации Конфиденциальности или неразглашение информации определение информации, подлежащей защите; Ожидаемая продолжительность соглашения; необходимые действия при расторжения соглашения; обязанности и действия сторон, подписавших соглашение об исключении несанкционированного раскрытия информации; разрешенное использование конфиденциальной информации; процесс уведомления и отчетности, несанкционированного разглашения или утечки конфиденциальной информации; ожидаемые меры, принимаемые в случае нарушения договора

14 положений of ISO 27002 ü ü ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Требования информационной безопасности анализ и Спецификация (обеспечение служб приложений в сетях общего пользования) уровень доверия, который каждая сторона требует друг от друга утверждать личность, например, путем проверки подлинности; обеспечение общения партнеры знают их полномочия для предоставления или использования сервиса; определение и удовлетворение требований по обеспечению конфиденциальности, целостности, доказательства отправки и получения ключевых документов и номера-расторжение договоров, например. связанные с передачей и договорных процессов; степень соответствующих проверок, избежание потери или дублирования информации о транзакциях; ответственности, связанная с любыми мошенническими операциями

Безопасность разработки безопасность среды разработки; безопасность в методологии разработки программного обеспечения; правила написания безопасного кода для каждого языка программирования; требования безопасности на этапе проектирования; контрольно-пропускные пункты в рамках проекта; безопасности в системе контроля версий; Требуемые знания в области обеспечения безопасности;

Процедуры управления изменениями по мере возможности, приложения и операционные процедуры управления изменениями должны быть интегрированы (бизнес-данных, приложений, технологий, . . . ); контроль целостности и процедуры должны быть пересмотрены, чтобы убедиться, что они не будут ставить под угрозу изменения; все программное обеспечение, информация, сущностей базы данных и аппаратных средств, которые требуют изменения, должны быть определены; критический код безопасности должен быть идентифицирован и проверен, чтобы минимизировать вероятность известных слабых мест в системе безопасности; собственные требования должны быть переданы третьим лицам (обзор принципов безопасности для разработки программного обеспечения через партнера)

Аутсорсинг разработки лицензионные соглашения, право собственности и интеллектуальные права собственности, относительно содержания аутсорсинга; контрактные условия для безопасного проектирования, кодирования и тестирования; предоставление утвержденной модели угроз со стороны внешнего разработчика; предоставление доказательств того, что безопасности пороговые значения были использованы для установления минимально допустимых уровней безопасности и конфиденциальности качества; предоставление достаточных доказательств того, что тестирование применяется для защиты от наличия известных уязвимостей; аудит процессов разработки и управления; определение того, кто несет ответственность за соблюдение / реализации соответствующих законов

Тестирование разработки систем Система тестирования безопасности тщательное тестирование и проверка в ходе реализации процессов, в том числе подготовка детального графика работ и тестовых входов и ожидаемых результатов интеграция контрольных мероприятий от этапа проектирования Система приемочного тестирования Наличие интегрированных элементов ИБ применимо приемке; проверка, имеются ли существующие средства защиты (антивирус, IPS (Intrusion Prevention System), . . . )

Тестовые данные использование оперативных данных, содержащих личную информацию или любую другую конфиденциальную информацию, для целей тестирования следует избегать; процедуры контроля доступа, которые применяются для оперативного применения систем, следует также применять для тестирования прикладных систем; Должно генерироваться отдельное разрешение каждый раз, когда оперативная информация копируется в тестовой среде; оперативная информация должна быть стерта из тестовой среды сразу же после завершения тестирования; копирование и использование оперативной информации должны быть зарегистрированы

14 положений of ISO 27002 ü ü ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Отношения с поставщиками Политика информационной безопасности для работы с поставщиками(1) идентификация и документирование типов поставщиков ИТ-услуг, логистики коммунальных услуг, финансовые услуги, ИТ-инфраструктура, компоненты); стандартизированный процесс и жизненный цикл управления отношениями с поставщиками; определение типов доступа к информации, различные типы разрешенных поставщиков, а также мониторинга и контроля доступа; минимальные требования информационной безопасности для каждого типа информации и типа доступа процессы и процедуры контроля за соблюдением установленных требований по информационной безопасности; достоверность и полнота контроля для обеспечения целостности информации или информации, обработки, предоставляемые любой стороной

Отношения с поставщиками Политика информационной безопасности для работы с поставщиками(2) виды обязательств, применимых к поставщикам для защиты информации организации; обработка инцидентов и чрезвычайных обстоятельств, связанных с поставщиком доступа, в том числе обязанностей как организации, так и поставщиков; стойкость и, при необходимости, восстановление и чрезвычайных мер для обеспечения доступности информации, или информации, обработки, предоставляемые любой стороной; организация тренингов для персонала в организации взаимодействия с поставщиком персонала; условия, при которых требования информационной безопасности и управления будут включены в соглашения, подписанного обеими сторонами; обеспечение информационной безопасности сохраняется в течение переходного периода

Отношения с поставщиками Решение проблем безопасности в рамках соглашений с поставщиками(1) описание информации или доступа и методов обеспечения доступа к информации, ; классификация информации по организации схемы классификации; законодательные и нормативные требования, включая защиту данных, интеллектуальной собственности и авторского права, и описание того, каким образом это будет гарантировано; обязательство каждой договорной стороны для осуществления согласованного набора элементов управления, включая контроль доступа, аттестации, мониторинга, отчетности и аудита; правила допустимого использования информации; подробный список поставщиков персоналом, авторизованным для доступа или получения информации об организации

Отношения с поставщиками Решение проблем безопасности в рамках соглашений с поставщиками(2) инцидент-менеджмент, требования и процедуры; требования к профессиональной подготовке ; соответствующие правила для субподряда; соответствующее соглашение партнеров, в том числе Контактное лицо по вопросам информационной безопасности; процессы урегулирования и разрешения конфликтов; обязательства поставщика поставить периодически незав исимый доклад об эффективности мер контроля и соглашение о своевременной коррекции соответствующих вопросов, поднятых в докладе; обязательства поставщика в соответствии с требованиям и безопасности Организации

Отношения с поставщиками Мониторинг и анализ поставщиков услуг сервис мониторинга уровня производительности услуги по рассмотрению докладов, подготовленных поставщиком; проведение проверок поставщиков, в связи с рассмотрени ем докладов независимых аудиторов, если он доступен; Обзор поставщика аудита и записи событий информацион ной безопасности, оперативных проблем, неудач, отслеживание ошибок и сбоев, связанных со службой доставки; решение и устранение выявленных проблем; обзор аспектов безопасности информации поставщика от ношений со своими собственными поставщиками

14 положений ISO 27002 ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Управление инцидентами безопасности и улучшения Процедуры для: мониторинг, выявление, анализ и представление информации, событий и инцидентов безопасности; ведение журнала управления инцидентами; обработка судебных доказательств; обеспечение компетентным персоналом для проработки вопросов, относящихся к инцидентам информационной безопасности в организации; отчетности, информационной безопасности событий и слабые стороны; оценки и решения событий по информационной безопасности

Процедуры отчетности подготовка информационной безопасности событий форм отчетности для поддержки отчетности действий; процедура проводиться в случае событий информационной безопасности официальный дисциплинарный процесс работы с сотрудниками, которые совершают нарушения безопасности; подходящие процессоы обратной связи, чтобы гарантировать, сообщающение информации, о событиях безопасности

Ситуации, которые будут рассматриваться на основании отчетности о событиях информационной безопасности неэффективным контроль безопасности; нарушение информационной целостности, конфиденциальности или доступности; человеческие ошибки; несоответствий с правилами, ; нарушения механизмов физической безопасности; неконтролируемых системные изменения; сбои в работе программного и аппаратного обеспечения; нарушения прав доступа

Оценки и решения по событиям информационной безопасности Следует оценить каждое событие ИБ с использованием согласования информационной безопасности события и происшествия классификации масштаба или события должны быть классифицированы как инциденты информационной безопасности. происшествия или инциденты ИБ; частота встречаемости; ожидаемый ущерб(вид); ожидаемый ущерб(уровень); оценка времени на решение; актуальность

Реагирование на инциденты информационной безопасности Должено содержать следующее: собирание доказательств как можно скорее после наступления; проведение анализа ИБ; эскалация, насколько необходимо; обеспечение, чтобы все, вовлеченные в мероприятия по реагированию правильно заполняли журнал для дальнейшего анализа; сообщать существование сведения, связанные с происшествием или каких-то нужных мелочей относительно других внутренних или внешних людей или организаций; после того, как инцидент был успешно закрыт оставить запись о закрытии.

14 положений ISO 27002 ü ü ü Политика ИБ Организация ИБ Безопасность человеческих ресурсов Управление активами Управление доступом Шифрование Физическая защита Операции ИБ Защита коммуникаций Внедрение, разработка, сопровождение Взаимоотношение с поставщиками Управление инцидентами ИБ ИБ аспекты управления непрерывностью бизнеса Соблюдений

Планирование аспектов ИБ непрерывности бизнеса основополагающий вопрос: как Информационная безопасность восстановлена после чрезвычайной ситуации, кризиса или катастрофы? организация должна определить, является ли непрерывность защиты информации зависимой от управления непрерывностью бизнеса (BCM) процесса или в пределах аварийного восстановления управления (DCR) процесса; кроме того, организация может выполнять бизнес-анализ влияния на аспекты информационной безопасности определение требований по информационной безопасности, применимые к неблагоприятным ситуациям.

Планирование аспектов ИБ непрерывности бизнеса Контроль: организация должна создать, документировать, внедрить и поддерживать процессы, процедуры и средства контроля для обеспечения требуемого уровня непрерывности информационной безопасности при неблагоприятной ситуации. необходима адекватная структура управления, чтобы подготовиться, смягчеить последствия и реагирования на разрушительное событие, с помощью персонала с необходимыми полномочиями, опытом и компетентностью; реагирование на инциденты персонала с необходимой ответственностью, полномочиями и компетенциями для управления инцидентми и поддержания информационной безопасности; документированные планы реагирования и процедуры восстановления разработаны и утверждены, с подробным описанием того, как организация будет действоать при наличии разрушительных событий и будут восстанавливать свой уровень ИБ до заданного уровня, на основе управления, утвержденных политик ИБ, преемственности целей

Планирование аспектов ИБ непрерывности бизнеса Контроль: организация должна проверить, создана и внедрена, функционирует система непрерывности управления ИБ , через регулярные промежутки времени, чтобы убедиться, что она правильна и эффективна при неблагоприятных ситуациях. тестирование функциональности непрерывности процессов ИБ, процедур и систем контроля, ; тренировки и проверки знаний и подпрограмм для работы с системами ИБ, процедур и средств контроля; пересмотр правомерности и эффективности информационной безопасности, непрерывности мер, и информационных систем, информационной безопасности процессов, процедур и средств контроля или BCM/DRM Примечание: избыточность должна быть запланирована, даже на уровне процессов (например, две технологии шифрования)

Возможные действия включают следующее: 1) применение подходящих средств управления; 2) сознательное и объективное принятие рисков, при условии, что они четко соответствуют политике организации и удовлетворяют критериям для принятия рисков 3) избегание риска; 4) передача связанных деловых рисков другим сторонам, например, страховщикам, поставщикам. l Термин «владелец» означает личность или объект, которые утвердили ответственность руководства за управление производством, разработкой, поддержанием в рабочем состоянии, использованием и защитой активов. Термин «владелец» не означает, что человек действительно имеет какиелибо права собственности в отношении актива.

Документы СМИБ l Концепция обеспечения ИБ. l Политика информационной безопасности. l Положение об информационной безопасности компании. l План обеспечения непрерывной работы и восстановления работоспособности информационной системы в кризисных ситуациях. l Правила работы с защищаемой информацией. l Журнал учета нештатных ситуаций. l План защиты информационных систем компании. l Положение о правах доступа к информации. l Инструкция по внесению изменений в списки пользователей и наделению пользователей полномочиями доступа к информационным ресурсам компании.

Документы СМИБ l Инструкция по внесению изменений в состав и конфигурацию технических и программных средств информационных систем. l Инструкция по работе сотрудников в сети Интернет. l Инструкция по организации парольной защиты. l Инструкция по организации антивирусной защиты. l Инструкция пользователю информационных систем по соблюдению режима информационной безопасности. l Инструкция администратора безопасности сети. l Аналитический отчет о проведенной проверке системы информационной безопасности. l Требования к процессу разработки программного продукта. l Положение о распределении прав доступа пользователей информационных систем. l Положение по учету, хранению и использованию носителей ключевой информации. l План обеспечения непрерывности работы организации (непрерывности ведения бизнеса). l Положение по резервному копированию информации. l Методика проведения полного анализа и управления рисками, связанными с нарушениями информационной безопасности.

2016 Тимченко СМИБ.ppt