7125ce660c4a243c328149ff4bb97e7f.ppt

- Количество слайдов: 25

SISTEMA PARA EL CONTROL DE ACCESO A RED BASADO EN SERVICIOS Jon Matias (jon. matias@ehu. es) Jornadas técnicas de Red. IRIS Santiago de Compostela – Noviembre 2009 Dpto. Electrónica y Telecomunicaciones

SISTEMA PARA EL CONTROL DE ACCESO A RED BASADO EN SERVICIOS Jon Matias (jon. matias@ehu. es) Jornadas técnicas de Red. IRIS Santiago de Compostela – Noviembre 2009 Dpto. Electrónica y Telecomunicaciones

ÍNDICE Introducción Objetivos Sistema de control de acceso basado en servicios Plataforma de pruebas Conclusiones

ÍNDICE Introducción Objetivos Sistema de control de acceso basado en servicios Plataforma de pruebas Conclusiones

INTRODUCCIÓN Redes universitarias y académicas Doble función Red en producción Red para experimentación e investigación Gestión de gran número de usuarios Universidad del País Vasco (UPV/EHU) 50. 000 usuarios 31 facultades distribuidas en 3 centros Amplia oferta de servicios Corporativos: web, correo, moodle, Internet, DNS… Departamentos, grupos de investigación, profesores, alumnos: web, impresoras, (s)ftp, ssh, recursos de disco…

INTRODUCCIÓN Redes universitarias y académicas Doble función Red en producción Red para experimentación e investigación Gestión de gran número de usuarios Universidad del País Vasco (UPV/EHU) 50. 000 usuarios 31 facultades distribuidas en 3 centros Amplia oferta de servicios Corporativos: web, correo, moodle, Internet, DNS… Departamentos, grupos de investigación, profesores, alumnos: web, impresoras, (s)ftp, ssh, recursos de disco…

INTRODUCCIÓN Tecnología de red basada en Ethernet Red completamente conmutada Empleo de routers restringido Gestión de usuarios y servicios basada en VLANs Perfiles de usuario basados en la asignación de VLAN Asignación estática en función de puerto Asignación dinámica en función de la identidad Acceso a servicios en función del perfil Cada perfil tiene acceso a un conjunto de recursos Se desea un sistema más flexible

INTRODUCCIÓN Tecnología de red basada en Ethernet Red completamente conmutada Empleo de routers restringido Gestión de usuarios y servicios basada en VLANs Perfiles de usuario basados en la asignación de VLAN Asignación estática en función de puerto Asignación dinámica en función de la identidad Acceso a servicios en función del perfil Cada perfil tiene acceso a un conjunto de recursos Se desea un sistema más flexible

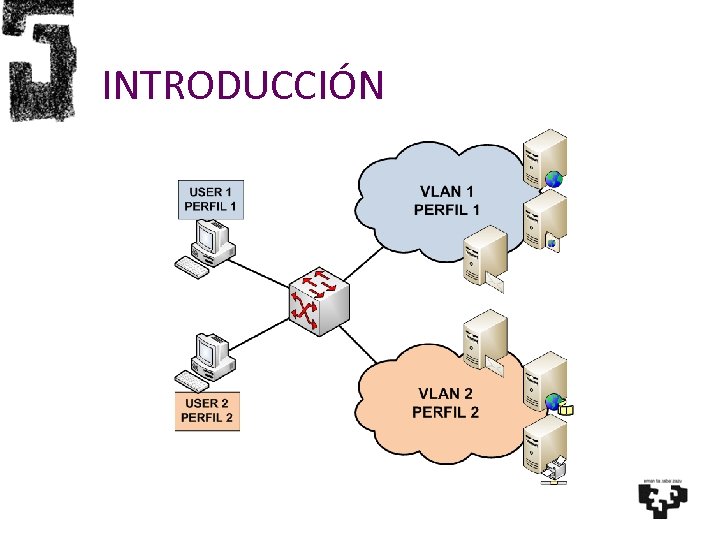

INTRODUCCIÓN

INTRODUCCIÓN

OBJETIVOS Acceso a servicios controlado individualmente en función de la identidad del usuario El sistema propuesto tiene que cubrir diversos aspectos: Definición de servicio Recurso de red a disposición de un conjunto de usuarios susceptible de ser controlado Identificación de servicio Genérica: definido a cualquier nivel Unívoca: tiene que poder ser diferenciado del resto

OBJETIVOS Acceso a servicios controlado individualmente en función de la identidad del usuario El sistema propuesto tiene que cubrir diversos aspectos: Definición de servicio Recurso de red a disposición de un conjunto de usuarios susceptible de ser controlado Identificación de servicio Genérica: definido a cualquier nivel Unívoca: tiene que poder ser diferenciado del resto

OBJETIVOS La seguridad es un aspecto fundamental de la solución AAA: cada usuario debe ser autenticado y autorizado antes de poder acceder al servicio Control de acceso: se realiza un control a nivel de red teniendo en cuenta la identificación que del servicio se haga Asociado al acceso, es necesaria una fase de configuración Ligado al proceso de AAA se desencadena un proceso de configuración La configuración depende del servicio y de la identidad del usuario Los nodos involucrados en la provisión del servicio son configurados adecuadamente y de forma segura

OBJETIVOS La seguridad es un aspecto fundamental de la solución AAA: cada usuario debe ser autenticado y autorizado antes de poder acceder al servicio Control de acceso: se realiza un control a nivel de red teniendo en cuenta la identificación que del servicio se haga Asociado al acceso, es necesaria una fase de configuración Ligado al proceso de AAA se desencadena un proceso de configuración La configuración depende del servicio y de la identidad del usuario Los nodos involucrados en la provisión del servicio son configurados adecuadamente y de forma segura

ACCESO BASADO EN SERVICIOS Sistema de control de acceso basado en servicios Definición de servicio Seguridad Autenticación y Autorización (AAA) Control de acceso Configuración

ACCESO BASADO EN SERVICIOS Sistema de control de acceso basado en servicios Definición de servicio Seguridad Autenticación y Autorización (AAA) Control de acceso Configuración

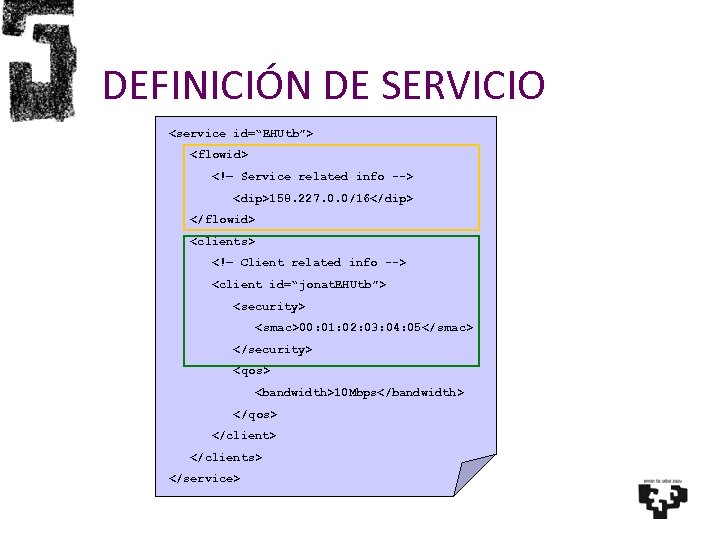

DEFINICIÓN DE SERVICIO Situación previa Conjunto de usuarios -> Perfil (VLAN) -> Conjunto de servicios Servicio Recurso de red a controlar Definido a cualquier nivel, incluso multi-nivel Definición en base a perfiles XML Parámetros de servicio Identifican unívocamente a los servicios Parámetros de usuario Contienen información específica de cada usuario La identificación del servicio afecta directamente al control de acceso que se aplica en cada caso

DEFINICIÓN DE SERVICIO Situación previa Conjunto de usuarios -> Perfil (VLAN) -> Conjunto de servicios Servicio Recurso de red a controlar Definido a cualquier nivel, incluso multi-nivel Definición en base a perfiles XML Parámetros de servicio Identifican unívocamente a los servicios Parámetros de usuario Contienen información específica de cada usuario La identificación del servicio afecta directamente al control de acceso que se aplica en cada caso

DEFINICIÓN DE SERVICIO

DEFINICIÓN DE SERVICIO

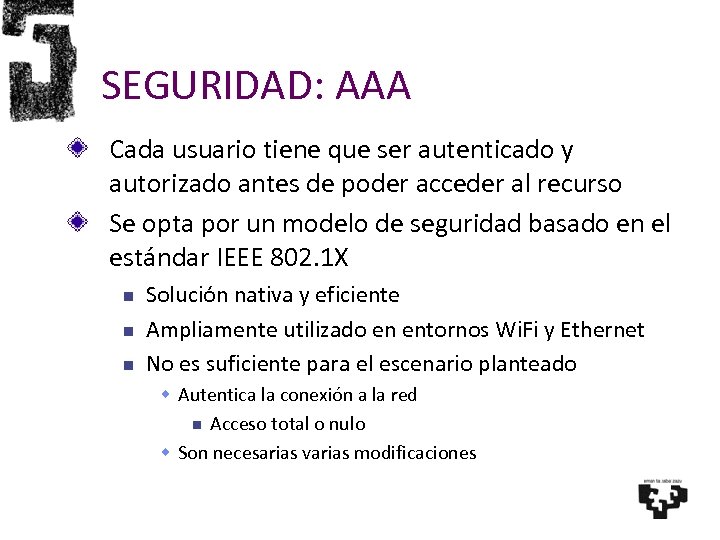

SEGURIDAD: AAA Cada usuario tiene que ser autenticado y autorizado antes de poder acceder al recurso Se opta por un modelo de seguridad basado en el estándar IEEE 802. 1 X Solución nativa y eficiente Ampliamente utilizado en entornos Wi. Fi y Ethernet No es suficiente para el escenario planteado Autentica la conexión a la red Acceso total o nulo Son necesarias varias modificaciones

SEGURIDAD: AAA Cada usuario tiene que ser autenticado y autorizado antes de poder acceder al recurso Se opta por un modelo de seguridad basado en el estándar IEEE 802. 1 X Solución nativa y eficiente Ampliamente utilizado en entornos Wi. Fi y Ethernet No es suficiente para el escenario planteado Autentica la conexión a la red Acceso total o nulo Son necesarias varias modificaciones

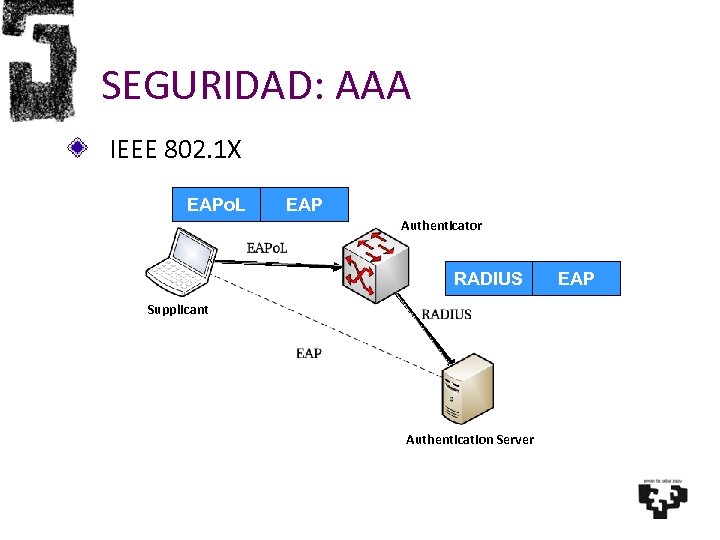

SEGURIDAD: AAA IEEE 802. 1 X EAPo. L EAP Authenticator RADIUS Supplicant Authentication Server EAP

SEGURIDAD: AAA IEEE 802. 1 X EAPo. L EAP Authenticator RADIUS Supplicant Authentication Server EAP

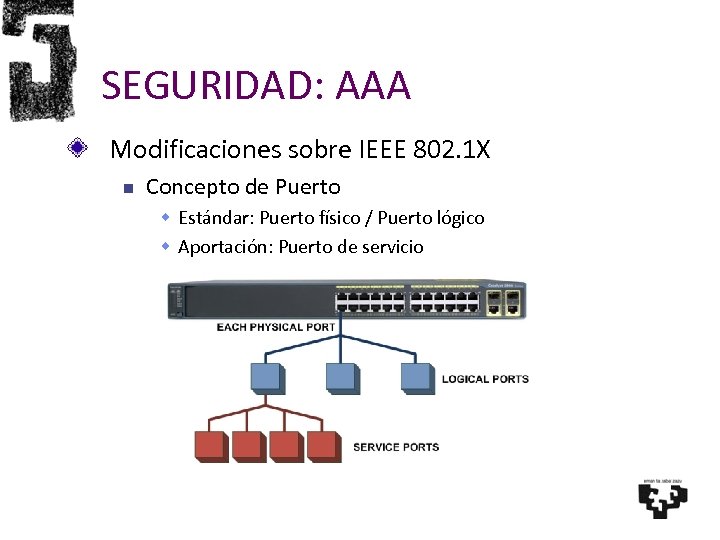

SEGURIDAD: AAA Modificaciones sobre IEEE 802. 1 X Concepto de Puerto Estándar: Puerto físico / Puerto lógico Aportación: Puerto de servicio

SEGURIDAD: AAA Modificaciones sobre IEEE 802. 1 X Concepto de Puerto Estándar: Puerto físico / Puerto lógico Aportación: Puerto de servicio

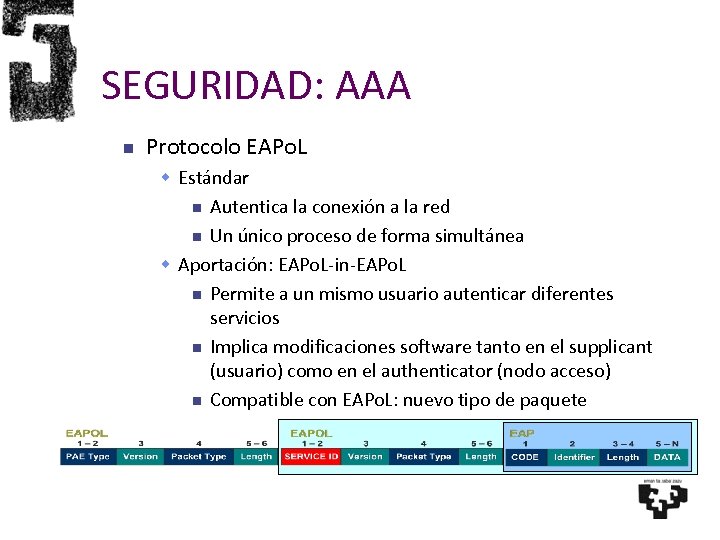

SEGURIDAD: AAA Protocolo EAPo. L Estándar Autentica la conexión a la red Un único proceso de forma simultánea Aportación: EAPo. L-in-EAPo. L Permite a un mismo usuario autenticar diferentes servicios Implica modificaciones software tanto en el supplicant (usuario) como en el authenticator (nodo acceso) Compatible con EAPo. L: nuevo tipo de paquete

SEGURIDAD: AAA Protocolo EAPo. L Estándar Autentica la conexión a la red Un único proceso de forma simultánea Aportación: EAPo. L-in-EAPo. L Permite a un mismo usuario autenticar diferentes servicios Implica modificaciones software tanto en el supplicant (usuario) como en el authenticator (nodo acceso) Compatible con EAPo. L: nuevo tipo de paquete

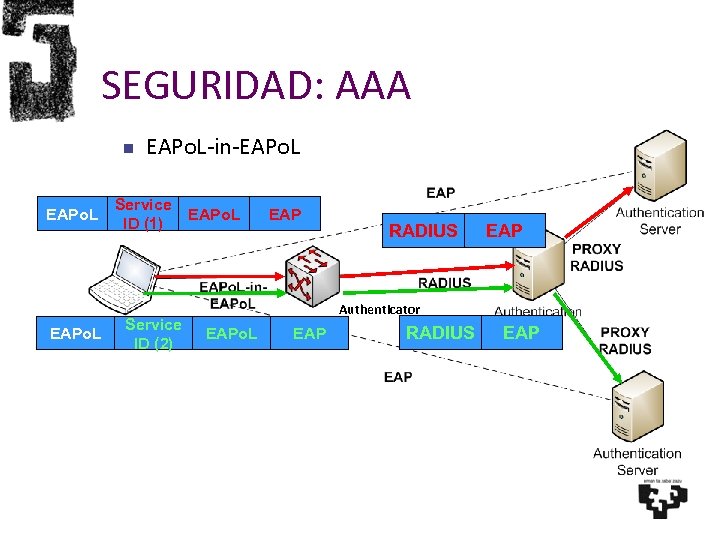

SEGURIDAD: AAA EAPo. L-in-EAPo. L Service ID (1) Service ID (2) EAPo. L EAP RADIUS EAP Authenticator EAPo. L EAP RADIUS EAP

SEGURIDAD: AAA EAPo. L-in-EAPo. L Service ID (1) Service ID (2) EAPo. L EAP RADIUS EAP Authenticator EAPo. L EAP RADIUS EAP

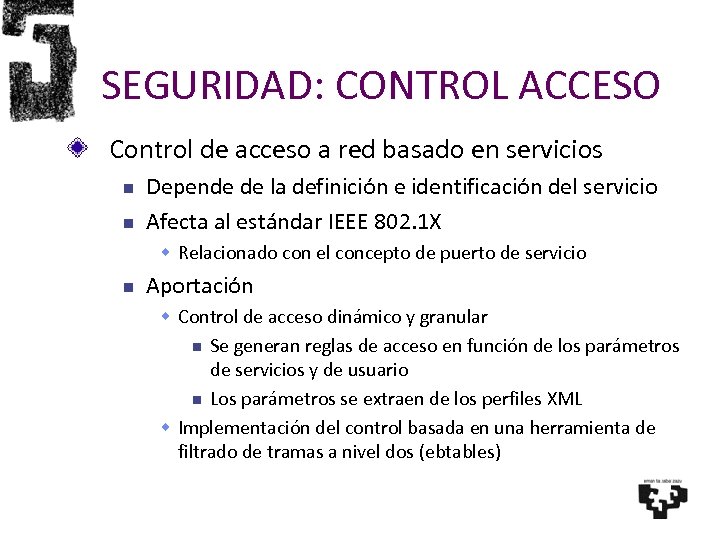

SEGURIDAD: CONTROL ACCESO Control de acceso a red basado en servicios Depende de la definición e identificación del servicio Afecta al estándar IEEE 802. 1 X Relacionado con el concepto de puerto de servicio Aportación Control de acceso dinámico y granular Se generan reglas de acceso en función de los parámetros de servicios y de usuario Los parámetros se extraen de los perfiles XML Implementación del control basada en una herramienta de filtrado de tramas a nivel dos (ebtables)

SEGURIDAD: CONTROL ACCESO Control de acceso a red basado en servicios Depende de la definición e identificación del servicio Afecta al estándar IEEE 802. 1 X Relacionado con el concepto de puerto de servicio Aportación Control de acceso dinámico y granular Se generan reglas de acceso en función de los parámetros de servicios y de usuario Los parámetros se extraen de los perfiles XML Implementación del control basada en una herramienta de filtrado de tramas a nivel dos (ebtables)

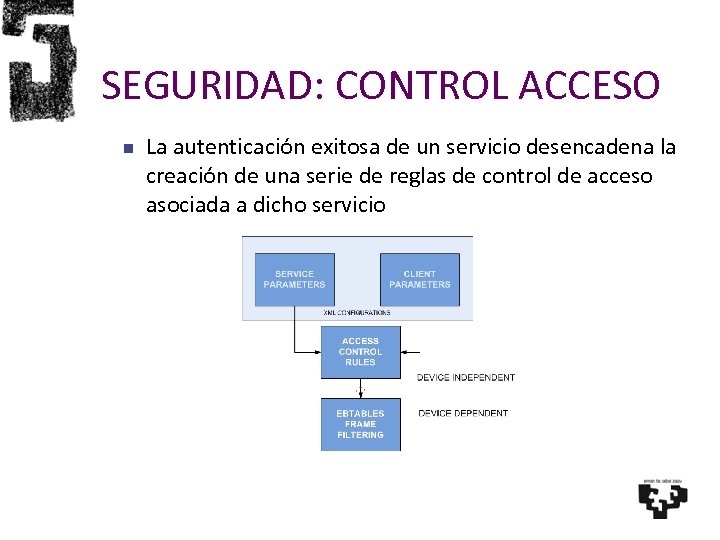

SEGURIDAD: CONTROL ACCESO La autenticación exitosa de un servicio desencadena la creación de una serie de reglas de control de acceso asociada a dicho servicio

SEGURIDAD: CONTROL ACCESO La autenticación exitosa de un servicio desencadena la creación de una serie de reglas de control de acceso asociada a dicho servicio

CONFIGURACIÓN Asociado al proceso de autenticación se establece un proceso de configuración La relación se establece en un contexto seguro Desencadenado desde el servidor de autenticación Se encarga de configurar adecuadamente todos los recursos de la red necesarios para la correcta provisión del servicio La configuración depende de varios parámetros Resultado del proceso de autenticación Identidad del usuario y localización Naturaleza del servicio Particularidades de la red

CONFIGURACIÓN Asociado al proceso de autenticación se establece un proceso de configuración La relación se establece en un contexto seguro Desencadenado desde el servidor de autenticación Se encarga de configurar adecuadamente todos los recursos de la red necesarios para la correcta provisión del servicio La configuración depende de varios parámetros Resultado del proceso de autenticación Identidad del usuario y localización Naturaleza del servicio Particularidades de la red

CONFIGURACIÓN Se utiliza NETCONF (RFC 4741) Sistema de configuración y monitorización de red definido por el IETF Capacidades avanzadas de configuración Definición de configuraciones complejas Permite mantener diferentes configuraciones, manejar errores, realizar rollback de configuraciones… Configuraciones representadas en XML y agrupadas en módulos Se definen varias operaciones

CONFIGURACIÓN Se utiliza NETCONF (RFC 4741) Sistema de configuración y monitorización de red definido por el IETF Capacidades avanzadas de configuración Definición de configuraciones complejas Permite mantener diferentes configuraciones, manejar errores, realizar rollback de configuraciones… Configuraciones representadas en XML y agrupadas en módulos Se definen varias operaciones

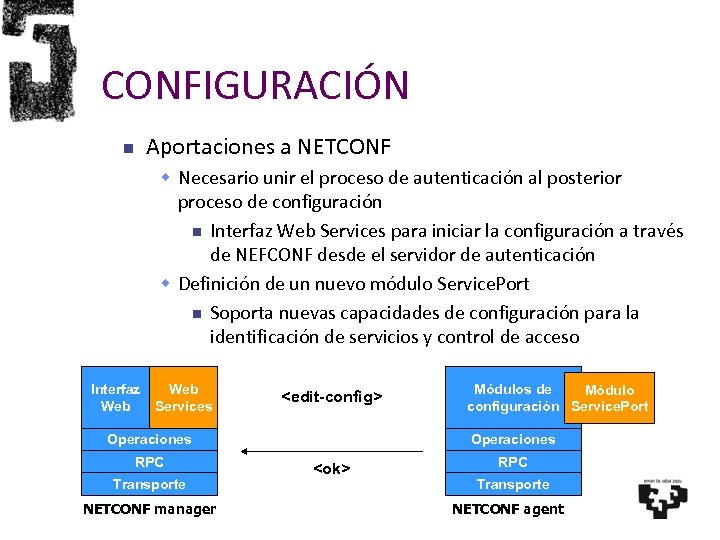

CONFIGURACIÓN Aportaciones a NETCONF Necesario unir el proceso de autenticación al posterior proceso de configuración Interfaz Web Services para iniciar la configuración a través de NEFCONF desde el servidor de autenticación Definición de un nuevo módulo Service. Port Soporta nuevas capacidades de configuración para la identificación de servicios y control de acceso Interfaz Web Services

CONFIGURACIÓN Aportaciones a NETCONF Necesario unir el proceso de autenticación al posterior proceso de configuración Interfaz Web Services para iniciar la configuración a través de NEFCONF desde el servidor de autenticación Definición de un nuevo módulo Service. Port Soporta nuevas capacidades de configuración para la identificación de servicios y control de acceso Interfaz Web Services

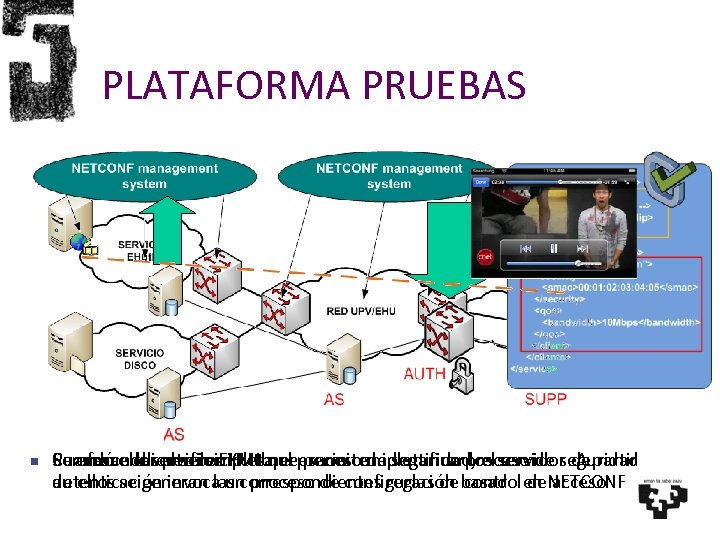

PLATAFORMA PRUEBAS Se envían los perfiles XML el permiten identificar los servidor A Cuando elel servicio EHUtbnecesario completar un proceso de seguridad Para acceder al servicio es queproceso de seguridad, el servicios. de partir ofrece cliente completa de ellos se generan las correspondientes reglas de control de acceso autenticación invoca un proceso de configuración basado en NETCONF

PLATAFORMA PRUEBAS Se envían los perfiles XML el permiten identificar los servidor A Cuando elel servicio EHUtbnecesario completar un proceso de seguridad Para acceder al servicio es queproceso de seguridad, el servicios. de partir ofrece cliente completa de ellos se generan las correspondientes reglas de control de acceso autenticación invoca un proceso de configuración basado en NETCONF

CONCLUSIONES Sistema capaz de controlar a nivel de red y de forma individualizada el acceso de cada usuario a los servicio en base a su identidad Nomadismo en el acceso Mismos servicios con independencia de la localización La gestión puede ser descentralizada Basado en relación de confianza Acceso gestionado por el proveedor del recurso Controlar que el recurso que activa pertenezca al gestor Propuesta basada en modificación de IEEE 802. 1 X Múltiples procesos de autenticación simultáneos Control basado en puerto de servicio Identificación del servicio

CONCLUSIONES Sistema capaz de controlar a nivel de red y de forma individualizada el acceso de cada usuario a los servicio en base a su identidad Nomadismo en el acceso Mismos servicios con independencia de la localización La gestión puede ser descentralizada Basado en relación de confianza Acceso gestionado por el proveedor del recurso Controlar que el recurso que activa pertenezca al gestor Propuesta basada en modificación de IEEE 802. 1 X Múltiples procesos de autenticación simultáneos Control basado en puerto de servicio Identificación del servicio

CONCLUSIONES Plataforma capaz de controlar acceso de usuarios por servicio AAA basada en EAPo. L-in-EAPo. L Gestión distribuida Configuración en base a perfiles XML dinámicamente generados en función de la identidad del usuario Creación de reglas de acceso aplicadas con ebtables Incremento de la seguridad de la red Solo flujos previamente autenticados Control simultáneo del origen y del destino

CONCLUSIONES Plataforma capaz de controlar acceso de usuarios por servicio AAA basada en EAPo. L-in-EAPo. L Gestión distribuida Configuración en base a perfiles XML dinámicamente generados en función de la identidad del usuario Creación de reglas de acceso aplicadas con ebtables Incremento de la seguridad de la red Solo flujos previamente autenticados Control simultáneo del origen y del destino

LÍNEAS FUTURAS Se está trabajando en una completa definición de servicios Identificación de flujo de servicio a diversos niveles Integración con definición de servicios MEF Escenarios complejos: E-Line, E-LAN, E-Tree Integración de Qo. S en la solución Incluir parámetros de Qo. S en la fase de identificación Con dependencia del servicio y la identidad de usuario Aplicar políticas de calidad en la fase de configuración Creación bajo demanda de recursos virtualizados Al proceso de autenticación y configuración, se une el proceso de creación Integración con servicios de e-Ciencia La red como recurso para la experimentación Creación de un framework para gestión de recursos y usuarios

LÍNEAS FUTURAS Se está trabajando en una completa definición de servicios Identificación de flujo de servicio a diversos niveles Integración con definición de servicios MEF Escenarios complejos: E-Line, E-LAN, E-Tree Integración de Qo. S en la solución Incluir parámetros de Qo. S en la fase de identificación Con dependencia del servicio y la identidad de usuario Aplicar políticas de calidad en la fase de configuración Creación bajo demanda de recursos virtualizados Al proceso de autenticación y configuración, se une el proceso de creación Integración con servicios de e-Ciencia La red como recurso para la experimentación Creación de un framework para gestión de recursos y usuarios

SISTEMA PARA EL CONTROL DE ACCESO A RED BASADO EN SERVICIOS Jon Matias (jon. matias@ehu. es) Jornadas técnicas de Red. IRIS Santiago de Compostela – Noviembre 2009 Dpto. Electrónica y Telecomunicaciones

SISTEMA PARA EL CONTROL DE ACCESO A RED BASADO EN SERVICIOS Jon Matias (jon. matias@ehu. es) Jornadas técnicas de Red. IRIS Santiago de Compostela – Noviembre 2009 Dpto. Electrónica y Telecomunicaciones