Система анализа рисков и проверки политики информационной безопасности

Система анализа рисков и проверки политики информационной безопасности предприятия Выполнил студент группы КЗО-201

План » Введение » Обзор программных продуктов » Источники угроз » Оценка рисков » Методики анализа рисков » Тестирование системы » Вывод 2

Введение Информационная безопасность достигается проведением руководством соответствующего уровня политики информационной безопасности. Основным документом, на основе которого проводится политика информационной безопасности, является программа информационной безопасности. Этот документ разрабатывается и принимается как официальный руководящий документ высшими органами управления организацией. В документе приводятся цели политики информационной безопасности и основные направления решения задач защиты информации в КС. В программах информационной безопасности содержатся также общие требования и принципы построения систем защиты информации в КС. 3

Программный комплекс ГРИФ Для построения модели информационной системы с точки зрения ИБ, ГРИФ обладает простым и интуитивно понятным для пользователя интерфейсом. Однако за внешней простотой скрывается сложнейший алгоритм анализа рисков, учитывающий более ста параметров, который позволяет на выходе дать максимально точную оценку существующих в информационной системе рисков, основанную на глубоком анализе особенностей практической реализации информационной системы. Основная задача системы ГРИФ — дать возможность ИТ- менеджеру самостоятельно оценить уровень рисков в информационной системе, оценить эффективность существующей практики по обеспечению безопасности компании. 4

Программный комплекс КОНДОР Программный комплекс КОНДОР+ включает в себя более двухсот вопросов, ответив на которые специалист получает подробный отчет о состоянии существующей политики безопасности, а также модуль оценки уровня рисков соответствия требованиям ISO 17799. Кроме того, КОНДОР+ дает возможность специалисту отслеживать вносимые на основе выданных рекомендаций изменения в политику безопасности, постепенно приводя ее в полное соответствие с требованиями стандарта, а также представлять отчеты руководству, свидетельствующие о целесообразности и обоснованности инвестиций в обеспечение безопасности информационной системы компании. 5

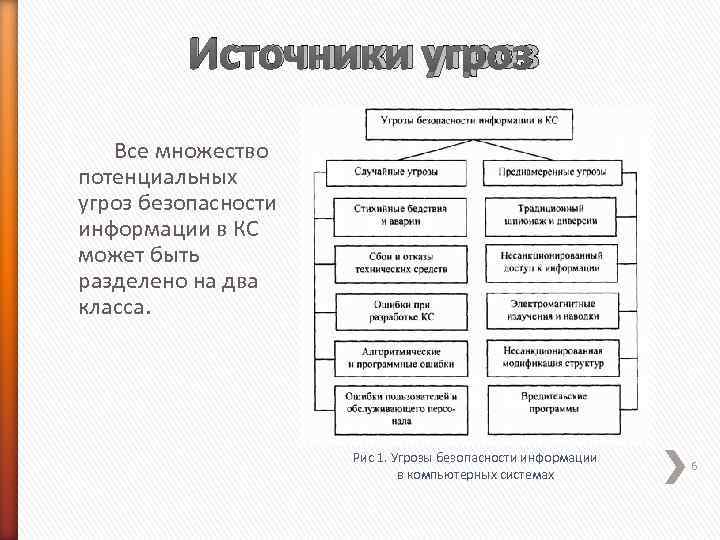

Источники угроз Все множество потенциальных угроз безопасности информации в КС может быть разделено на два класса. Рис 1. Угрозы безопасности информации 6 в компьютерных системах

Оценка рисков Для измерения рисков не существует абсолютной шкалы. Риски можно оценивать по объективным либо субъективным критериям. Примером объективного критерия является вероятность выхода из строя какого- либо оборудования, например ПК, за определенный промежуток времени. Примером субъективного критерия является оценка администратором информационного ресурса риска выхода из строя ПК. Для этого обычно разрабатывается ранговая шкала с несколькими градациями, например: низкий, средний, высокий уровни. Существует ряд подходов к измерению рисков. Рассмотрим наиболее распространенные: оценка по двум факторам и оценка по трем факторам. 7

Оценка рисков по двум факторам В простейшем случае используется оценка двух факторов: вероятности происшествия и тяжести возможных последствий. Обычно считается, что риск тем больше, чем больше вероятность происшествия и тяжесть последствий. Общая идея может быть выражена формулой: РИСК = Рпроисшествия * ЦЕНА ПОТЕРИ. 8

Оценка риска по трем фактам В большинстве методик, рассчитанных на более высокие требования, чем базовый уровень, используется модель оценки риска с тремя факторами: угроза, уязвимость, цена потери. Вероятность происшествия, которая в данном подходе может быть объективной либо субъективной величиной, зависит от уровней (вероятностей) угроз и уязвимостей: Рпроисшествия = Ругрозы х Руязвимости. Соответственно риск определяется следующим образом: РИСК = Ругрозы х Руязвимости х ЦЕНА ПОТЕРИ. 9

Выбор методики анализа рисков Как уже упоминалась выше, для оценки угроз и уязвимостей используются различные методы, в основе которых могут лежать: • экспертные оценки; • статистические данные; • учет факторов, влияющих на уровни угроз и уязвимостей. Мы же выбрали наиболее распространенный в настоящее время подход, основанный на учете различных факторов, влияющих на уровни угроз и уязвимостей. Такой подход позволяет абстрагироваться от малосущественных технических деталей, учесть не только программно- технические, но 10 и иные аспекты.

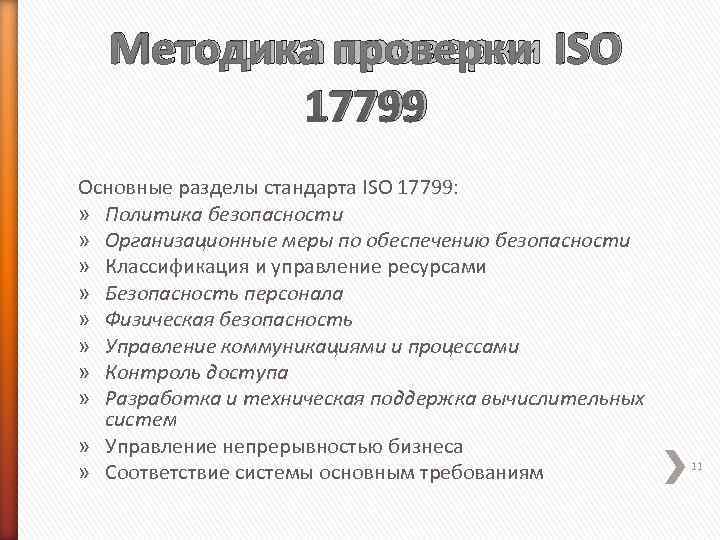

Методика проверки ISO 17799 Основные разделы стандарта ISO 17799: » Политика безопасности » Организационные меры по обеспечению безопасности » Классификация и управление ресурсами » Безопасность персонала » Физическая безопасность » Управление коммуникациями и процессами » Контроль доступа » Разработка и техническая поддержка вычислительных систем » Управление непрерывностью бизнеса » Соответствие системы основным требованиям 11

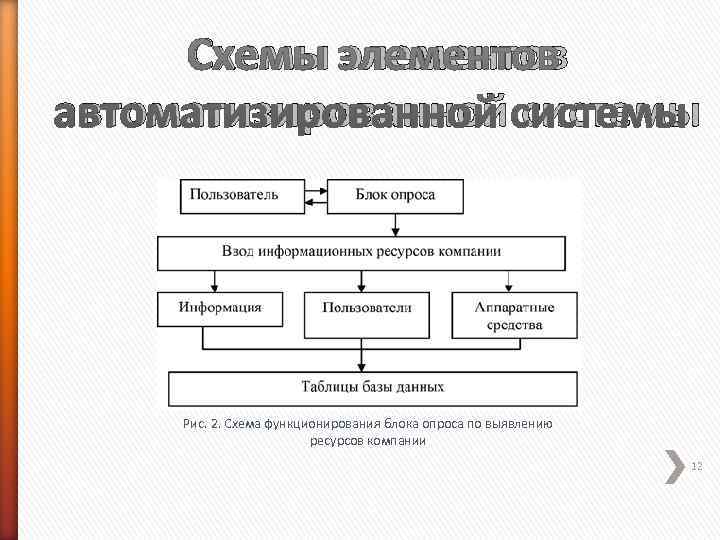

Схемы элементов автоматизированной системы Рис. 2. Схема функционирования блока опроса по выявлению ресурсов компании 12

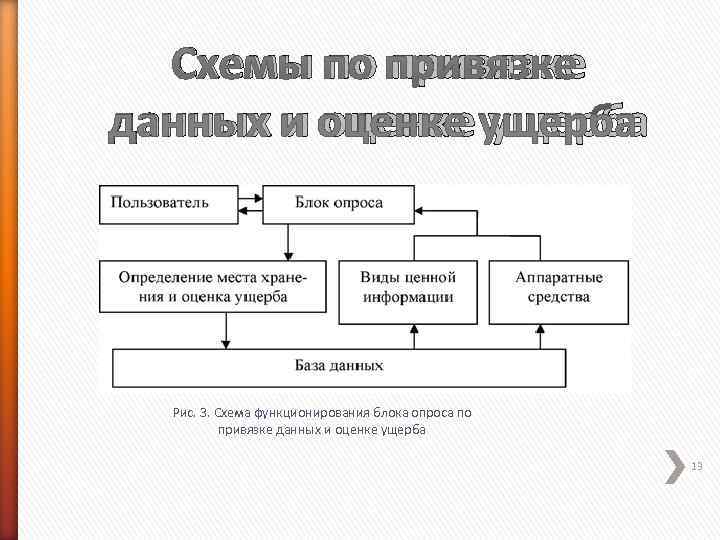

Схемы по привязке данных и оценке ущерба Рис. 3. Схема функционирования блока опроса по привязке данных и оценке ущерба 13

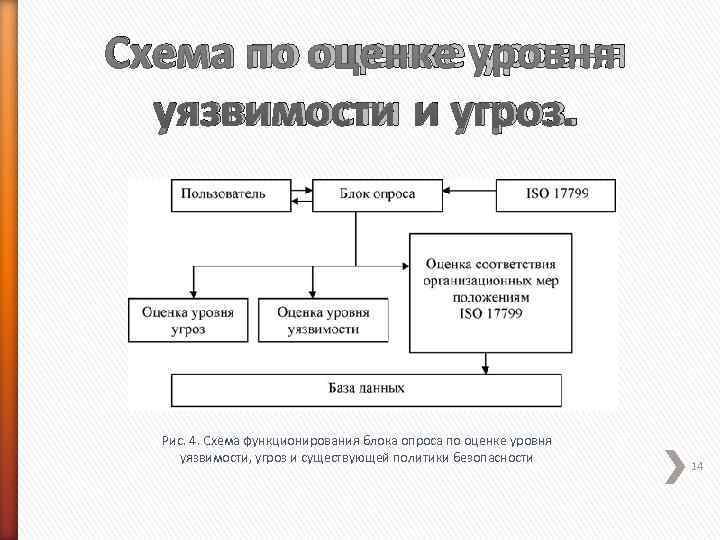

Схема по оценке уровня уязвимости и угроз. Рис. 4. Схема функционирования блока опроса по оценке уровня уязвимости, угроз и существующей политики безопасности 14

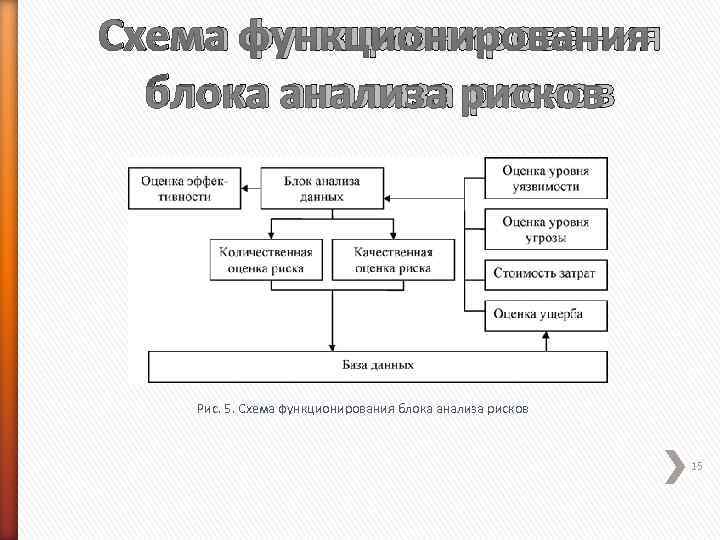

Схема функционирования блока анализа рисков Рис. 5. Схема функционирования блока анализа рисков 15

Тестирование системы Тестирование направленно на изучение зависимости потерь организации от некоторых факторов (классификации злоумышленника, прав доступа пользователей системы и организационных мер обеспечения информационной безопасности). Используемая при тестировании программного продукта информация не основывается на конкретных значениях для конкретного предприятия — это абстрактные данные об абстрактном предприятии, необходимые для процесса тестирования 16

Спасибо за внимание 17

Лаба 1.ppt

- Количество слайдов: 17