Lec_3.ppt

- Количество слайдов: 18

Симетрична криптографія

Симетрична криптографія

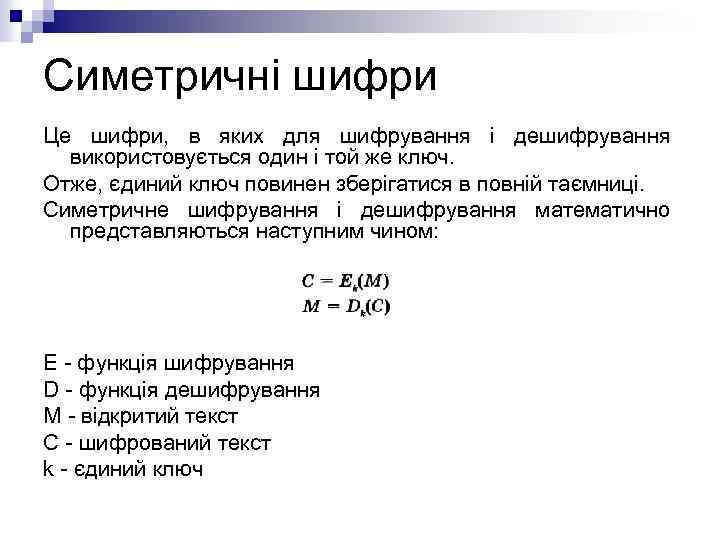

Симетричні шифри Це шифри, в яких для шифрування і дешифрування використовується один і той же ключ. Отже, єдиний ключ повинен зберігатися в повній таємниці. Симетричне шифрування і дешифрування математично представляються наступним чином: E - функція шифрування D - функція дешифрування M - відкритий текст C - шифрований текст k - єдиний ключ

Симетричні шифри Це шифри, в яких для шифрування і дешифрування використовується один і той же ключ. Отже, єдиний ключ повинен зберігатися в повній таємниці. Симетричне шифрування і дешифрування математично представляються наступним чином: E - функція шифрування D - функція дешифрування M - відкритий текст C - шифрований текст k - єдиний ключ

Симметричные шифры Принцип роботи симетричного шифрування: Відправник і одержувач повинні заздалегідь домовитися: 1. про секретному ключі 2. про алгоритм 3. про вектор ініціалізації 4. про режим обчислень 5. про заповнення порожніх позицій Існує 2 типи симетричних алгоритмів: Блокові шифри (за 1 прохід алгоритму обробляють блок байт розміром 64 або 128 біт) Потокові шифри (за 1 прохід алгоритму обробляють 1 байт або біт)

Симметричные шифры Принцип роботи симетричного шифрування: Відправник і одержувач повинні заздалегідь домовитися: 1. про секретному ключі 2. про алгоритм 3. про вектор ініціалізації 4. про режим обчислень 5. про заповнення порожніх позицій Існує 2 типи симетричних алгоритмів: Блокові шифри (за 1 прохід алгоритму обробляють блок байт розміром 64 або 128 біт) Потокові шифри (за 1 прохід алгоритму обробляють 1 байт або біт)

Алгоритм DES Історія: Цей алгоритм був прийнятий урядом США в 1977 р. для шифрування нестрого секретних даних. Пізніше він кілька разів був зламаний публічно. Але незважаючи на це DES все ще залишається поширеним в сучасних комерційних додатках. Опис: DES - симетричний блоковий шифр, що перетворює 64 -бітові блоки даних за допомогою 56 -бітного секретного ключа. Перетворення включає в себе 16 циклів перестановок і підстановок (заміни бітів даних). Транспозиції (переміщення бітів всередині даних) призводить до дифузії даних, тобто їх рівномірному розподілу. Ключ вибирається з 2 варіантів. 56

Алгоритм DES Історія: Цей алгоритм був прийнятий урядом США в 1977 р. для шифрування нестрого секретних даних. Пізніше він кілька разів був зламаний публічно. Але незважаючи на це DES все ще залишається поширеним в сучасних комерційних додатках. Опис: DES - симетричний блоковий шифр, що перетворює 64 -бітові блоки даних за допомогою 56 -бітного секретного ключа. Перетворення включає в себе 16 циклів перестановок і підстановок (заміни бітів даних). Транспозиції (переміщення бітів всередині даних) призводить до дифузії даних, тобто їх рівномірному розподілу. Ключ вибирається з 2 варіантів. 56

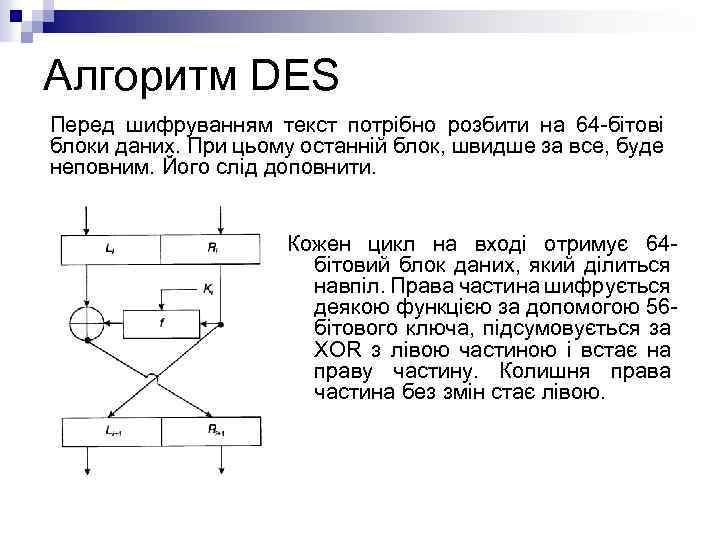

Алгоритм DES Перед шифруванням текст потрібно розбити на 64 -бітові блоки даних. При цьому останній блок, швидше за все, буде неповним. Його слід доповнити. Кожен цикл на вході отримує 64 бітовий блок даних, який ділиться навпіл. Права частина шифрується деякою функцією за допомогою 56 бітового ключа, підсумовується за XOR з лівою частиною і встає на праву частину. Колишня права частина без змін стає лівою.

Алгоритм DES Перед шифруванням текст потрібно розбити на 64 -бітові блоки даних. При цьому останній блок, швидше за все, буде неповним. Його слід доповнити. Кожен цикл на вході отримує 64 бітовий блок даних, який ділиться навпіл. Права частина шифрується деякою функцією за допомогою 56 бітового ключа, підсумовується за XOR з лівою частиною і встає на праву частину. Колишня права частина без змін стає лівою.

Операційні режими Блокові шифри для обробки послідовностей блоків використовують правила, які визначаються операційним режимом. Стандартні операційні режими: ECB - електронна шифрувальну книга (DES, 3 DES, RC 2, Rijndael) CBC - зчеплення шифрованих блоків (DES, 3 DES, RC 2, Rijndael) CFB - шифрований зворотний зв'язок (DES, 3 DES, RC 2) OFB - зворотний зв'язок по виходу CTS - просковзування шифрованого тексту (був створений для RC 5, але досі не реалізований)

Операційні режими Блокові шифри для обробки послідовностей блоків використовують правила, які визначаються операційним режимом. Стандартні операційні режими: ECB - електронна шифрувальну книга (DES, 3 DES, RC 2, Rijndael) CBC - зчеплення шифрованих блоків (DES, 3 DES, RC 2, Rijndael) CFB - шифрований зворотний зв'язок (DES, 3 DES, RC 2) OFB - зворотний зв'язок по виходу CTS - просковзування шифрованого тексту (був створений для RC 5, але досі не реалізований)

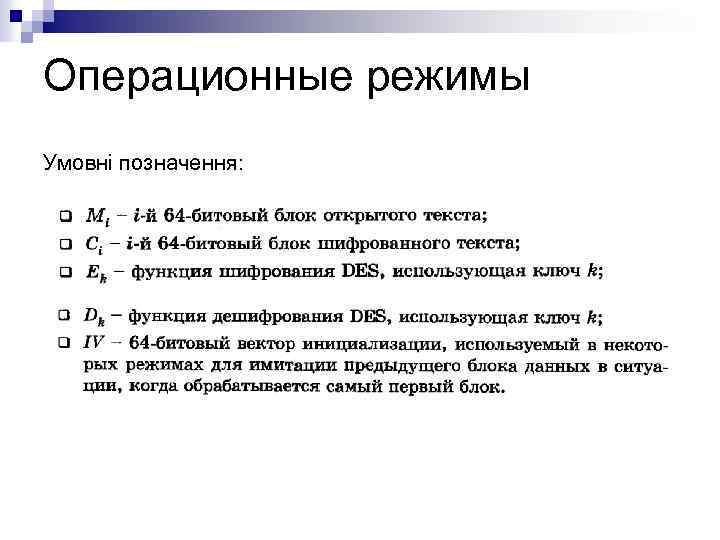

Операционные режимы Умовні позначення:

Операционные режимы Умовні позначення:

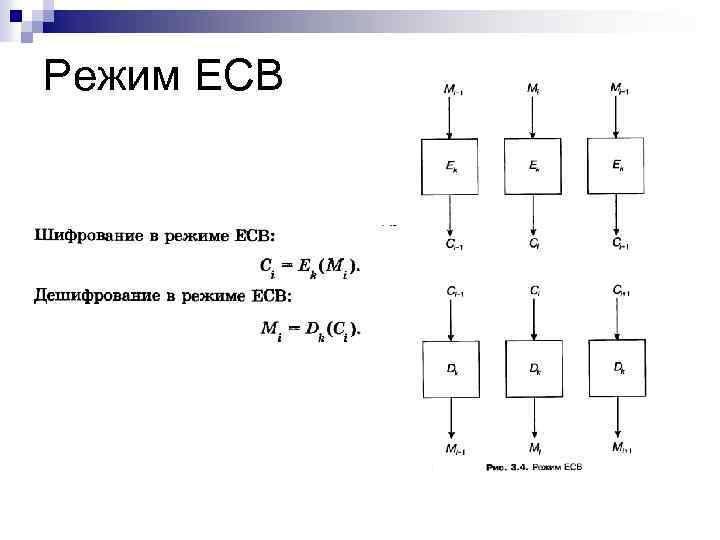

Режим ECB Це найпростіший операційний режим шифрування, в якому 16 циклів застосовуються до кожного чергового блоку даних індивідуально і без будь-якої залежності від інших блоків. Плюси: n Блоки не залежать один від одного => n Помилка в одному блоці не поширюється на інші n Паралельна або послідовна обробка блоків n Велика пропускна здатність процесу Мінуси: Слабка криптостійкість (при аналізі тексту на стандартні фрази і повтори можна вгадати пари «відкритий блок закритий блок» , у міру зростання цих пар, пошук нових полегшується => пошук самого ключа необов'язковий)

Режим ECB Це найпростіший операційний режим шифрування, в якому 16 циклів застосовуються до кожного чергового блоку даних індивідуально і без будь-якої залежності від інших блоків. Плюси: n Блоки не залежать один від одного => n Помилка в одному блоці не поширюється на інші n Паралельна або послідовна обробка блоків n Велика пропускна здатність процесу Мінуси: Слабка криптостійкість (при аналізі тексту на стандартні фрази і повтори можна вгадати пари «відкритий блок закритий блок» , у міру зростання цих пар, пошук нових полегшується => пошук самого ключа необов'язковий)

Режим ECB

Режим ECB

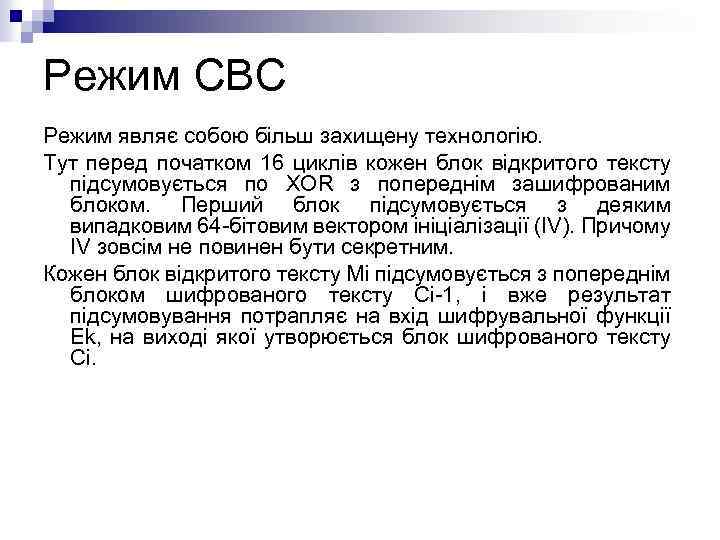

Режим CBC Режим являє собою більш захищену технологію. Тут перед початком 16 циклів кожен блок відкритого тексту підсумовується по XOR з попереднім зашифрованим блоком. Перший блок підсумовується з деяким випадковим 64 -бітовим вектором ініціалізації (IV). Причому IV зовсім не повинен бути секретним. Кожен блок відкритого тексту Mi підсумовується з попереднім блоком шифрованого тексту Ci-1, і вже результат підсумовування потрапляє на вхід шифрувальної функції Ek, на виході якої утворюється блок шифрованого тексту Ci.

Режим CBC Режим являє собою більш захищену технологію. Тут перед початком 16 циклів кожен блок відкритого тексту підсумовується по XOR з попереднім зашифрованим блоком. Перший блок підсумовується з деяким випадковим 64 -бітовим вектором ініціалізації (IV). Причому IV зовсім не повинен бути секретним. Кожен блок відкритого тексту Mi підсумовується з попереднім блоком шифрованого тексту Ci-1, і вже результат підсумовування потрапляє на вхід шифрувальної функції Ek, на виході якої утворюється блок шифрованого тексту Ci.

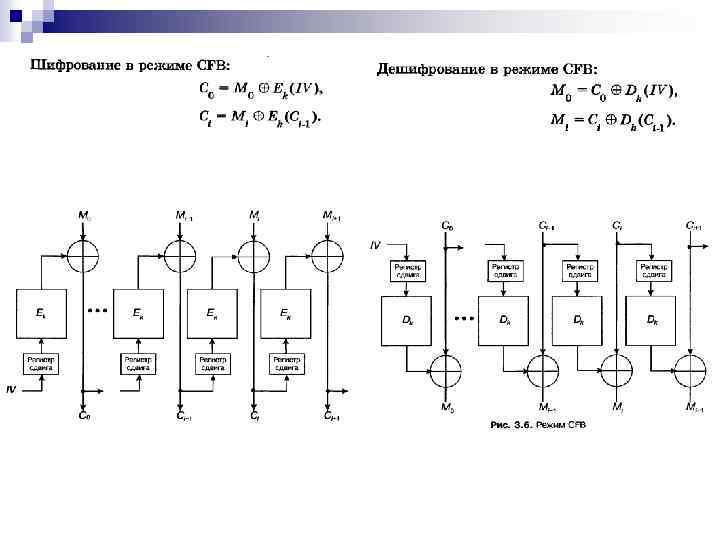

Режимы CFB и OFB Ці режими дозволяють оперувати блоками даних, меншими стандартного 64 -бітового блоку. Вони корисні в якості потокових шифрів, де алгоритм DES генерує псевдовипадкові біти, які підсумовуються по XOR з потоковим відкритим текстом. При заданому ключі ці режими не дадуть фіксованого відповідності між відкритими і шифрованими блоками, оскільки в них шифрування чергового блоку залежить від попереднього блоку + вектор ініціалізації. Мінус: Помилка в будь-якому бите даних зашкодить не тільки поточний блок, але і всі наступні. АЛЕ! Режим CFB має властивість самосинхронізації, тобто правильність розшифровки відновлюється вже в наступному блоці.

Режимы CFB и OFB Ці режими дозволяють оперувати блоками даних, меншими стандартного 64 -бітового блоку. Вони корисні в якості потокових шифрів, де алгоритм DES генерує псевдовипадкові біти, які підсумовуються по XOR з потоковим відкритим текстом. При заданому ключі ці режими не дадуть фіксованого відповідності між відкритими і шифрованими блоками, оскільки в них шифрування чергового блоку залежить від попереднього блоку + вектор ініціалізації. Мінус: Помилка в будь-якому бите даних зашкодить не тільки поточний блок, але і всі наступні. АЛЕ! Режим CFB має властивість самосинхронізації, тобто правильність розшифровки відновлюється вже в наступному блоці.

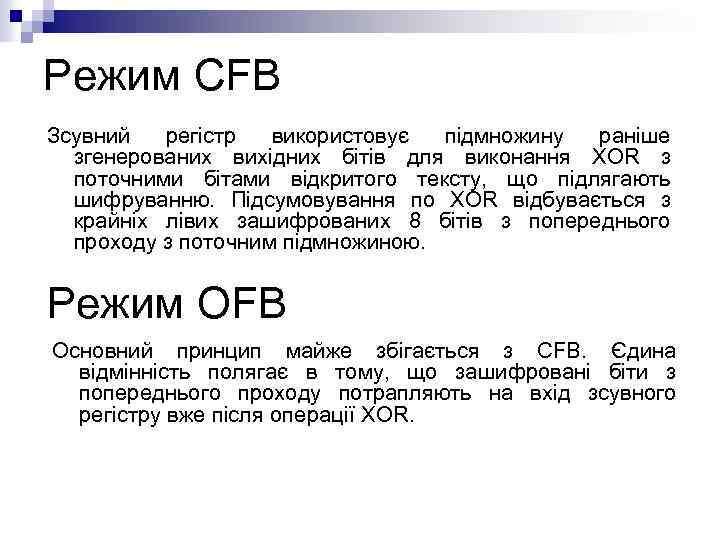

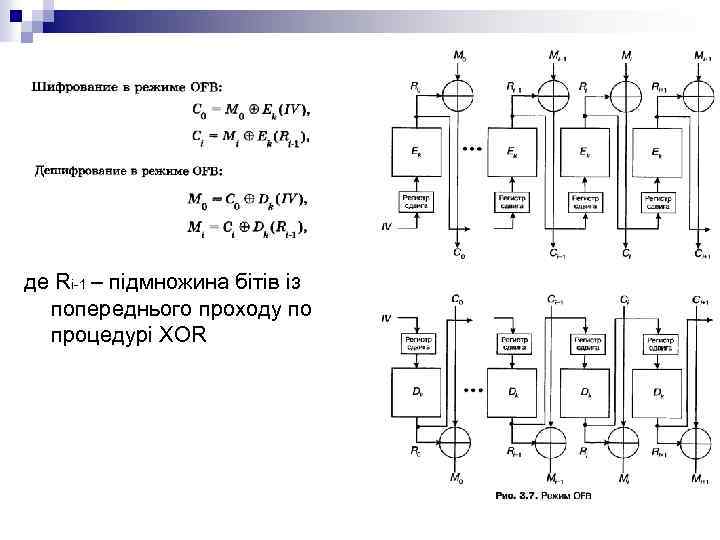

Режим CFB Зсувний регістр використовує підмножину раніше згенерованих вихідних бітів для виконання XOR з поточними бітами відкритого тексту, що підлягають шифруванню. Підсумовування по XOR відбувається з крайніх лівих зашифрованих 8 бітів з попереднього проходу з поточним підмножиною. Режим OFB Основний принцип майже збігається з CFB. Єдина відмінність полягає в тому, що зашифровані біти з попереднього проходу потрапляють на вхід зсувного регістру вже після операції XOR.

Режим CFB Зсувний регістр використовує підмножину раніше згенерованих вихідних бітів для виконання XOR з поточними бітами відкритого тексту, що підлягають шифруванню. Підсумовування по XOR відбувається з крайніх лівих зашифрованих 8 бітів з попереднього проходу з поточним підмножиною. Режим OFB Основний принцип майже збігається з CFB. Єдина відмінність полягає в тому, що зашифровані біти з попереднього проходу потрапляють на вхід зсувного регістру вже після операції XOR.

де Ri-1 – підмножина бітів із попереднього проходу по процедурі XOR

де Ri-1 – підмножина бітів із попереднього проходу по процедурі XOR

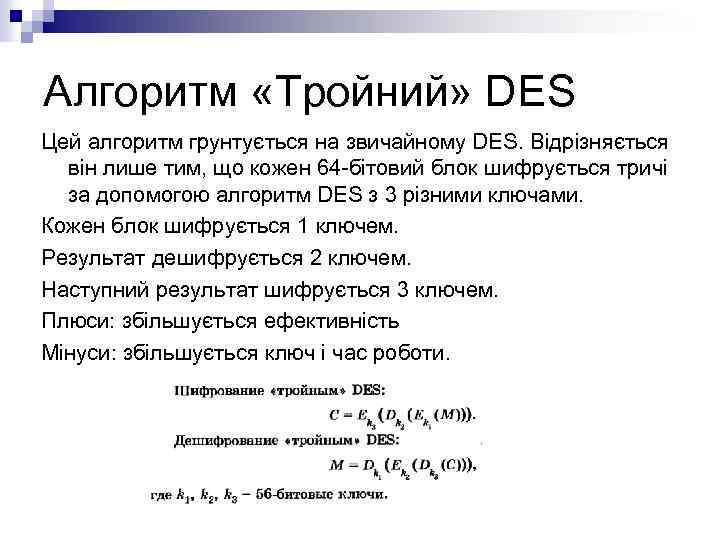

Алгоритм «Тройний» DES Цей алгоритм грунтується на звичайному DES. Відрізняється він лише тим, що кожен 64 -бітовий блок шифрується тричі за допомогою алгоритм DES з 3 різними ключами. Кожен блок шифрується 1 ключем. Результат дешифрується 2 ключем. Наступний результат шифрується 3 ключем. Плюси: збільшується ефективність Мінуси: збільшується ключ і час роботи.

Алгоритм «Тройний» DES Цей алгоритм грунтується на звичайному DES. Відрізняється він лише тим, що кожен 64 -бітовий блок шифрується тричі за допомогою алгоритм DES з 3 різними ключами. Кожен блок шифрується 1 ключем. Результат дешифрується 2 ключем. Наступний результат шифрується 3 ключем. Плюси: збільшується ефективність Мінуси: збільшується ключ і час роботи.

Алгоритм Rijndael Цей алгоритм здатний використовувати ключі розміром 128, 192 або 256 біт. Число циклів залежить від ключа і блоку даних. Якщо розміри ключа і блоку = 128, використовується 9 циклів. Якщо 128 <розмір ключа або блоку <192, використовується 11 циклів. Якщо ключ або блок даних = 256, використовується 13 циклів. + Ще один цикл в кінці. Rijndael істотно складніший DES, тому він включає в себе алгебру поліномів з коефіцієнтами над полями Галуа.

Алгоритм Rijndael Цей алгоритм здатний використовувати ключі розміром 128, 192 або 256 біт. Число циклів залежить від ключа і блоку даних. Якщо розміри ключа і блоку = 128, використовується 9 циклів. Якщо 128 <розмір ключа або блоку <192, використовується 11 циклів. Якщо ключ або блок даних = 256, використовується 13 циклів. + Ще один цикл в кінці. Rijndael істотно складніший DES, тому він включає в себе алгебру поліномів з коефіцієнтами над полями Галуа.

Алгоритм RC 2 Це симетричний блоковий шифр, який був придуманий на заміну алгоритму DES. Він використовує блоки вхідних даних розміром 64 біта. Довжина ключа змінна (від 1 до 128 байт), що вказує на стійкість шифру. Плюси: n Покращена продуктивність n Самостійна регулювання довжини ключа RC 2 був ліцензований для використання в декількох Internetдодатках, включаючи Microsoft Internet Explorer, Outlook Express. Алгоритм виконує функції аутентифікації за допомогою електронного підпису та конфіденційності допомогою шифрування.

Алгоритм RC 2 Це симетричний блоковий шифр, який був придуманий на заміну алгоритму DES. Він використовує блоки вхідних даних розміром 64 біта. Довжина ключа змінна (від 1 до 128 байт), що вказує на стійкість шифру. Плюси: n Покращена продуктивність n Самостійна регулювання довжини ключа RC 2 був ліцензований для використання в декількох Internetдодатках, включаючи Microsoft Internet Explorer, Outlook Express. Алгоритм виконує функції аутентифікації за допомогою електронного підпису та конфіденційності допомогою шифрування.