b0b63e69fa88110e73cb39d070734627.ppt

- Количество слайдов: 14

Sigurnost web aplikacija Trener: Senad Mulasmajić

Sadržaj • Opšti pojmovi, Sigurnost kao proces a ne stanje, AAA, CIA, OWASP TOP 10 - pregled • Skeniranje ranjivosti web aplikacija koristeći Nmap, Nikto, Acunetix Web Vulnerability Scanner, Nessus i ZAP • Primjeri napada: – – SQL Injection koristeći Sqlmap alat XSS koristeći Bee. F framework Upload shell-a korištenjem Burp proxy alata Web. Goat – 3 primjera napada: Directory traversal, Improper error handling i Parameter tampering

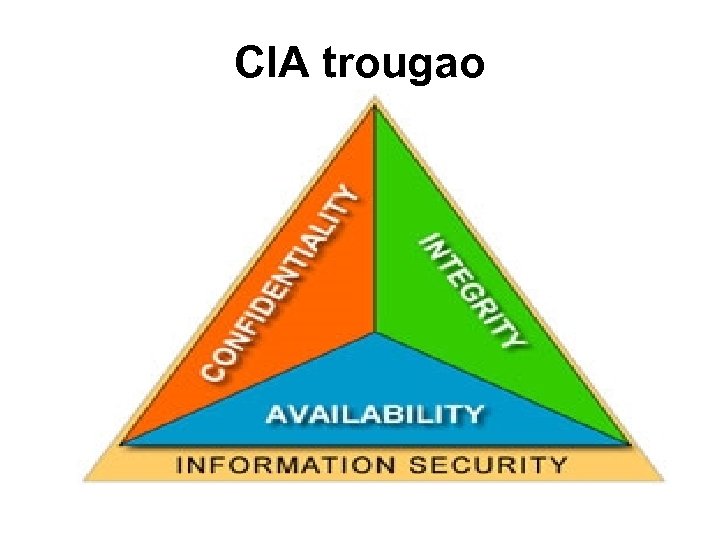

Opšti pojmovi, Sigurnost kao proces a ne stanje, AAA, CIA, OWASP TOP 10 - pregled • • Zaštita od krađe, oštećenja sw i hw; Prekid ili preusmjeravanje usluga; Sigurnost kao proces. . . AAA (Access Control, Authentication, Auditing); • CIA (Confidentiality, Integrity, Availability); • OWASP (Open Web Application Security Project);

CIA trougao

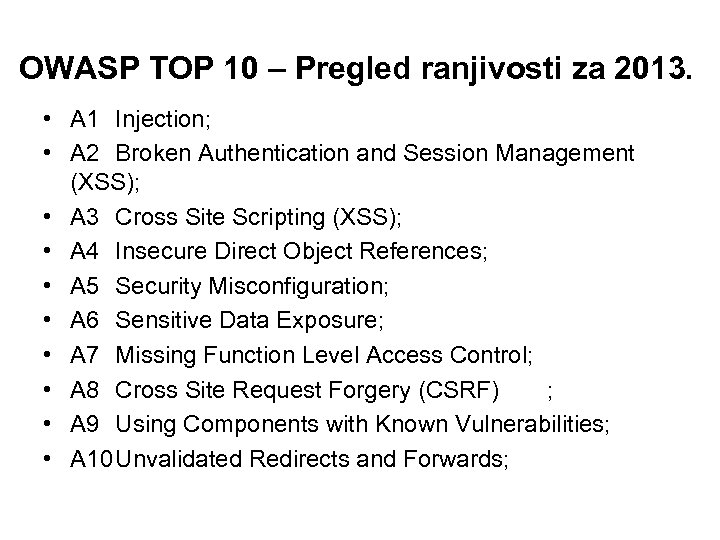

OWASP TOP 10 – Pregled ranjivosti za 2013. • A 1 Injection; • A 2 Broken Authentication and Session Management (XSS); • A 3 Cross Site Scripting (XSS); • A 4 Insecure Direct Object References; • A 5 Security Misconfiguration; • A 6 Sensitive Data Exposure; • A 7 Missing Function Level Access Control; • A 8 Cross Site Request Forgery (CSRF) ; • A 9 Using Components with Known Vulnerabilities; • A 10 Unvalidated Redirects and Forwards;

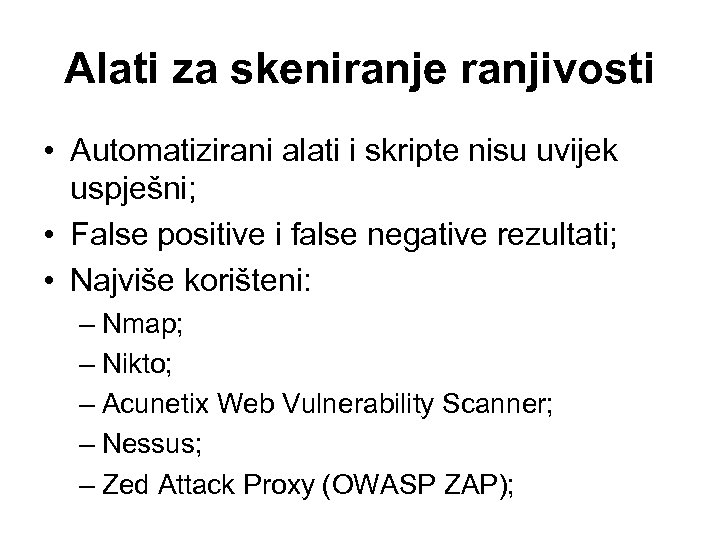

Alati za skeniranje ranjivosti • Automatizirani alati i skripte nisu uvijek uspješni; • False positive i false negative rezultati; • Najviše korišteni: – Nmap; – Nikto; – Acunetix Web Vulnerability Scanner; – Nessus; – Zed Attack Proxy (OWASP ZAP);

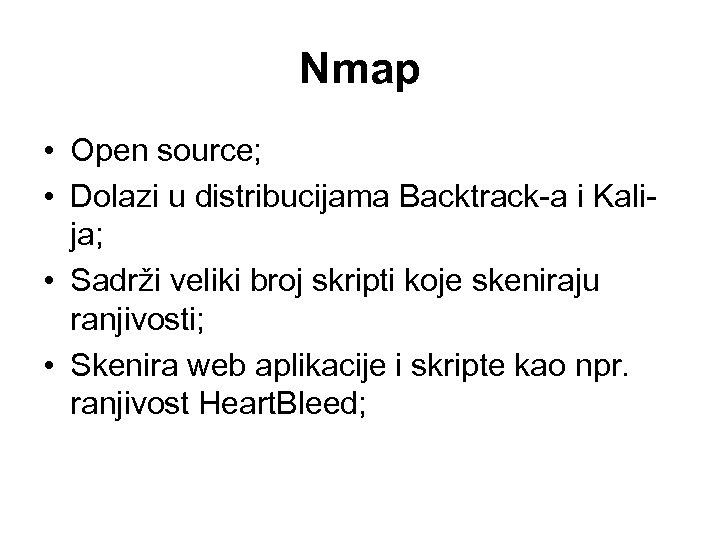

Nmap • Open source; • Dolazi u distribucijama Backtrack-a i Kalija; • Sadrži veliki broj skripti koje skeniraju ranjivosti; • Skenira web aplikacije i skripte kao npr. ranjivost Heart. Bleed;

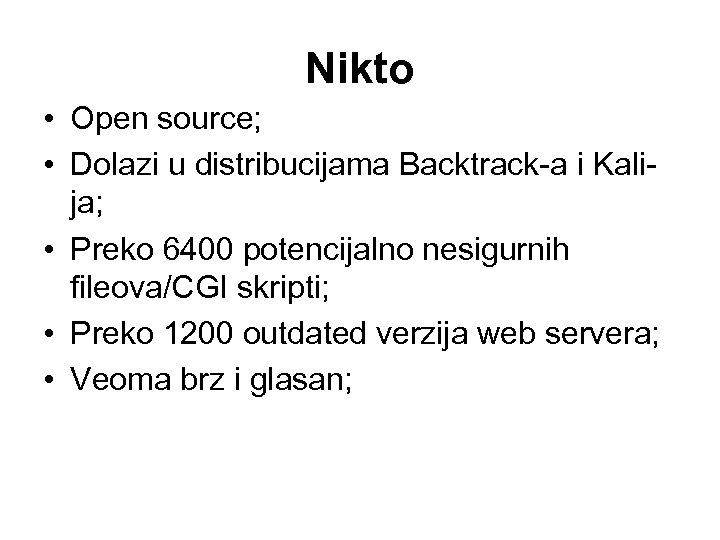

Nikto • Open source; • Dolazi u distribucijama Backtrack-a i Kalija; • Preko 6400 potencijalno nesigurnih fileova/CGI skripti; • Preko 1200 outdated verzija web servera; • Veoma brz i glasan;

Nessus • Najćešće korišteno komercijalno rješenje; • Preko milion instalacija; • Skeniranje: ranjivosti, grešaka u konfiguraciji i procjena usklađenosti sa standardima; • Preko 450 template-a: PCI, HIPAA, FFIEC; • Virusi, Malware, Backdoors, komunikacija sa Bot. Net mrežom; • Reporting tool;

Acunetix Web Vulnerability Scanner • SPAs (SOAP/WSDL, SOAP/WCF, REST, XML, JSON i CRUD operacije); • SQL Injection i XSS; • Multi-Threaded; • Posebno uspješan na Word. Press CMS-u (1200+ ranjivosti); • Login Sequence Recorder; • Report tool;

Zed Attack Proxy (OWASP ZAP) • • • Open-source rješenje; Konstantno se razvija; Automatsko skeniranje ranjivosti; Manuelno testiranje sigurnosti; Intercepting proxy server;

Pokazne vježbe • Skeniranje ranjivosti web aplikacija koristeći: – Nmap – Nikto – Acunetix Web Vulnerability Scanner – Nessus – Zed Attack Proxy (OWASP ZAP)

Pokazne vježbe – primjeri napada • SQL Injection koristeći Sqlmap alat; • XSS koristeći Bee. F framework; • Upload shell-a korištenjem Burp proxy alata; • Web goat – 3 primjera napada – Directory traversal – Improper error handling – Parameter tampering

Zaključak • • Apsolutna sigurnost ne postoji; Sigurnost je proces a ne stanje; Pored aplikacija obratiti pažnju i na web server i mrežu; Update-ovani serveri i third-party aplikacije i biblioteke; Ne vjerovati user input-u – Sanitization, Validations; Koristiti stored procedures ili parametrizirane query-ije; Skenirati mrežu, servere i aplikacije alatima za skeniranje ranjivosti; • Periodično uraditi eksterno pen testiranje;

b0b63e69fa88110e73cb39d070734627.ppt