Черви и трояны.pptx

- Количество слайдов: 17

Сетевые черви, троянские программы и способы защиты от них. ЛЕНКУТЕ АЛИНА 11 Б

Сетевой червь — разновидность самовоспроизводящихся компьютерных программ, распространяющихся в локальных и глобальных компьютерных сетях. В отличие от других типов компьютерных вирусов червь является самостоятельной программой.

Виды сетевых червей Почтовые черви Черви, использующие «уязвимости» программного обеспечения Черви, использующие файлообменные сети

Почтовые черви Для своего распространения используют электронную почту. Червь отсылает либо свою копию в виде вложения в электронное письмо, либо ссылку на свой файл, расположенный на каком либо сетевом ресурсе. В первом случае код червя активизируется при от крытии зараженного вложения, во втором — при открытии ссылки на зараженный файл. В обоих случаях эф фект одинаков — активизируется код червя.

Черви, использующие «уязвимости» программного обеспечения Червь ищет в сети компьютеры, на которых используются операционная система и приложения, содержащие критические уязвимости. Для заражения уязвимых компьютеров червь посылает специально оформленный сетевой пакет или запрос, в результате чего код червя проникает на компьютер жертву. Если сетевой пакет содержит только часть кода червя, он затем скачивает основной файл и запускает его на исполнение на зараженном компьютере. Профилактическая защита: рекомендуется своевременно скачивать из Интернета и устанавливать обновления системы безопасности операционной системы и приложений.

Сетевые черви Копирование себя в папку обмена файлами на одном из компьютеров. Всю остальную работу по распространению червя файлообменная сеть берёт на себя: при поиске файлов в сети она сообщит удалённым пользователям о данном файле черве и предоставит его для скачивания.

В сентябре 2001 года началась стремительное «расползание» сетевого червя «Nimda» , который мог атаковать компьютеры сразу несколькими способами: через сообщения электронной почты, через открытые ресурсы локальных сетей, а также, используя уязвимости в системе безопасности операционной системы серверов Интернета.

Троянская программа— вредоносная программа, которая выполняет несанкционированную пользователем передачу управления компьютером удаленному пользователю, а также действия по удалению, модификации, сбору и пересылке информации третьим лицам.

Способы внедрения в систему удалённый доступ уничтожение данных загрузчик сервер дезактиватор программ безопасности

Цели троянских программ закачивание и скачивание файлов; копирование ложных ссылок, ведущих на поддельные сайты с регистрацией; создание помех работе пользователя; похищение данных, представляющих ценность или тайну; шифрование файлов при кодовирусной атаке; распространение других вредоносных программ, таких как вирусы (Dropper); вандализм: уничтожение данных и оборудования, выведения из строя или отказа обслуживания компьютерных систем, сетей и т. п сбор адресов электронной почты и использование их для рассылки спама;

Цели троянских программ прямое управление компьютером; шпионство за пользователем и тайное сообщение третьим лицам сведений; регистрация нажатий клавиш (Keylogger) с целю кражи информации такого рода как пароли и номера кредитных карточек; получения несанкционированного доступа к ресурсам самого компьютера или третьим ресурсам, доступным через него; использование телефонного модема для совершения дорогостоящих звонков, что влечёт за собой значительные суммы в телефонных счетах; дезактивация или создание помех работе антивирусных программ.

Виды троянских программ Backdoor (наблюдает, передает секретные данные) Trojan PSW(ворует пароли) Trojan AOL (ворует коды доступа к сети AOL) Trojan Clicker(незаконное вторжение к интернет ресурсам) Trojan Downloader(доставляет вредоносные программы) Trojan Dropper(устанавливает вредоносные программы) Trojan Proxy(рассылка спама) Trojan Spy(шпионаж) Arc. Bomb(замедление работы/зависание/заполнение диска большим объемом пустых данных)

Симптомы заражения Появление в реестре автозапуска новых приложений; показ фальшивой закачки видеопрограмм, игр, порно роликов и порносайтов, которые вы не закачивали и не посещали; создание снимков экрана; открывание и закрывание консоли CD ROM; проигрывание звуков и/или изображений, демонстрация фотоснимков; перезапуск компьютера во время старта инфицированной программы; случайное и/или беспорядочное отключение компьютера.

Методы удаления Так как трояны обладают множеством видов и форм, не существует единого метода их удаления. очистка папки Temporary Internet Files; нахождение вредоносного файла и удаление его вручную; антивирусные программы способны обнаруживать и удалять трояны автоматически; Если антивирус не способен отыскать троян, загрузка ОС с альтернативного источника может дать возможность антивирусной программе обнаружить троян и удалить его. Профилактика: регулярное обновление антивирусной базы данных.

Маскировка Многие трояны могут находиться на компьютере пользователя без его ведома. Иногда трояны прописываются в Реестре, что приводит к их автоматическому запуску при старте Windows. Также трояны могут комбинироваться с легитимными файлами. Когда пользователь открывает такой файл или запускает приложение, троян запускается также.

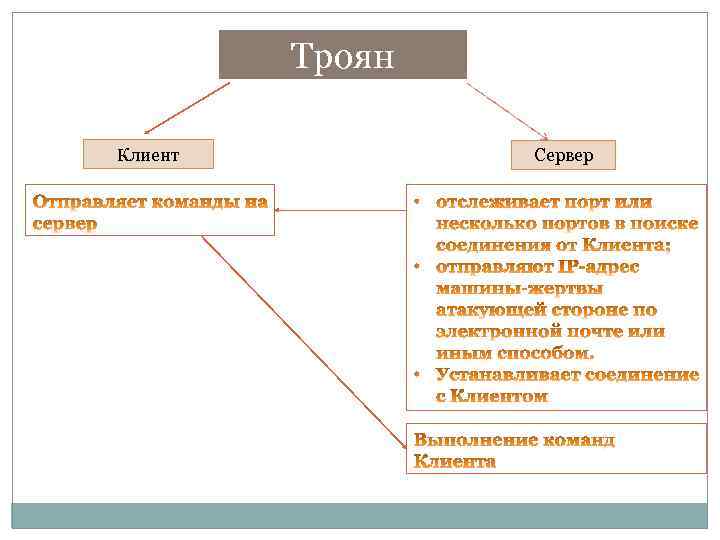

Троян Клиент Сервер

Спасибо за внимание

Черви и трояны.pptx