74de751c8e3bedc763a3ba288acee98d.ppt

- Количество слайдов: 15

Seguridad en Sistemas: Autentificación Kerberos Servicio de autentificación desarrollado en el Massachusetts Institute of Technology (MIT) § Perro de tres cabezas y cola de serpiente según mitología griega, guardián de la entrada del Templo de Hades. § Tres componentes guardarán la puerta: Autentificación, Contabilidad y Auditoría. Las dos últimas cabezas nunca han sido implementadas.

Seguridad en Sistemas: Autentificación Kerberos: Introducción (1) • Proyecto Athena. MIT 1980. • Basado en el protocolo de clave compartida basado en el protocolo de Needham y Schroeder. • Los usuarios necesitan acceder a servicios remotos. • Existen tres tipos de amenazas: • Un usuario se hace pasar por alguien más. • Un usuario altera la dirección de red de un host. • Usuario usa técnicas de eavesdrop y replay attack.

Seguridad en Sistemas: Autentificación Kerberos: Introducción (2) • Provee un server (centralizado) de autentificación para autentificar usuarios en servers y servers a usuarios. • Utiliza criptografía convencional. • 2 versiones: 4 y 5. • La versión 4 utiliza DES.

Seguridad en Sistemas: Autentificación Kerberos v. 4 Notación: – – – – – C = cliente AS = servidor de autentificación V = servidor IDc = identificador del usuario en C IDv = identificador de V Pc = password del usuario en C ADc = dirección de red de C Kv = clave secreta de encripción compartida por AS y V TS = estampilla de tiempo || = concatenación 4

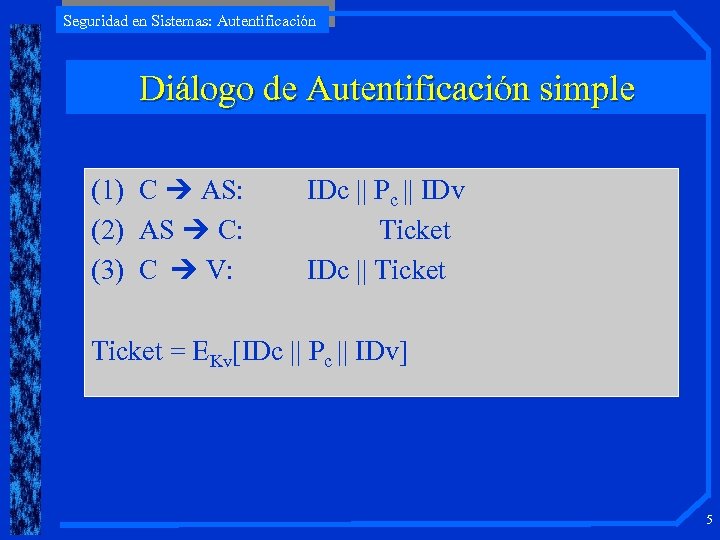

Seguridad en Sistemas: Autentificación Diálogo de Autentificación simple (1) C AS: (2) AS C: (3) C V: IDc || Pc || IDv Ticket IDc || Ticket = EKv[IDc || Pc || IDv] 5

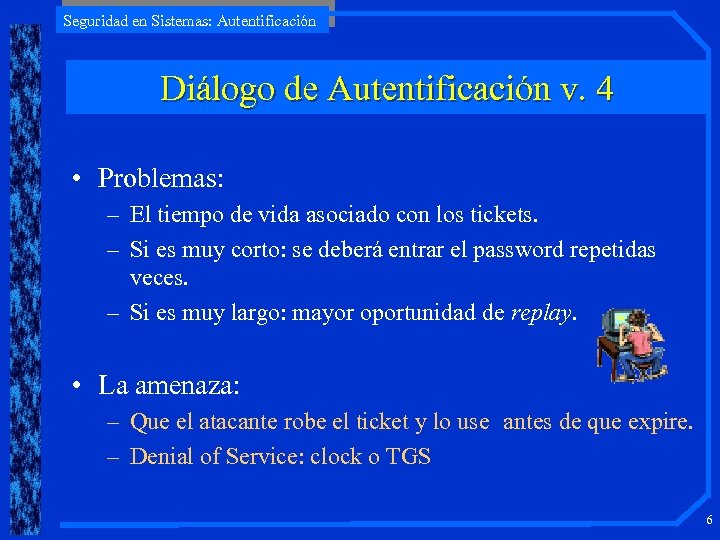

Seguridad en Sistemas: Autentificación Diálogo de Autentificación v. 4 • Problemas: – El tiempo de vida asociado con los tickets. – Si es muy corto: se deberá entrar el password repetidas veces. – Si es muy largo: mayor oportunidad de replay. • La amenaza: – Que el atacante robe el ticket y lo use antes de que expire. – Denial of Service: clock o TGS 6

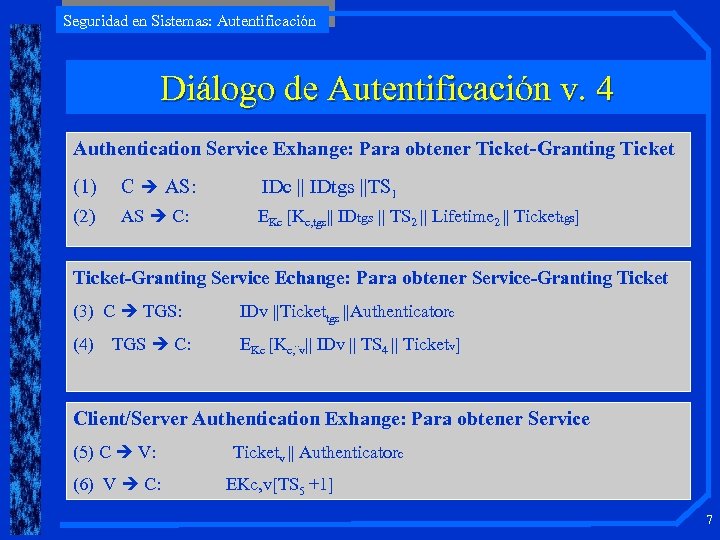

Seguridad en Sistemas: Autentificación Diálogo de Autentificación v. 4 Authentication Service Exhange: Para obtener Ticket-Granting Ticket (1) C AS: IDc || IDtgs ||TS 1 (2) AS C: EKc [Kc, tgs|| IDtgs || TS 2 || Lifetime 2 || Tickettgs] Ticket-Granting Service Echange: Para obtener Service-Granting Ticket (3) C TGS: (4) TGS C: IDv ||Tickettgs ||Authenticatorc EKc [Kc, ¨v|| IDv || TS 4 || Ticketv] Client/Server Authentication Exhange: Para obtener Service (5) C V: (6) V C: Ticketv || Authenticatorc EKc, v[TS 5 +1] 7

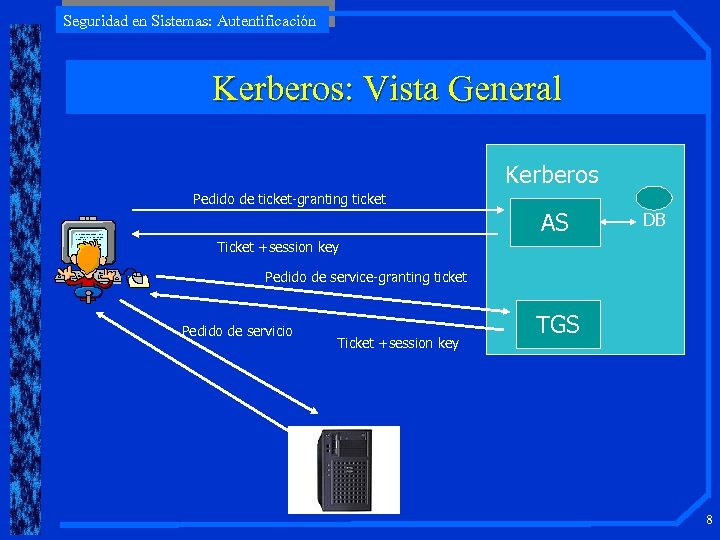

Seguridad en Sistemas: Autentificación Kerberos: Vista General Kerberos Pedido de ticket-granting ticket AS DB Ticket +session key Pedido de service-granting ticket Pedido de servicio Ticket +session key TGS 8

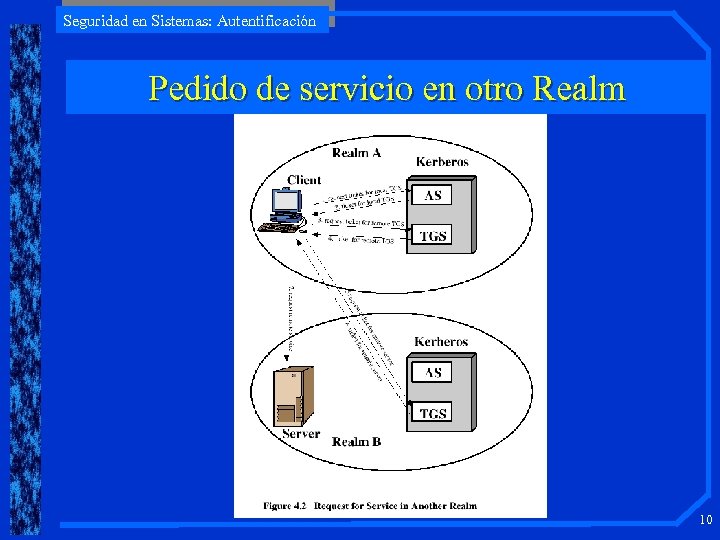

Seguridad en Sistemas: Autentificación Pedido de servicio en otro Realm 10

Seguridad en Sistemas: Autentificación Diferencias entre las versiones 4 y 5 • • • Dependencia del sistema de encripción (V. 4 DES) Dependencia del protocolo de red Orden de los bytes en el mensaje Tiempo de vida de los tickets Forwarding de autentificación Autentificación interrealm 11

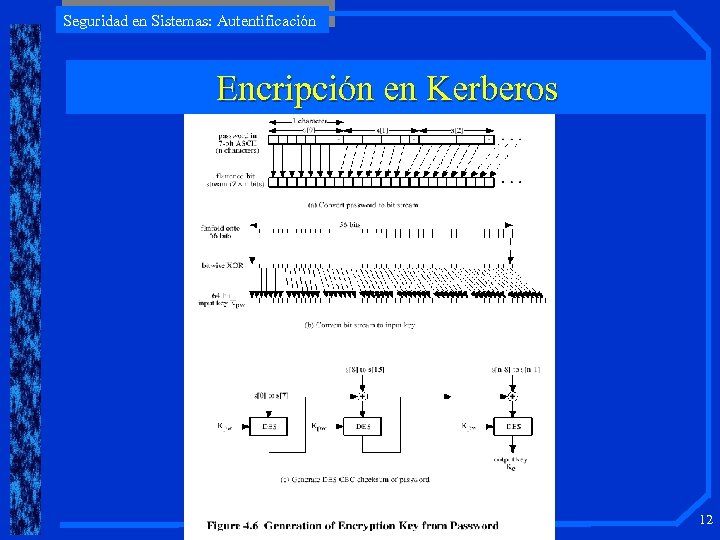

Seguridad en Sistemas: Autentificación Encripción en Kerberos 12

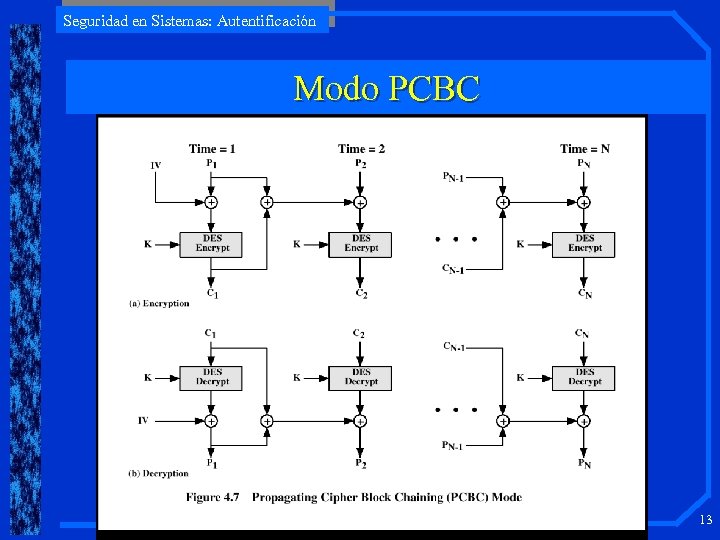

Seguridad en Sistemas: Autentificación Modo PCBC 13

Seguridad en Sistemas: Autentificación Kerberos en la Práctica • • • Dos versiones de Kerberos: 4 : un solo realm 5 : permite inter-realm Kerberos v 5 es un Internet standard RFC 1510, utilizado por muchas aplicaciones Para usar Kerberos: Necesita tener un KDC en su red Necesita aplicaciones kerberizadas Exportación fuera de US! 14

Seguridad en Sistemas: Autentificación en Windows 2000 • MS adopta y extiende kerberos para su Win 2 K. • Extensión: criptografía pública para proteger los mensajes cliente/AS (en lugar de passwords que protegen claves). • Esto permite smartcards. • Otra extensión: incluye la transmisión de privilegios de acceso (data auth field (en gral. vacío)). • Extensión no convencional hace que no sea compatible con aplicaciones no MS. • Raro? 15

Seguridad en Sistemas: Autentificación Kerberos en la WWW • http: //www. google. com (buscar kerberos) • Bryant, W. Designing an Authentication System: A Dialogue in Four Scenes. http: //web. mit. edu/kerberos/www/dialogue. html • Kohl, J. ; Neuman, B. “The Evolution of the Kerberos Authentication Service” http: //web. mit. edu/kerberos/www/papers. html • http: //www. isi. edu/gost/info/kerberos/ • Capítulo 4 Stallings. 16

74de751c8e3bedc763a3ba288acee98d.ppt