cdce799c0ce4cbf233954de1f59f0786.ppt

- Количество слайдов: 19

Security Fabio Navanteri Amministratore di sistema di Educazione&Scuola fabio@edscuola. it

Il Costo della Sicurezza HARDWARE e Sw DI BASE PERSONALE SOFTWARE HOUSE CONSULTING TELCO CARRIER MONEY l Prevenzione dai danni (anche economici) provocata da attacchi informatici l Trasferimento di molte attività di business sulla rete con Rischio Controllato l Ritorno di immagine: la sicurezza è uno dei parametri di qualità tenuti in conto dal mercato (ISO 9000) Pg. 2 di 19

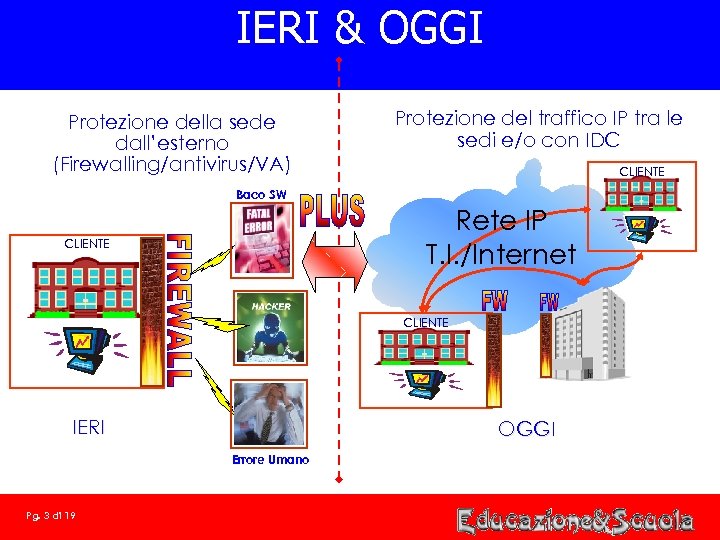

IERI & OGGI Protezione della sede dall’esterno (Firewalling/antivirus/VA) Protezione del traffico IP tra le sedi e/o con IDC CLIENTE Baco SW Rete IP T. I. /Internet CLIENTE IERI OGGI Errore Umano Pg. 3 di 19

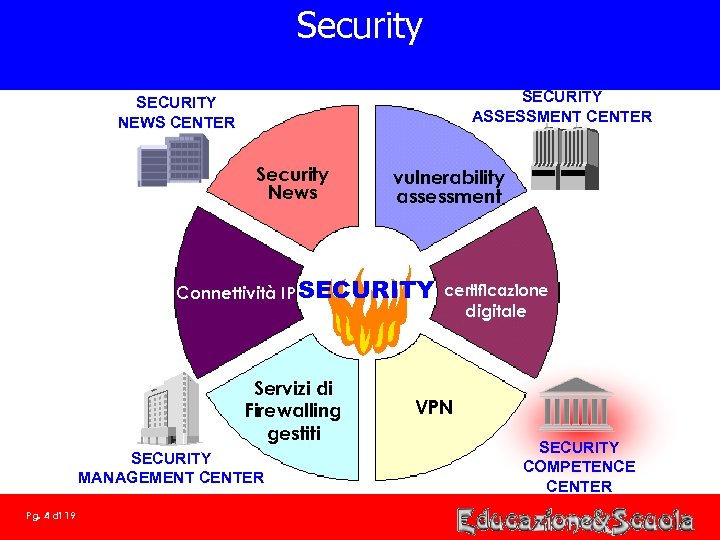

Security SECURITY ASSESSMENT CENTER SECURITY NEWS CENTER Security News vulnerability assessment Connettività IP SECURITY certificazione digitale Servizi di Firewalling gestiti SECURITY MANAGEMENT CENTER Pg. 4 di 19 VPN SECURITY COMPETENCE CENTER

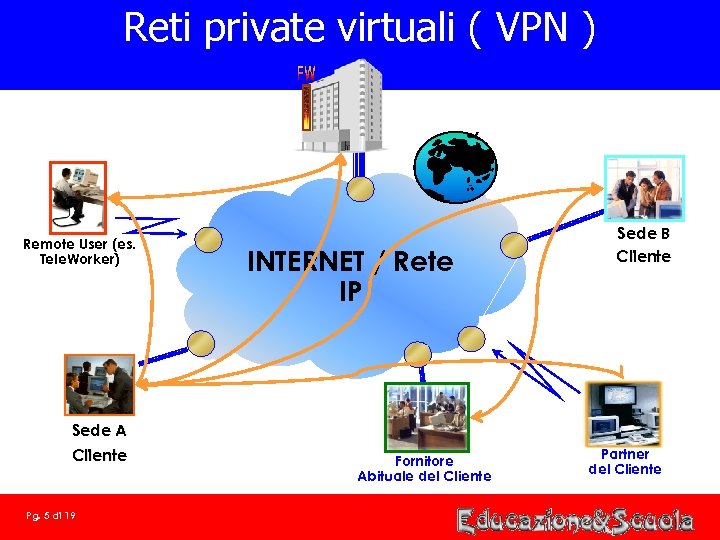

Reti private virtuali ( VPN ) Remote User (es. Tele. Worker) INTERNET / Rete IP Sede B Cliente Sede A Cliente Pg. 5 di 19 Fornitore Abituale del Cliente Partner del Cliente

Le prestazioni l Una o più sedi Master avranno il compito di chiudere il tunnelling e generalmente potranno convogliare il traffico dei branch Office verso Internet in modo sicuro l Si compone di due modalità: n n Pg. 6 di 19 la VPN e la sicurezza sono realizzate utilizzando un unico apparato (router). Applicabile per soluzioni di connettività fino a 2 Mb/s La VPN e la sicurezza sono realizzate tramite un ulteriore apparato, posto tra il router di accesso per la connettività IP e la LAN. Applicabile per soluzioni fino a 155 Mb/s (compresa le connettività Gbit Ethernet)

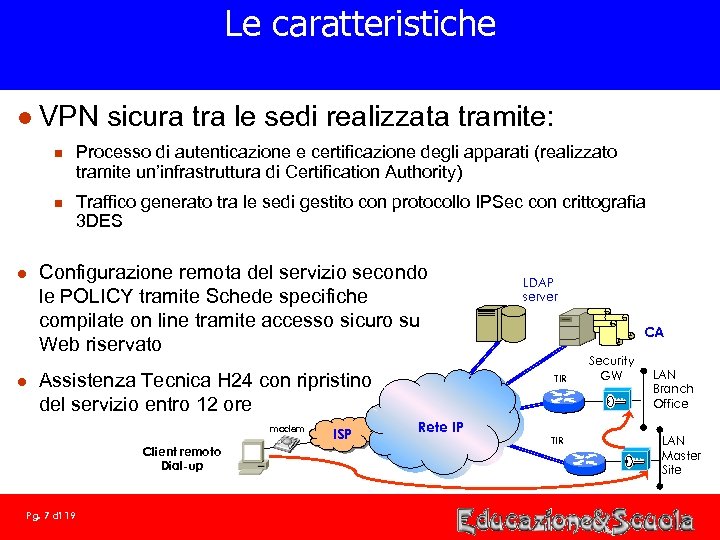

Le caratteristiche l VPN sicura tra le sedi realizzata tramite: n n l l Processo di autenticazione e certificazione degli apparati (realizzato tramite un’infrastruttura di Certification Authority) Traffico generato tra le sedi gestito con protocollo IPSec con crittografia 3 DES Configurazione remota del servizio secondo le POLICY tramite Schede specifiche compilate on line tramite accesso sicuro su Web riservato Assistenza Tecnica H 24 con ripristino del servizio entro 12 ore modem Client remoto Dial-up Pg. 7 di 19 ISP LDAP server CA TIR Rete IP TIR Security GW LAN Branch Office LAN Master Site

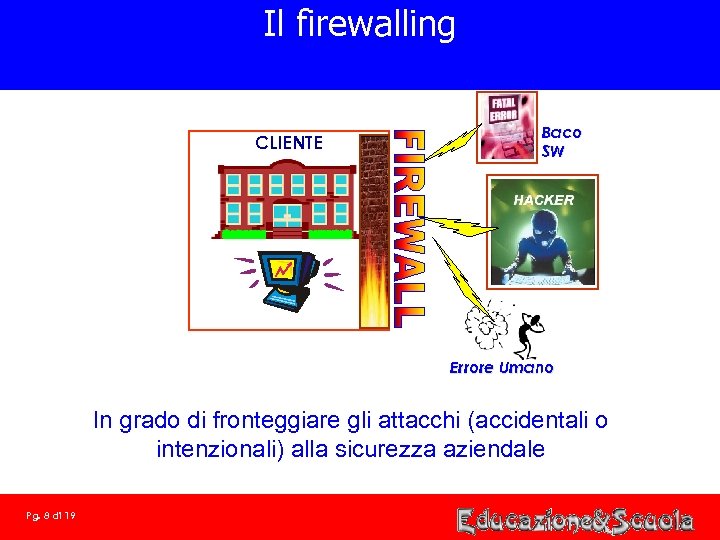

Il firewalling CLIENTE Baco SW Errore Umano In grado di fronteggiare gli attacchi (accidentali o intenzionali) alla sicurezza aziendale Pg. 8 di 19

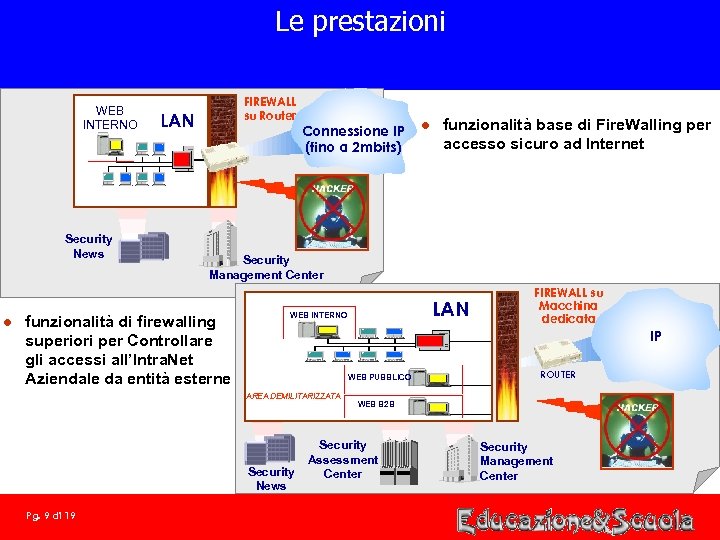

Le prestazioni WEB INTERNO Security News l FIREWALL su Router LAN Connessione IP (fino a 2 mbits) funzionalità base di Fire. Walling per accesso sicuro ad Internet Security Management Center funzionalità di firewalling superiori per Controllare gli accessi all’Intra. Net Aziendale da entità esterne LAN WEB INTERNO FIREWALL su Macchina dedicata IP WEB PUBBLICO AREA DEMILITARIZZATA Security News Pg. 9 di 19 l ROUTER WEB B 2 B Security Assessment Center Security Management Center

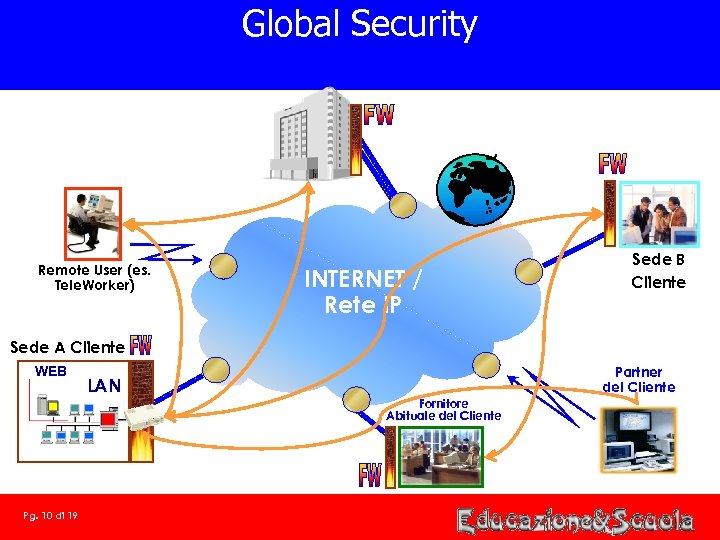

Global Security Remote User (es. Tele. Worker) INTERNET / Rete IP Sede B Cliente Sede A Cliente WEB Pg. 10 di 19 LAN Partner del Cliente Fornitore Abituale del Cliente

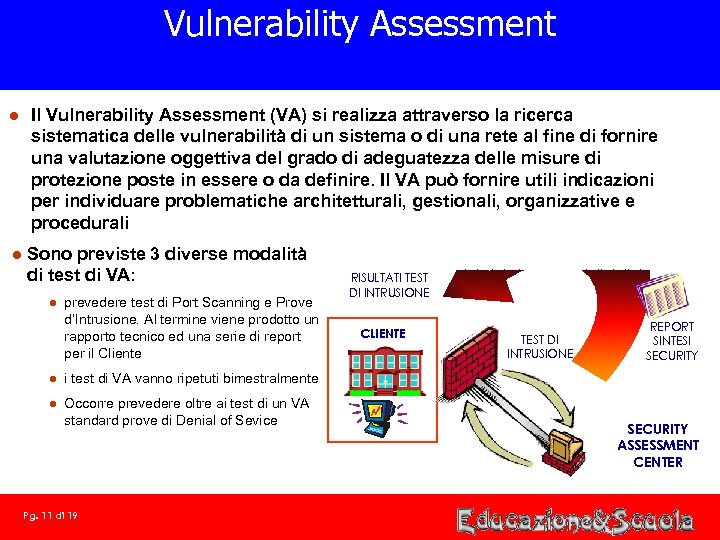

Vulnerability Assessment l l Il Vulnerability Assessment (VA) si realizza attraverso la ricerca sistematica delle vulnerabilità di un sistema o di una rete al fine di fornire una valutazione oggettiva del grado di adeguatezza delle misure di protezione poste in essere o da definire. Il VA può fornire utili indicazioni per individuare problematiche architetturali, gestionali, organizzative e procedurali Sono previste 3 diverse modalità di test di VA: l prevedere test di Port Scanning e Prove d’Intrusione. Al termine viene prodotto un rapporto tecnico ed una serie di report per il Cliente l Occorre prevedere oltre ai test di un VA standard prove di Denial of Sevice CLIENTE TEST DI INTRUSIONE REPORT SINTESI SECURITY i test di VA vanno ripetuti bimestralmente l RISULTATI TEST DI INTRUSIONE Pg. 11 di 19 SECURITY ASSESSMENT CENTER

Aumenta la percezione delle minacce di sicurezza dovuta alla apertura delle reti Cause di minaccia alla sicurezza Oltre il 30% delle aziende percepisce che l’apertura delle reti rappresenta un alto fattore di minaccia alla sicurezza, con forte rilevanza su internet, intranet ed accesso remoto Source: IDC, 2000 Pg. 12 di 19

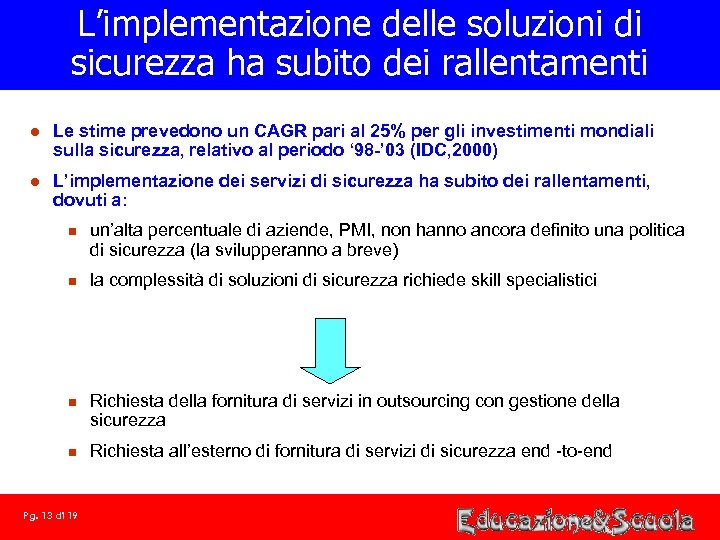

L’implementazione delle soluzioni di sicurezza ha subito dei rallentamenti l Le stime prevedono un CAGR pari al 25% per gli investimenti mondiali sulla sicurezza, relativo al periodo ‘ 98 -’ 03 (IDC, 2000) l L’implementazione dei servizi di sicurezza ha subito dei rallentamenti, dovuti a: n n Pg. 13 di 19 un’alta percentuale di aziende, PMI, non hanno ancora definito una politica di sicurezza (la svilupperanno a breve) la complessità di soluzioni di sicurezza richiede skill specialistici Richiesta della fornitura di servizi in outsourcing con gestione della sicurezza Richiesta all’esterno di fornitura di servizi di sicurezza end -to-end

Obiettivo: servizio di sicurezza adattato al modello di business l Obiettivo: cambiare visione sulla gestione della sicurezza n da un servizio di difesa delle infrastrutture dalle minacce esterne n ad un servizio di supporto alle strategie di business Focalizzazione sul business Posizionamento Reportistica in Domani Supporto alle tempo reale e strategie di strumenti di analisi Business Interfaccia on line Oggi Sicurezza per Focalizzazione le infrastrutture di rete sulla rete Reportistica basata sul Web Soluzioni complete per Soluzioni di la totalità delle Sicurezza di Ampiezza base gamma Servizio infrastrutture di rete Pg. 14 di 19

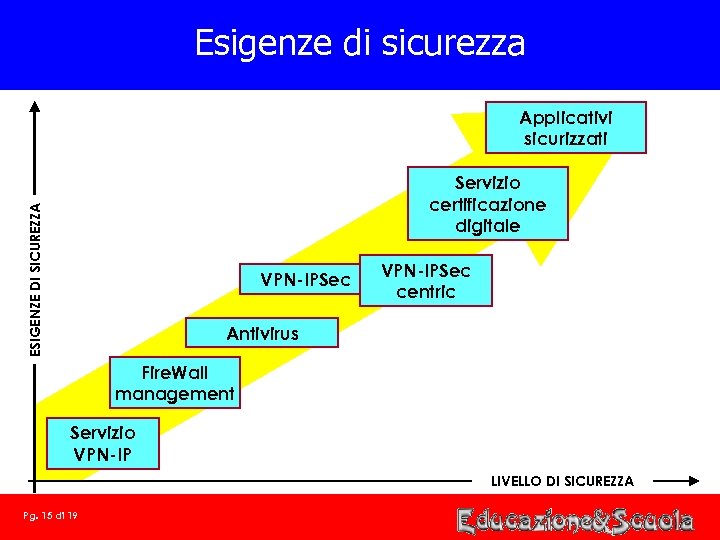

Esigenze di sicurezza Applicativi sicurizzati ESIGENZE DI SICUREZZA Servizio certificazione digitale VPN-IPSec centric Antivirus Fire. Wall management Servizio VPN-IP LIVELLO DI SICUREZZA Pg. 15 di 19

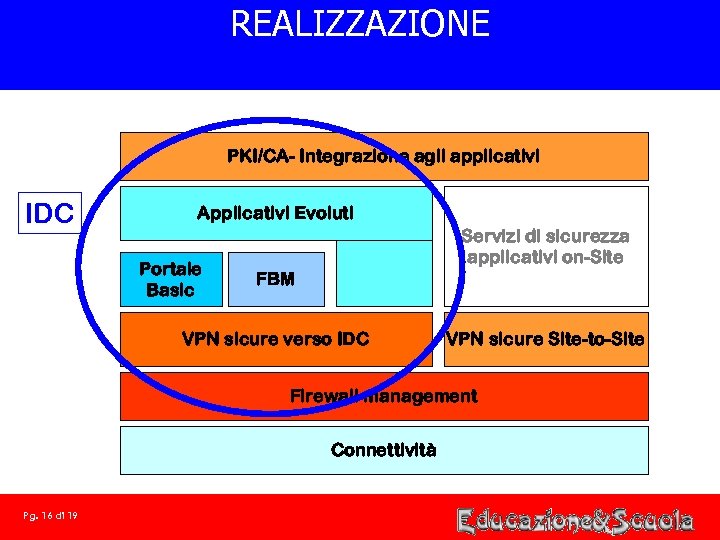

REALIZZAZIONE PKI/CA- Integrazione agli applicativi IDC Applicativi Evoluti Portale Basic Servizi di sicurezza applicativi on-Site FBM VPN sicure verso IDC VPN sicure Site-to-Site Firewall management Connettività Pg. 16 di 19

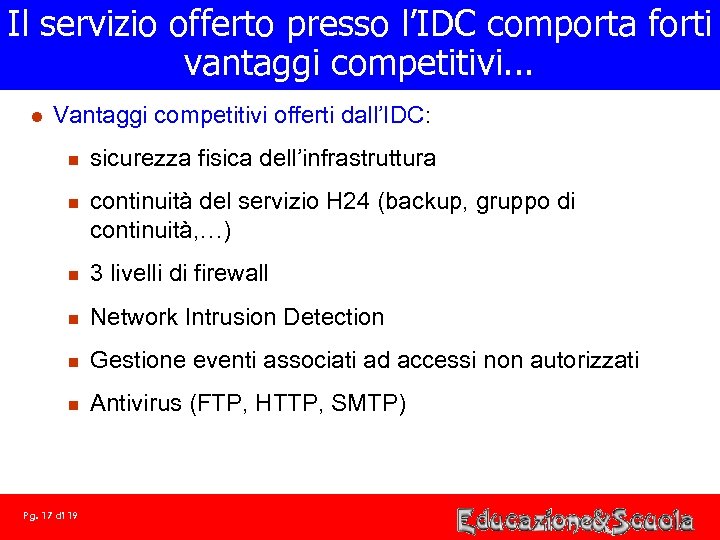

Il servizio offerto presso l’IDC comporta forti vantaggi competitivi. . . l Vantaggi competitivi offerti dall’IDC: n n sicurezza fisica dell’infrastruttura continuità del servizio H 24 (backup, gruppo di continuità, …) n 3 livelli di firewall n Network Intrusion Detection n Gestione eventi associati ad accessi non autorizzati n Antivirus (FTP, HTTP, SMTP) Pg. 17 di 19

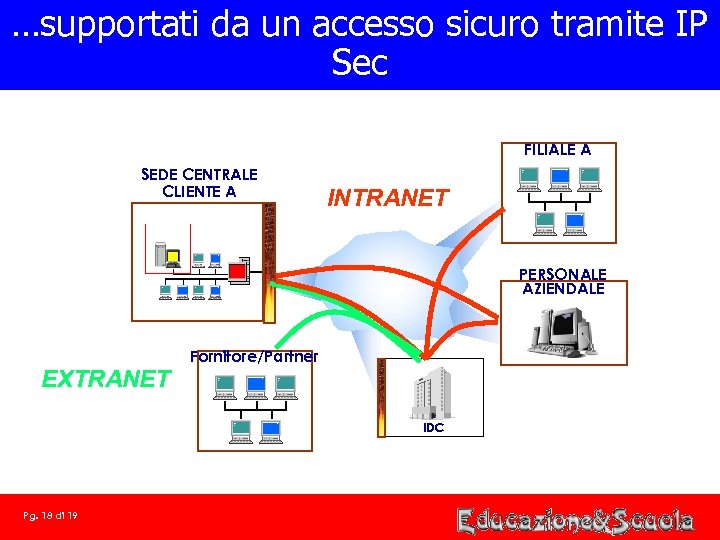

…supportati da un accesso sicuro tramite IP Sec FILIALE A SEDE CENTRALE CLIENTE A INTRANET PERSONALE AZIENDALE EXTRANET Fornitore/Partner IDC Pg. 18 di 19

Grazie per l’attenzione Fabio Navanteri Pg. 19 di 19

cdce799c0ce4cbf233954de1f59f0786.ppt