375980.pptx

- Количество слайдов: 15

С появлением широкополосных соединений с Интернетом наши компьютеры стали регулярно посещаться незваными гостями: попыток злоупотреблений гораздо больше, чем мы можем себе представить. Исследования дали неожиданный результат: за несколько месяцев регистрируется порядка нескольких тысяч попыток злоупотреблений. И это не считая программ-шпионов, вирусов и червей, которые пытаются найти в Интернете уязвимые компьютеры с известными дырами в защите. Наличие антивирусной программы необходимо для противостояния этим угрозам, однако этого недостаточно. Брандмауэр обеспечивает более надежную защиту от угроз, распространяющихся при наличии постоянного подключения к Интернету.

С появлением широкополосных соединений с Интернетом наши компьютеры стали регулярно посещаться незваными гостями: попыток злоупотреблений гораздо больше, чем мы можем себе представить. Исследования дали неожиданный результат: за несколько месяцев регистрируется порядка нескольких тысяч попыток злоупотреблений. И это не считая программ-шпионов, вирусов и червей, которые пытаются найти в Интернете уязвимые компьютеры с известными дырами в защите. Наличие антивирусной программы необходимо для противостояния этим угрозам, однако этого недостаточно. Брандмауэр обеспечивает более надежную защиту от угроз, распространяющихся при наличии постоянного подключения к Интернету.

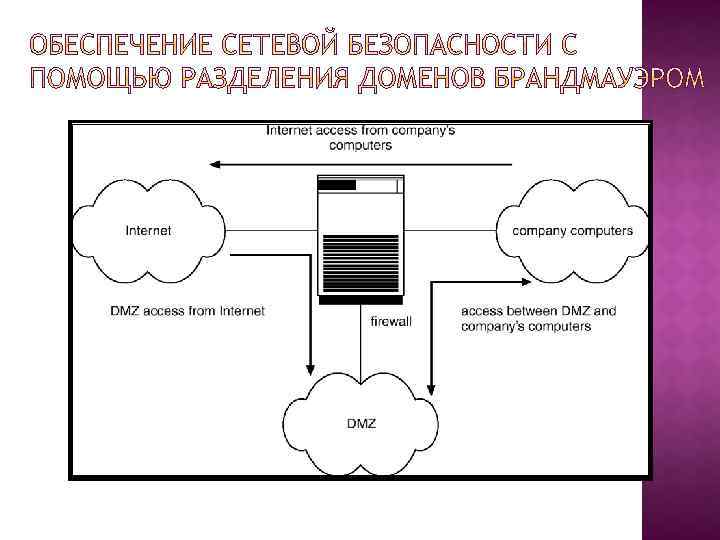

Брандмауэр помещается между “доверенными” и “не доверенными” компьютерами – например, компьютерами данной локальной сети и всеми остальными. Брандмауэр ограничивает сетевой доступ между двумя различными доменами безопасности.

Брандмауэр помещается между “доверенными” и “не доверенными” компьютерами – например, компьютерами данной локальной сети и всеми остальными. Брандмауэр ограничивает сетевой доступ между двумя различными доменами безопасности.

Основная задача брандмауэра состоит в проверке всех данных, поступающих на компьютер и отправляемых с него. Это средство работает как барьерный фильтр, отделяющий поступающие с компьютера данные от "внешнего мира" (а если быть точнее, Интернета). Он проверяет данные и разрешает или блокирует их отправку в зависимости от типа данных, отправителя и получателя данных или их области применения. Но для чего нужны дополнительные меры защиты, если антивирусная программа уже проводит целый ряд проверок? Ответ очень прост: распространяющиеся по Интернету угрозы не ограничиваются вирусами, червями и программами шпионами; к их числу также относятся различные попытки злоупотреблений, в том числе использование слабых мест в защите программ или применение служб, не предназначенных для совместного использования.

Основная задача брандмауэра состоит в проверке всех данных, поступающих на компьютер и отправляемых с него. Это средство работает как барьерный фильтр, отделяющий поступающие с компьютера данные от "внешнего мира" (а если быть точнее, Интернета). Он проверяет данные и разрешает или блокирует их отправку в зависимости от типа данных, отправителя и получателя данных или их области применения. Но для чего нужны дополнительные меры защиты, если антивирусная программа уже проводит целый ряд проверок? Ответ очень прост: распространяющиеся по Интернету угрозы не ограничиваются вирусами, червями и программами шпионами; к их числу также относятся различные попытки злоупотреблений, в том числе использование слабых мест в защите программ или применение служб, не предназначенных для совместного использования.

Для выполнения функции защитного барьера брандмауэр применяет несколько способов фильтрации. Первый способ называется "фильтрацией пакетов". Он заключается в анализе IP -адресов отправителей и получателей данных, типа пакета (в протоколе TCP) и номера порта, использовавшегося для передачи данных. Для реализации этого метода используется "динамическая фильтрация", которая не только выполняет различные проверки пакетов, но и отслеживает другие операции обмена данными. Для обеспечения более надежной защиты в большинстве брандмауэров дополнительно используется "фильтрация уровня приложения", управляющая передачей данных различных типов приложений.

Для выполнения функции защитного барьера брандмауэр применяет несколько способов фильтрации. Первый способ называется "фильтрацией пакетов". Он заключается в анализе IP -адресов отправителей и получателей данных, типа пакета (в протоколе TCP) и номера порта, использовавшегося для передачи данных. Для реализации этого метода используется "динамическая фильтрация", которая не только выполняет различные проверки пакетов, но и отслеживает другие операции обмена данными. Для обеспечения более надежной защиты в большинстве брандмауэров дополнительно используется "фильтрация уровня приложения", управляющая передачей данных различных типов приложений.

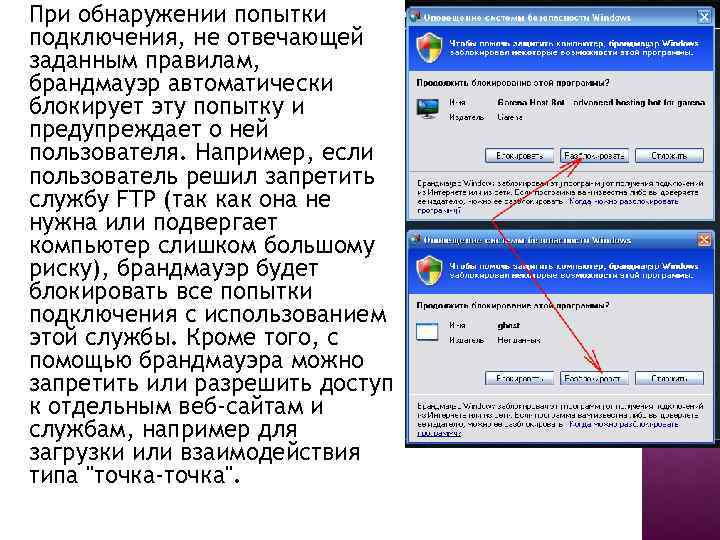

При обнаружении попытки подключения, не отвечающей заданным правилам, брандмауэр автоматически блокирует эту попытку и предупреждает о ней пользователя. Например, если пользователь решил запретить службу FTP (так как она не нужна или подвергает компьютер слишком большому риску), брандмауэр будет блокировать все попытки подключения с использованием этой службы. Кроме того, с помощью брандмауэра можно запретить или разрешить доступ к отдельным веб-сайтам и службам, например для загрузки или взаимодействия типа "точка-точка".

При обнаружении попытки подключения, не отвечающей заданным правилам, брандмауэр автоматически блокирует эту попытку и предупреждает о ней пользователя. Например, если пользователь решил запретить службу FTP (так как она не нужна или подвергает компьютер слишком большому риску), брандмауэр будет блокировать все попытки подключения с использованием этой службы. Кроме того, с помощью брандмауэра можно запретить или разрешить доступ к отдельным веб-сайтам и службам, например для загрузки или взаимодействия типа "точка-точка".

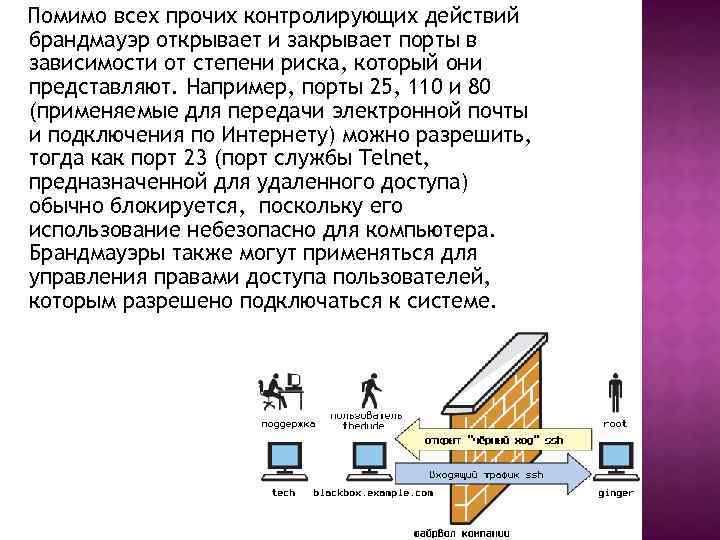

Помимо всех прочих контролирующих действий брандмауэр открывает и закрывает порты в зависимости от степени риска, который они представляют. Например, порты 25, 110 и 80 (применяемые для передачи электронной почты и подключения по Интернету) можно разрешить, тогда как порт 23 (порт службы Telnet, предназначенной для удаленного доступа) обычно блокируется, поскольку его использование небезопасно для компьютера. Брандмауэры также могут применяться для управления правами доступа пользователей, которым разрешено подключаться к системе.

Помимо всех прочих контролирующих действий брандмауэр открывает и закрывает порты в зависимости от степени риска, который они представляют. Например, порты 25, 110 и 80 (применяемые для передачи электронной почты и подключения по Интернету) можно разрешить, тогда как порт 23 (порт службы Telnet, предназначенной для удаленного доступа) обычно блокируется, поскольку его использование небезопасно для компьютера. Брандмауэры также могут применяться для управления правами доступа пользователей, которым разрешено подключаться к системе.

Брандмауэр не может защитить от атак, которые выполняются не через него. Многие подключенные к сети Internet корпорации очень опасаются утечки конфиденциальных данных через этот канал. Руководство многих организаций, напуганное подключением к Internet, не вполне представляет, как защищать доступ к модемам по коммутируемым линиям. Чтобы брандмауэр выполнял свои функции, он должен быть часть согласованной общей системы защиты в организации. Правила брандмауэра должны быть реалистичными и отражать уровень защиты всей сети в целом. Брандмауэры не могут защитить от передачи по большинству прикладных протоколов команд подставным ("троянским") или плохо написанным клиентским программам. Брандмауэр -- не панацея и его наличие не отменяет необходимости контролировать программное обеспечение в локальных сетях или обеспечивать защиту хостов и серверов. Передать "плохие" вещи по протоколам HTTP, SMTP и другим очень просто.

Брандмауэр не может защитить от атак, которые выполняются не через него. Многие подключенные к сети Internet корпорации очень опасаются утечки конфиденциальных данных через этот канал. Руководство многих организаций, напуганное подключением к Internet, не вполне представляет, как защищать доступ к модемам по коммутируемым линиям. Чтобы брандмауэр выполнял свои функции, он должен быть часть согласованной общей системы защиты в организации. Правила брандмауэра должны быть реалистичными и отражать уровень защиты всей сети в целом. Брандмауэры не могут защитить от передачи по большинству прикладных протоколов команд подставным ("троянским") или плохо написанным клиентским программам. Брандмауэр -- не панацея и его наличие не отменяет необходимости контролировать программное обеспечение в локальных сетях или обеспечивать защиту хостов и серверов. Передать "плохие" вещи по протоколам HTTP, SMTP и другим очень просто.

Хотя брандмауэр действительно блокирует подозрительные соединения и предотвращает использование слабых мест в защите программ, он не заменяет собой антивирусную программу, наличие которой обязательно для обеспечения надежной защиты. Norton Personal Firewall в сочетании с Norton Anti. Virus – это лучшие союзники в обеспечении защиты компьютера. Те, кому нужно комплексное решение, могут установить комплект программ Norton Internet Security, который помимо всего прочего включает две указанные выше функции. Миф о том, что использование брандмауэра снижает быстродействие соединения с Интернетом, несостоятелен в отношении брандмауэров последнего поколения — они работают в фоновом режиме, не прерывая работу пользователя. Если предупреждения брандмауэра будут мешать работе пользователя в Интернете, их можно легко отключить.

Хотя брандмауэр действительно блокирует подозрительные соединения и предотвращает использование слабых мест в защите программ, он не заменяет собой антивирусную программу, наличие которой обязательно для обеспечения надежной защиты. Norton Personal Firewall в сочетании с Norton Anti. Virus – это лучшие союзники в обеспечении защиты компьютера. Те, кому нужно комплексное решение, могут установить комплект программ Norton Internet Security, который помимо всего прочего включает две указанные выше функции. Миф о том, что использование брандмауэра снижает быстродействие соединения с Интернетом, несостоятелен в отношении брандмауэров последнего поколения — они работают в фоновом режиме, не прерывая работу пользователя. Если предупреждения брандмауэра будут мешать работе пользователя в Интернете, их можно легко отключить.

Какой брандмауэр вы в конечном итоге выберете, зависит главным образом от принятой в вашей организации политики безопасности. Вообще говоря, чем жестче правила безопасности, тем больше функций контроля брандмауэр должен выполнять. Проблема выбора брандмауэра в том, что различия между продуктами, производителями и технологиями усложняется. Несколько лет назад, когда брандмауэры производили не более десятка компаний, выбор был намного проще; но теперь, когда многие десятки поставщиков предлагают брандмауэры того или иного типа, путаница среди профессионалов и экспертов в области сетей и защиты вполне объяснима. Брандмауэры можно разделить на три основные категории: фильтры пакетов, механизмы контекстной проверки и шлюзы уровня приложений (известные так же, как посредники, или proxy). При выборе важно помнить, что, хотя все брандмауэры выполняют по сути одни и те же основные функции, механизмы их выполнения принципиально отличны друг от друга. Но чтобы понять эти различия, вы должны вначале познакомиться с базовыми технологиями фильтрации пакетов и контекстной проверки. Хороший брандмауэр может обнаружить, что его порты сканируются, зарегистрировать это событие и уведомить вас, если ему это поручено. Например, брандмауэр Zone. Alarm может быть настроен на вывод всплывающего окна с предупреждением каждый раз, когда ваш компьютер сканируется. В этом случае, если ваш жесткий диск внезапно начал вращаться или необъяснимо снизилась скорость работы, вы можете заблокировать нападение с помощью временного прерывания соединения. Брандмауэр Blackl. CE Defender идет еще дальше и отслеживает IP-адрес раздражающего компьютера, с которого идет сканирование, а затем докладывает о нем.

Какой брандмауэр вы в конечном итоге выберете, зависит главным образом от принятой в вашей организации политики безопасности. Вообще говоря, чем жестче правила безопасности, тем больше функций контроля брандмауэр должен выполнять. Проблема выбора брандмауэра в том, что различия между продуктами, производителями и технологиями усложняется. Несколько лет назад, когда брандмауэры производили не более десятка компаний, выбор был намного проще; но теперь, когда многие десятки поставщиков предлагают брандмауэры того или иного типа, путаница среди профессионалов и экспертов в области сетей и защиты вполне объяснима. Брандмауэры можно разделить на три основные категории: фильтры пакетов, механизмы контекстной проверки и шлюзы уровня приложений (известные так же, как посредники, или proxy). При выборе важно помнить, что, хотя все брандмауэры выполняют по сути одни и те же основные функции, механизмы их выполнения принципиально отличны друг от друга. Но чтобы понять эти различия, вы должны вначале познакомиться с базовыми технологиями фильтрации пакетов и контекстной проверки. Хороший брандмауэр может обнаружить, что его порты сканируются, зарегистрировать это событие и уведомить вас, если ему это поручено. Например, брандмауэр Zone. Alarm может быть настроен на вывод всплывающего окна с предупреждением каждый раз, когда ваш компьютер сканируется. В этом случае, если ваш жесткий диск внезапно начал вращаться или необъяснимо снизилась скорость работы, вы можете заблокировать нападение с помощью временного прерывания соединения. Брандмауэр Blackl. CE Defender идет еще дальше и отслеживает IP-адрес раздражающего компьютера, с которого идет сканирование, а затем докладывает о нем.

Версии Windows XP Брандмауэр Windows был выпущен в составе Windows XP Service Pack 2. Все типы сетевых подключений, такие как проводное, беспроводное, VPN и даже Fire. Wire по умолчанию фильтруются через брандмауэр (с некоторыми встроенными исключениями, разрешающими соединения для машин из локальной сети). Это устраняет проблему, когда правило фильтрации применяется лишь через несколько секунд после открытия соединения, создавая тем самым уязвимость. [3] Системные администраторы могут настраивать фаервол, используя групповую политику. Брандмауэр Windows XP не работает с исходящими соединениями (фильтрует только входящие подключения). Включение Брандмауэра Windows в SP 2 - одна из причин (другой причиной стал DCOM activation security)[4], по которой многие корпорации своевременно не приступили к развёртыванию Service Pack 2. Во время выхода SP 2 некоторые web-сайты сообщили о проблемах совместимости со многими приложениями (большинство из которых решаются добавлением исключений в брандмауэр).

Версии Windows XP Брандмауэр Windows был выпущен в составе Windows XP Service Pack 2. Все типы сетевых подключений, такие как проводное, беспроводное, VPN и даже Fire. Wire по умолчанию фильтруются через брандмауэр (с некоторыми встроенными исключениями, разрешающими соединения для машин из локальной сети). Это устраняет проблему, когда правило фильтрации применяется лишь через несколько секунд после открытия соединения, создавая тем самым уязвимость. [3] Системные администраторы могут настраивать фаервол, используя групповую политику. Брандмауэр Windows XP не работает с исходящими соединениями (фильтрует только входящие подключения). Включение Брандмауэра Windows в SP 2 - одна из причин (другой причиной стал DCOM activation security)[4], по которой многие корпорации своевременно не приступили к развёртыванию Service Pack 2. Во время выхода SP 2 некоторые web-сайты сообщили о проблемах совместимости со многими приложениями (большинство из которых решаются добавлением исключений в брандмауэр).

![Windows Vista добавляет в брандмауэр новые возможности, улучшающие его развёртывание в корпоративной среде: [5] Windows Vista добавляет в брандмауэр новые возможности, улучшающие его развёртывание в корпоративной среде: [5]](https://present5.com/presentation/21895246_147904027/image-13.jpg) Windows Vista добавляет в брандмауэр новые возможности, улучшающие его развёртывание в корпоративной среде: [5] Новая оснастка консоли Брандмауэр Windows в режиме повышенной безопасности, позволяющая получить доступ к дополнительным возможностям, а также поддерживающая удалённое администрирование. Получить к ней доступ можно через Пуск -> Панель управления -> Администрирование -> Брандмауэр Windows в режиме повышенной безопасности или набрав команду "wf. msc". Фильтр соединений IPv 6. Фильтрация исходящего трафика, позволяющая бороться с вирусами и шпионским ПО. Настроить фильтрацию можно, используя консоль управления MMC. Используя расширенный фильтр пакетов, правила можно применять к определённым диапазонам IP-адресов и портов. Правила для служб можно задавать, используя имена служб из списка без необходимости указывать полное имя службы. Полностью интегрирован IPsec, позволяя фильтрировать соединения, основанные на сертификатах безопасности, аутентификации Kerberos и т. п. Шифрование можно требовать для любого типа соединения. Улучшено управление сетевыми профилями (возможность создавать разные правила для домашних, рабочих и публичных сетей). Поддержка создания правил, обеспечивающих соблюдение политики изоляции домена и сервера.

Windows Vista добавляет в брандмауэр новые возможности, улучшающие его развёртывание в корпоративной среде: [5] Новая оснастка консоли Брандмауэр Windows в режиме повышенной безопасности, позволяющая получить доступ к дополнительным возможностям, а также поддерживающая удалённое администрирование. Получить к ней доступ можно через Пуск -> Панель управления -> Администрирование -> Брандмауэр Windows в режиме повышенной безопасности или набрав команду "wf. msc". Фильтр соединений IPv 6. Фильтрация исходящего трафика, позволяющая бороться с вирусами и шпионским ПО. Настроить фильтрацию можно, используя консоль управления MMC. Используя расширенный фильтр пакетов, правила можно применять к определённым диапазонам IP-адресов и портов. Правила для служб можно задавать, используя имена служб из списка без необходимости указывать полное имя службы. Полностью интегрирован IPsec, позволяя фильтрировать соединения, основанные на сертификатах безопасности, аутентификации Kerberos и т. п. Шифрование можно требовать для любого типа соединения. Улучшено управление сетевыми профилями (возможность создавать разные правила для домашних, рабочих и публичных сетей). Поддержка создания правил, обеспечивающих соблюдение политики изоляции домена и сервера.

Windows 7 В брандмауэре Windows 7 произошел ряд изменений, в первую очередь функциональных. Поддержка нескольких профилей Основным нововведением брандмауэра Windows 7 является одновременная работа нескольких сетевых профилей. Общий - публичные (общедоступные) сети, например, в кафе или аэропорту Частный - домашние или рабочие сети Доменный - доменная сеть в организации, определяемая автоматически В Windows Vista только один профиль мог быть активен в любой момент времени. Если было включено несколько профилей, наиболее безопасный из них становился активным. Например, при одновременном подключении к публичной и домашней сетям, активным становился общедоступный профиль, обеспечивающий более высокую безопасность. В Windows 7 все три профиля могут быть активны одновременно, обеспечивая соответствующий уровень безопасности для каждой сети.

Windows 7 В брандмауэре Windows 7 произошел ряд изменений, в первую очередь функциональных. Поддержка нескольких профилей Основным нововведением брандмауэра Windows 7 является одновременная работа нескольких сетевых профилей. Общий - публичные (общедоступные) сети, например, в кафе или аэропорту Частный - домашние или рабочие сети Доменный - доменная сеть в организации, определяемая автоматически В Windows Vista только один профиль мог быть активен в любой момент времени. Если было включено несколько профилей, наиболее безопасный из них становился активным. Например, при одновременном подключении к публичной и домашней сетям, активным становился общедоступный профиль, обеспечивающий более высокую безопасность. В Windows 7 все три профиля могут быть активны одновременно, обеспечивая соответствующий уровень безопасности для каждой сети.

Какие бывают брандмауэры? Программные или аппаратные. Последние специально спроектированы для фильтрации трафика устройства. В среднем их производительность гораздо выше, чем у программных брандмауэров, что особенно заметно на крупных информационных магистралях. Ценой они также различаются (угадайте, кто дороже). Что брандмауэр не делает? Не анализирует передаваемые данные. Решение позволить/запретить передачу сетевых пакетов принимается на основе их адресной информации (сетевые адреса и порты отправителя/получателя). Причем данные, передаваемые в пакетах, не рассматриваются (а это может быть вредоносный код для взлома программы).

Какие бывают брандмауэры? Программные или аппаратные. Последние специально спроектированы для фильтрации трафика устройства. В среднем их производительность гораздо выше, чем у программных брандмауэров, что особенно заметно на крупных информационных магистралях. Ценой они также различаются (угадайте, кто дороже). Что брандмауэр не делает? Не анализирует передаваемые данные. Решение позволить/запретить передачу сетевых пакетов принимается на основе их адресной информации (сетевые адреса и порты отправителя/получателя). Причем данные, передаваемые в пакетах, не рассматриваются (а это может быть вредоносный код для взлома программы).