Rostov_ Hahanov_02 11 11.ppt

- Количество слайдов: 112

Rostov 0211 2011 WORLD CYBERSPACE 2020, METRIX, CYBERCOMPUTER Vladimir Hahanov Kharkov National University of Radio Electronics, Ukraine hahanov@kture. kharkov. ua Kharkov National University of Radio Electronics, Design Automation Department, hahanov. kture. kharkov. ua 1

Rostov 03 11 2011 Agenda Future 2020: cybercomputer, cyberspace and services. 1) Micro- and nanoelecrtonics 2) World IT market and computer industry 3) World cyberspace and cybercomputer 4) Metric of world cyberspace 5) Algebra of vector-logical space 6) Architecture of multimatrix processor 7) Process-models for analysis and synthesis of cyberspace 8) Prospects for further research Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 2

Rostov 03 11 2011 • Micro- and nanoelecrtonics • • • World IT market and computer industry World cyberspace and cybercomputer Metric of world cyberspace Algebra of vector-logical space Architecture of multimatrix processor Process-models for analysis and synthesis of cyberspace • Prospects for further research Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 3

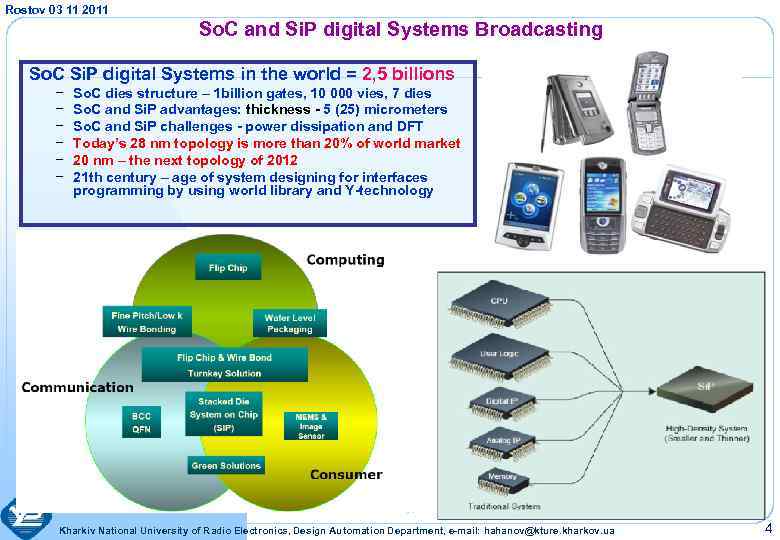

Rostov 03 11 2011 So. C and Si. P digital Systems Broadcasting So. C Si. P digital Systems in the world = 2, 5 billions − − − So. C dies structure – 1 billion gates, 10 000 vies, 7 dies So. C and Si. P advantages: thickness - 5 (25) micrometers So. C and Si. P challenges - power dissipation and DFT Today’s 28 nm topology is more than 20% of world market 20 nm – the next topology of 2012 21 th century – age of system designing for interfaces programming by using world library and Y-technology Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 4

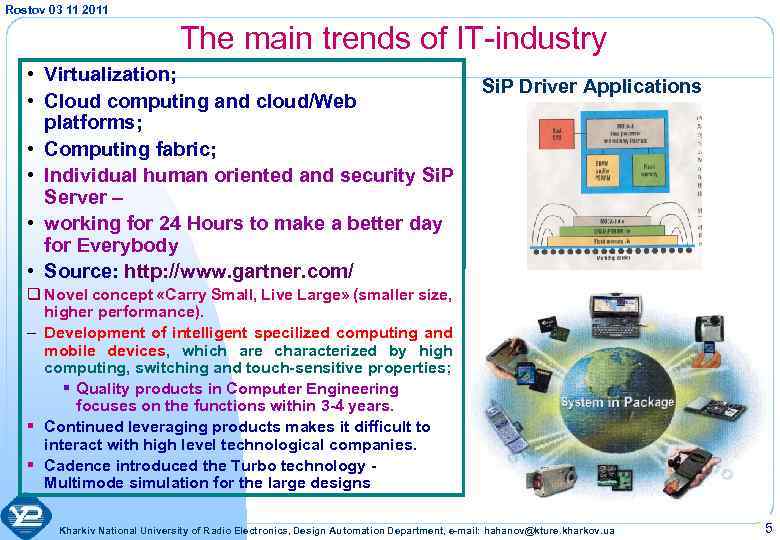

Rostov 03 11 2011 The main trends of IT-industry • Virtualization; • Cloud computing and cloud/Web platforms; • Computing fabric; • Individual human oriented and security Si. P Server – • working for 24 Hours to make a better day for Everybody • Source: http: //www. gartner. com/ Si. P Driver Applications q Novel concept «Carry Small, Live Large» (smaller size, higher performance). – Development of intelligent specilized computing and mobile devices, which are characterized by high computing, switching and touch-sensitive properties; § Quality products in Computer Engineering focuses on the functions within 3 -4 years. § Continued leveraging products makes it difficult to interact with high level technological companies. § Cadence introduced the Turbo technology - Multimode simulation for the large designs Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 5

Rostov 03 11 2011 Cyber space and engines (cars instead of tracks) q According to Gary Smith (Gartner Research Group) the infrastructure of Internet needs the substantial restructuring. q The global information space is not placed in imperfect formats and data structures. q The main challenge is the development of engines, dedicated for the problems of high-speed web searching, pattern recognition and decision-making. The basic laws of the developing the information space infrastructure: 1) 2) Moore's law describes a long-term trend in the history of computing hardware, in which the number of transistors that can be placed inexpensively on an integrated circuit has doubled approximately every two years. Rock's Law says that the cost of a semiconductor chip fabrication plant doubles every four years. Investments in the manufacturing process prevail over investment in new digital and microprocessor systems. 3) Machrone’s law: computer that you want to buy it is always worth $ 1000. 4) Metcalfe's law states that the value of a telecommunications network is proportional to the square of the number of connected users of the system (n 2). 5) Wirth's law: Software is getting slower more rapidly than hardware becomes faster. Costs for software development of computer system accounted for 80% of its value. 6) Costs of testing exponentially depend on the volume of product yield. The number of verifiers twice as large the number of software and hardware designers. Conclusion: The user will always need more performance, memory, and necessary services; computer will always be expensive, and consumer will always pay for unnecessary functionality. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 6

Rostov 03 11 2011 • • Micro- and nanoelecrtonics World IT market and computer industry World cyberspace and cybercomputer Metric of world cyberspace Algebra of vector-logical space Architecture of multimatrix processor Process-models for analysis and synthesis of cyberspace • Prospects for further research Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 7

Rostov 03 11 2011 Individual computer, not PC The aim is to make the computer and Internet useful to improve the quality of life by continuous their use for 24 hours when searching, pattern recognition and decision making (i. e. passport ID, medicine, business, home, learning, vacation, traveling, communication, eating, friendship …). Products of Intel and Microsoft are regarded as the available tools used to build standardized, specialized, brain-like and user-friendly personal servers. How many people - so many friendly computers, which are configured for each human. = 6 Bln specialized comps. Market appeal of IC is determined by the entire population and all computers on the world. Risk consists of the possibility to get out of human control self-developing information computer ecosystem (ICES) of the world. Problems: 1) Remove arithmetic from computer to increase the speed of brain-like (associative logic) problems many times. 2) Create standardized data structures (table hierarchy) for ICES. 3) Develop a high speed concurrent logical associative brain-like multiprocessor without arithmetic operations. 4) Create a theory for associative logic calculating to exact search, recognition and decision making in information computer space of the world. 5) Create simple metrics and criterion for evaluating solutions in a vector logical information space. 6) 7) All facilities to be developed should be scalable and self-developing. The incentives of ICES development are recreation and entertainment industry, focused on qualitative satisfaction of human needs. 8) Football and three men (Ahmetov, Jaroslavsky and Tabachnik) of the decade will raise Ukraine. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 8

Rostov 03 11 2011 World Cyber (human independent) Space To be or not to be! § Creating the infrastructure of world cyber ecosystem is main challenge. (Ecosystem is a set of populations interacting with each other and their environment indefinitely, which has a similar energy processes. ) Nevertheless, it is not solved and materialized in an evolutionary way. The moral side ICES is also actual. § The main problem is creating the infrastructure for self-developing cyber ecosystem. Essence of ICES can be represented in the form of three items (fantasy, mathematics, technology), which can be identified with the soul, brain and body of § Tuday – Cyber computer Intelligence = Mouse brain § 2020 – Cyber computer Intelligence = Human brain § 2050 – Cyber computer Intelligence = Humanity brain § 2020 – self-improving computer (SIC). § The main difference between SIC and the computer is in the life cycle. The current computer is repetition of the traversed path. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 9

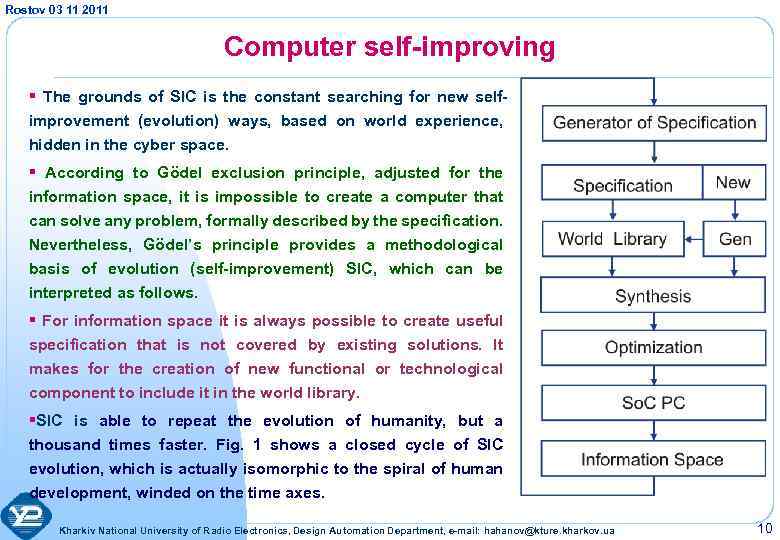

Rostov 03 11 2011 Computer self-improving § The grounds of SIC is the constant searching for new selfimprovement (evolution) ways, based on world experience, hidden in the cyber space. § According to Gödel exclusion principle, adjusted for the information space, it is impossible to create a computer that can solve any problem, formally described by the specification. Nevertheless, Gödel’s principle provides a methodological basis of evolution (self-improvement) SIC, which can be interpreted as follows. § For information space it is always possible to create useful specification that is not covered by existing solutions. It makes for the creation of new functional or technological component to include it in the world library. §SIC is able to repeat the evolution of humanity, but a thousand times faster. Fig. 1 shows a closed cycle of SIC evolution, which is actually isomorphic to the spiral of human development, winded on the time axes. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 10

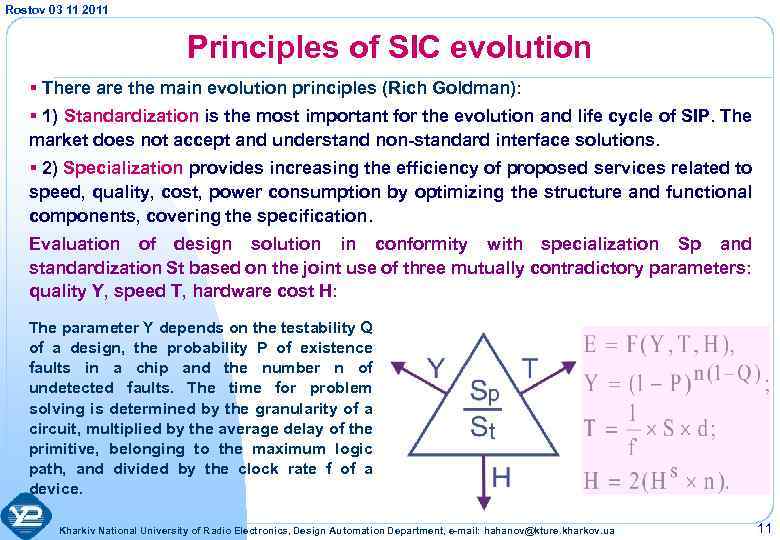

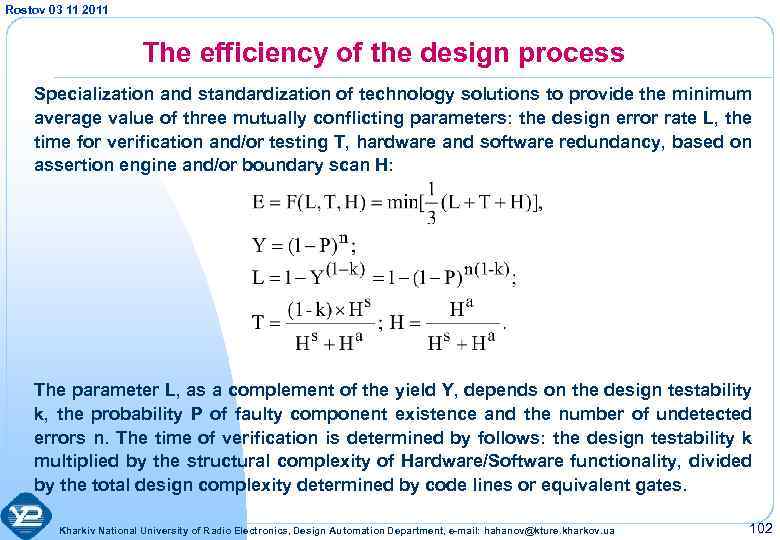

Rostov 03 11 2011 Principles of SIC evolution § There are the main evolution principles (Rich Goldman): § 1) Standardization is the most important for the evolution and life cycle of SIP. The market does not accept and understand non-standard interface solutions. § 2) Specialization provides increasing the efficiency of proposed services related to speed, quality, cost, power consumption by optimizing the structure and functional components, covering the specification. Evaluation of design solution in conformity with specialization Sp and standardization St based on the joint use of three mutually contradictory parameters: quality Y, speed T, hardware cost H: The parameter Y depends on the testability Q of a design, the probability P of existence faults in a chip and the number n of undetected faults. The time for problem solving is determined by the granularity of a circuit, multiplied by the average delay of the primitive, belonging to the maximum logic path, and divided by the clock rate f of a device. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 11

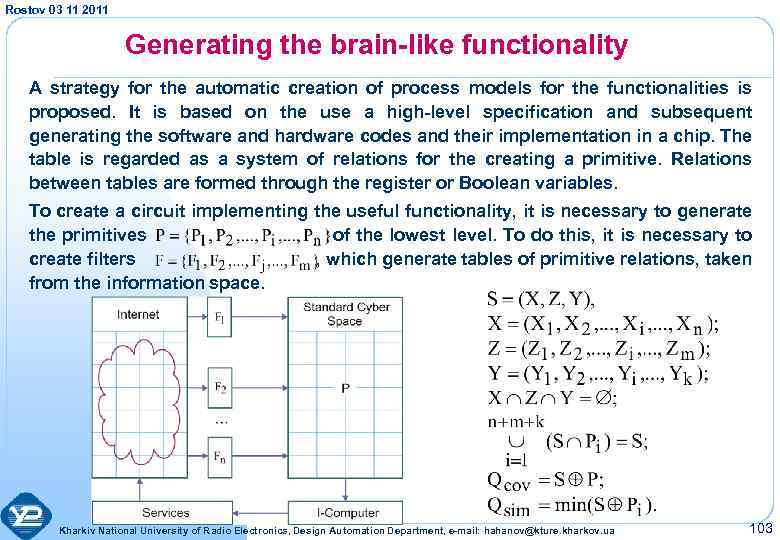

Rostov 03 11 2011 SIC intelligence From Wikipedia, the free encyclopedia: § “Intelligence is an umbrella term describing a property of the mind including related abilities, such as the capacities for abstract thought, reasoning, planning, problem solving, communication, and learning. ” § As a consequence, we can assume that there is something higher than intelligence, as the above definition does not leave place for the creative evolution of the subject. This is a clear repetition of someone's way through training or selfstudy. It means, people is just a repeater? § Where is the place for the creators of a new culture, mathematics and technology, machinery, buildings in the intelligence ? Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 12

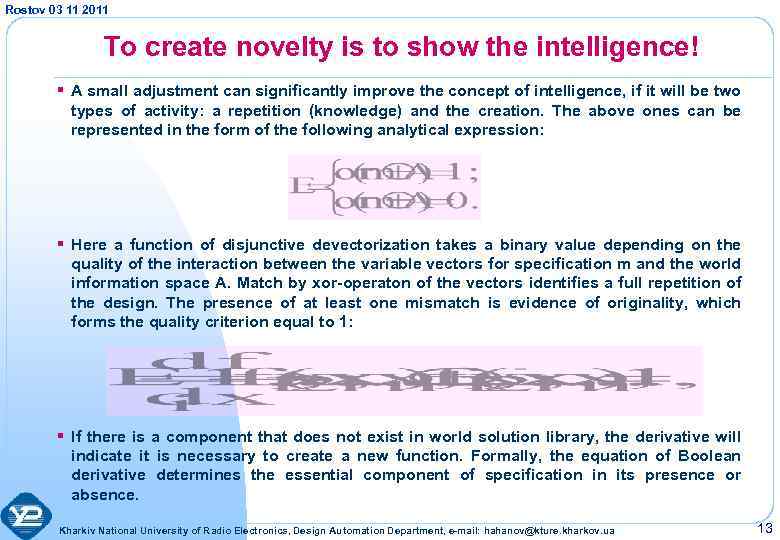

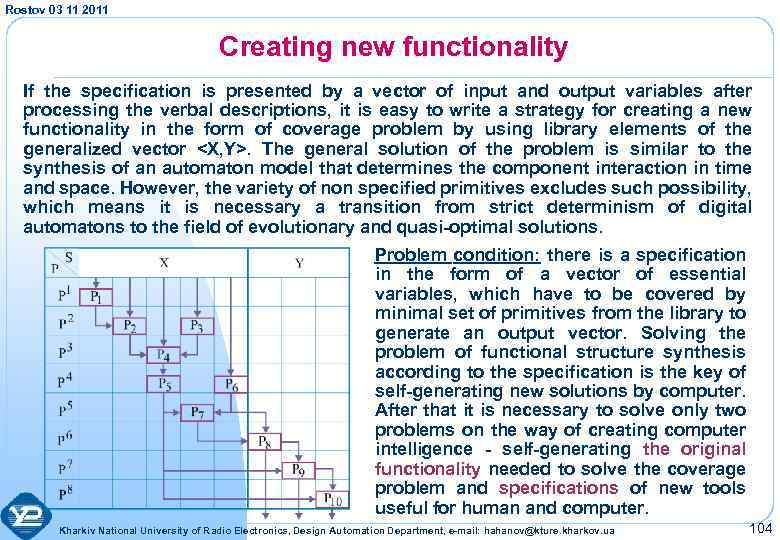

Rostov 03 11 2011 To create novelty is to show the intelligence! § A small adjustment can significantly improve the concept of intelligence, if it will be two types of activity: a repetition (knowledge) and the creation. The above ones can be represented in the form of the following analytical expression: § Here a function of disjunctive devectorization takes a binary value depending on the quality of the interaction between the variable vectors for specification m and the world information space A. Match by xor-operaton of the vectors identifies a full repetition of the design. The presence of at least one mismatch is evidence of originality, which forms the quality criterion equal to 1: § If there is a component that does not exist in world solution library, the derivative will indicate it is necessary to create a new function. Formally, the equation of Boolean derivative determines the essential component of specification in its presence or absence. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 13

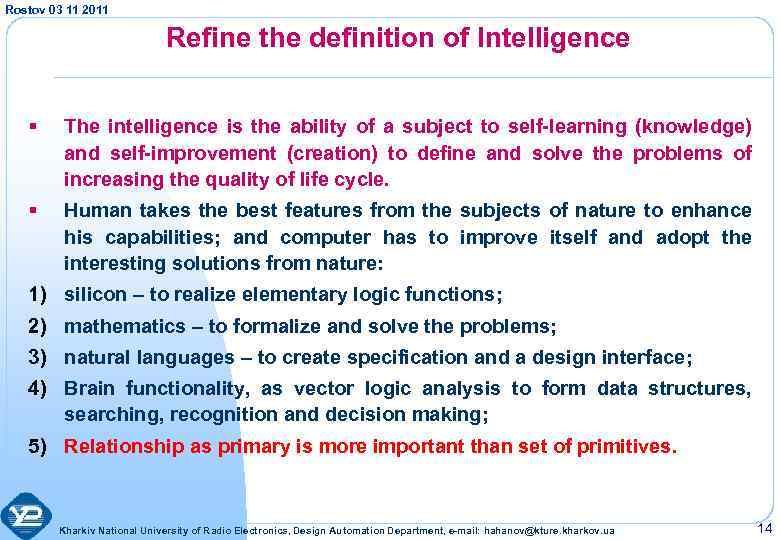

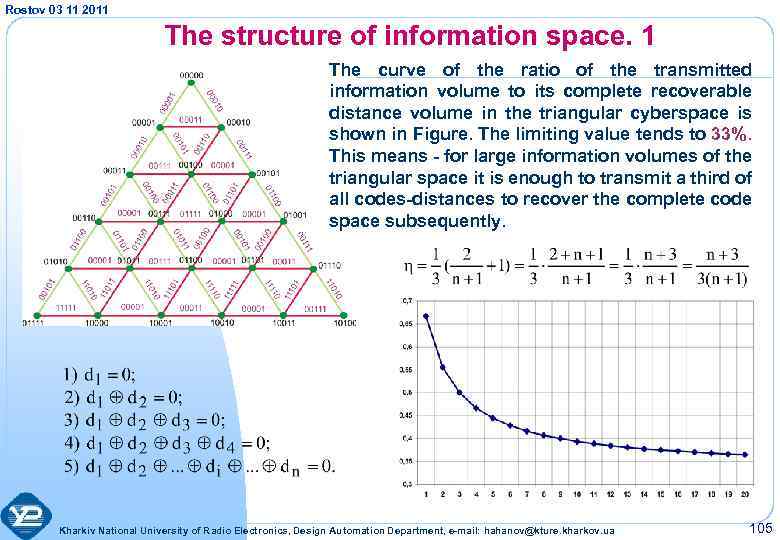

Rostov 03 11 2011 Refine the definition of Intelligence § The intelligence is the ability of a subject to self-learning (knowledge) and self-improvement (creation) to define and solve the problems of increasing the quality of life cycle. § Human takes the best features from the subjects of nature to enhance his capabilities; and computer has to improve itself and adopt the interesting solutions from nature: 1) silicon – to realize elementary logic functions; 2) mathematics – to formalize and solve the problems; 3) natural languages – to create specification and a design interface; 4) Brain functionality, as vector logic analysis to form data structures, searching, recognition and decision making; 5) Relationship as primary is more important than set of primitives. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 14

Rostov 03 11 2011 • • Micro- and nanoelecrtonics World IT market and computer industry World cyberspace and cybercomputer Metric of world cyberspace Algebra of vector-logical space Architecture of multimatrix processor Process-models for analysis and synthesis of cyberspace • Prospects for further research Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 15

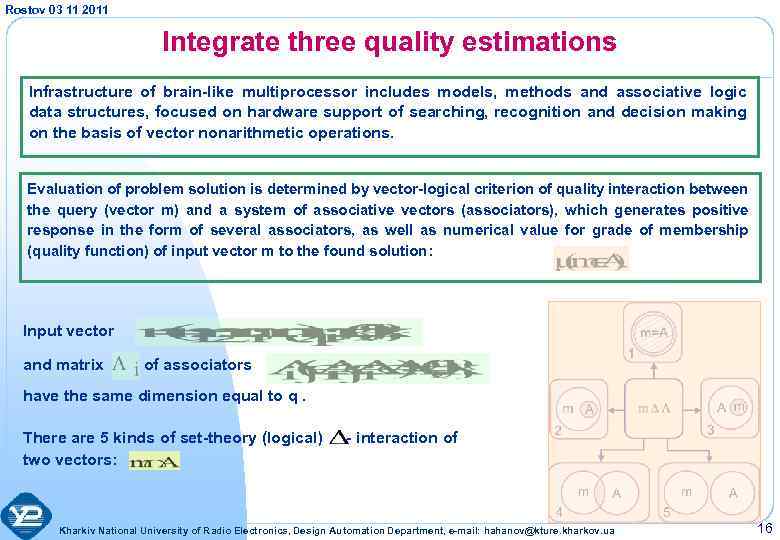

Rostov 03 11 2011 Integrate three quality estimations Infrastructure of brain-like multiprocessor includes models, methods and associative logic data structures, focused on hardware support of searching, recognition and decision making on the basis of vector nonarithmetic operations. Evaluation of problem solution is determined by vector-logical criterion of quality interaction between the query (vector m) and a system of associative vectors (associators), which generates positive response in the form of several associators, as well as numerical value for grade of membership (quality function) of input vector m to the found solution: Input vector and matrix of associators have the same dimension equal to q. There are 5 kinds of set-theory (logical) - interaction of two vectors: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 16

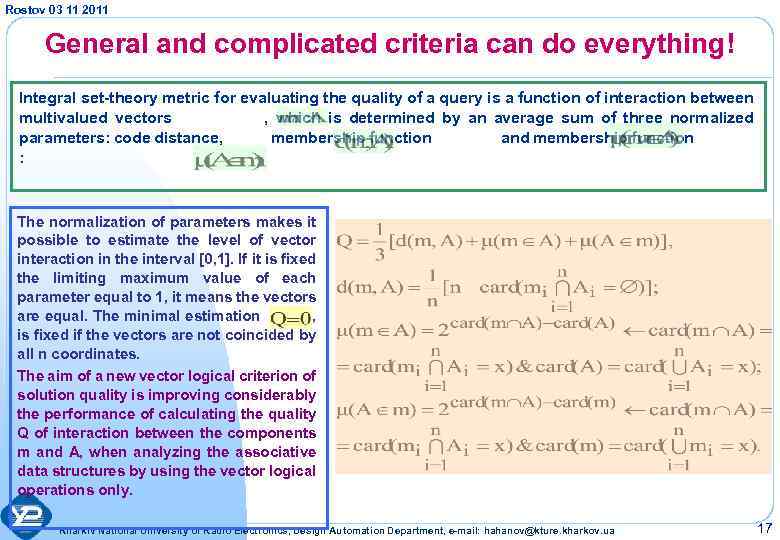

Rostov 03 11 2011 General and complicated criteria can do everything! Integral set-theory metric for evaluating the quality of a query is a function of interaction between multivalued vectors , which is determined by an average sum of three normalized parameters: code distance, membership function and membership function : The normalization of parameters makes it possible to estimate the level of vector interaction in the interval [0, 1]. If it is fixed the limiting maximum value of each parameter equal to 1, it means the vectors are equal. The minimal estimation , is fixed if the vectors are not coincided by all n coordinates. The aim of a new vector logical criterion of solution quality is improving considerably the performance of calculating the quality Q of interaction between the components m and A, when analyzing the associative data structures by using the vector logical operations only. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 17

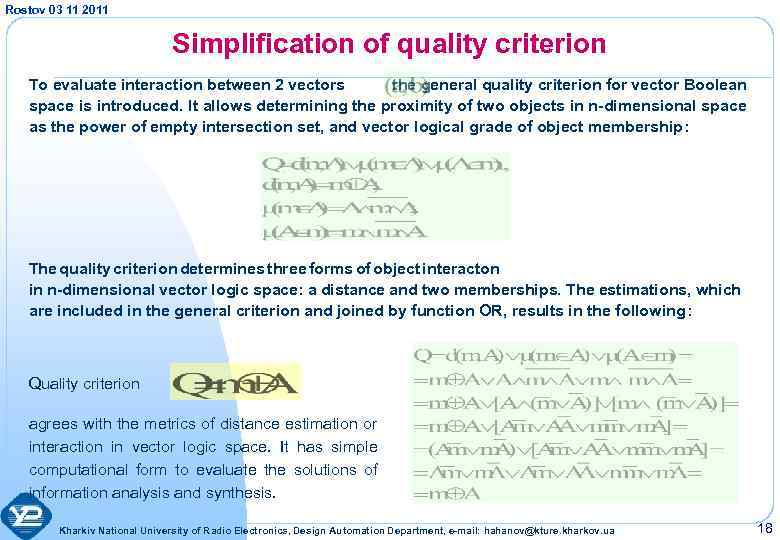

Rostov 03 11 2011 Simplification of quality criterion To evaluate interaction between 2 vectors the general quality criterion for vector Boolean space is introduced. It allows determining the proximity of two objects in n-dimensional space as the power of empty intersection set, and vector logical grade of object membership: The quality criterion determines three forms of object interacton in n-dimensional vector logic space: a distance and two memberships. The estimations, which are included in the general criterion and joined by function OR, results in the following: Quality criterion agrees with the metrics of distance estimation or interaction in vector logic space. It has simple computational form to evaluate the solutions of information analysis and synthesis. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 18

Rostov 03 11 2011 Comment to the quality criterion § Vector logic criterion (VLC) for determining the quality of relations for different hierarchy objects (points, lines, planes, spatial figures) is metric of vector logical space, measuring the interaction between vectors of the same length by means of calculating logical vector: § VLC determines not only distance between objects of vector logical space, but their membership each other: § Distance is special case of nonintersected interaction between homogenous (mathematical) objects. For intersected objects the distance between them equal to zero does not determine interaction that is identified by quality criterion. § When the distance is equal to zero, the interaction between objects of different hierarchy level is determined by membership degree of the primitive presence in object. § The degree of membership for a fault in digital system-on-a-chip, including 700 000 gates. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 19

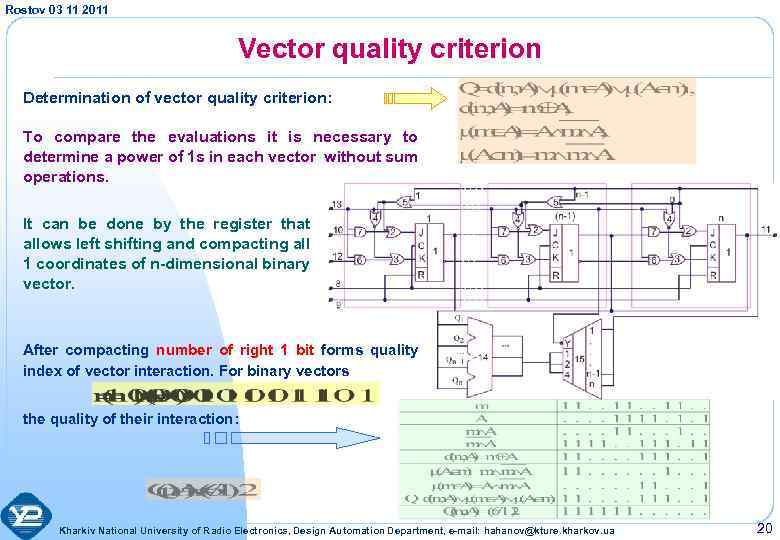

Rostov 03 11 2011 Vector quality criterion Determination of vector quality criterion: To compare the evaluations it is necessary to determine a power of 1 s in each vector without sum operations. It can be done by the register that allows left shifting and compacting all 1 coordinates of n-dimensional binary vector. After compacting number of right 1 bit forms quality index of vector interaction. For binary vectors the quality of their interaction: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 20

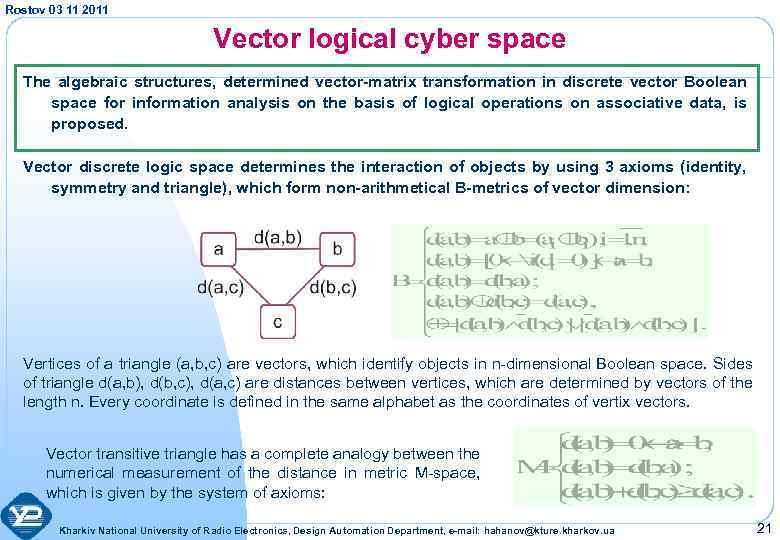

Rostov 03 11 2011 Vector logical cyber space The algebraic structures, determined vector-matrix transformation in discrete vector Boolean space for information analysis on the basis of logical operations on associative data, is proposed. Vector discrete logic space determines the interaction of objects by using 3 axioms (identity, symmetry and triangle), which form non-arithmetical B-metrics of vector dimension: Vertices of a triangle (a, b, c) are vectors, which identify objects in n-dimensional Boolean space. Sides of triangle d(a, b), d(b, c), d(a, c) are distances between vertices, which are determined by vectors of the length n. Every coordinate is defined in the same alphabet as the coordinates of vertix vectors. Vector transitive triangle has a complete analogy between the numerical measurement of the distance in metric M-space, which is given by the system of axioms: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 21

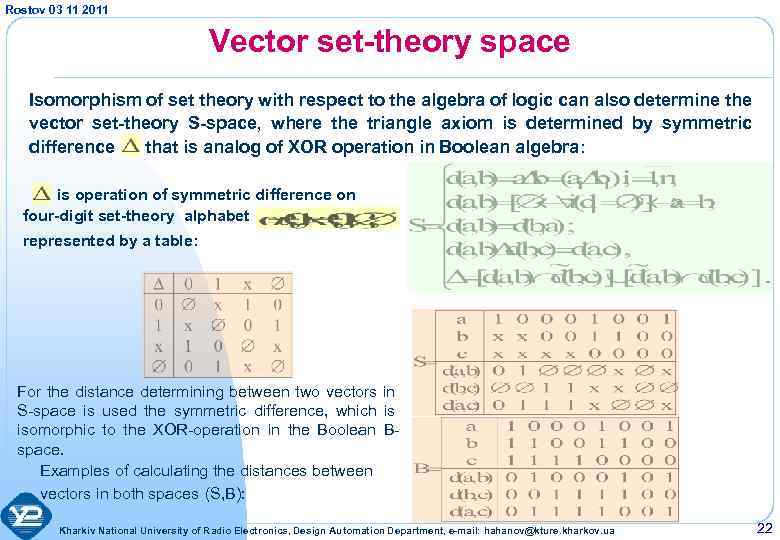

Rostov 03 11 2011 Vector set-theory space Isomorphism of set theory with respect to the algebra of logic can also determine the vector set-theory S-space, where the triangle axiom is determined by symmetric difference that is analog of XOR operation in Boolean algebra: is operation of symmetric difference on four-digit set-theory alphabet represented by a table: For the distance determining between two vectors in S-space is used the symmetric difference, which is isomorphic to the XOR-operation in the Boolean Bspace. Examples of calculating the distances between vectors in both spaces (S, B): Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 22

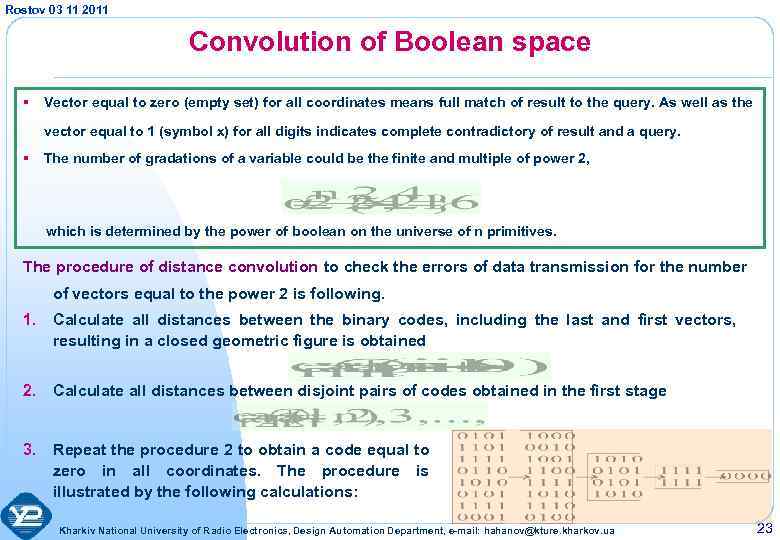

Rostov 03 11 2011 Convolution of Boolean space § Vector equal to zero (empty set) for all coordinates means full match of result to the query. As well as the vector equal to 1 (symbol x) for all digits indicates complete contradictory of result and a query. § The number of gradations of a variable could be the finite and multiple of power 2, which is determined by the power of boolean on the universe of n primitives. The procedure of distance convolution to check the errors of data transmission for the number of vectors equal to the power 2 is following. 1. Calculate all distances between the binary codes, including the last and first vectors, resulting in a closed geometric figure is obtained 2. Calculate all distances between disjoint pairs of codes obtained in the first stage 3. Repeat the procedure 2 to obtain a code equal to zero in all coordinates. The procedure is illustrated by the following calculations: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 23

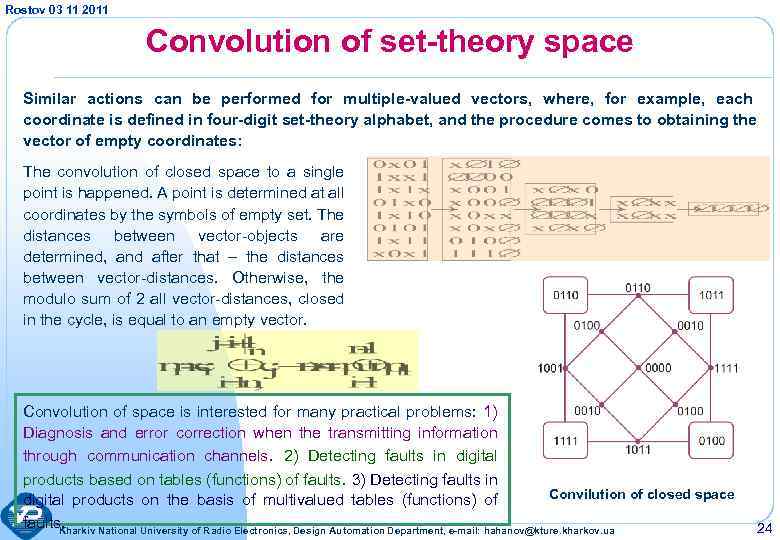

Rostov 03 11 2011 Convolution of set-theory space Similar actions can be performed for multiple-valued vectors, where, for example, each coordinate is defined in four-digit set-theory alphabet, and the procedure comes to obtaining the vector of empty coordinates: The convolution of closed space to a single point is happened. A point is determined at all coordinates by the symbols of empty set. The distances between vector-objects are determined, and after that – the distances between vector-distances. Otherwise, the modulo sum of 2 all vector-distances, closed in the cycle, is equal to an empty vector. Convolution of space is interested for many practical problems: 1) Diagnosis and error correction when the transmitting information through communication channels. 2) Detecting faults in digital products based on tables (functions) of faults. 3) Detecting faults in Convilution of closed space digital products on the basis of multivalued tables (functions) of faults. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 24

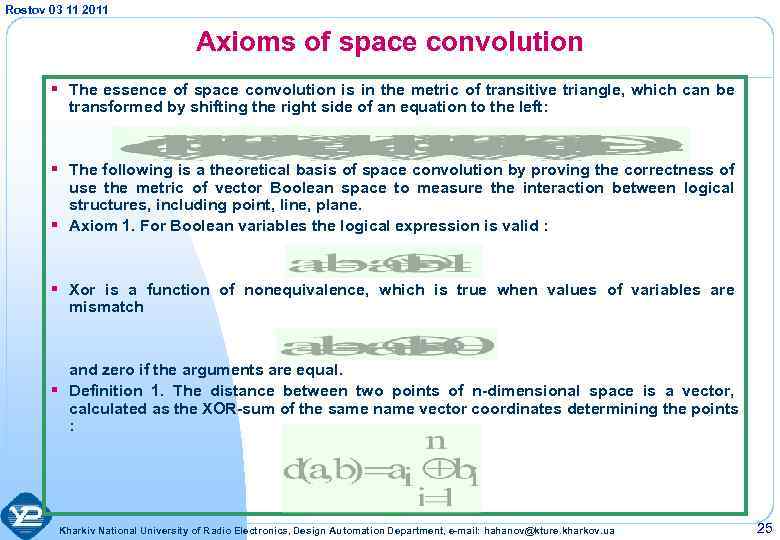

Rostov 03 11 2011 Axioms of space convolution § The essence of space convolution is in the metric of transitive triangle, which can be transformed by shifting the right side of an equation to the left: § The following is a theoretical basis of space convolution by proving the correctness of use the metric of vector Boolean space to measure the interaction between logical structures, including point, line, plane. § Axiom 1. For Boolean variables the logical expression is valid : § Xor is a function of nonequivalence, which is true when values of variables are mismatch and zero if the arguments are equal. § Definition 1. The distance between two points of n-dimensional space is a vector, calculated as the XOR-sum of the same name vector coordinates determining the points : Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 25

Rostov 03 11 2011 Metrics of vector logic space § Corollary 1. Xor-sum of any binary codes with equal length is equal to zero, if they make a cycle. § Corollary 2. A metric of vector logic space is determined by a single equation, which forms the zero XOR-sum of distances between finite number of points closed in the cycle : § Definition 5. A metric of vector logical space is zero XOR-sum of distances between finite number of cycled points. § This definition focuses not the elements of a set, but the relations, that makes it possible to reduce the system of metric axioms from three to one and to extend it on complicated structures of n-dimensional space. The classic metric definition for the interaction of one, two and three points is a special case of beta-metric: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 26

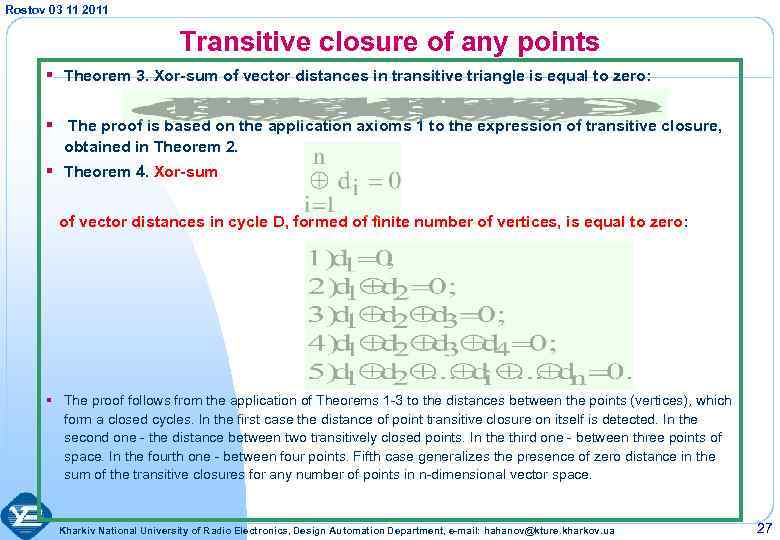

Rostov 03 11 2011 Transitive closure of any points § Theorem 3. Xor-sum of vector distances in transitive triangle is equal to zero: § The proof is based on the application axioms 1 to the expression of transitive closure, obtained in Theorem 2. § Theorem 4. Xor-sum of vector distances in cycle D, formed of finite number of vertices, is equal to zero: § The proof follows from the application of Theorems 1 -3 to the distances between the points (vertices), which form a closed cycles. In the first case the distance of point transitive closure on itself is detected. In the second one - the distance between two transitively closed points. In the third one - between three points of space. In the fourth one - between four points. Fifth case generalizes the presence of zero distance in the sum of the transitive closures for any number of points in n-dimensional vector space. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 27

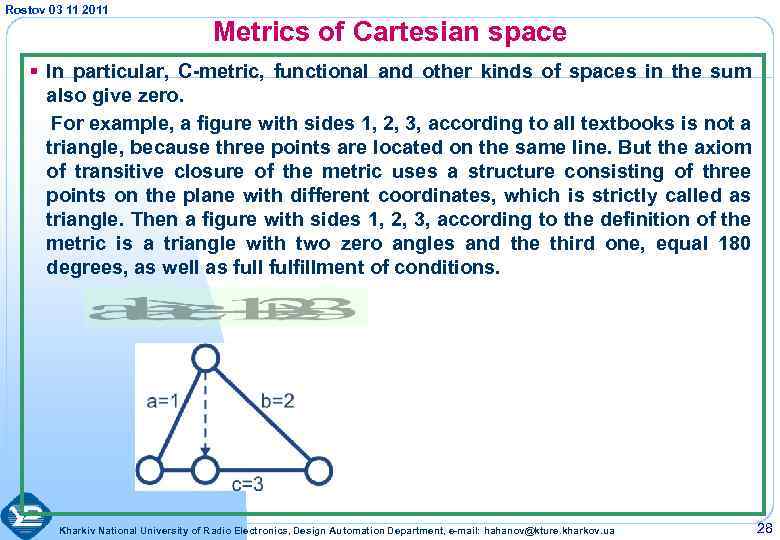

Rostov 03 11 2011 Metrics of Cartesian space § In particular, C-metric, functional and other kinds of spaces in the sum also give zero. For example, a figure with sides 1, 2, 3, according to all textbooks is not a triangle, because three points are located on the same line. But the axiom of transitive closure of the metric uses a structure consisting of three points on the plane with different coordinates, which is strictly called as triangle. Then a figure with sides 1, 2, 3, according to the definition of the metric is a triangle with two zero angles and the third one, equal 180 degrees, as well as full fulfillment of conditions. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 28

Rostov 03 11 2011 1) Market trends for world information computer industry 2) World information computer ecosystem 3) Metric of vector-logical information space 4) Algebra of vector-logical space 5) Architecture of a logic associative multiprocessor 6) Process-models for analyzing and synthesizing the entities of information-logical space 7) Prospects for further research Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 29

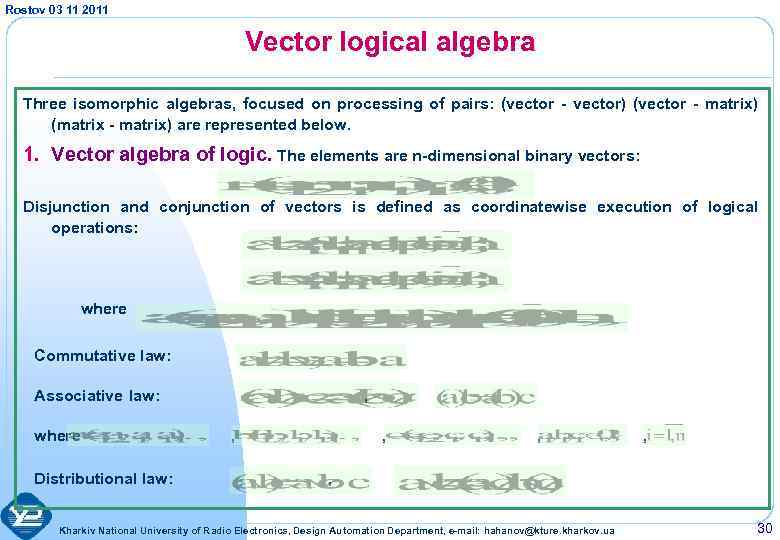

Rostov 03 11 2011 Vector logical algebra Three isomorphic algebras, focused on processing of pairs: (vector - vector) (vector - matrix) (matrix - matrix) are represented below. 1. Vector algebra of logic. The elements are n-dimensional binary vectors: Disjunction and conjunction of vectors is defined as coordinatewise execution of logical operations: where Commutative law: Associative law: , where , Distributional law: , Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 30

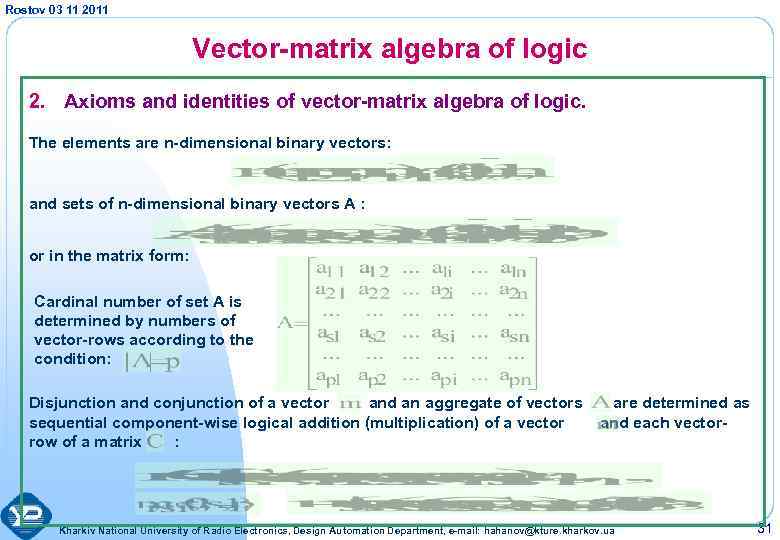

Rostov 03 11 2011 Vector-matrix algebra of logic 2. Axioms and identities of vector-matrix algebra of logic. The elements are n-dimensional binary vectors: and sets of n-dimensional binary vectors A : or in the matrix form: Cardinal number of set А is determined by numbers of vector-rows according to the condition: Disjunction and conjunction of a vector and an aggregate of vectors are determined as sequential component-wise logical addition (multiplication) of a vector and each vectorrow of a matrix : Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 31

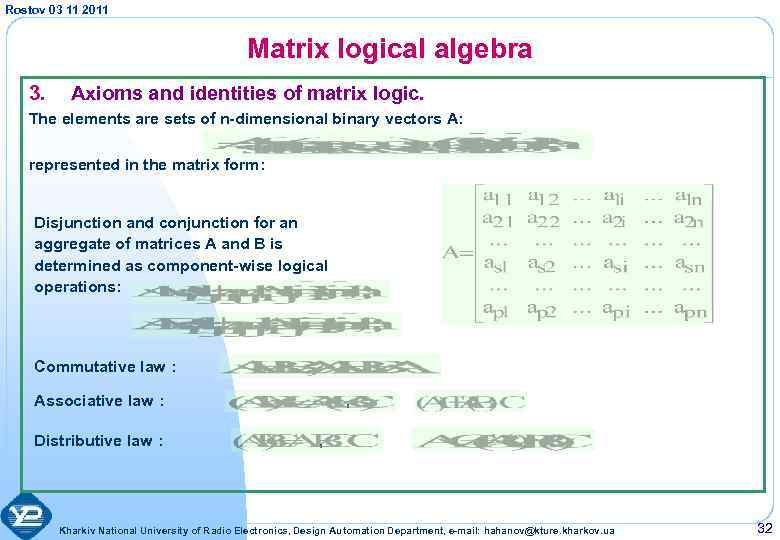

Rostov 03 11 2011 Matrix logical algebra 3. Axioms and identities of matrix logic. The elements are sets of n-dimensional binary vectors A: represented in the matrix form: Disjunction and conjunction for an aggregate of matrices A and B is determined as component-wise logical operations: Commutative law : Associative law : , Distributive law : , Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 32

Rostov 03 11 2011 1) Market trends for world information computer industry 2) World information computer ecosystem 3) Metric of vector-logical information space 4) Algebra of vector-logical space 5) Architecture of a logic associative multiprocessor 6) Process-models for analyzing and synthesizing the entities of information-logical space 7) Prospects for further research Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 33

Rostov 03 11 2011 Logic Associative Multiprocessor The aim is to remove arithmetic's from computer and remove free resources to the brain-like infrastructure of associative logic simulating the brain functionality that allows possible making the right decision every moment. The brain and computer have the same technological basis in the form of primitive logical operations: and, or, not, xor. Specialization of computer, focused on using only logical operations, enables to approximate to the associative logic human thinking, and thus considerably (x 100) improve the performance of solving nonarithmetic problems. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 34

Rostov 03 11 2011 IT-market challenges Market feasibility of logical associative multiprocessor (LAMP) is determined by thousands of old and new logical problems, which now are solved ineffectively by universal computers with high-performance arithmetic processor. Here are some problems relevant to the IT-market: 1. Analysis and synthesis of syntactic and semantic language structures (abstracting, error correction, analysis of the text quality). 2. Video and audio pattern recognition by means of their representation by vector models of essential parameters in discrete space. 3. Use of Infrastructure IP for complex technical products to ensure their manufacturability and lifetime reliability. 4. Knowledge testing and expert appraisal of objects or parties to determine their validity. 5. Identification of the object or process to make a decision under uncertainty. 6. Exact information retrieval in the Internet, if information is given by a vector of parameters. 7. Target designation of fighter or aircraft autoland system functioning in microsecond time. 8. Air traffic control or optimization of municipal traffic control infrastructure to avoid conflicts. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 35

Rostov 03 11 2011 Why LAMP? Our goal is to increase considerably (x 100) the speed of search, recognition and decision-making procedures by means of multiprocessor and concurrent implementation of associative logic vector operations for the analyzing graph and tabular data structures in discrete Boolean space without the use of arithmetic operations. The problems are: 1) To develop nonarithmetic metric for estimating the associative logic vector solutions. 2) To create data structures and process models for solving the applied problems. 3) To design architecture of logical associative multiprocessor. 4) To implement LAMP. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 36

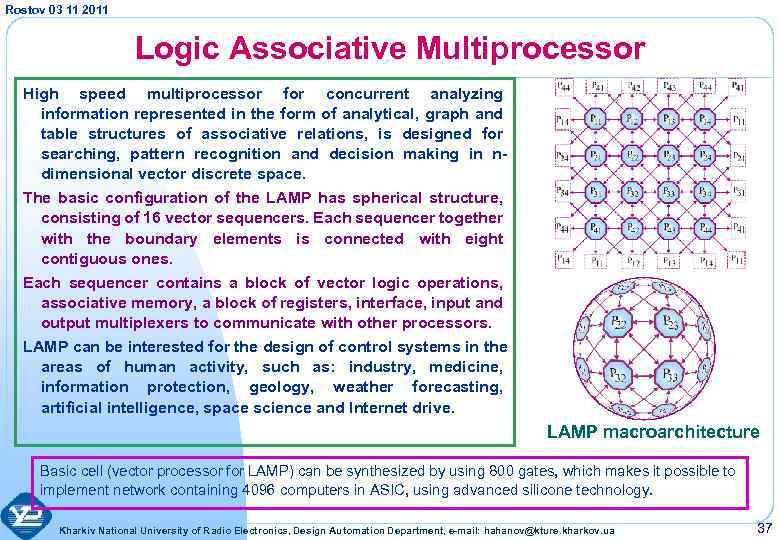

Rostov 03 11 2011 Logic Associative Multiprocessor High speed multiprocessor for concurrent analyzing information represented in the form of analytical, graph and table structures of associative relations, is designed for searching, pattern recognition and decision making in ndimensional vector discrete space. The basic configuration of the LAMP has spherical structure, consisting of 16 vector sequencers. Each sequencer together with the boundary elements is connected with eight contiguous ones. Each sequencer contains a block of vector logic operations, associative memory, a block of registers, interface, input and output multiplexers to communicate with other processors. LAMP can be interested for the design of control systems in the areas of human activity, such as: industry, medicine, information protection, geology, weather forecasting, artificial intelligence, space science and Internet drive. LAMP macroarchitecture Basic cell (vector processor for LAMP) can be synthesized by using 800 gates, which makes it possible to implement network containing 4096 computers in ASIC, using advanced silicone technology. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 37

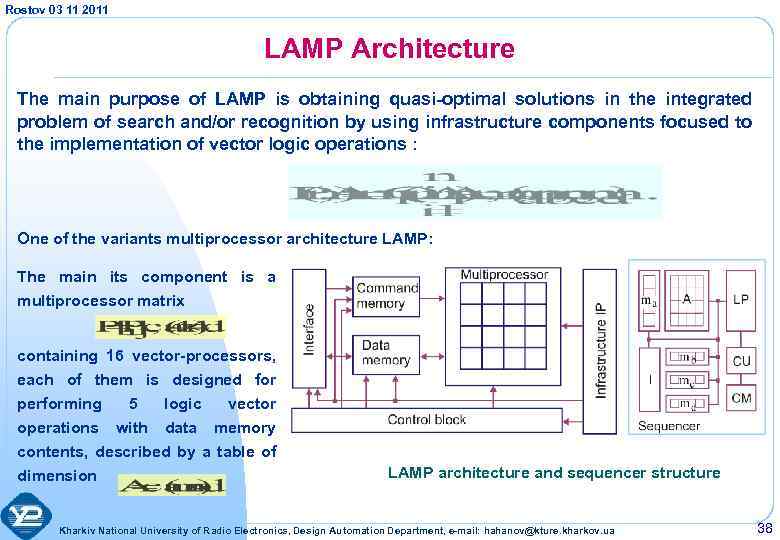

Rostov 03 11 2011 LAMP Architecture The main purpose of LAMP is obtaining quasi-optimal solutions in the integrated problem of search and/or recognition by using infrastructure components focused to the implementation of vector logic operations : One of the variants multiprocessor architecture LAMP: The main its component is a multiprocessor matrix containing 16 vector-processors, each of them is designed for performing 5 logic vector operations with data memory contents, described by a table of dimension LAMP architecture and sequencer structure Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 38

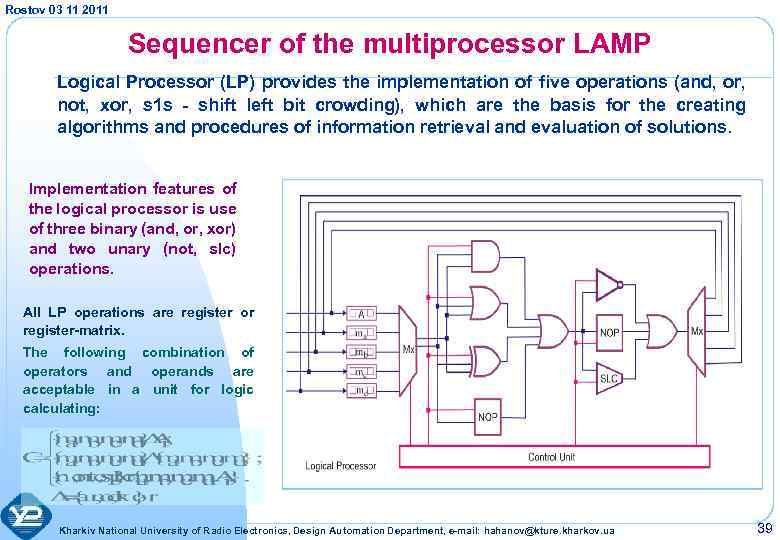

Rostov 03 11 2011 Sequencer of the multiprocessor LAMP Logical Processor (LP) provides the implementation of five operations (and, or, not, xor, s 1 s - shift left bit crowding), which are the basis for the creating algorithms and procedures of information retrieval and evaluation of solutions. Implementation features of the logical processor is use of three binary (and, or, xor) and two unary (not, slc) operations. All LP operations are register or register-matrix. The following combination of operators and operands are acceptable in a unit for logic calculating: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 39

Rostov 03 11 2011 1) Market trends for world information computer industry 2) World information computer ecosystem 3) Metric of vector-logical information space 4) Algebra of vector-logical space 5) Architecture of a logic associative multiprocessor 6) Process-models for analyzing and synthesizing the entities of information-logical space 7) Prospects for further research Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 40

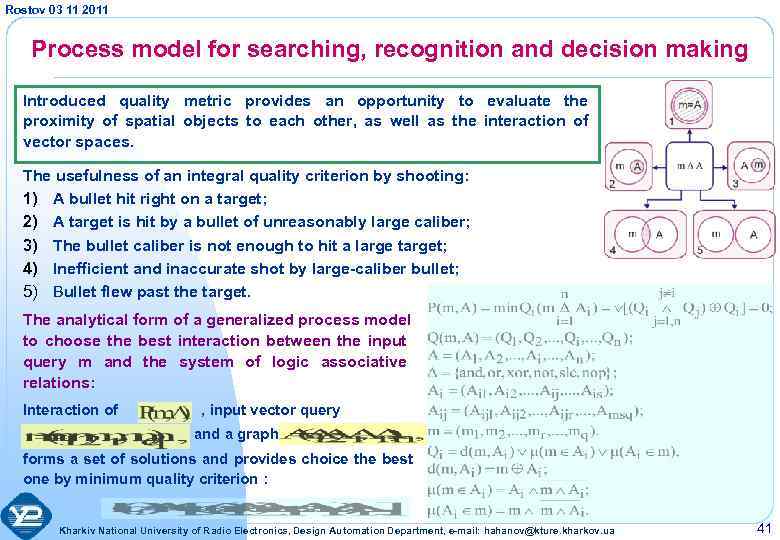

Rostov 03 11 2011 Process model for searching, recognition and decision making Introduced quality metric provides an opportunity to evaluate the proximity of spatial objects to each other, as well as the interaction of vector spaces. The usefulness of an integral quality criterion by shooting: 1) A bullet hit right on a target; 2) A target is hit by a bullet of unreasonably large caliber; 3) The bullet caliber is not enough to hit a large target; 4) Inefficient and inaccurate shot by large-caliber bullet; 5) Bullet flew past the target. The analytical form of a generalized process model to choose the best interaction between the input query m and the system of logic associative relations: Interaction of , input vector query and a graph forms a set of solutions and provides choice the best one by minimum quality criterion : Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 41

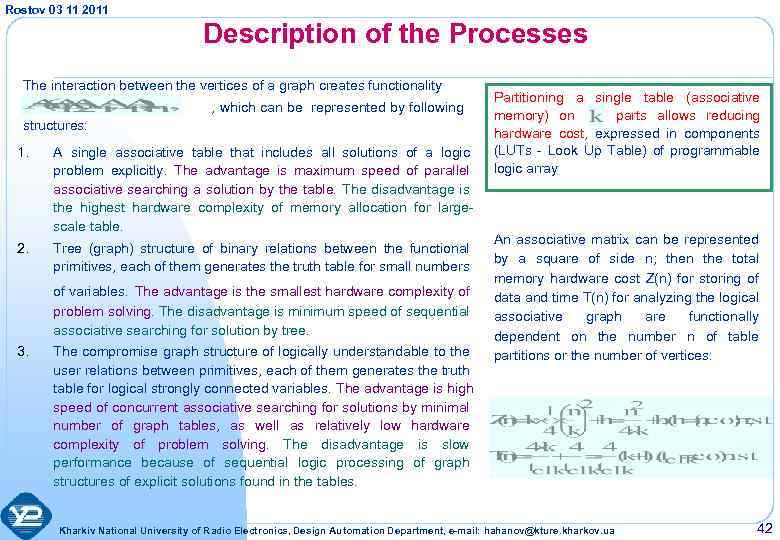

Rostov 03 11 2011 Description of the Processes The interaction between the vertices of a graph creates functionality , which can be represented by following structures: 1. A single associative table that includes all solutions of a logic problem explicitly. The advantage is maximum speed of parallel associative searching a solution by the table. The disadvantage is the highest hardware complexity of memory allocation for largescale table. 2. Tree (graph) structure of binary relations between the functional primitives, each of them generates the truth table for small numbers of variables. The advantage is the smallest hardware complexity of problem solving. The disadvantage is minimum speed of sequential associative searching for solution by tree. 3. The compromise graph structure of logically understandable to the user relations between primitives, each of them generates the truth table for logical strongly connected variables. The advantage is high speed of concurrent associative searching for solutions by minimal number of graph tables, as well as relatively low hardware complexity of problem solving. The disadvantage is slow performance because of sequential logic processing of graph structures of explicit solutions found in the tables. Partitioning a single table (associative memory) on parts allows reducing hardware cost, expressed in components (LUTs - Look Up Table) of programmable logic array An associative matrix can be represented by a square of side n; then the total memory hardware cost Z(n) for storing of data and time T(n) for analyzing the logical associative graph are functionally dependent on the number n of table partitions or the number of vertices: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 42

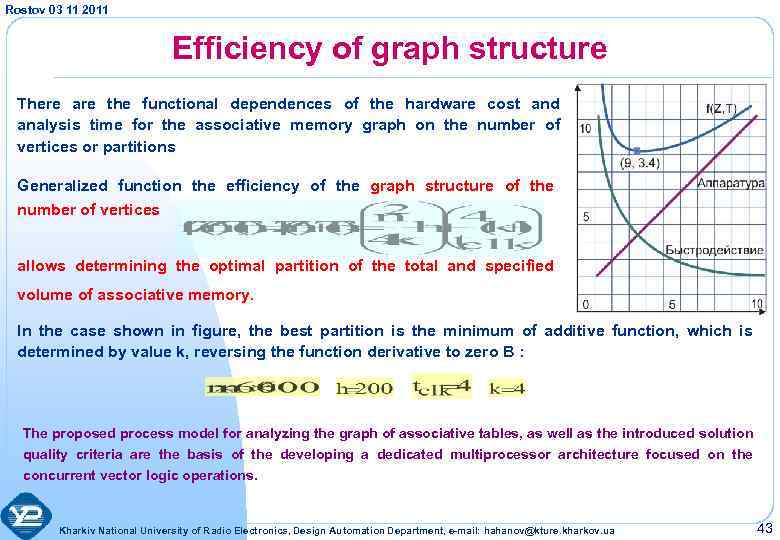

Rostov 03 11 2011 Efficiency of graph structure There are the functional dependences of the hardware cost and analysis time for the associative memory graph on the number of vertices or partitions Generalized function the efficiency of the graph structure of the number of vertices allows determining the optimal partition of the total and specified volume of associative memory. In the case shown in figure, the best partition is the minimum of additive function, which is determined by value k, reversing the function derivative to zero В : The proposed process model for analyzing the graph of associative tables, as well as the introduced solution quality criteria are the basis of the developing a dedicated multiprocessor architecture focused on the concurrent vector logic operations. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 43

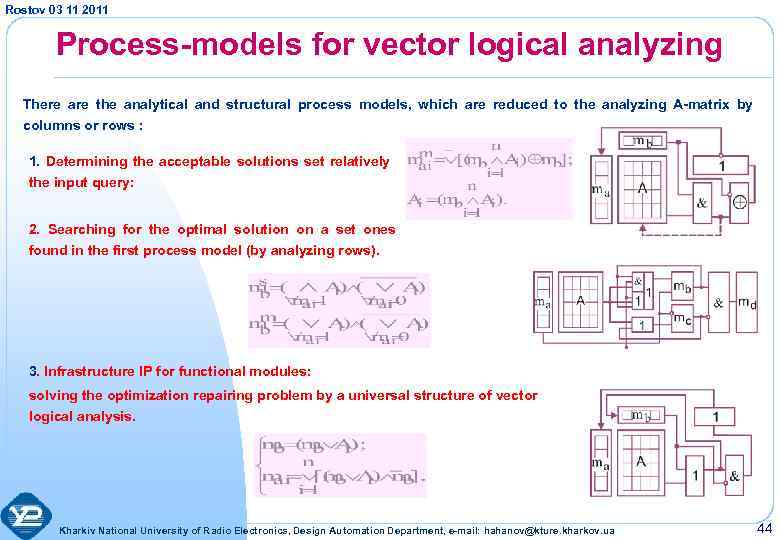

Rostov 03 11 2011 Process-models for vector logical analyzing There are the analytical and structural process models, which are reduced to the analyzing A-matrix by columns or rows : 1. Determining the acceptable solutions set relatively the input query: 2. Searching for the optimal solution on a set ones found in the first process model (by analyzing rows). 3. Infrastructure IP for functional modules: solving the optimization repairing problem by a universal structure of vector logical analysis. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 44

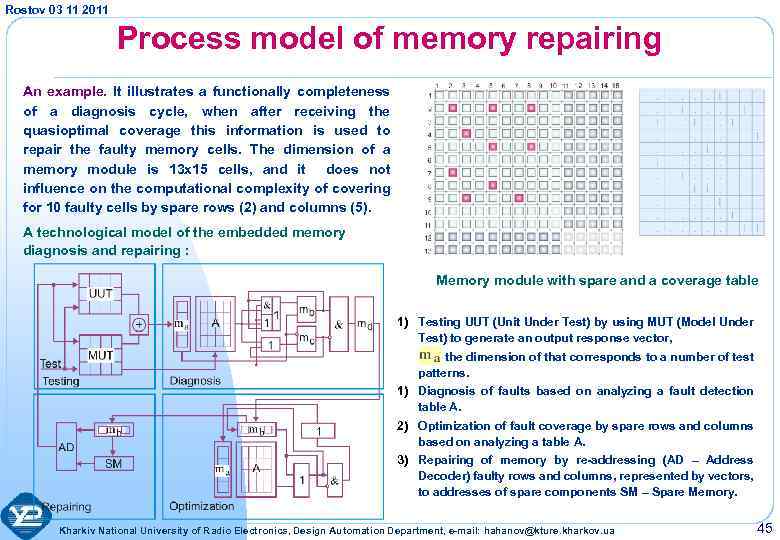

Rostov 03 11 2011 Process model of memory repairing An example. It illustrates a functionally completeness of a diagnosis cycle, when after receiving the quasioptimal coverage this information is used to repair the faulty memory cells. The dimension of a memory module is 13 x 15 cells, and it does not influence on the computational complexity of covering for 10 faulty cells by spare rows (2) and columns (5). A technological model of the embedded memory diagnosis and repairing : Memory module with spare and a coverage table 1) Testing UUT (Unit Under Test) by using MUT (Model Under Test) to generate an output response vector, the dimension of that corresponds to a number of test patterns. 1) Diagnosis of faults based on analyzing a fault detection table A. 2) Optimization of fault coverage by spare rows and columns based on analyzing a table A. 3) Repairing of memory by re-addressing (AD – Address Decoder) faulty rows and columns, represented by vectors, to addresses of spare components SM – Spare Memory. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 45

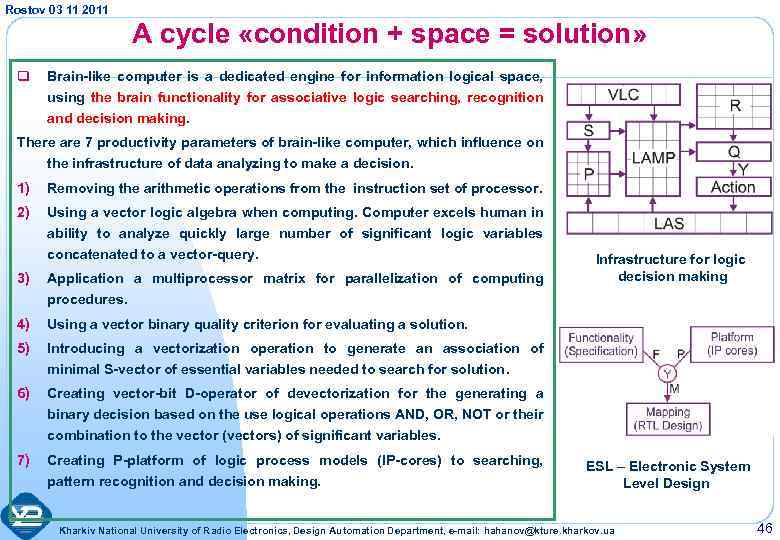

Rostov 03 11 2011 A cycle «condition + space = solution» q Brain-like computer is a dedicated engine for information logical space, using the brain functionality for associative logic searching, recognition and decision making. There are 7 productivity parameters of brain-like computer, which influence on the infrastructure of data analyzing to make a decision. 1) Removing the arithmetic operations from the instruction set of processor. 2) Using a vector logic algebra when computing. Computer excels human in ability to analyze quickly large number of significant logic variables concatenated to a vector-query. 3) Application a multiprocessor matrix for parallelization of computing Infrastructure for logic decision making procedures. 4) Using a vector binary quality criterion for evaluating a solution. 5) Introducing a vectorization operation to generate an association of minimal S-vector of essential variables needed to search for solution. 6) Creating vector-bit D-operator of devectorization for the generating a binary decision based on the use logical operations AND, OR, NOT or their combination to the vector (vectors) of significant variables. 7) Creating P-platform of logic process models (IP-cores) to searching, pattern recognition and decision making. ESL – Electronic System Level Design Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 46

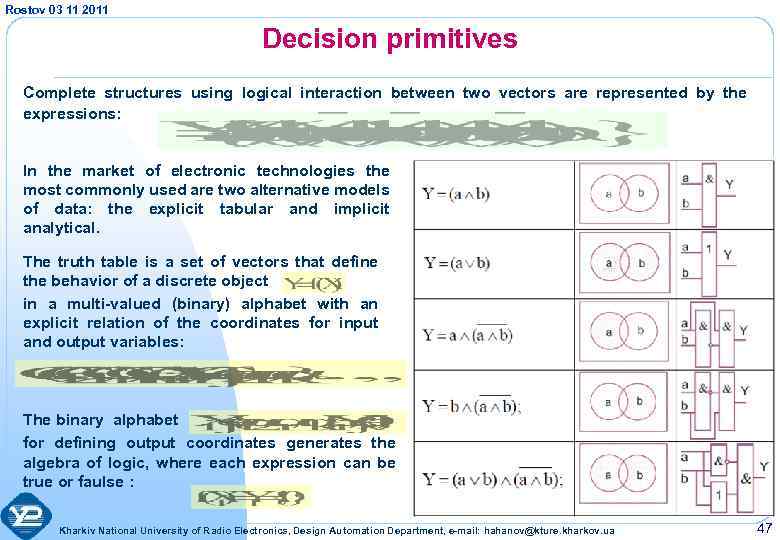

Rostov 03 11 2011 Decision primitives Complete structures using logical interaction between two vectors are represented by the expressions: In the market of electronic technologies the most commonly used are two alternative models of data: the explicit tabular and implicit analytical. The truth table is a set of vectors that define the behavior of a discrete object in a multi-valued (binary) alphabet with an explicit relation of the coordinates for input and output variables: The binary alphabet for defining output coordinates generates the algebra of logic, where each expression can be true or faulse : Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 47

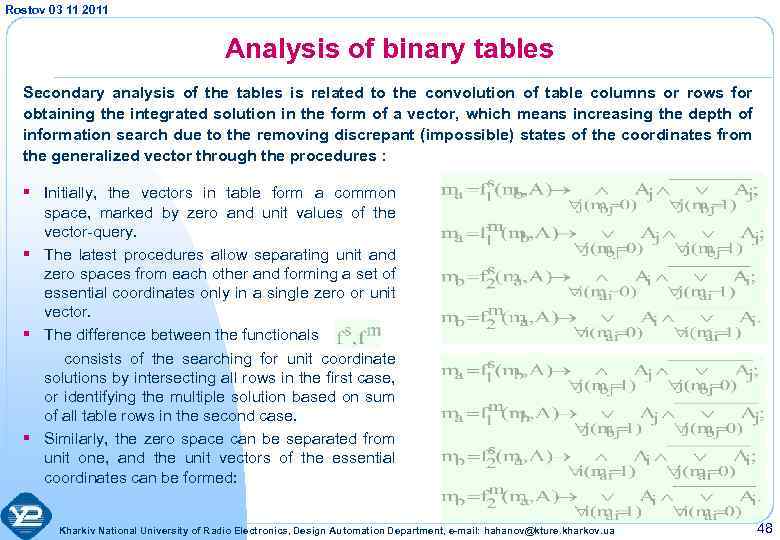

Rostov 03 11 2011 Analysis of binary tables Secondary analysis of the tables is related to the convolution of table columns or rows for obtaining the integrated solution in the form of a vector, which means increasing the depth of information search due to the removing discrepant (impossible) states of the coordinates from the generalized vector through the procedures : § Initially, the vectors in table form a common space, marked by zero and unit values of the vector-query. § The latest procedures allow separating unit and zero spaces from each other and forming a set of essential coordinates only in a single zero or unit vector. § The difference between the functionals consists of the searching for unit coordinate solutions by intersecting all rows in the first case, or identifying the multiple solution based on sum of all table rows in the second case. § Similarly, the zero space can be separated from unit one, and the unit vectors of the essential coordinates can be formed: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 48

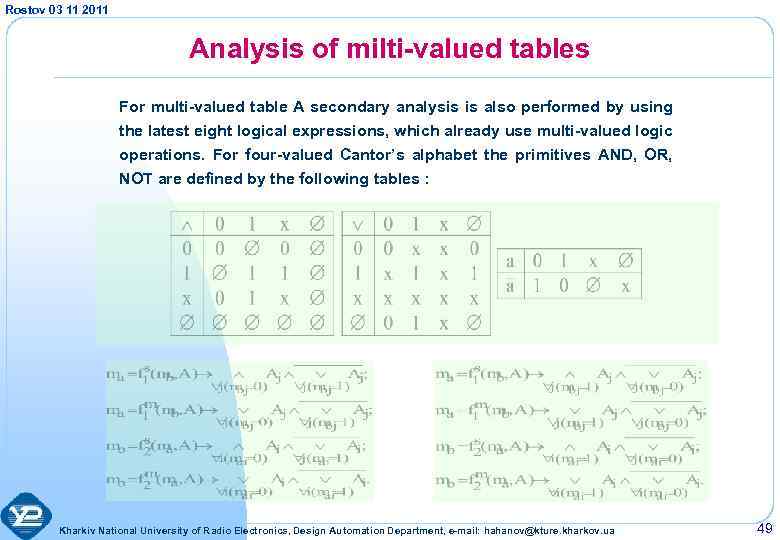

Rostov 03 11 2011 Analysis of milti-valued tables For multi-valued table A secondary analysis is also performed by using the latest eight logical expressions, which already use multi-valued logic operations. For four-valued Cantor’s alphabet the primitives AND, OR, NOT are defined by the following tables : Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 49

Rostov 03 11 2011 Practical significance 5. Concurrent vector nonarithmetic multiprocessor models presented in the research focused on new and effective solving practical problems of synthesis and analysis: the minimization of Boolean functions, fault detection, repairing, pattern recognition, decision making, design of digital filters, the development of friendly Web sites and portals. 6. The market feasibility of research is in the orientation of the proposed mathematical and technological culture to create a low-cost and high-speed engines for searching in the cyber world space. It is necessary now to develop new infrastructure (like: roads and communications, hotels and terminals) with standardized and effective data formats, which are understandable to world information cyber ecosystem. 7. To 2020 the information space with computers will organized into self-evolutional intellectual cyber ecosystems of the world. 8. Relationship (in cyber space) is more important than membership! 9. No arithmetical logical vector processor is engine for cyber space running! Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 50

Rostov 03 11 2011 КИБЕРПРОСТРАНСТВО. МЕТРИКА. ЗАДАЧИ Русский язык Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 51

Rostov 03 11 2011 КИБЕРПРОСТРАНСТВО. МЕТРИКА. ЗАДАЧИ • Киберпространство (cyberspace) – метафорическая абстракция, используемая в философии и в компьютерах, – является виртуальной реальностью, которая представляет Ноосферу или Второй мир «внутри» компьютеров и сетей. Это определение взято из Википедии и согласуется с многочисленными публикациями, авторами которых в абсолютном большинстве являются философы. Возможно, уже настало время взглянуть на определение и сущность киберпространства с позиции технологической и математической культуры. Основная аксиома, заложенная в определении – виртуальность пространства. • Виртуальность (virtus – потенциальный, возможный) – вымышленный, воображаемый объект или явление, не присутствующий в реальном мире, а созданный игрой воображения человеческой мысли, либо смоделированный при помощи других объектов. Реальные компьютеры создают «нереальное пространство» , а точнее, Второй мир, который может стать первым. Не хватает малого – целенаправленного самосовершенствования компьютерного сообщества, способного на равных с человеком участвовать в создании и формировании киберпространства. В нем информация – реальность и сущность пространства, компьютер – ее носитель или форма. • Киберпространство – совокупность взаимодействующих по метрике информационных процессов и явлений, использующих в качестве носителя компьютерные системы и сети. • Метрика – способ измерения расстояния в пространстве между компонентами процессов или явлений. Расстояние в киберпространстве это – кодовое расстояние по Хэммингу между парой векторов, обозначающих компоненты процесса или явления. Расстояние, производная (булева), степень изменения, различия или близости есть изоморфные понятия, связанные с определением отношения двух компонентов процесса или явления. Понятие близости (расстояния) компонентов в киберпространстве есть мера их различия. Производная – мера бинарного отношения динамических или статических компонентов в процессах или явлениях. Процедуры сравнения, измерения, оценивания, распознавания, тестирования, диагностирования, идентифицирования, имеют место при наличии хотя бы одного отношения. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 52

Rostov 03 11 2011 Мотивация Virtual Personal Computer • Чтобы идея материализовалась и завоевала весь мир, она должна быть как кирпич, простой и понятной каждому. Виртуальный персональный компьютер – Virtual Personal Computer (VPC). Такого рода идея подняла на вершину успеха компании Microsoft, Google, Kaspersky lab, Intel, IBM. Рождается новая персональная или индивидуальная модель киберпространства, родителями которой можно считать с одной стороны реальные нанотехнологии и цифровые системы на кристаллах, а с другой стороны виртуальные сервисы по хранению, обработке и приему-передаче информации. Мотивация появления данной модели на рынке определяется: 1) Необходимостью создания «индивидуального или личного виртуального компьютера или пространства» , которое нельзя потерять или украсть; 2) Нежеланием пользователя и высокой стоимостью дублирования информации и сервисов при наличии у него нескольких гаджетов (планшет, смартфон, ноутбук); 3) Высоким уровнем надежности и информационной безопасности хранения личных данных и сервисов в течение всей жизни пользователя. Перечисленные условия может обеспечить только индивидуальная ячейка в «швейцарском банке» , которая должна и будет создаваться в ближайшие три года для каждого человека планеты как Personal Cyberspace Cell (PCC). Две точки зрения в своем развитии сходятся к одному понятию, PCC = VPC, первая исходит со стороны киберпространства (компьютерных наук), вторая – со стороны персонального компьютера (компьютерной инженерии). Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 53

Rostov 03 11 2011 CYBERSPACE CELL. ПРЕИМУЩЕСТВА • Практически при полном отсутствии недостатков PCC имеет следующие преимущества: 1) Инвариантность функционирования по отношению к любому аппаратному интерфейсу, соединяющему пользователя с киберпространством; 2) Дружественность и интеллектуальная адаптивность к «хозяину» по формату 24/7 на протяжении всей жизни; 3) Аутентификация пользователя и PCC по отношению к облачным и другим сервисам киберпространства, которая сегодня завязана на конкретную аппаратуру; 4) Надежность и доступность, сохраняемость и безопасность PCC, переносимость и физическая неуязвимость, благодаря своей виртуальности; 5) Эффективная реляционная структуризация данных и сервисов с признаками интеллекта для поиска распознавания и принятия решений. 6) Высокая рыночная привлекательность создания кибербанков и PCCформатов (шаблонов, стандартов), которые ориентированы и необходимы каждому человеку планеты, в денежном эквиваленте составляет сотни миллиардов долларов. 7) Возможность создания прототипа виртуального персонального киберкомпьютера ограниченными силами нескольких раскрученных компаний, имеющих выход на World Market, и двумя-тремя университетами. 8) Ориентировочная стоимость таких работ с созданием начальной инфраструктуры банков киберпространства – 0, 5 – 1, 5 млрд. долларов. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 54

Rostov 03 11 2011 КИБЕРПРОСТРАНСТВО. Feasibility attractive • Рыночная привлекательность киберпространства. Тенденция последних лет в части создания новых коммуникационных, вычислительных и информационных сервисов, полезных для человека, обращает внимание на создание все более специализированных гаджетов (gadget), обладающих существенными преимуществами перед персональными компьютерами и ноутбуками: энергопотребление, компактность, вес, стоимость, функциональные возможности, дружественность интерфейса. Практически вся десятка лучших за 2010 год специализированных изделий (Apple i. Pad, Samsung Galaxy S, Apple Mac. Book Air, Logitech Revue, Google Nexus One (HTC Desire), Apple i. Phone 4, Apple TV, Toshiba Libretto W 100, Microsoft Kinect, Nook Color) реализована в виде цифровых систем на кристаллах. К 2012 году рынок мобильной и беспроводной связи и перейдет на 20 нм (итоги январского Саммита 2011 альянса Common Platform). Дальнейшее развитие технологий по годам: 2014 – 14 нм, 2016 – 11 нм. В 2015 году 55% сотовых телефонов станут смартфонами, планшетные компьютеры заменят ноутбуки и нетбуки. Суперфоны (Nexus-1, Google) станут той соединительной тканью, которая свяжет все остальные устройства и сервисы. Переход от вычислительных платформ к мобильным устройствам с малым форм-фактором приведет к существенному снижению энергопотребления во всем мире. Надвигается следующая волна компьютеризации под названием «интернет вещей» , которая приведет к широкому распространению датчиковых сетей, включая их интеграцию в человеческое тело. Мировой рынок перечисленных выше устройств и гаджетов насчитывает сегодня порядка 3 миллиардов изделий. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 55

Rostov 03 11 2011 КИБЕРПРОСТРАНСТВО. Эволюционирование • С учетом изложенного выше можно сделать следующие выводы в отношении эволюционирования киберпространства: 1) Персональный компьютер, уходя с рынка, трансформируется в широкий спектр гаджетов доступа в киберпространство, обладающих функциональностью персональных компьютеров, компактностью и низкой стоимостью. 2) Как интерфейс связи между человеком и киберпространством гаджет в меньшей степени нуждается в защите. 3) Киберпространство имеет иерархию от индивидуального дружественного пространства пользователя до глобального, где фигурируют «облака» , данные и сети по интересам. 4) Для повышения информационной безопасности предметного (целевого) киберпространства возможно делать его блуждающим, что затруднит определение его точного адреса. 5) Нарождается новая структура в виде киберпространства как части общей экосистемы планеты, для которой необходимо создавать инфраструктуру информационной безопасности как средство сервисного обслуживания. 6) Стремительно развивается мощный сегмент рынка планшетных компьютеров, которые не имеют входов и выходов, кроме Internet. Такая ситуация подталкивает пользователя к созданию индивидуального киберпространства, не зависимого от типа гаджета, которое должно быть надежно защищено. 7) Сегодня еще высокая стоимость программных приложений на компьютере экономически оправдывает применение антивирусных защит. Но завтра, для дешевых устройств типа, IPad и IPhon, с низкой мощностью программных приложений антивирусная защита станет экономически нецелесообразной. Одновременно возникает новый субъект для защиты – индивидуальное киберпространство (данные и приложения), которое получает сервисы от технологических «облаков» и сетей по интересам. 8) Одним из возможных решений для охраны пространства может быть его вакцинация в виде введения некоторой избыточности, которая дает возможность осуществлять мониторинг и экстренную связь с облаком антивирусных сервисов в целях удаления функциональных нарушений. 9) Вакцинация данных и программ на персональном компьютере также может быть интересным решением. Она позволяет более оперативно осуществлять мониторинг данных, используя информацию от внедренных в папки и программы агентов в виде ассерционных операторов. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 56

Rostov 03 11 2011 МЕТРИКА КИБЕРПРОСТРАНСТВА • Киберпространство – совокупность взаимосвязанных компонентов в виде информационных процессов или явлений и носителем в форме компьютера, взаимодействие которых между собой оценивается соответствующей метрикой. • Метрика – способ измерения расстояния в пространстве процессов или явлений. Что такое расстояние в киберпространстве? Самое простое есть самое верное, это – кодовое расстояние по Хэммингу между парой векторов, обозначающих процесс или явление. Производная (булева) – степень изменения или различия двух объектов. Чем хорошо киберпространство, что понятие близко находятся объекты или далеко, означает, насколько они отличаются друг от друга. Как измерить различия? Сравнить – применить xor-операцию, проще не бывает. Жизнь в киберпространстве уже имеет свои законы. Сохранение своей индивидуальности важно не только в Первом мире. Клоны только с первого взгляда есть хорошее дело в обоих мирах. Но если человека размножить, то прообраз просто потеряется в своих копиях. Примитивно, но мало кто пожелает делить славу, почет, деньги с незаслужившими это копиями. Но хорошо делить ответственность за деструктивные действия оригинала. Аналогично, копировать продавать клоны своего продукта есть путь к богатству. Но это может сделать и не автор продукта, продавая нелицензионные копии, по сути, занимаясь воровством. В пределе клонирование есть плохо в обоих мирах. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 57

Rostov 03 11 2011 КИБЕРПРОСТРАНСТВО И ОБЛАЧНЫЕ ВЫЧИСЛЕНИЯ Альтернатива уже сейчас прослеживается в киберпространстве, называемая, возможно, не совсем удачно, облачными вычислениями. Благодаря развитию телекоммуникаций, можно утверждать, что все объекты (субъекты) в киберпространстве находятся рядом в индивидуальном компьютере. Это означает, что необходимо иметь программу (функциональность) в одном экземпляре, которая доступна всему миру, первому и второму благодаря облачной технологии. Защитить одну копию – продукт на собственном сервере – намного проще задача, чем сделать это для сотен и тысяч клонов. Аргументом в пользу появления облачных технологий является несанкционированное снятие защиты с лицензионной копии программного продукта и дальнейшее его использование, в том числе и на продажу. Востребованность продукта есть успех в бизнесе, здесь все как в первом мире – востребованность индивидуума – есть основа его состоятельности, признания, богатства. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 58

Rostov 03 11 2011 Защита индивидуального киберпространства • 1) Второй мир стремится к повторению Первого – клонов не будет, но будет доступность каждого продукта, как компонента киберпространства для всех субъектов обоих миров. 2) Каждый субъект Первого мира будет иметь в идеале один образ (сайт) во Втором мире. 3) Аутентичность – желаемый идеал для всех конструктивных (законопослушных) субъектов обоих миров. 4) Сайт не олицетворяет сущности образа, который должен быть для индивидуума (прообраза) больше чем отражение в зеркале. Это – история, действительность, метрические и медицинские данные, привычки, бизнес, быт, отдых, будущее, контакты, пристрастия. 5) Такой образ – индивидуальное киберпространство – должно быть сверхнадежно закрыто от несанкционированного доступа. 6) Защищать от деструктивных компонентов и действий нужно будет не компьютер, а субъект (программный продукт) киберпространства на основе предлагаемой технологии вакцинации. Повысить иммунитет субъекта за счет внедрения в программу агента – вакцинной избыточности, взаимодействующей с сервером Лаборатории Касперского (ЛК) – значит сохранить работоспособность продукта. Сервер ЛК генерирует облако услуг по защите субъектов киберпространства, которое в пределе может покрыть всю цифровую планету. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 59

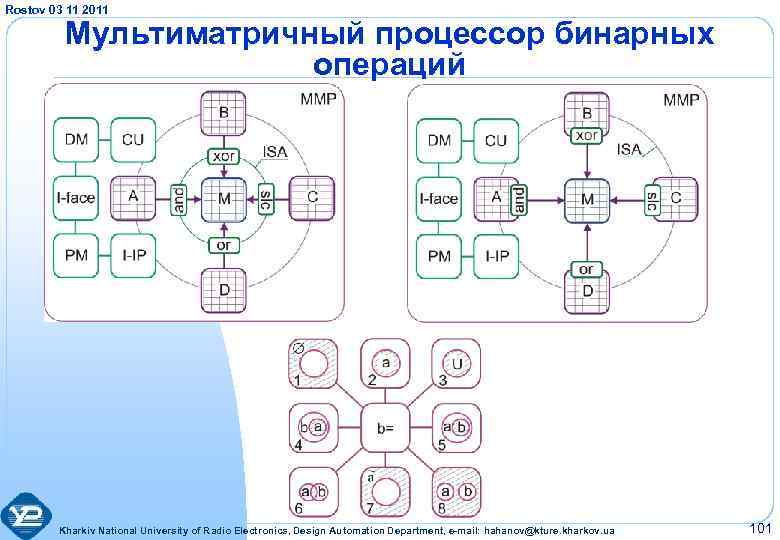

Rostov 03 11 2011 Расстояние = Производная • 7) Расстояние (производная) – бинарное отношение объектов в киберпространстве есть степень изменения, различия в процессах или явлениях, определяемое с помощью (векторной) xor-операции. • Производную можно применять ко всему, что шевелится или нет. • Единственное условие – бинарность (два состояния в процессе, два объекта в пространстве, два явления в природе, два адреса, две части целого). • Равно как и утверждение – сравнивать (измерять, соизмерять, оценивать, распознавать) можно все, что угодно, лишь бы этого было не менее двух. • Семантический изоморфизм глагола «сравнивать» можно далее распространять на действия: принимать решение, тестировать, диагностировать, идентифицировать, управлять, прогнозировать. • Резюме – нужен мощный мультиматричный процессор (ММП), где каждая команда (and, or, xor, slc) обрабатывает параллельно и предельно быстро только одну бинарную операцию на матрицах (двумерные массивы данных). Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 60

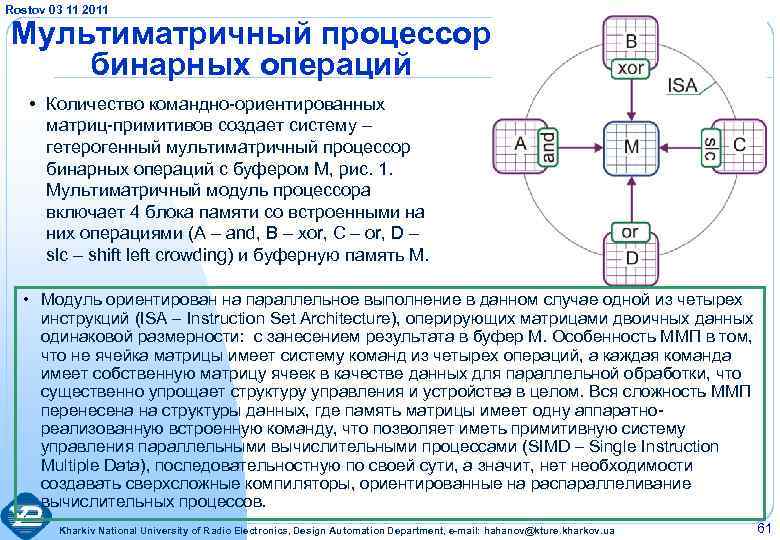

Rostov 03 11 2011 Мультиматричный процессор бинарных операций • Количество командно-ориентированных матриц-примитивов создает систему – гетерогенный мультиматричный процессор бинарных операций с буфером M, рис. 1. Мультиматричный модуль процессора включает 4 блока памяти со встроенными на них операциями (A – and, B – xor, C – or, D – slc – shift left crowding) и буферную память M. • Модуль ориентирован на параллельное выполнение в данном случае одной из четырех инструкций (ISA – Instruction Set Architecture), оперирующих матрицами двоичных данных одинаковой размерности: с занесением результата в буфер M. Особенность ММП в том, что не ячейка матрицы имеет систему команд из четырех операций, а каждая команда имеет собственную матрицу ячеек в качестве данных для параллельной обработки, что существенно упрощает структуру управления и устройства в целом. Вся сложность ММП перенесена на структуры данных, где память матрицы имеет одну аппаратнореализованную встроенную команду, что позволяет иметь примитивную систему управления параллельными вычислительными процессами (SIMD – Single Instruction Multiple Data), последовательностную по своей сути, а значит, нет необходимости создавать сверхсложные компиляторы, ориентированные на распараллеливание вычислительных процессов. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 61

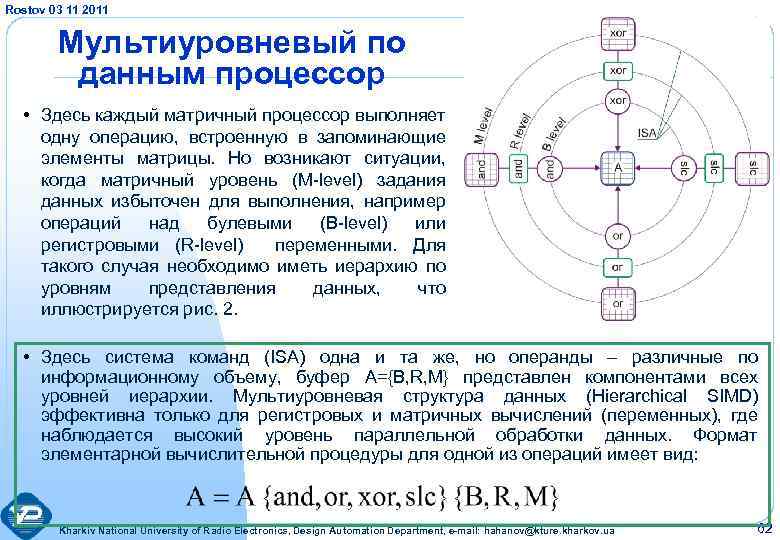

Rostov 03 11 2011 Мультиуровневый по данным процессор • Здесь каждый матричный процессор выполняет одну операцию, встроенную в запоминающие элементы матрицы. Но возникают ситуации, когда матричный уровень (M-level) задания данных избыточен для выполнения, например операций над булевыми (B-level) или регистровыми (R-level) переменными. Для такого случая необходимо иметь иерархию по уровням представления данных, что иллюстрируется рис. 2. • Здесь система команд (ISA) одна и та же, но операнды – различные по информационному объему, буфер A={B, R, M} представлен компонентами всех уровней иерархии. Мультиуровневая структура данных (Hierarchical SIMD) эффективна только для регистровых и матричных вычислений (переменных), где наблюдается высокий уровень параллельной обработки данных. Формат элементарной вычислительной процедуры для одной из операций имеет вид: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 62

Rostov 03 11 2011 Индивидуальное пространство и интерфейс Необходимо создавать дружественное индивидуальное киберпространство (ИКП) с фильтрами, настроенными на повышение качества жизни каждого человека. Вход в киберпространство должен быть инвариантным по отношению к средству общения (компьютер, мобильный телефон, смартфон, планшет, Apple i. Pad, Samsung Galaxy S, Apple Mac. Book Air, Logitech Revue, Google Nexus One (HTC Desire), Apple i. Phone 4, Apple TV, Toshiba Libretto W 100, Microsoft Kinect, Nook Color). ИКП позиционируется как внешний компонент по отношению к средству управления вычислительными процессами и отображения информации (monitored remote control). При этом вычислительные процессы реализуются на мощных серверах, а пользователь имеет технологию облачных вычислений для всех сфер человеческой деятельности. Такое упрощение функций персонального компьютера и необходимость создания внешнего индивидуального пространства, подключенного к вычислительным ресурсам планеты, ставит новые проблемы разработки средств защиты и сервисного обслуживания ИКП путем проектирования фильтров, структур данных, библиотек и технологий измерения взаимодействия процессов и явлений в киберпространстве. В частности, средства защиты информации следует создавать не только для программных и аппаратных продуктов, компьютеров и сетей, но и для ИКП. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 63

Rostov 03 11 2011 Дружественность киберпространства • Цель, актуальная на рынке сегодня, – сделать каждого человека планеты более счастливым путем информационной коррекции его отношения к действительности, с помощью индивидуального киберпространства или компьютера. Создать дружественный уголок киберпространства лучше с позиции его инвариантности по отношению к типам интерфейса <человек–пространство>, которые могут быть представлены любым доступным прибором: компьютер, мобильный телефон, смартфон. Даже при утере физического интерфейса киберпространство каждого индивидуума сохраняется. • Как построить такой приватный уголок? Для этого необходимо создать изменяющуюся в пространстве и во времени идеальную компьютерную модель (коррекции) поведения человека, которая способна к самосовершенствованию в процессе жизненного цикла индивидуума, постоянно изучая поведение последнего на уровне всех возможных каналов его реакций на окружающую действительность. Кто формирует здоровье нации, группы людей и человека? Не только пища и экология, и не столько перечисленные компоненты. Но авторитеты для каждого индивидуума: руководитель страны, города, предприятия, учреждения, отдела, группы. Чем ближе к индивидууму и выше рейтинг руководителя, тем сильнее его негативное влияние на подчиненного отрицательными образами, словами, символами. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 64

Rostov 03 11 2011 Технология вакцинации программных продуктов • Решение проблемы ориентировано на поиск, распознавание, диагностирование деструктивных компонентов аппаратно-программными методами в дискретном кибернетическом пространстве. Общность представленной теории синтеза и анализа кибернетического пространства основана на использовании равенства нулю триады равноценных компонентов, соединенных операцией xor формулирующей условия решения проблемы. Здесь первый компонент m – входной код программы, второй A – эталонные модели деструктивов, третий Q – результат взаимодействия первых двух, который может вырождаться в критерий качества отношения или принятия решения, оценку распознавания объектов или образов. Мотивация: 1) Отсутствие на рынке антивирусной защиты встроенных средств тестирования, диагностирования и удаления вредоносных компонентов, составляющих инфраструктуру сервисного обслуживания, подобной тому, как в цифровых системах на кристаллах существуют стандарты граничного сканирования, а в программных продуктах – ассерционная избыточность, ориентированные на встроенное тестирование дефектов и ошибок с последующим восстановлением работоспособности аппаратных или программных изделий. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 65

Rostov 03 11 2011 Рыночная привлекательность вакцинации программных продуктов 2) Наличие теоретических разработок, связанных с технологией алгебрологического векторного анализа информационных данных, ориентированных на высокое быстродействие решения и оценивания задач распознавания, образов, принятия решений и тестирования объектов. 3) Наличие образцовой производственной и маркетинговой инфраструктуры (Лаборатория Касперского), способной поддержать проект создания технологии вакцинации программных продуктов и авторитетно предложить его рынку информационных технологий. 4) Миниатюризация цифровых и телекоммуникационных систем (телефоны смартфоны, IPфоны, планшеты) требует постоянной защиты от несанкционированного доступа путем внедрения встроенных антивирусных средств, контролирующих информационный обмен. Ожидаемые результаты и их рыночная привлекательность: 1) Инфраструктура встроенной защиты программного кода от несанкционированной модификации, приводящей к изменению функциональности. 2) Избыточность инфраструктуры программного кода, которая автоматически синтезируется на стадии проектирования и верификации, составляет не более 5% от специфицированной функциональности. 3) Рыночная привлекательность инфраструктуры, определяемая многообразием программных продуктов, умноженной на уровень продаж каждого изделия, составляет в год порядка одного миллиарда экземпляров. 4) Стоимость создания инфраструктуры для программного продукта составляет 5– 10% затрат от разработки функционального кода. Если уровень продаж – не менее 500 копий, то затраты на создание встроенного антивируса вполне окупаемы в течение года. 5) Внедрение запатентованной технологии вакцинации программных продуктов при их рождении может принести компании порядка миллиарда долларов. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 66

Rostov 03 11 2011 Инфраструктура программного продукта • Проблема создания эффективной инфраструктуры кибернетического пространства (Cyber Space), а также саморазвивающейся информационно-компьютерной экосистемы (ИКЭС) планеты особенно важна для глобальных компаний, таких как Лаборатория Касперского, Google, Microsoft. • Инфраструктура кибернетического пространства, обеспечивающая функционирование компьютерной экосистемы планеты и качество жизни каждого человека, включает следующие модули: • 1) Наблюдение за состоянием внутренних и выходных линий компьютерных систем в процессе функционирования, верификации и тестирования штатных функциональных блоков на основе использования стандартов граничного сканирования. • 2) Тестирование функциональных модулей путем подачи проверяющих наборов от различных тестовых генераторов, ориентированных на проверку вредоносов или исправного поведения. • 3) Диагностирование отказов и вредоносов путем анализа информации, полученной на стадии тестирования и использования специальных методов встроенного поиска деструктивов на основе стандартов граничного сканирования или ассерционной избыточности, ориентированной на обнаружение вредоносного кода, что позволит идентифицировать и устранять деструктивы программных продуктов без использования внешних средств. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 67

Rostov 03 11 2011 Модули инфраструктуры программного продукта • 4) Восстановление работоспособности функциональных модулей после фиксации отрицательного результата тестирования и определения места и вида вредоноса при выполнении фазы диагностирования внутренними средствами, создающими инфраструктуру функциональности. • 5) Измерение сигнатуры, основных характеристик и параметров функционирования изделия на основе встроенных средств, позволяющих производить временные и функциональные измерения для идентификации состояния программного продукта. • 6) Надежность и отказоустойчивость функционирования изделия в процессе эксплуатации, которая достигается диверсификацией функциональных блоков, их дублированием и восстановлением работоспособности в реальном масштабе времени, а также встроенными средствами сервисного обслуживания, работающими в реальном масштабе времени. • Предложенная инфраструктура может решать задачи: 1) Описание многообразия деструктивных компонентов кибернетического пространства. 2) Формализация процессов взаимодействия триады компонентов <программа, деструктивности, тесты>. 3) Диагностирование и устранение деструктивных компонентов. 4) Создание и эффективное использование базы деструктивных данных. 5) Создание быстродействующих интеллектуальных саморазвивающихся средств сервисного обслуживания и защиты кибернетического пространства. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 68

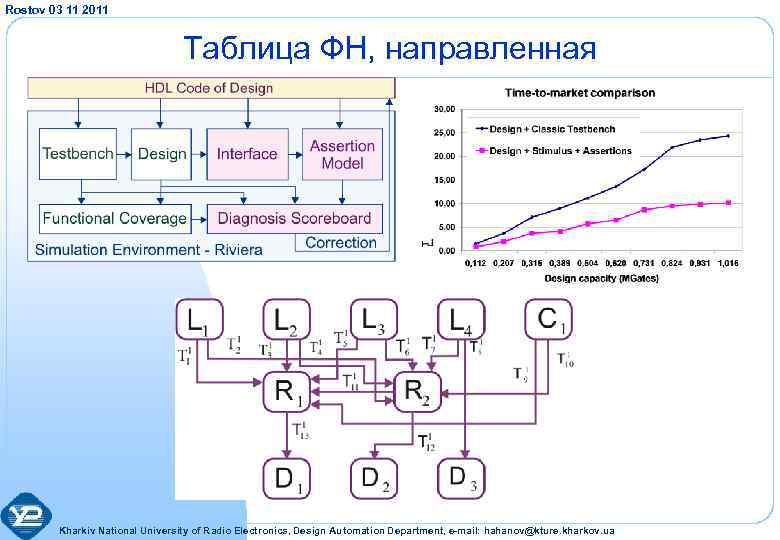

Rostov 03 11 2011 Инфраструктура верификации и тестирования • Инфраструктура верификации и тестирования проектов цифровых систем и программных продуктов есть актуальная проблема для рынка информационных технологий. Ее комплексное решение, основанное на наличии исходной информации в качестве спецификации, включает следующие пункты: 1. Синтез транзакционного графа (ТГ) HDL-кода, где вершины есть примитивы или структуры памяти, а дуги – операторы или строки HDL-кода. 2. Оценивание тестопригодности проекта на основе анализа ТГ и определение критических точек, покрываемых механизмом ассерций для наблюдения (управления) процесса верификации. 3. Оценивание диагностируемости проекта по ТГ, как количественной характеристики глубины поиска ФН в коде HDL-модели. Улучшение оценки диагностируемости путем введения дополнительных ассерций, позволяющих довести упомянутую характеристику до требований пользователя. 4. Определение функционального покрытия (functional coverage) для синтеза теста и оценивания его качества в виде полноты покрытия. 5. Синтез таблицы функциональных нарушений (ТФН), как матрицы контрдостижимостей вершин и дуг, задающих структуры памяти HDL-кода и блоки операторов соответственно, проверяемых на тестовых сегментах. 6. Создание методов и средств диагностирования ФН на основе векторного параллельного анализа строк и столбцов ТФН. 7. Разработка методов и средств восстановления работоспособности HDL-кода за счет введения избыточности в проект в виде ТГ, механизма ассерций и использования моделей и методов, направленных на: синтез ТГ, оценивание тестопригодности и диагностируемости, построение ТФН, анализ ТФН для поиска функциональных несоответствий. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 69

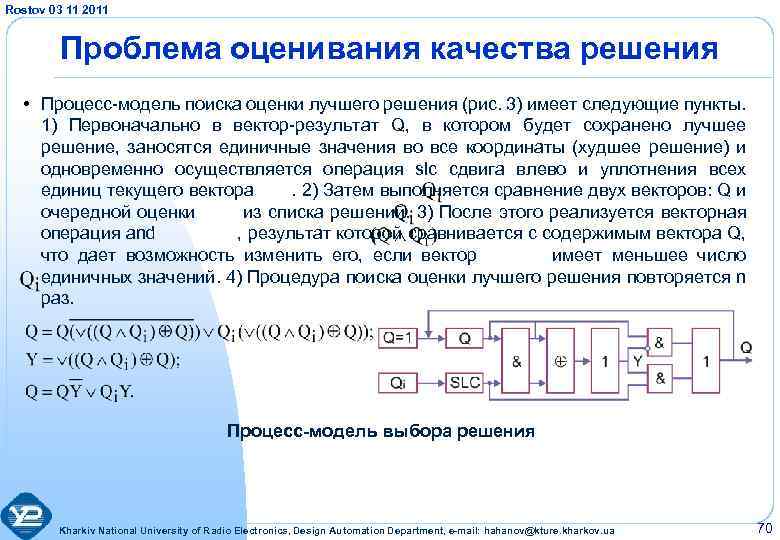

Rostov 03 11 2011 Проблема оценивания качества решения • Процесс-модель поиска оценки лучшего решения (рис. 3) имеет следующие пункты. 1) Первоначально в вектор-результат Q, в котором будет сохранено лучшее решение, заносятся единичные значения во все координаты (худшее решение) и одновременно осуществляется операция slc сдвига влево и уплотнения всех единиц текущего вектора . 2) Затем выполняется сравнение двух векторов: Q и очередной оценки из списка решений. 3) После этого реализуется векторная операция and , результат которой сравнивается с содержимым вектора Q, что дает возможность изменить его, если вектор имеет меньшее число единичных значений. 4) Процедура поиска оценки лучшего решения повторяется n раз. Процесс-модель выбора решения Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 70

Rostov 03 11 2011 Функция принадлежности • 2. Можно ли найти замену фаззи-логике, чтобы уйти от численного интервала и арифметических операций? Исходя из сущности фаззи-логики, как гибрида чисел в интервале [0, 1] и логических (теоретико-множественных) операций, можно предложить более рациональную алгебраическую структуру, в которой нет «тяжеловесных» арифметических операций и чисел. Лингвистическая или логическая переменная определена любым фиксированным количеством градаций, кратным степени двойки (2, 4, 8, 16, 32, 64, …). Логические операции над лингвистическими переменными определяются многозначными таблицами или диаграммой Хассе. Последняя дает возможность ранжировать все состояния лингвистической переменной для определения операций пересечения и объединения в виде быстрого поиска по графу минимума или максимума функций принадлежности, заданных кодами-состояниями двух любых вершин. Для определения функции принадлежности некоторого входного компонента необходимо иметь эталон модели, относительно которой путем сравнения формируется степень соответствия объекта эталону. Вместо численного интервала [0, 1] для задания функции принадлежности используется вектор двоичных или многозначных переменных. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 71

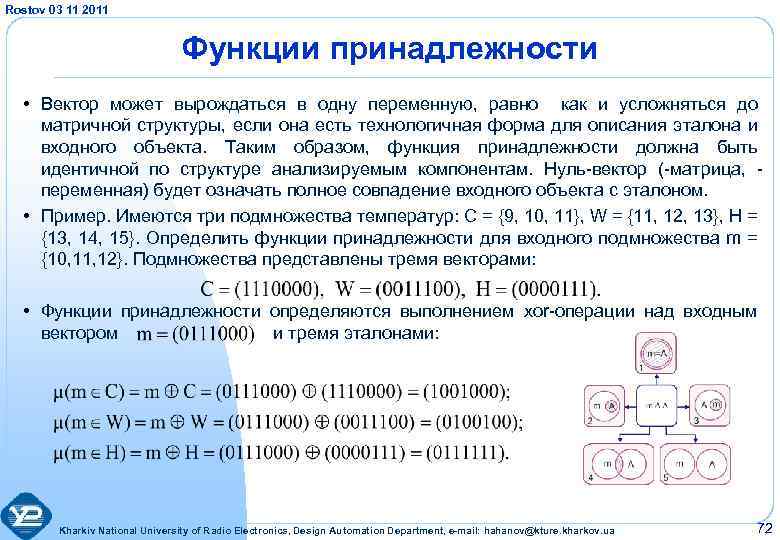

Rostov 03 11 2011 Функции принадлежности • Вектор может вырождаться в одну переменную, равно как и усложняться до матричной структуры, если она есть технологичная форма для описания эталона и входного объекта. Таким образом, функция принадлежности должна быть идентичной по структуре анализируемым компонентам. Нуль-вектор (-матрица, переменная) будет означать полное совпадение входного объекта с эталоном. • Пример. Имеются три подмножества температур: C = {9, 10, 11}, W = {11, 12, 13}, H = {13, 14, 15}. Определить функции принадлежности для входного подмножества m = {10, 11, 12}. Подмножества представлены тремя векторами: • Функции принадлежности определяются выполнением xor-операции над входным вектором и тремя эталонами: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 72

Rostov 03 11 2011 Модель логического взаимодействия примитивов • Полная модель логического взаимодействия данных примитивов относительно операций объединения и пересечения определяется трехпримитивной диаграммой Хассе, где представлены все возможные (a, b, c, ab, bc) и невозможные (ac, abc) сочетания для решения задачи вычисления принадлежности входного слова m одному из восьми состояний вершины. Чтобы вычислить функции принадлежности m=(1101001) для трех примитивов графа Хассе, нужно применить операцию xor: Вывод: входной сигнал или условие m имеет минимум различий с объектом под номером 1. Таким образом, функция принадлежности может быть идентифицирована скалярной величиной или одной переменной, градуированной мощностью примитивных символов диаграммы Хассе; одномерным вектором двоичных или многозначных переменных; двумерной матрицей двоичных или многозначных переменных. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 73

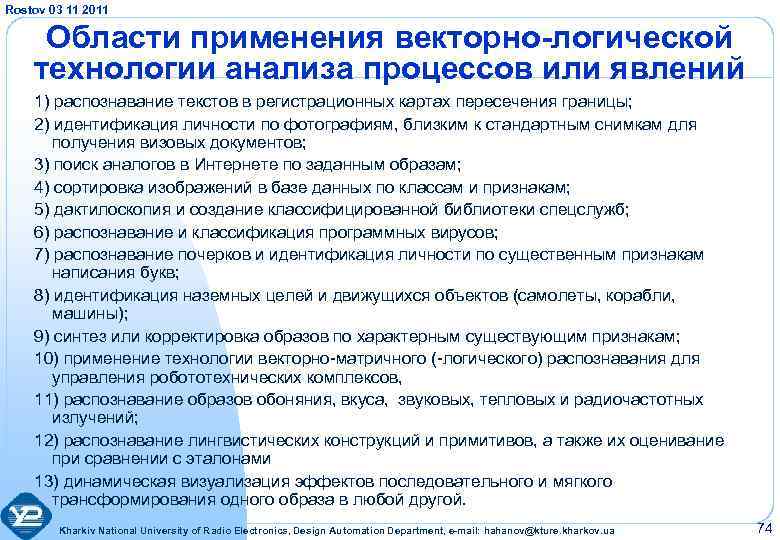

Rostov 03 11 2011 Области применения векторно-логической технологии анализа процессов или явлений 1) распознавание текстов в регистрационных картах пересечения границы; 2) идентификация личности по фотографиям, близким к стандартным снимкам для получения визовых документов; 3) поиск аналогов в Интернете по заданным образам; 4) сортировка изображений в базе данных по классам и признакам; 5) дактилоскопия и создание классифицированной библиотеки спецслужб; 6) распознавание и классификация программных вирусов; 7) распознавание почерков и идентификация личности по существенным признакам написания букв; 8) идентификация наземных целей и движущихся объектов (самолеты, корабли, машины); 9) синтез или корректировка образов по характерным существующим признакам; 10) применение технологии векторно-матричного (-логического) распознавания для управления робототехнических комплексов, 11) распознавание образов обоняния, вкуса, звуковых, тепловых и радиочастотных излучений; 12) распознавание лингвистических конструкций и примитивов, а также их оценивание при сравнении с эталонами 13) динамическая визуализация эффектов последовательного и мягкого трансформирования одного образа в любой другой. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 74

Rostov 03 11 2011 МОДЕЛИ ГЕНЕРАЦИИ ТЕСТОВ И МЕТОДЫ ДИАГНОСТИРОВАНИЯ SOC-КОМПОНЕНТОВ • Тенденция последних лет в части создания новых коммуникационных, вычислительных и информационных сервисов, полезных для человека обращает внимание на создание все более специализированных гаджетов (gadget), обладающих существенными преимуществами перед персональными компьютерами и ноутбуками: энергопотребление, компактность, вес, стоимость, функциональные возможности, дружественность интерфейса. Практически вся десятка лучших за 2010 год специализированных изделий (Apple i. Pad, Samsung Galaxy S, Apple Mac. Book Air, Logitech Revue, Google Nexus One (HTC Desire), Apple i. Phone 4, Apple TV, Toshiba Libretto W 100, Microsoft Kinect, Nook Color) реализована в виде цифровых систем на кристаллах. Мировой рынок таких гаджетов насчитывает сегодня порядка 3 миллиардов изделий. Для их эффективного проектирования, производства и эксплуатации создаются новые технологии и инфраструктуры сервисного обслуживания. Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 75

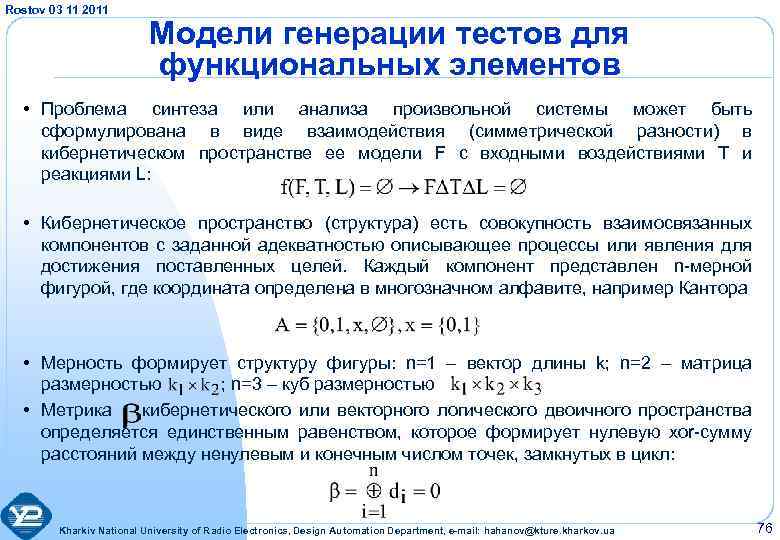

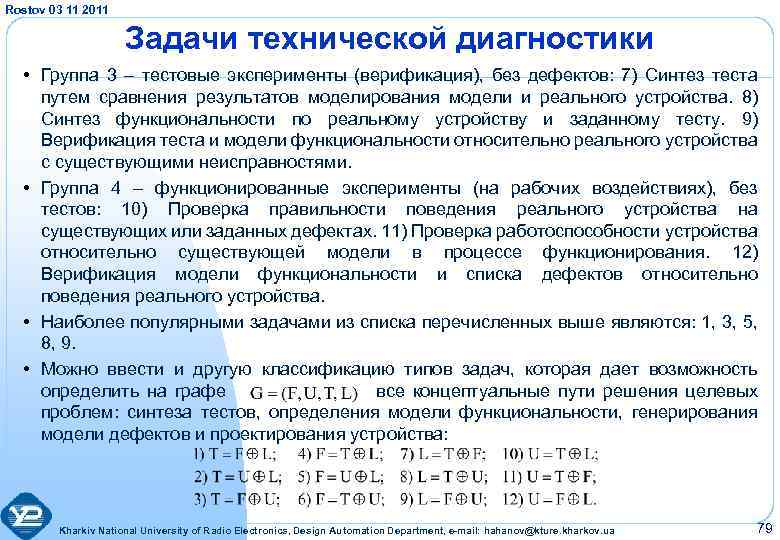

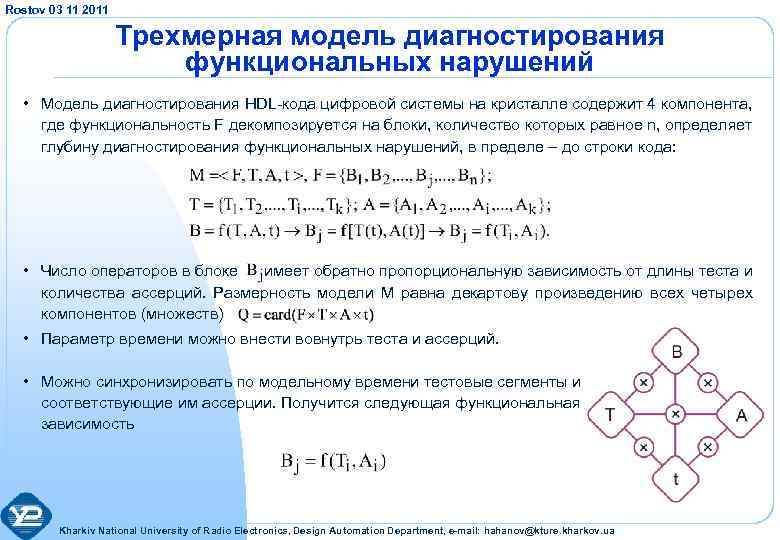

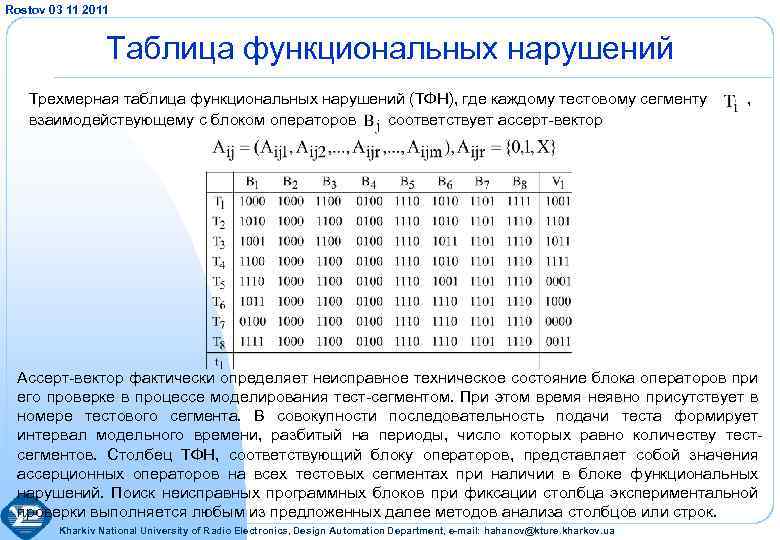

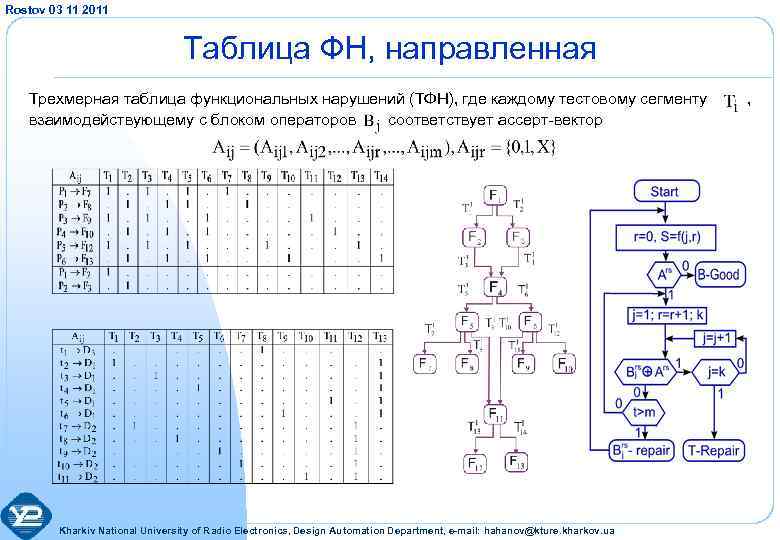

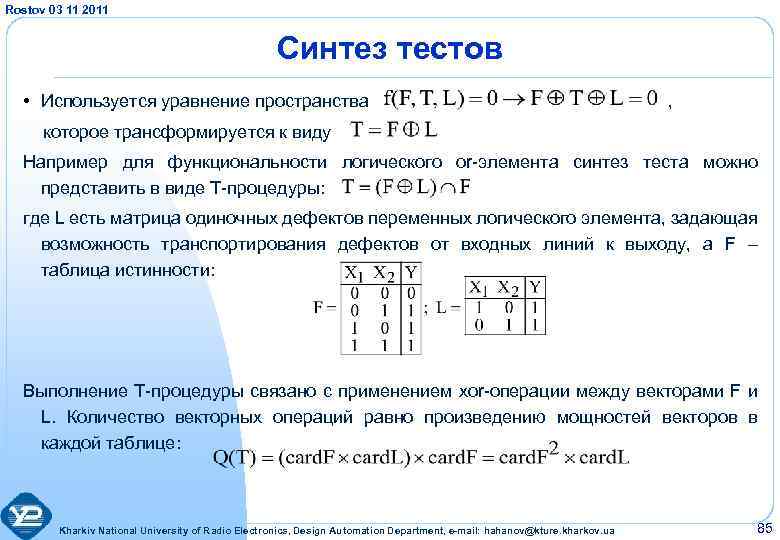

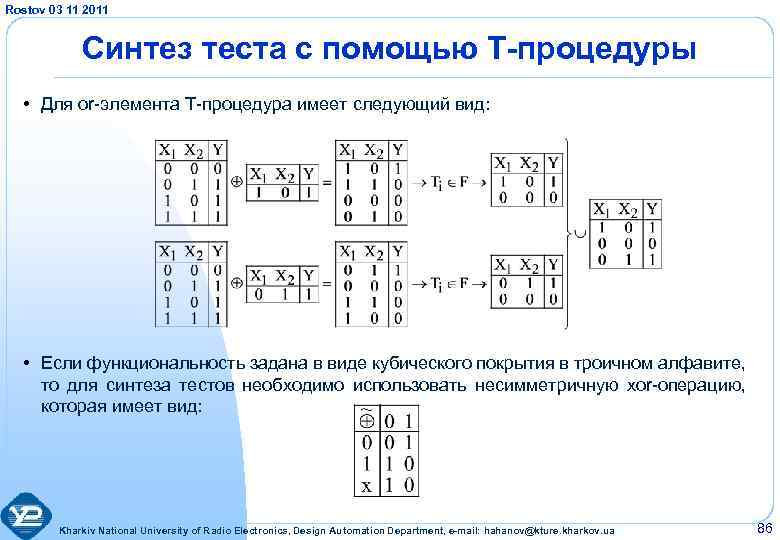

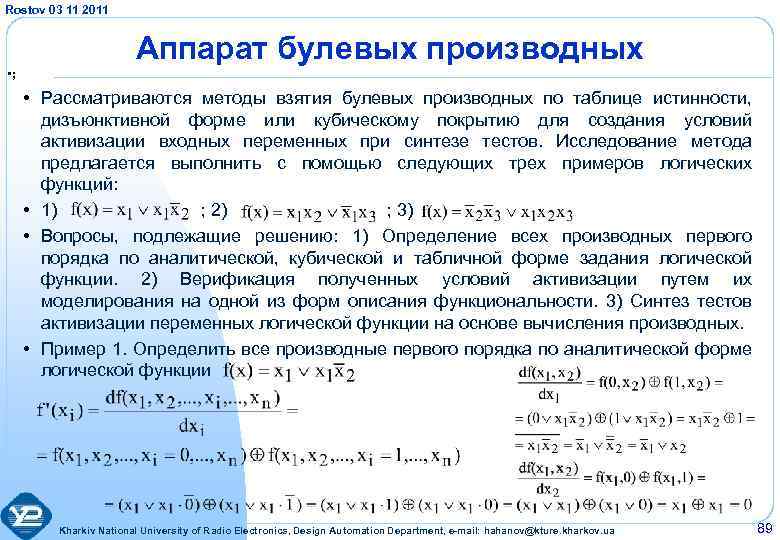

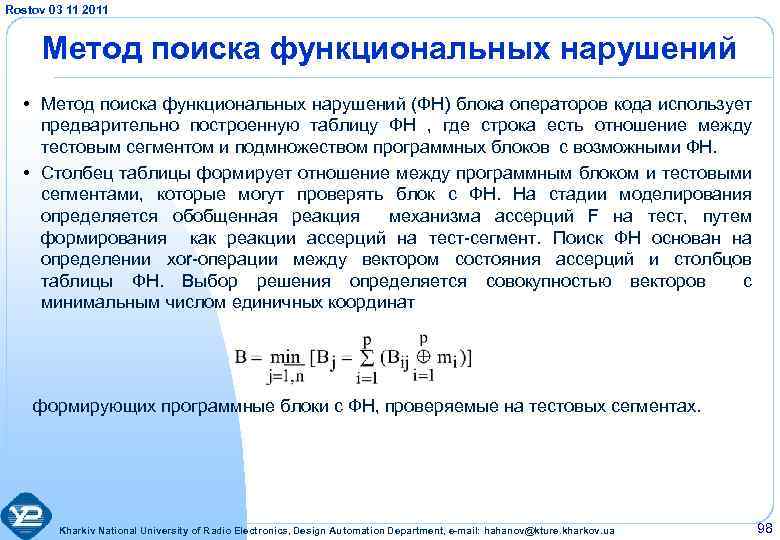

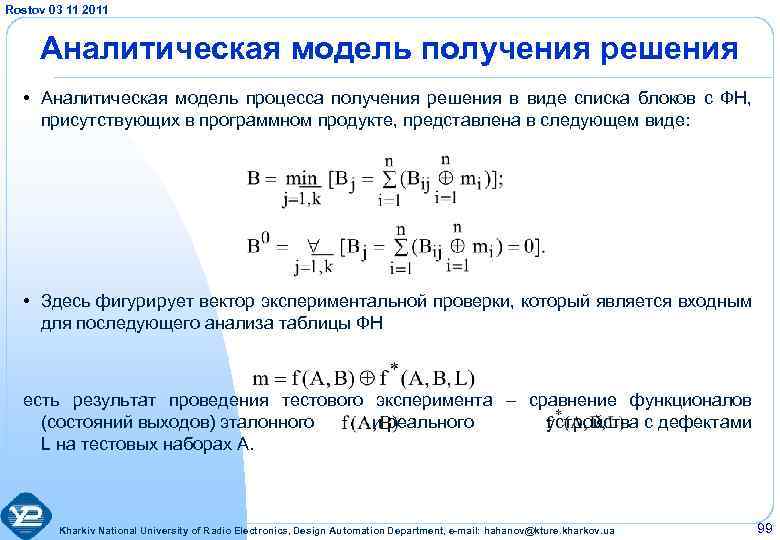

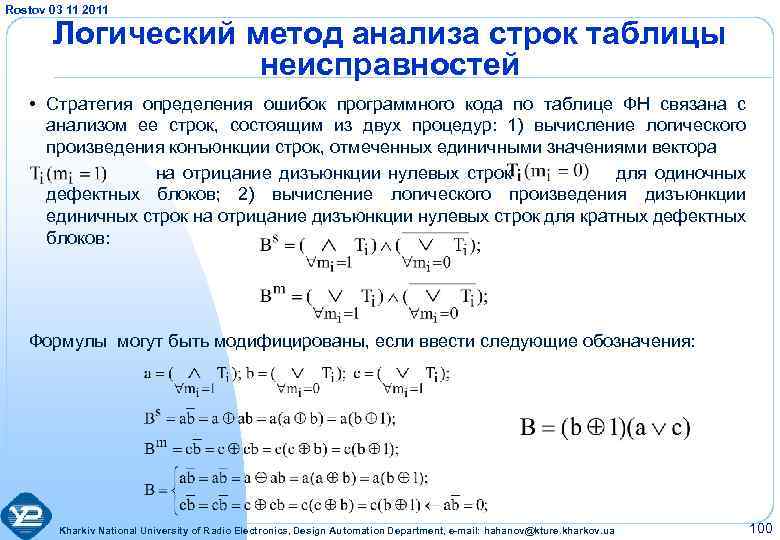

Rostov 03 11 2011 Модели генерации тестов для функциональных элементов • Проблема синтеза или анализа произвольной системы может быть сформулирована в виде взаимодействия (симметрической разности) в кибернетическом пространстве ее модели F с входными воздействиями T и реакциями L: • Кибернетическое пространство (структура) есть совокупность взаимосвязанных компонентов с заданной адекватностью описывающее процессы или явления для достижения поставленных целей. Каждый компонент представлен n-мерной фигурой, где координата определена в многозначном алфавите, например Кантора • Мерность формирует структуру фигуры: n=1 – вектор длины k; n=2 – матрица размерностью ; n=3 – куб размерностью • Метрика кибернетического или векторного логического двоичного пространства определяется единственным равенством, которое формирует нулевую xor-сумму расстояний между ненулевым и конечным числом точек, замкнутых в цикл: Kharkiv National University of Radio Electronics, Design Automation Department, e-mail: hahanov@kture. kharkov. ua 76