Проблемы безопасности.ppt

- Количество слайдов: 9

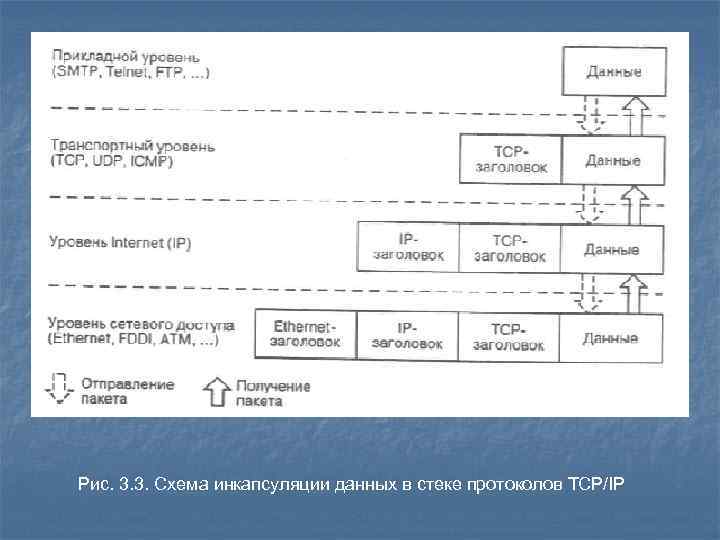

Рис. 3. 3. Схема инкапсуляции данных в стеке протоколов TCP/IP

Рис. 3. 3. Схема инкапсуляции данных в стеке протоколов TCP/IP

Наиболее распространенные атаки: n n n n Подслушивание; парольные атаки; изменение данных; «угаданный ключ» ; подмена доверенного субъекта; перехват сеанса (session hijacking); посредничество в обмене незашифрованными ключами (man-in-the-middle); «отказ в обслуживании» (Do. S); атаки на уровне приложений; злоупотребление доверием; вирусы и приложения типа «троянский конь» ; сетевая разведка;

Наиболее распространенные атаки: n n n n Подслушивание; парольные атаки; изменение данных; «угаданный ключ» ; подмена доверенного субъекта; перехват сеанса (session hijacking); посредничество в обмене незашифрованными ключами (man-in-the-middle); «отказ в обслуживании» (Do. S); атаки на уровне приложений; злоупотребление доверием; вирусы и приложения типа «троянский конь» ; сетевая разведка;

Основные причины уязвимости сети Internet: n n n сеть Internet разрабатывалась как открытая и децентрализованная сеть с изначальным отсутствием политики безопасности; для Internet характерны большая протяженность линий связи и уязвимость основных служб; модель «клиент-сервер» , на которой основана работа в Internet, не лишена определенных слабостей и лазеек в продуктах отдельных производителей; при создании Web-страниц ряд компаний использует собственный дизайн, который может не соответствовать требованиям обеспечения определенного класса безопасности для Web-узла компании и связанной с ним локальной или корпоративной сети; информация о существующих и используемых средствах защиты доступна пользователям; существует возможность наблюдения за каналами передачи данных; средства управления доступом зачастую сложно конфигурировать, настраивать и контролировать; существенную роль играет и человеческий фактор; для обслуживания работы в Internet используется большое число сервисов, информационных служб и сетевых протоколов; специалисты по защите информации в Internet готовятся пока в недостаточном объеме; для работы в Internet характерна кажущаяся анонимность;

Основные причины уязвимости сети Internet: n n n сеть Internet разрабатывалась как открытая и децентрализованная сеть с изначальным отсутствием политики безопасности; для Internet характерны большая протяженность линий связи и уязвимость основных служб; модель «клиент-сервер» , на которой основана работа в Internet, не лишена определенных слабостей и лазеек в продуктах отдельных производителей; при создании Web-страниц ряд компаний использует собственный дизайн, который может не соответствовать требованиям обеспечения определенного класса безопасности для Web-узла компании и связанной с ним локальной или корпоративной сети; информация о существующих и используемых средствах защиты доступна пользователям; существует возможность наблюдения за каналами передачи данных; средства управления доступом зачастую сложно конфигурировать, настраивать и контролировать; существенную роль играет и человеческий фактор; для обслуживания работы в Internet используется большое число сервисов, информационных служб и сетевых протоколов; специалисты по защите информации в Internet готовятся пока в недостаточном объеме; для работы в Internet характерна кажущаяся анонимность;

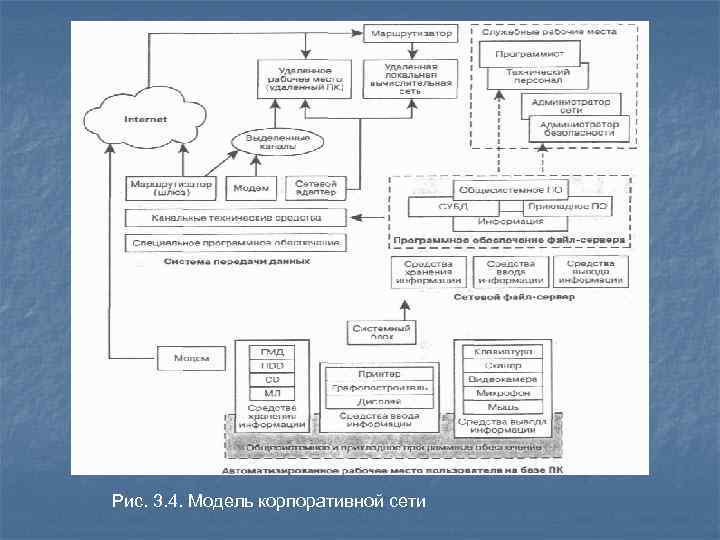

Рис. 3. 4. Модель корпоративной сети

Рис. 3. 4. Модель корпоративной сети

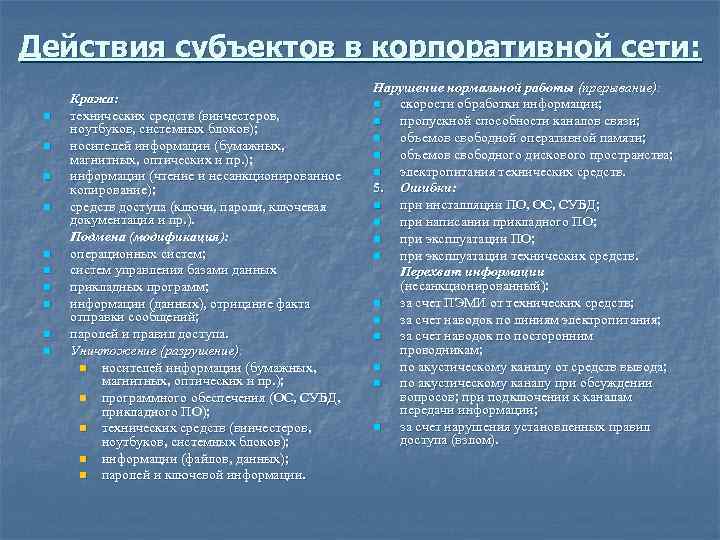

Действия субъектов в корпоративной сети: n n n n n Кража: технических средств (винчестеров, ноутбуков, системных блоков); носителей информации (бумажных, магнитных, оптических и пр. ); информации (чтение и несанкционированное копирование); средств доступа (ключи, пароли, ключевая документация и пр. ). Подмена (модификация): операционных систем; систем управления базами данных прикладных программ; информации (данных), отрицание факта отправки сообщений; паролей и правил доступа. Уничтожение (разрушение): n носителей информации (бумажных, магнитных, оптических и пр. ); n программного обеспечения (ОС, СУБД, прикладного ПО); n технических средств (винчестеров, ноутбуков, системных блоков); n информации (файлов, данных); n паролей и ключевой информации. Нарушение нормальной работы (прерывание): n скорости обработки информации; n пропускной способности каналов связи; n объемов свободной оперативной памяти; n объемов свободного дискового пространства; n электропитания технических средств. 5. Ошибки: n при инсталляции ПО, ОС, СУБД; n при написании прикладного ПО; n при эксплуатации технических средств. Перехват информации (несанкционированный): n за счет ПЭМИ от технических средств; n за счет наводок по линиям электропитания; n за счет наводок по посторонним проводникам; n по акустическому каналу от средств вывода; n по акустическому каналу при обсуждении вопросов; при подключении к каналам передачи информации; n за счет нарушения установленных правил доступа (взлом).

Действия субъектов в корпоративной сети: n n n n n Кража: технических средств (винчестеров, ноутбуков, системных блоков); носителей информации (бумажных, магнитных, оптических и пр. ); информации (чтение и несанкционированное копирование); средств доступа (ключи, пароли, ключевая документация и пр. ). Подмена (модификация): операционных систем; систем управления базами данных прикладных программ; информации (данных), отрицание факта отправки сообщений; паролей и правил доступа. Уничтожение (разрушение): n носителей информации (бумажных, магнитных, оптических и пр. ); n программного обеспечения (ОС, СУБД, прикладного ПО); n технических средств (винчестеров, ноутбуков, системных блоков); n информации (файлов, данных); n паролей и ключевой информации. Нарушение нормальной работы (прерывание): n скорости обработки информации; n пропускной способности каналов связи; n объемов свободной оперативной памяти; n объемов свободного дискового пространства; n электропитания технических средств. 5. Ошибки: n при инсталляции ПО, ОС, СУБД; n при написании прикладного ПО; n при эксплуатации технических средств. Перехват информации (несанкционированный): n за счет ПЭМИ от технических средств; n за счет наводок по линиям электропитания; n за счет наводок по посторонним проводникам; n по акустическому каналу от средств вывода; n по акустическому каналу при обсуждении вопросов; при подключении к каналам передачи информации; n за счет нарушения установленных правил доступа (взлом).

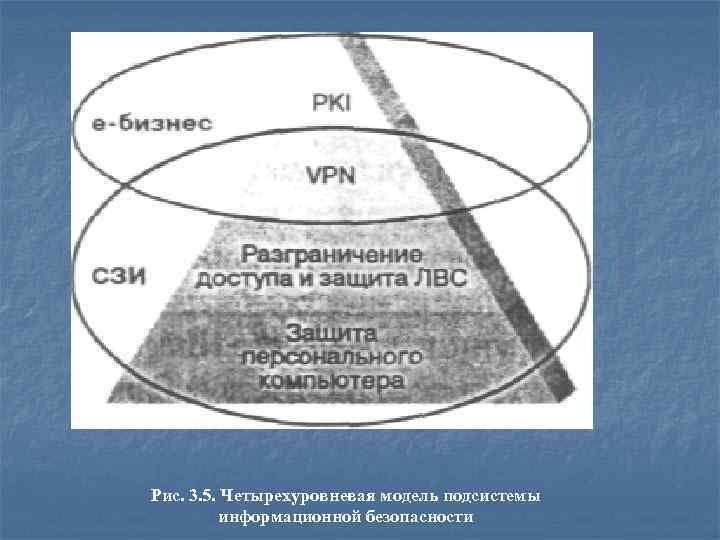

Рис. 3. 5. Четырехуровневая модель подсистемы информационной безопасности

Рис. 3. 5. Четырехуровневая модель подсистемы информационной безопасности

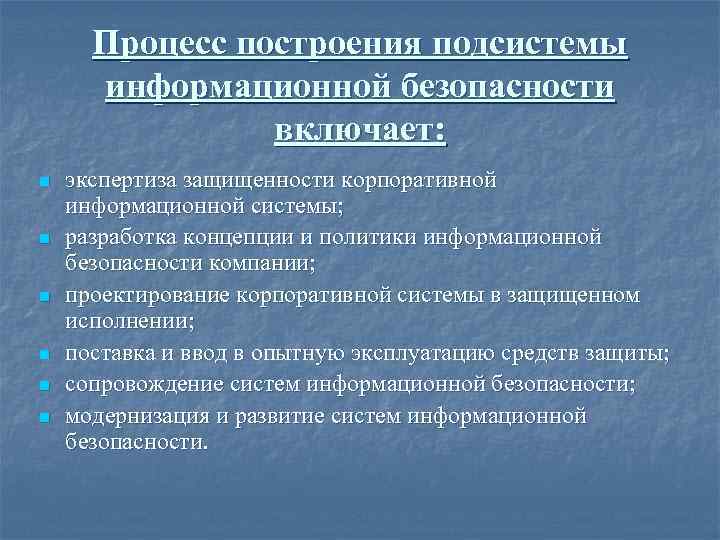

Процесс построения подсистемы информационной безопасности включает: n n n экспертиза защищенности корпоративной информационной системы; разработка концепции и политики информационной безопасности компании; проектирование корпоративной системы в защищенном исполнении; поставка и ввод в опытную эксплуатацию средств защиты; сопровождение систем информационной безопасности; модернизация и развитие систем информационной безопасности.

Процесс построения подсистемы информационной безопасности включает: n n n экспертиза защищенности корпоративной информационной системы; разработка концепции и политики информационной безопасности компании; проектирование корпоративной системы в защищенном исполнении; поставка и ввод в опытную эксплуатацию средств защиты; сопровождение систем информационной безопасности; модернизация и развитие систем информационной безопасности.

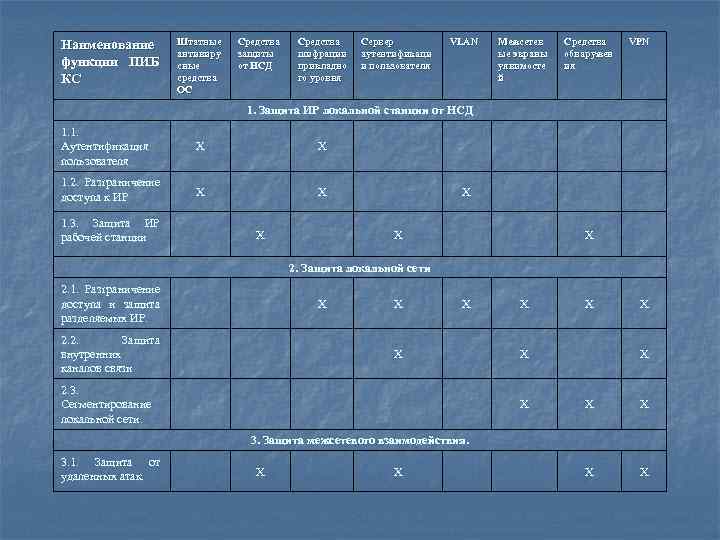

Наименование функции ПИБ КС Штатные антивиру сные средства ОС Средства защиты от НСД Средства шифрации прикладно го уровня Сервер аутентификаци и пользователя VLAN Межсетев ые экраны уявимосте й Средства обнаружен ия VPN 1. Защита ИР локальной станции от НСД 1. 1. Аутентификация пользователя X X 1. 2. Разграничение доступа к ИР X X 1. 3. Защита ИР рабочей станции X X 2. Защита локальной сети 2. 1. Разграничение доступа и защита разделяемых ИР. X 2. 2. Защита внутренних каналов связи X X X 2. 3. Сегментирование локальной сети. X X X X X 3. Защита межсетевого взаимодействия. 3. 1. Защита от удаленных атак. X X

Наименование функции ПИБ КС Штатные антивиру сные средства ОС Средства защиты от НСД Средства шифрации прикладно го уровня Сервер аутентификаци и пользователя VLAN Межсетев ые экраны уявимосте й Средства обнаружен ия VPN 1. Защита ИР локальной станции от НСД 1. 1. Аутентификация пользователя X X 1. 2. Разграничение доступа к ИР X X 1. 3. Защита ИР рабочей станции X X 2. Защита локальной сети 2. 1. Разграничение доступа и защита разделяемых ИР. X 2. 2. Защита внутренних каналов связи X X X 2. 3. Сегментирование локальной сети. X X X X X 3. Защита межсетевого взаимодействия. 3. 1. Защита от удаленных атак. X X

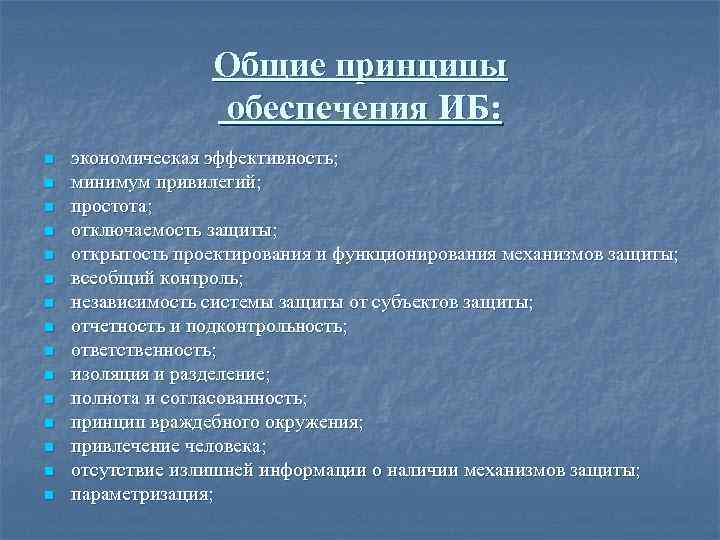

Общие принципы обеспечения ИБ: n n n n экономическая эффективность; минимум привилегий; простота; отключаемость защиты; открытость проектирования и функционирования механизмов защиты; всеобщий контроль; независимость системы защиты от субъектов защиты; отчетность и подконтрольность; ответственность; изоляция и разделение; полнота и согласованность; принцип враждебного окружения; привлечение человека; отсутствие излишней информации о наличии механизмов защиты; параметризация;

Общие принципы обеспечения ИБ: n n n n экономическая эффективность; минимум привилегий; простота; отключаемость защиты; открытость проектирования и функционирования механизмов защиты; всеобщий контроль; независимость системы защиты от субъектов защиты; отчетность и подконтрольность; ответственность; изоляция и разделение; полнота и согласованность; принцип враждебного окружения; привлечение человека; отсутствие излишней информации о наличии механизмов защиты; параметризация;